- Весь трафик через TOR в Windows

- Пропускаем весь трафик через TOR в Windows.

- Программа Tallow.

- Дополнительные настройки Tallow.

- Tor Bundle + proxifier.

- Настраиваем Proxifier.

- Заключение.

- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Tor: от азов до продвинутого уровня (ч. 10): Рецепты и подсказки по использованию Tor

- Оглавление

- Где скачать Tor без браузера для Windows

- Как установить службу Tor без браузера в Windows

- Настройка файлов GeoIPFile и GeoIPv6File для Tor в Windows

- Как исключить из цепочек Tor определённые страны

- Как сделать так, чтобы при выходе через Tor был IP адрес определённой страны

- Настройка логов Tor в Windows

- Настройка выполнения DNS запросов через Tor в Windows

- Можно ли использовать Tor как прокси на удалённом компьютере

- Защита от идентификации по профилю трафика

- Настройка смены IP адресов в Tor

- Подключение к сайтам через одну и ту же выходную ноду Tor

- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Tor: от азов до продвинутого уровня (ч. 5): Как перенаправить весь трафик через сеть Tor

- Оглавление

- Как использовать Tor как прозрачный прокси

- Прокси или iptables для перенаправления трафика

- Программы для перенаправления всего трафика через Tor

- orjail

- Ошибки в orjail

- torctl

- AnonSurf

- TOR Router

- TorIptables2

- autovpn

- Tor Browser

Весь трафик через TOR в Windows

Новая статья из темы как открыть заблокированный сайт и как скрыть свой IP.

Давно, писал статью — Kali linux весь трафик через tor , как можно пропустить трафик через тор в Kali Linux. Благодаря тому способу можно осуществлять пентесты сайтов без ипользования прокси.

Сегодня мы будем пропускать трафик в Windows через сеть ТОР.

Пропускаем весь трафик через TOR в Windows.

Мы рассмотрим 2 способа. Первый довольно не надёжный, но не требует никаких настроек.

Программа Tallow.

Скачать можно с официального сайта разработчика — Reqrypt.org .

Здесь всё просто, качаете и устанавливаете программу.

Никаких меню, настроек здесь нет.

Есть только 2 галочки.

- Force web only — блокирует весь трафик, не относящийся к сети (порт HTTP 80, HTTPS-порт 443)

- Force socks4a only — блокирует прямые подключения к IP-адресам через Tor.

Когда программа подключилась к сети тор (на это требуется некоторое время) — можно нажать кнопку с логотипом TOR и произойдёт подключение. После этого, весь ваш трафик пойдёт через данную сеть.

Из минусов данного способа, если произойдёт какой либо разрыв с программой, трафик пойдёт через ваш IP. Для кого-то это может быть критично. Поэтому перейдём ко второму способу.

Дополнительные настройки Tallow.

- Через командную строку можно настроить вывод отладки запустив файл tallow.exe.

- Изменив файл hosts.deny, вы сможете изменить домены которые блокируются через Tor.

- Отредактировав файл traffic.deny, контролировать, какие типы трафика блокируются через Tor.

- Изменив файл torrc для настройки Tor.

- Заменив файл tor.exe на обновить версию.

Tor Bundle + proxifier.

Качаем с официального сайта сети TOR программу Expert Bundle. Ссылка потому что его трудно найти на сайте. Он находится в разделе Documents — Download — All downloads если вдруг ссылка станет неактуальна.

Необходимо распаковать программу в любое удобное место и запустить tor.exe .

Так же вам потребуется программа Proxifier, где его скачать — найдёте сами. На сайты типа Rsload, ссылок давать не буду.

Настраиваем Proxifier.

- Выбираете «Profile» «Proxy servers»,

- нажимаете Add и вводите локальный адрес 127.0.0.1 Port 9050. Тип Socks 5 и нажимаете ок. Готово, теперь если всё нормально весь ваш трафик будет идти через данную сеть.

В случае разрыва, у вас просто разорвётся связь и вы не сможете зайти никуда, пока не восстановите соединение с ТОР, что уменьшит утечку ваших данных.

Заключение.

Помните. Анонимностью это не назовёшь. Как минимум для анонимности вам потребуется хороший VPN. Но как средство чтобы открыть заблокированный сайт, подключиться к телеграм, какое либо сканирование своих и только своих сайтов, вполне подойдёт.

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Tor: от азов до продвинутого уровня (ч. 10): Рецепты и подсказки по использованию Tor

Оглавление

Для глубокого знакомства с возможностями настройки Tor рекомендуется раздел «Опции тонкой настройки Tor», в котором объяснено много важнейших опций. В этой статье собраны быстрые рецепты практической настройки Tor.

Где скачать Tor без браузера для Windows

На официальном сайте на странице скачивания отсутствует Tor без браузера. Чтобы его найти, нужно кликнуть на ссылку «Скачать исходный код Tor» и уже там после Tor Source (исходный код Tor, который перед использованием нужно компилировать) будет «Windows Expert Bundle» — это и есть файлы для запуска службы Tor без веб-браузера.

Как установить службу Tor без браузера в Windows

Данный вопрос подробно рассмотрен в разделе «Tor в Windows: установка службы, создание скрытого сервиса, использование браузерами и для пентеста». Последующие подсказки подразумевают, что Tor установлен так, как описано в статье, на которую дана ссылка. Особенно обратите внимание, как именно делается установка когда нужно, чтобы Tor использовал настройки из конфигурационного файла.

Настройка файлов GeoIPFile и GeoIPv6File для Tor в Windows

Файлы для определения расположения по IP адресу (геолокация) поставляются в комплекте Tor. У этих файлов имена geoip и geoip6. В Linux эти файлы имеют следующие пути:

- /usr/share/tor/geoip

- /usr/share/tor/geoip6

Для обычной работы Tor эти файлы не требуются и поэтому в инструкции, на которую дана ссылка, ничего не сказано об их подключении. Тем не менее если вы хотите настроить Tor так, чтобы он имел IP адрес определённой страны, либо чтобы он избегал использовать узлы сети Tor, располагающиеся в определённых странах, то обязательно нужно указать в настройках Tor файлы для геолокации.

В скаченном архиве эти файлы размещены в папке Data\Tor. Распакуйте два файла geoip и geoip6 в папку C:\Tor\, где уже установлен Tor.

Теперь создайте (если вы этого ещё не сделали) или откройте файл C:\Tor\torrc и добавьте в него следующие строки:.

Если всё нормально, то должны появиться примерно следующие строки:

Как исключить из цепочек Tor определённые страны

Чтобы работала эта настройка, у вас должны быть настроены значения GeoIPFile и GeoIPv6File. Как это сделать в Windows показано чуть выше. В Linux всё настроено автоматически сразу после установки.

Если вы не хотите, чтобы ваши запросы не проходили через узлы сети Tor из определённых стран, то откройте конфигурационный файл Tor:

- В Windows это C:\Tor\torrc

- В Linux это /etc/tor/torrc

И добавьте в неё директиву ExcludeNodes, после которой поместите список двухбуквенных кодов стран (каждое значение должно быть помещено в фигурные скобки, значения разделены друг от друга запятыми), которые вы не хотите.

Пример исключения узлов Tor из стран РФ, Беларусь, Украина и Казахстан:

Также дополнительно добавьте настройки:

Подробности об этих настройках смотрите по ссылкам:

Чтобы изменения вступили в силу, нужно перезапустить службу Tor.

Как сделать так, чтобы при выходе через Tor был IP адрес определённой страны

Если вы хотите, чтобы при выходе в Интернет через Tor у вас всегда был IP адрес конкретной страны, то используйте опцию ExitNodes, после которой в фигурных скобках укажите двухбуквенный код выбранной страны. Пример настройки, при которой IP адрес при использовании Tor всегда будет из Японии:

Чтобы работала эта настройка, у вас должны быть настроены значения GeoIPFile и GeoIPv6File.

Чтобы изменения вступили в силу, нужно перезапустить службу Tor.

Можно указать сразу несколько стран, и IP адреса будут выбираться для любой из этого списка. Пример настройки, которая устанавливает использование только выходные узлы Tor из европейских стран (Германия, Франция, Финляндия, Нидерланды, Новая Зеландия, Норвегия, Швейцария, Швеция, Дания, Эстония):

Опция ExcludeNodes переопределяет эту опцию: любой узел, указанный одновременно в ExitNodes и ExcludeNodes, рассматривается как исключённый.

Настройка логов Tor в Windows

Чтобы журнал работы службы Tor сохранялся в файл, добавьте в конфигурационный файл Tor следующую директиву:

и перезапустите службу Tor.

Для изменения уровня подробности журналов Tor, вместо info можно указать: debug, info, notice, warn и err. Варианты перечислены от самого подробного вывода информации к наименее подробному.

Все сообщения будут записаны в файл C:/Tor/tor.log (можно изменить путь до файла).

Настройка выполнения DNS запросов через Tor в Windows

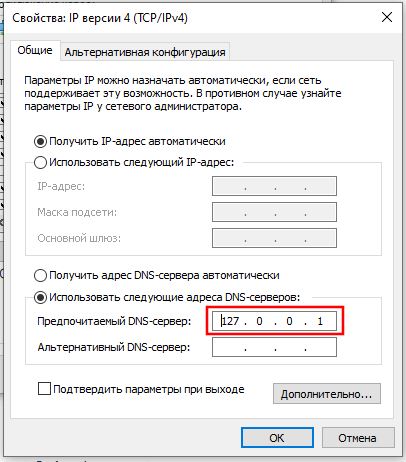

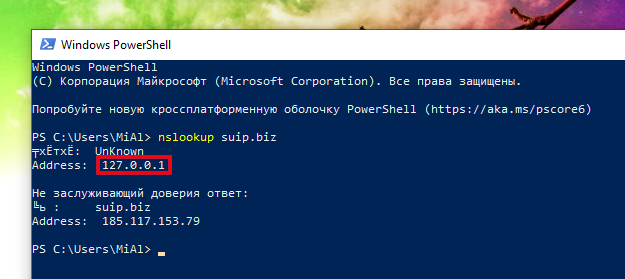

В конфигурационный файл Tor добавьте директиву:

Затем в системных настройках в качестве IP адреса DNS сервера нужно указать 127.0.0.1.

После этого все DNS запросы будут передаваться через анонимную сеть Tor.

Можно ли использовать Tor как прокси на удалённом компьютере

Для знакомства с прокси смотрите статьи:

Если вам хочется организовать свой такой же прокси на сервере, то вы можете это сделать с помощью Tor. Используя директиву SocksPort можно сделать так, что служба Tor будет прослушивать для подключений внешний IP адрес (по умолчанию она прослушивает только localhost).

Если вы не предпримите каких-либо мер, то данный прокси будет открытым и любой желающий сможет им воспользоваться. Для ограничения тех, кто может подключаться к прокси, используйте директиву SocksPolicy.

Защита от идентификации по профилю трафика

Можно предположить довольно специфические условия, когда соглядатай имеет доступ к вашему трафику (например, это может быть провайдер Интернет-услуг). Ваш трафик Tor зашифрован, и единственное, что ему остаётся, это наблюдать за активностью вашего трафика. Например, в 18.01 было отправлено немного исходящего трафика и получен ответ. Затем до 18.07 был только незначительный фоновый трафик. Затем до 18.16 активная отправка и получение данных. На самом деле, профиль трафика составляется не по минутам, а по секундам и долям секунд, но принцип, надеюсь, должен быть понятен. Если этот же соглядатай имеет доступ к профилю трафика узла, к которому подключался этот пользователь, то эти профили можно сопоставить и подтвердить, что именно этот пользователь подключался к этому узлу.

На самом деле, для выполнения такого анализа нужно соблюдение многих условий и не совсем понятно, насколько он применим в реальной жизни.

Тем не менее с помощью настройки ConnectionPadding можно принять меры для защиты. Эта настройка будет отправлять ненужные данные в дополнение к вашим данным. С одной стороны, это увеличит нагрузку на сеть (что особенно чувствительно если это мобильный платный трафик), но зато должно свести на нет потенциальные методы анализа.

Для принудительного включения этой функции добавьте следующие директиву:

Настройка смены IP адресов в Tor

По умолчанию маршрут Tor трафика меняется каждые 30 секунд. Если вы хотите, чтобы этот маршрут менялся чаще или реже, то используйте опцию NewCircuitPeriod после которой укажите число секунд, через которое должен обновляться маршрут и ваш IP адрес:

Подключение к сайтам через одну и ту же выходную ноду Tor

Если вы не выполняете вход на сайт (не вводите логин и пароль), то частая смена IP адреса позволяет вам ещё больше запутать следы. Но если вы совершаете вход на сайт, то для того, чтобы вас можно было идентифицировать на нём, в вашем браузере сохраняются кукиз. Процесс идентификации пользователя может быть настроен таким образом, что после смены IP веб-сайт перестаёт принимать эти идентификационные кукиз и приходится заново совершать вход. При частой смене IP адресов это может быть очень утомительно.

С помощью TrackHostExits будет включено следующее поведение: для большинства сайтов Tor будет работать в обычном режиме — подключаться часто меняя IP адреса. Но для указанных после TrackHostExits сайтов Tor будет запоминать IP адрес выходной ноды, через которую было сделано соединение, и будет пытаться использовать эту же самую выходную ноду Tor для подключения к этим сайтам.

Имена хостов и домены должны быть перечислены через запятую:

Если у вас остались вопросы по использованию Tor, то пишите их в комментариях. Также если вы знаете другие интересные случаи использования Tor и интересные настройки Tor, то вы можете обсудить их в комментариях к данному разделу.

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Tor: от азов до продвинутого уровня (ч. 5): Как перенаправить весь трафик через сеть Tor

Оглавление

Эта статья расскажет о возможностях и ограничениях сети Tor, а также о нескольких программах, которые повысят вашу анонимность за счёт сокрытия реального IP. Эта статья рекомендуется к прочтению даже если вы пользуетесь дистрибутивом Linux, который поддерживает включение анонимного режима одной кнопкой.

Как использовать Tor как прозрачный прокси

Сеть Tor, в первую очередь, предназначена для обеспечения анонимности пользователей при выходе в Интернет за счёт сокрытия их реального IP адреса. Передаваемые по сети данные шифруются, но на выходном узле, который делает непосредственный запрос к сайту и получает от него ответ, трафик находится в своём исходном состоянии (то есть тот трафик, который шифруется сторонними средствами, например, HTTPS — он зашифрован, а трафик, передаваемый в виде простого текста, доступен для выходной ноды в незашифрованном виде).

Сеть Tor в первую очередь предназначена для доступа к веб-сайтам, по этой причине, а также чтобы избежать сбора отпечатков пользователя (например, о версии операционной системы по особенностям сетевых пакетов), сеть Tor поддерживает очень ограниченный набор передаваемого трафика. Например, через сеть Tor можно сделать запрос к веб-сайту (протокол TCP), но невозможно передать UDP пакеты или сырые пакеты (запрещено всё, кроме полноценного подключения к сайту).

Сеть Tor подходит для:

- сокрытия IP от сайта, к которому вы подключаетесь

- обход блокировок сайтов

- DNS запросов через Tor (DNS нужен для получения IP адресов сайтов — ваш браузер и система постоянно отправляют эти запросы). При этом не используются UDP пакеты, а данные передаются в зашифрованном виде

- для сканирования открытых портов методом создания полного подключения (более медленный и более заметный по сравнению с методом полуоткрытых соединений)

По этой причине, когда мы говорим «перенаправление всего трафика через Tor» на самом деле имеется ввиду «перенаправление всего трафика, поддерживаемого этой сетью, через Tor».

Значительная часть трафика просто не может быть отправлена через сеть Tor, например, пинг, некоторые методы трассировки, сканирование полуоткрытыми соединениями, DNS запросы по UDP протоколу и т. д. Исходя из этого возникает другой вопрос — что делать с трафиком, который невозможно передать через сеть Tor: отправлять к целевому хосту минуя сеть Tor или блокировать?

Прокси или iptables для перенаправления трафика

При настройке системы для использования Tor, можно выбрать разные варианты реализации: прокси или iptables.

При настройке прокси, нужно помнить, что Tor работает как SOCKS прокси — не все программы поддерживают этот протокол. Но самое неприятное может быть в том, что если установлены общесистемные настройки прокси, то некоторые программы могут игнорировать эти настройки и подключаться к удалённым хостам напрямую, минуя прокси и Tor.

В этом смысле программа iptables является более надёжным и универсальным вариантом, которая при правильной настройке будет гарантировать, что тот или иной тип трафика не сможет выйти из системы кроме как через сеть Tor, либо будет заблокирован.

Программы для перенаправления всего трафика через Tor

Итак, как мы уже узнали, нужно решить ряд задач для корректной работы с Tor:

- правильно перенаправить трафик

- заблокировать пакеты, которые невозможно переслать через Tor

- настроить выполнение DNS запросов через Tor

- позаботиться об IPv6 трафике либо заблокировать его

- быстро восстанавливать систему до исходного состояния, поскольку сеть Tor медленная и нужна не всегда

По этой причине имеется много разных программ от разных авторов, реализующих в той или иной степени описанный функционал.

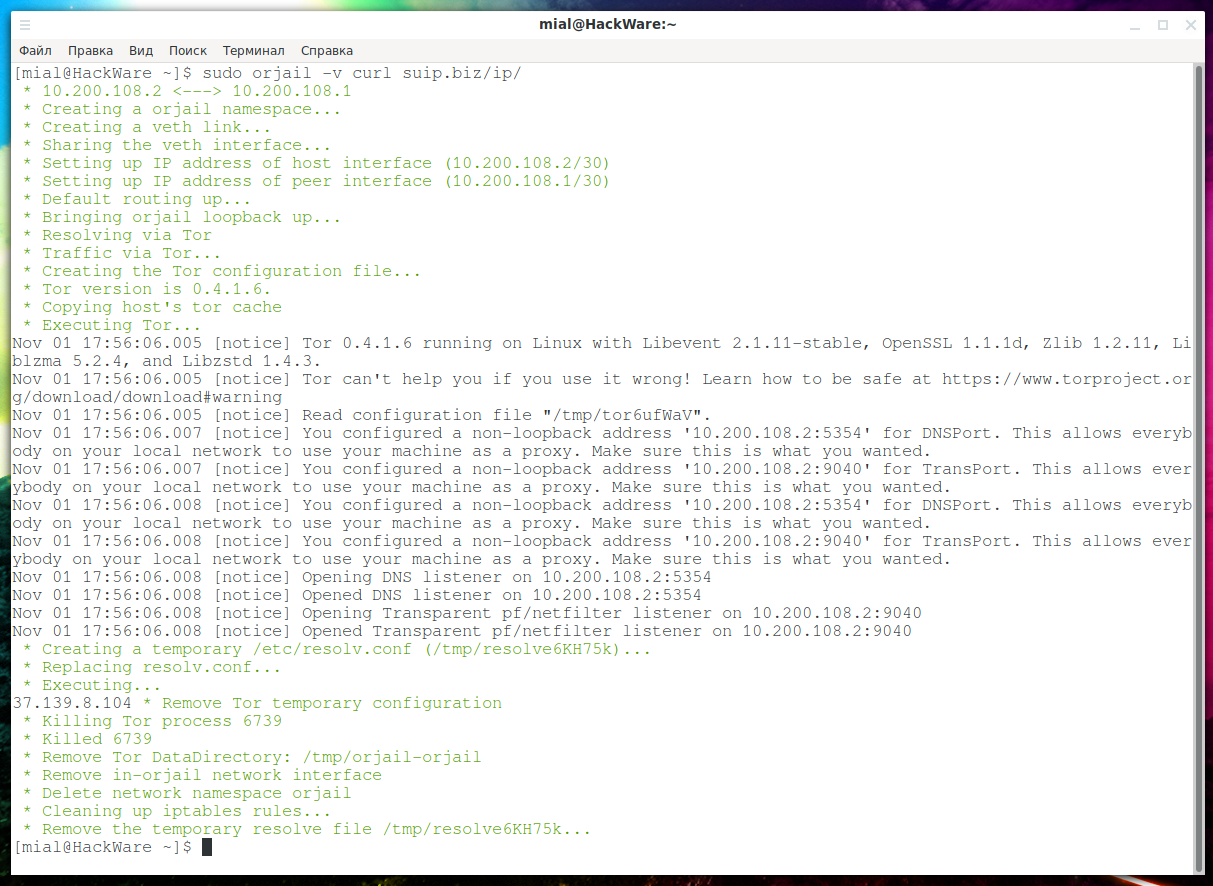

orjail

Хотя все рассматриваемые далее программы немного разные, начнём с самой необычной из них. Она называется orjail. Программа на момент запуска создаёт собственное сетевое окружение для запускаемой программы и в этом окружении программа может выходить в Интернет только через сеть Tor.

Установка orjail в Kali Linux

Установка orjail в BlackArch

Если вы хотите, чтобы ПРОГРАММА выходила в сеть через Tor, то запустите команду вида:

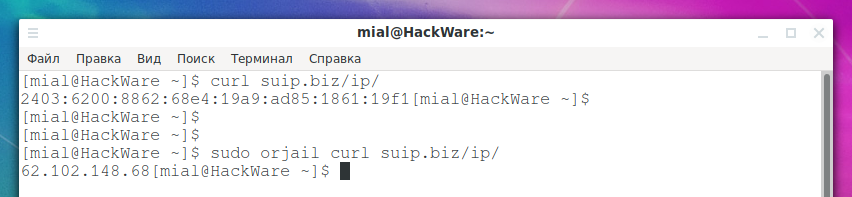

Например, следующая команда показывает внешний IP вашего компьютера:

А теперь запустим эту же команду с помощью orjail:

Обратите внимание — служба Tor необязательно должна быть запущена. Программа orjail сама создаёт виртуальные сетевые интерфейсы, сама запускает новый экземпляр службы Tor и когда основная программа завершается, останавливает Tor и удаляет временные сетевые интерфейсы.

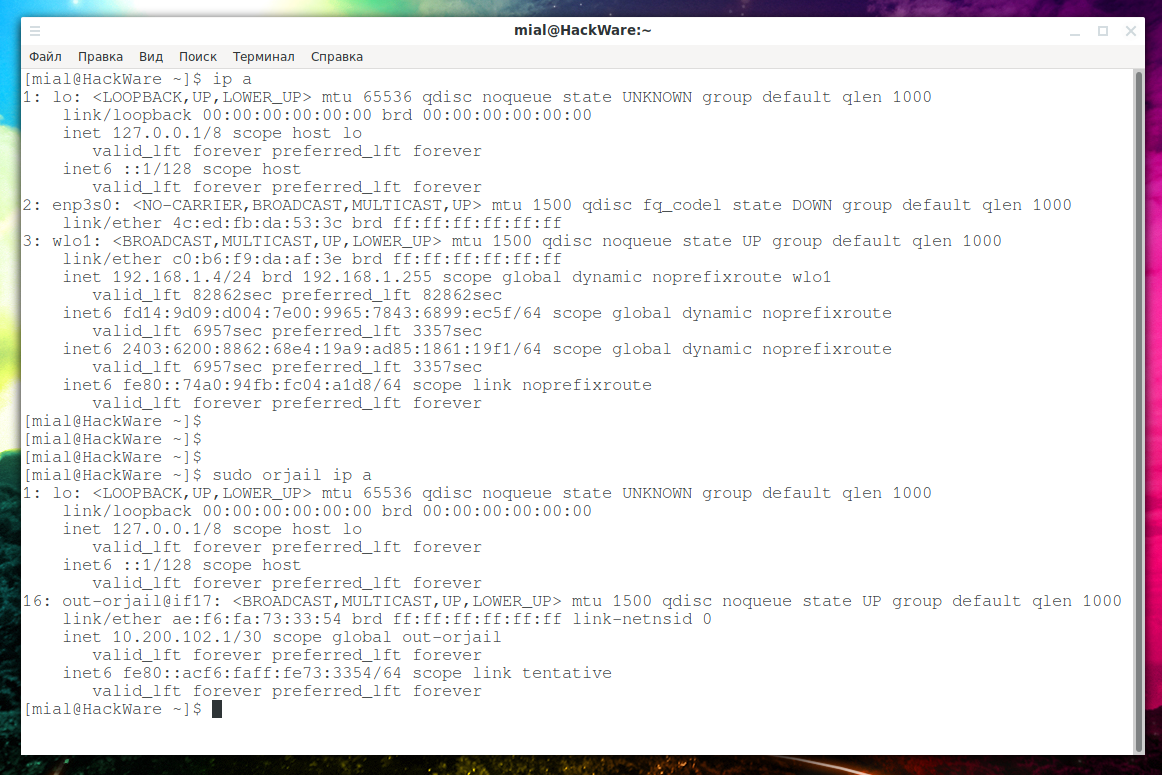

Чтобы вы наглядно это увидели, просмотрите информацию о ваших сетевых интерфейсах:

А теперь посмотрите, что видят программы, запущенные с помощью orjail:

Они совершенно в другом окружении!

Таким образом можно запускать и программы с графическим пользовательским интерфейсом:

Но с веб-браузерами будьте осторожны: orjail это скорее супер быстрое решение, когда нужно обойти блокировку или сменить свой IP. В более серьёзных ситуациях используйте Tor Browser — этот вариант безопаснее.

Если запустить orjail с опцией -v, то можно увидеть все происходящие процессы:

Обратите внимание, что orjail не умеет работать с IPv6 протоколом! Дело в том, что создаваемым временным сетевым интерфейсам назначаются только IP адреса. В принципе, думаю добавить поддержку IPv6 несложно, но в настоящий момент IPv6 трафик просто никуда не уходит.

Как мы уже знаем, через Tor невозможно передать пакеты UDP протокола, тем не менее, orjail может выполнять DNS запросы:

В качестве сервера, от которого получен ответ DNS, будет указано что-то вроде:

То есть DNS запросы обрабатываются в сети Tor.

Ошибки в orjail

Ошибка «User root: invalid name or no home directory.»

Вы можете столкнуться с ошибкой:

где вместо «root» будет имя вашего пользователя.

Так ошибка выглядит при выводе отладочной информации:

Для исправления откройте файл orjail (если вы уже выполнили установку, то этот файл размещён по пути /usr/sbin/orjail), найдите там строку

Ошибка «./usr/sbin/orjail: строка 563: /tmp/torpVKzn4: Отказано в доступе»

Вместо /tmp/torpVKzn4 может быть любое произвольное имя.

Для исправления вновь откройте файл orjail (если вы уже выполнили установку, то этот файл размещён по пути /usr/sbin/orjail), найдите там строку

torctl

Далее рассматриваемые программы очень схожи, они все используют Tor + iptables, но все чуть по-разному.

Начнём с самой многофункциональной программы torctl.

Эта программа написана для BlackArch, но довольно легко портируется на другие дистрибутивы.

Установка torctl в Kali Linux

Установка torctl в BlackArch

Чтобы узнать свой текущий IP, выполните:

Чтобы запустить Tor в качестве прозрачного прокси:

Для проверки статуса служб:

Если вы хотите поменять IP в сети Tor:

Для работы с Интернетом напрямую, без Tor, запустите:

Чтобы поменять MAC адреса на всех сетевых интерфейсах выполните команду:

Чтобы вернуть исходные MAC адреса:

Следующая команда добавит службу torctl в автозагрузку, то есть сразу после включения компьютера весь трафик будет пересылаться через Tor:

Для удаления службы из автозагрузки выполните:

Ещё вы можете включить автоматическую очистку памяти каждый раз при выключении компьютера:

Для отключения это функции:

Этот скрипт знает о существовании IPv6 трафика и успешно блокирует его. Запросы DNS перенаправляются через Tor.

AnonSurf

Если вы знакомы с Parrot Linux, то программа AnonSurf тоже должна быть вам знакома — она включает режим анонимности в системе. AnonSurf при желании закрывает программы, которые могут скомпрометировать анонимность, перенаправляет трафик и DNS запросы через Tor, блокирует IPv6.

AnonSurf слишком интегрирована в Parrot Linux и на других системах я бы рекомендовал выбрать какой-нибудь другой вариант, благо, выбор есть. Ещё мне не нравится, что программа пытается запустить/остановить какие-то сервисы без проверки их наличия и выводит ошибки, если они отсутствуют — из-за избытка ненужно информации можно пропустить что-то действительно важное. Тем не менее далее показано, как установить AnonSurf в Kali Linux. Основная часть функциональности сохранена, но команда «dns — Замена вашего DNS на сервера OpenNIC DNS» работать не будет!

Установка AnonSurf в Kali Linux

Показ своего внешнего IP адреса:

Запуск редиректа всего трафика через сеть Tor:

Прекращение редиректа трафика через Tor:

Nipe — это скрипт, который делает сеть Tor вашим шлюзом по умолчанию.

Этот скрипт на Perl позволяет вам напрямую направлять весь ваш трафик с вашего компьютера в сеть Tor, через которую вы можете анонимно выходить в Интернет, не беспокоясь о том, что за вашим IP будут следить или вас смогут вычислить по IP.

В настоящее время Nipe поддерживает только IPv4, но ведутся работы для добавления поддержки IPv6.

TOR Router

Tor Router позволяет использовать сеть Tor как прозрачный прокси и отправлять весь ваш трафик, в том числе DNS запросы, через Tor. Сеть Tor станет шлюзом по умолчанию для всех Интернет-соединений, что увеличит приватность/анонимность за счёт минимальных усилий. Скрипт будет работать на любой системе, использующей systemd (если вы хотите использовать этот инструмент как службу) и tor.

TOR Router не меняет системные файлы, как это делают другие инструменты для маршрутизации вашего трафика, благодаря минимальному воздействию на систему, в случае ошибки в службе TOR Router или после удаления этого инструмента, ваша остальная система не будет затронута.

В данный момент Tor-router поддерживает только IPv4 трафик, но автор планирует добавить поддержку и IPv6.

TorIptables2

Скрипт Tor Iptables — это анонимайзер, который настраивает iptables и tor для перенаправления всех служб и трафика, включая DNS, через сеть Tor.

Более подробно об этом скрипте я уже рассказывал в статье «Как быстро поменять IP в Linux».

Последние три скрипта я бы не рекомендовал использовать пока в них не добавят IPv6, иначе можно случайно сильно облажаться…

autovpn

Эта программа добавлена в качестве бонуса — autovpn также позволяет быстро сменить IP адрес, но вместо Tor использует случайный публичный OpenVPN из указанной страны. Больше подробностей в статье «Как быстро поменять IP в Linux».

Рассмотрим ещё несколько вариантов использования сети Tor.

Tor Browser

Tor Browser — является полностью настроенным и портативным браузером, для просмотра веб-сайтов через сеть Tor. Плюсы этого варианта — дополнительные меры для анонимности.

Минусы вытекают из плюсов: чем больше мер для анонимности, тем неудобнее пользоваться.