- Семейства вымогателей FileCoder активизировались

- Filecoder Mac Ransomwate

- Filecoder Ransomware

- Threat Summary

- How to get rid of Filecoder Ransomware

- Ventsislav Krastev

- How to recover from the OSX/Filecoder.E ransomware on your Mac

- Новый macOS-вымогатель Patcher шифрует файлы, но не может расшифровать их обратно

- Введение в Assembler

Семейства вымогателей FileCoder активизировались

Вредоносное ПО, которое шифрует файлы пользователей, а затем просит деньги за расшифровку, не является новым. Такие семейства получили общее название Filecoder и являются распространенным типом угроз — их называют вымогателями (ransomware). За последние несколько месяцев мы отметили значительный рост активности шифровальщиков FileCoder. Антивирусные продукты ESET обнаруживают эти угрозы как Win32/Filecoder и Win32/Gpcode.

Наша система телеметрии ESET Live Grid показывает, что еженедельное количество обнаружений объектов Win32/Filecoder выросло более чем на 200% с июля 2013 г. — в сравнение со средним показателем за январь-июнь того же года.

Больше всего пострадала от деятельности этого вредоносного ПО Россия. В других странах активность присутствует в меньшей степени.

Как и в случае с другими видами троянских программ, киберпреступники используют различные методы для установки Filecoder на компьютеры пользователей:

- Drive-by атаки с использованием эксплойтов для скрытной установки;

- Вложения электронной почты;

- Использование другого вредоносного ПО, например, загрузчика (downloader);

- Ручная установка атакующим через RDP.

В одном из сценариев заражения мы наблюдали, что модификация Win32/Filecoder.Q (и позднее Win32/Filecoder.AA, Win32/Filecoder.W) распространялась через бэкдоры, например, Poison Ivy RAT. Злоумышленники отправляли пользователю бэкдор через электронную почту. В случае если он был установлен на компьютер пользователя, вредоносный код связывался со своим управляющим C&C-сервером и получал через него вымогатель Filecoder.

В другом сценарии злоумышленники использовали RDP для ручной установки Filecoder на компьютер. У нас нет достаточной информации для того, чтобы сказать, каким образом атакующие смогли использовать для этой цели RDP и получить учетные данные для доступа.

FileCoder использует обширный спектр возможностей при шифровании файлов в различных своих модификациях.

- Шифрование может быть реализовано с использованием собственного кода либо с помощью стороннего легитимного инструмента (например LockDir, WinRar и т. д.).

- Некоторые модификации вредоносного кода шифруют файл целиком, другие — только часть файла.

- Используются различные методы для избавления от оригинального файла. В некоторых случаях файл удаляется, но потом может быть восстановлен с использованием различных инструментов восстановления файлов (recovery tools). В другом случае файл удаляется безвозвратно специальными средствами (например, с использованием утилиты Microsoft SysInternals SDelete) или просто полностью перезаписывается.

Вымогатель использует следующие методы шифрования:

- Blowfish

- AES

- RSA

- TEA

…и ключи шифрования могут находиться:

- Жестко зашиты (hard coded) в файле FileCoder;

- Получены вручную (через опцию командной строки или диалоговое окно, если атакующий имеет доступ к компьютеру через RDP);

- Произвольно сгенерирован вредоносным кодом.

Семейство Filecoder, которое распространяется через RDP, заметно улучшило свою тактику с использованием трюков жульнического ПО (scareware/rogueware) и через GUI-интерфейс преподносит себя как «Anti-Child Porn Spam Protection» или «ACCDFISA» (Anti Cyber Crime Department of Federal Internet Security Agency). Разумеется, такого агентства не существует. Всеобъемлющую информацию о подобных вариантах можно найти в блоге компании Emsisoft. Такая модификация обнаруживается ESET как Win32/Filecoder.NAC, она используется злоумышленниками уже длительное время. Следует отметить, что именно эта модификация отличается от других количеством денежного выкупа, которое он просит за расшифровку — 3000€. Видимо, это связано с потенциальными целями злоумышленников, которые выбирают для компрометации различные организации. При этом другие представители этого семейства вымогают суммы 100 – 200€.

Вариант Win32/Filecoder.BH, также известный как DirtyDecrypt, имеет в своем снаряжении интересный способ отображения сообщения о выкупе для пользователя. В процессе цикла шифрования содержимого графических файлов и документов вредоносный код добавляет в конец зашифрованного файла информацию с таким сообщением, которое показано ниже.

Другой вариант Win32/Filecoder.BQ пытается воздействовать на пользователя путем отображения таймера обратного отсчета, который показывает, сколько осталось времени до истечения возможности расшифровать файлы. Интересно, что наряду с обычными для вымогателей способами оплаты выкупа в виде MoneyPak или Ukash, он позволяет использовать для этого и Bitcoins. Более детальную информацию можно найти в нашей энциклопедии угроз Win32/Filecoder.BQ.

Некоторые варианты FileCoder злоумышленники генерируют с использованием специального инструмента — билдера (builder), аналогичного билдеру банковских троянских программ. Этот инструмент позволяет злоумышленнику выбрать типы файлов, подлежащие шифрованию, метод шифрования, текст сообщения и т. д.

Некоторые модификации FileCoder используют слабый шифр, неправильную реализацию шифрования, или хранят пароль для расшифровки там, откуда его просто получить. В таком случае расшифровать файлы может быть значительно проще, но в большинстве случаев злоумышленники не допускают таких ошибок и восстановить зашифрованные файлы без ключа практически невозможно.

В случае если вы используете RDP, примите надлежащие меры по обеспечению безопасности, которые не позволят произвольным пользователям получать удаленный доступ к вашей системе. Рассмотрите возможность использования VPN с механизмом двухфакторной аутентификации, которая позволит вам оставаться в безопасности. Кроме этого, хорошая практика — защищать настройки вашего антивирусного ПО специальным паролем, чтобы злоумышленник не мог изменять их.

Источник

Filecoder Mac Ransomwate

A virus, known as Filecoder was recently detected by researchers to appear and infect macOS users, according to professionals. The malware utilizes cracks that are fake activators for unlicensed variations of Adobe products, or Microsoft Office for macOS. It had been also detected on multiple downloads from torrent sites.

Filecoder Ransomware

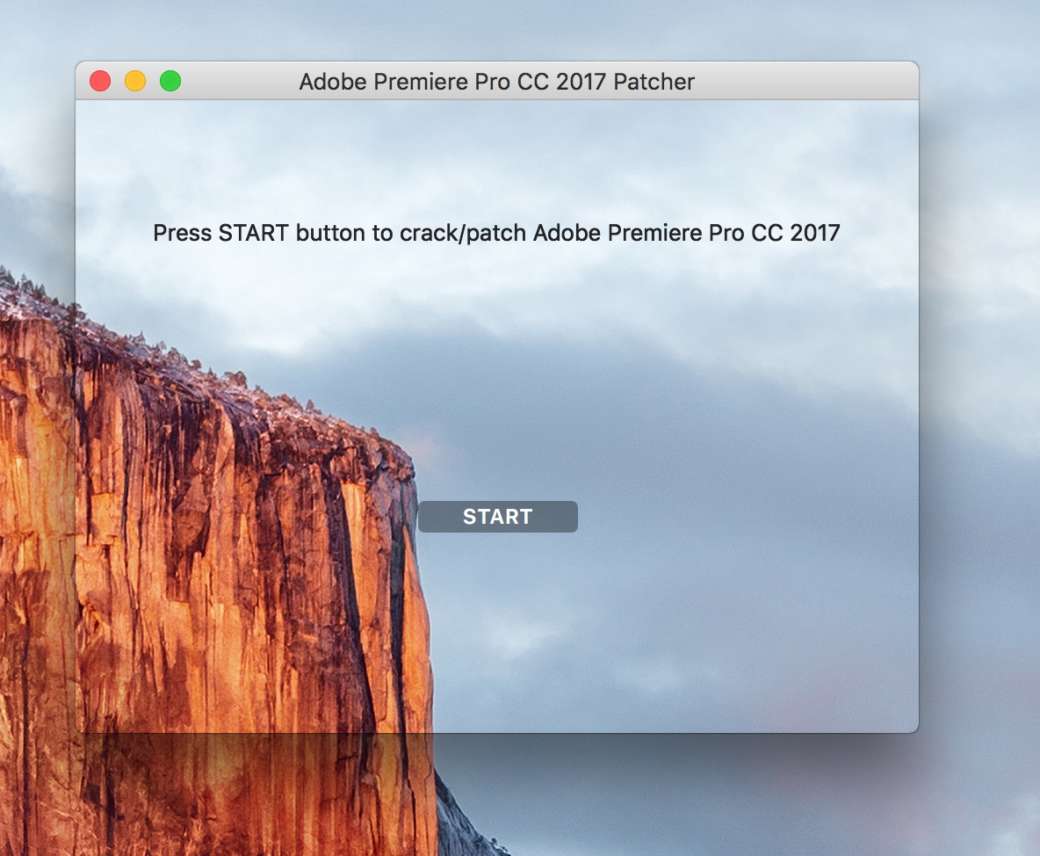

Reports indicate that this computer software spreads in a bundled kit of application cracks, like software patches to make unlicensed software licensed. If the fake crack file is opened, the victims get instructions to click on a “Start” button which only pretends to patch and activate the program, but alternatively causes the inescapable encryption of your important files, like documents, images, videos and other files.

Threat Summary

| Name | Filecoder |

| Type | Ransomware for Mac OS |

| Short Description | Aims to encrypt the important files on your Mac and ask you to pay ransom to get the encrypted files to work. |

| Symptoms | Files are encrypted and cannot be opened. A ransom note may appear as a text file or a wallpaper. |

| Distribution Method | Via spam e-mails, fake apps or malicious links and files on shady sites. |

| Detection Tool | See If Your System Has Been Affected by malware | User Experience | Join Our Forum to Discuss Filecoder. |

Filecoder Virus – Description

The Filecoder virus may create unique strings that are located in the /Users directory. Then, besides encrypting all important documents, images, videos, and other types of important files, it also aims to encrypt external devices and storage in the cloud.

The ransom note for this malware demands the victims to pay a hefty 0.25 BTC to a BitCoin address and wait for hackers to receive the funds and then decrypt their money.

But if this malware stays on your Mac, encrypting your files may become your least worry. Since specialists think it is a Trojan horse, the malware may start to do various types of activities on your own computer, which could be similar to what a Trojan would do:

- Install other malware in your computer.

- Download updates of itself to remain protected.

- Generate copies of itself on your computer.

- Gather the keystrokes you generate while typing.

- Snap screenshots.

- Copy saved passwords on your Mac.

- Copy files or fragments of essential information./span>

These reasons are the main reason to remove Filecodr ransomware completely from your computer system.

How to get rid of Filecoder Ransomware

To eliminate this Ransomware from your Mac we advise that the removal guide below is followed by you. The steps in it have been produced so that they can assist you by explaining how to perform manual or automated removal following specific steps. Since manual removal is just a risky solution to do, particularly if you haven’t done removal of trojans before, security professionals strongly advise you to perform an auto-removal by downloading and scanning your Mac via an advanced anti-malware app. Such a program will make sure that the Filecoder Ransomware Trojan is fully gone for good and will protect your computer against any other infections in the future.

Even that the Filecoder ransomware is not able to establish active communication with its command and control servers, meaning that it doesn’t deliver any encryption keys, making decryption rather impossible, you should wait for decryption to take place.

What looks even worse is the decryption key itself cannot be cracked by the brute-forcing method, because it is actually too long in size.

Currently, there are not any reports of victims spending the ransom and it’s also highly advisable to perhaps not pay any BitCoins and look for alternatives to back get the data, like the ones suggested below, since the encryption of this virus is very sophisticated.

Ventsislav Krastev

Ventsislav is a cybersecurity expert at SensorsTechForum since 2015. He has been researching, covering, helping victims with the latest malware infections plus testing and reviewing software and the newest tech developments. Having graduated Marketing as well, Ventsislav also has passion for learning new shifts and innovations in cybersecurity that become game changers. After studying Value Chain Management, Network Administration and Computer Administration of System Applications, he found his true calling within the cybersecrurity industry and is a strong believer in the education of every user towards online safety and security.

Follow Me:

Источник

How to recover from the OSX/Filecoder.E ransomware on your Mac

Buggy ransomware didn’t offer a method of recovery even if you paid the extortionists. Until now.

@gcluley

9:27 am, March 1, 2017

Last week I warned of the OSX/Filecoder.E ransomware that had been discovered by researchers at ESET, after it was distributed via BitTorrent distribution sites as cracks for pirated software.

One of the things that made OSX/Filecoder.E (which is also known as Patcher or Filezip) notable as malware was not just that it targeted Mac users, but also that – even if you gave in to the attackers’ ransom demands – there was no way for your encrypted data to be recovered.

Well, a week can be a long time in malware – and as Thomas Reed of MalwareBytes reports there is some hope for macOS users who have fallen victim to an attack:

For those who get infected with Findzip (aka Filecoder), it’s still true that the hackers behind it can’t give you a key to decrypt it. There’s no honor among these particular thieves, as they’re lying about their ability to help if you pay the ransom.

However, all hope is not lost! If you made the mistake of not having a backup, or if your backup was also compromised by the ransomware, there’s still a chance for you to recover.

The technique for recovery is clearly quite fiddly and involved, but if you were unlucky enough to have been hit by an OSX/Filecoder.E infection it may be your best hope.

Of course, we all should remember that when it comes to ransomware prevention is better than cure.

That means keeping your computer patched with the latest security updates, running an up-to-date anti-virus solution, and maintaining secure backups beyond the reach of online criminals.

Found this article interesting? Follow Graham Cluley on Twitter to read more of the exclusive content we post.

Graham Cluley is a veteran of the anti-virus industry having worked for a number of security companies since the early 1990s when he wrote the first ever version of Dr Solomon’s Anti-Virus Toolkit for Windows. Now an independent security analyst, he regularly makes media appearances and is an international public speaker on the topic of computer security, hackers, and online privacy. Follow him on Twitter at @gcluley, or drop him an email.

Источник

Новый macOS-вымогатель Patcher шифрует файлы, но не может расшифровать их обратно

Введение в Assembler

Исследователи ESET обнаружили новую малварь для macOS. Шифровальщик Patcher (он же Filecoder и OSX/Filecoder.E) написан на Swift и распространяется преимущественно через торрент-трекеры, маскируясь под кряк для Adobe Premiere Pro или Microsoft Office for Mac и другого софта. Если пользователь загружает такой файл через торрент, он обнаруживает ZIP-архив, содержащий бинарник, чье название заканчивается словом Patcher.

Если жертва запустит кряк, появится пустое окно, содержащее одну только кнопку Start. В этот момент еще не поздно закрыть окно, так как процесс шифрования запускается после нажатия Start.

Специалисты ESET пишут, что Patcher использует arc4random_uniform и генерирует случайное значение, длиной 25 символов, которое применяется в качестве ключа шифрования для всех пользовательских файлов. Проблема в том, что шифровальщик не передает этот ключ на управляющий сервер. В коде малвари вообще нет ничего, что могло бы использоваться для связи с C&C-сервером. Так что у операторов вредоноса попросту нет возможности восстановить данные пострадавших. Хуже того, ключ достаточно длинный, чтобы его было практически невозможно подобрать посредством брутфорса.

Patcher оставляет файл README!.txt, содержащий сообщение с требованием выкупа, во всех пострадавших директориях, причем файл жестко закодирован в код малвари, то есть указанный в сообщении биткоин-кошелек един для всех пользователей. Исследователи сообщают, что в настоящий момент денег на указанный кошелек еще не перечислил никто.

Также операторы малвари указывают для связи email-адрес, предоставленный сервисом Mailinator. Так как Mailinator не требует авторизации и регистрации, просматривать содержимое ящика может кто угодно. Эксперт ESET пишут, что наблюдали за ящиком всю последнюю неделю, но так и не увидели ни одного сообщения, хотя, возможно, операторы малвари просто удаляют их слишком быстро.

В заключение исследователи отмечают, что Patcher «определенно не шедевр», а скачивание пиратского ПО через сомнительные каналы всегда существенно повышает риск заражения малварью.

Источник