- Понимание событий Application Control Understanding Application Control events

- Код события операционного журнала Microsoft Windows CodeIntegrity Microsoft Windows CodeIntegrity Operational log event IDs

- Microsoft Windows Applocker MSI и ИД событий журнала скриптов Microsoft Windows Applocker MSI and Script log event IDs

- Необязательные события диагностики Intelligent Security Graph (ISG) или управляемого установщика (MI) Optional Intelligent Security Graph (ISG) or Managed Installer (MI) diagnostic events

- Шаблон SmartLocker SmartLocker template

- Включение событий диагностики isG и MI Enabling ISG and MI diagnostic events

- Как читать журнал событий Windows ?

- Ищем нужные события: процессы и логи результатов

- Как научиться читать журнал событий windows ?

- Журнал событий Windows – как очистить?

- Читаем журнал событий самостоятельно.

Понимание событий Application Control Understanding Application Control events

Политика Защитник Windows управления приложениями (WDAC) регистрет события локально в windows Event Viewer в принудительном режиме или в режиме аудита. A Windows Defender Application Control (WDAC) policy logs events locally in Windows Event Viewer in either enforced or audit mode. Эти события создаются в двух расположениях: These events are generated under two locations:

Коды событий, начиная с 30, отображаются в журналах приложений и служб — Майкрософт — Windows — CodeIntegrity — операционные Event IDs beginning with 30 appear in Applications and Services logs – Microsoft – Windows – CodeIntegrity – Operational

ИД событий, начиная с 80, отображаются в журналах приложений и служб — Майкрософт — Windows — AppLocker — MSI и script Event IDs beginning with 80 appear in Applications and Services logs – Microsoft – Windows – AppLocker – MSI and Script

Код события операционного журнала Microsoft Windows CodeIntegrity Microsoft Windows CodeIntegrity Operational log event IDs

| Код события Event ID | Объяснение Explanation |

|---|---|

| 3076 3076 | Аудит исполняемого файла/DLL-файла Audit executable/dll file |

| 3077 3077 | Блокировка исполняемого файла/DLL-файла Block executable/dll file |

| 3089 3089 | Событие подписи информации, сопоставленное с событием 3076 или 3077. Signing information event correlated with either a 3076 or 3077 event. Для каждой подписи файла создается одно событие 3089. One 3089 event is generated for each signature of a file. Содержит общее количество подписей в файле и индекс того, какая подпись это. Contains the total number of signatures on a file and an index as to which signature it is. Неподписаные файлы будут создавать одно событие 3089 с totalSignatureCount 0. Unsigned files will generate a single 3089 event with TotalSignatureCount 0. Коррелирует в части «Система» данных события в «Correlation ActivityID». Correlated in the «System» portion of the event data under «Correlation ActivityID». |

| 3099 3099 | Указывает, что политика загружена Indicates that a policy has been loaded |

Microsoft Windows Applocker MSI и ИД событий журнала скриптов Microsoft Windows Applocker MSI and Script log event IDs

| Код события Event ID | Объяснение Explanation |

|---|---|

| 8028 8028 | Файл скрипта аудита или MSI, созданный политикой блокировки Windows (WLDP), который вызван самими скриптами. Audit script/MSI file generated by Windows LockDown Policy (WLDP) being called by the scripthosts themselves. Примечание. В сторонних scripthosts не существует принудительных прав WDAC. Note: there is no WDAC enforcement on 3rd party scripthosts. |

| 8029 8029 | Блокировка скрипта или MSI-файла Block script/MSI file |

| 8038 8038 | Событие подписи информации, сопоставленное с событием 8028 или 8029. Signing information event correlated with either a 8028 or 8029 event. Для каждой подписи файла сценария создается одно событие 8038. One 8038 event is generated for each signature of a script file. Содержит общее количество подписей в файле скрипта и индекс того, какая подпись это подпись. Contains the total number of signatures on a script file and an index as to which signature it is. Неподписаные файлы скриптов создают одно событие 8038 с totalSignatureCount 0. Unsigned script files will generate a single 8038 event with TotalSignatureCount 0. Коррелирует в части «Система» данных события в «Correlation ActivityID». Correlated in the «System» portion of the event data under «Correlation ActivityID». |

Необязательные события диагностики Intelligent Security Graph (ISG) или управляемого установщика (MI) Optional Intelligent Security Graph (ISG) or Managed Installer (MI) diagnostic events

Если в политике WDAC включена isG или MI, можно включить события 3090, 3091 и 3092 для предоставления дополнительных диагностических сведений. If either the ISG or MI is enabled in a WDAC policy, you can optionally choose to enable 3090, 3091, and 3092 events to provide additional diagnostic information.

| Код события Event ID | Объяснение Explanation |

|---|---|

| 3090 3090 | Разрешить исполняемый/DLL-файл Allow executable/dll file |

| 3091 3091 | Аудит исполняемого файла/DLL-файла Audit executable/dll file |

| 3092 3092 | Блокировка исполняемого файла/DLL-файла Block executable/dll file |

События 3090, 3091 и 3092 создаются на основе кода состояния о том, прошел ли двоичный файл политику независимо от того, какая репутация ему была назначена или была ли она разрешена назначенным mi. 3090, 3091, and 3092 events are generated based on the status code of whether a binary passed the policy, regardless of what reputation it was given or whether it was allowed by a designated MI. Шаблон SmartLocker, который отображается в событии, должен указывать, почему двоичный файл был передан или сбой. The SmartLocker template which appears in the event should indicate why the binary passed/failed. На двоичный проход/сбой создается только одно событие. Only one event is generated per binary pass/fail. Если и ISG, и MI отключены, события 3090, 3091 и 3092 не будут созданы. If both ISG and MI are disabled, 3090, 3091, and 3092 events will not be generated.

Шаблон SmartLocker SmartLocker template

Ниже приведены поля, которые помогают диагностировать, что указывает событие 3090, 3091 или 3092. Below are the fields which help to diagnose what a 3090, 3091, or 3092 event indicates.

| Имя Name | Объяснение Explanation |

|---|---|

| StatusCode StatusCode | STATUS_SUCCESS указывает, что активные политики WDAC переданы двоичному файлу. STATUS_SUCCESS indicates a binary passed the active WDAC policies. В этом случае создается событие 3090. If so, a 3090 event is generated. В этом случае создается событие 3091, если политика блокировки находится в режиме аудита, а событие 3092 создается, если политика находится в режиме принудительного применения. If not, a 3091 event is generated if the blocking policy is in audit mode, and a 3092 event is generated if the policy is in enforce mode. |

| ManagedInstallerEnabled ManagedInstallerEnabled | Политика доверяет MI Policy trusts a MI |

| PassesManagedInstaller PassesManagedInstaller | Файл исходил из доверенного mi File originated from a trusted MI |

| SmartlockerEnabled SmartlockerEnabled | Политика доверяет isG Policy trusts the ISG |

| PassesSmartlocker PassesSmartlocker | Файл с положительной репутацией File had positive reputation |

| AuditEnabled AuditEnabled | Имеет true, если политика находится в режиме аудита, в противном случае она находится в режиме принудительного применения True if the policy is in audit mode, otherwise it is in enforce mode |

Включение событий диагностики isG и MI Enabling ISG and MI diagnostic events

Чтобы включить события аудита 3091 и события блокировки 3092, необходимо создать regkey TestFlags со значением 0x100. In order to enable 3091 audit events and 3092 block events, you must create a TestFlags regkey with a value of 0x100. Это можно сделать с помощью следующей команды PowerShell: You can do so using the following PowerShell command:

Чтобы включить события 3090, а также события 3091 и 3092, необходимо создать regkey TestFlags со значением 0x300. In order to enable 3090 allow events as well as 3091 and 3092 events, you must instead create a TestFlags regkey with a value of 0x300. Это можно сделать с помощью следующей команды PowerShell: You can do so using the following PowerShell command:

Как читать журнал событий Windows ?

Как читать журнал событий Windows ?

Думаю, что каждый из пользователей, который работает с компьютером, сталкивался с проблемами и ошибками. Пора вам научиться читать журнал событий Windows , который отображает сообщения приложений и самой системы: ошибки, информационные сообщения, предупреждения. Здесь содержится информация о событиях, кои система посчитала записать для администратора. Просто так, на всякий пожарный.

В нормально работающей системе пользователь сюда дорогу не знает – просто незачем. Однако при появлении ошибок (лагов) в Windows поводов заглянуть сюда появляется немало, благо отсюда есть что почерпнуть.

Где находится Журнал событий?

Самый быстрый способ попасть в него, это набрать в строке поиска после нажатия клавиши WIN слова «журналы событий». И щёлкнуть по соответствующей ссылке:

Или наберите Пуск – команда eventvwr.msc. По умолчанию, Просмотр событий откроет вкладки, в том числе со сводкой административных событий, где перечислена информация по важности для администратора. Важнейшая из них Критический тип события. Погуляйте по разделу Журналы Windows, ключевые директории Приложения и Система. Всё происходящее в системе записывается в нескольких документах. И скорее всего, вы обнаружите там несколько ошибок. Это не значит пока ровным счётом ничего. Если система стабильна, эти ошибки не критичны и не побеспокоят вас никогда. Кстати, можете присмотреться – ошибки сохраняются для программ, которых на компьютере давно уже и нет.

Игра была закрыта с помощью клавиш Alt + F4 – мама, видимо, зашла в комнату.

Теоретически, остальным программам также велено записывать важные и не очень события в Журнал, однако, на моей памяти, они эти почти не занимаются.

Читателю уже может показаться, что внимание к Журналу можно не уделять. Ан нет. Журнал поможет внимательному и думающему пользователю в случаях появления серьёзных сбоев в работе, например, при появлении BSOD или при неожиданных перезагрузках системы. Так, в Журнале легко обнаружиться «погибший» драйвер. Вам нужно лишь внимательно посмотреть на появившиеся красные значки с надписью Критический уровень и удалить указанный драйвер, а может подумать о замене устройства.

ничего страшного ещё не произошло

а здесь уже всё серьёзно: компьютер отключался

Ищем нужные события: процессы и логи результатов

К примеру, после некоторого времени работы мы обнаружили залипание мыши, пропажу некоторых папок и неработающие пути: первый признак появления сбойных секторов на диске. Для работы с ними необходимо последовательно запустить утилиту проверки состояния диска chkdsk /f, которая начнёт работу после перезагрузки, а затем проверим на целостность файловую систему самой Windows sfc /scannow. Так вот, на результаты работы как этих, так и прочих утилит можно посмотреть в том же журнале:

Так как одна из этих утилит запускается системой только перед загрузкой (для тома, который эту систему содержит), есть смысл поискать результаты по флагу Wininit (от Windows Initialisation).

Как научиться читать журнал событий windows ?

Впрочем, можно не гадать. Microsoft имеет официальную страницу поддержки по сообщениям системы. Если вас интересует конкретное событие, вы можете посетить страницу в сети. Однако, по моему мнению, очень хорошим сервисом, который поможет читать журнал событий Windows , является сервис

В России ему аналогов нет, однако для владеющих английским и просто любопытствующих я покажу как им пользоваться. Так, для взятого выше примера, на странице сервиса введите в поля код ошибки и службу, которая её вызвала:

Остаётся закинуть наши условия в поиск, щёлкнув по кнопке Search и на странице появятся результаты с объяснением возникновения ошибки. Формально, они будут ненамного подробнее объяснений, даваемых самим Журналом, однако, если вы прокрутите страницу результатов ниже, то в описании на английском увидите ссылку на своеобразный форум с готовыми решениями проблемы или причинами, с которыми уже сталкивались пользователи при возникновении одноимённой ошибки. Всё на английском. Учиться надо было… И, если честно, ваш покорный слуга дальше этого сайта редко уходит: всё нечто похожее где-то когда-то уже происходило.

Как всегда, просмотр журнала событий – это не панацея. Однако от бессмысленных гаданий пользователя может спасти, сэкономив на поиске проблемы кучу времени.

Журнал событий Windows – как очистить?

Итак, с проблемами справились, система стабильна. Тогда давайте избавимся от ненужных в Журнале записей: если вы Журнал посещали, некую захламлённость по числу записей в нём наблюдать могли.

Способов очистки существует несколько. Можно это сделать через PowerShell Windows:

Можно через консоль:

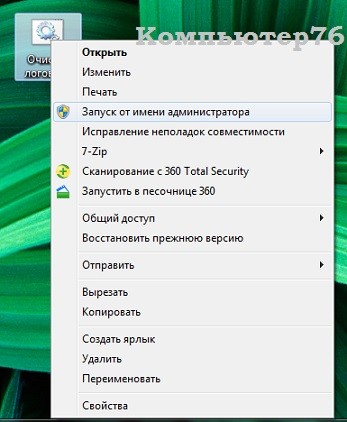

Я же предложу вам небольшой скрипт, который вы можете поместить в текстовый документ, сохранить с расширением .bat. Я свой так и назвал Очистка логов (итоговый файл запускайте с правами админа):

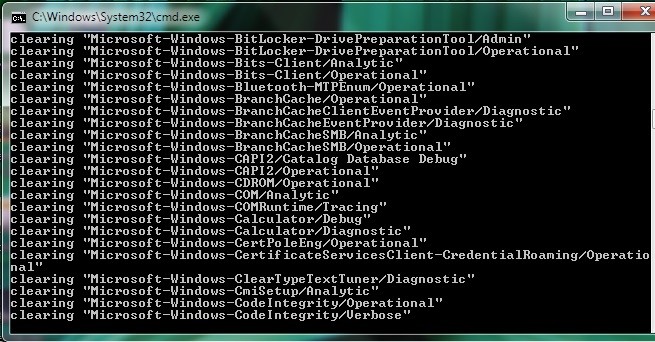

Дождитесь окончания работы скрипта, окно консоли само захлопнется:

Читаем журнал событий самостоятельно.

Прямо сейчас вы сможете обнаружить, например, какие службы или программы тормозят ваш компьютер во время загрузки Windows. Или мешают компьютеру побыстрее выключиться. Из строки Выполнить (WIN + R) запускаем Просмотр событий

Журналы приложений и служб – Microsoft – Windows – Diagnostics-Performance – Работает

Щёлкнем правой мышкой по параметру и выберем в меню пункт Фильтр текущего журнала

В поле Все коды событий введите код 203 (Контроль производительности при выключении):

По выбранному фильтру журнал сгруппирует те события, которые, как посчитала система, привели к задержке при завершении сеанса пользователя…

… с указанием имени службы, точного занимаемого на это времени и т.п. По необходимости вы можете свериться в сети по имени сервиса, за чем он закреплён и по желанию отключить его. Если служба появляется рандомно, беспокоиться, поверьте, оснований нет. Однако в том случае, когда оно и то же имя мелькает частенько и основательно в этом Журнале прописалось, стоит задуматься. Далее. Если предпринятые вами действия возымели результат, проверьте теперь загрузку. Код событий – 103: