- Роль rds windows server

- Описание ситуации

- В чем отличие фермы от терминала

- Схема управления RDS фермой

- Собираем консоль управления RDS фермой

- Роли служб удаленных рабочих столов Remote Desktop Services roles

- Узел сеансов удаленных рабочих столов Remote Desktop Session Host

- Посредник подключений к удаленному рабочему столу Remote Desktop Connection Broker

- Шлюз удаленных рабочих столов Remote Desktop Gateway

- Веб-доступ к удаленным рабочим столам Remote Desktop Web Access

- Лицензирование удаленных рабочих столов Remote Desktop Licensing

Роль rds windows server

Доброго времени суток, многоуважаемые инженеры, системные администраторы и просто начинающие пользователи. Рад вас вновь приветствовать на страницах IT блога Pyatilistnik.org. Если вы мой постоянный читатель, то вы заметили, что я очень часто и много пишу про терминальные сервера и RDS фермы. Сегодня я хочу вам показать, как производится управление RDS фермой Windows Server 2012 и Windows Server 16. Я на сто процентов уверен, что данная информация будет вам полезна, так как я часто видел опытных администраторов, кто не знал как это делается, в виду старых знаний и стереотипов, о данной технологии.

Описание ситуации

Пришел один администратор к нам на работу, пришла заявка, что нужно было для обслуживания вывести из RDS фермы один из узлов подключения, посидев некоторое время и потыкав диспетчер серверов, он не смог выполнить данную задачу, потому что у него было понимание работы терминального сервера, но не фермы.

В чем отличие фермы от терминала

Если посмотреть организацию удаленного доступа в Windows Server 2008 R2, то там схема была простой, где-то в сети устанавливался сервер лицензирования удаленных рабочих столов, а уже на нужно из серверов, куда планировалось подключение, ставилась роль «Службы удаленных рабочих столов». Ему назначались лицензии и пользователь подключался.

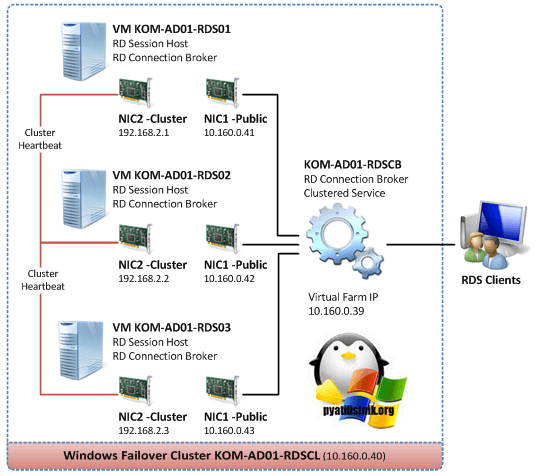

Если посмотреть концепцию Windows Server 2012 R2 и старше, то выглядит это уже вот так, есть некое виртуальное имя к которому все подключаются, есть серверная роль «Посредник подключения (RD Connection Broker)«, он берет на себя роль распределения нагрузки и количество сеансов пользователей, на сервера удаленного подключения «RD Session Host«, где уже работаю пользователи. Вся эта конструкция объединяется в некий пул. называемый RDS фермой, где легко создать отказоустойчивость на уровне посредников подключения и легко обслуживать хосты конечного подключения.

Схема управления RDS фермой

Тот сотрудник не совсем понимая схему и видя ее впервые, наивно подумал, что все управление Remote Desktop Services фермой осуществляется через посредника подключения (Connection Broker). Он попытался к нему подключиться, но его послали с формулировкой «Удаленный компьютер «имя», попытка подключения к которому выполняется, перенаправляет вас на удаленный компьютер «имя», он то и не знал, что для подключения к нужному хосту фермы нужно использовать специальные ключи.

Далее показав ему, как происходит подключение к посреднику, он попытался отыскать оснастку управления, так как в Windows Server 2008 R2, была именно такая реализация работы, но он там ничего не нашел. Он подглядел у меня, что я управляю RDS, через «Диспетчер серверов». Он его открывает и у него там то же ничего не оказалось, в итоге он побился часок и попросил ему показать. Чтобы знающих людей стало больше и грамотность системных инженеров была больше я вам написал небольшую инструкцию. Не подумайте, что я надменно отнесся к своему коллеге, я просто так же был однажды в на его месте и понимал, что это просто отсутствие опыта, что не смертельно.

Собираем консоль управления RDS фермой

Для управления настройками Remote Desktop Services вам потребуется клиентская операционная система Windows 8.1 или Windows 10, либо это могут быть Windows Server 2012 R2 и выше. Там нам потребуется оснастка «Диспетчер серверов».

Если вы знаете всех участников RDS фермы, то это хорошо, вы немного себе выиграете времени, если нет, то придется слегка пописать команды и помучить DNS-сервер.

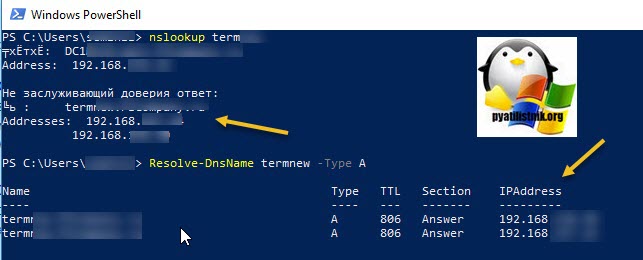

Откройте командную строку или запустите PowerShell оболочку. Предположим у вас виртуальное имя для подключения к удаленному рабочему столу TERM. Тут у вас два варианта:

- Воспользоваться утилитой nslookup

- Воспользоваться утилитой Resolve-DnsName

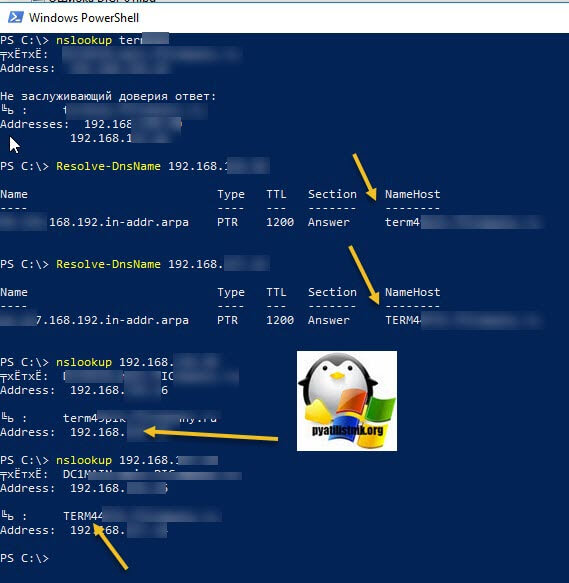

И та и другая выдали вам ip-адреса, в которое разрешается ваше виртуальное имя RDS фермы. В моем примере их два. Эти адреса принадлежат посредникам по подключению (Connection Broker), делаем так же запрос:

Стрелками я выделил полученные DNS имена, самое главное мы получили.

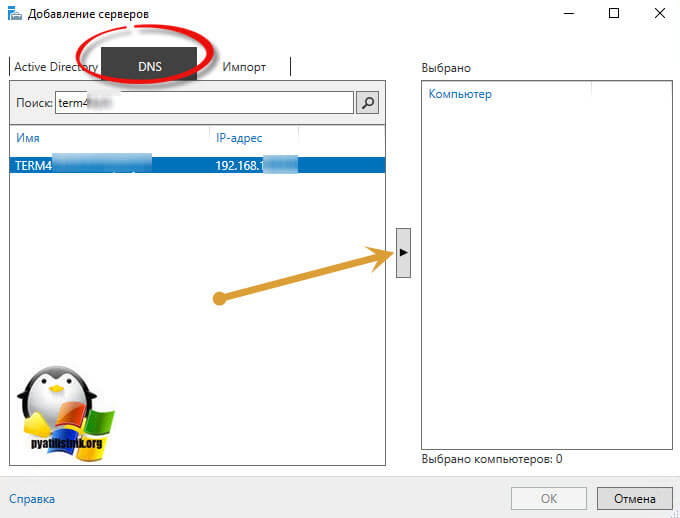

Теперь открывает оснастку «Диспетчер серверов» от имени той учетной записи у которой есть права на администрирование RDS фермы. В открывшейся оснастке выберите пункт «Добавить другие серверы для управления»

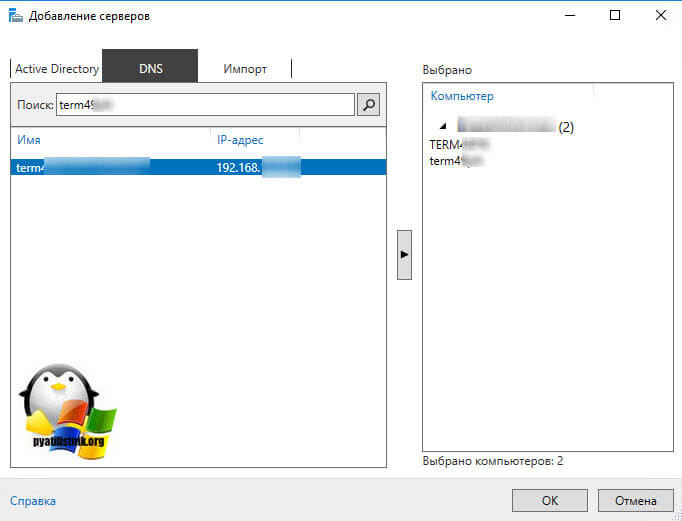

У вас откроется окно «Добавление серверов», перейдите на вкладку DNS и в поисковой строке укажите нужное имя брокера и нажмите кнопку с изображением лупы. У вас будет осуществлен поиск по базе Active Directory, если такой сервер есть, то он будет отображен в списке. Переносим его в поле выбрано.

Точно так же поступаем и с остальными посредниками подключений к Remote Desktop Services ферме.

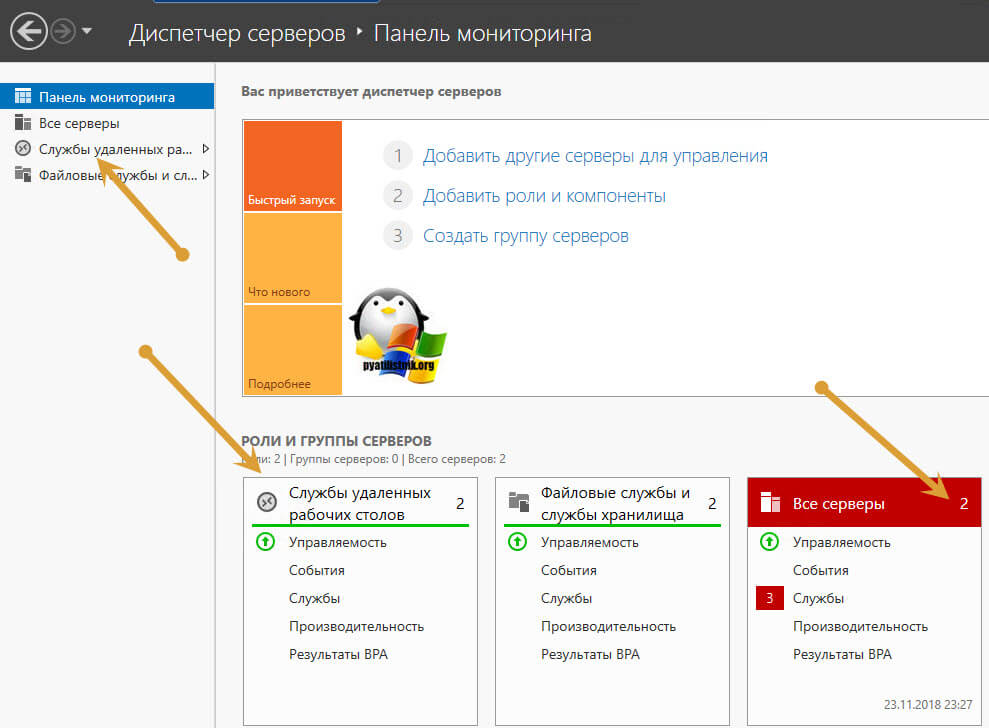

У вас начнется процесс добавление в вашу оснастку дополнительных серверов. Когда закончится добавление, то вы увидите, что у вас появились серверные роли, в нашем случае «Службы удаленных рабочих столов» и обратите внимание на иконку «Все серверы», тут стало их уже два.

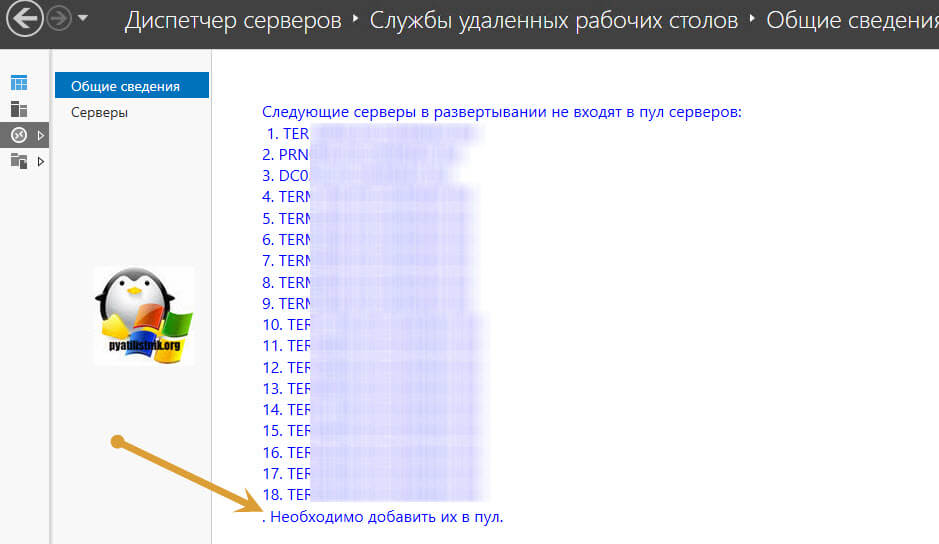

Переходим в роль «Службы удаленных рабочих столов», в итоге у вас отобразится список всех участников RDS фермы, и для ее управления вам нужно их всех добавить в данных пул серверов.

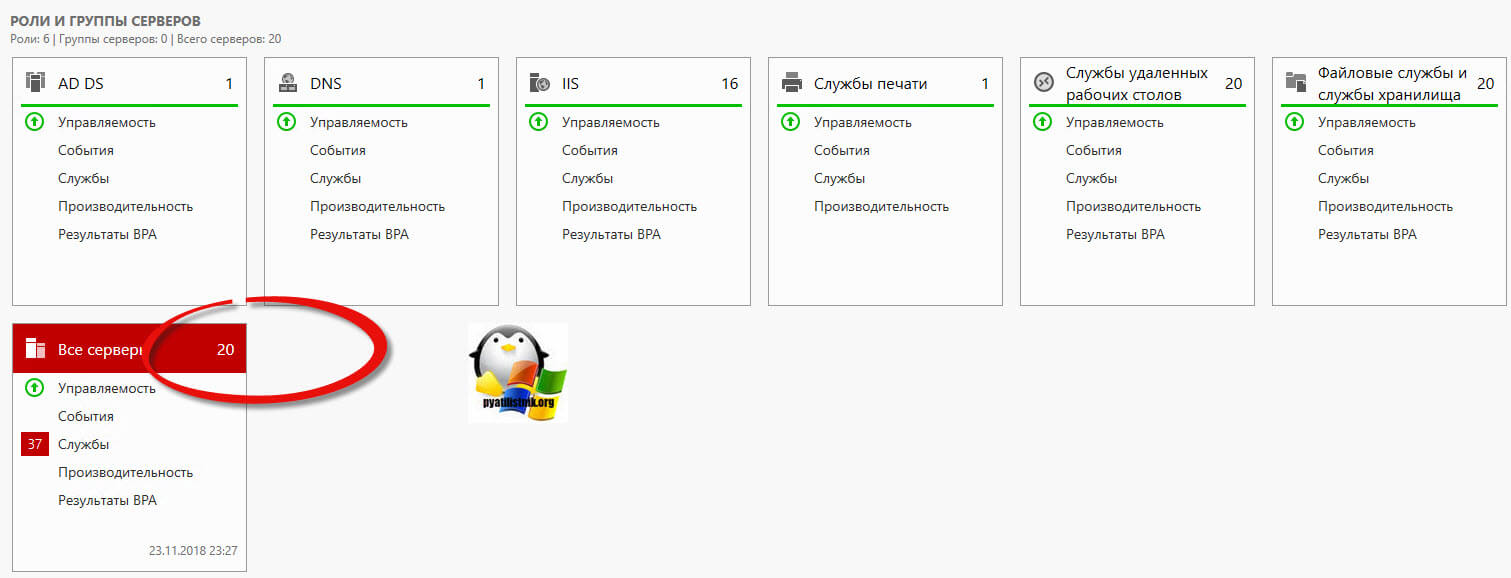

В итоге у меня добавились все мои хосты подключения и сервера лицензирования. Как видите стало 20 серверов.

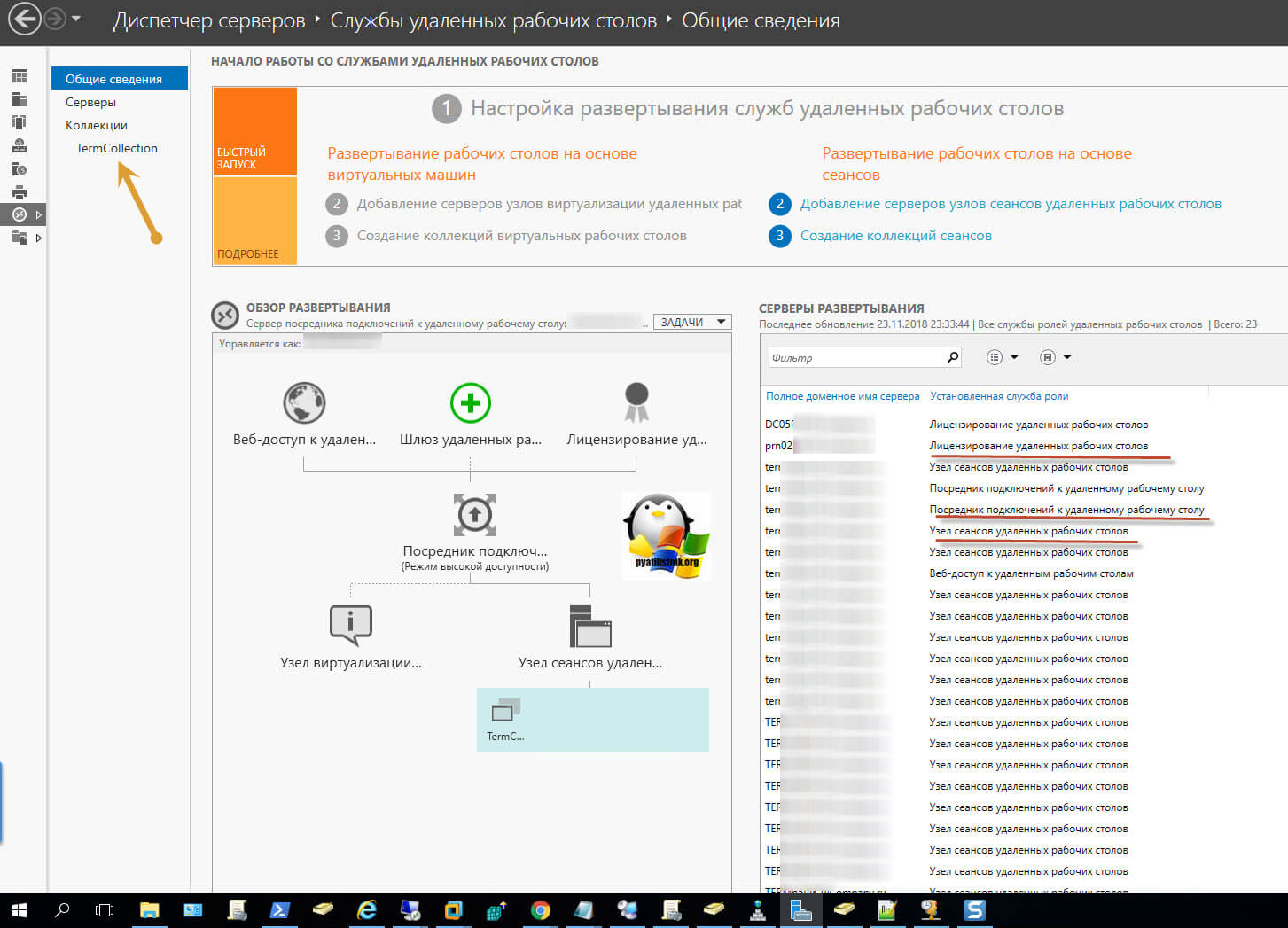

Переходим в «Службы удаленных рабочих столов», в этот раз у вас уже откроется полноценное управление коллекциями RDS. Вы увидите схему работы, вам будет представлен список всех ваших серверов и кто за какую роль отвечает. Переходим в саму коллекцию.

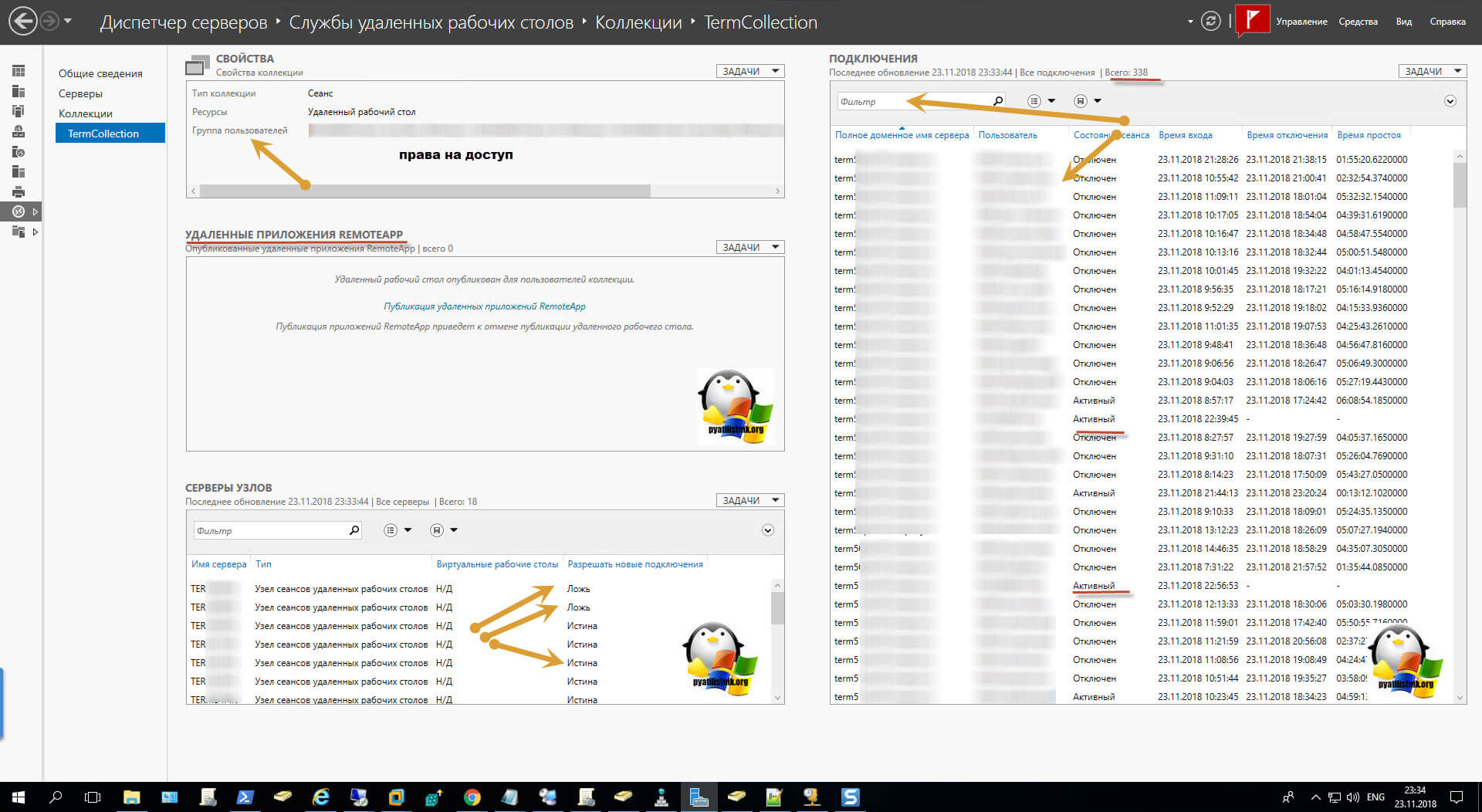

Попав в коллекцию удаленных рабочих столов, у вас будет несколько областей:

- Свойства — тут вы зададите права доступа, лимиты и многое другое

- Подключения — тут будут отображены все ваши сеансы пользователей, в моем примере, это всего 338 человек, так как уже не рабочий день, а вечер пятницы, в пиковое время, эта цифра в районе 950 подключений.

- Удаленные приложения RemoteApp

- Серверы узлов — тут вы сможете запрещать или разрешать новые подключения

Так же для удобства администрирования серверов, я вам советую создавать отдельные группы по нужным вам признакам и управлять ими, но об этом уже в другой раз. Либо же вы можете создать группу серверов в Remote Desktop Connection Manager.

Роли служб удаленных рабочих столов Remote Desktop Services roles

Применяется к: Windows Server (Semi-Annual Channel), Windows Server 2019, Windows Server 2016 Applies to: Windows Server (Semi-Annual Channel), Windows Server 2019, Windows Server 2016

В этой статье описываются роли в среде служб удаленных рабочих столов. This article describes the roles within a Remote Desktop Services environment.

Узел сеансов удаленных рабочих столов Remote Desktop Session Host

Узел сеансов удаленных рабочих столов размещает приложения на основе сеансов и рабочие столы, к которым вы предоставили пользователям общий доступ. The Remote Desktop Session Host (RD Session Host) holds the session-based apps and desktops you share with users. Пользователи получают доступ к этим рабочим столам и приложениям посредством одного из клиентов удаленного рабочего стола для Windows, MacOS, iOS или Android. Users get to these desktops and apps through one of the Remote Desktop clients that run on Windows, MacOS, iOS, and Android. Пользователи также могут подключаться с помощью поддерживаемого браузера благодаря веб-клиенту. Users can also connect through a supported browser by using the web client.

Рабочие столы и приложения можно упорядочить в один сервер узла сеансов удаленных рабочих столов или несколько; это так называемые коллекции. You can organize desktops and apps into one or more RD Session Host servers, called «collections.» Вы можете настроить эти коллекции для конкретных групп пользователей в рамках каждого клиента. You can customize these collections for specific groups of users within each tenant. Например, можно создать коллекцию, где определенная группа пользователей имеет доступ к конкретным приложениям, но любой другой пользователь, не входящий в группу, которую вы выделили, не сможет получить доступ к этим приложениям. For example, you can create a collection where a specific user group can access specific apps, but anyone outside of the group you designated won’t be able to access those apps.

Для небольших развертываний можно устанавливать приложения непосредственно на серверах узла сеансов удаленных рабочих столов. For small deployments, you can install applications directly onto the RD Session Host servers. Для более крупных развертываний рекомендуется создание базового образа и подготовка виртуальных машин на основе этого образа. For larger deployments, we recommend building a base image and provisioning virtual machines from that image.

Коллекции можно расширять, добавляя виртуальные машины сервера узла сеансов удаленных рабочих столов в ферму и назначая для каждой виртуальной машины узла в коллекции одну и ту же группу доступности. You can expand collections by adding RD Session Host server virtual machines to a collection farm with each RDSH virtual machine within a collection assigned to same availability set. Это обеспечивает более высокий уровень доступности коллекции и увеличивает ее масштаб для поддержки нескольких пользователей или приложений с большой нагрузкой на ресурсы. This provides higher collection availability and increases scale to support more users or resource-heavy applications.

В большинстве случаев несколько пользователей используют один и тот же сервер узла сеансов удаленных рабочих столов, что позволяет наиболее эффективно расходовать ресурсы Azure для решения размещения рабочих столов. In most cases, multiple users share the same RD Session Host server, which most efficiently utilizes Azure resources for a desktop hosting solution. В этой конфигурации пользователям необходимо входить в коллекцию с неадминистративными учетными записями. In this configuration, users must sign in to collections with non-administrative accounts. Вы также можете предоставить некоторым пользователям полный административный доступ к их удаленному рабочему столу путем создания коллекций рабочих столов с персональными сеансами. You can also give some users full administrative access to their remote desktop by creating personal session desktop collections.

Для дальнейшей настройки рабочих столов можно создать и отправить виртуальный жесткий диск с ОС Windows Server, который можно использовать как шаблон для создания новых виртуальных машин узла сеансов удаленных рабочих столов. You can customize desktops even more by creating and uploading a virtual hard disk with the Windows Server OS that you can use as a template for creating new RD Session Host virtual machines.

См. сведения в следующих статьях: For more information, see the following articles:

Посредник подключений к удаленному рабочему столу Remote Desktop Connection Broker

Посредник подключений к удаленному рабочему столу управляет входящими подключениями удаленного рабочего стола для ферм серверов узла сеансов удаленных рабочих столов. Remote Desktop Connection Broker (RD Connection Broker) manages incoming remote desktop connections to RD Session Host server farms. Посредник подключений к удаленному рабочему столу обрабатывает подключения как к коллекциям полноценных рабочих столов, так и к коллекциям удаленных приложений. RD Connection Broker handles connections to both collections of full desktops and collections of remote apps. Посредник подключений к удаленному рабочему столу может балансировать нагрузку на серверы в коллекции при создании новых подключений. RD Connection Broker can balance the load across the collection’s servers when making new connections. Если включен посредник подключений к удаленному рабочему столу, использование циклического перебора DNS для узлов сеансов удаленных рабочих столов для серверов балансировки не поддерживается. If RD Connection Broker is enabled, using DNS round robin to RD Session Hosts for balacing servers is not supported. Если сеанс отключается, посредник подключений к удаленному рабочему столу повторно подключит пользователя к правильному серверу узла сеансов удаленных рабочих столов и прерванному сеансу, который по-прежнему будет присутствовать на ферме узла сеансов удаленных рабочих столов. If a session disconnects, RD Connection Broker will reconnect the user to the correct RD Session Host server and their interrupted session, which still exists in the RD Session Host farm.

Необходимо установить соответствующие цифровые сертификаты на сервере посредника подключений к удаленному рабочему столу и на клиенте для поддержки единого входа и публикации приложений. You’ll need to install matching digital certificates on both the RD Connection Broker server and the client to support single sign-on and application publishing. При разработке или тестировании сети можно использовать самостоятельно созданный самозаверяющий сертификат. When developing or testing a network, you can use a self-generated and self-signed certificate. Тем не менее при выпуске службам требуется сертификат из доверенного корневого центра сертификации. However, released services require a digital certificate from a trusted certification authority. Имя, присвоенное сертификату, должно совпадать с внутренним полным доменным именем (FQDN) виртуальной машины посредника подключений к удаленному рабочему столу. The name you give the certificate must be the same as the internal Fully Qualified Domain Name (FQDN) of the RD Connection Broker virtual machine.

Посредник подключений к удаленному рабочему столу для Windows Server 2016 можно установить на той же виртуальной машине, что и доменные службы Active Directory, чтобы сократить затраты. You can install the Windows Server 2016 RD Connection Broker on the same virtual machine as AD DS to reduce cost. Если вам нужно увеличить масштаб для большего числа пользователей, можно также добавить дополнительные виртуальные машины посредника подключений к удаленному рабочему столу в той же группе доступности для создания кластера посредника подключений к удаленному рабочему столу. If you need to scale out to more users, you can also add additional RD Connection Broker virtual machines in the same availability set to create an RD Connection Broker cluster.

Перед созданием кластера посредника подключений к удаленному рабочему столу необходимо развернуть базу данных SQL Azure в среде клиента или создать группу доступности AlwaysOn SQL Server. Before you can create an RD Connection Broker cluster, you must either deploy an Azure SQL Database in the tenant’s environment or create an SQL Server AlwaysOn Availability Group.

См. сведения в следующих статьях: For more information, see the following articles:

Шлюз удаленных рабочих столов Remote Desktop Gateway

Шлюз удаленных рабочих столов предоставляет пользователям в общедоступных сетях доступ к рабочим столам и приложениям Windows, размещенным в облачных службах Microsoft Azure. Remote Desktop Gateway (RD Gateway) grants users on public networks access to Windows desktops and applications hosted in Microsoft Azure’s cloud services.

Компонент шлюза удаленных рабочих столов использует протокол SSL для шифрования канала связи между клиентами и сервером. The RD Gateway component uses Secure Sockets Layer (SSL) to encrypt the communications channel between clients and the server. Виртуальная машина шлюза удаленных рабочих столов должна быть доступна через общедоступный IP-адрес, который разрешает входящие TCP-подключения через порт 443 и входящие UDP-соединения через порт 3391. The RD Gateway virtual machine must be accessible through a public IP address that allows inbound TCP connections to port 443 and inbound UDP connections to port 3391. Это позволяет пользователям подключаться через Интернет с помощью транспортного протокола связи HTTPS и протокола UDP соответственно. This lets users connect through the internet using the HTTPS communications transport protocol and the UDP protocol, respectively.

Для правильной работы системы цифровые сертификаты, установленные на сервере и клиенте, должны совпадать. The digital certificates installed on the server and client have to match for this to work. При разработке или тестировании сети можно использовать самостоятельно созданный самозаверяющий сертификат. When you’re developing or testing a network, you can use a self-generated and self-signed certificate. Тем не менее при выпуске службам требуется сертификат из доверенного корневого центра сертификации. However, a released service requires a certificate from a trusted certification authority. Имя сертификата должно соответствовать полному доменному имени, используемому для доступа к шлюзу удаленных рабочих столов,будь то внешнее DNS-имя общедоступного IP-адреса или запись CNAME DNS, указывающая на общедоступный IP-адрес. The name of the certificate must match the FQDN used to access RD Gateway, whether the FQDN is the public IP address’ externally facing DNS name or the CNAME DNS record pointing to the public IP address.

Для клиентов с меньшим числом пользователей роли веб-доступа к удаленным рабочим столам и шлюза удаленных рабочих столов можно сочетать на одной виртуальной машине, чтобы сократить затраты. For tenants with fewer users, the RD Web Access and RD Gateway roles can be combined on a single virtual machine to reduce cost. Также можно добавить дополнительные виртуальные машины шлюза удаленных рабочих столов в ферму шлюза удаленных рабочих столов для повышения доступности служб и масштабирования до большего числа пользователей. You can also add more RD Gateway virtual machines to an RD Gateway farm to increase service availability and scale out to more users. Виртуальные машины в больших фермах шлюза удаленных рабочих столов должны быть настроены в наборе с балансировкой нагрузки. Virtual machines in larger RD Gateway farms should be configured in a load-balanced set. Соответствие IP-адресам не требуется при использовании шлюза удаленных рабочих столов на виртуальной машине Windows Server 2016, но необходимо при его запуске на виртуальной машине с Windows Server 2012 R2. IP affinity isn’t required when you’re using RD Gateway on a Windows Server 2016 virtual machine, but it is when you’re running it on a Windows Server 2012 R2 virtual machine.

См. сведения в следующих статьях: For more information, see the following articles:

Веб-доступ к удаленным рабочим столам Remote Desktop Web Access

Веб-доступ к удаленным рабочим столам дает пользователям доступ к рабочим столам и приложениям через веб-портал, а затем запускает их через собственное клиентское приложение «Удаленный рабочий стол (Майкрософт)» на устройстве. Remote Desktop Web Access (RD Web Access) lets users access desktops and applications through a web portal and launches them through the device’s native Microsoft Remote Desktop client application. Веб-портал можно использовать для публикации рабочих столов и приложений Windows для клиентских устройств с Windows и другими системами; можно также выборочно публиковать рабочие столы или приложения для конкретных пользователей или групп. You can use the web portal to publish Windows desktops and applications to Windows and non-Windows client devices, and you can also selectively publish desktops or apps to specific users or groups.

Веб-доступ к удаленным рабочим столам нуждается в службах IIS для правильной работы. RD Web Access needs Internet Information Services (IIS) to work properly. Подключение через HTTPS предоставляет канал зашифрованной связи между клиентами и веб-сервером удаленных рабочих столов. A Hypertext Transfer Protocol Secure (HTTPS) connection provides an encrypted communications channel between the clients and the RD Web server. Виртуальная машина веб-доступа к удаленным рабочим столам должна быть доступна через общедоступный IP-адрес, который разрешает входящие TCP-подключения через порт 443, чтобы пользователи клиента могли подключаться из Интернета с помощью транспортного протокола связи HTTPS. The RD Web Access virtual machine must be accessible through a public IP address that allows inbound TCP connections to port 443 to allow the tenant’s users to connect from the internet using the HTTPS communications transport protocol.

На сервере и клиентах должны быть установлены соответствующие сертификаты. Matching digital certificates must be installed on the server and clients. При разработке и тестировании это может быть самостоятельно созданный самозаверяющий сертификат. For development and testing purposes, this can be a self-generated and self-signed certificate. При выпуске службе потребуется сертификат из доверенного корневого центра сертификации. For a released service, the digital certificate must be obtained from a trusted certification authority. Имя сертификата должно совпадать с полным доменным именем, используемым службой веб-доступа к удаленным рабочим столам. The name of the certificate must match the Fully Qualified Domain Name (FQDN) used to access RD Web Access. Возможные полные доменные имена — это внешнее DNS-имя для общедоступного IP-адреса и запись CNAME DNS, указывающая на общедоступный IP-адрес. Possible FQDNs include the externally facing DNS name for the public IP address and the CNAME DNS record pointing to the public IP address.

Для клиентов с меньшим числом пользователей можно сократить расходы, объединив рабочие нагрузки веб-доступа к удаленным рабочим столам и шлюза удаленных рабочих столов в одной виртуальной машине. For tenants with fewer users, you can reduce costs by combining the RD Web Access and Remote Desktop Gateway workloads into a single virtual machine. Также можно добавить дополнительные виртуальные машины для веб-доступа к удаленным рабочим столам в ферму веб-доступа к удаленным рабочим столам для повышения доступности служб и масштабирования до большего числа пользователей. You can also add additional RD Web virtual machines to an RD Web Access farm to increase service availability and scale out to more users. В ферме веб-доступа к удаленным рабочим столам с несколькими виртуальными машинами необходимо настроить виртуальные машины в наборе с балансировкой нагрузки. In an RD Web Access farm with multiple virtual machines, you’ll have to configure the virtual machines in a load-balanced set.

Дополнительные сведения о том, как настроить веб-доступ к удаленным рабочим столам, см. в следующих статьях: For more information about how to configure RD Web Access, see the following articles:

Лицензирование удаленных рабочих столов Remote Desktop Licensing

Активированные серверы лицензирования удаленных рабочих столов позволяют пользователям подключаться к серверам узла сеансов удаленных рабочих столов, где размещены рабочие столы и приложения клиента. Activated Remote Desktop Licensing (RD Licensing) servers let users connect to the RD Session Host servers hosting the tenant’s desktops and apps. Среды клиентов обычно поставляются с уже установленным сервером лицензирования удаленных рабочих столов, но для размещенных рабочих сред необходимо будет настроить сервер для каждого отдельного пользователя. Tenant environments usually come with the RD Licensing server already installed, but for hosted environments you’ll have to configure the server in per-user mode.

Поставщик услуг должен иметь достаточно лицензий RDS на подписчика для охвата всех авторизованных уникальных (не одновременных) пользователей, которые выполняют вход в службу каждый месяц. The service provider needs enough RDS Subscriber Access Licenses (SALs) to cover all authorized unique (not concurrent) users that sign in to the service each month. Поставщики услуг могут приобрести службы инфраструктуры Microsoft Azure напрямую, а лицензии на подписчика — по программе Microsoft Service Provider Licensing Agreement (SPLA). Service providers can purchase Microsoft Azure Infrastructure Services directly, and can purchase SALs through the Microsoft Service Provider Licensing Agreement (SPLA) program. Клиенты, которым нужно решение для размещения рабочих столов, необходимо приобрести полное размещенное решение (Azure и службы удаленных рабочих столов) у поставщика услуг. Customers looking for a hosted desktop solution must purchase the complete hosted solution (Azure and RDS) from the service provider.

Маленькие клиенты могут снизить затраты путем объединения файлового сервера и компонентов лицензирования удаленных рабочих столов на одной виртуальной машине. Small tenants can reduce costs by combining the file server and RD Licensing components onto a single virtual machine. Чтобы обеспечить высокую доступность службы, клиенты могут развернуть две виртуальные машины сервера лицензирования удаленных рабочих столов в одной группе доступности. To provide higher service availability, tenants can deploy two RD License server virtual machines in the same availability set. Все серверы удаленных рабочих столов в среде клиента связываются с обоими серверами лицензирования удаленных рабочих столов для поддержания возможности подключения пользователей к новым сеансам даже в случае, если один из серверов выйдет из строя. All RD servers in the tenant’s environment are associated with both RD License servers to keep users able to connect to new sessions even if one of the servers goes down.

См. сведения в следующих статьях: For more information, see the following articles: