- Installation¶

- Installation using Security Onion ISO Image¶

- Installation on Ubuntu or CentOS¶

- Как установить Security Onion 14.04

- Описание Security Onion

- Скачать Security Onion

- Загрузка Security Onion

- Установка Security Onion

- Настройка сети

- Security Onion: дистрибутив Linux для сетевых аудитов

- Какие инструменты содержит Security Onion?

- Инструменты анализа данных

- Sguil

- Как начать использовать Security Onion?

Installation¶

If you want to deploy in Amazon AWS using our AMI, you can skip to the AWS Cloud AMI section. If you want to deploy in Azure using our image, you can skip to the Azure Cloud Image section.

Having downloaded your desired ISO according to the Download section, it’s now time to install! There are separate sections below to walk you through installing using our Security Onion ISO image (based on CentOS 7) or installing standard CentOS 7 or Ubuntu 18.04 and then installing our components on top.

For most use cases, we recommend using our Security Onion ISO image as it’s the quickest and easiest method.

Installation using Security Onion ISO Image¶

If you want to install Security Onion using our ISO image:

Boot the ISO in a machine that meets the minimum hardware specs.

Follow the prompts to complete the installation and reboot. Please note that when creating your OS password, there is currently an issue with spaces and special characters like $ and ! , so avoid those characters for now. This issue is scheduled to be resolved in Security Onion 2.3.60.

You may need to eject the ISO image or change the boot order of the machine to boot from the newly installed OS.

Login using the username and password you set in the installer.

Security Onion Setup will automatically start. If for some reason you have to exit Setup and need to restart it, you can log out of your account and then log back in and it should automatically start. If that doesn’t work, you can manually run it as follows:

Proceed to the Configuration section.

Installation on Ubuntu or CentOS¶

If you want to install Security Onion on CentOS 7 or Ubuntu 18.04 (not using our Security Onion ISO image), follow these steps:

Download the ISO image for your preferred flavor of Ubuntu 18.04 64-bit or CentOS 7 64-bit, verify the ISO image, and boot from it.

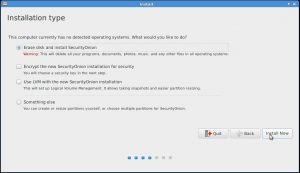

Follow the prompts in the installer. If you’re building a production deployment, you’ll probably want to use LVM and dedicate most of your disk space to /nsm as discussed in the Partitioning section.

Reboot into your new installation.

Login using the username and password you specified during installation.

If you don’t already have git installed, then you’ll need to install it. If you’re using CentOS 7:

If you’re using Ubuntu 18.04:

Once you have git , then clone our repo and start the Setup process:

Proceed to the Configuration section.

NOTE: If any interfaces intended to be used for monitoring were automatically configured via DHCP during Ubuntu installation, setup will ask you to remove them from other network management tools. The following steps will be required to ensure the devices are managed by nmcli :

Источник

Как установить Security Onion 14.04

Описание Security Onion

Вы знали что нибудь о Security Onion?

Security Onion- дистрибутив Linux, специализированный на контроле сетевой безопасности и предотвращении проникновения, упрощающий централизованное управление сетью, основанный на Ubuntu дистрибутиве, который вы можете начать использовать буквально в пару шагов.

Он идет со многим ценным защитным программным обеспечением, чтобы контролировать вашу сеть в в реальном времени или выполнить анализ pcap файлов и/или системных логов.

Сегодня я покажу вам процесс установки на постепенной основе.

В конце этой статьи вы устанавите его на вашей машине и сможете начать контролировать ваш сетевой трафик и действия хоста, используя его инструменты.

Вот список инструментов, которые вы можете найти в Security Onion:

| Reassembler | tcpdump | OSSEC | hunt | Squert |

| Xplico | tshark | Bro | dsniff | ELSA |

| tcpxtract | ngrep | Snort | sslsniff | Snorby |

| tcpstat | Wireshark | Suricata | mergecap | sguil |

| tcpslice | ssldump | barnyard2 | driftnet | p0f |

| tcpreplay | NetworkMiner | u2boat | netsniff-ng | Sniffit |

| scapy | Argus | u2spewfoo | driftnet | tcpick |

| chaosreader | Daemonlogger | netsed | labrea | hping |

Скачать Security Onion

Скачать Securoty Onin вы можете со страницы github по этой ссылке.

Загрузка Security Onion

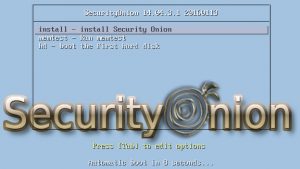

Как только вы начнете запуск с образа, выберите пункт Install – Install Security Onion

Установка Security Onion

Как только вы выбираете опцию установки, система начнет загружаться и затем покажет экран установки.

Первая часть – операционная система

Первым делом установки является язык операционной системы.

Теперь решите использовать или нет сторонние технологии, такие как Flash player или кодеки MP3.

Выберите, как система будет установлена на вашем жестком диске

Далее выберите местоположение, установите дату и время и щелкните на список, чтобы выбрать страну.

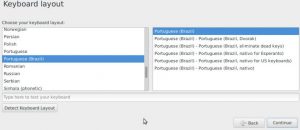

Выбери свою раскладку клавиатуры. Вы можете использовать детектор обнаружения клавиатуры.

Далее укажите свои учетные данные,где вы должны будете ответить на следующее:

- Ваше имя

- Имя компьютера

- Имя пользователя

- Пароль

- Подтвердите пароль

- Установить запрос пароль во время запуска системы

Примечание: не выбирайте шифровать папку home, люди жалуются на это на форумах.

В конце этого процесса перезапустите систему, чтобы загрузить с жесткого диска.

Настройка сети

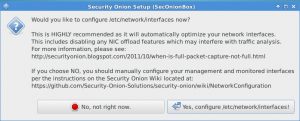

Как только система перезапустится, она также спросит: хотите ли вы установить свои сетевые интерфейсы, выберите Yes, чтобы настроить сеть.

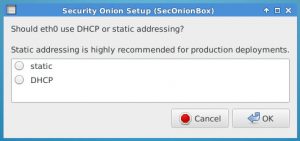

Выберите статику или DHCP

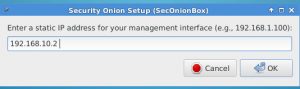

Введите Ip-адрес этой машины:

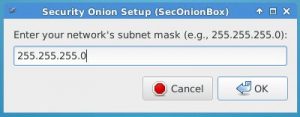

Введите маску сети:

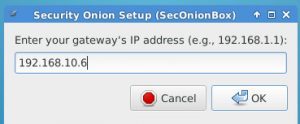

Введите Ip-адрес шлюза по умолчанию:

Введите адрес DNS-сервера:

Введите имя домена:

Введите специальные сетевые настройки, если таковые необходимы.

Источник

Security Onion: дистрибутив Linux для сетевых аудитов

Миллионы сотрудников организаций по всему миру перешли на удаленную работу, поэтому организации мобилизовались в этом направлении для обеспечения своих систем адекватной безопасностью в своих системах.

Шансы на кибератаку увеличиваются в геометрической прогрессии, и киберпреступниками становятся жертвами не только крупные организации, но и мелкие и средние компании, поскольку они, как правило, представляют собой компании с меньшими мерами безопасности, чем у «крупных».

Следовательно, как сетевой администратор или специалист по компьютерной безопасности, мы должны иметь необходимые инструменты для обеспечения безопасности нашей инфраструктуры. Сегодня в этой статье мы собираемся показать вам все, что Безопасность Лук имеет полный набор сетевых аудитов совершенно бесплатно и с открытым исходным кодом.

Это Linux распространение, ориентированное на обнаружение угроз, мониторинг безопасности и управление журналами. Одна из самых выдающихся особенностей Security Onion заключается в том, что в него по умолчанию включены несколько инструментов, поэтому нам не придется ничего устанавливать или усложнять жизнь для его реализации. Например, вы можете получить доступ к Elasticsearch, Snort, Zeek, Wazuh, Cyberchef и NetworkMiner среди других инструментов. С другой стороны, его очень просто реализовать, поскольку в нем есть мастер установки, который позволяет запускать этот пакет за считанные минуты.

Одной из причин, по которой Security Onion следует рассматривать для аудита сети и безопасности, является способность пакет несколько лучших инструментов сетевой безопасности в одна упаковка , Это не только облегчает управление, но и облегчает организациям всех видов доступ к комплексному решению. Другими словами, полное решение, которое гарантирует, что лица, ответственные за сетевую инфраструктуру и безопасность, имеют полную картину.

Этот пакет содержит не только средства реагирования, такие как реагирование на инциденты или судебная компьютерная безопасность. Он также содержит проактивные инструменты, которые помогают нам знать, что происходит с нашей сетью. Какие у вас уязвимости с разными сканеры уязвимостей Какие порты открыты излишне и долго и так далее.

Однако очень важный аспект, который четко отражен в вашей документации, заключается в том, что этот инструмент не волшебен. И при этом это не инструмент, который делает все это для вас, оптимизация и автоматизация сетевых процессов, несомненно, является большим преимуществом, однако, мы должны потратить время на изучение таких наборов инструментов, как этот. Кроме того, получить максимальную отдачу от них.

Какие инструменты содержит Security Onion?

Теперь поговорим о некоторых программах, присутствующих в Security Onion. Некоторые из встроенных программ, например, netsniff-нг этот инструмент собирает всю информацию, связанную с сетевой активностью. Кроме того, он адаптируется к объему хранилища вашей инфраструктуры, удаляя очень старые данные для экономии места. Захват пакетов полезен для обнаружения уязвимостей и подозрительных событий, только с помощью захвата пакетов можно обнаружить такие ситуации, как утечка данных, фишинговые события, вторжение в сетевой трафик и многое другое.

С другой стороны, у него есть инструменты для систем обнаружения и предотвращения вторжений (IDS / IPS). С одной стороны, он имеет инструменты на основе правил, которые фырканье и сурикат эти два инструмента работают на основе правил, которые помогают обнаруживать вторжения для последующей блокировки брандмауэр. Таким образом, инструменты обнаруживают такие вторжения и перекрестно ссылаются на «следы» своих систем в своих базах данных, тем самым эффективно обнаруживая любые свидетельства нерегулярного сетевого трафика.

С другой стороны, у него есть инструмент IDS / IPS на основе анализа, такой как Zeek . Он отвечает за мониторинг активности в сети, помимо сбора записей о подключениях, DNS запросы, сетевые службы и программное обеспечение, сертификаты SSL и т. д. Аналогичным образом он собирает журналы активности по протоколам HTTP, FTP, IRC, SMTP, SSH, SSL и Syslog.

Одним из преимуществ этого инструмента является то, что он может анализировать данные о событиях в режиме реального времени. Очень интересный пример, приведенный в его документации, заключается в том, что вы можете импортировать информацию в Zeek, который впоследствии может стать скриптом, который может читать CSV файлов (файл, разделенный запятыми) которые содержат данные от сотрудников организации, и это Кросс пути с деятельностью журналы такие например, события загрузки файлов из Интернета, входы в систему и т. д. Таким образом, Zeek становится мостом, позволяющим загружать другие инструменты, такие как антивирус, защита от вредоносных программ, SIEM и т. д., чтобы действия против угроз безопасности были более прямыми и эффективными.

Wazuh Это еще один доступный инструмент IDS, его отличие в том, что он основан на хостах. Последнее означает, что оно установлено на конечные точки , то есть на компьютерах каждого пользователя. Для вашего спокойствия этот инструмент совместим с обоими Windows, Linux и Mac OS. С Wazuh у вас будет полный обзор каждого хоста, который активен в сети. Он способен анализировать журналы событий каждого хоста в дополнение к проверке целостности файлов, мониторингу сетевой политики и обнаружению руткитов. Его эффективность становится еще более проактивной благодаря оповещениям, выдаваемым в режиме реального времени, и его действиям перед лицом угроз.

Как мы видим, важно иметь такое разнообразие инструментов IDS / IPS, поскольку оно помогает успешно идентифицировать кибератаки. К этому добавляется возможность узнать их точное происхождение, поэтому наша сетевая инфраструктура улучшается на основе информации, предоставляемой этими инструментами.

Инструменты анализа данных

Как можно видеть, Security Onion имеет несколько источников, чтобы иметь возможность генерировать данные об активности в сети. Однако что мы можем сделать с этими данными? Лучшая идея — проанализировать их, и у вас есть 3 инструмента для этого.

Sguil

Это обеспечивает видимость в отношении всех собранных данных. Он имеет прямую ссылку на инструменты, упомянутые выше: Snort, Suricata и Wazuh. Одной из особенностей Sguil является то, что он действует как мост между инструментами IDS / IPS и инструментами захвата пакетов. Непосредственная польза от этого заключается в том, что он более эффективен в определении проблемы, что с ней делать, кто должен это делать и, в зависимости от ситуации, обострять ее, чтобы нужные люди могли решить ее своевременно.

Проще иметь интерфейс, который способствует сотрудничеству между членами ИТ-отдела и / или группой компьютерной безопасности. Нет ничего более кропотливого, чем выявление киберугрозы и незнание причины или происхождения. Ответственное лицо, которое должно проверить все, может не очень хорошо знать, является ли угроза внутренней или внешней, поэтому этот инструмент очень полезен для этого сценария.

Другие доступные инструменты Squert , Kibana и CapMe , Практически все имеют главную цель анализа нескольких данных, которые генерируются с помощью инструментов IDS / IPS и захвата пакетов. Очевидно, что больше невозможно тратить слишком много времени, пытаясь извлечь максимальную пользу из данных. Если есть инструменты, которые могут сделать это для нас, нет ничего лучше, чем выбрать их.

Как начать использовать Security Onion?

Первое, что мы должны сделать, это получить доступ к скачать на Github, чтобы вы могли начать как можно скорее. Тем не менее, настоятельно рекомендуется ввести документации Веб-сайт. Раздел «Приступая к работе» характеризуется чрезвычайно широкими возможностями и предоставляет пользователю множество возможностей для запуска и запуска Security Onion.

У вас нет компьютера с дистрибутивом Linux? Нет проблем, документация для этого пакета включает возможность виртуализации с использованием решений, уже известных как Virtual Box и VMware. В любом случае он дает вам инструкции о том, как создавать виртуальные машины с нуля, в частности, чтобы настроить пакет Security Onion и начать проводить аудиты сети.

Другим важным аспектом является то, что документация предоставляет чит-лист (шаблон заметок) где будут иметь самые важные команды с первого взгляда. Например, вы будете знать, каковы задачи обслуживания в целом. С другой стороны, в том же шаблоне есть сводка важных файлов и путь к каждому из них. Это чрезвычайно полезно, особенно когда мы хотим найти журналы каждого из инструментов в этом наборе.

Источник