- Прокачай десятку! Настраиваем Windows 10 для безопасной и комфортной работы

- Содержание статьи

- WARNING

- Бэкапим реестр

- Получаем доступ к реестру

- Метод 1 — через regedit

- Метод 2 — через штатную утилиту SubInACL

- Метод 3 — через стороннюю бесплатную утилиту SetACL

- Отключаем Кортану

- Отключаем сбор данных

- Отключаем небезопасные сервисы

- Продолжение доступно только участникам

- Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

- Вариант 2. Открой один материал

- Андрей Васильков

- Полезные хаки реестра Windows

- Полезные хаки реестра Windows

- Основы реестра Windows

- Добавление в контекстное меню проводника опции «копировать/переместить в папку»

- Добавление/Удаление в опцию «отправить в» своих программ

- Добавление в контекстное меню опции дефрагментирования

- Добавление в контекстное меню опции командной строки

- Отображение перед названием тома буквы диска

- Добавление в проводник FTP расположение

- Изменение миниатюры программ на панели задач

- Изменение панели задач в групповой политике

- Запрет команды отключения ПК

- Разблокирование скрытой учетной записи суперадминистратора

- Сокрытие на панели управления неиспользуемых элементов

Прокачай десятку! Настраиваем Windows 10 для безопасной и комфортной работы

Содержание статьи

WARNING

Прежде чем экспериментировать с реестром и службами, советуем создать точку восстановления, а еще лучше — сделать полный бэкап системного раздела.

Бэкапим реестр

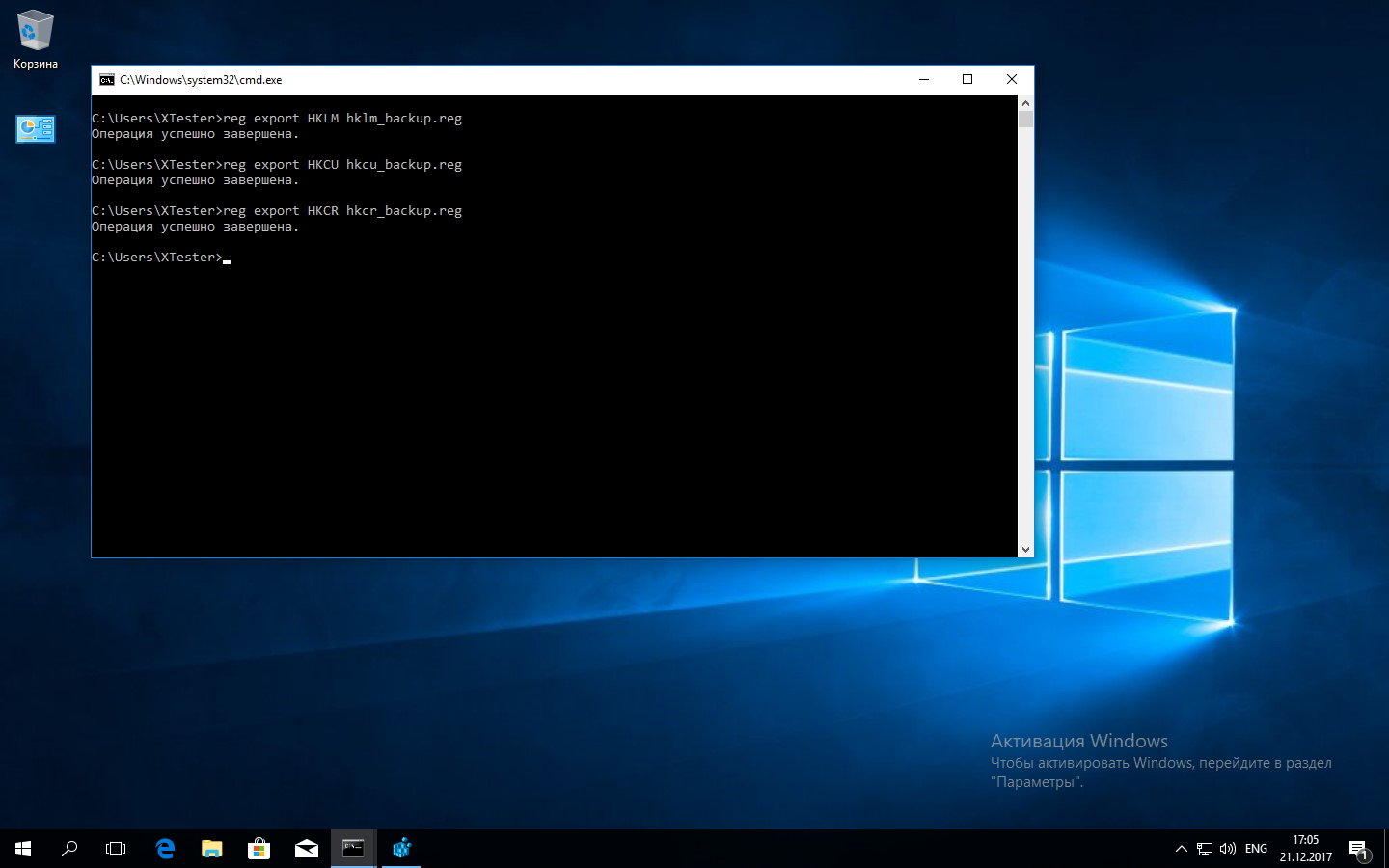

Один из способов сделать бэкап реестра — это запустить в консоли REG EXPORT.

Такой командой мы задаем создание файла hklm_backup.reg со всей информацией из ветки HKEY_LOCAL_MACHINE . Аналогично повторяем команду для других веток реестра (см. скриншот).

Так же можно бэкапить отдельные ключи перед их изменением. Если что-то пойдет не так, ты всегда откатишь изменения простым запуском .reg-файла.

Получаем доступ к реестру

Программисты наклепали десятки разных твикеров системы. Все они обещают чудеса и работают непрозрачно, но реально все их функции сводятся к трем простым вещам:

- изменению отдельных ключей реестра;

- остановке невостребованных служб;

- удалению или добавлению заданий планировщика.

Часто эти процедуры взаимосвязаны. Например, запущенная служба не даст удалить свой ключ реестра или автоматически восстановит отмененное задание в планировщике. Поэтому мы рассмотрим каждую задачу подробно, не ограничиваясь стандартными рекомендациями.

Начнем с получения доступа к реестру. Это отдельная проблема в новых Windows, особенно десятой версии. По умолчанию администратор не может изменить значения ключей во многих ветках реестра или удалить файлы по своему усмотрению. Он вроде как хозяин, но не совсем.

Типичная схема управления привилегиями доступа Windows удивляет линуксоида тем, что система имеет более высокие полномочия, чем любой аккаунт в группе админов. В дефолтных настройках SYSTEM может все, а Administrators — только дозволенное.

Исправить это недоразумение можно разными «хакерскими» способами, но большинство из них оставляют брешь в системе и снижают безопасность вместо того, чтобы ее повышать. Поэтому рассмотрим более аккуратные методы. Независимо от объекта (ключа реестра, файла, каталога) сначала придется стать его владельцем и лишь затем назначать себе права доступа.

Метод 1 — через regedit

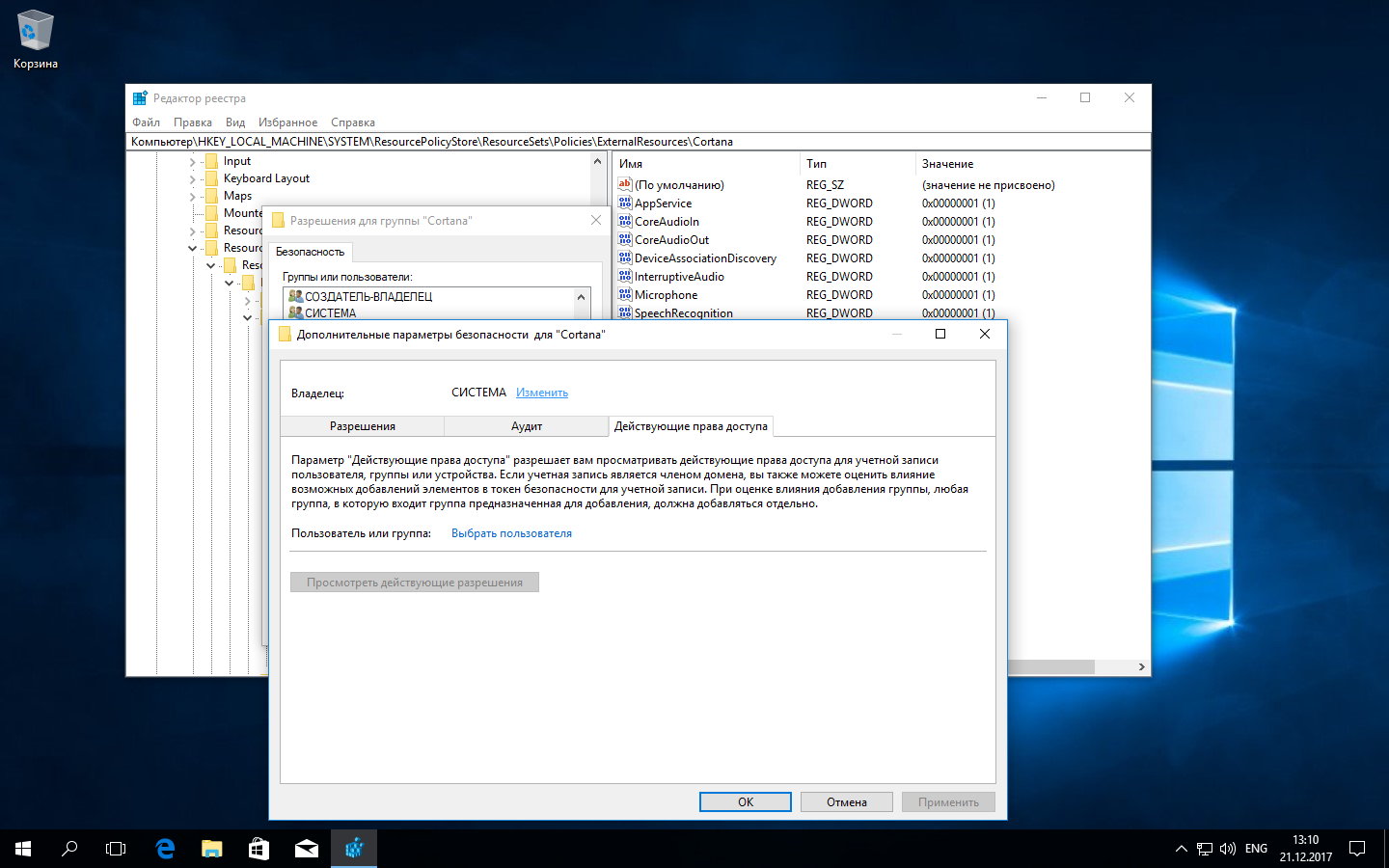

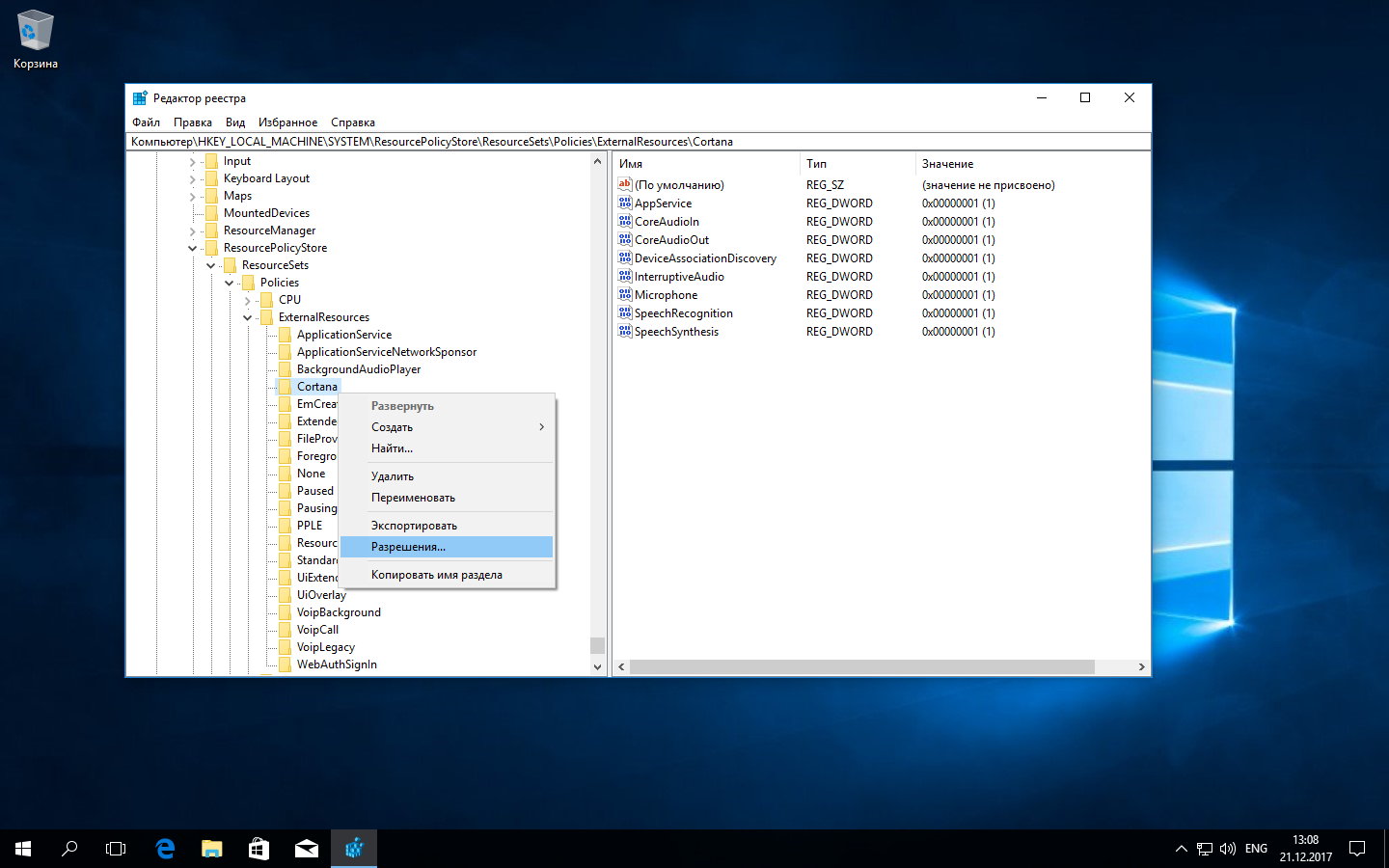

Удобство этого метода в том, что в нем не требуется дополнительно устанавливать какой-либо софт. Неудобство — в необходимости задавать разрешения для каждого конкретного ключа через графическую оболочку. Хотя кому-то это, наоборот, покажется удобным.

Просто запускаем от админа regedit, выделяем желаемый ключ и в контекстном меню (вызывается правым кликом мыши) переходим в параметр «Разрешения» (Permissions), где меняем владельца и затем прописываем любые разрешения.

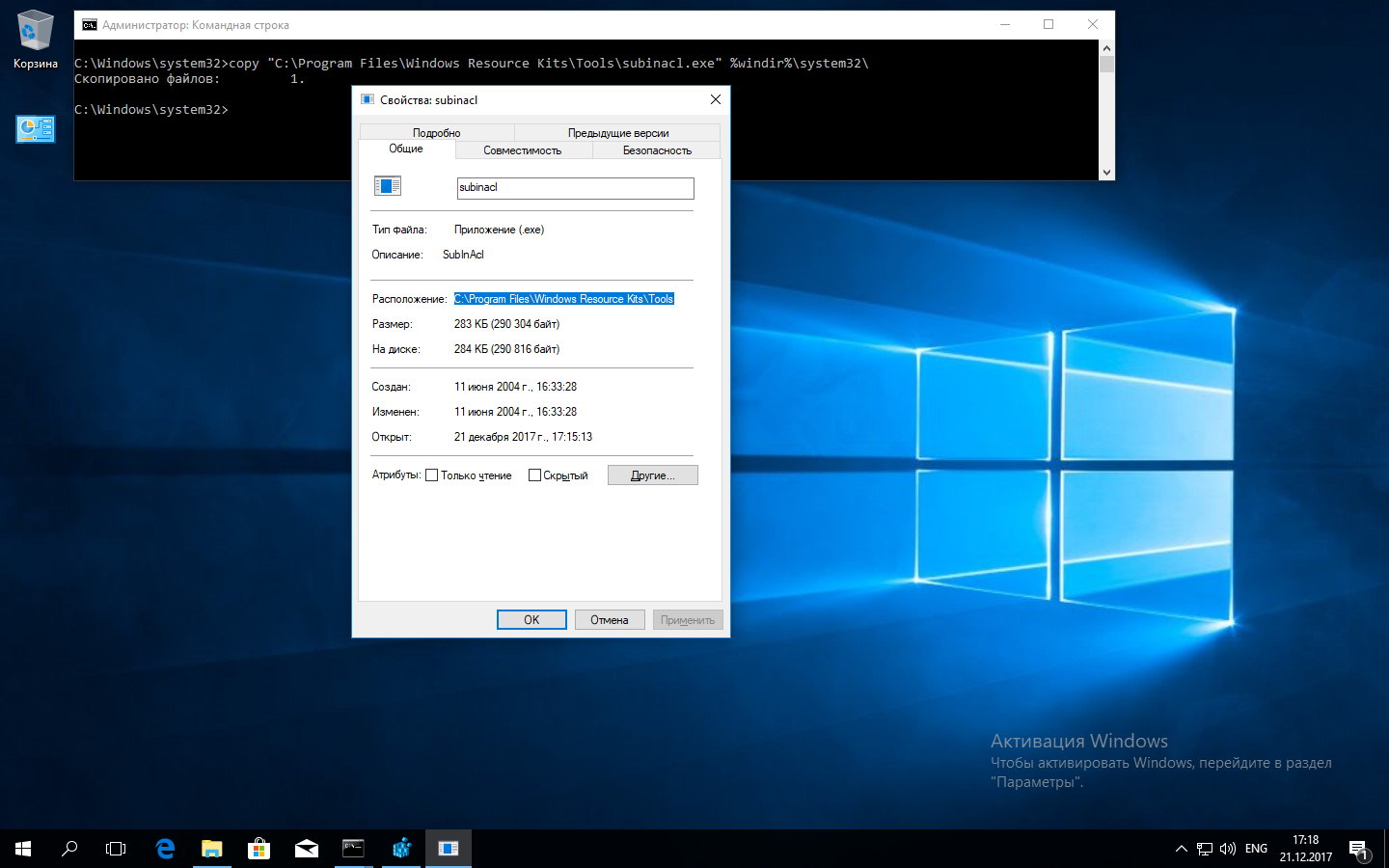

Метод 2 — через штатную утилиту SubInACL

Скачиваем утилиту SubInACL с сайта Microsoft. В списке поддерживаемых ОС нет Windows 10, но пусть тебя это не смущает. Проверяли, работает. Просто помни, что программу надо запустить из консоли от имени администратора. Для этого удобнее сначала скопировать SubInACL.exe в системный каталог Windows ( %Windir%\System32\ ), чтобы не вбивать каждый раз путь до исполняемого файла.

Далее для SubInACL нужно указать имя модифицируемого объекта, его тип и желаемое действие. Объект может быть одного из следующих типов: файл (file), каталог (folder), определенный ключ реестра (keyreg) или запись реестра со всеми ее дочерними ключами (subkeyreg).

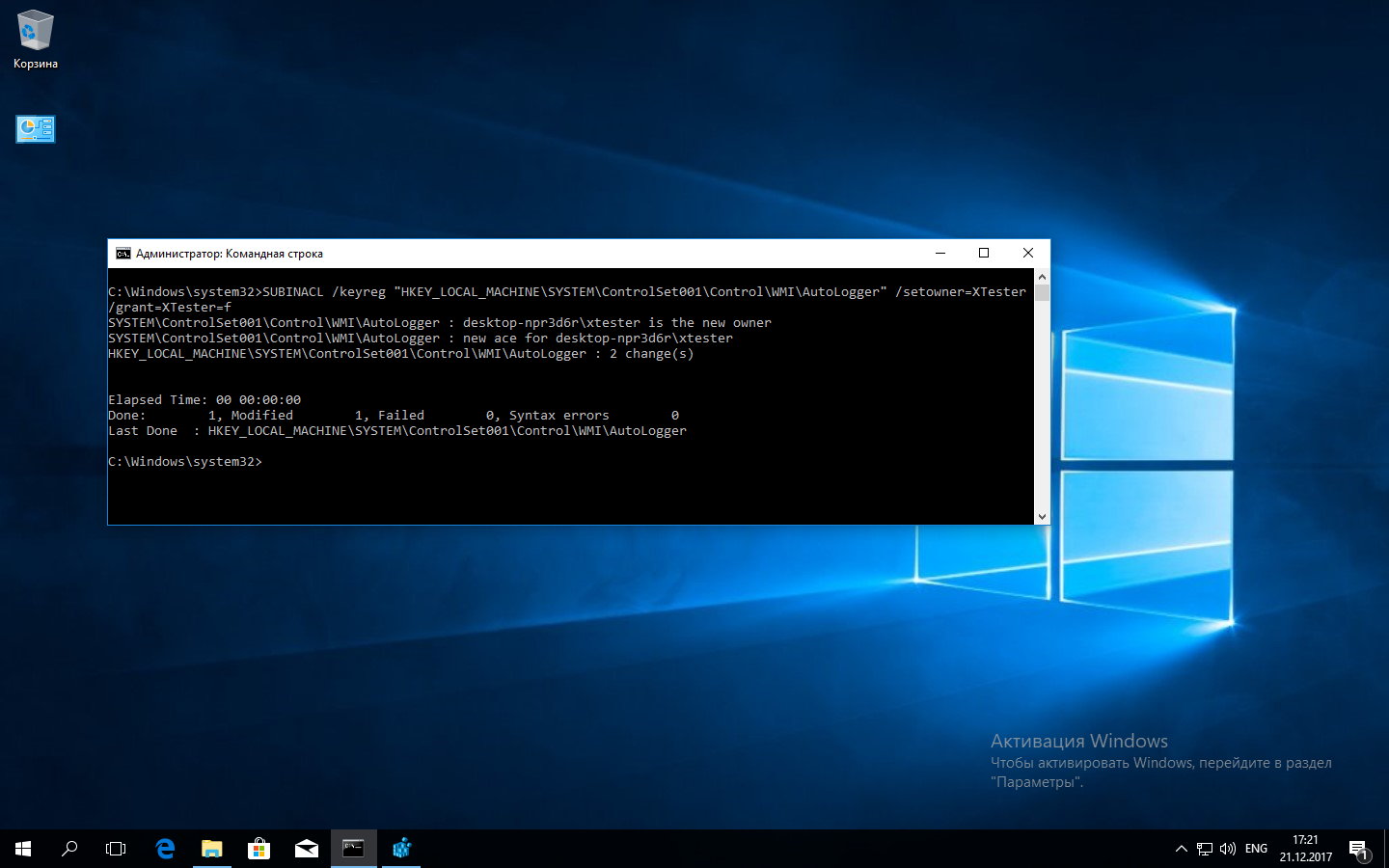

Как обычно: прежде чем назначать права объекту, нужно стать его владельцем. Два действия легко объединить в одну команду, перечислив их через пробел. Например, следующая команда сначала сделает группу «Администраторы» владельцем ключа AutoLogger (он отвечает за трассировку событий, происходящих на начальных этапах загрузки ОС), а затем предоставит админам полный доступ к нему.

Вместо XTester подставь везде имя своей учетной записи.

Используя объекты типа subkeyreg , легко полностью разблокировать реестр. Просто перечисли его корневые ветки по образцу ниже:

Аналогично в одну команду становимся владельцами всех файлов и каталогов на указанном диске.

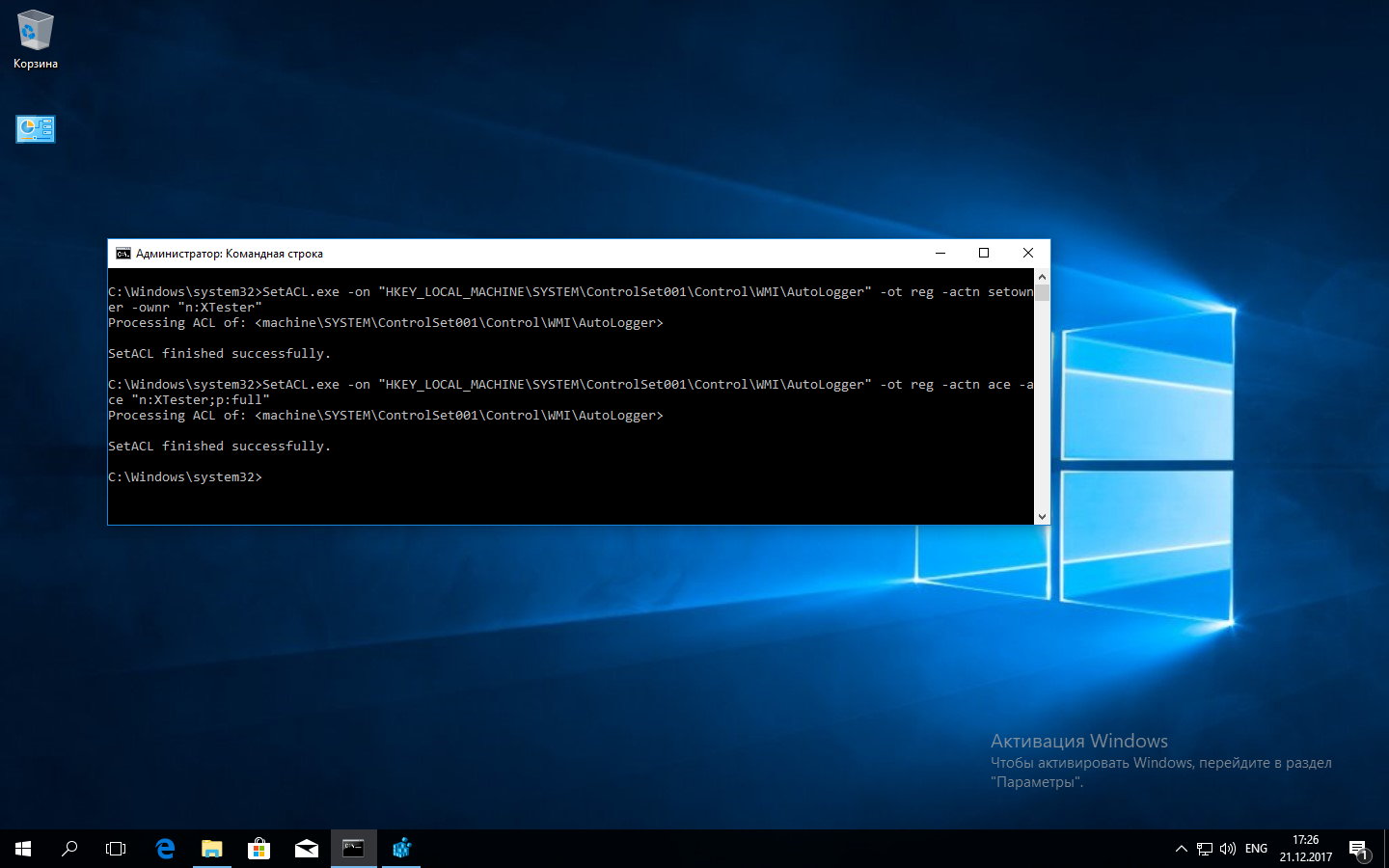

Метод 3 — через стороннюю бесплатную утилиту SetACL

В целом метод аналогичен использованию штатной утилиты SubInACL. Отличия — минимальные.

Распаковываем архив и копируем из него файл SetACL.exe в каталог %Windir%\System32 (или 64). Потом запускаем консоль от админа и вызываем SetACL. Полный синтаксис использования этой утилиты описан в руководстве. Краткая справка вызывается при запуске с ключом help .

Логика утилиты та же, что и у SubInACL: нужно указать имя объекта, его тип и действие. Только в случае SetACL это лучше делать отдельными командами. Например, команда ниже сделает указанного пользователя (XTester) владельцем ключа автологгера.

Следующая же команда предоставит указанной учетке полный доступ к этому ключу реестра, то есть позволит изменять его.

После того как ты получил возможность менять любые ключи реестра, самое время приступить к его модификации.

Отключаем Кортану

Кортана сильно интегрирована в систему. Она связана со службой поиска, политиками приватности и так далее. Поэтому записей о ней в реестре много, и с каждым билдом Windows 10 их становится все больше.

После «разблокировки» реестра любой ключ легко менять через regedit. Когда их много, удобнее создать батник и поменять их все скопом из консоли.

Отключаем сбор данных

Под видом сбора «диагностических» данных Windows 10 передает в Microsoft гигабайты данных, среди которых могут оказаться и конфиденциальные. По сути это что-то вроде встроенного кейлоггера.

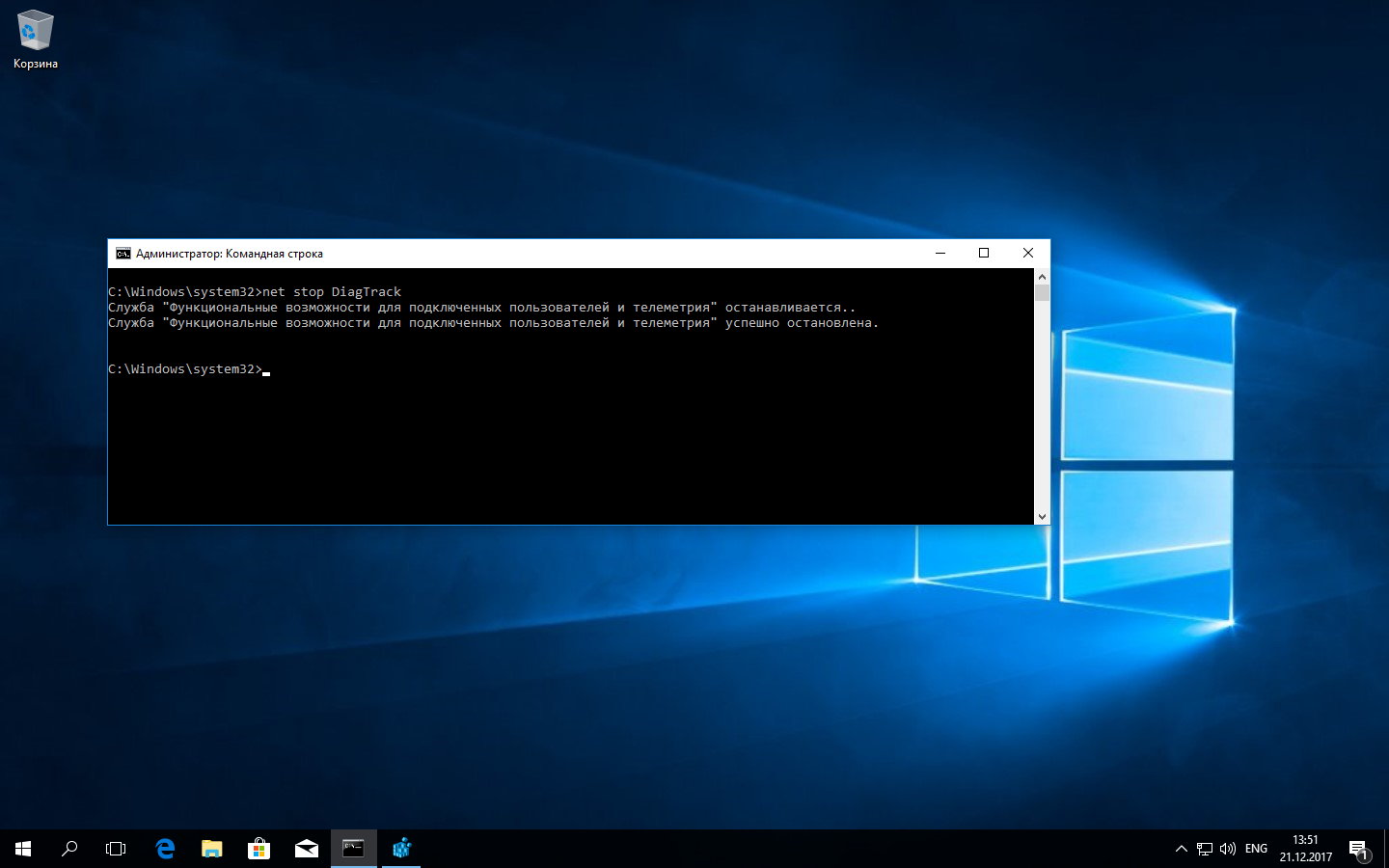

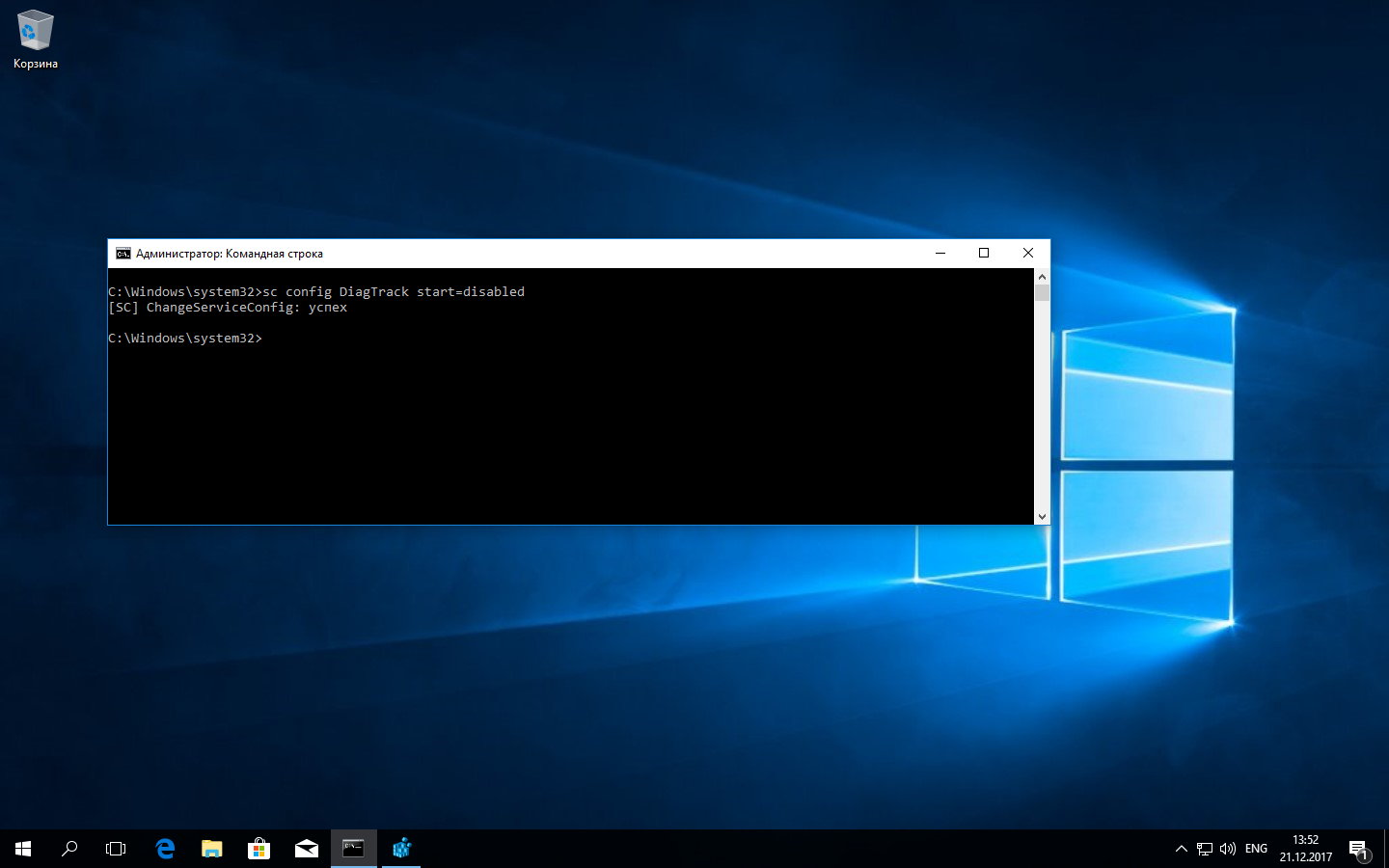

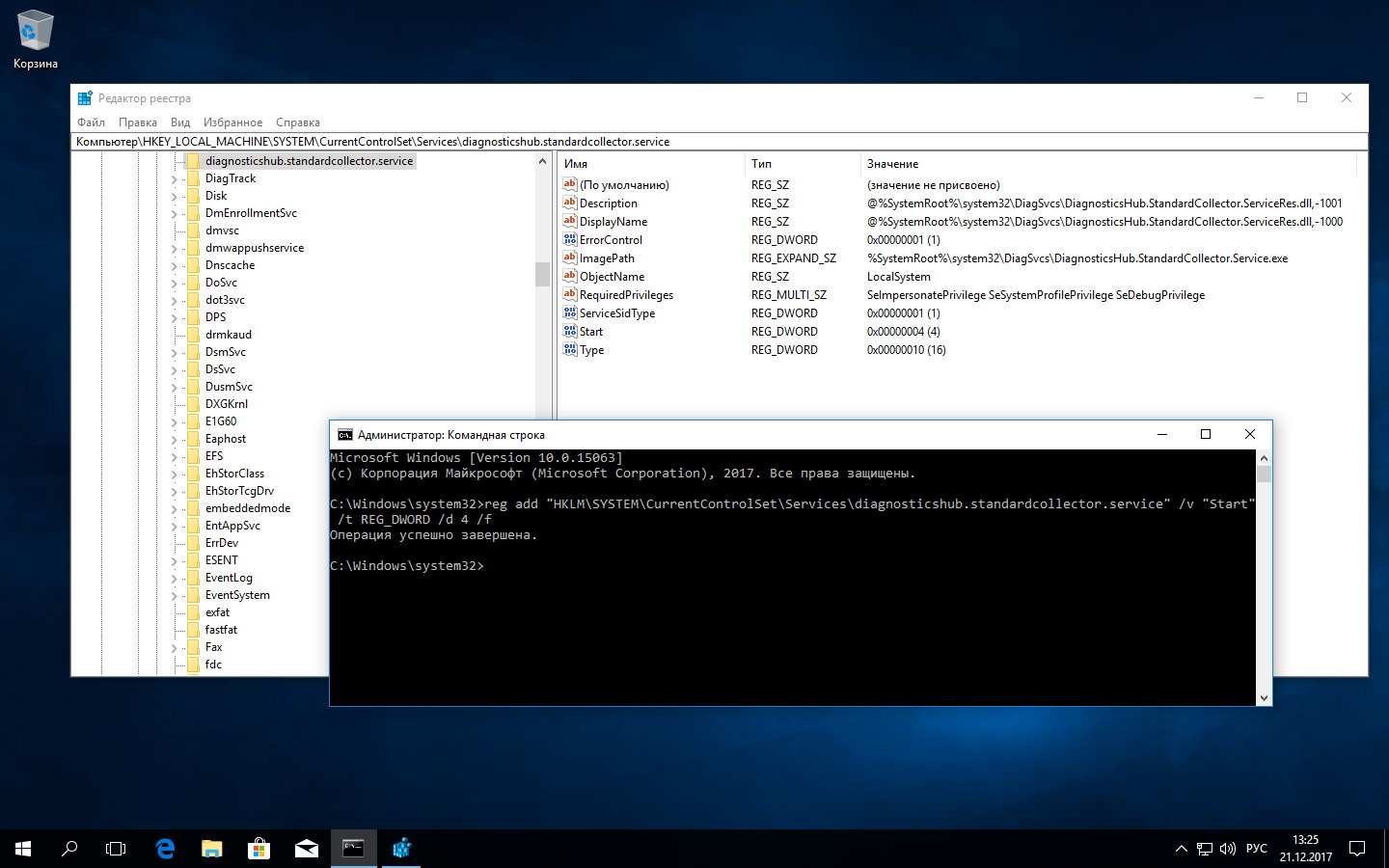

Чтобы избавиться от этой пакости, сначала останавливаем фоновые службы. Это можно сделать через оснастку services.msc или прямо из консоли.

Далее по аналогии останавливаем службы и запрещаем их автозапуск:

- diagnosticshub.standardcollector.service;

- DcpSvc;

- WerSvc;

- PcaSvc;

- DoSvc;

- WMPNetworkSvc.

Список служб всегда подбирается индивидуально, но в первую очередь мы последовательно отключаем:

- DiagTrack (служба отправки «диагностических» данных);

- Diagnostics Hub Standard Collector (служба сборщика центра «диагностики» Microsoft);

- dmwappushservice (служба маршрутизации push-сообщений WAP).

Теперь пора править реестр.

Просто сохрани все в виде скрипта (.bat или .cmd) и закомментируй те строки, которые считаешь лишними на конкретном компьютере.

Если хочешь узнать больше о шпионских замашках Windows 10, прочти эти статьи:

Отключаем небезопасные сервисы

Любой сервис теоретически небезопасен, но есть известный перечень служб, которые оставляют в Windows 10 зияющие дыры. Остановить и отключить их автозагрузку можно также через net stop и sc config . Я просто перечислю их здесь, чтобы не перегружать статью командами с повторяющимся синтаксисом:

Если ты используешь Windows 10 на компьютере, то лучше отключить и бесполезный сбор информации с датчиков мобильных устройств:

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Андрей Васильков

редактор, фронемофил, гик, к. м. н. и т. п.

Полезные хаки реестра Windows

Чем без сомнения хорош реестр Windows, так это возможностью его редактирования, и теми дополнительными средствами управления, которые вы в результате этого получите. В этой статье мы рассмотрим некоторые любопытные хаки реестра.

Полезные хаки реестра Windows

Не забудьте, работать с реестром Windows нужно очень осторожно, и не важно, что вы собираетесь делать: добавлять что-либо, удалять, или как-то изменять настройки системы. Так что первым делом проверьте, не забыли ли вы сделать резервную копию реестра и создать резервный образ системы.

Внимание. Каждое изменение реестра для функций Windows требует перезапуска компьютера; при изменении записи в реестре для какой-либо программы, обычно достаточно перезапуска этой программы.

Основы реестра Windows

Реестр — база данных всех настроек и параметров конфигурации Windows, ваших аппаратных средств и всего установленного программного обеспечения. Это — основной файл (фактически серия файлов), который указывает операционной системе, что и где находится. Повторимся еще раз, если вы делаете изменения в реестре, вы должны сделать резервную копию файлов.

Работа с реестром осуществляется в редакторе реестра. Для его открытия пропишите в поиске regedit. Затем, в меню «Файл» щелкните по параметру «Экспорт» и сохраните резервную копию вашего файла реестра в каком-нибудь безопасном месте.

Если вам потребуется восстановить свои ключи реестра, также откройте редактор реестра и в меню «Файл», щелкните по параметру «Импорт». Вас спросят, какой файл вы хотите импортировать и затем попросят подтвердить это действие.

Внимание. Добавление ключей из резервной копии реестра, перезаписывает любые ранее там произведенные изменения.

Добавление в контекстное меню проводника опции «копировать/переместить в папку»

Хотя при щелчке по файлу или папке в контекстном меню проводника полезные команды «Вырезать» и «Копировать» уже включены, туда же можно добавить и опции «Копировать в папку» и «Переместить в папку».

Как добавить команду копирования в папку:

- Откройте редактор реестра, regedit.

- Переместитесь к ключу «HKEY_CLASSES_ROOT\AllFilesystemObjects\shellex\ContextMenuHandlers».

- Щелкните правой кнопкой по ключу ContextMenuHandlers и создайте раздел с именем Copy to folder.

- Двойной щелчок по появившемся в правом окне параметру вызовет окно его значения по умолчанию, измените его на

.

Чтобы добавить в контекстное меню ключ «Переместить в папку», повторите эти шаги, но создайте новый раздел Move to folder со значением по умолчанию

Внимание. Не забудьте про скобки «<>«, без них опция не работает.

Добавление/Удаление в опцию «отправить в» своих программ

Когда вы кликаете в проводнике по файлу или папке правой кнопкой, перед вами открывается опция, позволяющая отправить этот элемент в определенную программу, часть аппаратных средств или расположение. Причем программу или средство вы можете добавить или удалить самостоятельно. Для этого переместитесь в проводнике в расположение:

и вставьте сюда ярлыки на нужные вам приложения, устройства, сетевые расположения и так далее.

Добавление в контекстное меню опции дефрагментирования

Вы можете сделать так, чтобы при щелчке правой кнопкой на жестком диске, в контекстное меню проводника появилась опция дефрагментирования.

Этот инструмент запускается из командной строки.

Чтобы добавить опцию дефрагментации:

- Откройте редактор реестра.

- Переместитесь к ключу «HKEY_CLASSES_ROOT\Drive\shell».

- Создайте новый раздел под названным runas.

- Выделите его, дважды щелкните на значении с правой стороны и установите значение по умолчанию Defragment.

- Создайте подраздел runas под названием command.

- Дважды щелкните по значению подраздела command и измените его значение по умолчанию, на defrag %1 -v.

Добавление в контекстное меню опции командной строки

Также легко добавить в контекстное меню проводника командную строку.

- Перейдите к регистрационному ключу «HKEY_LOCAL_MACHINE\Software\Classes\Folder\Shell».

- Создайте новый раздел под названием Command Prompt.

- Дважды щелкните по его значению и в настройках по умолчанию измените на Open Command

Другой вариант, если вы хотите что-то другое.

- Создайте подраздел Command Prompt под названием Command.

- Дважды щелкните по нему и значению по умолчанию измените на Cmd.exe /k pushd %L.

Где значение /k, вместо того, чтобы выполнить команду и закрыть открытое на экране окно, переключает его листы. Значение pushd содержит имя текущей папки, а переключатель %L открывает окно команд в этой папке.

Отображение перед названием тома буквы диска

Возможно вам понадобится отображение в проводнике буквы диска, что вы легко можете сделать, перейдя в нем же на вкладку «Вид». Выберите здесь опцию изменения параметров папок и в новом окне, во вкладке «Вид» отметьте опцию отображения буквы диска.

А также можно настроить отображение буквы диска перед названием тома:

- Откройте редактор реестра.

- Переместитесь к следующему ключу: «HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\

Explorer». - Щелкните правой кнопкой и создайте новый DWORD (32-бита) под названием ShowDriveLettersFirst.

- Дважды щелкните по нему и измените его значение с 0 до 4.

Добавление в проводник FTP расположение

Если вы работаете с веб-сервером, вы можете добавить прямую ссылку к своей FTP службе непосредственно в проводник. Это позволит вам управлять файлами на сервере, также, как на собственном ПК. Давая возможность перетаскивать и бросать файлы по FTP, а при необходимости и удалять, без потребности в отдельном программном обеспечении.

- В окне проводника, на ленте, щелкните по вкладке «Компьютер».

- Нажмите кнопку «Добавить сетевое расположение».

- Щелкните в появившемся окне по кнопке «Далее».

- Щелкните по «Выбрать пользовательское сетевое расположение» и нажмите далее.

- Введите название FTP своего сайта в формате ftp://ftp.datbaze.ru и щелкните по далее.

- Если вы заходите на свой сайт по FTP с именем пользователя и паролем, снимите галку с поля анонимного пользователя и введите свое имя пользователя, щелкните далее.

- Назовите свое FTP соединение и щелкните далее.

- Оставьте это сетевое расположение открытым и нажмите кнопку «Финиш».

- В появившемся окне введите свой пароль для этого FTP соединения и дополнительно отметьте поле «Помнить пароль».

Теперь у вас есть прямой доступ к вашему сайту по FTP непосредственно в пределах проводника.

Изменение миниатюры программ на панели задач

Простой настройкой реестра вы можете изменить размер миниатюр предварительного просмотра рабочих программ в панели задач Windows 8.1

- Откройте редактор реестра, regedit.

- Переместитесь к ключу «HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\

Explorer\ Taskband». - Щелкните правой кнопкой и создайте новый DWORD (32-бита) под названием MinThumbSizePX.

- Дважды щелкните по этой записи и измените ее значение на нужный вам размер миниатюр (в пикселях). Например, если вы хотите огромные миниатюры, в 500 пикселей (измените число на 500), или хотите маленькие миниатюры, в 50 пикселей (измените значение на 50).

У 32-битного реестра DWORD для управления изображениями миниатюр есть и другие значения ключей:

- NumThumbnails (число изображений миниатюр)

- MinThumbSizePX (минимальный размер миниатюры)

- MaxThumbSizePX (максимальный размер миниатюры)

- TextHeightPX (текстовая высота заголовка миниатюры в пикселях)

- TopMarginPX (верхнее поле в пикселях)

- LeftMarginPX (левое поле в пикселях)

- RightMarginPX (правое поле в пикселях)

- BottomMarginPX (нижнее поле в пикселях)

- ThumbSpacingXPx (пространство по горизонтали между миниатюрами в пикселях)

- ThumbSpacingYPx (пространство по вертикали между миниатюрами в пикселях).

Изменение панели задач в групповой политике

Хотя не мало средств для изменения панели задач доступны простым щелчком правой кнопки и открытием свойств панели задач, в Windows 8.1 Pro, Enterprise, и RT Windows имеются и дополнительные.

Они находятся в групповой политике, открыть которую можно введя в поле поиска gpedit.msc.

Переместитесь в редакторе групповой политики к User Configuration\Administrative Templates\StartMenu and Taskbar. Здесь вы увидите большое меню с дополнительными опциями, включая возможность выключения уведомлений и полное сокрытие области уведомлений.

Запрет команды отключения ПК

Иногда вам может понадобится запрет на выключение ПК; например, если у вас выполняется какая-то серьезная задача. Вы легко можете отключить возможность отключения компьютера.

- Найдите регистрационный ключ «HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\

Policies\Explore». - Создайте новый DWORD и назовите его NoClose.

- Дайте этому DWORD значение 1.

Этот процесс не препятствует завершению работы ПК нажатием кнопки, но препятствует отключению компьютера стандартным способом.

Разблокирование скрытой учетной записи суперадминистратора

Хотя основные пользователи ПК всегда устанавливаются под учетной записью администратора, что позволяет им делать все необходимые изменения, иногда вам может понадобится и скрытая учетная запись суперадминистратора. Эта учетная запись не контролируется управлением учетных записей (UAC) и имеет такие полномочия, в которых вы, возможно, нуждаетесь, но они вам недоступны по причинам устойчивости и безопасности ОС.

Чтобы разблокировать эту учетную запись, из своей учетной записи Администратора, клавишами Win+X, откройте командную строку (администратор) и введите следующую команду: net user administrator /active:yes. При выходе из системы вам будет доступна учетная запись суперадминистратора. Когда вы внесете нужные вам изменения, отключите эту возможность прописав /active:no.

Сокрытие на панели управления неиспользуемых элементов

Панель управления в Windows 8.1, со всеми отображаемыми в ней средствами управления, может быть очень громоздкой. К счастью, некоторые из средств управления при желании можно удалить:

- Откройте редактор реестра, regedit.

- Переместитесь в редакторе реестра к HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\

CurrentVersion\Control Panel\don’t load. - Здесь вы увидеть список уже скрытых элементов панели управления.

Чтобы скрыть дополнительный элемент, создайте новый строковой параметр именем .cpl, который соответствует нижеследующим.

Апплет панели управления — Имя

Опции доступа — access.cpl

Добавление новых аппаратных средств — hdwwiz.cpl

Свойства дисплея — desk.cpl

Игровые контролеры — joy.cpl

Свойства интернета — inetcpl.cpl

Свойства мыши — main.cpl

Сетевые соединения — ncpa.cpl

Источники данных ODBC — odbccp32.cpl

Свойства телефона и модема — telephon.cpl

Свойства электропитания — powercfg.cpl

Программы и функции — appwiz.cpl

Время и дата — timedate.cpl

Учетные записи пользователя — nusrmgr.cpl

Windows традиционно был высоконастраиваемой системой, и Windows 8.1 не исключение. И мы надеемся, что эта статья дала вам представление о том, как некоторые полезные хаки и твики реестра могут ее изменить.