- Настройка автоматической регистрации сертификатов Configure certificate auto-enrollment

- Настройка автоматической регистрации сертификата сервера Configure server certificate auto-enrollment

- Настройка автоматической регистрации сертификата пользователя Configure user certificate auto-enrollment

- Установка SSL сертификата на все компьютеры домена с помощью групповых политик

Настройка автоматической регистрации сертификатов Configure certificate auto-enrollment

Применяется к: Windows Server (Semi-Annual Channel), Windows Server 2016 Applies to: Windows Server (Semi-Annual Channel), Windows Server 2016

Перед выполнением этой процедуры необходимо настроить шаблон сертификата сервера с помощью оснастки «Шаблоны сертификатов» консоли управления (MMC) в центре сертификации, где выполняется AD CS. Before you perform this procedure, you must configure a server certificate template by using the Certificate Templates Microsoft Management Console snap-in on a CA that is running AD CS. Членство в группах «Администраторы предприятия » и «Администраторы домена корневого домена» является минимальным требованием для выполнения этой процедуры. Membership in both the Enterprise Admins and the root domain’s Domain Admins group is the minimum required to complete this procedure.

Настройка автоматической регистрации сертификата сервера Configure server certificate auto-enrollment

На компьютере, где установлен AD DS, откройте Windows PowerShell ® , введите MMC и нажмите клавишу ВВОД. On the computer where AD DS is installed, open Windows PowerShell®, type mmc, and then press ENTER. Откроется консоль управления (MMC). The Microsoft Management Console opens.

В меню Файл выберите Добавить или удалить оснастку. On the File menu, click Add/Remove Snap-in. Откроется диалоговое окно Добавление или удаление оснасток . The Add or Remove Snap-ins dialog box opens.

В окне Доступные оснастки прокрутите вниз до и дважды щелкните редактор «Управление групповыми политиками». In Available snap-ins, scroll down to and double-click Group Policy Management Editor. Откроется диалоговое окно Выбор объекта Групповая политика . The Select Group Policy Object dialog box opens.

Убедитесь, что выбраны редактор «Управление групповыми политиками» и не Групповая политика управления. Ensure that you select Group Policy Management Editor and not Group Policy Management. Если выбрать Групповая политика управления, конфигурация с использованием этих инструкций завершится ошибкой, а сертификат сервера не будет автоматически зарегистрирован в НПСС. If you select Group Policy Management, your configuration using these instructions will fail and a server certificate will not be autoenrolled to your NPSs.

В Групповая политика объект нажмите кнопку Обзор. In Group Policy Object, click Browse. Откроется диалоговое окно » Поиск объекта Групповая политика «. The Browse for a Group Policy Object dialog box opens.

В области домены, подразделения и связанные групповая политика объекты выберите Политика домена по умолчанию, а затем нажмите кнопку ОК. In Domains, OUs, and linked Group Policy Objects, click Default Domain Policy, and then click OK.

Нажмите кнопку Готово, а затем — кнопку ОК. Click Finish, and then click OK.

Дважды щелкните Политика домена по умолчанию. Double-click Default Domain Policy. В консоли разверните следующий путь: Конфигурация компьютера, политики, Параметры Windows, Параметры безопасности и политики открытого ключа. In the console, expand the following path: Computer Configuration, Policies, Windows Settings, Security Settings, and then Public Key Policies.

Щелкните политики открытого ключа. Click Public Key Policies. На панели подробностей дважды щелкните параметр Клиент службы сертификации: автоматическая регистрация. In the details pane, double-click Certificate Services Client — Auto-Enrollment. Откроется диалоговое окно Свойства . The Properties dialog box opens. Настройте следующие элементы и нажмите кнопку ОК. Configure the following items, and then click OK:

- В окне Модель конфигурации выберите параметр Включено. In Configuration Model, select Enabled.

- Установите флажок обновлять сертификаты с истекшим сроком действия, обновить отложенные сертификаты и удалить отозванные сертификаты . Select the Renew expired certificates, update pending certificates, and remove revoked certificates check box.

- Установите флажок Обновлять сертификаты, использующие шаблоны сертификатов. Select the Update certificates that use certificate templates check box.

Нажмите кнопку ОК. Click OK.

Настройка автоматической регистрации сертификата пользователя Configure user certificate auto-enrollment

На компьютере, где установлен AD DS, откройте Windows PowerShell ® , введите MMC и нажмите клавишу ВВОД. On the computer where AD DS is installed, open Windows PowerShell®, type mmc, and then press ENTER. Откроется консоль управления (MMC). The Microsoft Management Console opens.

В меню Файл выберите Добавить или удалить оснастку. On the File menu, click Add/Remove Snap-in. Откроется диалоговое окно Добавление или удаление оснасток . The Add or Remove Snap-ins dialog box opens.

В окне Доступные оснастки прокрутите вниз до и дважды щелкните редактор «Управление групповыми политиками». In Available snap-ins, scroll down to and double-click Group Policy Management Editor. Откроется диалоговое окно Выбор объекта Групповая политика . The Select Group Policy Object dialog box opens.

Убедитесь, что выбраны редактор «Управление групповыми политиками» и не Групповая политика управления. Ensure that you select Group Policy Management Editor and not Group Policy Management. Если выбрать Групповая политика управления, конфигурация с использованием этих инструкций завершится ошибкой, а сертификат сервера не будет автоматически зарегистрирован в НПСС. If you select Group Policy Management, your configuration using these instructions will fail and a server certificate will not be autoenrolled to your NPSs.

В Групповая политика объект нажмите кнопку Обзор. In Group Policy Object, click Browse. Откроется диалоговое окно » Поиск объекта Групповая политика «. The Browse for a Group Policy Object dialog box opens.

В области домены, подразделения и связанные групповая политика объекты выберите Политика домена по умолчанию, а затем нажмите кнопку ОК. In Domains, OUs, and linked Group Policy Objects, click Default Domain Policy, and then click OK.

Нажмите кнопку Готово, а затем — кнопку ОК. Click Finish, and then click OK.

Дважды щелкните Политика домена по умолчанию. Double-click Default Domain Policy. В консоли разверните следующий путь: Конфигурация пользователя, политики, Параметры Windows, Параметры безопасности. In the console, expand the following path: User Configuration, Policies, Windows Settings, Security Settings.

Щелкните политики открытого ключа. Click Public Key Policies. На панели подробностей дважды щелкните параметр Клиент службы сертификации: автоматическая регистрация. In the details pane, double-click Certificate Services Client — Auto-Enrollment. Откроется диалоговое окно Свойства . The Properties dialog box opens. Настройте следующие элементы и нажмите кнопку ОК. Configure the following items, and then click OK:

- В окне Модель конфигурации выберите параметр Включено. In Configuration Model, select Enabled.

- Установите флажок обновлять сертификаты с истекшим сроком действия, обновить отложенные сертификаты и удалить отозванные сертификаты . Select the Renew expired certificates, update pending certificates, and remove revoked certificates check box.

- Установите флажок Обновлять сертификаты, использующие шаблоны сертификатов. Select the Update certificates that use certificate templates check box.

Нажмите кнопку ОК. Click OK.

Установка SSL сертификата на все компьютеры домена с помощью групповых политик

Рассмотрим процедуру централизованной установки сертификата на компьютеры домена и добавление его в список доверенных корневых сертификатов с помощью групповых политик. После распространения сертификата все клиентские устройства будут доверять сервисам, которые подписаны данным сертификатом. В нашем случае, мы распространим самоподписанный SSL сертификат Exchange (роль Active Directory Certificate Services в доменен не развернута) на компьютеры пользователей в Active Directory.

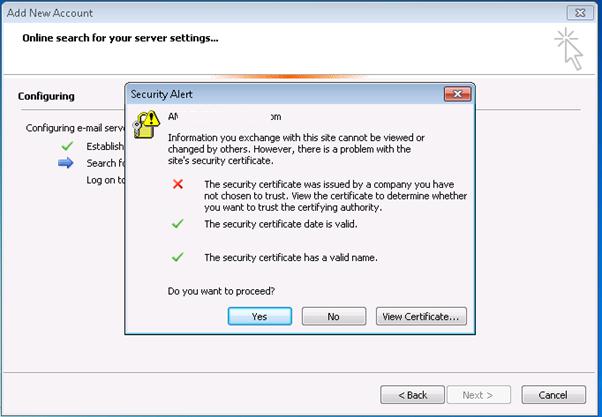

Если вы используете самоподписанный SSL сертификат для своего сервера Exchange, то на клиентах, при первом запуске Outlook будет появляться сообщение, что сертификат не доверенный и пользоваться им небезопасно.

Чтобы убрать это предупреждение, нужно на компьютере пользователя добавить сертификат Exchange в список доверенных сертификатов системы. Это можно сделать вручную (либо путем интеграции сертификата в корпоративный образ ОС), но гораздо более проще и эффективнее автоматически распространить сертификат с помощью возможностей групповых политик (GPO). При использовании такой схемы распространения сертификатов, все необходимые сертификат будет автоматически устанавливаться на все старые и новые компьютеры домена.

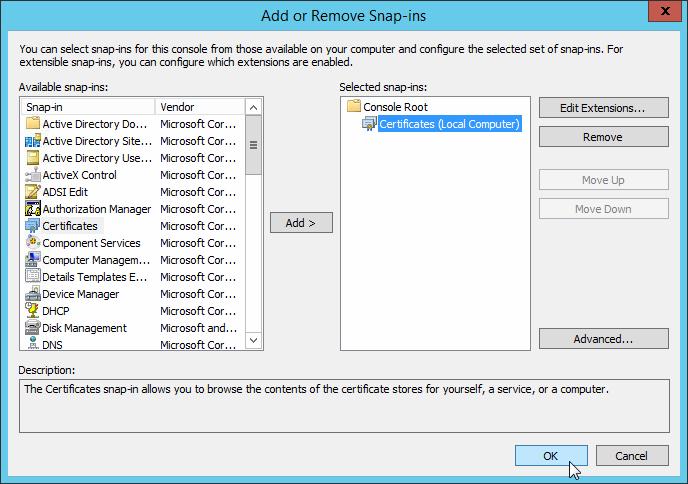

В первую очередь, нам нужно экспортировать самоподписанный сертификат с нашего Exchange сервера. Для этого на сервере откройте консоль mmc.exe и добавьте в нее оснастку Certificates (для локального компьютера).

Перейдите в раздел Certificates (Local Computer) -> Trusted Root Certification Authorities -> Certificates.

В правом разделе найдите ваш сертификат Exchange и в контекстном меню выберите All Tasks ->Export.

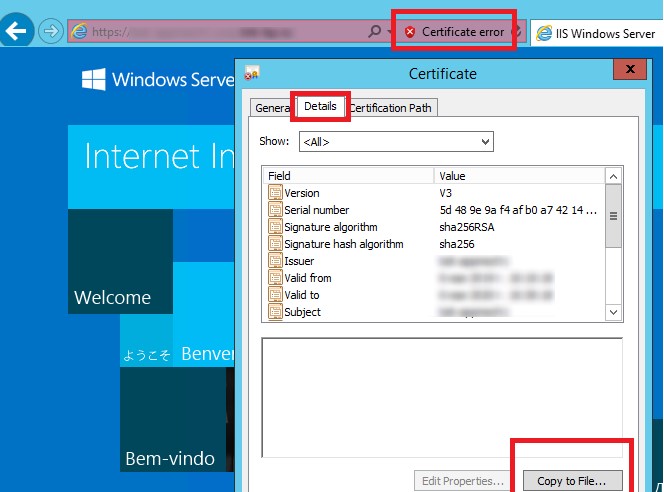

Также вы можете получить SSL сертификат HTTPS сайта и сохранить его в CER файл с из PowerShell с помощью метода WebRequest:

$webRequest = [Net.WebRequest]::Create(«https://your-excha-cas-url»)

try < $webRequest.GetResponse() >catch <>

$cert = $webRequest.ServicePoint.Certificate

$bytes = $cert.Export([Security.Cryptography.X509Certificates.X509ContentType]::Cert)

set-content -value $bytes -encoding byte -path «c:\ps\get_site_cert.cer»

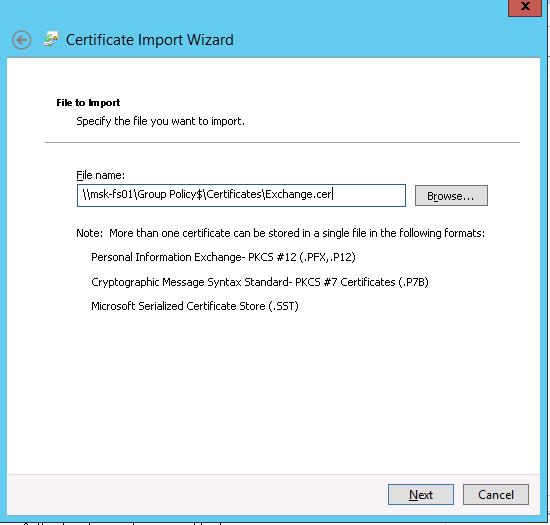

Итак, вы экспортировали SSL сертификат Exchange в CER файл. Нужно поместить сертификат в сетевой каталог, куда у всех пользователей должен быть доступ на чтение (вы можете ограничить доступ к каталогу с помощью NTFS разрешений, или дополнительно скрыть его с помощью ABE). К примеру, пусть путь к файлу сертификата будет таким: \\msk-fs01\GroupPolicy$\Certificates.

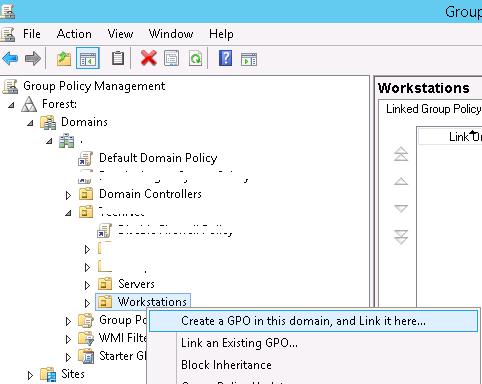

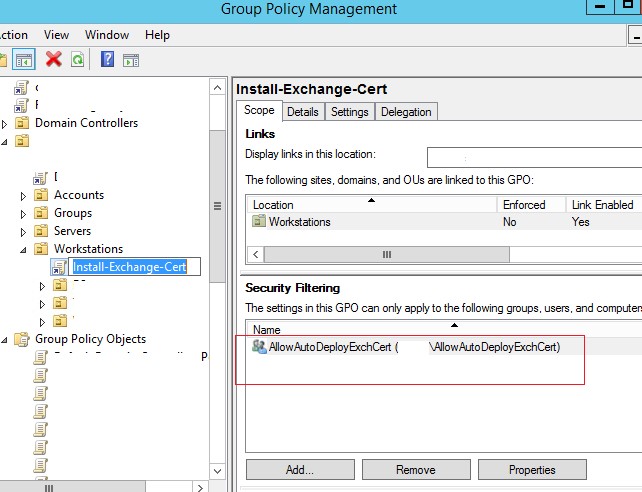

Перейдем к созданию политики распространения сертификата. Для этого, откройте консоль управления доменными политиками Group Policy Management (gpmc.msc). Чтобы создать новую политику, выберите OU на который она будет действовать (в нашем примере это OU с компьютерами, т.к. мы не хотим, чтобы сертификат устанавливался на сервера и технологические системы) и в контекстном меню выберите Create a GPO in this domain and Link it here…

Укажите имя политики (Install-Exchange-Cert) и перейдите в режим ее редактирования.

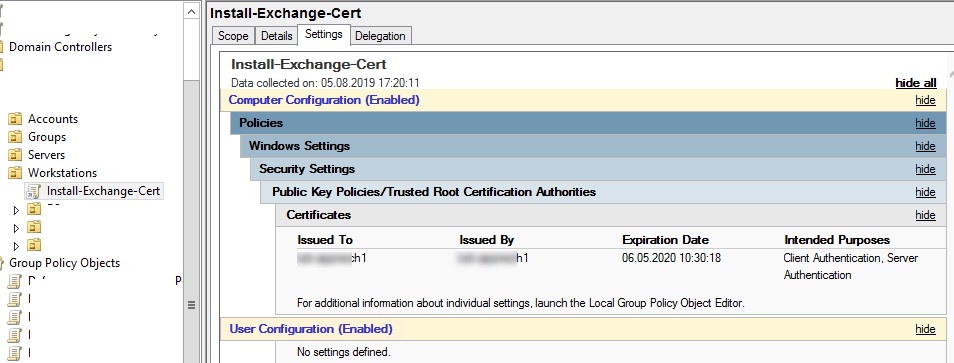

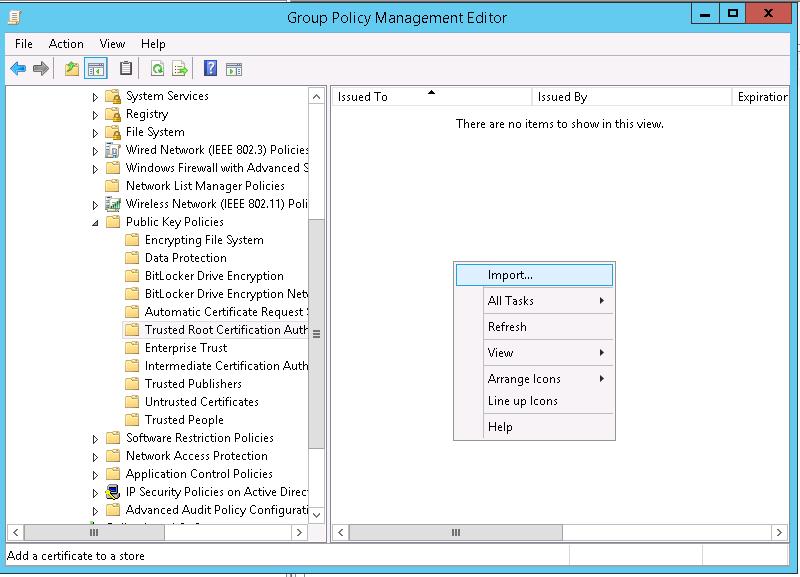

В редакторе GPO перейдите в раздел Computer Configuration –> Policies –> Windows Settings –> Security Settings –> Public Key Policies –> Trusted Root Certification Authorities (Конфигурация компьютера –> Конфигурация Windows –> Параметры безопасности –> Политики открытого ключа –> Доверенные корневые центры сертификации).

В левой части окна редактора GPO щелкните ПКМ и выберите пункт меню Import.

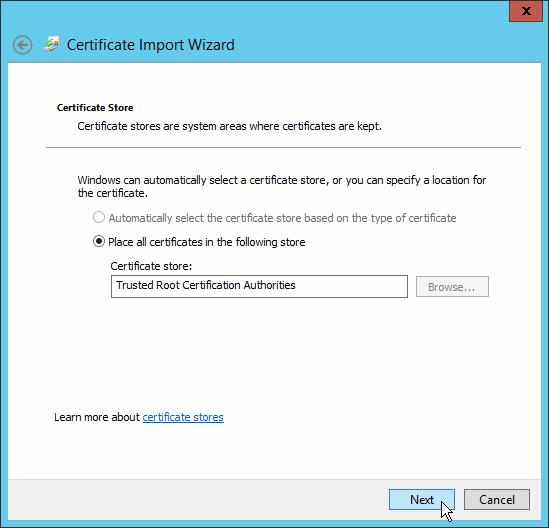

В соответствующем шаге мастера (Place all certificates in the following store) обязательно укажите, что сертификат нужно разместить в разделе Trusted Root Certification Authorities (Доверенные корневые центры сертификации).

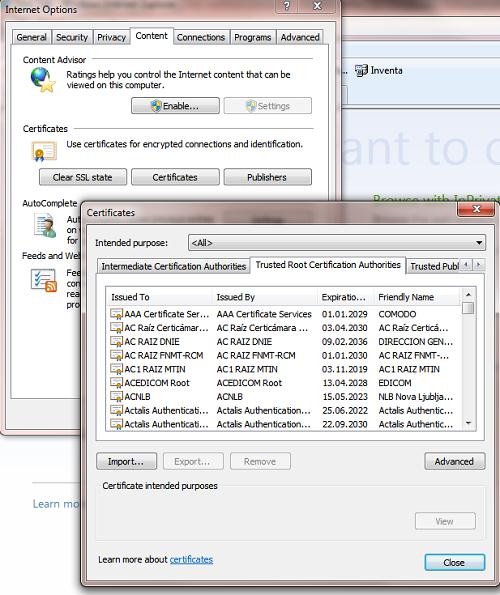

Протестируйте политику, выполнив на клиенте обновление политик командой ( gpupdate /force ). Проверьте что ваш сертификат появился в списке доверенных сертификатов. Это можно сделать в оснастке управления сертификатами (раздел Trusted Root Certification Authorities -> Certificates) или в настройках Internet Explorer (Internet Options -> Content ->Certificates-> Trusted Root Certification Authorities или Свойства обозревателя -> Содержание -> Сертификаты -> Доверенные корневые центры сертификации).

Вы можете проверить, что в браузере при открытии вашего HTTPS сайта (в нашем примере это Exchange OWA) больше не появляется предупреждение о недоверенном SSL сертификате. Теперь при настройке Outlook на ваш почтовый сервер Exchnage (в Outlook 2016 ручная настройки почтового сервера возможна только через реестр) в программе перестанет появляться окно с предупреждением о недоверенном сертификате.

Если вы хотите, чтобы политика распространения сертификата применялась только к компьютерам (пользователям) в определенной группе безопасности, выберите в консоли Group Policy Management вашу политику Install-Exchange-Cert. На вкладке Scope в секции Security Filtering удалите группу Authenticated Users и добавьте вашу группу безопасности (например, AllowAutoDeployExchCert). Если прилинковать эту политику на корень домена, ваш сертификат будет автоматически распространен на все компьютеры, добавленные в группу безопасности.

Одной политикой вы можете распространить сразу несколько клиентских SSL сертификатов. Подробную информацию о сертификатах, которые распространяются вашей политикой можно посмотреть в консоли GPMC на вкладке Settings. Как вы видите, отображаются поля сертификата Issued To, Issued By, Expiration Date и Intended Purposes.

Если на компьютерах нет доступа в интернет, таким образом вы можете распространить на все устройства домена доверенные корневые сертификаты. Но есть более простой и правильный способ обновления корневых и отозванных сертификатов в изолированных доменах.

Итак, вы настроили политику автоматического распространения сертификата на все компьютеры домена (на определенный организационной юнит или группу безопасности домена). Сертификат будет автоматически устанавливаться на все новые компьютеры, не требуя от служб техподдержки никаких ручных действий (в целях безопасности желательно периодически проверять списки доверенных сертификатов на клиентах на поддельные и отозванные).