- Общие сведения об S/MIME для подписывания и шифрования электронной почты в Intune S/MIME overview to sign and encrypt email in Intune

- Сертификаты для подписи Signing certificates

- Сертификаты шифрования Encryption certificates

- Профили электронной почты S/MIME S/MIME email profiles

- Просмотр сертификатов

- Просмотр собственных сертификатов

- Просмотр сертификатов входящих сообщений

- Безопасность электронной почты — Часть 1: Сертификат подписи электронной почты

- Как и зачем устанавливать сертификат подписи электронной почты?

- Поручится ли кто-нибудь за этого человека?!

- Давайте, сертифицируем некоторые из электронных писем

- Необходимо наличие:

- Шаги выполнения:

- Настройка сертификата для почтового клиента

Общие сведения об S/MIME для подписывания и шифрования электронной почты в Intune S/MIME overview to sign and encrypt email in Intune

Сертификаты электронной почты, также известные как сертификаты S/MIME, призваны обеспечивать дополнительную безопасность ваших сообщений электронной почты с помощью шифрования и расшифровки. Email certificates, also known as S/MIME certificate, provide extra security to your email communications by using encryption and decryption. Microsoft Intune может использовать сертификаты S/MIME для подписывания и шифрования сообщений электронной почты для мобильных устройств под управлением следующих платформ: Microsoft Intune can use S/MIME certificates to sign and encrypt emails to mobile devices running the following platforms:

- Android Android

- iOS/iPadOS iOS/iPadOS

- MacOS macOS

- Windows 10 и более поздней версии Windows 10 and later

Intune может автоматически доставлять сертификаты шифрования S/MIME на все платформы. Intune can automatically deliver S/MIME encryption certificates to all platforms. Сертификаты S/MIME автоматически связываются с профилями электронной почты, использующими собственный почтовый клиент в iOS, а также с Outlook на устройствах iOS и Android. S/MIME certificates are automatically associated with mail profiles that use the native mail client on iOS, and with Outlook on iOS and Android devices. Для платформ Windows и macOS, а также для других почтовых клиентов на iOS и Android Intune также предоставляет сертификаты, но пользователи должны вручную включить S/MIME в своем почтовом приложении и выбрать сертификаты S/MIME. For the Windows and macOS platforms, and for other mail clients on iOS and Android, Intune delivers the certificates but users must manually enable S/MIME in their mail app and choose their S/MIME certificates.

Дополнительные сведения о подписывании и шифровании электронной почты S/MIME с Exchange см. в разделе S/MIME для подписывания и шифрования сообщений. For more information about S/MIME email signing and encryption with Exchange, see S/MIME for message signing and encryption.

В этой статье описывается использование сертификатов S/MIME для подписывания и шифрования сообщений электронной почты на устройствах. This article provides an overview of using S/MIME certificates to sign and encrypt emails on your devices.

Сертификаты для подписи Signing certificates

Сертификаты для подписи позволяют приложению электронной почты клиента безопасно обмениваться данными с почтовым сервером. Certificates used for signing allow the client email app to communicate securely with the email server.

Чтобы использовать сертификаты подписи, создайте шаблон в центре сертификации для подписи. To use signing certificates, create a template on your certificate authority (CA) that focuses on signing. В центре сертификации Microsoft Active Directory в разделе Настройка шаблона сертификата сервера перечислены шаги по созданию шаблонов сертификатов. On Microsoft Active Directory Certification Authority, Configure the server certificate template lists the steps to create certificate templates.

Сертификаты подписи в Intune используют сертификаты PKCS. Signing certificates in Intune use PKCS certificates. В разделе Настройка и использование сертификатов PKCS описывается развертывание и использование сертификатов PKCS в среде Intune. Configure and use PKCS certificates describes how to deploy and use PKCS certificate in your Intune environment. А именно: These steps include:

- Скачайте и установите соединитель сертификатов PFX для поддержки запросов сертификатов PKCS. Download and install the PFX Certificate Connector to support PKCS certificate requests. Соединитель предъявляет такие же требования к сети, что и управляемые устройства. The connector has the same network requirements as managed devices.

Начиная с соединителя сертификатов PFX версии 6.2008.60.607 (выпущена в августе 2020 г.), этот соединитель поддерживает развертывание сертификатов для запросов на сертификаты PCKS #12 и обрабатывает запросы для PFX-файлов, импортированных в Intune для шифрования электронной почты с помощью S/MIME для определенного пользователя. Beginning with the PFX Certificate Connector version 6.2008.60.607 (released in August of 2020), this connector supports certificate deployment for PCKS #12 certificate requests and handles requests for PFX files imported to Intune for S/MIME email encryption for a specific user. При использовании профилей сертификатов PKCS вам больше не нужно использовать соединитель Microsoft Intune. You no longer need to use the Microsoft Intune Connector when you use PKCS certificate profiles.

Дополнительные сведения см. в разделе Соединители сертификатов. For more information, see Certificate connectors

Можно также импортировать сертификат подписи для конкретного пользователя. You can also import a signing certificate for a specific user. Сертификат подписи развертывается на любом устройстве, которое регистрирует пользователь. The signing certificate is deployed across any device that a user enrolls. Чтобы импортировать сертификаты в Intune, используйте командлеты PowerShell в GitHub. To import certificates into Intune, use the PowerShell cmdlets in GitHub. Чтобы развернуть сертификат PKCS, импортированный в Intune для подписывания электронной почты, выполните действия, описанные в разделе Настройка и использование сертификатов PKCS с помощью Intune. To deploy a PKCS certificate imported in Intune to be used for email signing, follow the steps in Configure and use PKCS certificates with Intune. А именно: These steps include:

- Скачайте и установите соединитель сертификата PFX для Microsoft Intune. Download and install the PFX Certificate Connector for Microsoft Intune. Этот соединитель доставляет импортированные сертификаты PKCS на устройства. This connector delivers imported PKCS certificates to devices.

- Импортируйте сертификаты для подписи электронной почты S/MIME в Intune. Import S/MIME email signing certificates to Intune.

- Создайте профиль импортированного сертификата PKCS. Create a PKCS imported certificate profile. Этот профиль доставляет импортированные сертификаты PKCS на соответствующие устройства пользователя. This profile delivers imported PKCS certificates to the appropriate user’s devices.

Сертификаты шифрования Encryption certificates

Сертификаты для шифрования гарантируют, что зашифрованные электронные письма будут расшифрованы только их предполагаемым получателем. Certificates used for encryption confirm that an encrypted email can only be decrypted by the intended recipient. Шифрование S/MIME — дополнительный уровень безопасности, который можно использовать в электронных письмах. S/MIME encryption is an extra layer of security that can be used in email communications.

При отправке зашифрованного сообщения другому пользователю извлекается открытый ключ этого сертификата шифрования, который используется для шифрования отправляемого сообщения. When sending an encrypted email to another user, the public key of that user’s encryption certificate is obtained, and encrypts the email you send. Получатель расшифровывает письмо с помощью закрытого ключа на устройстве. The recipient decrypts the email using the private key on their device. Пользователи могут иметь журнал сертификатов, используемых для шифрования электронной почты. Users can have a history of certificates used to encrypt email. Каждый из этих сертификатов должен быть развернут на всех устройствах пользователя для того, чтобы сообщения можно было успешно расшифровать. Each of those certificates must be deployed to all of a specific user’s devices so their email is successfully decrypted.

Не рекомендуется создавать сертификаты шифрования электронной почты в Intune. It’s recommended that email encryption certificates aren’t created in Intune. Хотя Intune поддерживает выдачу сертификатов PKCS, которые могут использовать шифрование, Intune создает уникальный сертификат на каждом устройстве. While Intune supports issuing PKCS certificates that support encryption, Intune creates a unique certificate per device. Уникальный сертификат на каждом устройстве не является оптимальным для сценария шифрования S/MIME, в котором сертификат шифрования следует использовать сразу на всех устройствах пользователя. A unique certificate per device isn’t ideal for an S/MIME encryption scenario where the encryption certificate should be shared across all the user’s devices.

Чтобы развернуть сертификаты S/MIME с помощью Intune, необходимо импортировать все сертификаты шифрования пользователя в Intune. To deploy S/MIME certificates using Intune, you must import all of a user’s encryption certificates to Intune. После этого Intune развертывает все эти сертификаты на каждом устройстве, которое регистрирует пользователь. Intune then deploys all of those certificates to each device that a user enrolls. Чтобы импортировать сертификаты в Intune, используйте командлеты PowerShell в GitHub. To import certificates into Intune, use the PowerShell cmdlets in GitHub.

Чтобы развернуть сертификат PKCS, импортированный в Intune для шифрования электронной почты, выполните действия, описанные в разделе Настройка и использование сертификатов PKCS с помощью Intune. To deploy a PKCS certificate imported in Intune used for email encryption, follow the steps in Configure and use PKCS certificates with Intune. А именно: These steps include:

- Скачайте и установите соединитель сертификата PFX для Microsoft Intune. Download and install the PFX Certificate Connector for Microsoft Intune. Этот соединитель доставляет импортированные сертификаты PKCS на устройства. This connector delivers imported PKCS certificates to devices.

- Импортируйте сертификаты для шифрования электронной почты S/MIME в Intune. Import S/MIME email encryption certificates to Intune.

- Создайте профиль импортированного сертификата PKCS. Create a PKCS imported certificate profile. Этот профиль доставляет импортированные сертификаты PKCS на соответствующие устройства пользователя. This profile delivers imported PKCS certificates to the appropriate user’s devices.

Импортированные сертификаты для шифрования S/MIME будут удалены Intune при удалении данных компании или при отмене регистрации пользователей в компоненте управления. Imported S/MIME encryption certificates are removed by Intune when company data is removed, or when users are unenrolled from management. При этом сертификаты не отзываются центром сертификации. But, certificates aren’t revoked on the certification authority.

Профили электронной почты S/MIME S/MIME email profiles

После создания профилей сертификатов подписывания и шифрования S/MIME вы можете включить S/MIME для собственной почты iOS/iPadOS. Once you have created S/MIME signing and encryption certificate profiles, you can enable S/MIME for iOS/iPadOS native mail.

Просмотр сертификатов

Примечание: Мы стараемся как можно оперативнее обеспечивать вас актуальными справочными материалами на вашем языке. Эта страница переведена автоматически, поэтому ее текст может содержать неточности и грамматические ошибки. Для нас важно, чтобы эта статья была вам полезна. Просим вас уделить пару секунд и сообщить, помогла ли она вам, с помощью кнопок внизу страницы. Для удобства также приводим ссылку на оригинал (на английском языке) .

Сертификаты используются в Outlook в системы обмена сообщениями для защиты связи шифрования электронной почты. Можно просматривать собственных сертификатов или те, которые вы получаете в сообщениях электронной почты.

Просмотр собственных сертификатов

На вкладке файл нажмите кнопку Параметры.

В области слева щелкните Центр управления безопасностью.

В правой области нажмите кнопку Параметры центра управления безопасностью.

В левой области нажмите кнопку Защита электронной почты.

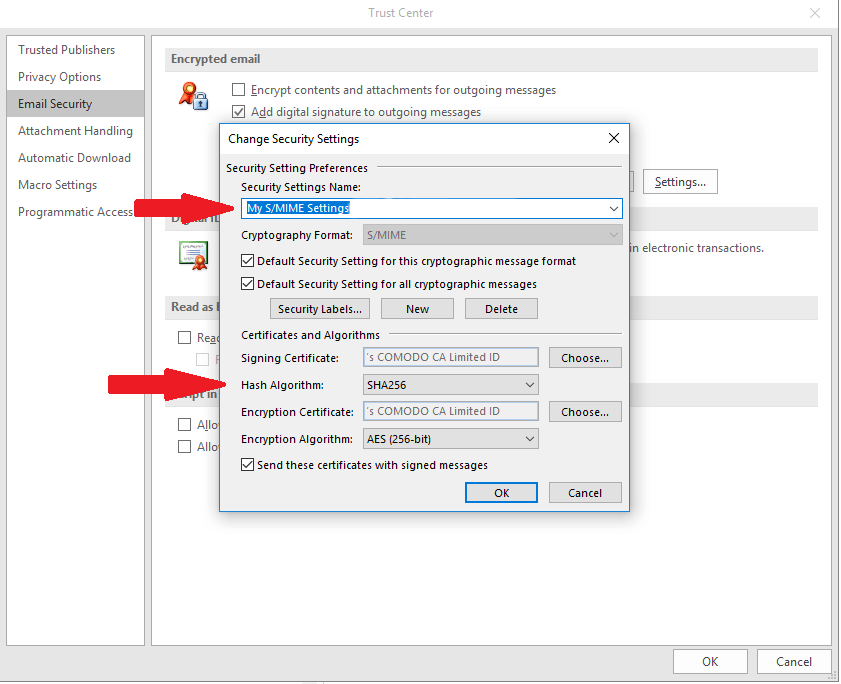

В группе Шифрованная электронная почта нажмите кнопку Параметры.

В группе Сертификаты и алгоритмы нажмите кнопку Выбрать.

Щелкните нужный сертификат и нажмите кнопку Просмотр сертификата.

Просмотр сертификатов входящих сообщений

В сообщении электронной почты нажмите кнопку

Нажмите кнопку Подробности.

Выберите вариант Подписал или Уровень шифрования, а затем нажмите кнопку Подробности.

Чтобы просмотреть дополнительные сведения о сертификате, нажмите кнопку Просмотр сертификата.

Безопасность электронной почты — Часть 1: Сертификат подписи электронной почты

Как и зачем устанавливать сертификат подписи электронной почты?

Задолго до Twitter или даже SMS, электронная почта была доминирующим способом в интернет-общении, охватывающим всё и вся: от глобального бизнеса вплоть до отдельного компьютера. Она по-прежнему является широко используемым методом коммуникации, но и доставляет немало проблем.

Например, «война» с нежелательной почтой традиционным методом фиксации и удаления почтовой службой была легко перенесена в цифровое пространство и переименована в «спам». Отдельные виды последнего иногда могут сбивать с толку. Хотя «спам» в большинстве своём столь же очевиден, как и африканские роялти в финансовой головоломке, в отдельных случаях к нему вполне может быть отнесена информация о незначительных отклонениях в доверенных доменных именах.

Имеется ли, например, у Amazon (крупнейшая американская компания интернет-продаж) отдел отслеживания и поддержки клиентов, и почему они запрашивают подтверждение пароля через небрежно сформулированные и не содержащие логотипов электронные письма? И наоборот, как можно удостовериться, что легитимную исходящую электронную почту не пометят, либо ошибочно пометят как нечто коварное? В исследовании 2015 года Return Path (продуктовая матрица «Тропинка возврата») сообщила, что только 79% (законных) коммерческих писем фактически добираются до предполагаемого адресата. Одно из пяти таких писем отфильтровываются, либо, так или иначе, помечаются. Существует множество методов, в которые это допускают, и могут произойти такие недоразумения в процессе фильтрации, либо маркировки адреса «Куда» во время пересылки электронной почты.

Мы собираемся начать венчур в мир коммерческих блогов с серии моих статей о безопасности электронной почты. Мы не только рассмотрим методы выявления плохих электронных писем и способы их защиты, но также изучим методы успешного распространения электронных писем и создания надежного и авторитетного бренда.

Поручится ли кто-нибудь за этого человека?!

Идентификацию личности можно наблюдать во всем мире

Офицер полиции? «Позвольте мне увидеть ваш номер удостоверения, чтобы я смог позвонить по прямой линии».

Стук в дверь? Давайте начала заглянем в глазок, чтобы определить, кто это, знакомый или чужой.

Не узнаете? «Кто вы? . Покажите мне ваш номер лицензии девушек-скаутов, чтобы я смог позвонить».

Справочная поддержка вашей учетной записи? «Не могли бы вы подтвердить размер туфель вашей матери?»

Помимо интуиции, не существует каких-либо базовых человеческих чувственных сигналов, которые смогли бы помочь проверить происхождение электронной почты, поэтому эта задача усложняется. Отображаемое имя, исходный адрес электронной почты и стиль письма будут лучшими показателями относительно того, является ли электронная почта легитимной, или она составлена злоумышленником. Можно также обратить внимание на странную громоздкость заголовков почты и проследить маршрут, по которому отправили электронное письмо, чтобы узнать, «спам» это или нет. Однако отправитель электронной почты может сделать тщательность интуитивной проверки немного либеральней. Вдобавок к интуиции, подпись сертификатов через S/MIME (защищенные, либо многоцелевые расширения электронной почты интернета) помогает установить доверие между отправителем и получателем. Узкая красная полоска Outlook, а зеленая — в Gmail (почтовый сервис от Google) на подписанном электронном письме показывает иерархию корневых сертификатов любого органа, выдавшего лицензию.

В каком-то смысле, сертификат подписи сообщает получателю: «Я уступил дорогу, чтобы CA (центр сертификации), получил возможность поручиться за меня. Кроме того, я заплатил за это . ». У получателя, с которым можно было бы часто общаться, такая функция может сразу вызвать душевное спокойствие.

Давайте, сертифицируем некоторые из электронных писем

Необходимо наличие:

- Windows 7+;

- Outlook 2016;

- Файла сертификата безопасности (расширение — .crt).

Шаги выполнения:

- Откройте Outlook 2016.

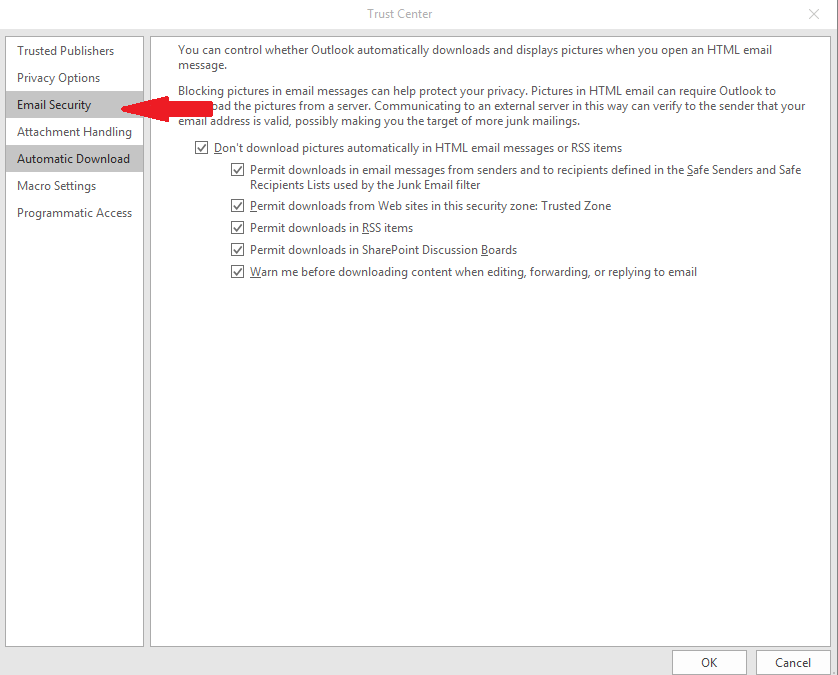

- «Файл» -> «Параметры» -> «Центр доверия» -> «Центр доверия центра».

- Появится окно «Центра доверия».

- Выберите «Безопасность электронной почты» в меню слева.

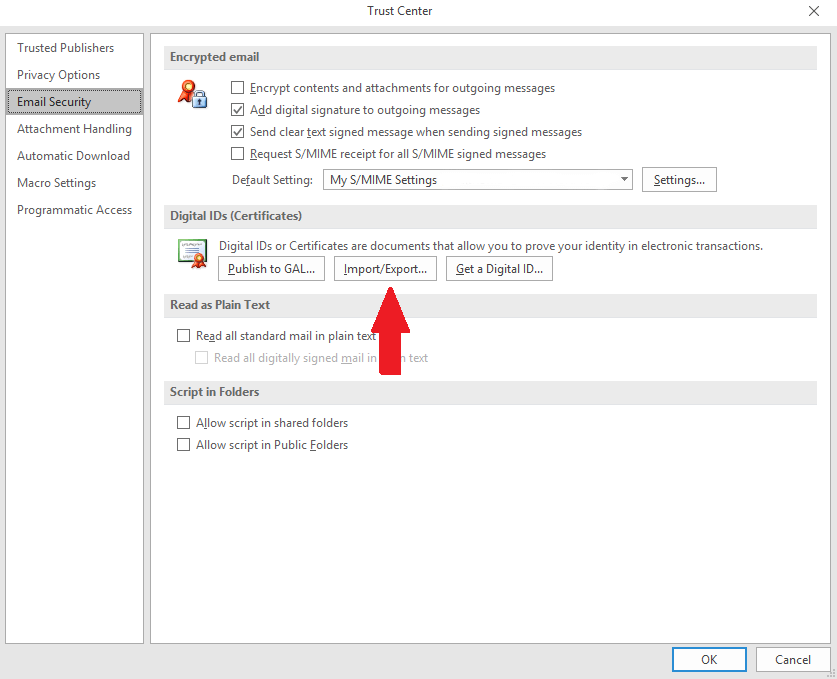

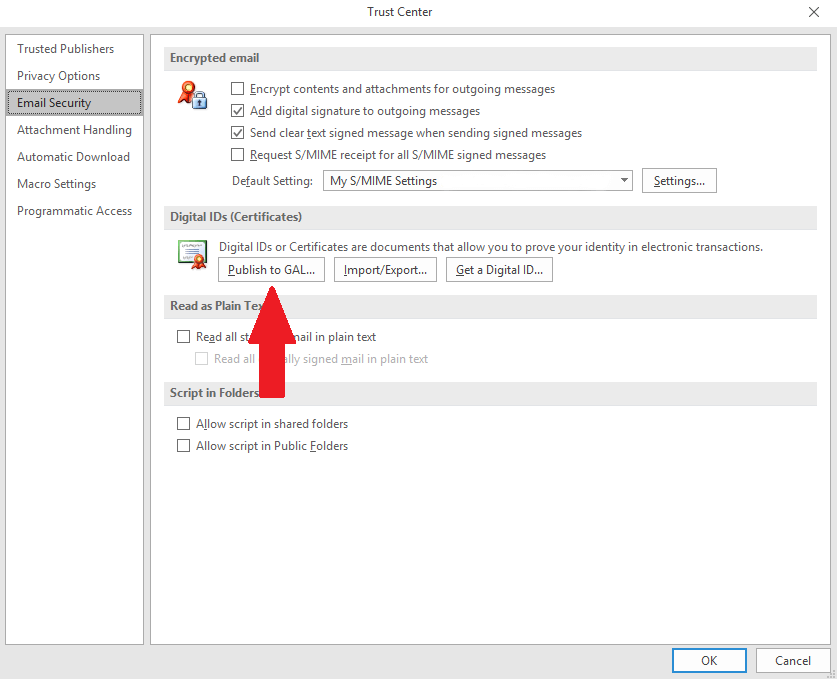

Выберите «Импорт, либо Экспорт», и появится соответствующее окно.

ПРИМЕЧАНИЕ. Глобальный список адресов—это список, привязанный к управлению некоторым доменом, например, LDAP, в котором будут находиться доступные сертификаты, подготовленные к шифрованию. В противном случае, чтобы получить сертификат для расшифровки, отправителю необходимо будет переправить подписанный сертификат получателю до отправки ему зашифрованного сообщения.

- Появится сообщение, что операция успешно завершилась.

Настройка сертификата для почтового клиента

- Откройте Outlook 2016.

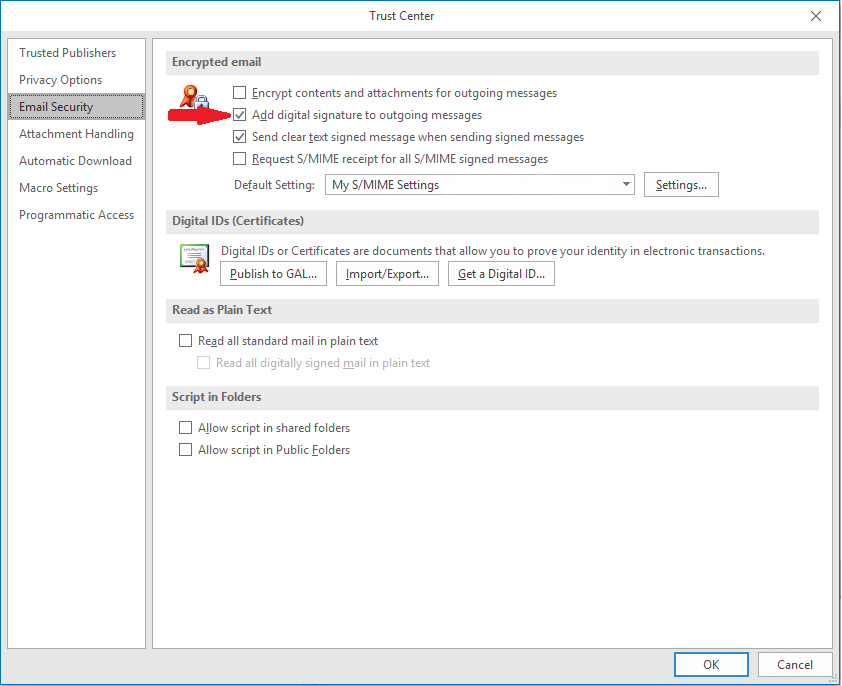

- Перейдите в настройки центра доверия, описанные в предыдущем разделе.

- Поставьте дополнительный флажок «Добавить цифровую подпись для исходящих сообщений».

- Эта команда будет подписывать каждое электронное письмо, созданное для данного домена электронной почты.

Для того чтобы включить, либо выключить подписку или шифрование сертификата по электронной почте, вытащите электронную почту и нажмите «Параметры» вверху и выберите «Подписать» или «Шифровать» для активации, либо дезактивации этих функций. Всё ли понятно с подписями сертификатов? Может быть, нет, но тогда потребуется ваша интуиция. Мы обсудим это в следующий раз.