- Install and Configure TOR in Kali Linux [2017]

- Ethical hacking and penetration testing

- InfoSec, IT, Kali Linux, BlackArch

- How to manage Tor service on Linux

- How to install Tor on Linux

- How to start the Tor service

- How to start the tor service without switching to the background

- Tor Settings Files

- Configure Tor Logs

- How to view Tor logs

- How to start the Tor service with options

- How to use the Tor service on Linux

- Tor troubleshooting

- Could not bind to 127.0.0.1:9050: Address already in use. Is Tor already running?

- Directory /var/lib/tor cannot be read: Permission denied

- /var/lib/tor is not owned by this user

- Статья Повышаем свою анонимность в Интернете с Tor в Kali Linux

Install and Configure TOR in Kali Linux [2017]

Tor (www.torproject.org) is an open source implementation of the third generation onion routing that provides free access to an anonymous proxy network. Onion routing enables online anonymity by encrypting user traffic and then transmitting it through a series of onion routers.

At each router, a layer of encryption is removed to obtain routing information, and the message is then transmitted to the next node. It has been likened to the process of gradually peeling an onion, hence the name. It protects against traffic analysis attacks by guarding the source and destination of a user’s IP traffic.

To install Tor, perform the following steps:

1. Issue the apt-get update and apt-get upgrade commands,

and then use the following command:

Command: apt-get install tor

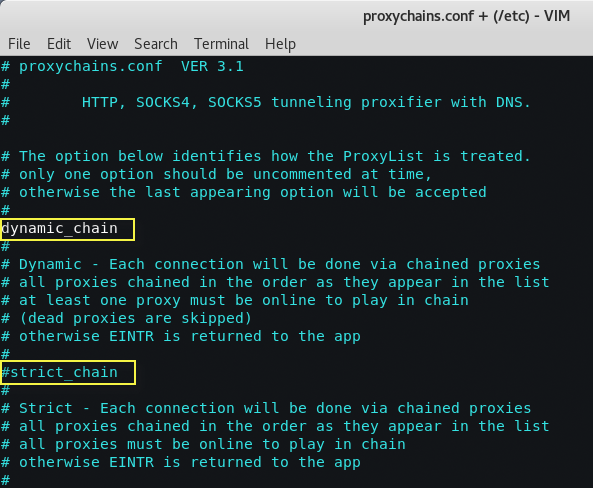

2. Once Tor is installed, edit the proxychains.conf file located in the /etc directory.

This file dictates the number and order of proxies that the test system will use on the way to the Tor network. proxy servers may be down, or they may be experiencing a heavy load (causing slow or latent connections); if this occurs, a defined or strict proxychain will fail because an expected link is missing.

Therefore, disable the use of (strict_chains) and enable (dynamic_chains), which ensures that the connection will be routed, as shown in the following screenshot:

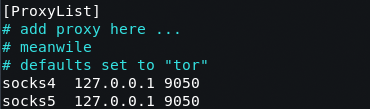

3. Next, edit the [ProxyList] section to ensure that the socks5 proxy is present, as shown in the following screenshot:

Open proxies can be easily found online and added to the proxychains file. Testers can take advantage of this to further obfuscate their identity.

For example, if there are reports that a certain country or block of IP addresses has been responsible for recent online attacks, look for open proxies from that location and add them to your list, or a separate configuration file.

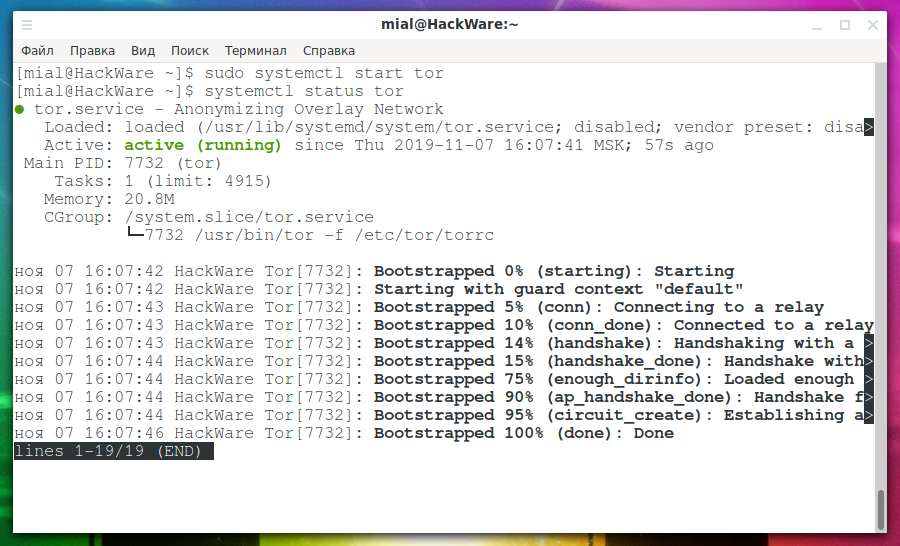

4. To start the Tor service from a terminal window, enter the following command:

Command: service tor start

And to verify that Tor has started by using the following command:

Command: service tor status

5. It is important to verify that the Tor network is working and providing anonymous connectivity. Verify your source IP address first. From a terminal, enter the following command:

Command: proxychains iceweasel www.whatismyipaddress.com

You can also verify that Tor is functioning properly by accessing https://check.torproject.org.

Most command lines can be run from the console using proxychains to access the Tor network.

To download tor-bundle you need to download the package from their original website by clicking this link and extract the package by typing “tar -xvf tor*“.

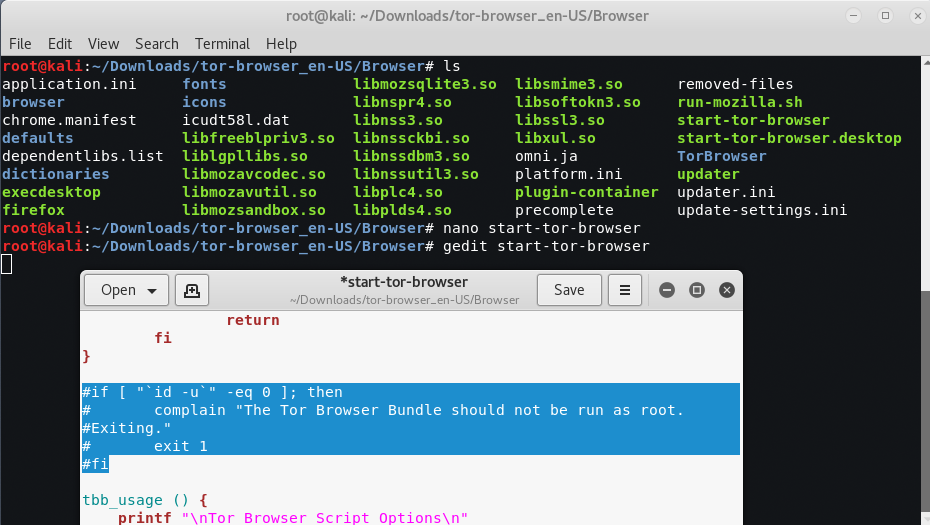

Now to run tor-browser, you need to run a file which can be located at /root/Downloads/tor*/Browser/start-tor-browser But sometimes you’ll get an error like “The Tor Browser Bundle should not be run as root. Exiting.” as shown in below screenshot.

You can simply fix this issue by editing the same file i.e. “gedit start-tor-browser” and comment the below lines as shown in below screenshot.

# if [ “`id -u`” -eq 0 ]; then

# complain “The Tor Browser Bundle should not be run as root. Exiting.”

# exit 1

# fi

When using Tor, some considerations to be kept in mind are as follows:

- Tor provides an anonymizing service, but it does not guarantee privacy. Owners of the exit nodes are able to sniff traffic, and reportedly may be able to access user credentials.

- Vulnerabilities in the Tor Browser Bundle have reportedly been used by law enforcement to exploit systems and gain user information.

- ProxyChains does not handle UDP traffic.

- Some applications and services cannot run over this environment—in particular, Metasploit and nmap may break. The stealth SYN scan of nmap breaks out of proxychains and the connect scan is invoked instead; this can leak information to the target.

- Some browser applications (ActiveX, Adobe’s PDF applications, Flash, Java, RealPlay, and QuickTime) can be used to obtain your IP address.

- Ensure that you clear and block cookies before browsing.

Источник

Ethical hacking and penetration testing

InfoSec, IT, Kali Linux, BlackArch

How to manage Tor service on Linux

How to install Tor on Linux

The Tor package is available on most Linux distributions and can be installed from standard repositories.

Tor installation on Debian, Linux Mint, Ubuntu, Kali Linux and their derivatives:

Tor installation on Arch Linux, BlackArch and their derivatives:

To run Tor, no configuration is required – the program already has default values for options. However, you can change many of Tor’s operating parameters using the command line options and directives in the configuration file.

How to start the Tor service

To start use the command:

To check the status:

To add the Tor service to startup so that it starts every time the computer is booting:

To stop the Tor service:

To remove from startup:

How to start the tor service without switching to the background

The tor launch methods shown above turn it into a daemon – that is, a process that runs in the background and is detached from the console.

If you want the Tor service not to go into the background, for example, for debugging, and so that it can be closed with CTRL+c, then start the Tor service as follows in Debian and its derivatives:

On Arch Linux, BlackArch, and derivatives, the startup is done like this:

In fact, tor does not require superuser privileges. But for the service to work, it needs files and directories (/var/lib/tor) the permissions to which are closed to all users (even root) and which belong to the debian-tor or tor user (the username depends on the distribution). For this reason, sudo is used with the -u option, followed by the name of the user on whose behalf the command is executed.

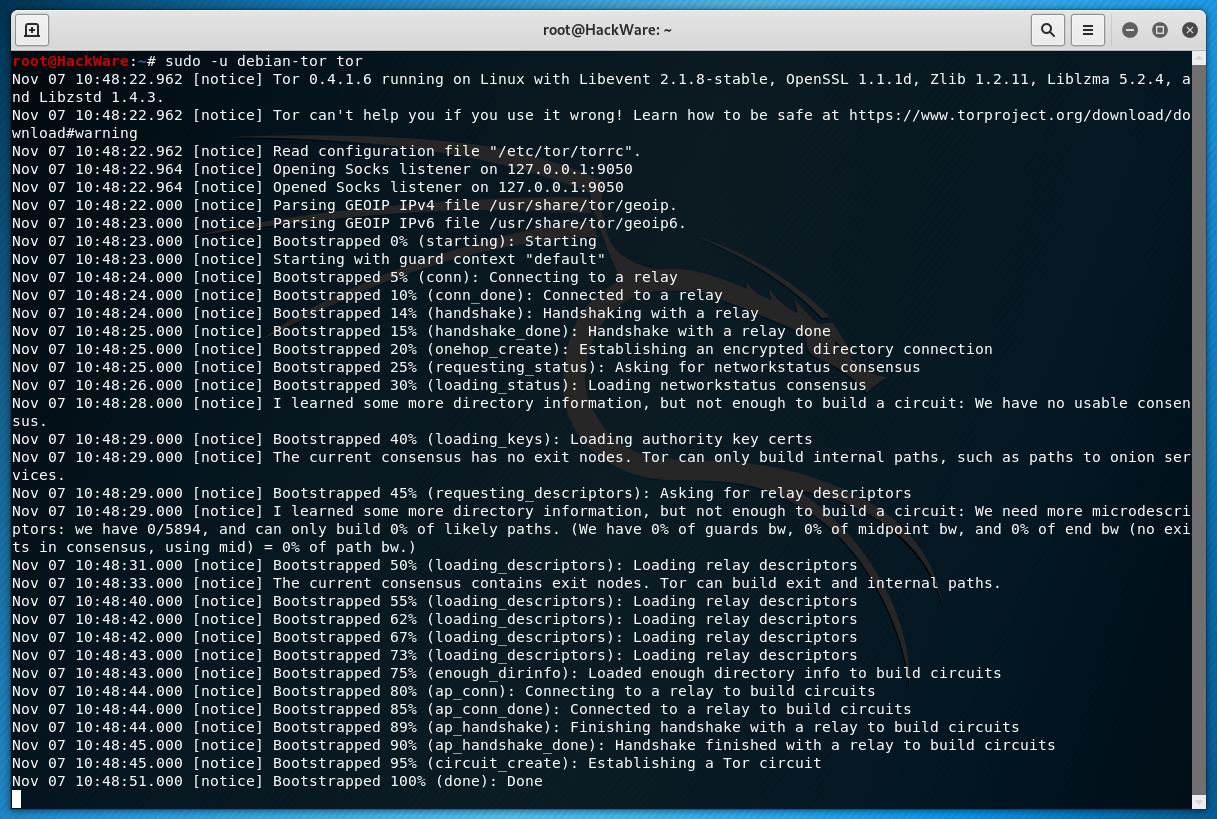

Example of running tor without demonization:

Lines containing the word Bootstrapped indicate the progress of connecting to the Tor network. When everything is ready for traffic exchange with the Internet through the Tor network, it will display:

Tor Settings Files

The main configuration file for the Tor service is /etc/tor/torrc. This file contains only comments, that is, by default it does not set any settings. Tor has default configuration for all settings. For this reason, the file is optional – if it is missing, the Tor service will still start.

If the file /etc/tor/torrc is not found, an attempt will be made to find the file $HOME/.torrc. If there is no such file either, then Tor will simply continue to launch.

There is another configuration file with default settings: /etc/tor/torrc-defaults. The idea is that it should contain default options that can be overwritten with /etc/tor/torrc or $HOME/.torrc. But in practice, this file does not even come with the Tor package.

Next, consider a few options related to configuration files. These options can be specified when the service starts via the tor file.

—verify-config

Checking the Tor configuration file for correctness.

The launch depends on the tor username on the system:

-f FILE

Specifies a new configuration file containing further Tor configuration options. If you specify — (dash), then the options will be read from standard input. By default, /etc/tor/torrc or, if this file is not found, then $HOME/.torrc).

—allow-missing-torrc

Do not require the configuration file specified by the -f option to exist if you can access the default torrc).

—defaults-torrc FILE

Specifies the file in which to search for default values for the Tor options. The contents of this file are overwritten with the usual configuration files and options from the command line (by default /etc/tor/torrc-defaults).

—ignore-missing-torrc

Indicates that Tor should process the missing torrc file as if it were empty. Normally, Tor does this because there are no default torrc files, but not for files specified on the command line.

Configure Tor Logs

Tor logs are configured in the configuration file using the Log directive. This directive consists of three components:

SEVERITY_ LEVEL can be: debug, info, notice, warn and err. It is permissible to specify ranges of the form:

As SOURCE_OUTPUT can be:

- stderr – standard error output

- stdout – standard output

- syslog – system log (Unix only)

- file FILE_NAME – save the log to a file

For example, to output notice level messages to standard output, you would write this:

To display messages from the info level to the err level in the tor.log file, you need to write the following directive to the configuration file:

The Log directive can be specified several times.

How to view Tor logs

You can view Tor logs in various ways, one of the options is:

Please note that if you have Debian or a release from this distribution, then in the previous and next you need to specify the debian-tor user instead of tor, for example:

For example, to display the last 100 entries:

You can also view Tor events using:

How to start the Tor service with options

Tor has many options that have default values. These values can be changed in the Tor configuration files, which are discussed in the next article.

You can start Tor service on the command line with the options used in the configuration file, for this, use a command of the form:

Since in most cases you need to start the service as a debian-tor or tor user, the commands should look something like this (for Debian and derivatives):

On Arch Linux, BlackArch, and derivatives, the startup is done like this:

An example of starting the Tor service with options for replacing their values from the configuration file:

If the VALUE for an OPTION consists of more than one word, or includes special characters, then it must be enclosed in quotation marks, for example:

See the next article for rules for rewriting or adding option values.

How to use the Tor service on Linux

After starting the Tor service on your computer, the SOCKS proxy becomes available. If you do not know what it is, then it is recommended that you read the article ‘Proxy types, how to use proxy, how to check the quality of proxies’.

This proxy is available on the IP address and port localhost:9050.

About how to configure proxies in Linux, see here.

Remember that some programs have their own proxy settings and may ignore system-wide settings:

Remember that you must specify localhost as the IP address, and 9050 as the port number.

Many programs can work directly with SOCKS4 and SOCKS5:

Compare with the output:

If the program supports only HTTP/HTTPS proxies, but does not know how to work with SOCKS, then use the Privoxy or ProxyChains-NG program as a mediator.

Tor troubleshooting

Could not bind to 127.0.0.1:9050: Address already in use. Is Tor already running?

If you encounter «Could not bind to …: Address already in use.» Errors, for example:

This means that the ports that Tor is trying to listen to are already binded by another process, possibly another running instance of Tor. To correct this situation, stop another instance of the tor service or find a program that occupies this port.

Directory /var/lib/tor cannot be read: Permission denied

occurs when the tor process does not have sufficient permissions to access the /var/lib/tor folder. You must start the tor process on behalf of the corresponding debian-tor or tor user as follows:

/var/lib/tor is not owned by this user

If such errors occur:

This means that you run Tor as root, and you need to run as debian-tor or tor user as follows:

Источник

Статья Повышаем свою анонимность в Интернете с Tor в Kali Linux

Tor (The Onion Router) — свободное программное обеспечение для реализации второго поколения так называемой «луковой маршрутизации». Это система, позволяющая устанавливать анонимное сетевое соединение, защищённое от прослушивания. Рассматривается как анонимная сеть, предоставляющая передачу данных в зашифрованном виде. (Определение из Википедии)

Несмотря на то, что название произошло от акронима, принято писать «Tor», а не «TOR». Только первая буква — заглавная.

Tor является свободным программным обеспечением и открытой сетью, в помощь вам для защиты от сетевого надзора, известного как анализ трафика, угрожающего персональной свободе и приватности, конфиденциальности бизнес контактов и связей, и государственной безопасности. (Определение с сайта программы)

Таким образом, Tor — это не только программное обеспечение, но и распределенная система серверов, между которыми трафик проходит в зашифрованном виде. (Иногда серверы системы Tor называют нодами.) На последнем сервере-ноде в цепочке передаваемые данные проходят процедуру расшифровки и передаются целевому серверу в открытом виде. Кроме того, через заданный интервал времени (около 10 минут) происходит периодическая смена цепочки (изменение маршрута следования пакетов). При таком подходе вскрыть канал можно только при взломе всех серверов цепочки, что практически нереально, т.к. они располагаются в разных странах, а сама цепочка постоянно меняется. По состоянию на апрель 2011 года сеть Tor включает более 2500 нодов, разбросанных по всем континентам Земли. Все ноды работают по протоколу SOCKS.

Шифрование производится следующим образом. Перед отправлением пакет последовательно шифруется тремя ключами: сначала для третьей ноды, потом для второй и, в конце концов, для первой. Когда первая нода получает пакет, она расшифровывает «верхний» слой шифра и узнает, куда отправить пакет дальше. Второй и третий серверы поступают аналогичным образом. Именно эти слои шифрования и напомнили авторам луковицу (Onion). Оттуда и пошли название и логотип.

О поддержке проекта Tor объявила известная организация по защите гражданских свобод Electronic Frontier Foundation, которая начала активно пропагандировать новую систему и прилагать значительные усилия для максимального расширения сети нод.

Сейчас многие общественные организации поддерживают разработку Tor, поскольку видят в нём механизм для защиты базовых гражданских прав и свобод в Интернете.

Наиболее часто звучащими обвинениями в адрес сети Tor является возможность ее использования в преступных целях. Но в реальности компьютерные преступники гораздо чаще используют для этого средства собственного изготовления, будь то VPN, взломанные сети, беспроводная связь или другие способы.

Tor может работать не только с веб-браузерами, но и со многими существующими приложениями на основе протокола TCP. Приложения для работы в Сети, в простейшем случае это браузер, необходимо ещё настроить на работу с Tor.

Система Tor позволяет скрывать от провайдера конечные (целевые) адреса, тем самым, прорывая возможную блокаду доступа к заблокированным им сетевым ресурсам. Также система Tor надёжно скрывает от целевых ресурсов адрес отправителя.

Однако Tor допускает перехват самого содержимого сообщений (без выявления отправителя) из-за необходимости их расшифровки на выходном узле! Впрочем, для такого перехвата нужно поставить на выходных узлах анализатор трафика (сниффер), что не всегда просто сделать. Особенно, если учесть, что выходные узлы постоянно меняются.

Как известно — никакая система не может быть безопасной на 100%. Сообщество разработчиков Tor постоянно анализирует возможные способы деанонимизации ее клиентов (т.н.атаки) и ищет способы борьбы с ними.

Ещё одним достоинством Tor является то, что это свободное программное обеспечение. Т.е. распространение его полностью бесплатно и с открытым исходным кодом.

Проект Tor является некоммерческой (благотворительной) организацией, поддерживающей и развивающей программное обеспечение Tor.

Изначально система Tor разрабатывалась в лаборатории ВМС США по федеральному заказу.

В 2002 г. разработка была рассекречена, а исходные коды были переданы независимым разработчикам, которые создали клиентское ПО и опубликовали исходный код под свободной лицензией, чтобы все желающие могли проверить его на отсутствие багов и прочих уязвимостей. (По заявлению разработчиков системы — к январю 2009 года число багов стало равным нулю.)

Установка «нового» Tor Browser в Kali Linux

Tor можно установить из репозиториев Linux, либо скачать с официального сайта самую свежую версию. Минус ручной установки в Kali Linux — необходимо отредактировать одну строчку (поскольку Tor не хочет запускаться из-под рута, а в Kali Linux рут — это пользователь по умолчанию). Чтобы чуть убыстрить процесс, я сделал такую большую команду:

Для 64-битной версии

Эта команда:

- проверит самую свежую версию Tor

- скачает её

- распакует

- отредактирует файл, как это описано ниже

- сделает файлы исполнимыми

- запустит Tor

Если по каким-либо причинам команда не сработала, то напишите об этом в комментариях или можете перейти к полностью ручной установке. Шаги описаны ниже. Если команда отработала как надо, то пропускаете следующие шаги и переходите сразу к редактированию файла start-tor-browser.

Идем на страницу Download Tor, выбираем русский язык, 32- или 64-битную версию и скачиваем её (на момент написания tor-browser-linux64-4.5.3_ru.tar.xz), например на рабочий стол.

Вводим последовательно в терминале:

cd Desktop

tor-browser-linux64-4.5.3_ru.tar.xz

После распаковки на рабочем столе появится папка tor-browser_ru. Заходим в нее и открываем файл start-tor-browser с помощью текстового редактора Leafpad. Ищем строку «The Tor Browser Bundle should not be run as root. Exiting.», а над ней в строке:

сохраняемся и выходим.

Последовательно вводим в терминале:

Как проверить работу Tor

Чтобы проверить то, как Tor обеспечивает анонимность нужно зайти на один из сайтов, которые могут определять и высвечивать IP-адрес и некоторые другие данные о пользователе. Список приведен ниже.

Чтобы узнать свой настоящий IP-адрес — можно зайти на один из этих сайтов, не включая Tor. (Например, http://2ip.ru или тестовую страницу сайта Tor — https://check.torproject.orgи т. д.)

Можно узнать, введя в терминале:

Запомнить свой IP-адрес и начните проверку.

Источник