- Kali linux весь трафик через tor

- Лаборатория интернет безопасности.

- Tor + Proxychains.

- Tor + Privoxy.

- Хороший способ пропустить Kali linux весь трафик через tor.

- Почему может не работать TOR.

- How to Setup PROXYCHAINS in Kali-Linux by Terminal

- For installing TOR,

- Configure proxychains

- Анонимность в Kali Linux с помощью Tor и Proxychains

- Анонимность Kali Linux

- Анонимность с помощью Tor и Proxychains в Kali Linux

- Настройка ProxyChains в Kali Linux

- Использование Tor с Proxychains

- Важные моменты

- Заключение

Kali linux весь трафик через tor

Лаборатория интернет безопасности.

Сегодня вспомним вопрос об анонимности, в широко известном дистрибутиве Kali linux.

Хотя данный пункт трудно назвать анонимностью, и нельзя использовать для серьёзных дел.

В общем задача следующая — пропустить в kali linux весь трафик через tor .

Тестируя свой сайт, либо сайт заказчика, может даже вы незаконно ищите уязвимости теми же WPScan, Joomscan, Uniscan и тд., либо используя брутфорс, часто не обойтись без прокси сетей, потому что защита на сайтах может банить ваш IP.

Поэтому переключения между бесплатными IP тора хороший бесплатный метод тестов (если у вас нет денег на качественный прокси).

Может конечно у вас и другие цели, но это не важно.

Итак, есть собственно 2 способа настройки, оба и рассмотрим.

Tor + Proxychains.

Довольно известный метод, но решено упомянуть.

Этот же способ упоминается автором в курсе который я выложил Курс этичного хакинга с нуля до профи.

Данный способ пропускает лишь выборочный трафик, той программы которую мы активируем в консоли.

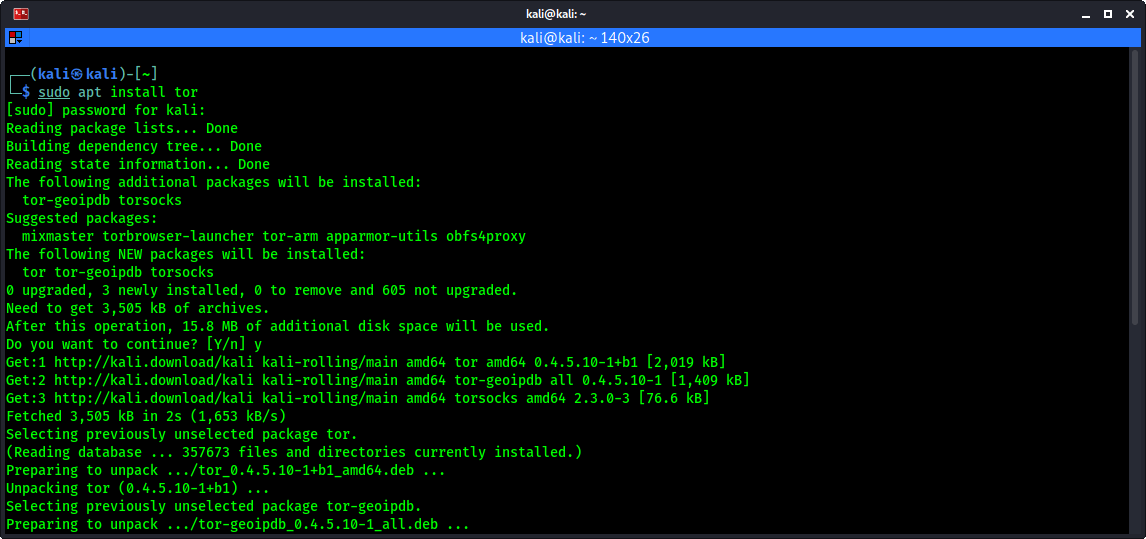

Во первых нам нужно установить сам ТОР прописав команды в консоли.

apt-get install tor

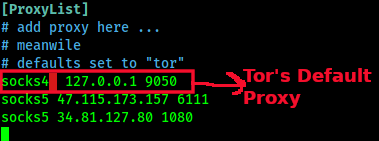

Далее настраиваем Proxychains который установлен по умолчанию в Кали.

Вводим в консоли

Прописываем в самом конце открывшегося файла следующие строчки.

socks4 127.0.0.1 9050

socks5 127.0.0.1 9050

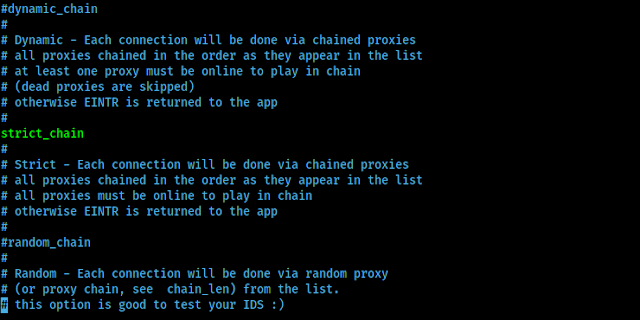

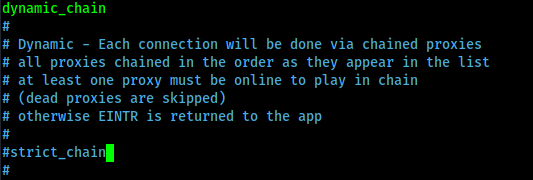

Так же в начале документа необходимо активировать одну из опций.

Необходимо одну из опций активировать, убрав впереди комментарий #.

Я использую способ — random_chain , можете тоже его активировать, другие 2 должны быть задокументированы. Либо можно использовать dynamic_chain

И сохраняем документ.

Коротко об этих опциях:

- dynamic_chain — соединение осуществляется через определённые цепочки прокси.

- strict_chain — трафик проходит постепенно через всю цепь прокси, и если один из прокси окажется нерабочим, может не работать всё соединение.

- random_chain — каждый раз происходит подключение через разные цепочки прокси.

Теперь если всё настроено правильно вводим в консоли команды

tor (активирует тор)

Proxychains «необходимая программа или скрипт который нужно запустить через тор»

Например: Proxychains firefox ( браузер должен открыться используя сети тор, обязательно проверяем).

Всё должно работать. Если тор не запускается читайте в конце статьи возможную причину.

Tor + Privoxy.

Хороший способ пропустить Kali linux весь трафик через tor.

Скрипт privoxy позволяет пропустить уже весь трафик через тор сети либо же ваши прокси, но по умолчанию он не установлен.

Установка и настройка.

Сначала устанавливаем TOR если он у вас не установлен, командами в консоли.

apt-get install tor

Далее необходимо установить Privoxy прописав в консоль.

| apt-get install privoxy |

Теперь настраиваем его.

Вбиваем в консоль.

| leafpad /etc/privoxy/config |

В самом конце документа прописываем следующие 3 строчки.

| forward-socks5 / localhost:9050 . forward-socks4 / localhost:9050 . forward-socks4a / localhost:9050 . |

Теперь необходимо настроить менеджер подключений.

Заходим в Настройки — Сеть — Сетевая прокси служба.

Выбираем метод ручной.

Вбиваем в Http и Https — localhost порт — 8118

В узел Socks — localhost порт — 9050 .

На этом настройки завершены.

Убедитесь что вид используемых прокси установлен вручную.

Осталось запустить сервисы следующими командами.

| service tor start service privoxy start |

Далее заходим например в браузер и заходим на сайт проверки IP чтобы убедиться что всё работает. Если всё хорошо, все скрипты в Kali linux будут подключаться через тор.

Почему может не работать TOR.

Долгое время я бился над проблемой что ТОР не работал на виртуальной машине.

Проблема оказалась в неправильно настроенном времени, поэтому если возникают трудности в запуске проверьте правильно ли у вас настроено время и часовой пояс.

Видео по теме.

О данных способах ( и ещё многое другое связанное с Kali linux ) я узнал благодаря каналу — d1gg3r us. Много рассмотрено по работе со скриптами (пусть канал и без озвучки и описания на не русском). И это не реклама, а личная рекомендация.

Видео про Proxychains

А на этом я с вами прощаюсь. До новых встреч. Берегите себя и свои компьютеры.

Источник

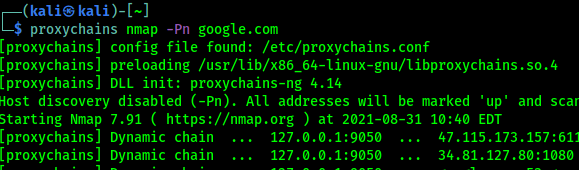

How to Setup PROXYCHAINS in Kali-Linux by Terminal

proxychains is open source software for Linux systems and comes pre-installed with Kali Linux, the tool redirects TCP connections through proxies like TOR, SOCKS4, SOCKS5, and HTTP (S) and it allows us to chain proxy servers. With proxychains, we can hide the IP address of the source traffic and evade IDS and firewalls.

To setup proxychains you will first need the tor service, most of the time the service is preinstalled. To check if there is tor service available or not just use this command.

First Switch to ROOT user

Type your password and enter, Now you’re in Root user. so type,

If you get this output that means TOR is not installed in your system and not running,

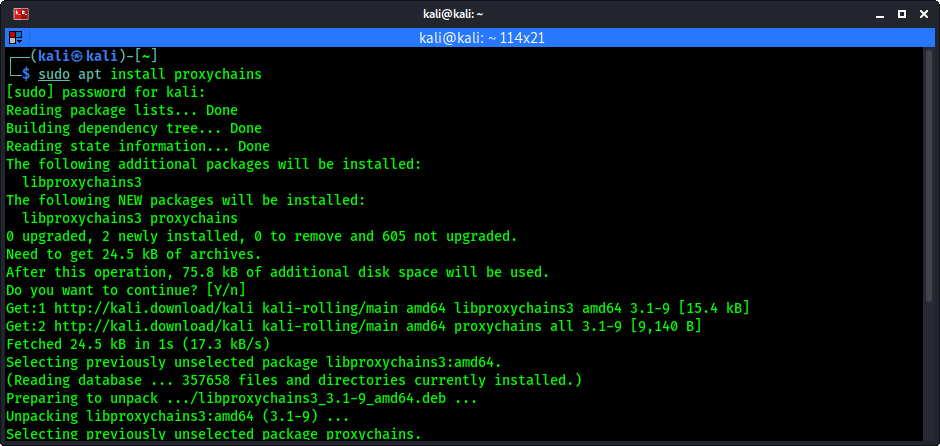

For installing TOR,

We had already installed tor service before so there will be a difference in execution. If you get any error while doing this then do update && upgrade and reboot, and do again.

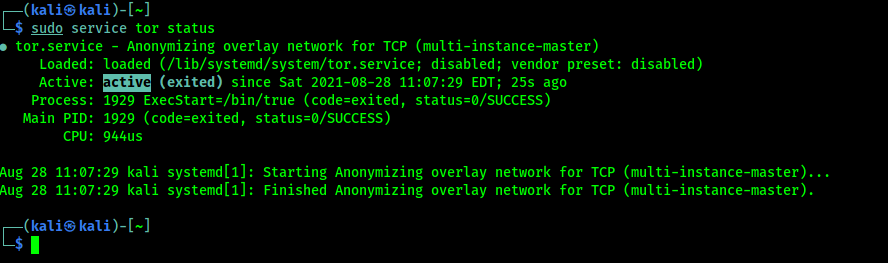

If TOR Successfully installs then, Start TOR service.

Now to check the TOR service status.

ctrl +c for cancel.

NOTE: If you want to stop TOR service, type service tor stop

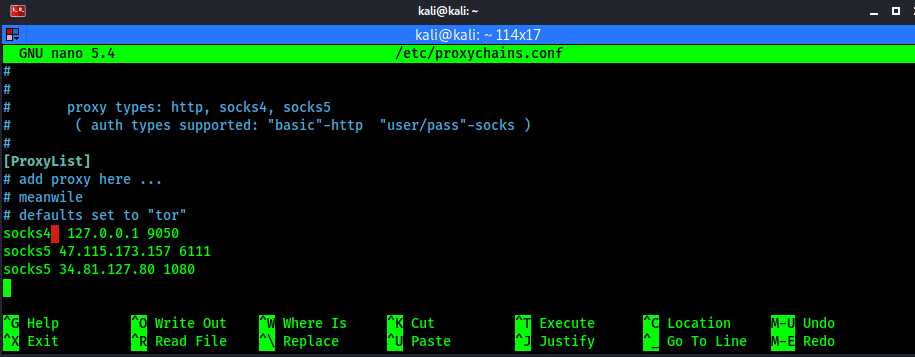

Configure proxychains

After installing tor service now we need to configure proxychains. To do so use the following command.

Note: you must in ROOT user. if you do not then switch to Root.

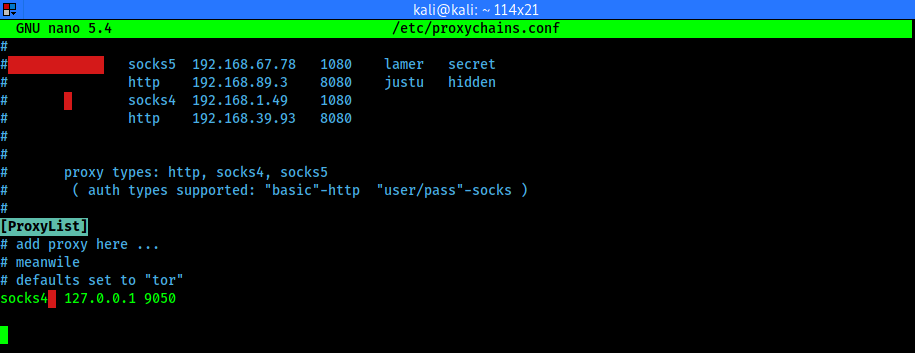

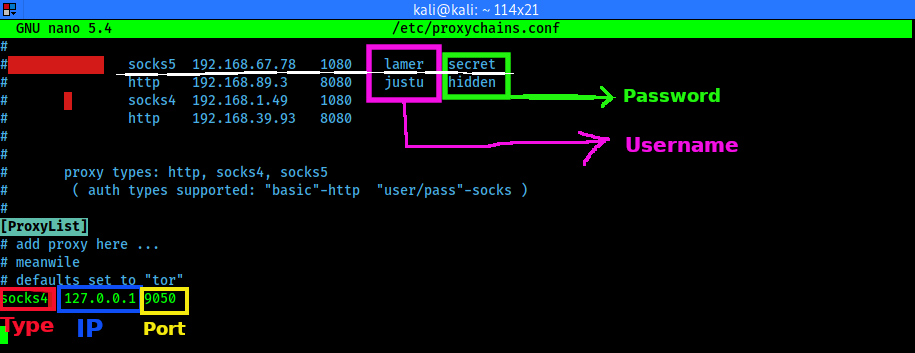

You see this type of file in the terminal. you will see “#” which means bash language comments. if there is no “#” hash that means it defaults running. or if we remove “#” hash that means we want to run this. You can use arrow keys to scroll down & up and read file content and do the following changes as you need.

As you see in this there are three types of proxychains: 1)dynamic 2)strict 3)random

we’re going to use dynamic chain,

- Remove Dynamic chain from comment

- comment Strict chain and Random chain

- Remove proxy DNS from comment

- Also, Remove Proxy DNS requests — no leak for DNS data from comment

Tips: here removing proxy DNS and no leak for DNS data, helps you to fully anonymous.

3. Now, write socks5 127.0.0.1 9050 in the last line of the proxy list.

Now just write save by ctrl+o and enter and for exit the file ctrl+X, now exit the terminal.The proxychains setup is completed.

Tips: Here, SOCKS is an internet protocol that routes packets between a server and a client using a proxy server. and socks4 and socks5 is the type of socks.

127.0. 0.1 is the loopback Internet protocol ( IP) address also referred to as the localhost.

9050 is port number and By default, Tor listens on this port for socks proxy.

Now Restart your machine,

To start proxychains first restart the tor service and then launch proxychains in firefox with a link for a particular search engine like bing, duckduckgo. Use the following commands:

After running the following commands firefox will launch and www.bing.com will load. When you run the command you must not get any error and bing should get loaded. Also please close all firefox tabs before executing the commands.

You can see that after executing the proxychains bing loaded with some other language. Now let’s do a DNS leak test by searching DNS leak test and open any website providing the same.

You can see that my location is now changed from INDIA to GERMANY and the good thing is that proxychains keep on changing my IP address in a dynamic way without leaking my DNS. so that it provides good anonymity.

If you want that you see a different result then you can just close the firefox and clear the terminal, restart tor service and again launch proxychains you will see some different results in DNS leak test as shown below:

This is the result which we got after restarting tor service. Now If you facing any issues just comment.

Источник

Анонимность в Kali Linux с помощью Tor и Proxychains

Я согласен, словосочетание «Идеальная анонимность», может вызвать сомнение, но метод о котором я расскажу можно с уверенностью назвать лучшим и почти идеальным.

Анонимность Kali Linux

Tor — хороший способ быть анонимным в сети, но многие крупные сайты и сервисы умеют определять использование и блокировать Tor. Хороший пример — Google.

Что касается VPN, то они могут хранить логи активности в своей базе данных. Многие из них, разумеется, доказывают обратное, но можем ли мы им доверять? Как показывает практика, не всегда и не всем.

Анонимность с помощью Tor и Proxychains в Kali Linux

Итак, в этой статье мы поговорим о простом, быстром и эффективном способе оставаться анонимным в Интернете. Используя данный способ, будет очень сложно деанонимизировать вас. И еще один большой ништяк — это более или менее белый IP, который не будут блокировать сайты (писали о блокировке Tor в другой статье).

Идея проста, но действенна. Мы собираемся использовать Tor и Proxychains (прокси цепочка) вместе. Сначала мы запускаем Tor, затем запускаем цепочку прокси Proxychains. При работе тандема Tor и ProxyChains сервисы не будут видеть IP-адрес Tor.

Настройка ProxyChains в Kali Linux

Proxychains установлен по умолчанию в Kali Linux, но если по какой-то причине его в вашем дистрибутиве нет, можно установить его с помощью команды:

После этого нужно настроить. Откроем файл конфигурации:

Приведенная выше команда откроет файл конфигурации proxychains, как мы видим на скрине:

Если мы прокрутим вниз до конца файла, то увидим список прокси.

Можно добавить сюда наши прокси-серверы. Сначала тип прокси, затем IP-адрес, затем номер порта. Мы также можем добавить имя пользователя и пароль прокси-сервера (при необходимости).

Здесь можно не только добавлять прокси, но и менять другие настройки, на пример, установить для них тайм-аут.

Можно настроить различные типы прокси-цепочек, такие, как динамическая цепочка, случайная цепочка, строгая цепочка. Есть описание всех этих настроек.

Но простым языком мы можем объяснить их следующим образом. Предположим, у нас есть список прокси в файле конфигурации.

- Динамическая цепочка прокси — В этой цепочке список прокси-серверов будет поддерживать установленный нами порядок, но если один или несколько прокси-серверов не работают, он будет пропущен, а соединение будет восстановлено следующим в списка сервером.

- Строгая цепочка прокси — В этом типе цепочки будет соблюдаться порядок подключения. Здесь важно чтобы каждый прокси-сервер стабильно работал, иначе соединение будет потеряно.

- Случайная прокси-цепочка — Этот тип соединения использует случайные прокси из списка добавленных прокси-серверов.

Где взять бесплатные прокси? На специальных сайтах, которые предоставляют бесплатные или платные прокси. К примеру: HidemyName, Genode, Proxy-List и т. д. Даже бесплатный прокси от Google может сгодиться для нашей цели.

Можно выбрать прокси по стране, скорости, типу и анонимности. Чтобы добавить прокси в proxychains.conf, нужны данные о типе, IP и порт. Я добавил два прокси в файл конфигурации.

Я собираюсь использовать динамические цепочки прокси. Поэтому удаляем ‘#’ перед динамической цепочкой и помещаем ‘#’ перед строгой цепочкой, чтобы отключить ее:

Теперь мы можем сохранить и закрыть файл конфигурации прокси-цепочек, нажав «CTRL + X», затем «Y», затем «Enter».

Использование Tor с Proxychains

Далее устанавливаем службу Tor в Kali Linux:

На следующем скрине видно, как Tor устанавливается в нашу систему:

После завершения установки запускаем Tor:

Можно проверить состояние работы Tor:

Службы Tor работают:

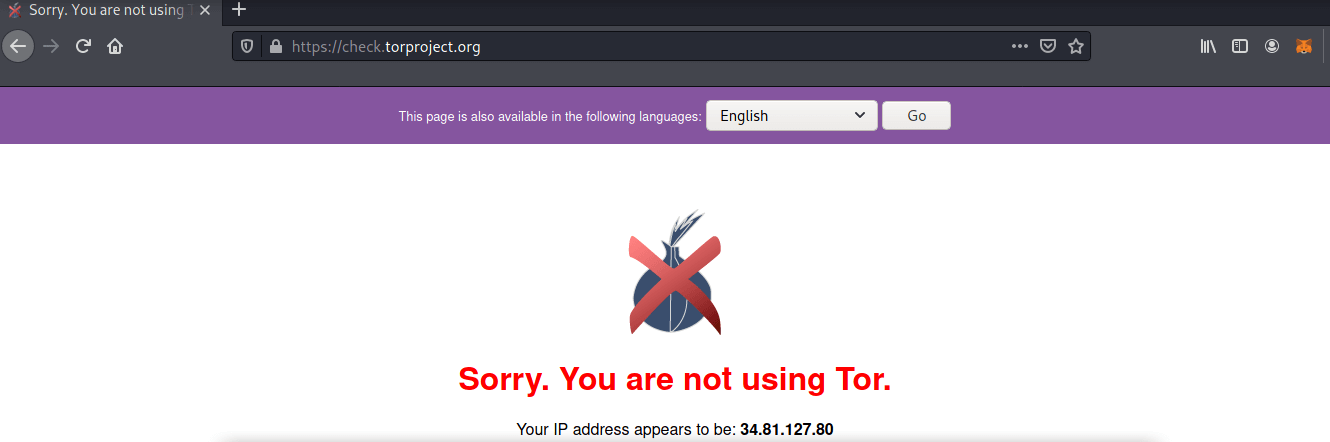

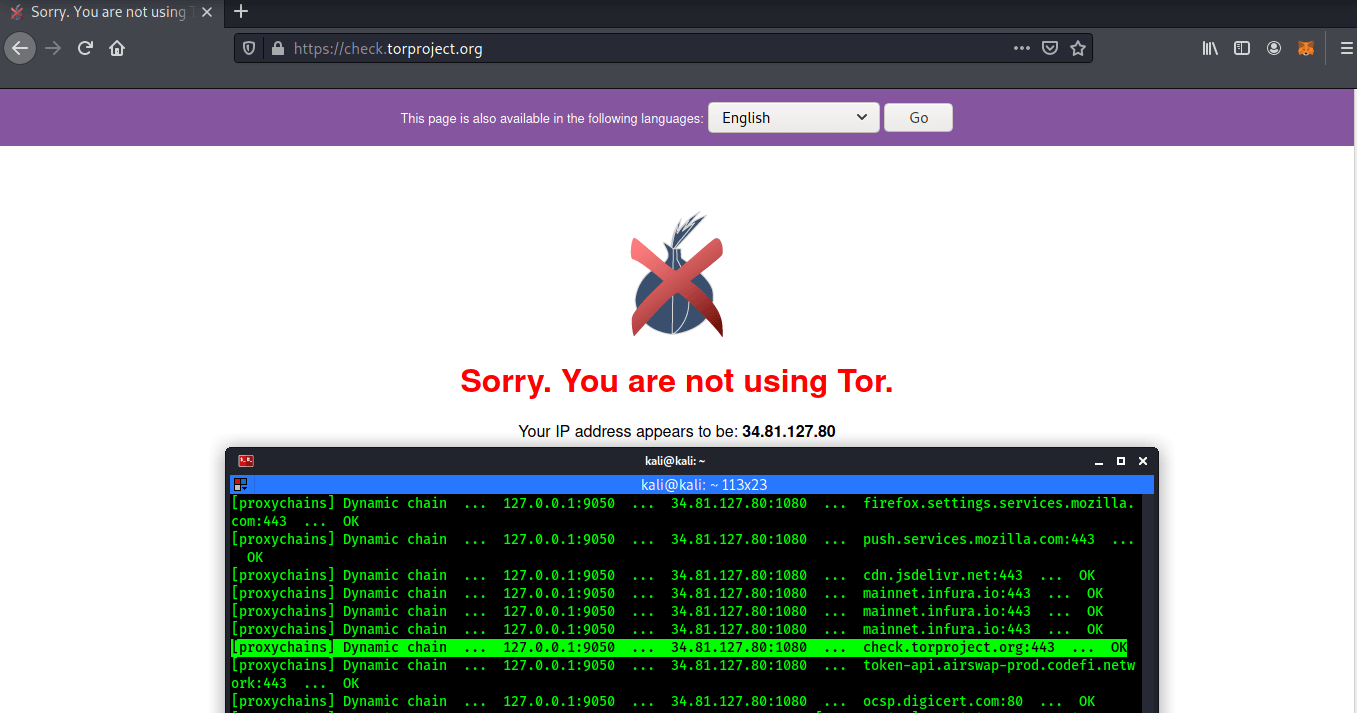

Проверим работу Tor в браузере. Открываем браузер и заходим на TorCheck. Проверка показывает, что используется Tor. Теперь все сайты или сервисы могут определить, использование Tor.

Пришло время запустить прокси-цепочки Proxychains.

Если, к примеру мы хотим запустить Proxychains с браузером Firefox, нужно ввести следующую команду в терминале:

Теперь еще раз проверка на TorChecker.

Как показано на скрине выше, проверка не может обнаружить работу Tor. Но сервисы Tor работают. Наше соединение проходит через Tor к прокси-серверам, а они не видят наш реальный IP-адрес.

Можно использовать этот метод не только в веб-серфинге, но и практически для любой другой задачи. Например, анонимное сканирование с помощью Nmap:

Важные моменты

- Надо иногда проверять работу службы Tor, с помощью команды sudo service tor status .

- Здесь мы использовали динамическую цепочку для примера, но в этой динамической цепочке, может быть потеря соединения. Поэтому, если мы хотим лучшего результата, нужно использовать строгую цепочку прокси.

- Для примера мы использовали только два прокси-сервера, но для лучшей анонимности нужно использовать как можно больше прокси-серверов. Но, увеличение количества прокси-серверов снизит скорость подключения.

- Часто прокси из бесплатных списков мертвые. Для проверки, рекомендую использовать инструменты проверки прокси. Если прокси не работает, мы можем получить «ошибку сокета или тайм-аут».

- Файл конфигурации Proxychains использует Tor из-за того, что это конфигурация прокси-цепочек Tor по умолчанию. Мы не должны удалять отсюда прокси Tor. Если удалить прокси Tor, то proxychain не будет работать с Tor.

Заключение

На этом все. Теперь вы знаете, как оставаться анонимным используя Kali или любой другой дистрибутив Linux. Скоро я расскажу о еще одном отличном способе, поэтому подписывайтесь на нас в соц. сетях, чтобы не пропустить!

Источник