- Как узнать и сбросить настройки прокси-сервера WinHTTP в Windows 10

- Что такое WinHTTP прокси

- Проверьте настройки прокси-сервера

- Как сбросить настройки прокси WinHTTP в Windows 10

- Netsh.exe and ProxyCfg.exe Proxy Configuration Tools

- Command Line Parameters

- Usage

- Example Syntax

- Example 1: Use a proxy only for external resources

- Example 2: Use a proxy for all resources

- Example 3: Use a different proxy for secure resources

- Removing ProxyCfg.exe

- ProxyCfg.exe and Authentication

- Настройка параметров прокси-сервера устройства и подключения к Интернету Configure device proxy and Internet connectivity settings

- Настройка прокси-сервера вручную с использованием статического прокси-сервера на основе реестра Configure the proxy server manually using a registry-based static proxy

- Настройка прокси-сервера вручную с помощью команды netsh Configure the proxy server manually using netsh command

- Включить доступ к URL-адресам службы «Защитник Майкрософт для конечных точек» на прокси-сервере Enable access to Microsoft Defender for Endpoint service URLs in the proxy server

- Агент мониторинга Майкрософт (MMA) — требования к прокси и брандмауэру для более старых версий клиента Windows или Windows Server Microsoft Monitoring Agent (MMA) — proxy and firewall requirements for older versions of Windows client or Windows Server

- Подтверждение требований к URL-адресу службы агента мониторинга Майкрософт (MMA) Confirm Microsoft Monitoring Agent (MMA) Service URL Requirements

- Проверка подключения клиента к URL-адресам службы ATP Microsoft Defender Verify client connectivity to Microsoft Defender ATP service URLs

Как узнать и сбросить настройки прокси-сервера WinHTTP в Windows 10

В этом посте будет показано, как найти настройки прокси-сервера вашего компьютера Windows с помощью PowerShell, CMD, реестра и т. Д. Кроме того, если у вас возникли проблемы с загрузкой обновлений Windows или другие проблемы с сетевым подключением, вы можете выполнить сброс Настройки прокси на вашем компьютере с Windows 10 и посмотрите, поможет ли это вам.

Что такое WinHTTP прокси

Microsoft заявляет, что Windows HTTP Services (WinHTTP) – это технология доступа к HTTP, которая предоставляет разработчикам высокоуровневый интерфейс с поддержкой сервера для интернет-протокола HTTP/1.1. WinHTTP предназначен для использования преимущественно в серверных сценариях серверными приложениями, которые взаимодействуют с HTTP-серверами. WinHTTP также предназначен для использования в системных службах и клиентских приложениях на основе HTTP.

Проверьте настройки прокси-сервера

Я не использую прокси, поэтому некоторые записи могут быть не видны на моих скриншотах.

1] Командная строка

Вы должны использовать встроенный инструмент netsh.exe в вашей операционной системе Windows.

Чтобы просмотреть информацию о прокси-сервере вашего компьютера, откройте командную строку с повышенными привилегиями, введите следующую команду и нажмите клавишу ВВОД:

Есть и другие способы найти настройки прокси вашего ПК.

2] Google Chrome

В браузере Chrome введите следующее в адресную строку и нажмите Enter:

Вы увидите настройки прокси здесь.

3] Mozilla Firefox

В браузере Firefox введите следующее в адресную строку и нажмите Enter:

Прокрутите вниз и нажмите кнопку Настройки сетевого прокси, чтобы увидеть их.

4] Редактор реестра

Откройте REGEDIT и перейдите к следующей клавише:

Клавиша ProxyEnable контролирует настройки прокси. 0 отключает их, а 1 включает их. Если вы используете прокси, вы получите его значение под ключом ProxyServer .

5] PowerShell

Запустите PowerShell от имени администратора и выполните следующую команду:

6] Свойства обозревателя

Откройте «Свойства обозревателя»> вкладка «Подключения»> нажмите кнопку «Настройки сети». Там вы увидите настройки прокси-сервера.

7] Настройки Windows

Откройте «Настройки Windows»> «Сеть и Интернет»> «Прокси». Здесь вы увидите настройки прокси-сервера.

Как сбросить настройки прокси WinHTTP в Windows 10

Если ваша система использует прокси-сервер и вы хотите удалить его, откройте командную строку с повышенными привилегиями, введите следующую команду и нажмите клавишу ВВОД:

Это позволит удалить прокси-сервер и настроить «прямой доступ» к Интернету.

Говоря о сбросе настроек, вот несколько публикаций на этом сайте, которые помогут вам сбросить другие функции:

Сбросить все параметры локальной групповой политики | Сбросить приложения Магазина Windows | Сброс кеша Магазина Windows | Сбросить настройки клавиатуры | Сброс настроек сенсорной панели | Сброс устройства Surface Pro | Сброс настроек браузера Microsoft Edge | Сбросить настройки Internet Explorer | Сбросить корзину | Сброс настроек браузера Chrome | Сброс настроек Firefox | Сброс настроек безопасности Windows | Сбросить настройки брандмауэра Windows | Сброс Winsock | Сбросить TCP/IP | Сброс кеша DNS | Сбросить Центр обновления Windows | Сбросить каждый компонент Центра обновления Windows | Сбросить пароль Windows.

Netsh.exe and ProxyCfg.exe Proxy Configuration Tools

**WindowsВ Vista and Windows ServerВ 2008:В В **

ProxyCfg.exe has been deprecated. It is replaced by the Netsh.exe winhttp commands.

This topic explains the use of the Microsoft Windows HTTP Services (WinHTTP) proxy configuration tool, «ProxyCfg.exe».

There are two ways to access HTTP and Secure Hypertext Transfer Protocol (HTTPS) servers through a proxy using Microsoft Windows HTTP Services (WinHTTP). First, you can specify proxy settings from within your WinHTTP application. Second, you can specify default proxy settings from outside your application using the proxy configuration utility located in the %windir%\system32 directory.

You can programmatically set the proxy data from within your application or script. If you are writing an application using the WinHTTP API, use one of the following two techniques to change proxy settings.

Use the WinHttpOpen function. Specify access type in the second parameter, the name of the proxy in the third parameter, and a bypass list in the fourth parameter. The following example shows how the WinHttpOpen function can be used to set proxy data.

Use the WinHttpSetOption function. The WINHTTP_OPTION_PROXY flag enables you to specify proxy settings with a WINHTTP_PROXY_INFO structure. The following example code shows how the WinHttpSetOption function can be used to set proxy data.

If you are writing a script or an application using the WinHttpRequest object, use the following technique to change proxy settings.

Use the SetProxy method. Specify the access type in the first parameter, the name of the proxy in the second parameter, and a bypass list in the third parameter. The following example shows how the SetProxy method can be used in script to set proxy data.

To specify default settings and eliminate the need to use either the SetProxy method or the WinHttpSetOption function, use the proxy configuration utility. Using this utility, you can specify that your application access a network either directly, through a proxy, or through a combination of direct and proxy access by specifying a bypass list. When you use the WinHTTP API, the proxy configuration tool only determines the settings when you pass the WINHTTP_ACCESS_TYPE_DEFAULT flag to the WinHttpOpen API. The WinHttpRequest object uses the proxy configuration tool settings by default.

The proxy settings for WinHTTP are not the proxy settings for Microsoft Internet Explorer. You cannot configure the proxy settings for WinHTTP in the Microsoft Windows Control Panel. Using the WinHTTP proxy configuration utility does not alter the settings you use for Internet Explorer.

If you attempt to open and send an HTTP request using WinHTTP and the proxy settings are incorrect, an error occurs.

Command Line Parameters

The following table lists the command line parameters available for use with the ProxyCfg.exe tool.

| Parameter | Description |

|---|---|

| none | When no parameters are specified, the current WinHTTP proxy settings are displayed. |

| ? | Help information is displayed. |

| d | Specifies that WinHTTP applications access the network directly, without a proxy. |

| p | Specifies the proxy server. You can also specify an optional list of servers that are accessed without a proxy. |

| u | Specifies that WinHTTP applications use the current user’s proxy settings for Internet Explorer. This parameter does not work if Internet Explorer is automatically detecting proxy settings, or if it is using an automatic configuration URL to set the proxy information. |

| i | Specifies that WinHTTP applications use the current user’s proxy settings for Internet Explorer. This only works when ProxyCfg.exe was not previously used. If ProxyCfg.exe is installed, specify that the «u» command line parameter use the manual settings. This parameter does not work if Internet Explorer automatically detects proxy settings, or if it uses an automatic configuration URL to set the proxy information. |

You can specify proxies in a space-delimited string. The proxy listings can contain the port number that is used to access the proxy. To list a proxy for a specific protocol, the string must follow the format, =https://

. The valid protocols are HTTP and HTTPS. For example, to list an HTTP proxy, a valid string is http=https://http_proxy_name:80, where http_proxy_name is the name of the proxy server and 80 is the port number that you must use to access the proxy. If the proxy uses the default port number for that protocol, then you can omit the port number. If a proxy name is listed by itself, you can use it as the default proxy for any protocols that do not have a specified proxy. For example, http=https://http_proxy other_proxy uses http_proxy for any HTTP operations, while the HTTPS protocol uses the proxy named other_proxy.

You can list locally known host names or IP addresses in the proxy bypass list. This list can contain wildcards, such as «*», that cause the application to bypass the proxy server for addresses that fit the specified pattern, for example, «*.microsoft.com» or «*.org». Wildcard characters must be the left-most characters in the list. For example, «aaa.*» is not supported. To list multiple addresses and host names, separate them with blank spaces or semicolons in the proxy bypass string. If you specify the macro, the function bypasses any host name that does not contain a period.

After Proxycfg.exe runs, you cannot restore the previous proxy settings. However, you can remove the proxy settings entirely.

Usage

To use the proxy configuration tool, open a command prompt window and run the proxy configuration utility with the appropriate command line parameters. The following section provides syntax examples.

Example Syntax

Example 1: Use a proxy only for external resources

The following is the most common use for Proxycfg.exe. This command specifies that both HTTP and HTTPS servers are accessed through the proxy server named «proxy_server», except for host names that do not contain a period.

proxycfg -p proxy_server «»

Example 2: Use a proxy for all resources

The following example specifies that both HTTP and HTTPS servers are accessed through the proxy server named «proxy_server». No bypass list is specified.

proxycfg -p proxy_server

Example 3: Use a different proxy for secure resources

The following example specifies that HTTP servers are accessed through the http_proxy proxy and HTTPS servers are accessed through https_proxy. Local intranet sites and any site in the *.microsoft.com domain bypass the proxy.

proxycfg -p «http=http_proxy https=https_proxy» «;*.microsoft.com»

Removing ProxyCfg.exe

After using the proxy configuration tool, you cannot restore your original proxy settings. However, if necessary, you can remove the registry settings that the utility creates. To remove the registry entries that ProxyCfg.exe creates, you must delete the WinHttpSettings value from the following registry key.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Connections\WinHttpSettings

Deleting the WinHttpSettings value removes all proxy configurations.

ProxyCfg.exe and Authentication

The proxy configuration utility sets the default authentication policy. Because you should not perform NTLM authentication with untrusted hosts, by default, NTLM authentication only occurs automatically with hosts on the proxy bypass list. If there is no proxy, you can still use ProxyCfg.exe to specify a bypass list of hosts that you trust to perform NTLM authentication. A proxy name is required when using ProxyCfg.exe for this purpose, but you can use any valid string in place of a real proxy name.

For more information about the auto-logon policy, see Automatic Logon Policy.

Настройка параметров прокси-сервера устройства и подключения к Интернету Configure device proxy and Internet connectivity settings

Область применения: Applies to:

Хотите испытать Defender для конечной точки? Want to experience Defender for Endpoint? Зарегистрився для бесплатной пробной. Sign up for a free trial.

Датчик Defender для конечной точки требует от Microsoft Windows HTTP (WinHTTP) отчета о данных датчиков и связи со службой Defender для конечной точки. The Defender for Endpoint sensor requires Microsoft Windows HTTP (WinHTTP) to report sensor data and communicate with the Defender for Endpoint service.

Встроенный датчик Defender for Endpoint работает в системном контексте с помощью учетной записи LocalSystem. The embedded Defender for Endpoint sensor runs in system context using the LocalSystem account. Датчик использует службы MICROSOFT Windows HTTP (WinHTTP), чтобы включить связь с облачной службой Defender для конечной точки. The sensor uses Microsoft Windows HTTP Services (WinHTTP) to enable communication with the Defender for Endpoint cloud service.

В организациях, в которых прокси-серверы переадресации используются в качестве шлюза в Интернет, можно использовать защиту сети для изучения прокси-сервера. For organizations that use forward proxies as a gateway to the Internet, you can use network protection to investigate behind a proxy. Дополнительные сведения см. в статье Исследование событий подключения, происходящих за прокси-серверами переадресации. For more information, see Investigate connection events that occur behind forward proxies.

Параметр конфигурации WinHTTP не зависит от параметров прокси-сервера Для просмотра прокси-серверов Windows Internet (WinINet) и может открыть прокси-сервер только с помощью следующих методов обнаружения: The WinHTTP configuration setting is independent of the Windows Internet (WinINet) Internet browsing proxy settings and can only discover a proxy server by using the following discovery methods:

Методы автоматического обнаружения: Auto-discovery methods:

Прозрачный прокси Transparent proxy

Протокол автоматического обнаружения веб-прокси (WPAD) Web Proxy Auto-discovery Protocol (WPAD)

Если вы используете прозрачный прокси или WPAD в сетевой топологии, вам не нужны специальные параметры конфигурации. If you’re using Transparent proxy or WPAD in your network topology, you don’t need special configuration settings. Дополнительные сведения об исключениях URL-адресов Defender для конечной точки в прокси-сервере см. в ссылке Включить доступ к URL-адресам службы Defender для конечных точек на прокси-сервере. For more information on Defender for Endpoint URL exclusions in the proxy, see Enable access to Defender for Endpoint service URLs in the proxy server.

Конфигурация статического прокси вручную: Manual static proxy configuration:

- Конфигурация на основе реестра Registry based configuration

- WinHTTP, настроенный с помощью команды netsh, подходит только для настольных компьютеров в стабильной топологии (например: настольный компьютер в корпоративной сети за тем же прокси-сервером) WinHTTP configured using netsh command – Suitable only for desktops in a stable topology (for example: a desktop in a corporate network behind the same proxy)

Настройка прокси-сервера вручную с использованием статического прокси-сервера на основе реестра Configure the proxy server manually using a registry-based static proxy

Настройка статического прокси-сервера на основе реестра, чтобы позволить только датчику Defender для конечных точек сообщать диагностические данные и общаться с службами Defender для конечных точек, если компьютеру не разрешено подключение к Интернету. Configure a registry-based static proxy to allow only Defender for Endpoint sensor to report diagnostic data and communicate with Defender for Endpoint services if a computer is not be permitted to connect to the Internet.

- При использовании этого параметра в Windows 10 или Windows Server 2019 рекомендуется использовать следующие (или более поздние) сборки и накопительные обновления: When using this option on Windows 10 or Windows Server 2019, it is recommended to have the following (or later) build and cumulative update rollup:

Windows 10, версия 1909 — https://support.microsoft.com/kb/4601380 Windows 10, version 1909 — https://support.microsoft.com/kb/4601380 Windows 10, версия 2004 — https://support.microsoft.com/kb/4601382 Windows 10, version 2004 — https://support.microsoft.com/kb/4601382

Windows 10, версия 20H2 — https://support.microsoft.com/kb/4601382 Windows 10, version 20H2 — https://support.microsoft.com/kb/4601382 Эти обновления улучшают подключение и надежность канала CnC (Command and Control). These updates improve the connectivity and reliability of the CnC (Command and Control) channel.

Статический прокси-сервер можно настроить с помощью групповой политики (GP). The static proxy is configurable through Group Policy (GP). Групповые политики можно найти в следующих статьях: The group policy can be found under:

- Административные шаблоны > компоненты Windows > сбор данных и сборки предварительного просмотра > Настройка использования аутентификации прокси для службы подключенных пользователей и телеметрии Administrative Templates > Windows Components > Data Collection and Preview Builds > Configure Authenticated Proxy usage for the Connected User Experience and Telemetry Service

- Установите его для включения и выбора отключения использования прокси-сервера с проверкой подлинности:

Set it to Enabled and select Disable Authenticated Proxy usage:

- Установите его для включения и выбора отключения использования прокси-сервера с проверкой подлинности:

- Административные шаблоны > компоненты Windows > сбор данных и предварительные сборки > настройка подключенных пользовательских интерфейсов и телеметрии: Administrative Templates > Windows Components > Data Collection and Preview Builds > Configure connected user experiences and telemetry:

- Это повлияет на все приложения, в том числе службы Windows, которые используют WinHTTP с прокси по умолчанию. This will affect all applications including Windows services which use WinHTTP with default proxy.

- Ноутбуки, которые меняют топологию (например, из офиса в дом), будут неисправными с сеткой. Laptops that are changing topology (for example: from office to home) will malfunction with netsh. Используйте настройку статических прокси-серверов на основе реестра. Use the registry-based static proxy configuration.

Настройка прокси-сервера: Configure the proxy:

Политика устанавливает два значения реестра: TelemetryProxyServer как REG_SZ и DisableEnterpriseAuthProxy как REG_DWORD в разделе реестра HKLM\Software\Policies\Microsoft\Windows\DataCollection . The policy sets two registry values TelemetryProxyServer as REG_SZ and DisableEnterpriseAuthProxy as REG_DWORD under the registry key HKLM\Software\Policies\Microsoft\Windows\DataCollection .

Значение реестра принимает TelemetryProxyServer следующий формат строки: The registry value TelemetryProxyServer takes the following string format:

Например, 10.0.0.6:8080 For example: 10.0.0.6:8080

Следует назначить значение реестра DisableEnterpriseAuthProxy — 1. The registry value DisableEnterpriseAuthProxy should be set to 1.

Настройка прокси-сервера вручную с помощью команды netsh Configure the proxy server manually using netsh command

Используйте команду netsh для настройки статического прокси на уровне системы. Use netsh to configure a system-wide static proxy.

Откройте командную строку с повышенными правами: Open an elevated command-line:

а. a. В меню Пуск введите cmd. Go to Start and type cmd.

б. b. Щелкните правой кнопкой мыши пункт Командная строка и выберите команду Запуск от имени администратора. Right-click Command prompt and select Run as administrator.

Введите следующую команду и нажмите клавишу ВВОД: Enter the following command and press Enter:

Например, netsh winhttp set proxy 10.0.0.6:8080 For example: netsh winhttp set proxy 10.0.0.6:8080

Чтобы сбросить прокси winhttp, введите следующую команду и нажмите кнопку Ввод To reset the winhttp proxy, enter the following command and press Enter

Включить доступ к URL-адресам службы «Защитник Майкрософт для конечных точек» на прокси-сервере Enable access to Microsoft Defender for Endpoint service URLs in the proxy server

Если прокси-сервер или брандмауэр блокирует весь трафик по умолчанию и пропускает только определенные домены, добавьте домены, перечисленные в загружаемой электронной таблице, в список разрешенных доменов. If a proxy or firewall is blocking all traffic by default and allowing only specific domains through, add the domains listed in the downloadable sheet to the allowed domains list.

В следующей загружаемой таблице перечислены службы и связанные с ними URL-адреса, к которые должна подключаться ваша сеть. The following downloadable spreadsheet lists the services and their associated URLs that your network must be able to connect to. Необходимо убедиться, что нет правил фильтрации брандмауэра или сети, которые бы отказывали в доступе к этим URL-адресам, или вам может потребоваться создать правило разрешить специально для них. You should ensure that there are no firewall or network filtering rules that would deny access to these URLs, or you may need to create an allow rule specifically for them.

Таблица списка доменов Spreadsheet of domains list Description Description Таблица определенных DNS-записей для расположения служб, географических местоположений и ОС. Spreadsheet of specific DNS records for service locations, geographic locations, and OS. Если на прокси-сервере или брандмауэре включено сканирование HTTPS (проверка SSL), исключите домены, перечисленные в приведенной выше таблице, из сканирования HTTPS. If a proxy or firewall has HTTPS scanning (SSL inspection) enabled, exclude the domains listed in the above table from HTTPS scanning.

settings-win.data.microsoft.com требуется только в том случае, если у вас есть устройства с Windows 10 с версией 1803 или более ранней версии. settings-win.data.microsoft.com is only needed if you have Windows 10 devices running version 1803 or earlier.

URL-адреса, которые включают в них v20, необходимы только в том случае, если у вас есть устройства с Windows 10 с версией 1803 или более поздней версии. URLs that include v20 in them are only needed if you have Windows 10 devices running version 1803 or later. Например, необходимо для устройства с Windows 10 с версией 1803 или более поздней версии и с бортовой версией в регион хранения us-v20.events.data.microsoft.com данных США. For example, us-v20.events.data.microsoft.com is needed for a Windows 10 device running version 1803 or later and onboarded to US Data Storage region.

Если вы используете антивирус Microsoft Defender в своей среде, см. в руб. Настройка сетевых подключений к облачной службе антивирусных программ Microsoft Defender. If you are using Microsoft Defender Antivirus in your environment, see Configure network connections to the Microsoft Defender Antivirus cloud service.

Если прокси-сервер или брандмауэр блокирует анонимный трафик, так как датчик Defender для конечной точки подключается из системного контекста, убедитесь, что анонимный трафик разрешен в указанных ранее URL-адресах. If a proxy or firewall is blocking anonymous traffic, as Defender for Endpoint sensor is connecting from system context, make sure anonymous traffic is permitted in the previously listed URLs.

Агент мониторинга Майкрософт (MMA) — требования к прокси и брандмауэру для более старых версий клиента Windows или Windows Server Microsoft Monitoring Agent (MMA) — proxy and firewall requirements for older versions of Windows client or Windows Server

В приведенной ниже информации приведены сведения о конфигурации прокси и брандмауэра, необходимые для связи с агентом Log Analytics (часто именуемой агентом мониторинга Майкрософт) для предыдущих версий Windows, таких как Windows 7 SP1, Windows 8.1, Windows Server 2008 R2, Windows Server 2012 R2 и Windows Server 2016. The information below list the proxy and firewall configuration information required to communicate with Log Analytics agent (often referred to as Microsoft Monitoring Agent) for the previous versions of Windows such as Windows 7 SP1, Windows 8.1, Windows Server 2008 R2, Windows Server 2012 R2, and Windows Server 2016.

Ресурс агента Agent Resource Порты Ports Direction Direction Обход проверки HTTPS Bypass HTTPS inspection *.ods.opinsights.azure.com *.ods.opinsights.azure.com Порт 443 Port 443 Исходящие Outbound Да Yes *.oms.opinsights.azure.com *.oms.opinsights.azure.com Порт 443 Port 443 Исходящие Outbound Да Yes *.blob.core.windows.net *.blob.core.windows.net Порт 443 Port 443 Исходящие Outbound Да Yes *.azure-automation.net *.azure-automation.net Порт 443 Port 443 Исходящие Outbound Да Yes В качестве облачного решения диапазон IP может изменяться. As a cloud-based solution, the IP range can change. Рекомендуется перейти к параметру разрешения DNS. It’s recommended you move to DNS resolving setting.

Подтверждение требований к URL-адресу службы агента мониторинга Майкрософт (MMA) Confirm Microsoft Monitoring Agent (MMA) Service URL Requirements

См. следующие инструкции по устранению требования под диктовки (*) для конкретной среды при использовании агента мониторинга Microsoft (MMA) для предыдущих версий Windows. Please see the following guidance to eliminate the wildcard (*) requirement for your specific environment when using the Microsoft Monitoring Agent (MMA) for previous versions of Windows.

На борту предыдущей операционной системы с агентом мониторинга Microsoft (MMA) в Defender for Endpoint (дополнительные сведения см. в предыдущих версиях Windows on Defender for Endpoint и onboard Windows servers). Onboard a previous operating system with the Microsoft Monitoring Agent (MMA) into Defender for Endpoint (for more information, see Onboard previous versions of Windows on Defender for Endpoint and Onboard Windows servers.

Убедитесь, что машина успешно сообщается на портале Центра безопасности Защитника Майкрософт. Ensure the machine is successfully reporting into the Microsoft Defender Security Center portal.

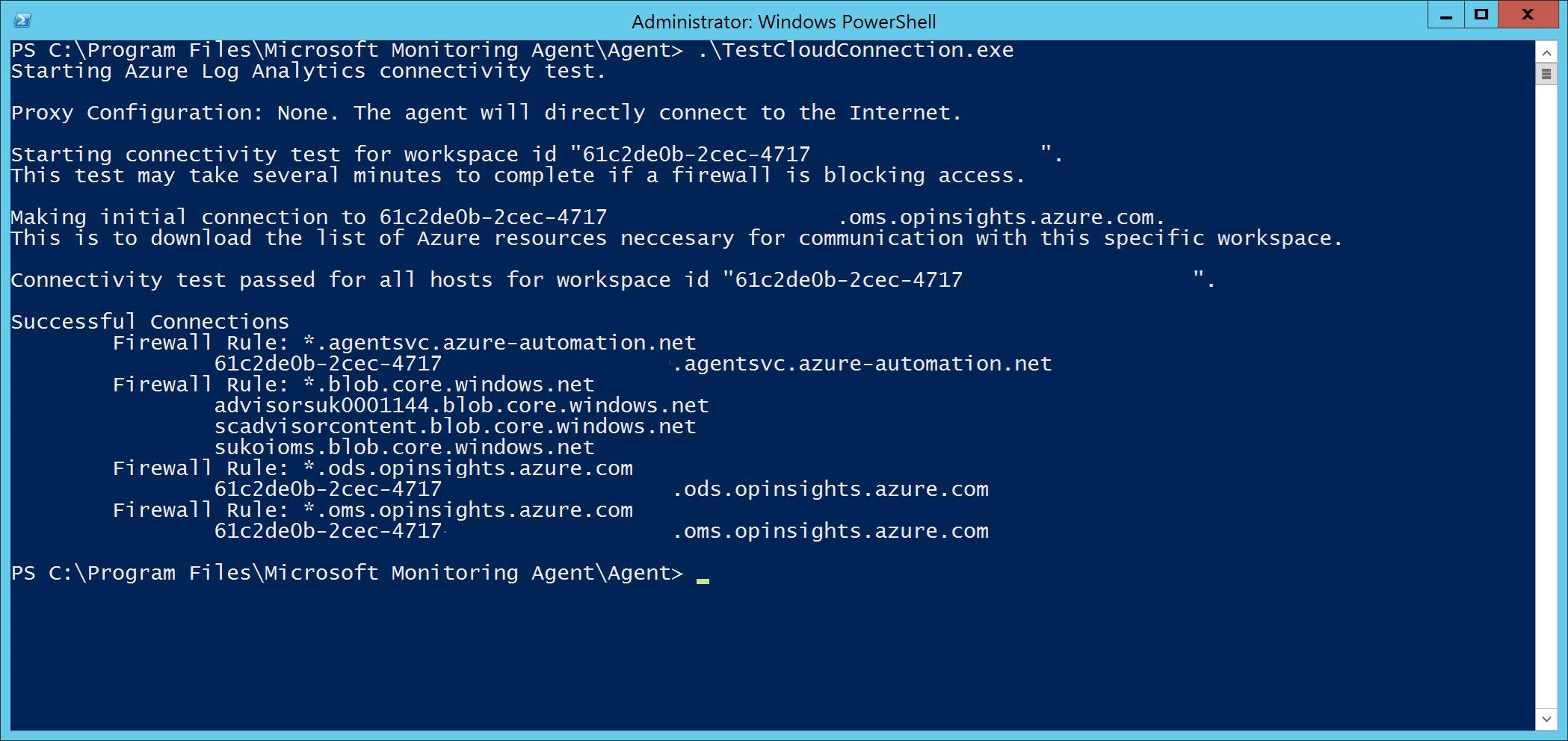

Запустите TestCloudConnection.exe из «C:\Program Files\Microsoft Monitoring Agent\Agent», чтобы проверить подключение и увидеть необходимые URL-адреса для конкретного рабочего пространства. Run the TestCloudConnection.exe tool from “C:\Program Files\Microsoft Monitoring Agent\Agent” to validate the connectivity and to see the required URLs for your specific workspace.

Проверьте список URL-адресов Microsoft Defender для конечных точек для полного списка требований к вашему региону (см. в таблице URL-адресов службы). Check the Microsoft Defender for Endpoint URLs list for the complete list of requirements for your region (please refer to the Service URLs Spreadsheet).

Конечные точки URL-адресов (*), используемые в *.ods.opinsights.azure.com, *.oms.opinsights.azure.com и *.agentsvc.azure-automation.net URL-адреса, могут быть заменены вашим конкретным ИД рабочего пространства. The wildcards (*) used in *.ods.opinsights.azure.com, *.oms.opinsights.azure.com, and *.agentsvc.azure-automation.net URL endpoints can be replaced with your specific Workspace ID. ID рабочего пространства имеет особый характер для среды и рабочего пространства и может быть найден в разделе Onboarding клиента на портале Центра безопасности Защитника Майкрософт. The Workspace ID is specific to your environment and workspace and can be found in the Onboarding section of your tenant within the Microsoft Defender Security Center portal.

Конечная точка URL blob.core.windows.net *.blob.core.windows.net может быть заменена URL-адресами, показанными в разделе «Правило брандмауэра: *.blob.core.windows.net» результатов тестирования. The *.blob.core.windows.net URL endpoint can be replaced with the URLs shown in the “Firewall Rule: *.blob.core.windows.net” section of the test results.

В случае использования в центре безопасности Azure (ASC) может использоваться несколько областей работы. In the case of onboarding via Azure Security Center (ASC), multiple workspaces maybe used. Вам потребуется выполнить процедуру TestCloudConnection.exe на бортовом компьютере из каждого рабочего пространства (чтобы определить, есть ли какие-либо изменения url-адресов *.blob.core.windows.net между рабочей областью). You will need to perform the TestCloudConnection.exe procedure above on an onboarded machine from each workspace (to determine if there are any changes to the *.blob.core.windows.net URLs between the workspaces).

Проверка подключения клиента к URL-адресам службы ATP Microsoft Defender Verify client connectivity to Microsoft Defender ATP service URLs

Убедитесь в том, что настройка прокси-сервера выполнена успешно, служба WinHTTP может обнаружить и передать данные через прокси-сервер в вашей среде, а прокси-сервер разрешает трафик на URL-адреса службы Защитника для конечных точек. Verify the proxy configuration completed successfully, that WinHTTP can discover and communicate through the proxy server in your environment, and that the proxy server allows traffic to the Defender for Endpoint service URLs.

Скачайте средство клиентского анализатора MDATP на компьютер, на котором работает датчик Defender для конечной точки. Download the MDATP Client Analyzer tool to the PC where Defender for Endpoint sensor is running on.

Извлеките содержимое MDATPClientAnalyzer.zip на устройство. Extract the contents of MDATPClientAnalyzer.zip on the device.

Откройте командную строку с повышенными правами: Open an elevated command-line:

а. a. В меню Пуск введите cmd. Go to Start and type cmd.

б. b. Щелкните правой кнопкой мыши пункт Командная строка и выберите команду Запуск от имени администратора. Right-click Command prompt and select Run as administrator.

Введите следующую команду и нажмите клавишу ВВОД: Enter the following command and press Enter:

Замените HardDrivePath на путь, по которому был загружен инструмент MDATPClientAnalyzer, например Replace HardDrivePath with the path where the MDATPClientAnalyzer tool was downloaded to, for example

ИзвлечениеMDATPClientAnalyzerResult.zip, созданного инструментом в папке, используемой в HardDrivePath. Extract the MDATPClientAnalyzerResult.zip file created by tool in the folder used in the HardDrivePath.

Откройте MDATPClientAnalyzerResult.txt и убедитесь в том, что вы выполнили действия по настройке прокси-сервера, чтобы включить обнаружение сервера и доступ к URL-адресам службы. Open MDATPClientAnalyzerResult.txt and verify that you have performed the proxy configuration steps to enable server discovery and access to the service URLs.

Средство проверяет возможность подключения URL-адресов службы Защитника для конечной точки, которые настроены для работы службы Защитника для конечной точки с клиентом. The tool checks the connectivity of Defender for Endpoint service URLs that Defender for Endpoint client is configured to interact with. Затем результаты выводятся в файл MDATPClientAnalyzerResult.txt для каждого URL-адреса, который потенциально можно использоваться для общения с Защитником для служб конечных точек. It then prints the results into the MDATPClientAnalyzerResult.txt file for each URL that can potentially be used to communicate with the Defender for Endpoint services. Пример: For example:

Если по крайней мере один из вариантов подключения возвращает состояние (200), то клиент Defender для конечной точки может правильно взаимодействовать с проверенным URL-адресом, используя этот метод подключения. If at least one of the connectivity options returns a (200) status, then the Defender for Endpoint client can communicate with the tested URL properly using this connectivity method.

Однако, если результаты проверки подключения указывают на сбой, отображается ошибка HTTP (см. Коды состояния HTTP). However, if the connectivity check results indicate a failure, an HTTP error is displayed (see HTTP Status Codes). Затем можно использовать URL-адреса в таблице, показанной в Таблице Включить доступ к URL-адресам службы Defender для конечных точек на прокси-сервере. You can then use the URLs in the table shown in Enable access to Defender for Endpoint service URLs in the proxy server. Url-адреса, которые вы будете использовать, будут зависеть от региона, выбранного во время процедуры бортовой работы. The URLs you’ll use will depend on the region selected during the onboarding procedure.

Анализатор подключений не совместим с правилом ASR — Блокировка создания процессов, исходящих от команд PSExec и WMI. The Connectivity Analyzer tool is not compatible with ASR rule Block process creations originating from PSExec and WMI commands. Необходимо временно отключить это правило, чтобы запустить средство подключения. You will need to temporarily disable this rule to run the connectivity tool.

При наборе TelemetryProxyServer в реестре или через групповую политику защитник для конечной точки отпадет на прямую, если не может получить доступ к определенному прокси-серверу. When the TelemetryProxyServer is set, in Registry or via Group Policy, Defender for Endpoint will fall back to direct if it can’t access the defined proxy.

Set it to Enabled and select Disable Authenticated Proxy usage:

Set it to Enabled and select Disable Authenticated Proxy usage: