- Шифрование устройств в Windows 10

- Что такое шифрование устройства?

- Доступно ли это на моем устройстве?

- Чтобы проверить возможности шифрования устройства

- Чтобы включить шифрование устройства

- Включение стандартного шифрования BitLocker

- Дополнительные ресурсы

- Как зашифровать файлы и папки используя EFS в Windows 10, 8 или 7

- С чего начать шифрование

- Как включить EFS в Windows 10

- Как создать резервную копию ключа шифрования EFS

- Многобукфф

- Vladislav’s personal blog site

- Защищаем конфиденциальные файлы в Win10 при помощи шифрованной файловой системы (EFS)

- Подробная инструкция по включению шифрования при помощи EFS под Win10 Pro на папке

Шифрование устройств в Windows 10

Что такое шифрование устройства?

Шифрование устройства помогает защитить ваши данные и доступно на широком спектре устройств с Windows. Если шифрование устройства включено, только авторизованные лица смогут получить доступ к данным на вашем устройстве. Если шифрование устройства недоступно на вашем устройстве, возможно, вам удастся включить стандартное шифрование BitLocker.

Примечание: BitLocker не поддерживается в выпуске Windows 10 Домашняя.

Доступно ли это на моем устройстве?

Шифрование устройства доступно на поддерживаемых устройствах с любым выпуском Windows 10. Если вы хотите вместо этого использовать стандартное шифрование BitLocker, оно доступно на поддерживаемых устройствах с Windows 10 Pro, Корпоративная или для образовательных учреждений. Некоторые устройства предлагают оба типа шифрования. Например, на Surface Pro под управлением Windows 10 Pro предлагаются и функция упрощенного шифрования устройства, и полные возможности управления BitLocker. Не знаете, какая версия Windows установлена у вас на устройстве? См. раздел Как узнать свою версию операционной системы Windows?

Чтобы проверить возможности шифрования устройства

В поле поиска на панели задач введите Сведения о системе, щелкните правой кнопкой мыши Сведения о системе в списке результатов, а затем выберите Запуск от имени администратора. Также можно нажать кнопку Пуск и затем в разделе Средства администрирования Windows выбрать Сведения о системе.

В нижней части окна Сведения о системе найдите параметр Поддержка шифрования устройства. Если указано значение Соответствует требованиям, то шифрование устройства доступно на вашем устройстве. Если оно недоступно, возможно, вам удастся использовать вместо этого стандартное шифрование BitLocker.

Чтобы включить шифрование устройства

Войдите в Windows под учетной записью администратора (возможно, потребуется выйти из системы и снова войти в нее для переключения учетных записей). Дополнительные сведения см. в разделе Создание локальной учетной записи или учетной записи администратора в Windows 10.

Нажмите кнопку Пуск и выберите Параметры > Обновление и безопасность > Шифрование устройства. Если пункт Шифрование устройства отсутствует, эта функция недоступна. Возможно, удастся вместо этого включить стандартное шифрование BitLocker.

Если шифрование устройства отключено, выберите Включить.

Включение стандартного шифрования BitLocker

Войдите в Windows на своем устройстве под учетной записью администратора (возможно, потребуется выйти из системы и снова войти в нее для переключения учетных записей). Дополнительные сведения см. в разделе Создание локальной учетной записи или учетной записи администратора в Windows 10.

В поле поиска на панели задач введите Управление BitLocker, а затем выберите необходимый результат из списка. Также можно нажать кнопку Пуск и затем в разделе Система Windows выберите Панель управления. На панели управления выберите Система и безопасность, а затем в разделе Шифрование диска BitLocker выберите Управление BitLocker.

Примечание: Вы сможете увидеть этот параметр, только если функция BitLocker доступна на вашем устройстве. Она не поддерживается в выпуске Windows 10 Домашняя.

Выберите Включить BitLocker и следуйте инструкциям. (Если BitLocker включен и вы хотите отключить его, выберите Отключить BitLocker.)

Дополнительные ресурсы

Если для разблокировки вашего устройства требуется ключ восстановления, см. раздел Поиск ключа восстановления.

Как зашифровать файлы и папки используя EFS в Windows 10, 8 или 7

Читайте, что такое EFS в Windows 10, как его включить и использовать. Как создать резервную копию ключа шифрования EFS. EFS является аналогом Bitlocker шифрования, и позволяет зашифровать отдельно взятые файлы и папки, в отличии от Bitlocker, который шифрует весь диск целиком. EFS не является полноценной файловой системой, она работает на базе NTFS и позволяет «на лету» шифровать отдельные файлы.

Ключи шифрования привязаны к пользователю Windows, поэтому другие пользователи ПК не смогут получить доступ к зашифрованным данным. EFS-шифрование не обеспечивает комплексную защиту, как Bitlocker. Во-первых, система хранит ключи шифрования локально, и злоумышленники могут получить к ним доступ. Также есть вероятность, что секретные данные могут сохраняться во временных или служебных файлах системы, которые остаются незашифрованными.

Тем не менее EFS – это быстрый и простой способ защиты отдельных файлов и папок на ПК, который используется совместно несколькими пользователями. Шифрование с помощью EFS не займет много времени – давайте посмотрим, как это делается.

С чего начать шифрование

EFS не доступен в домашних версиях Windows 10, 8 или 7, если вы используете Домашнюю версию – вам не повезло. Само шифрование теряет смысл, если вы не будете использовать надежный пароль со своей учетной записью, так как доступ к зашифрованным данным открывается автоматически при входе систему пользователя, который их зашифровал.

После шифрования файлов система автоматически создаст резервный ключ, который позволит получить доступ к данным, если у вас возникнут проблемы с входом в систему, и вы больше не сможете войти в свою учетную запись. Для этого требуется любой съёмный носитель, лучше всего использовать USB флешку.

Как включить EFS в Windows 10

Выберите файлы или папки для шифрования с EFS и выполните следующие действия:

- Запустите Windows проводник в меню «Пуск», на рабочем столе или на панели задач.

- Щелкните правой кнопкой мыши файл или папку и выберите «Свойства».

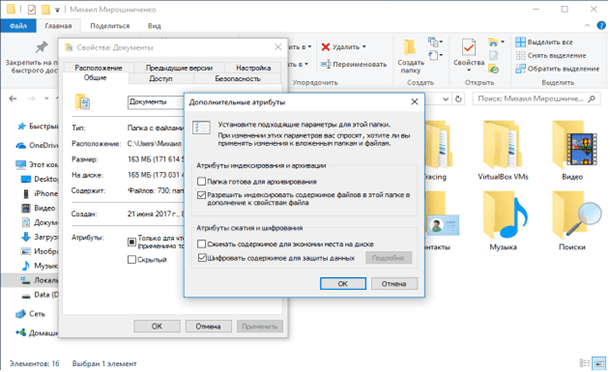

- На вкладке Общие нажмите кнопку «Другие».

- Установите флажок рядом с Шифровать содержимое для защиты данных.

- Нажмите «ОК», затем «Применить». Появится окно с вопросом, хотите ли вы только зашифровать выбранную папку или папку, вложенные папки и файлы.

- Нажмите «Применить изменения только к этой папке» или «Применить изменения к этой папке, подпапкам и файлам».

- Нажмите «ОК».

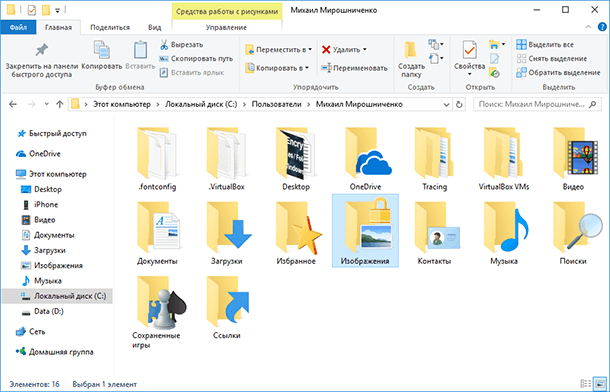

Файлы, которые вы зашифровали с помощью EFS, в правом верхнем углу иконки будут иметь значок маленького замка. После этого никто не сможет получить к ним доступ, пока не войдет в систему под вашим пользователем.

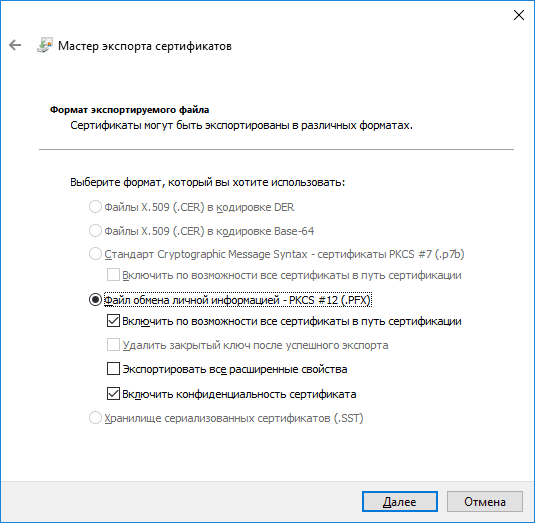

Как создать резервную копию ключа шифрования EFS

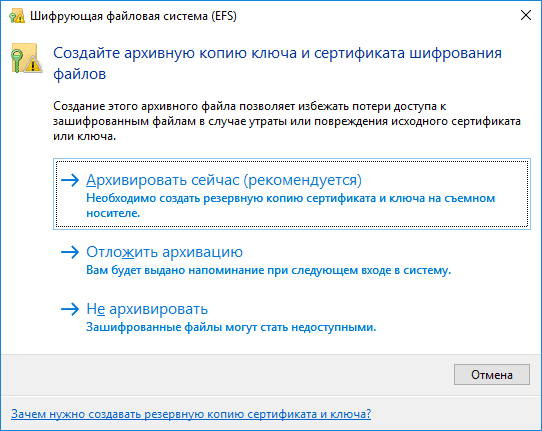

После включения EFS на панели задач в правом нижнем углу экрана появится небольшой значок. Это ваше напоминание о резервном копировании ключа шифрования EFS.

Подключите USB-накопитель к компьютеру.

Нажмите значок EFS на панели задач.

Нажмите «Архивировать сейчас (рекомендуется)».

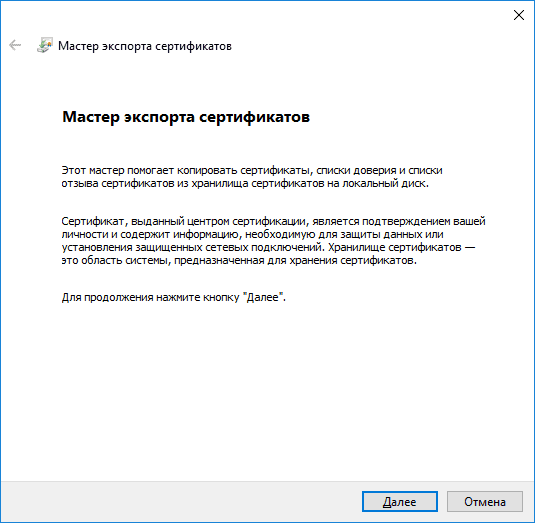

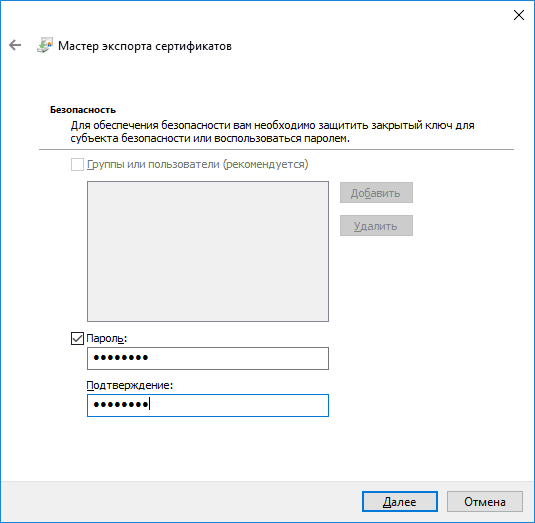

Установите флажок рядом с паролем, затем введите и подтвердите пароль. Нажмите Далее для продолжения.

Нажмите Обзор, перейдите на USB-накопитель и сохраните файл.

Вот и все. Если вы потеряете доступ к своей учетной записи пользователя, резервный ключ можно будет использовать для доступа к зашифрованным файлам на ПК. Если вы случайно удалите папки и файлы, зашифрованные EFS, используйте наши программы для восстановления зашифрованных NTFS файлов.

Автор: Vladimir Mareev, Технический писатель

Владимир Мареев — автор и переводчик технических текстов в компании Hetman Software. Имеет тринадцатилетний опыт в области разработки программного обеспечения для восстановления данных, который помогает ему создавать понятные статьи для блога компании. Спектр публикаций довольно широк и не ограничивается только лишь темой программирования. Статьи включают также разнообразные обзоры новинок рынка компьютерных устройств, популярных операционных систем, руководства по использованию распространенных и специфических программ, примеры решений возникающих системных или аппаратных проблем и многие другие виды публикаций. Подробнее

Многобукфф

Vladislav’s personal blog site

Защищаем конфиденциальные файлы в Win10 при помощи шифрованной файловой системы (EFS)

Давайте попробуем разобраться, действительно ли можно получить несанкционированный доступ к файлам, если на компьютере работает операционная система Windows 10. Инженеры IBM, а впоследствии и Microsoft, потратили немало усилий на реализацию системы разделения прав для файловой системы NTFS (в бытность IBM это была HPFS). И если Win10 запущена на компьютере, то получить без разрешения доступ к чужим файлам очень и очень сложно, а в случае блокировки доступа и вовсе нельзя. Windows надежно охраняет файлы пользователей.

Но стоит только загрузиться в другую операционную систему, например, в Linux Mint, то все пользовательские файлы будут как на ладони. Качай что хочешь. А загрузиться в Mint можно хоть с флешки, хоть с CD-ROM, нужно только добраться до UEFI (BIOS) и активировать загрузку со съемных накопителей, если она не была активирована ранее, либо воспользоваться меню загрузки. Предположим, что вы поставили пароль на вход в UEFI и отключили выбор накопителя для загрузки как класс, тогда ваши файлы защищены немного сильнее. А злоумышленник может просто развинтить ваш компьютер, вытащить жесткий диск и подключить его к своему компьютеру, а затем скачать, все, что требуется. Ведь данные в виде файлов будут у него как открытая тетрадь на руках.

Специалисты от IT, знают, что несколько обезопасить данные в своем компьютере можно при помощи технологии BitLocker. BitLocker — штука хорошая, но позволяет шифровать только целиком разделы на дисках, либо физические, либо виртуальные. При этом обеспечивается сохранность ключей, в том числе и с хранением в модулях TPM. Что весьма удобно. Однако, шифрование целиком всего и вся, далеко не всегда удобно, хотя, безусловно, применение полного шифрования диска имеет определенный смысл. А вот про частичное шифрование файлов и каталогов, почему-то все забывают.

В Windows 10, как и в предыдущих ее реинкарнациях, присутствует Шифрованная Файловая Система, что в переводе означает Encrypted File System (EFS). Данная функция доступна начиная с редакции Pro и выше, поэтому если у вас версия Windows Home, то необходимо проапгрейдиться как минимум до Pro. В Wikipedia много написано о том, как и что, шифруется в EFS. Я лишь постараюсь объяснить все как можно проще и приведу самую подробную инструкцию по включению защиты ваших файлов.

Помимо наличия минимума в виде Pro редакции, необходимо чтобы вы работали под пользователем, у которого есть пароль. Пароль должен присутствовать обязательно, пусть это будет привязка к облачному сервису Microsoft, либо же полностью автономный пароль. Входите ли вы в систему по PIN-коду или же с применением рисунка — не важно, важно, что к вашей учетной записи привязан пароль. Помимо наличия пароля в активной учетной записи, необходимо чтобы защищаемые файлы и каталоги размещались на диске или его разделе с файловой системой NTFS. Скорее всего, именно такая файловая система и применяется у вас.

Шифрование данных происходит абсолютно прозрачно для пользователей и для подавляющего большинства программных продуктов, т.к. шифрование происходит на уровне файловой системы NTFS. Зашифровать можно как один файл, так и целую папку сразу. Зашифровать можно как пустую папку, а затем добавить в нее новые файлы и они тоже зашифруются, а можно зашифровать папку уже с файлами и каталогами внутри. Все на ваш выбор.

При работе с зашифрованными папками и файлами стоит учитывать следующее:

- Файлы зашифрованы до тех пор, пока они не будут перенесены на любую другую файловую системы отличную от NTFS. Например, вы копируете зашифрованный файл на «флешку». Если там FAT32, а скорее всего там именно он, то файл расшифруется. В десятой версии Windows Microsoft все же реализовал функцию, когда файл остается зашифрованным даже если вы его перенесли на флешку с FAT, так что стоит быть бдительным если сливаете какие-то файлы своему другу. Сможет ли он их потом открыть без мата? Если вы отправляете файл по электронной почте — он расшифруется (иначе пропадает смысл его отправке по почте). При передаче файла по сети также произойдет расшифровка.

- При перемещении между NTFS разделами файл остается зашифрованным. При перемещении файла с одного NTFS диска на другой NTFS диск, файл будет зашифрованным. При копировании файла на жесткий сменный диск с файловой системой NTFS он будет зашифрованным и в новом месте.

- При насильственной смене пароля учетной записи третьим лицом, например, администратором, либо же насильственная смена пароля привязанной учетной записи домена, либо облачной службы — доступ к файлам без резервного сертификата (формируется при первом шифровании) будет уже невозможен.

Последний пункт весьма важен, особенно лицам с ненадежной памятью, которые постоянно сбрасывают пароли. Тут такой фокус может обернуться навсегда зашифрованными файлами, если, конечно, не импортировать в систему сохраненный сертификат. Тем не менее, когда смена пароля происходит добровольно, например, в соответствии с политикой смены пароля, то безвременная потеря зашифрованных файлов не произойдет.

Скептики вполне справедливо заметят, что подобная защита, впрочем, как и BitLocker, не является супернадежной, дескать, хакеры могут подобрать пароль, если он слабый, да и спецслужбы все расшифруют. Действительно, ваш пароль могут банально подобрать, если он короток, да прост. А спецслужбы на то они и спецслужбы, чтобы иметь техническую возможность добраться до содержимого файлов слишком уж мнительных пользователей. Более того, когда вы вошли в систему, вы сразу же получаете прозрачный доступ ко всем вашим зашифрованным при помощи EFS файлам. И если на вашем компьютере завелся троян или вирус, то он совершенно аналогично получит доступ к драгоценным файликам. Компьютерную гигиену стоит соблюдать неукоснительно.

Подробная инструкция по включению шифрования при помощи EFS под Win10 Pro на папке

Ниже я предлагаю пошаговую, точную инструкцию, как зашифровать папку с файлами в ней. Отдельный файл шифруется аналогичным образом.

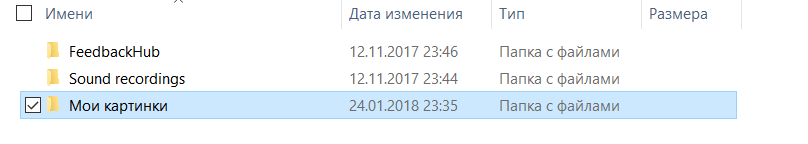

Шаг 1. Создаем папку. Пусть она называется «Мои картинки».

Шаг 2. Нажимаем на папке правой кнопкой мышки и в контекстном меню выбираем «Свойства».