- В Windows 10/8 опция шифрования содержимого для защиты данных отключена

- Шифрование содержимого для защиты данных отключено

- Невозможно зашифровать данные папки в Windows

- Убрать замок на папках и файлах в Windows 10

- Как убрать замок с папок и файлов в Windows 10

- Шифрование данных в Windows с помощью технологии EFS

- Запретить шифрование содержимого для защиты данных в Windows 2021

- 1001364

- Запретить шифрование содержимого для защиты данных

- Невозможно зашифровать данные папок В Windows

- Шифрование жесткого диска в Windows 10: зачем это нужно и как сделать

- Содержание

- Содержание

- Чем эффективна такая защита

- Будет ли тормозить?

- Использование BitLocker при наличии чипа TPM

- Шифрование BitLocker без модуля TPM

- Альтернативы BitLocker

- BitLocker Anywhere

- 7 zip

- Нюансы восстановления зашифрованного диска

В Windows 10/8 опция шифрования содержимого для защиты данных отключена

Иногда у нас есть данные, которые нам могут понадобиться для шифрования и обеспечения безопасности и конфиденциальности, чтобы скрыть их от других, и в этом случае мы должны надежно шифровать данные. Windows позволяет легко шифровать данные папки, и эта функция включена по умолчанию. Поэтому, если вам нужно зашифровать данные в папке, просто щелкните правой кнопкой мыши папку, выберите Свойства . Затем в окне Свойства нажмите Дополнительно ; в окне Advanced Attribute есть опция для шифрования данных. Просто отметьте эту опцию, чтобы шифровать данные на ходу.

Шифрование содержимого для защиты данных отключено

Но что, если у вас есть опция шифрования данных, т.е. опция Зашифровать содержимое для защиты данных отключена? Что ж, это проблема, с которой мы недавно столкнулись в системе под управлением Windows 8 . Мы попытались проверить эту проблему для разных папок и получили тот же результат. Если вы тоже столкнулись с этой проблемой, попробуйте шаги, указанные ниже, чтобы исправить вашу систему. Это исправление работает для всех Windows Vista и более поздних версий.

Невозможно зашифровать данные папки в Windows

1. Нажмите сочетание клавиш Windows + R , введите regedit в диалоговом окне Выполнить и нажмите Enter. , чтобы открыть редактор реестра.

2. На левой панели Редактор реестра перейдите к:

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ FileSystem

3. В правой панели показанного выше окна найдите NtfsDisableEncryption именованный реестр DWORD ( REG_DWORD ), поскольку вы столкнулись с проблемой, вы обнаружите, что для этого DWORD его Значение данных установлено в 1 . Дважды щелкните на том же DWORD , чтобы изменить:

4. В показанном выше окне измените Значение данных на 0 . Нажмите ОК . Теперь вы можете закрыть редактор реестра и перезагрузиться, чтобы исправить это.

Надеюсь, это поможет вам.

ПРИМЕЧАНИЕ . Похоже, это будет работать только в версиях Pro и Enterprise.

Как открыть зашифрованный файл, если доступ запрещен в Windows, также может вас заинтересовать.

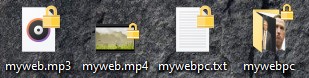

Убрать замок на папках и файлах в Windows 10

Некоторые пользователи задаются вопросом, что за замок находится на файле или папке, и как его убрать? Замок обозначает, что данный файл или папка зашифрованы при помощи EFS. Вы могли нечаянно зашифровать, и забыть об этом, или же, кто-то другой специально зашифровал данные. Encrypting File System (EFS) шифрует данные опираясь на учетную запись пользователя. Давайте разберем, как убрать замок с папок и файлов в Windows 10.

Как убрать замок с папок и файлов в Windows 10

Нажмите правой кнопкой мыши по папке или файлу и выберите «Свойства«. Перейдите во вкладку «Общие» и ниже нажмите на кнопку «Другие. «. В новом окне снимите галочку с пункта «Шифровать содержимое для защиты данных«, после чего нажмите OK и применить.

Если у вас на рабочем столе все папки и файлы под замком, то нужно отключить EFS для папки рабочего стола. Для этого нажмите сочетание кнопок Win+R и введите %userprofile%. Нажмите правой кнопкой мыши по папке «Рабочий стол» и выберите «Свойства«. Во кладке «Общие» нажмите снизу на «Другие..», после чего в новом окне уберите галочку «Шифровать содержимое для защиты данных«.

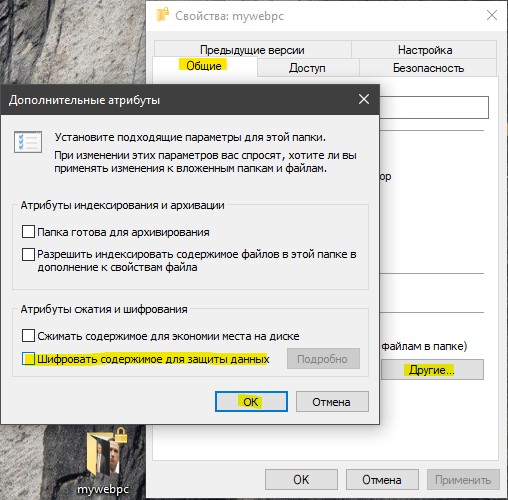

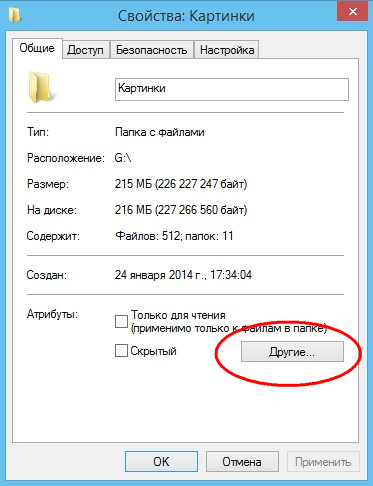

Шифрование данных в Windows с помощью технологии EFS

Н аверняка на компьютере каждого пользователя найдется парочка папок, содержимое которых явно не предназначается для публичного просмотра. Таковым содержимым может быть что угодно, например, номера банковских карт или личные фотографии, не в этом суть, важно только одно, чтобы бы эти данные были надежно защищены. Использование стандартного пароля Windows не является сколь либо серьезной преградой для взлома, для предотвращения доступа к данным следует использовать шифрование. Самый простой пример такой защиты – архивирование с установкой хорошего пароля. Однако такой способ не лишен недостатков.

Во-первых, это неудобно, так как пользователь будет вынужден каждый зашифровывать и расшифровывать архив, во-вторых, такой архив может быть легко скопирован, после чего подвергнут дешифровке методом перебора. Более эффективным способом защиты файлов является шифровка с помощью технологии EFS так же известной как Encrypting File System, использующейся в Windows начиная с версии 2000. В отличие от технологии BitLocker, впервые появившейся в Vista, EFS не требует наличия аппаратного TPM модуля, однако в то же время EFS не поддерживает шифрование раздела целиком.

Шифрование Encrypting File System осуществляется с помощью открытого и закрытого ключей, автоматически генерируемых системой при первом использовании встроенных средств EFS. В процессе шифрования каталога или файла система EFS создает уникальный номер (FEK), который шифруется мастер-ключом. В свою очередь мастер-ключ шифруется пользовательским ключом. Что касается закрытого ключа пользователя, то он также защищается, но на этот раз хэшем пользовательского системного пароля.

Получается так, что открыть зашифрованные EFS-системой файлы можно только с помощью той учетной записи, в которой они были зашифрованы. Даже если жесткий диск с защищенными данными будет снят и подключен к другому компьютеру, прочитать их все равно не удастся. С другой стороны потеря пользователем пароля от своей учетной записи, повреждение или переустановка операционной системы приведет к недоступности ранее зашифрованных файлов. К счастью, разработчики Windows предусмотрели и такой сценарий, и предложили простое решение, а именно сохранение сертификатов шифрования на съемный носитель.

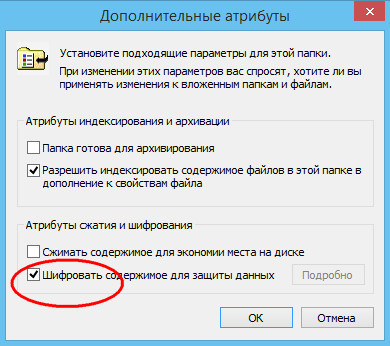

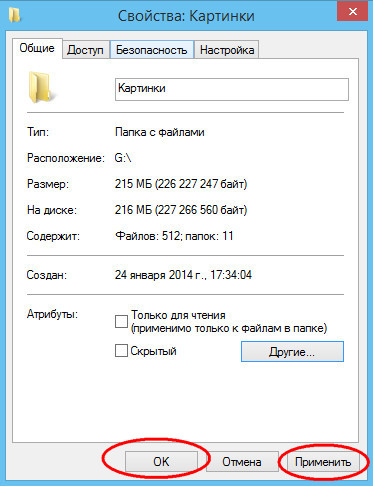

Никаких предварительных настроек шифрование с помощью EFS в Windows не требует. Допустим, нам нужно защитить папку с изображениями. В свойствах папки выбираем Другие

после чего в дополнительных атрибутах устанавливаем галочку Шифровать содержимое для защиты данных.

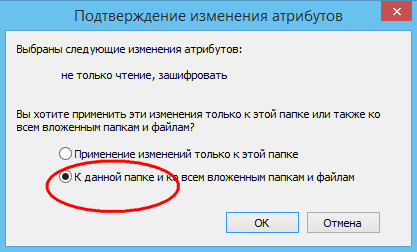

Жмем Применить и подтверждаем запрос на изменение атрибутов.

Кстати, применить шифрование можно только к одному каталогу либо же к каталогу и всем находящимся в нем файлам и папкам.

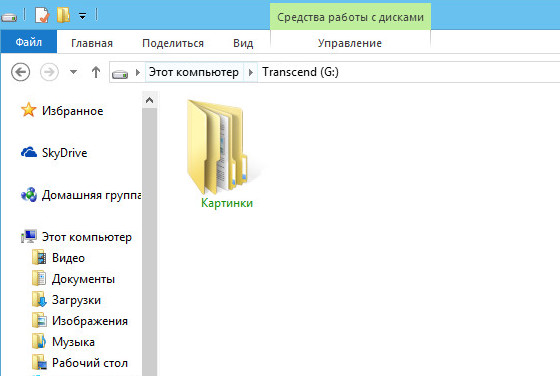

Как можно видеть из скриншота, текст названия папки Картинки вместо привычного черного стал зеленым, именно так в Windows маркируются защищенные EFS объекты.

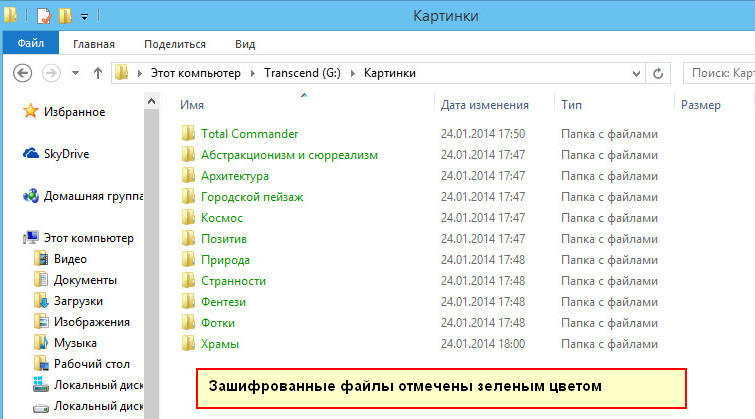

Тем же цветом будут обозначены названия всех вложенных файлов и папок.

Работа с зашифрованными файлами практически ничем не отличается от работы с прочими объектами файловой системы. Вы можете их просматривать, редактировать, копировать, удалять и прочее, при этом шифрование и дешифрование будет производиться на лету, незаметно для пользователя. Однако все эти действия будут доступны только для конкретной учетной записи . В принципе, таким образом зашифровать можно любой файл или папку за исключением системных. Более того, шифровать последние категорически не рекомендуется, так как это может привести к невозможности загрузки Windows.

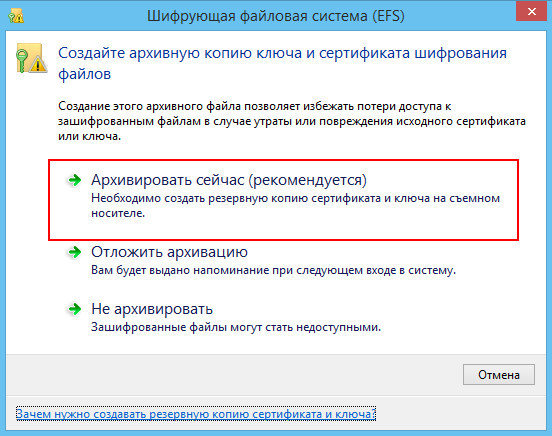

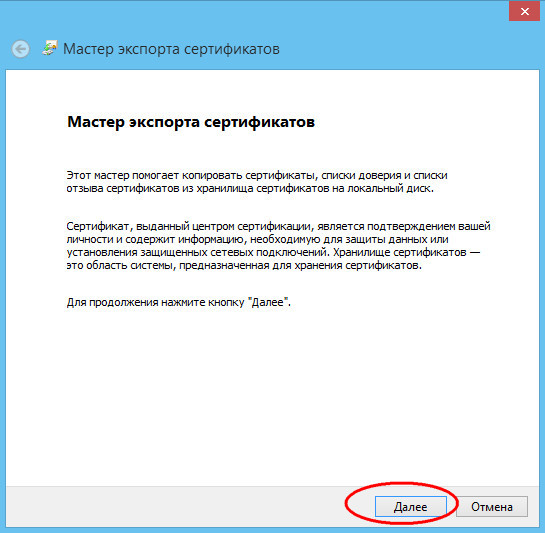

Если вы шифруете данные впервые, система предложит создать резервную копию ключа и сертификата шифрования. Не стоит пренебрегать этим советом, ведь от случайного повреждения операционной системы или потери пароля учетной записи Windows никто не застрахован. Кликните по появившемуся в системном трее сообщению и откройте мастер резервного копирования сертификатов. Если сообщение не появится или вы случайно закроете окно мастера, получить к нему доступ можно будет через консоль mmc, правда при этом вам придется немного повозиться.

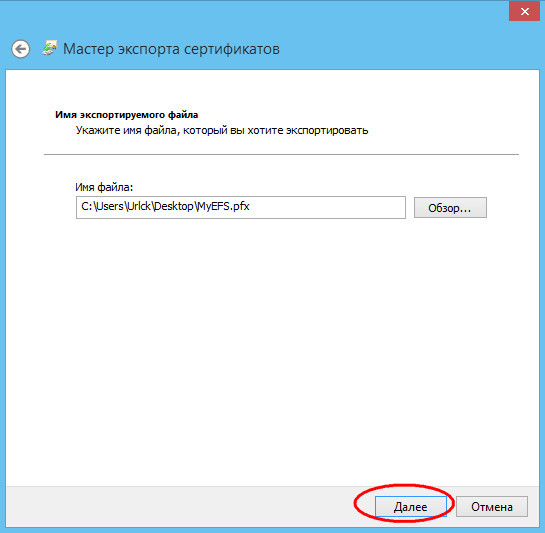

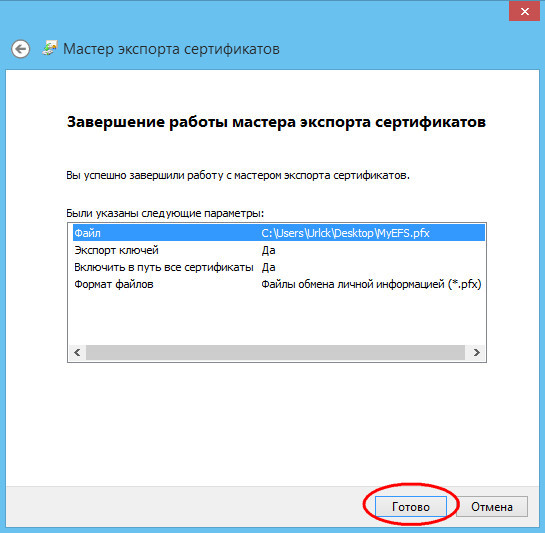

Итак, в окне мастера жмем Архивировать сейчас и четко следуем указаниям.

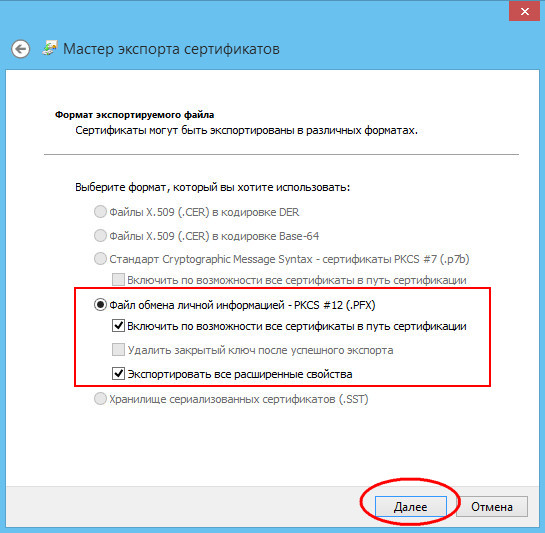

Настройки экспорта можно оставить без изменений (PKCS #12 .PFX).

Если желаете, можете включить расширенных свойств.

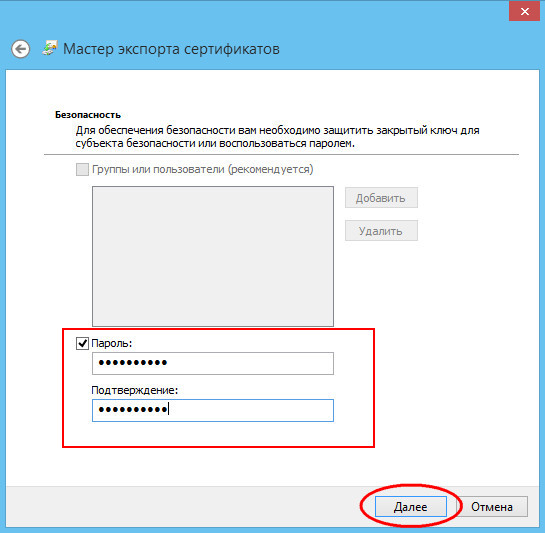

Как и положено, пароль задаем по возможности сложный.

Далее даем имя файлу сертификата и сохраняем его на заранее подключенный съемный носитель.

Хранить сертификаты и пароли к нему необходимо в надежном месте, например в закрывающемся ящике стола.

В следующий раз мы рассмотрим процедуру восстановления доступа к зашифрованным файлам, а также узнаем, как получить доступ к мастеру резервирования сертификатов, если его окно было случайно закрыто.

Запретить шифрование содержимого для защиты данных в Windows 2021

1001364

Иногда у нас есть данные, которые могут потребоваться для шифрования и хранения конфиденциальных данных, чтобы скрыть их от других, и в этом случае мы должны безопасно шифровать данные. Windows позволяет легко шифровать данные папок, и эта функция включена по умолчанию. Поэтому, если вам нужно зашифровать данные внутри папки, просто щелкните правой кнопкой мыши по папке, выберите Свойства . Затем в окне Свойства нажмите Дополнительно ; в окне Advanced Attribute существует возможность шифрования данных. Просто запустите эту опцию, чтобы зашифровать данные на ходу.

Запретить шифрование содержимого для защиты данных

Но что делать, если у вас есть возможность шифровать данные, т. Е. Шифровать содержимое для защиты данных отключена ? Ну, это проблема, с которой мы недавно столкнулись в системе под управлением Windows 8 . Мы попытались проверить эту проблему для разных папок и получили тот же результат. Если вы столкнулись с этой проблемой, попробуйте выполнить указанные ниже действия, чтобы исправить вашу систему. Это исправление работает для всех Windows Vista и более поздних версий.

Невозможно зашифровать данные папок В Windows

1. Нажмите комбинацию Windows Key + R , введите put regedit в Запустите диалоговое окно и нажмите Ввести , чтобы открыть редактор реестра .

2. На левой панели Редактор реестра , перейдите к:

HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Control FileSystem

3. В правой панели вышеописанного окна найдите NtfsDisableEncryption named registry DWORD ( REG_DWORD ), так как вы столкнулись с этой проблемой, вы обнаружите, что этот DWORD имеющий значение 1 . Дважды щелкните по тем же DWORD , чтобы изменить:

4. В приведенном выше окне измените Данные значения на 0 . Нажмите OK . Теперь вы можете закрыть Редактор реестра и перезагрузиться, чтобы получить исправление.

Надеюсь, это вам поможет.

ПРИМЕЧАНИЕ : похоже, что это будет работать только на издания Pro и Enterprise.

Как открыть зашифрованный файл, если доступ запрещен в Windows, также может вас заинтересовать.

Шифрование жесткого диска в Windows 10: зачем это нужно и как сделать

Содержание

Содержание

Безопасность данных на компьютере — одна из главных прерогатив для многих пользователей. Комплексный подход — это защитить от стороннего вмешательства весь жесткий диск. Сделать это можно с помощью стандартного средства шифрования в Windows 10.

Чем эффективна такая защита

Зачем выполнять шифрование данных, если есть учетная запись пользователя с паролем? На самом деле это самая простая защита, которую могут сломать даже новички, четко выполняя действия определенной инструкции.

Проблема заключается в том, что злоумышленник может использовать загрузочную флешку и получить доступ к файлам и реестру операционной системы. Далее всего в несколько действий легко узнать введенный пароль или просто отключить его и получить доступ к рабочему столу.

Вопрос защиты файлов будет особенно важен для корпоративного сектора. Например, только в США ежегодно в аэропортах теряются больше 600 тысяч ноутбуков.

Стоит отметить, что с помощью встроенного средства BitLocker шифруются даже флеш-накопители, поскольку они распознаются системой как отдельные тома. При необходимости можно создать виртуальный диск VHD с важными данными и шифровать его, а сам файл хранить на обычной флешке.

Будет ли тормозить?

Шифрование всего диска действительно скажется на производительности системы, в частности, на скорости чтения/записи данных. Тесты различных пользователей показывают, что на относительно современном железе падение скорости на SSD — не более 10%, у жестких дисков падения могут быть больше.

Например, на ноутбуке Dell Inspiron 15 7577 с процессором i7-7700HQ и накопителем Samsung 950 Pro с 256 ГБ разница в ежедневном использовании будет практически незаметна.

Средство BitLocker использует шифрование AES 128/256. Соответственно, задействуются вычислительные ресурсы процессора. Если вы используете старые модели на 1-2 ядра, то BitLocker или аналогичный софт может ухудшить производительность.

Использование BitLocker при наличии чипа TPM

Чип TPM (Trusted Platform Module) — это специальный модуль, в котором хранятся криптографические ключи для защиты информации. Обычно он располагается на материнской плате, но далеко не каждая модель оснащается TPM. Ключ для расшифровки логического тома выдается только в коде загрузчика ОС, поэтому злоумышленникине смогут достать его непосредственно из жесткого диска.

Чтобы проверить, есть ли на вашем компьютере или ноутбуке модуль TPM, в окне «Выполнить» введите команду «tpm.msc».

При наличии чипа вы увидите окно с основной информацией, включая состояние модуля и версию.

Перед использованием системы шифрования TPM модуль необходимо инициализировать по следующей инструкции:

1. В панели управления зайдите в раздел «Шифрование диска BitLocker».

2. Напротив системного диска кликните по строке «Включить BitLocker». Система начнет проверку на соответствие конфигурации компьютера.

3. В следующем окне система предупредит пользователя, что для продолжения процесса будут выполнены два действия: активация оборудования безопасности и последующий запуск шифрования. Необходимо нажать «Далее».

4. Для включения TPM система попросит перезагрузить компьютер, поэтому нажмите соответствующую кнопку.

5. При следующей загрузке перед пользователями появится окно активации чипа TPM. Нажмите соответствующую клавишу для подтверждения (в данном случае F1).

6. Как только Windows прогрузится, мастер шифрования продолжит свою работу и предложит следующее меню с выбором места сохранения ключа восстановления.

Данные логического тома будут зашифрованы, а для разблокировки вам придется ввести пароль от учетной записи. При попытке войти в систему через загрузочную флешку или путем перемещения HDD в другой компьютер посторонние не смогут получить доступ к вашим данным. Ключ доступа будет надежно спрятан в TPM модуле.

Преимущество TPM заключается в простоте настройки и высокой безопасности — ключи хранятся в отдельной микросхеме. С другой стороны, если злоумышленники каким-либо образом узнают пароль от учетной записи, то без проблем смогут зайти в нее даже с шифрованием.

Шифрование BitLocker без модуля TPM

Что делать, если при вводе команды «tpm.msc» TPM модуль не был найден? Использовать BitLocker вы сможете по-прежнему, но теперь ключ вам придется сохранять в другом месте.

Для активации BitLocker следуйте инструкции:

1. Перейдите в меню групповых политик. В окне выполнить введите «gpedit.msc» и нажмите Enter. Необходимо открыть раздел «Конфигурация компьютера», а в нем перейти по «Административные шаблоны» и далее открыть «Компоненты Windows».

2. В компонентах найдите папку «Шифрование диска» и выберите подпункт «Диски операционной системы». Перейдите на вкладку «Стандартный» и дважды кликните ЛКМ по строке «Этот параметр позволяет настроить требования дополнительной проверки подлинности» (выделен на скриншоте).

3. Параметр необходимо перевести в состояние «Включено», а также поставить галочку в строке «Использовать BitLocker без совместимого TPM». Для сохранения изменений нажмите кнопку «Применить» и OK.

На этом настройка групповой политики завершена, и пользователи могут защититься стандартным средством шифрования BitLocker. Как и в предыдущей инструкции, вам необходимо перейти в раздел шифрования и включить BitLocker для системного или другого диска, на котором вы собираетесь зашифровать данные.

Меню настройки будет немного отличаться от вышеописанного:

1. Уже на первом окне вас попросят выбрать способ разблокировки диска. Пароль аналогичен предыдущей защите, вам будет достаточно ввести его при входе в учетную запись. Более надежный способ — флешка + PIN. Для входа в систему вам придется также вставить накопитель в USB-порт, после чего ввести пароль.

2. Если вы указали flash-накопитель, то система предложит выбрать его. В случае с паролем вам достаточно дважды ввести его и перейти в следующее окно.

3. Пользователь должен выбрать, куда сохранить ключ восстановления. Поскольку на шифруемый диск его записать нельзя, то доступны 4 варианта: учетная запись Майкрософт, флеш-накопитель, в качестве отдельного файла на другом диске или просто распечатать.

4. Выберем «Сохранить в файл». В этом случае достаточно указать место и убедиться, что соответствующий txt файл появился по указанному пути.

5. Выберите, как будет шифроваться диск — полностью или только занятая информацией часть. Второй вариант оптимален для новых ПК, на которых только недавно был установлен весь необходимый софт.

6. Выбор режима шифрования. Для несъемных накопителей укажите «новый», но для флешек или переносимых HDD лучше выбрать «Режим совместимости», чтобы при необходимости получить доступ к файлам на другом компьютере.

7. После завершения настроек в трее появится иконка BitLocker. Кликните по ней и подтвердите перезагрузку компьютера.

8. После перезагрузки начнется процесс шифрования, а его прогресс можно узнать из соответствующего значка в трее.

Теперь диск зашифрован и при каждом включении Windows будет просить ввести пароль BitLocker. Это относится и к съемным накопителям, если они были зашифрованы таким способом.

В разделе шифрования также появятся подробные настройки, где вы сможете удалить или сменить пароль, приостановить защиту, архивировать ключ восстановления или отключить шифрование.

Неправильный ввод пароля несколько раз приведет к блокировке, и получить доступ к диску можно будет только с помощью ключа восстановления

Самыми надежными считаются специальные смарт-карты, которые визуально выглядят как обычные флешки. Однако они имеют специальные библиотеки и отображаются отдельными устройствами в диспетчере задач. Соответственно, воспроизвести смарт-карту намного сложнее в отличие от обычной флешки-ключа.

Альтернативы BitLocker

Если по каким-либо причинам стандартная система шифрования вас не устраивает или в вашей редакции Windows ее просто нет, то можно воспользоваться сторонним софтом.

Однако будьте осторожны. Во-первых, сторонние программы в отличие от системных средств могут ощутимо сказываться на производительности компьютера, особенно, если они не оптимизированы под конкретные ОС. Во-вторых, нет гарантий, что такой софт не имеет уязвимостей, которыми могут воспользоваться злоумышленники или даже разработчики.

BitLocker Anywhere

Популярный софт для шифрования дисков, работающий под операционными системами Windows 7/8/10 различных редакций. У софта есть пробная версия на 15 суток, однако в ней запрещено шифровать системный раздел, поэтому пользователи смогут защитить только флешки и другие логические тома жесткого диска.

Базовая версия стоит 14,99$, а профессиональная с возможностью шифровать тома больше 2 ТБ — 19,99$. В функционал BitLocker Anywhere входит шифрование и дешифрование дисков, создание ключей восстановления с их экспортом. По сути, это аналог стандартному BitLocker с технической поддержкой со стороны разработчиков. Очевидный минус — в качестве защиты доступен только пароль, никаких смарт-карт или USB Flash здесь нет.

Для шифрования достаточно выбрать диск, указать пароль, место для сохранения ключа восстановления и дождаться окончания процесса. Интерфейс на английском языке, но программой можно пользоваться даже с минимальными знаниями иностранного.

7 zip

Если вы предпочитаете создавать VHD-образы и при необходимости подключать их к системе, то для шифрования вполне подойдет обычный архиватор 7zip.

Выберите виртуальный образ жесткого диска (формат VHD/VHDX) и нажмите «Добавить в архив». Далее в окне настроек укажите имя, пароль для шифрования и метод (желательно, AES-256).

Теперь для дешифровки вам придется ввести пароль и только потом монтировать VHD файл.

Нюансы восстановления зашифрованного диска

Что делать, если Windows с зашифрованным логическим диском не запускается? Это не проблема, если у вас есть необходимые данные доступа. Чтобы снять блокировку BitLocker, вам следует иметь хотя бы один из следующих элементов:

- пароль шифрования BitLocker, который вы вводили в самом начале;

- ключ восстановления (его предлагали сохранить на флешке, в учетной записи или распечатать);

- USB-ключ запуска системы, если вы использовали флешку.

Если ничего этого у вас нет, то про данные можно забыть и единственный способ вернуть диск — отформатировать его. Конечно, есть специфические способы «выловить» ключ среди метаданных или дампа оперативной памяти, но и они не дают стопроцентной гарантии успеха, не говоря о сложности реализации. К этим методикам могут прибегать специализированные сервисы.

Если Windows не прогружается, то вам необходимо запустить среду восстановления, или воспользоваться установочным диском. Если это возможно, запустите командную строку (для стандартных средств Windows это команда Shift+F10). Теперь выполните следующие действия:

- Проверьте состояние зашифрованных дисков командой «manage-bde –status». Если все хорошо, то должна появиться надпись с BitLocker Drive Encryption: Volume X, где вместо Х буква зашифрованного тома.

- Далее разблокируйте диск командой «manage-bde -unlock D: -pw». Вас попросят ввести пароль.

- После успешной дешифровки появится соответствующее окно и можно приступить к восстановлению.

Если пароль не известен, то можно использовать ключ восстановления, напечатав в командной строке:

repair-bde F: G: -rp 481385-559146-955173-133053-357710-316682-137633-983682 –Force

В этом случае поврежденные данные с диска F будут перекопированы на диск G, при этом последний должен быть по объему больше диска F. Ключ восстановления — это 48-цифровой код, который и печатается в этой команде.

Для flash-ключа формата «.bek», который в данном примере находится на флешке I, используется следующая строка:

repair-bde F: G: -rk I:\3F449834-943D-5677-1596-62C36BA53564.BEK –Force

Перед открытием расшифрованного диска обязательно выполните проверку на ошибки стандартной командой Chkdsk.