- Как измерить производительность вашей системы Linux: 3 инструмента с открытым исходным кодом

- Hardinfo — измеряем скорость CPU

- GtkPerf — измеряем скорость GTK+

- Phoronix Test Suite — измеряем почти всё

- Стресс-тестирование систем в Linux – утилита stress-ng

- Основные особенности и возможности stress-ng

- Синтаксис stress-ng

- Основные опции stress-ng

- Тестирование процессора

- Тестирование дисковой подсистемы

- Тестирование памяти

- Комплексное тестирование

- Заключение

- Лучшие дистрибутивы для проведения тестирования на проникновение

- Kali Linux

- BlackArch

- Parrot Security OS

- BackBox

- Pentoo Linux

- Network Security Toolkit

- DEFT Linux

- Samurai Web Security Framework

- Pentest Box

- Santoku Linux

- WifiSlax

Как измерить производительность вашей системы Linux: 3 инструмента с открытым исходным кодом

Утилиты командной строки Linux могут все, в том числе и измерять производительность системы, но использование специально написанных для этого программ делает данный процесс более простым и «защищенным от дурака». Эти программы позволят вам выполнять воспроизводимые тесты на разных системах и конфигурациях.

Возможно, эти измерительные инструменты для Linux не так популярны, широко известны и «отполированы» как их эквиваленты в Windows , но они позволяют легко сравнивать разные системы и оценивать их производительность.

Hardinfo — измеряем скорость CPU

Hardinfo не устанавливается в Ubuntu по умолчанию, но его можно поставить с помощью Ubuntu Software Center — просто поищите по запросу «hardinfo» и установите профилировщик системы и приложение для измерения производительности. Если вы используете другой дистрибутив Linux, поищите в вашем пакетном менеджере по запросу «hardinfo».

После установки запустите профилировщик системы и приложение для измерения производительности из Dash.

Hardinfo отображает информацию о вашей системе, аппаратном обеспечении и его конфигурации. Используя функцию «Generate Report» вы можете сохранить в отчете информацию — в том числе и о производительности — которую посчитаете нужной.

Пролистайте список до конца и выберите один из шести тестов процессора. Hardinfo сравнит производительность вашего процессора с другими. Проверка производительности процессора может оказаться полезной в том случае, если вы пытаетесь сравнить разные компьютеры или оценить результаты «разгона».

GtkPerf — измеряем скорость GTK+

GtkPerf — еще одно средство проверки производительности, имеющееся в Ubuntu Software Center, а также в репозиториях других дистрибутивов.

GtkPerf тестирует производительность графического инструментария GTK+, используемого GNOME и основными приложениями Ubuntu. Применяя GtkPerf вы сможете оценить разницу в производительности между различными темами GTK+, разными версиями GTK+ и версиями вашего X-сервера и графических драйверов.

Запустите тест и GtkPerf выполнит различные действия с элементами управления GTK+ и оценит время, затраченное на тест.

Тест является воспроизводимым, поэтому можете использовать его для проверки производительности GTK+ на разных аппаратных и программных платформах.

Phoronix Test Suite — измеряем почти всё

Набор тестов Phoronix Test Suite, известный также как PTS, был создан командой веб-сайта Phoronix для выполнения различных воспроизводимых тестов, используемых в проверках, результаты которых вы можете встретить в статьях Phoronix. Он декларируется как «наиболее обширная платформа для измерения производительности, доступная в Linux». Его можно найти как в Ubuntu, так и в других дистрибутивах.

В пользовательском соглашении Phoronix Test Suite указано, что полученные вами результаты будут публично доступны, если вы согласитесь поделиться ими, а также, что разрешение сбора анонимной статистики позволит PTS отправлять данные на сервер. Нажмите «Y», чтобы принять эти правила. После этого вы можете решить, отправлять анонимную статистику или нет.

В меню Phoronix Test Suite расположен список тестовых и информационных опций.

Чтобы выполнить одиночный тест, нажмите «1». Вам будет предоставлен выбор из 126 тестов. Если для проведения теста требуется дополнительное программное обеспечение, Phoronix Test Suite автоматически загрузит его.

Для выполнения набора тестов нажмите «2». Доступны 54 различных набора тестов, начиная от тестов производительности аудио- и видеокодирования до производительности трассировки лучей и сетей.

Чтобы выполнить комплексное тестирование системы, нажмите «3». В комплекс входят следующие пять тестов: Apache Benchmark для замера производительности обработки веб-страниц, C-Ray для оценки производительности трассировки лучей, RAMspeed (две разных конфигурации) для измерения производительности оперативной памяти и PostMark для оценки производительности дисковой подсистемы.

Результаты можно отправить и сравнить на OpenBenchmarking.org .

А как вы измеряете производительность своей системы Linux? Оставьте свой комментарий, если вам есть, чем поделиться.

Источник

Стресс-тестирование систем в Linux – утилита stress-ng

Для организации и проведения нагрузочного стресс-тестирования в Linux-системах существует утилита stress-ng. С помощью неё несложно сгенерировать реальную рабочую нагрузку на тестируемые подсистемы и, соответственно, оценить её возможности. Утилита, традиционно для Linux, предоставляет для работы интерфейс командной строки. Однако, это ни в коей мере не делает её неудобной. Со своими задачами она справляется на «отлично». В данной статье приведены инструкции, отражающие основы работы с утилитой stress-ng для некоторых самых распространённых ситуаций в стресс-тестировании систем на основе Linux.

Основные особенности и возможности stress-ng

Возможности, которыми обладает утилита stress-ng, довольно широки. Об этом свидетельствует огромное количество всевозможных опций, которыми её наделили разработчики.

Но ключевой особенностью stress-ng является то, что это полноценный инструмент со встроенными тестами. В отличие от многих других аналогов, при выполнении теста не производится обращений к сторонним и/или внешним ресурсам. Таким образом, stress-ng абсолютно самодостаточна. Практически в любом дистрибутиве Linux она доступна в стандартном репозитории и устанавливается с помощью системы управления пакетами (СУП) дистрибутива. Например, в Ubuntu:

Кроме всего прочего, stress-ng в своём составе очень качественные тесты для тестирования процессоров, в совокупности позволяющие наиболее полно сгенерировать нагрузку на CPU, используя такие методы как целочисленные и с плавающей запятой, битовые операции, комплексные вычисления и т. д.

Синтаксис stress-ng

Как уже было отмечено, stress-ng имеет настолько огромный набор опций, что в рамках данной статьи целесообразнее остановиться лишь на основных, позволяющих протестировать все основные подсистемы: CPU, виртуальную память, а также дисковую подсистему.

Синтаксис stress-ng довольно прост:

Задаёт конкретный метод тестирования виртуальной памяти. По-умолчанию выполняются все доступные для данной категории тесты, последовательно друг за другом. Подробнее в официальном руководстве по команде man stress-ng.

—vm-method mЗадаёт конкретный метод тестирования виртуальной памяти. По-умолчанию выполняются все доступные для данной категории тесты, последовательно друг за другом. Подробнее в официальном руководстве по команде man stress-ng.

Основные опции stress-ng

В таблице ниже указаны основные опции утилиты

| Опция | Значение |

| —class name | Задаёт тип теста. В качестве name указывается например cpu, memory, vm, io и другие. |

| —metrics | Указывает, что по завершению теста должна быть выведена статистика основных метрик, отражающих поведение системы во время теста. |

| —metrics-brief | То же, что и —metrics, но выводит ненулевые метрики. |

| —cpu-method method | Задаёт метод генерации нагрузки для процессора. По-умолчанию выполняются все доступные для данной категории тесты, последовательно друг за другом. Более подробно об этой опции можно узнать, выполнив команду man stress-ng. |

| —cpu N | Запускает для стресс-теста процессора N стрессоров для каждого его потока. |

| —cpu-ops N | Указывает, через какое количество bogo-операций необходимо остановить тест CPU. |

| —hdd-ops N | Указывает, через какое количество bogo-операций необходимо остановить тест жёстких дисков. |

| —hdd-bytes N | Записывает N байт для каждого процесса работы с жёстким диском. По-умолчанию равно 1 Гб. |

| —vm N | Запускает для стресс-теста виртуальной памяти N стрессоров. |

| —vm-bytes N | Размещает N байт для каждого процесса работы с памятью. По-умолчанию равно 256 Мб. Объём также может быть указан в процентах от общего объёма виртуальной памяти в системе. Значения можно задавать в бфйтах, килобайтах, мегабайтах и гигабайтах, используя суффиксы b, k, m и g соответственно. |

| —sequential N | Задает N количество потоков для выполнения тестов, если N не указано или равно 0, то количество потоков равно числу процессоров. |

Для удобства и быстрого составления необходимых тестов рекомендуется пользоваться также некоторыми вспомогательными опциями, например:

- что бы запустить несколько экземпляров каждого стресс-теста используется опция —all N, где N – необходимое количество экземпляров;

- для установки таймаута, т. е. времени продолжительности стресс-теста используется опция —timeout.

Тестирование процессора

Для подавляющего большинства ситуаций классическим примером стресс-теста можно использовать тест, выполняемый следующей командой:

В данном тесте задействованы 16 потоков для тестирования 16-поточного процессора. Вывод результатов может быть следующим:

Естественно количество потоков следует задавать в соответствии со спецификацией используемого процессора.

Тестирование дисковой подсистемы

Для проведения стресс-тестирования накопителей, таких как жёсткие диски можно для начала провести низкоуровневый тест ввода вывода

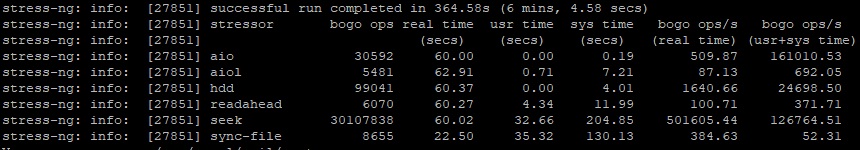

Вывод команды будет следующим

Еще один стресс-тест дисков можно выполнить командой

В данном случае будет запущено 5 стрессоров для жёстких дисков, которые будут остановлены по завершении 100 тыс. bogo-операций.

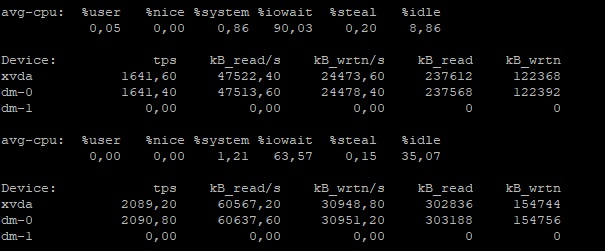

Во время тестирования можно смотреть загрузку командой iostat

Тестирование памяти

Что бы провести стресс-тест памяти используйте команду

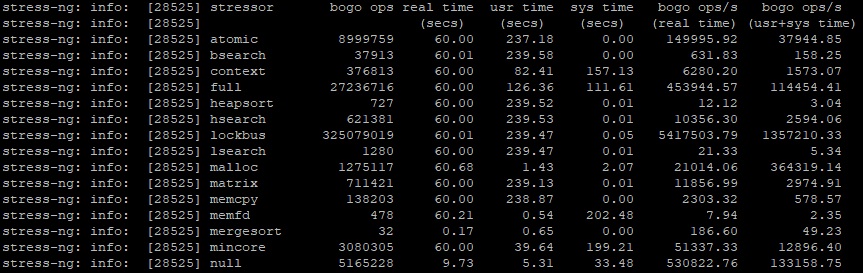

После окончания мы получим результат проверки приблизительно следующего вида

Комплексное тестирование

Если необходимо провести комплексное стресс-тестирование, можно задействовать работу нескольких основных подсистем вместе одной командой:

Эта команда запустит тест для CPU в 8 потоков, тест виртуальной памяти с размещением в ней одного гигабайта данных, а также 4 стрессора для тестирования операций ввода/вывода.

Что бы запустить тестирование всего «железа», используется команда

Эта команда запустит все тесты. После выполнения результат будет выведен в консоль. Во время выполнения команды лучше компьютер не трогать

Заключение

В заключение стоит ещё раз отметить, что утилита stress-ng по своим возможностям очень универсальна и позволяет качественно протестировать любую систему. Приведенные выше примеры охватывают наиболее распространённые ситуации по нагрузочному тестированию Linux-систем. Для проведения специфичных или более сложных тестов рекомендуется обращаться к официальному руководству по использованию утилиты, доступному по команде man stress-ng.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Источник

Лучшие дистрибутивы для проведения тестирования на проникновение

Существует несколько популярных securty дистрибутивов, содержащих большинство популярных утилит и приложений для проведения тестирования на проникновение. Обычно они основаны на существующих Linux-дистрибутивах и представляют из себя их переработанные версии. В этой статье будут представлены наиболее известные из них.

Kali Linux

Наиболее популярный дистрибутив на сегодняшний день. Является преемником Backtrack Linux.

Kali Linux является невероятно мощным инструментом для тестирования на проникновение, который поставляется с более чем 600 security-утилитами, такими как: Wireshark, Nmap, Armitage, Aircrack, Burp Suite, и т.д.

Существует несколько видов этого дистрибутива для различных платформ, таких как ARM, систем виртуализации, инстансов для проведения атак с мобильных платформ — Kali Nethunter.

В данный момент дистрибутив реализован в виде роллинг-релиза, который гарантирует, что вы всегда будете обладать новейшими версиями лучших инструментов и утилит для проведения тестирования на проникновение.

BlackArch

BlackArch Linux создан специально для пентестеров и специалистов по безопасности. Он поддерживает архитектуры i686 и x86_64. В комплект установки сейчас входит 1359 утилит для тестирования на проникновение и их число постоянно увеличивается. Основан на Arch Linux.

Количество утилит действительно довольно внушительное, но, некоторые из них имеют схожий функционал и новичку может быть довольно сложно разобраться в таком количестве программ.

Parrot Security OS

Набирающий популярность security-дистрибутив, основанный на Debian-linux. Довольно простой в освоении, подходит и для новичков и для профессионалов. Этот дистрибутив нацелен как на проведение тестирования на проникновение, так и на анонимную работу в сети Интернет.

Довольно легкий и эффективный инструмент, многие security специалисты нашли в нем замену все более «прожорливому» Kali, тем более что Parrot использует репозитории Kali для обновления.

BackBox

BackBox основанный на Ubuntu легковесный дистрибутив. В прямом сравнении с Kali проиграет по многим пунктам. В нем нет такого количества разнообразных инструментов, утилит и фреймворков доступных прямо “из коробки”. Нет оптимизаций ядра и прочих твиков.

Благодаря легковесной оболочке XFCE BackBox Linux больше подходит для повседневного использования в качестве рабочей лошадки на вашем личном компьютере. Существует режим — Anonymous mode – весь системный траффик пропускается через TOR-прокси. Скрипт запуска меняет MAC-адрес системы и hostname, также при выключении режима все временные файлы удаляются с помощью интегрированного пакета BleachBit.

Backbox Linux может стать отличной альтернативой Kali Linux для тех, кто ищет баланс между функциональностью и удобством повседневного использования.

Pentoo Linux

Pentoo — security дистрибутив, основанный на популярном дистрибутиве Gentoo Linux, фанатами которого являются разработчики Pentoo. Содержит множество security-утилит.

Одной из особенностей является нативная поддержка Hardened Gentoo — несколько изменений в компиляторе и ядре, которые увеличивают общую защищенность системы от взлома.

Network Security Toolkit

Network Security Toolkit — это один из многих дистрибутивов Linux типа Live CD, направленных на анализ безопасности сети. NST дает администраторам простой доступ к широкому множеству открытых сетевых приложений, многие из которых включены в сотню лучших средств безопасности, рекомендованных сайтом insecure.org. Основан на Fedora Linux.

Обладая сбалансированным набором средств сетевого мониторинга, анализа и безопасности, может дать явные преимущества сетевому администратору, для контроля безопасности вверенной ему инфраструктуры.

DEFT Linux

Это дистрибутив разработан на платформе Lubuntu и оснащен удобным графическим интерфейсом. Кроме того, в продукт добавлен набор профильных утилит, начиная антивирусами, системами поиска информации в кэше браузра, сетевыми сканерами и утилитами для выявления руткитов и заканчивая инструментами, необходимыми при проведении поиска скрытых на диске данных.

Основное предназначение — проведение мероприятий по форензике — анализа последствий взлома компьютерных систем, определения потерянных и скомпрометированных данных, а также для сбора т.н. цифровых доказательств совершения киберпреступлений.

Samurai Web Security Framework

Основное предназначение этого дистрибутива — тестирование на проникновения различных веб-приложений.

Поставляется в виде образа виртуальной машины, содержащий наиболее популярные Open Source утилиты для сбора информации и проведения различных атак на веб-приложения.

Pentest Box

PentestBox не похож на другие security-дистрибутивы, которые работают на виртуальных машинах. Было бы не совсем правильным называть эту сборку дистрибутивом, это скорее набор *nix-like утилит работающий в Windows окружении.

Имеет собственную оболочку, интерфейс выполнен в виде командной строки, содержит большое количество утилит, список которых можно самостоятельно дополнять/кастомизировать.

Если Вы Windows пользователь и Вас пугает установка виртуальных машин или Linux, Вы можете попробовать поработать с этой оболочкой.

Santoku Linux

Дистрибутив построен на основе Ubuntu linux. Представлен только в виде X64 платформы.

Эта сборка предназначена для анализа мобильных устройств и приложений — проведения анализа безопасности, извлечения данных, реверс-инжениринга, форензики, также содержит средства разработки.

WifiSlax

Это специализированный дистрибутива с подборкой инструментов для проверки безопасности систем WiFi-сетей и проведения криминалистического анализа. Дистрибутив построен на базе Slackware linux.

В настоящее время, это один из наиболее часто используемых инструментов для аудита WiFi сетей, в него включены большинстов популярных утилит для анализа защищенности беспроводных сетей, поддерживается большинство производитей сетевых карт.

Источник