- Настройка прокси сервера на Windows

- Windows 8 и 10

- Windows 7

- Системный прокси-сервер: что и для чего

- Зачем нужна настройка?

- Устанавливаем системные настройки прокси-сервера

- Настройка параметров прокси-сервера устройства и подключения к Интернету Configure device proxy and Internet connectivity settings

- Настройка прокси-сервера вручную с использованием статического прокси-сервера на основе реестра Configure the proxy server manually using a registry-based static proxy

- Настройка прокси-сервера вручную с помощью команды netsh Configure the proxy server manually using netsh command

- Включить доступ к URL-адресам службы «Защитник Майкрософт для конечных точек» на прокси-сервере Enable access to Microsoft Defender for Endpoint service URLs in the proxy server

- Агент мониторинга Майкрософт (MMA) — требования к прокси и брандмауэру для более старых версий клиента Windows или Windows Server Microsoft Monitoring Agent (MMA) — proxy and firewall requirements for older versions of Windows client or Windows Server

- Подтверждение требований к URL-адресу службы агента мониторинга Майкрософт (MMA) Confirm Microsoft Monitoring Agent (MMA) Service URL Requirements

- Проверка подключения клиента к URL-адресам службы ATP Microsoft Defender Verify client connectivity to Microsoft Defender ATP service URLs

Настройка прокси сервера на Windows

Настройте прокси-сервер в Windows, и приложения отправят ваш сетевой трафик через прокси-сервер. Например, вам может потребоваться использовать прокси-сервер, предоставленный вашим работодателем.

Как правило, вы будете использовать прокси-сервер, если ваша школа или работа предоставит вам его. Вы также можете использовать прокси-сервер, чтобы скрыть свой IP-адрес или доступ к закрытым сайтам, которые недоступны в вашей стране, но для этого рекомендуется использовать VPN (В чём отличие прокси-сервера от VPN?). Если вам нужно настроить прокси для школы или работы, получите необходимые учетные данные и изучите их.

Выбранные вами параметры будут использоваться для Microsoft Edge, Google Chrome, Internet Explorer и других приложений, использующих настройки прокси-сервера. Некоторые приложения, в том числе Mozilla Firefox, позволяют настраивать параметры прокси-сервера, которые переопределяют ваши системные настройки. Вот как настроить системный прокси в Windows 10, 8 и 7.

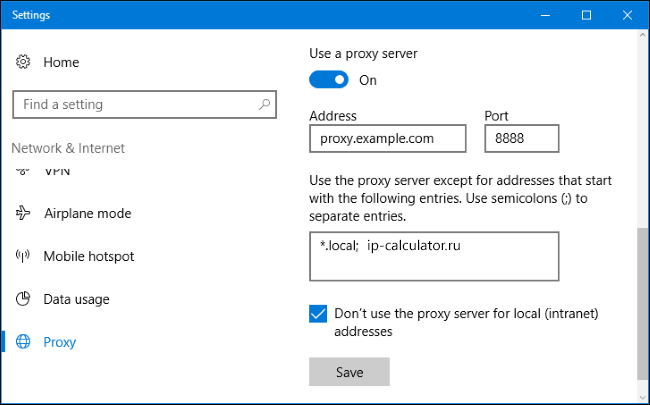

Windows 8 и 10

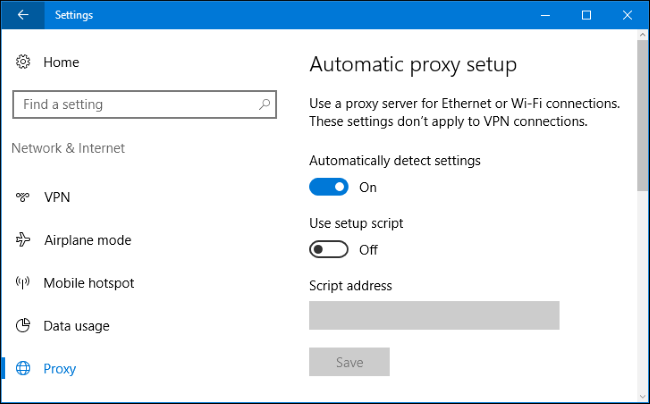

В Windows 10 вы найдете эти параметры в разделе «Настройки» → «Сеть и Интернет» → «Прокси». В Windows 8 тот же экран доступен в настройках ПК → Сетевой прокси.

Настройки здесь применяются, когда вы подключены к сетевым соединениям Ethernet и Wi-Fi, но не будете использоваться, когда вы подключены к VPN .

По умолчанию Windows пытается автоматически определить ваши настройки прокси с параметром «Автоматически определять настройки». В частности, Windows использует протокол автоматического обнаружения веб-прокси или WPAD. Бизнес и школьные сети могут использовать эту функцию для автоматического предоставления настроек прокси-сервера для всех ПК в своих сетях. Если для сети, к которой вы подключены, требуется прокси-сервер, и он предоставляет этот прокси через WPAD, Windows автоматически настроит и использует прокси-сервер. Если сеть не предоставляет прокси-сервер, он вообще не будет использовать прокси-сервер.

Если вы не хотите, чтобы Windows автоматически определяла настройки прокси-сервера, установите для параметра «Автоматическое определение настроек» значение «Выкл.». Затем Windows будет использовать прокси-сервер, если вы настроите его под настройкой прокси-сервера вручную.

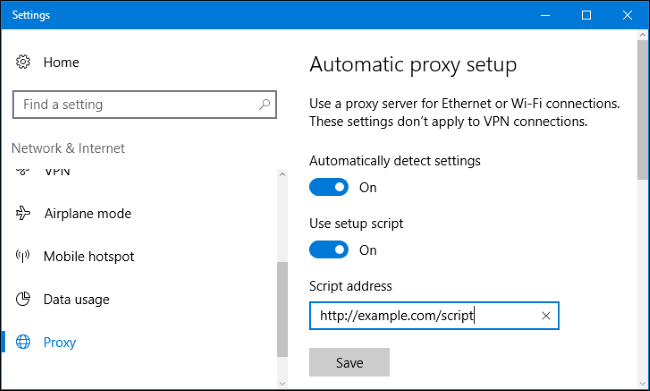

В некоторых случаях вам может потребоваться вручную ввести адрес сценария установки для вашей конфигурации прокси. Для этого включите параметр «Использовать сценарий установки». Подключите сетевой адрес сценария в поле «Адрес сценария» и нажмите «Сохранить». Этот скрипт также можно назвать файлом .PAC.

Поставщик вашей организации или прокси предоставит вам адрес сценария установки, если он вам нужен.

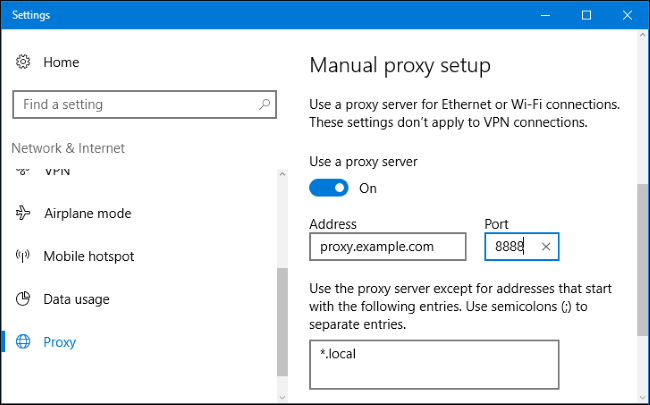

Чтобы ввести настройки ручного прокси-сервера, включите «Использовать прокси-сервер» в разделе «Настройка прокси-сервера вручную». Введите адрес прокси-сервера и порт, который он использует в поле «Адрес» и «Порт».

Поставщик вашей организации или прокси-провайдера предоставит вам сетевой адрес и номер порта, который требуется прокси-серверу.

Когда вы подключаетесь к любому адресу, Windows отправляет трафик через прокси-сервер. Однако вы можете настроить список адресов, для которых Windows не будет использовать прокси-сервер. По умолчанию список включает только *.local . Звездочка — это подстановочный знак и означает «что угодно». Таким образом, если вы попытаетесь подключиться к server.local, database.local или чему-либо еще, что заканчивается на .local, Windows будет обходить прокси и напрямую подключаться.

Вы можете добавить больше записей в этот список. Просто разделите каждый с точкой с запятой (;) и пробелом. Например, предположим, вы хотели обойти прокси при подключении к ip-calculator.ru. Вы должны ввести:

Вы также можете отметить «Не использовать прокси-сервер для локальных (интрасети) адресов». Windows будет обходить прокси-сервер при подключении к ресурсам в локальной сети или в интрасети. Когда вы подключаетесь к адресам в Интернете, Windows будет использовать прокси-сервер.

Нажмите «Сохранить», когда вы закончите, чтобы изменить настройки прокси-сервера.

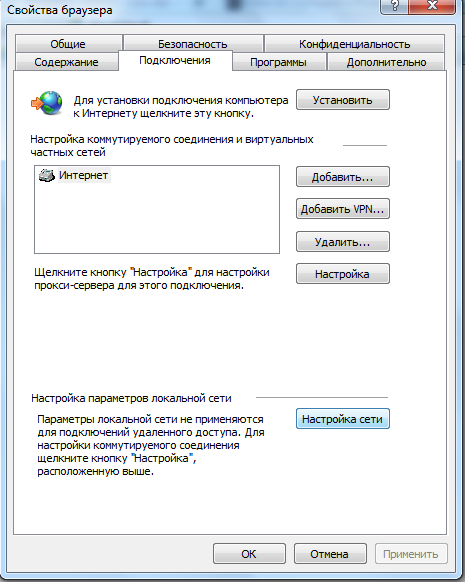

Windows 7

В Windows 7 вы можете изменить свой прокси-сервер в диалоговом окне «Настройки Интернета». Вы также можете использовать этот диалог в Windows 8 и 10, если хотите. Оба интерфейса меняют один и тот же общесистемный параметр.

Сначала откройте окно «Свойства браузера». Вы найдете его на панели управления → Сеть и Интернет → Свойства браузера. Вы также можете щелкнуть меню «Сервис» в Internet Explorer и выбрать «Свойства браузера», чтобы открыть его.

Перейдите на вкладку «Подключения» в верхней части окна «Свойства браузера». Нажмите кнопку «Настройки сети» в нижней части окна.

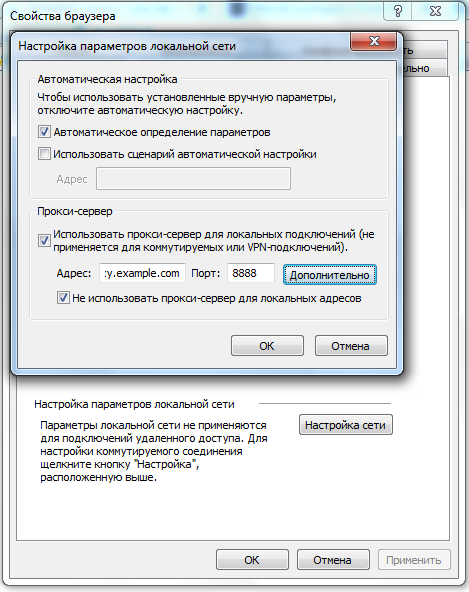

Опция «Автоматическое определение параметров» включена по умолчанию. Когда эта опция включена, Windows попытается автоматически обнаружить прокси-сервер с помощью протокола автоматического обнаружения веб-прокси или WPAD. Если прокси не предоставляется вашей сетью, никто не будет использоваться. Отключите эту опцию, чтобы Windows не могла использовать WPAD для автоматической настройки параметров прокси-сервера.

Параметр «Использовать сценарий автоматической конфигурации» позволяет ввести адрес сценария автоматической настройки прокси. Этот адрес будет предоставлен вашей организацией или прокси-провайдером, если вам это нужно.

Флажок «Использовать прокси-сервер для локальных подключений» позволит вам вручную включить и настроить прокси-сервер. Проверьте его и введите сетевой адрес и порт прокси ниже. Организация, предоставляющая ваш прокси-сервер, предоставит вам эти данные.

По умолчанию Windows автоматически отправит весь трафик через прокси-сервер, включая трафик на адреса в локальной сети или в интрасеть. Чтобы всегда обойти прокси-сервер при подключении к этим локальным адресам, установите флажок «Не использовать прокси-сервер для локальных адресов». Приложения будут обходить прокси-сервер и напрямую подключаться к ресурсам в вашей локальной сети, но не к интернет-адресам.

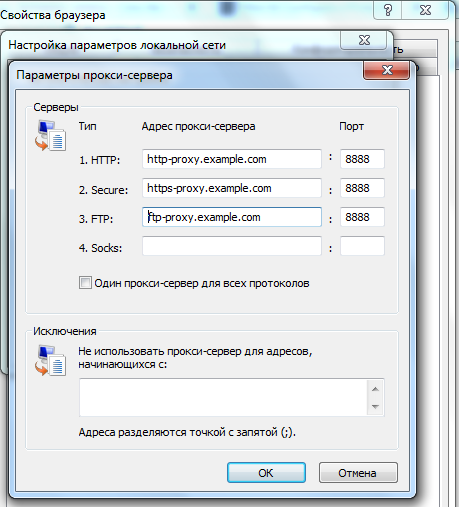

Нажмите кнопку «Дополнительно» в разделе «Прокси-сервер», если вы хотите изменить дополнительные параметры при включении ручного прокси-сервера.

Раздел «Серверы» позволяет вам установить другой прокси-сервер для протоколов HTTP, Secure (HTTPS), FTP и SOCKS. По умолчанию установлен флажок «Использовать тот же прокси-сервер для всех протоколов». Если вы знаете, что вам нужно использовать другой прокси-сервер для разных типов подключений, снимите этот флажок и введите необходимые данные здесь. Это не распространено.

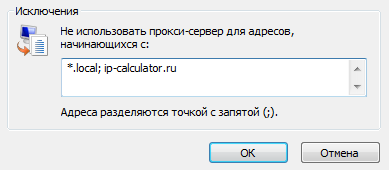

В разделе «Исключения» вы можете указать список адресов, в которых Windows будет обходить прокси-сервер. По умолчанию он включает только *.local . Звездочка здесь известна как «подстановочный знак» и соответствует всему. Это означает, что любой адрес, заканчивающийся на «.local», включая server.local и database.local, будет доступен напрямую.

Если хотите, вы можете ввести дополнительные адреса. Используйте точку с запятой (;) и пробел для разделения каждой записи в списке. Например, если вы также хотели получить доступ к ip-calculator.ru напрямую, не пропуская прокси, вы должны ввести:

Когда вы пытаетесь подключиться к ip-calculator.ru, Windows затем сделает прямое подключение без прохождения через прокси-сервер.

Нажмите «ОК», чтобы сохранить изменения.

Если проблема связана с прокси-сервером — например, если прокси-сервер отключается или вы неправильно вводите данные прокси-сервера, вы увидите сообщение об ошибке сетевого прокси-сервера в используемых вами приложениях. Вам нужно будет вернуться к настройкам прокси-сервера и исправить любые проблемы.

Системный прокси-сервер: что и для чего

Предлагаем вашему вниманию нструкцию по установке правильных системных настроек прокси-сервера в Windows, которая повысит конфиденциальность при работе в сети Интернет.

Windows дает возможность настройки системного прокси без дополнительного софта. Эта функция впервые появилась в Windows 8, оптимизированном для сенсорного экрана. С ее помощью можно повысить конфиденциальность при серфинге в Интернете. В бизнес среде использование настроенных серверов — единственный способ безопасного доступа в Интернет.

Системные настройки прокси Windows действуют как интерфейс между устройством и Интернетом, который используется всеми установленными браузерами и приложениями Windows в Microsoft Store для доступа к онлайн-контенту. Прочтите наше руководство, чтобы узнать, как настроить серверы.

Зачем нужна настройка?

В принципе, частные пользователи, подключающиеся к Интернету через локальную сеть (LAN или WLAN), не изменяют установок по умолчанию. Системные настройки прокси сервера по умолчанию могут быть изменены только в том случае, если вы намеренно хотите передавать данные через особое соединение. Однако для корпоративных сетей требуется прямой просмотр веб страниц. Многие компании предпочитают купить персональные прокси для более удобной работы.

Устанавливаем системные настройки прокси-сервера

Чтобы приступить, откройте приложение «Настройки». Быстрый способ сделать это — нажать клавиши Windows + I на клавиатуре. В открывшемся окне щелкните раздел Сеть и Интернет. Здесь вы найдете несколько разделов с установками. Последний раздел называется Proxy, нажмите на него. Справа расположены две отдельные секции, которые могут быть настроены индивидуально: «Автоматическая настройка» и «Ручная настройка».

Для настройки прокси сервера Windows вручную требуется определенный IP-адрес и порт для сервера, который вы будете использовать. Получив эту информацию, вы должны ввести их в полях адреса и порта. Вы также можно ввести конкретные веб адреса, для которых прокси не будет использоваться, независимо от того, какой браузер вы предпочитаете. Это хороший способ настроить, какие сайты могут видеть ваш IP-адрес при их посещении. Наконец, поставьте флажок «Не использовать прокси — сервер для локальных адресов». Хотя и не обязательно: это хорошая идея, когда вы находитесь в локальной сети.

Прокси серверы — разумное решение для скрытия некоторых ваших активностей и доступа к Интернету в локальной корпоративной сети. К счастью, Windows дает нам простой способ установки параметров прокси сервера.

Настройка параметров прокси-сервера устройства и подключения к Интернету Configure device proxy and Internet connectivity settings

Область применения: Applies to:

Хотите испытать Defender для конечной точки? Want to experience Defender for Endpoint? Зарегистрився для бесплатной пробной. Sign up for a free trial.

Датчик Defender для конечной точки требует от Microsoft Windows HTTP (WinHTTP) отчета о данных датчиков и связи со службой Defender для конечной точки. The Defender for Endpoint sensor requires Microsoft Windows HTTP (WinHTTP) to report sensor data and communicate with the Defender for Endpoint service.

Встроенный датчик Defender for Endpoint работает в системном контексте с помощью учетной записи LocalSystem. The embedded Defender for Endpoint sensor runs in system context using the LocalSystem account. Датчик использует службы MICROSOFT Windows HTTP (WinHTTP), чтобы включить связь с облачной службой Defender для конечной точки. The sensor uses Microsoft Windows HTTP Services (WinHTTP) to enable communication with the Defender for Endpoint cloud service.

В организациях, в которых прокси-серверы переадресации используются в качестве шлюза в Интернет, можно использовать защиту сети для изучения прокси-сервера. For organizations that use forward proxies as a gateway to the Internet, you can use network protection to investigate behind a proxy. Дополнительные сведения см. в статье Исследование событий подключения, происходящих за прокси-серверами переадресации. For more information, see Investigate connection events that occur behind forward proxies.

Параметр конфигурации WinHTTP не зависит от параметров прокси-сервера Для просмотра прокси-серверов Windows Internet (WinINet) и может открыть прокси-сервер только с помощью следующих методов обнаружения: The WinHTTP configuration setting is independent of the Windows Internet (WinINet) Internet browsing proxy settings and can only discover a proxy server by using the following discovery methods:

Методы автоматического обнаружения: Auto-discovery methods:

Прозрачный прокси Transparent proxy

Протокол автоматического обнаружения веб-прокси (WPAD) Web Proxy Auto-discovery Protocol (WPAD)

Если вы используете прозрачный прокси или WPAD в сетевой топологии, вам не нужны специальные параметры конфигурации. If you’re using Transparent proxy or WPAD in your network topology, you don’t need special configuration settings. Дополнительные сведения об исключениях URL-адресов Defender для конечной точки в прокси-сервере см. в ссылке Включить доступ к URL-адресам службы Defender для конечных точек на прокси-сервере. For more information on Defender for Endpoint URL exclusions in the proxy, see Enable access to Defender for Endpoint service URLs in the proxy server.

Конфигурация статического прокси вручную: Manual static proxy configuration:

- Конфигурация на основе реестра Registry based configuration

- WinHTTP, настроенный с помощью команды netsh, подходит только для настольных компьютеров в стабильной топологии (например: настольный компьютер в корпоративной сети за тем же прокси-сервером) WinHTTP configured using netsh command – Suitable only for desktops in a stable topology (for example: a desktop in a corporate network behind the same proxy)

Настройка прокси-сервера вручную с использованием статического прокси-сервера на основе реестра Configure the proxy server manually using a registry-based static proxy

Настройка статического прокси-сервера на основе реестра, чтобы позволить только датчику Defender для конечных точек сообщать диагностические данные и общаться с службами Defender для конечных точек, если компьютеру не разрешено подключение к Интернету. Configure a registry-based static proxy to allow only Defender for Endpoint sensor to report diagnostic data and communicate with Defender for Endpoint services if a computer is not be permitted to connect to the Internet.

- При использовании этого параметра в Windows 10 или Windows Server 2019 рекомендуется использовать следующие (или более поздние) сборки и накопительные обновления: When using this option on Windows 10 or Windows Server 2019, it is recommended to have the following (or later) build and cumulative update rollup:

Windows 10, версия 1909 — https://support.microsoft.com/kb/4601380 Windows 10, version 1909 — https://support.microsoft.com/kb/4601380 Windows 10, версия 2004 — https://support.microsoft.com/kb/4601382 Windows 10, version 2004 — https://support.microsoft.com/kb/4601382

Windows 10, версия 20H2 — https://support.microsoft.com/kb/4601382 Windows 10, version 20H2 — https://support.microsoft.com/kb/4601382 Эти обновления улучшают подключение и надежность канала CnC (Command and Control). These updates improve the connectivity and reliability of the CnC (Command and Control) channel.

Статический прокси-сервер можно настроить с помощью групповой политики (GP). The static proxy is configurable through Group Policy (GP). Групповые политики можно найти в следующих статьях: The group policy can be found under:

- Административные шаблоны > компоненты Windows > сбор данных и сборки предварительного просмотра > Настройка использования аутентификации прокси для службы подключенных пользователей и телеметрии Administrative Templates > Windows Components > Data Collection and Preview Builds > Configure Authenticated Proxy usage for the Connected User Experience and Telemetry Service

- Установите его для включения и выбора отключения использования прокси-сервера с проверкой подлинности:

Set it to Enabled and select Disable Authenticated Proxy usage:

- Установите его для включения и выбора отключения использования прокси-сервера с проверкой подлинности:

- Административные шаблоны > компоненты Windows > сбор данных и предварительные сборки > настройка подключенных пользовательских интерфейсов и телеметрии: Administrative Templates > Windows Components > Data Collection and Preview Builds > Configure connected user experiences and telemetry:

- Это повлияет на все приложения, в том числе службы Windows, которые используют WinHTTP с прокси по умолчанию. This will affect all applications including Windows services which use WinHTTP with default proxy.

- Ноутбуки, которые меняют топологию (например, из офиса в дом), будут неисправными с сеткой. Laptops that are changing topology (for example: from office to home) will malfunction with netsh. Используйте настройку статических прокси-серверов на основе реестра. Use the registry-based static proxy configuration.

Настройка прокси-сервера: Configure the proxy:

Политика устанавливает два значения реестра: TelemetryProxyServer как REG_SZ и DisableEnterpriseAuthProxy как REG_DWORD в разделе реестра HKLM\Software\Policies\Microsoft\Windows\DataCollection . The policy sets two registry values TelemetryProxyServer as REG_SZ and DisableEnterpriseAuthProxy as REG_DWORD under the registry key HKLM\Software\Policies\Microsoft\Windows\DataCollection .

Значение реестра принимает TelemetryProxyServer следующий формат строки: The registry value TelemetryProxyServer takes the following string format:

Например, 10.0.0.6:8080 For example: 10.0.0.6:8080

Следует назначить значение реестра DisableEnterpriseAuthProxy — 1. The registry value DisableEnterpriseAuthProxy should be set to 1.

Настройка прокси-сервера вручную с помощью команды netsh Configure the proxy server manually using netsh command

Используйте команду netsh для настройки статического прокси на уровне системы. Use netsh to configure a system-wide static proxy.

Откройте командную строку с повышенными правами: Open an elevated command-line:

а. a. В меню Пуск введите cmd. Go to Start and type cmd.

б. b. Щелкните правой кнопкой мыши пункт Командная строка и выберите команду Запуск от имени администратора. Right-click Command prompt and select Run as administrator.

Введите следующую команду и нажмите клавишу ВВОД: Enter the following command and press Enter:

Например, netsh winhttp set proxy 10.0.0.6:8080 For example: netsh winhttp set proxy 10.0.0.6:8080

Чтобы сбросить прокси winhttp, введите следующую команду и нажмите кнопку Ввод To reset the winhttp proxy, enter the following command and press Enter

Включить доступ к URL-адресам службы «Защитник Майкрософт для конечных точек» на прокси-сервере Enable access to Microsoft Defender for Endpoint service URLs in the proxy server

Если прокси-сервер или брандмауэр блокирует весь трафик по умолчанию и пропускает только определенные домены, добавьте домены, перечисленные в загружаемой электронной таблице, в список разрешенных доменов. If a proxy or firewall is blocking all traffic by default and allowing only specific domains through, add the domains listed in the downloadable sheet to the allowed domains list.

В следующей загружаемой таблице перечислены службы и связанные с ними URL-адреса, к которые должна подключаться ваша сеть. The following downloadable spreadsheet lists the services and their associated URLs that your network must be able to connect to. Необходимо убедиться, что нет правил фильтрации брандмауэра или сети, которые бы отказывали в доступе к этим URL-адресам, или вам может потребоваться создать правило разрешить специально для них. You should ensure that there are no firewall or network filtering rules that would deny access to these URLs, or you may need to create an allow rule specifically for them.

Таблица списка доменов Spreadsheet of domains list Description Description Таблица определенных DNS-записей для расположения служб, географических местоположений и ОС. Spreadsheet of specific DNS records for service locations, geographic locations, and OS. Если на прокси-сервере или брандмауэре включено сканирование HTTPS (проверка SSL), исключите домены, перечисленные в приведенной выше таблице, из сканирования HTTPS. If a proxy or firewall has HTTPS scanning (SSL inspection) enabled, exclude the domains listed in the above table from HTTPS scanning.

settings-win.data.microsoft.com требуется только в том случае, если у вас есть устройства с Windows 10 с версией 1803 или более ранней версии. settings-win.data.microsoft.com is only needed if you have Windows 10 devices running version 1803 or earlier.

URL-адреса, которые включают в них v20, необходимы только в том случае, если у вас есть устройства с Windows 10 с версией 1803 или более поздней версии. URLs that include v20 in them are only needed if you have Windows 10 devices running version 1803 or later. Например, необходимо для устройства с Windows 10 с версией 1803 или более поздней версии и с бортовой версией в регион хранения us-v20.events.data.microsoft.com данных США. For example, us-v20.events.data.microsoft.com is needed for a Windows 10 device running version 1803 or later and onboarded to US Data Storage region.

Если вы используете антивирус Microsoft Defender в своей среде, см. в руб. Настройка сетевых подключений к облачной службе антивирусных программ Microsoft Defender. If you are using Microsoft Defender Antivirus in your environment, see Configure network connections to the Microsoft Defender Antivirus cloud service.

Если прокси-сервер или брандмауэр блокирует анонимный трафик, так как датчик Defender для конечной точки подключается из системного контекста, убедитесь, что анонимный трафик разрешен в указанных ранее URL-адресах. If a proxy or firewall is blocking anonymous traffic, as Defender for Endpoint sensor is connecting from system context, make sure anonymous traffic is permitted in the previously listed URLs.

Агент мониторинга Майкрософт (MMA) — требования к прокси и брандмауэру для более старых версий клиента Windows или Windows Server Microsoft Monitoring Agent (MMA) — proxy and firewall requirements for older versions of Windows client or Windows Server

В приведенной ниже информации приведены сведения о конфигурации прокси и брандмауэра, необходимые для связи с агентом Log Analytics (часто именуемой агентом мониторинга Майкрософт) для предыдущих версий Windows, таких как Windows 7 SP1, Windows 8.1, Windows Server 2008 R2, Windows Server 2012 R2 и Windows Server 2016. The information below list the proxy and firewall configuration information required to communicate with Log Analytics agent (often referred to as Microsoft Monitoring Agent) for the previous versions of Windows such as Windows 7 SP1, Windows 8.1, Windows Server 2008 R2, Windows Server 2012 R2, and Windows Server 2016.

Ресурс агента Agent Resource Порты Ports Direction Direction Обход проверки HTTPS Bypass HTTPS inspection *.ods.opinsights.azure.com *.ods.opinsights.azure.com Порт 443 Port 443 Исходящие Outbound Да Yes *.oms.opinsights.azure.com *.oms.opinsights.azure.com Порт 443 Port 443 Исходящие Outbound Да Yes *.blob.core.windows.net *.blob.core.windows.net Порт 443 Port 443 Исходящие Outbound Да Yes *.azure-automation.net *.azure-automation.net Порт 443 Port 443 Исходящие Outbound Да Yes В качестве облачного решения диапазон IP может изменяться. As a cloud-based solution, the IP range can change. Рекомендуется перейти к параметру разрешения DNS. It’s recommended you move to DNS resolving setting.

Подтверждение требований к URL-адресу службы агента мониторинга Майкрософт (MMA) Confirm Microsoft Monitoring Agent (MMA) Service URL Requirements

См. следующие инструкции по устранению требования под диктовки (*) для конкретной среды при использовании агента мониторинга Microsoft (MMA) для предыдущих версий Windows. Please see the following guidance to eliminate the wildcard (*) requirement for your specific environment when using the Microsoft Monitoring Agent (MMA) for previous versions of Windows.

На борту предыдущей операционной системы с агентом мониторинга Microsoft (MMA) в Defender for Endpoint (дополнительные сведения см. в предыдущих версиях Windows on Defender for Endpoint и onboard Windows servers). Onboard a previous operating system with the Microsoft Monitoring Agent (MMA) into Defender for Endpoint (for more information, see Onboard previous versions of Windows on Defender for Endpoint and Onboard Windows servers.

Убедитесь, что машина успешно сообщается на портале Центра безопасности Защитника Майкрософт. Ensure the machine is successfully reporting into the Microsoft Defender Security Center portal.

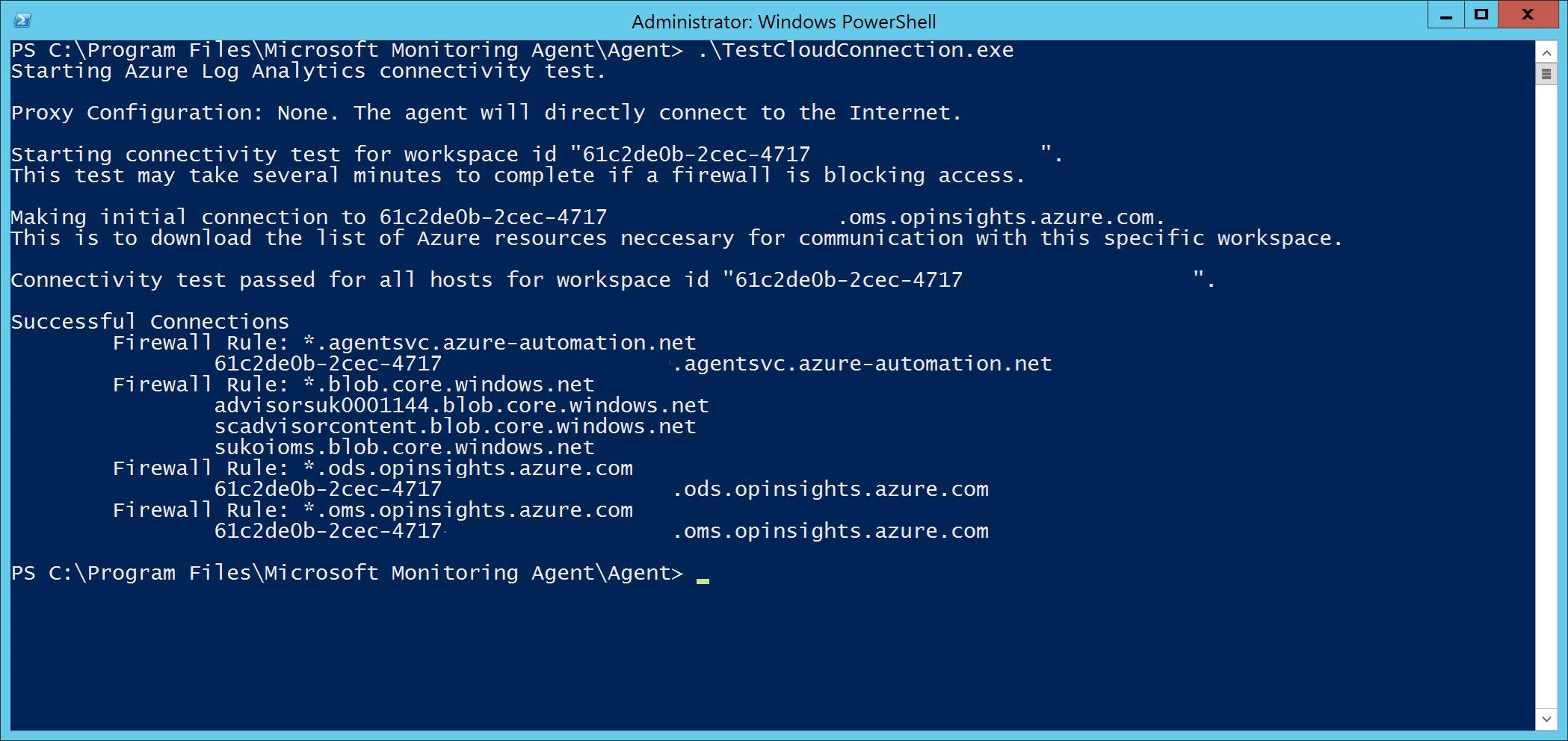

Запустите TestCloudConnection.exe из «C:\Program Files\Microsoft Monitoring Agent\Agent», чтобы проверить подключение и увидеть необходимые URL-адреса для конкретного рабочего пространства. Run the TestCloudConnection.exe tool from “C:\Program Files\Microsoft Monitoring Agent\Agent” to validate the connectivity and to see the required URLs for your specific workspace.

Проверьте список URL-адресов Microsoft Defender для конечных точек для полного списка требований к вашему региону (см. в таблице URL-адресов службы). Check the Microsoft Defender for Endpoint URLs list for the complete list of requirements for your region (please refer to the Service URLs Spreadsheet).

Конечные точки URL-адресов (*), используемые в *.ods.opinsights.azure.com, *.oms.opinsights.azure.com и *.agentsvc.azure-automation.net URL-адреса, могут быть заменены вашим конкретным ИД рабочего пространства. The wildcards (*) used in *.ods.opinsights.azure.com, *.oms.opinsights.azure.com, and *.agentsvc.azure-automation.net URL endpoints can be replaced with your specific Workspace ID. ID рабочего пространства имеет особый характер для среды и рабочего пространства и может быть найден в разделе Onboarding клиента на портале Центра безопасности Защитника Майкрософт. The Workspace ID is specific to your environment and workspace and can be found in the Onboarding section of your tenant within the Microsoft Defender Security Center portal.

Конечная точка URL blob.core.windows.net *.blob.core.windows.net может быть заменена URL-адресами, показанными в разделе «Правило брандмауэра: *.blob.core.windows.net» результатов тестирования. The *.blob.core.windows.net URL endpoint can be replaced with the URLs shown in the “Firewall Rule: *.blob.core.windows.net” section of the test results.

В случае использования в центре безопасности Azure (ASC) может использоваться несколько областей работы. In the case of onboarding via Azure Security Center (ASC), multiple workspaces maybe used. Вам потребуется выполнить процедуру TestCloudConnection.exe на бортовом компьютере из каждого рабочего пространства (чтобы определить, есть ли какие-либо изменения url-адресов *.blob.core.windows.net между рабочей областью). You will need to perform the TestCloudConnection.exe procedure above on an onboarded machine from each workspace (to determine if there are any changes to the *.blob.core.windows.net URLs between the workspaces).

Проверка подключения клиента к URL-адресам службы ATP Microsoft Defender Verify client connectivity to Microsoft Defender ATP service URLs

Убедитесь в том, что настройка прокси-сервера выполнена успешно, служба WinHTTP может обнаружить и передать данные через прокси-сервер в вашей среде, а прокси-сервер разрешает трафик на URL-адреса службы Защитника для конечных точек. Verify the proxy configuration completed successfully, that WinHTTP can discover and communicate through the proxy server in your environment, and that the proxy server allows traffic to the Defender for Endpoint service URLs.

Скачайте средство клиентского анализатора MDATP на компьютер, на котором работает датчик Defender для конечной точки. Download the MDATP Client Analyzer tool to the PC where Defender for Endpoint sensor is running on.

Извлеките содержимое MDATPClientAnalyzer.zip на устройство. Extract the contents of MDATPClientAnalyzer.zip on the device.

Откройте командную строку с повышенными правами: Open an elevated command-line:

а. a. В меню Пуск введите cmd. Go to Start and type cmd.

б. b. Щелкните правой кнопкой мыши пункт Командная строка и выберите команду Запуск от имени администратора. Right-click Command prompt and select Run as administrator.

Введите следующую команду и нажмите клавишу ВВОД: Enter the following command and press Enter:

Замените HardDrivePath на путь, по которому был загружен инструмент MDATPClientAnalyzer, например Replace HardDrivePath with the path where the MDATPClientAnalyzer tool was downloaded to, for example

ИзвлечениеMDATPClientAnalyzerResult.zip, созданного инструментом в папке, используемой в HardDrivePath. Extract the MDATPClientAnalyzerResult.zip file created by tool in the folder used in the HardDrivePath.

Откройте MDATPClientAnalyzerResult.txt и убедитесь в том, что вы выполнили действия по настройке прокси-сервера, чтобы включить обнаружение сервера и доступ к URL-адресам службы. Open MDATPClientAnalyzerResult.txt and verify that you have performed the proxy configuration steps to enable server discovery and access to the service URLs.

Средство проверяет возможность подключения URL-адресов службы Защитника для конечной точки, которые настроены для работы службы Защитника для конечной точки с клиентом. The tool checks the connectivity of Defender for Endpoint service URLs that Defender for Endpoint client is configured to interact with. Затем результаты выводятся в файл MDATPClientAnalyzerResult.txt для каждого URL-адреса, который потенциально можно использоваться для общения с Защитником для служб конечных точек. It then prints the results into the MDATPClientAnalyzerResult.txt file for each URL that can potentially be used to communicate with the Defender for Endpoint services. Пример: For example:

Если по крайней мере один из вариантов подключения возвращает состояние (200), то клиент Defender для конечной точки может правильно взаимодействовать с проверенным URL-адресом, используя этот метод подключения. If at least one of the connectivity options returns a (200) status, then the Defender for Endpoint client can communicate with the tested URL properly using this connectivity method.

Однако, если результаты проверки подключения указывают на сбой, отображается ошибка HTTP (см. Коды состояния HTTP). However, if the connectivity check results indicate a failure, an HTTP error is displayed (see HTTP Status Codes). Затем можно использовать URL-адреса в таблице, показанной в Таблице Включить доступ к URL-адресам службы Defender для конечных точек на прокси-сервере. You can then use the URLs in the table shown in Enable access to Defender for Endpoint service URLs in the proxy server. Url-адреса, которые вы будете использовать, будут зависеть от региона, выбранного во время процедуры бортовой работы. The URLs you’ll use will depend on the region selected during the onboarding procedure.

Анализатор подключений не совместим с правилом ASR — Блокировка создания процессов, исходящих от команд PSExec и WMI. The Connectivity Analyzer tool is not compatible with ASR rule Block process creations originating from PSExec and WMI commands. Необходимо временно отключить это правило, чтобы запустить средство подключения. You will need to temporarily disable this rule to run the connectivity tool.

При наборе TelemetryProxyServer в реестре или через групповую политику защитник для конечной точки отпадет на прямую, если не может получить доступ к определенному прокси-серверу. When the TelemetryProxyServer is set, in Registry or via Group Policy, Defender for Endpoint will fall back to direct if it can’t access the defined proxy.

Set it to Enabled and select Disable Authenticated Proxy usage:

Set it to Enabled and select Disable Authenticated Proxy usage: