- Angry IP Scanner

- Fast and friendly network scanner

- Download for Windows, Mac or Linux

- Windows

- Current

- Legacy

- Mac OS

- Running

- Linux

- Running

- Source code

- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Сканер портов с графическим интерфейсом для Windows и Linux (Angry IP Scanner)

- Angry IP Scanner

- Сканер портов для Windows

- Как установить Angry IP Scanner

- Установка Angry IP Scanner в Windows

- Установка Angry IP Scanner в Kali Linux

- Установка Angry IP Scanner в BlackArch

- Как пользоваться Angry IP Scanner

- Как изменить сканируемые порты в Angry IP Scanner

- Как сканировать открытые порты на сайтах в Angry IP Scanner

- Как собирать информацию о хостах с помощью Angry IP Scanner

- Как в Angry IP Scanner показывать только активные хосты

- Как просканировать хост, если он не пингуется

- Нужно ли использовать опцию «Пропуск вероятно не назначенных адресов *.0 и *.255»

- Сетевые термины в Angry IP Scanner

- Linuxoid.pro

- Топ-10 лучших сканеров портов Linux для сетевых администраторов

- Лучшие сканеры портов Linux для сетевых администраторов

- 1. Nmap

- 2. Unicornscan

- 3. Zenmap

- 4. Angry IP Scanner

- 5. Netcat

- 6. Knocker

- 7. Vault

- 8. UMIT

- 9. NmapSi4

- 10. Sandmap

- Наши рекомендация

- Последние мысли

Angry IP Scanner

Fast and friendly network scanner

Download for Windows, Mac or Linux

Windows

Current

- 32/64-bit Installer — autodetects 32/64-bit Java, for Windows 7/8/10

- Executable for 64-bit Java — for 64-bit Java (eg AdoptOpenJDK) on Windows 7/8/10

- Executable for 32-bit Java — for older installations of Oracle Java for Windows

At least Java/OpenJDK 8 is required on your machine, but 11 is recommended.

Legacy

This is an older generation of Angry IP Scanner.

Download version 2.21 below (120 kb) or browse all 2.x releases

If you get warnings about viruses or trojans, read this FAQ entry.

No installation is needed. However, you may use the Install program. from the Utils menu in order to create shortcuts, etc.

Mac OS

Running

Minimum supported OS X version is 10.10 Yosemite. Version 3.6.2 may work with older OS X.

Make sure you have Java 8 or later installed. Newest OpenJDK (e.g. 15) is recommended for Dark Mode support.

The zip file contains Mac application bundle: just save it and double-click to extract. On first run right-click and select Open or go to Settings/Security and allow installing apps from other sources besides Mac Store. See FAQ entry for more info.

You can then run it by double-clicking the Angry IP Scanner icon. Or drag it to the applications menu in Finder if you want.

Linux

- DEB Package for Ubuntu/Debian/Mint, 64-bit

- RPM Package for Fedora/RedHat/Mageia/openSUSE, 64-bit

- DEB Package for Ubuntu/Debian/Mint, any architecture (e.g. 32-bit or ARM)

- Executable Jar — you need to provide your own swt.jar to classpath

Running

Make sure you have at least Java 8 or OpenJDK installed — check your distribution.

DEB and RPM packages will install appropriate ‘desktop’ files, so Angry IP Scanner will appear in the applications menu, under either Internet or Networking. Alternatively, you can just type ipscan to launch the application.

Jar files are launched by either double-clicking or typing java -jar jar-file .

Source code

The source code is available on Github, and licensed under the terms of GPL v2.

You need to clone the following URL: https://github.com/angryip/ipscan.git

See contribution page for more information.

Source code of older 2.x versions is available in the ipscan2 branch. Please note, however, that it has nothing in common with current, version 3.x code.

In case you want to download it without cloning:

Источник

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Сканер портов с графическим интерфейсом для Windows и Linux (Angry IP Scanner)

Angry IP Scanner

Angry IP Scanner — это программа для поиска компьютеров и других устройств в сети, сканирования портов и получения другой информации о хостах.

Сканер портов для Windows

Хотя в заголовок вынесено, что Angry IP Scanner это сканер портов для Windows, на самом деле это кроссплатформенный сканер, который прекрасно работает и на Linux, а также на Mac. Но в Linux есть Nmap — мощнейший сканер сети с множеством опций и дополнительных функций по получению информации о хостах в сети. Между прочим, Nmap также работает и в Windows и даже имеет графический интерфейс, но многим пользователям Windows трудно разобраться с командной строкой и многочисленными опциями Nmap, к тому же многим такое обилие функций просто не нужно (смотрите статью Сканер портов под Windows). Итак, Angry IP Scanner это простая и интуитивно понятная программа для поиска хостов и сканирования портов компьютеров, сайтов, серверов, телефонов и любых других онлайн устройств.

Как установить Angry IP Scanner

Angry IP Scanner является кроссплатформенным благодаря тому, что написан на Java. Поэтому начните с установки окружения Java по статье «Как установить Java (JDK) в Windows и Linux»

Установка Angry IP Scanner в Windows

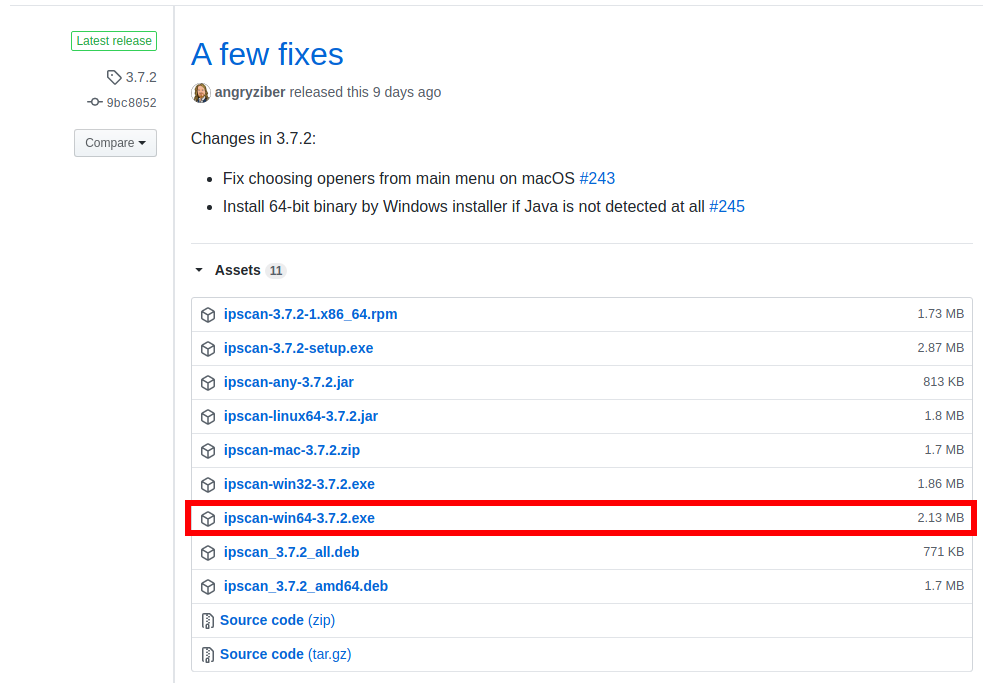

Выберите файл ipscan-win64-*.exe — он не требует установки, то есть это портативная версия.

Установка Angry IP Scanner в Kali Linux

Установка Angry IP Scanner в BlackArch

Как пользоваться Angry IP Scanner

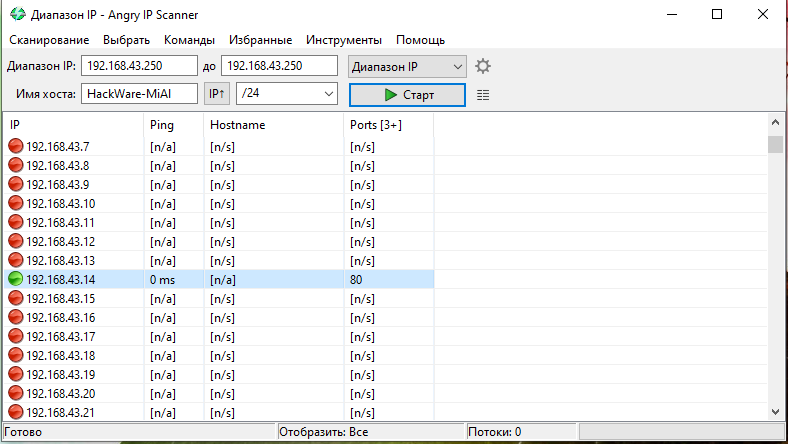

Вы можете обратить внимание, что у меня уже автоматически вписан диапазон IP — это локальная сеть, к которой подключён компьютер:

Для сканирования локальной сети достаточно нажать кнопку «Старт». По итогу сканирования показывается краткая информация:

То есть в моей сети найдено 3 активных хоста и у каждого из них имеется открытые порты.

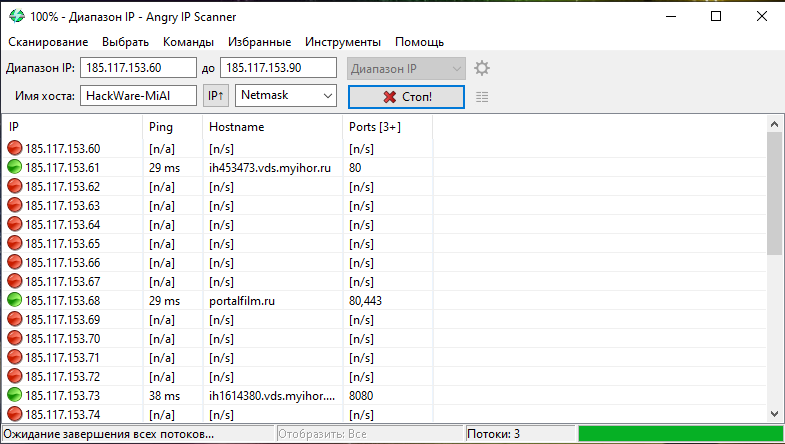

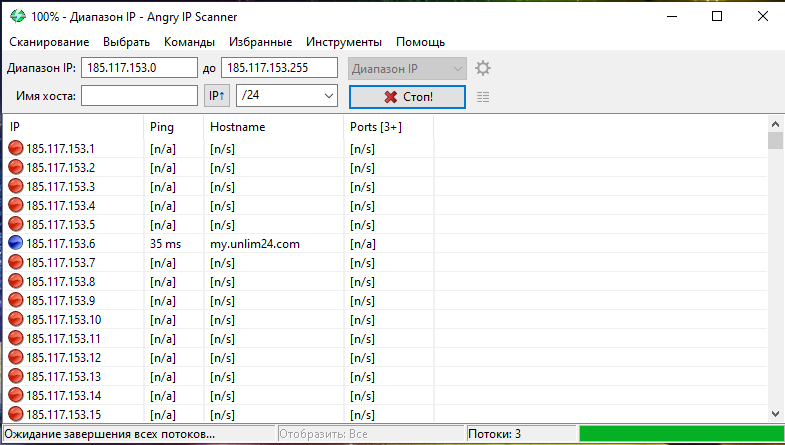

Вы можете указать диапазон IP адресов для сканирования:

Или указать диапазон с помощью идентификатора сети и маски подсети для сканирования:

Если вы не разбираетесь в сетевых масках, то смотрите статью «IP адрес».

Причём идентификатор сети нужно вводить в левом окошечки верхней строки, а маску подсети в правом выпадающем меню второй строки.

Как изменить сканируемые порты в Angry IP Scanner

По умолчанию Angry IP Scanner сканирует всего три порта: 80,443,8080. К примеру, Nmap по умолчанию сканирует 1000 самых популярных портов. Порты 80,443,8080 обычно принадлежат веб-серверам. Чтобы искать другие службы, я составил такой список самых часто встречающихся портов (в комментариях к этой статье вы можете дополнить список вашими пожеланиями):

Чтобы изменить список портов в Angry IP Scanner перейдите в меню «Инструменты» → «Предпочтения». В открывшемся окне перейдите во вкладку «Порты»:

Вы можете вписать любые интересующие вас порты. Их нужно перечислять через запятую без пробелов, можно указывать диапазоны через дефис, например: 19-22,80,1000-2000.

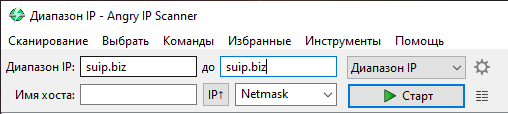

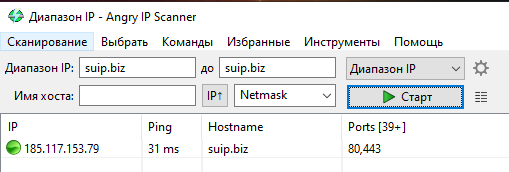

Как сканировать открытые порты на сайтах в Angry IP Scanner

В Angry IP Scanner можно сканировать открытые порты не только на IP адресах, но и открытые порты сайтов. Для этого в поле «Диапазон IP» и в окно окончания диапазона введите один и тот же адрес сайта, а содержимое всех других полей удалите:

Будет определён IP адрес данного сайта и просканированы открытые порты.

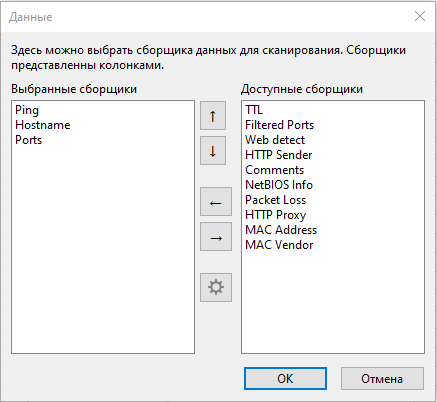

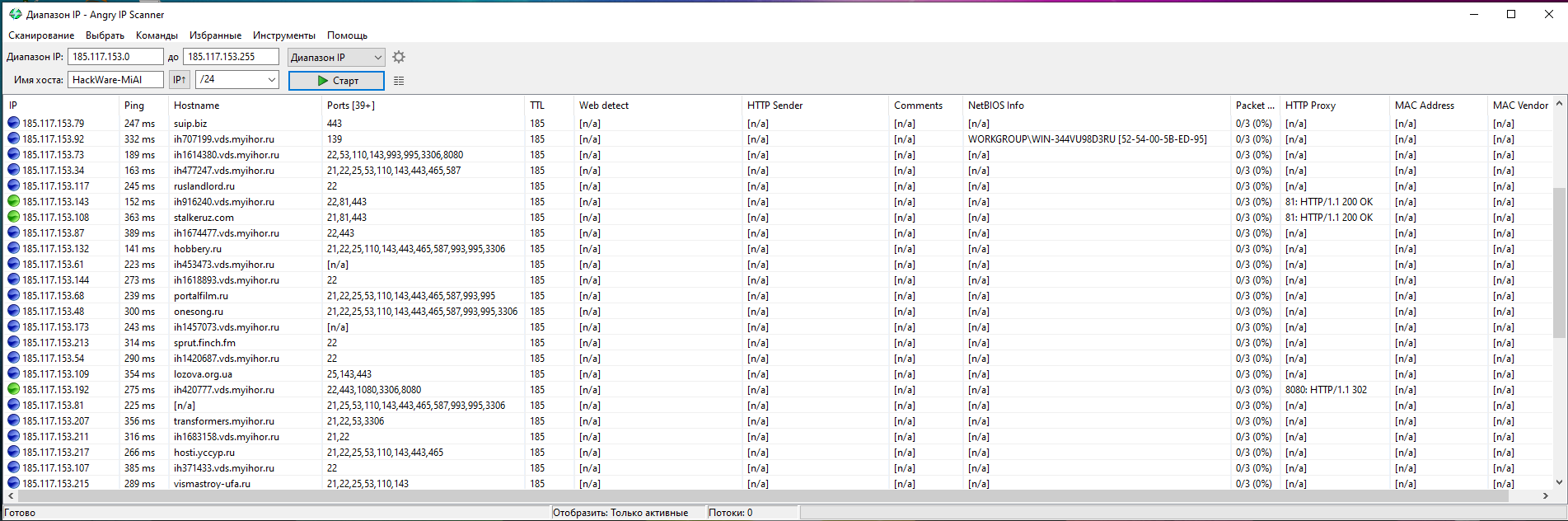

Как собирать информацию о хостах с помощью Angry IP Scanner

Сканер Nmap умеет определять версию операционной системы и версии сетевых служб на сканируемых хостах, Angry IP Scanner также умеет собирать информацию, по умолчанию собираются следующие данные:

Чтобы изменить эти настройки, перейдите в пункт меню «Инструменты» → «Сборщики данных»:

Теперь в результатах сканирования показывается дополнительная информация о хостах:

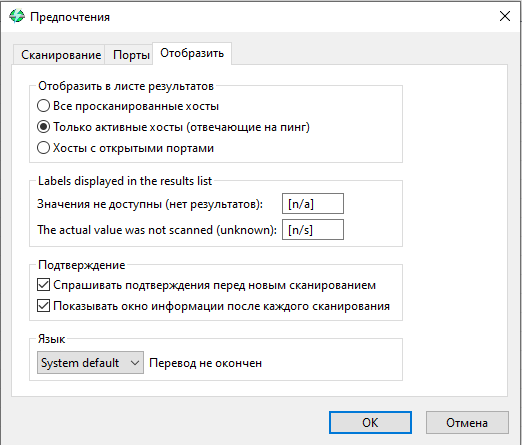

Как в Angry IP Scanner показывать только активные хосты

Перейдите в меню «Инструменты» → «Предпочтения». В открывшемся окне перейдите во вкладку «Отобразить», выберите пункт «Только активные хосты (отвечающие на пинг)»:

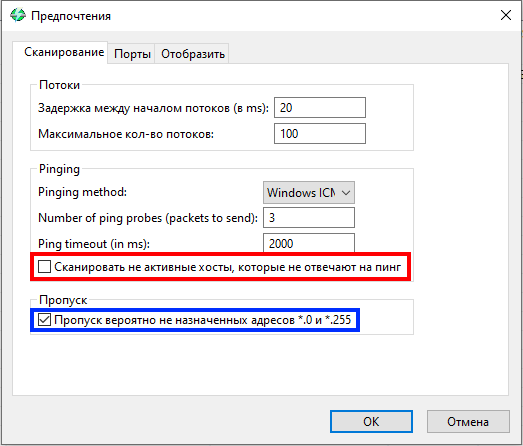

Как просканировать хост, если он не пингуется

Если хост не отвечает на пинг, то это совсем не обязательно означает, что он офлайн (хотя чаще офлайн). Если вы уверены, что хост онлайн или вам важно найти все активные хосты, то для начала попробуйте поменять метод пингования.

Также вы можете принудительно сканировать порты даже на хостах, которые не отвечают на любой пинг. Для этого перейдите в меню «Инструменты» → «Предпочтения». В открывшемся окне перейдите во вкладку «Сканирование», выберите пункт «Сканировать неактивные хосты, которые не отвечают на пинг»:

Нужно ли использовать опцию «Пропуск вероятно не назначенных адресов *.0 и *.255»

Для ответа на этот вопрос смотрите раздел «Может ли IP адрес с нулём или 255 на конце быть действительным?». Если коротко, то в глобальной сети адреса вида *.0 и *.255 обычно являются действительными, поэтому не стоит использовать опцию «Пропуск вероятно не назначенных адресов *.0 и *.255».

Сетевые термины в Angry IP Scanner

Далее подсказки из самой программы:

Общая информация

Angry IP Scanner инструмент для сканирования IP адресов.

Используется для сканирования IP адресов с целью найти активные хосты и собрать интересующую информацию о каждом из них.

Можно начать указав IP адреса для сканирования(локальные IP введены по умолчанию) и нажав кнопку «Старт».

Основные термины:

Feeder — Источник IP адресов для скнирования. Angry IP Scanner предоставляет разные источники сканирования: Диапазон IP, файл (IP List File) или Случайный. Можно выбрать источник из выпадающего списка рядом с кнопкой «Старт»

Сборщик данных — собирает специфичную информацию о хосте, например время пинга, имя хоста, открытые порты. Сборщики обычно представляют собой колонки в результате сканирования. Их можно выбирать в меню «Инструменты->Сборщики данных».

Активный хост — хост отвечающий на пинг. В листе результатов отмечаются синим.

Неактивный хост — хост не отвечающий на пинг (красный). Тем не менее у него могут быть открытые порты (если брандмауэр блокирует пинг). Для того чтобы полностью просканировать такие хосты поставьте галочку в «Сканировать не активные» в Инструменты->Предпочтения.

Open port — TCP порт, ответивший на попытку соединения. Зеленые в списке.

Filtered port — TCP порт, не отвечает на то, что он закрыт (нет RST пакета). Вероятно эти порты специально блокируются брандмауэрами.

Pinging (проверка хоста):

Angry IP Scanner может использовать разные методы пинга. Их можно выбирать в окне «Предпочтения».

ICMP echo — стандартный метод используемый программой ‘ping’. На большинстве платформ требует права администратора. Некоторые брандмауэры запрещают ответные пакеты на запрос ICMP, делая активные хосты выглядящими не активными.

UDP — посылает UDP пакеты (datagrams) на один из портов хоста и наблюдает за ответом(есть или нет). Не стандартно, но не требует привилегий.

TCP — пытается подключиться к 80 (http) порту. Для некоторых сетей может работать лучше UDP, обычно нет.

Сканирование UDP и TCP чаще всего не определяет маршрутизаторы или другое сетевое оборудование должным образом.

TTL (time to live) — этот сборщик работает только с ICMP пингом. Начальное значение обычно 64 или 128, разница показывает дистанцию до хоста в кол-ве узлов.

Результаты сканирования отображаются в списке, строчка — просканированный адрес.

Используя меню предпочтений вы можете настроить отображение:

- всех просканированных хостов

- только активных хостов

- только хостов с открытым портом

Специальные значения (так же настраиваемы):

- [n/s] — значение которое вообще не было просканировано (если хост не активен)

- [n/a] — значение не доступно, но было просканировано

Источник

Linuxoid.pro

Сообщество разработчиков программного обеспечения и IT-специалистов

Топ-10 лучших сканеров портов Linux для сетевых администраторов

Сканирование портов — важная вещь в мире сетей. Фактически, сетевой трафик отправляется и принимается через порты IP-адреса. Итак, чтобы узнать открытые порты, способные отправлять и получать данные, вам нужно использовать программное обеспечение для сканирования портов.

В любом случае, я не читаю здесь лекцию «Основы сетевых технологий». Я предполагаю, что вы знакомы с основами сканирования портов, поскольку ищете сканеры портов для своей системы Linux.

Инструменты сканера портов используются в основном администраторами сети или сервера. Но есть и случаи личного использования. Иногда геймеры и этики используют этот метод, чтобы найти лазейки в сети в исследовательских целях. Независимо от того, почему вы его используете, хороший сканер портов может значительно облегчить вашу работу. К счастью, в Linux есть множество пакетов сканеров портов для установки, и мы собираемся поговорить о них.

Лучшие сканеры портов Linux для сетевых администраторов

Дистрибутивы Linux в основном используются в серверных приложениях. Вот почему в Linux вы найдете больше и более качественных сетевых инструментов, чем в любой другой операционной системе. Как я уже сказал ранее, существует приличное количество сканеров портов Linux. Но большинство из них слишком сложные и для опытных пользователей. Вот почему вы не найдете достаточно ресурсов о них в Интернете. Итак, я решил составить список лучших сканеров портов, доступных для платформы Linux.

1. Nmap

Nmap — наиболее широко используемый сканер портов, доступный для системы Linux. Вы будете удивлены, узнав, что он может выполнять различные сетевые задачи и доступен для нескольких платформ. И инструмент с открытым исходным кодом, который можно использовать совершенно бесплатно. Его предпочитают все, от обычных игроков до профессиональных администраторов серверов. Вы можете получить доступ к инструменту, используя как командную строку, так и графический интерфейс пользователя.

- Даже командные строки разработаны для новичков, а синтаксис очень прост.

- Вы можете получить множество параметров, связанных с хостом, таких как информация об ОС, тип системы и т. Д.

- Их веб-сайт предоставляет подробное руководство по сканированию портов с помощью этого инструмента.

- Он имеет встроенную библиотеку, указанную как наиболее популярные TCP-порты, которые вы можете использовать для быстрого сканирования.

- Вы получите результат в удобочитаемом формате, а также можете экспортировать отчет, если хотите.

Плюсы: существует большая база пользователей этого инструмента, и если вы столкнетесь с какой-либо проблемой, вы найдете множество ресурсов в Интернете для ее решения.

Минусы: некоторые дополнительные функции заставят новичков потеряться в толпе функций.

2. Unicornscan

Unicornscan также является очень популярным сканером портов Linux. Он не предлагает такой гибкости, как Nmap. Но это действительно достойный конкурент Nmap, и его намного проще использовать для обычных пользователей. Этот инструмент также обладает некоторыми эксклюзивными функциями и преимуществами, которые недоступны даже для платных инструментов. Он поддерживает протоколы TCP и UDP для сканирования портов. Вы можете использовать любой из них и некоторые другие специальные протоколы в зависимости от сценариев использования.

- Он может обнаруживать активную операционную систему и запущенные в данный момент приложения.

- Вы можете сохранить результаты сканирования в базе данных в удобочитаемом формате.

- Пакет прост в установке, и он поставляется с предустановленными дистрибутивами, наиболее ориентированными на безопасность.

- Вы можете расположить цели в последовательности, чтобы выполнить многократное сканирование.

- Захваченные пакеты также можно сохранить в формате файла PCAP для дальнейшего анализа.

Плюсы: Асинхронное сканирование портов TCP и UDP — уникальная функция этого инструмента, которая полезна для большинства пользователей.

Минусы: на официальном сайте не так много ресурсов о том, как работать с этим инструментом.

3. Zenmap

В Zenmap нет ничего нового в плане сканирования портов. Фактически, вы получите все возможности Nmap, потому что он использует преимущества открытого исходного кода Nmap и построен на его основе. Что вы получаете дополнительно, так это графический интерфейс пользователя. Это палочка-выручалочка для тех, кто не очень хорошо знаком с инструментами командной строки. Если вы новичок в сетевых технологиях, вам это понравится из-за простого в использовании интерфейса.

- Пользовательский интерфейс немного устаревший, но чистый и аккуратно оформленный.

- Вы можете получить доступ к мастеру команд прямо из главного меню.

- Есть возможность открыть предыдущие результаты сканирования и сохранить результаты сканирования.

- Вы можете создавать шаблоны сканирования на основе наиболее часто используемых команд и настроек.

- В большинстве случаев он идет в комплекте с Nmap, и это здорово.

Плюсы: Zenmap упростил сканирование портов для неопытных людей. Вдобавок ко всему, некоторые изящные функции, такие как предустановки, делают его отличным компаньоном.

Минусы: разработчики должны обновить пользовательский интерфейс, используя современный язык дизайна.

4. Angry IP Scanner

Это еще один сканер портов Linux. Не путайте и его агрессивное именование. Этот инструмент работает как оберег, и я гарантирую, что он никогда вас не рассердит. Самым интересным фактом об этом инструменте является то, что он работает быстрее, чем что-либо на рынке прямо сейчас. Этот кроссплатформенный IP-сканер имеет довольно простые функции, но также имеет большое преимущество. Он очень удобен и прост в использовании, что делает его самым удобным инструментом в легкой упаковке.

- Его можно использовать без установки, как переносной инструмент.

- Вы можете сохранять отсканированные результаты в файлах различных форматов, таких как CSV, TXT, XML.

- Некоторые плагины могут расширять свою функциональность, что является большим преимуществом.

- Вы получите информацию NetBIOS с целевого IP-адреса с расширенной метаинформацией.

- Пользователи могут создавать собственные плагины, используя язык программирования Java.

Плюсы: инструмент очень гибкий, с возможностью расширения функций путем написания кодов и использования сторонних плагинов.

Минусы: он предлагает меньше возможностей с точки зрения ванильной установки, чем популярные конкуренты.

5. Netcat

Netcat — это полноценный инструмент для работы в сети и безопасности, выпущенный под лицензией GNU. Эта вещь работает как фреймворк в фоновом режиме и может работать вместе с другими сетевыми инструментами. С момента первоначального выпуска в 2004 году базовая версия больше не обновлялась. Но есть несколько инструментов, основанных на исходном коде Netcat с расширенными функциями. Но, тем не менее, этот инструмент считается пионером в области сканирования IP-адресов и прочего.

- Этот инструмент поддерживает как исходящие, так и входящие соединения по протоколам UDP и TCP.

- Сканер портов поддерживает рандомизатор, который упрощает поиск открытых портов.

- Вы можете легко установить его из официальных репозиториев любого дистрибутива.

- Netcat поддерживает буферизованный режим отправки, шестнадцатеричный дамп и некоторые другие расширенные функции.

- Его можно использовать как инструмент сетевой отладки, а также с некоторыми дополнительными преимуществами.

Плюсы: будучи устаревшим инструментом, он очень надежен и стабилен. С ним совместимы практически все дистрибутивы.

Минусы: у него нет современного графического интерфейса с современными функциями, что определенно является недостатком.

6. Knocker

Knocker — это простой, но мощный сканер портов Linux. Инструмент написан на языке программирования C, и его функции довольно просты. Фактически, он не делает ничего, кроме простого сканирования портов. Но что меня привлекло, так это простой в использовании интерфейс этого инструмента. Если вы человек, которому не нужно много функций и которому нужен легкий инструмент, это стоит попробовать.

- Этот инструмент доступен для нескольких платформ, кроме Linux.

- Доступны как терминальные версии, так и версии графического интерфейса на основе GTK.

- Он поддерживает протокол TCP для сканирования IP, который является наиболее распространенным.

- Knocker может предоставить отчет о службах, работающих на определенном порту.

- Инструмент находится в активной разработке, и группа разработчиков очень отзывчива.

Плюсы: Knocker не оказывает особой нагрузки на систему, поскольку он очень легкий и имеет только основные функции.

Минусы: у него нет функции сканирования UDP, что немного досадно.

7. Vault

Не путайте с этим именем. Это не запирающий инструмент или что-то в этом роде. Vault — это полноценный инструмент для проверки на проникновение для вашей системы Linux. Он может выполнять различные задачи с точки зрения сети. Встроенный сканер портов может выполнять расширенное сканирование портов различными методами. Он поддерживает протоколы TCP и UDP. Вы будете удивлены, узнав, что этот инструмент на основе Python может сканировать веб-страницы.

- Он может сканировать TCP-порты и получать различную информацию, кроме этого открытого порта.

- Этот инструмент без проблем совместим со всеми операционными системами Unix.

- Не требует никаких зависимостей, кроме комплекта разработчика Python.

- В Vault включены некоторые функции безопасности, которые могут помочь вам в анализе бэкдора.

- Вы можете получить его бесплатно и можете использовать форк для повышения удобства использования и расширенных функций.

Плюсы: он хорошо конкурирует с продвинутыми инструментами, такими как Nmap, с многочисленными функциями.

Минусы: он не будет работать в вашей системе без Python, что следует учитывать.

8. UMIT

UMIT — это интерфейсная оболочка для популярного сканера портов Linux, Nmap. Это означает, что разработчики с открытым исходным кодом создали UMIT поверх кода Nmap с графическим пользовательским интерфейсом, чтобы новички могли использовать его без какой-либо командной строки. Он работает так же, как Zenmap, который также является популярным форком Nmap. Пользовательский интерфейс и язык дизайна этого инструмента превосходны с чистыми и оптимизированными механизмами. Большую часть времени я предпочитаю использовать его на своей Linux-машине.

- Этот инструмент может сравнивать результаты различных результатов сканирования портов.

- В него встроены некоторые расширенные инструменты фильтрации для гибкого сканирования.

- Он использует структуру GTK + для графического интерфейса пользователя и без проблем работает в любой среде рабочего стола.

- Существует экспертный режим, который предоставит вам больше возможностей с точки зрения отладки.

- Сохранение результатов сканирования в базе данных — очень удобная функция для сетевых администраторов.

Плюсы: UMIT работает на том же алгоритме Nmap с некоторыми улучшениями на стороне пользовательского интерфейса. Вот почему на это можно слепо положиться.

Минусы: последняя версия появилась почти 6 лет назад, и разработчики не заинтересованы в дальнейшем развитии.

9. NmapSi4

Этот инструмент также построен на Nmap для проверки стабильности большинства функций. В отличие от оригинального Nmap, он имеет функциональный графический интерфейс на основе GTK, который упрощает работу. NmapSi4 очень популярен среди сетевых администраторов Linux. Кроме того, есть несколько неофициальных портов с некоторыми дополнительными функциями и функциями. Самое приятное то, что NmapSi4 имеет один из самых функциональных пользовательских интерфейсов с лучшим дизайном и удобством использования.

- Вы можете искать хосты и IP-адреса с помощью инструмента Network Discover.

- Пользователи могут создать свой собственный профиль сканирования для более быстрого доступа.

- Есть специальный браузер для обнаружения сетевых уязвимостей.

- Пользовательский интерфейс разделен на вкладки, чтобы вы могли легко найти нужные функции.

- Вы получаете полную поддержку Nmap NSE с Traceroute.

Плюсы: этот форк Nmap очень стабилен, и я не обнаружил ни одной проблемы при его использовании в моей системе Debian.

Минусы: для установки нужны обходные пути, и это может беспокоить новичков.

10. Sandmap

Sandmap — еще один ангел-хранитель для системных администраторов, которым приходится работать с сетями. Этот сканер портов Linux использует тот же старый Nmap на бэкэнде для обнаружения сети. Этот инструмент не предлагает графический интерфейс. Но вы будете поражены, увидев его интерфейс командной строки. Синтаксис выделен цветами, а общий вид не позволит вам пропустить графический интерфейс. Вы также можете использовать простые коды для выполнения различных задач, связанных со сканированием портов.

- Есть несколько предустановок с некоторыми предопределенными параметрами, которые вы можете использовать для быстрого сканирования.

- Он поддерживает NSE для написания сценариев для реализации сложных задач.

- Вы можете выполнять несколько сканирований, и для этого нет ограничений программного обеспечения.

- В настоящее время для этого инструмента доступно более 30 модулей.

- Вы можете прочитать документацию для быстрого обучения, даже если вы новичок.

Плюсы: у него стилизованный интерфейс командной строки, который доставит удовольствие таким любителям терминалов, как я.

Минусы: некоторым людям все еще может не хватать полноценного графического пользовательского интерфейса.

Наши рекомендация

На самом деле, все вышеупомянутые инструменты великолепны, и я думаю, что вы можете начать работать, установив любой из них. Но если вам все еще нужно предложение, я настоятельно рекомендую вам использовать любой инструмент на основе Nmap. Это потому, что Nmap имеет большую популярность и большую базу пользователей. Вы получите решения, если обнаружите какие-либо проблемы. И, если вам неудобно работать с командными строками, Zenmap — более безопасный выбор.

Последние мысли

Сканирование портов — это сложная сетевая задача. Его можно использовать как в хороших, так и в плохих целях. Если вы используете это для проверки уязвимости, то ничего страшного. Вы должны быть осторожны при его использовании, чтобы не использовать его для незаконных действий, таких как взлом. Я надеюсь, что эта статья помогла вам узнать о лучших сканерах портов Linux. Пожалуйста, поделитесь этим с друзьями, потому что это побуждает нас писать лучшие статьи.

Источник