- Information Security Squad

- 🧗 10 лучших инструментов сканирования уязвимостей для тестирования на проникновение – 2020

- 10 лучших инструментов сканирования уязвимостей

- 1. сканер уязвимостей OpenVAS

- 2.Tripwire IP360

- 3. Сканер уязвимостей Nessus

- 4.Comodo HackerProof

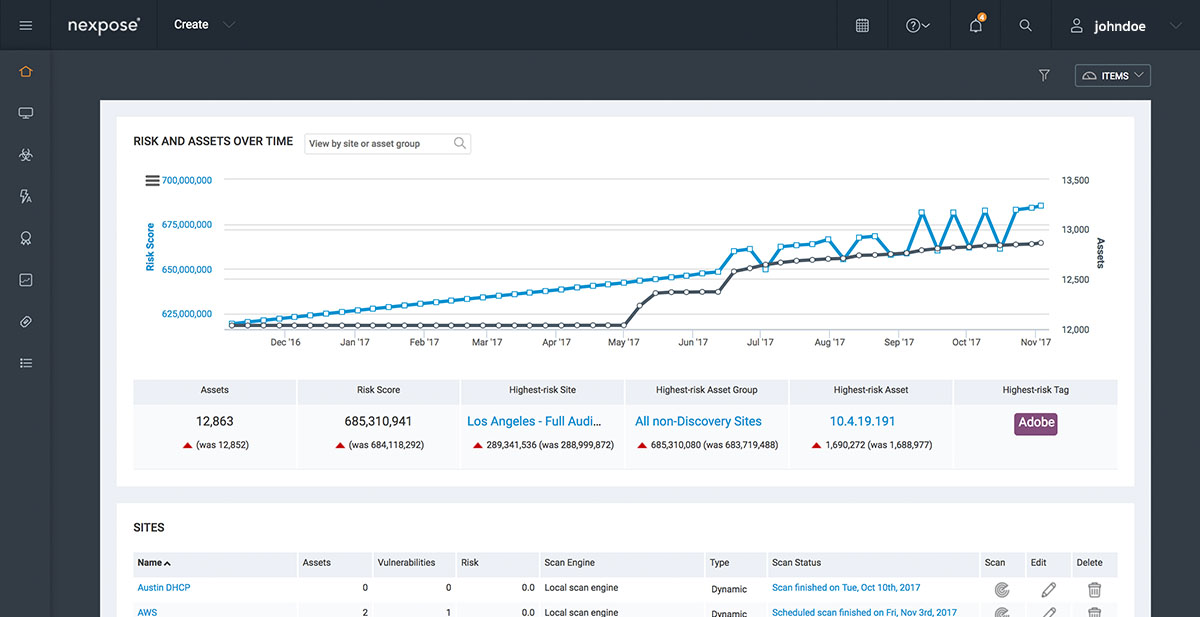

- 5.Nexpose community

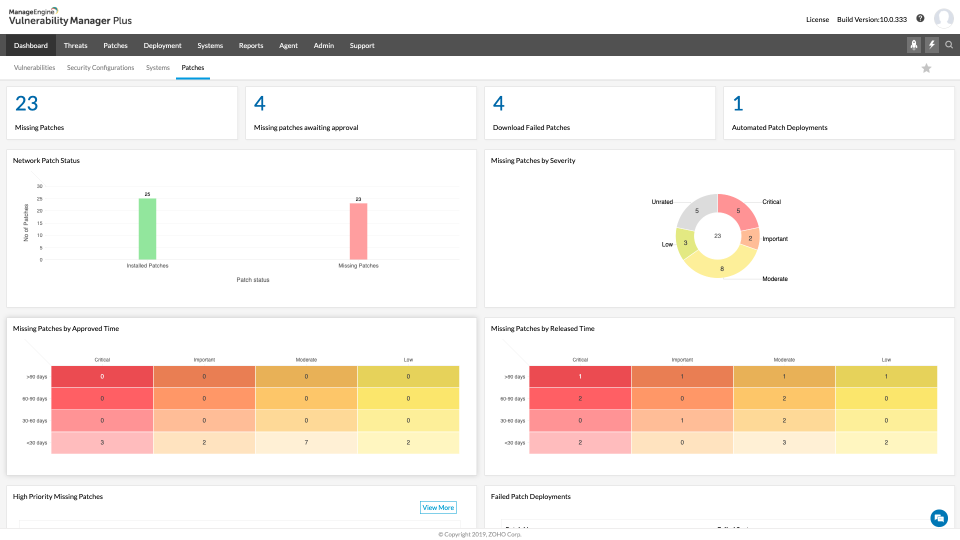

- 6.Vulnerability Manager Plus

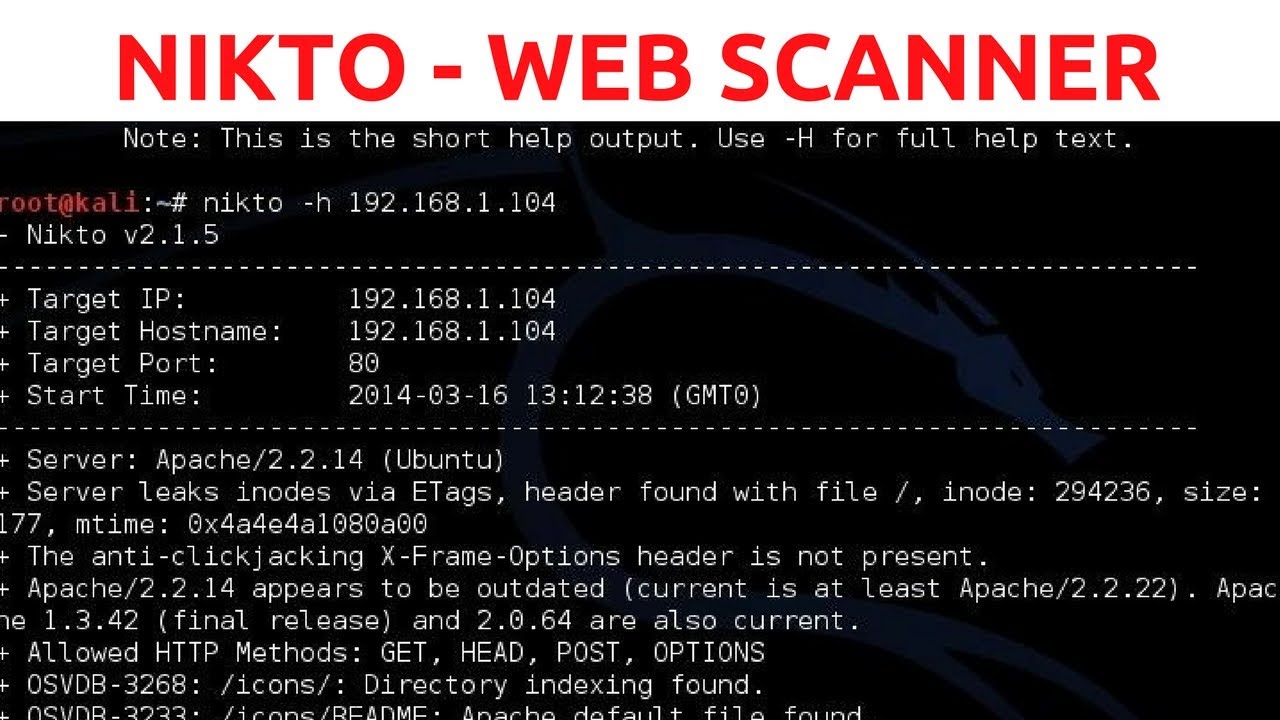

- 7.Nikto

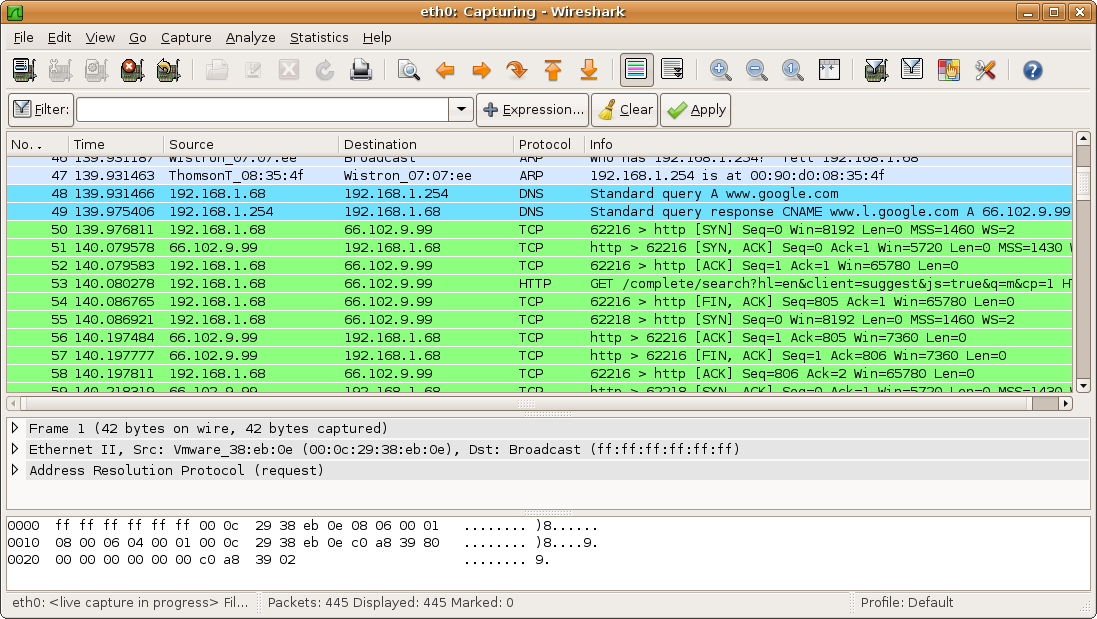

- 8.Wireshark

- 9. Aircrack-ng

- 10. Сетевой сканер безопасности Retina

- Сравнение инструментов сканирования локальной сети

- Тестовая среда

- Результаты тестирования

- Выводы

Information Security Squad

stay tune stay secure

- Home

- 2019

- Август

- 6

- 🧗 10 лучших инструментов сканирования уязвимостей для тестирования на проникновение – 2020

🧗 10 лучших инструментов сканирования уязвимостей для тестирования на проникновение – 2020

Инструменты сканирования уязвимостей являются одним из важнейших инструментов в ИБ отделах, поскольку уязвимости появляются каждый день и, таким образом, оставляют лазейку для организации.

Инструменты сканирования на уязвимости помогают обнаруживать лазейки безопасности в приложении, операционных системах, оборудовании и сетевых системах.

Хакеры активно ищут эти лазейки, чтобы использовать их в своих интересах.

Уязвимости внутри сети должны быть немедленно идентифицированы и устранены, чтобы злоумышленники были в страхе.

Сканеры уязвимостей являются одним из таких способов сделать это, благодаря своим непрерывным и автоматизированным процедурам сканирования они могут сканировать сеть на наличие потенциальных лазеек.

Они находятся в Интернете или же на любом устройстве, и они помогают отделам ИБ выявить уязвимость и исправить ее как вручную, так и автоматически.

Лучшие на рынке сканеры веб-уязвимостей должны позволять вам выполнять как аутентифицированные, так и неаутентифицированные типы сканирования, чтобы свести к нулю сетевые уязвимости.

В этой статье мы рассмотрим 10 лучших инструментов сканирования уязвимостей, доступных на рынке.

10 лучших инструментов сканирования уязвимостей

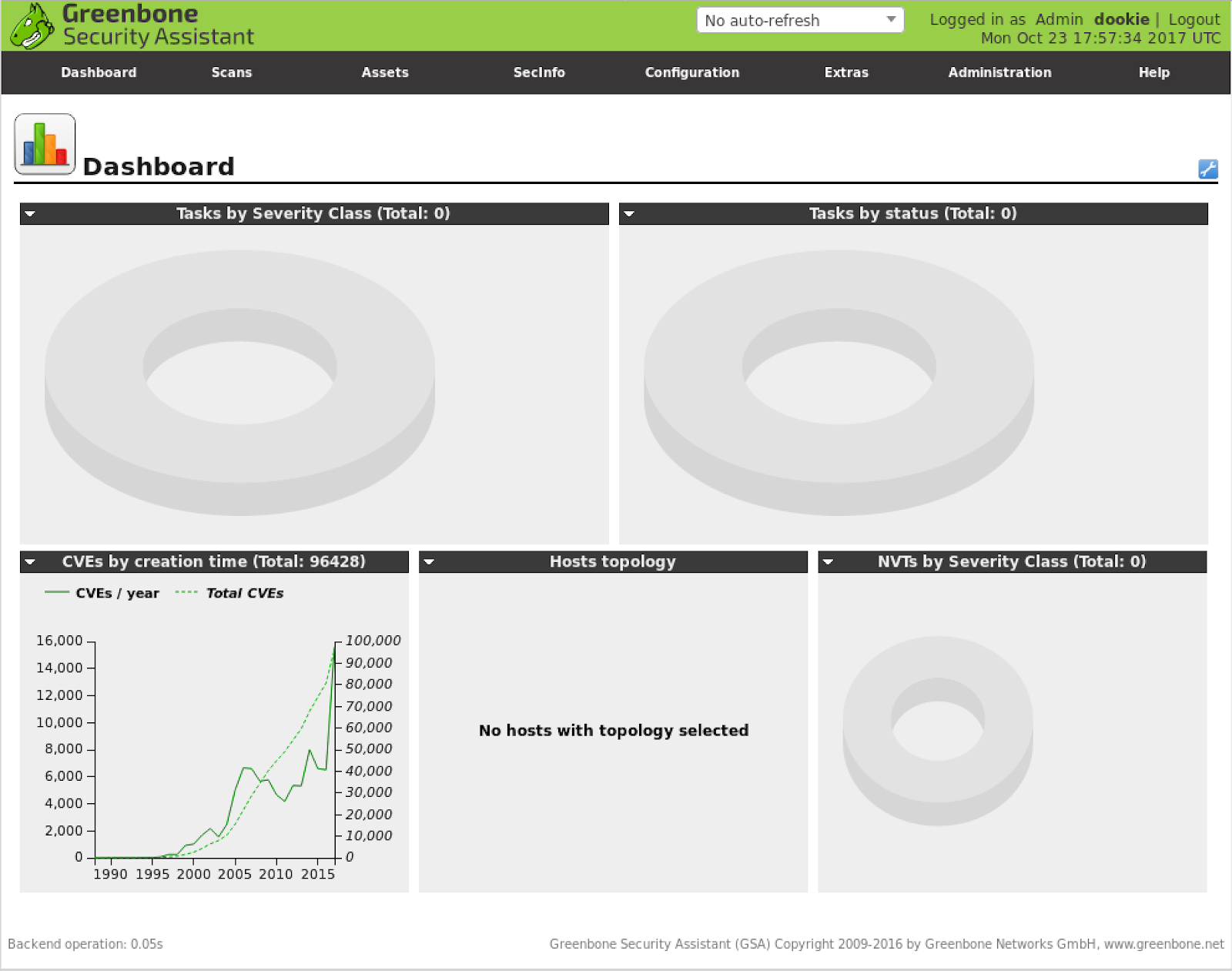

1. сканер уязвимостей OpenVAS

Сканер уязвимостей OpenVAS – это инструмент анализа уязвимостей, который позволит сканировать серверы и сетевые устройства благодаря своей комплексной природе.

Этот сканер будет искать IP-адрес и проверять наличие любых открытых служб путем сканирования через открытые порты, неправильной конфигурации и уязвимостей в существующих объектах.

После завершения сканирования, генерируется автоматический отчет и отправляется по электронной почте для дальнейшего изучения и исправления.

OpenVAS также может работать с внешнего сервера, что дает вам представление о хакере, таким образом выявляя открытые порты или сервисы и своевременно обрабатывая их.

Если у вас уже есть собственная система реагирования на инциденты или система обнаружения инцидентов, то OpenVAS поможет вам улучшить мониторинг вашей сети с помощью инструментов тестирования сети и оповещений в целом.

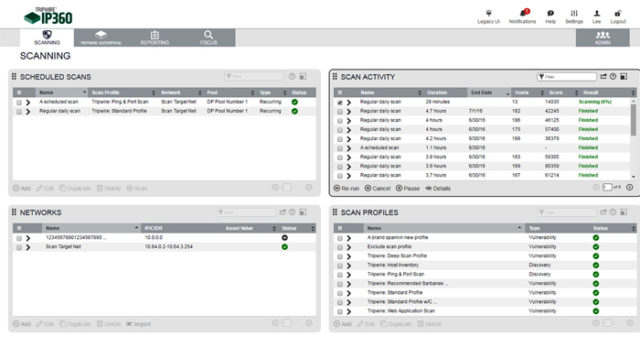

2.Tripwire IP360

Tripwire IP360 – одно из ведущих решений на рынке для управления уязвимостями, позволяющее пользователям идентифицировать все в своей сети, включая локальные, облачные и контейнерные активы.

Tripwire позволит получать доступ к своим ресурсам, используя меньшее количество операций сканирования агентов.

Он также работает в сочетании с управлением уязвимостями и рисками, что позволяет ИБ-администраторам и специалистам по безопасности применять целостный подход к управлению безопасностью.

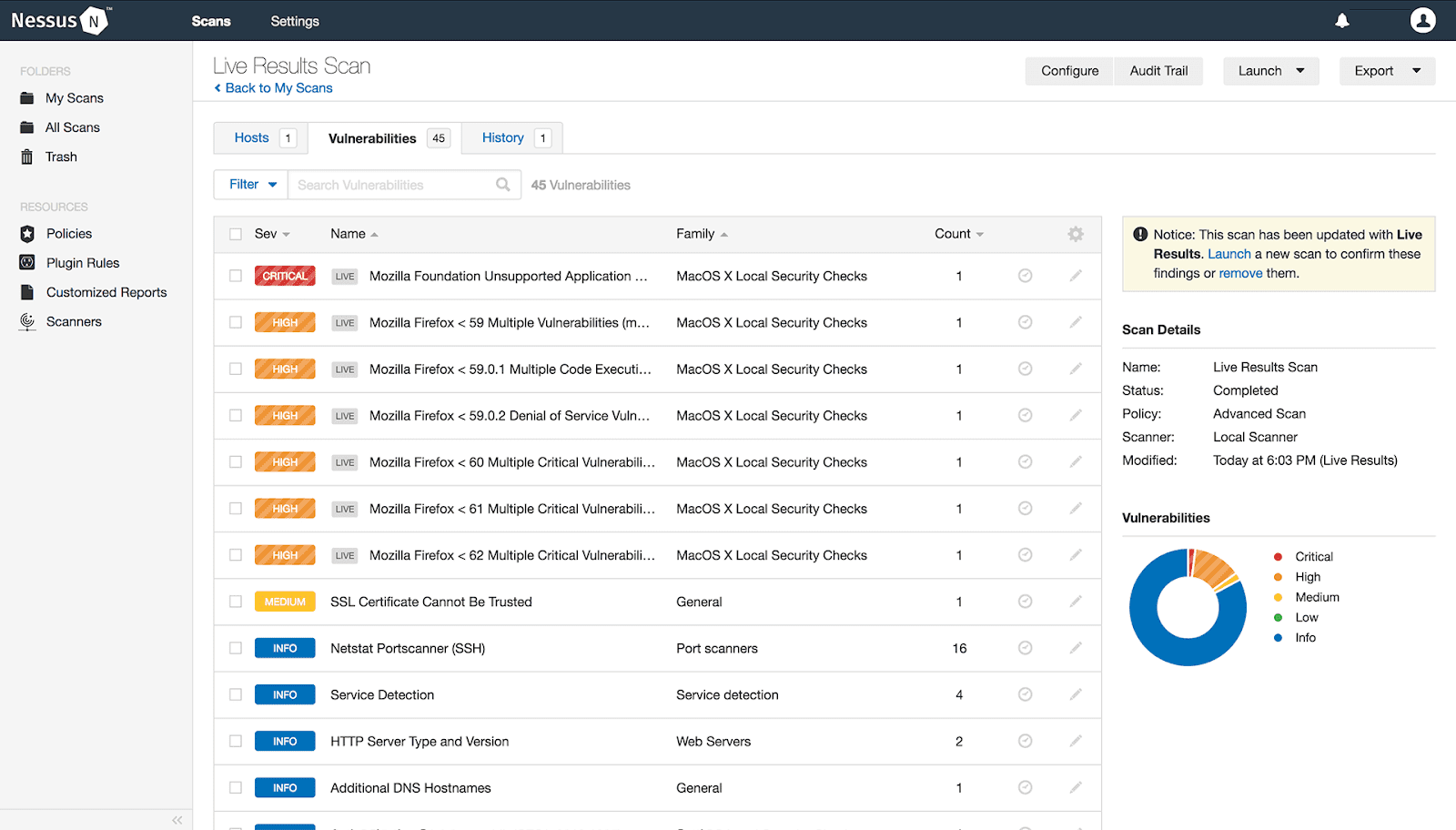

3. Сканер уязвимостей Nessus

Nessus Professional от Tenable – это разботка для специалистов по безопасности, занимающаяся исправлениями, проблемами с программным обеспечением, средствами удаления вредоносных программ и рекламного ПО, а также неправильной настройкой в широком спектре операционных систем и приложений.

Nessus вводит упреждающую процедуру безопасности, своевременно выявляя уязвимости, прежде чем хакеры используют их для проникновения в сеть, а также устраняет недостатки удаленного выполнения кода.

Он заботится о большинстве сетевых устройств, включая виртуальную, физическую и облачную инфраструктуру.

Tenable также упоминается как Gartner Peer Insights Choice для оценки уязвимости к марту 2019 года.

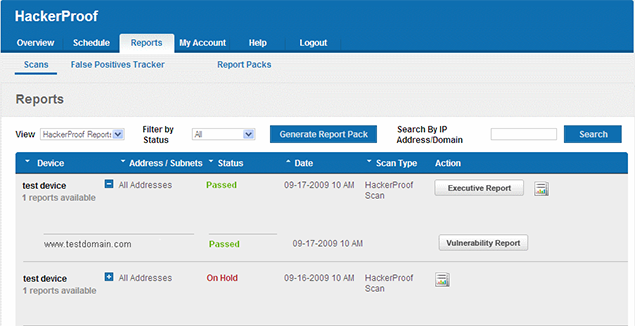

4.Comodo HackerProof

Comodo HackerProof – еще один ведущий сканер уязвимостей с надежными функциями, которые позволяют ежедневно сканировать на поиск своиз уязвимостей.

Варианты сканирования PCI, предотвращение атак и технология site inspector, которая помогает в сканировании веб-сайтов следующего поколения.

Помимо этих льгот, Comodo также предоставляет пользователям индикатор безопасности.

Это уменьшит количество брошенных корзин, улучшит конверсии и увеличит доход в большом соотношении.

5.Nexpose community

Nexpose – это инструмент сканирования уязвимостей, разработанный Rapid7, это решение с открытым исходным кодом, которое покрывает большинство ваших проверок сети.

Универсальность этого решения является преимуществом для администраторов, ведь его можно встроить в инфраструктуру Metaspoit, способную обнаруживать и сканировать устройства в тот момент, когда любое новое устройство подключается к сети.

Также отслеживает подверженность уязвимости реальному миру и, прежде всего, определяет возможности угрозы соответствующим образом разрабатывать исправления.

Кроме того, сканер уязвимостей также оценивает риск угроз, варьируя его в диапазоне от 1 до 1000, что дает специалистам по безопасности возможность исправить уязвимость до ее использования.

6.Vulnerability Manager Plus

С его недавним выходом на рынок и функцией, которую он охватывает, это могут быть ожидаемые этические инструменты взлома для организаций.

Он предоставляет аналитику на основе атакующего, позволяющую сетевым администраторам проверять существующие уязвимости с точки зрения хакера.

Кроме того, Vulnerability Manager Plus – это автоматическое сканирование, оценка воздействия, оценка рисков программного обеспечения, неправильная настройка безопасности, исправление, сканер устранения уязвимостей нулевого дня и тестирование и усиление проникновения веб-сервера.

7.Nikto

Nikto – еще один бесплатный онлайн-сканер уязвимостей.

Nikto помогает понять функции сервера, проверить их версии, выполнить тестирование веб-серверов, чтобы выявить угрозы и присутствие вредоносных программ, а также сканировать различные протоколы, такие как https, httpd, HTTP и другие.

Также помогает в сканировании нескольких портов сервера в короткие сроки.

8.Wireshark

Wireshark считается одним из самых мощных анализаторов сетевых протоколов на рынке.

Он используется многими правительственными учреждениями, предприятиями, здравоохранением и другими отраслями для тщательного анализа своей сети.

Как только Wireshark идентифицирует угрозу, он отключает ее для проверки.

Wireshark успешно работает на устройствах Linux, macOS и Windows.

Среди других особенностей Wireshark – стандартный трехпанельный браузер пакетов, сетевые данные можно просматривать с помощью графического интерфейса, мощные фильтры отображения, анализ VoIP, поддержка дешифрования для таких протоколов, как Kerberos, WEP, SSL / TLS и другие.

Вы можете пройти полное обучение по Wireshark, чтобы улучшить свои навыки сканирования сети.

9. Aircrack-ng

Aircrack-ng поможет позаботиться о безопасности сети WiFi.

Он используется в сетевых аудитах и обеспечивает безопасность и контроль WiFi, а также работает как одно из лучших хакерских приложений для Wi-Fi с драйверами и картами, воспроизводящими атаки.

Заботится о потерянных ключах, захватывая пакеты данных. Поддержка ОС включает в себя NetBSD, Windows, OS X, Linux и Solaris.

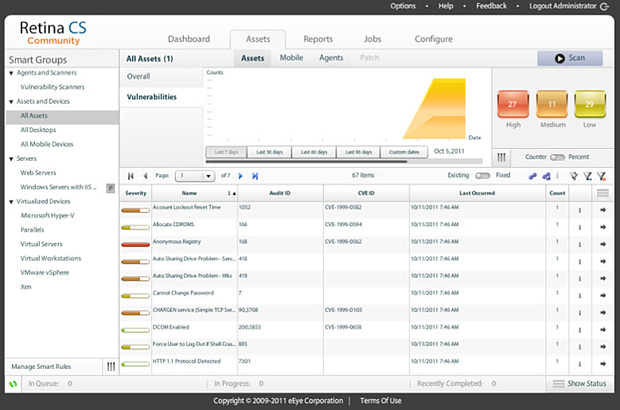

10. Сетевой сканер безопасности Retina

Сканер уязвимостей Retina – это веб-приложение с открытым исходным кодом, которое заботится об управлении уязвимостями из центрального расположения.

Его функции включают в себя исправления, соответствие, конфигурирование и создание отчетов.

Заботится о базах данных, рабочих станциях, серверах, анализирует и веб-приложения с полной поддержкой интеграции VCenter и виртуальных сред сканирования приложений.

Он заботится о нескольких платформах, предлагая полную межплатформенную оценку уязвимости и безопасность.

Если вы уже попробовали их, поделитесь своими мыслями о них в разделе комментариев.

Сравнение инструментов сканирования локальной сети

Когда я работал в нескольких государственных организациях кавычкодавом, овощем пентестером, суровые бородатые дяди в свитерах учили меня использовать только Nmap для сканирования сети. Сменив место работы, Добби стал свободен от предрассудков и решил выбрать сканер самостоятельно на основании псевдо-объективных данных сравнения реального функционала популярных сканеров, которые смог найти в сети самостоятельно, или, спросив у коллег, какой их любимый сканер. Собственно, о результатах внутреннего холливара сравнения сетевых сканеров и решил написать статью. Объективность не гарантирую, но постарался сделать колличественный анализ. Кому интересно, что из этого вышло, добро пожаловать под кат.

Старый и опытный волк безопасник предложил свой любимый и привычный консольный Nmap. Ещё один наш выходец из «госухи», combonik, говорил, что разницы нету, опенсорсный или вендорский, главное — веб-интерфейс для работы. Ещё наш погонщик менеджер сказал, что вендорские сканеры — самые лучшие, аргументируя свои слова тем, что такие сканеры имеют постоянную поддержку, удобный интерфейс для работы и постоянные обновления.

Дабы сгладить наши противоречия, было решено провести блиц-тестирование сетевых сканеров уязвимостей. Холивар среди пентестеров Hacken привел нас к новой задаче — проведению сравнительной характеристики по результатам сканирования. Для проведения сравнения эффективности сканирования было выбрано четыре сканера: Rapid7 Nexpose, Tenable Nessus, OpenVAS 9 и Nmap. Их выбрали на основании аналитики интернет-публикаций и личного опыта. Лично я делал ставку на Nessus, но увы, не угадал.

Rapid7 Nexpose – это сканер уязвимостей, который выполняет активное сканирование IT-инфраструктуры на наличие ошибочных конфигураций, дыр, вредоносных кодов, и предоставляет рекомендации по их устранению. Под анализ попадают все компоненты инфраструктуры, включая сети, операционные системы, базы данных и web-приложения. По результатам проверки Rapid7 Nexpose в режиме приоритетов классифицирует обнаруженные угрозы и генерирует отчеты по их устранению. [2]

Tenable Nessus Scanner – это сканер, предназначенный для оценки текущего состояния защищённости традиционной ИТ-инфраструктуры, мобильных и облачных сред, контейнеров и т.д. По результатам сканирования выдаёт отчёт о найденных уязвимостях. Рекомендуется использовать, как составную часть Nessus Security Center. [3]

OpenVAS — это сканер уязвимостей с открытым исходным кодом. OpenVAS предназначен для активного мониторинга узлов вычислительной сети на предмет наличия проблем, связанных с безопасностью, оценки серьезности этих проблем и для контроля их устранения. Активный мониторинг означает, что OpenVAS выполняет какие-то действия с узлом сети: сканирует открытые порты, посылает специальным образом сформированные пакеты для имитации атаки или даже авторизуется на узле, получает доступ к консоли управления, и выполняет на нем команды. Затем OpenVAS анализирует собранные данные и делает выводы о наличии каких-либо проблем с безопасностью. Эти проблемы, в большинстве случаев касаются установленного на узле необновленного ПО, в котором имеются известные и описанные уязвимости, или же небезопасно настроенного ПО. [1,6]

Nmap — свободная утилита, предназначенная для разнообразного настраиваемого сканирования IP-сетей с любым количеством объектов, определения состояния объектов сканируемой сети (портов и соответствующих им служб). Изначально программа была реализована для систем UNIX, но сейчас доступны версии для множества операционных систем.[4,5]

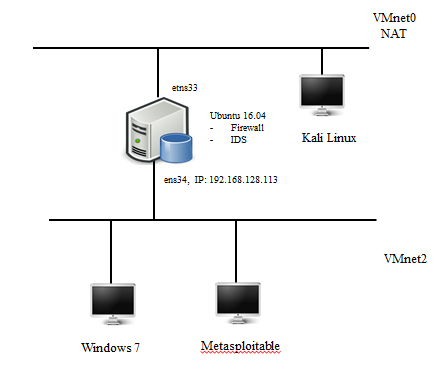

Тестовая среда

Для проведения тестирования я собрал тестовую сеть на VMware Workstation 12 Pro в схему, которая представлена на рис. 1.

Рис. 1. Схема сети

- Windows 7 со всеми установленными обновлениями, запущенным приложением XAMPP, развёрнутыми сервисами MySQL и Apache. Также развёрнута тестовая система DVWA.

- Metasploitable 2 – операционная система с предустановленными уязвимыми сервисами и приложениями, которая используется для тестирования.

- Ubuntu 16.04 c установленным IDS Suricata [10] и сконфигурированным iptables [9].

- Kali Linux — дистрибутив Linux, который используется для тестирования на проникновения.

- Перечень уязвимых сервисов в Metasploitable 2 приведены в таблице 1.

Таблица 1

| Service | Port | Status |

| Vsftpd 2..four | 21 | Open |

| OpenSSH four.7p1 Debian 8ubuntu 1 (protocol 2.zero) | 22 | Open |

| Linux telnetd service | 23 | Open |

| Postfix smtpd | 25 | Open |

| ISC BIND 9.four.2 | 53 | Open |

| Apache httpd 2.2.eight Ubuntu DAV/2 | 80 | Open |

| A RPCbind service | 111 | Open |

| Samba smbd .X | 139, 445 | Open |

| r companies | 512, 513, 514 | Open |

| GNU Classpath grmiregistry | 1099 | Open |

| Metasploitable root shell | 1524 | Open |

| A NFS service | 2048 | Open |

| ProFTPD 1..1 | 2121 | Open |

| MySQL 5.zero.51a-3ubuntu5 | 3306 | Open |

| PostgreSQL DB eight..zero — eight..7 | 5432 | Open |

| VNC protocol v1. | 5900 | Open |

| X11 service | 6000 | Open |

| Unreal ircd | 6667 | Open |

| Apache Jserv protocol 1. | 8009 | Open |

| Apache Tomcat/Coyote JSP engine 1.1 | 8180 | Open |

На практике, когда проводится сканирование внутренних сетей на межсетевом экране и IPS, создаются правила, исключающие блокировку сканирования. Поэтому Suricata использовалась в режиме детектирования, и были написаны разрешающие правила на межсетевом экране.

Nessus Scanner запускался в режиме «Basic Network Scanning». [3]

Rapid 7 Nexpose запускался в режиме «Full audit without Web Spider». [2]

OpenVAS 9 запускался в режиме «default». [1,6]

Nmap запускался двумя командами: [4,5]

- nmap -sV -T4 -O -F —version-light 192.168.234.130-131

- nmap -Pn —script vuln 192.168.234.130-131

Результаты тестирования

Nexpose обнаружил 527 уязвимости (см. Диаграмма 1), из них:

Репорт

167 – получили статус “critical” — уязвимости необходимо закрывать в первую очередь.

349 – получили статус “severe” — уязвимости сложны в эксплуатации, но могут привести к тяжёлым последствиям.

46 – получили статус “moderate” — найденные уязвимости могут предоставить атакующему информацию о системе, которую он может применить при проведении атаки.

Найдены уязвимости не только тестированных систем, но и потенциальные уязвимости в системе виртуализации.

Tenable Nessus обнаружил 168 уязвимостей (см. Диаграмма 2), из них:

Репорт

3 – получили статус “critical”

9 – получили статус “high”

33 – получили статус “medium”

5 – получили статус “low”

118 получили статус “info”

Уязвимости уровня “critical” и “high” необходимо закрывать в первую очередь.

Уязвимости уровня “medium” — сложны в эксплуатации, но при должной проработке могут нанести ущерб.

Уязвимости уровня “low” и “info” — могут предоставить атакующему информацию о системе, которую он может применить при проведении атаки через другие векторы.

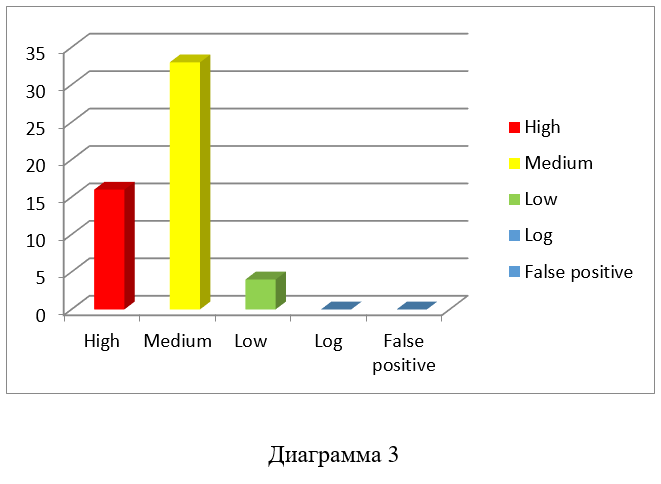

OpenVAS 9 обнаружил 53 уязвимости (см. Диаграмма 3), из них:

Репорт

Результаты срабатывания IDS

16 – получили статус “high”

33 – получили статус “medium”

4 – получили статус “low”

Уязвимости уровня “high” необходимо закрывать в первую очередь.

Уязвимости уровня “medium” — сложны в эксплуатации, но при должной проработке могут нанести ущерб.

Уязвимости уровня “low” могут предоставить атакующему информацию о системе, которую он может применить при проведении атаки через другие векторы.

Отдельно следует отметить полученные результаты с помощью сканера Nmap. Сканирование проводилось двумя командами, которые описывались выше. Результатом выполнения стал вывод информации об операционной системе, открытых сервисах и найденные возможные уязвимые сервисы и ссылки.

Использование скрипта “vuln” определило следующие типы уязвимостей:

Выводы

Для формирования выводов я применил количественный метод оценки по суммарному количеству найденных уязвимостей. В результате выяснилось, что наибольшую глубину сканирования проводит Nexpose. Довольно слабо отработал Nessus, так как в режиме сканирования сети выдал много служебных данных о системах и сервисах, которые только дают информацию для аналитики. С очень слабой стороны показал себя сканнер OpenVAS 9 с последними обновлениями. Отдельного слова требует Nmap – очень хороший инструмент для проведения аналитического тестирования с возможностью расширения с помощью NSE-скриптов.

Во время тестирования IDS Suricata обнаружила сканнеры NMap и OpenVAS.

Данное тестирование не является каноничным, как например, тесты Gartner или NSS Labs. Но не смотря на это, думаю, статья будет актуальна для специалистов в сфере администрирования систем и технического аудита.

P.S. А для чего это всё делалось?

Необходимо было принять на вооружение выбрать сканер для компании Hacken. Кроме того, проведение сканирования внутренней сети регламентировано стандартами управления информационной безопасности в коммерчиских организациях, банковской, энергетической и прочих сферах деятельности. Сканирование сети необходимо проводить не только для получения сертификации для организации, но и для управления уязвимостями в информационно-телекоммуникационной системе, контроля обновления операционных систем и другие не менее важные задачи по управлению информационной безопасностью. [8, 11]