- TesterCity

- A place where software quality lives

- Обзор сканера уязвимостей Skipfish

- Статья Skipfish — Сканер безопасности веб-приложений для определения XSS, SQL инъекции, а также Shell инъекции

- Skipfish | Сканер безопасности веб-приложений

- Как установить Skipfish

- Запуск этого сканера безопасности веб-приложений

- Для сканирования подстановочных доменов

- 21 лучший инструмент Kali Linux для взлома и тестирования на проникновение

- Лучшие инструменты Kali Linux для взлома и тестирования на проникновение

- 1. Nmap

- 2. Lynis

- 3. WPScan

- 4. Aircrack-ng

- 5. Hydra

- 6. Wireshark

- 7. Metasploit Framework

- 8. Skipfish

- 9. Maltego

- 10. Nessus

- 11. Burp Suite Scanner

- 12. BeEF

TesterCity

A place where software quality lives

Обзор сканера уязвимостей Skipfish

Авторы: Google (Michael Zalewski, Niels Heinen, Sebastian Roschke, etc.)

Лицензия: Apache 2.0 (бесплатно)

Страница проекта: code.google.com/p/skipfish/

Последняя версия: 2.10b (Dec 4, 2012) / входит в сборку Kali Linux, отдельно ставить не надо.

Аналоги: Nikto, Websecurify, Netsparker, w3af, Arachni

Согласно описанию разработчика, утилита предназначена для проведения разведки на предмет защищённости тестируемого веб-приложения. Она создаёт интерактивную карту сайта с помощью рекурсивного- и основанного на словарях анализе, после чего сканер применяет к полученным элементам различные проверки защищённости (обещают, что non-disruptive, но в любом случае тестирование лучше проводить не на продакшне). По окончанию работ формируется отчёт для анализа результатов человеком.

Какие именно проверки делает утилита? XSSi, SQLi, XMLi/XPATHi, CSSi, corrupt MIME, SSL attacks, shellcode/file injections, sensible data/files revealing. Полный список проверок перечислен здесь: https://code.google.com/archive/p/skipfish/wikis/SkipfishDoc.wiki

Для быстрого запуска достаточно использовать команду:

здесь ключ -o и параметр за ним (/logs) означает куда складывать логи работы, далее URL цели.

Давайте натравим нашу рыбку на веб-овечку (тренажёр WebGoat, который хостится на той же машине, где и skipfish):

Результат работы (ура, что-то нашлось!):

Откроем файл отчёта (выглядит симпатично и наглядно; несмотря на то, что похоже сканер не прошёл дальше окна логина, он нашёл несколько подозрений на уязвимости на сайте):

Как мы заметили выше, некоторые сайты могут требовать аутентификацию. Skipfish умеет работать как с простой аутентификацией, так и использовать HTTP cookies.

Для простых HTTP credentials попробуйте команду вида:

Если этот вариант не прокатит, попробуйте HTTP cookies. Залогиньтесь на сайт в браузере, а потом перехватите идентификатор сессии сниффером, например WebScarab/TamperData, либо посмотрите в настройках браузера. Далее используйте полученный идентификатор чтобы скормить его Skipfish’у:

Есть ещё третий способ аутентификации (каноничный, если хотите) — через соответствующую форму. В этом случае Skipfish’у нужно указать адрес формы, логин, пароль, и адрес который должен открыться в случае успешного входа:

С WebGoat проходит аутентификация по HTTP cookies, например:

В этот раз сканер находит гораздо больше подозрительных мест в веб-приложении!

Как Skipfish определяет что сканировать и почему та или иная область уязвима? Он использует словари (dictionaries) и сигнатуры (signatures) соответственно. На Kali Linux они, а также шаблон отчёта (assets), лежат в папке /usr/share/skipfish, при необходимости их можно отредактировать в текстовом редакторе:

Вы можете управлять глубиной и качеством сканирования, используя дополнительные параметры фильтрации при запуске Skipfish и выбирая нужные словари, в том числе создавать свои, обучая Skipfish на тестируемых сайтах.

Источник

Статья Skipfish — Сканер безопасности веб-приложений для определения XSS, SQL инъекции, а также Shell инъекции

Skipfish — активный инструмент рекогносцировки безопасности веб-приложений. Он подготавливает интерактивную карту сайта для целевого сайта, проводя рекурсивные поисковые сканеры и зондирование по принципу подбора по словарю.

Полученная карта затем аннотируется с результатом ряда активных (но, надеюсь, не разрушительных) проверок безопасности. Окончательный отчет, созданный инструментом, призван служить основой для профессиональных оценок безопасности веб-приложений.

• 500+ против интернет-целей, 2000+ запросов в секунду в сетях LAN/MAN и 7000+ запросов против локальных экземпляров.

• Автоматическое построение списка слов на основе анализа содержимого сайта.

• Эвристическое распознавание нечетких путей и схем обработки параметров, основанных на запросах.

• Подписи контента стиля Snort, которые будут отображать ошибки сервера, утечки информации или потенциально опасные веб-приложений.

• Сгруппированные проверки безопасности предназначены для обработки сложных сценариев: Хранимый XSS (путь, параметры, заголовки), скрытый SQL или XML-инъекции или вставка скрытой оболочки.

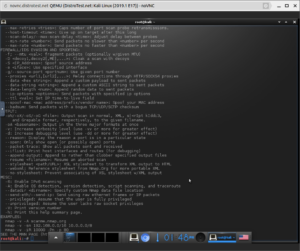

Чтобы запустить сканер безопасности Web приложения

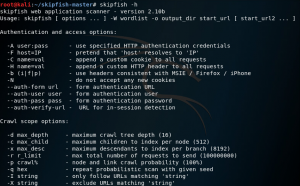

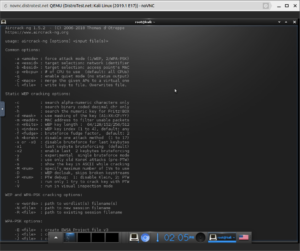

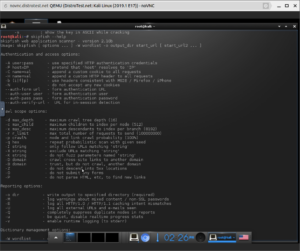

Шаг 1: получить все параметры типа skipfish -h

Шаг 2: Сканировать цель и записать вывод в директорию.

Он продолжит сканироваться по каждому запросу, внешним/внутренним ссылкам и статистикой.

Когда сканирование будет завершено, будет создана профессиональная оценка безопасности веб-приложений.

Вывод состоит из различных разделов, таких как тип документа и обзор проблемы.

Для сканирования Wildcard доменов

Вам нужно настроить свои HTTP-запросы при сканировании больших сайтов.

-H вставить любые дополнительные, нестандартные хэдеры.

-F определить настраиваемое сопоставление между хостом и IP-адресом.

-d ограничивает глубину сканирования до указанного количества субдиректорий.

-c ограничивает количество дочерних записей на директорию.

-x ограничивает общее количество потомков (классов, производных от других классов) на каждую ветвь сканирующего дерева.

-r ограничивает общее количество запросов на отправку при сканировании.

Skipfish также предоставляет сводные обзоры типов документов и типов проблем, а также интерактивную карту сайта с узлами, определенными с помощью брутфорс, и указанными особым способом.

Необходимо указать -e, чтобы избежать двоичных ответов для отчета.

автор: Google Inc, Michal Zalewski, Niels Heinen, Sebastian Roschke

Источник

Skipfish | Сканер безопасности веб-приложений

Skipfish – активный инструмент тестирования безопасности веб-приложений.

Он готовит интерактивную карту для целевого сайта, проводя рекурсивное сканирование.

Полученная карта затем аннотируется с результатом ряда активных проверок безопасности.

Окончательный отчет, созданный инструментом, призван служить основой для профессиональных оценок безопасности веб-приложений.

500+ против интернет-целей, 2000+ запросов в секунду в сетях LAN / MAN и 7000+ запросов против локальных экземпляров.

Автоматическое построение списка слов на основе анализа содержимого сайта.

Эвристическое распознавание нечетких путей и схем обработки параметров, основанных на запросах.

Подписи контента стиля Snort, которые будут отображать ошибки сервера, утечки информации или потенциально опасных веб-приложений.

Связанные проверки безопасности предназначены для обработки сложных сценариев: Безопасный XSS (путь, параметры, заголовки), слепые SQL или XML-инъекции или вставка скрытой оболочки.

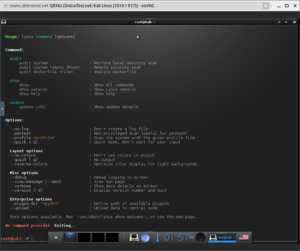

Как установить Skipfish

В Kali Linux skipfish уже предустановлен

В Ubuntu / Debian вы можете выполнить установку из репозитория:

Запуск этого сканера безопасности веб-приложений

Шаг 1: Чтобы получить все параметры впишите skipfish -h

Шаг 2: Сканирование цели и запись вывода в каталог.

Он будет проверять каждый запрос, внешние / внутренние ссылки и статистику.

После завершения сканирования будет создана профессиональная оценка безопасности веб-приложений.

Для сканирования подстановочных доменов

Вам нужно настроить свои HTTP-запросы при сканировании больших сайтов.

-H Вставить любые дополнительные, нестандартные заголовки.

-F Определение пользовательского сопоставления между хостом и IP-адресом.

-d Ограничивает глубину сканирования до указанного количества подкаталогов.

-c Ограничивает количество childs в каталоге.

-x Ограничивает общее число потомков на ветку дерева обхода.

-r Ограничивает общее количество запросов на отправку при сканировании.

Необходимо указать -e, чтобы избежать двоичных ответов для отчетности.

Источник

21 лучший инструмент Kali Linux для взлома и тестирования на проникновение

Вот наш список лучших инструментов Kali Linux, которые позволят вам оценить безопасность веб-серверов и помочь в проведении взлома и ручного тестирования на проникновение.

Если вы читаете обзор на Kali Linux, вы поймете, почему он считается одним из лучших дистрибутивов Linux для взлома и пентеста.

Он поставляется с множеством инструментов, облегчающих вам тестирование, взлом и все, что связано с цифровой криминалистикой.

Это один из наиболее рекомендуемых дистрибутивов Linux для этичных хакеров.

Даже если вы не хакер, а веб-мастер – вы все равно можете использовать некоторые инструменты, чтобы легко запустить сканирование вашего веб-сервера или веб-страницы.

В любом случае, независимо от вашей цели, мы рассмотрим некоторые из лучших инструментов Kali Linux, которые вы должны использовать.

Обратите внимание, что не все инструменты, упомянутые здесь, имеют открытый исходный код.

Лучшие инструменты Kali Linux для взлома и тестирования на проникновение

Существует несколько типов инструментов, которые предустановлены.

Если вы не нашли установленный инструмент, просто скачайте его и установите.

1. Nmap

Nmap или «Network Mapper» – один из самых популярных инструментов Kali Linux для сбора информации

Другими словами, чтобы получить представление о хосте, его IP-адресе, обнаружении ОС и аналогичных деталях сетевой безопасности (таких как количество открытых портов и их значения).

Он также предлагает функции для уклонения от брандмауэра и подмены.

2. Lynis

Lynis – это мощный инструмент для аудита безопасности, тестирования соответствия и защиты системы.

Конечно, вы также можете использовать его для обнаружения уязвимостей и тестирования на проникновение.

Он будет сканировать систему в соответствии с обнаруженными компонентами.

Например, если он обнаружит Apache – он запустит связанные с Apache тесты для получения информации о его слабых местах.

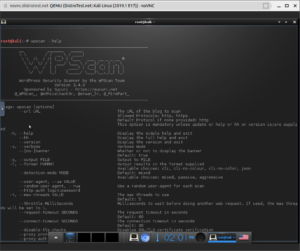

3. WPScan

WordPress – это одна из лучших CMS с открытым исходным кодом, и это будет лучший бесплатный инструмент аудита безопасности WordpPress.

Он бесплатный, но не с открытым исходным кодом.

Если вы хотите узнать, уязвим ли блог WordPress, WPScan – ваш лучший друг.

Кроме того, он также дает вам подробную информацию об активных плагинах.

Конечно, хорошо защищенный блог может не дать вам много подробностей о себе, но он все еще является лучшим инструментом для сканирования безопасности WordPress для поиска потенциальных уязвимостей.

4. Aircrack-ng

Aircrack-ng – это набор инструментов для оценки безопасности сети WiFi.

Он не ограничивается только мониторингом и получением информации, но также включает возможность взлома сети (WEP, WPA 1 и WPA 2).

Если вы забыли пароль своей собственной сети WiFi – вы можете попробовать использовать его для восстановления доступа.

Он также включает в себя различные беспроводные атаки, с помощью которых вы можете нацеливаться / отслеживать сеть WiFi для повышения ее безопасности.

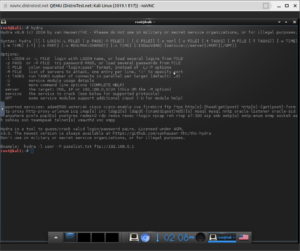

5. Hydra

Если вы ищете интересный инструмент для взлома пары логин / пароль, Hydra будет одним из лучших предустановленных инструментов Kali Linux.

Возможно, она больше не поддерживается, но теперь она есть на GitHub, так что вы также можете внести свой вклад в его работу.

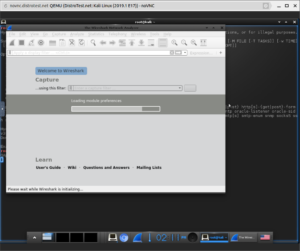

6. Wireshark

Wireshark – самый популярный сетевой анализатор, который поставляется с Kali Linux.

Его также можно отнести к категории лучших инструментов Kali Linux для анализа сети.

Он активно поддерживается, поэтому я определенно рекомендую попробовать его в работе.

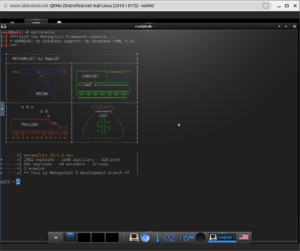

7. Metasploit Framework

Metsploit Framework – наиболее часто используемая среда тестирования на проникновение.

Он предлагает две редакции – одна (с открытым исходным кодом), а вторая – профессиональная версия.

С помощью этого инструмента вы можете проверить уязвимости, протестировать известные эксплойты и выполнить полную оценку безопасности.

Конечно, бесплатная версия не будет иметь всех функций, поэтому, если вы увлечены серьезными вещами, вам следует сравнить выпуски.

8. Skipfish

Аналогично WPScan, но не только для WordPress.

Skipfish – это сканер веб-приложений, который даст вам представление практически о каждом типе веб-приложений.

Он быстрый и простой в использовании.

Кроме того, его метод рекурсивного сканирования делает его еще лучше.

Для профессиональных оценок безопасности веб-приложений пригодится отчет, созданный Skipfish.

9. Maltego

Maltego – это впечатляющий инструмент для анализа данных, позволяющий анализировать информацию в сети и соединять точки (если есть).

Согласно информации, он создает ориентированный граф, чтобы помочь проанализировать связь между этими частями данных.

Обратите внимание, что это не инструмент с открытым исходным кодом.

Он поставляется предварительно установленным, однако вам нужно будет зарегистрироваться, чтобы выбрать, какую версию вы хотите использовать.

Если вы хотите использовать его в личных целях, вам будет достаточно версии сообщества (вам просто нужно зарегистрировать учетную запись), но если вы хотите использовать ее в коммерческих целях, вам нужна подписка на классическую версию или версию XL.

10. Nessus

Если у вас есть компьютер, подключенный к сети, Nessus может помочь найти уязвимости, которыми может воспользоваться потенциальный злоумышленник.

Конечно, если вы являетесь администратором нескольких компьютеров, подключенных к сети, вы можете использовать его и защитить эти компьютеры.

Тем не менее, это больше не бесплатный инструмент, вы можете попробовать его бесплатно в течение 7 дней на официальном сайте.

11. Burp Suite Scanner

Burp Suite Scanner – это фантастический инструмент для анализа веб-безопасности.

В отличие от других сканеров безопасности веб-приложений, Burp предлагает графический интерфейс и довольно много продвинутых инструментов.

Тем не менее, редакция сообщества ограничивает возможности только некоторыми необходимыми ручными инструментами.

Для профессионалов, вам придется рассмотреть вопрос об обновлении.

Как и в предыдущем инструменте, он также не является открытым исходным кодом.

Я использовал бесплатную версию, но если вы хотите получить более подробную информацию о ней, вы должны проверить функции, доступные на их официальном сайте.

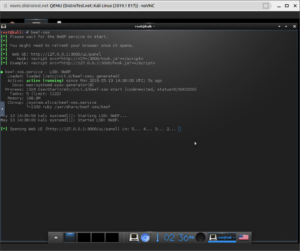

12. BeEF

BeEF (Browser Exploitation Framework) – еще один впечатляющий инструмент.

Он был специально разработан для тестировщиков на проникновение для оценки безопасности веб-браузера.

Это один из лучших инструментов Kali Linux, потому что многие пользователи хотят знать и исправлять проблемы на стороне клиента, когда говорят о веб-безопасности.

Источник