- Сообщение об ошибке при вставке смарт-карты в устройство чтения: программное обеспечение драйвера устройства не было успешно установлено

- Симптомы

- Причина

- Решение

- Реализация мини-памяти смарт-карты

- Реализация драйвера NULL для смарт-карты

- Отключение подключаемого подключения и воспроизведения смарт-карты с помощью групповой политики для управляемых компьютеров

- Изменение системы пользователя и отключение подключаемой функции и воспроизведения смарт-карты для определенных карт

- Ссылки

- Служба чтения смарт карт windows

- Question

- Смарт-карты и службы удаленных рабочих столов Smart Card and Remote Desktop Services

- Перенаправление служб удаленного рабочего стола Remote Desktop Services redirection

- RD Session Host server single sign-in experience RD Session Host server single sign-in experience

- Удаленные службы настольных компьютеров и вход смарт-карт Remote Desktop Services and smart card sign-in

- Удаленные службы настольных компьютеров и вход смарт-карт в доменах Remote Desktop Services and smart card sign-in across domains

Сообщение об ошибке при вставке смарт-карты в устройство чтения: программное обеспечение драйвера устройства не было успешно установлено

В этой статье приводится решение ошибки, которая возникает при вставке смарт-карты в устройство чтения.

Исходная версия продукта: Windows 7 Пакет обновления 1, Windows Server 2012 R2

Исходный номер КБ: 976832

Симптомы

Когда вы вставляете смарт-карту в устройство чтения смарт-карт, Windows пытается скачать и установить мини-диски смарт-карт для карты с помощью служб plug and Play. Если драйвер для смарт-карты не доступен ни в одной из предварительно заранее настроенных местоположений, например в Обновлении Windows, WSUS или путях интрасети, а настраиваемый поставщик службы криптографии еще не установлен в системе, в области уведомлений вы получите следующее сообщение об ошибке:

Не удалось установить программное обеспечение драйверов устройств

Щелкните здесь для получения сведений.

Это сообщение об ошибке исчезает через несколько секунд.

Кроме того, в диспетчере устройств в области «Другие устройства» устройство смарт-карты имеет состояние DNF (драйвер не найден).

Для устранения этой ошибки пользователю часто требуется получить один из следующих элементов от выпуска смарт-карты:

- Мини-диск с смарт-картой, зарегистрированной в Windows.

- Настраиваемый поставщик служб шифрования (CSP) для смарт-карты.

- Мини-диск windows без логотипа для смарт-карт.

- Другое по среднему по, например ActiveX, программное обеспечение PKCS#11 или другое пользовательское программное обеспечение.

Однако если пользователю предоставлен только элемент 3 или 4 из этого списка, смарт-карта продолжает работать в системе. Однако пользователь будет получать сообщение об ошибке, упомянутое в этом разделе, при каждой вставке смарт-карты.

Эта проблема затрагивает все выпуски Windows 7, Windows Server 2008 R2 и более поздних версий обеих операционных систем.

Причина

Для работы всех смарт-карт в Windows требуется дополнительное программное обеспечение, если не существует драйвера для входящих сообщений, который позволяет пользователю использовать карту без установки дополнительного программного обеспечения. Windows Smart Card Framework была улучшена в Windows 7, чтобы включить автоматическую загрузку мини-диски смарт-карт из Windows Update или из других аналогичных мест, таких как сервер WSUS при вставке смарт-карты в устройство чтения. Эта функция позволяет использовать все смарт-карты, успешно выдав требования к логотипу, опубликованные программой логотипов Windows.

Однако если программное обеспечение, необходимое для использования смарт-карты в Windows, не имеет логотипа или имеет тип, который отличается от мини-driver, например драйверА PKCS#11, настраиваемого CSP, по умолчанию или ActiveX, то функция автоматической загрузки не удастся, так как Корпорация Майкрософт подтверждает только мини-диски смарт-карт. Таким образом, если пользователь вставляет карточку, для которой настраиваемый CSP еще не зарегистрирован, пользователь получает сообщение об ошибке, в котором говорится, что для устройства смарт-карты отсутствует программное обеспечение драйвера, даже если пользователь может использовать смарт-карту с помощью дополнительного программного обеспечения, установленного на компьютере пользователя из пользовательской установки.

Решение

Несмотря на то что смарт-карты продолжают работать несмотря на сообщение об ошибке, которое видит пользователь, поставщик, поставщик или изготовитель смарт-карт может использовать один из следующих способов устранения этой ошибки.

Реализация мини-памяти смарт-карты

Рекомендуется, чтобы поставщики, поставщики и производители карт внедрили мини-диски смарт-карт и участвовали в программе логотипов Windows, чтобы воспользоваться улучшениями, которые были реализованы в этой платформе, такими как подключаемый модуль смарт-карты, стадия устройства для смарт-карт и так далее.

Реализация драйвера NULL для смарт-карты

Если для использования смарт-карт в Windows требуется пользовательское программное обеспечение, например драйвер PKCS#11, ActiveX-контроль или какое-либо другое по среднему программному обеспечению, а реализация мини-памяти смарт-карты или настраиваемого CSP не является практическим вариантом, рекомендуется, чтобы поставщики карт, поставщики или производители могли отправку драйверов NULL в Центр обновления Windows. Типичный процесс обеспечения того, что драйвер NULL доступен в Обновлении Windows, требует успешной отправки неклассифицированного устройства с помощью Winqual. Если в будущем для этих карточек будет доступен мини-диск, новый драйвер можно загрузить в Обновление Windows, принимая участие в программе логотипов Windows. После этого конечные пользователи могут вручную скачать драйверы NULL или сделать их доступными с помощью дополнительных обновлений.

Ниже приводится пример шаблона для драйвера NULL для смарт-карты.

Чтобы создать ИД устройства, на который ссылается строка DEVICE_ID в примере, следуйте инструкциям в спецификации мини-диска смарт-карты.

Для получения подробных сведений о том, как отправить драйвер NULL в корпорацию Майкрософт, обратитесь в службу поддержки клиентов Майкрософт.

Отключение подключаемого подключения и воспроизведения смарт-карты с помощью групповой политики для управляемых компьютеров

Этот параметр рекомендуется только для корпоративных развертывание, в которых компьютеры управляются администраторами, а все необходимое программное обеспечение для работы со смарт-картами, используемыми на предприятии, устанавливается с помощью средств управления программным обеспечением, таких как SMS.

Эту процедуру не рекомендуется в следующих средах, так как она повлияет на все смарт-карты в вашей среде:

- Коммерческие развертывания, нацеленные на конечных пользователей, такие как интернет-банкинг.

- Среды, которые включают смарт-карты plug and Play, а также смарт-карты без подключаемого и воспроизведения, которые используют групповую политику для отключения plug and Play для смарт-карт.

Подключаемый модуль и play смарт-карты можно отключить на предприятиях, где компьютером пользователя управляют такие механизмы, как групповая политика.

Если в развертывании используются только решения, не использующие подключаемую и игровую смарт-карту, подключаемый модуль и play смарт-карты может быть отключен локальным администратором на клиентских компьютерах. Отключение подключаемой памяти и воспроизведения смарт-карты предотвращает скачивание драйверов смарт-карт, также известных как мини-диски смарт-карт. Кроме того, он не позволяет подключать и играть с смарт-картой.

Чтобы отключить подключаемый модуль и воспроизведения смарт-карты в локальной групповой политике, выполните следующие действия.

Нажмите кнопку«Начните», введите gpedit.msc в поле «Программы и файлы поиска» и нажмите ввод.

В дереве консоли в области «Конфигурация компьютера» щелкните «Административные шаблоны».

В области сведений дважды щелкните компонент Windows, а затем дважды щелкните смарт-карту.

Щелкните правой кнопкой мыши «Включить службу подключаемого подключения и воспроизведения смарт-карты» и выберите «Изменить».

Нажмите кнопку «Отключено» и нажмите кнопку «ОК».

Изменение системы пользователя и отключение подключаемой функции и воспроизведения смарт-карты для определенных карт

Это наименее рекомендуемый вариант. Этот параметр следует использовать только в том случае, если карты являются устаревшими и в будущем не планируется внедрять мини-диски смарт-карт. Для этого параметра необходимо, чтобы существующее программное обеспечение, которое уже установлено в системе, уведомляет Windows о том, что в системе установлен настраиваемый CSP, несмотря на отсутствие такого CSP в системе конечных пользователей. Как только Windows определит, что в системе уже установлен настраиваемый CSP, Windows не будет пытаться скачать и установить драйвер с помощью подключаемой точки и воспроизведения смарт-карты. Узел устройства смарт-карты, видимый в диспетчере устройств, не создается. Этот параметр приводит к следующим изменениям в реестре системы:

Поднастраить записи реестра:

ATR=Hexadecimal DWORD: ATR смарт-карты с делегированный запятой.

ATRMask= Hexadecimal DWORD: маска с запятыми, которая применяется к ATR, чтобы скрыть незначительные значения в ATR.

Crypto Provider=String value: some string relevant to your smart card.

Подмайка: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography\Calais\SmartCards\Fabrikam ATM card

Поднастраить записи реестра:

- ATR=Hexadecimal DWORD: 3b,dc,13,00,40,3a,49,54,47,5f,4d,53,43,53,50,5f,56,32

- ATRMask= Hexadecimal DWORD: ff,ff,ff,ff,ff,ff,ff,ff

- Crypto Provider=String value: Fabrikam ATM Dummy Provider

В 64-битных системах аналогичные изменения необходимо внести в следующий поднайм: HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Cryptography\Calais\SmartCards

Вместо непосредственного изменения системного реестра рекомендуется использовать API WinSCard для внесения этих изменений в систему. Вот пример кода, который обнаруживает вставку смарт-карты, а затем отключает подключаемый модуль смарт-карты и ее воспроизведения для конкретной карты путем создания записи реестра, которая связывает карту с несуществующую службу.

Корпорация Майкрософт предоставляет примеры программирования только в целях демонстрации без явной или подразумеваемой гарантии. Данное положение включает, но не ограничивается этим, подразумеваемые гарантии товарной пригодности или соответствия отдельной задаче. Эта статья предполагает, что пользователь знаком с представленным языком программирования и средствами, используемыми для создания и отладки процедур. Инженеры службы поддержки Майкрософт могут объяснить функциональность отдельной процедуры. Однако они не будут изменять эти примеры, чтобы предоставить дополнительные функциональные возможности или создать процедуры для удовлетворения конкретных требований.

Ссылки

Дополнительные сведения об устранении неполадок с подключаемой и воспроизведения смарт-картой см. в руководстве по устранению неполадок смарт-карт.

Служба чтения смарт карт windows

Question

Приобрел новый ноутбук Lenovo V320-17IKB, Windows10. Столкнулся с проблемой — служба Смарт-карта запускается, работает примерно 10 секунд и останавливается. При этом в журнале событий в разделе Система появляются 4 события с ошибкой:

1) Параметры разрешений для конкретного приложения не дают разрешения Локально Активация для приложения COM-сервера с CLSID

<6b3b8d23-fa8d-40b9-8dbd-b950333e2c52>

и APPID

<4839ddb7-58c2-48f5-8283-e1d1807d0d7d>

пользователю NT AUTHORITY\LOCAL SERVICE с ИД безопасности (S-1-5-19) и адресом LocalHost (с использованием LRPC), выполняемого в контейнере приложения Недоступно с ИД безопасности (Недоступно). Это разрешение безопасности можно изменить с помощью средства администрирования служб компонентов.

2) Параметры разрешений по умолчанию для компьютера не дают разрешения Локально Активация для приложения COM-сервера с CLSID

и APPID

<316cded5-e4ae-4b15-9113-7055d84dcc97>

пользователю NT AUTHORITY\LOCAL SERVICE с ИД безопасности (S-1-5-19) и адресом LocalHost (с использованием LRPC), выполняемого в контейнере приложения Недоступно с ИД безопасности (Недоступно). Это разрешение безопасности можно изменить с помощью средства администрирования служб компонентов.

3) Параметры разрешений для конкретного приложения не дают разрешения Локально Активация для приложения COM-сервера с CLSID

<6b3b8d23-fa8d-40b9-8dbd-b950333e2c52>

и APPID

<4839ddb7-58c2-48f5-8283-e1d1807d0d7d>

пользователю NT AUTHORITY\LOCAL SERVICE с ИД безопасности (S-1-5-19) и адресом LocalHost (с использованием LRPC), выполняемого в контейнере приложения Недоступно с ИД безопасности (Недоступно). Это разрешение безопасности можно изменить с помощью средства администрирования служб компонентов.

4) Параметры разрешений по умолчанию для компьютера не дают разрешения Локально Активация для приложения COM-сервера с CLSID

и APPID

<316cded5-e4ae-4b15-9113-7055d84dcc97>

пользователю NT AUTHORITY\LOCAL SERVICE с ИД безопасности (S-1-5-19) и адресом LocalHost (с использованием LRPC), выполняемого в контейнере приложения Недоступно с ИД безопасности (Недоступно). Это разрешение безопасности можно изменить с помощью средства администрирования служб компонентов.

Что делал для решения проблемы:

1) Обновил Windows до последней сборки

2) Пробовал решения по аналогичным событиям- 10016. Решения связанные с разрешениями на разделы в реесте и разрешениями DCOM

Ничего не помогло.

Проблема очень актуальна, т.к. из-за этой службы не работает ПО «Алладин Единый клиент Jacarta» необходимое для клиент-банк.

Смарт-карты и службы удаленных рабочих столов Smart Card and Remote Desktop Services

Применяется к: Windows 10, Windows Server 2016 Applies To: Windows 10, Windows Server 2016

В этом разделе для ИТ-специалистов описывается поведение служб удаленного рабочего стола при внедрении входной карточки. This topic for the IT professional describes the behavior of Remote Desktop Services when you implement smart card sign-in.

Содержимое в этом разделе относится к версиям Windows, указанным в списке Applies To в начале этой темы. The content in this topic applies to the versions of Windows that are designated in the Applies To list at the beginning of this topic. В этих версиях логика перенаправления смарт-карт и API WinSCard объединяются для поддержки нескольких перенаправленных сеансов в один процесс. In these versions, smart card redirection logic and WinSCard API are combined to support multiple redirected sessions into a single process.

Поддержка смарт-карт необходима, чтобы включить многие сценарии удаленных настольных служб. Smart card support is required to enable many Remote Desktop Services scenarios. К ним можно отнести следующие. These include:

Использование служб быстрого переключения пользователей или служб удаленного рабочего стола. Using Fast User Switching or Remote Desktop Services. Пользователь не может установить удаленное десктопное подключение на основе смарт-карт. A user is not able to establish a redirected smart card-based remote desktop connection. То есть попытка подключения не удалась при быстром переключении пользователей или в сеансе удаленной службы настольных компьютеров. That is, the connect attempt is not successful in Fast User Switching or from a Remote Desktop Services session.

Включение шифрования файловой системы (EFS) для поиска читателя смарт-карт пользователя в локальном органе безопасности (LSA) в процессе быстрого переключения пользователей или в сеансе удаленной службы настольных компьютеров. Enabling Encrypting File System (EFS) to locate the user’s smart card reader from the Local Security Authority (LSA) process in Fast User Switching or in a Remote Desktop Services session. Если EFS не может найти читателя или сертификата смарт-карт, EFS не может расшифровать файлы пользователей. If EFS is not able to locate the smart card reader or certificate, EFS cannot decrypt user files.

Перенаправление служб удаленного рабочего стола Remote Desktop Services redirection

В сценарии удаленного рабочего стола пользователь использует удаленный сервер для запуска служб, а смарт-карта локализуется на компьютере, который использует пользователь. In a Remote Desktop scenario, a user is using a remote server for running services, and the smart card is local to the computer that the user is using. В сценарии регистрации смарт-карт служба смарт-карт на удаленном сервере перенаправляется на считыватель смарт-карт, подключенный к локальному компьютеру, на котором пользователь пытается войти. In a smart card sign-in scenario, the smart card service on the remote server redirects to the smart card reader that is connected to the local computer where the user is trying to sign in.

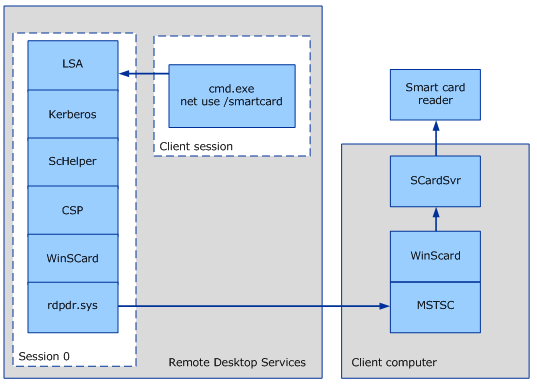

Удаленное перенаправление настольных компьютеров Remote Desktop redirection

Заметки о модели перенаправления: Notes about the redirection model:

Этот сценарий — удаленный сеанс регистрации на компьютере с службами удаленного рабочего стола. This scenario is a remote sign-in session on a computer with Remote Desktop Services. В удаленном сеансе (помеченном как «Клиентская сессия»), пользователь запускает чистое использование /smartcard. In the remote session (labeled as «Client session»), the user runs net use /smartcard.

Стрелки представляют поток ПИН-кода после того, как пользователь ввел ПИН-код в командной подсказке, пока не достигнет смарт-карты пользователя в считывателье смарт-карт, подключенном к клиентского компьютера удаленного рабочего стола (RDC). Arrows represent the flow of the PIN after the user types the PIN at the command prompt until it reaches the user’s smart card in a smart card reader that is connected to the Remote Desktop Connection (RDC) client computer.

Проверка подлинности выполняется LSA в сеансе 0. The authentication is performed by the LSA in session 0.

Обработка CryptoAPI выполняется в LSA (Lsass.exe). The CryptoAPI processing is performed in the LSA (Lsass.exe). Это возможно, так как перенаправление RDP (rdpdr.sys) позволяет использовать контекст за сеанс, а не за один процесс. This is possible because RDP redirector (rdpdr.sys) allows per-session, rather than per-process, context.

Компоненты WinScard и SCRedir, которые ранее были отдельными модулями в операционных системах, чем Windows Vista, теперь включены в один модуль. The WinScard and SCRedir components, which were separate modules in operating systems earlier than Windows Vista, are now included in one module. Библиотека ScHelper — это оболочка CryptoAPI, специфическая для протокола Kerberos. The ScHelper library is a CryptoAPI wrapper that is specific to the Kerberos protocol.

Решение о перенаправлении принимается на основе контекста смарт-карты на основе сеанса потока, который выполняет вызов SCardEstablishContext. The redirection decision is made on a per smart card context basis, based on the session of the thread that performs the SCardEstablishContext call.

Изменения в WinSCard.dll реализации были внесены в Windows Vista для улучшения перенаправления смарт-карт. Changes to WinSCard.dll implementation were made in Windows Vista to improve smart card redirection.

RD Session Host server single sign-in experience RD Session Host server single sign-in experience

В соответствии с общими критериями клиент RDC должен быть настроен на использование диспетчера учетных данных для приобретения и сохранения пароля пользователя или ПИН-кода смарт-карты. As a part of the Common Criteria compliance, the RDC client must be configurable to use Credential Manager to acquire and save the user’s password or smart card PIN. Соблюдение общих критериев требует, чтобы приложения не получили прямой доступ к паролям или ПИН-коду пользователя. Common Criteria compliance requires that applications not have direct access to the user’s password or PIN.

Соблюдение общих критериев требует специально, чтобы пароль или ПИН-код никогда не оставьте LSA незашифрованным. Common Criteria compliance requires specifically that the password or PIN never leave the LSA unencrypted. Распределенный сценарий должен разрешить пароль или ПИН-код для перемещения между одним доверенным LSA и другим, и его нельзя расшифровать во время транзита. A distributed scenario should allow the password or PIN to travel between one trusted LSA and another, and it cannot be unencrypted during transit.

Когда для сеансов удаленной службы настольных компьютеров используется один вход с включенной смарт-картой, пользователям по-прежнему необходимо войти для каждого нового сеанса служб удаленного рабочего стола. When smart card-enabled single sign-in (SSO) is used for Remote Desktop Services sessions, users still need to sign in for every new Remote Desktop Services session. Однако пользователю не предложен пин-код для создания сеанса удаленной службы настольных компьютеров. However, the user is not prompted for a PIN more than once to establish a Remote Desktop Services session. Например, после двойного щелчка значка документа Microsoft Word, расположенного на удаленном компьютере, пользователю предлагается ввести ПИН-код. For example, after the user double-clicks a Microsoft Word document icon that resides on a remote computer, the user is prompted to enter a PIN. Этот ПИН-код отправляется с помощью защищенного канала, созданного SSP учетных данных. This PIN is sent by using a secure channel that the credential SSP has established. ПИН-код передается клиенту RDC по безопасному каналу и отправляется в Winlogon. The PIN is routed back to the RDC client over the secure channel and sent to Winlogon. Пользователь не получает дополнительных подсказок для ПИН-кода, если ПИН-код не является неправильным или есть ошибки, связанные с смарт-картами. The user does not receive any additional prompts for the PIN, unless the PIN is incorrect or there are smart card-related failures.

Удаленные службы настольных компьютеров и вход смарт-карт Remote Desktop Services and smart card sign-in

Службы удаленного рабочего стола позволяют пользователям войти с помощью смарт-карты, введя ПИН-код на клиентский компьютер RDC и отправив его на хост-сервер сеанса RD таким образом, как проверка подлинности, основанная на имени пользователя и пароле. Remote Desktop Services enable users to sign in with a smart card by entering a PIN on the RDC client computer and sending it to the RD Session Host server in a manner similar to authentication that is based on user name and password.

Кроме того, для входа в смарт-карты необходимо включить параметры групповой политики, которые являются специфическими для служб удаленного рабочего стола. In addition, Group Policy settings that are specific to Remote Desktop Services need to be enabled for smart card-based sign-in.

Чтобы включить вход смарт-карты на сервер удаленного рабочего стола (RD Session Host), сертификат Центра рассылки ключей (KDC) должен присутствовать на клиентном компьютере RDC. To enable smart card sign-in to a Remote Desktop Session Host (RD Session Host) server, the Key Distribution Center (KDC) certificate must be present on the RDC client computer. Если компьютер не находится в одном домене или в группе, для развертывания сертификата можно использовать следующую команду: If the computer is not in the same domain or workgroup, the following command can be used to deploy the certificate:

certutil -dspublish NTAuthCA «DSCDPContainer» certutil -dspublish NTAuthCA «DSCDPContainer«

Общее имя DSCDPContainer (CN) обычно является именем органа сертификации. The DSCDPContainer Common Name (CN) is usually the name of the certification authority.

certutil -dspublish NTAuthCA «CN=NTAuthCertificates,CN=Public Key Services,CN=Services,CN=Configuration,DC=engineering,DC=contoso,DC=com» certutil -dspublish NTAuthCA «CN=NTAuthCertificates,CN=Public Key Services,CN=Services,CN=Configuration,DC=engineering,DC=contoso,DC=com»

Сведения об этом параметре для средства командной строки см. в пункте dsPublish. For information about this option for the command-line tool, see -dsPublish.

Удаленные службы настольных компьютеров и вход смарт-карт в доменах Remote Desktop Services and smart card sign-in across domains

Чтобы включить удаленный доступ к ресурсам предприятия, корневой сертификат для домена должен быть задан на смарт-карте. To enable remote access to resources in an enterprise, the root certificate for the domain must be provisioned on the smart card. С компьютера, который присоединяется к домену, запустите следующую команду в командной строке: From a computer that is joined to a domain, run the following command at the command line:

certutil -scroots update certutil -scroots update

Сведения об этом параметре для средства командной строки см. в пункте -SCRoots. For information about this option for the command-line tool, see -SCRoots.

Для служб удаленного рабочего стола в различных доменах сертификат KDC хост-сервера сеанса RD также должен присутствовать в магазине NTAUTH клиентского компьютера. For Remote Desktop Services across domains, the KDC certificate of the RD Session Host server must also be present in the client computer’s NTAUTH store. Чтобы добавить магазин, запустите следующую команду в командной строке: To add the store, run the following command at the command line:

certutil -addstore-enterprise NTAUTH certutil -addstore -enterprise NTAUTH

Где сертификата KDC. Where is the root certificate of the KDC certificate issuer.

Сведения об этом параметре для средства командной строки см. в книге -addstore. For information about this option for the command-line tool, see -addstore.

**** Примечание Если вы используете SSP учетных данных на компьютерах с поддерживаемой версией операционной системы, указанной в списке Applies To в начале этого раздела. Чтобы войти со смарт-картой с компьютера, не присоединився к домену, смарт-карта должна содержать корневую сертификацию контроллера домена. Note If you use the credential SSP on computers running the supported versions of the operating system that are designated in the Applies To list at the beginning of this topic: To sign in with a smart card from a computer that is not joined to a domain, the smart card must contain the root certification of the domain controller. Безопасный канал инфраструктуры общедоступных ключей (PKI) невозможно установить без корневой сертификации контроллера домена. A public key infrastructure (PKI) secure channel cannot be established without the root certification of the domain controller.

Вход в службы удаленного рабочего стола в домене работает только в том случае, если УПЛ в сертификате использует следующую форму: @ Sign-in to Remote Desktop Services across a domain works only if the UPN in the certificate uses the following form: @

UpN в сертификате должен включать домен, который можно разрешить. The UPN in the certificate must include a domain that can be resolved. В противном случае протокол Kerberos не может определить, к каков домену обращаться. Otherwise, the Kerberos protocol cannot determine which domain to contact. Эту проблему можно решить, включив подсказки домена GPO X509. You can resolve this issue by enabling GPO X509 domain hints. Дополнительные сведения об этом параметре см. в группе политики и параметров реестра смарт-карт. For more information about this setting, see Smart Card Group Policy and Registry Settings.