- Active Directory Certificate Services в Windows server 2016

- Служба сертификации Active Directory (AD CS) в Windows Server 2008 R2

- Active Directory Certificate Services Overview

- Role description

- Practical applications

- New and changed functionality

- Server Manager information

- See also

- Служба сертификации active directory windows

- Пошаговая инструкция по установке и настройке центра сертификации

Active Directory Certificate Services в Windows server 2016

В рамках установки VMware Horizon 7 и VMware vSphere может потребоваться выпуск SSL сертификатов для инфраструктурных серверов, входящих как в состав Horizon так и для vCenter server и ESXi. Во время установки продуктов VMware чаще всего они выпускают самоподписанные сертификаты и при попытке обращения друг к другу возникает ошибка, говорящая о том, что один сервер не доверяет сертификату, установленному на другом. Для этих целей необходима установка Active Directory Certificate Services, чтобы все установленные SSL сертификаты были выпущены корневым центром сертификации, которому доверяют все находящиеся в домене серверы и компьютеры пользователей VDI. В первой части этой статьи будет описана минимальная установка, которой будет достаточно для установки SSL сертификатов на VMware Connection серверы (в кластерной реализации их будет несколько) и VMware Composer server. Во второй, попробуем показать, как заменить сертификат в vCenter server, для этого потребуется более глубокое погружение в службы vCenter.

Установка AD CA в Windows server 2016 для нужд Horizon 7:

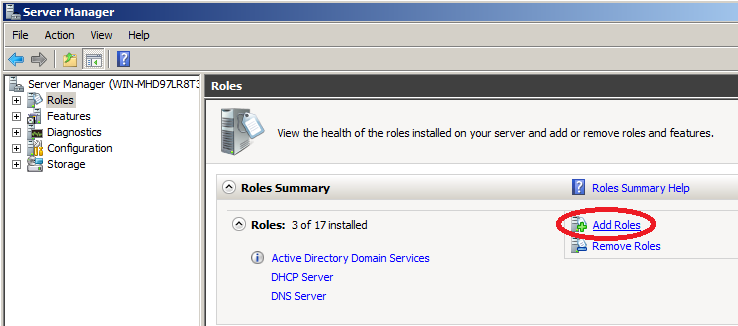

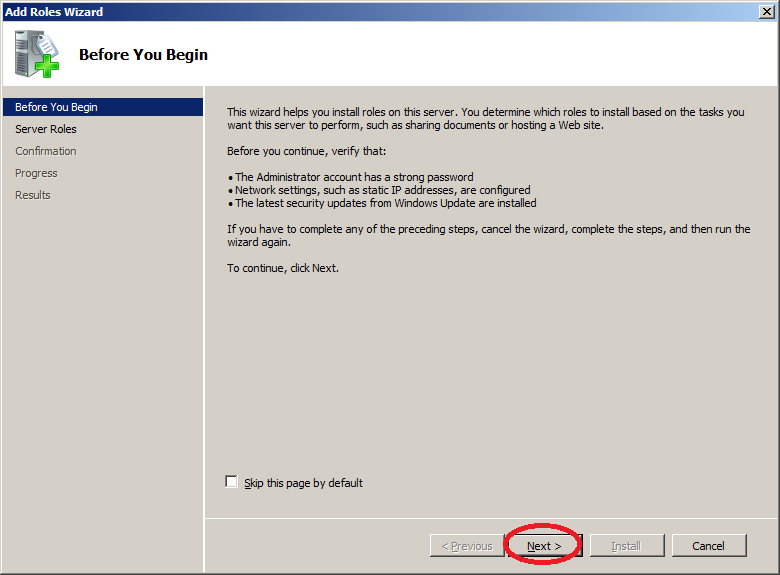

1 — 5 Для установки роли доменного центра сертификации будет использоваться отдельная виртуальная машина, которую необходимо ввести в домен.

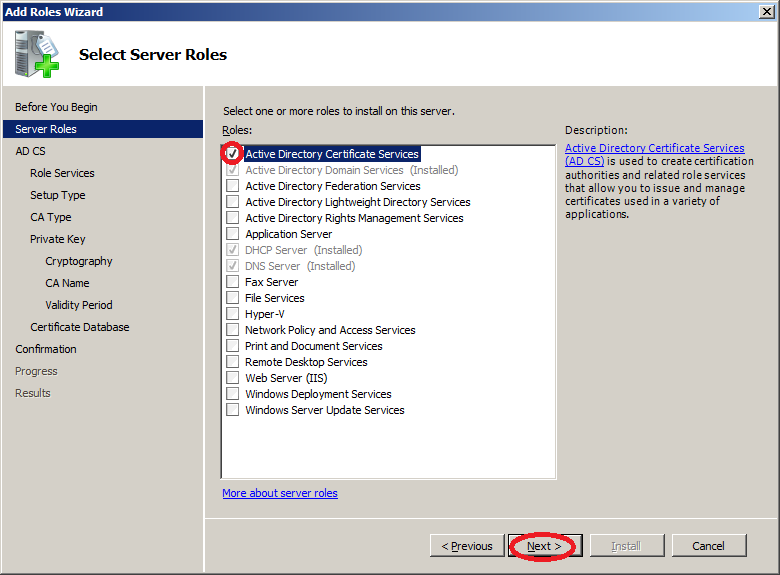

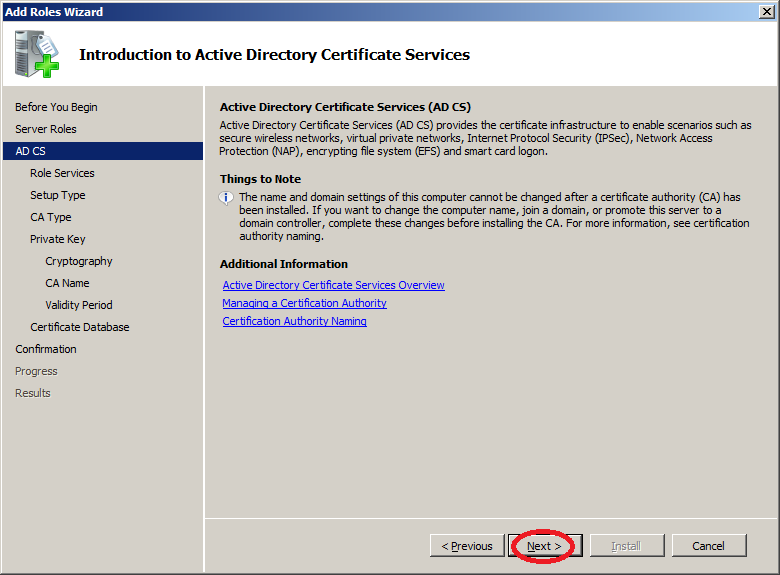

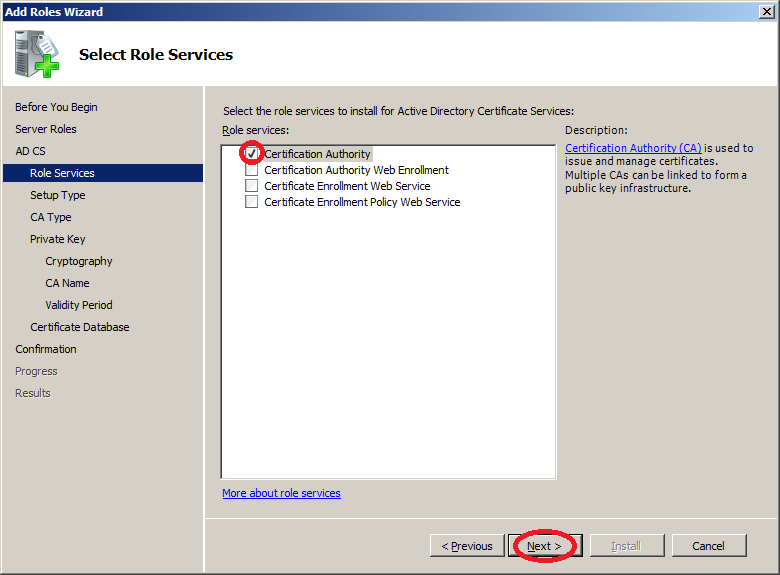

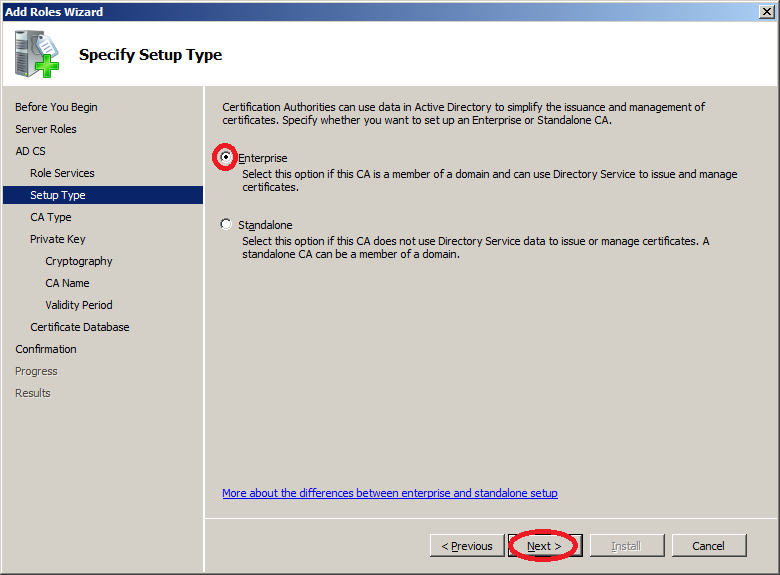

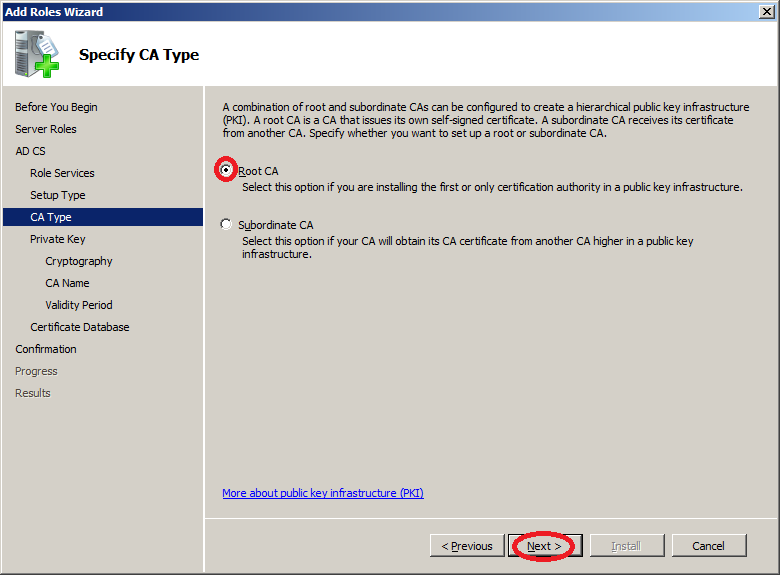

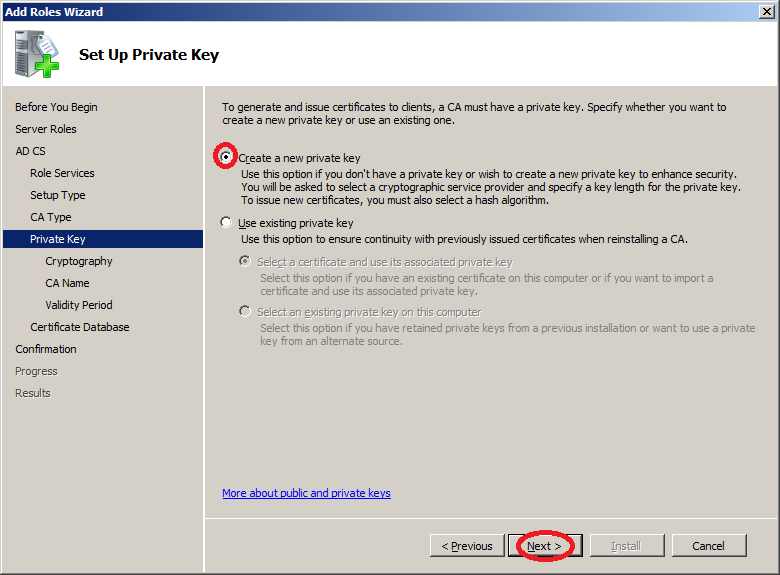

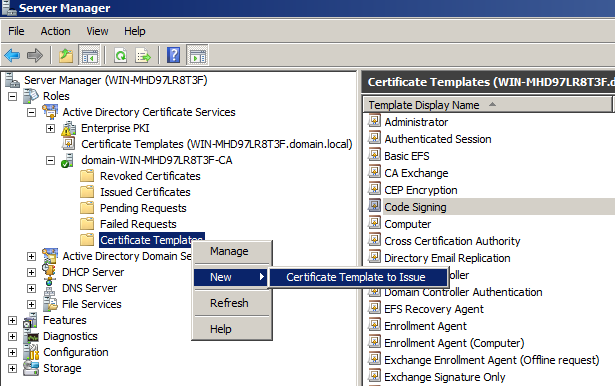

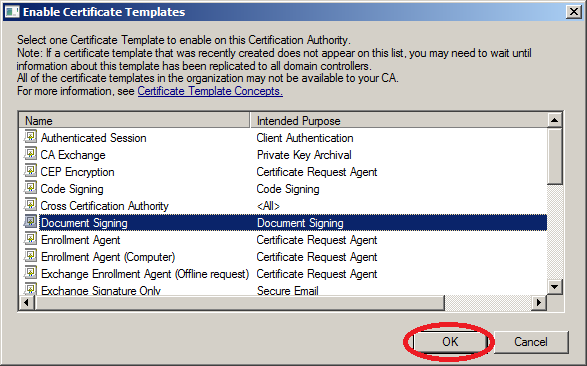

6 — 10 Добавление роли Active Directory Sertificate Services, все по умолчанию

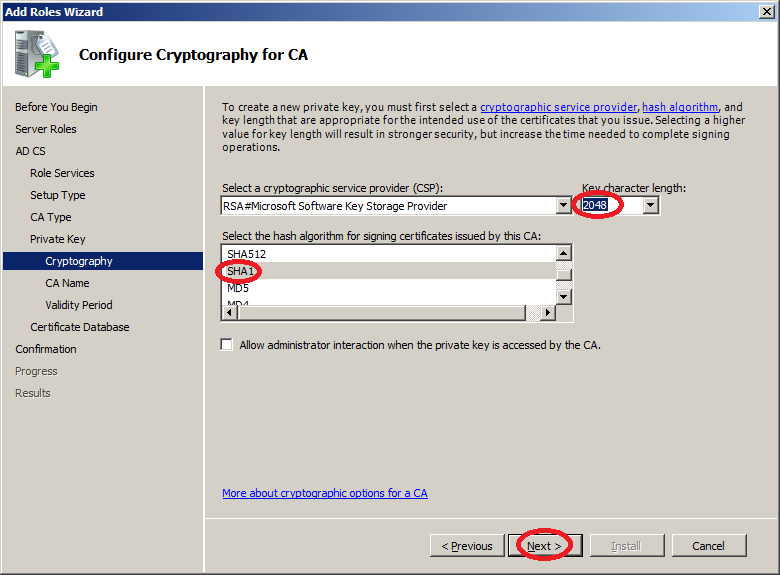

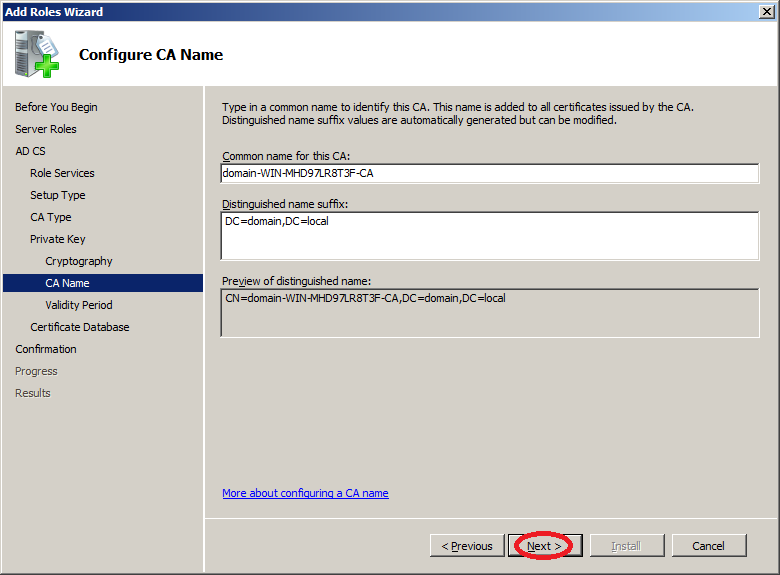

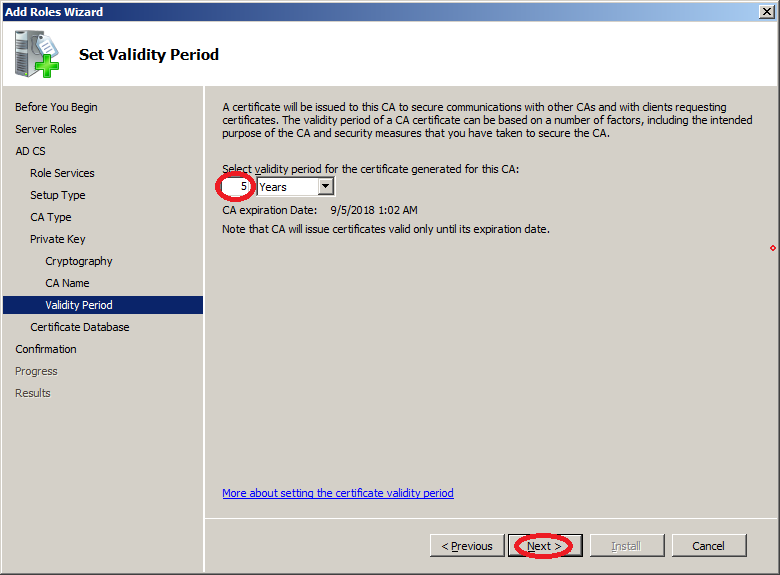

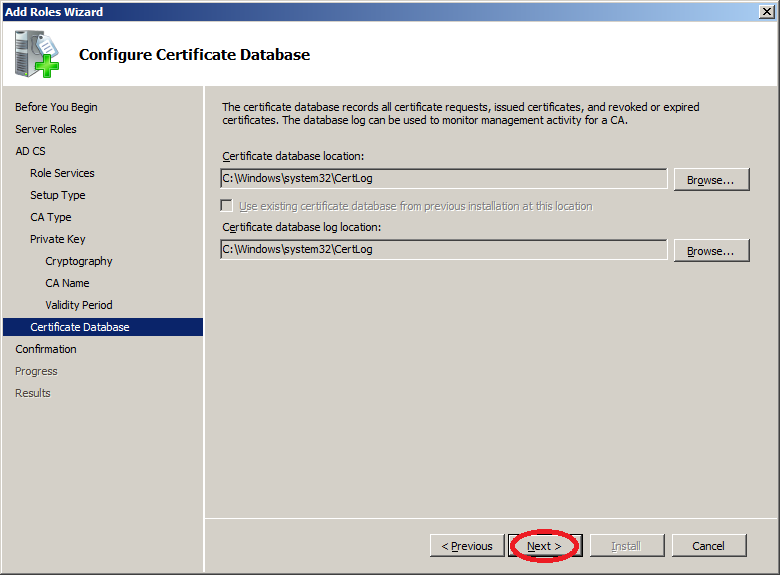

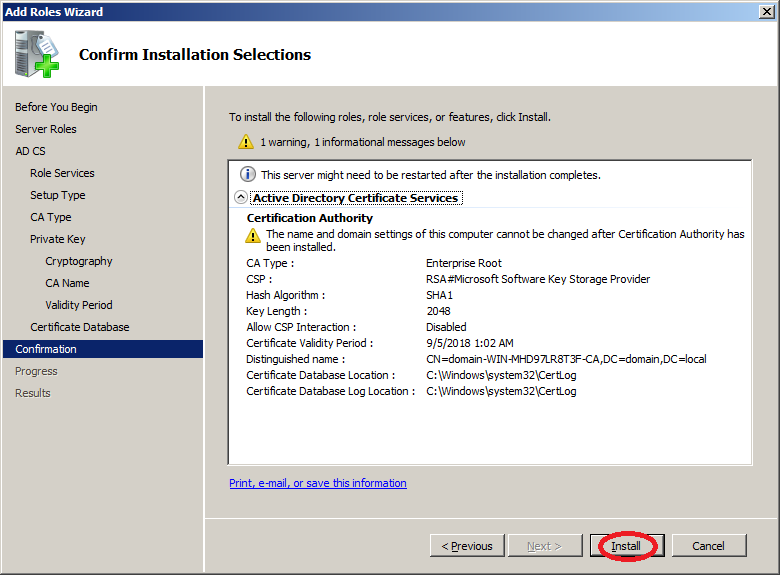

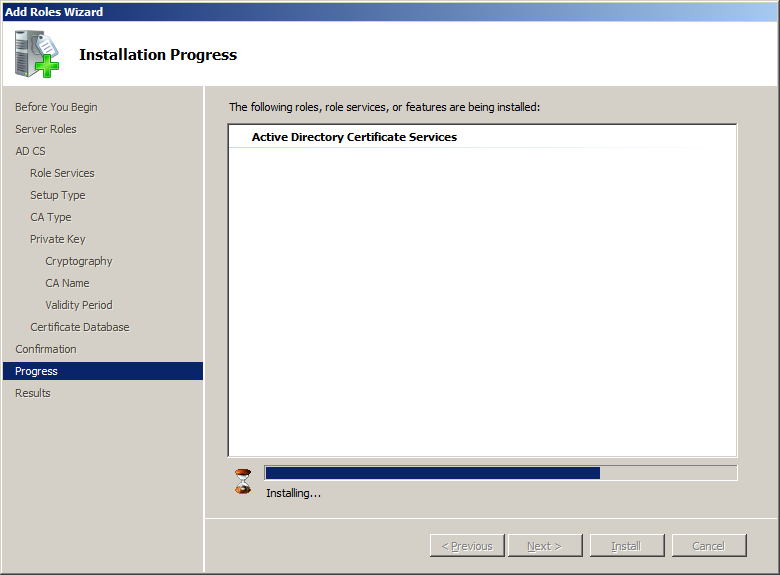

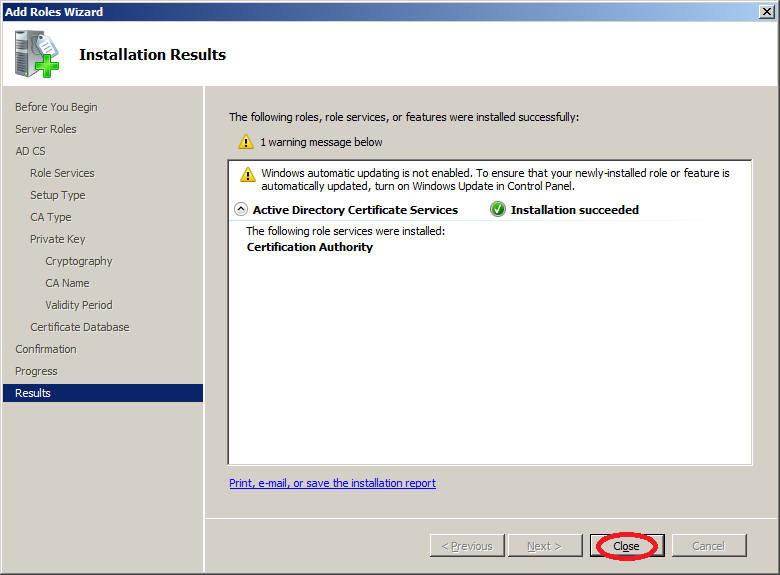

11 — 21 Для завершения установки необходимо пройти шаги финальной конфигурации, если у вас лес, состоящий из одного домена, то можно все оставить без изменений.

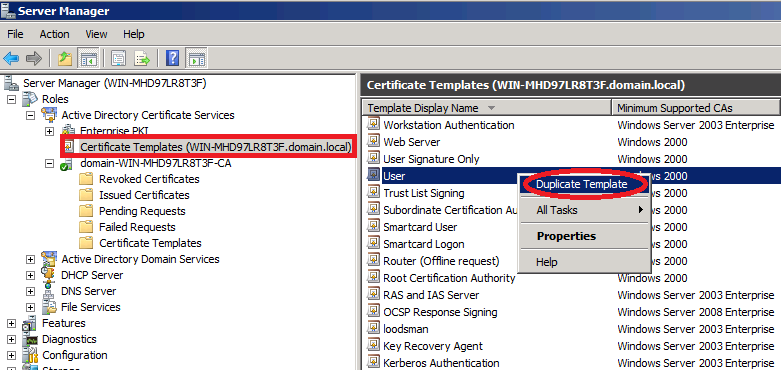

22 — 23 Теперь появилась возможность запускать консоль управления Certification Authority, которая будет использоваться для дальнейшего выпуска сертификатов для инфраструктурных серверов VMware Horizon 7

Служба сертификации Active Directory (AD CS) в Windows Server 2008 R2

Windows Server 2008 R2 содержит встроенный центр сертификации (СА), называемый службой сертификации Active Directory (Active Directory Certificate Services — AD CS). Первый вариант AD CS появился в Windows Server 2008, а раньше эта технология называлась просто службой сертификации (Certificate Services). AD CS может использоваться для создания сертификатов и последующего управления ими и отвечает за обеспечение их подлинности. Зачастую AD CS в Windows Server 2008 R2 используется без особой необходимости проверки сертификатов организации какой-либо независимой стороной. Поэтому если сертификаты требуются только для участников внутри организации, часто применяется развертывание самостоятельного СА для шифрования сетевого трафика. Широко используются и сторонние центры сертификации наподобие VeriSign, но они требуют дополнительного вложения средств.

Хотя в новом названии службы сертификации Windows упоминается Active Directory, следует понимать, что для работы AD CS совсем не требуется интеграция с существующей средой леса доменной службы Active Directory (Active Directory Domain Services (AD DS)). Обычно это все же так, но важно понимать, что AD CS не зависит от структуры леса AD DS.

В Windows Server 2008 R2 добавлено несколько новых возможностей AD CS:

- Веб-служба развертывания сертификатов и веб-служба политики развертывания сертификатов. Это наиболее значительное усовершенствование позволяет развертывать сертификаты непосредственно по протоколу HTTP и дает возможность клиентам, не принадлежащим домену или подключенным к Интернету, обращаться к серверу СА и запрашивать сертификаты.

- Улучшенная поддержка объемных СА, используемых для NAP. В Windows Server 2008 R2 повышена скорость работы AD CS с базой данных, когда возникают ситуации массированной работы, как с NAP.

- Поддержка развертывания сертификатов между лесами. AD CS в Windows Server 2008 R2 позволяет консолидировать СА между несколькими лесами.

Active Directory Certificate Services Overview

Applies To: Windows Server 2012 R2, Windows Server 2012

This document provides an overview of Active Directory Certificate Services (AD CS) in Windows ServerВ® 2012. AD CS is the Server Role that allows you to build a public key infrastructure (PKI) and provide public key cryptography, digital certificates, and digital signature capabilities for your organization.

Did you mean…

To comment on this content or ask questions about the information presented here, please use our Feedback guidance.

Role description

AD CS provides customizable services for issuing and managing digital certificates used in software security systems that employ public key technologies.

The digital certificates that AD CS provides can be used to encrypt and digitally sign electronic documents and messages. These digital certificates can be used for authentication of computer, user, or device accounts on a network. Digital certificates are used to provide:

Confidentiality through encryption

Integrity through digital signatures

Authentication by associating certificate keys with computer, user, or device accounts on a computer network

Practical applications

You can use AD CS to enhance security by binding the identity of a person, device, or service to a corresponding private key. AD CS gives you a cost-effective, efficient, and secure way to manage the distribution and use of certificates.

Applications supported by AD CS include Secure/Multipurpose Internet Mail Extensions (S/MIME), secure wireless networks, virtual private network (VPN), Internet Protocol security (IPsec), Encrypting File System (EFS), smart card logon, Secure Socket Layer/Transport Layer Security (SSL/TLS), and digital signatures.

New and changed functionality

There are multiple changes to AD CS in Windows Server 2012 and the What’s New in AD CS article (https://go.microsoft.com/fwlink/?LinkID=224385) describes these changes.

Server Manager information

The installation of AD CS role services can be performed through the Server Manager. The following role services can be installed:

| Role service | Description |

|---|---|

| Certification Authority (CA) | Root and subordinate CAs are used to issue certificates to users, computers, and services, and to manage certificate validity. |

| Web Enrollment | CA Web enrollment allows users to connect to a CA by means of a Web browser in order to request certificates and retrieve certificate revocation lists (CRLs). |

| Online Responder | The Online Responder service decodes revocation status requests for specific certificates, evaluates the status of these certificates, and sends back a signed response containing the requested certificate status information. |

| Network Device Enrollment Service | The Network Device Enrollment Service (NDES) allows routers and other network devices that do not have domain accounts to obtain certificates. |

| Certificate Enrollment Policy Web Service | The Certificate Enrollment Policy Web Service enables users and computers to obtain certificate enrollment policy information. |

| Certificate Enrollment Web Service | The Certificate Enrollment Web Service is an Active Directory Certificate Services (AD CS) role service that enables users and computers to perform certificate enrollment by using the HTTPS protocol. When used together, the Certificate Enrollment Web Service and the Certificate Enrollment Policy Web Service enable policy-based certificate enrollment for — domain member computers not connected to the domain |

See also

The following table provides additional resources for evaluating AD CS.

| Content type | References |

|---|---|

| Product evaluation | — Test Lab Guide: Deploying an AD CS Two Tier PKI Hierarchy — Test Lab Guide: Demonstrating Key-Based Renewal — Test Lab Guide Mini-Module: Cross-Forest Certificate Enrollment using Certificate Enrollment Web Services |

| Community resources | — Community directory for documentation and information: Windows PKI Documentation Reference and Library — Frequently asked questions (FAQs) list Active Directory Certificate Services (AD CS) Public Key Infrastructure (PKI) Frequently Asked Questions (FAQ) — Support forum: Windows Server Security Forum — Product team blog: Windows PKI Blog — Support Team Blog: Ask the Directory Services team — Script repository: TechNet Script Center Repository search for Certification, Certificate, or PKI. — Community technology overview: Active Directory Certificate Services (AD CS) Overview |

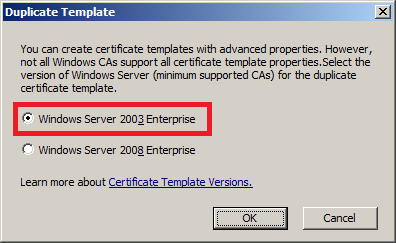

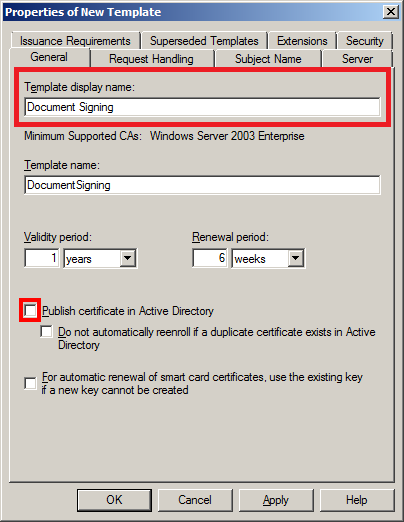

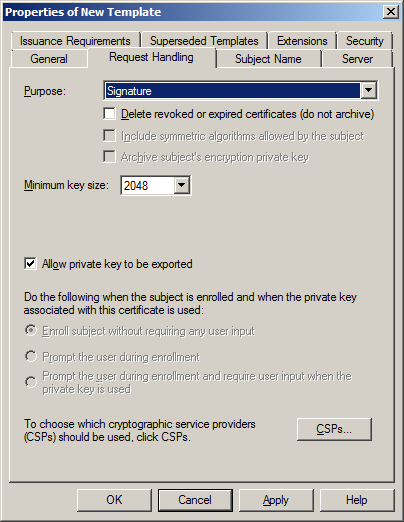

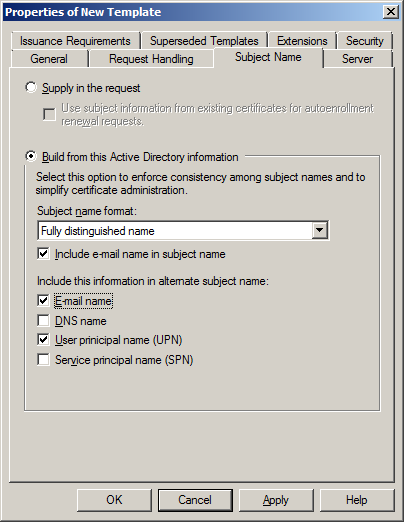

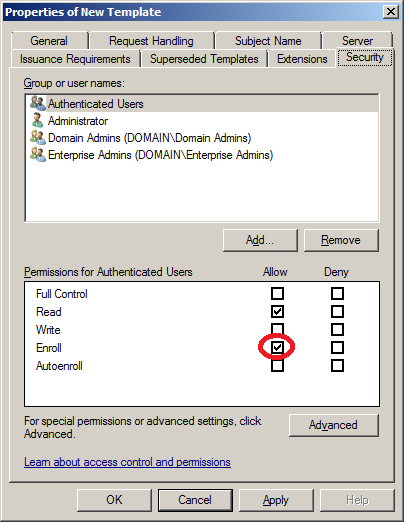

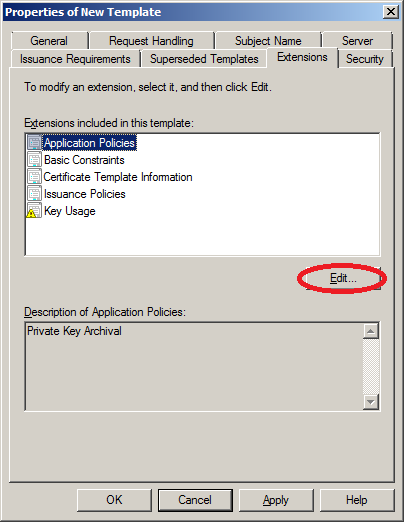

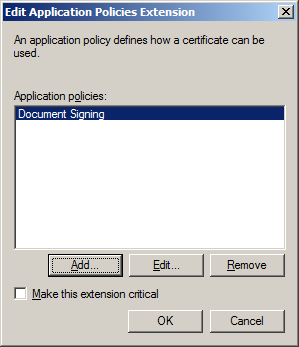

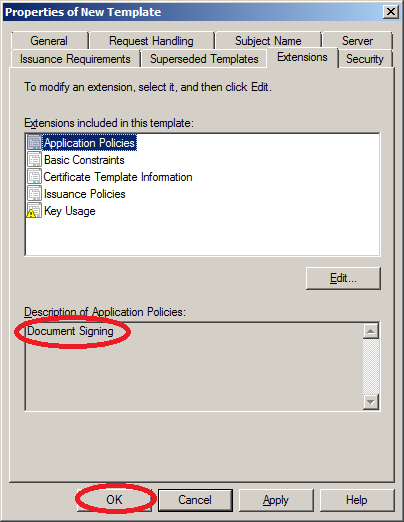

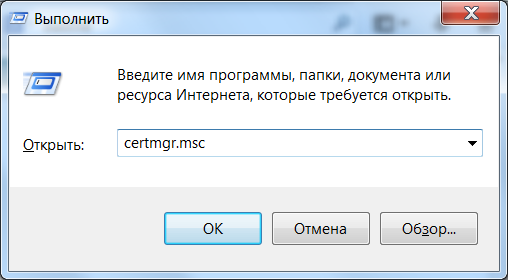

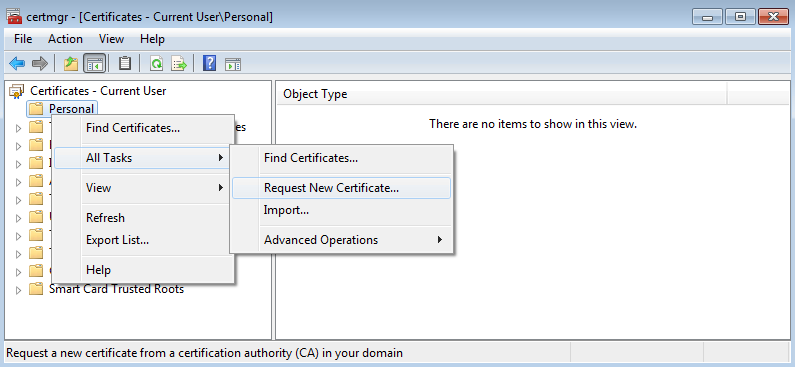

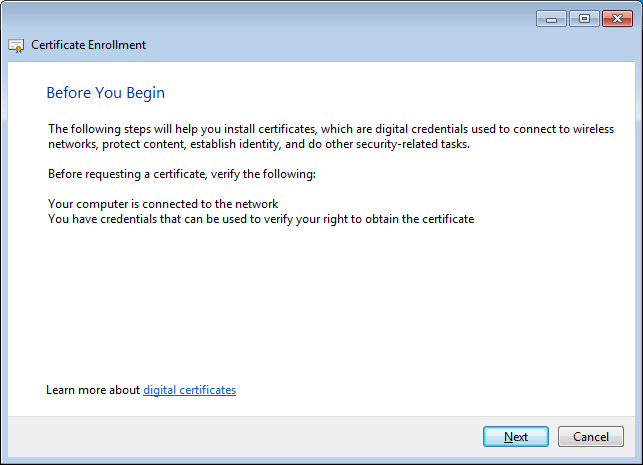

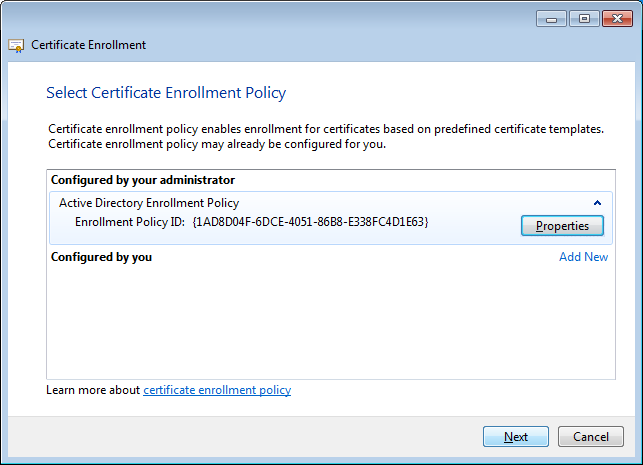

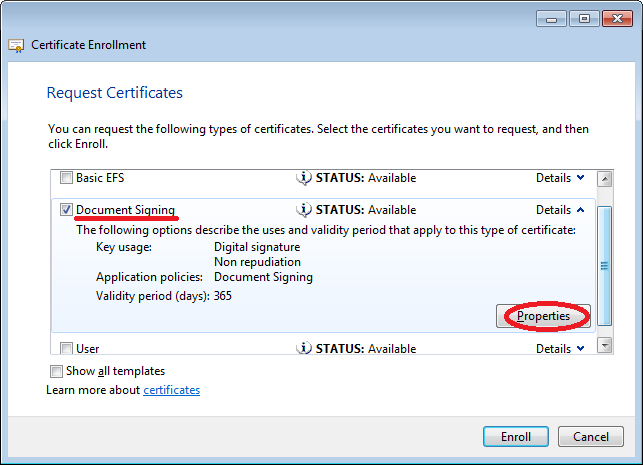

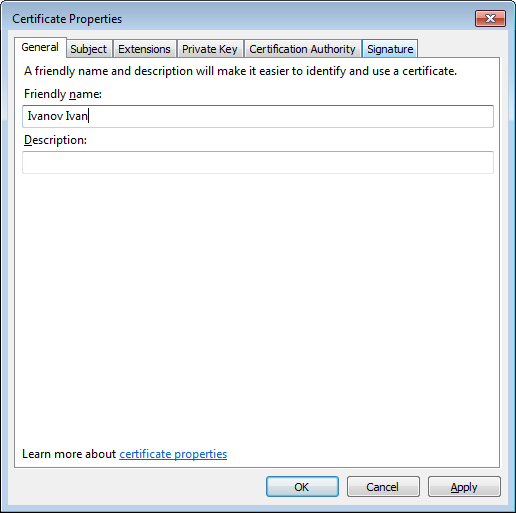

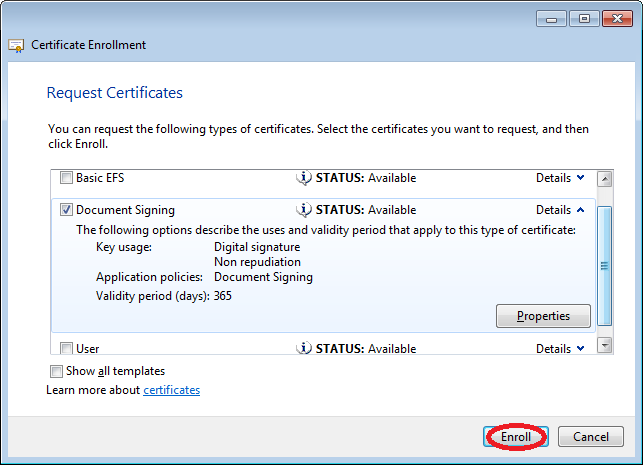

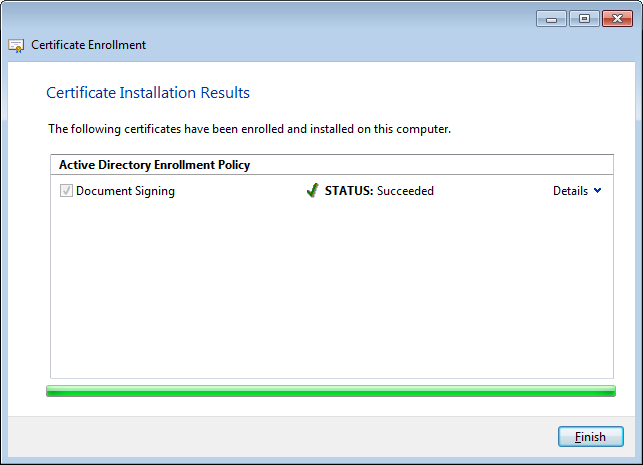

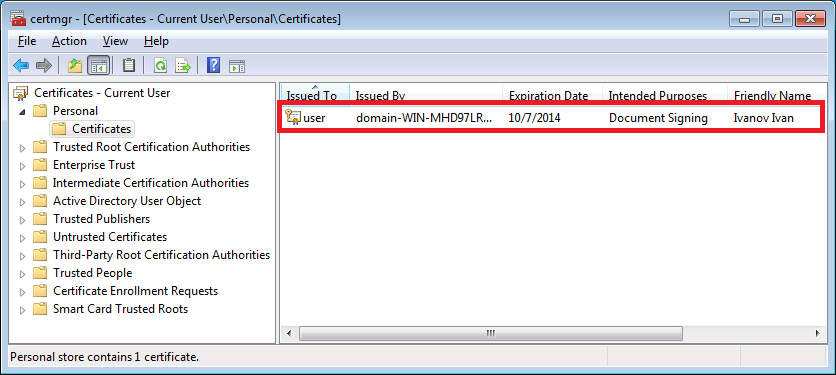

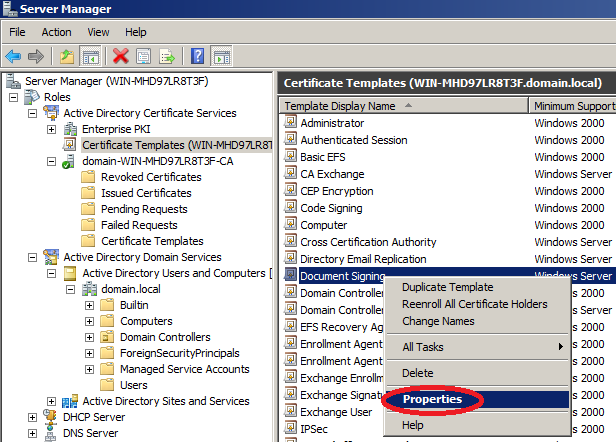

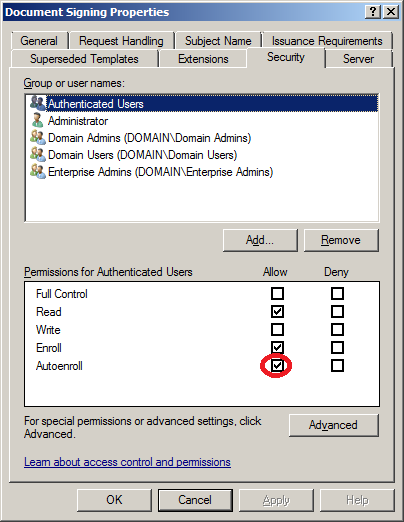

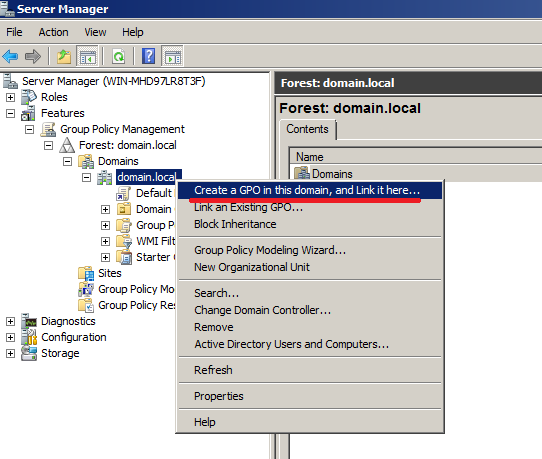

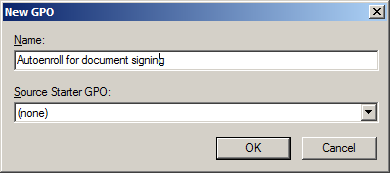

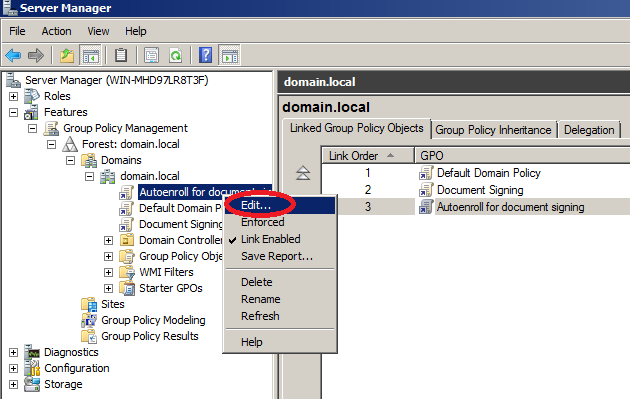

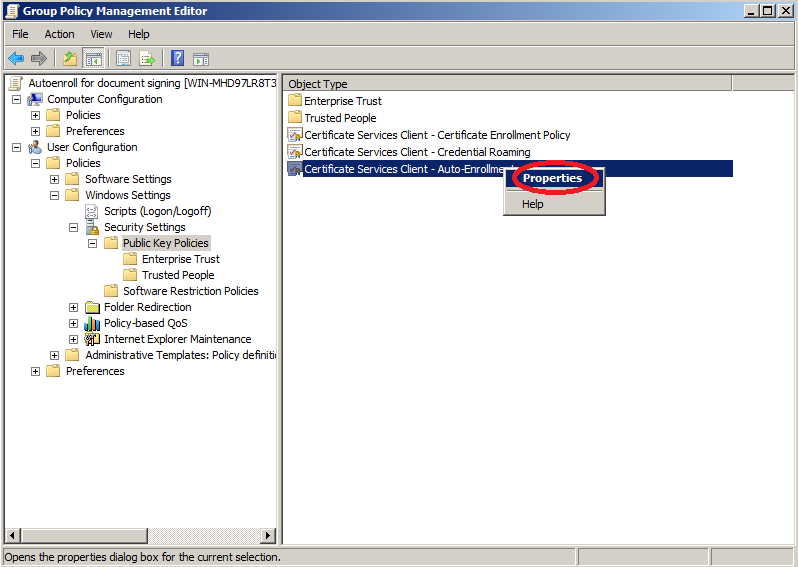

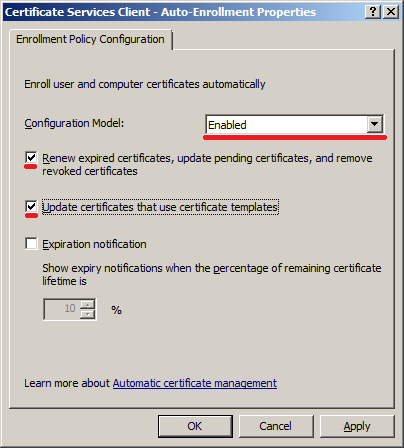

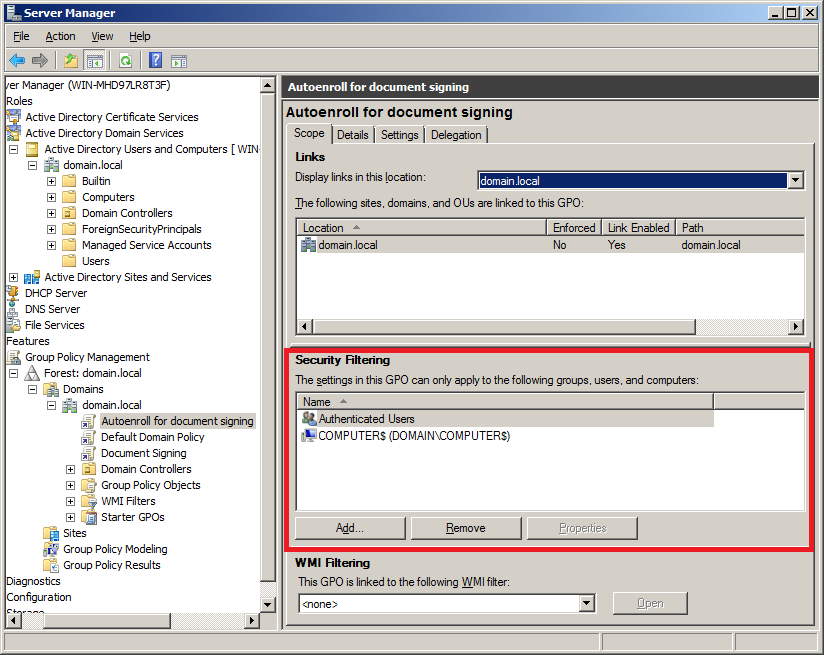

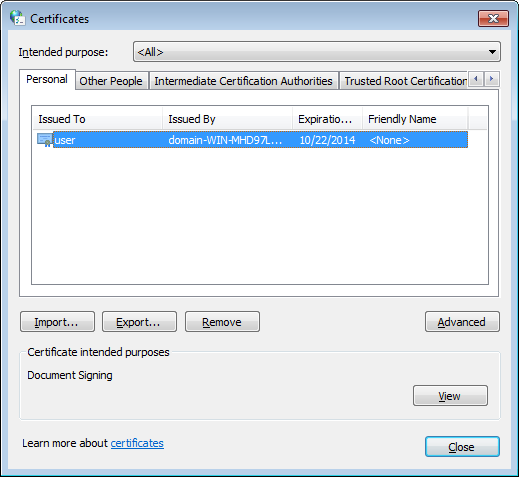

| Related technologies | Active Directory Domain Services To comment on this content or ask questions about the information presented here, please use our Feedback guidance. Служба сертификации active directory windowsПошаговая инструкция по установке и настройке центра сертификацииСергей Вессарт | Опубликовано 29.10.2013 в рубрике Новые возможности Одним из преимуществ ЛОЦМАН:ПГС является применение цифровых подписей достоверно подтверждающих личность и роль подписавшего документ. Для создания цифровых подписей необходимы сертификаты выданные удостоверяющим центром сертификации. На этапе внедрения не всегда хватает опыта для установки и настройки центра сертификации, чтобы Вам не пришлось собирать крупицы информации по просторам интернета, мы предлагаем подробно рассмотреть установку и настройку центра сертификации. В наших примерах мы будем использовать контроллер домена на Microsoft Windows Server 2008 и клиент Microsoft Windows 7.

Групповая политика создана, проверим как она работает.   Это всё, что мы хотели сказать про установку и настройку центра сертификации. Спасибо, что читаете наш блог, до свидания! 9 комментариев Сергей, спасибо большое. Очень нужная статья. |