- Защищаем ПК — Выпуск #1 — Опасные службы windows

- Windows Remote Management на службе системного администратора.

- Удаленное управление Windows

- Назначение

- Где применимо

- Аудитория разработчиков

- Требования к среде выполнения

- Содержание раздела

- Как активировать Windows Remote Management с помощью групповой политики

Защищаем ПК — Выпуск #1 — Опасные службы windows

Вы знали, что если в ручную настроить операционную систему Windows, то можно повысить безопасность вашего компьютера в несколько раз, без использования антивируса ? В этой статье мы подробно рассмотрим как всё реализовать поэтапно и понятно для большинства пользователей ПК. На примере мы используем систему Windows Seven (7) SP1 Ultimate 64 bit.

1) Первое, что мы должно сделать, это отключить опасные и ненужные службы:

Открываем меню пуск и находим Администрирование , далее открываем Службы .

Можем сделать расширенный (в этом варианте сразу появляется предварительное описание службы, а так же возможность её отключения или включения) или стандартный вид, кому как удобнее.

И так пройдёмся по списку служб которые можно отключить или поставить запуск вручную:

Имя службы: RemoteRegistry / Удаленный реестр

Описание службы: Позволяет удаленным пользователям изменять параметры реестра на этом компьютере. Если эта служба остановлена, реестр может быть изменен только локальными пользователями, работающими на этом компьютере. Если эта служба отключена, любые службы, которые явно зависят от нее, не могут быть запущены.

Устанавливаем режим запуска: Отключена

Имя службы: SharedAccess / Общий доступ к подключению к Интернету (ICS)

Описание службы: Предоставляет службы трансляции сетевых адресов, адресации, разрешения имен и службы предотвращения вторжения для домашней сети или сети небольшого офиса.

Устанавливаем режим запуска: Вручную / Отключена

Имя службы: RemoteAccess / Маршрутизация и удаленный доступ

Описание службы: Предлагает услуги маршрутизации организациям в локальной и глобальной сетях.

Устанавливаем режим запуска: Вручную / Отключена

Имя службы: Netman / Сетевые подключения

Описание службы: Управляет объектами папки »Сеть и удаленный доступ к сети», отображающей свойства локальной сети и подключений удаленного доступа.

Устанавливаем режим запуска: Вручную / Отключена

Имя службы: SstpSvc / Служба SSTP

Описание службы: Обеспечивает поддержку протокола SSTP (Secure Socket Tunneling Protocol) для подключения к удаленным компьютерам с помощью VPN. Если эта служба отключена, пользователи не смогут использовать SSTP для доступа к удаленным серверам.

Устанавливаем режим запуска: Вручную / Отключена

Имя службы: TermService / Службы удаленных рабочих столов

Описание службы: Разрешает пользователям интерактивное подключение к удаленному компьютеру. Удаленный рабочий стол и сервер, обслуживающий сеансы подключения к удаленному рабочему столу, зависят от данной службы. Чтобы запретить удаленное использование данного компьютера, необходимо открыть панель управления, дважды щелкнуть компонент «Свойства системы» и затем на вкладке «Удаленный доступ» снять соответствующие флажки.

Устанавливаем режим запуска: Вручную / Отключена

Имя службы: SessionEnv / Настройка сервера удаленных рабочих столов

Описание службы: Служба настройки сервера удаленных рабочих столов (RDCS) отвечает за все действия, связанные с настройкой и обслуживанием сеансов служб удаленных рабочих столов и удаленного доступа, для которых необходим контекст SYSTEM. Это касается временных папок сеансов, тем и сертификатов удаленных рабочих столов.

Устанавливаем режим запуска: Вручную / Отключена

Имя службы: RasAuto / Диспетчер автоматических подключений удаленного доступа

Создает подключение к удаленной сети, когда программа обращается к удаленному DNS- или NetBIOS-имени или адресу.

Устанавливаем режим запуска: Вручную / Отключена

Имя службы: SNMPTRAP / Ловушка SNMP

Описание службы: Принимает сообщения перехвата, созданные локальными или удаленными агентами SNMP и пересылает их программам управления SNMP, запущенными на этом компьютере. Если эта служба остановлена, программы на основе SNMP на данном компьютере перестанут получать сообщения перехвата. Если эта служба отключена, любые службы, которые явно зависят от нее, не могут быть запущены.

Устанавливаем режим запуска: Вручную / Отключена

Имя службы: WinRM / Служба удаленного управления Windows (WS-Management)

Описание службы: Служба удаленного управления Windows (WinRM) применяет протокол WS-Management для удаленного управления. WS-Management — стандартный протокол веб-служб для удаленного управления программным обеспечением и оборудованием. Служба WinRM прослушивает сеть на наличие запросов WS-Management и обрабатывает их. Для принятия сетевых запросов необходимо настроить службу WinRM с помощью средства командной строки «winrm.cmd» или через групповую политику. Служба WinRM предоставляет доступ к данным WMI и включает поддержку сбора событий. Работа службы необходима для сбора событий и подписки на события. Для передачи сообщений WinRM используются протоколы HTTP и HTTPS. Служба WinRM не зависит от служб IIS, однако по умолчанию использует тот же порт, что и IIS. Служба WinRM резервирует префикс URL-адреса /wsman. Для предотвращения конфликтов со службами IIS размещенные на IIS веб-сайты не должны использовать префикс URL-адреса /wsman.

Устанавливаем режим запуска: Вручную / Отключена

Имя службы: SCardSvr / Смарт-карта

Описание службы: Управляет доступом к устройствам чтения смарт-карт. Если эта служба остановлена, этот компьютер не сможет считывать смарт-карты. Если эта служба отключена, любые службы, которые явно зависят от нее, не могут быть запущены.

Устанавливаем режим запуска: Вручную / Отключена

После каждого пункта имени и описания службы, присутствует рекомендуемое значение запуска. В других операционных системах к примеру Windows xP, Vista, 8.1 — список служб будет частично отличатся.

2) Следующий этап, открываем свойства ‘Мой Компьютер’ (Пуск > Правая колонка > Мой компьютер > Правой кнопкой мыши выбираем свойства).

В левой колонке меню ищем ‘Защита системы’ и открываем. Убираем галочку в блоке Удалённый помощник / Разрешить подключение удалённого помощника к этому компьютеру. Далее чуть ниже ставим галочку напротив пункта ‘Не разрешать подключения к этому компьютеру’.

3) Третий этап настроек находится в там же ‘Свойства системы’ > Быстродействие > Предотвращение выполнения данных.

Проверьте стоит ли галочка над пунктом включить DEP, только для основных программ и служб Windows, если она отсутствует обязательно поставьте.

На этом всё, в следующем выпуске вы узнаете как упростить эту работу с помощью известной многим, программы TuneUp.

Windows Remote Management на службе системного администратора.

Я опишу процесс, каким образом можно централизованно активировать и настроить службу Windows Remote Management (WinRM) на всех целевых компьютерах с помощью Group Security Policy. Windows Remote Management – это специальный сервис, позволяющий администраторам получить возможность удаленного доступа и управления клиентскими и серверными ОС Windows.

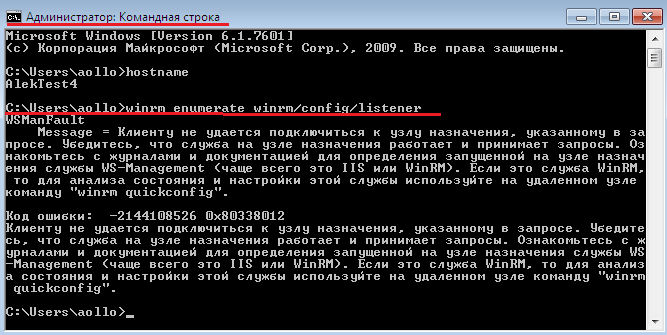

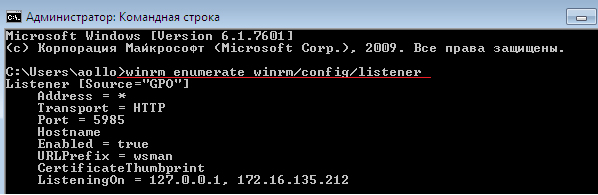

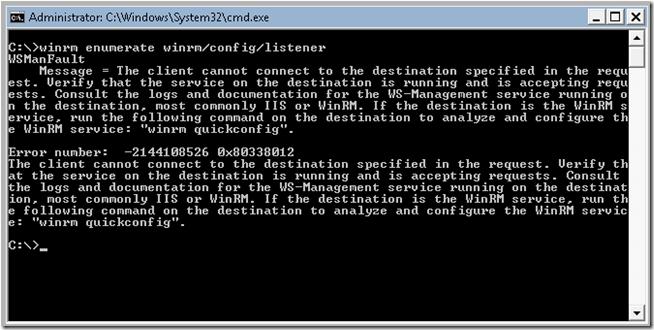

Возьмем обычный ПК с Windows 7, который включен в домен, и на котором не активирована функция Windows Remote Management. В командной строке введем следующую команду:

Запустим командную строку с правами администратора.

WinRM enumerate winrm/config/listener

WSMan Fault. The client cannot connect to the destination specified in the request. Error number: – 2144108526 0?80338012

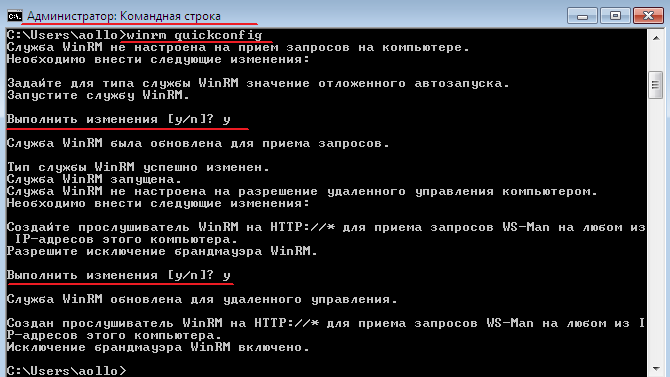

Если нужно настроить WinRM вручную на отдельной системе, достаточно набрать команду:

winrm quickconfig

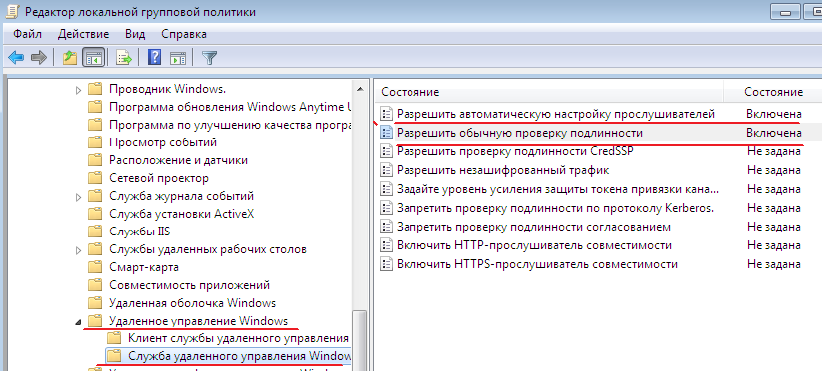

В том случае, если нужно настроить WinRM на группе компьютеров, то можно воспользоваться специальными параметрами групповой политики. Создадим групповую политику на контейнер где располагаются рабочие станции. Конфигурация компьютера — Политики — Административные шаблоны -> Компоненты Windows – Удаленное управление Windows . Активируем следующие параметры:

• Клиент службы удаленного управления Windows.

• Служба удаленного управления Windows

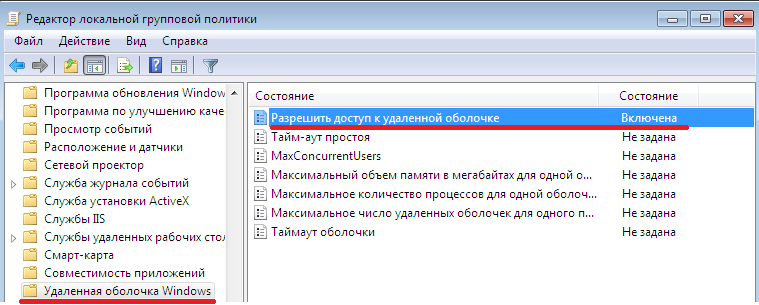

Далее в разделе Конфигурация компьютера – Политики — Административные шаблоны – Компоненты Windows – Удаленная оболочка Windows

Разрешить доступ к удаленной оболочке – Включена

WinRM enumerate winrm/config/listener

После применения групповой политики, данной системой можно управлять удаленно с помощью команд WinRS. Следующая команда откроет командную строку, запущенную на удаленной системе:

winrs –r: cmd

После появления окна командной строки вы можете выполнять и видеть результат выполнения любых команд на удаленном компьютере, как будто бы вы работаете за ним локально. Отметим, что на вашем управляющем компьютере WinRM также должна быть активирована.

В моем случаем тестовая машина называется alektest4

Удаленное управление Windows

Назначение

С помощью удаленного управления Windows (WinRM) корпорация Майкрософт реализует стандартный протокол WS-Management, основанный на протоколе SOAP. Он удобен для брандмауэров и обеспечивает взаимодействие оборудования и операционных систем различных поставщиков.

Спецификация протокола WS-Management предоставляет системам общий способ доступа и обмена данными управления в ИТ-инфраструктуре. WinRM и интерфейс IPMI, а также сборщик событий являются компонентами функций управления оборудованием Windows .

Где применимо

Для получения данных управления с локальных и удаленных компьютеров, на которых могут использоваться контроллеры управления основной платой (BMC), можно использовать объекты скриптов WinRM, программу командной строки WinRM или средство командной строки удаленной оболочки Windows. Если компьютер работает под управлением операционной системы Windows, которая включает WinRM, данные управления поставляются инструментарий управления Windows (WMI) (WMI).

Данные об оборудовании и системе также можно получить из реализаций протокола WS-Management, работающих в других операционных системах (не Windows) на предприятии. WinRM устанавливает сеанс связи с другим компьютером по протоколу WS-Management на основе SOAP, а не подключается через DCOM, как WMI. Данные возвращаются протоколу WS-Management в формате XML, а не в виде объектов.

Поставщик IPMI WMI — это стандартный поставщик WMI с классами, получающими данные датчика BMC с компьютеров с соответствующим оборудованием. Доступ к данным IPMI можно получить с помощью API-интерфейсов WinRM, скриптовWMI или com .

Аудитория разработчиков

Аудитория разработчика — ИТ-специалист, который пишет сценарии для автоматизации управления серверами или разработчиком ISV, получающим данные для приложений управления.

Требования к среде выполнения

WinRM является частью операционной системы. Однако для получения данных с удаленных компьютеров необходимо настроить прослушивательWinRM. Дополнительные сведения см. в разделе Установка и настройка для служба удаленного управления Windows. Если контроллер BMC обнаруживается при запуске системы, поставщик IPMI загружается; в противном случае объекты скриптов WinRM и средство командной строки WinRM остаются доступными.

Содержание раздела

Ссылка на общедоступную спецификацию протокола WS-Management, архитектуру WinRM, связь с WMI, управление оборудованием с помощью поставщика IPMI, конфигурации и установки.

Приступая к работе с API-интерфейсом WinRM Scripting и аппаратным управлением.

Список интерфейсов сценариев, определенных веб-службами Майкрософт для автоматизации управления (WS-Management) и определений классов классов WMI, созданных поставщиком IPMI и классами, взаимодействующими с драйвером IPMI для получения данных контроллера управления основной платой (BMC) .

Как активировать Windows Remote Management с помощью групповой политики

В этой статье, я попытаюсь рассказать, каким образом можно централизованно активировать и настроить службу Windows Remote Management (WinRM) на всех целевых компьютерах с помощью групповой политики. Напомню, что Windows Remote Management – это специальный сервис, позволяющий администраторам получить возможность удаленного доступа и управления клиентскими и серверными ОС Windows (и, думаю, если вы ранее пользовались набором утилит Microsoft Sysinternals PSTools, то WRM должен вам понравиться).

Возьмем обычный ПК с Windows 7, который включен в домен, и на котором не активирована функция Windows Remote Management. В командной строке введем следующую команду:

, должно появиться следующее сообщение об ошибке, свидетельствующее о том, что WRM не установлен:

WSMan Fault. The client cannot connect to the destination specified in the request. Error number: — 2144108526 0x80338012

Если нужно настроить WinRM вручную на отдельной системе, достаточно набрать команду:

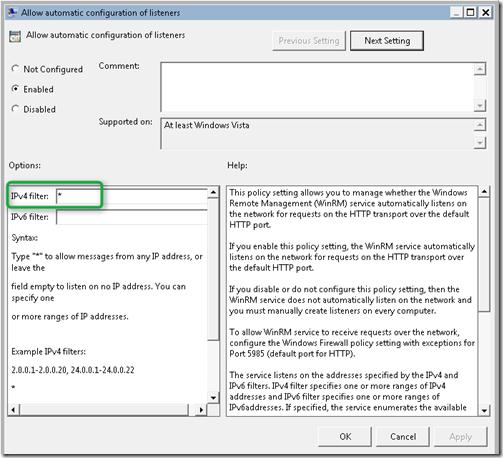

В том случае, если нужно настроить WinRM на группе компьютеров, то можно воспользоваться специальными параметрами групповой политики. Интересующая нас политика находится в разделе: Computer Configuration -> Policies -> Windows Components -> Windows Remote Management (WinRM) -> WinRM Service. Нужно активировать следующие параметры:

• Allow automatic configuration of listeners

• Allow Basic Authentication

В разделе IPv4 filter укажем *, что означает, что компьютер может принимать подключения (а значит и управляющие команды) откуда угодно, это значит что листенеры на компьютере будет принимать запросы на всех IP интерфейсах.

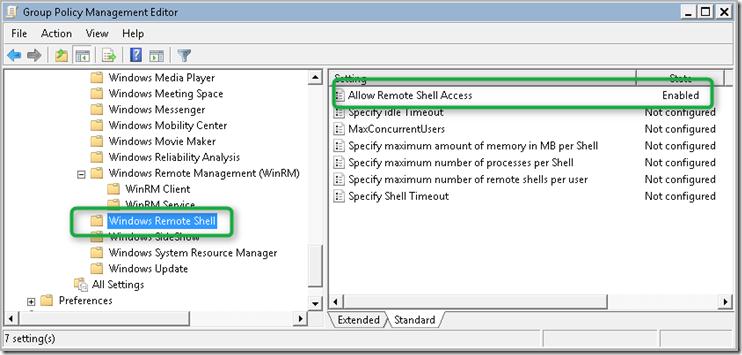

Затем в разделе Computer Configuration -> Policies -> Windows Components -> Windows Remote Shell активируем пункт:

• Allow Remote Shell Access

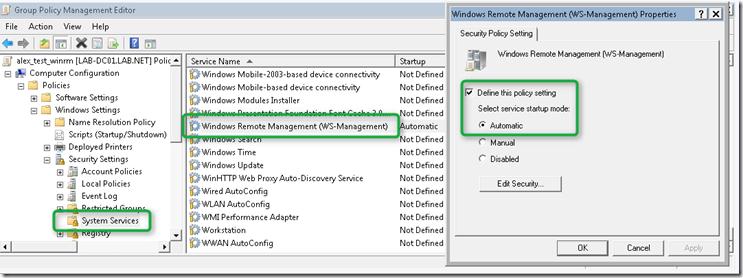

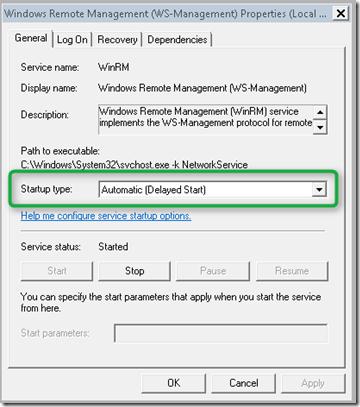

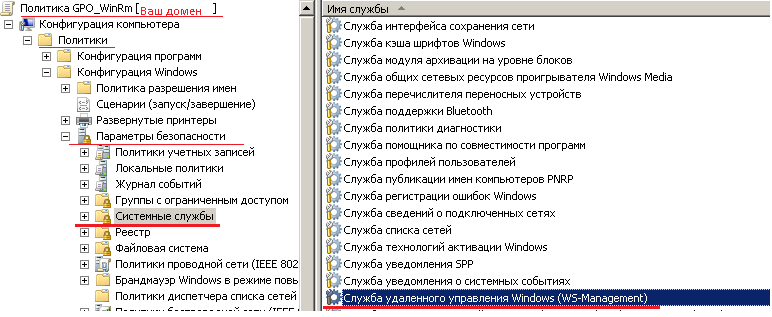

И, наконец, нужно задать тип запуска у службы Windows Remote Service в «Автоматический» (Automatically). Напомню, что управлять способом запуска служб можно из следующего раздела групповых политик: Computer Configuration -> Windows Settings -> Security Settings ->System Services.

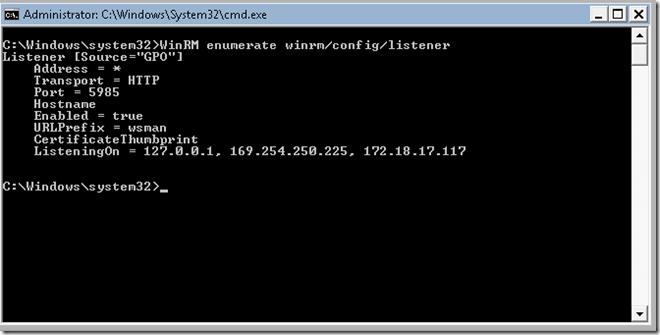

После активации WinRM с помощью групповой политики, на клиентской системе проверим статус службы с помощью знакомой команды:

Удостоверимся, что тип запуска службы WinRM задан в автоматический . Хотя по факту тип запуска «автоматический с задержкой», т.к. по умолчанию для службы WinRM задана задержка запуска (параметр DelayedAutoStart=1 в ветке HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\WinRM ).

Теперь, после активации WinRM с помощью групповой политики, данной системой можно управлять удаленно с помощью команд WinRS. Следующая команда откроет командную строку, запущенную на удаленной системе:

После появления окна командной строки вы можете выполнять и видеть результат выполнения любых команд на удаленном компьютере, как будто бы вы работаете за ним локально. Отметим, что на вашем управляющем компьютере WinRM также должна быть активирована.