- (Driftnet + Kali Linux) Глаза в чужой сети!

- Как запустить Driftnet

- Как работает Driftnet

- Чем Driftnet действительно полезен?

- Sniffer linux kali linux

- Burpsuite

- Mitmproxy

- Wireshark

- sslstrip

- Снифер airodump в кали линукс

- Рассмотрим, как работает снифер airodump на конкретном примере.

- Что показывает снифер airodump ?

- Взлом WiFi в кали линукс . Часть первая.

- Модем в режиме мониторинга, снифер «понюхал» близлежащие сети (я перебрался в район поближе, чем в уроке знакомства с работой утилиты в Кали Линукс ). Начинаем взлом WiFi в Линукс.

- Ну что, выдаваемую в терминале информацию вы читать умеете. Придётся подождать некоторое время, пока число в столбце #Data не превысит отметку хотя бы 6000 или 7000 или пока в окне терминала справа, возле даты и времени запуска утилиты не появится сокровенная и желаемая запись

- WPA handshake: mac-адрес-жертвы

- У всех этот процесс занимает времени по-разному ( взлом WiFi — дело творческое). И вот здесь хакера ожидают некоторые тонкости. Возможны два варианта развития событий.

- Рано или поздно снифер можно будет остановить командой Ctrl + C. Теперь перейдите в Домашнюю папку (туда все файлы и скидываются):

(Driftnet + Kali Linux) Глаза в чужой сети!

Мир прогрессирует и мы должны прогрессировать вместе с ним. Chris Lightfoot понимает это и разработал простую, но удобную программу Driftnet которая входит в стандартный пакет Kali Linux и Backtrack. К сожалению эта вселишь бета верся, но вполне работоспособна. Driftnet дает нам возможность увидеть все медиа файлы которые проходят сквозь сеть. Одним словом Driftnet + Kali Linux это глаз в чужой сети.

Как запустить Driftnet

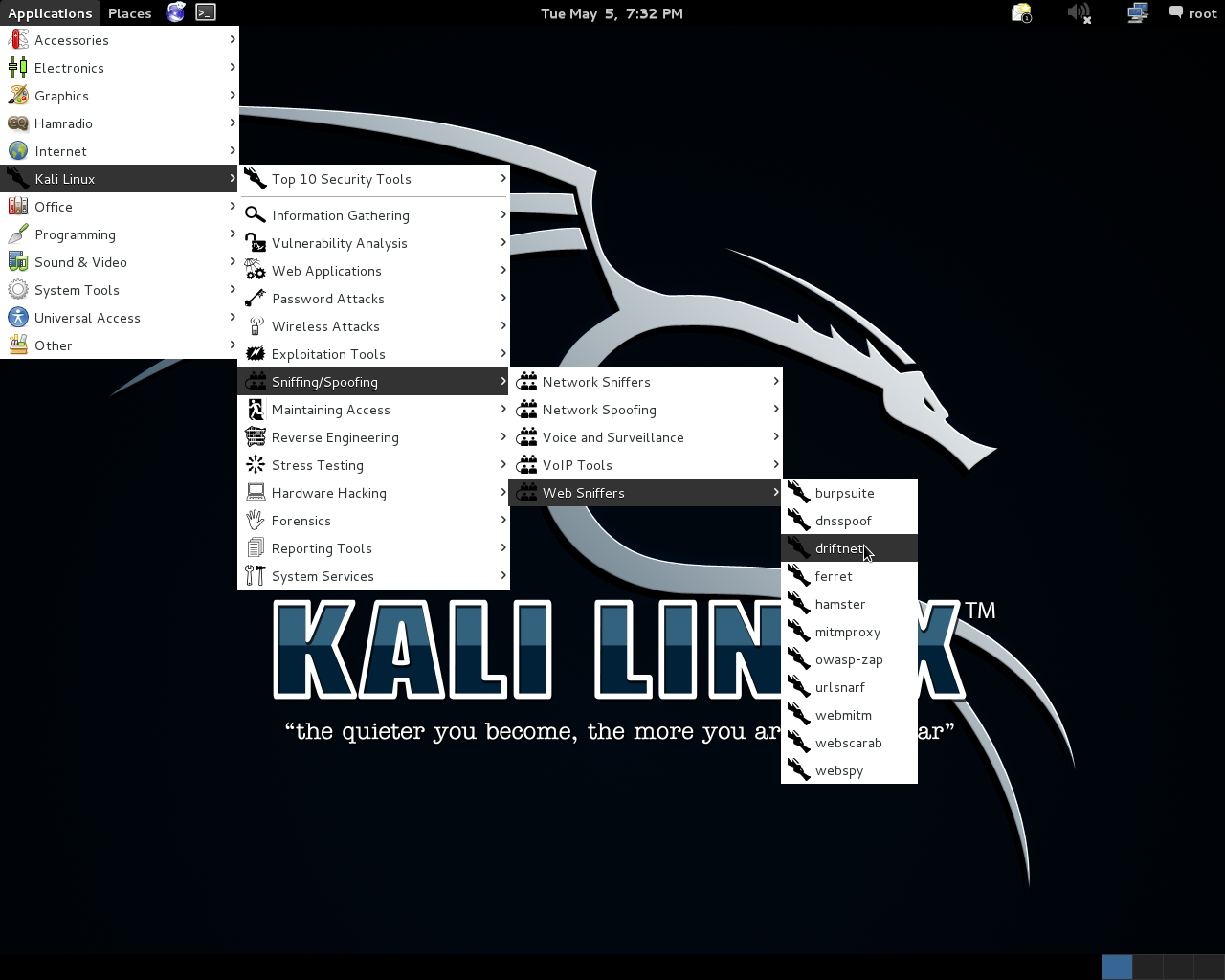

1) Applications >> Kali Linux >> Sniffing/Spoofing >> Web Sniffers >> driftnet

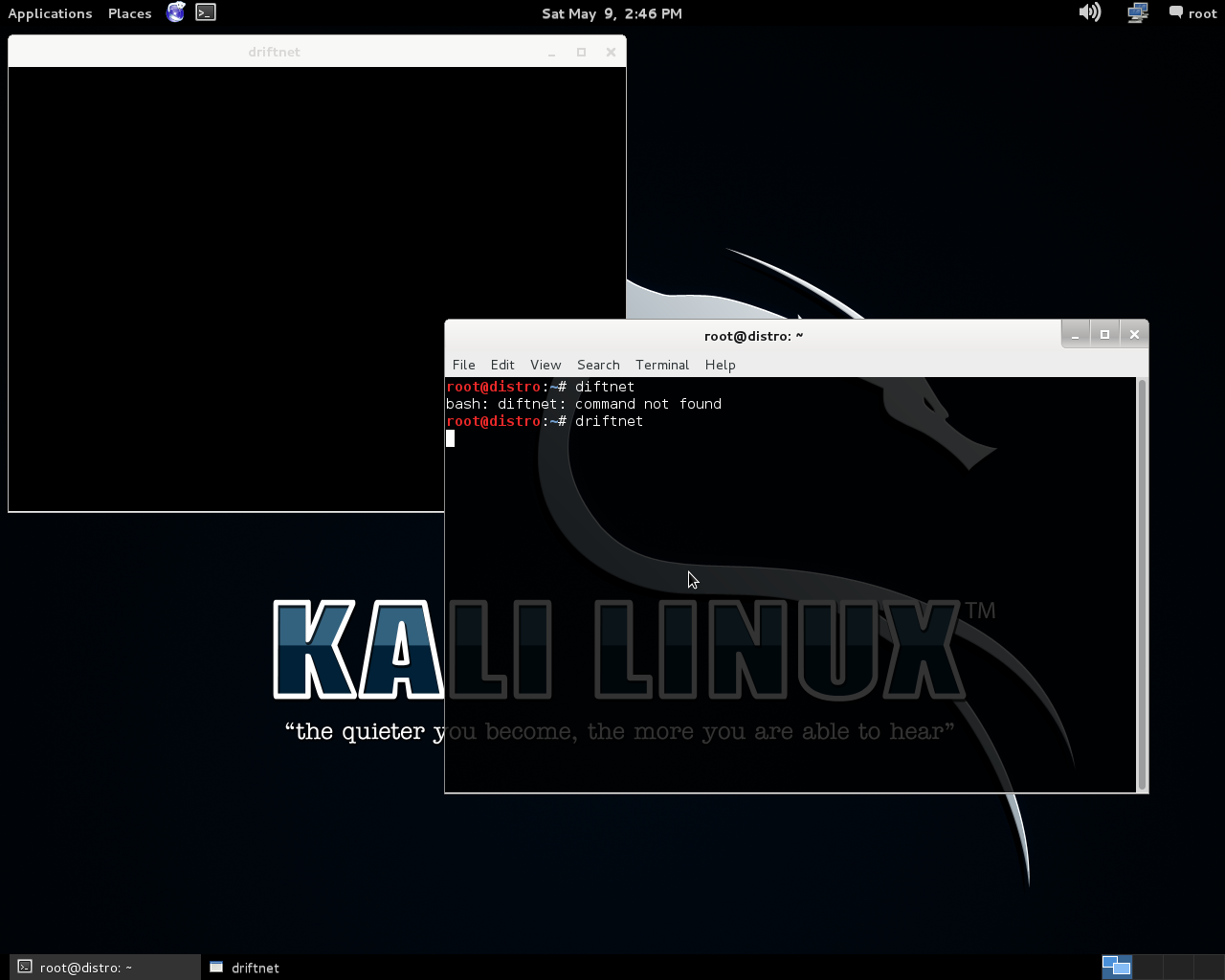

2) Открываем терминал и пишем

Использовать Drifnet очень легко так как она работает без всяких опции. Но если вы хотите усилить ее прийдётся изучить ее опции.

Как работает Driftnet

После запуска появится малое окошко. Растяните его на пол экрана чтобы увидеть медиа файла которые проходят сквозь сеть.

Чем Driftnet действительно полезен?

К примеру мы хакнули соседский Wifi или каким-то другим образом подключились к чужой сети. Тогда мы сможем увидеть что они смотрят и что слушают. Driftnet способен показывать даже видео и Mp3. Не забывайте что как хакер вы вынуждены всегда использовать свое воображение чтобы эти утилиты помогали вам.

Смотрим на сохраненную информацию

И ищем сохраненную информацию. Иногда Driftnet может глючить, но не забываем это всего лишь бета-версия.

В будущем мы расскажем вам как пользоваться Driftnet более профессионально и как использовать расширенные опции. Будьте на Связи.

Источник

Sniffer linux kali linux

Основная концепция инструментов для снифинга так же проста, как перехват данных. И Kali Linux имеет некоторые известные инструменты для этого. В этой статье вы узнаете об инструментах для снифинга и спуфинга, которые доступны в Kali Linux.

Burpsuite

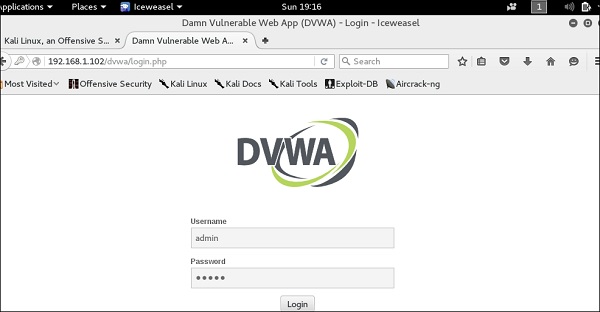

Burpsuite может использоваться в качестве инструмента для снифигна между браузером и веб-сервером, для поиска параметров, используемых веб-приложением.

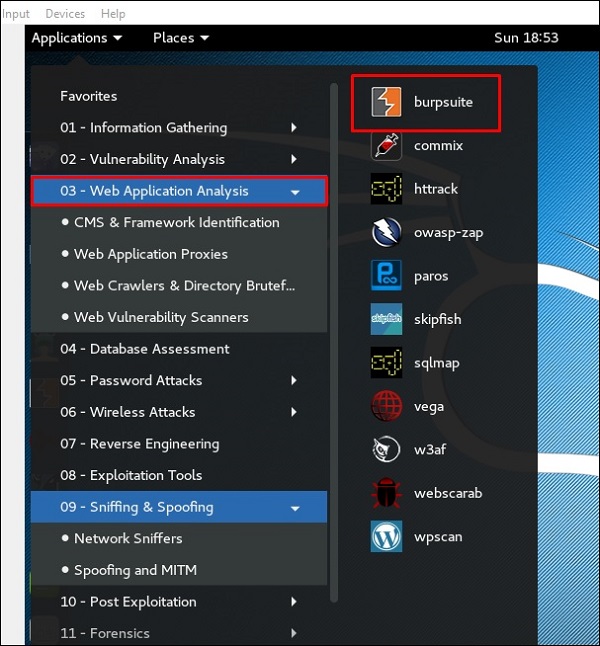

Чтобы открыть Burpsuite, перейдите в Applications → Web Application Analysis → burpsuite.

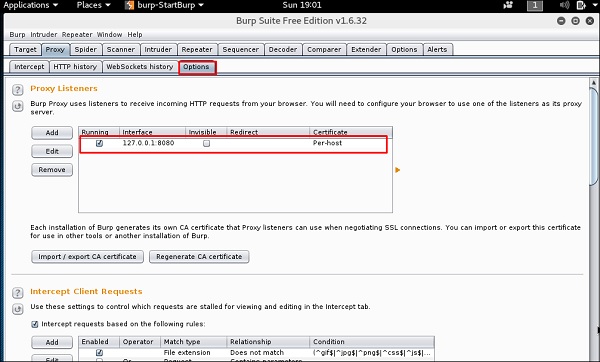

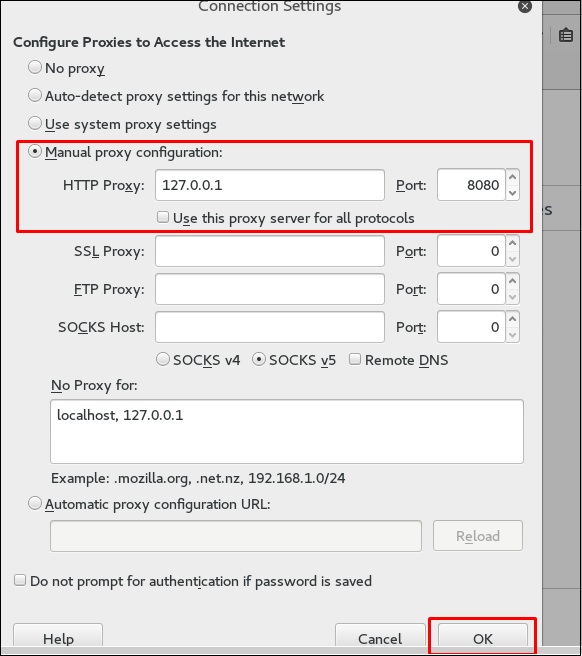

Чтобы настроить снифинг, мы настраиваем burpsuite для работы в качестве прокси-сервера. Для этого перейдите в раздел Options, установите чекбокс, как показано на следующем скриншоте.

В этом случае IP-адрес прокси-сервера будет 127.0.0.1 с портом 8080.

Затем настройте прокси-сервер в браузере, который и есть наш IP-адрес машины с burpsuite и порт, который был указан выше.

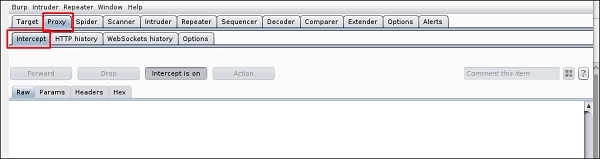

Чтобы начать перехват, перейдите в раздел Proxy → Intercept → нажмите “Intercept is on”.

Продолжайте пользоваться веб-страницей (сайтом) на которой вы хотите найти параметр для проверки на наличие уязвимостей.

В данном случае это хост с metasploit’ом с IP 192.168.1.102

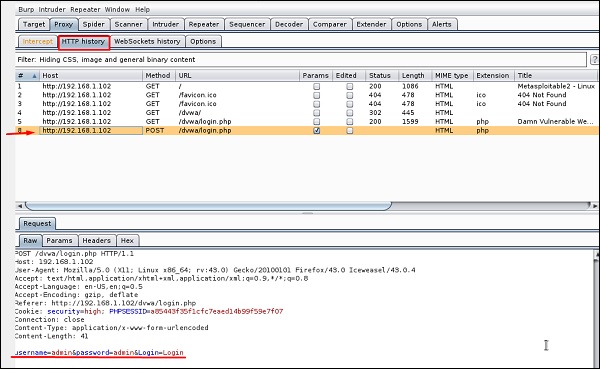

Перейдите в раздел «HTTP History». На следующем снимке экрана строка (отмеченная красной стрелкой) показывает последний запрос. В закладке Raw (исходный код) видны скрытые параметры: идентификатор сеанса, имя пользователя и пароль (подчеркнуты красным цветом).

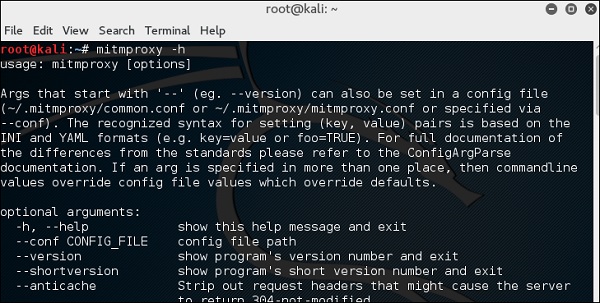

Mitmproxy

mitmproxy с поддерживает SSL атаку MITM (человек-в-середине) с помощью прокси-сервера http. Утилита предоставляет собой консольный интерфейс, позволяющий сканировать потоки трафика и редактировать их на лету.

Для запуска, запустите терминал и напишите

Для получения доступных команд напишите

Для запуска MITM-прокси, напишите

И на порту 80 у нас будет слушать наш прокси.

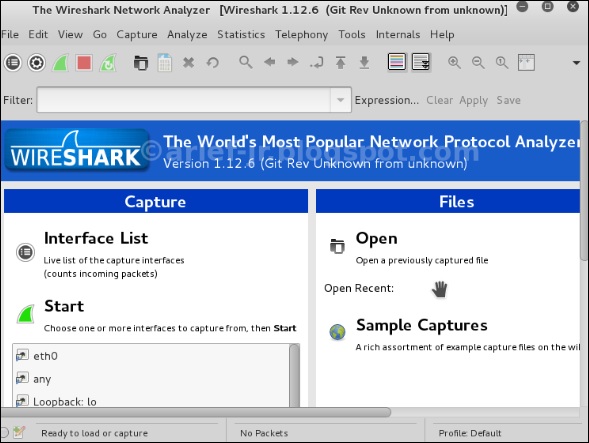

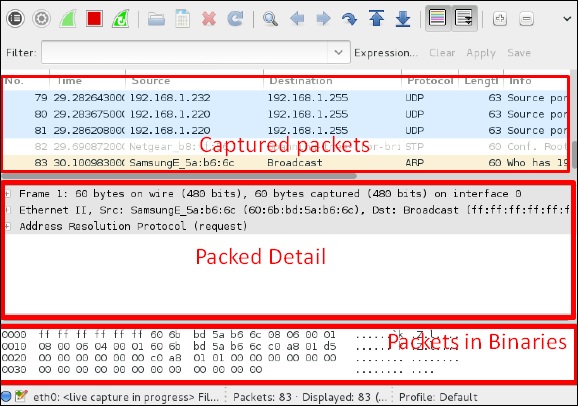

Wireshark

Wireshark является одним из лучших анализаторов пакетов данных. Он анализирует пакеты на уровне кадра. Вы можете получить дополнительную информацию о Wireshark на официальном сайте: https://www.wireshark.org/.

В Kali Linux она находится в Applications → Sniffing & Spoofing → wireshark.

После запуска wireshark, перед нами появляется GUI.

Жмем “Start” и начинается захват пакетов на интерфейсе (показано ниже на скриншоте)

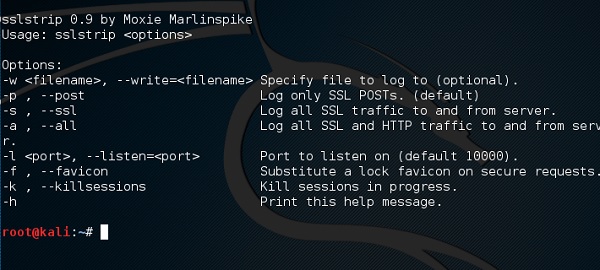

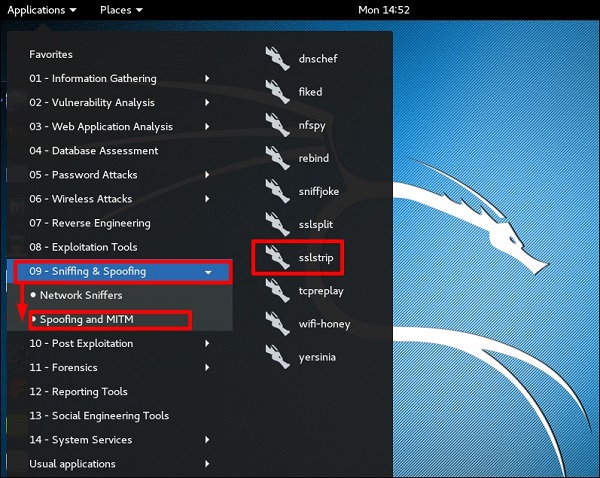

sslstrip

sslstrip это инструмент для MITM атаки это заставляет браузер жертвы общаться plain текстом по HTTP, и прокси изменяет содержимое, которое получено с сервера HTTPS.

https://адрес_сайта подменяется на http://адрес_сайта

Для открытия, перейдем в Applications → 09-Sniffing & Spoofing → Spoofing and MITM → sslstrip.

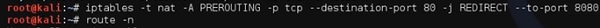

Настроим заворачивание трафика так, чтобы переслать все соединения с порта 80 на 8080.

Затем запустим sslstrip на том порту, который нам необходим (8080)

Источник

Снифер airodump в кали линукс

Приветствую вас на страницах блога, сегодня продолжим работать в кали линукс и в продолжение темы про перехват пакетов потренируемся «понюхать» близлежащие беспроводные точки доступа на предмет попользоваться (в будущем) халявным интернетом. Поможет нам в этом вшитый в кали линукс снифер airodump .

Рассмотрим, как работает снифер airodump на конкретном примере.

Я предполагаю, что ваш компьютер или ноутбук уже оснащены модемом, который поддерживает режим мониторинга, и как его в этот режим перевести. В противном случае ознакомьтесь поближе с предыдущей статьёй Про перехват пакетов . Там всё подробненько описано, там же в одной из ссылок и список поддерживаемых модемов.

Интересующий нас снифер airodump-ng — небольшая утилита, входящая в состав пакета airodump-ng, позволяющая перехватывать информационные пакеты, «летящие» мимо нашего модема, то есть передаваемые близлежащими роутерами и другими устройствами с беспроводной точкой доступа. Иногда снифер airodump можно использовать с целью определения этих самых точек доступа для сбора информации о них.

Переводим модем в режим мониторинга. Если забыли, то это делается командой в терминале:

airmon-ng start wlan0

Так, в моём случае я сделаю это так (самая первая команда):

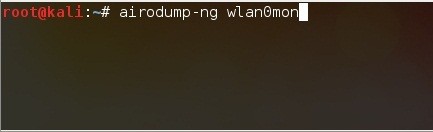

Соединение теперь обозначено как wlan0mon (выделено белым). Запускаем через модем снифер airodump командой

airodump-ng wlan0mon

Вот и снифер airodump в работе:

Давайте посмотрим на окно терминала вооружённым взглядом. Ну что… Обнаружена всего 1 точка доступа (ТД или AP — access point), для описания функций снифера как раз. У вас список может быть погуще, я, признаться, нахожусь сейчас в малообжитой местности. Если вы будете тренироваться, скажем, дома, то список у вас может быть куда более обильнее.

Что показывает снифер airodump ?

Притормозим работу снифера клавишами Ctrl + C. Чуть подробнее о видимом в окне терминала:

- Строка CH перелистывает рабочие каналы беспроводных точек. На данный момент нам это ни к чему, точек и так немного, так что номер рабочего канала нам ничего не скажет.

- С датой запуска снифера и временем его работы всё ясно.

- Столбец BSSID — мас адрес работающего устройства.

- Столбик PWR — мощность источника беспроводной точки доступа. Числа вниз за минусом — примерное расстояние до точки доступа. То есть, чем число меньше, тем она ближе. Не стоит напоминать, что чем ближе точка, тем эффективнее будет атака.

- BEACONS — количество перехваченных на данный момент сигналов работающих устройств. Грубо говоря, эта информация от точки доступа, которая говорит «я здесь, я работаю, давайте подключайтесь». Но особой для нас важности она не несёт.

- #Data — число «полезных» в составе сигналов пакетов. Вот об этом чуть позже в другой статье.

- Столбик #/s — число пакетов, перехваченных за определённый промежуток времени работы снифера.

- CH — снова номер канала работы точки доступа. Каждый из них старается работать именно в выделенном канале, чтобы друг другу не мешать. Но не удивляйтесь, если несколько точек «сидят» на одном канале. Для хакера это минус в результативности перехвата, сигналы между такими точками будут короче, короче будет и радиус действия таких ТД.

- MB — максимальная скорость, поддерживаемая ТД. 54e. , 54. , 54e с другими числовыми значениями — вот такие символьные обозначения нас будут сопровождать. Точка «.» означает, что сигнал содержит последовательность байтов информации, показывающую начало информационного кадра, предварительное сообщение; символ «е» и предшествующее ему число обозначает эффективность или скорость передачи. В нашем случае всё просто — 54е — скорость передачи превышает 54 Мбит/сек с поддержкой QoS (обеспечение заданной скорости передачи пакетов). Учитывая, что поддержку QoS осуществляют сети 802.11n , можно утверждать мы имеем дело именно с сетью, транслирующей сигналы в этом стандарте. Просто пока примем к сведению эту информацию.

- ENC — тип шифрования соединения. Мы столкнёмся с типами WPA, WEP, WPA2,

- CIPHER — протокол шифрования. В моём случае одна из сетей поддерживает протокол ССMP, пришедший на смену TKIP. Об этом также чуть позже.

- AUTH — тип аутентификации, затребованный этой ТД. В большинстве случаев указанный на фото — PSK (иногда MGT).

- Наконец, ESSID — собственно, название беспроводной ТД.

Кроме основной информации о точке доступа, снифер отображает и строки (в моём случае одну строку) и о клиенте, в данный момент подключённому к ТД. Смотрите, все mac адреса устройств в обеих строчках дублируются. То есть в верхней части утилиты отображены точки доступа, во второй — клиенты, к точкам доступа подключённые. Как отработать конкретный адрес или конкретную точку доступа беспроводной сети, почитайте в статье Снифер airodump-ng . Взлом WiFi.

Привыкайте к полученной информации, скоро пригодится.

Источник

Взлом WiFi в кали линукс . Часть первая.

Теперь можно конкретизировать цель. Хакер выберет определённую жертву. Начнёт, как вы знаете из (если и вам кажется, что вы что-то пропустили, то вам сюда) ознакомительного урока про используемый здесь снифер , с ближайшей точки доступа: это более сильный сигнал, более весомые пакеты, наименьшие в них потери. Порядок действий при работе с точкой доступа жертвы примерно такой же, как и при обычном запуске снифера, только теперь, имя представление о близлежащих сетях, взлом WiFi через снифер нужно запускать против одной и конкретной жертвы.

Модем в режиме мониторинга, снифер «понюхал» близлежащие сети (я перебрался в район поближе, чем в уроке знакомства с работой утилиты в Кали Линукс ). Начинаем взлом WiFi в Линукс.

Запустим airodump-ng с более конкретной задачей. Причём сразу создадим текстовый файл, который будет нести нужные данные. Они будут расшифровываться другими программами, в том числе Wireshark. Сразу хочу предупредить — до взлома ещё далеко, ибо данные, которые в файлах airodump-ng будут сохранены в зашифрованном виде, и невооружённым взглядом на них смотреть бессмысленно.

Работаем жертву и укажем сниферу полную о ней информацию. Я выберу цель попроще с протоколом шифрования попроще (2 строка сверху с mac адресом 28:10:7B:EC:6A:3E). Но разницы особой нет.

СРАЗУ СОВЕТ. Запущенный снифер видит не только сами точки доступа, но устройства-клиенты, к ним подключённые. Это означает, что:

- хакер к взламываемому роутеру достаточно близко

- хакер может контролировать устройство-клиент с помощью метода деидентификации. Подробнее об работе в статье Взлом WiFi при помощи airodump и Как отключить WiFi на расстоянии

Запустим терминал с командой в таком виде :

airodump-ng — название утилиты

channel 1 (она же -c) — номер канала связи

bssid или -b — mac адрес устройства

write 22 ( она же -w) — команда на запись документа под названием «22» (или назовите, как вздумается)

wlan0mon — интерфейс «нюхающего» устройства, то есть нашего модема.

Последовательность команд (после «- -» ) — любая, просто не забывайте указывать интерфейс вашего модема.

Будьте внимательны с синтаксисом команд, если утилита выбрасывает на справку, проверьте правильность ввода символов.

Ну что, выдаваемую в терминале информацию вы читать умеете. Придётся подождать некоторое время, пока число в столбце #Data не превысит отметку хотя бы 6000 или 7000 или пока в окне терминала справа, возле даты и времени запуска утилиты не появится сокровенная и желаемая запись

WPA handshake: mac-адрес-жертвы

У всех этот процесс занимает времени по-разному ( взлом WiFi — дело творческое). И вот здесь хакера ожидают некоторые тонкости. Возможны два варианта развития событий.

Если вы дождались появления отметки WPA handshake: mac-адрес-жертвы, считайте, что взлом WiFi почти состоялся: на компьютерном жаргоне это называется квитирование с подтверждением. То есть точка доступа ответила сниферу, что готова с ним сотрудничать. Но в утилите airodump-ng этого можно ждать бесконечно. Как ускорить процесс, читайте во второй части.

Советую не ждать, пока файл с WPA handshake разрастётся до неимоверных размеров и сразу попробовать реассоциацию узлов, описанную во второй части статьи. Вероятность появления ключевой комбинации резко повысится. Читайте, там всё подробно.

Рано или поздно снифер можно будет остановить командой Ctrl + C. Теперь перейдите в Домашнюю папку (туда все файлы и скидываются):

и взгляните на созданные файлы. Их четыре, но нас интересует пока только один. Они имеют вид: название-файла-01.* Вот они у меня:

Или вот как на них посмотреть командой в терминале (команда ls):

Источник