- Примеры snmpwalk для Windows и Linux

- Как работает SNMP?

- Что такое snmpwalk?

- Установка snmpwalk в Windows

- Установка snmpwalk в Linux

- Параметры и параметры Snmpwalk в Windows и Linux

- Как минимизировать информацию, которую вы видите с помощью snmpwalk

- Примеры Snmpwalk

- Экономьте время с snmpwalk

- Использование MIB с агентом SNMP

- Мониторинг SNMP, MIB и OID Paessler с помощью PRTG (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ)

- Расширение возможностей SNMP агента в Windows

Примеры snmpwalk для Windows и Linux

В конце 1980-х, SNMP или Простой протокол управления сетью впервые возник как решение для управления узлами в сети. С тех пор данные SNMP использовались для измерения производительности устройств среди бесчисленных поставщиков, чтобы обеспечить работоспособность сетей. Сегодня SNMP является одним из самых популярных сетевых протоколов в мире и snmpwalk стал методом сканирования для сканирования нескольких узлов одновременно.

Как работает SNMP?

Однако, прежде чем мы рассмотрим команду snmpwalk, нам сначала нужно посмотреть, как работает SNMP. На устройствах с поддержкой SNMP Агент SNMP собирает информацию с устройства и хранит его в База управленческой информации (MIB) где хранятся эти данные, чтобы к ним можно было обращаться каждый раз, когда менеджер SNMP опрашивает агента SNMP.

Когда SNMP Manager запрашивает SNMP-агент, данные берутся из MIB и отправляются в SNMP Manager, где их можно просматривать с помощью инструмента сетевого мониторинга. Существует много разных команд, которые вы можете использовать для запроса агента SNMP. Наиболее распространенными способами являются использование ПОЛУЧИТЬ или GET-Next команда. Команда GET используется для Идентификатор объекта (OID) Из MIB. Команда GET-Next немного более продвинута и проходит через дерево MIB от OID до OID, получая информацию. Здесь приходит snmpwalk.

Что такое snmpwalk?

snmpwalk это имя, данное приложение SNMP, которое автоматически выполняет несколько запросов GETNEXT. Запрос SNMP GETNEXT используется для запроса устройства и получения данных SNMP с устройства. Команда snmpwalk используется потому, что она позволяет пользователю объединять запросы GETNEXT вместе, не вводя уникальные команды для каждого OID или узла в поддереве..

snmpwalk выдается корневому узлу поддерева так что информация собирается из каждого подключенного узла. Это предоставляет вам эффективный способ сбора информации с различных устройств, таких как маршрутизаторы и коммутаторы. Собираемая вами информация поступает в форме OID. OID — это объект, который является частью MIB в устройстве с поддержкой SNMP.

Установка snmpwalk в Windows

Для пользователей Windows процесс установки snmpwalk в Windows невероятно прост.

- Сначала вам нужно скачать и извлечь следующий файл из zip-файла:

https://sourceforge.net/projects/net-snmp/files/net-snmp/ - Когда у вас есть файл snmpwalk.exe на вашем компьютере, нажмите Начало > поиск CMD и нажмите Войти. Это покажет окно командной строки.

- Перетащите snmpwalk.exe файл в черное окно.

Если вы не хотите запускать файл из командной строки, вы можете скачать установщик .exe по этой ссылке здесь (обратите внимание, что вы хотите выбрать самую последнюю версию, которую можете): http://sourceforge.net/projects/net-snmp/files/net-snmp/

Установка snmpwalk в Linux

На устройствах Linux snmpwalk доступен в виде пакета для установки. Процесс этого зависит от вашего дистрибутива Linux. Однако вы можете установить Linux, введя следующие команды:

- Redhat / Fedora / CentOs: yum install net-snmp-utils

- Ubuntu: apt-get установить snmp

Параметры и параметры Snmpwalk в Windows и Linux

Snmpwalk имеет ряд различных параметров, которые вы можете использовать. К ним относятся следующие:

- имя хоста — Имя агента SNMP.

- сообщество -Тип читаемого сообщества.

- object_id — Укажите идентификатор объекта для возврата всех объектов SNMP под ним. Если NULL, то корень объектов SNMP принимается как object_id.

- Тайм-аут — количество микросекунд до первого таймаута.

- повторы — Сколько раз повторить попытку подключения в случае тайм-аута.

- -Операционные системы — Показывает последний символический элемент OID.

- -с -Устанавливает строку сообщества.

- -v — указывает версию SNMP, которую вы хотите использовать.

Как минимизировать информацию, которую вы видите с помощью snmpwalk

Первое, что вы заметите при запуске snmpwalk, — это слишком много результатов, чтобы вы могли их прочитать. Вы можете легко получить тысячи разных результатов. Чтобы обойти это, поставщики помогут вам, предоставив вам MIB файл. Файл MIB используется для указания того, какие OID доступны на устройстве.. Многие поставщики предоставляют вам MIB-файл для каждого вашего устройства. Наличие файла MIB позволяет вам выполнить запрос, специфичный для этого файла, а не проходить через все.

Смотрите также: Инструменты SMNP

Примеры Snmpwalk

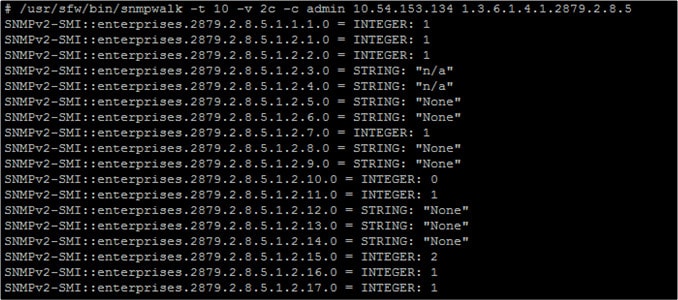

При использовании snmpwalk на устройстве агент SNMP предоставит вам диапазон значений. Вы будете проходить через OID от вашего начального OID и далее. Если вы введете команду snmpwalk на устройстве, отобразится результат, подобный следующему:

$ snmpwalk -v1 -c public 10.10.1.224

SNMPv2-MIB :: sysDescr.0 = STRING: APC Web / Карта управления SNMP

SNMPv2-MIB :: sysObjectID.0 = OID: SNMPv2-SMI :: enterprises.318.1.3.7

SNMPv2-MIB :: sysUpTime.0 = Timeticks: (47372422) 5 дней, 11: 35: 24.22

SNMPv2-MIB :: sysContact.0 = STRING: Comparitech

SNMPv2-MIB :: sysName.0 = STRING: APC-3425

SNMPv2-MIB :: sysLocation.0 = sTRING: 3425EDISON

SNMPv2-MIB :: sysServices.0 = INTEGER: 72

IF-MIB :: ifNumber.0 = INTEGER: 1

IF-MIB :: ifIndex.1 = INTEGER: 1

IF-MIB :: ifDescr.1 = STRING: veya

.

SNMPv2-MIB :: snmpOutGetResponses.0 = Counter32: 338

SNMPv2-MIB: snmpOutTraps.0 = Counter32: 0

SNMPv2-MIB :: snmpEnableAuthenTraps.0 = INTEGER: 0

$

Как видите, много информации генерируется одной командой. Большинство строк состоит из информации, полученной из MIB.

В приведенном ниже примере вы можете увидеть пример snmpwalk без MIB. Второе число в первой строке или .1.3.6.1.4.1.318 — это OID, с которого мы начали.

$ snmpwalk -v1 -c public 10.10.1.224 .1.3.6.1.4.1.318

SNMPv2-SMI :: enterprises.318.1.1.1.1.1.1.0 = STRING: «Silcon DP340E»

SNMPv2-SMI :: enterprises.318.1.1.1.1.1.2.0 = STRING: «UPS_IDEN»

SNMPv2-SMI :: enterprises.318.1.1.1.1.2.1.0 = STRING: «314.10.D

.

Однако, если у вас есть определенный MIB, вы можете получить более подробную информацию, возвращенную вам из объектов, которые вы хотите просмотреть. В приведенном ниже примере команда -m обозначает MIB, который будет запрашиваться.

$ snmpwalk -v1 -c public -m «./APC-POWERNET.txt» 10.10.1.224 apc

PowerNet-MIB :: upsBasicIdentModel.0 = STRING: «Silcon DP340E»

PowerNet-MIB :: upsBasicIdentName.0 = STRING: «UPS_IDEN»

PowerNet-MIB :: upsAdvIdentFirmwareRevision.0 = STRING: «314.10.D»

.

Ниже приведен пример команды snmpwalk для Linux. Как вы можете видеть, эта функция работает примерно так же, проходя через OID для извлечения соответствующей информации из подключенных устройств:

#% snmpwalk-v 1 локальная публичная система # system.sysDescr.o = «SunOS name sun4c»

# system.sysObjectID.o = OID: enterprises.ucdavis.ucdSnmpAgent.sunos4

# system.sys.UpTime.o = Timeticks (595637548) 68 дней, 22:32:55

# system.sysContact.o = «[email protected]>»

# system.sysName.o = «Ridyadh_o8_WS»

# system.sysLocation.o = «Ридьяд, КСА»

# system.sysServices.o = 72

Экономьте время с snmpwalk

snmpwalk кажется сложной концепцией, но на самом деле это не так. Команда snmpwalk просто сокращенный способ использовать несколько запросов GETNEXT без необходимости вводить множество различных команд. С помощью одной команды snmpwalk вы можете запустить множество различных GETNEXT и просмотреть состояние своей инфраструктуры..

Если вы используете команду snmpwalk, важно помнить, чтобы максимально сократить объем получаемой информации. Указание MIB позволит вам видеть конкретную информацию, а не данные, собранные из всей базы данных идентификаторов объектов!

Таким образом, получая данные SNMP с устройств по всей вашей сети, вы можете быть уверены, что не пропустите ничего важного в вашей сети. В конце концов, есть команда snmpwalk, которая поможет вам максимально эффективно извлекать данные SNMP с устройств в вашей сети..

Использование MIB с агентом SNMP

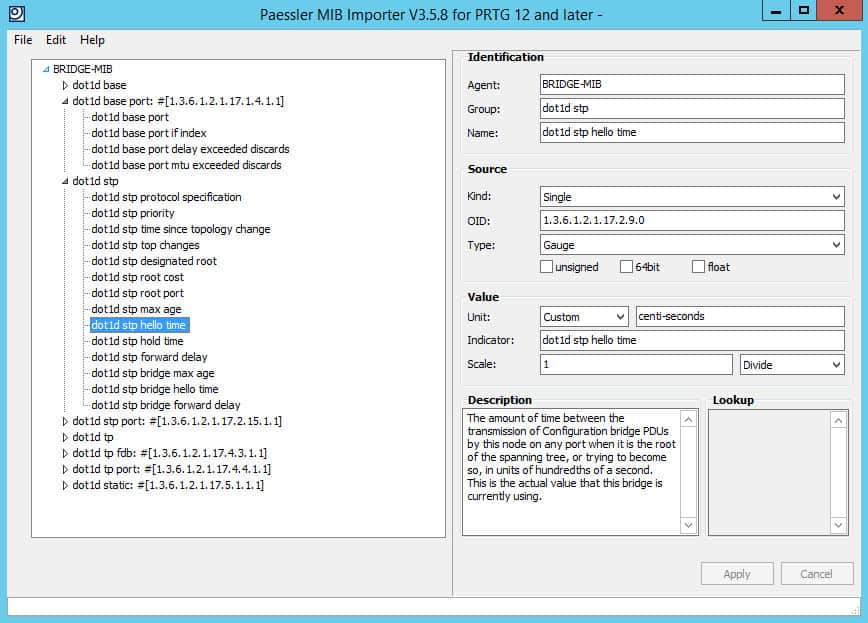

Агенты SNMP собирают информацию о сетевых устройствах и сохраняют ее в базе управляющей информации (MIB) и становятся доступными для мощных инструментов SNMP.

Мониторинг SNMP, MIB и OID Paessler с помощью PRTG (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ)

С Paessler’s PRTG Сетевой монитор, Вы можете развернуть SNMP, MIBS и OID с одной интуитивно понятной панели. PRTG использует SNMP для мониторинга вашей сети и для обработки ваших MIB и OID. После настройки PRTG может начать сбор всех соответствующих данных на каждом из устройств в вашей сети и на программном обеспечении, с которым они работают. Информация хранится в древовидной и ветвистой структуре, при этом каждый поставщик составляет ветвь дерева, помогая вам идентифицировать и устранять неполадки на каждом из устройств в вашей сети..

Сетевой монитор PRTG доступен на 30-дневной бесплатной пробной версии..

Мониторинг SNMP, MIB и OID Paessler с помощью PRTG Загрузить 30-дневную бесплатную пробную версию

Смотрите также: Лучшие инструменты мониторинга SNMP

Расширение возможностей SNMP агента в Windows

Протокол SNMP (англ. Simple Network Management Protocol — простой протокол управления сетями) давно зарекомендовал себя как простое и удобное средство сбора информации о работе различных устройств и систем. Агенты SNMP реализованы для множества операционных систем что даёт возможность строить масштабируемые системы мониторинга функционирования инфраструктуры.

К сожалению, штатный агент Windows, несмотря на кажущуюся информативность, ограничен в вариантах доступной информации о работе системы и в особенности сторонних приложений, работающих на сервере. В этой статье описано как получать по SNMP больше данных о работе сервера, в частности значения счётчиков производительности ОС и любые другие данные, которые могут предоставлять приложения работающие на сервере, например количество подключённых пользователей к серверу приложений 1С 8 или любую другую информацию, которую Вы захотите получить.

SNMP Агент Windows позволяет расширить охват данных при помощи подключения дополнительных библиотек, что дает возможность получить доступ к нужным данным. Информацию по написанию таких расширений можно найти в MSDN, но мы воспользуемся одним из готовых, а именно — snmptools. Эта библиотека позволяет передавать информацию полученную из счетчиков произовдительности Windows или результат выполнения консольной программы/скрипта в ответах SNMP агента.

snmptools поддерживает все современные версии Windows, начиная с XP и заканчивая 2008R2 и имеет функционал, достаточный для решения большинства задач по мониторингу.

Качаем архив с библиотекой.В нем лежат:

- snmptools.dll и snmptools64.dll — собственно библиотеки расширения SNMP Агента. 32-х и 64-х битная версии соответственно

- counters.sample и traps.sample — файлы с примерами конфигурации

- .reg файлы с примерами регистрации расширения в системном реестре

- .reg файлы с примерами регистрации расширения в системном реестре

- perf32.exe — программка для доступа к значениям счетчиков производительности из командной строки

- папки с примерами скриптов

Для установки копируем библиотеку нужной архитектуры в системную папку Windows. Рядом создаем ini файл с конфигурацией (по умолчанию предлагается его ложить в корень диска С:). После чего изменяем путь к библиотеке и конфигурации в .reg файле и импортируем ключи в реестр. Вуаля — после перезапуска службы SNMP библиотека будет загружена, и будет возвращать данные описанные в файле конфигурации.

Файл конфигурации представляет собой ini-файл с простой структурой. Заголовок раздела задает обрабатываемый oid. Параметры которых всего 2 — type и counter — указывают какую информацию возвращать.

;Значение счетчика производительности

[1.3.6.1.4.1.15.2]

counter = LogicalDisk\Free Megabytes\_Total

;Результат выполнения консольной команды.

[1.3.6.1.4.1.15.3]

type = exec

counter = cmd /c ver

;Результат выполнения VB скрипта

[1.3.6.1.4.1.15.4]

type = exec

counter = cscript /nologo c:\1c_sessions.vbs

; Описательные поля

[1.3.6.1.4.1.15.10.1]

type = string

counter = 2

[1.3.6.1.4.1.15.10.1.1]

type = string

counter = Available Bytes

[1.3.6.1.4.1.15.10.1.2]

type = string

counter = Committed Bytes

; Информационные поля

[1.3.6.1.4.1.15.10.2]

type = string

counter = 2

[1.3.6.1.4.1.15.10.2.1]

counter = memory\Available Bytes

[1.3.6.1.4.1.15.10.2.2]

counter = memory\Committed Bytes

;Необходимо указывать конец для корректной работы последовательного обхода с помощью snmp_get_next

[1.3.6.1.4.1.15.9999]

type = string

counter = EOF

И проверим работу:

> snmpwalk — v 2c — c public — O a 192 . 168 . 1 . 1 1 . 3 . 6 . 1 . 4 . 1 . 15

SNMPv2 — SMI :: enterprises . 15 . 1 = STRING: «this is a test»

SNMPv2 — SMI :: enterprises . 15 . 2 = INTEGER: 160922

SNMPv2 — SMI :: enterprises . 15 . 3 = STRING: «Microsoft Windows [. 5.2.3790]»

SNMPv2 — SMI :: enterprises . 15 . 4 = INTEGER: 4

SNMPv2 — SMI :: enterprises . 15 . 10 = INTEGER: 2

SNMPv2 — SMI :: enterprises . 15 . 10 . 2 = INTEGER: 2

SNMPv2 — SMI :: enterprises . 15 . 10 . 2 . 1 = STRING: «Available Bytes»

SNMPv2 — SMI :: enterprises . 15 . 10 . 2 . 2 = STRING: «Committed Bytes»

SNMPv2 — SMI :: enterprises . 15 . 10 . 3 = INTEGER: 2

SNMPv2 — SMI :: enterprises . 15 . 10 . 3 . 1 = INTEGER: 427024384

SNMPv2 — SMI :: enterprises . 15 . 10 . 3 . 2 = INTEGER: 522661888

SNMPv2 — SMI :: enterprises . 15 . 9999 = STRING: «EOF»

End of MIB

Если что-то не заладилось можно включить отладку работы библиотеки установив в единицу параметр HKEY_LOCAL_MACHINE\SOFTWARE\snmptools\currentversion\debug. При этом отладочные сообщения будут сохранятся в файл c:\log.txt

Также можно настроить отправку трапов. Для этого нужно в настройках SNMP Агента Windows указать адрес получателя трапов, и в реестре в ветке HKEY_LOCAL_MACHINE\SOFTWARE\snmptools\currentversion создать строковой параметр traps с путем к файлу конфигурации трапов. Опционально можно добавить параметр trap_delay типа DWord для указания периодичности отправки трапов в миллисекундах.

Как видим snmptools это простой и удобный инструмент который может немного помочь в контроле увеличения энтропии вселенной и селекции зеленых хомячков.;-)

Если же Вам недостаточно функциональности предоставляемой snmptools, например требуются расширенные возможности протокола SNMP, типа управления сервером — можете попробовать использовать более продвинутые аналоги например, SNMPInformant

И в дополнение пример скрипта на VBScript для получения количества подключенных пользователей к серверу приложений 1Сv82.

Set Connector = CreateObject(«V82.COMConnector»)

Set Connection = Connector.ConnectAgent(«tcp://localhost»)

Clasters = Connection.GetClusters()

Set Cluster = Clasters (0)

Connection.Authenticate Cluster , «user», «password»

WScript.StdOut.WriteLine ( UBound (Sessions)+1)

Данная статья не подлежит комментированию, поскольку её автор ещё не является полноправным участником сообщества. Вы сможете связаться с автором только после того, как он получит приглашение от кого-либо из участников сообщества. До этого момента его username будет скрыт псевдонимом.