- Как создать группы в Linux (команда groupadd)

- How to Create Groups in Linux (groupadd Command)

- В этой статье мы поговорим о том, как создавать новые группы в Linux, используя groupadd команду.

- groupadd Синтаксис команды

- Создание группы в Linux

- Создание группы с определенным GID

- Создание системной группы

- Переопределение /etc/login.defs значений по умолчанию

- Создание системной группы с паролем

- Вывод

- Пользователи и группы в linux. Добавление удаление редактирование пользователей

- Добавление пользователей в Linux

- Создание и назначение домашнего каталога пользователю

- Создание пароля для пользователя

- Проверка учётной записи

- Управление учётными записями

- Удаление пользователей

- Файл /etc/passwd – описание локальных учётных записей

- Файл /etc/group – создание и удаление групп пользователей

- Файл /etc/shadow – хранение паролей

Как создать группы в Linux (команда groupadd)

How to Create Groups in Linux (groupadd Command)

В этой статье мы поговорим о том, как создавать новые группы в Linux, используя groupadd команду.

В Linux группы используются для организации и администрирования учетных записей пользователей. Основная цель групп — определить набор привилегий, таких как чтение, запись или выполнение разрешения для данного ресурса, которые могут быть общими для пользователей в группе.

groupadd Синтаксис команды

Общий синтаксис groupadd команды выглядит следующим образом:

Только root или пользователь с привилегиями sudo могут создавать новые группы.

При вызове groupadd создает новую группу с использованием параметров, указанных в командной строке, а также значений по умолчанию, указанных в /etc/login.defs файле.

Создание группы в Linux

Для создания нового типа группы groupadd следует имя новой группы.

Например, чтобы создать новую группу с именем, mygroup вы должны выполнить:

Команда добавляет запись для новой группы к /etc/group и /etc/gshadow файлам.

Как только группа создана, вы можете начать добавлять пользователей в группу .

Если группа с таким именем уже существует, система выведет сообщение об ошибке, подобное следующему:

Чтобы подавить сообщение об ошибке, если группа существует, и успешно завершить команду, используйте параметр -f ( —force ):

Создание группы с определенным GID

В Linux и Unix-подобных операционных системах группы идентифицируются по их имени и уникальному GID (положительное целое число).

По умолчанию при создании новой группы система назначает следующий доступный GID из диапазона идентификаторов групп, указанных в login.defs файле.

Используйте параметр -g ( —gid ), чтобы создать группу с определенным GID.

Например, чтобы создать группу с именем mygroup GID 1010 , введите:

Вы можете проверить GID группы, перечислив все группы и отфильтровав результат с помощью grep :

Если группа с данным GID уже существует, вы получите следующую ошибку:

При использовании с параметром -o ( —non-unique ) groupadd команда позволяет создать группу с неуникальным GID:

Создание системной группы

Нет реальной технической разницы между системной и обычной (нормальной) группой. Обычно системные группы используются для каких-то особых системных операций, таких как создание резервных копий или обслуживание системы.

GID системных групп выбирается из диапазона UD системных групп, указанного в login.defs файле, который отличается от диапазона, используемого для обычных групп.

Используйте опцию -r ( —system ) для создания системной группы. Например, чтобы создать новую системную группу с именем, mysystemgroup вы должны выполнить:

Переопределение /etc/login.defs значений по умолчанию

Параметр -K ( —key ) с последующим KEY=VAL позволяет переопределить значения по умолчанию, указанные в /etc/login.defs файле.

По сути, все, что вы можете переопределить, — это максимальное и минимальное значения идентификаторов обычной и системной групп для автоматического выбора GID при создании новой группы.

Допустим, вы хотите создать новую группу с GID в диапазоне от 1200 до 1500. Для этого укажите минимальные / максимальные значения, как показано ниже:

Создание системной группы с паролем

Добавление пароля в группу не имеет практического применения и может вызвать проблемы с безопасностью, поскольку пароль должен знать более одного пользователя.

Параметр -p ( —password ), за которым следует пароль, позволяет вам установить пароль для новой группы:

Вывод

В Linux вы можете создавать новые группы с помощью groupadd команды.

Те же инструкции применимы для любого дистрибутива Linux, включая Ubuntu, CentOS, RHEL, Debian, Fedora и Arch Linux.

Источник

Пользователи и группы в linux. Добавление удаление редактирование пользователей

Системы, обеспечивающие многопользовательский доступ, будь то операционная система ОС, программное обеспечение (ПО), система управления контентом (CMS), очень важно иметь инструментарий для надёжного управления пользователями (их аккаунтами или учётными записями, пользовательскими конфигурациями, домашними каталогами и т. д.), а также для организации и управления самим пользовательским доступом. В таких случаях грамотное и продуманное управление пользователями (точнее, их учётными записями) является ключевым аспектом, от которого зависят безопасность, стабильность и, как следствие — надёжность всей системы. В современных дистрибутивах Linux имеются автоматизированные системы управления пользователями с наглядным графическим пользовательским интерфейсом (GUI), что позволяет быстро и удобно выполнять рутинные (как оказывается на самом деле) мероприятия по управлению пользователями и конфигурации их учётных записей. Однако, очень важно знать и понимать как и какие на самом деле процессы и изменения происходят в самой системе во время управления пользователями.

Добавление пользователей в Linux

Для добавления в систему нового пользователя с именем John, следует просто выполнить команду:

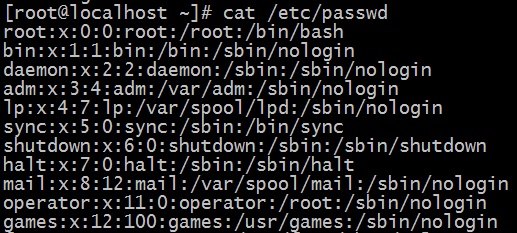

В результате будет создана следующая запись в файле /etc/passwd:

Однако, команда useradd располагает куда большими возможностями, например:

Эта команда добавит в систему пользователя с полным именем «John Silver», регистрационным именем «john». Включив его в основную группу «pirates», а также добавит его в ещё одну дополнительную группу «john» и назначит ему домашний каталог по адресу /home/pirates/john. В результате, соответствующая запись в файле /etc/passwd будет примерно такой:

Команда useradd автоматически создаёт домашний каталог пользователя, если он ещё не создан. A также копирует в него файлы из /etc/skel/.

Полный список параметров useradd

Использование: useradd [параметры] ПОЛЬЗОВАТЕЛЬ

useradd -D

useradd -D [параметры]

Параметры:

-b, —base-dir БАЗ_КАТ базовый каталог для домашнего каталога новой

учётной записи

-c, —comment КОММЕНТАРИЙ поле GECOS новой учётной записи

-d, —home-dir ДОМ_КАТ домашний каталог новой учётной записи

-D, —defaults показать или изменить настройки

по умолчанию для useradd

-e, —expiredate ДАТА_УСТ дата устаревания новой учётной записи

-f, —inactive НЕАКТИВНОСТЬ период неактивности пароля новой учётной записи

-g, —gid ГРУППА имя или ID первичной группы новой

учётной записи

-G, —groups ГРУППЫ список дополнительных групп новой

учётной записи

-k, —skel КАБ_ШАБ использовать альтернативный каталог с шаблонами

-K, —key КЛЮЧ=ЗНАЧЕНИЕ заменить значение по умолчанию

из /etc/login.defs

-l, —no-log-init не добавлять пользователя в базы данных lastlog и

faillog

-m, —create-home создать домашний каталог пользователя

-M, —no-create-home не создавать домашний каталог пользователя

-N, —no-user-group не создавать группу с тем же именем что и у

пользователя

-o, —non-unique разрешить создание пользователей с

повторяющимися (не уникальными) UID

-p, —password ПАРОЛЬ зашифрованный пароль новой учётной записи

-r, —system создать системную учётную запись

-R, —root КАТ_CHROOT каталог, в который выполняется chroot

-s, —shell ОБОЛОЧКА регистрационная оболочка новой

учётной записи

-u, —uid UID пользовательский ID новой учётной записи

-U, —user-group создать группу с тем же именем что и у

пользователя

-Z, —selinux-user SEUSER использовать указанного SEUSER для

пользовательского сопоставления SELinux

Создание и назначение домашнего каталога пользователю

Обычно домашний каталог создается автоматически при добавлении пользователя в систему. Но бывают случаи когда по каким либо причинам домашний каталог не создается. А затем появляется необходимость создать его. Для создания домашнего каталога пользователя используется стандартная команда mkdir. После этого нужно скопировать необходимые конфигурационные скрипты в домашний каталог (для организации рабочей среды пользователя), далее, с помощью команд chown и chmod задать владельца и режимы доступа к каталогу и его содержимому. Это лучше сделать после того как все конфигурационные файлы были скопированы в целевой каталог. Например:

Как видно, файлы конфигурации были скопированы из каталога /etc/skel/ – именно здесь хранятся примеры конфигураций запуска, которые можно отредактировать так, как это необходимо. Кстати, модифицирование копии файлов из каталога /etc/skel/ следует хранить в каталоге usr/local/etc/skel. При задании владельца домашнего каталога необходимо следить за тем, чтобы (в случае неаккуратного использования команды chown) пользователь не стал владельцем псевдокаталога «..», т. е. каталог, уровнем выше, который часто представляет собой каталог /home, что по соображениям безопасности недопустимо.

Создание пароля для пользователя

В целях безопасности для учётной записи обязательно должен существовать надёжный пароль. Который следует задать сразу же после создания учётной записи пользователя:

Например, для пользователя jonh:

Проверка учётной записи

Перед тем, как передать новому пользователю реквизиты и начальный пароль для входа в свою учётную запись, её необходимо проверить. Для этого нужно завершить текущий сеанс. И войти в систему под именем нового пользователя (учётную запись которого необходимо проверить). И последовательно выполнить следующие команды:

Первая выведет домашний каталог для текущего пользователя, вторая список всех (в том числе и скрытых) файлов и подкаталогов в домашнем каталоге с указанием их владельца и режимов доступа.

Управление учётными записями

Как уже ранее отмечалось, для управления пользователями в Linux-системах существуют наборы специализированных утилит для добавления, редактирования и удаления учётных записей (пользователей) — useradd, usermod и userdel. Они выполняют предписанный порядок действий для достижения конечной цели — например, в случае с добавлением нового пользователя, команда useradd производит, соответственно, весь вышеописанный «комплекс мероприятий». Каждую из этих утилит можно гибко настроить с помощью конфигурационных файлов, чем, кстати, очень активно пользуются разработчики дистрибутивов Linux. Ведь в разных Linux-системах работа этих утилит незначительно, но отличается, хотя утилиты, по сути, идентичные. Ниже приводится таблица, показывающая команды и файлы конфигурации для управления пользователями для некоторых систем на примере утилиты useradd:

| Система | Команды | Файлы конфигурации | Комментарий |

| Ubuntu | useradd | /etc/login.defs | |

| adduser | /etc/default/useradd | Perl-версия | |

| /etc/adduser.conf | |||

| SUSE | useradd | /etc/login.defs | |

| /etc/default/useradd | |||

| /etc/default/passwd | |||

| /usr/sbin/useradd.local | Локальные настройки | ||

| /usr/sbin/userdel.local | Локальные настройки | ||

| /usr/sbin/userdel-pre.local | Локальные настройки | ||

| /usr/sbin/userdel-post.local | Локальные настройки | ||

| Red Hat | useradd | /etc/login.defs | |

| /etc/default/useradd | |||

| Solaris | useradd | /etc/default/ | |

| /etc/security/policy.conf |

Удаление пользователей

Для удаления пользователей из системы используется команда userdel, например команда

Удалит пользователя john, но зачастую (как и команда useradd, кстати) не в «чистом» виде, а в виде Perl-оболочек с использованием сценария удаления учётной записи. Например, в дистрибутивах Ubuntu используется команда deluser, которая является обычным сценарием на Perl. Который, в свою очередь, вызывает саму команду userdel для удаления и очистки всего того, что было сделано ранее командой useradd. При этом, используется файл сценария (обычно это файл /etc/deluser.conf в Ubuntu и /etc/login.defs в RedHat). Который позволяет задать следующие опции для работы команды userdel:

Использование: userdel [параметры] ПОЛЬЗОВАТЕЛЬ

Параметры:

-f, —force принудительное удаление пользователя и файлов, даже если они используются в настоящее время

-r, —remove удалить домашний каталог и почтовый ящик

-R, —root КАТ_CHROOT каталог, в который выполняется chroot

-Z, —selinux-user удалить все пользовательские сопоставления

SELinux для пользователя

Файл /etc/passwd – описание локальных учётных записей

Если в системе не используется какая-либо автоматизированная служба управления каталогами (например LDAP, NIS), то файл /etc/passwd – это именно тот файл, в котором хранится информация об учётных записях пользователей, известных системе. К этому файлу система обращается всякий раз при попытке авторизации пользователя в поисках требуемого идентификатора пользователя и определения его домашнего каталога. Формат этого файла заключается в том, что каждая строка в нём соответствует одному конкретному пользователю (учётной записи), в которой (в строке) перечислены атрибуты (поля) учётной записи, разделяемые символом двоеточия:

- Имя пользователя.

- Пароль пользователя (в шифрованном виде) или «заполнитель» пароля.

- Идентификатор пользователя.

- Идентификатор группы пользователя (по умолчанию).

- Информация GECOS — полное имя, офис, телефоны и т. д.

- Домашний каталог.

- Регистрационная оболочка.

Содержимое файла /etc/passwd может выглядеть следующим образом:

- Имя пользователя или регистрационное имя — уникальное имя, которое должно составляться согласно правилам построения регистрационных имён для той или иной системы. Для Linux длина регистрационного имени может быть не более 32 символов. Допускается использование только строчных букв с включением цифр. Начинаться регистрационное имя должно с буквы.

- Зашифрованный пароль — как уже отмечалось, пароли для локальных учётных записей хранятся в /etc/shadow в зашифрованном виде. В Linux в качестве криптографических инструментов для шифрования паролей используются алгоритмы crypt, MD5, Blowfish. Минимальная длина пароля составляет 5 символов, максимальная 8

- Идентификатор пользователя — это целое число без знака, по которому система «распознаёт» отдельных пользователей, поэтому идентификаторы пользователей используются системой и программной средой, в то время как имена пользователей служат для наглядности и удобства представления пользователей в системе. Для пользователя root зарезервирован идентификатор под номером 0, также рекомендуется присваивать реальным пользователям идентификаторы, следующие после 500, поскольку в системе может быть много «неперсонифицированных» пользователей, таких как bin или daemon – это позволит содержать в порядке список пользователей и избегать путаницы. Также в Linux-системах предусмотрен псевдопользователь nobody, с идентификатором -1 или -2. Обычно этот псевдопользователь используется, когда суперпользователь системы пытается получить доступ к файлам, примонтированным с другого компьютера, у которого нет доверия к исходному компьютеру.

- Идентификатор группы — целое число без знака, аналогично идентификатору пользователя предназначено для обозначения в системе уникальных групп пользователей. Под номером 0 зарезервирована группа root. Группы используются в основном для удобного управления и организации совместного доступа к файлам. Как и в случае с идентификаторами пользователей, в системе зарезервированы группы (например bin) для использования самой системой.

- ПолеGECOS – информация, которая не имеет чётко определённой спецификации, отражает в себе дополнительные данные о пользователе: его полное имя, телефоны, сведения о должности и отделе и т. д. Информацию в этом поле можно менять с помощью команды chfn.

- Домашний каталог — «место» в дереве файловой системы, которое отведено для хранения данных определённого пользователя. Этот каталог из соображений безопасности должен быть доступен только пользователю-владельцу этого каталога. Если домашний каталог отсутствует на момент регистрации, то пользовательские данные помещаются в каталог /. Также, если в файле /etc/login.defs в опции DEFAULT_HOME, задающем домашний каталог по умолчанию указано значение no, то авторизация/регистрация пользователя будет невозможной.

- Регистрационная оболочка — командная оболочка интерпретатора команд (или любая другая программа), которая запускается при входе пользователя в свою учётную запись. Для Linux используется интерпретатор

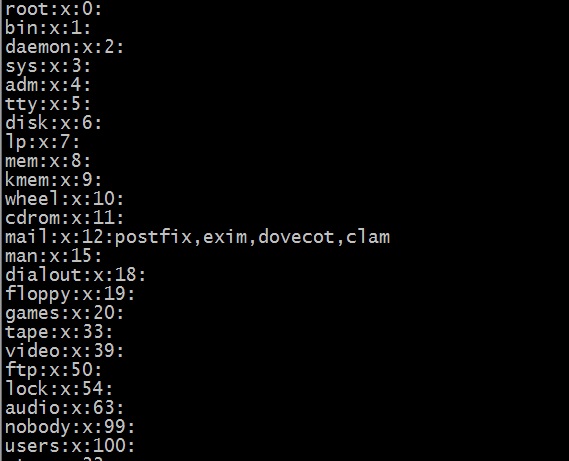

Файл /etc/group – создание и удаление групп пользователей

Добавления новой группы в Linux осуществляется с помощью команды

где group_name название новой группы. Эта команда создаст в файле /etc/group новую запись

Формат этого файла такой же как и у /etc/passwd. Пример содержимого файла /etc/group:

- Имя группы.

- Зашифрованный пароль или заполнитель пароля.

- Уникальный идентификатор группы.

- Список пользователей, входящих в данную группу, содержащий имена пользователей, разделённых запятыми без пробелов.

Интересным здесь является поле пароля. Пароль группы предназначен для того, чтобы пользователи могли вступить в группу с помощью команды newgrp. Сам же пароль для группы задаётся командой gpasswd, после чего он в зашифрованном виде будет храниться в файле /etc/gshadow. Однако, следует заметить, что пароли для групп используются крайне редко. Системным администраторам следует следить за содержимым файлов /etc/passwd и /etc/group и согласовывать их между собой, поскольку иногда возникают ситуации, когда пользователь указывается членом группы в файле /etc/passwd и в то же время в файле /etc/group такого объявления нет. Следует заметить, что в этом случае пользователь будет считаться членом группы, однако всё же настоятельно рекомендуется согласовывать содержимое обоих файлов.

По умолчанию в дистрибутивах Linux (кроме SUSE), при создании пользователя (утилита useradd) создаётся и его одноимённая группа, в которую он сразу же включается. Это предусмотрено для того, чтобы максимально исключить вероятность доступа разных пользователей к файлам друг друга.

Удалить группу пользователей можно с помощью команды

Эта команда удалит запись из /etc/group.

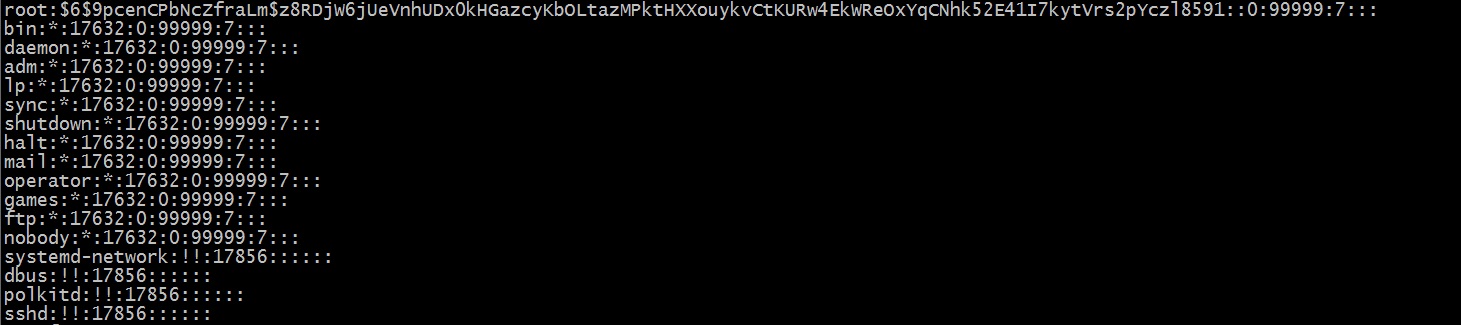

Файл /etc/shadow – хранение паролей

Для хранения скрытых или теневых паролей используется отдельный файл /etc/shadow. Доступ к которому доступен только суперпользователю. Нужно также заметить, что файлы /etc/shadow и /etc/passwd хоть и связаны концептуально, однако на уровне системы между ними практически нет никакого взаимодействия. За исключением того, что поле, содержащее регистрационное имя в shadow берётся из passwd. Т.е. при модификации shadow, изменения не отражаются автоматически в passwd – эти файлы хранятся отдельно и обрабатываются системой независимо друг от друга. Формат /etc/shadow аналогичен /etc/passwd и каждая строка включает в себя следующие поля:

- Регистрационное имя.

- Пароль в зашифрованном виде.

- Дата последнего изменения пароля.

- Минимальное количество дней между изменениями пароля.

- Максимальное количество дней между изменениями пароля.

- Количество дней до выдачи сообщения об окончании срока действия пароля.

- Количество дней (по истечению срока действия пароля) до автоматического аннулирования учётной записи.

- Период действия учётной записи.

- Зарезервированное поле.

Запись из файла /etc/shadow выглядит следующим образом:

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Источник