- Скачать программу генератор брут словаря

- Программа для создания брут словаря «Rain Pass Creation» (Portable) (690 Kb)

- 5 способов создания словаря для брутфорса

- Crunch

- Cewl

- CUPP

- Pydictor

- Dymerge

- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Продвинутые техники создания словарей

- Оглавление

- Азы генерации словарей

- Атака на основе правил

- Генерация словарей на основе информации о человеке

- Составление списков слов и списков имён пользователей на основе содержимого веб-сайта

- Как создать словарь по маске с переменной длиной

- Удлиняющиеся пароли в Hashcat

- Удлиняющиеся пароли в maskprocessor

- Когда о пароле ничего не известно (все символы)

- Создание словарей, в которых обязательно используется определённые символы или строки

- Как создавать комбинированные словари

- Как комбинировать более двух словарей

- Как создать все возможные комбинации для короткого списка строк

- Комбинирование по алгоритму PRINCE

- Гибридная атака — объединение комбинаторной атаки и атаки по маске

- Как создать комбинированный словарь, содержащий имя пользователя и пароль, разделённые символом

- Как извлечь имена пользователей и пароли из комбинированного словаря в обычные словари

- Как при помощи Hashcat можно сгенерировать словарь хешей MD5 всех шестизначных чисел от 000000 до 999999

- Удвоение слов

- Как создать словарь со списком дат

- Заключение

Скачать программу генератор брут словаря

Программа для создания брут словаря «Rain Pass Creation» (Portable) (690 Kb)

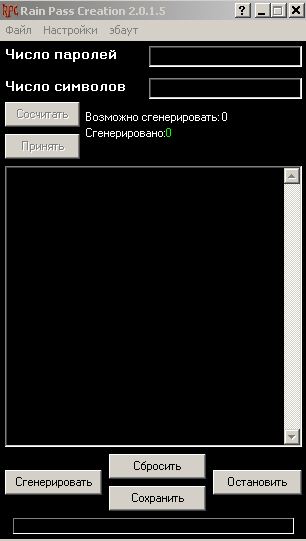

Программа по указанным параметрам (вид символов, длина пароля) генерирует список всех возможных паролей с заданными характеристиками, сохраняет список в файл TXT.

Как пользоваться

Программа Portable — т.е. устанавливать не нужно, просто запускаете и всё.

Первым делом заходите в настройки, пункт «символы».

Ставьте галочки напротив символов которые вам нужны в паролях.

Заполняем поля

Число паролей — это ограничение количества паролей, которые будут сгенерированы — эта функция полезна на больших длинах пароля — т.к. скорость генерации зависит от мощи компа. (прога генерирует пароли на среднем компе со скоростью 1500-2000 паролей/сек, на мощном до 10000 в сек). Например, мне нужно сгенить не более 1.000.000 паролей, тогда пишите 1000000.

Если не знаете сколько вам нужно — пишите 999999999, либо повнимательней прочитайте следующий абзац))

Число символов — это длина генерируемого пароля. Т.е. если вы ставите, например, цифру 3, то прога сгенерирует вам 3х значные пароли.

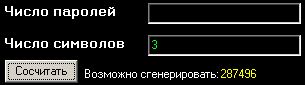

Важно! полезная функция кнопка «Сосчитать». Перед тем как запустить генерацию — посчитайте сколько (штук) паролей получится! Если число устраивает — жмите кнопку «Принять» — и поле «Число паролей» заполнится само.

Так, например, из символов — цифры, лат. буквы и заглавные лат. буквы при длине пароля всего 3 символа получится — 287496 вараинтов! Откуда? — 10 цифр, 28 букв + ещё 28 букв = 66 символов. Длина 3 знака, поэтому 66 возводим в 3ю степень (т.е. в куб) = 287496. Если длина пароля 4 знака, то возводим в 4ю степень и т.д.

Для этого и нужно ограничение в кол-ве вариантов пароля.))

На среднем компе используйте макс длина пароля — до 10 символов, на мощном до 15. Иначе долго ждать.

После генерации жмите кнопку «Сохранить» и листинг со сгенерированными паролями сохраниться в TXT файл

5 способов создания словаря для брутфорса

Мы живем в эпоху цифровых технологий, и в мире технологий все защищено паролем. Существует много способов взломать пароль, например, социальную инженерию, метод проб и ошибок и т. Д., Но три только два самых успешных метода взлома паролей, например, атака словаря и грубая сила. У обоих есть свои преимущества и недостатки. И в сегодняшней статье мы сосредоточимся на атаке на словарях, поскольку она пригодится и является лучшим способом взлома пароля.

Атака словаря: атака словаря является попыткой входа в цифровую систему, которая использует предварительно скомпилированный список возможных паролей, а вводит их по одному за раз. В принципе, это развитая и расширенная форма проб и ошибок, так как она обеспечивает результат быстро и эффективно. Я уверен, что существует множество способов атаки на словарь, но я собираюсь дать вам пять лучших.

Crunch

Первый — это Crunch . Лучше всего о хрусте, вы можете использовать его как в оффлайне, так и в Интернете. Он генерирует список слов в соответствии с вашими требованиями. Вы можете указать максимальную и минимальную длину пароля, а также предоставить ему набор символов, который вы хотите использовать при создании словаря. И тогда хруст создаст вам словарь, сохранив при этом ваши приоритеты. Следовательно, словарь будет создан со всеми возможными комбинациями.

Теперь давайте посмотрим, как его использовать. Сначала обратите внимание на его синтаксис:

crunch -t -o

crunch — crunch — ключевое слово, которое уведомляет систему об использовании этого инструмента.

— здесь вы указываете символы минимальной длины, которые вы хотите.

— здесь вы указываете максимальную длину символов.

— здесь вы указываете символы, которые хотите использовать во время создания словаря.

— это необязательно, но здесь вы можете указать шаблон, в котором вы хотите, чтобы ваш набор символов был.

-o — здесь вы указываете путь, по которому вы хотите сохранить файл словаря.

Например, откройте терминал kali и введите:

crunch 3 4 ignite –o /root/Desktop/dict.txt

Теперь приведенная выше команда создаст словарь с возможными комбинациями из слова ignite, длина которого будет от 3 до 4 символов. Файл будет сохранен в текстовой форме на рабочем столе. Аналогично показано на рисунке ниже:

Теперь давайте читаем файл dict.txt и для этого типа:

Все слова будут отображаться следующим образом:

Cewl

Следующий путь — использование Cewl. Теперь Cewl работает так же, как John The ripper и написан на рубине. При ориентации на людей корпоративного сектора или бизнеса; это инструмент для вас. Как вы все знаете, в психике человека используются слова, значимые для них и которые происходят в их повседневной жизни. Cewl работает с URL-адресом, который вы ему предоставляете. Он займет этот URL и проскальзывает до глубины 2 ссылок (по умолчанию вы можете увеличить или уменьшить глубину) и будет искать каждое слово, имеющее возможность быть паролем. Со всеми этими словами он будет генерировать список слов, который вы сможете использовать в качестве словаря в словаре. Давайте рассмотрим его синтаксис:

- cewl -d -w

- Cewl — указывает инструмент, который используется

- — укажите URL-адрес, который вы хотите использовать в качестве основы вашего словаря.

- -d — здесь, укажите количество ссылок, которые вы хотите пройти, создавая словарь.

- -w — здесь укажите путь, в котором вы хотите сохранить все возможные пароли.

- Например, в терминале типа kali:

cewl www.ignitetechnologies.in -d 2 -w /root/Desktop/dict.txt

Вышеупомянутая команда создаст файл словаря, используя слово из URL.

Давайте посмотрим, какой файл словаря он только что создал, и для этого типа:

cat dict.txt

Все слова будут отображаться следующим образом:

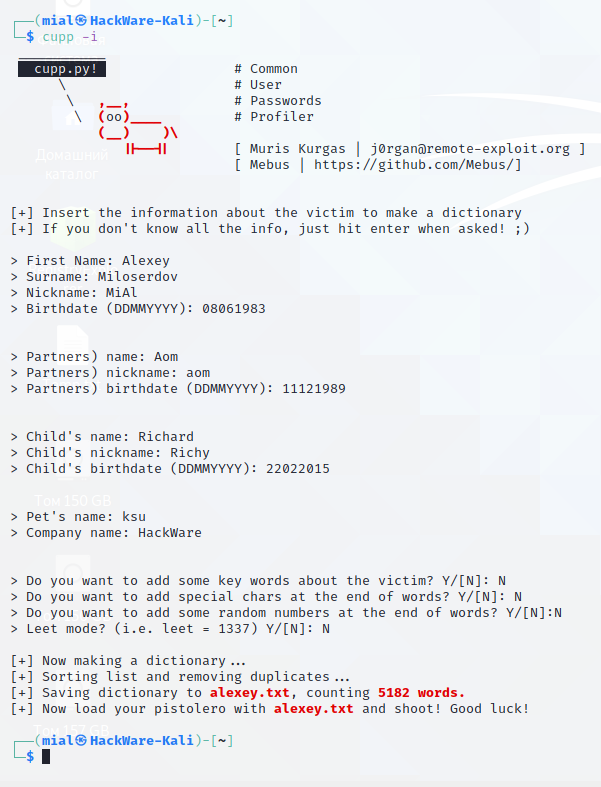

CUPP

Наш следующий способ — использовать сторонний инструмент, т.е. чашку. Предыдущие инструменты были предварительно установлены, но вам придется установить это самостоятельно. Чтобы установить его, введите:

git clone https://github.com/Mebus/cupp.git

CUPP разработан в python и делает очень персонализированный инструмент, когда дело доходит до взлома пароля. Исследования показывают, что при настройке пароля люди демонстрируют аналогичную модель, например, они предпочитают персонализировать пароль, добавляя дату рождения, дату юбилея, имя любимчика и т. Д., И CUPP фокусируется на этой слабости и помогает эффективно взломать пароль. Прежде чем создавать список слов, он запросит у вас необходимую информацию о вашей цели. И создаст список слов в соответствии с информацией. Теперь давайте изучим, как он работает поэтапно. Сначала запустите cupp, набрав:

После запуска он запросит информацию о вашей цели, как показано на рисунке:

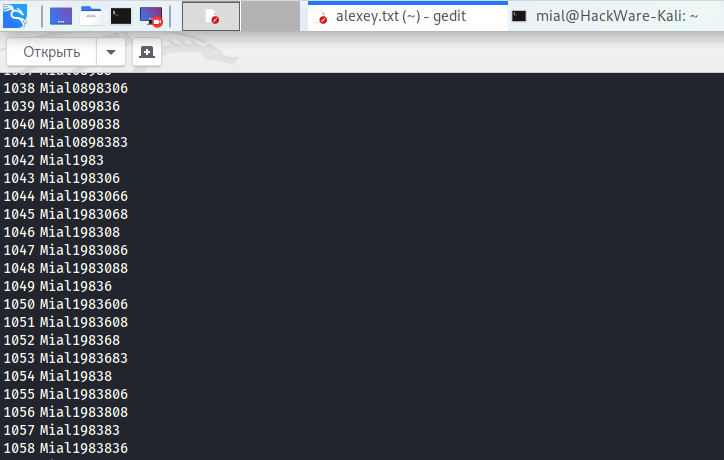

Дайте необходимую информацию, и ваш список слов будет сгенерирован следующим образом:

Pydictor

Следующий инструмент — Pydictor . Это специальный инструмент, поскольку он является единственным инструментом, который создает словарь слов как в обычных словах, так и в кодировке base64. Поэтому, если кто-то достаточно умен, чтобы сохранить безопасный пароль, этот инструмент поможет вам в этом. Пидиктор написан на питоне. Существует два способа взлома пароля с помощью этого инструмента: один создает обычный список слов, другой создает список слов в форме base64. Попробуем оба метода. Но, во-первых, это инструмент третьей стороны, поэтому нам придется его установить, и для этого введите:

git clone https://github.com/LandGrey/pydictor.git

После того, как инструмент установлен и готов к использованию, дайте ему инструкции на основе того, что вы хотите, чтобы он сгенерировал использование списка слов. Сначала ознакомьтесь с синтаксисом:

./pydictor.py –len -base d –o

- ./pydictor.py — инициирует инструмент

- -len — указывает длину символов

- — здесь минимальная длина символов

- — здесь максимальная длина символов

- -o — указывает путь

— здесь укажите путь, в котором вы хотите сохранить список слов

Давайте дадим команду генерировать список слов сейчас:

./pydictor.py —len 5 5 —base d –o /root/Desktop/dict.txt

Давайте прочитаем созданный файл, чтобы посмотреть на слова, которые он создал. И для этого типа:

Другой метод с использованием аналогичного инструмента дает нам пароль в кодировке base64. Рассмотрим сначала синтаксис:

./pydictor.py –len -base d —encode –o

- ./pydictor.py — инициирует инструмент

- -len — указывает длину символов

- — здесь минимальная длина символов

- — здесь максимальная длина символов

- -encode — указывает тип шифрования / кодирования

- — здесь, укажите тип кодирования, который вы хотите

- -o — указывает путь

— здесь укажите путь, в котором вы хотите сохранить список слов

Давайте дадим команду генерировать список слов:

./pydictor.py —len 5 5 -base d —encode b64 –o /root/Desktop/dict.txt

Вышеприведенная команда будет генерировать список слов в base64, давайте посмотрим на это:

cat dict.txt / BASE_5_5_d_070433.txt

Dymerge

Последним и последующим инструментом является Dymerge. Dymerge — интересный и мощный инструмент, созданный на питоне. В основном, что делает dymerge, принимает ранее сделанные несколько словарей и объединяет их в один, поэтому все словари вы можете использовать за один раз, пока вы сидите и расслабляетесь. Вы можете объединить любое количество словарей либо по умолчанию, либо по индивидуальному заказу. Это снова инструмент третьей стороны, поэтому давайте сначала его установить:

git clone https://github.com/k4m4/dymerge.git

Давайте рассмотрим его синтаксис:

python dymerge.py -s -o

- Python dymerge.py à инициирует инструмент

- — введите путь к первому словарю, который вы хотите объединить

- — укажите путь второго словаря, который вы хотите объединить

- -o — указывает путь, в котором будет сохранен приведенный список слов

- — укажите путь, в котором будет сохранен окончательный список списка слов

Теперь, когда мы поняли синтаксис, попробуем команду:

python dymerge.py /root/Desktop/digit.txt /root/Desktop/words.txt –s –o /root/Desktop/dict.txt

Здесь я взял два списка слов (вы также можете взять больше), где один содержит числа, а другой содержит алфавиты и объединяет их в один, поэтому вы можете одновременно использовать несколько словарей.

Давайте посмотрим на словарь, который он создал:

cat dict-1.txt

Это пять мощных и эффективных способов взлома паролей. Наслаждайтесь и исследуйте эти функции как для взлома, так и для восстановления паролей. Повеселись!

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Продвинутые техники создания словарей

Оглавление

В этой статье собраны возможные ситуации генерации словарей, с которыми можно столкнуться на практике, но которые ещё не описаны в других статьях. Некоторые примеры взяты из вопросов в комментариях или на форуме, с некоторыми задачами я сталкивался сам.

Будут рассмотрены не только уже знакомые нам инструменты, но и парочка новых. Для некоторых задач мы будем использовать не только специализированные инструменты — некоторые действия проще сделать с помощью стандартных утилит Linux или собственных скриптов.

Поскольку здесь не будут описываться основы генерации словарей, то начнём с перечня источников, где вы можете прочитать эти самые основы. Рекомендуется прочитать их, если вы ещё не сделали этого.

Азы генерации словарей

Атака на основе правил

Атака на основе правил — изменяет уже существующий словарь по указанному набору правил. Если с помощью атаки на основе правил вы хотите изменить поведение маски, то вначале нужно создать словарь по маске, а затем работать с ним.

Самый простой способ — использовать программу с графическим интерфейсом Mentalist, инструкция: Генерация и модификация словарей по заданным правилам.

Атака на основе правил в John the Ripper намного мощнее чем в hashcat, для данной атаки из этих двух программ рекомендую выбирать именно John: Полное руководство по John the Ripper. Ч.5: атака на основе правил

Генерация словарей на основе информации о человеке

Если пароль составлен на основе данных пользователя, например, комбинация имени, фамилии, даты рождения, именах детей, номера телефона, этих же данных ближайших родственников, то такой пароль можно считать слабым. Рассмотренные выше инструменты не очень подходят для составления подобных словарей, основанных на информации о пользователе — разве что, комбинаторная атака в Hashcat, но она за раз принимает только 2 словаря.

Именно эту проблему решает утилита CUPP.

Установка CUPP в Kali Linux

Установка CUPP в BlackArch

Запустите программу в интерактивном режиме и введите известные данные пользователя:

Пример сгенерированных паролей:

Если вам нужен перевод задаваемых вопросов, то вы найдёте его на странице карточки программы.

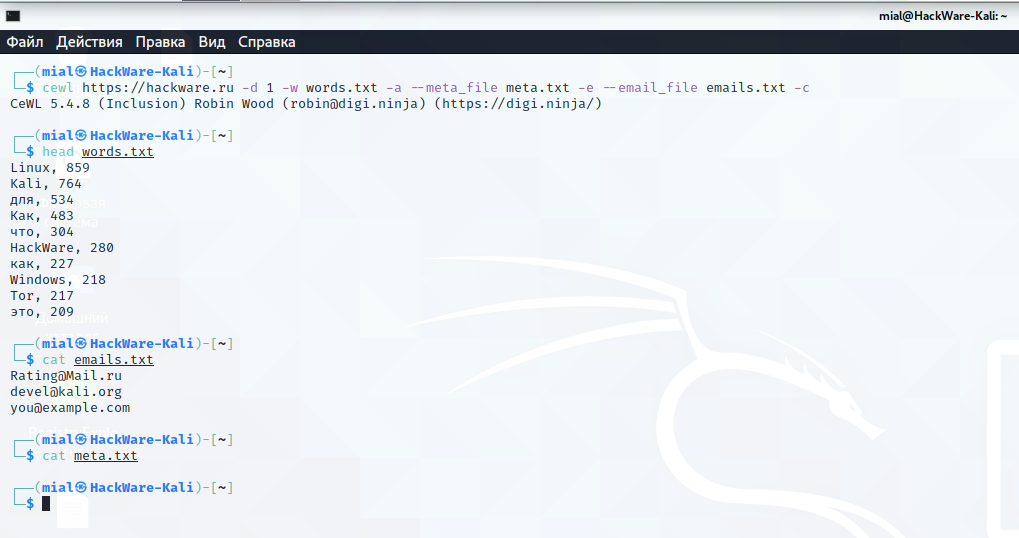

Составление списков слов и списков имён пользователей на основе содержимого веб-сайта

Познакомимся с ещё одним инструментом — CeWL. Эта программа обходит указанный сайт (можно указать глубину обхода) и все найденные на страницах сайта слова сортирует в порядке частоты их использования. Зачем нужен такой словарь? Автор предлагает использовать его для брут-форса. К тому же, программа умеет искать e-mail адреса, а также извлекать имена создателей офисных документов — поддерживаются файлы Word и PDF. Эти данные можно использовать для составления списка имён пользователей.

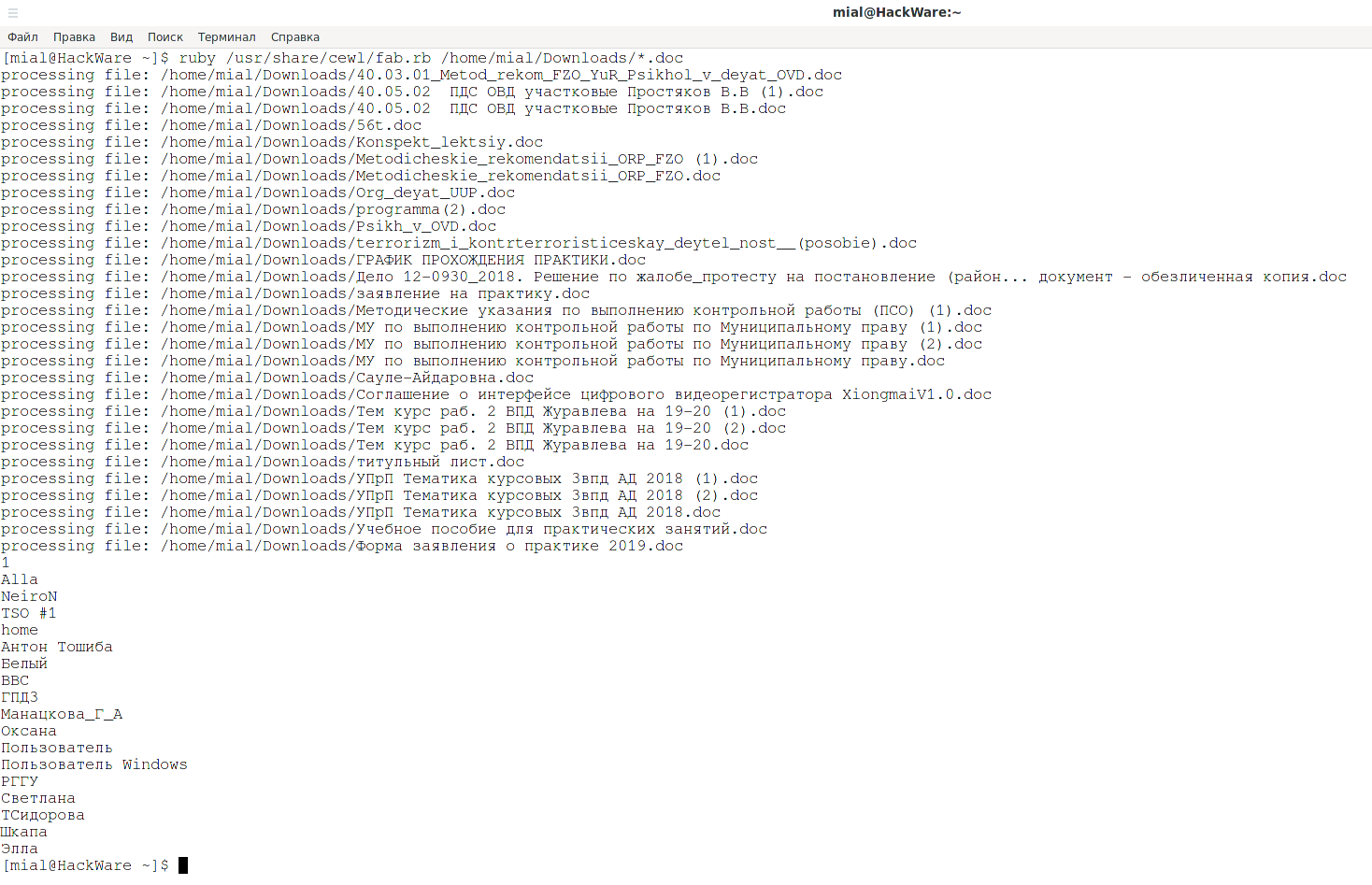

Ещё в комплекте с программой идёт утилита FAB, которая извлекает из уже скаченных документов Word и PDF имена авторов — их тоже можно использовать в качестве имён пользователей для брут-форса.

Установка CeWL в Kali Linux

Программа предустановлена в Kali Linux.

В минимальных версиях программа устанавливается следующим образом:

Установка в BlackArch

В карточке программы описаны дополнительные нюансы установки — рекомендуется ознакомиться.

Примеры запуска CeWL

Запуск сбора слов со страниц сайта https://site.ru, используя только страницы, ссылки на которые будут найдены на указанном адресе (-d 1), для составления словаря, который будет сохранён в файл dic.txt (-w dic.txt):

Запуск сбора слов со страниц сайта https://site.ru, используя страницы, ссылки на которые будут найдены на указанном адресе, а также на скаченных страницах (-d 2), для составления словаря, который будет сохранён в указанный файл (-w dic.txt), при этом для каждого слова будет показана частота, с которой он встречается (-c), также будет составлен список найденных email адресов (-e), которые будут сохраняться в указанный файл (—email_file emails.txt) и будет создан список на основе информации найденной в метатегах документов (-a), этот список будет сохранён в указанный файл (—meta_file meta.txt):

Запуск FAB, при котором будут проверены все документы *.doc в директории /home/mial/Downloads/, из метаинформации этих документов будет извлечено поле, содержащее имя автора документа, данные будут выведены на экран:

Как создать словарь по маске с переменной длиной

Рассмотрим генерацию списков слов различной длины на примере Hashcat и maskprocessor.

Удлиняющиеся пароли в Hashcat

Для того, чтобы генерировались пароли различной длины, имеются следующие опции:

Опция -i является необязательной. Если она используется, то это означает, что длина кандидатов в пароли не должна быть фиксированной, она должна увеличиваться по количеству символов.

Опция —increment-min также является необязательной. Она определяет минимальную длину кандидатов в пароли. Если используется опция -i, то значением —increment-min по умолчанию является 1.

И опция —increment-max является необязательной. Она определяет максимальную длину кандидатов в пароли. Если указана опция -i, но пропущена опция —increment-max, то её значением по умолчанию является длина маски.

Правила использования опций приращения маски:

- перед использованием —increment-min и —increment-max необходимо указать опцию -i

- значение опции —increment-min может быть меньшим или равным значению опции —increment-max, но не может превышать его

- длина маски может быть большей по числу символов или равной числу символов, установленной опцией —increment-max, НО длина маски не может быть меньше длины символов, установленной —increment-max.

Итак, команда запуска для генерации паролей, которые имеют длину от шести до десяти символов:

hashcat -a 3 -i —increment-min=6 —increment-max=10 —stdout ?l?l?l?l?l?l?l?l?l?l

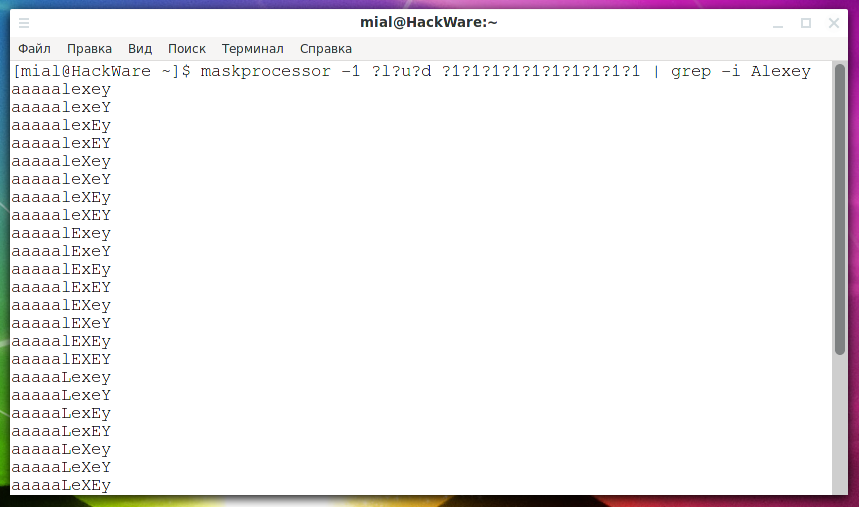

Удлиняющиеся пароли в maskprocessor

В maskprocessor имеется следующая опция приращения:

Следующая команда составит словарь из чисел от 1 до 9999:

Когда о пароле ничего не известно (все символы)

Про нюансы я уже писал, здесь только примеры команд.

Если нужно запустить полный перебор, когда в пароле могут быть большие и маленькие латинские буквы, а также цифры и длина пароля от 1 до 12, то нужно использовать следующие опции и маску:

Чтобы вывести все кандидаты в пароли или сохранить их в словарь:

Если нужно запустить полный перебор, когда в пароле могут быть большие и маленькие латинские буквы, цифры, а также символы !»#$%&'()*+,-./:; ?@[\]^_`

и длина пароля от 1 до 12, то нужно использовать следующие опции и маску:

Чтобы вывести все кандидаты в пароли или сохранить их в словарь:

Создание словарей, в которых обязательно используется определённые символы или строки

В комментариях к статьям о генерации паролей по маскам иногда спрашивают, а как создать словарь, содержащий определённые символы или слова, причём они могут быть в любом месте. На самом деле, именно маски для этого подходят плохо. Задачу можно решить с помощью Атаки на основе правил, особенно если речь идёт об отдельных символах или группах символов — выше уже даны ссылки на решение подобных случаев. Но если речь идёт о строках, то Атака на основе правил становится или слишком сложной и запутанной из-за необходимости создавать большое количество правил, или даже просто невозможной.

Рассмотрим несколько примеров.

Предположим, известно, что в пароле, состоящим из любых символов (большие и маленькие буквы, а также цифры), обязательно присутствует слово «Alexey», которое может быть в любом месте пароля и в любом регистре. Для решения этой задачи вместо того, чтобы создавать безумное количество правил, можно создать словарь со всеми вариантами и просто отфильтровать слова, в которых есть искомая строка, например:

На мой взгляд, это оптимальное решение. Оно также подходит, если вы не хотите создавать словарь, а хотите использовать атаку по маске — многие программы для брут-форса способны принимать кандидаты в пароли из стандартного ввода.

Ещё один вариант — искомое слово может быть в любом регистре, но точно расположено в начале пароля:

Кстати, последний пример не особенно удачный — поскольку нам известно, что вначале возможны только 2 символа — „A“ или „a“, то лучше использовать пользовательский набор символов, включающих эти два символа. Аналогично и для других — хотя бы четырёх известных символов (по количеству возможных пользовательских наборов).

Как создать словарь, обязательно содержащий символы «e», «g», «D» и «t»? Для этого используйте команду вида:

В ней вы можете добавлять цепочку из grep и отфильтровывать пароли с любым количеством необходимых символов.

Как создать словарь, в котором пароли в любом месте и в любом регистре содержат слово «Alexey» или слово «MiAl»? Используйте команду вида:

Количество искомых строк может быть любым:

Пример команды, создающий словарь, в котором кандидаты в пароли состоят только из цифр, но в пароле обязательно должна быть последовательность «12345» расположенная в любом месте:

Думаю, идея понятно — вместо того, чтобы пытаться создать невозможную маску, создаём всё возможное и отфильтровываем то, что нам нужно.

Как создавать комбинированные словари

Комбинированными словарями обычно называют словари, включающие одновременно имя пользователя и пароль, разделённые определённым символом (обычно двоеточие или символ табуляции). Но в данном случае я имею в виду словари, которые составлены из слов разных словарей, путём объединения. Но и к «нормальным» комбинированным словарям мы ещё вернёмся.

Это называется комбинаторной атакой, её подробное описание: https://hackware.ru/?p=283#combinator_attack

Суть в том, что к каждому слову из первого словаря, добавляется каждое слово из второго словаря.

Словарь 1 (dict1.txt)

Словарь 2 (dict2.txt)

Запуск комбинаторной атаки (-a 1):

Мне почему-то казалось, что слова должны объединятся ещё и в обратном порядке (то есть первым идёт слово из второго словаря), но как вы можете убедиться, это не происходит. Поэтому для получения описанного эффекта, нужно запустить атаку ещё раз, поменяв словари местами:

Как комбинировать более двух словарей

Далее показан пример комбинации трёх словарей — суть в том, что каждое новое полученное слово состоит по одному слову из каждого из трёх словарей:

Как комбинировать подобным образом 4 и более словарей? Мне трудно представить, что это может пригодиться в реальной ситуации, но для этого скорее всего придётся писать свой скрипт для автоматизации показанного выше алгоритма. Если вы знаете программы, которые умеют это делать, то пишите в комментариях.

И… в этом месте я вспомнил о программе combinator3. Она поставляется в пакете hashcat-utils. Эта команда служит для комбинации трёх словарей (для комбинации двух словарей используйте combinator).

Эта программа умеет комбинировать по 3 указанных словаря, но опять же — если словарь идёт третьим, то слова из него всегда будут в конце.

Чтобы получить все возможные комбинации из трёх слов в любом порядке, то нужно использовать следующие команды:

Как создать все возможные комбинации для короткого списка строк

Утилита combipow создаёт все “уникальные комбинации” из короткого списка ввода. Эта программа также включена в hashcat-utils.

Пример содержимого словаря с именем wordlist:

Запуск combipow с этим словарём:

Даст следующие результаты:

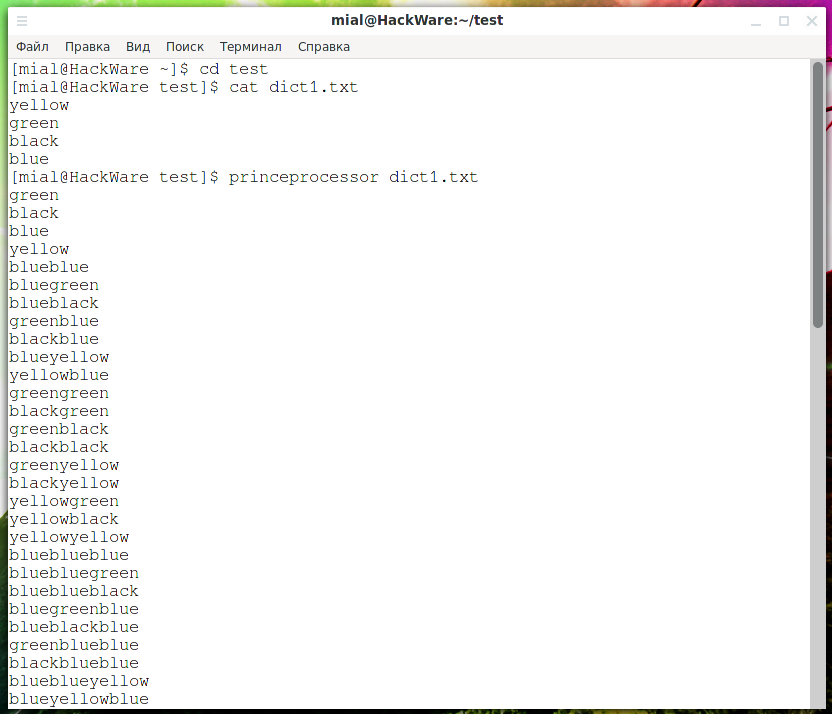

Комбинирование по алгоритму PRINCE

Программа princeprocessor реализует алгоритм PRINCE. Подробнее об этом алгоритме вы можете узнать на странице карточки программы. Там же описана суть работы программы и её опции.

Примеры использования princeprocessor.

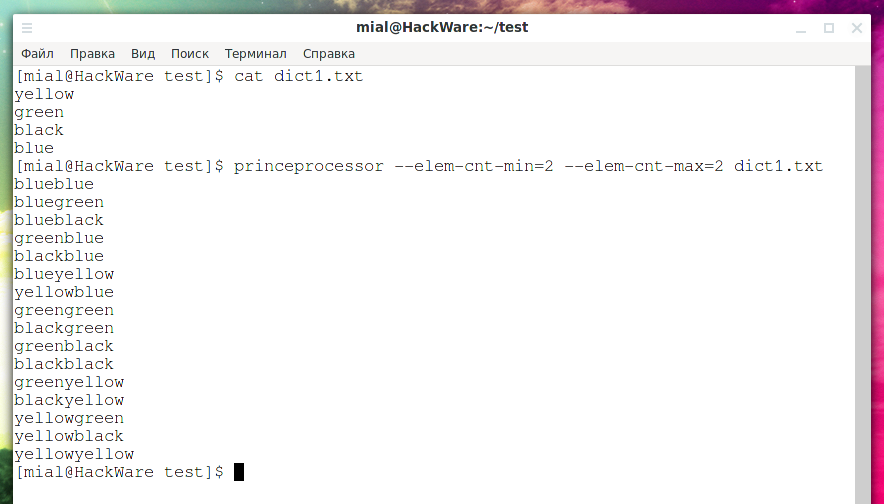

Чтобы создать все возможные цепи из содержимого файла dict1.txt:

Используя слова из указанного словаря (dict1.txt) составить цепи минимальной длиной 2 элемента (—elem-cnt-min=2) и максимальной длиной 2 элемента (—elem-cnt-max=2), то есть в каждой цепи будет только по 2 слова:

Гибридная атака — объединение комбинаторной атаки и атаки по маске

Эта атака совмещает атаку по словарю и атаку по маске — она принимает на входе словарь и маску и выдаёт гибридный пароль.

Если ваш example.dict содержит:

генерируют следующие кандидаты в пароли:

Это работает и в противоположную сторону!

генерируют следующие кандидаты в пароли:

Все возможности гибридной атаки можно реализовать с помощью Атаки на основе правил — поэтому если она вам нравится больше, то используйте её.

Как создать комбинированный словарь, содержащий имя пользователя и пароль, разделённые символом

Теперь возвращаемся к комбинированным словарям, содержащим одновременно имя пользователя и пароль.

В качестве примера посмотрите на фрагмент словаря (файл auth_basic.txt) программы Router Scan by Stas’M — в нём учётные данные разделены символом табуляции:

А это пример комбинированного словаря, в котором имя пользователя и пароль разделены двоеточием:

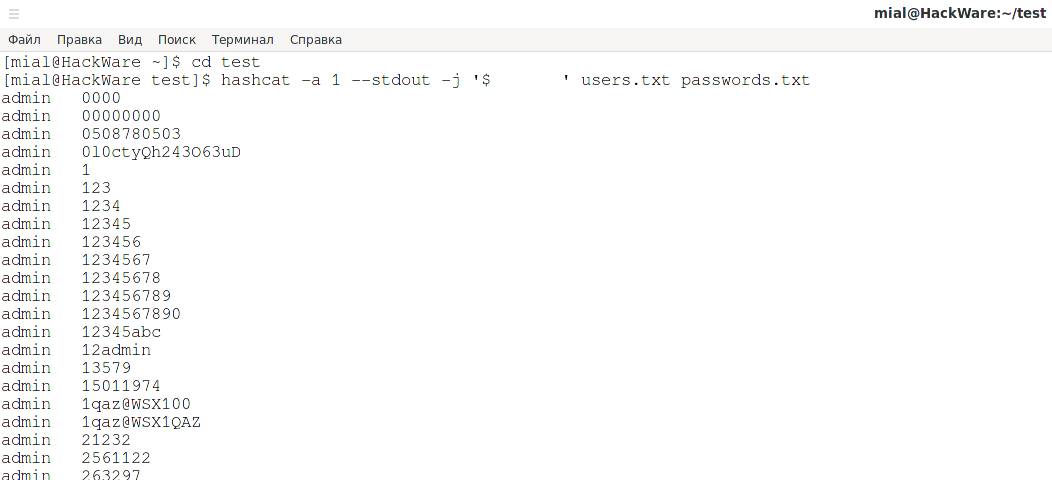

Чтобы создать комбинированный словарь, используйте команду вида:

- users.txt и passwords.txt — словари, из которых будут взяты имена пользователей и пароли и будут составлены все возможные комбинации.

- РАЗДЕЛИТЕЛЬ — символ, которым будут разделены логин и пароль

Например, в следующей команде разделителем является двоеточие:

Кстати, если в качестве разделителя нужно вставить символ табуляции, то нажмите Ctrl-v + Tab:

Кстати, если вы попытаетесь разобраться в приведённой выше команде hashcat, то выясните, что одновременно используется Комбинаторная атака и добавлено правило из Атаки на основе правил.

Рассмотрим частный случай: как создать файл парный словарь логинов и паролем такого типа: логин всегда постоянный, затем табуляция и пароль.

Конечно, в качестве первого словаря можно создать файл с одним текстовым полем — логином. Но есть и другой вариант с помощью мощнейшей команды sed:

- superadmin — строка, которую нужно вставить перед каждым паролем

- \t — символ табуляции, который будет разделять логин и пароль

- pass.txt — файл, откуда считывать пароли

- login_pass.txt — новый файл, куда будут сохранены пароли

Если не хотите создавать новый файл, а хотите изменить имеющийся, то уберите перенаправление и добавьте опцию -i:

Как извлечь имена пользователей и пароли из комбинированного словаря в обычные словари

Если из комбинированного словаря нам нужно извлечь только имена пользователей и/или только пароли. Для этого мы воспользуемся (тоже мощнейшей) программой awk.

Смотрите также: Уроки по Awk

Для извлечения имён пользователей:

Для извлечения паролей:

В этих командах:

- РАЗДЕЛИТЕЛЬ — это символ, который разделяет логины и пароли. Если вам нужно указать там символ табуляции, то запишите «\t».

- СЛОВАРЬ.txt — комбинированный словарь из которого мы извлекаем списки слов

В принципе, команды только различаются в $1 (первое поле до разделителя) и $2 (второе поле после разделителя).

Как при помощи Hashcat можно сгенерировать словарь хешей MD5 всех шестизначных чисел от 000000 до 999999

Hashcat может делать радужные таблицы, но только для Wi-Fi.

Зато с помощью PHP эту задачу можно решить несколько строк:

Время выполнение — 1-4 секунды. За это время будут сгенерированы все md5 хеши для строк 000000…999999.

Сохраните приведённый выше код в файл md5-rb-gen.php, запускать так:

Чтобы сохранить полученные хеши в файл:

Интересное наблюдение о скорости достижения задачи.

Следующие две команды делают ровно то же самое:

Но на среднем компьютере выполнение команд займёт до часа. PHP оказался быстрее, чем нативные Linux команды…

Удвоение слов

Как создать словарь 12 символьных слов, состоящих только из десятичных цифр (?d) формата abcdefabcdef, т.е шестизначное число написано два раза?

Можно использовать Атаку на основе правил, а можно написать небольшой скрипт Bash (все слова в из файла user.txt пишутся по 2 раза):

Применительно к нашему заданию — удвоение шестизначных чисел, можно использовать следующую команду, которая сгенерирует числа из шести цифр и дважды запишет каждое число:

Как создать словарь со списком дат

Как создать список дат по шаблону ДД-ММ-ГГГГ, то есть соответствущий маске ?d?d-?d?d-?d?d?d?d но чтобы перебор был не в диапазоне 00-99, а 01-31, 01-12 и 1900-2021 соответственно?

Такие словари умеет создавать программа pydictor.

Но ещё проще словарь сделать следующим образом (он будет сохранён в файл dates.txt):

Если хотите обойтись без создания словаря, то передавайте вывод предыдущие команды на стандартный ввод hashcat:

Заключение

Если я что-то пропустил или есть утилиты, которые делают показанные вещи проще или делают возможным то, о чём я написал что это невозможно, то пишите в комментариях — будет интересно узнать об этом и дополнить статью.

Также можете задавать ваши вопросы, связанные с генерацией словарей, учитывающих определённые условия.