Этичный хакинг с Михаилом Тарасовым (Timcore)

Блог об Этичном Хакинге

#29 Kali Linux для начинающих. Управление пользователями и группами.

Как и в любой другой операционной системе, в Линукс можно добавлять, удалять, изменять пользователей и группы.

В этой лекции мы познакомимся с пользователями и группами, и будем рассматривать их, а именно как создавать, удалять или изменять пользователей и группы. И в дополнении рассмотрим, как работают права. Какие права есть у пользователей и групп.

Что мы делаем после взлома системы? В первую очередь нам нужно узнать, под каким пользователем мы находимся в системе. Являемся ли мы рут-пользователем, или пользователем с низкими привилегиями.

И если Вы рут-пользователь – это отлично, а если нет, то нужно попытаться повысить права.

Сначала нам нужно узнать, кто мы, и к какой группе принадлежим. Также нам нужно будет узнать, какие пользователи еще есть в системе, для того, чтобы подобрать пароли к ним, и еще, к каким группам принадлежат эти пользователи.

В линуксе у каждого пользователя есть id. У рут-пользователя id равен нулю (id 0).

При создании новых пользователей, их id начинается с тысячи, т.е. у первого пользователя айди будет тысяча, а у второго тысяча один.

Все пользователи состоят в группах. По-умолчанию, группа создается идентично имени пользователя, к примеру у пользователя timcore, будет группа timcore. Конечно это можно изменить, и далее мы рассмотрим, как это можно сделать.

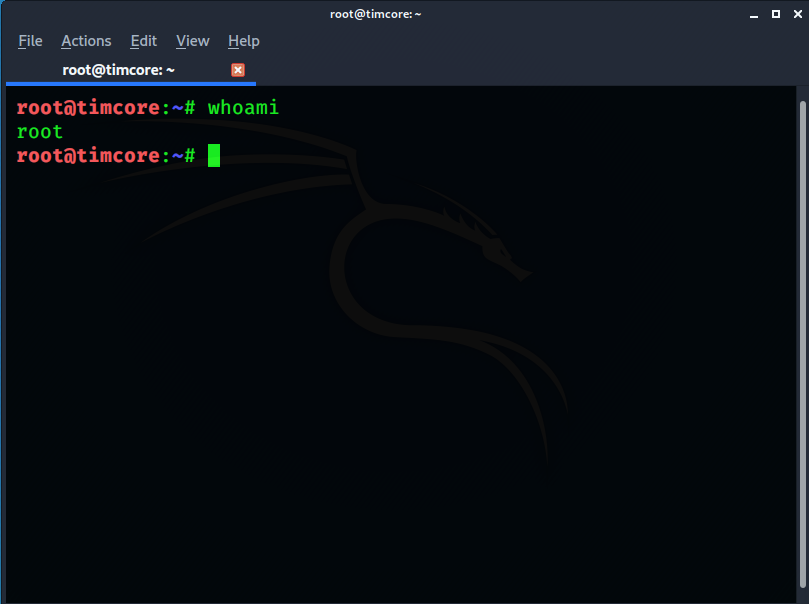

Для того, чтобы узнать, под каким пользователем мы находимся, нам пригодится команда «whoami»:

Как видим, я нахожусь под рут-пользователем.

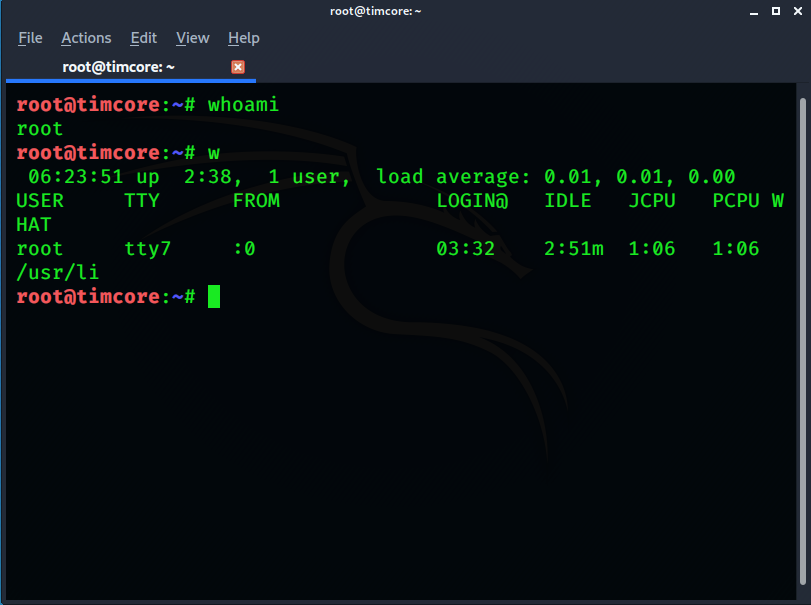

Сейчас я хочу узнать, кто еще есть в моей системе, и что они делают. Для этого используется команда «w»:

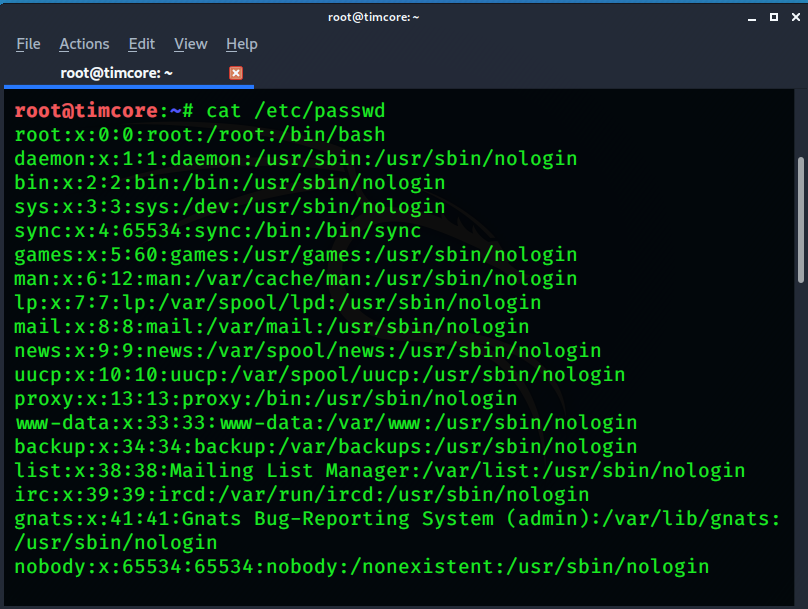

Как видим есть один пользователь root с колонкой 0. 0 – это шелл. Есть еще один способ, как проверить количество пользователей в системе. Для этого, вводим команду «cat /etc/passwd»:

И, как видим, существует достаточно большое количество пользователей, которые есть в системе.

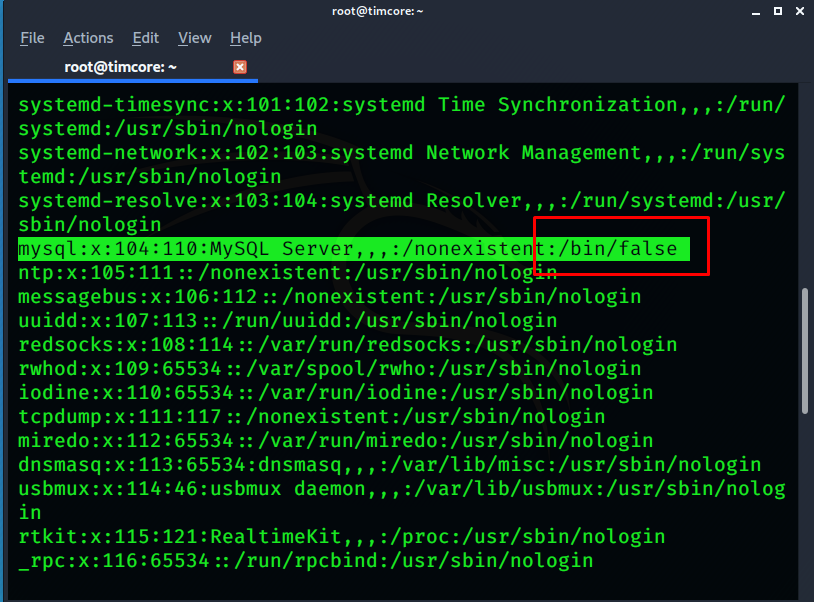

Обратите внимание на пользователя, с конечным описанием «/bin/false»:

Это означает, что данный пользователь не может удаленно подключиться к моей машине, но, если у пользователя будет запись «/bin/bash», то он может подключаться к моей машине.

Если мы детально рассмотрим записи пользователей, то практически у всех стоит «/bin/false».

Разумеется, у рут пользователя есть такой доступ.

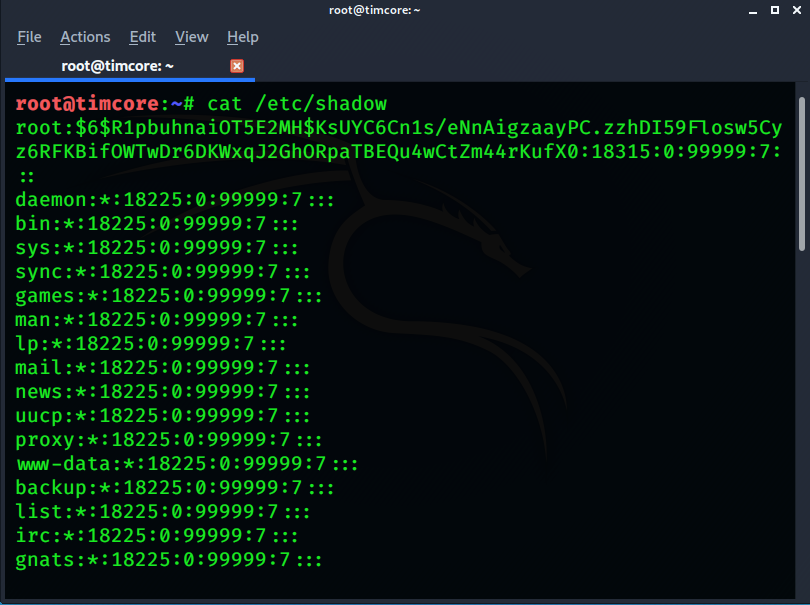

Но в реальной системе мы можем столкнуться с зашифрованными паролями, которые, как правило, находятся в директории «/etc/shadow»:

Вместо паролей мы видим хеши, которые также можно взломать.

Теперь небольшое домашнее задание. Попробуйте самостоятельно изучить информацию о группах.

Для того, чтобы узнать, к какой группе Вы принадлежите, используется команда «id» или команда «groups (имя пользователя)». Чтобы просмотреть список групп, Вам пригодится команда «cat /etc/group».

После прохождения домашнего задания, перейдем к добавлению/удалению пользователей.

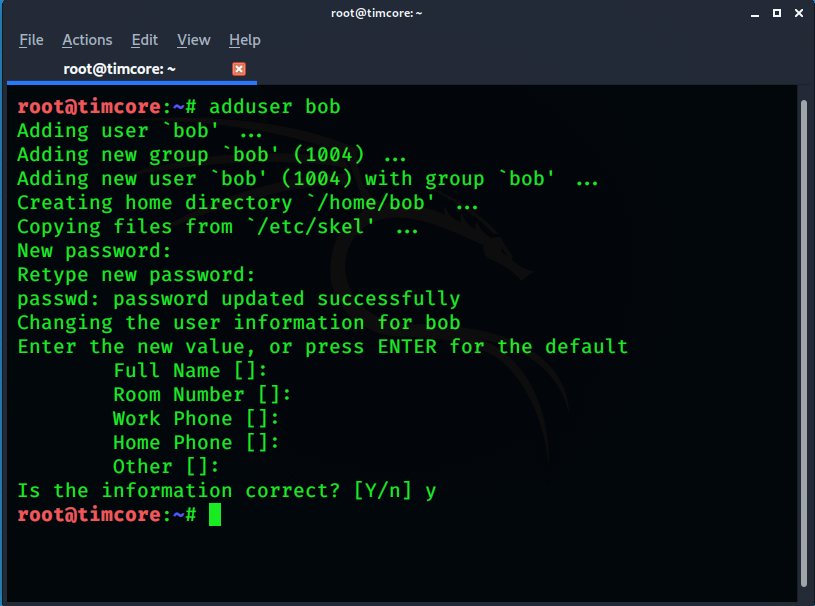

Для этих целей используются две команды: «adduser», «useradd». Команда «adduser», создает нового пользователя и домашнюю директорию.

Команда «useradd», создает нового пользователя, но не создает его домашнюю директорию. Перейдем к практике, перейдя в терминал, где я буду создавать нового пользователя «bob», с помощью команды «adduser»:

Как видим, была создан новый пользователя, новая группа, и домашняя директория для нового пользователя. Далее нужно ввести пароль, остальные конфигурации можно оставить по-дефолту. Жмем букву «y», и завершаем установку.

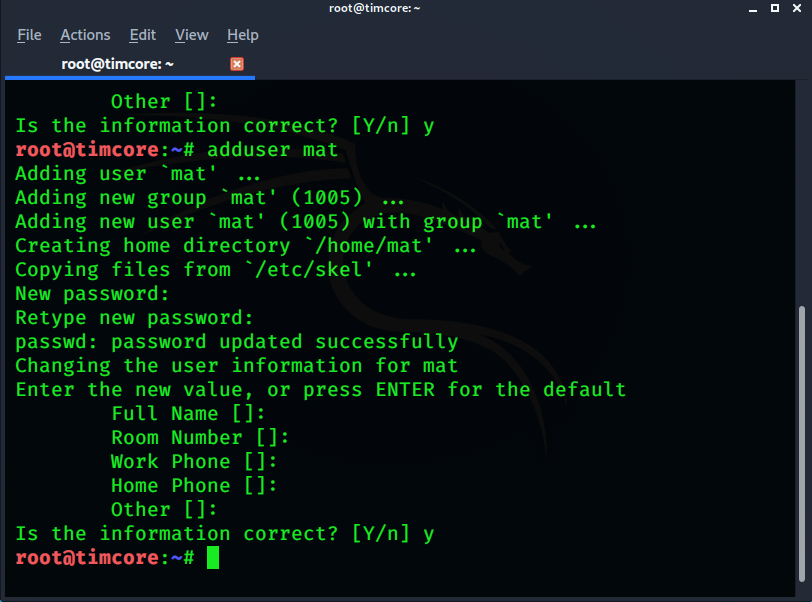

Создадим для примера еще одного пользователя, с помощью команды «adduser»:

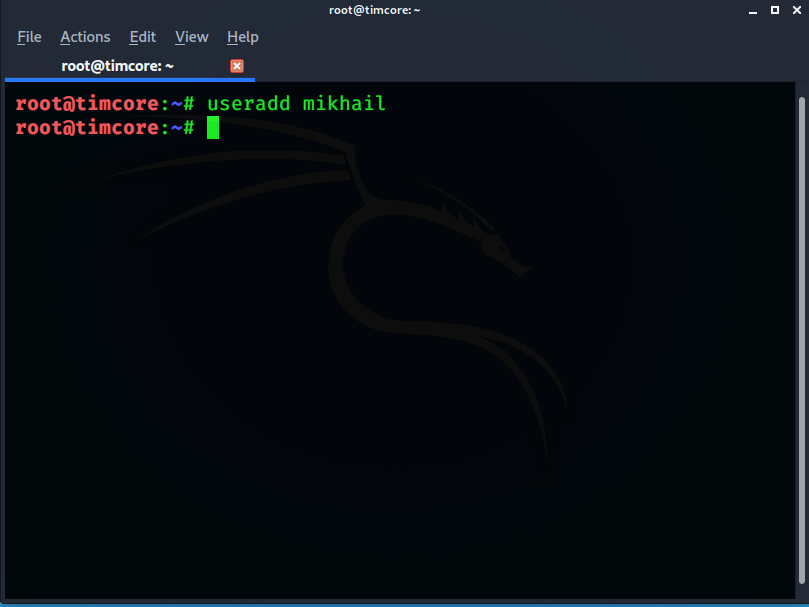

Теперь создадим еще одного пользователя, с помощью команды «useradd»:

Как видим, никаких дополнительных данных нам не нужно вводить. Нет группы, домашней директории, пароля, описания.

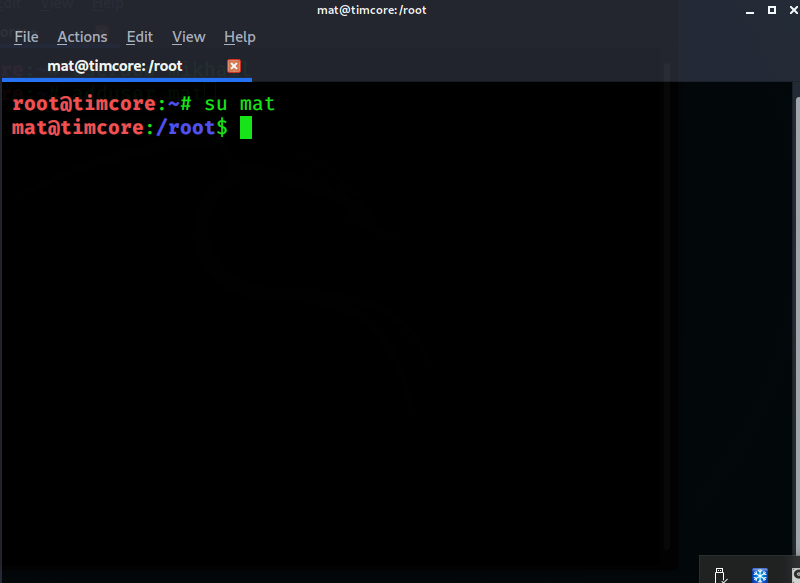

Я переключусь на пользователя «mat», с помощью команды «su mat»:

Как видим, пользователь поменялся с рута, на mat, и появилась директория root, а также знак доллара $.

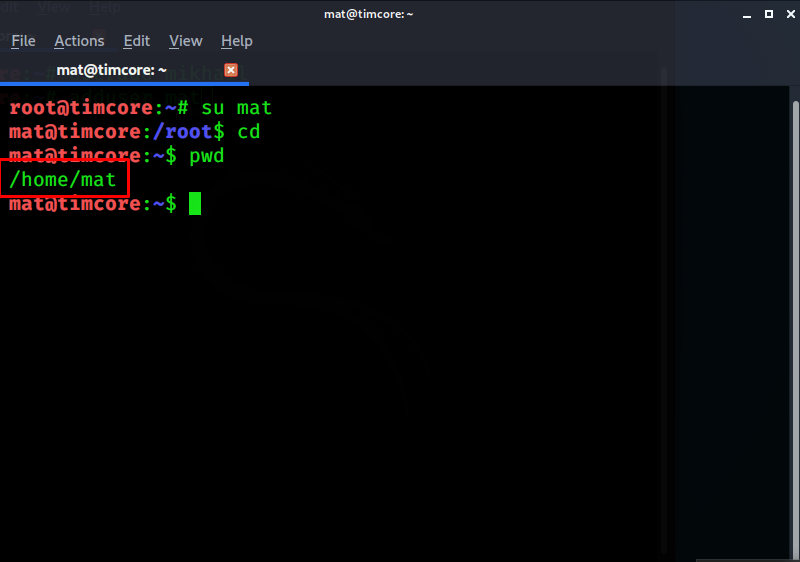

Давайте перейдем в домашнюю директорию mat. Это делается с помощью команд «cd»:

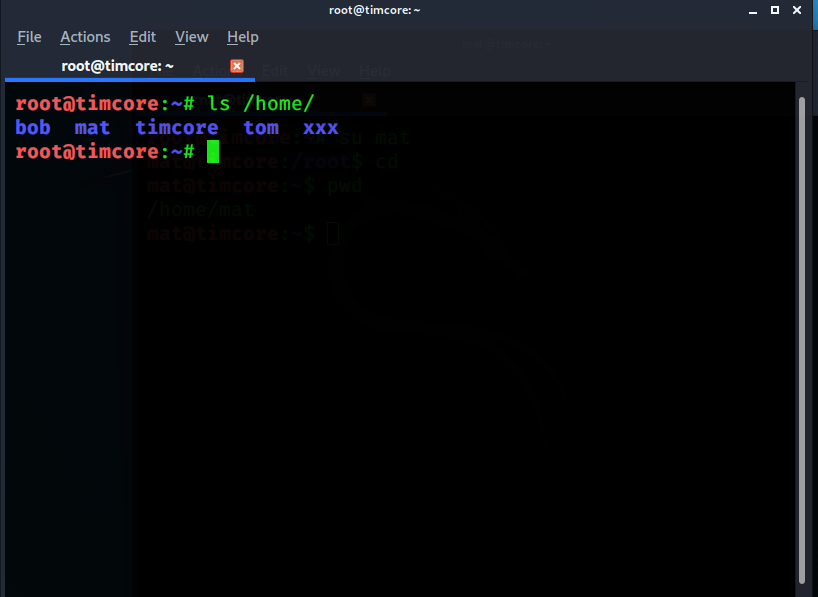

Давайте проверим домашние директории, с помощью «ls /home/»:

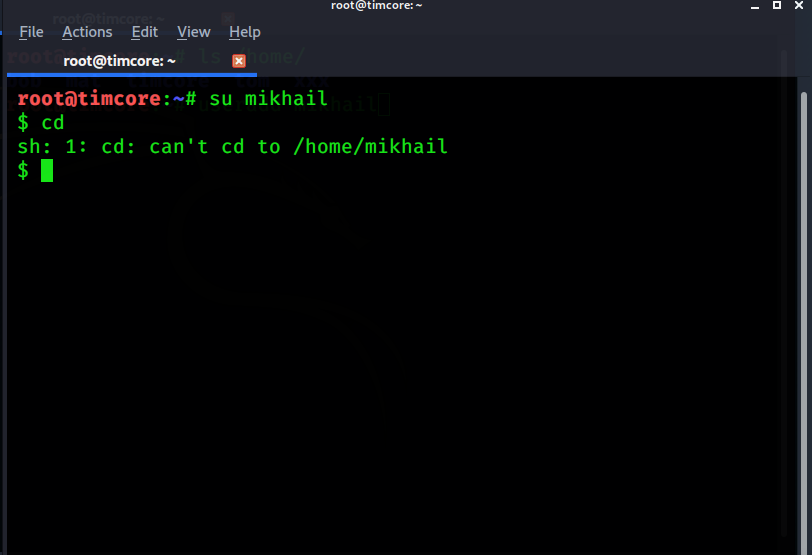

У меня существует несколько директорий, которые мы создавали ранее. Это «bob», «mat», но нет директории «mikhail». Давайте проверим этого пользователя, с помощью команды «su mikhail»:

Можно выйти из учетной записи, с помощью команды «exit».

Теперь Вы знаете, чем отличаются команда «adduser» и «useradd».

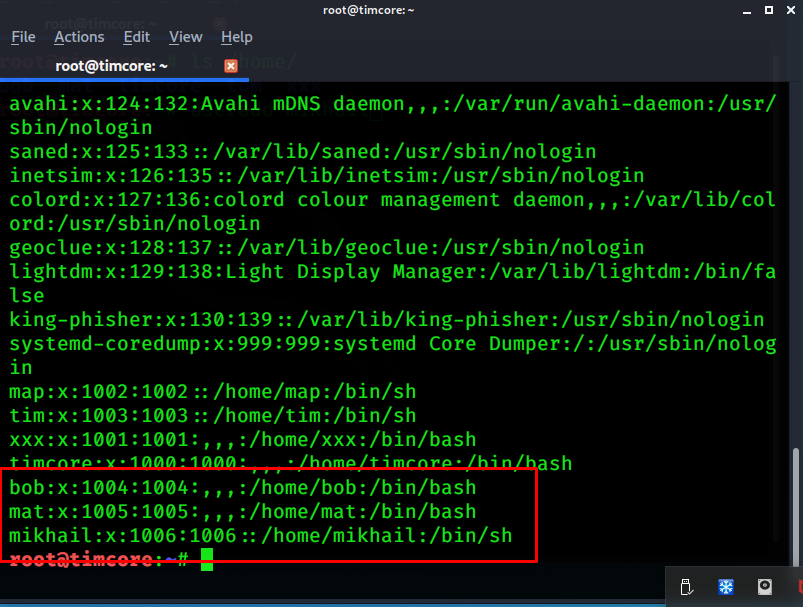

Теперь давайте проверим, что пользователи были созданы. Нужно выполнить команду «cat /etc/passwd»:

Обратите внимание на id пользователей, которые начинаются с 1000. Но у меня уже создано несколько пользователей, поэтому пользователь «bob», начинается с 1004.

У каждого пользователя присутствует /bin/bash. Это значит, удаленная авторизация на машине.

Как и в случае создания пользователей и групп, существует удаление.

Удаление проводится с помощью двух команд, в зависимости от удаления директории.

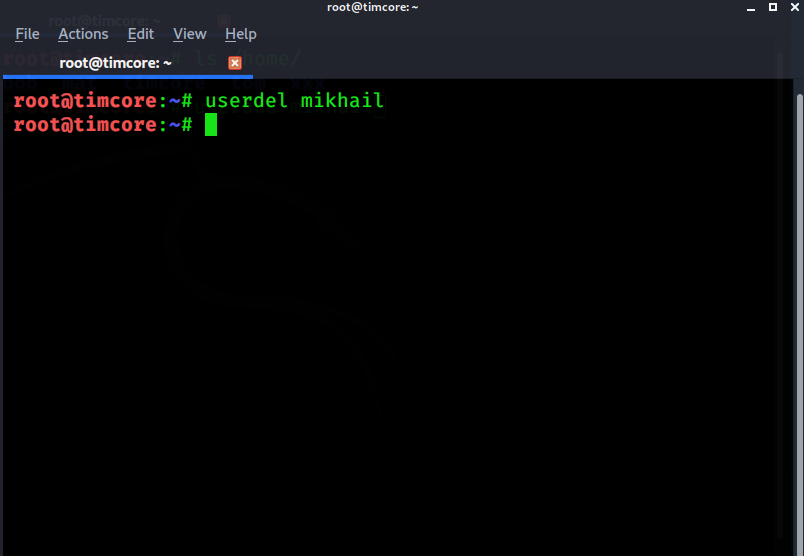

Команда «userdel» удаляет только пользователя:

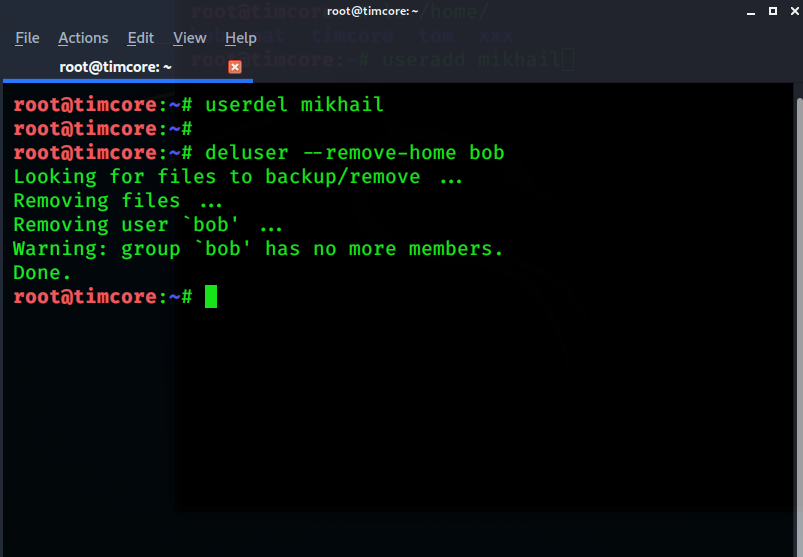

Команда «deluser» удаляет пользователя и группу, которая привязана к пользователю. Чтобы удалить домашнюю директорию, то нужно прописать «—remove-home»:

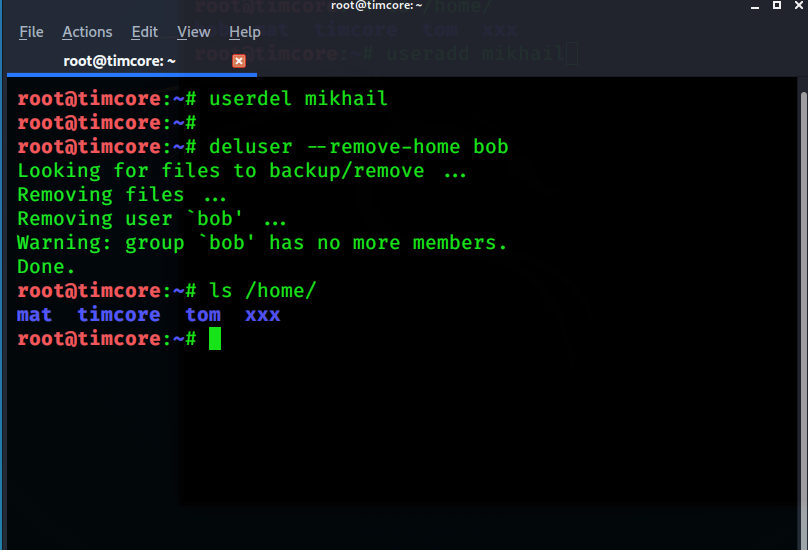

Давайте проверим директорию /home/, с помощью команды «ls /home/»:

Как видим, директории bob не существует, и она была удалена.

Источник

Обзор и настройка Kali Linux.

Привет, начинающий хакер!

Я думаю, ты наверняка понимаешь, что взламывать (читай тестировать безопасность) можно, используя любой дистрибутив Linux, можно даже из под Windows что-нибудь придумать (сжечь еретика. — прим. редактора которого у нас нет), но зачем изобретать велосипед, если его давно изобрели. А поэтому в этом материале мы поговорим о Kali Linux. Но, в связи с тем, что вопрос настройки и использования возможностей этой операционной системы очень обширен, в этой статье мы остановимся только на тех нюансах которые стоит знать любому начинающему пользователю, который хочет установить Kali чтобы изучить ее инструменты и разобраться как это всё работает.

И в начале, как обычно немного теории.

Kali Linux это дистрибутив основанный на Debian, разработали его сотрудники компании Offensive Security

Мати Ахарони и Девон Кеарнсом, позднее к ним присоединился Рафаель Херцог, как специалист по Debian. Появился это дистрибутив в результате эволюционирования BackTrack, который в 2013 году утратил поддержку разработчиков и в настоящее время не актуален.

Kali Linux может работать в режиме Live-USB, с возможность сохранения файлов (режим USB-persistence), а также может быть установлена как полноценная операционная система.

Одной из ключевых особенностей Kali Linux является огромное количество предустановленных утилит необходимых для проведения разнообразных тестов безопасности. Утилит этих больше 300, но при этом стоит заметить, что некоторые функции при этом дублируются в разных утилитах, хотя это скорее плюс чем минус (список утилит и их описание можно посмотреть здесь: https://tools.kali.org/tools-listing).

Установка Kali Linux

Скачать образ Kali Linux можно с официального сайта https://www.kali.org/. Хотя правильнее сказать, что только оттуда его и можно скачивать, во избежание бонусного скачивания, так сказать, дополнений не предусмотренных разработчиком. На сайте доступны разные виды образов, в том числе можно скачать уже установленную систему для виртуальных машин. Есть образы с приставкой Light, это обрезанный вариант и использовать его, без необходимости не стоит, также можно выбрать образ с уже предустановленным окружение рабочего стола: Mate, Xfce, Kde. Хотя, при желании, их можно будет установить потом.

Мы возьмём образ Kali Linux 64 Bit. Актуальная версия по состоянию на момент написания статьи 2019.1. После скачивания, образ нужно записать на флешку каким-нибудь Rufus, после чего можно переходить непосредственно к установке.

Для начала запускаемся с флешки и видим варианты загрузки:

Выбираем Graphical install, после чего нужно выбрать язык:

Потом вводим имя компьютера, пароль суперпользователя, выбираем часовой пояс, после чего система предложит нам настроить разметку дисков:

Оптимальный вариант выбрать «Авто — использовать весь диск с шифрованным LVM» — в таком случае будет создан полностью зашифрованный раздел и систему нельзя будет запустить или получить доступ к файлам без ввода кодовой фразы. Как я и говорил, в большинстве случаев стоит использовать именно этот вариант, ведь это серьёзно повышает уровень безопасности системы и защищённость информации. Если ты выберешь этот вариант, то после установки дополнительно можешь задать пароль для самоуничтожения данных, делается это командой: cryptsetup luksAddNuke /dev/sda1.

Но для полноты обзора, мы также рассмотрим вариант «Вручную», при котором мы создадим три раздела с такими параметрами:

- Точка монтирования — /; использовать как — журналируемая файловая система ext4; тип раздела — первичный; местоположение — начало этого пространства; размер — оптимально 20 Гб;

- Использовать как — Раздел подкачки; тип раздела — логический; местоположение — начало этого пространства; размер 2-4 Гб;

- Точка монтирования — /home; Использовать как — журналируемая файловая система ext4; тип раздела — логический; местоположение — начало этого пространства; размер — всё оставшееся место;

После создания разделов начнётся установка системы и через некоторое время появится вопрос:

Если Linux единственная ОС на этом компьютере то смело жми «да», если устанавливаешь рядом с Windows то «нет».

Через некоторое время установка будет завершена, после чего компьютер перезагрузится и ты увидишь экран приветствия, где нужно будет ввести имя пользователя (root) и пароль.

На этом установка завершена. Перейдём к настройке свежеустановленной системы.

Настройка Kali Linux.

Для начала проверим чтобы в системе были прописаны корректные источники приложений (репозитории). Они находятся в файле /etc/apt/sources.list

Скорее всего всё будет нормально, но лучше убедиться. В выведенном файле должна быть такая строка:

deb http://http.kali.org/kali kali-rolling main non-free contrib

если её нет или она отличается, можно поменять в ручную. Корректные репозитории всегда можно посмотреть на официальном сайте. И там же есть предупреждение, что использовать стоит только официальные репозитории Kali, что вполне логично, потому что эту систему обычно устанавливают не для повседневного развлекательного использования, а с конкретно определёнными целями, и вот при достижении этих целей, качать с интернетов что попало и откуда попало совсем не стоит, это нам подсказывает инстинкт самосохранения, если он есть, если его нет — прислушивайся к ребятам из Offensive Security, они разбираются, а ещё проверяют лично все приложения которые добавляют в репозитории.

Теперь можем обновить нашу систему:

При установке Kali Linux не создаёт нового пользователя, а предлагает работать как root. Но если есть необходимость можем создать нового пользователя:

Созданному пользователю нужно задать пароль:

Также нового пользователя можно создать в Параметры/Подробности/Пользователи/Добавить пользователя.

Базовые параметры анонимности

Акцентирую внимание: далее приведены БАЗОВЫЕ настройки, которые не гарантируют полной анонимности. В зависимости от ситуации, настройки безопасности и анонимности должны подбираться индивидуально и соответствовать текущей ситуации.

Для начала сделаем так, чтобы при каждой загрузке системы MAC адрес менялся на рандомный, это никогда не бывает лишним. И для этого нам нужно открыть файл /etc/NetworkManager/NetworkManager.conf и изменить его содержимое, на такое:

После этого нужно перезапустить Network Manager:

Добавим возможность пускать весь трафик системы через сеть Tor:

Теперь можно направить весь трафик через Tor, командой:

Если вдруг возникла необходимость принудительно сменить IP:

Если в каких-либо ситуациях потребуется дополнительно использовать proxy, то в ЭТОЙ статье я описал неплохой способ.

Дополнительные приложения

Практически все программы которые нам могут понадобиться в Kali Linux уже есть, но для большего удобства я бы установил ещё парочку:

Double Commander — аналог Total Commander, только с открытым исходным кодом. Прост и понятен, при этом имеет огромное количество функций и поддерживает установку дополнительных плагинов. Устанавливаем:

Filezilla — если используешь ftp, лучше filezilla ещё ничего не придумали. Берём:

Network Manager Open-vpn — понадобиться когда ты решишь настроить vpn, устанавливаем:

Очистка системы

Для очистки системы используются две команды:

Эти команды очистят локальный репозиторий от скачанных файлов пакетов.

И на этом начальную настройку Kali linux можно считать оконченной. Конечно можно настроить ещё много чего, можно вообще до бесконечности крутить всякие параметры, но, на мой взгляд, сделанного нами, вполне достаточно для комфортной работы. Не забывай возвращаться, ведь мы должны изучить ещё много интересного.

Источник