- Sparta Tool in Kali Linux

- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- SPARTA

- Описание SPARTA

- Функции SPARTA:

- Настройка SPARTA

- Добавление новых действий в SPARTA

- Настройка автоматизированных атак в SPARTA

- Установка SPARTA в Ubuntu 12.04+ (не тестировалось)

- Пример использования SPARTA

- Скриншоты SPARTA

- Инструкции по SPARTA

- Sparta kali linux ���������

- About

- Sparta kali linux ���������

- sparta Package Description

- Tools included in the sparta package

- SPARTA Usage Examples

Sparta Tool in Kali Linux

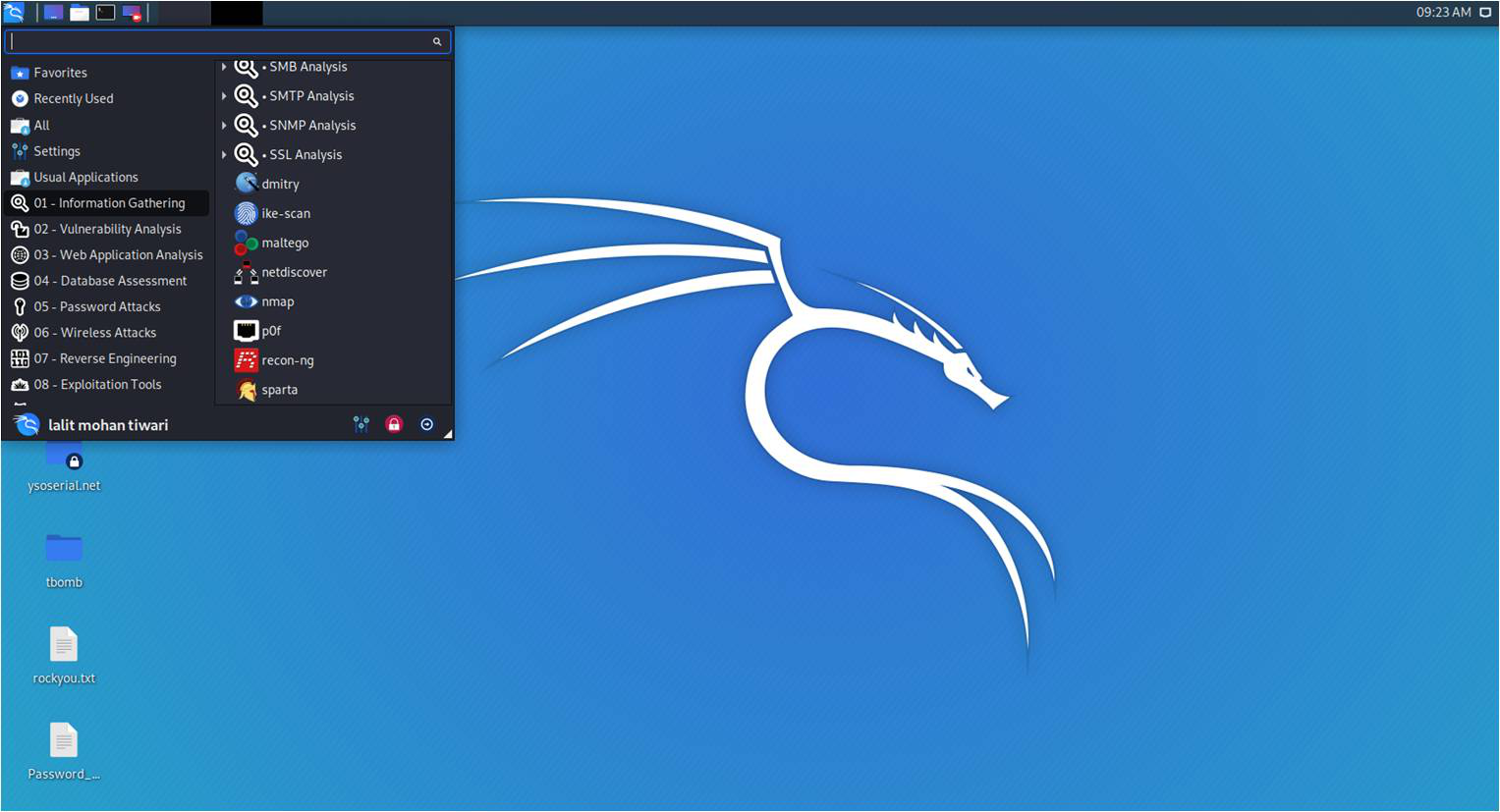

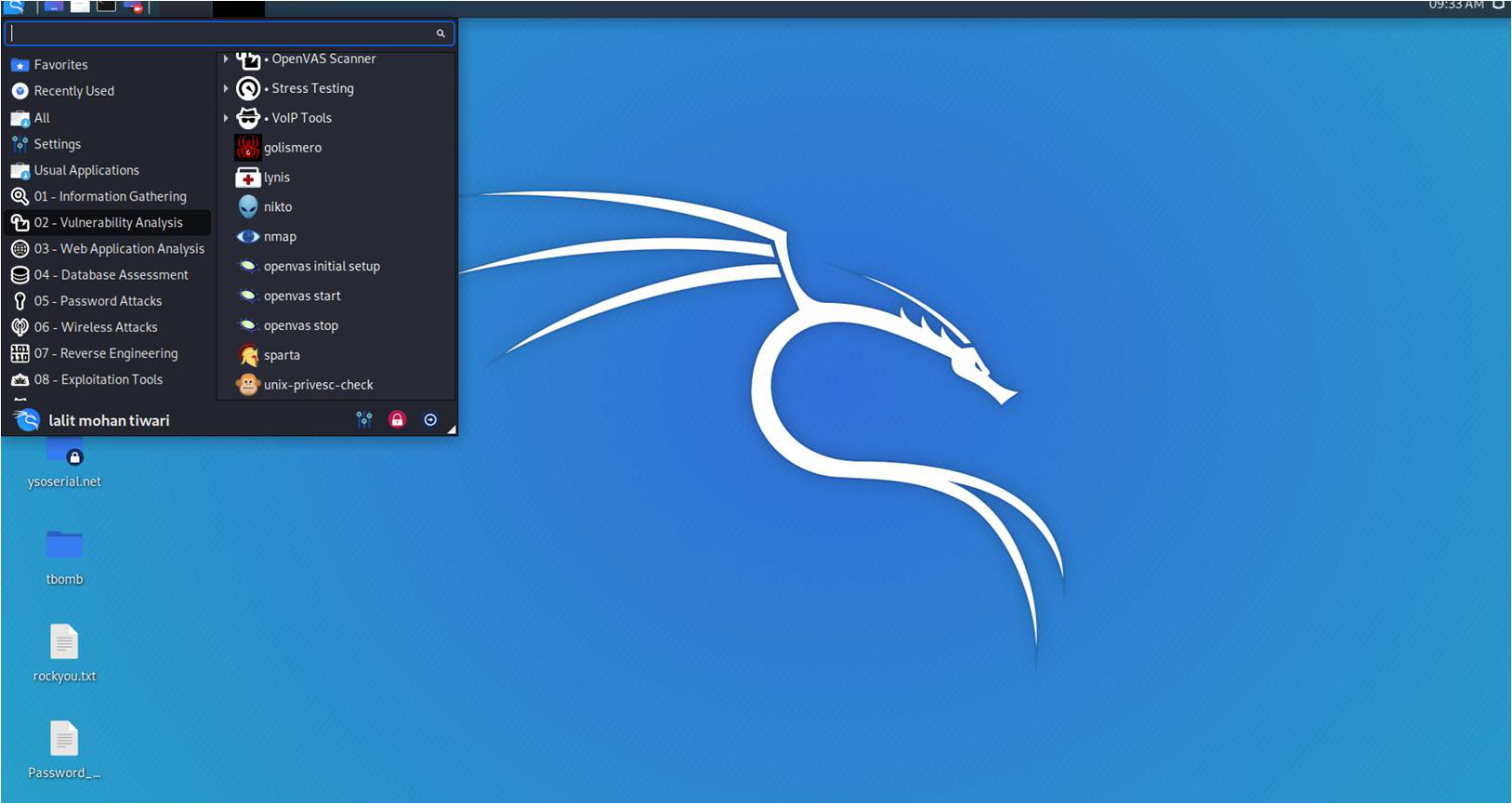

Information Gathering is a very important step before starting penetration testing. Mostly, Pen Testers begin their work by collecting information and this requires a lot of patience and effort. The information Gathering category has many tools that work differently, but the sole purpose is to gather information. The major tools are MSFConsole, dnsenum, dnmap, dnsmap, DNSRecon, dnswalk, dnstracer, Miranda, Fierce, Firewalk, SPARTA, hping3, iSMTP, Maltego Teeth, masscan, Faraday, DMitry, nbtstat nbtscan, Nikto, Nmap, Ghost Phisher, theHarvester, and many more. In this article, we will only study the tool Sparta.

Vulnerability Analysis: You can perform vulnerability analysis with lots of tools available in Kali Linux. This category has a few subcategories such as Cisco tools, stress testing, fuzzing tools, and others. The major tools are Sparta, BED, BBQSQL, cisco-global- exploiter, cisco-auditing-tool, cisco-ocs, cisco-torch, copy-router-config, DBPwAudit, jSQL Injection, Nmap, Oscanner, openvas, Powerfuzzer, sfuzz, SidGuesser, SIPArmyKnife, sqlmap, Sqlninja, sqlsus, THC-IPV6, Yersini, and many more.

Sparta: Sparta is a python GUI application that automates scanning, vulnerability assessment, and information gathering. It allows the tester to save a lot of time by having quick and direct access to their toolkit, and it can display the output of various tools in a very easy way.

Installing Sparta: You don’t have to install Sparta in Kali Linux as Sparta is pre-installed in most versions of Kali Linux. If you are using the Light version of Kali then install Sparta by following the below command.

After the complete execution of the above command, you can start the Sparta tool from any terminal with the “Sparta” command. If you are using Kali Linux 2020.1 or up. Then instead of Sparta, Kali Linux comes with the Legion, fork version of Sparta with improved features. We will learn about Legion in another article.

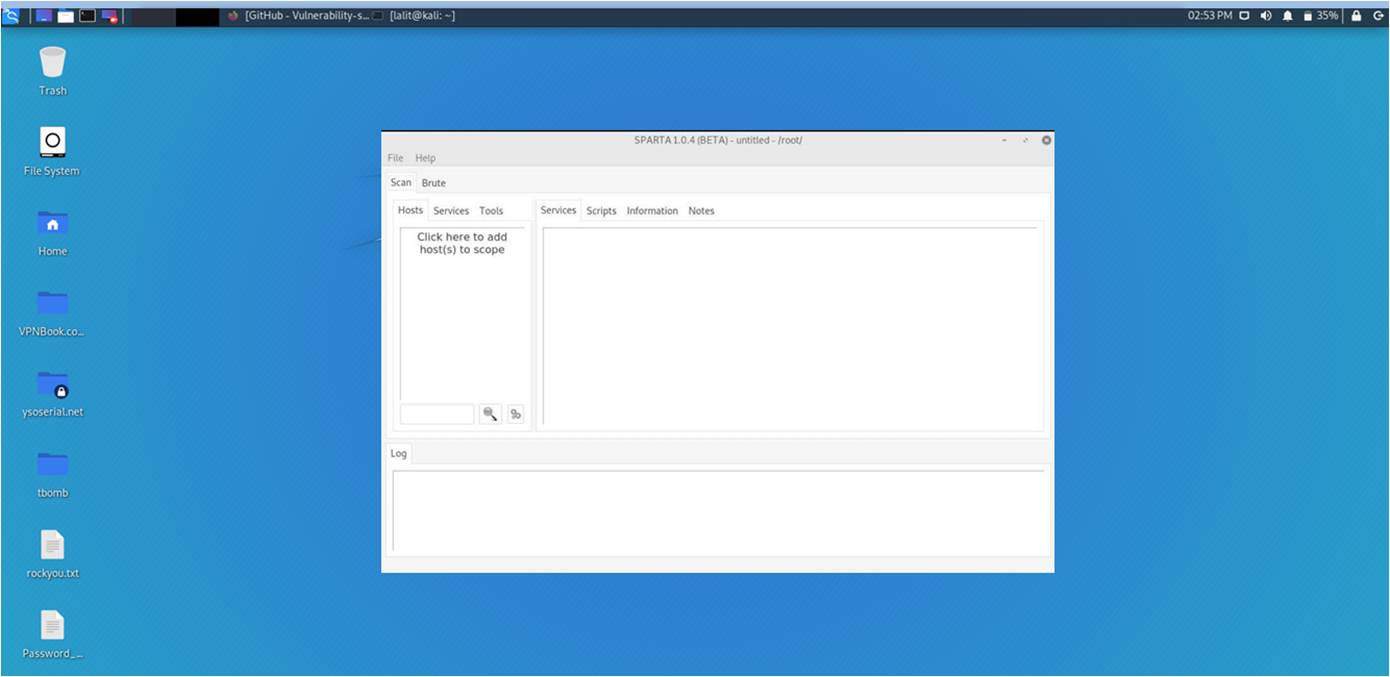

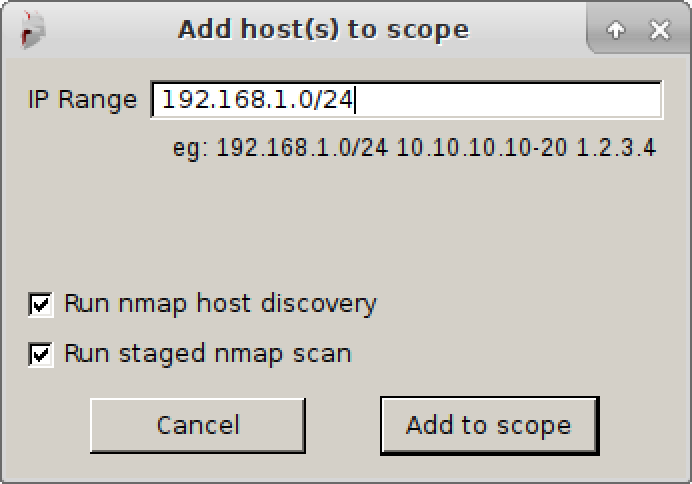

Scan Networks and Web Apps with Sparta: Sparta can be used to scan a range of IP addresses on a network and website domain names. Once you know the range of IP addresses on the network or about the web app you want to check, click on the “Click here to add a host(s) to scope” option available under the “Scan” tab. If you want to scan a web app instead, enter its URL or IP address. Hit the “Add to Scope” option when ready to scan.

Analyze the Results: Once the scanning of a web app is done, you can see various services reported within seconds of the scan. The thing to notice in this web app is that SSH service is on port 22222. There is very little chance that the administrator changed the default SSH port from 22. This attempt of hiding the SSH service is called “security through obscurity” and is considered a bad security practice. The administrator believes that changing the port number to something non-standard will make it harder for the hackers or attackers to find the service. As we can now understand that this is not true — Sparta still detected the SSH service in its scanning.

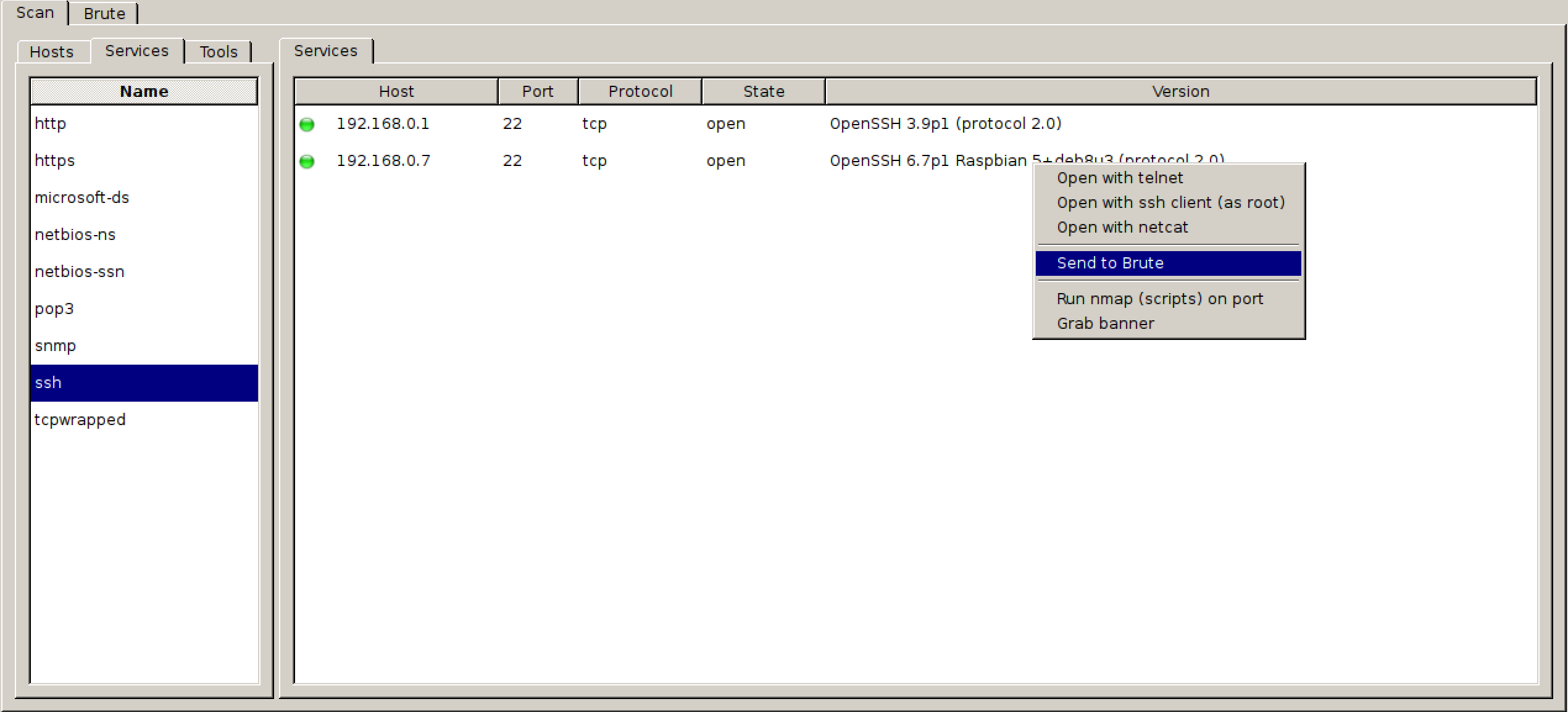

If you want to perform more actions, simply right-click on the service. You’ll have a list of options in front of you to perform.

- Portscan

- Send to Brute

- Grab banner

- Mark as checked

- Open with telnet

- Run nikto

- Open with netcat

- Launch dirbuster

- Open in browser

- Take screenshot

- Run whatweb

- Run nmap (scripts) on port

- Launch webslayer

- Open with ssh client (as root)

Saving Your Sparta Progress: In Sparta, click “File” in the menu bar, then “Save As.” Select a save location, name it, and click “Save”. The saved results can be re-opened in Sparta whenever you want to.

Источник

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

SPARTA

Описание SPARTA

SPARTA – это приложение с графическим интерфейсом (GUI) написанное на Python, которое упрощает тестирование на проникновение сетевой инфраструктуры, содействую тестеру на проникновение на фазе сканирования и перебора. Она позволяет сберечь время тестеру благодаря простому графическому интерфейсу и выводу полученной информации в удобочитаемом виде. Чем меньше времени тратится на ввод команд и настройку инструментов, тем больше времени может быть потрачено для фокусировки на анализе результатов.

Функции SPARTA:

- Запуск nmap из SPARTA или импорт вывода nmap XML.

- Незаметная работа nmap: быстрое получение результатов и архивирование в течение всего процесса.

- Настраиваемое контекстное меню для каждой службы. Вы можете настроить что запустить на обнаруженной службе. Любой инструмент может быть запущен в терминале, может быть запущен из SPARTA.

- Вы можете запустить любой скрипт или инструмент по отношению к службе в списке всех хостов кликом мыши.

- Определение автоматизированных задач для служб (например, запуск nikto в отношении каждой HTTP службы или sslscan для каждой ssl службы).

- Проверка дефолтных учётных данных для большинства популярных служб. Конечно, это также можно настроить для автоматического запуска.

- Повторное использование найденного пароля в тестируемой инфраструктуре. Если в Hydra были найдены имена пользователей/пароли, то они сохраняются во внутренних списках слов, которые затем будут использованы на целях в той же сети (срочные новости: сисадмины используют одни и те же пароли).

- Возможность помечать хосты, над которыми вы уже работали, чтобы вы не тратили впустую ваше время на их анализ.

- Скриншоты веб-сайтов, это позволит вам не тратить впустую время на не интересных веб-серверах.

Авторы: Antonio Quina (@st3r30byt3) и Leonidas Stavliotis (@lstavliotis)

Настройка SPARTA

На данный момент SPARTA может быть настроена редактированием файла sparta.conf, размещённого в корневой директории SPARTA.

При запуске SPARTA проверяет, существует ли этот файл и если нет, то создаёт новый файл с дефолтными значениями. В будущем будет меню настроек, которое отбросит необходимость вручную редактировать этот файл и сделает изменение настроек проще и безопаснее.

ВНИМАНИЕ: Кроме инструментов, не удаляйте какие-либо строки из sparta.conf, поскольку это может сломать функциональность. Также имейте в виду, что значение настроек чувствительны к регистру.

Добавление новых действий в SPARTA

В SPARTA действия разделены на три класса:

- Действия с хостами: вызываются правой кнопкой мыши по хосту и полученная по нему информация будет сохранена и отображена в SPARTA

- Действия с портами: вызывается правым кликом на порту или службе и полученная по нему информация будет сохранена и отображена в SPARTA (например, из Nikto)

- Терминальные действия: вызываются правой кнопкой мыши по порту, и появится внешнее окно терминала (например, для связи через netcat)

Для настройки новых действий должен использоваться следующий формат:

tool – это уникальный идентификатор, обычно имя инструмента.

label – это текст, который будет отображён в контекстном меню.

command – это команда, которую вы хотите напечатать в терминале для запуска инструмента. Обратите внимание, что это должна быть неинтерактивная команда. Заполнители [IP], [PORT] и [OUTPUT] при использовании будут заменены во время запуска на верные значения.

services – это список имён служб nmap, к которым применяется инструмент. Когда вы кликаете правой кнопкой по порту/службе, инструмент появится в контекстном меню только если служба определена здесь. Обратите внимание, что это поле не используется для действий с хостами по очевидным причинам.

Для настройки инструмента Nikto для действия на порту нам нужно добавить следующую строку в секцию [PortActions] в sparta.conf:

После внесения изменений в конфигурационный файл, нужно перезапустить SPARTA для вступления изменений в силу. Это не потребуется, ,когда будет реализовано меню настроек.

Настройка автоматизированных атак в SPARTA

Вы можете настроить SPARTA для автоматического запуска любого инструмента, который вы настроили в секции [PortActions] в конфигурационном файле, когда служба найдена.

Автоматизированные атаки включаются по умолчанию, но могут быть отключены редактированием опции “enable-scheduler” в секции [GeneralSettings] конфигурационного файла.

Автоматизированные атаки настраиваются в секции [SchedulerSettings] конфигурационного файла. Используется следующий формат:

tool – это уникальный идентификатор, который был использован для определения инструмента в секции [PortActions].

services – это список служб, которые когда найдены должны послужить триггером для автоматического запуска инструмента.

protocol – это протокол службы, на котором инструмент должен быть запущен (tcp/udp).

Программа предустановлена в Kali Linux.

Установка SPARTA в Ubuntu 12.04+ (не тестировалось)

Рекомендуется использовать в Kali Linux, поскольку все необходимые инструменты там уже установлены. Тем не менее, по идее, SPARTA должна работать в системах основанных на Debian.

Кроме этих зависимостей, требуются следующие инструменты, чтобы SPARTA имела свою минимальную функциональность:

- nmap (для добавления хостов)

- hydra (для брутфорсинга)

- cutycapt (для скриншотов)

Пример использования SPARTA

При первом запуске SPARTA откроется главный интерфейс с рабочей областью.

Первоначально панель хостов является пустой, поэтому вы можете импортировать файл результатов сканирования Nmap или, как показано в примере, кликнуть на панель по тексту “Click here to add host(s) to scope“ (добавление хостов).

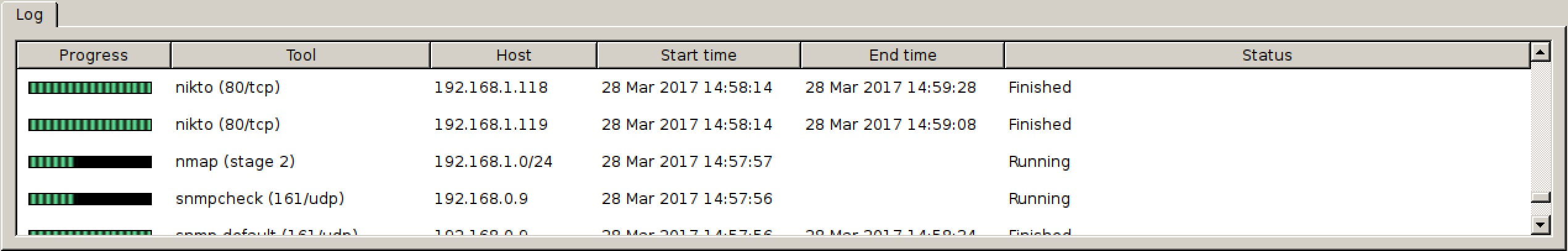

После клика “Add to scope“, начнётся сканирование Nmap, а нам в панели Log (журнал) будет показан прогресс сканирования.

Стандартное сканирование Nmap достаточно тщательное и займёт некоторое время. Как только SPARTA получает хосты и порты для работы, она осуществляет в отношении каждого из них запуск дополнительных инструментов для обнаружения служб. Этими инструментами являются nikto, smbenum, snmpcheck и другие.

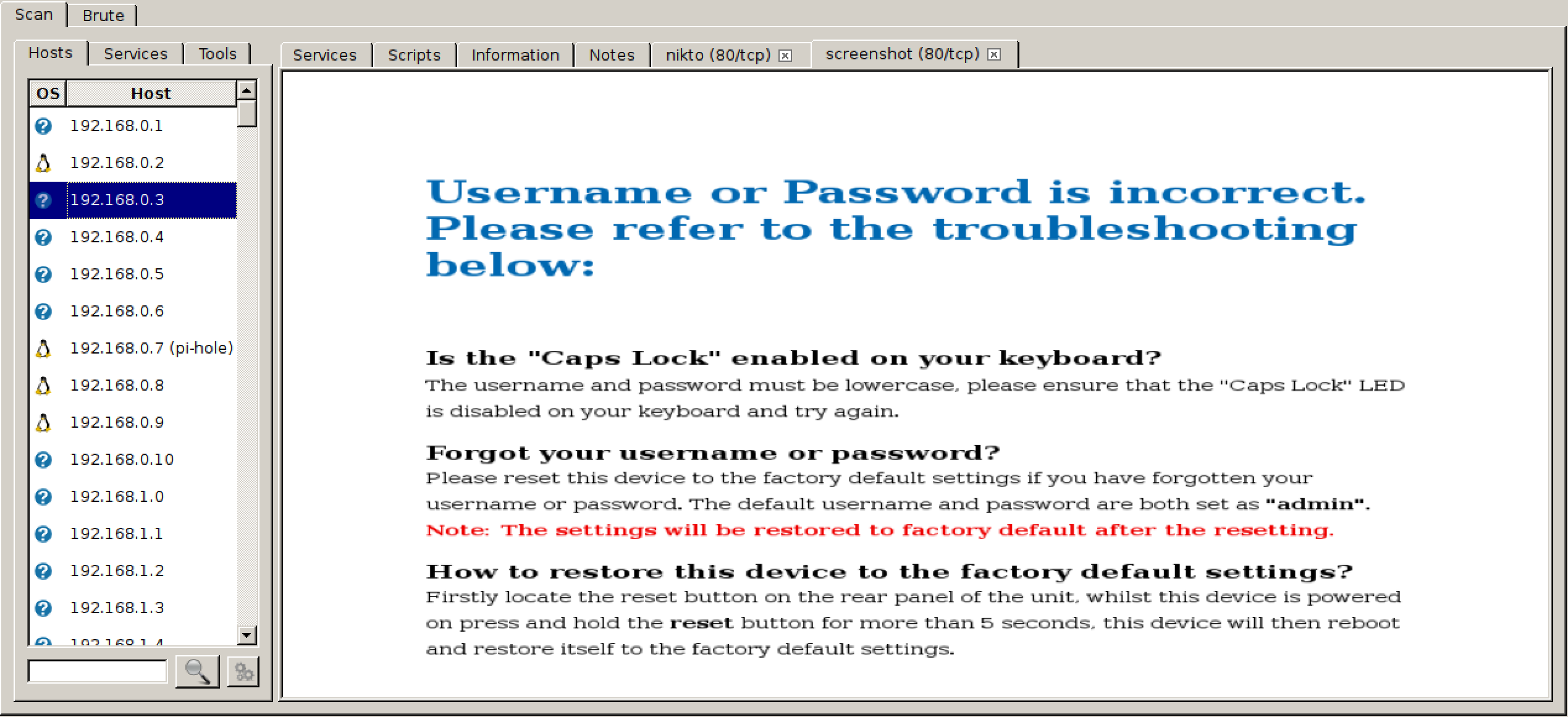

Выбор хоста в панели хостов (Hosts) покажет вкладки для каждого сканирования, которые были запущены в отношении этого хоста, включая скриншоты, если встретился какой-либо веб-сервер.

Службы, которые требуют вход, такие как telnet, SSH, HTTP и т.д. могут быть отправлены инструменту для брут-форса для взлома пароля. Это можно сделать правым кликом на службе и выбрав “”Send to Brute“”.

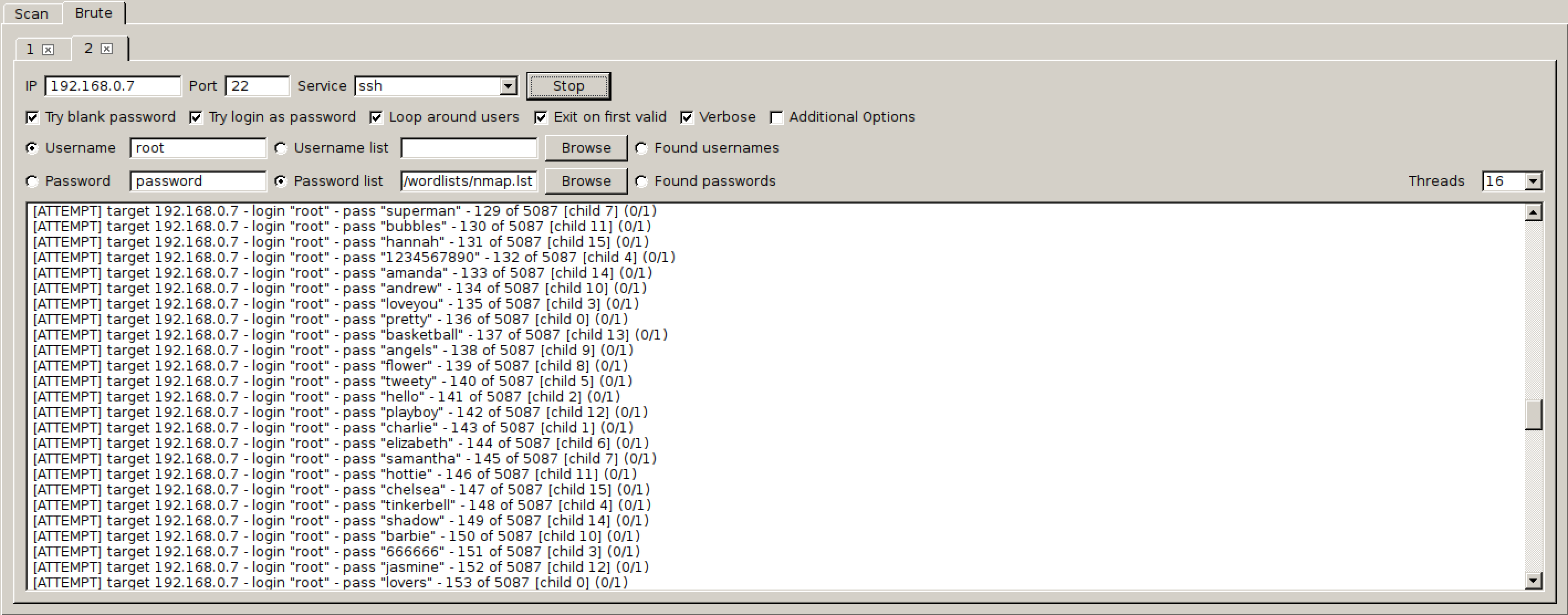

После конфигурации наших настроек, дадим SPARTA начать атаку на пароль рута через SSH по предварительно заданному словарю.

SPARTA имеет многие другие функции кроме тех, которые показаны здесь, и потраченное на их изучение время стоит того. Автоматизируя многие утомительные задачи, программа может сохранить вам много времени в тесте на проникновение.

Скриншоты SPARTA

Инструкции по SPARTA

Ссылки на инструкции будут добавлены позже.

Источник

Sparta kali linux ���������

Antonio Quina (@st3r30byt3)

Leonidas Stavliotis (@lstavliotis)

SPARTA is a python GUI application which simplifies network infrastructure penetration testing by aiding the penetration tester in the scanning and enumeration phase. It allows the tester to save time by having point-and-click access to his toolkit and by displaying all tool output in a convenient way. If little time is spent setting up commands and tools, more time can be spent focusing on analysing results. Despite the automation capabilities, the commands and tools used are fully customisable as each tester has his own methods, habits and preferences.

It is recommended that Kali Linux is used as it already has most tools installed, however SPARTA would most likely also work in Debian based systems.

Other than these, the following tools are required for SPARTA to have its minimum functionality:

- nmap (for adding hosts)

- hydra (for the brute tab)

In Kali, to ensure that you have all the tools used by SPARTA’s default configuration use:

Credits where credits are due. The nmap XML output parsing engine was largely based on code by yunshu, modified by ketchup and modified by us. SPARTA relies heavily on nmap, hydra, cutycapt, python, PyQt, Elixir and many other tools and technologies so we would like to thank all of the people involved in the creation of those. Credits to Bernardo Damele A.G. for the ms08-067_check script used by smbenum.sh. Credit to Diana Guardão (https://www.behance.net/didoquinhasfaaa) for the logo design. Thanks as well to our incredible team at SECFORCE for the countless bug reports and feedback. Last but not least, thank you for using SPARTA. Let us know how we can improve it! Happy hacking!

About

Network Infrastructure Penetration Testing Tool

Источник

Sparta kali linux ���������

sparta Package Description

SPARTA is a python GUI application that simplifies network infrastructure penetration testing by aiding the penetration tester in the scanning and enumeration phase. It allows the tester to save time by having point-and-click access to their toolkit and by displaying all tool output in a convenient way. If less time is spent setting up commands and tools, more time can be spent focusing on analysing results.

- Author: SECFORCE (Antonio Quina and Leonidas Stavliotis)

- License: GPLv3

Tools included in the sparta package

sparta – Network Infrastructure Penetration Testing Tool

SPARTA Usage Examples

When SPARTA is first launched, either via the Kali Applications menu or by running sparta at the command line, the main interface will open, presenting you with your workspace. Initially, the hosts pane will be empty so you can either import an Nmap scan results file or, as this example shows, click in the pane on the text “Click here to add host(s) to scope“.

After clicking “Add to scope“, the Nmap scan will begin and we are presented with a progress indicator in the Log pane.

The default Nmap scan is quite thorough and will take some time to complete. Once SPARTA has some hosts and ports to work with, it proceeds to run additional tools against the discovered services such as nikto, smbenum, snmpcheck, and more.

Selecting a host in the Hosts pane will display tabs for each of scans that was run against the host, including screenshots of any web servers that it encounters.

Services that require a login, such as telnet, SSH, HTTP, etc. can be sent to the brute force tool to try to crack the password. We can do this by right-clicking a service and selecting “”Send to Brute“”.

After we configure our settings, we let SPARTA begin attacking the root password over SSH with a pre-defined wordlist.

SPARTA has many more features available than we covered here and it is worth the time to get to know it better. It can save you a great deal of time in a penetration test by automating many tedious tasks.

Источник