- SubInAcl

- Краткий обзор программы

- Функциональные возможности и значения

- SubInAcl.exe для Windows 10

- Особенности

- Вывод

- Microsoft SubInACL (SubInACL.exe)

- Microsoft SubInACL (SubInACL.exe)

- Исправляем ошибку 0x80070005

- Как поменять владельца ключа или ветки реестра из командной строки

- Получение прав владельца на ключ реестра с использованием утилиты SubInACL

- Смена владельца и прав на ключ реестра с помощью утилиты SetACL

- Получение прав владельца на ключ реестра с использованием встроенной команды REGINI

- Пример использования

SubInAcl

Утилита поможет предоставить или запретить права доступа к определенным папкам или файлам. Использование программы позволяет снизить нагрузку на сеть.

Утилита SubInAcl предоставляет права доступа к операционной системе и позволяет вносить различные корректировки. Имеет простой и понятный интерфейс.

Краткий обзор программы

Основная задача утилиты заключается в том, чтобы запретить или разрешить доступ к учетным записям на компьютере или ноутбуке. При помощи программы вы можете запретить доступ другим пользователям к определенным файлам или папкам на устройстве, а также различным типам объектов операционной системы, включая кластеры, сетевые ресурсы и принтеры. Интерфейс программы выполнен в виде командной строки.

Функциональные возможности и значения

При помощи программы вы сможете поменять владельца объекта, запретить или разрешить доступ к определенному файлу. Присутствует возможность перенесения информации о безопасности объекта. Программа также позволяет снизить нагрузку на сеть. Для этого необходимо запустить и использовать один командный режим, вместо нескольких режимов, которые включают в себя идентификаторы SID. Программа преобразует SID и сохранит данные, чтобы повысить эффективность сетевого трафика. За счет этого можно существенно снизить нагрузку на сеть. Когда локальные команды все выполнены, список очищается в автоматическом порядке. Если во время работы возникают вопросы, вы можете воспользоваться справкой.

SubInAcl.exe для Windows 10

RWEverything 1.7 + Portable на русском

JSON 3.9.1

SubInAcl — одна из программ корпорации Microsoft, позволяющая администрировать операционные системы, относящиеся к разным версиям Windows. Она позволяет переназначать права доступа различным пользователям, группам к объектам операционной системы Windows: файлам, папкам, различным устройствам, реестру, процессам, сетевым ресурсам и другим.

Для приложения характерен очень обширный функционал: для нее присущи возможности, отсутствующие в Windows по умолчанию. Большое количество функций приводит к появлению сложности в использовании. Скачать SubInAcl.exe (Windows 10) можно с официального сайта Microsoft.

Особенности

SubInAcl не имеет графического интерфейса и выполняется в командной строке. Возможности приложения позволяют изменить владельца и права на доступ к определенным ресурсам: можно перенести сведения о безопасности объекта, снизить нагрузку на сеть. В последнем случае используется один командный режим вместо нескольких, включающих в себя идентификаторы SID.

SubInAcl преобразует SID и сохраняет данные, что повышает эффективность сетевого трафика, значительно снижая нагрузку на сеть. Заданный SID не проверяется на существование. Поддерживается локальный список его идентификаторов, что сводит к минимуму сетевые запросы при преобразовании SID-идентификаторов в имена. Если выполнять разные команды по отношению к одному и тому же SID, приложение будет преобразовывать этот SID столько раз, сколько введено команд. Но, если разместить их в одном командном файле, то SID-идентификаторы преобразуются единожды.

При выполнении всех команд список очищается в автоматическом режиме. Пользователь имеет возможность ознакомиться со справкой по используемым командам, которая вызывается ключом /help после указания имени команды. Чтобы получить полную подробную справку по всем возможным командам, после ключа /help указывается ключ /full.

Программа позволяет при переходе пользователя с одного домена на другой осуществлять замену в сведениях о безопасности для файлов пользователя. Приложение устанавливается обычным способом, присущим Windows. Для предотвращения возникновения ошибок пользователь должен иметь следующие привилегии:

- владение различными объектами;

- восстановление файлов и папок;

- менеджмент журналов безопасности и аудита;

- обход перекрестной проверки;

- работа в режиме операционной системы;

- архивирование файлов и каталогов.

Синтаксис программы аналогичен приложению find в Linux. Для изменяемого объекта она получает имя_объекта и выполняет команды. Их выполнение осуществляется в том порядке, в котором они прописаны в командной строке. Как минимум, нужно указывать первые три символа каждой команды. К регистру синтаксис не чувствителен.

Вывод

SubInAcl — приложение, позволяющее изменить права доступа пользователю, группе, перенести информацию о безопасности объекта, преобразовать SID, повысить эффективность сетевого трафика. Обладает широким функционалом, но используется только в командной строке, графического интерфейса не имеет. Официальная программа корпорации Microsoft с более широким набором выполняемых задач по сравнению с заложенными в операционной системе.

Microsoft SubInACL (SubInACL.exe)

- Мир Софта

- Windows

- Другое

- Другое

- Microsoft SubInACL (SubInACL.exe)

Microsoft SubInACL (SubInACL.exe)

SubInACL is a command-line tool that enables administrators to obtain security information about files, registry keys, and services, and transfer this information from user to user, from local or global group to group, and from domain to domain.

SubInACL is a command-line tool that enables administrators to obtain security information about files, registry keys, and services, and transfer this information from user to user, from local or global group to group, and from domain to domain. For example, if a user has moved from one domain (DomainA) to another (DomainB), the administrator can replace DomainAUser with DomainBUser in the security information for the user’s files. This gives the user access to the same files from the new domain.

SubInACL enables administrators to do the following:

Display security information associated with files, registry keys, or services. This information includes owner, group, permission access control list (ACL), discretionary ACL (DACL), and system ACL (SACL).

Change the owner of an object.

Replace the security information for one identifier (account, group, well-known security identifier (SID)) with that of another identifier.

Migrate security information about objects. This is useful if you have reorganized a network’s domains and need to migrate the security information for files from one domain to another.

Исправляем ошибку 0x80070005

Многие ошибки характерны для нескольких версий данной операционной системы. Например, ошибка 0x80070005 возникает на разных этапах скачивания и установки обновлений в ОС Windows 7, 8, 8.1 и Windows 10. Кроме этого, данная ошибка может появляться при активации системы и попытках ее восстановления. Сегодня мы расскажем вам о способах устранения этой ошибки. Прежде чем приступить к устранению этой ошибки необходимо понять ее причины возникновения. Код ошибки 0x80070005 говорит о том, что система не может получить доступ к некоторым файлам, а также не имеет прав на работу с ними. И чаще всего ошибка данного типа появляется в результате работы антивирусных программ, которые запрещают редактировать и изменять системные файлы.

Чаще всего ошибка 0x80070005 возникает при активации или обновлении операционной системы. Чтобы исправить ошибку в этой ситуации вам необходимо выполнить ряд простых действий.

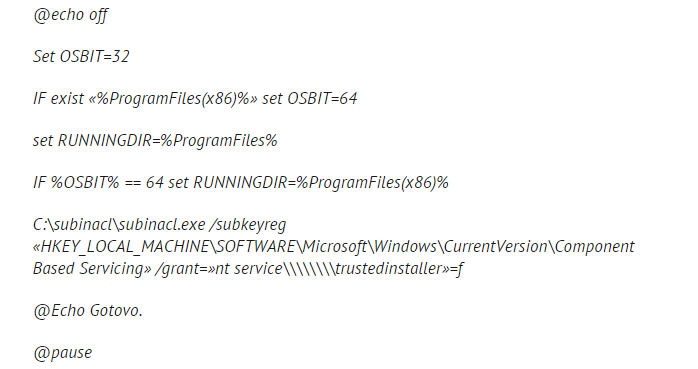

В первую очередь необходимо скачать с официального сайта Microsoft файл SubInACL.exe. Ссылку на скачивание вы найдете в конце статьи. Далее нужно запустить этот файл и провести установку по следующему пути: C:\subinacl\. После этого необходимо открыть любой текстовый редактор и скопировать в него следующий текст, который написан на скриншоте ниже.

Далее сохраняйте полученный документ на рабочем столе. Назвать этот документ можно как угодно, но главное сохранить его в формате .bat. Затем откройте сохраненный документ от имени администратора.

После этих действий запустится скрипт, по завершении которого откроется командная строка с текстом «Готово». Вам необходимо на этом моменте просто нажать любую кнопку, чтобы закрылась командная строка. В завершение всех действий нужно перезагрузить компьютер. Ошибку 0x80070005 можно устранить при помощи пошаговой инструкции, описанной в статье.

Как поменять владельца ключа или ветки реестра из командной строки

Иногда, чтобы поменять что-то в реестре (выполнить твик или просто внести нужное вам изменение) в первую очередь требуется получить доступ к ветке/ключу реестра. Казалось бы, для администратора это не проблема. Но нюанс в том, что в некоторые ветки реестра Windows не может внести изменения даже администратор. Доступ к таким веткам ограничивается ACL, в которых либо отсутствуют права записи для группы локальных администраторов, либо владельцем таких разделов назначены TrustedInstaller или System. В этом руководстве мы покажем несколько простых способов предоставить администратору права владельца и полные права на защищенный таким образом раздел реестра.

Не будем рассматривать графический способ смены владельца и назначения права через утилиту regedit.exe, и остановимся на возможностях смены владельца любого ключа реестра и предоставления доступа из командной строки. Все описанные ниже методы работают во всех версиях Windows!

Получение прав владельца на ключ реестра с использованием утилиты SubInACL

SubInACL – это официальная утилита от Microsoft, которую можно использовать для просмотра и изменения прав, владельца и информации о безопасности и т.д. для файлов, папок, ключей реестра, сервисов и т.д. в ОС Windows .

Утилита была написана для Windows 2000, XP и Server 2003, однако ее можно использовать и со всеми новыми версиями Windows.

ШАГ 1:

Скачайте утилиту с сайта Microsoft: https://www.microsoft.com/en-us/download/details.aspx?id=23510

ШАГ 2:

Это стандартный MSI инсталлятор, который копирует SubInACL.exe file в папку «C:\Program Files (x86)\Windows Resource Kits\Tools\» в Windows x64 и в папку «C:\Program Files\Windows Resource Kits\Tools\» в Windows х86.

Но никто не мешает вам просто распаковать MSI файл (например, с помощью 7-Zip) в любое место без необходимости его установки.

ШАГ 3:

Вы можете выбрать как запускать SubInACL.exe. Из места установки (cd C:\Program Files (x86)\Windows Resource Kits\Tools), или из места куда вы сами его распаковали, да хоть с флэшки 🙂 . Или можете скопировать SubInACL.exe в папку С:\Windows\System32 и тогда он будет запустится по имени. Мы предлагаем скопировать subinacl.exe файл в папку C:\Windows\System32 (C:\Windows\SysWOW64) чтобы была возможность запустить SubInACL из любого удобного места.

ШАГ 4:

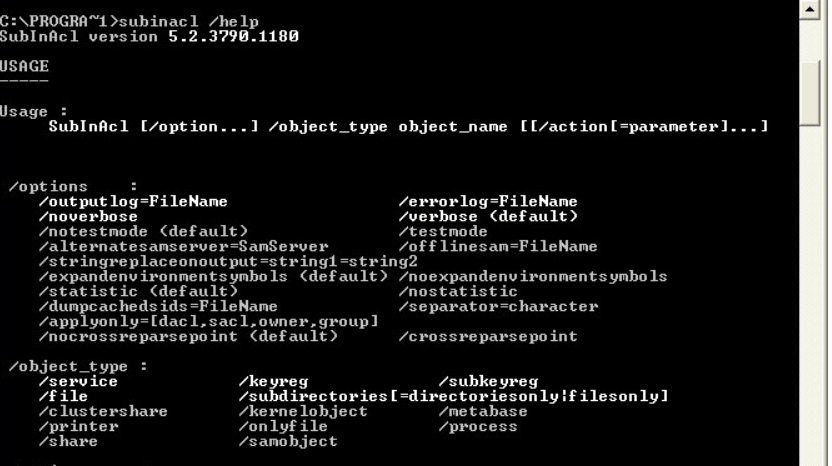

Давайте научимся, как работать с SubInACL.exe. Синтаксис утилиты (в командной строке с правами администратора):

SubInACL /type name /action

/ type : Укажите нужный тип объекта. Если надо сменить владельца файла или папки используем file, а если надо поменять владельца ключа реестра, то используем keyreg или subkeyreg. Разница между keyreg и subkeyreg в том, что keyreg меняет владельца только конкретного ключа, а subkeyreg меняет владельца этого ключа и всех подчиненных ключей.

name : Замените этот параметр на название файла, папки или ключа реестра.

/ action : Этот параметр определяет то действие, которое будет произведено над объектом. Ну а раз мы собрались менять владельца ключа и прав на ключ, будем использовать /setowner=administrators /grant=administrators=f в качестве действия.

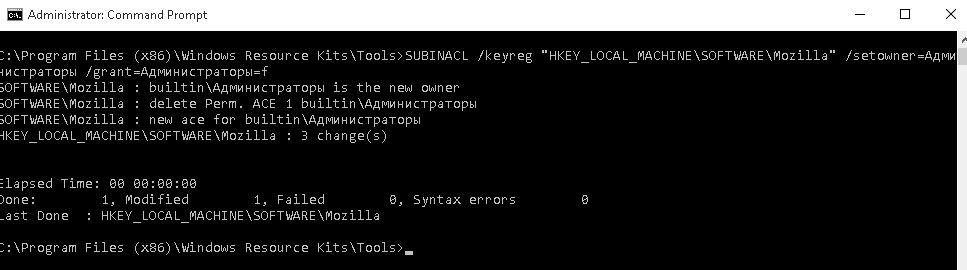

Смотрим на пример.

SUBINACL /keyreg «HKEY_LOCAL_MACHINE\SOFTWARE\Mozilla» /setowner=Администраторы /grant=Администраторы=f

Эта команда означает, что меняется владелец данного ключа и Администратор получает полные права управления данным ключом.

Ну а вам остается только заменить название ключа из примера, на ваш собственный и запустить команду..

Смена владельца и прав на ключ реестра с помощью утилиты SetACL

SetACL является бесплатной консольной утилитой. Вам нужно скачать программку и затем запустить нужные команды.

ШАГ 1:

Качаем программу SetACL: https://helgeklein.com/download/#setacl

ШАГ 2:

После скачивания распакуйте ZIP файл и увидите две версии утилиты: для x86 и для x64 версий Windows. Вам надо использовать правильный SetACL.EXE для вашей версией Windows. Посмотреть какая версия Windows можно в Свойствах Системы (System Properties).

ШАГ 3:

Есть два способа использовать приложение. Вы можете, например, сохранить утилиту в папке E:\SetACL, затем открыть Командную строку от имени Администратора и перейти в эту папку используя стандартные команды или ввести полный путь для запуска утилиты, например E:\SetACL\SetACL.exe. Или вы можете скопировать SetACL.exe в системную папку C:\Windows\System32 (C:\Windows\SysWOW64) тогда можно запускать команду SetACL из любого места. Мы предлагаем скопировать EXE файл в папку C:\Windows\System32 (C:\Windows\SysWOW64).

ШАГ 4:

Теперь, когда вы сделали все предварительные процедуры, вы можете запустить SetACL:

SetACL -on name -ot type -actn action

То что выделено жирным остается неизменным, то что выделено курсивом будем менять:

— on : Этот параметр указывает на полный путь к фалу или ключ реестра, владельца которого надо изменить.

— ot : Этот параметр определяет тип объекта. Если меняем владельца файла, то меняем параметр на file. Если ключ реестра, то указываем reg

— actn : Этот параметр указывает, что именно сделать. Возможно много вариантов, но так как мы говорим о ключах реестра, в частности о смене владельца или назначении других прав на ключ, будем использовать только значения setowner или ace.

Чтобы лучше понять как это работает, посмотрим пример:

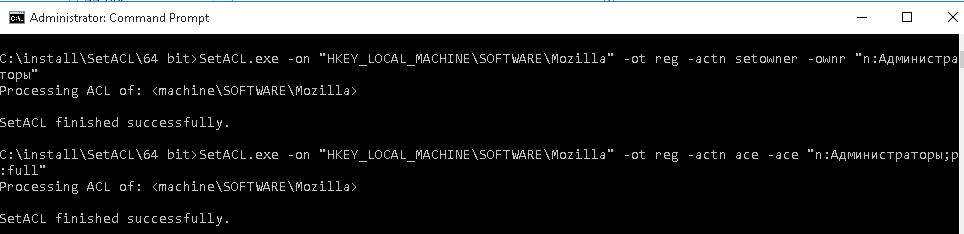

Предположим, что нужно сменить владельца ключа HKEY_LOCAL_MACHINE\SOFTWARE\Mozilla. Для этого нам надо запустить SetACL со следующими параметрами:

SetACL.exe -on «HKEY_LOCAL_MACHINE\SOFTWARE\Mozilla» -ot reg -actn setowner -ownr «n:Администраторы»

SetACL.exe -on «HKEY_LOCAL_MACHINE\SOFTWARE\Mozilla» -ot reg -actn ace -ace «n:Администраторы;p:full»

Вам просто надо поменять значение ключа между кавычками(«»), на тот, который вам нужен.

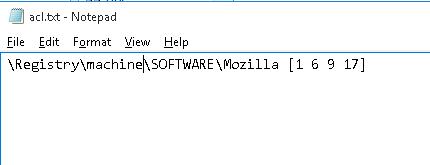

Получение прав владельца на ключ реестра с использованием встроенной команды REGINI

Эта команда идет в составе любой Windows и мы можем ее использовать для назначения разрешений на ключи реестра. Использование команды очень простое. Создаем файл скрипта с необходимыми параметрами и передаем этот файл для обработки команде REGINI.

ШАГ 1:

Открываем Блокнот (Notepad) и вписываем название необходимого ключа и ACL (Access Control List) используя вот такой вот формат:

Меняем Key_name на название нужного ключа, но смотрите, чтобы название ключа была корректным, как показано ниже:

\Registry\machine\software\classes (для ключей раздела HKEY_CLASSES_ROOT)

\Registry\machine (для ключей раздела HKEY_LOCAL_MACHINE)

\Registry\user\user_sid (для ключей раздела HKEY_CURRENT_USER) (замените user_sid на правильный Security ID этого пользователя)

\Registry\user (для ключей раздела HKEY_USERS)

Для примера, давайте рассмотрим ключ «HKEY_LOCAL_MACHINE\SOFTWARE\Mozilla» и запишем скрипт:

\Registry\machine\SOFTWARE\Mozilla

Заменяем ACL на те, которые нам необходимы list:

| 1 | (to provide Administrators Full Access) | Дать Администраторам полный доступ |

| 2 | (to provide Administrators Read Access) | Дать Администраторам доступ только на чтение |

| 3 | (to provide Administrators Read and Write Access ) | Дать Администраторам право на изменение |

| 4 | (to provide Administrators Read, Write and Delete Access) | Дать Администраторам право на изменение и удаление |

| 5 | (to provide Creator/Owner Full Access) | Дать Создателю/Владельцу полный доступ |

| 6 | (to provide Creator/Owner Read and Write Access) | Дать Создателю/Владельцу доступ на изменение |

| 7 | (to provide Everyone Full Access) | Дать Всем полный доступ |

| 8 | (to provide Everyone Read Access) | Дать Всем доступ только на чтение |

| 9 | (to provide Everyone Read and Write Access) | Дать Всем право на изменение |

| 10 | (to provide Everyone Read, Write and Delete Access) | Дать Всем право на изменение и удаление |

| 17 | (to provide System Full Access) | Дать Системе полный доступ |

| 18 | (to provide System Read and Write Access) | Дать Системе право на изменение |

| 19 | (to provide System Read Access) | Дать Системе доступ только на чтение |

Сейчас [ACL] в скрипте будет установлен как-то так:

Как показано в таблице это даст полный доступ Администраторам и Системе, а также право на изменение создателю ключа и все остальным.

Окончательно строка будет выглядеть так:

\Registry\machine\HKEY_LOCAL_MACHINE\SOFTWARE\Mozilla [1 6 9 17]

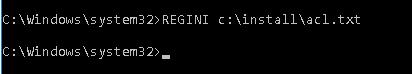

ШАГ 2:

Сохраняем скрипт под именем ACL.TXT затем открываем командную строку от имени администратора и запускаем нашу команду:

REGINI full_path_of_script_file

Или, в нашем случае, это будет выглядеть так

Ну вот как-то так. Метод 1 наиболее эффективен и работает на все 100%.

Пример использования

Было необходимо запустить Remote Desktop Host, предоставить группе разработчиков совместный доступ к серверу для настройки определенных приложений и базы данных. В дальнейшем, предоставлять удаленный к доступ к этому серверу не планировалось. Разработчиков было более 2-х и все хотели работать одновременно. И клятвенно обещали закончить менее чем за 4 месяца.

Сказано-сделано. Был поднят Remote Desktop Host на Windows 2012 R2 и мы начали пользоваться 120-ти дневным бесплатным периодом. Но … 4 месяцев не хватило (как всегда). Использовать же легальный ключ для TS не хотелось, так как работа, временная, как я уже сказал ранее. Пришлось … воспользоваться знаниями, которые вы только что получили.

Ключ реестра, отвечающий за отсчет 120-ти дневного Grace Period расположен здесь:

У группы Администраторы есть доступ только на чтение этого ключа.

Был использован Метод 1. Так сказать, Microsoft сами себя и наказали : )

SUBINACL /keyreg «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\RCM\GracePeriod» /setowner=administrators /grant=administrators=f

Сменили владельца и дали полный доступ администраторам

Удаляем содержимое этого ключа

reg delete «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\RCM\GracePeriod» /va /f

И после перезагрузки получаем …. Правильно! 120 дней нового бесплатного периода.

Например, можно эту команду оформить в виде скрипта и запускать каждые 115 дней по расписанию.

Пользоваться этим или нет – решать вам, на основании консультаций с вашей совестью и жабой 🙂