- Как установить программу Telnet в Windows 7/8/10

- Как установить telnet.exe через командную строку

- Установка клиента Telnet в компонентах Windows

- Активация клиента Telnet в Windows 7

- Включение клиента Telnet

- Способ 1: Включение компонента Telnet

- Способ 2: «Командная строка»

- Способ 3: «Диспетчер служб»

- Способ 4: «Редактор реестра»

- PuTTY: Telnet/SSH Клиент

- Новости PuTTY

- 21.12.2019 — Русская версия PuTTY 0.73-RU-17

- 29.09.2019 — Релиз PuTTY 0.73

- 20.07.2019 — Релиз PuTTY 0.72

Как установить программу Telnet в Windows 7/8/10

Любой системный администратор пользуется системной утилитой встроенной в Windows – telnet.exe. Эта программа позволяет подключаться к локальным и удалённым серверам по адресу и порту, указанными в параметрах запуска. Полезная штука для проверки возможности соединения с сервером по порту и выполнения команд. Также, не редко эта утилита указывается в помощи различных программ и сервисов. Однако часто оказывается что телнет не установлен по умолчанию.

Как установить telnet.exe через командную строку

Вы можете посмотреть видео или читать статью:

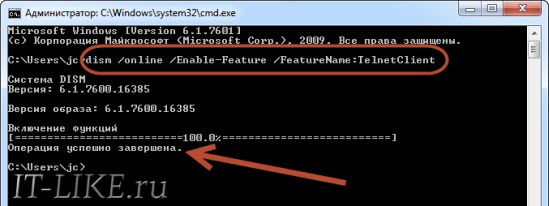

Самый простой способ – это открыть командную строку с правами Администратора и исполнить такую команду:

dism /online /Enable-Feature /FeatureName:TelnetClient

Нажимаем «Enter» и немного подождём, должно появиться сообщение «Операция успешно завершена». На этом установка закончена.

Установка клиента Telnet в компонентах Windows

Второй способ, для тех, кто не хочет пользоваться командной строкой или первый способ не сработал. Идём в «Панель управления -> Программы и компоненты -> Включение или отключение компонентов Windows» и ставим галочку на «Клиент Telnet».

Может потребоваться установочный диск Windows. Если список компонентов будет пуст, то нужно исправить одно значение в реестре Windows. Для этого запускаем редактор реестра командой:

В параметре «CSDVersion» необходимо заменить значение на 100 или 0. Перезагрузиться.

Активация клиента Telnet в Windows 7

Одним из протоколов передачи данных по сети является Telnet. По умолчанию в Windows 7 для обеспечения большей безопасности он отключен. Давайте разберемся, как активировать в случае необходимости клиент данного протокола в указанной операционной системе.

Включение клиента Telnet

Telnet передает данные через текстовый интерфейс. Этот протокол является симметричным, то есть на обоих его концах расположены терминалы. С этим и связаны особенности активации клиента, о различных вариантах реализации которой мы поговорим ниже.

Способ 1: Включение компонента Telnet

Стандартным способом запуска клиента Telnet является активация соответствующего компонента Windows.

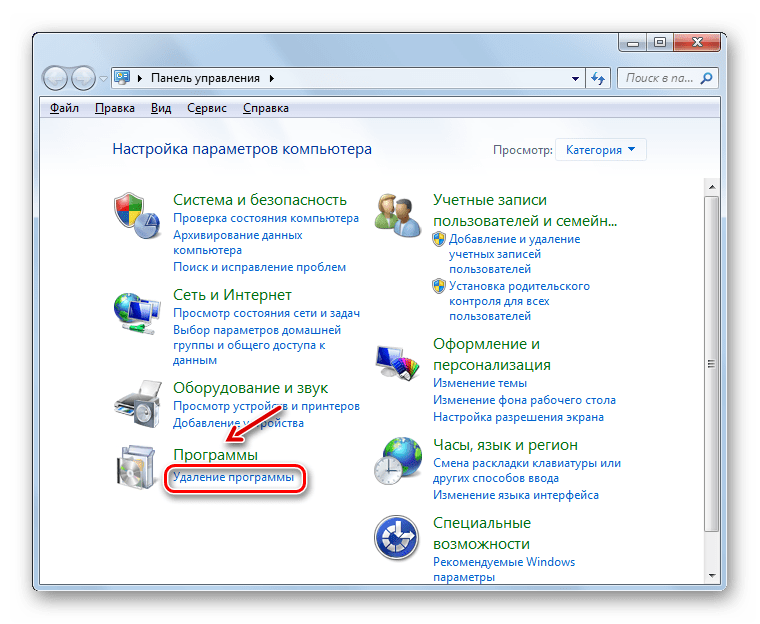

- Щелкайте «Пуск» и переходите в «Панель управления».

Далее переходите в раздел «Удаление программы» в блоке «Программы».

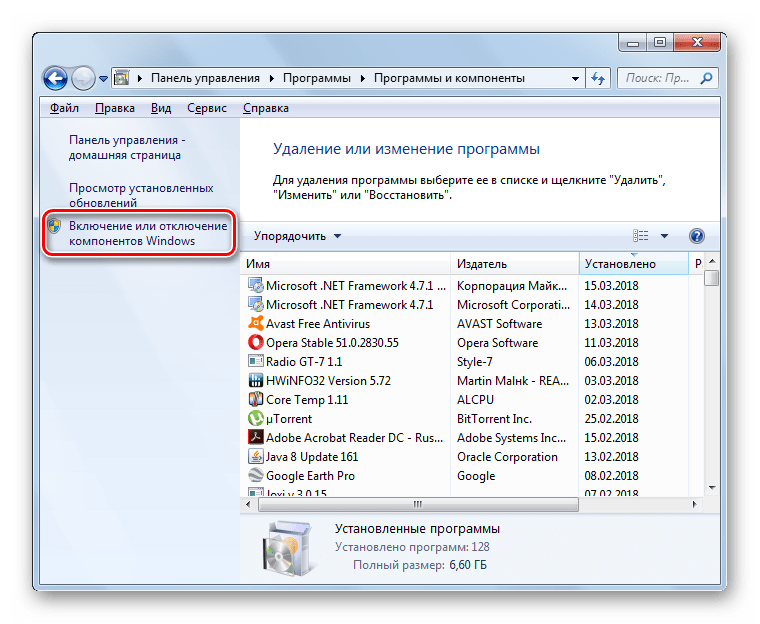

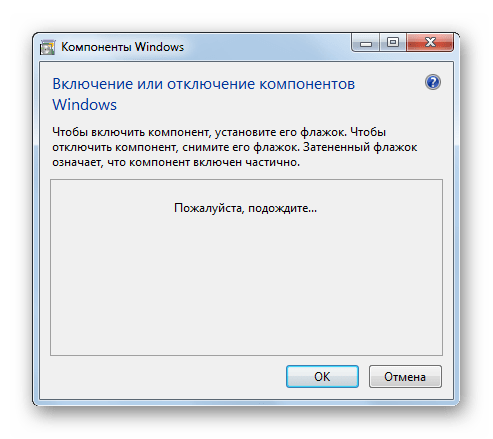

В левой области отобразившегося окна жмите «Включение или отключение компонентов…».

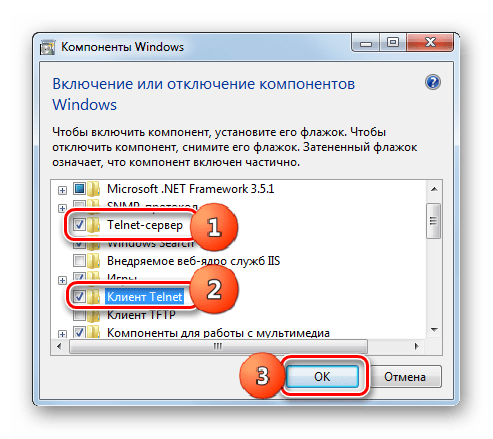

После того как компоненты будут загружены, найдите среди них элементы «Telnet-сервер» и «Клиент Telnet». Как мы уже говорили, изучаемый протокол симметричен, а поэтому для корректной работы нужно активировать не только сам клиент, но и сервер. Поэтому устанавливайте галочки около обоих указанных выше пунктов. Далее жмите «OK».

Будет выполнена процедура изменения соответствующих функций.

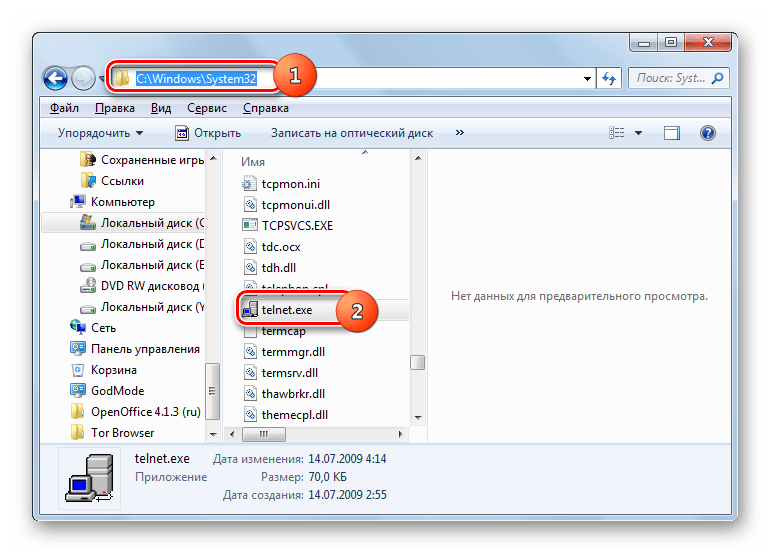

После этих действий служба Telnet будет установлена, а файл telnet.exe появится по следующему адресу:

Запустить его можно, как обычно, кликнув дважды по нему левой кнопкой мышки.

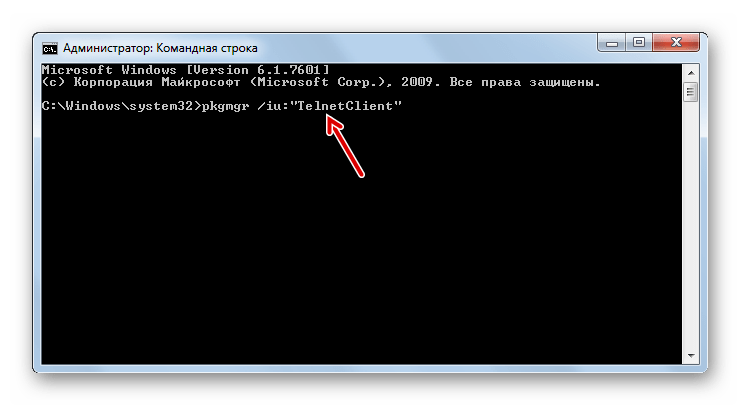

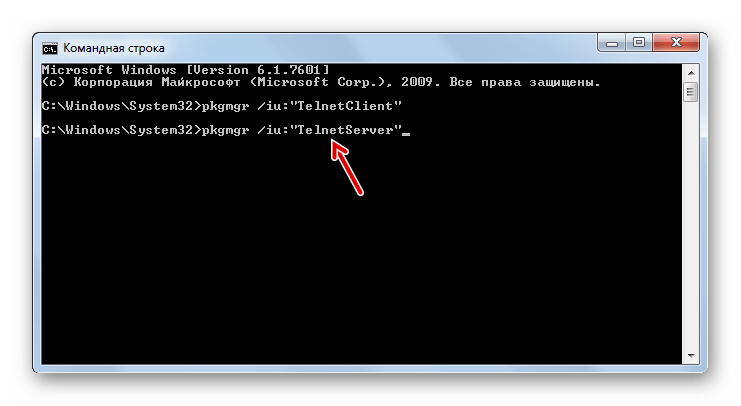

Способ 2: «Командная строка»

Запустить клиент Telnet можно также использовав возможности «Командной строки».

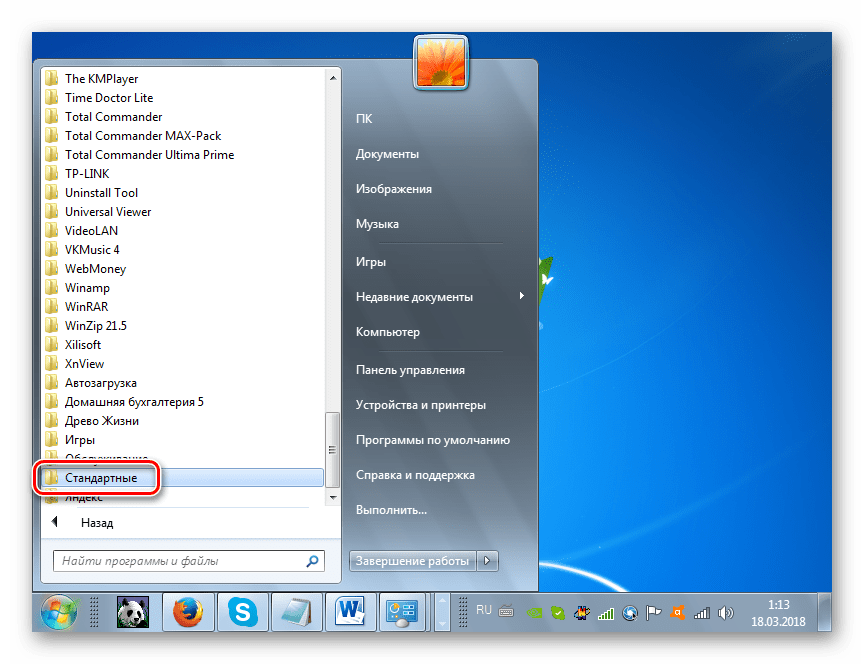

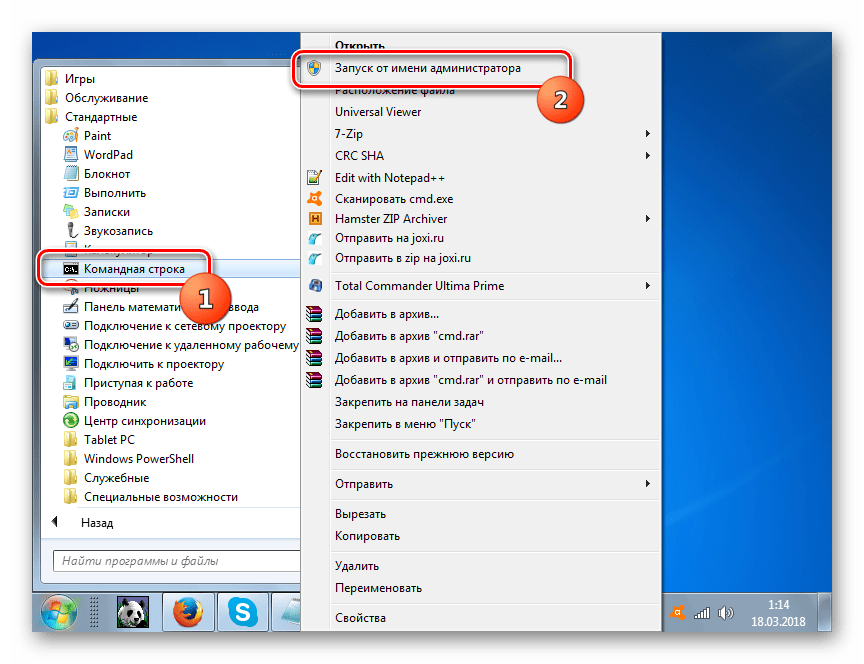

- Жмите «Пуск». Щелкайте по объекту «Все программы».

Войдите в каталог «Стандартные».

Найдите в указанной директории название «Командная строка». Кликайте по нему правой кнопкой мышки. В отобразившемся меню выберите вариант запуска от имени администратора.

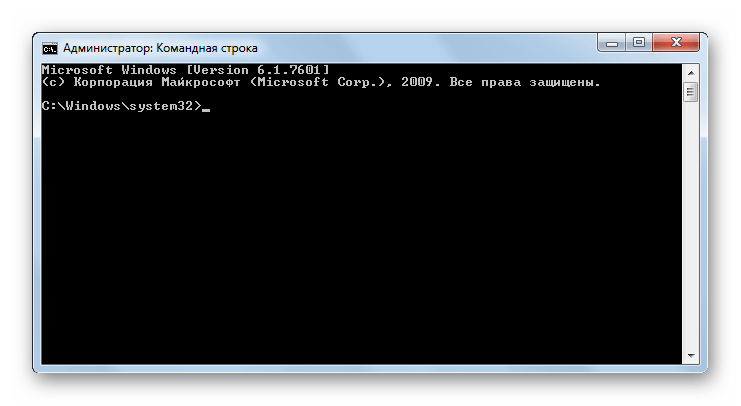

Оболочка «Командной строки» станет активной.

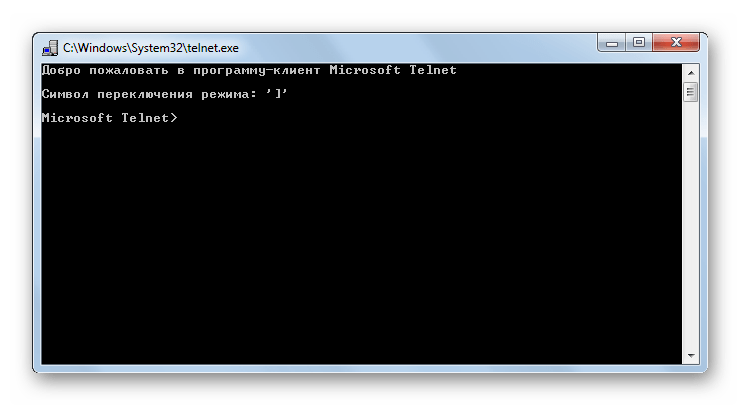

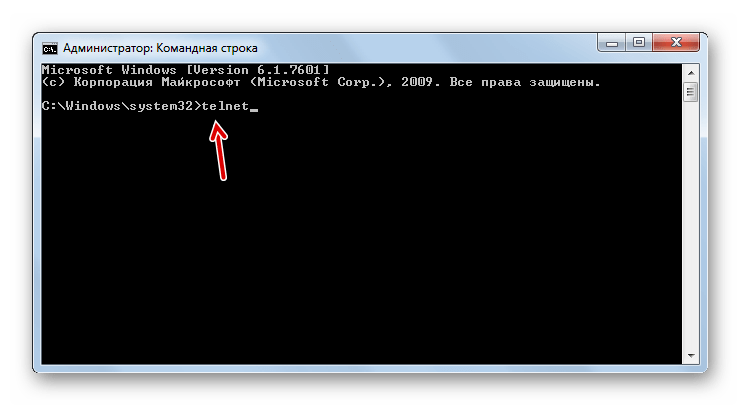

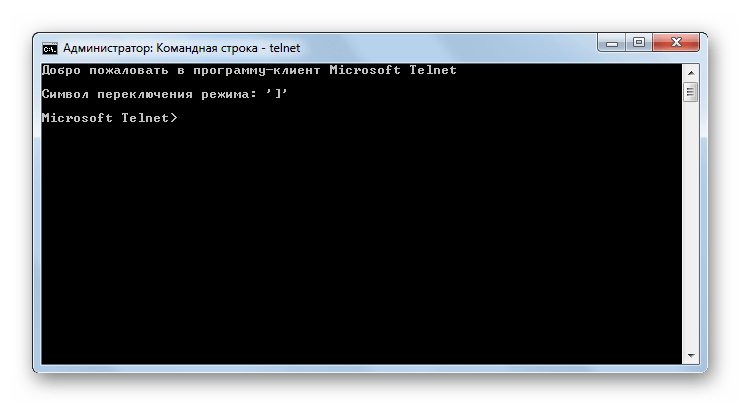

Если вы уже активировали клиент Telnet с помощью включения компонента или другим способом, то для его запуска достаточно ввести команду:

Но если сам компонент не активирован, то указанную процедуру можно проделать, не открывая окно включения компонентов, а непосредственно из «Командной строки».

- Введите в «Командную строку» выражение:

Клиент будет активирован. Чтобы активировать сервер введите:

К сожалению, данный способ может работать не во всех редакциях. Поэтому если у вас не получилось активировать компонент через «Командную строку», то используйте стандартный метод, описанный в Способе 1.

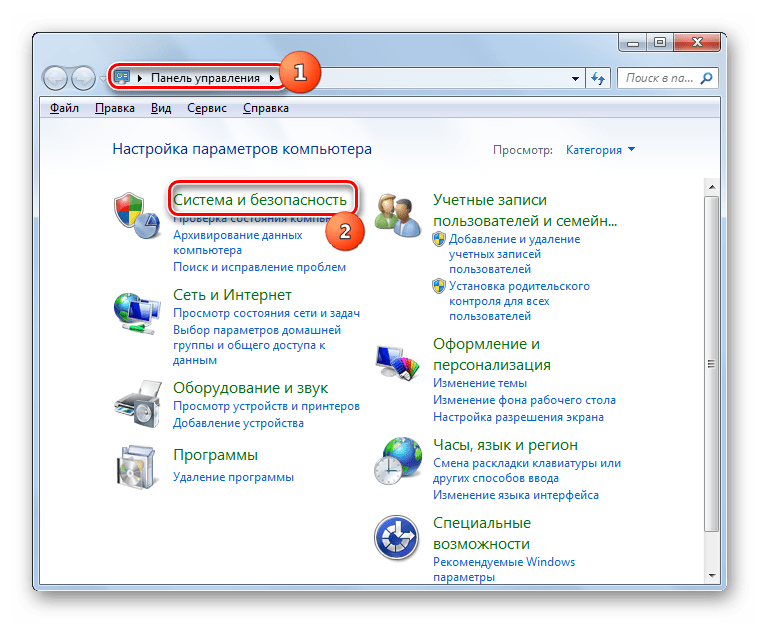

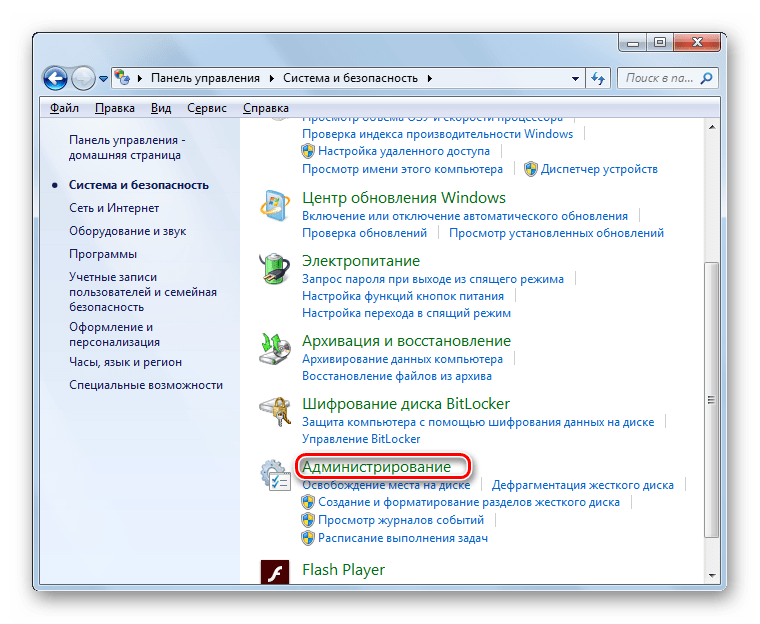

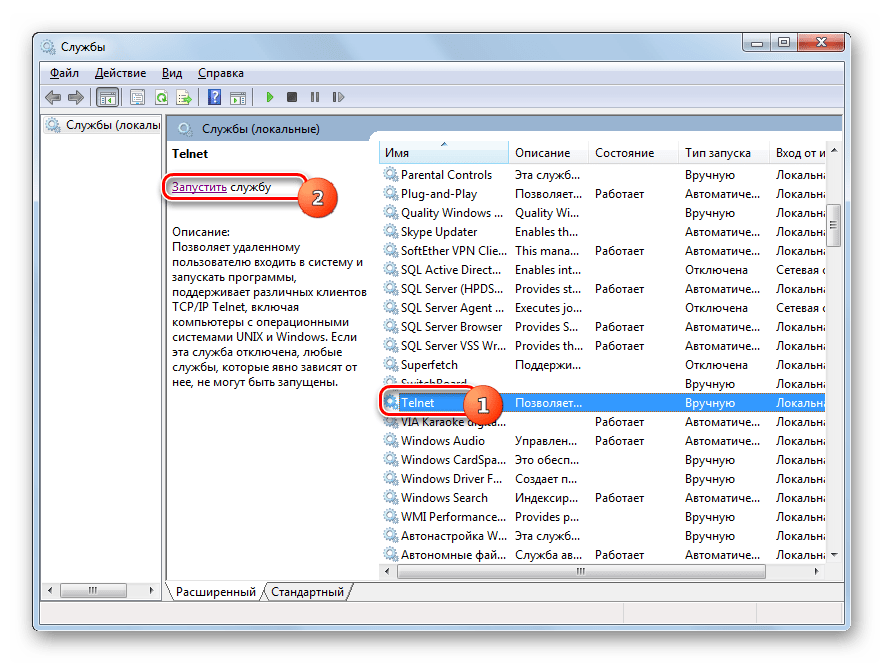

Способ 3: «Диспетчер служб»

Если вы уже активировали оба компонента Telnet, то необходимую службу можно запустить через «Диспетчер служб».

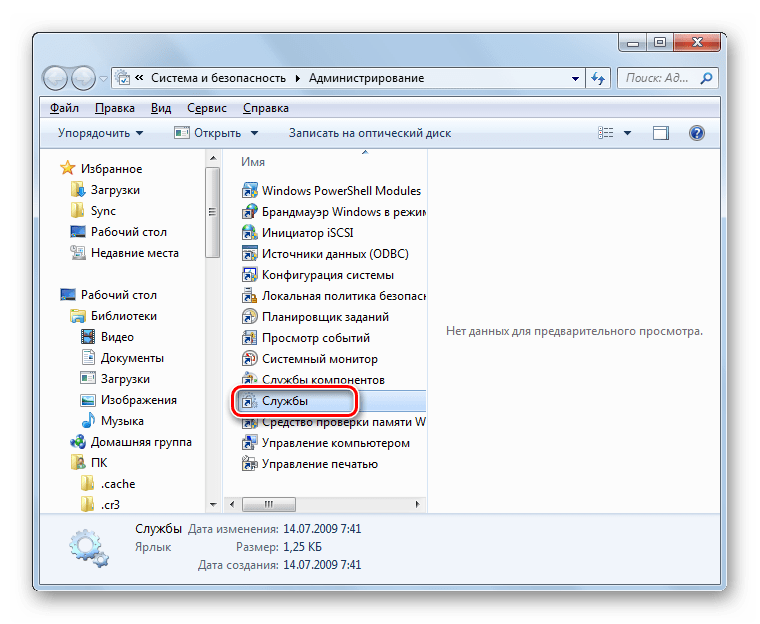

- Переходим в «Панель управления». Алгоритм выполнения данной задачи был описан в Способе 1. Щелкаем «Система и безопасность».

Открываем раздел «Администрирование».

Среди отобразившихся наименований ищем «Службы» и кликаем по указанному элементу.

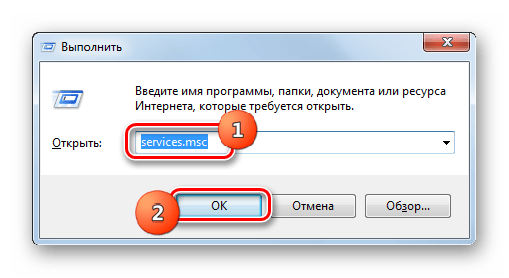

Есть и более быстрый вариант запуска «Диспетчера служб». Наберите Win+R и в открывшееся поле вбейте:

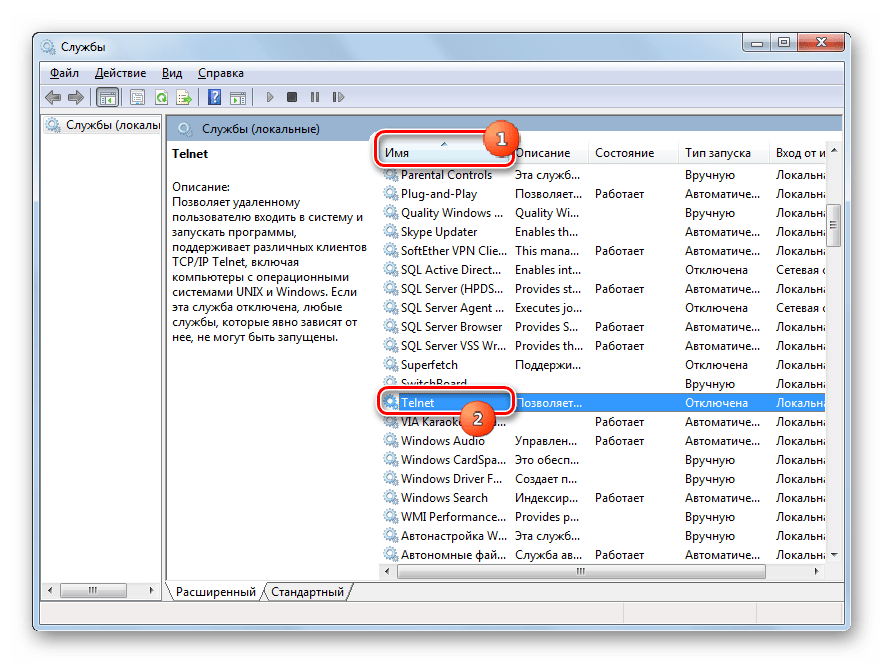

«Диспетчер служб» запущен. Нам требуется отыскать элемент под названием «Telnet». Чтобы это было проще сделать, построим содержимое списка в алфавитной последовательности. Для этого жмем по названию столбца «Имя». Отыскав нужный объект, щелкайте по нему.

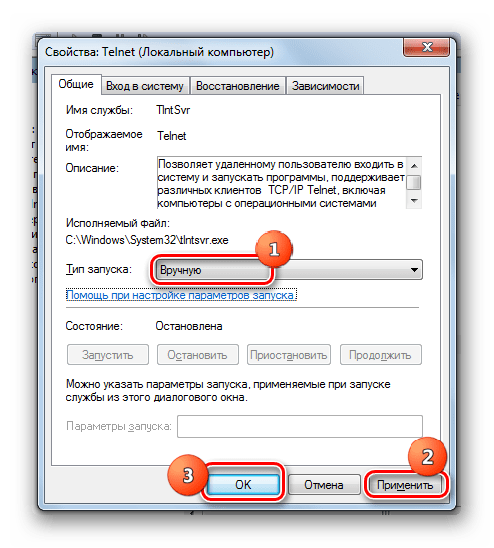

В активном окне в раскрывающемся списке вместо варианта «Отключена» выберите любой другой пункт. Можно выбрать позицию «Автоматически», но в целях безопасности мы советуем остановиться на варианте «Вручную». Далее жмите «Применить» и «OK».

После этого, вернувшись в основное окно «Диспетчера служб», выделите название «Telnet» и в левой части интерфейса нажмите «Запустить».

Будет произведена процедура запуска выбранной службы.

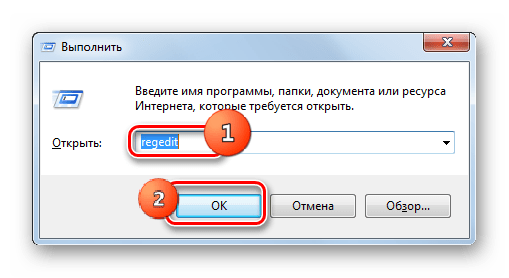

Способ 4: «Редактор реестра»

В некоторых случаях при открытии окна включения компонентов вы можете не обнаружить в нем элементов. Тогда для получения возможности запуска клиента Telnet необходимо произвести определенные изменения в системном реестре. Нужно помнить, что любые действия в данной области ОС потенциально опасные, а поэтому перед их проведением убедительно рекомендуем создать резервную копию системы или точку восстановления.

- Наберите Win+R, в открывшуюся область вбейте:

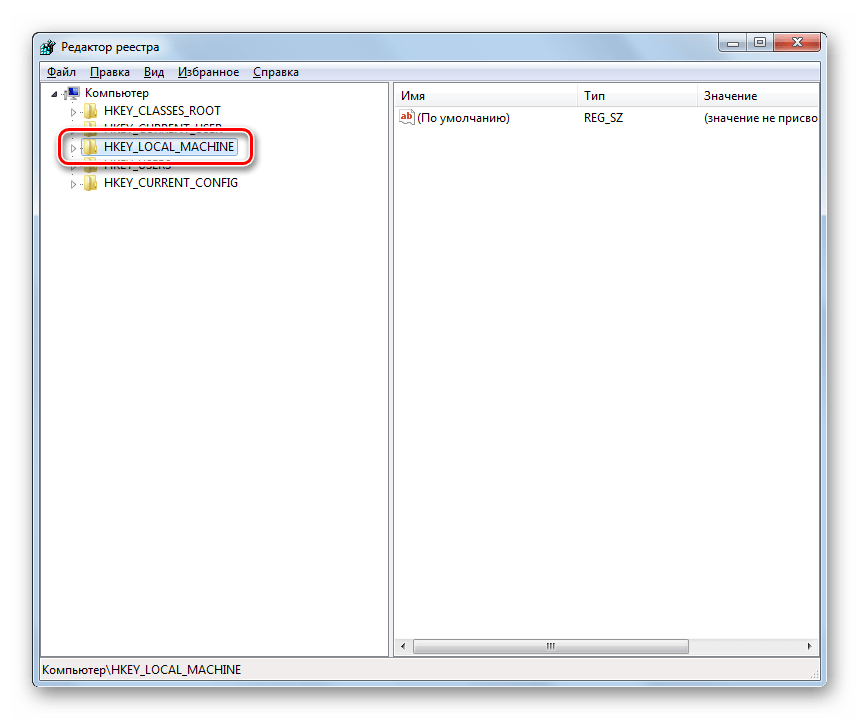

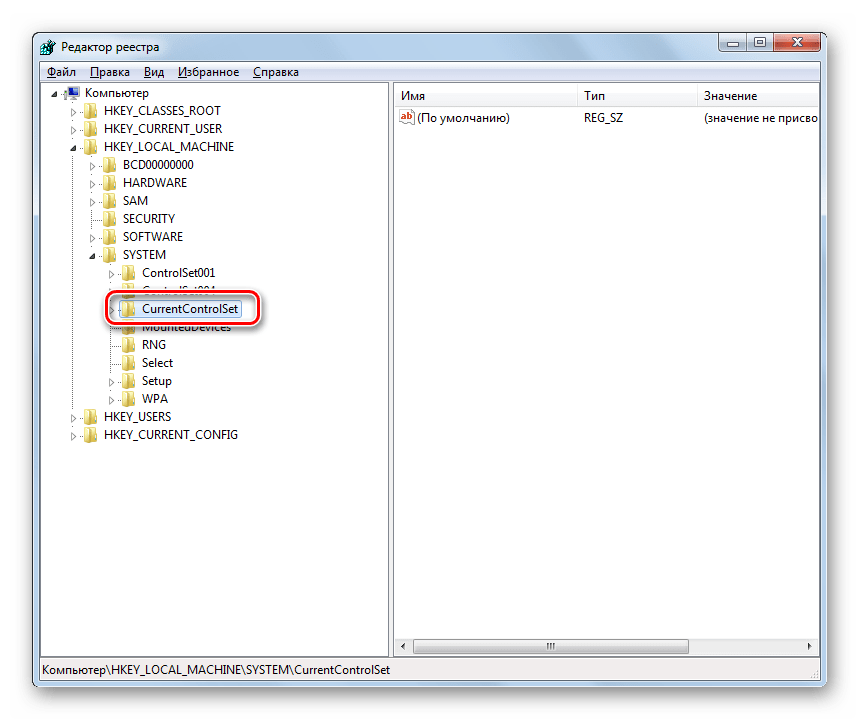

Откроется «Редактор реестра». В левой его области щелкайте по названию раздела «HKEY_LOCAL_MACHINE».

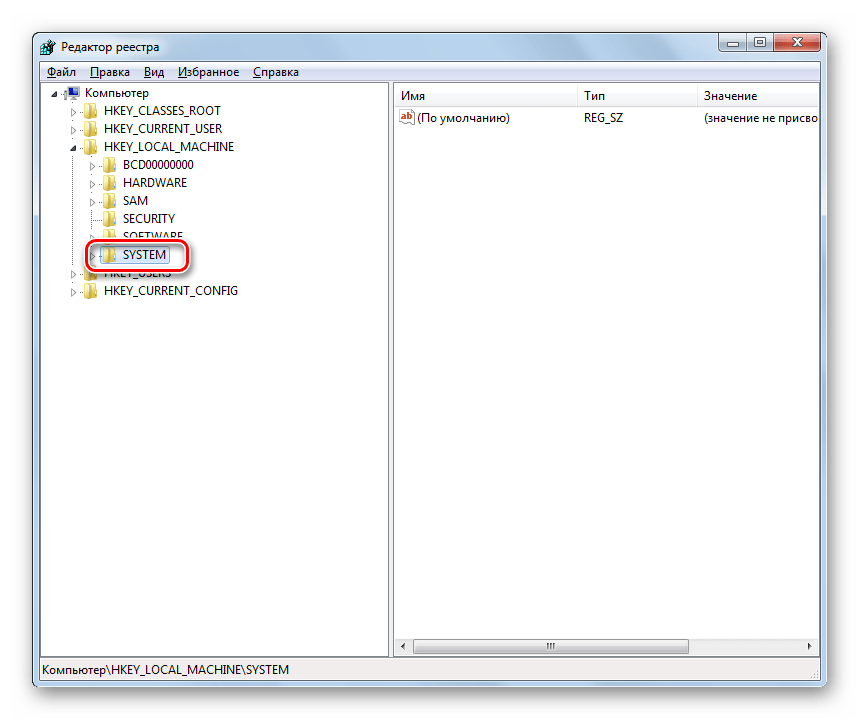

Теперь заходите в папку «SYSTEM».

Далее переходите в каталог «CurrentControlSet».

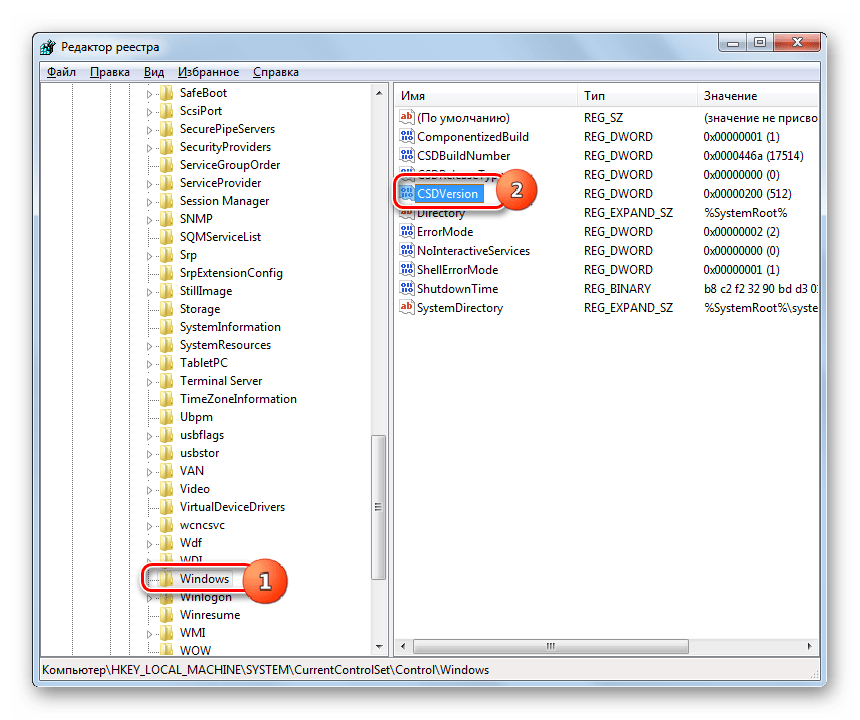

Затем следует открыть директорию «Control».

Наконец, выделите наименование каталога «Windows». При этом в правой части окна отобразятся различные параметры, содержащиеся в указанной директории. Найдите параметр DWORD под названием «CSDVersion». Щелкайте по его наименованию.

Откроется окно редактирования. В нем вместо значения «200» нужно установить «100» или «0». После того как вы это сделаете, жмите «OK».

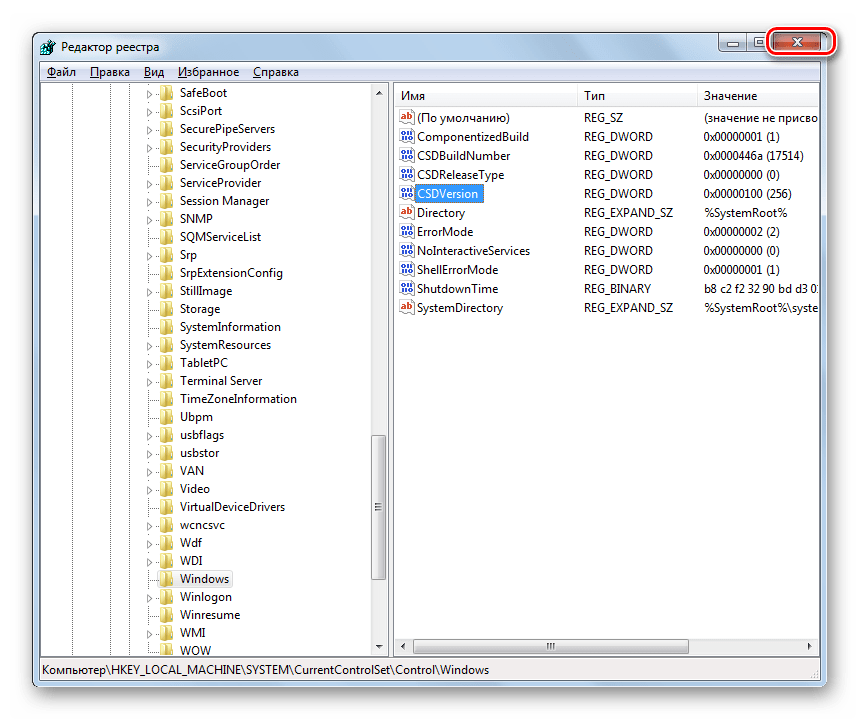

Как видим, значение параметра в основном окне изменилось. Закрывайте «Редактор реестра» стандартным способом, щелкнув по кнопке закрытия окна.

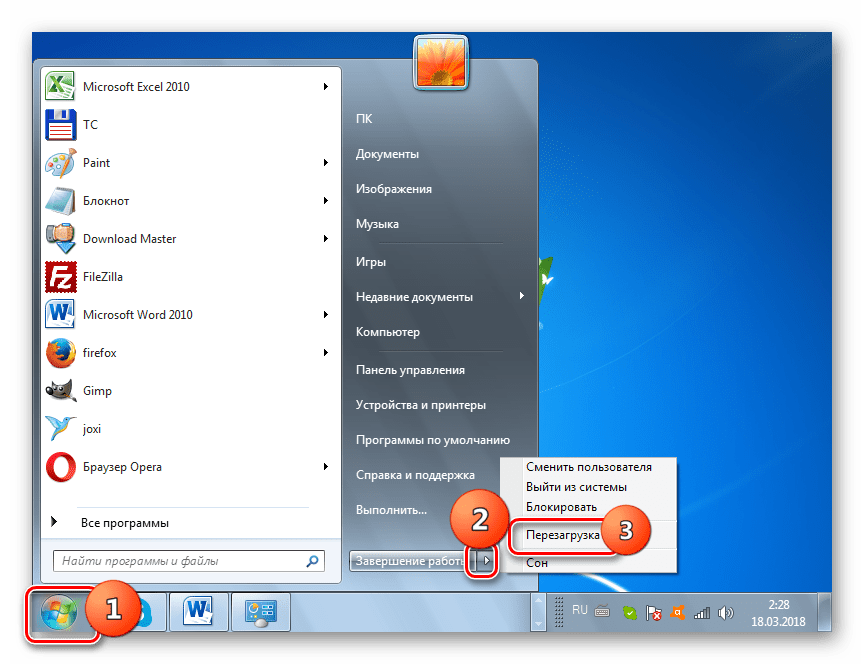

Теперь нужно перезагрузить ПК для вступления изменений в силу. Закройте все окна и работающие программы, предварительно сохранив активные документы.

Как видим, запуск клиента Telnet в Windows 7 не представляет собой ничего особенно сложного. Активировать его можно как через включение соответствующего компонента, так и через интерфейс «Командной строки». Правда, последний способ не всегда работает. Крайне редко случается, что и через активацию компонентов невозможно выполнить задачу, ввиду отсутствия необходимых элементов. Но данную проблему можно тоже исправить, произведя редактирование реестра.

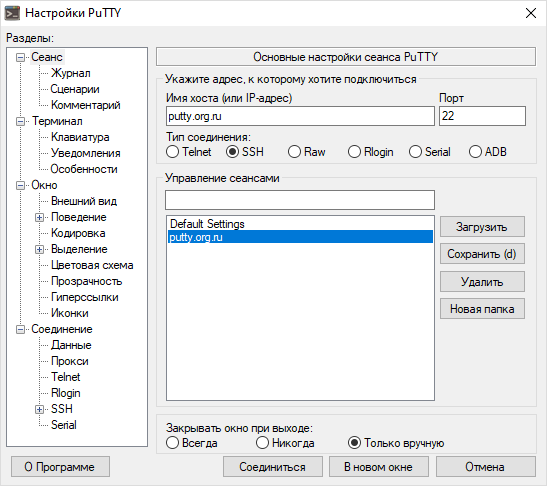

PuTTY: Telnet/SSH Клиент

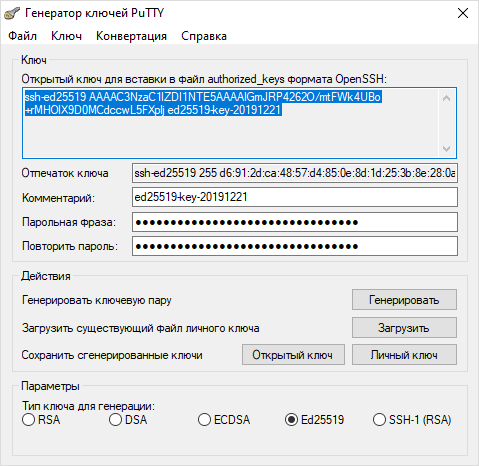

PuTTY — клиентская программа для работы с сетевыми протоколами Telnet, SSH, SCP, SFTP, для подключения по COM-порту и ZModem, утилита для генерации RSA, DSA, ECDSA, Ed25519 цифровых SSH-ключей.

PuTTY является свободным приложением с открытым исходным кодом, содержит реализацию сетевых протоколов SSH, Telnet, Rlogin, и распространяется под Open Source лицензией MIT.

Пакет PuTTY включает в себя несколько приложений:

- PuTTY: Telnet и SSH клиент

- PSCP: SCP клиент — копирование файлов по шифрованному протоколу с управлением из командной строки

- PSFTP: SFTP клиент — копирование файлов по SSH, подобно FTP

- PuTTYtel: отдельный Telnet клиент

- Plink: интерфейс командной строки к PuTTY

- Pageant: агент SSH-аутентификации для PuTTY, PSCP и Plink

- PuTTYgen: утилита для генерации SSH-ключей

Вы можете скачать и установить, как полный инсталлятор, так и каждый модуль по отдельности. На странице загрузки PuTTY представлены бинарные файлы под Windows, и исходные коды, в том числе и под Linux/Unix. Помимо официальных релизов и поддерживаемых ОС, существуют аддоны и модификации PuTTY, созданные сторонними разработчиками. А кроме основной документации, рекомендуем ознакомиться с особенностями русской версии PuTTY, часто задаваемыми вопросами FAQ, со статьями, прямо или косвенно связанными с работой PuTTY, SSH, и работе с Linux в целом, а также каталогом цветовых схем PuTTY.

Новости PuTTY

21.12.2019 — Русская версия PuTTY 0.73-RU-17

- Переход на версию PuTTY 0.73.

- Временно деактивированы патчи, некорректно работающие с последними версиями PuTTY: Cygterm, Background Image, Wincrypt.

- Другие исправления ошибок и незначительные багфиксы.

29.09.2019 — Релиз PuTTY 0.73

- В Windows другие приложения могли привязываться к тому же TCP-порту, что и локальный port-forwarding порт PuTTY (см. vuln-win-exclusiveaddruse).

- Исправлена ошибка при обработке терминалом режима xterm bracketed paste mode, из-за которой две escape-последовательности, заключенные в скобки, могли появляться вместе, что позволяло ошибочно идентифицировать вставленные данные как ручной ввод с клавиатуры (см. vuln-bracketed-paste-data-outside-brackets).

- Сервер SSH-1, отправляющий сообщение об отключении, мог вызвать доступ к освобожденной памяти (см. ssh1-disconnect-use-after-free).

- Plink под Windows падал при старте, если он действовал как connection-sharing downstream.

- Теперь PuTTY под Windows корректно обновляет размер окна терминала, если разрешение экрана было изменено, а окно PuTTY в этот момент было развернуто на весь экран.

- Исправлена ошибка, приводившая к потере символов в конце строк при обработке терминалом цветных сообщений GCC.

- Исправлено плохое взаимодействие между операцией «Очистить прокрутку», и выделением мыши, которое могло приводить к появлению сообщений об ошибках.

20.07.2019 — Релиз PuTTY 0.72

Исправления безопасности, найденные в рамках финансируемой EU-FOSSA программы Bug Bounty:

- Целочисленное переполнение при разборе длины пакета SSH-1 (см. vuln-ssh1-buffer-length-underflow).

- Переполнение буфера в SSH-1, если сервер отправляет два крошечных ключа RSA (см. vuln-ssh1-short-rsa-keys).

- Клиентский код Pageant под Windows не проверял поле длины ответа, что могло привести к уязвимости во всех инструментах SSH-клиента (PuTTY, Plink, PSFTP и PSCP), если вредоносная программа могла выдать себя за Pageant (см. vuln-win-pageant-client-missing-length-check).

- Исправлен сбой при обмене ключами GSSAPI/Kerberos, затрагивающий сторонних поставщиков GSSAPI под Windows (например, MIT Kerberos для Windows).

- Исправлен сбой при обмене ключами GSSAPI/Kerberos, происходивший если сервер предоставил обычных ключ хоста SSH как часть обмена.

- Символы доверия («trust sigils» — значки PuTTY в начале локально сгенерированных строк в окне терминал — чтобы отличить их от данных, отправляемых сервером) никогда не отключались в SSH-1 или Rlogin.

- Символы доверия никогда не включались снова, если пользователь инициировал перезапуск сеанса.

- PSCP в режиме загрузки SCP мог создавать файлы с ложной новой строкой в конце их имени.

- PSCP в режиме загрузки SCP с опцией -p генерировал ложные сообщения о несанкционированном переименовании файлов.

- Начальное сообщение с инструкцией никогда не выводилось во время SSH keyboard-interactive аутентификации.

- Вставка очень длинных строк во время совместного использования SSH-соединений могло вызвать падение downstream-окна PuTTY.

- В раскладках клавиатуры с клавишей «,» на цифровой клавиатуре (например, немецкая) PuTTY под Windows могла вернуть «.» вместо «,».

- PuTTYgen мог сгенерировать RSA-ключ на один бит короче, чем было запрошено.