- Типовые задачи администрирования

- Администрирование Windows для начинающих

- Инструменты администрирования

- Содержание

- Редактор реестра

- Редактор локальной групповой политики

- Службы Windows

- Управление дисками

- Диспетчер устройств

- Диспетчер задач Windows

- Просмотр событий

- Монитор стабильности системы

- Планировщик заданий

- Монитор производительности (Системный монитор)

- Монитор ресурсов

- Брандмауэр Windows в режиме повышенной безопасности

- Основы администрирования системы

- Основные задачи системного администрирования. Процессы и их идентификаторы

Типовые задачи администрирования

- К основным типовым задачам администрирования в информационной системе относятся следующие:

- Создание локальных учетных записей пользователей и групп;

- Управление учетными записями пользователей и локальных групп;

- Управление рабочей средой пользователя;

- Настройка рабочей среды пользователя при помощи сценариев входа;

- Аудит локальной системы;

- Администрирование доменов;

- Принятие мер и решений по защите системы и данных;

- Управление и разделение устройств печати;

- Управление ошибками;

- Анализ эффективности работы сети;

- Предотвращение несанкционированного доступа

Для решения задач, связанных с безопасностью системы, необходимы такие инструменты, как идентификация и аутентификация пользователей. Для каждого пользователя система должна быть в состоянии уникальным образом идентифицировать каждого клиента сети.

Существует много способов идентификации, но наиболее распространенный среди них заключается в использовании символьной строки с идентификатором пользователя (User Identification Code –UID). Вторая часть процедуры аутентификации пользователей заключается в проверке системой того факта, что пользователь действительно является тем, за кого себя выдает.

Чаще всего для проведения этой проверки используются пароли. Если соблюдены все правила присвоения паролей и пользователи тщательно им следуют, пароли становятся довольно эффективным средством аутентификации пользователей. Однако пользователи стремятся выбирать легко запоминаемые пароли, которые легко разгадать. Чаще всего используются пароли, обеспечивающие наименьший уровень безопасности – имена членов семьи или домашних животных, даты рождения и личные интересы. Необходимо следовать правилам, полностью противоположным этим установленным нормам, и выбирать действительно безопасные пароли.

При рассмотрении вопросов администрирования в информационной системе необходимо остановиться на ряде основных понятий.

Понятие домена и доменной модели

Windows поддерживает защищенную сетевую среду, в которой пользователю может быть предоставлен доступ к общим ресурсам, вне зависимости от размеров сети.

Windows поддерживает сети двух типов: домены и рабочие группы.

Рабочая группа – в сети это логическое объединение компьютеров, использующих общие ресурсы

Доменом называется группа компьютеров, имеющих общую базу учетных записей и использующих единую политику защиты. Данная информация хранится в базе данных домена, а ее основная копия находится на контроллере домена. Компьютер, выполняющий роль сервера в домене, должен быть сконфигурирован как контроллер домена. В этом случае активизируется служба Active Directory, в которой и размещается единая политика защита и общая БД безопасности домена, а также конфигурируются все настройки домена.

[1] Некоторые авторы утверждают, что последнее требование называют *-свойством, потому что в оригинальном докладе не смогли придумать для него подходящего названия и обозначили временно *. В итоге во все последующие документы и монографии оно вошло как *-свойство.

[2] Аудит может использоваться не только для контроля попыток взлома, но и для анализа ошибок, допущенных авторизованными пользователями

Администрирование Windows для начинающих

Обычный пользователь может и не знать о многих из этих инструментов, а также о том, как их можно применить — для использования социальных сетей или установки игр это не требуется. Тем не менее, если владеть этой информацией, пользу можно будет ощутить вне зависимости от того, для каких задач применяется компьютер.

Инструменты администрирования

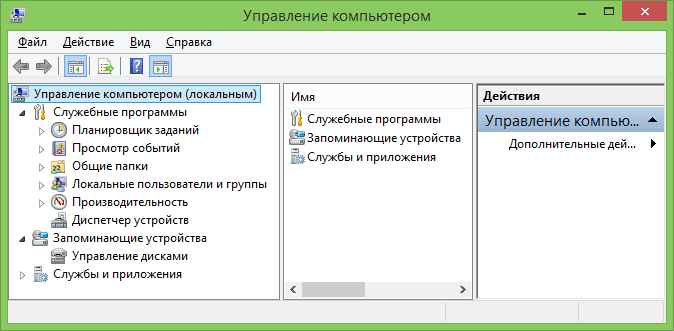

Чтобы запустить инструменты администрирования, о которых пойдет речь, в Windows 8.1 вы можете кликнуть правой кнопкой мыши по кнопке «Пуск» (или нажать клавиши Win + X) и выбрать в контекстном меню пункт «Управление компьютером».

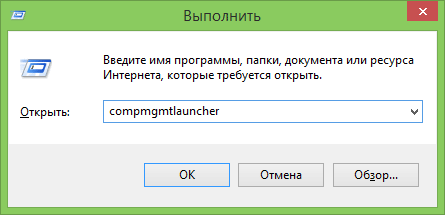

В Windows 7 то же самое можно сделать, нажав на клавиатуре Win (клавиша с эмблемой Windows) + R и введя compmgmtlauncher (это также работает и в Windows 8).

В результате откроется окно в котором в удобном виде представлены все основные инструменты для управления компьютером. Впрочем, их можно запускать и по отдельности — с помощью диалогового окна «Выполнить» или через пункт «Администрирование» в панели управления.

А теперь — подробно о каждом из этих инструментов, а также о некоторых других, без которых эта статья будет не полной.

Содержание

- Администрирование Windows для начинающих (эта статья)

- Редактор реестра

- Редактор локальной групповой политики

- Работа со службами Windows

- Управление дисками

- Диспетчер задач

- Просмотр событий

- Планировщик заданий

- Монитор стабильности системы

- Системный монитор

- Монитор ресурсов

- Брандмауэр Windows в режиме повышенной безопасности

Редактор реестра

Скорее всего, вам уже доводилось использовать редактор реестра — он может пригодиться, когда следует убрать баннер с рабочего стола, программы из автозагрузки, внести изменения в поведение Windows.

В предлагаемом материале более подробно будет рассмотрено использование редактора реестра для различных целей настройки и оптимизации компьютера.

Редактор локальной групповой политики

К сожалению, редактор локальной групповой политики Windows доступен не во всех версиях операционной системы — а только начиная с профессиональной. С помощью этой служебной программы вы можете выполнить тонкую настройку системы, не прибегая для этого к редактору реестра.

Службы Windows

Окно управления службами интуитивно понятно — вы видите список имеющихся служб, запущены они или остановлены, а по двойному клику можете настроить различные параметры их работы.

Рассмотрим, как именно работают службы, какие службы можно отключить или вообще удалить из списка и некоторые другие моменты.

Управление дисками

Для того, чтобы создать раздел на жестком диске («разбить диск») или удалить его, изменить букву диска и для других задач по управлению HDD, а также в тех случаях, когда флешка или диск не определяются системой, вовсе не обязательно прибегать к сторонним программам: все это можно сделать с помощью встроенной утилиты управления дисками.

Диспетчер устройств

Работа с оборудованием компьютера, решение проблем с драйверами видеокарты, Wi-Fi адаптера и других устройств — все это может потребовать знакомства с диспетчером устройств Windows.

Диспетчер задач Windows

Диспетчер задач также может быть очень полезным инструментом для самых разных целей — от поиска и устранения вредоносных программ на компьютере, настройки параметров автозагрузки (Windows 8 и выше), до выделения логических ядер процессора для отдельных приложений.

Просмотр событий

Редкий пользователь умеет пользоваться просмотром событий в Windows, в то время как этот инструмент может помочь узнать о том, какие компоненты системы вызывают ошибки и что с этим делать. Правда, это требует знаний о том, как именно это делать.

Монитор стабильности системы

Еще один малознакомый пользователям инструмент — монитор стабильности системы, который поможет наглядно увидеть, насколько все хорошо с компьютером и какие процессы вызывают сбои и ошибки.

Планировщик заданий

Планировщик заданий в Windows используется системой, а также некоторыми программами для запуска различных задач по определенному расписанию (вместо того, чтобы запускать их каждый раз). Кроме этого, некоторое вредоносное ПО, которое вы уже убрали из автозагрузки Windows, также может запускаться или выполнять изменения на компьютере посредством планировщика задач.

Естественно, этот инструмент позволяет самостоятельно создавать определенные задачи и это может быть полезным.

Монитор производительности (Системный монитор)

Эта утилита позволяет опытным пользователям получить самую детальную информацию о работе тех или иных компонентов системы — процессора, памяти, файла подкачки и не только.

Монитор ресурсов

Несмотря на то, что в Windows 7 и 8 часть информации об использовании ресурсов доступна в диспетчере задач, монитор ресурсов позволяет получить более точную информацию об использовании ресурсов компьютера каждым из запущенных процессов.

Брандмауэр Windows в режиме повышенной безопасности

Стандартный брандмауэр Windows — очень простой инструмент сетевой безопасности. Однако, вы можете открыть расширенный интерфейс файервола, с использованием которого работу брандмауэра можно сделать действительно эффективной.

А вдруг и это будет интересно:

Почему бы не подписаться?

Рассылка новых, иногда интересных и полезных, материалов сайта remontka.pro. Никакой рекламы и бесплатная компьютерная помощь подписчикам от автора. Другие способы подписки (ВК, Одноклассники, Телеграм, Facebook, Twitter, Youtube, Яндекс.Дзен)

10.10.2014 в 02:17

Создала новую учетную запись и удалила старую. В новой нельзя ничего сделать. Хочу, например установить новую программу или изменить/добавить/удалить уч.запись при запросе «разрешить внести изменения на этот компьютер» не активна кнопка «да», только «нет».

30.12.2016 в 13:46

Вы удалили учётную запись с правами администратора.

10.06.2016 в 17:53

69 лет стаж 4г только скопировал.. надеюсь будет что изучать и использовать…

Основы администрирования системы

Поскольку мы с самого начала считаем, что речь в книге идет о персональном компьютере, надо уделить некоторое внимание задачам администрирования системы. Ведь у вас не будет системного администратора, к которому можно обратиться, столкнувшись с какой-нибудь проблемой. Хочется только с самого начала напомнить, что, в большинстве случаев, для конфигурирования системы необходимо иметь права суперпользователя root .

И еще одно предварительное замечание, которое поможет вам легче понять и освоить принципы администрирования Linux: любые настройки этой ОС могут быть выполнены путем редактирования файлов сценариев (или скриптов) и конфигурационных файлов, которые читаются скриптами. Причем и те, и другие (т. е. и скрипты, и конфигурационные файлы) являются простыми текстовыми файлами. Конечно, в Linux существуют различные специальные утилиты конфигурирования и администрирования системы (типа linuxconf или printtool), однако результаты работы этих программ все равно записываются в тех же конфигурационных файлах. Образно выражаясь, про Linux (и UNIX вообще) можно сказать «это почти целиком обработчик текста». Если с самого начала помнить об этой особенности, можно значительно легче освоить вопросы системного администрирования Linux.

Кстати, если вы хотите облегчить себе работу по редактированию конфигурационных файлов, сразу после инсталляции ОС Linux установите программу Midnight Commander. Это существенно облегчит вам поиск и редактирование конфигурационных файлов, так как можно будет пользоваться встроенным редактором этой программы (не говоря уж о том, что поиск нужного файла тоже сильно облегчается).

Основные задачи системного администрирования. Процессы и их идентификаторы

К обязанностям системного администратора обычно относят следующие задачи:

- подключение и настройка аппаратных устройств;

- установка и обновление программного обеспечения;

- запуск и настройка общесистемных сервисов (конфигурирование системы);

- управление пользователями;

- управление процессами;

- распределение ресурсов;

- обеспечение безопасности.

Вопросы подключения и настройки аппаратных средств, а также процедуры установки и обновления программного обеспечения мы рассмотрим в двух последующих лекциях. Остальные задачи системного администрирования будут кратко рассмотрены в настоящем разделе. Начнем с рассмотрения того, как происходит процесс загрузки ОС. Дело в том, что этот этап во многом определяет режим последующей работы системы и ее конфигурацию. Если вы умеете влиять на процесс загрузки, значит, вы уже сможете добиться желаемой конфигурации системы после загрузки.

Но для понимания процедуры начальной загрузки необходимо иметь самое общее представление о том, что такое процесс в системе, поскольку это понятие будет постоянно использоваться в дальнейшем.

В самом первом приближении можно считать, что процесс — это загруженная в оперативную память программа . Но это не совсем точно, правильнее было бы сказать, что «процесс выполняет программу». Дело в том, что в Linux вначале запускается процесс, который загружает в оперативную память программу из указанного ему файла и начинает ее выполнять. Это означает, что каждый процесс должен быть запущен (как говорят — «порожден») каким-то другим процессом. То есть для каждого процесса однозначно определен его «родитель» (или «предок»), для которого данный процесс является «дочерним» (или «потомком»). Если вы хотите увидеть » дерево » запущенных в вашей системе процессов, выполните команду pstree . Вывод этой команды позволяет увидеть, что «отцом» всех процессов в системе (или » корнем дерева процессов») является процесс init , который первым запускается после загрузки ядра.

Каждый процесс в системе имеет уникальный идентификатор — PID , назначаемый процессу при запуске. Процесс с идентификатором 1 выполняет программу init . Именно по этим идентификаторам система различает процессы. Каждый запущенный процесс в любой момент времени находится в одном из следующих состояний: активен (R), приостановлен (T) или «спит» (S). Текущее состояние процесса называют статусом процесса.

Кроме идентификатора и статуса для каждого процесса в специальных структурах ядра сохраняются следующие данные (приводимый ниже перечень является далеко не полным):

- полная командная строка запуска выполняемой процессом задачи;

- информация об отведенном процессу адресном пространстве;

- ссылка на текущий рабочий каталог и корневой каталог процесса (последний служит для ограничения доступа процесса к файловой структуре);

- таблица открытых процессом файлов;

- так называемое окружение процесса , т. е. перечень заданных для данного процесса переменных с их текущими значениями;

- атрибуты, определяющие права и привилегии процесса,

- таблица обработчиков сигналов;

- указание на родительский процесс;

- пользовательская маска (umask) или маска доступа — указание на то, какие права надо удалить при создании нового файла или каталога из стандартного набора прав, присваиваемых файлу (каталогу).

Поскольку Linux — система многозадачная, одновременно может быть запущено много процессов. Впрочем, слово «одновременно» здесь применено не совсем корректно, поскольку на самом деле в каждый момент времени выполняется только один процесс. (Для точности следует заметить, что в многопроцессорных системах, на которых Linux тоже может работать, одновременно могут выполняться несколько процессов, но мы рассматриваем только однопроцессорные системы). Планировщик процессов выделяет каждому процессу небольшой квант времени и по истечении этого кванта передает управление следующему процессу. Кванты времени, выделяемые каждому процессу, так малы, что у пользователя создается иллюзия одновременного выполнения многих процессов. А для того, чтобы некоторые, наиболее важные процессы, получали больше процессорного времени, для каждого процесса установлен приоритет.

Пользователи могут «общаться» с процессами путем посылки им сигналов. Процессы тоже общаются друг с другом посредством сигналов. Когда мы нажимаем комбинацию клавиш + , чтобы завершить выполнение какой-то программы, мы фактически посылаем соответствующему процессу сигнал «Завершить работу». Завершаясь, процесс посылает родительскому процессу сигнал о своем завершении. Но бывают случаи, когда родительский процесс завершается раньше дочернего. Процессы, не имеющие родителя, называются «сиротами». «Сироты» автоматически усыновляются процессом init , который и принимает сигналы об их завершении. Если процесс-родитель по каким-то причинам не может принять сигнал о завершении дочернего процесса, то процесс- потомок превращается в «зомби» и получает статус Z. Процессы-зомби не занимают процессорного времени (т. е. их выполнение прекращается), но соответствующие им структуры ядра не освобождаются. Уничтожение таких процессов — одна из обязанностей системного администратора. Наконец, процесс может надолго «впасть в сон», прервать который не удается. Статус таких процессов обозначается символом D. Уничтожить их удается только при перезагрузке системы.

Особым видом процессов являются демоны. Вообще-то в них нет ничего особого. Это просто процессы, выполняющиеся в фоновом режиме, без вывода каких-либо данных на терминал . Демоны обычно используются для выполнения сервисных функций, обслуживания запросов от других процессов, причем не обязательно выполняющихся на данном компьютере.

Надо еще упомянуть, что процессы могут запускать («внутри себя») отдельные нити ( thread ), или потоки. Нити — это параллельно выполняемые части одной программы, которые в Linux реализованы как процессы, запускаемые со специальным флагом. С точки зрения системы они отличаются от других процессов только тем, что для них не создается отдельное окружение, они выполняются в среде родительского процесса.

Приведенных данных о процессах нам пока достаточно (к рассмотрению процессов мы еще вернемся позже).