- Установка active directory windows server 2019 core

- Подготовительный этап

- Установка и настройка Active Directory на 2019 сервере

- Установка AD через сервер менеджеров

- Установка контроллера домена Windows Server 2019 с помощью Powershell

- Полезные команды при установке доменных служб

- Установка и настройка Active Directory Windows Admin Center

- Установка Active Directory Domain Services на Windows Server 2019 Server Core

Установка active directory windows server 2019 core

Перед тем как я покажу процесс установки AD в Windows Server 2019, я бы хотел вам напомнить, что ASctive Directory — это по сути создание централизованной базы данных в которой будут хранится и управляться компьютеры, пользователи, принтеры. Более подробно, что такое Active Directory читайте по ссылке слева.

Подготовительный этап

Что я сделал на начальном этапе, произвел установку Windows Server 2019 Standard на виртуальной машине VMware ESXI 6.5. Сделал начальную настройку сервера, так сказать оптимизировал, это включаем настройку IP-адреса, имени и еще некоторых моментов. Когда вы все это произвели, то можете приступать.

Установка и настройка Active Directory на 2019 сервере

Существует два метода выполнения нашей задачи:

- Классический метод с использованием оснастки «Диспетчер серверов»

- Использование утилиты Windows Admin Center

- Второй метод, это использование Power Shell

Установка AD через сервер менеджеров

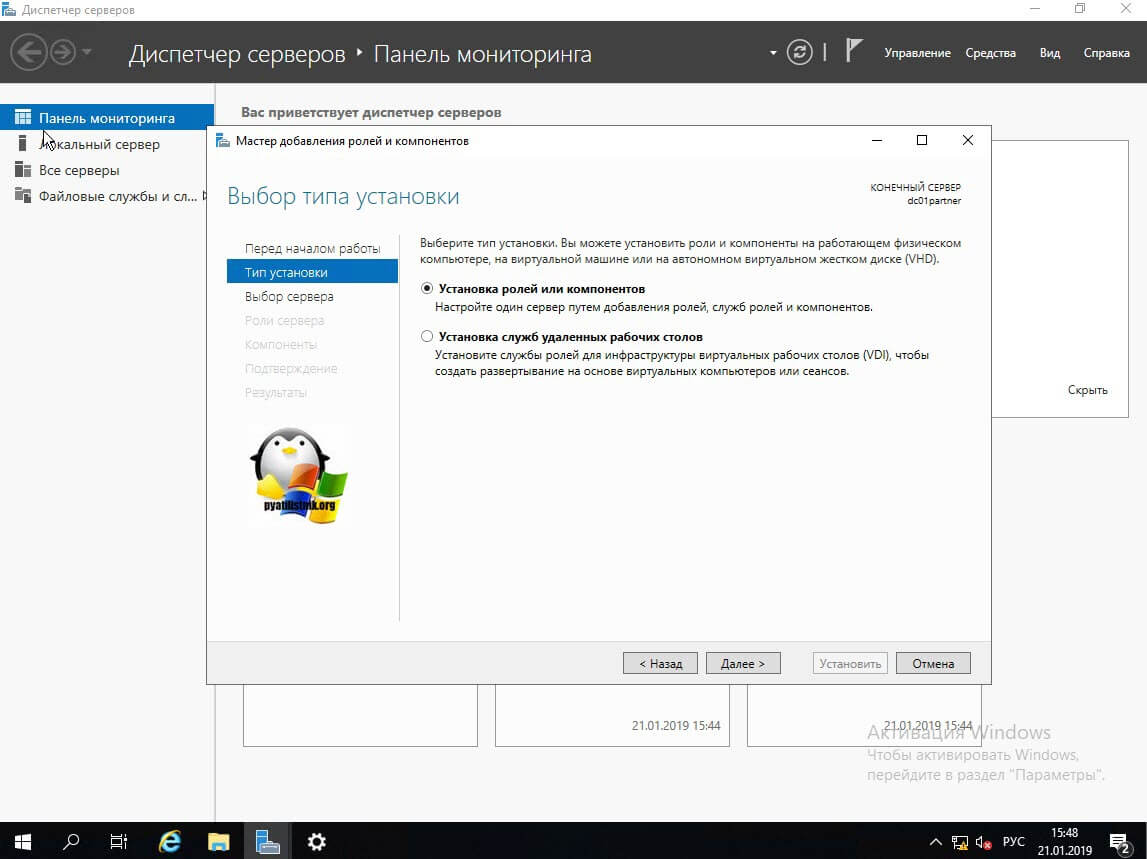

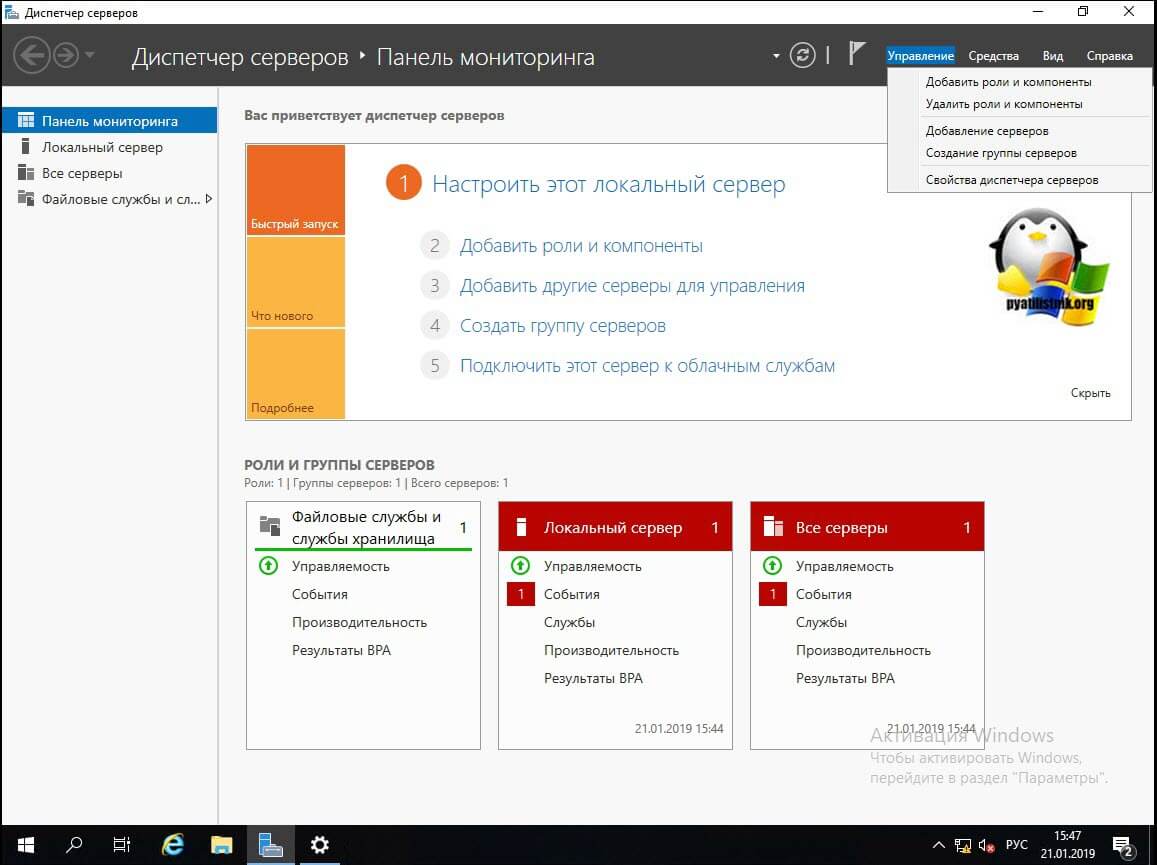

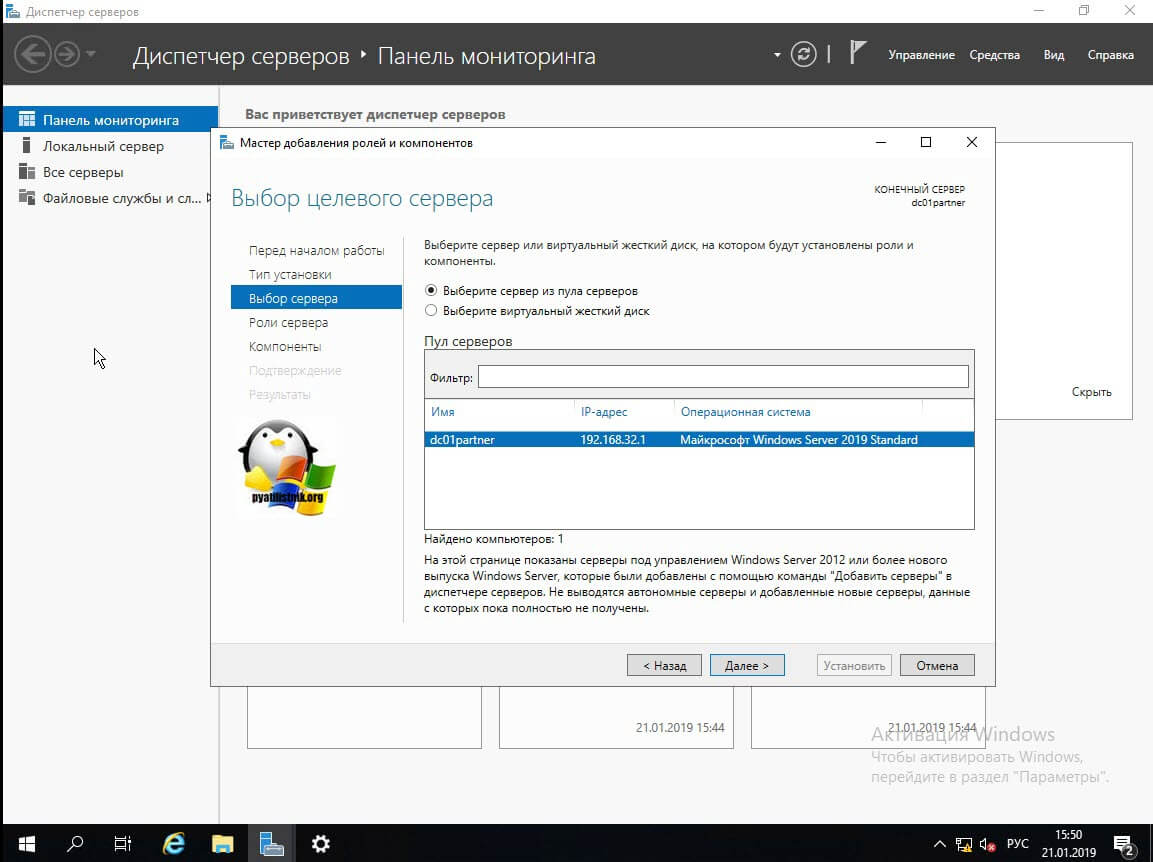

Разберу для начала классический метод установки службы Active Directory. Открываем диспетчер серверов и в пункте «Управление» нажмите «Добавить роли и компоненты».

Тип установки оставьте «Установка ролей и компонентов».

Далее если у вас в пуле более одного сервера, то вы их можете добавить на этом шаге.

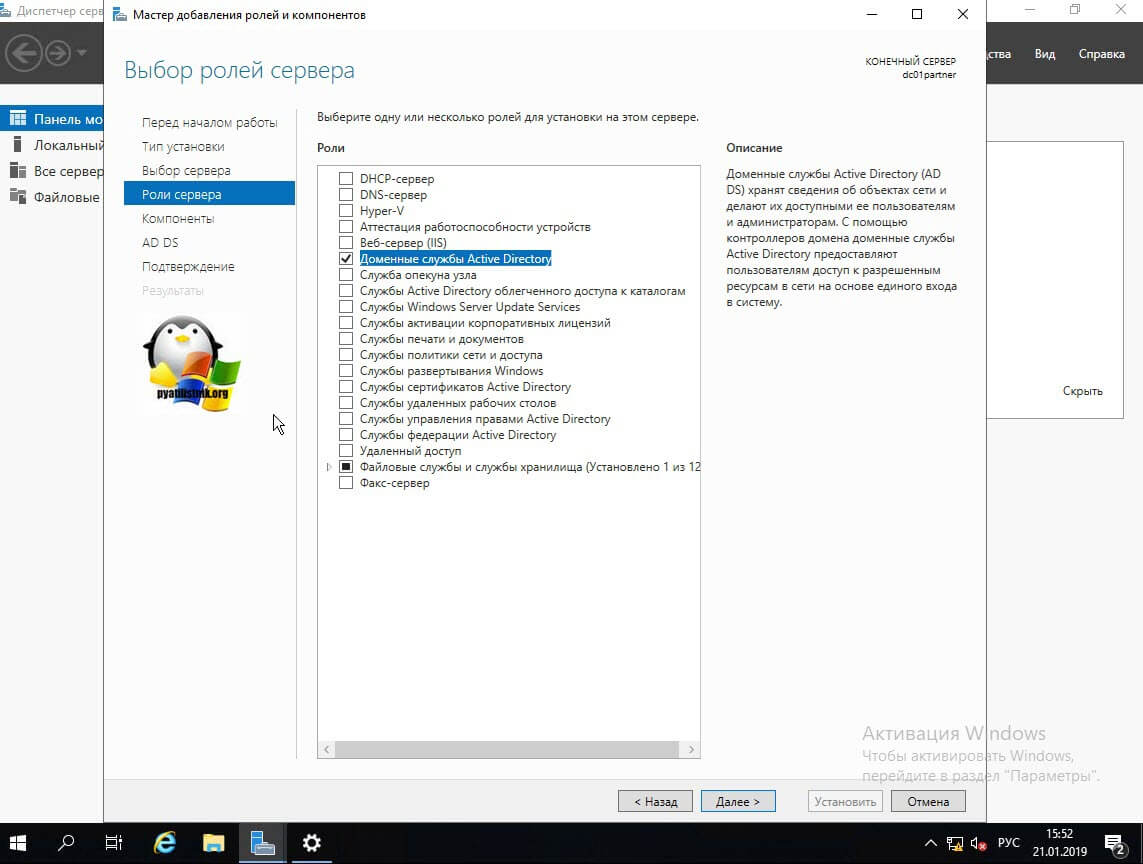

Находим в списке ролей «Доменные службы Active Directory» и нажимаем далее.

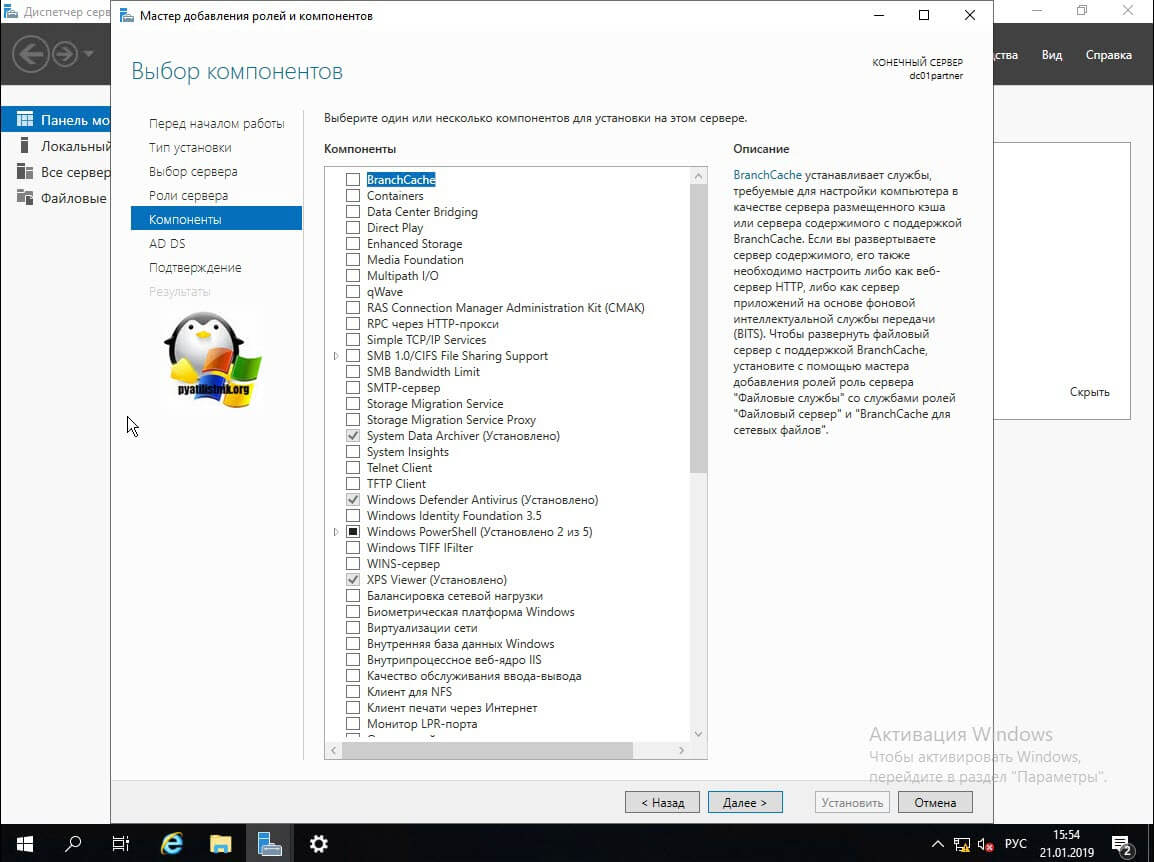

Дополнительных компонентов вам не потребуется, так что данное окно вы можете смело пропускать.

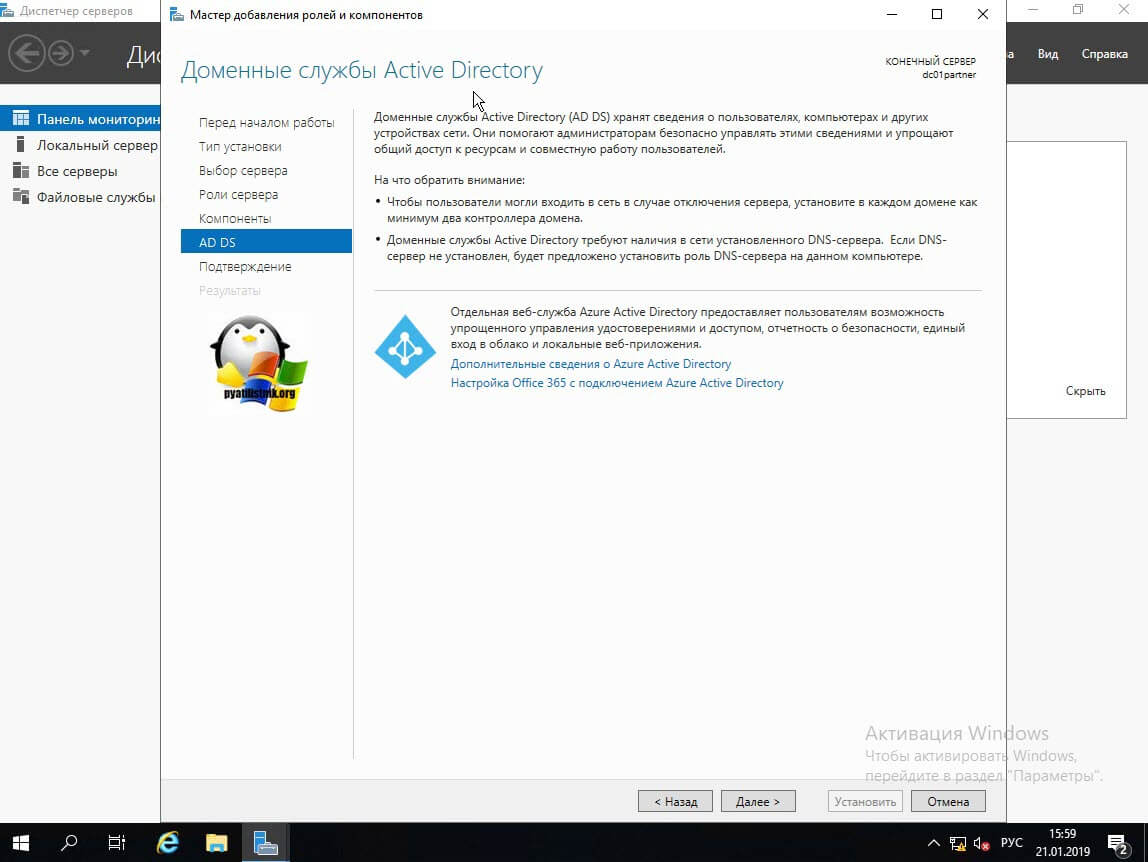

Теперь у вас откроется окно мастера установки AD DS. Тут вам напомнят, что в каждом домене желательно иметь, как минимум два контроллера домена, рабочий DNS-сервер. Тут же вы можете произвести синхронизацию с Azure Active Directory.

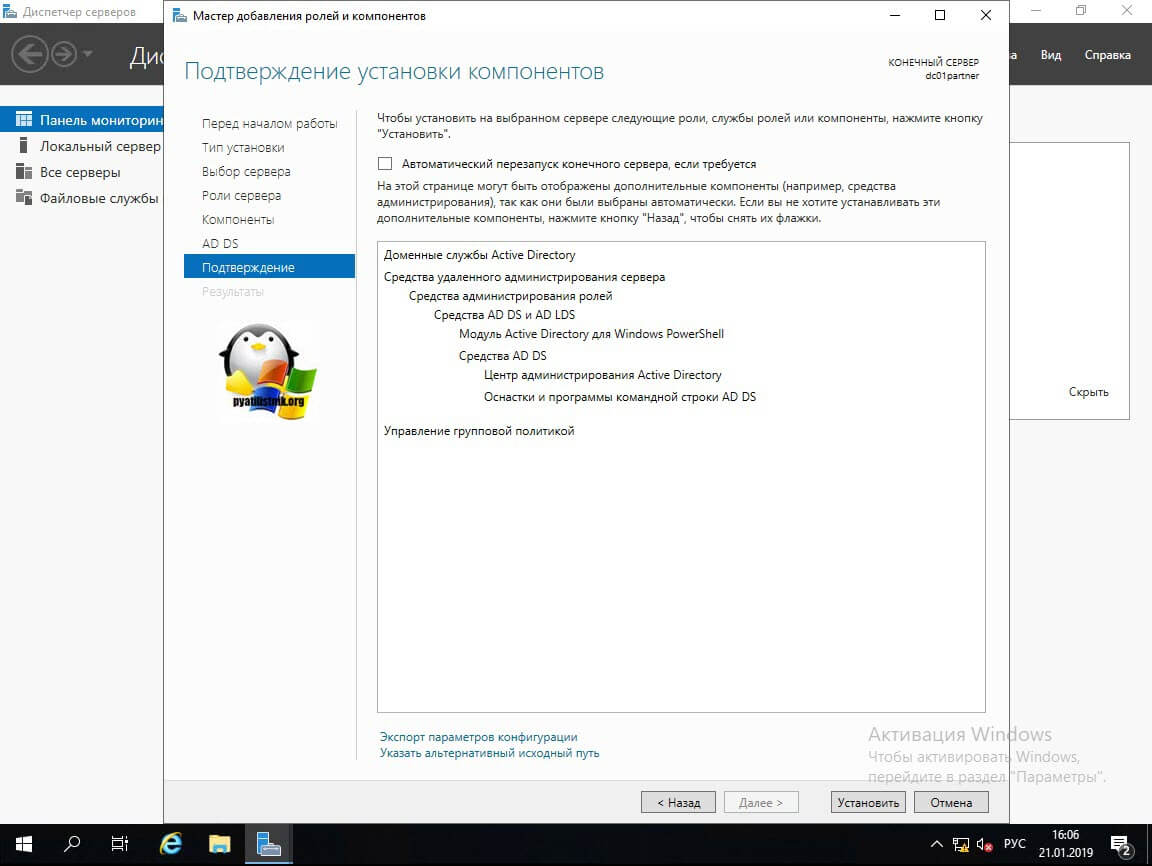

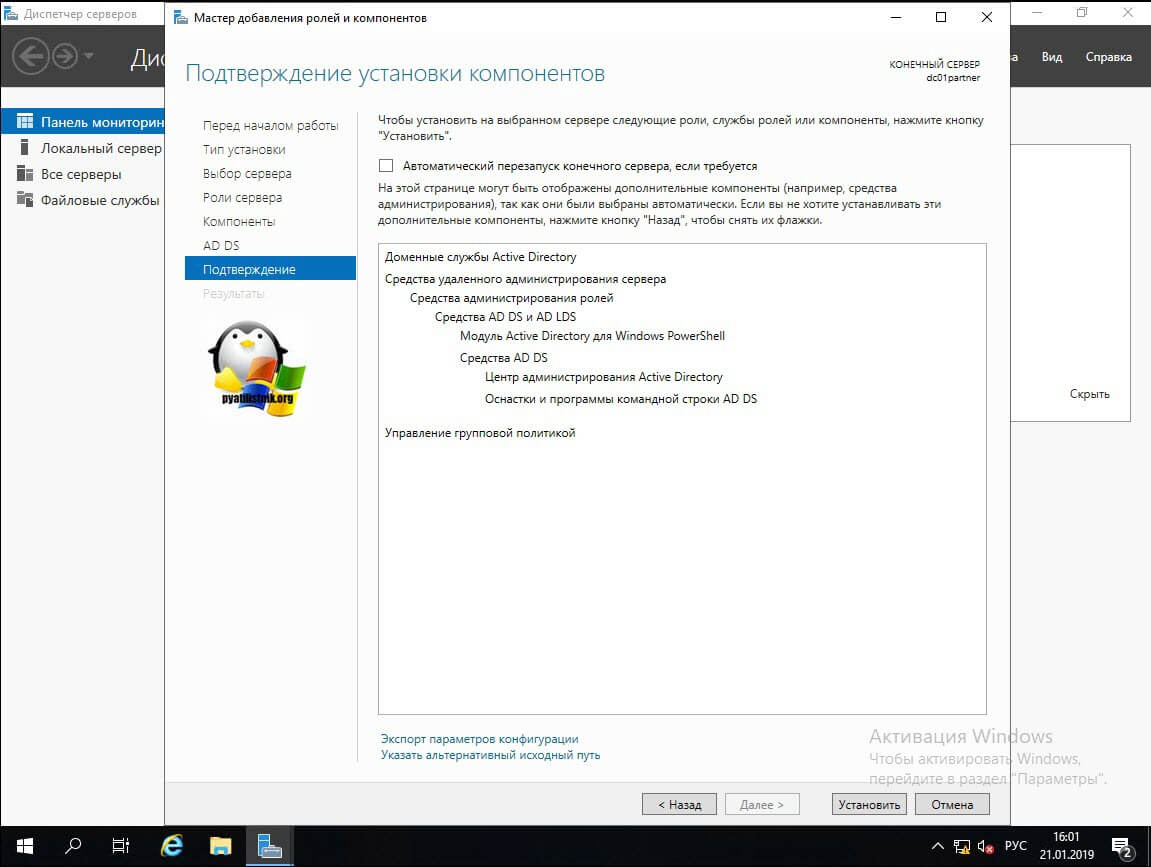

Подтверждаем установку компонентов AD DS. Вы списке вы увидите все устанавливаемые модули:

- Средства удаленного администрирования сервера

- Средства администрирования ролей

- Средства AD DS и AD LDS

- Модуль Active Directory для PowerShell

- Центр администрирования Active Directory

- Оснастки и программы командной строки AD DS

- Управление групповой политикой

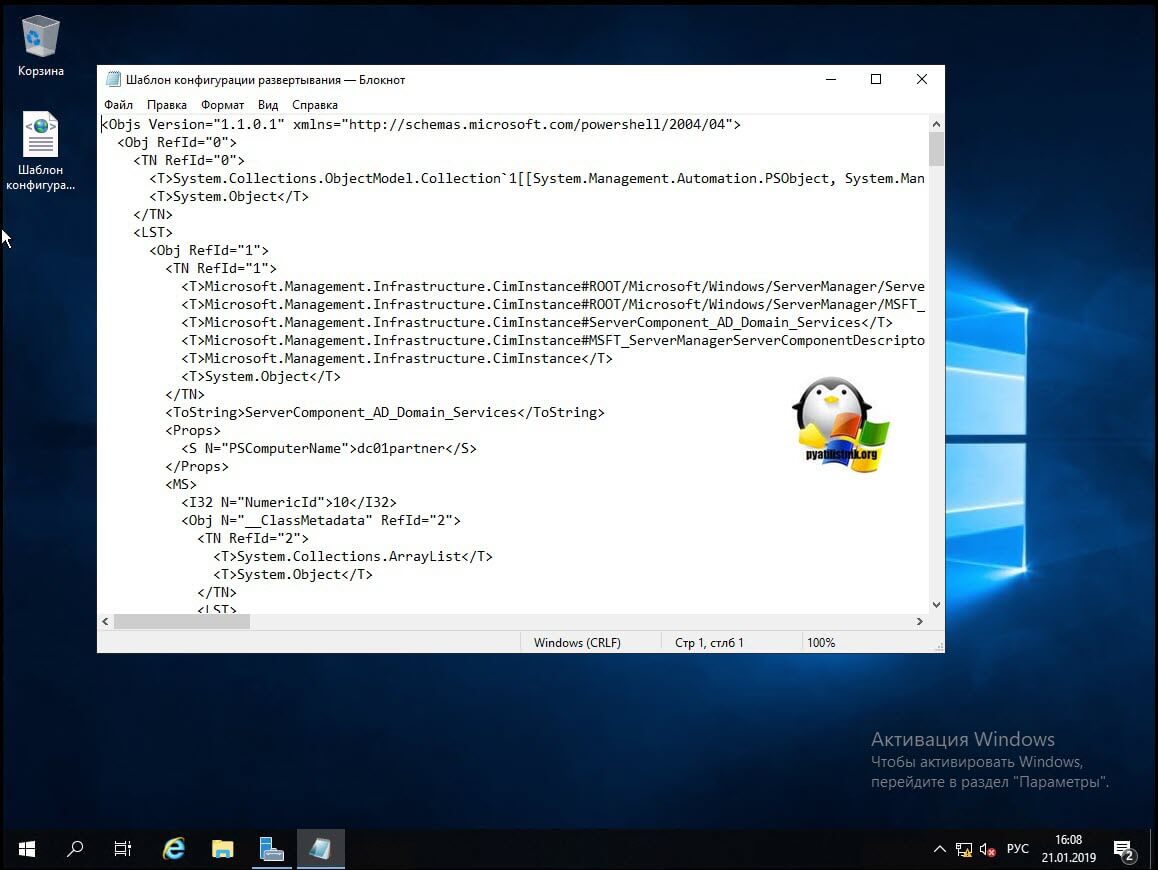

Нажимаем «Установить». Обратите внимание, что тут можно выгрузить конфигурацию установки службы Active Directory.

Выгруженная конфигурация, это XML файл с таким вот содержанием.

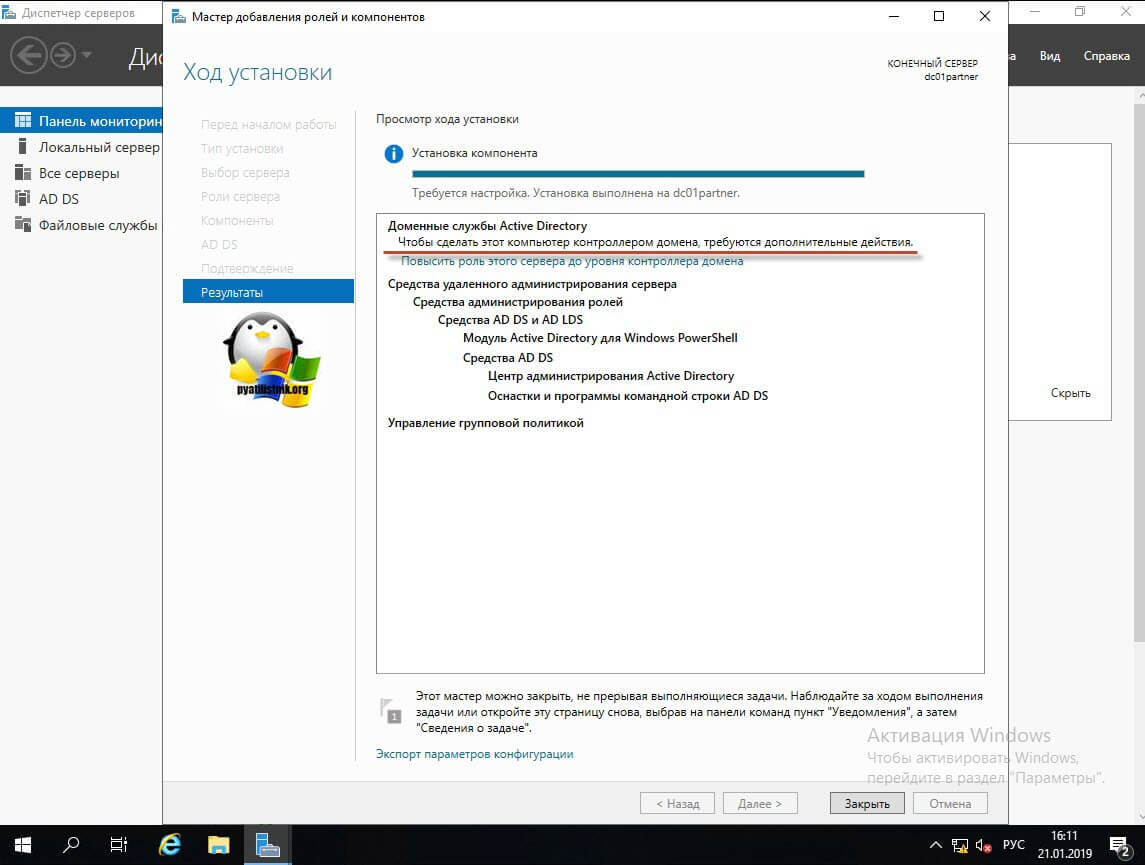

Нужный каркас AD DS установлен, можно приступать к настройке домена Active Directory.

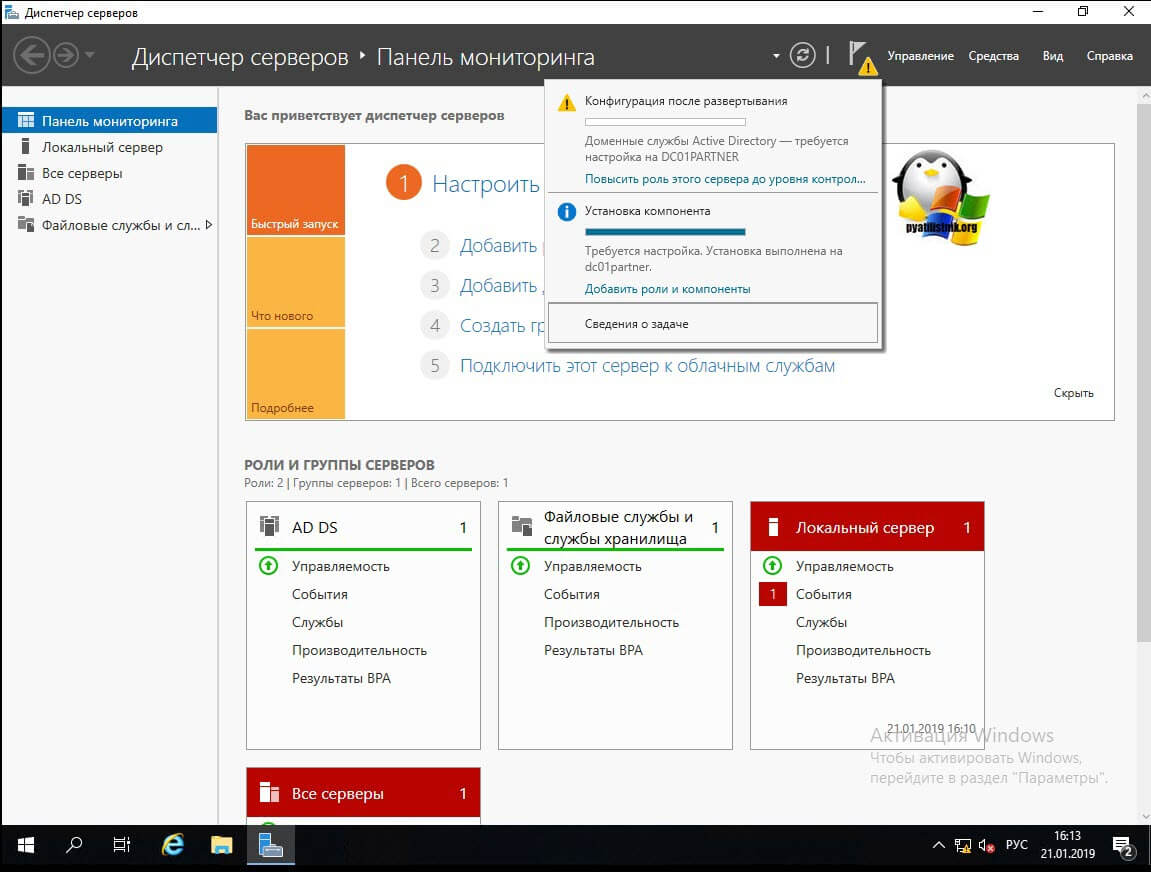

Тут у вас в окне сразу будет ссылка «Повысить роль этого сервера до уровня контроллера домена».

То же самое есть в самом верху уведомлений «Диспетчера серверов», у вас тут будет предупреждающий знак.

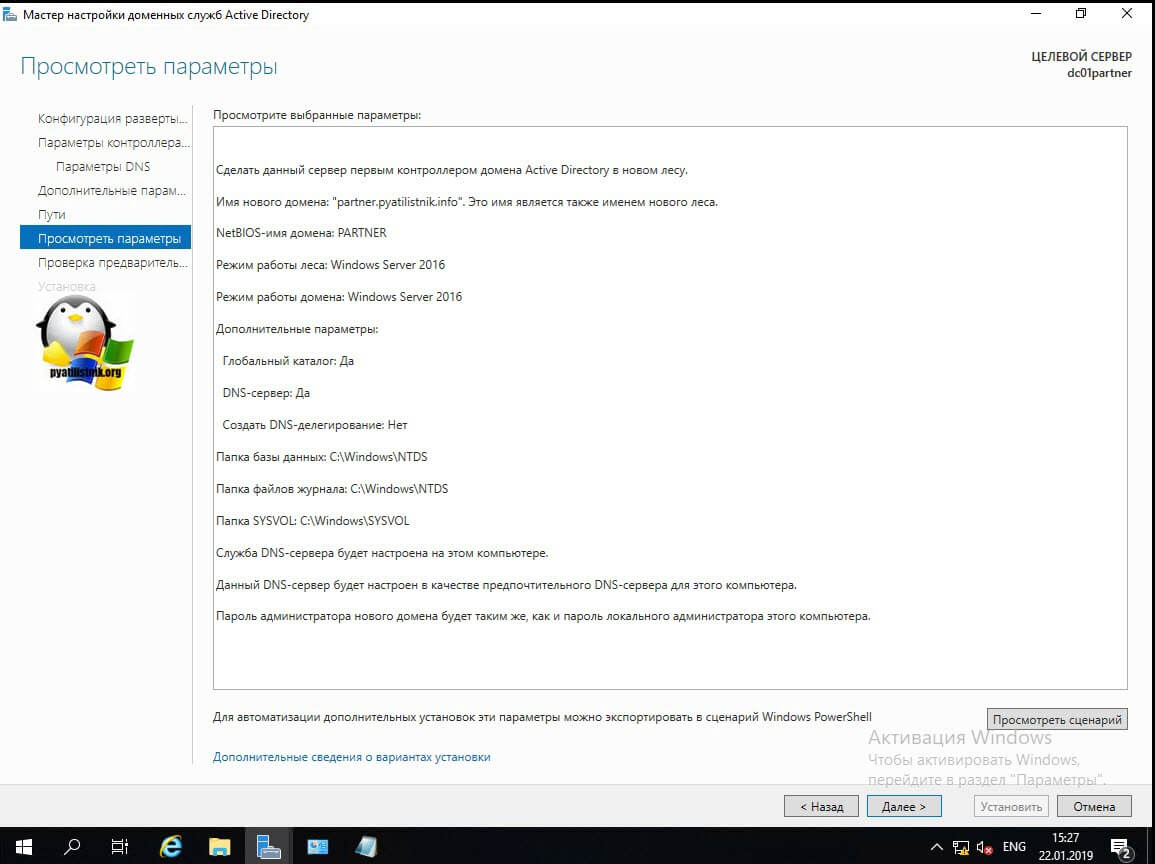

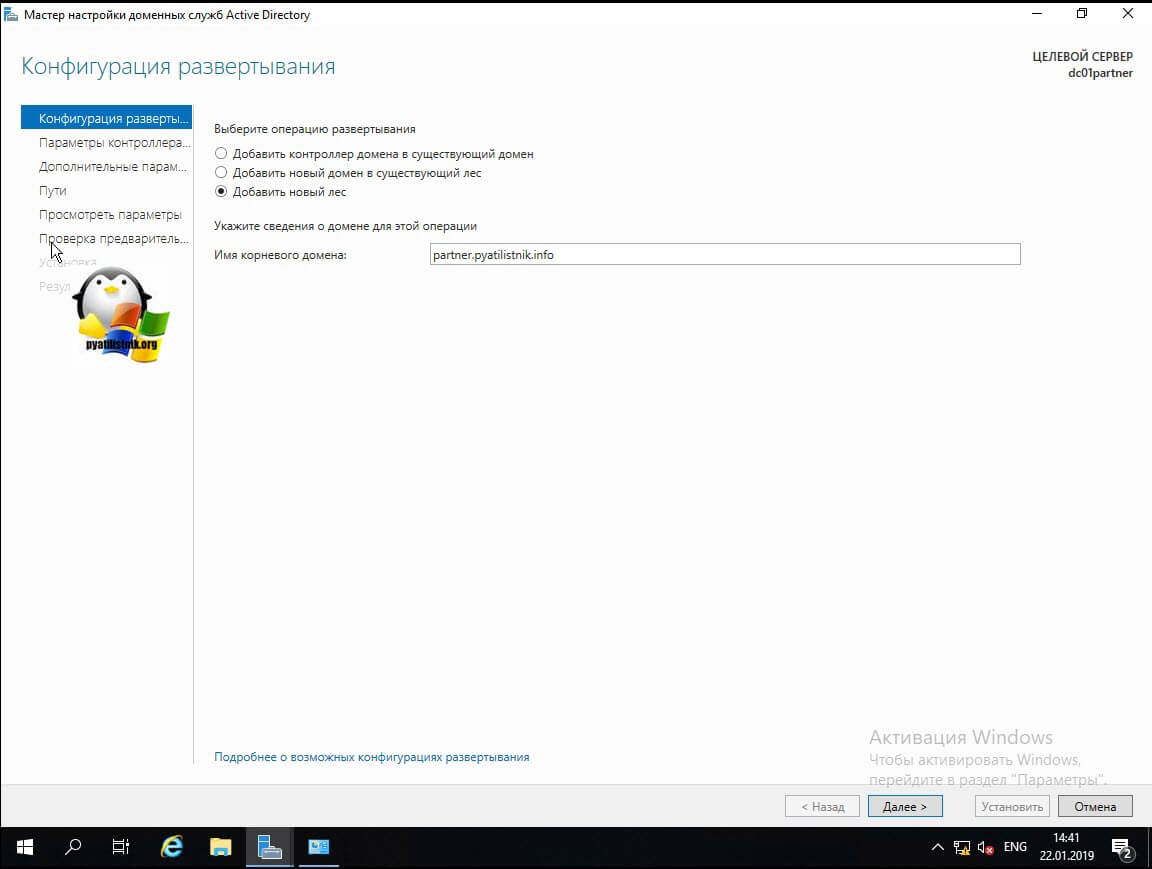

Вот теперь по сути и начинается установка и настройка службы Active Directory. Так как у нас, еще нет окружения AD, то мы выбираем пункт «Добавить новый лес», если у вас он уже есть, то вам нужно либо добавлять контроллер домена в существующий лес или добавить новый домен в существующий лес. В соответствующем поле указываем имя корневого домена, в моем примере, это partner.pyatilistnik.info.

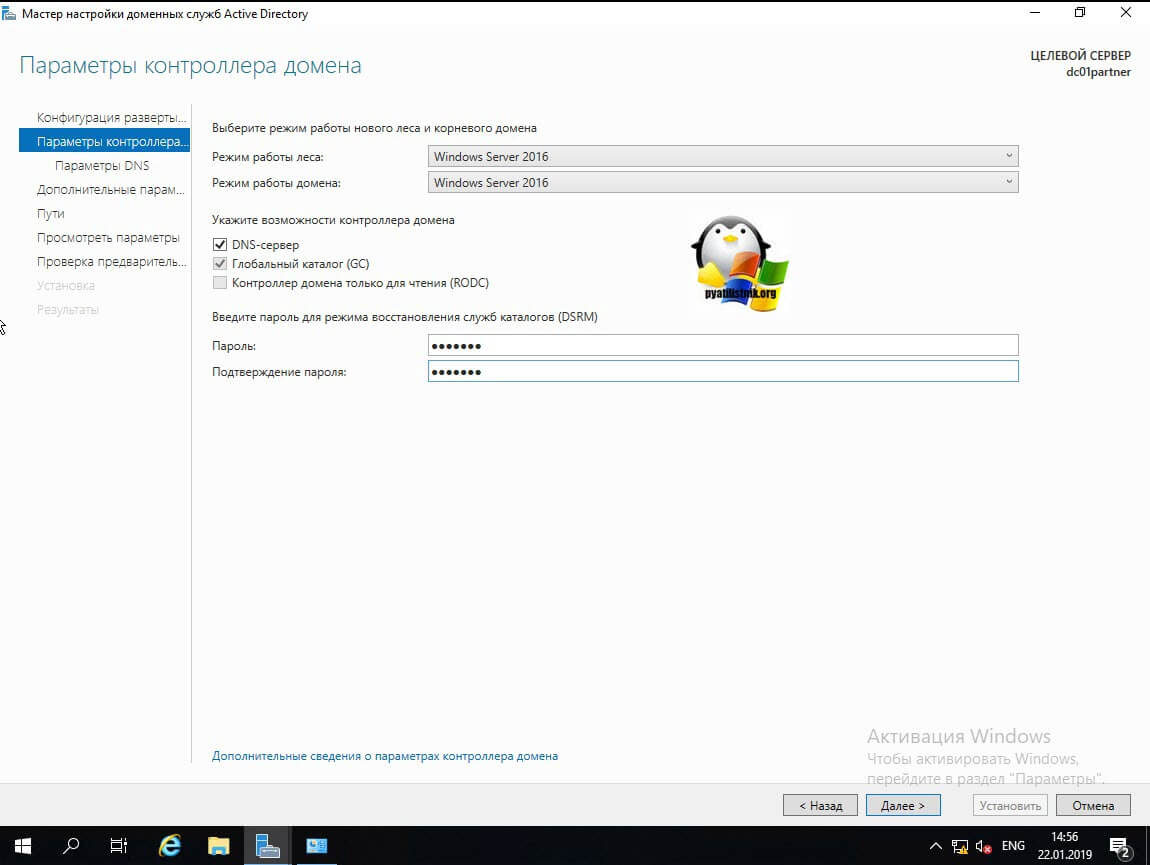

На следующем окне вы должны выбрать параметры:

- Режим работы леса Active Directory, определяет какие функции и возможности есть на уровне леса.

- Режим работы домена, так же определяет какие функции будут доступны на уровне домена.

- DNS-сервер, лучше всегда совмещать эти роли

- Глобальный каталог, на начальной установке доменных служб Active Directory обязателен, когда вы ставите второй контроллер домена, то вы можете не выставлять, но я вам не советую.

- Контроллер домена только для чтения (RODC), активна не будет при первой установке. Подробнее про использование RODC читайте по ссылке.

- Далее вы задаете пароль восстановления DSRM (Режим восстановления служб каталогов), он может потребоваться, когда у вас будут проблемы с активным каталогом или вам нужно будет сбросить пароль доменного администратора

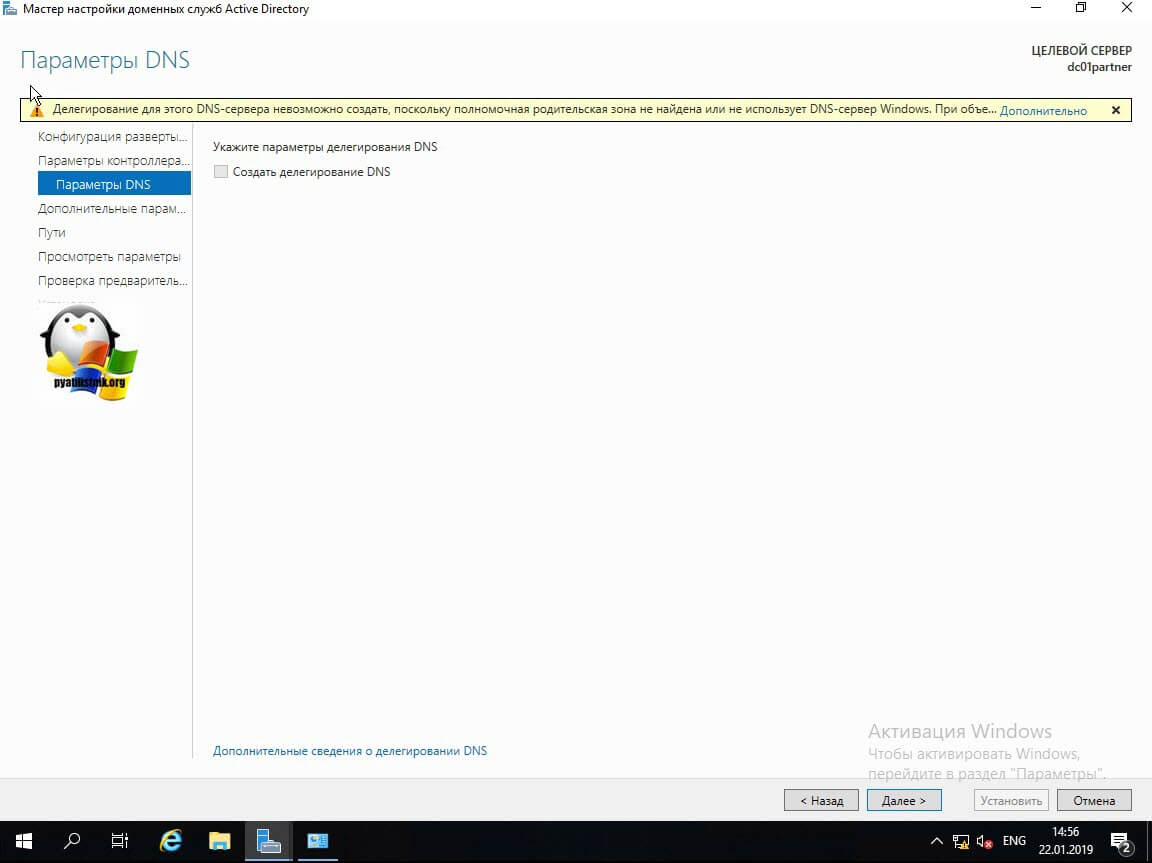

Далее будет момент с делегированием DNS, но так как, это у нас новый лес и домен, то мы этот пункт просто пропускаем, если интересно то читайте про делегирование DNS зон по ссылке слева.

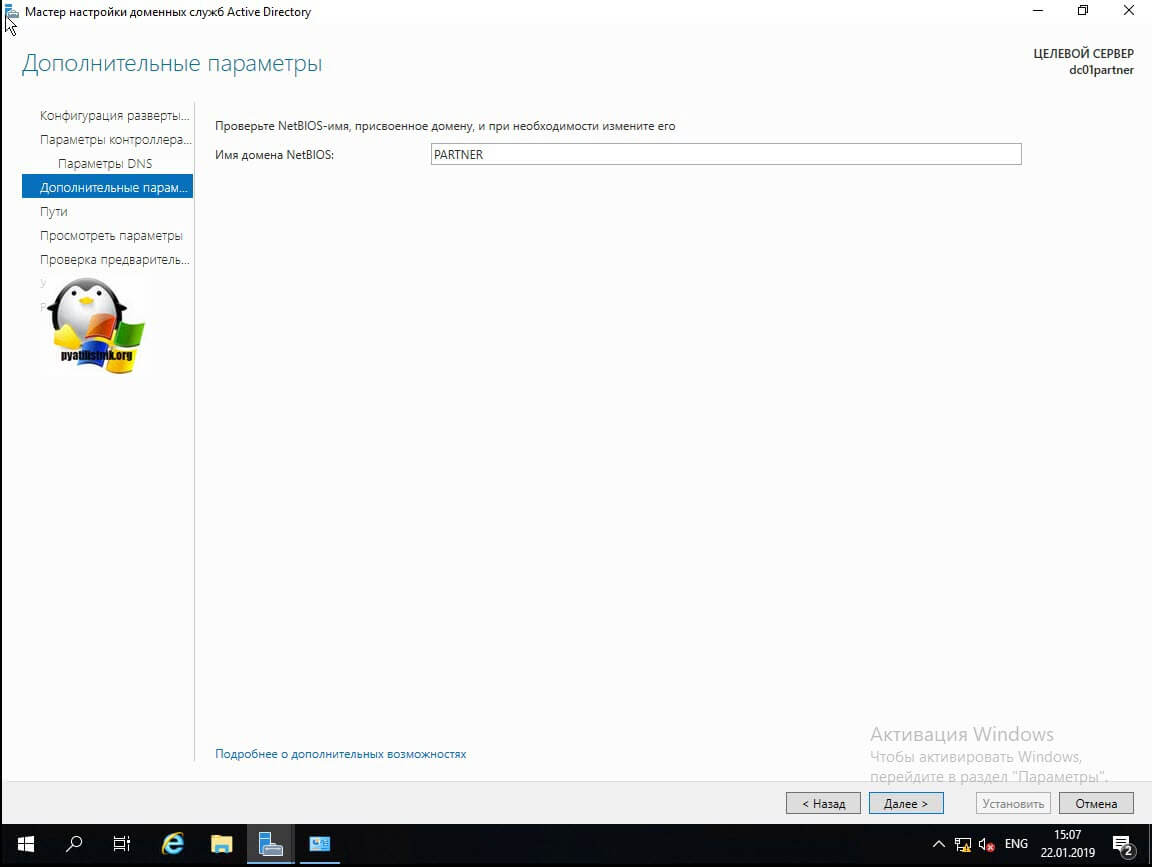

Задаем короткое имя (NetBIOS), обычно оставляют то, что предлагается мастером установки домена Active Directory.

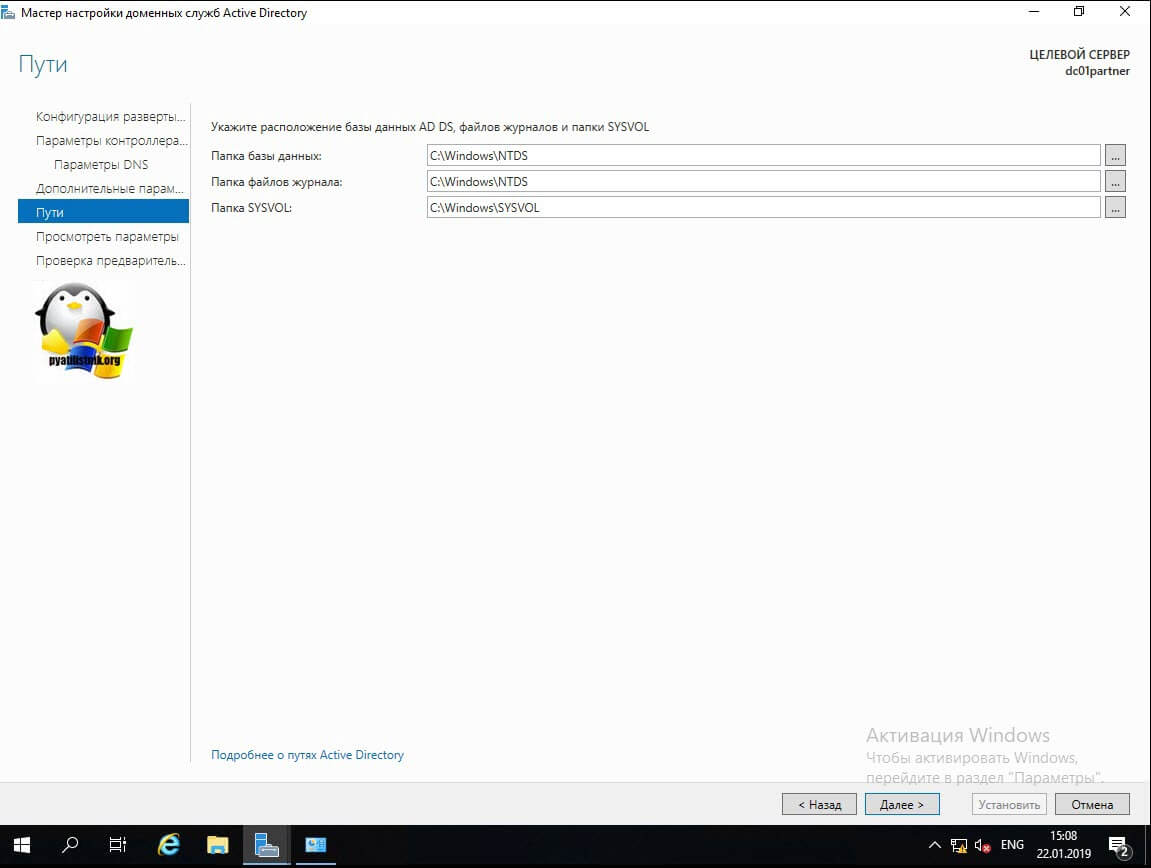

Далее вы должны указать расположение базы данных AD DS, файлов журналов и папки SYSVOL.По умолчанию все будет лежать по пути:

- Папка базы данных — C:\Windows\NTDS

- Папка файлов журналов — C:\Windows\NTDS

- Папка SYSVOL — C:\Windows\SYSVOL

Теперь вам мастер AD DS покажет сводные параметры, которые вы кстати можете выгрузить в сценарий PowerShell.

Выглядит сценарий вот так:

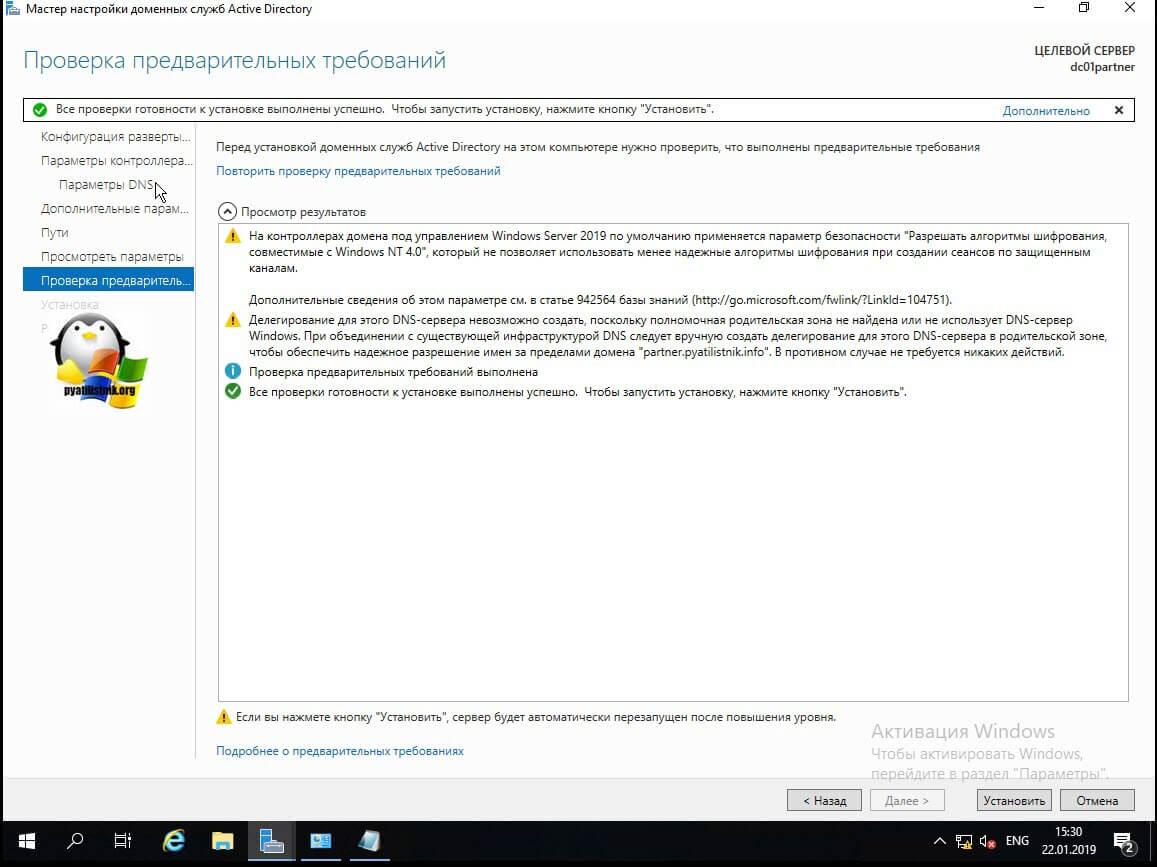

Еще одна проверка предварительных требования, по результатам которой вам сообщат, можно ли на данную систему произвести инсталляцию роли AD DS и поднять ее до контроллера домена.

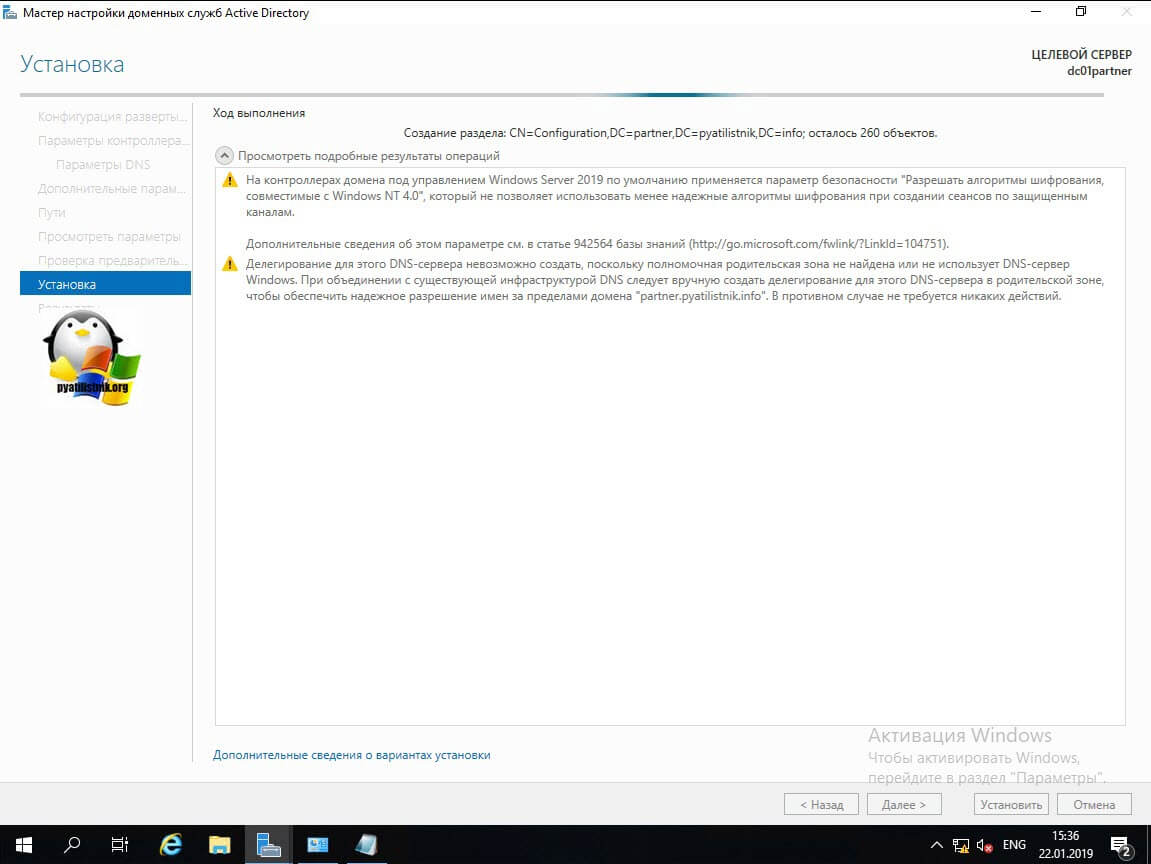

В момент установки будут созданы соответствующие разделы, такие как конфигурация и др.

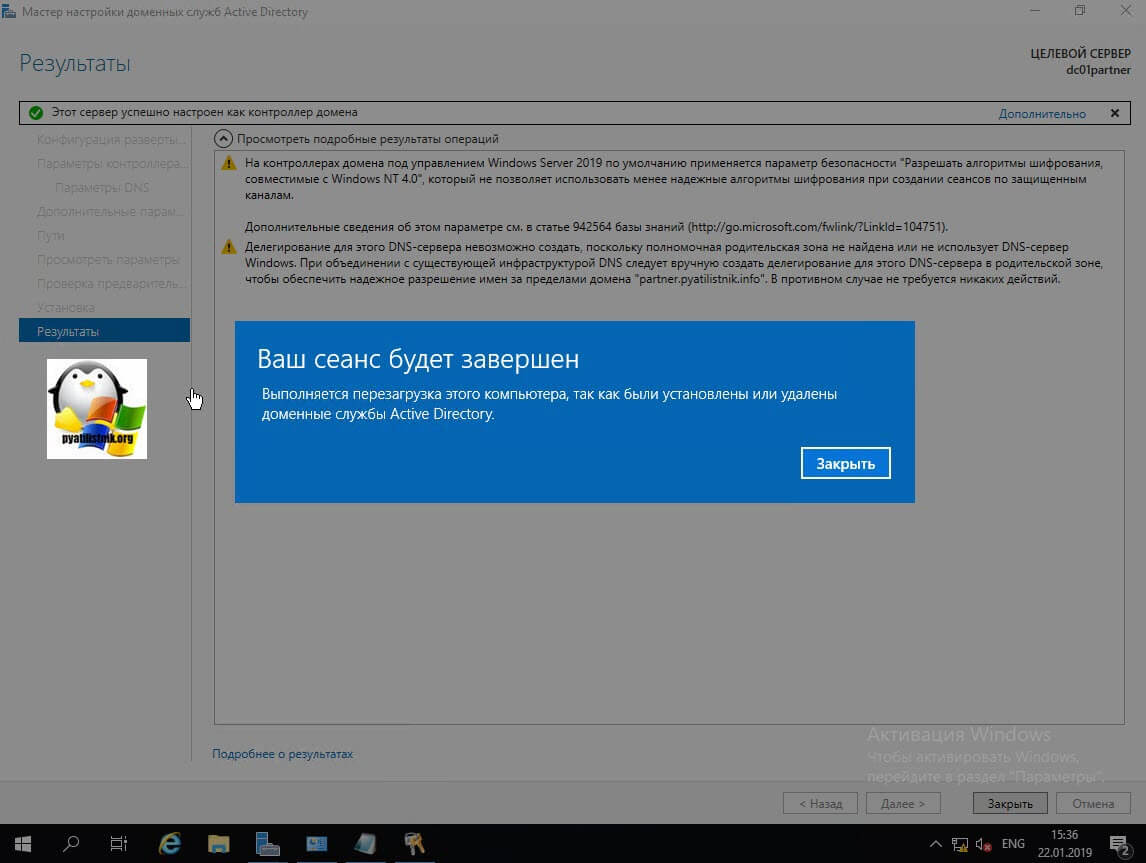

После установки вам сообщат:

Просматриваем логи Windows на предмет ошибок, так их можно посмотреть в диспетчере сервером, откуда можно запустить оснастку ADUC.

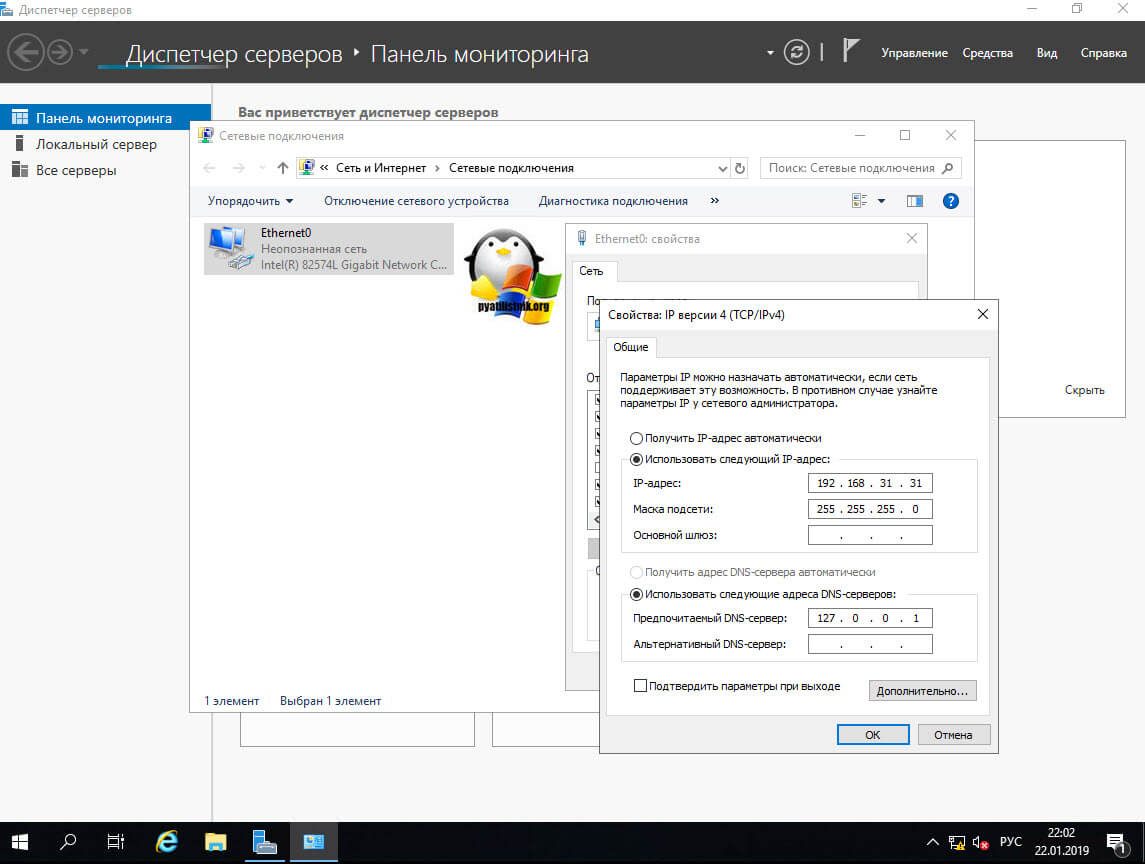

Еще маленький нюанс, когда вы загрузитесь, то обратите внимание, что у вас сетевой интерфейс может быть обозначен, как неизвестный, это проблема связана с тем, что в DNS-адрес подставился адрес петлевого интерфейса 127.0.0.1. Советую его поменять на основной ip адрес сервера DNS,

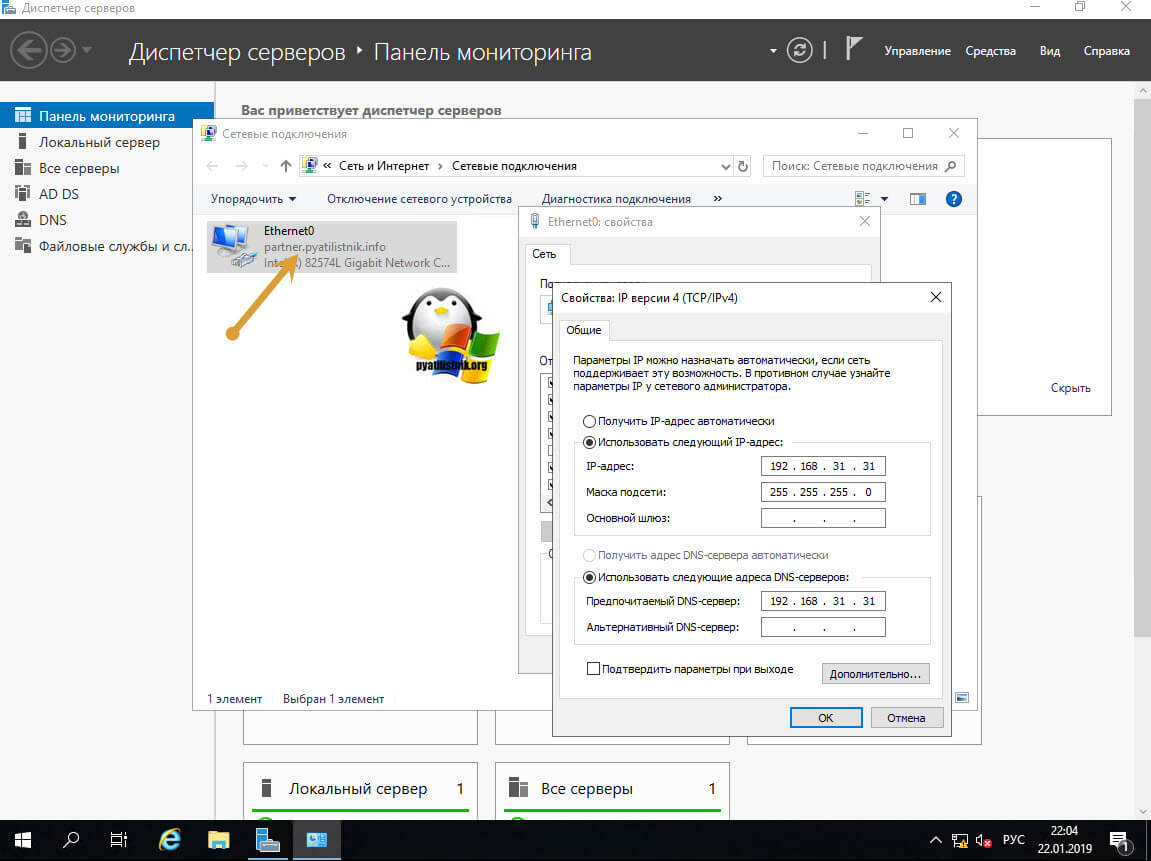

В итоге выключите и заново включите сетевой интерфейс или перезагрузитесь, после чего получите правильное отображение.

Установка контроллера домена Windows Server 2019 с помощью Powershell

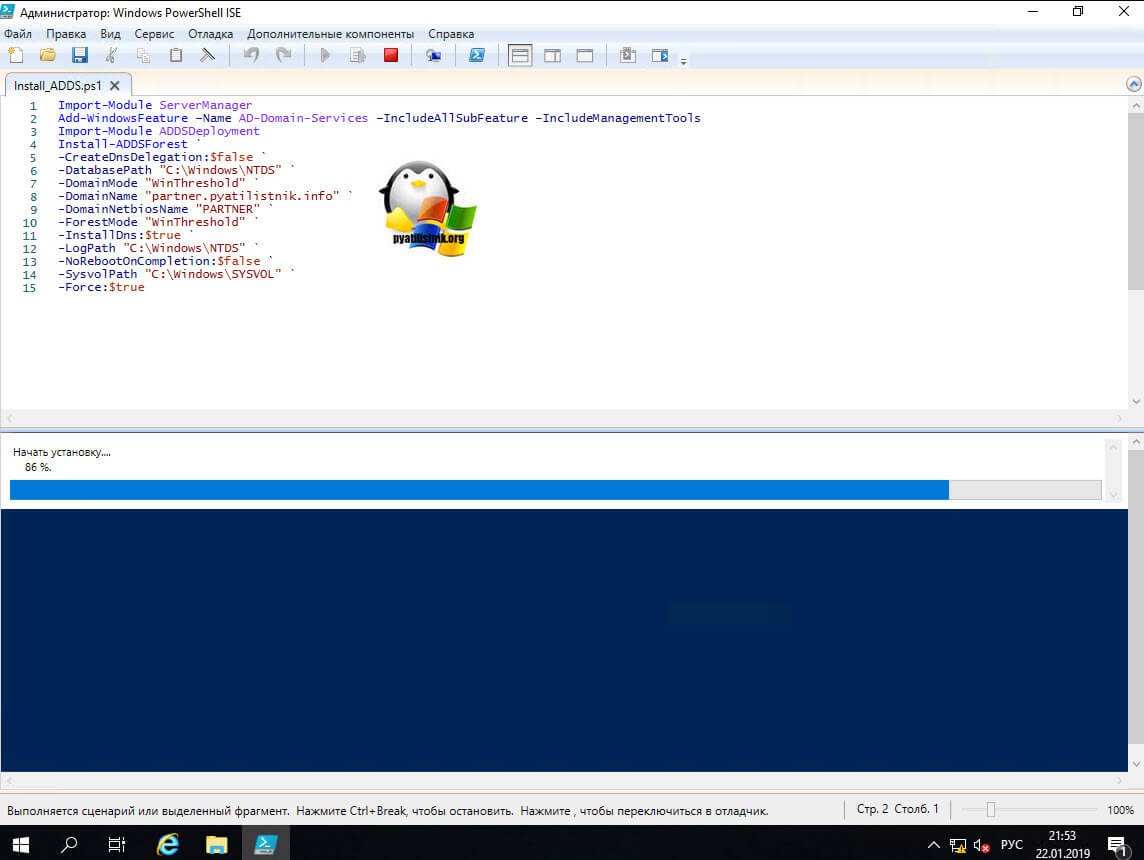

Для начала я приведу вам пример работы скрипта PowerShell, который буквально за несколько минут установит доменные службы Active Directory, вам в нем лишь нужно будет вбить свои данные.

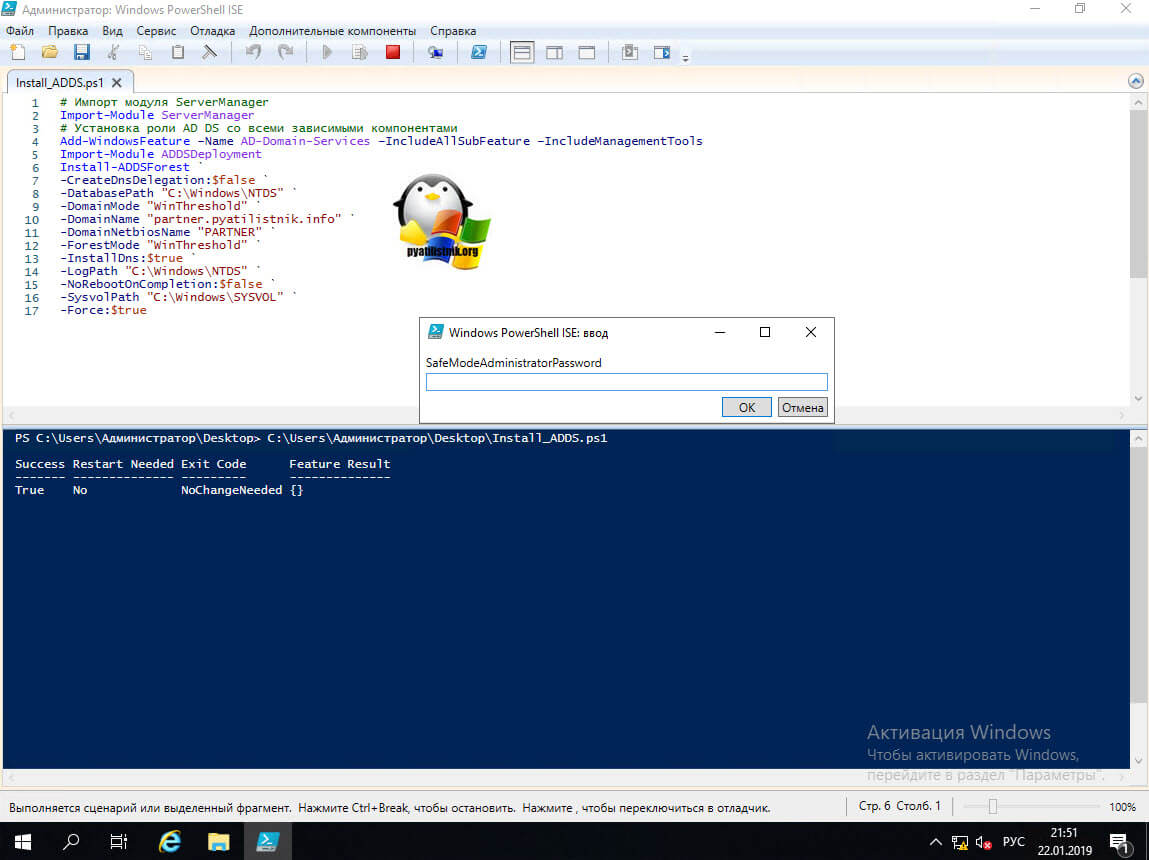

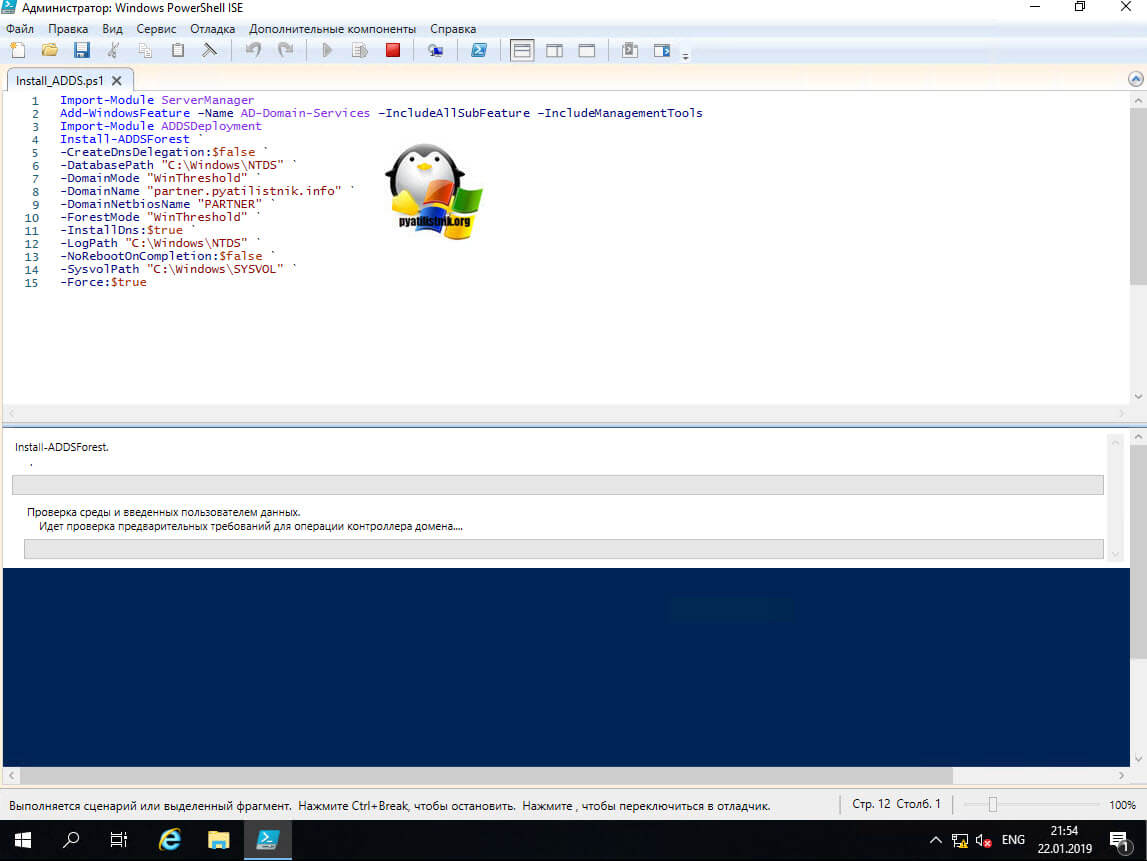

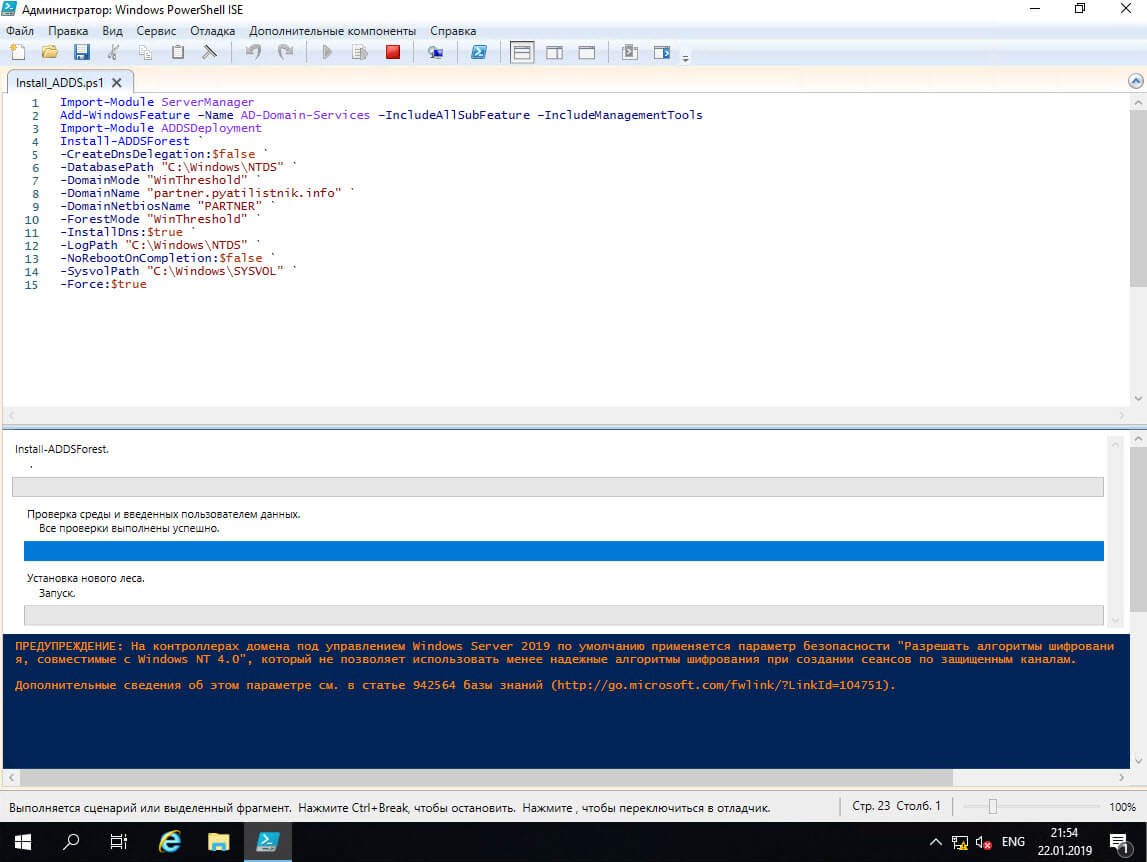

Когда вы в скрипте подставите все свои данные, то запускаете его. У вас начнется сбор данных и установка AD DS.

Единственное, что у вас будет запрошено, так это задание пароля восстановления SafeModeAdministratorPassword, указываем его дважды, с точки зрения безопасности он должен быть отличный от пароля для доменного администратора.

Создание нового леса Active Directory. Далее последует перезагрузка. Не забываем поправить сетевой интерфейс и DNS на нем.

Полезные команды при установке доменных служб

- Переименовать сайт AD по умолчанию (Default-First-Site-Name) — Get-ADReplicationSite | Rename-ADObject -NewName “Новое имя сайта

- Добавление новой подсети в сайт AD — New-ADReplicationSubnet -Name “100.100.100.0/24″ -Site «Имя сайта»

- Просмотр подсетей — Get-ADReplicationSubnet -Filter *

- Включение корзины Active Directory — Enable-ADOptionalFeature “Recycle Bin Feature” -Scope Forest -Target ‘partner.pyatilistnik.info’-confirm:$false

- Для удаления леса и домена можно использовать — Uninstall-ADDSDomainController–LastDoaminControllerInDomain –RemoveApplicationPartitions

Полезные командлеты в модуле ADDSDeployment

- Установка RODC — Add-ADDSReadOnlyDomainControllerAccount

- Установка контроллера в дочернем домене или дереве — Install-ADDSDomain

- Установка дополнительного контроллера домена — Install-ADDSDomainController

- Необходимые условия для установки дополнительного контроллера домена — Test-ADDSDomainControllerInstallation Verify

- Проверка необходимых условий для установки контроллера только для чтения — Test-ADDSReadOnlyDomainControllerAccountCreation

Установка и настройка Active Directory Windows Admin Center

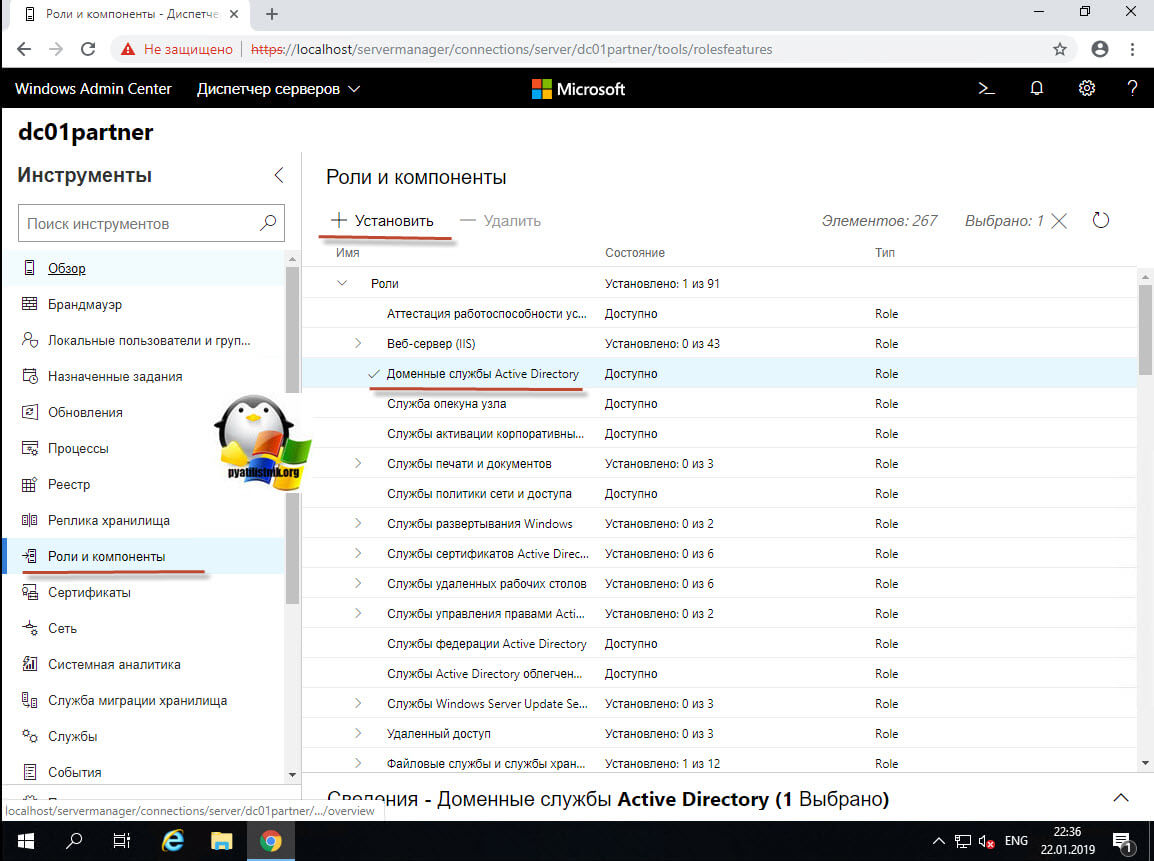

Windows Admin Center так же может помочь в установке роли AD DS, для этого в веб интерфейсе зайдите в пункт «Роли и компоненты», выбираем роль и нажимаем установить.

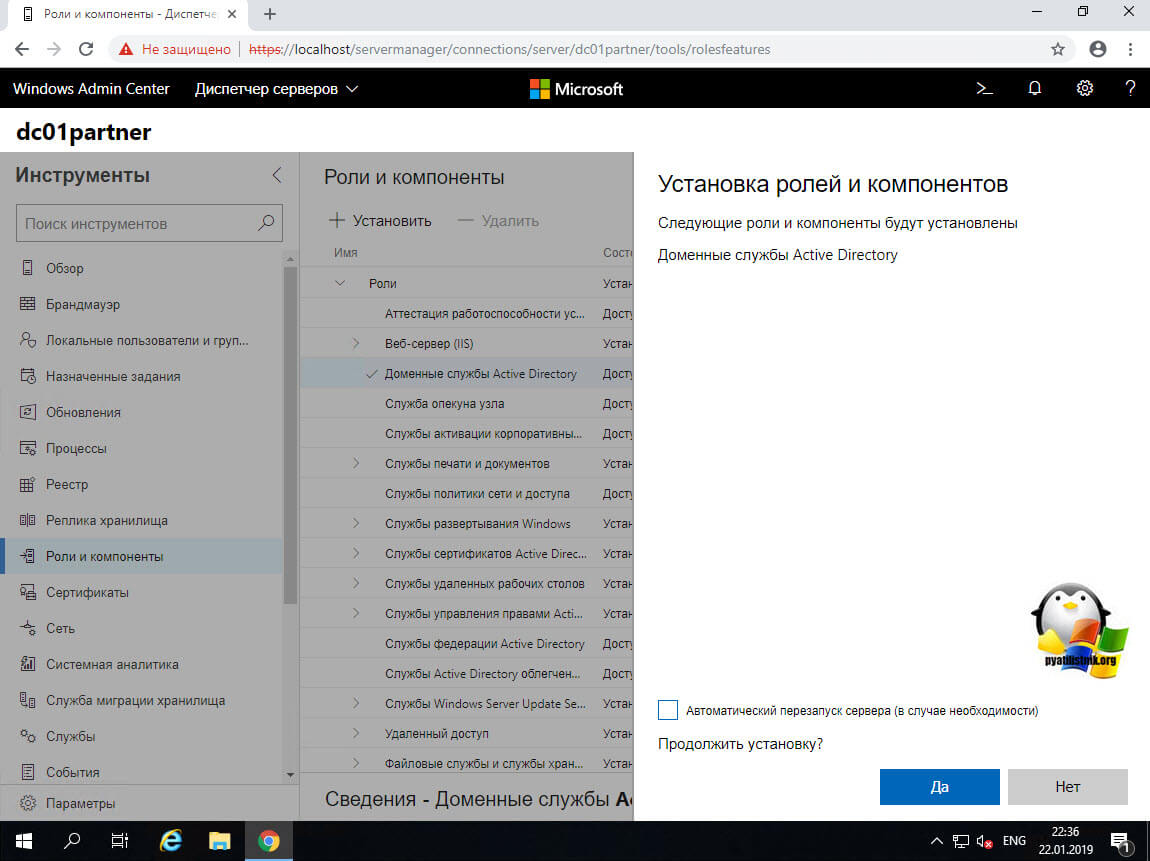

Появится мастер установки, если все верно, то нажмите да.

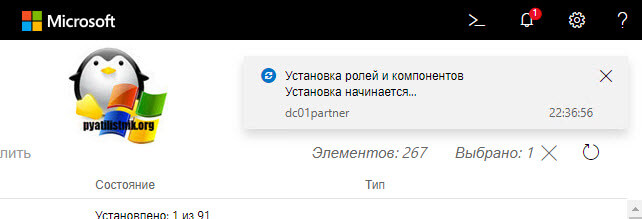

В правом верхнем углу у вас будет область уведомления, где вы увидите, что запустилось ваше задание.

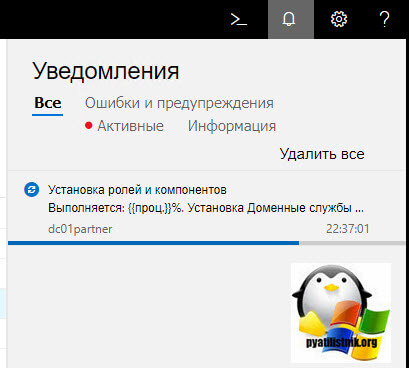

Процесс установки доменных служб.

Все роль установлена, к сожалению далее вы не сможете из интерфейса Windows Admin Center в виде графического мастера настроить домен, но тут есть слева от колокольчика окно PowerShell, где можно закончить начатое.

Установка Active Directory Domain Services на Windows Server 2019 Server Core

Данная статья предназначена для тех, кто искал подробное и понятное руководство о том, как установить роль Active Directory Domain Services на Windows Server 2019 Server Core.

В этом руководстве мы будем рассматривать тот случай, когда у вас уже есть сервер с установленной на нем операционной системой Windows Server 2019 Server Core.

Подробно о том, как установить Windows Server 2019, вы можете прочитать в моем руководстве “Установка Windows Server 2019”. Узнать о том, как установить Active Directory Domain Services на Windows Server 2019 Server Core без GUI, вы можете, прочитав “Установка Active Directory Domain Services на Windows Server 2019”.

Рекомендую всегда использовать англоязычные издания Windows Server. Как показывает практика, оригинальные (английские) версии Windows работают стабильнее, к тому же вам будет проще общаться на одном языке с профессионалами в случае возникновения проблем или при желании обменяться опытом.

Перед началом установки роли Active Directory Domain Services необходимо присвоить серверу корректное имя в соответствии со стандартами вашей организации, а затем указать статический IP-адрес, маску подсети, шлюз и адрес сервера DNS.

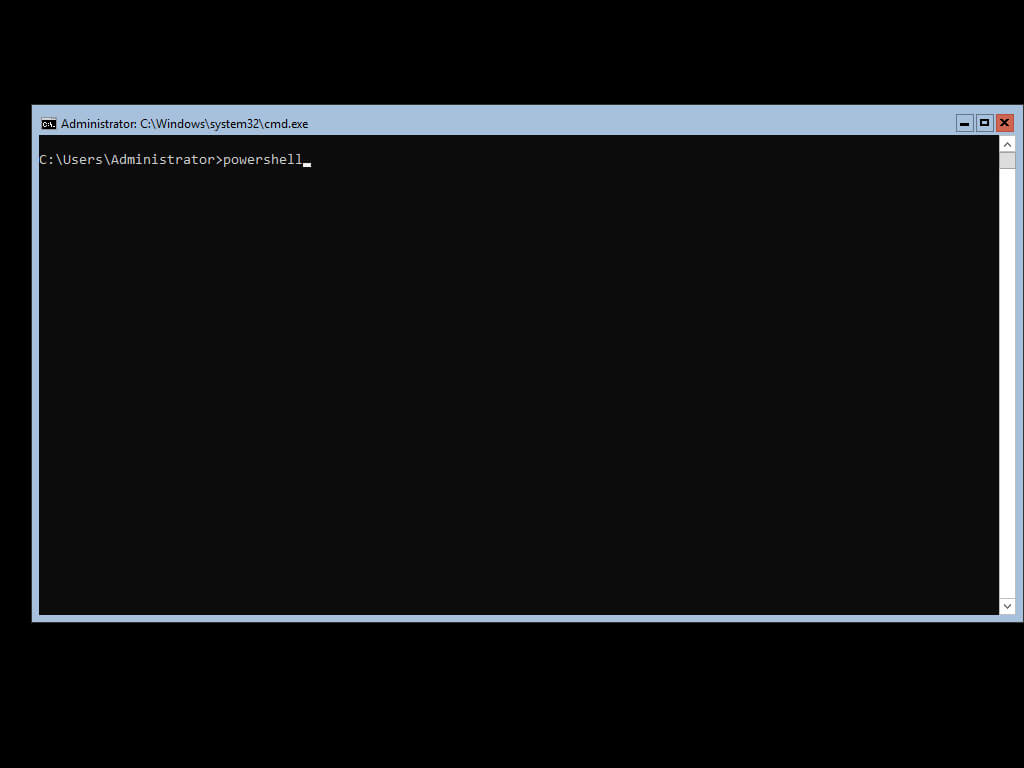

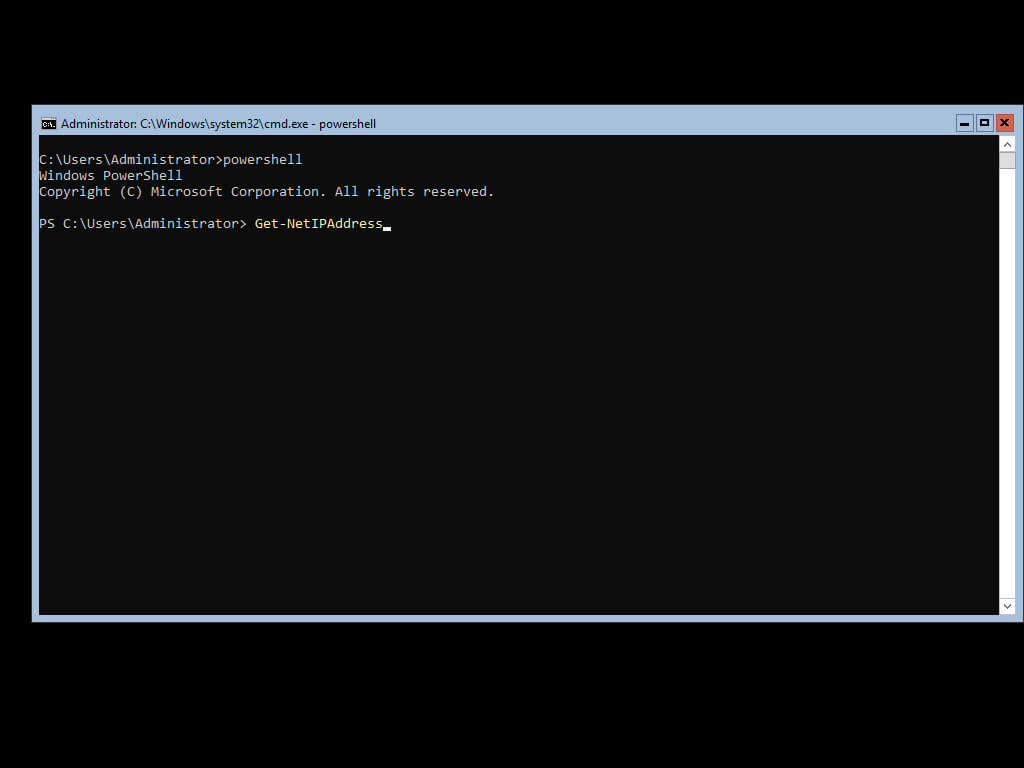

Заходим в систему под учетной записью с правами администратора и запускаем Windows PowerShell с помощью команды:

Настоятельно рекомендую заранее продумать, как будут называться сервера в вашей организации.

В данном руководстве в качестве нового имени сервера будет использоваться “heyvaldemar-server-1”.

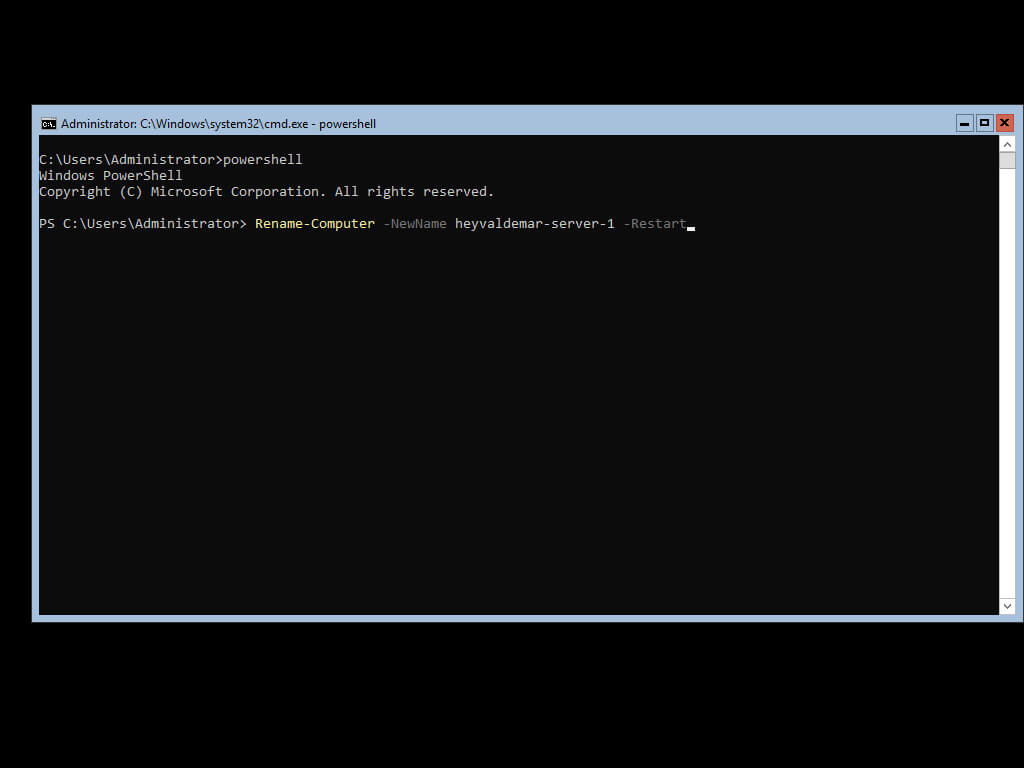

Присваиваем серверу новое имя, а затем перезагружаем его, чтобы изменения вступили в силу, с помощью команды:

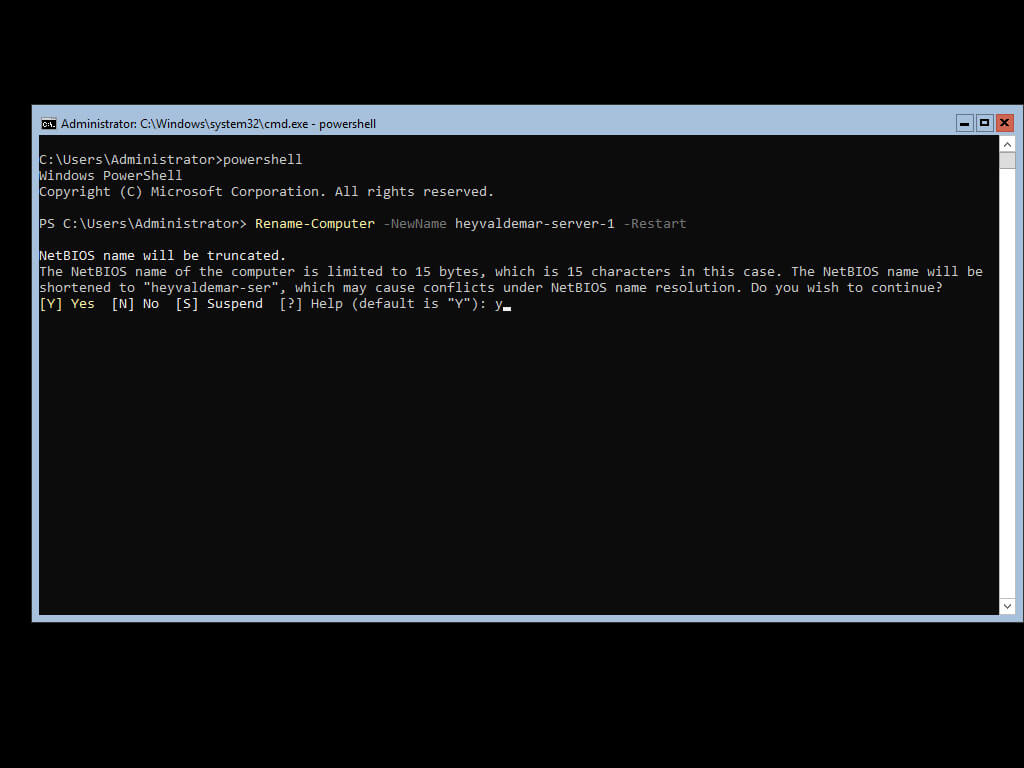

Так как выбранное имя сервера содержит более 15 символов, система уведомляет о том, что NetBIOS имя для сервера будет укорочено до 15 символов.

Нажимаем на кнопку “y”, затем “Enter”.

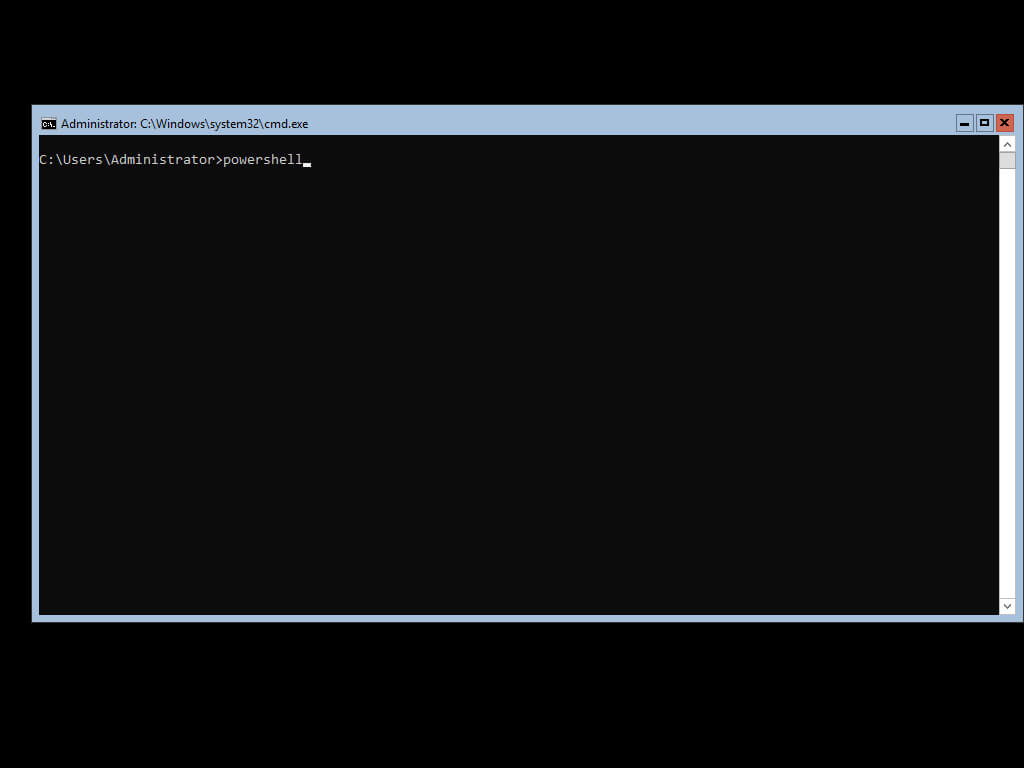

После перезагружки сервера, снова заходим в систему под учетной записью с правами администратора и запускаем Windows PowerShell с помощью команды:

Теперь необходимо присвоить серверу статический IP-адрес, маску подсети, шлюз и адрес сервера DNS.

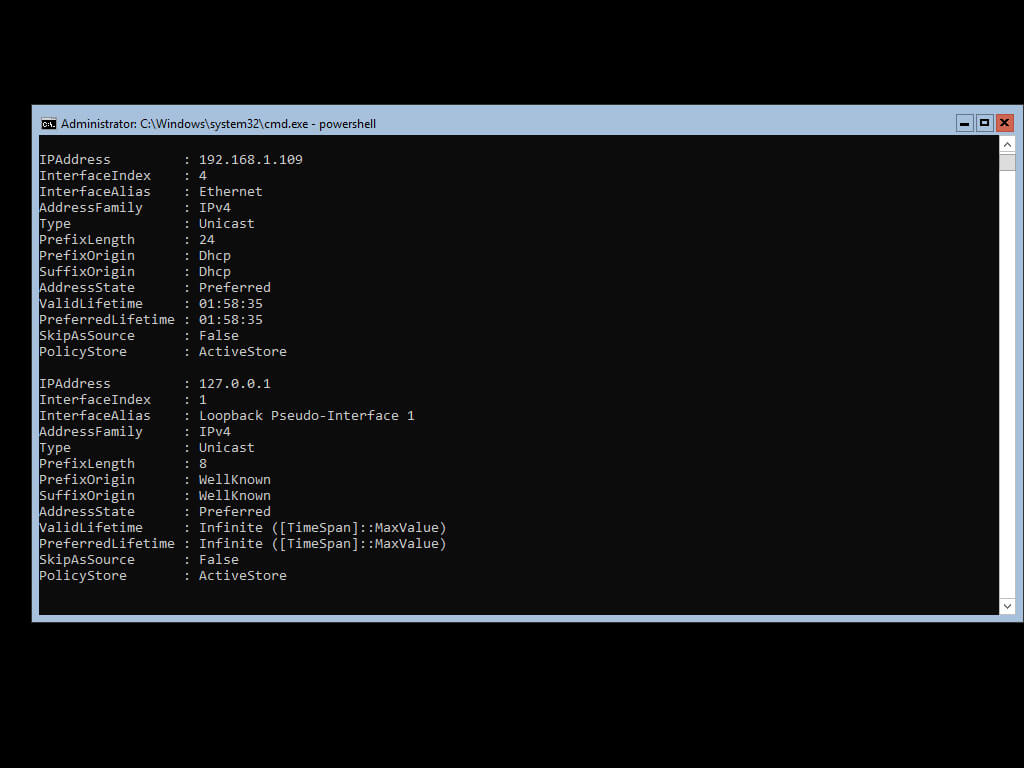

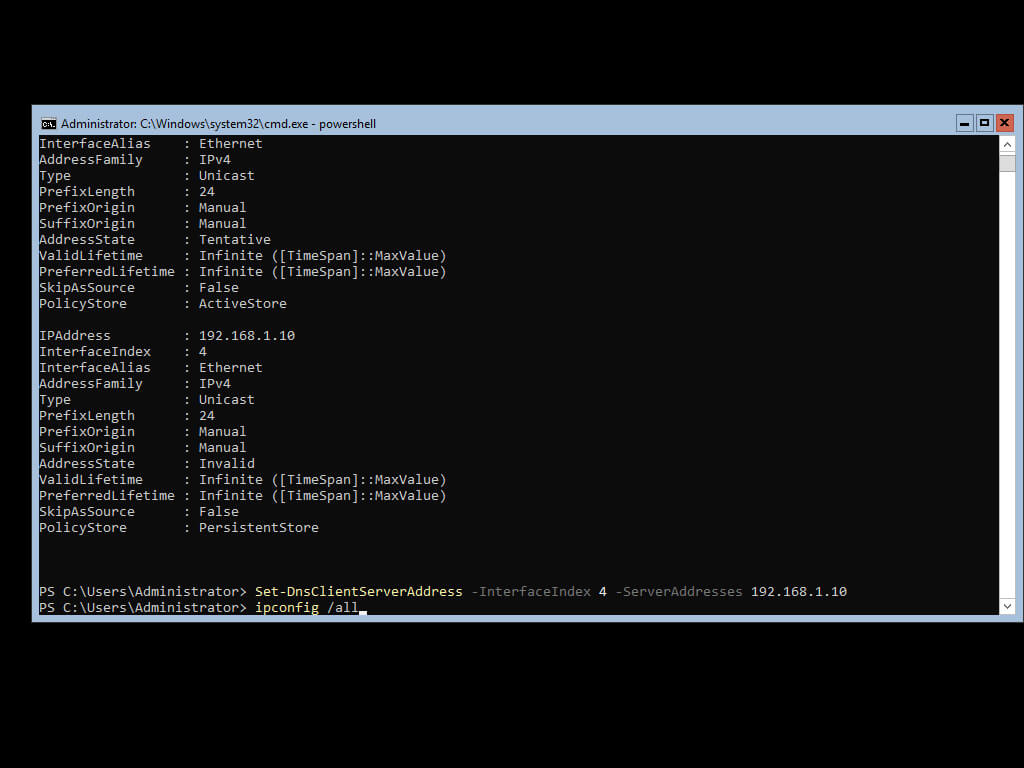

Чтобы настроить сетевой интерфейс потребуется узнать его индекс с помощью команды:

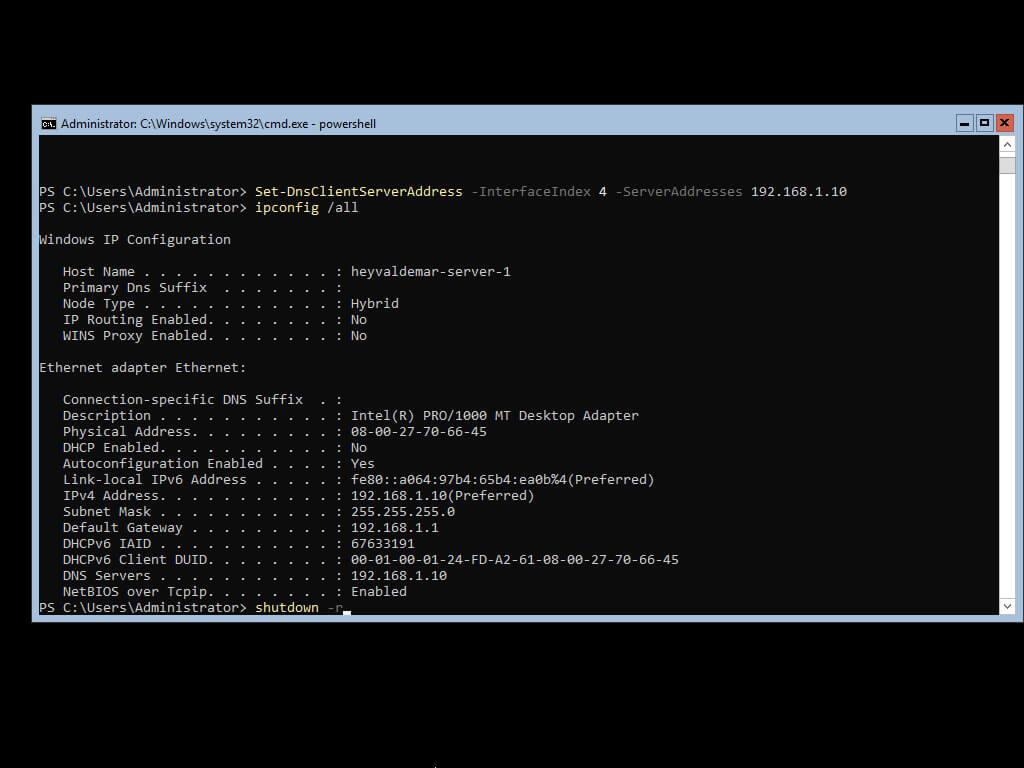

В данном случае сетевой интерфейс имеет индекс “4”.

В данном руководстве серверу будет присвоен IP-адрес 192.168.1.10, маска подсети 255.255.255.0 (24) и шлюз 192.168.1.1.

Обратите внимание, вы должны заранее понимать, как устроена ваша сеть и знать какие IP-адреса свободны.

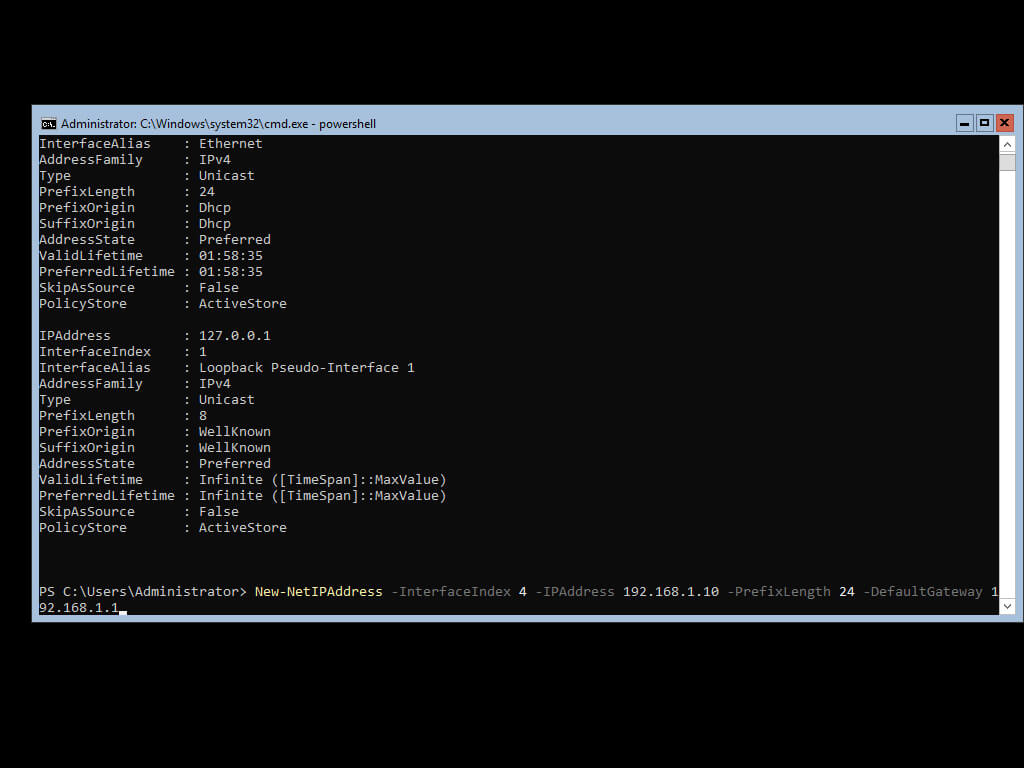

Присваиваем серверу IP-адрес, маску и шлюз, указав ранее полученный индекс сетевого интерфейса, с помощью команды:

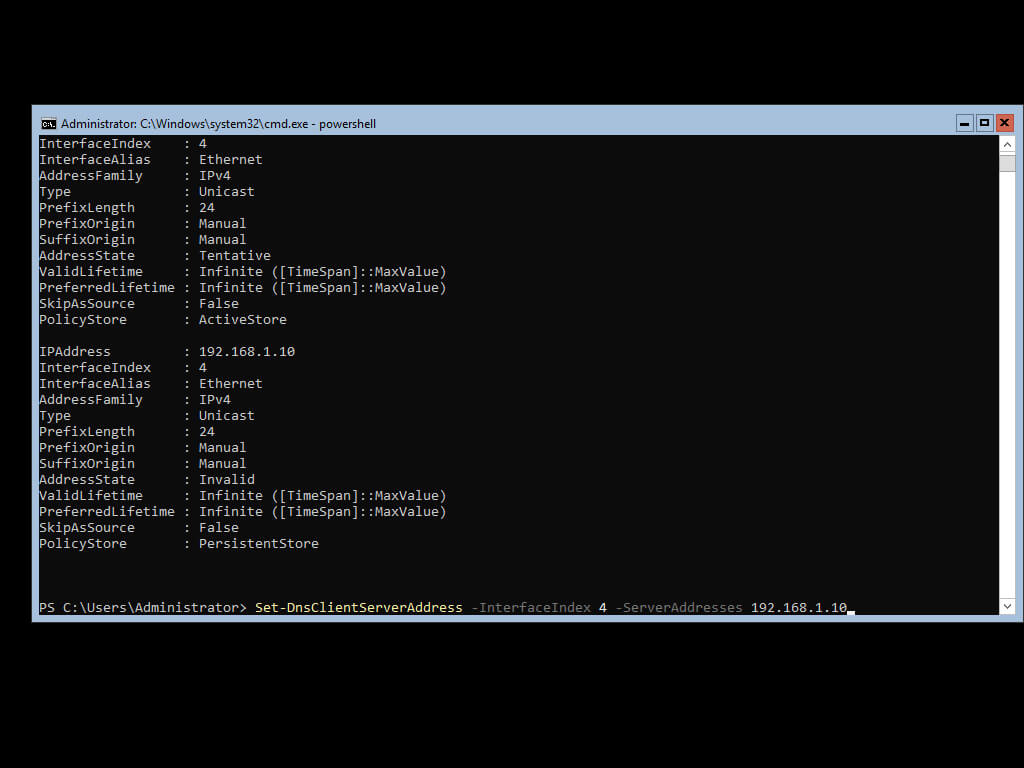

В качестве сервера DNS необходимо указать IP-адрес текущего сервера, так как на нем будет присутствовать роль “DNS Server”, которая устанавливается вместе с ролью “Active Directory Domain Services”.

Прописываем IP-адрес сервера DNS с помощью команды:

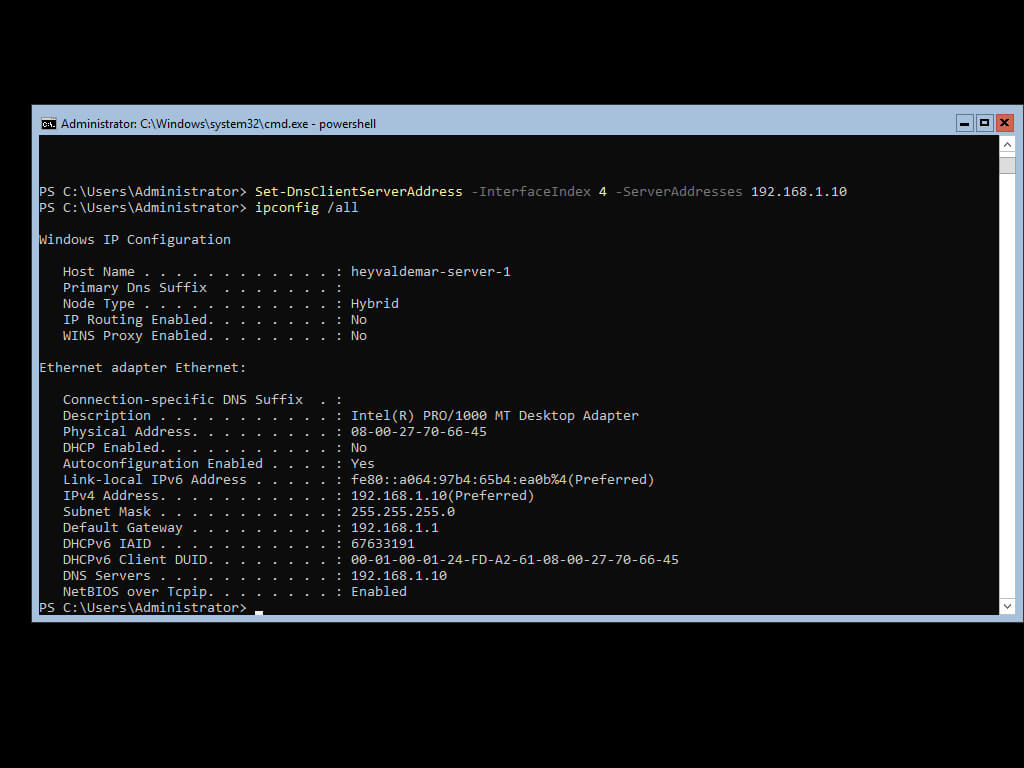

Проверим, что серверу присвоен корректный IP-адрес, маска подсети, шлюз и адрес сервера DNS, с помощью команды:

Серверу присвоен корректный IP-адрес, маска подсети, шлюз и адрес сервера DNS.

Теперь подключимся к серверу с персонального компьютера при помощи средст удаленного управления Windows PowerShell.

В данном руководстве на персональном компьютере используется операционная система Windows 10. Подробно о том, как установить Windows 10, вы можете прочитать в моем руководстве “Установка Windows 10”.

Обратите внимание, для включения средст удаленного управления Windows PowerShell, пользователь должен обладать правами локального администратора на своем компьютере.

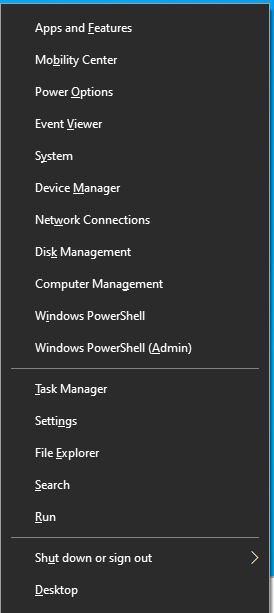

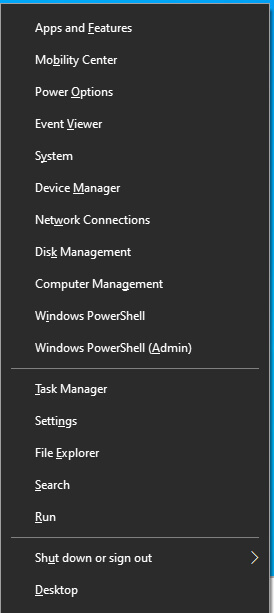

На клавиатуре нажимаем сочетание клавиш “Win” и “x”, затем в открывшемся меню выбираем “Windows PowerShell (Admin)”.

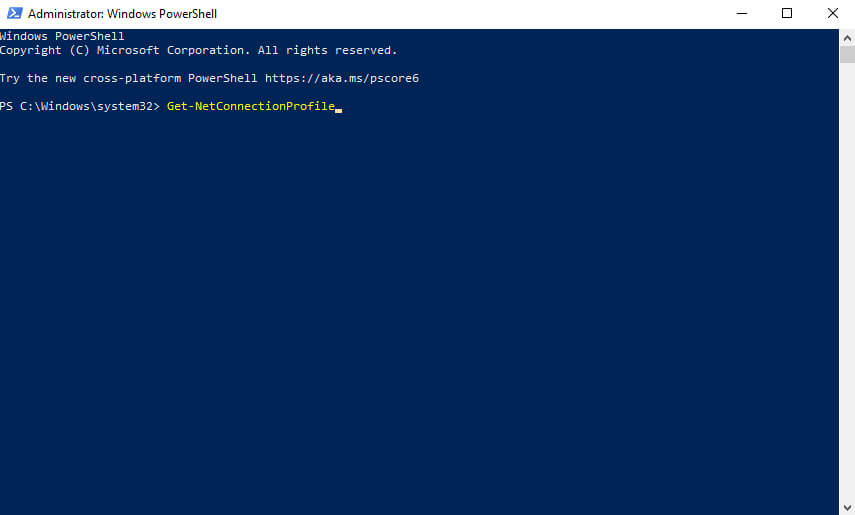

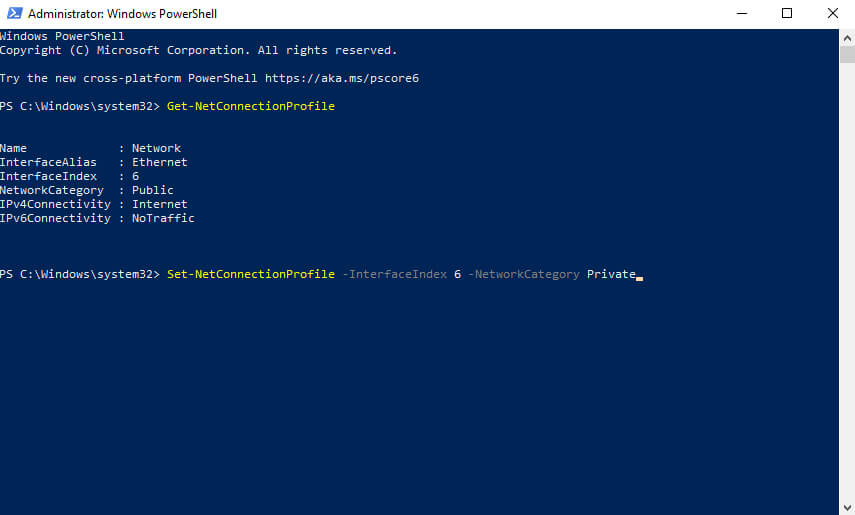

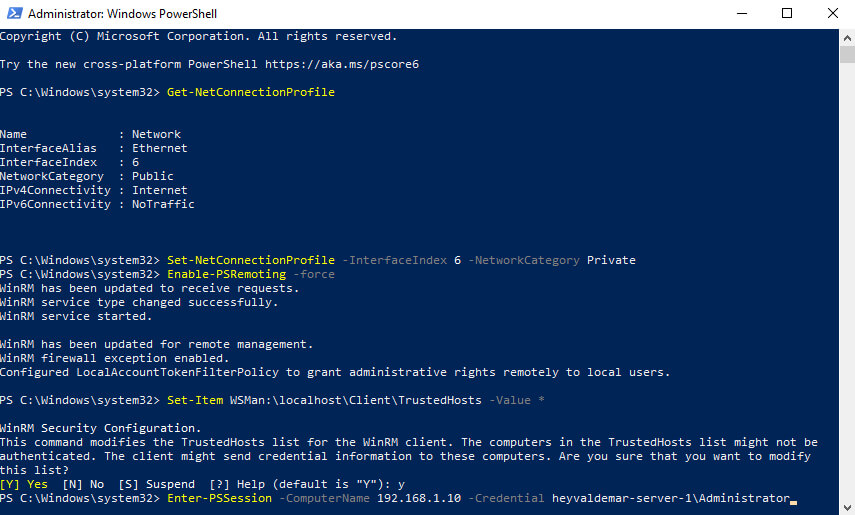

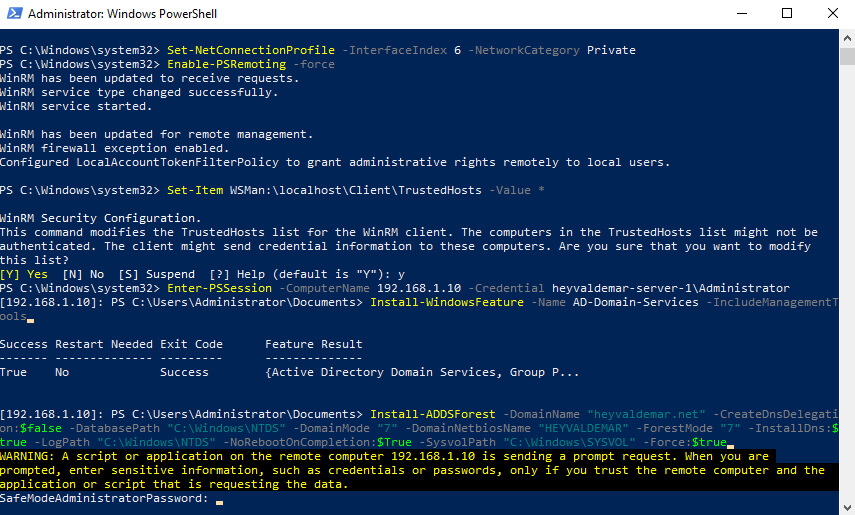

Чтобы подключиться к серверу с персонального компьютера, нужно изменить категорию сети с “Public” на “Private”. Чтобы сделать это, потребуется узнать индекс сетевого интерфейса с помощью команды:

В данном случае сетевой интерфейс имеет индекс “6”.

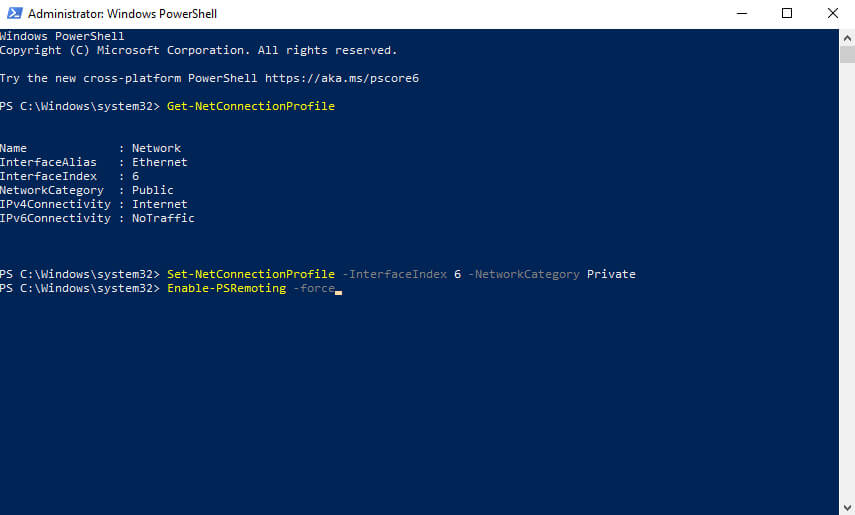

Изменим категорию сети с “Public” на “Private” указав ранее полученный индекс сетевого интерфейса, с помощью команды:

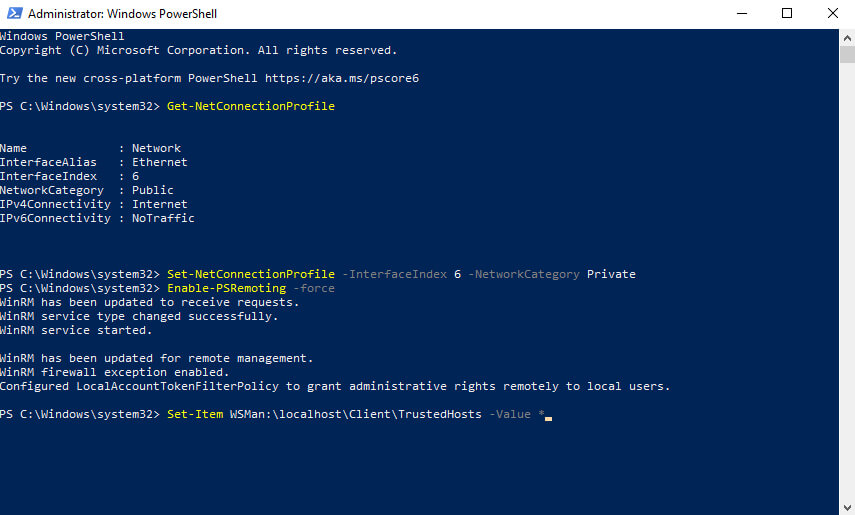

Теперь включим средства для удаленно администрирования с помощью команды:

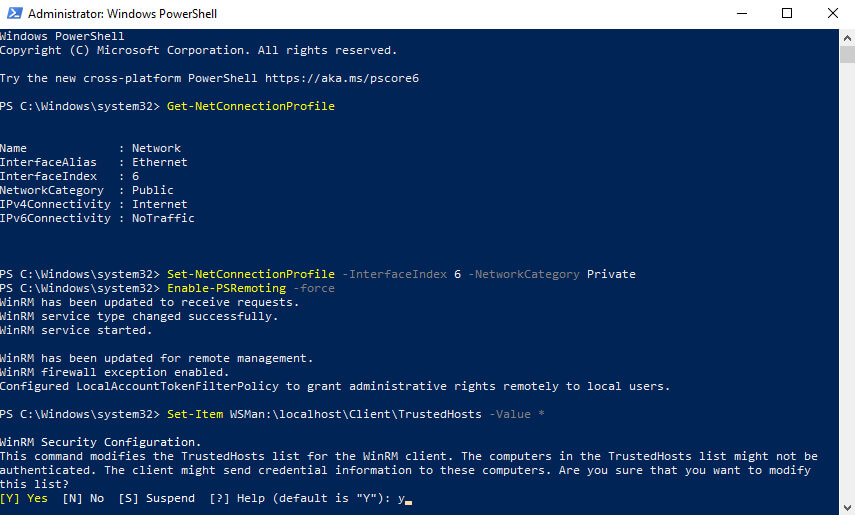

Чтобы дооверять любому компьютеру в сети для осуществления удаленного подключения выполняем команду:

На следующем шаге, система уведомит о том, что введеная команда внесет изменения в список доверенных хостов.

Нажимаем на кнопку “y”, затем “Enter”.

В данном руководстве серверу присвоен IP-адрес 192.168.1.10 и имя heyvaldemar-server-1, а для управления операционной системой на сервере используется учетная запись Administrator.

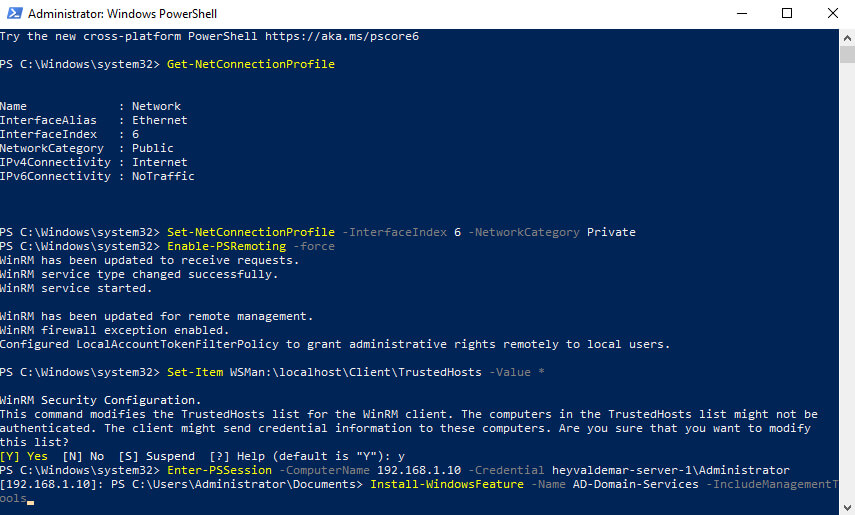

Подключаемся к серверу при помощи команды:

Указываем пароль от учетной записи с правами администратора и нажимаем на кнопку “OK”.

Подключение к серверу установленно.

Теперь можно приступить к установке роли “Active Directory Domain Services”.

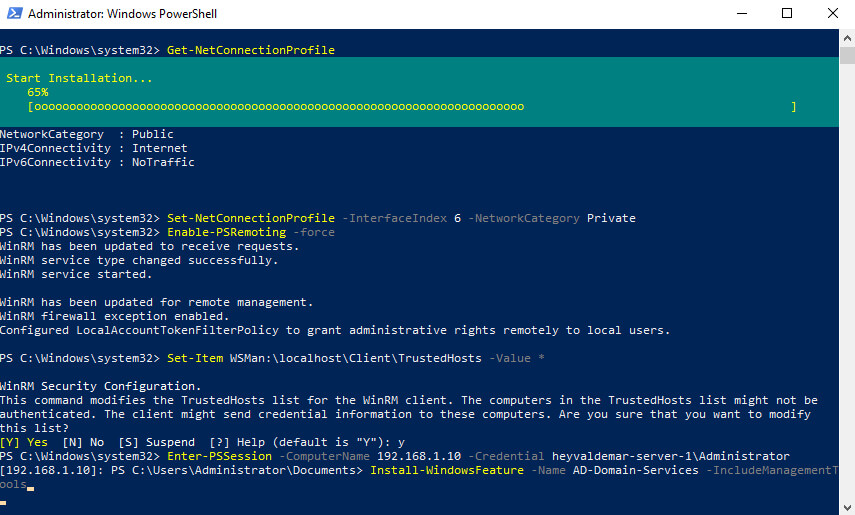

Началась установка выбранной роли и необходимых для нее компонентов.

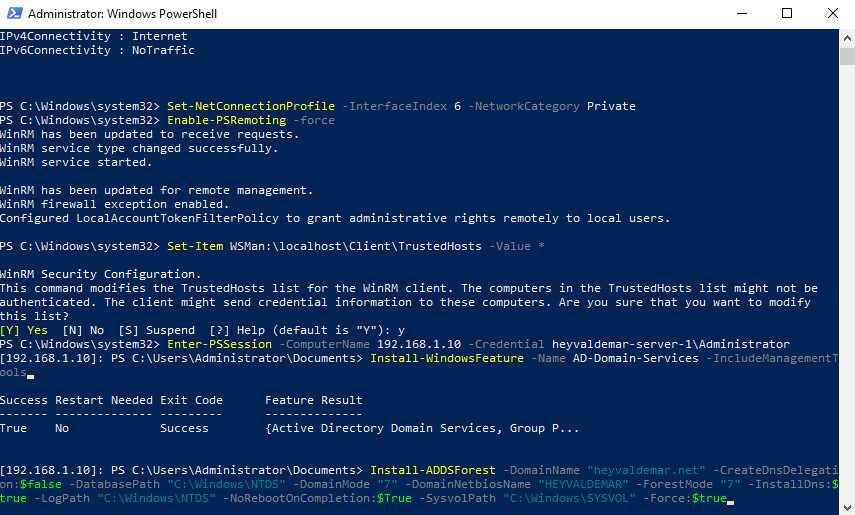

Для того чтобы повысить роль вашего сервера до уровня контроллера домена выполняем команду:

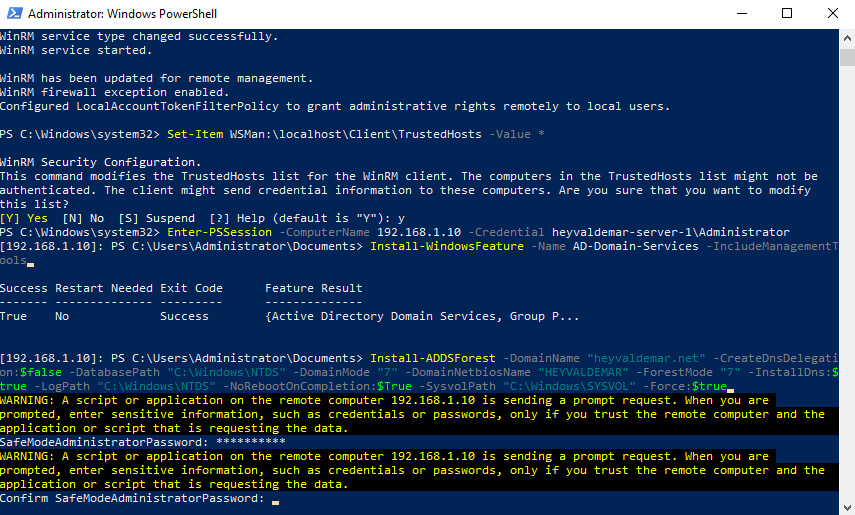

Указываем пароль для DSRM (Directory Service Restore Mode — режим восстановления службы каталога) и нажимаем на кнопку “Enter”.

Указываем введенный ранее пароль еще раз и нажимаем на кнопку “Enter”.

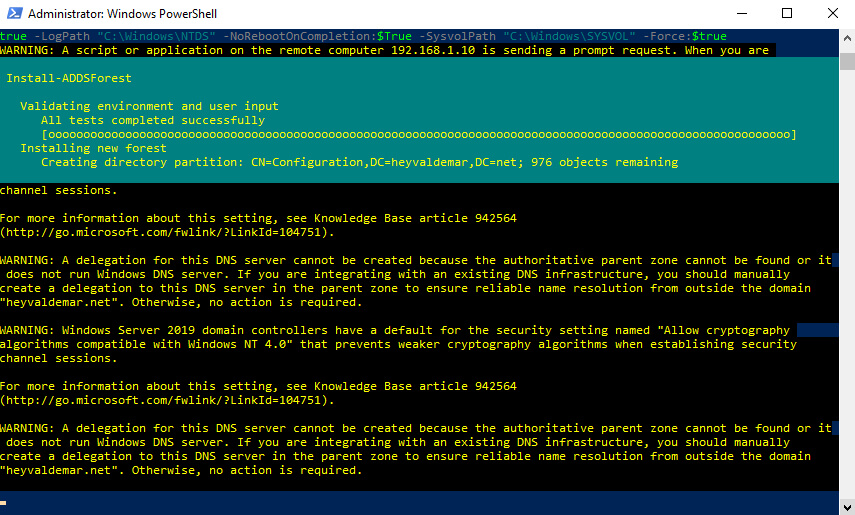

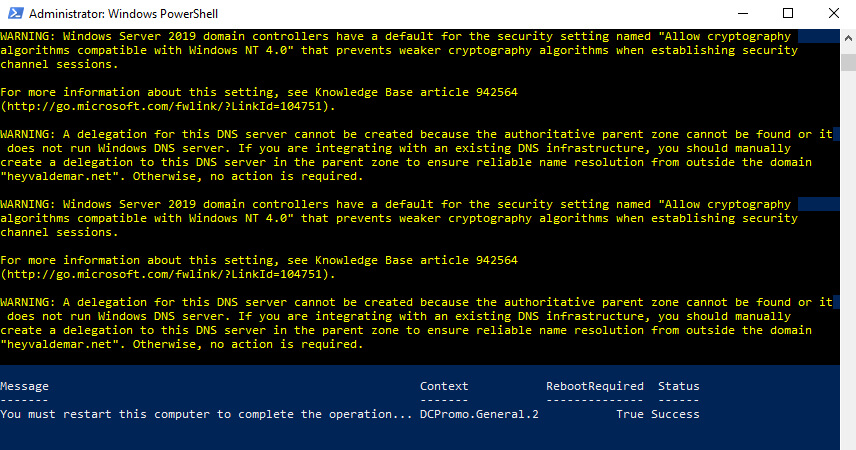

Начался процесс повышения роли сервера до уровня контроллера домена.

Повышение роли сервера до уровня контроллера домена завершено.

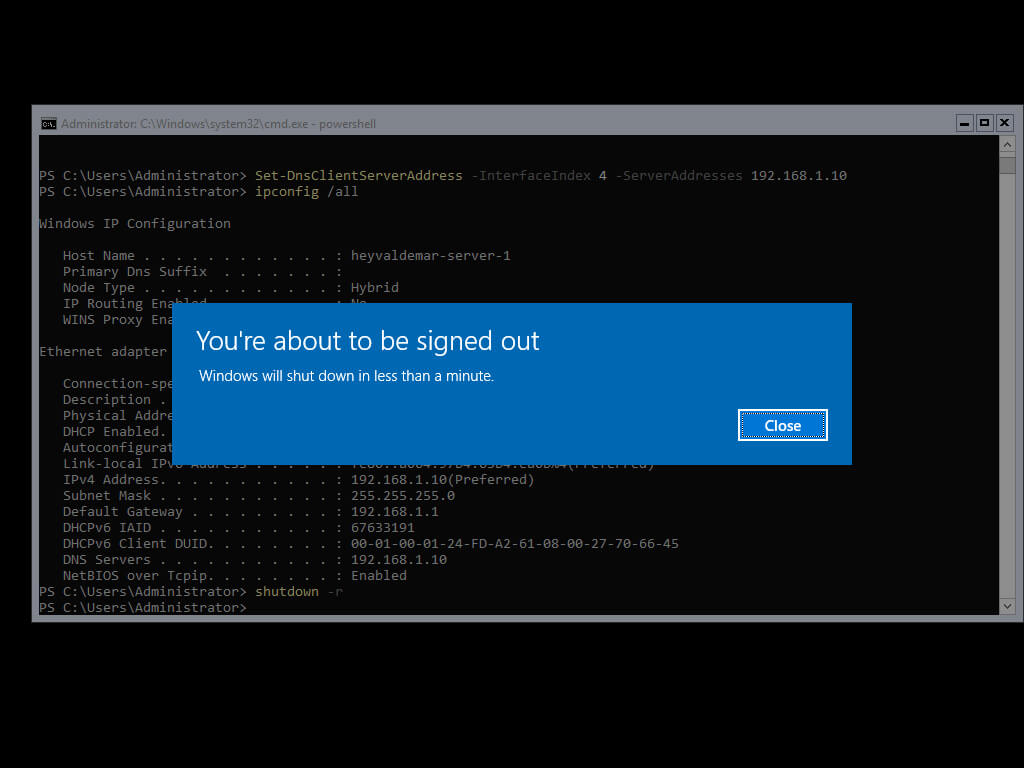

Возвращаемся на сервер и перазагружаем его с помощью команды:

Перед тем как сервер начнет перезагружаться вы увидите предупреждение.

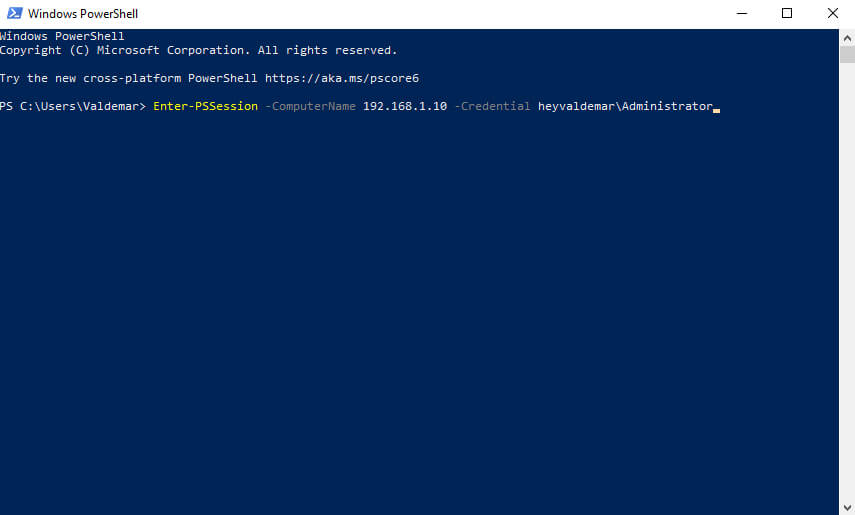

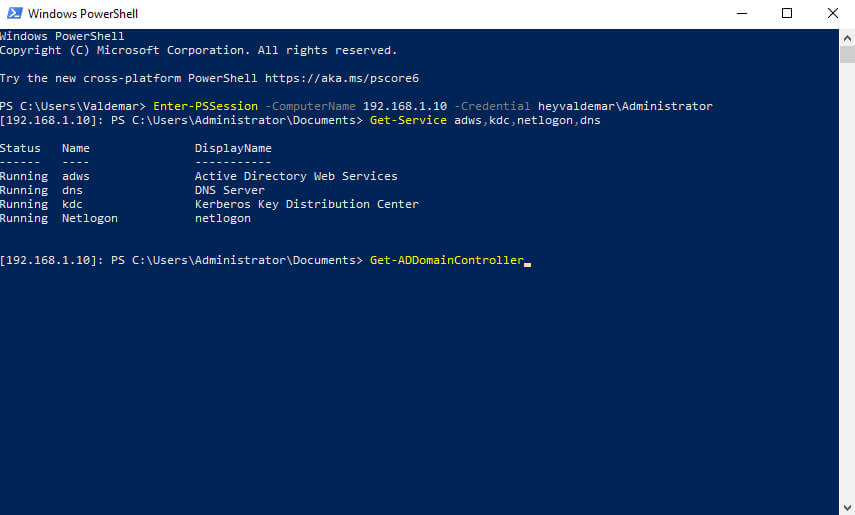

Теперь снова подключимся к серверу с персонального компьютера при помощи средст удаленного управления Windows PowerShell, чтобы подтвердить успешную установку служб.

В данном руководстве серверу присвоен IP-адрес 192.168.1.10, кроме того сервер является контроллером домена heyvaldemar.net, а для управления операционной системой на сервере используется учетная запись Administrator.

Подключаемся к серверу при помощи команды:

Указываем пароль от учетной запси с правами администратора домена и нажимаем на кнопку “OK”.

Подключение к серверу установленно.

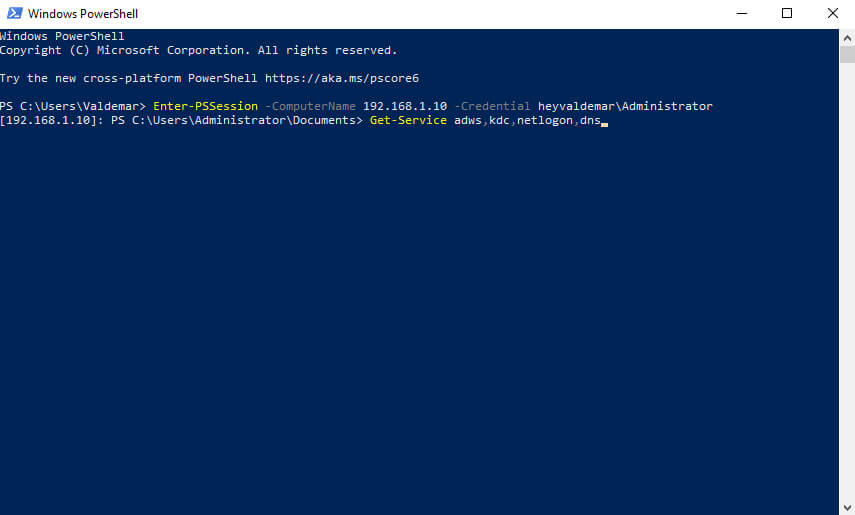

Проверим статус служб необходимых для работы контроллера домена с помощью команды:

Службы необходимые для работы контроллера домена запущены.

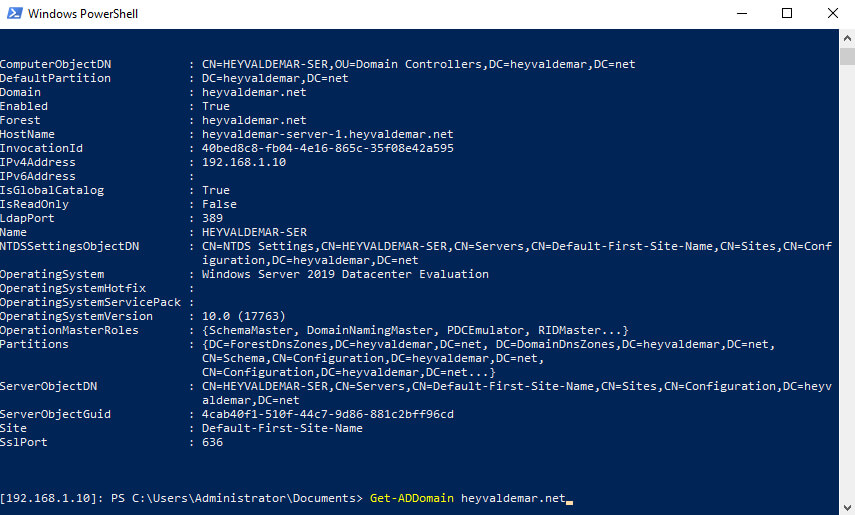

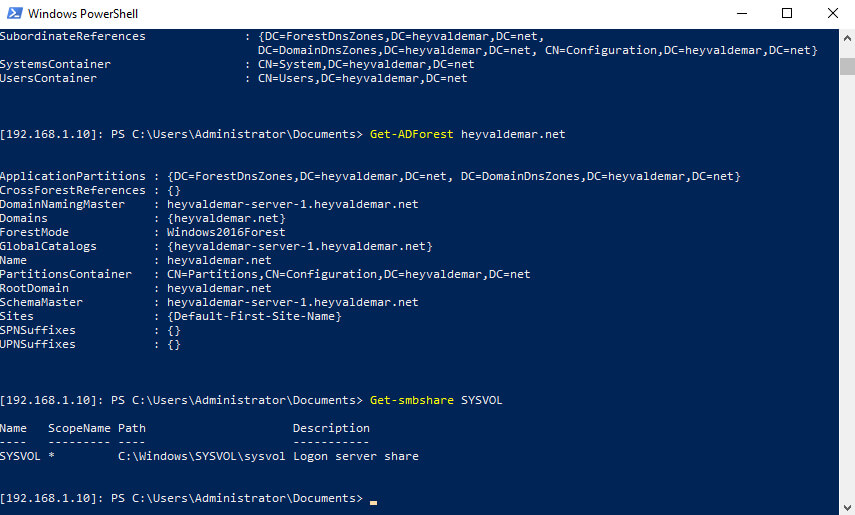

Для просмотра детальной информации о конфигруации контроллера домена можно выполнить команду:

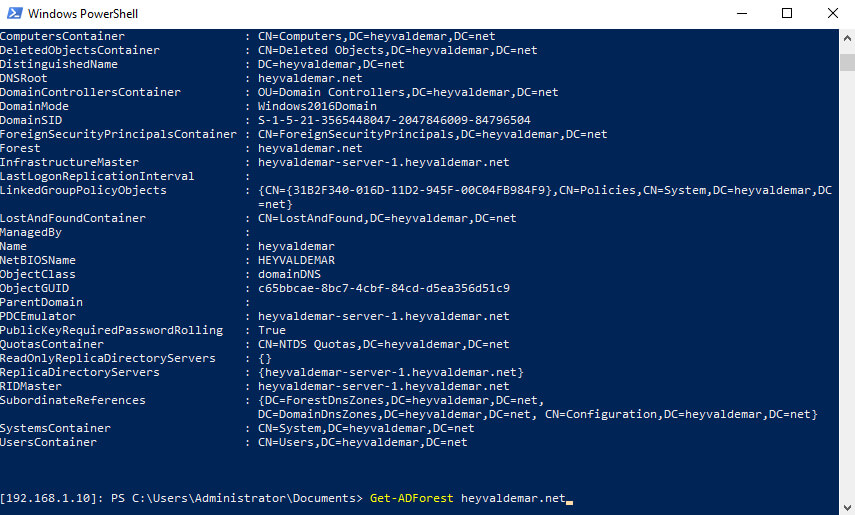

Для просмотра детальной информации о домене Active Directory можно выполнить команду:

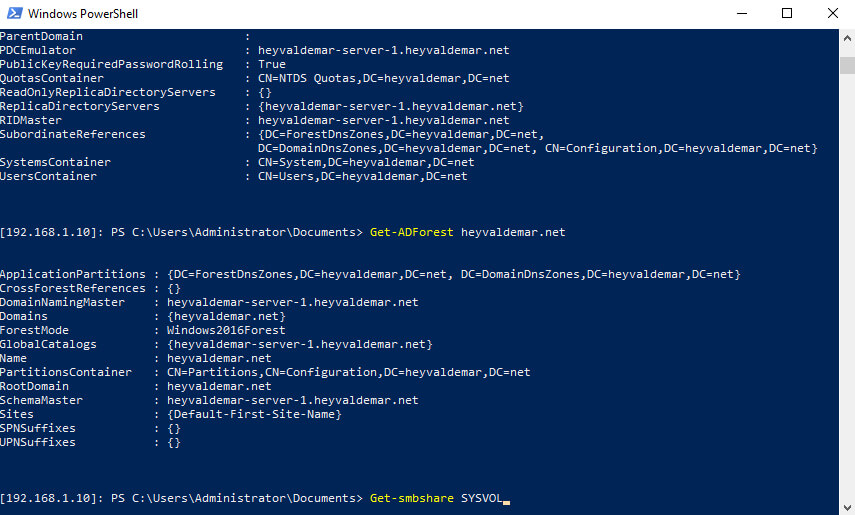

Для просмотра детальной информации о лесе Active Directory можно выполнить команду:

Для проверки доступности общей папки “SYSVOL” можно выполнить команду:

Общая папка “SYSVOL” доступна. Она используется для предоставления клиентам параметров групповой политики и сценариев входа и выхода в систему.

Возвращаемся на рабочую станцию.

Теперь можно установить средства удаленного администрирования на персональный компьютер, чтобы управлять ролями доступными на сервере используя графический интерфейс.

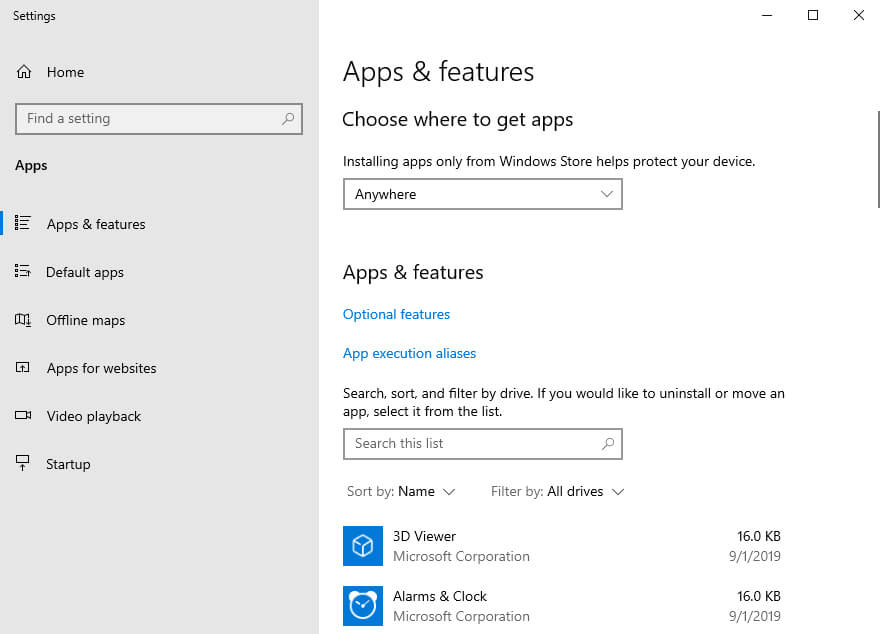

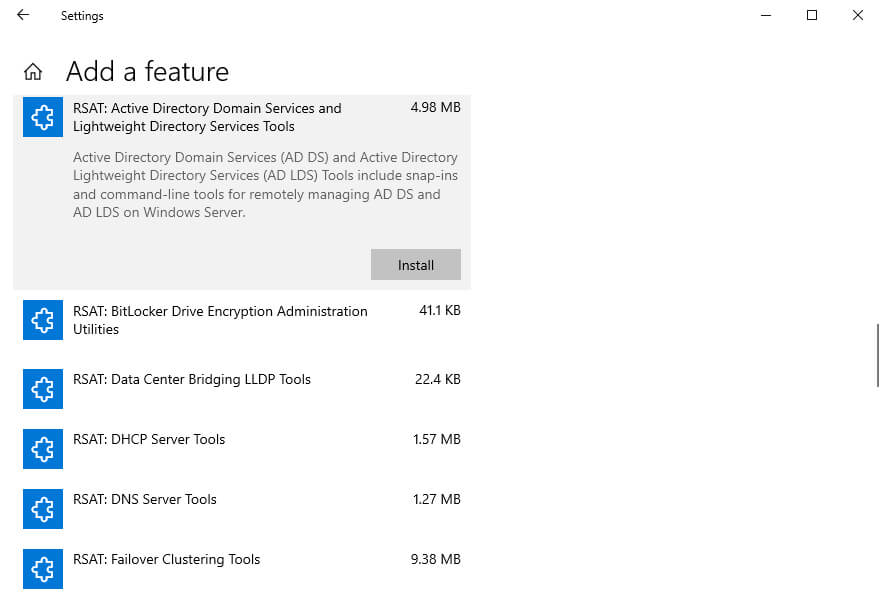

Обратите внимание, в Windows 10 (версия 1903), установку компонентов RSAT (Remote Server Administration Tools) можно выполнить через графический интерфейс Windows.

Если вы используете более раню версию Windows 10, то вам нужно загрузить установшик RSAT по ссылке.

На клавиатуре нажимаем сочетание клавиш “Win” и “x”, затем в открывшемся меню выбираем “Apps and Features”.

Далее выбираем “Optional Features”.

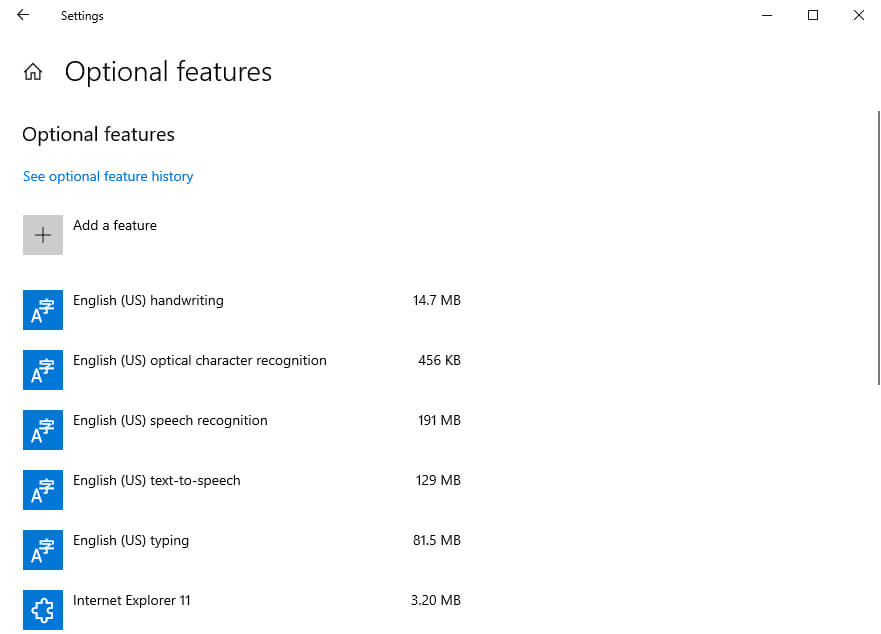

Теперь выбираем “Add a feature”.

Для установки средств удаленного администрирования Active Directory выбираем “RSAT: Active Directory Domain Services and Lightweight Directory Services Tools” и нажимаем на кнопку “Install”.

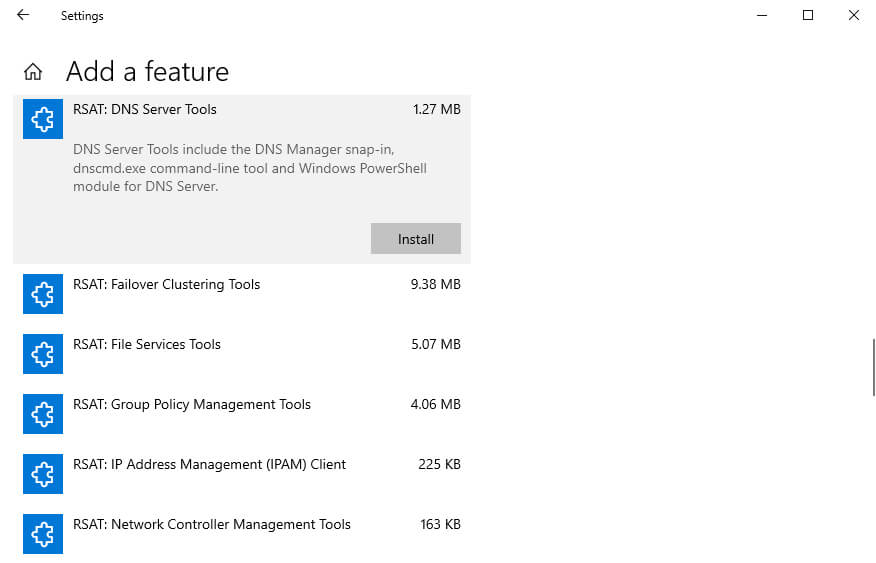

Для установки средств удаленного администрирования DNS выбираем “RSAT: DNS Server Tools” и нажимаем на кнопку “Install”.

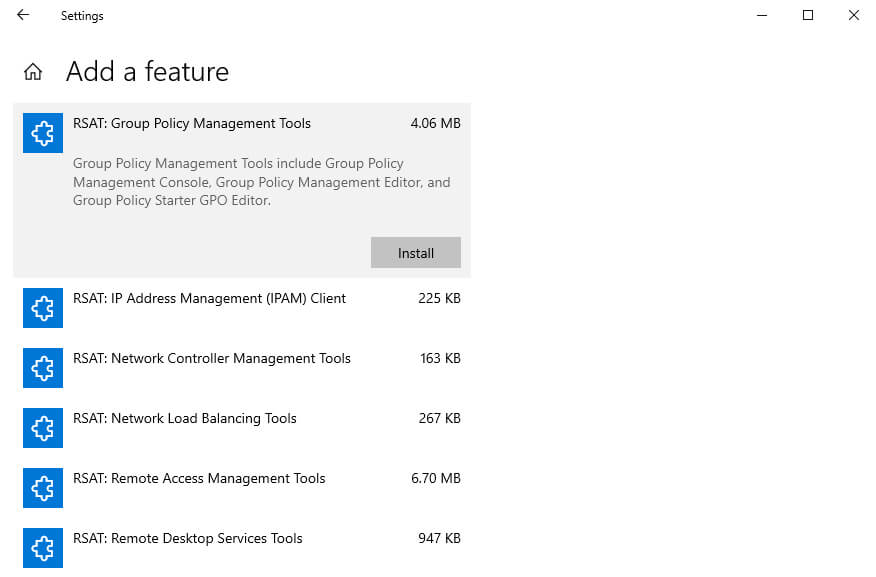

Для установки средств удаленного администрирования Group Policy выбираем “RSAT: Group Policy Management Tools” и нажимаем на кнопку “Install”.

Теперь вы сможите управлять, ролями доступными на сервере, при помощи графического интерфейса.

Установленные средства удаленного администрирования можно найти в меню “Пуск”, в разделе “Windows Administrative Tools”.