- Гостевая статья BeEF 101 — Фреймворк для браузера

- Установка BeEF Framework на Debian

- BeEF Login

- BeEF Control Panel

- Заказать Аудит Безопасности или Пентест Вашей IT-инфраструктуры

- My script to Install Beef-xss in kali-linux from github and resolving all Problem’s with kali beef #1356

- Comments

- ziflar commented Feb 8, 2017 •

- step’s to Install it

- kalifan commented Feb 9, 2017 •

- ziflar commented Feb 10, 2017 •

- any time you want an update of beef from github just open a terminal and tape:

- kalifan commented Feb 10, 2017

- InnerSoul commented Mar 24, 2017

- kalifan commented Mar 26, 2017

- KewL-1 commented Sep 26, 2017

- BeEF — Control Any Browser Remotely

Гостевая статья BeEF 101 — Фреймворк для браузера

В этом посте я объясню BeEF, как его установить и протестировать установку, выполнив небольшую атаку на мою систему.

BeEf или Browser Exploitation Framework — один из самых мощных арсеналов Kali Linux, который позволяет осуществлять атаку на стороне клиента против веб-браузеров. JavaScript может быть очень мощным и опасным. Эта инфраструктура может использовать преимущества XSS или межсайтовых сценариев, которые являются критической уязвимостью (как упоминается OWASP), обнаруженной на веб-страницах, для внедрения Java-скрипта и получения контроля над браузером, а иногда и всей системой.

Как установить BeEF?

Установка BeEF довольно проста. Все, что вам нужно, это компьютер Kali Linux с активным подключением к Интернету. Сначала убедитесь, что у вас есть нужные репозитории, добавленные в файл /etc/apt/sources file. После добавления мы можем установить этот фреймворк, выполнив две команды.

Запустите терминал и выполните

Запуск BeEF

Как только он установлен, вы можете запустить говядину, просто набрав beef-xss в терминале

Здесь мы увидим кое-что, что мы будем использовать в будущем. При запуске фреймворка вы увидите слово hook.js несколько раз. Прежде чем идти дальше, вы должны знать, что такое «крючок BeEF», который является источником атаки.

Что такое BeEF?

BeEF hook — это тщательно разработанный java-скрипт, который хранится на компьютере (сервере) злоумышленников, который должен выполняться в целевом веб-браузере, чтобы успешно скомпрометировать его. Когда этот код будет выполнен на целевой машине, он отправит обратно столько ценной информации о машине и браузере жертвы. Это также позволяет другим модулям в BeEF работать с машиной жертвы.

Вот так выглядит hook.js.

Доступ к интерфейсу

В большинстве случаев он автоматически запускает браузер для вас, но если это не так, вам просто нужно открыть браузер и перейти к

http://:3000/ui/panel

Или, если вы используете тот же компьютер, вы можете получить к нему доступ с помощью:

http://localhost:3000/ui/panel or http://127.0.0.1:3000/ui/panel

Имя пользователя по умолчанию: beef и Пароль по умолчанию: beef

После успешной отправки учетных данных вы будете перенаправлены на панель инструментов.

Это основная панель управления. Здесь вы можете увидеть все подробности обо всех подключенных браузерах, его IP-адресе, версии, доступности, возможных атаках и т. Д. Отсюда вы можете запускать атаки на различные цели, которые находятся в режиме онлайн.

Тестирование — наша первая атака

Все отлично сработало, теперь пришло время проверить, как это работает. Для этого я открою демонстрационную веб-страницу, в которую уже встроен hook.js, и посмотрю, не перехватывает ли он мой браузер и не запускает ли небольшую фишинговую атаку.

Я открыл демонстрационную страницу, и, как вы видите на этом изображении, она уже подключила мой браузер.

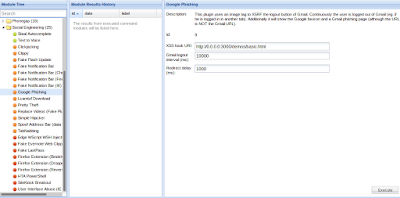

На вкладке команд я собираюсь выбрать модуль Google Phishing из категории «Социальная инженерия». Как только это выбрано, нажмите выполнить.

Как вы можете видеть, демонстрационная страница изменилась на поддельную страницу входа в Google.

Когда пользователь пытается войти в систему из браузера, учетные данные будут отправлены обратно на сервер, и пользователь будет перенаправлен на страницу реального входа в Gmail.

Это всего лишь представление о том, что вы можете сделать с помощью этой платформы. Как упоминалось ранее, это структура с бесконечными возможностями. Все ограничено вашей фантазией.

Источник

Установка BeEF Framework на Debian

Сегодня мы поговорим о BeEF Framework, очень полезной утилите для тестирования на проникновение пользовательских систем. Browser Exploitation Framework — это фреймворк для эксплуатации XSS уязвимостей, он содержит в себе большое количество эксплоитов и прочих полезных функций, а так же обладает модульной структурой. Предназначение данного фреймворка — эксплуатация уязвимостей браузера на стороне клиента. В Kali Linux он уже установлен, но если идет внешнее тестирование на проникновение, то скорее всего будет логичнее установить BeEF Framework на виртуальный сервер, который имеет постоянное подключение к сети интернет и статический внешний IP-адрес (тем более это потом будет полезно для совмещения BeEF с остальными утилитами, которые будут так же использовать постоянное подключение к сети. Например с Gophish Framework).

Начнем установку.

Для начала поставим все зависимости:

apt-get install curl git

В связи с тем что BeEF Framework требует определенную версию Ruby , а обычно в систему ставится последняя версия, то придётся установить Ruby Version Manager (RVM). Как это сделать описывается в статье: Установка Ruby Version Manager (RVM).

После установки RVM скачиваем последнюю версию BeEF Framework:

git clone git://github.com/beefproject/beef.git

в файле beef/.ruby-version смотрим требуемую версию Ruby и устанавливаем ее:

rvm install 2.3.0

Здесь и далее 2.3.0 — это требуемая версия Ruby.

Следующим шагом нам требуется создать отдельный gemset для BeEF Framework, чтобы не перемешивать все устанавливаемые gems в одну кучу.

Выбираем нужную версию Ruby:

rvm use ruby 2.3.0

создаем gemset:

rvm gemset create beef

переходим в gemset global:

rvm gemset use global

Устанавливаем Bundler в глобальный gemset (чтобы он был в дальнейшем доступен для любого созданного gemset в пределах версии Ruby 2.3.0)

Bundler — это менеджер gem для Ruby. Bundler позволяет легко устанавливать требуемые gem для приложений.

gem install bundler

Предварительная настройка Ruby и RVM закончена. Переходим непосредственно к настройке BeEF Framework.

Переместим BeEF Framework в директорию /opt, чтобы все лежало в специально определенной папке для ПО, а не было раскидано по системе и пользовательским папкам:

Перейдем в директорию /opt/beef/:

Установим все требуемые gem модули:

Следующим шагом отредактируем файл конфигурационный файл config.yaml.

Найдем секцию credentials и сменим в ней пользователя и пароль (по умолчанию beef/beef):

credentials:

user: «beef»

passwd: «beef»

Так же, по желанию, в секции http можно поменять параметр port, для смены порта, на котором будет работать BeEF Framework (по умолчанию 3000):

Теперь можно запустить BeEF Framework (к сожалению BeFF не имеет режима запуска демоном, но как это исправить описывается в статье Запуск приложения в режиме «daemon» в Linux):

Можем подключаться к панели управления, для этого в браузере открываем страницу:

BeEF Login

Вводим указанные ранее имя пользователя и пароль, нажимаем Login и мы в панели управления.

BeEF Control Panel

BeEF Framework установлен и запущен. Теперь можно начать с ним работать.

Заказать Аудит Безопасности или Пентест Вашей IT-инфраструктуры

Быть уверенным в своей IT-инфраструктуре — это быть уверенным в завтрашнем дне.

Источник

My script to Install Beef-xss in kali-linux from github and resolving all Problem’s with kali beef #1356

Comments

ziflar commented Feb 8, 2017 •

To resolve all problem’s with beef-xss in kali linux :

i’ve edited a script to install it from github :

step’s to Install it

let’s the script delete beef insalled in kali and it’s clone the new one from github

The text was updated successfully, but these errors were encountered:

kalifan commented Feb 9, 2017 •

what do you mean when you say resolve all problems? what are these problems or what do you fix thank you..

ziflar commented Feb 10, 2017 •

@kalifan

My script was edited 6 months before to fix beef problem’s on kali rolling as hocked browser and login panel:

On kali linux beef and metasploit are late for their upgrade not as on github.

The update on kali may take months to go from one version to another new one .

Then my script can simply install beef from github and proceed to its update any time we want and keep on use as beef kali

any time you want an update of beef from github just open a terminal and tape:

cd /usr/share/beef-xss/ && ./update-beef

thx @+

kalifan commented Feb 10, 2017

@ziflar thanks my friend.

InnerSoul commented Mar 24, 2017

@ziflar @beefproject still it is not loading with metasploit modules 🙁 i kept metasploit extension to true and changed the host and callback host to my ip, and loaded msgrpc plugin in metasploit, but still beef is not loading with metasploit modules. can you say the steps for making it work?

kalifan commented Mar 26, 2017

@InnerSoul Hi maybe here is the solution for your problem:

#1322

KewL-1 commented Sep 26, 2017

Awesome script bro keep up the good work and thanks!

Источник

BeEF — Control Any Browser Remotely

The Browser Exploitation Framework (BeEF) is a penetration testing tool focused on client-side attacks executed within a browser. Oh, Yes it includes lots of exploits.

Previously BeEF comes pre-installed with Kali Linux, but now it doesn’t comes pre-installed. But it is available in Kali Linux repository. We can install it on Kali Linux or other similar Linux distribution by applying following command:

The following screenshot shows the output of the preceding command:

It may consume our time depending on our internet speed and processing speed.

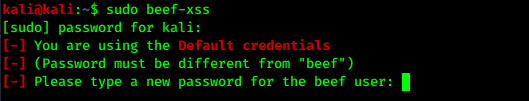

BeEF can be opened from the terminal using beef-xss command:

If we are opening for the first time we need to set a new password to log in BeEF control panel.

After setting up a new password for default user beef the tool will be started as we can see in the following screenshot:

Now we can access the web based user interface (Web UI) in our browser. We don’t know why but BeEF tries to open our browser automatically but failed (Hey BeEF, don’t worry we can open it manually). We need to open our browser and navigate to http://127.0.0.1:3000/ui/panel and we are in the BeEF’s login page.

Now here we type beef as default user and our chosen password and press login.

We are logged in in our BeEF control panel.

Now we need to «hook» a browser.

BeEF is providing us a basic demo page and a advanced page to hook a browser as we can see in the above screenshot.

Let’s check it by clicking on the advanced version.

We can see in the above picture this is the advanced page to hook browser. Which browser opens this will be hooked (even own browsers also) and we got control of the browser.

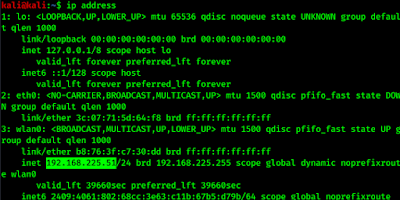

But this runs on localhost to send it another person in our local network we need to use 192.168.XX.XXX (Local IP address) in the place of 127.0.0.1. Local IP address can be found by typing ip address command in terminal.

Now we need to send this to anyone in our local network with some juicy social engineering techniques. Whenever our target opens this link with a browser the browser will be hooked.

We have send our this hooking url http://192.168.225.51:3000/demos/butcher/index.html to our another PC and open this link their.

In our attacker machine we got one online hooked browser.

We need to click over the hooked browser’s ip address.

Now we are on current browser section. Here we can see all the details about our browser and we can run exploits.

To run exploit commands we need to navigate on the commands tab.

For an example in this tutorial we run a basic exploit command on our hooked browser. We go social engineering menu and select the Google phishing and click on execute.

Now if we enter credentials on targeted PC we got them on our attacker machine.

Not only creating phishing page crating BeEF have lots of advanced exploits. It can take snaps from webcam, it is dangerous when attacker integrated BeEF with metasploit.

Browser Exploitation Framework hooks the browser by a JavaScript inside a normal HTML page, it exposes restful API that allow BeEF to be scripted through HTTP/JSON requests.

To use BeEF over internet we need to use our external ip in the place of our internal ip address. We also need to forward default 3000 port.

Источник