- Установка windows server с файлом ответов

- Установка windows server с файлом ответов

- Что такое Windows Deployment Services

- Установка службы WDS

- Настройка служб развертывания Windows

- Настройка WDS сервера

- Обзор и изменение настроек WDS

- Политика именования WDS имен:

- Структура WDS сервера

- Создание образа загрузки

- Создание образа установки на WDS сервере Windows Server 2019

- Установка Windows 10 с WDS сервера

- Популярные Похожие записи:

- 6 Responses to Установка и настройка WDS сервера в Windows Server 2019

Установка windows server с файлом ответов

В 8 части мы создали WDSUnattend.xml, теперь создадим файл ответов для образа и режима OOBE.

Файл ответов установочного образа Windows

При установке без использования файла ответов операционная система задаст нам следующие вопросы:

страна или регион, время и денежные единицы, раскладка клавиатуры, имя создаваемого пользователя, имя компьютера, пароль и подсказка для создаваемого пользователя, ключ продукта, активировать ли Windows автоматически, принятие лицензионного соглашения, включение и выбор режима Windows Update и указание часового пояса.

Таким образом, для того чтобы установка происходила в полностью автоматическом режиме, нам нужно указать в файле ответов значения для большинства запрашиваемых параметров.

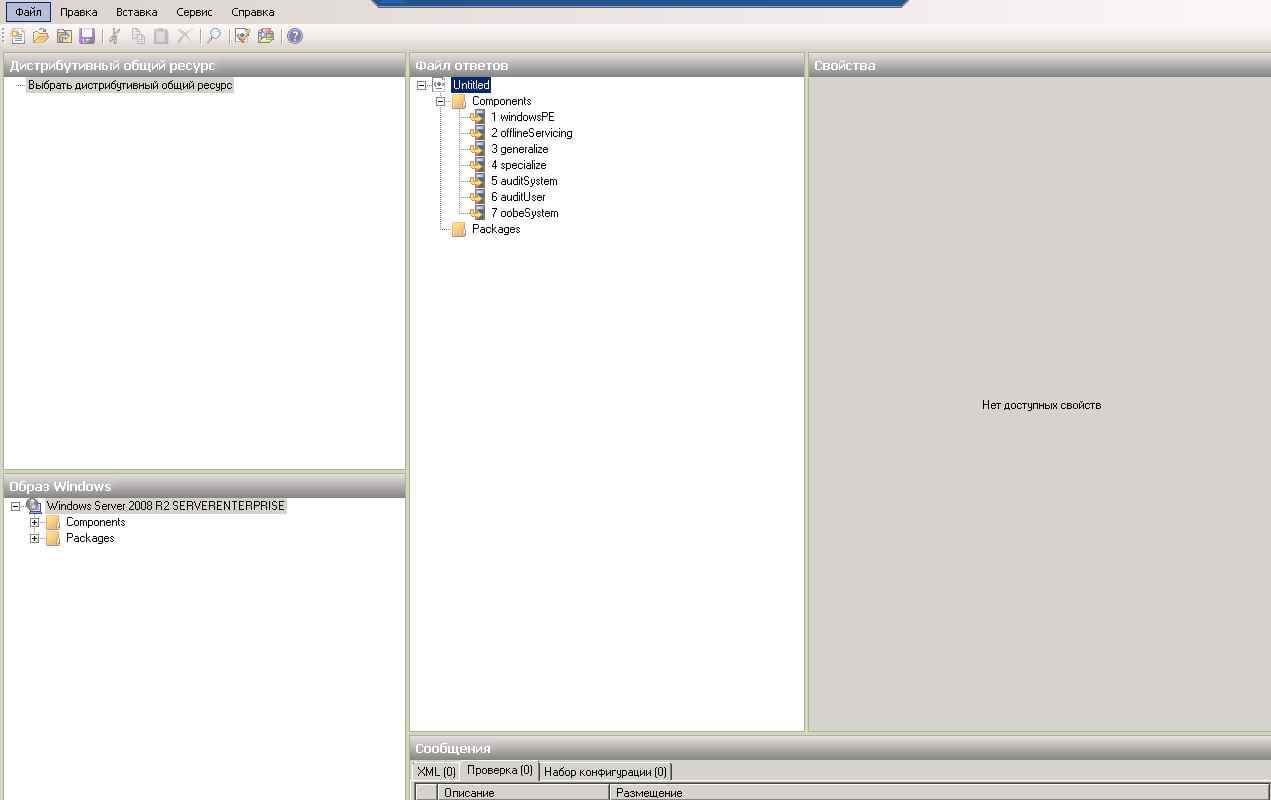

В System Image Manager создадим новый файл ответов путем выбора Файл и Новый файл ответов…, а также укажем уже использовавшийся нами при создании предыдущего файла ответов wim-файл, содержащий образ операционной системы, выбрав Файл – Выбрать образ Windows. В открывшемся диалоговом окне выберем Windows 2008R2 Enterprise. все как в 8 части.

Создаем файл ответов для windows 7-2008R2-21

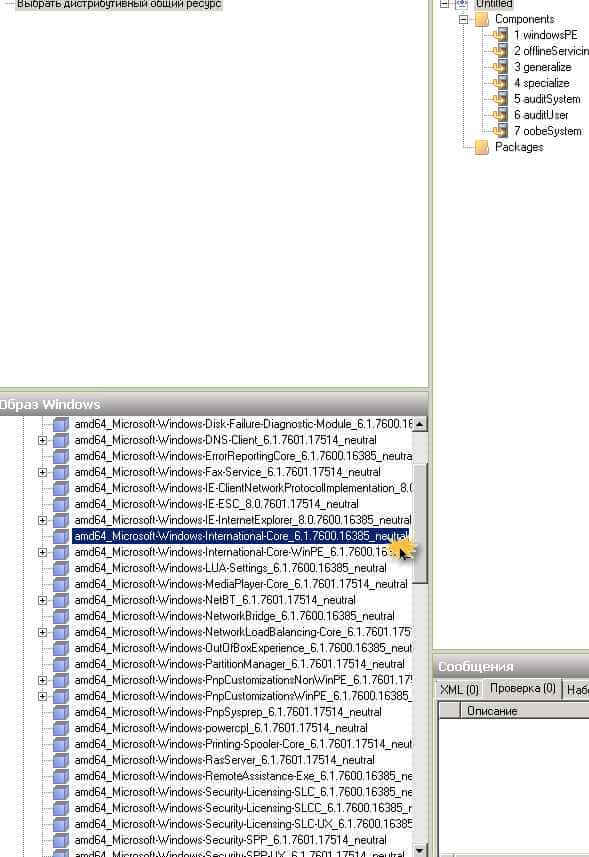

Выбор форматов, расположения и языка. Добавляем в файл ответов параметр “Microsoft-Windows-International-Core” в проход “4 specialize”. Выбираем этот параметр в окне “Файл ответов” и справа в окне свойств задаем:

Создаем файл ответов для windows 7-2008R2-22

Создаем файл ответов для windows 7-2008R2-23

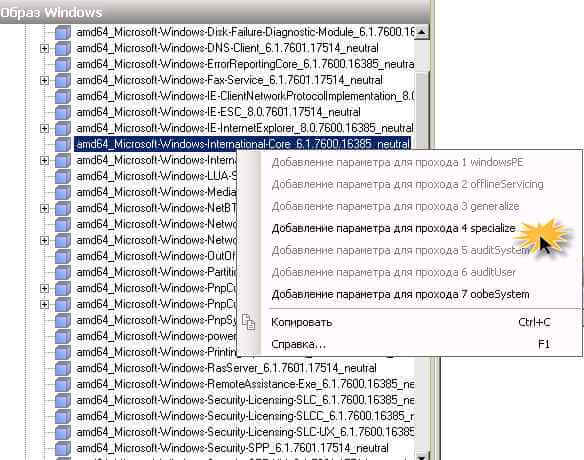

InputLocale EN-US

SystemLocale ru-RU

UI Language ru-RU

UserLocale ru-RU

Здесь только раскладка по умолчанию сделана для языка “Английский — США”. По-моему, это удобнее. Остальное — русское. Если все перечисленные здесь параметры заданы корректно, соответствующее окно не появится вовремя установки Windows 7.

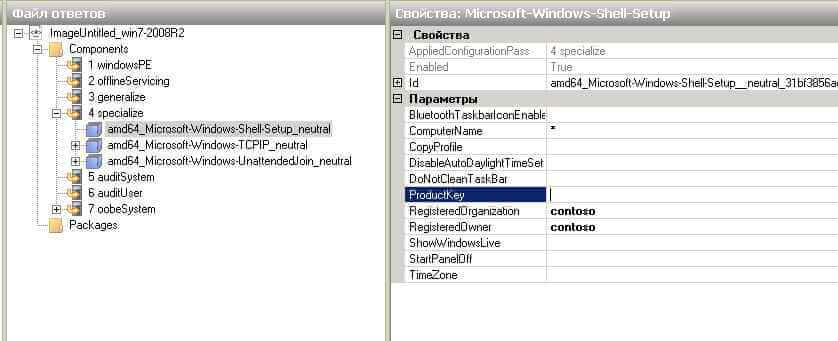

В поле Windows Image раскроем список Components и щелкнем правой кнопкой мыши на amd64_Microsoft-Windows-Shell-Setup и выберем Add Setting to Pass 4 specialize

Создаем файл ответов для windows 7-2008R2-24

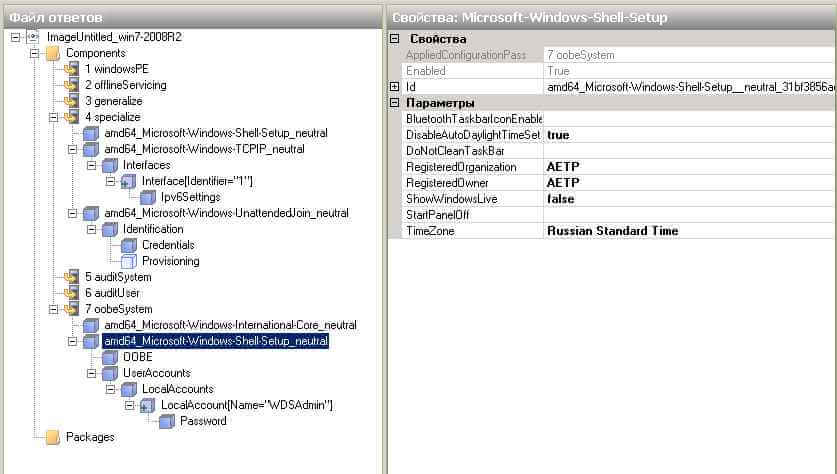

Произведем настройку параметров компонента Microsoft-Windows-Shell-Setup (см. скриншот ниже). Как вы видите в секции ComputerName я указал “*”, что означает, что имя компьютера будет определяться в соответствии с настройками WDS на вкладке AD DS. Также задаем кто является владельцем contoso.

Создаем файл ответов для windows 7-2008R2-25

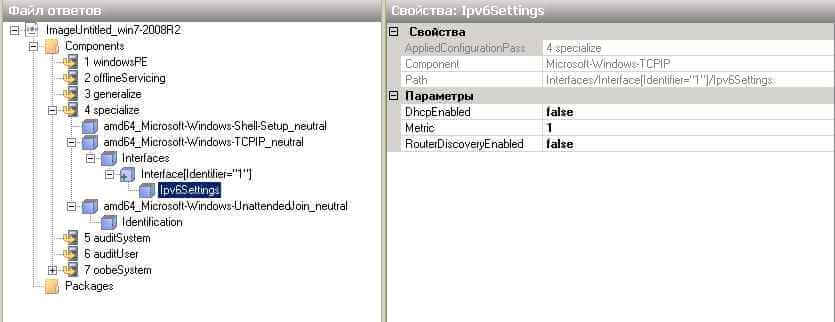

Параметр Microsoft-Windows-TCPIPM позволяет разрешить пинг и выключить ipv6

Создаем файл ответов для windows 7-2008R2-26

Создаем файл ответов для windows 7-2008R2-27

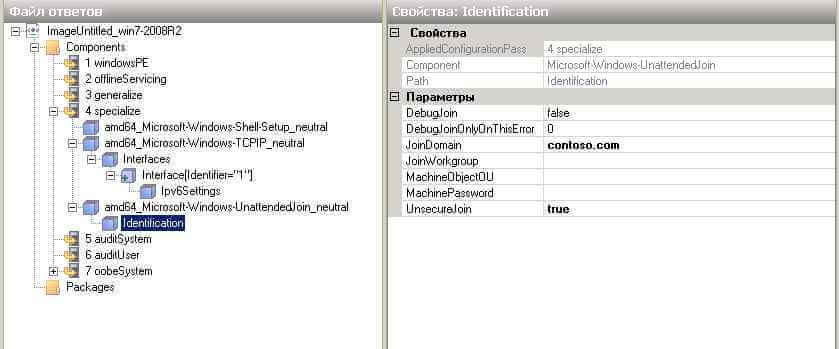

Существует два метода ввода компьютера в домен при помощи файлов ответов – Unsecure Join и Secure Join.

При использовании метода Secure Join, т.е. безопасный ввод компьютера в домен, учетные данные для выполнения этой операции указываются в файле ответов. При использовании же Unsecure Join, т.е. небезопасный ввод компьютера в домен, пароль компьютера сбрасывается в определенное значение в конце фазы Windows Preinstallation Environment, она же WinPE. Делается это от имени учетной записи, указанной в файле ответов клиента WDS.

При установке Windows 7 – это автоматически сгенерированный сервером WDS пароль, который передается на добавляемый компьютер в секции файла ответов.

При установке Windows XP пароль сбрасывается в значение по умолчанию, которым является имя компьютера.

Если у пользователя нет прав на сброс пароля компьютера, то в случае Windows XP это может сделать администратор, щелкнув правой кнопкой мыши на объекте компьютера в Active Directory Users and Computers и выбрав в контекстном меню команду Reset Account. Сделано это должно быть до завершения фазы основной установки операционной системы. Так как в случае Windows 7 пароль генерируется сервером WDS, данный метод неприменим для установки этой операционной системы.

При завершении установки, компьютер, зная пароль, указанный в его учетной записи в Active Directory, добавляется в домен без использования учетных данных пользователя.

Нужно понимать, что названия этих методов, Unsecure Join и Secure Join, достаточно условны с точки зрения безопасности, и использование метода небезопасного ввода компьютера в домен в некоторых случаях может считаться более безопасным, так как в этом случае файл ответов не содержит пользовательских учетных данных, и, соответственно, сводит на нет риск их раскрытия.

С другой стороны, свое слабое место есть и у этого метода. В частности это касается установки Windows XP. Так как пароль учетной записи компьютера при сбросе устанавливается в значение, соответствующее имени компьютера, злоумышленник может этим воспользоваться в период времени между сбросом пароля в конце фазы WinPE, и добавлением компьютера в домен в конце основной установки операционной системы.

Для использования метода Secure Join должны быть соблюдены следующие условия:

значение параметра UnsecureJoin в секции amd64_Microsoft-Windows-UnattendedJoin\Identification группы specialize должно быть false;

в этой же секции, в качестве значения для параметра JoinDomain должно быть указано имя домена, к которому добавляется компьютер;

Создаем файл ответов для windows 7-2008R2-28

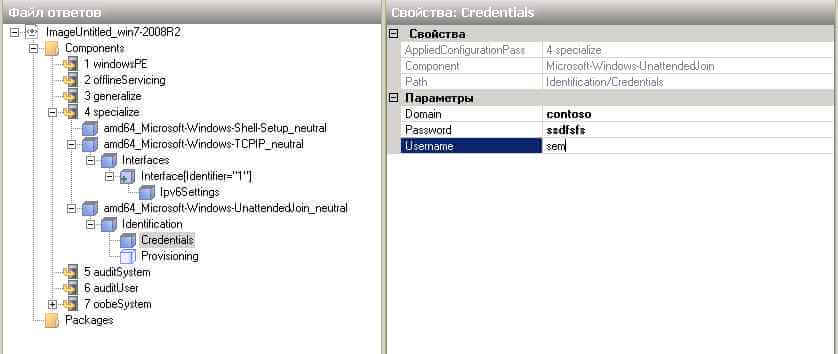

в секции amd64_Microsoft-Windows-UnattendedJoin\Identification\Credentials должны быть указаны имя, домен и пароль учетной записи, от имени которой будет происходить добавление компьютера;

переменная ComputerName секции amd64_Microsoft-Windows-Shell-Setup группы specialize должна содержать значение %machinename%, в данном случае имя компьютера будет взято из его учетной записи в Active Directory. Соответственно, сама секция тоже должна существовать.

Для использования метода Unsecure Join требуется только то, чтобы значение переменной UnsecureJoin секции amd64_Microsoft-Windows-UnattendedJoin группы specialize содержало значение true.

Его мы и будем использовать. Отметим, что сброс пароля в нашем случае будет происходить от имени пользователя администратор@contoso.com, учетные данные которого указаны в файле ответов wdunnatend.xml.

Добавим раздел amd64_Microsoft-Windows-UnattendedJoin в группу specialize.

Создаем файл ответов для windows 7-2008R2-29

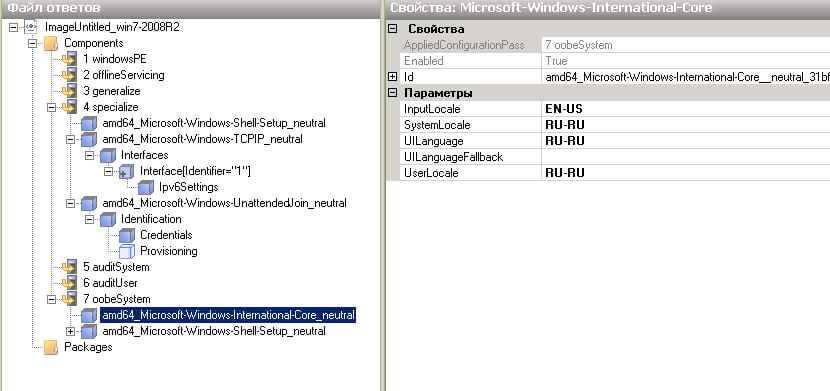

Теперь нам нужно добавить несколько наборов параметров в группу oobeSystem.

В поле Windows Image щелкнем правой кнопкой на разделе amd64_Microsoft-Windows-International-Core и выберем Add Setting to Pass 7 oobeSystem.

Для содержащихся в нем параметров укажем следующие значения:

InputLocale – en-us; ru-ru

Создаем файл ответов для windows 7-2008R2-30

Параметр InputLocale указывает устанавливаемые языки ввода и их очередность.

SystemLocale указывает язык по умолчанию для программ, не поддерживающих Unicode.

UILanguage указывает язык пользовательского интерфейса, который включает такие элементы как меню, диалоговые окна и файлы справки.

UserLocale указывает формат отображения дат, времени, денежных единиц и чисел.

Также нам понадобятся некоторые настройки из раздела amd64_Microsoft-Windows-Shell-Setup.

Сначала выберем раздел amd64_Microsoft-Windows-Shell-Setup и для параметра TimeZone зададим значение Russian Standard Time.

Этим значением мы задаем часовой пояс (UTC+03:00) Волгоград, Москва, Санкт-Петербург.

Создаем файл ответов для windows 7-2008R2-31

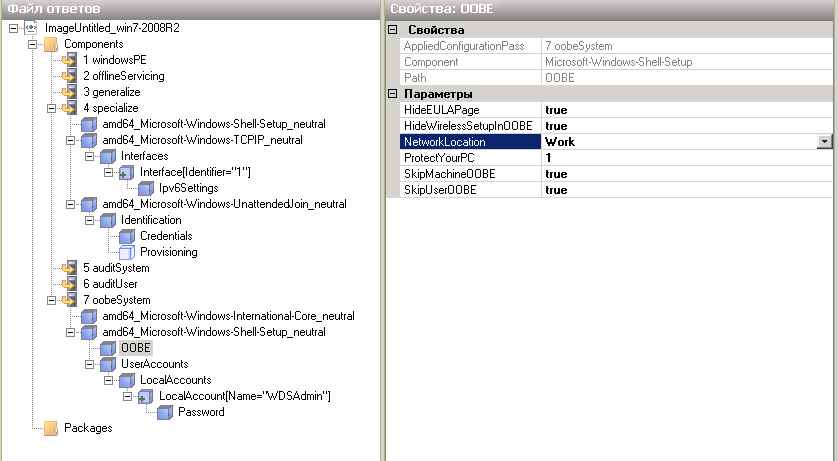

теперь выберем подраздел OOBE и укажем следующие настройки:

Установив значение параметра HideEULAPage в true, мы указываем, что процесс принятия лицензионного соглашения во время установки будет пропущен.

Параметр NetworkLocation указывает к какой сети подключен компьютер – домашней, рабочей или публичной, и в качестве значения может принимать один из трех вариантов: Home, Work или Other.

В нашем случае компьютер подключен к рабочей сети.

Параметр ProtectYourPC отвечает на вопрос операционной системы о режиме работы Windows Update.

В качестве значения можно указать один из трех вариантов.

Задав значение 1, мы укажем, что будут использованы рекомендуемые параметры. Значение 2 соответствует установке только наиболее важных обновлений. Значение 3 отключает автоматическую установку обновлений

Создаем файл ответов для windows 7-2008R2-32

Далее мы добавим еще один подраздел группы параметров amd64_Microsoft-Windows-Shell-Setup – UserAccounts. Щелкнем на нем правой кнопкой мыши и выберем Add Setting to Pass 7 oobeSystem.

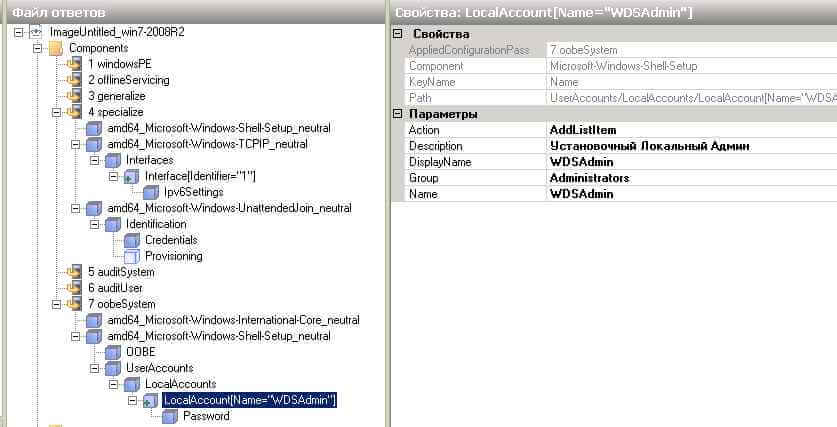

При установке без файлов ответов запрашивается имя и пароль для вновь создаваемого (локального) пользователя, который автоматически попадает в группу локальных администраторов. При этом встроенная учетная запись локального администратора в Windows 7 по умолчанию отключена (видимо, из соображений безопасности). Пусть так и будет, а мы создадим нового пользователя с именем “WDSAdmin”.

Добавляем параметр “Microsoft-Windows-Shell-Setup / UserAccounts” в проход “7 oobe System”

Для локального администратора задаем пароль в параметре “7 oobeSystem / Microsoft-Windows-Shell-Setup / UserAccounts / AdministratorPassword”. Это для встроенной учетной записи. Кроме этого создаем нового пользователя. Правый клик по “7 oobe System / Microsoft-Windows-Shell-Setup / UserAccounts / LocalAccounts”, выбираем “Вставить новый LocalAccount”. Задаем для него:

DisplayName = WDSAdmin

Group = Administrators

Name = WDSAdmin

по желанию, можно задать описание.

Важно: Группа должна быть именно Administrators (по-английски), не смотря на то, что Windows считается русским. Иначе, ваш новый пользователь не будет наделен правами администратора. В параметре “/ UserAccounts / LocalAccounts / LocalAccount[Name=»WDSAdmin»] / Password” задаем для него пароль. Не беспокойтесь за пароли. При установленном флажке в меню Сервис — Скрыть конфиденциальные данные все пароли будут зашифрованы при сохранении файла.

Создаем файл ответов для windows 7-2008R2-33

Развернем подраздел LocalAccount и выберем его дочерний раздел Password.

В поле Value введем пароль для создаваемой учетной записи.

Кроме того, стоит установить параметр Скрыть конфиденциальные данные программы System Image Manager. Установка данного параметра позволит скрыть такие данные, как пароль для встроенной учетной записи администратора, настройка которого производится в удаленном нами подразделе AdministratorPassword, а также пароли для добавляемых локальных учетных записей. Установка данного параметра никак не влияет на пароли к создаваемым доменным учетным записям, настроить которые можно в подразделе DomainAccounts.

Создаем файл ответов для windows 7-2008R2-34

Нужно отметить, что параметр Скрыть конфиденциальные данные только скрывает пароли учетных записей, превращая их неудобочитаемый текст, но никоим образом не шифрует их, так что стоит уделить внимание безопасности файлов ответов, содержащих подобную информацию.

Если впоследствии мы откроем файл ответов, при сохранении которого был установлен параметр Hide Sensitive Data, то в поле Value мы увидим с кракозябрами

Для того чтобы профили пользователей хранились не на системном диске, а на диске D:, который мы специально для этого создали, добавляем параметр “Microsoft-Windows-Shell-Setup / FolderLocations” в проход “7 oobe System”. Задаем для него свойство “Profiles Directory = D:\ProtiIes”

Если сделать изменения в файле ответов для образа и просто скопировать его поверх уже используемого файла, то изменения НЕ применятся ко вновь устанавливаемым ПК. Перезапуск сервиса WDS тоже не помогает. Для применения изменений нужно переподключать файл ответов, т.к. на самом деле сервер WDS всякий раз копирует его к себе в специальный каталог под.

Смотрите как настроить WDS с файлами ответов в 10 части. Автоматизированная установка клиентских операционных систем при помощи Windows Deployment Services — Часть 10. Как установит файл ответов на WDS.

Установка windows server с файлом ответов

Доброго времени суток. Уважаемые читатели и гости IT блога Pyatilistnik.org. В прошлый раз я с вами разобрал процесс установки Windows Server 2019, после которого мы произвели ее настройку и оптимизацию. Теперь я бы хотел из данного сервера сделать сервис по захвату и установке подготовленных образов операционных систем, для оптимизации и ускорения ввода в эксплуатацию рабочих мест для сотрудников. Для этого как раз и есть роль WDS (Windows Deployment Services), которую мы проинсталлируем и настроим для эксплуатации.

Что такое Windows Deployment Services

Перед тем как мы все установим и настроим, я бы хотел вам привести описание и назначение WDS-сервера. WDS (Windows Deployment Services) — это специальная роль «Службы развертывания Windows» в операционных системах Windows Server, которая необходима для автоматизации установки различных операционных систем Windows по сети посредством протокола PXE. Позволяет одновременно подготавливать хоть 10-20 рабочих и более, без участия администратора, так как позволяет все автоматизировать. В следствие чего вы экономите огромное количество времени. Вот список плюсов:

- Установленные, последние обновления

- Необходимый набор драйверов, под каждое железо

- Предустановленный софт, для каждого отдела

- Файл ответов, для автоматической установки системы на чистые компьютеры

Перед инсталляцией на пустые рабочие станции, позволяет создать эталонные образы, где вы заранее можете установить все обновления или весь компьютерный софт, который должен присутствовать у конечного пользователя. Ранее я вам уже писал целый цикл статей об автоматизированной установке рабочих мест и даже про отдельный PXE сервер на LInux, который позволял устанавливать помимо Windows, еще и Linux и даже Vmware ESXI, так что советую ознакомиться.

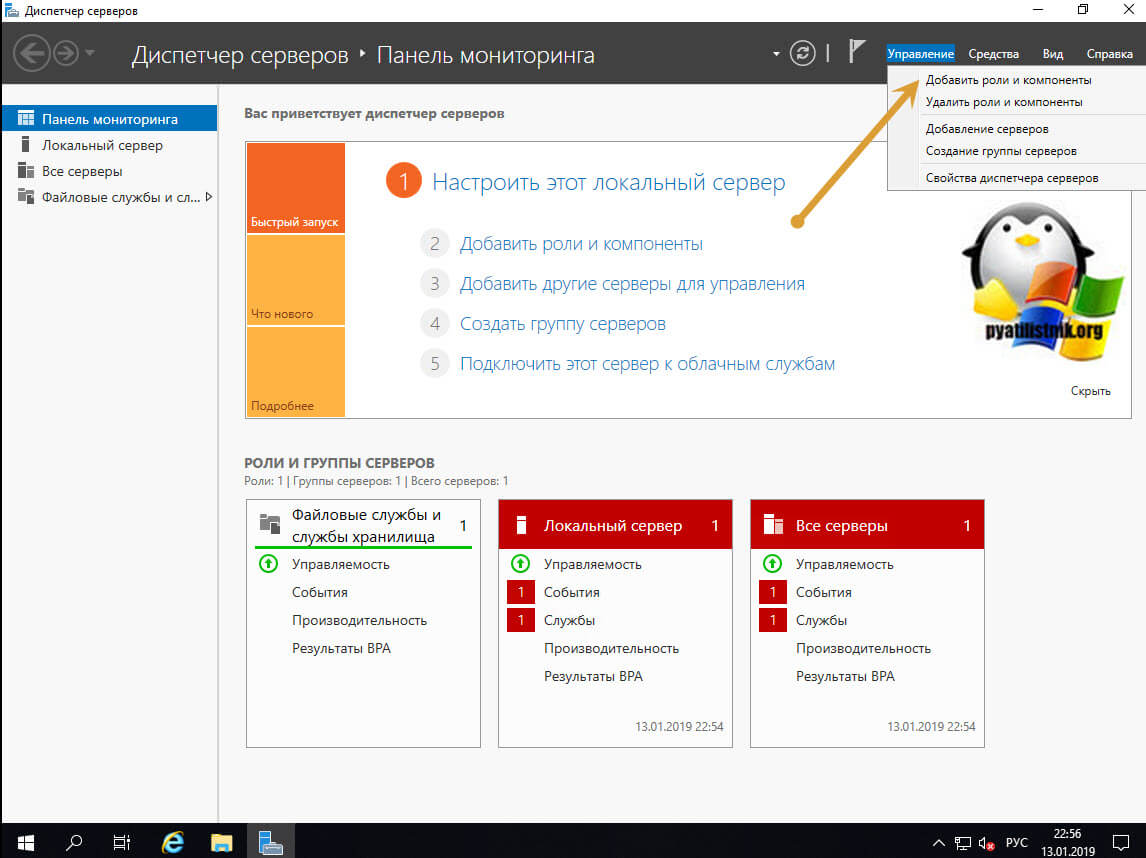

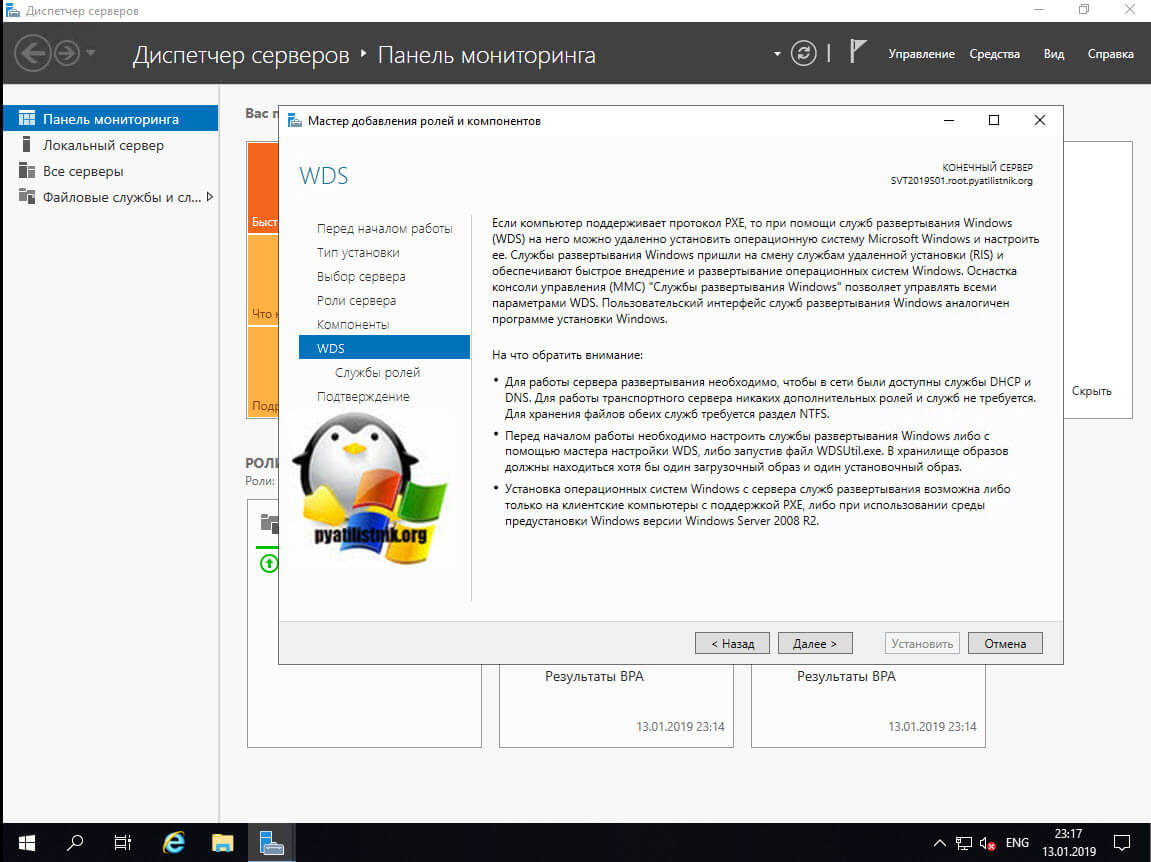

Установка службы WDS

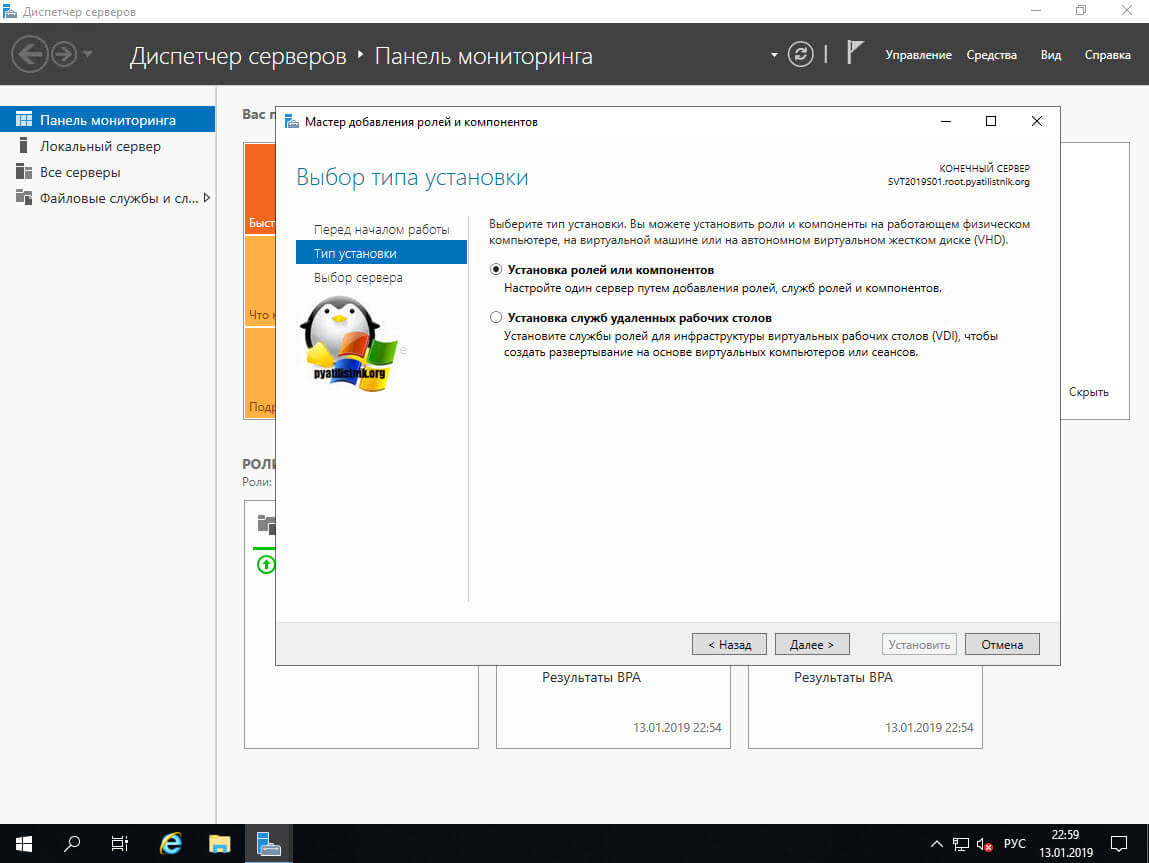

Как производится установка роли в Windows Server 2019 я подробно рассказал, так что о методах я не буду останавливаться. И так открываете диспетчер серверов и в правом верхнем углу выберите пункт «Управление», где нужно добавить роль и компонент.

далее вы оставляете стандартный тип установки, VDI нам тут не нужен.

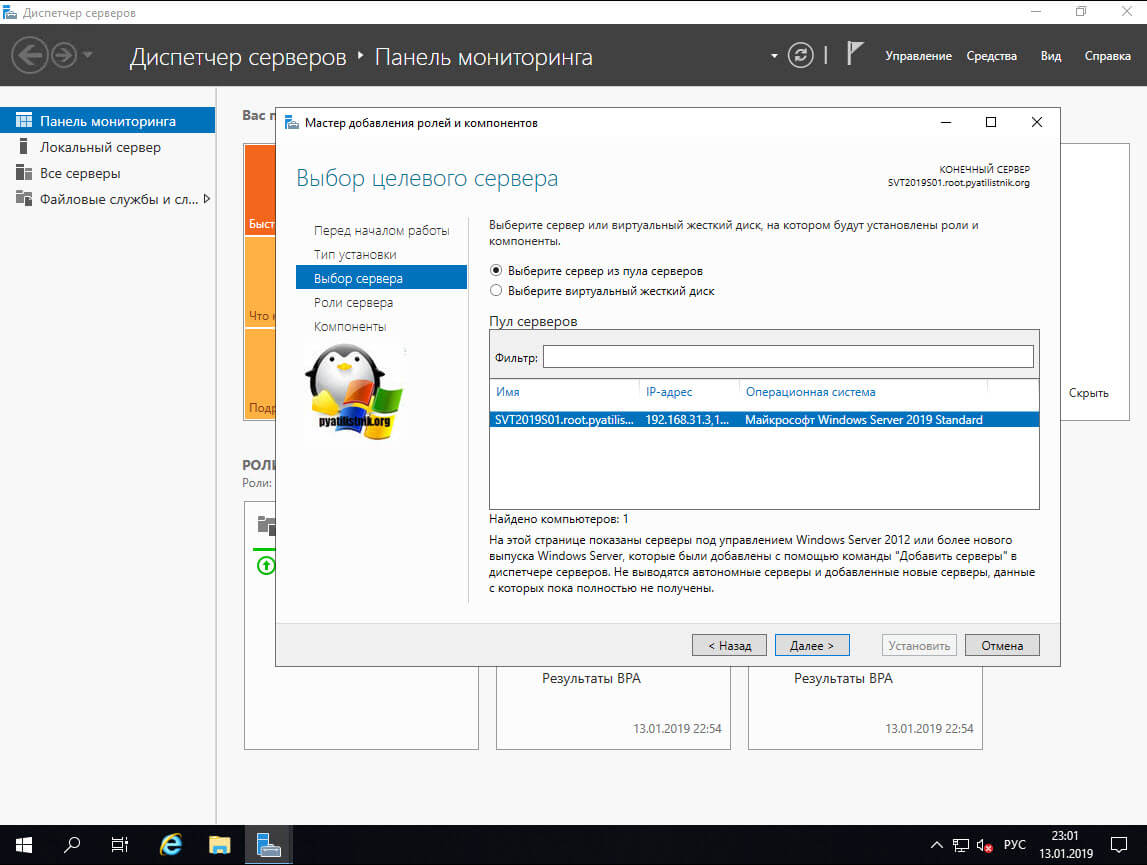

На следующем шаге вы выбираете пул и сервер из пула, в моем примере, это один локальный сервер.

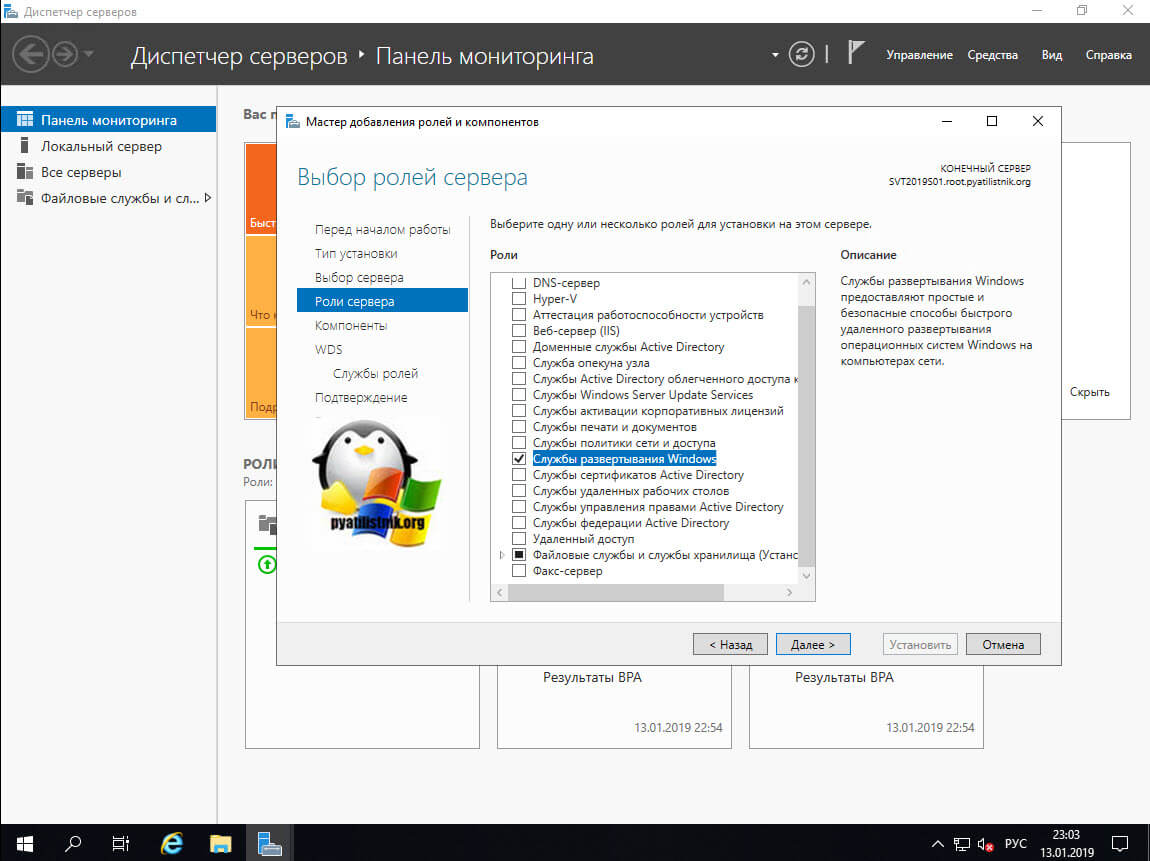

Теперь вам необходимо выбрать роль «Службы развертывания Windows» и нажать далее.

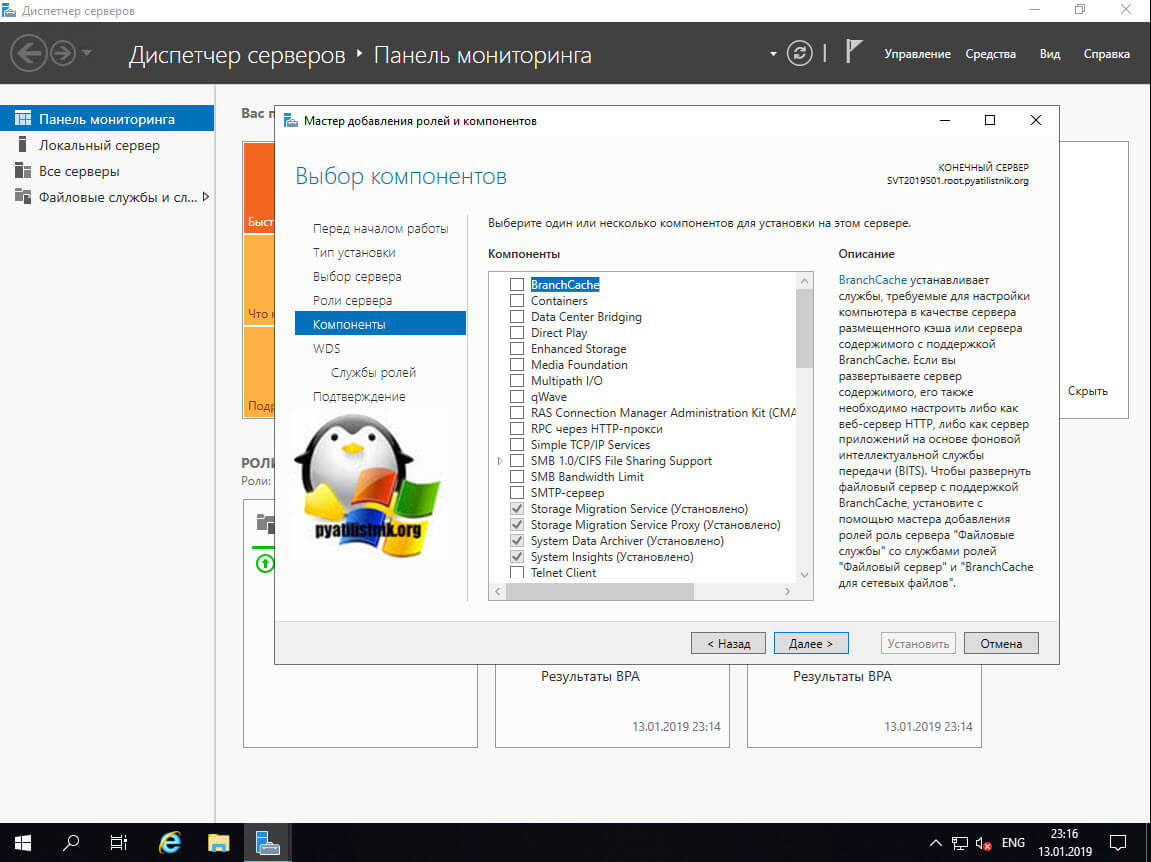

среди компонентов нам ничего не нужно, просто пропускаем это окно.

Теперь у вас появится окно. в котором вам покажут общие сведения, о WDS роли и ее назначении, при каких сценариях ее применяют, нажимаем далее.

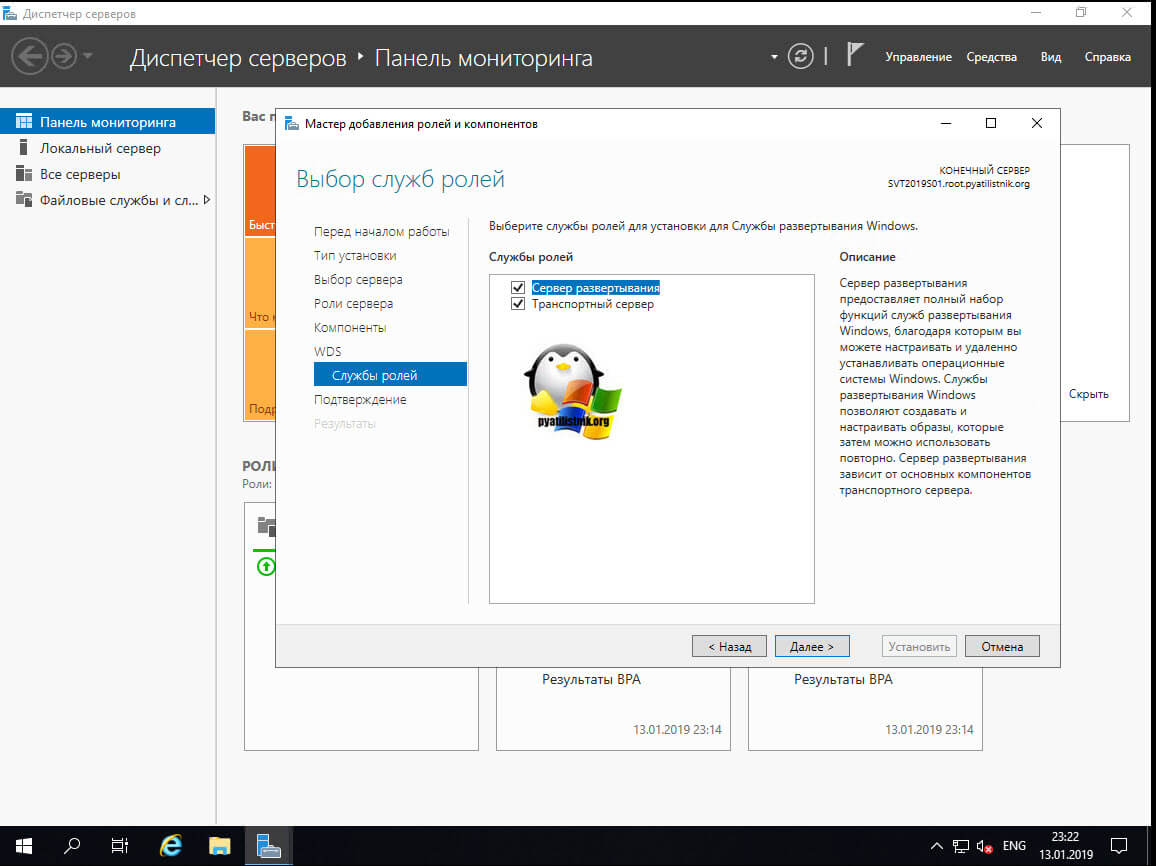

Теперь у вас будет выбор компонентов служб развертывания Windows:

- Сервер развертывания — это сама важная часть, позволяющая вам создавать образы и настраивать.

- Транспортный сервер — это сетевые компоненты для развертывания, лучше ставить совместно с сервером развертывания.

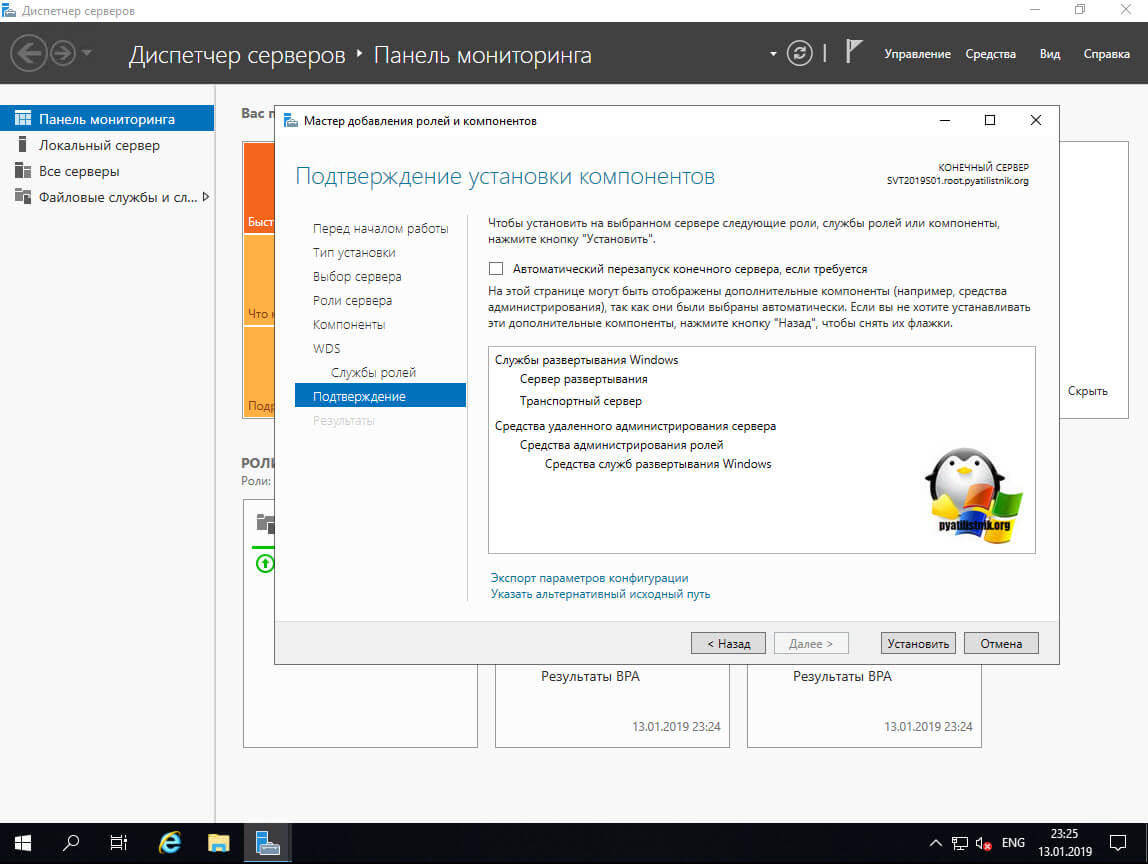

На последнем этапе нажимаем кнопку «Установить»

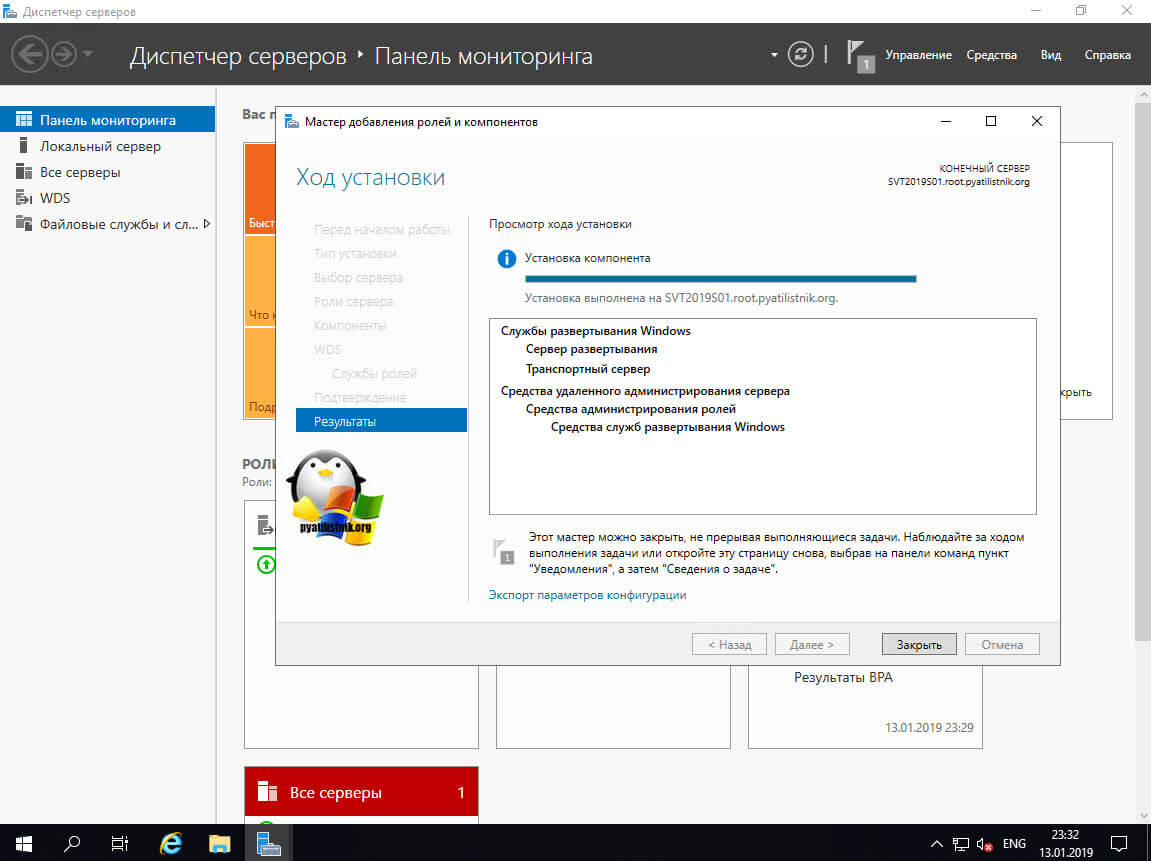

Через минуту инсталляция служб развертывания Windows будет завершена, можно приступать к настройкам.

То же самое можно выполнить в Power Shell, командой:

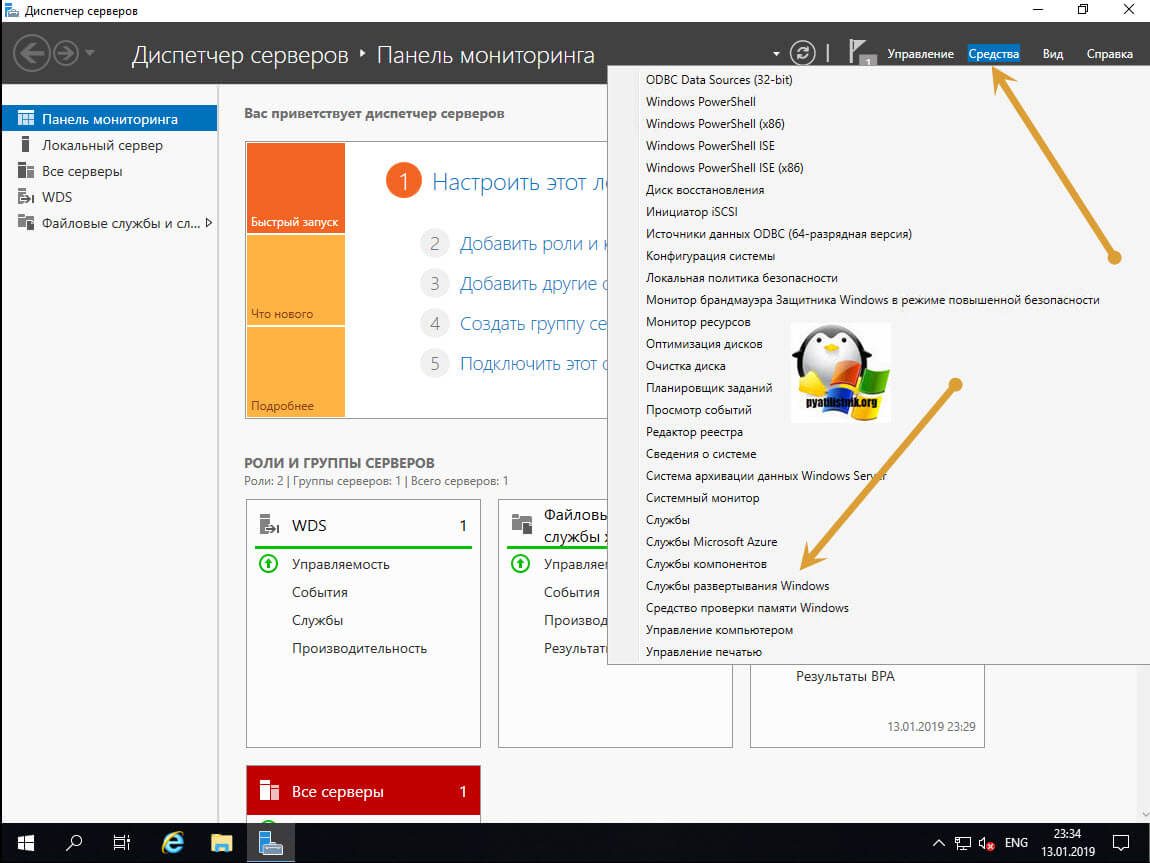

Настройка служб развертывания Windows

Давайте приступим к настройке WDS на новейшей Windows Server 2019. В диспетчере серверов нажмите кнопку «Средства» и найдите пункт «Службы развертывания Windows».

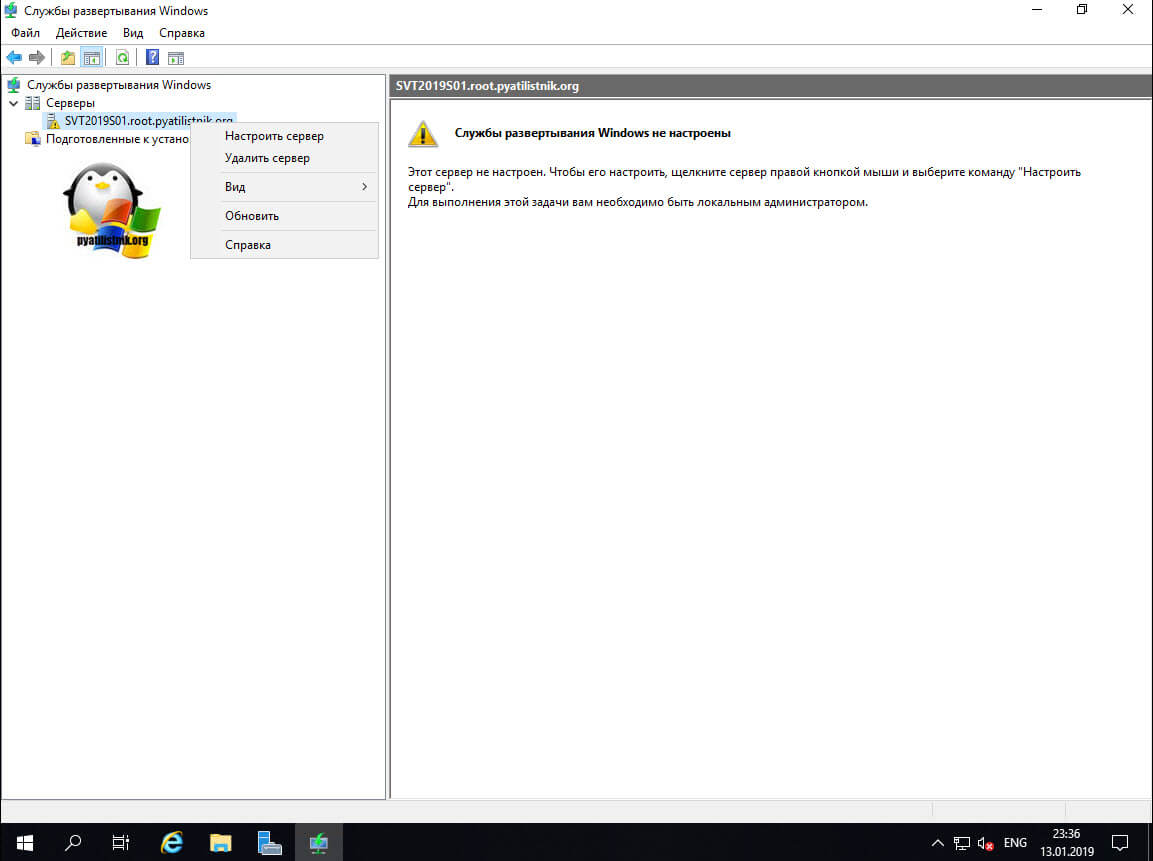

Настройка WDS сервера

В открывшейся оснастке, разверните узел серверы и щелкните по вашему правым кликом и из контекстного меню выберите пункт «Настроить сервер». Обратите внимание, что по умолчанию тут стоит предупредительный знак.

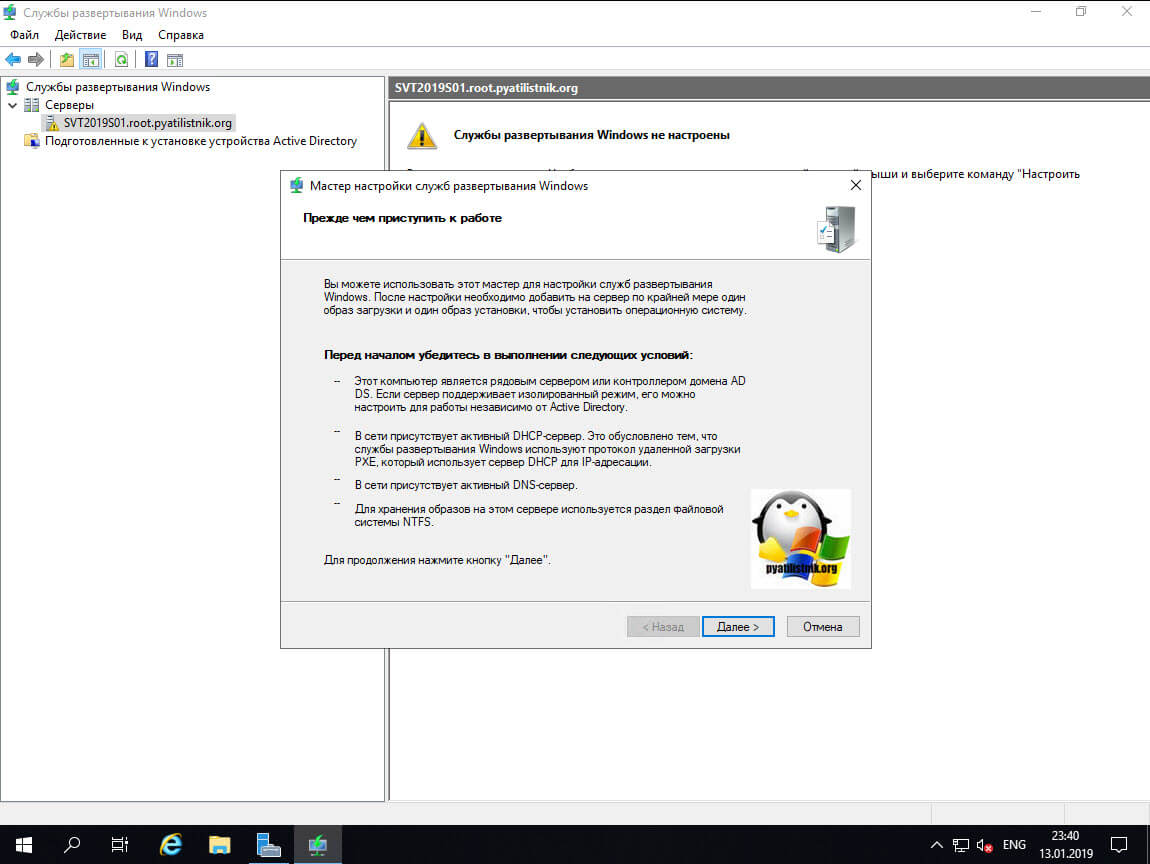

У вас появится окно с необходимыми требованиями для работы WDS сервера:

- Нужно убедиться, что данный сервер не является контроллером домена Active Directory

- В сети должен быть активный DHCP-сервер

- В сети должен быть DNS-сервер

- На папке, где будут хранится образы, должны быть права

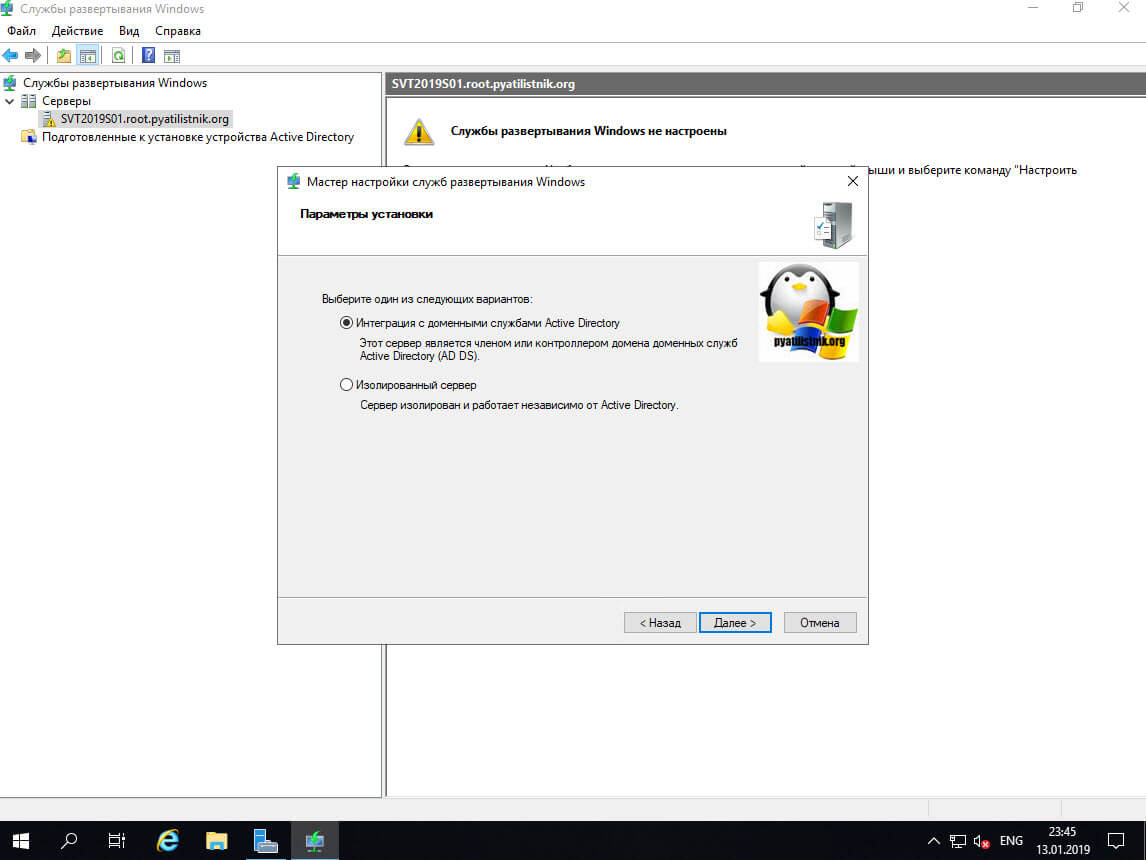

Далее вы увидите два варианта работы WDS сервера:

- В качестве интегрированного сервера с доменными службами Active Directory

- В виде изолированного сервера, когда нужно его вынести за пределы AD

Я выберу первый вариант с доменом.

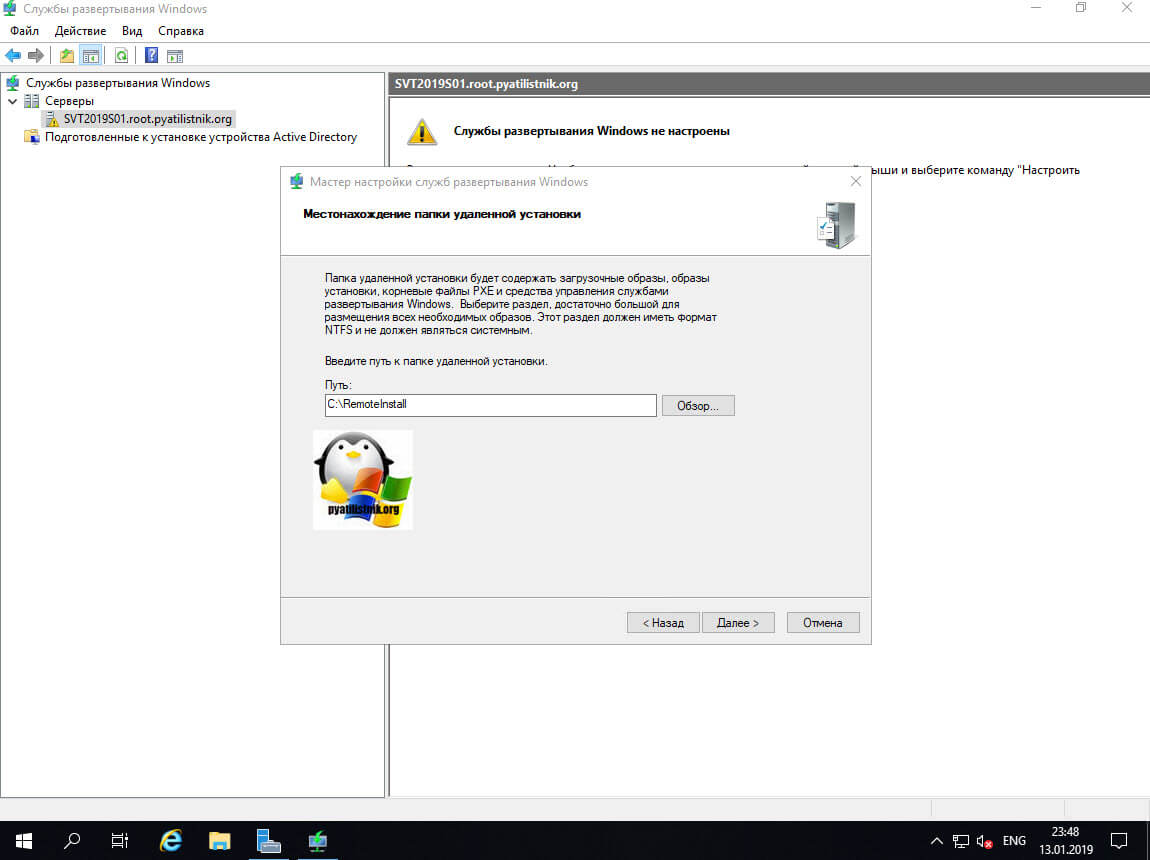

Выбираем папку в которой планируется хранить образы для последующей установки. Старайтесь размещать ее на отдельном диске. Сама папка должна называться Remoteinstall.

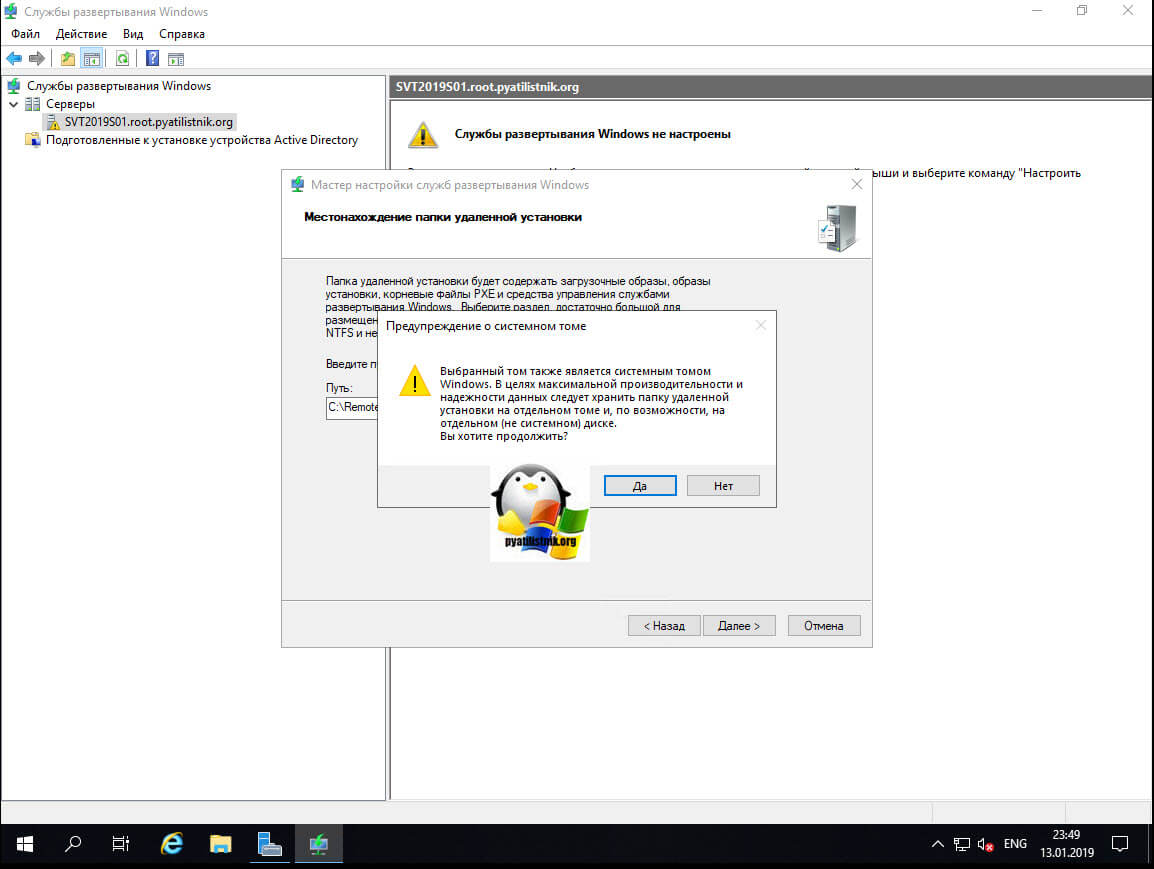

Если все же выберите системный том, то получите предупреждение:

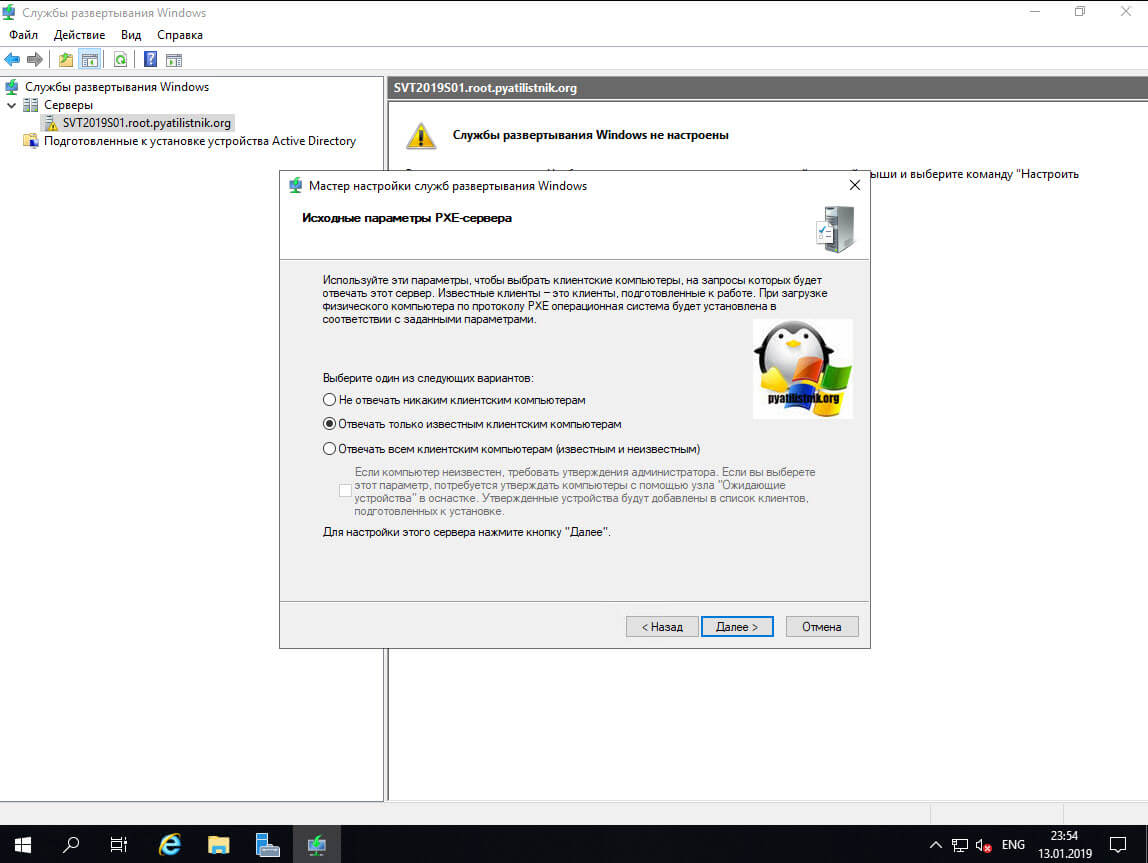

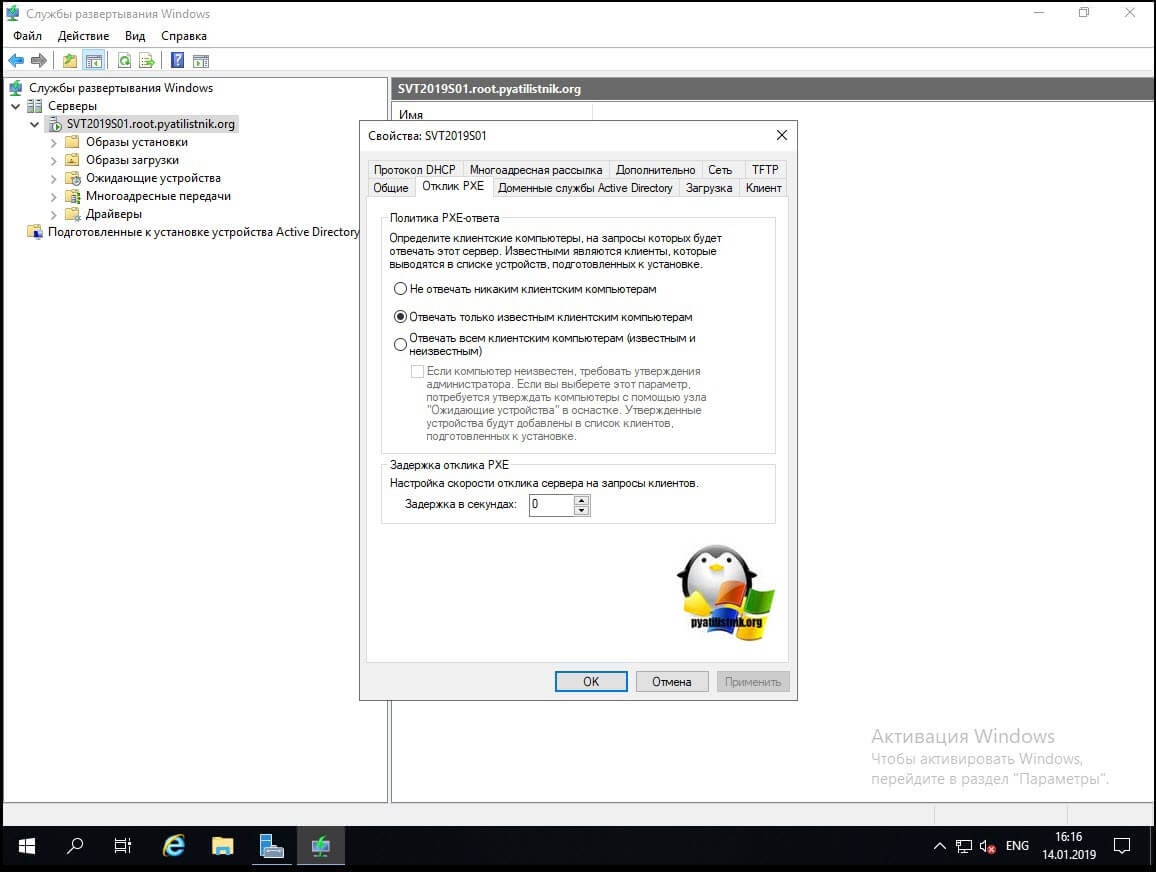

Далее вам нужно выбрать поведение при попытке доступа клиентам к WDS серверу:

- Не отвечать никаким клиентским компьютерам — это полностью ручное одобрение перед установкой с сервера развертывания Windows

- Отвечать только известным клиентским компьютерам — это те которые введены в домен или созданы в оснастке ADUC заранее

- Отвечать всем клиентским компьютерам (известным и неизвестным)

Я вам советую выбрать второй вариант, это золотая середина.

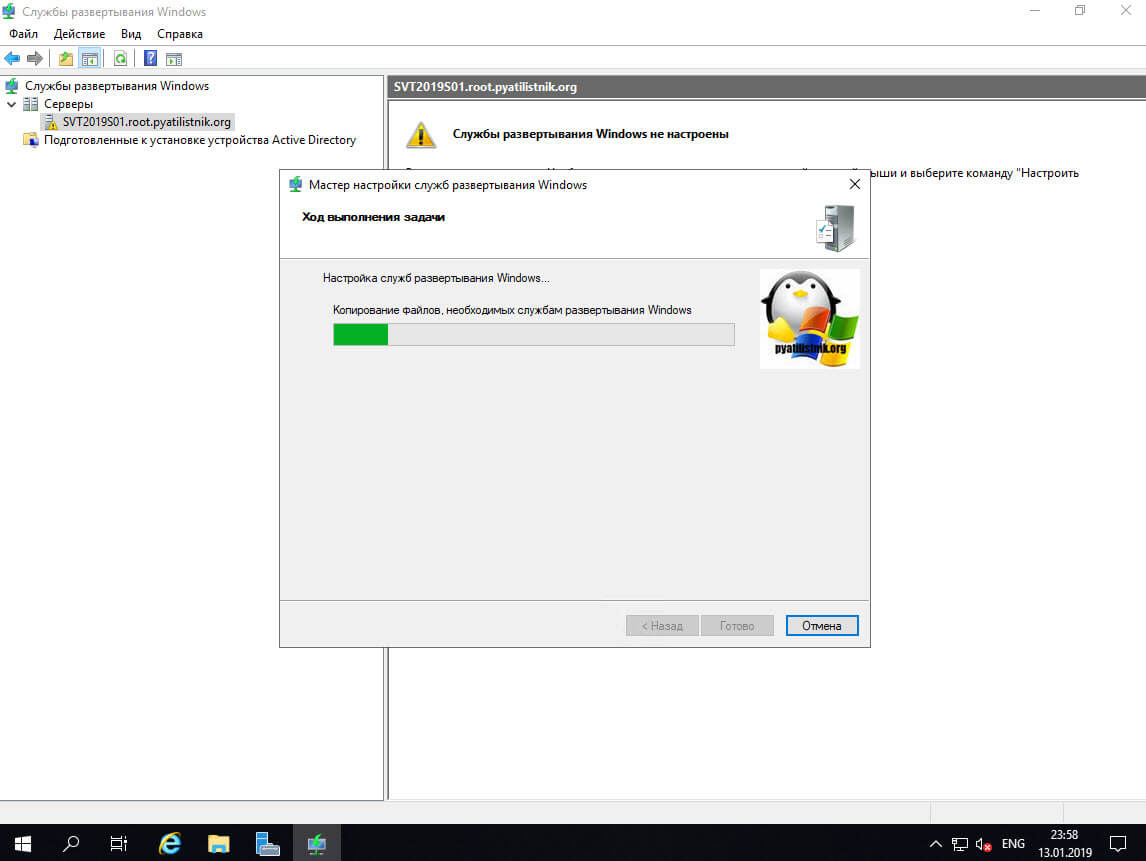

Начнется процесс настройки WDS-сервера и копирование необходимых файлов для служб развертывания.

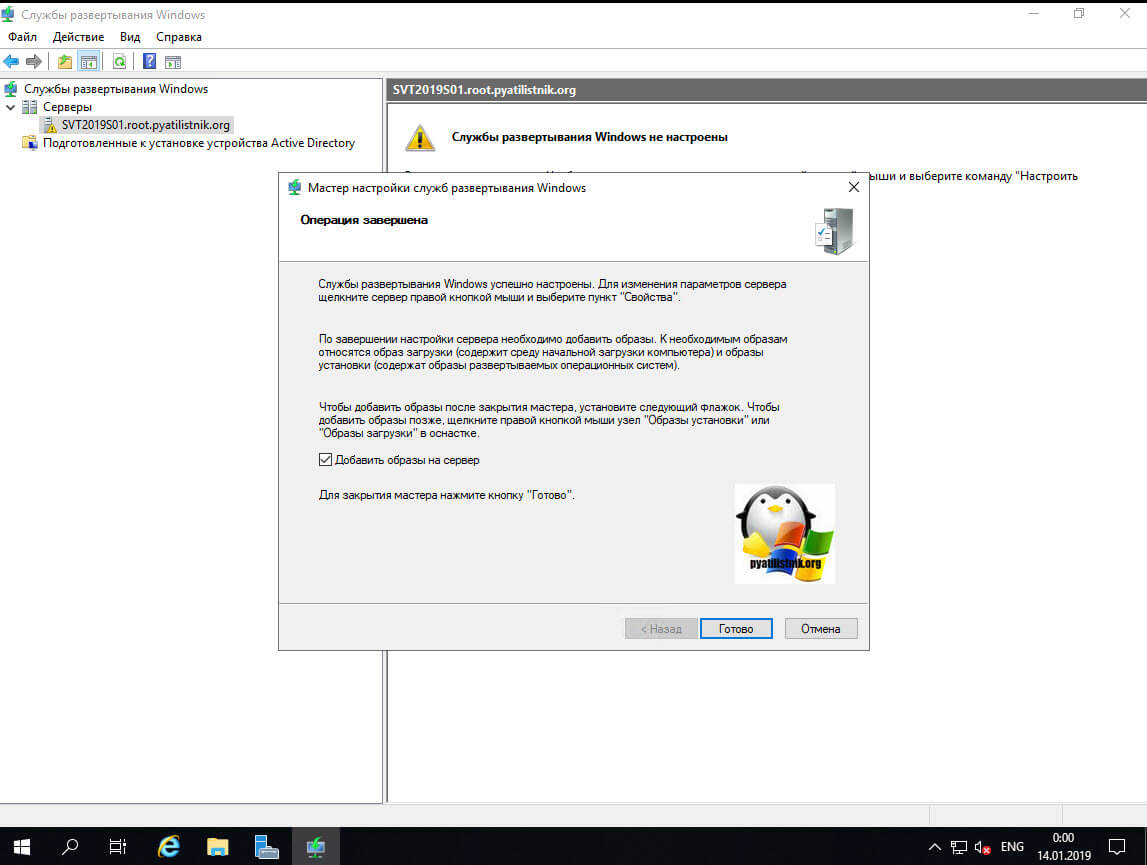

После окончания настройки, вам предложат добавить первый образ на сервер, чем мы и займемся.

Обзор и изменение настроек WDS

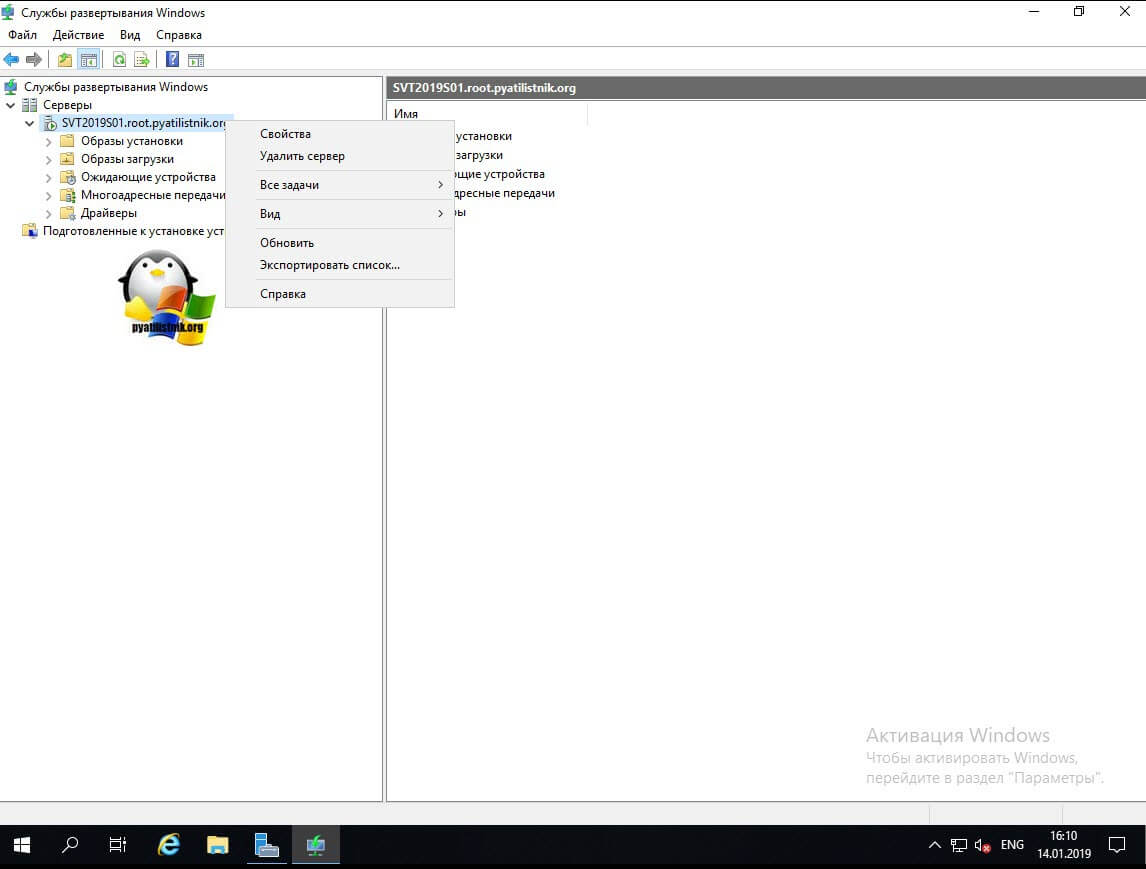

Изменение настроек службы развертывания windows, вы можете осуществить через свойства, вызвав их в контекстном меню.

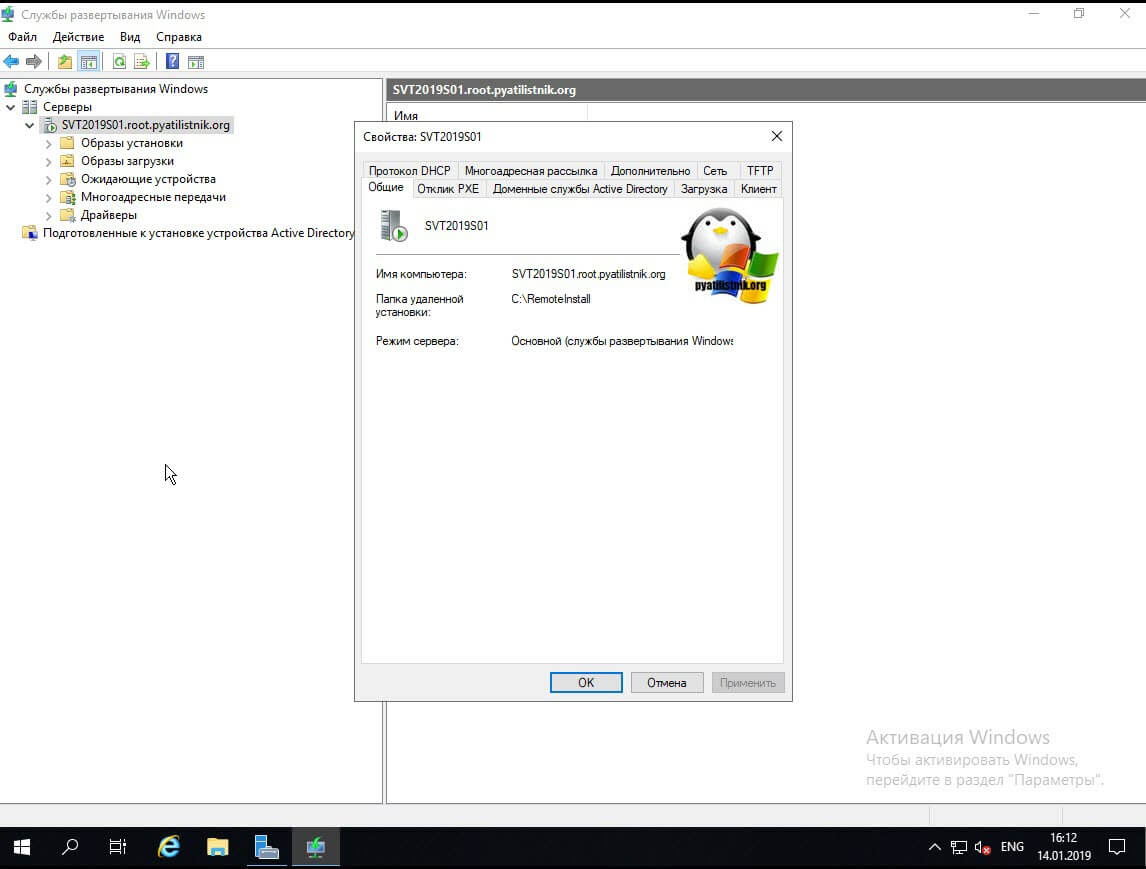

У вас откроется вкладка общие, где вы сможете увидеть имя сервера WDS, папку установки.

Вкладка «Отклик PXE», поможет вам изменить поведение при ответе клиентам, которые ищут сервер по сети, я вам советую оставлять ответы только известным компьютерам, если же домена Active Directory не будет, то можно выставить обнаружение для всех. Обратите внимание, что вы можете задать таймер скорости ответа в секундах.

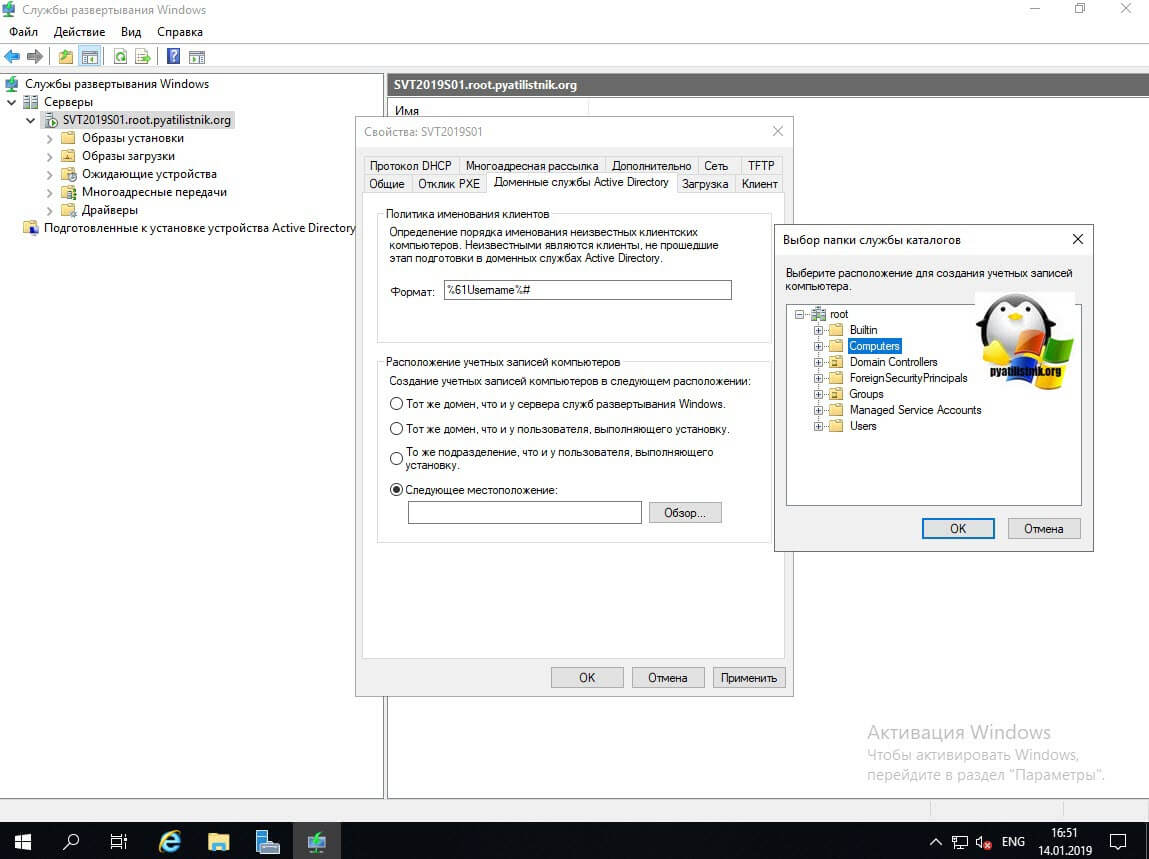

Вкладка «Доменные службы Active Directory», позволяет вам задать две вещи:

- Это формат имени устанавливаемого компьютера

- Место расположения компьютеров, можно указать куда закинуть в домене компьютер, выбрав нужную OU.

По умолчанию в формате имени вы увидите вот такую запись: %61Username%#. Она означает, что для задания имени компьютера будет использоваться первые 61 символа имени пользователя. Имя будет усечено до первых 15 символов имени пользователя.

Политика именования WDS имен:

WDS настраивается с помощью политики именования клиентов, которую можно увидеть в поле «Формат». Политика по умолчанию состоит в том, чтобы называть компьютеры как %61Username%#. Это код или набор инструкций, которые сообщают WDS, как создать имя компьютера.

- %Username- Эта переменная указывает использовать имя пользователя клиента WDS в качестве основы для имени компьютера. Например, если вы запускаете установку от учетной записи службы поддержки и запускаете установку образа, то переменная %Username будет заменена на логин службы поддержки.

- %First — Будет использоваться имя пользователя. Например, Ivan Semin, будет взято Ivan.

- %Last — WDS-сервер возьмет в качестве имени компьютера фамилию пользователя, кто устанавливает его.

- %MAC — MAC-адрес или Ethernet-адрес сетевого адаптера, который используется для установки образа, будет заменен этой переменной.

Эти переменные могут быть объединены. Например, если вы используете %First%Last и развертываете образ, используя учетную запись пользователя Ivan Semin, тогда имя компьютера будет IvanSemin. Вы также можете установить политику именования клиента на что-то вроде %First%Last-PC. В итоге компьютер будет называться IvanSemin-PC. Это потому, что -PC является константой, а не переменной.

Имена компьютеров, как правило, короткие. Они ограничены 15 символами, если вы хотите, чтобы машина присоединилась к домену. Возможно, у вас есть пользователи с очень длинными именами, которые не подходят. Вы можете контролировать, сколько символов будет использоваться из переменной.

Например, если вы хотите использовать шесть символов из фамилии, введите %6Last. Например, развертывание образа с политикой именования клиента %1First%6Last-PC с пользователем Ivan Semin приведет к тому, что компьютер будет называться ISemin-PC.

Что если Иван Семин присоединится к компании и попытается создать для себя компьютер с использованием WDS? Имена компьютеров должны быть уникальными. Используя эту политику именования клиента, его компьютер также должен называться ISemin-PC. Это вызовет проблему.

Числовой счетчик решил бы эту проблему, сделав имя компьютера уникальным. Вы можете сделать это, используя переменную %[n]#. Этот подход позволяет вам добавить инкрементный счетчик из n цифр. Например,%1First%6Last-PC-%2# разрешает добавочный счетчик из двух цифр. В итоге получится ISemin-PC-2.

WDS будет использовать политику именования клиентов для настройки имени компьютера в процессе его установки. Например, вы можете развернуть несколько машин, таких как PYATILISTNIK001, PYATILISTNIK002, PYATILISTNIK003 и PYATILISTNIK004, используя политику именования компьютеров PYATILISTNIK%03#.

Если есть переменная %#, счетчик будет просто увеличиваться, чтобы сгенерировать следующую доступную машину. Например, вы можете вручную построить PYATILISTNIK005 и присоединить его к домену. Следующая машина, созданная WDS, на самом деле не будет PYATILISTNIK005. WDS просто перейдет к PYATILISTNIK006.

WDS присоединит компьютер к домену. Созданный компьютерный объект имеет атрибут netbootGUID. WDS сохранит в этом атрибуте MAC-адрес или GUID аппаратного обеспечения компьютера (физического или виртуального). Это означает, что имя компьютера связано с оборудованием, если MAC / GUID не изменяется или объект компьютера не удаляется.

Вы можете решить перестроить PYATILISTNIK002, развернув на нем образ с помощью WDS. WDS определит MAC или GUID машины. Если это значение будет найдено в netbootGUID существующего объекта компьютера, WDS узнает, как повторно использовать имя компьютера.

Эта функция позволяет использовать большинство доступных номеров в имени компьютера и связывает имя компьютера с оборудованием. Это может быть очень полезно. Вы можете внедрить решение для распространения программного обеспечения или управления компьютером, основанное на имени компьютера. Пользователь может восстановить свой ПК и при этом сохранить те же политики управления, потому что WDS будет повторно использовать свое старое имя компьютера, если MAC / GUID не изменился.

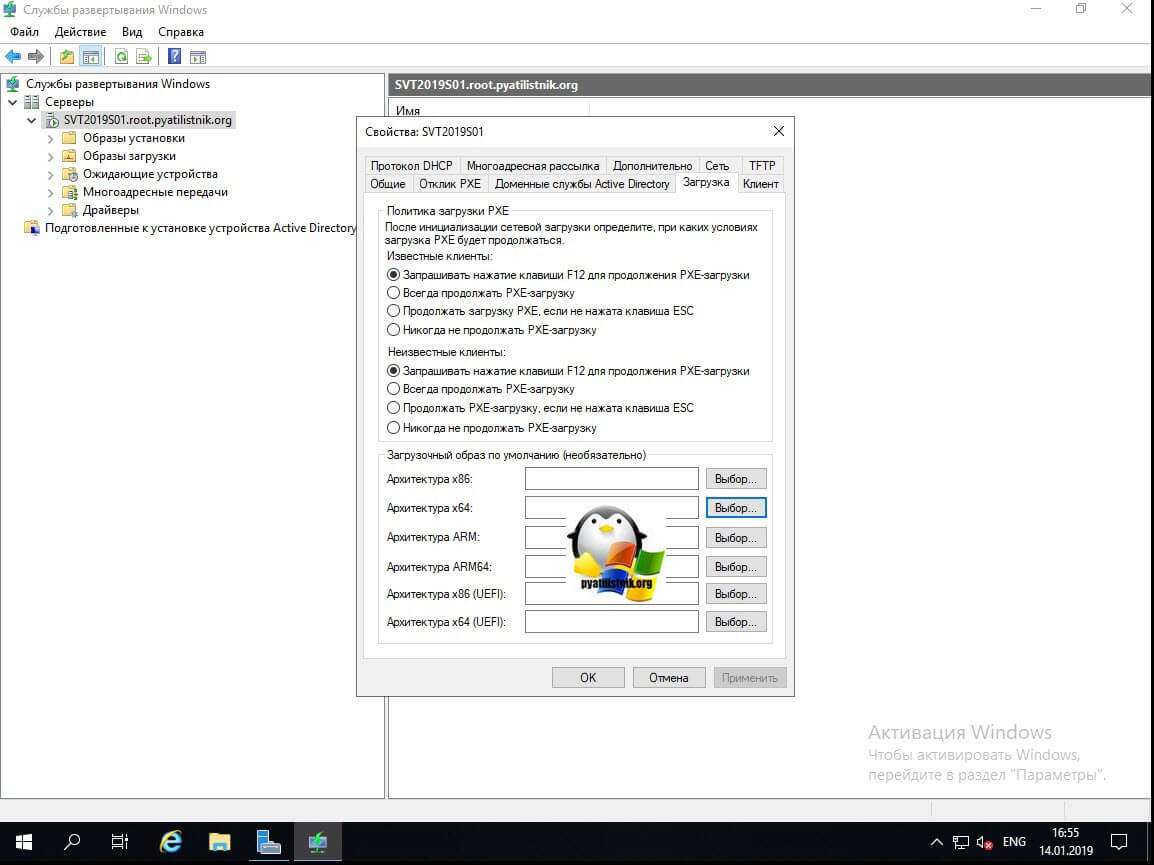

Ниже вы можете задать организационное подразделение, где будут создаваться учетные записи компьютеров, такой аналог утилиты redircmp. Вкладка загрузка, позволит вам задать поведение инициализации сетевой загрузки, она выражается в нескольких условиях, где-либо нужно нажимать специальные клавиши, либо нет.

- Запрашивать нажатие клавиши F12 для продолжения загрузки — лучше ее оставить. Приведу пример, когда у вас есть необходимость нажимать дополнительные клавиши, это позволяет защититься от случайных ошибок. Предположим вы переустанавливаете по сети операционную систему на сервере, и хотите тронуть только диск C:\, но если у вас стоит автоматическая загрузка, да и еще с автоматическим разбиением дисков, через файл ответов, то вы можете так затереть данные. Или вообще случай из практики, когда коллега по случайности закинул компьютер пользователя не в тот VLAN, а у пользователя ленивый администратор не убрал загрузку с PXE, в итоге человек когда включил с утра компьютер полностью убил свой компьютер, и переустановил его, пришлось восстанавливать его данные.

- Всегда продолжать PXE загрузку

- Продолжить загрузку PXE, если не нажата клавиша ESC

- Никогда не продолжать PXE-загрузку

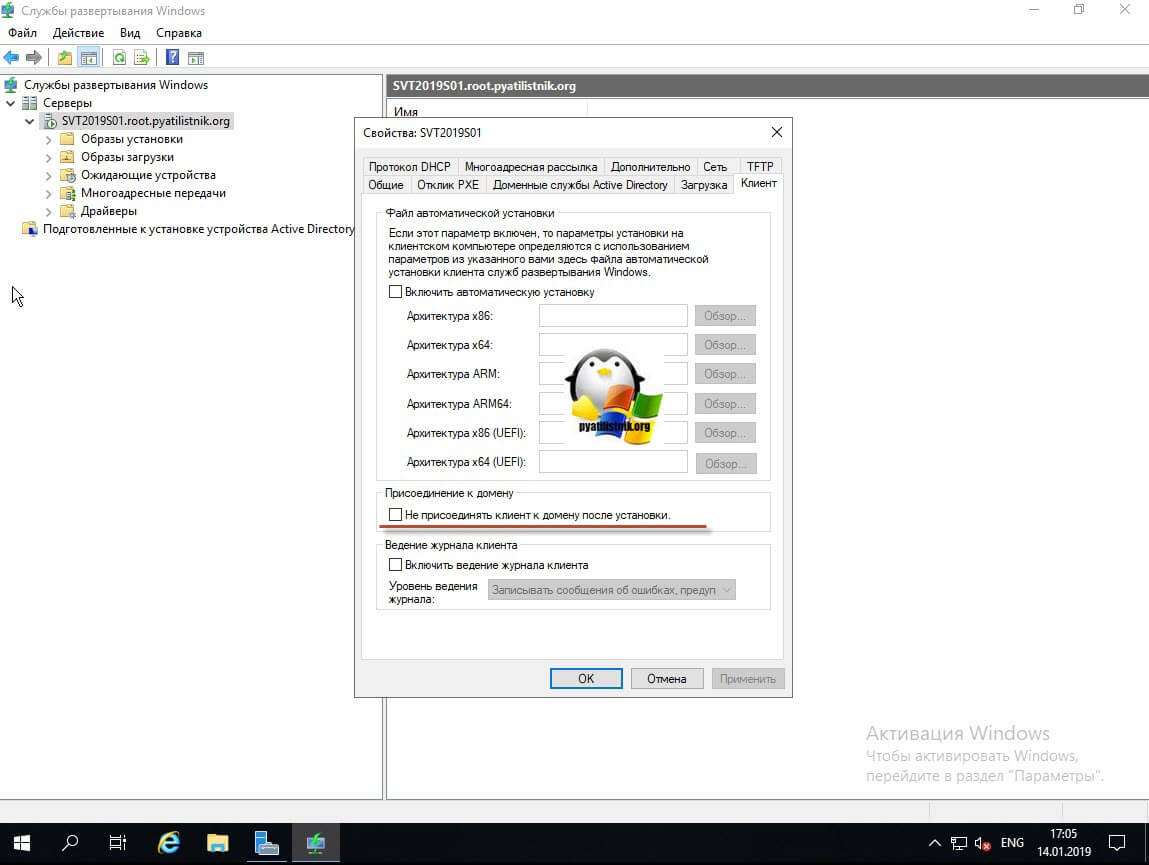

Для неизвестных, не доменных клиентов, вы можете задать такие же настройки.Чуть ниже вы можете для каждой архитектуры задать загрузочный образ по умолчанию, задав их через выбор. Вкладка «Клиент» позволяет вам автоматизировать процесс установки операционной системы и меню установщика, путем подкладывания файла ответов для каждой из архитектур. Подробнее про файл ответов читайте по ссылке слева. Так же вы можете задать, что клиента не нужно присоединять к домену после установки.

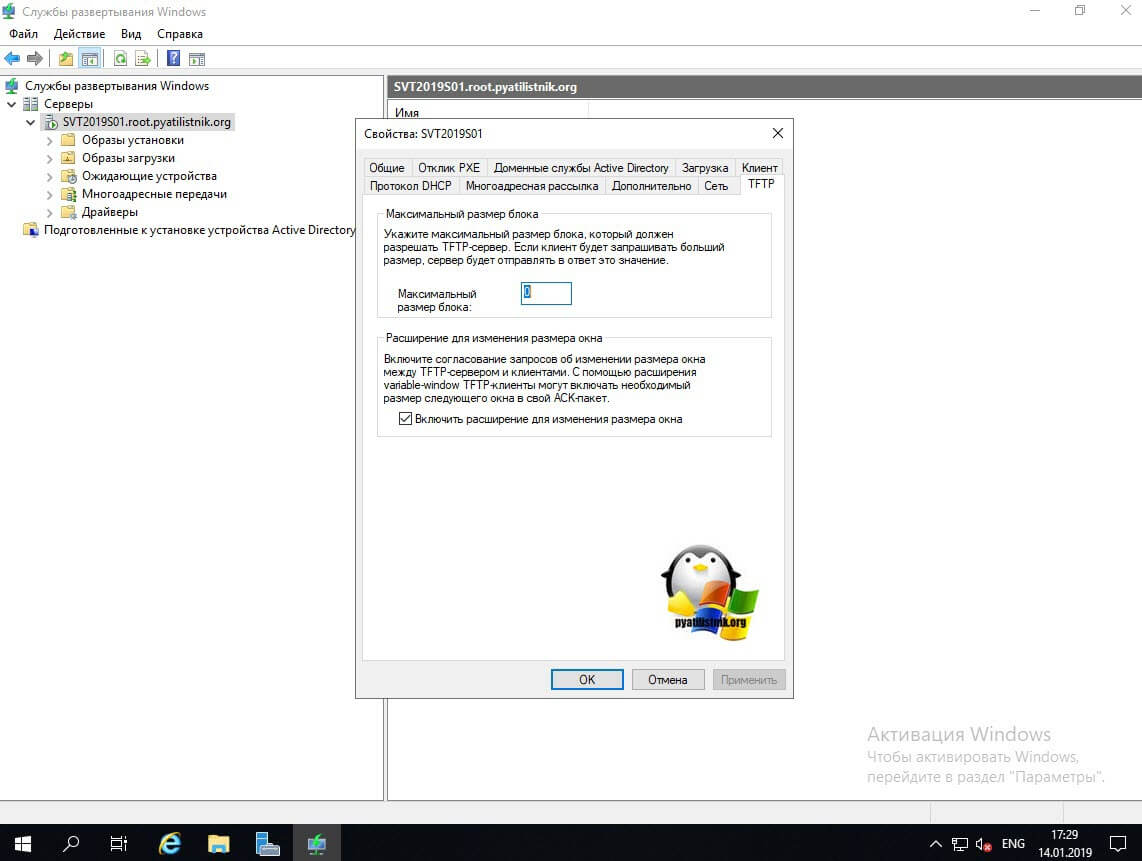

Вкладка TFTP позволит вам задать максимальный размер блока.

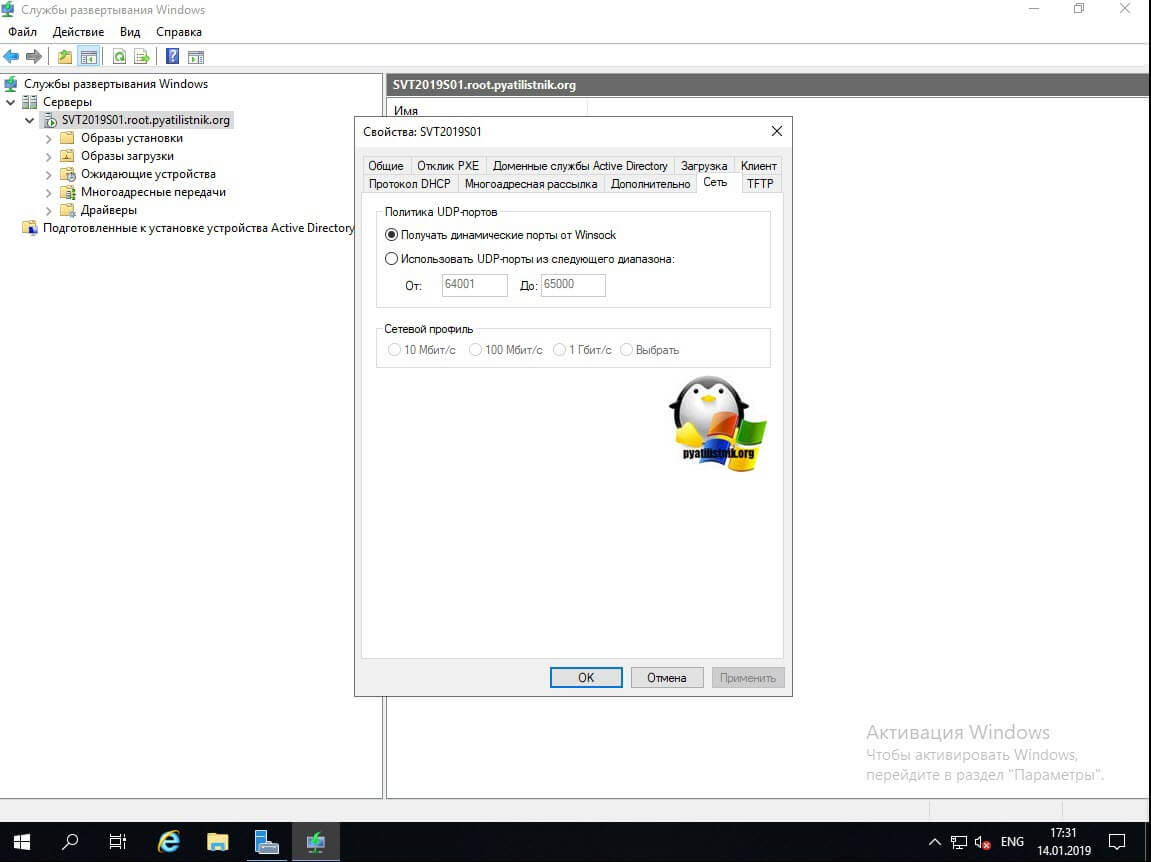

Вкладка «Сеть» позволит определить какие UDP порты и диапазоны будут участвовать в процессе обращения к WDS серверу.

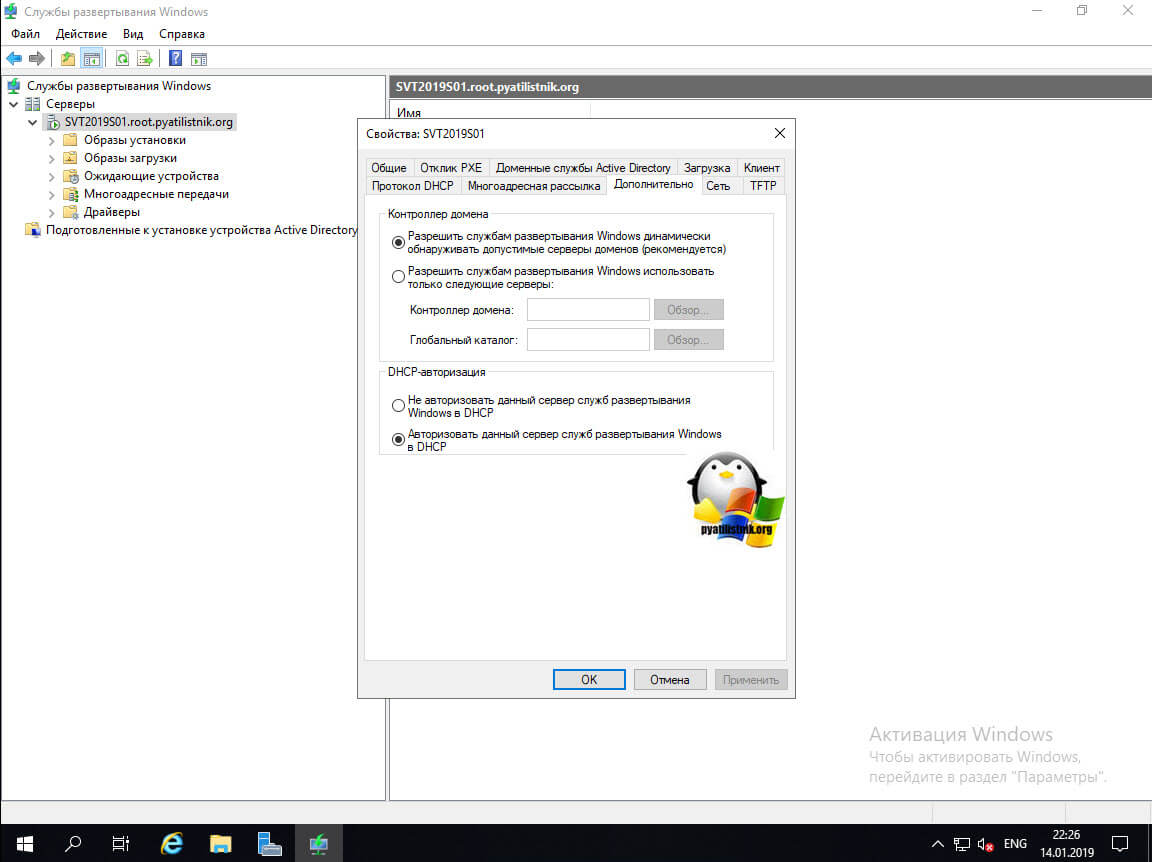

Вкладка «Дополнительно» позволит вам явным образом указать с какими контроллерами домена можно работать, а так же вы сможете провести авторизацию WDS-службы, как DHCP.

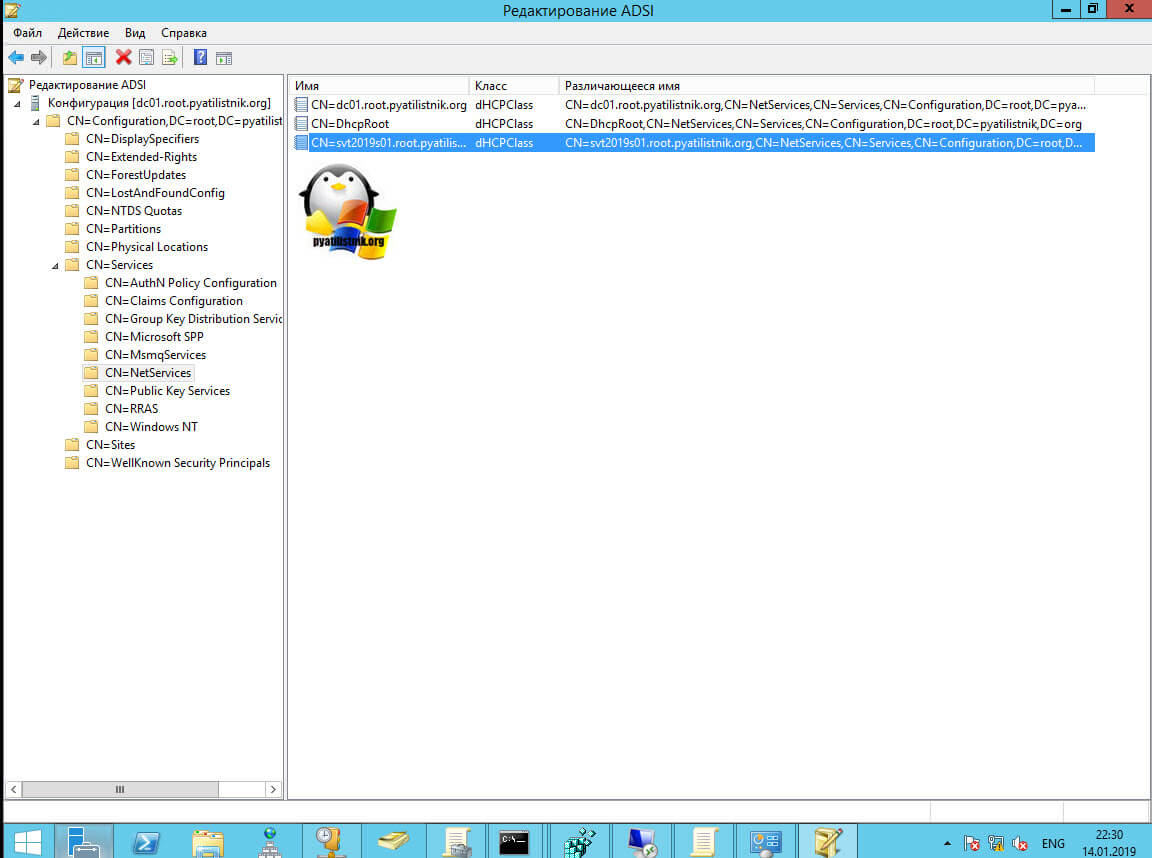

Что из себя представляет авторизация служб развертывания Windows. По сути у вас будет создана запись раздел конфигурации Active Directory, посмотреть можно в редакторе атрибутов по пути:

Там вы найдете запись типа CN=FQDN-имя вашего сервера, в моем примере, это CN=svt2019s01.root.pyatilistnik.org,CN=NetServices,CN=Services,CN=Configuration,DC=root,DC=pyatilistnik,DC=org.

Авторизовать WDS службу вы можете и через командную строку, через утилиту wdsutil.exe. введите команду:

Чтобы включить запрет не авторизованным компьютерам обращаться к серверу развертывания Windows, выполните:

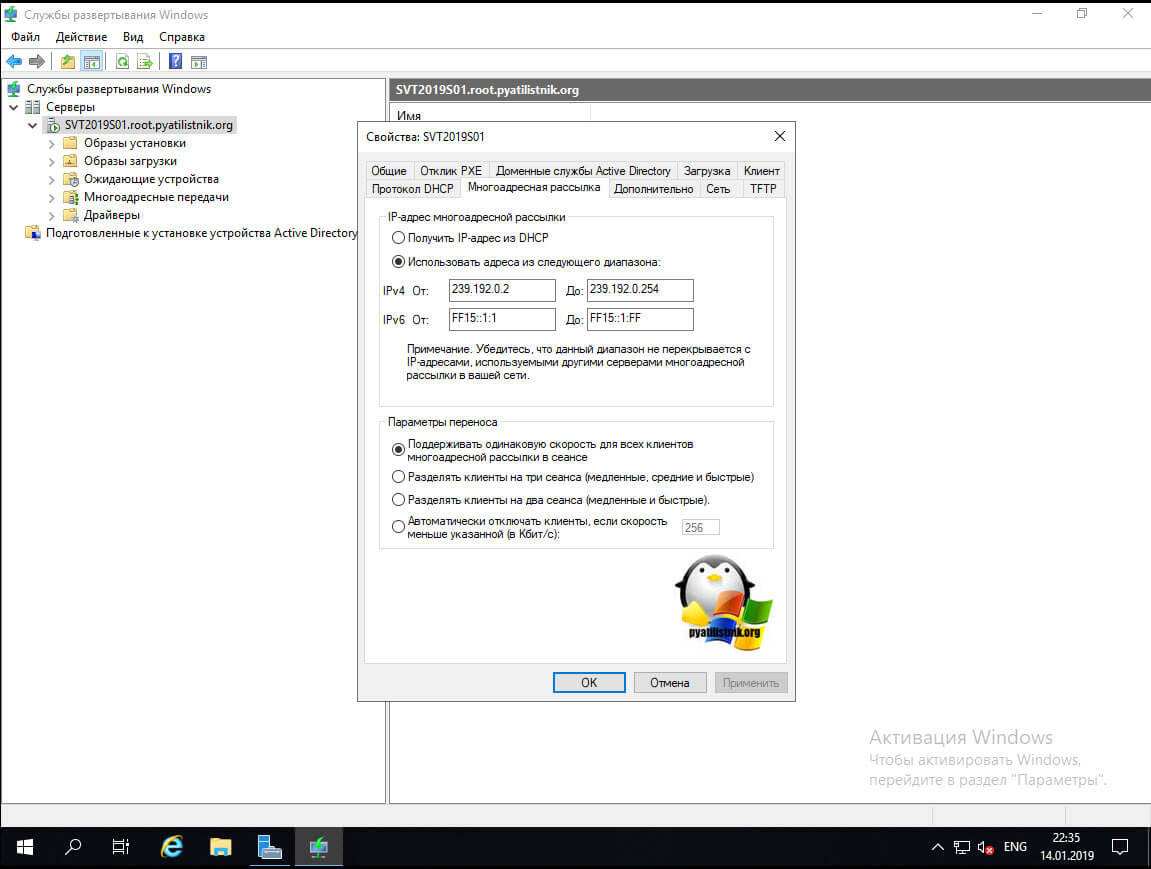

Если серверы DHCP и WDS установлены на одной машине, то авторизация сервера WDS не будет иметь смысла, так как в этом случае запросы на порт 67 будут обрабатываться сервером DHCP и проверяться будет именно его авторизация. Таким образом, для того, чтобы проверка авторизации проходила как для DHCP, так и для WDS, каждая из этих служб должна функционировать на отдельной машине. Вкладка «Многоадресная рассылка» позволит вам задать диапазоны ip-адресов, которые будут выданы клиентским компьютерам, так же вы можете управлять скоростью заливки:

- Поддерживать одинаковую скорость для всех клиентов многоадресной рассылки в сеансе

- Разделить клиенты на три сеанса (Медленные, средние и быстрые)

- Разделять клиенты на два сеанса (Медленные и быстрые)

- Автоматически отключать клиенты, если скорость меньше указанной

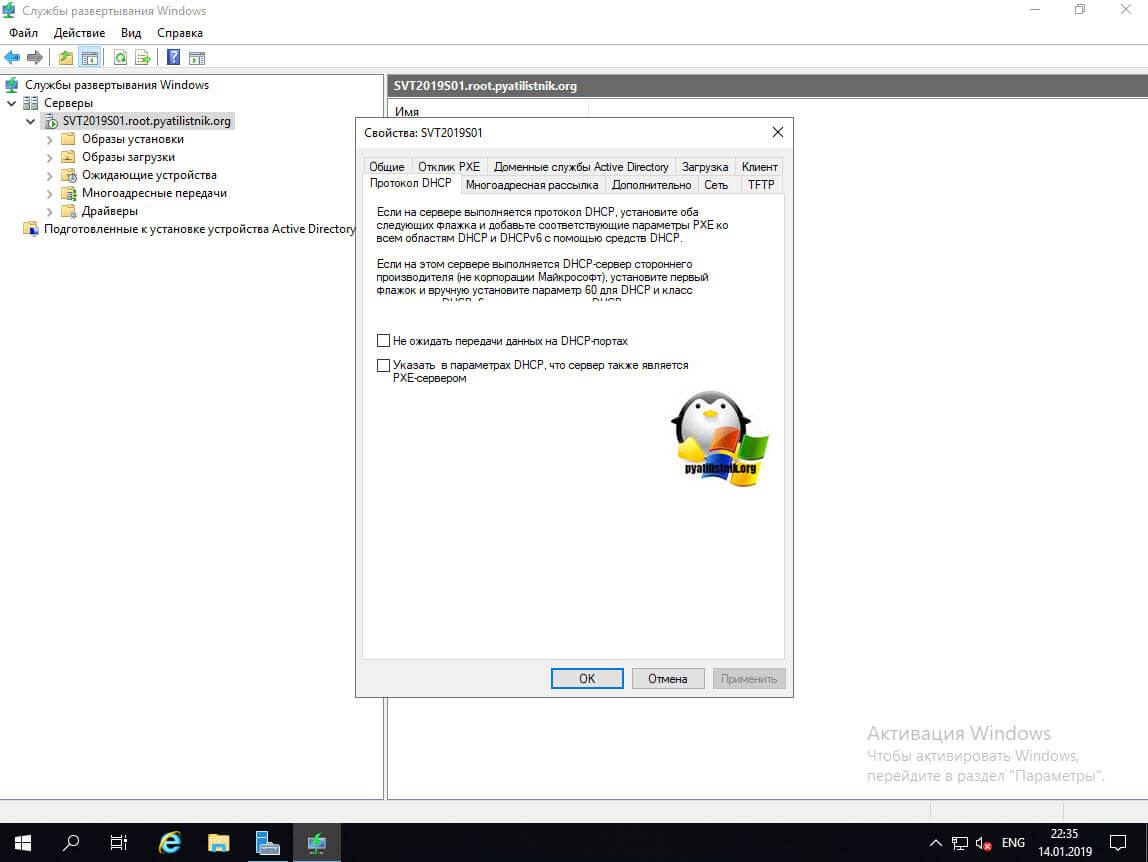

Ну и последняя вкладка «Протокол DCHP», тут вам нужно выставить две галки, если на сервере WDS так же присутствует роль DCHP, иначе будут проблемы с поиском сервиса:

- Не ожидать передачи данных на DCHP портах

- Указать в параметрах DCHP, что сервер так же является PXE-сервером.

На этом обзор настроек можно считать законченным.

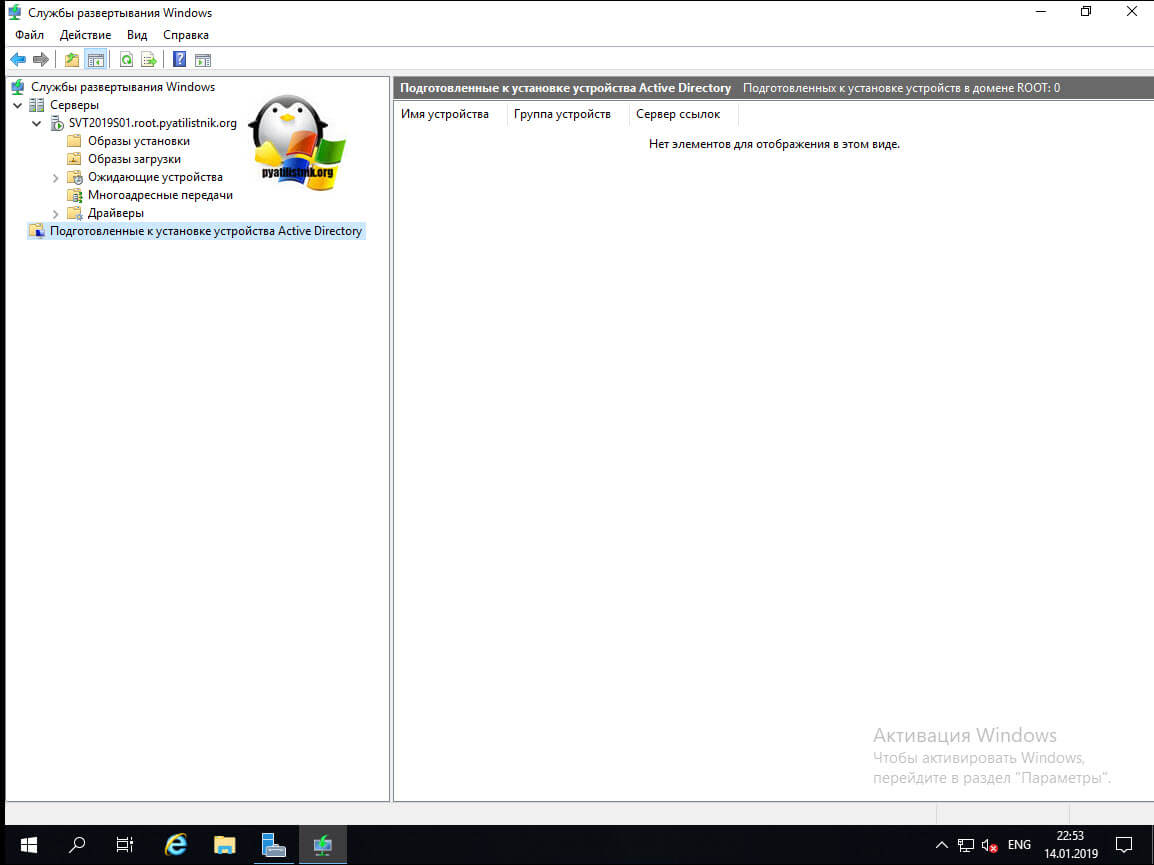

Структура WDS сервера

Теперь давайте разберем структуру каталогов на сервере развертывания Windows. У вас тут будет шесть пунктов:

- Образы установки — тут будут хранится по сути сами дистрибутивы Windows, которые вы либо импортируете, либо сами создадите и захватите, тот самый эталонный образ. Именно они будут устанавливаться на конечные клиенты

- Образ загрузки — это по сути меню загрузчика с WinPE образами, которые позволят вам выбрать нужный образ установки и попасть в его меню

- Ожидающие устройства, тут будет список устройств, которые нужно будет одобрять в ручном режиме

- Многоадресные передачи — это режим раскатывания образа сразу на два и более чистых компьютера, подключенных к одному коммутатору и сегменту сети, по сути одновременно будет идти загрузка на все компьютера, тем самым экономя нагрузку на сеть, благодаря хитрому механизму балансировки

- Драйверы — тут у вас будут пакеты драйверов, нужные для интеграции, например для жестких дисков или RAID-массивов, очень частая ситуация, что попав на этап разметки дисков, вы их просто не видите или вообще получаете ошибку 0x80300024

- Подготовленные к установке устройства Active Directory

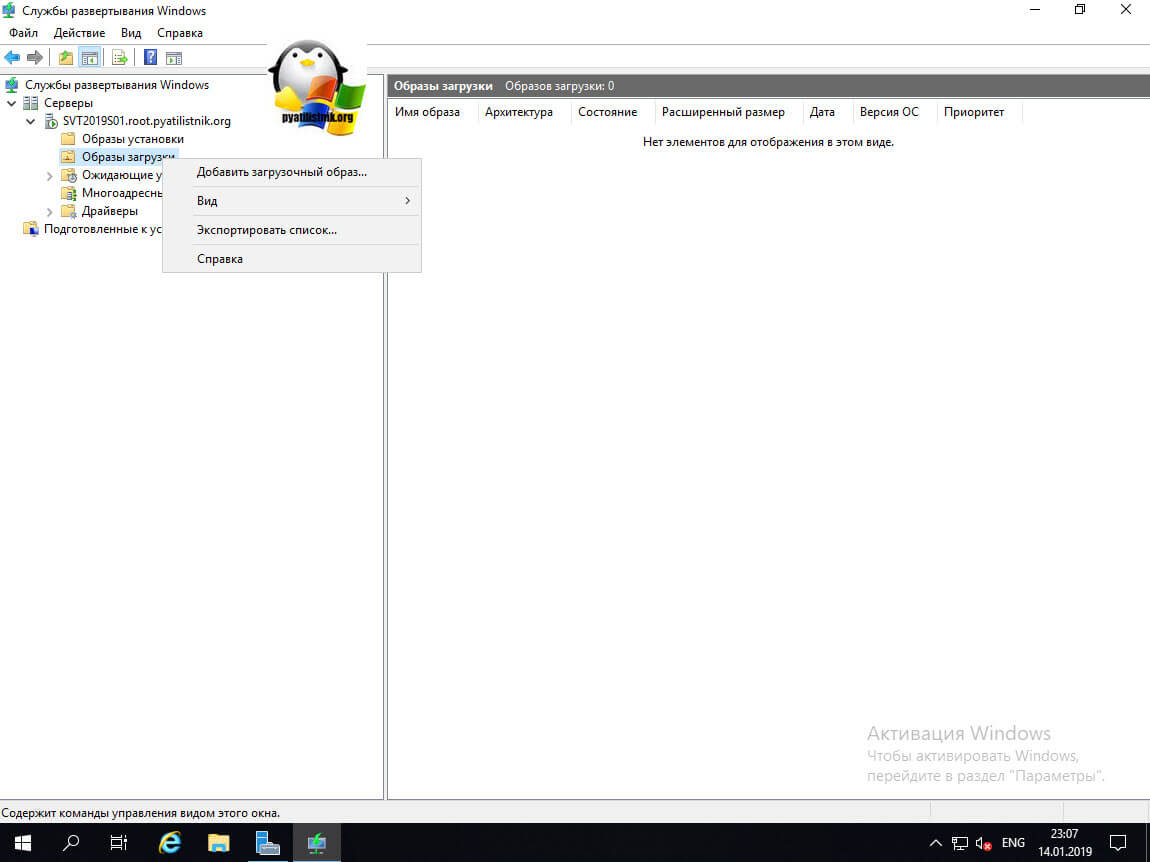

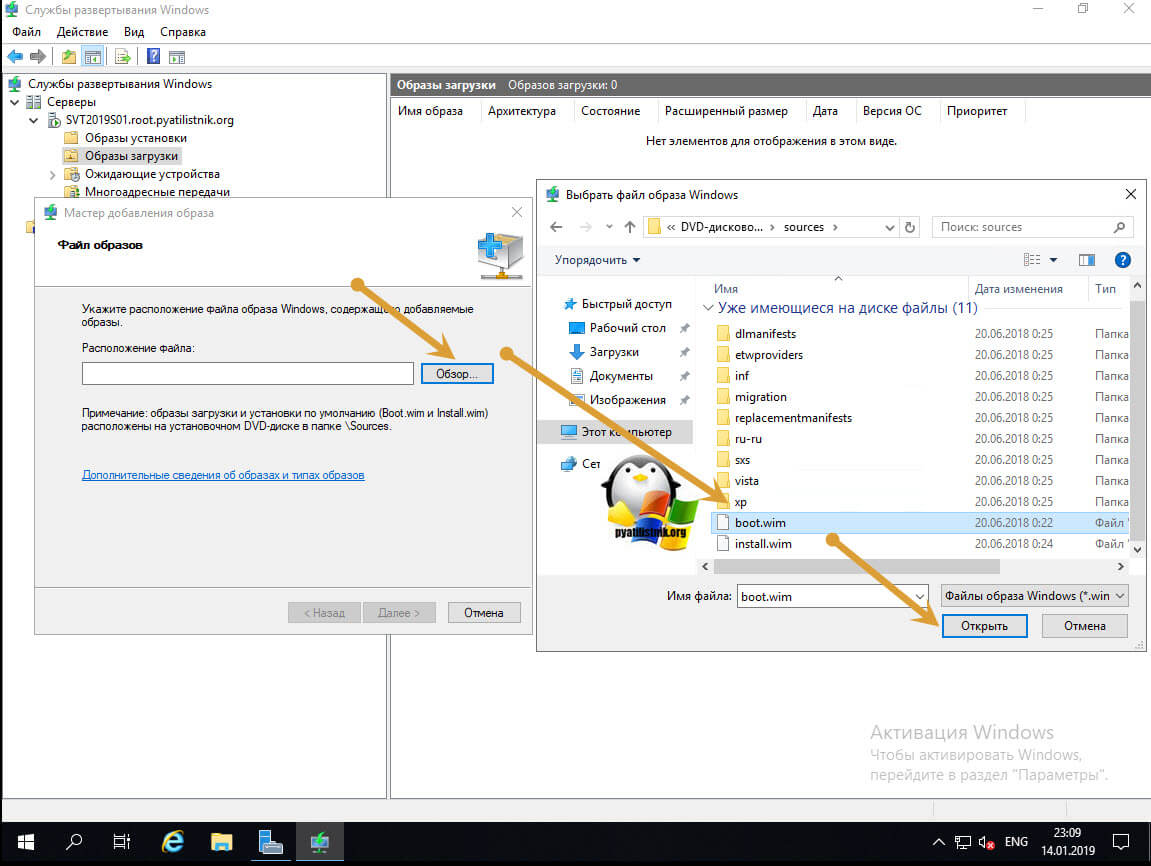

Создание образа загрузки

Первым делом вы должны создать загрузочное меню с загрузочными дисками. Для этого используются оригинальные ISO образы Microsoft. Я в своем примере создам загрузчик Windows 10 1803. Вы его должны смонтировать, чтобы получить каталог файлов. Если у вас физический сервер, например с Windows Server 2008R2, то вы можете ему подсунуть загрузочную флешку. Далее вы щелкаете правым кликом по пункту «Образы загрузки» и выбираете пункт «Добавить загрузочный образ»

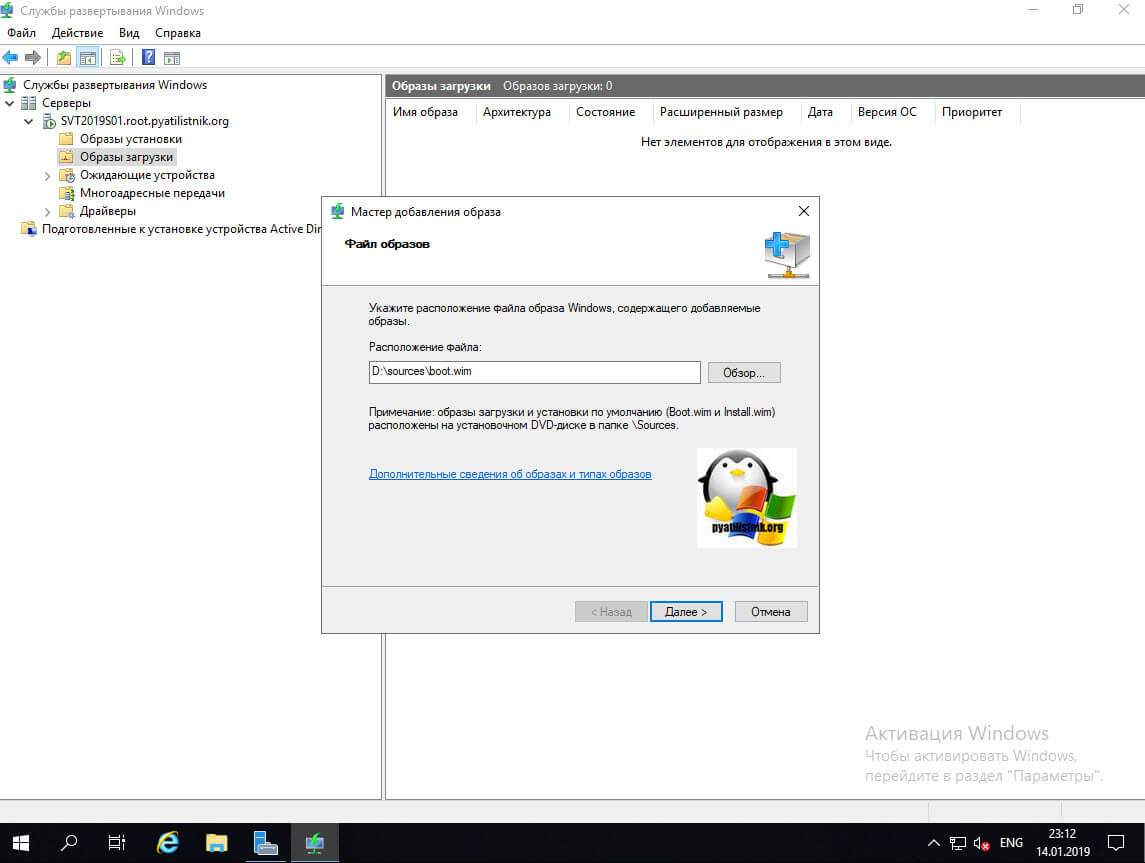

В мастере добавления образа нажмите кнопку «Обзор», пройдите в ваш смонтированный диск и перейдите в каталог sources, где вам необходимо найти файл boot.wim. Выберите boot.wim и откройте его.

Выбрав загрузчик boot.wim нажмите далее.

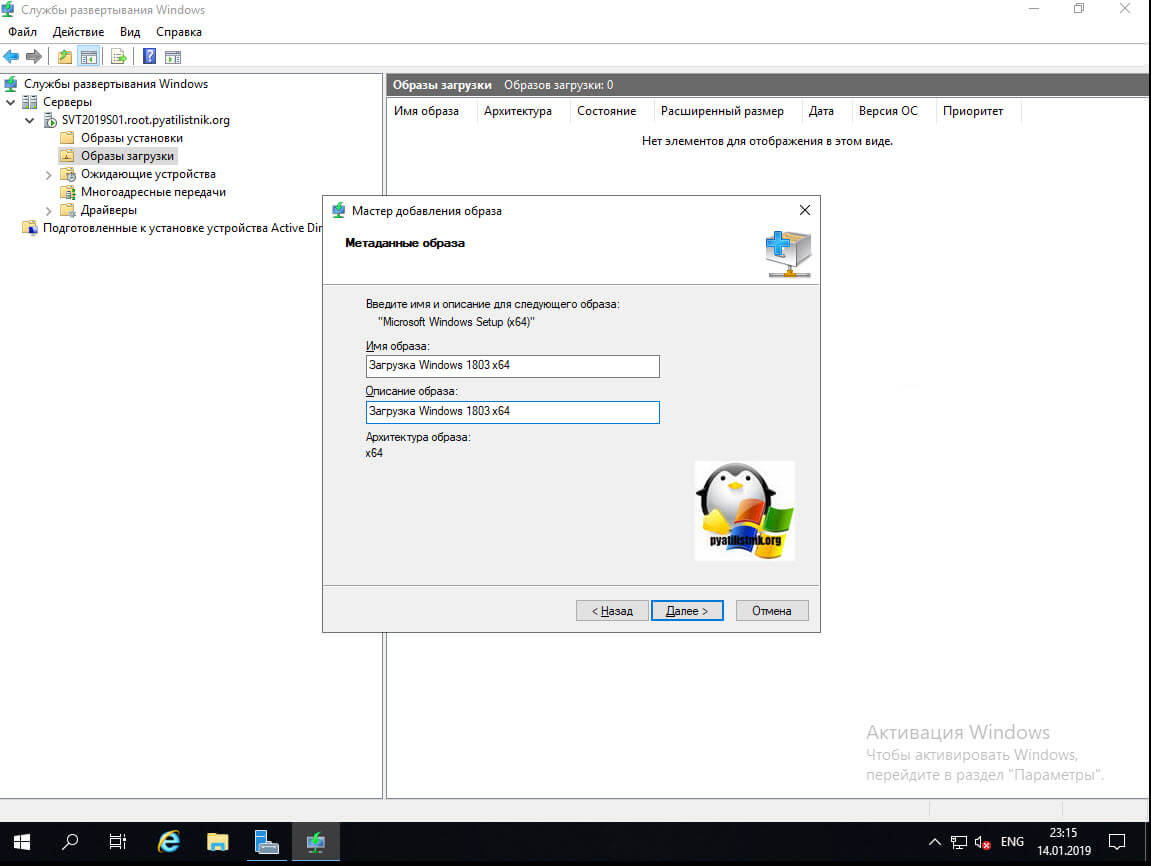

Теперь необходимо заполнить метаданные образа, в имени указываем удобное для себя имя образа и чуть ниже его описание, описание поможет быстро ориентироваться в самой оснастке, когда загрузчиков boot.wim будет много.

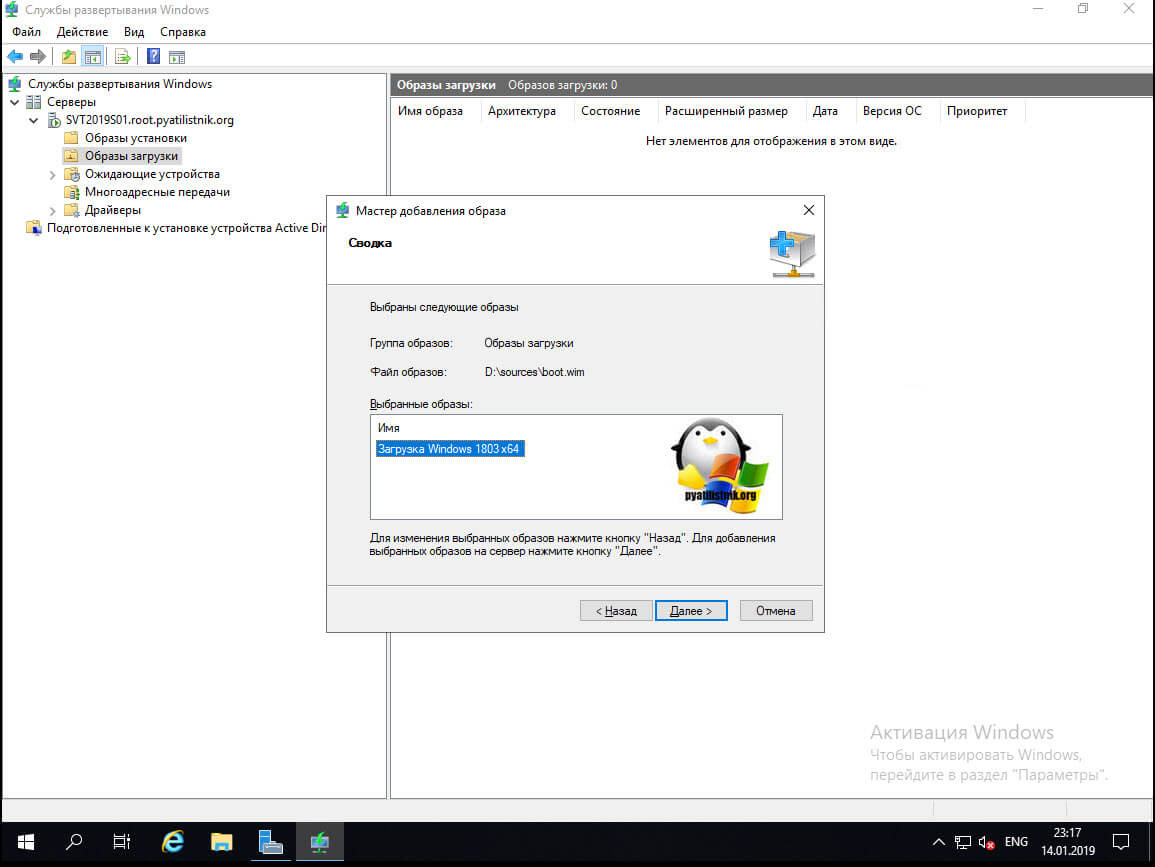

На следующем шаге выбираем наш образ и идем далее.

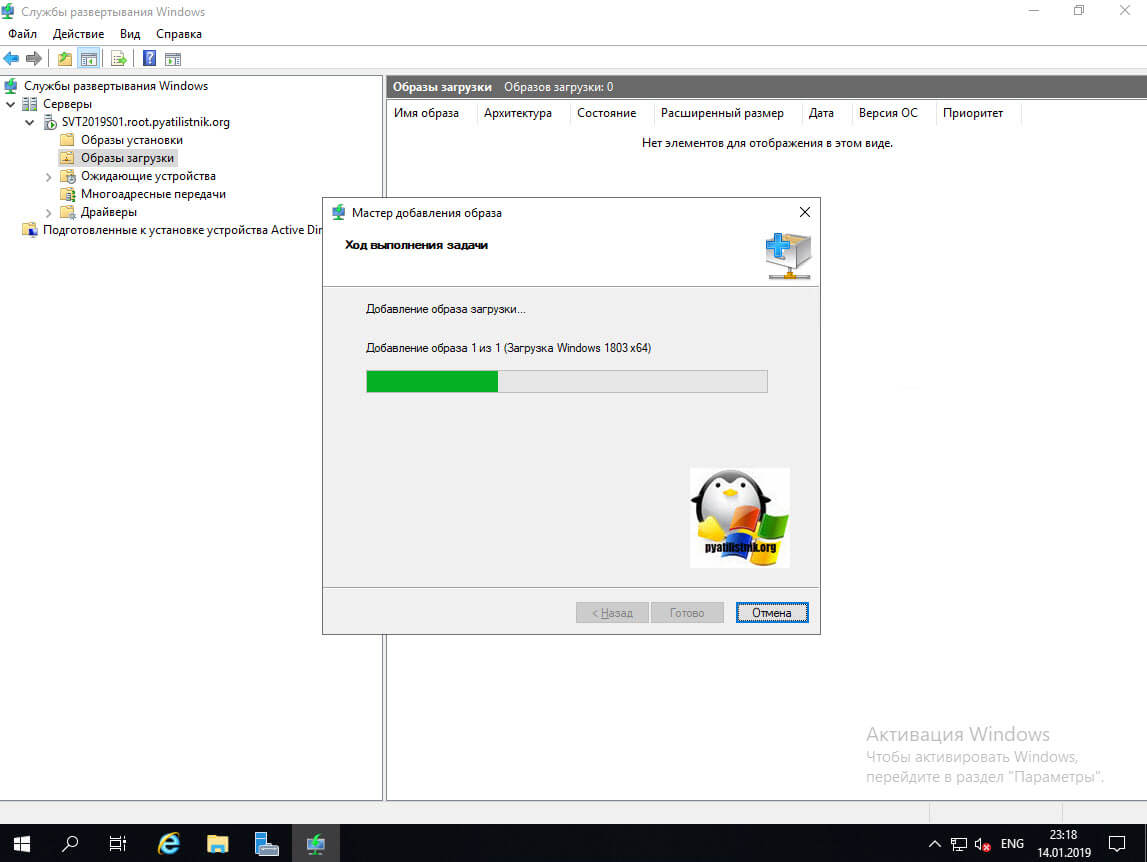

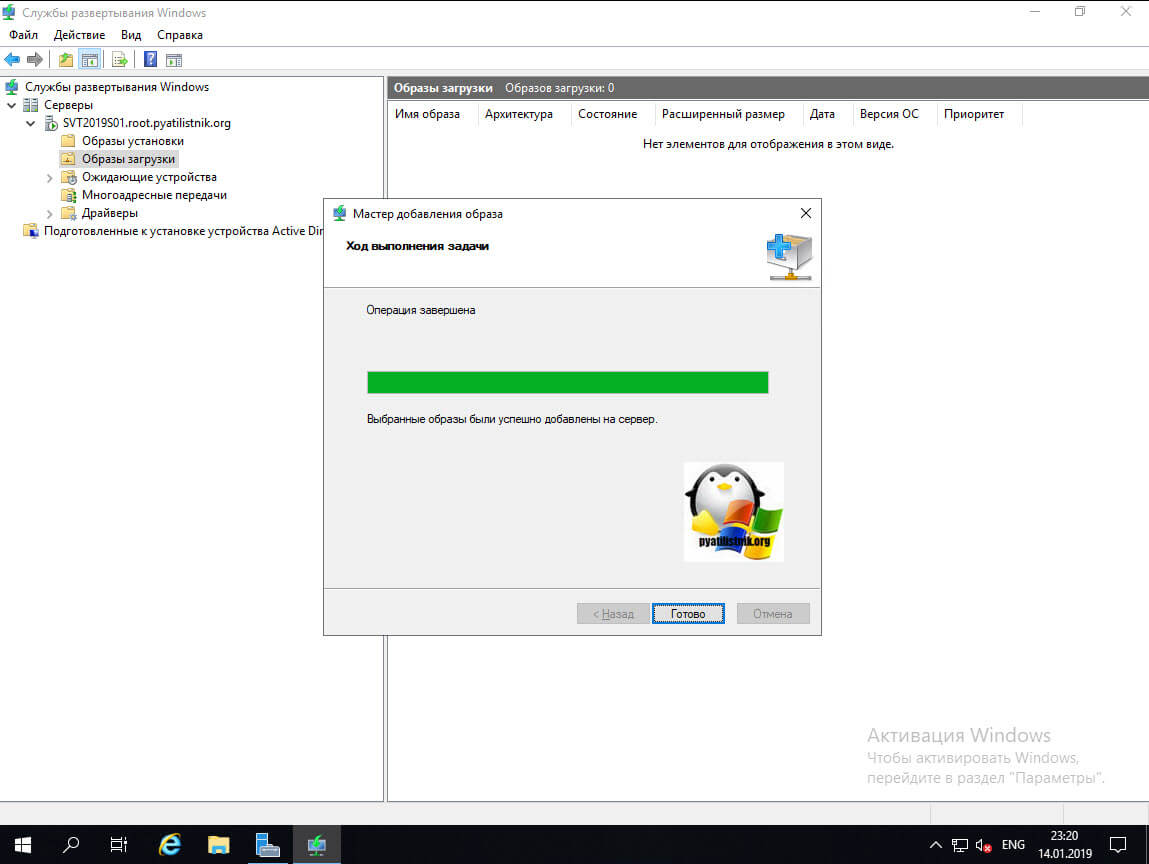

Добавление образа загрузки, сам процесс будет быстрым, так как файлик boot.wim весит всего 445 мегабайт.

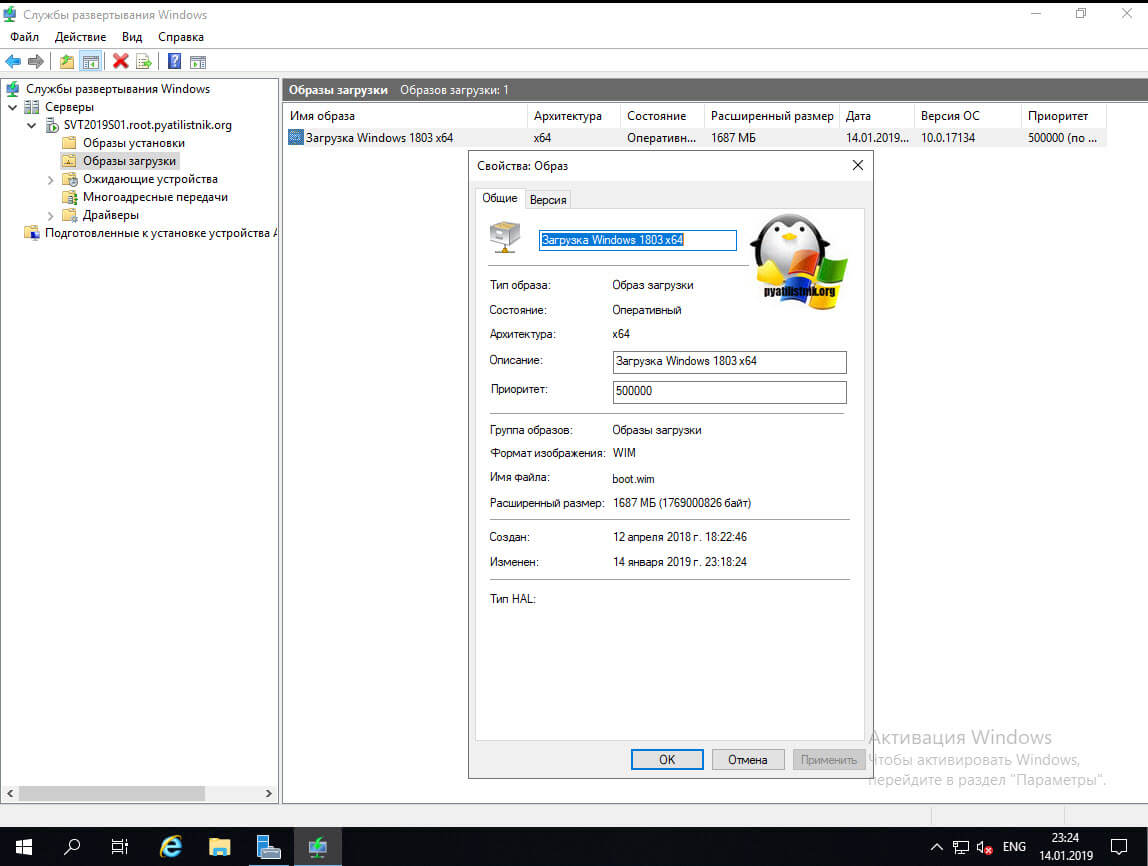

У вас появится запись с именем образа, что мы задавали, в столбцах будет много полезной информации, начиная от размера и заканчивая версией ОС. В свойствах вы можете изменить имя и описание, а так же задать приоритет. Когда загрузчик у нас готов, мы можем создать установочный образ на сервере развертывания Windows.

Создание образа установки на WDS сервере Windows Server 2019

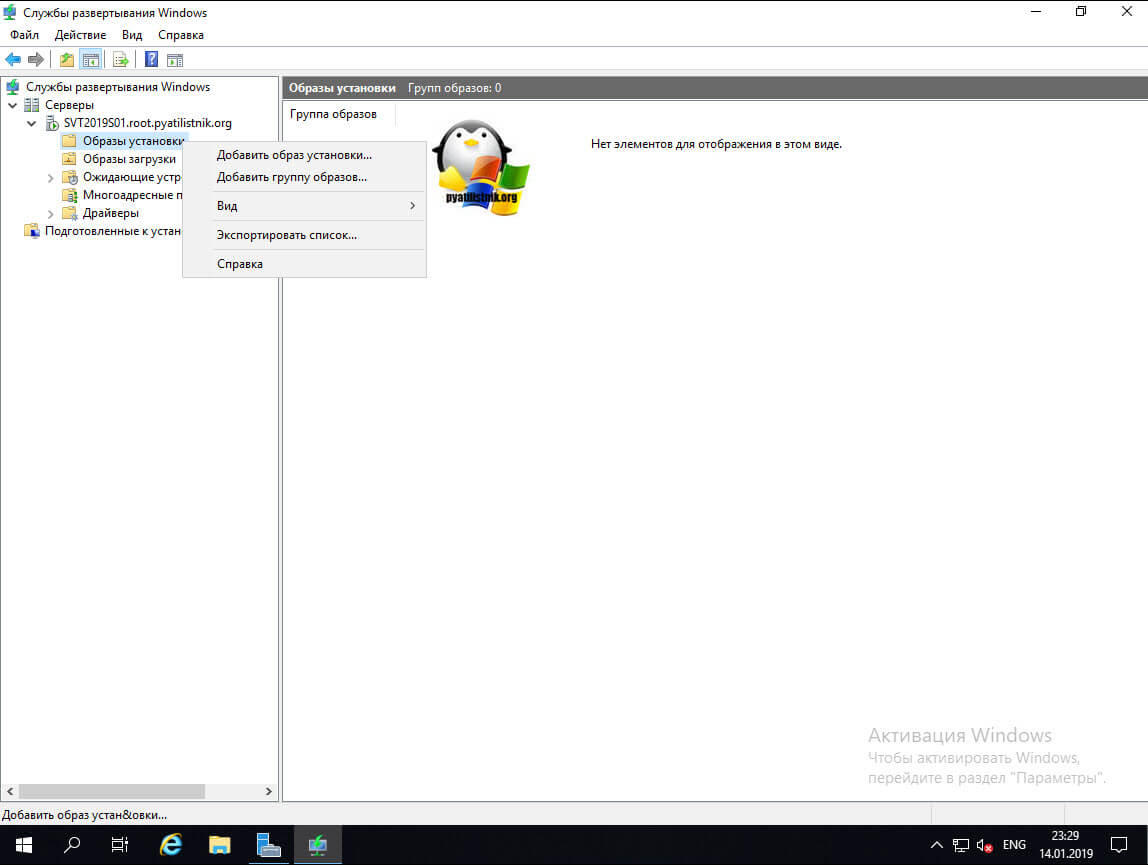

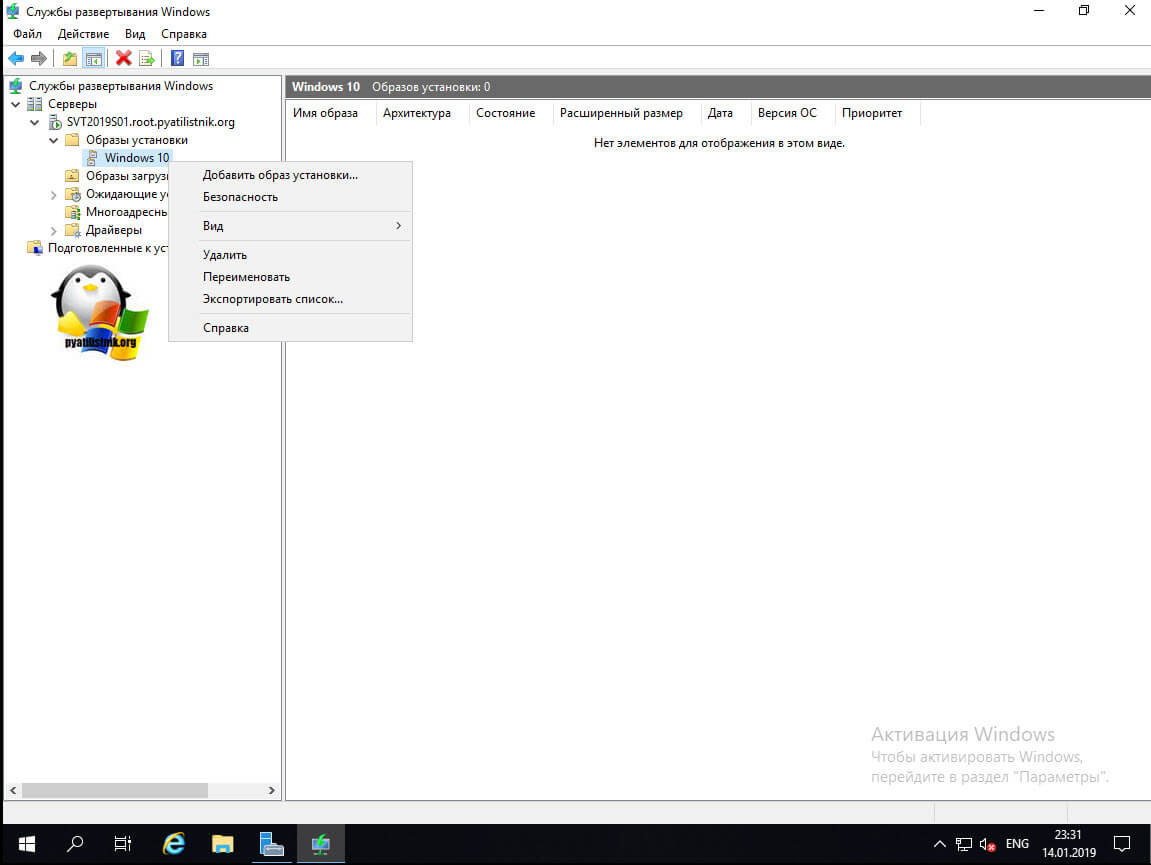

Сам процесс на Windows Server 2019, мало чем отличается от предыдущих версий. Образ установки мы так же найдем на установочном диске с дистрибутивом Windows, но как я и писал выше его можно получать в случае захвата эталонного образа, подготовленного заранее. Перейдите в раздел «Образы установки» и так же через правый клик выберите пункт «Добавить образ установки».

Обратите внимание, что тут можно создать группу, это можно сравнить с категориями, например разбиение по версиям Windows.

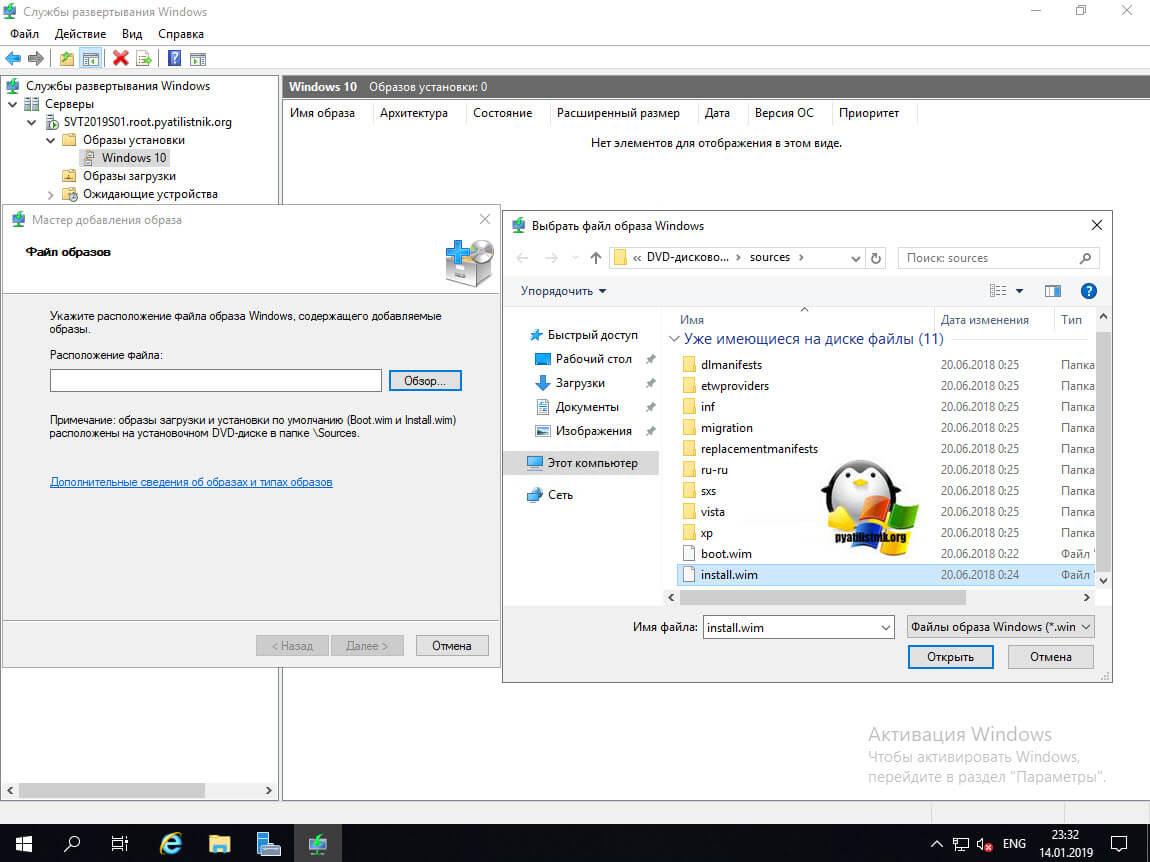

Тут в мастере добавления, вам через кнопку обзор нужно найти на дистрибутиве в папке sources файл install.wim, он будет размером более 2 гб, это и есть сам дистрибутив операционной системы Windows в виде такого архива.

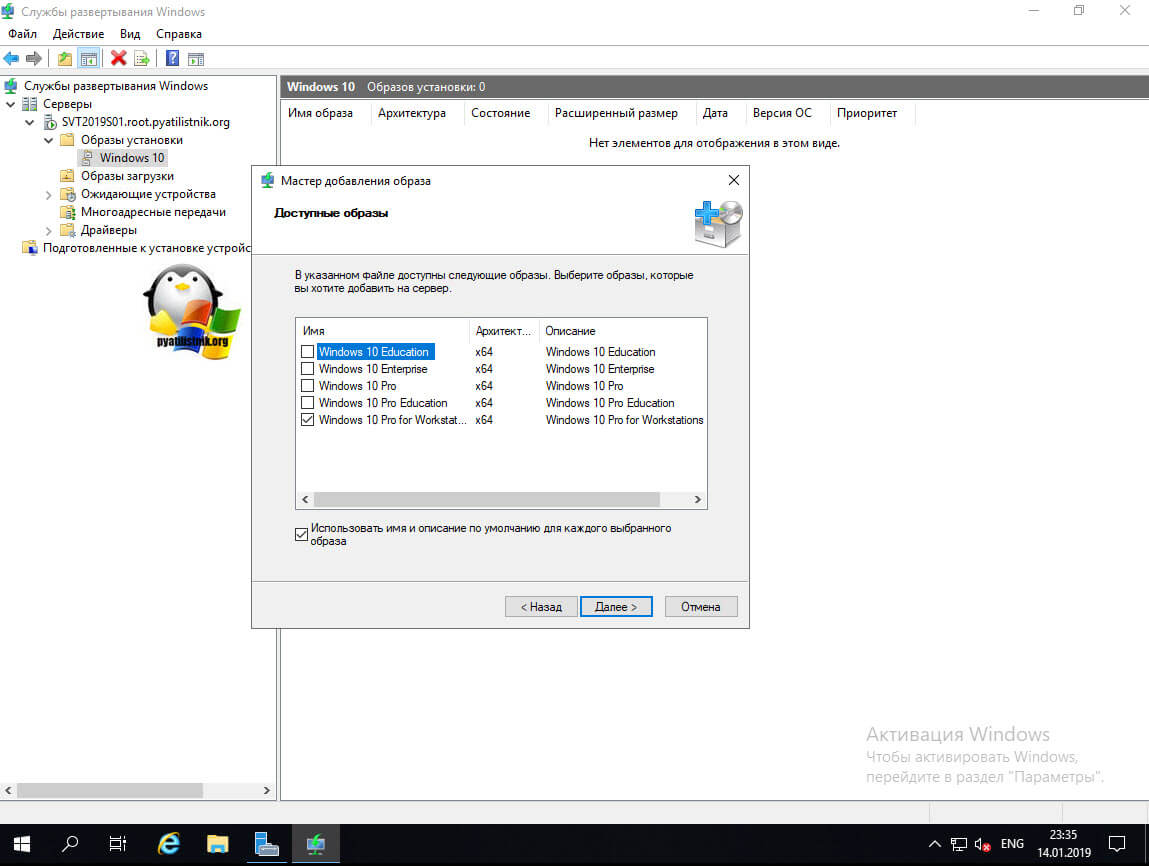

На следующем шаге, если у вас в файле install.wim, содержится более одной версии операционной системы, то вам нужно галками проставить ваш выбор, в моем случае, это Windows 10 PRO.

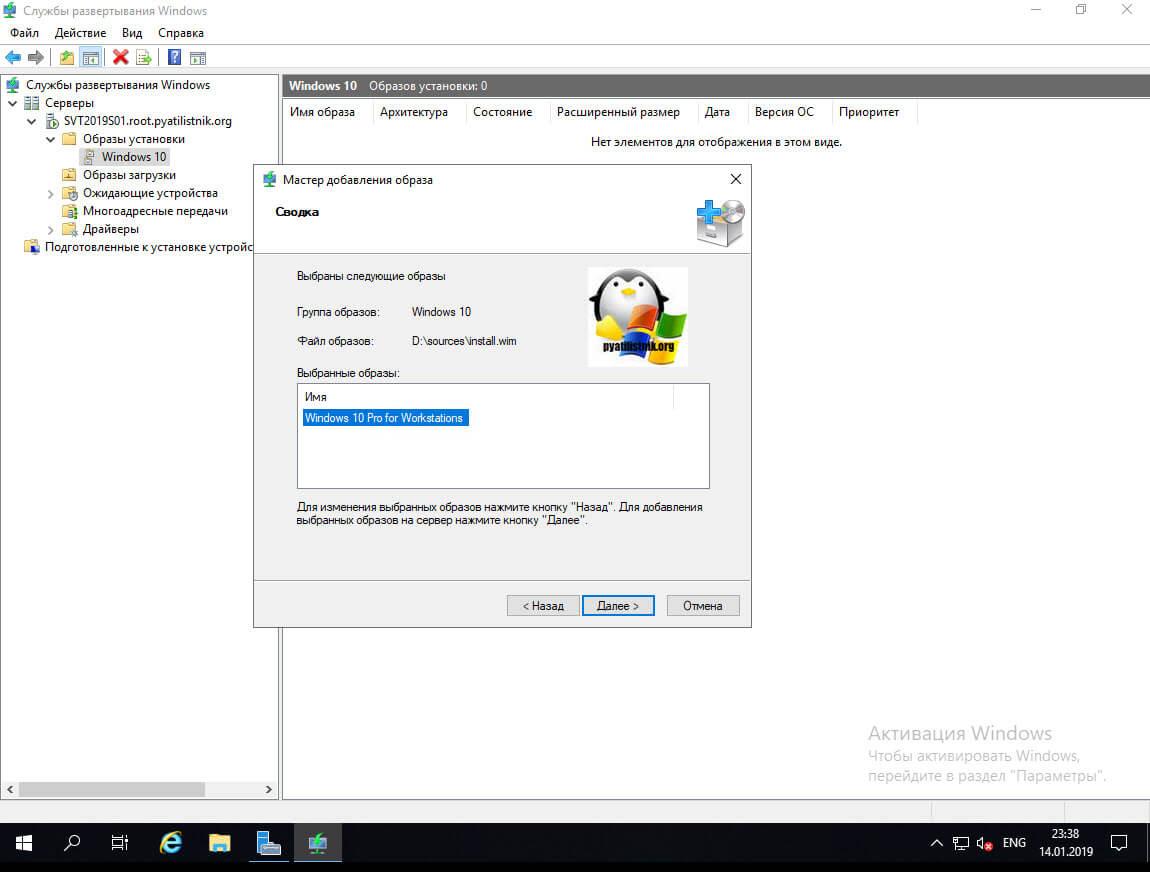

Выбираем ваш образ установки и нажимаем далее.

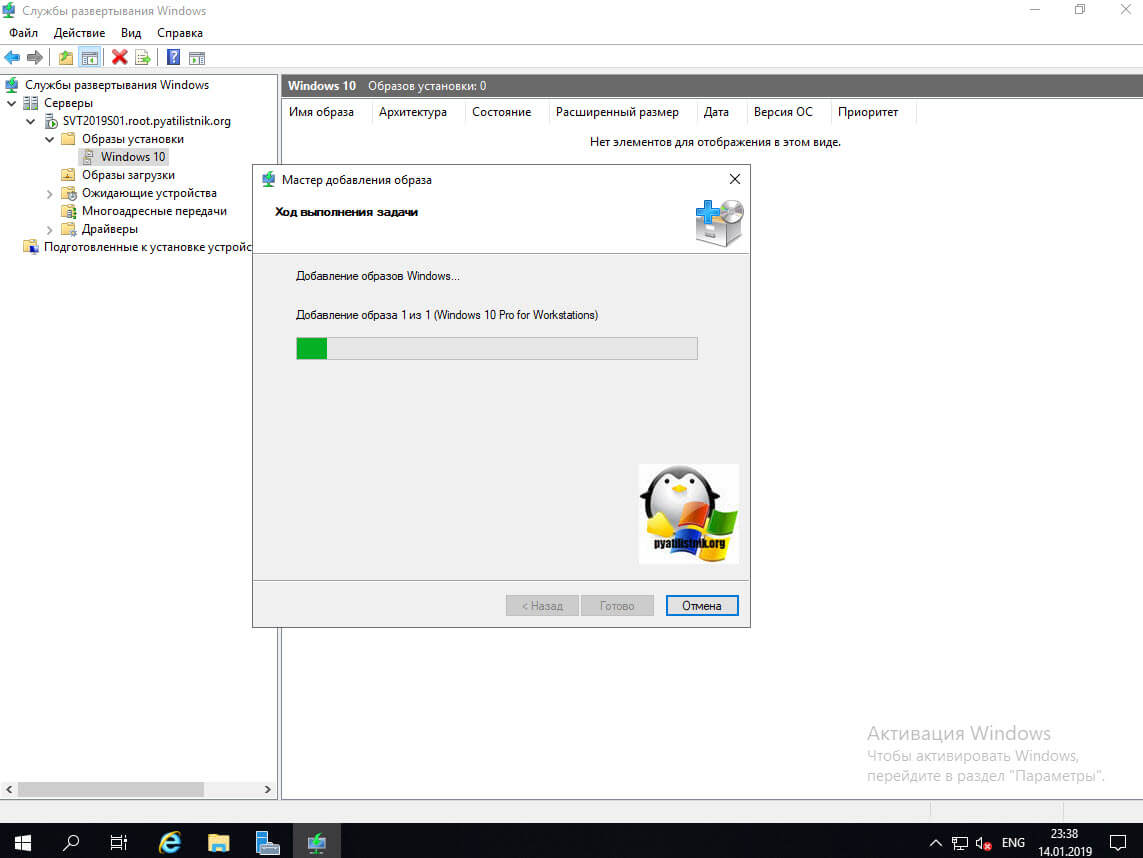

Сам процесс добавления займет чуть больше времени, так как файл install.wim весит несколько гигабайт.

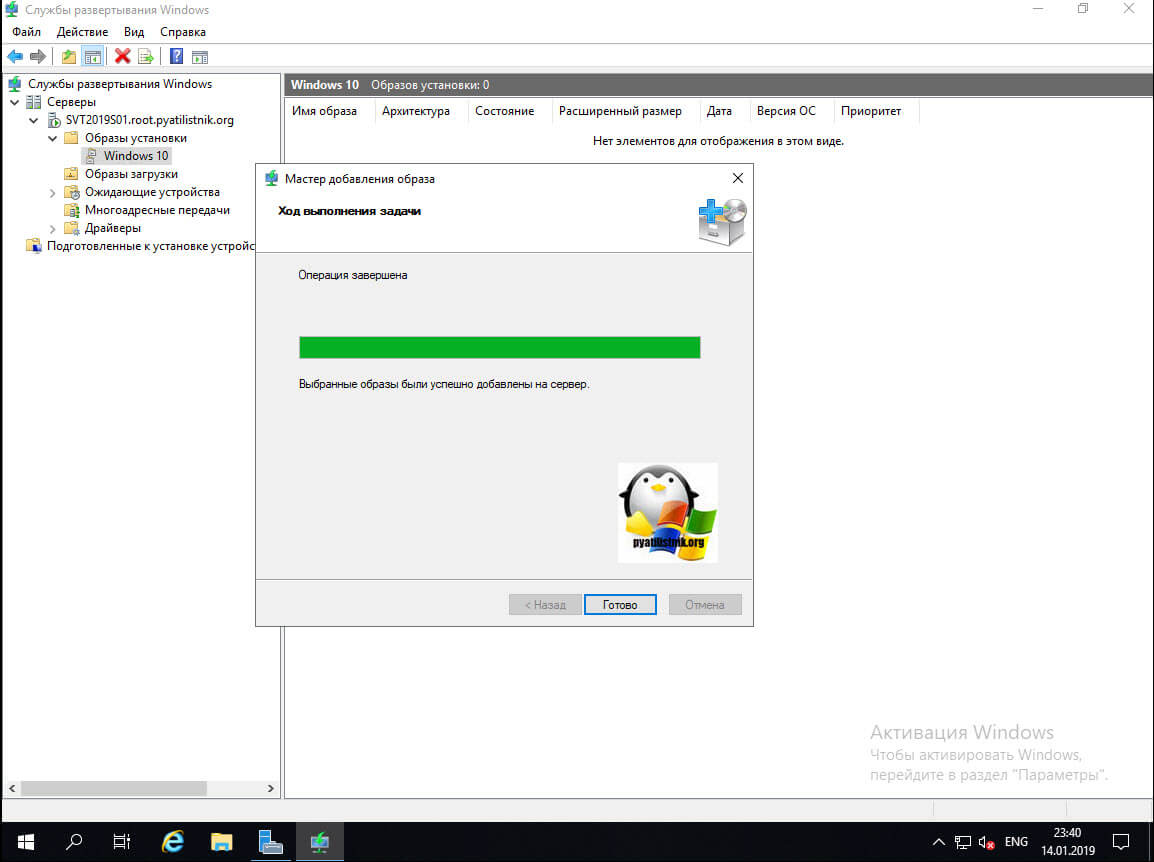

Все у меня успешно все добавилось.

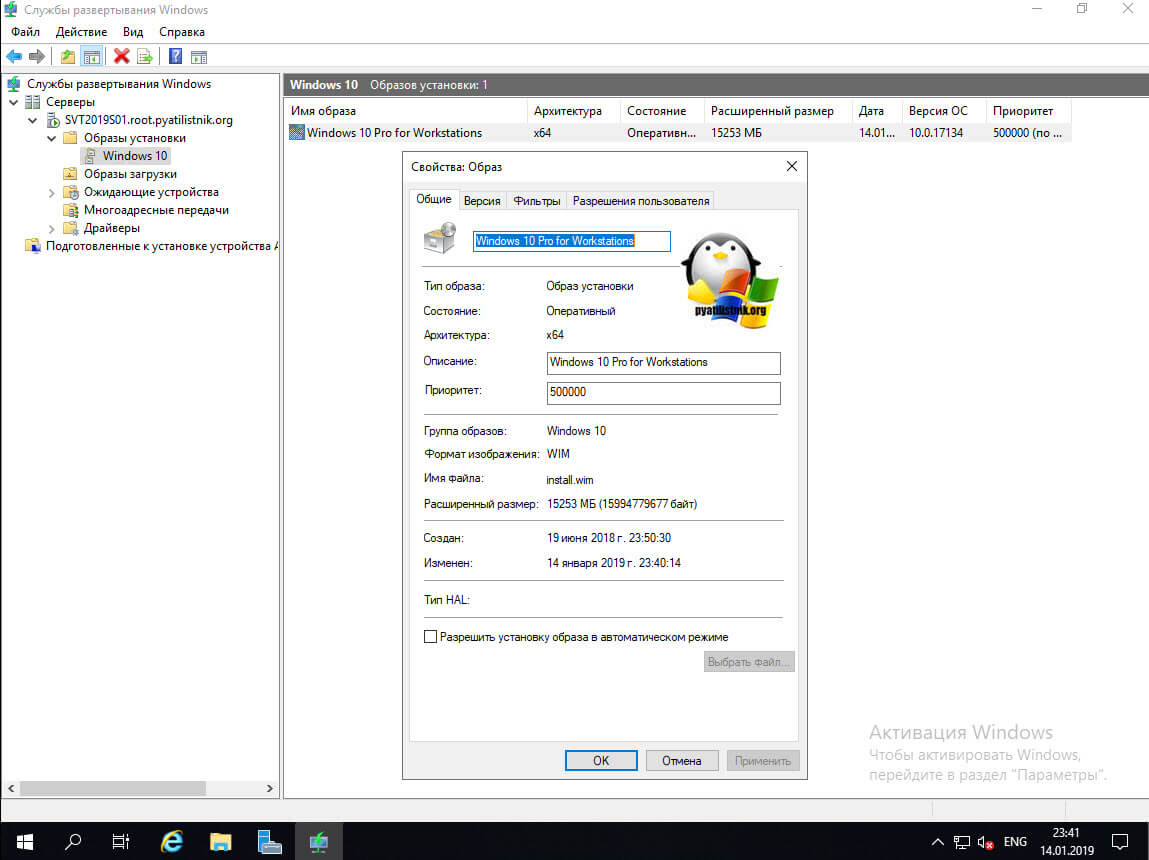

Как и в случае с загрузочным образом вы в свойствах можете изменить имя установочного образа, его описание.

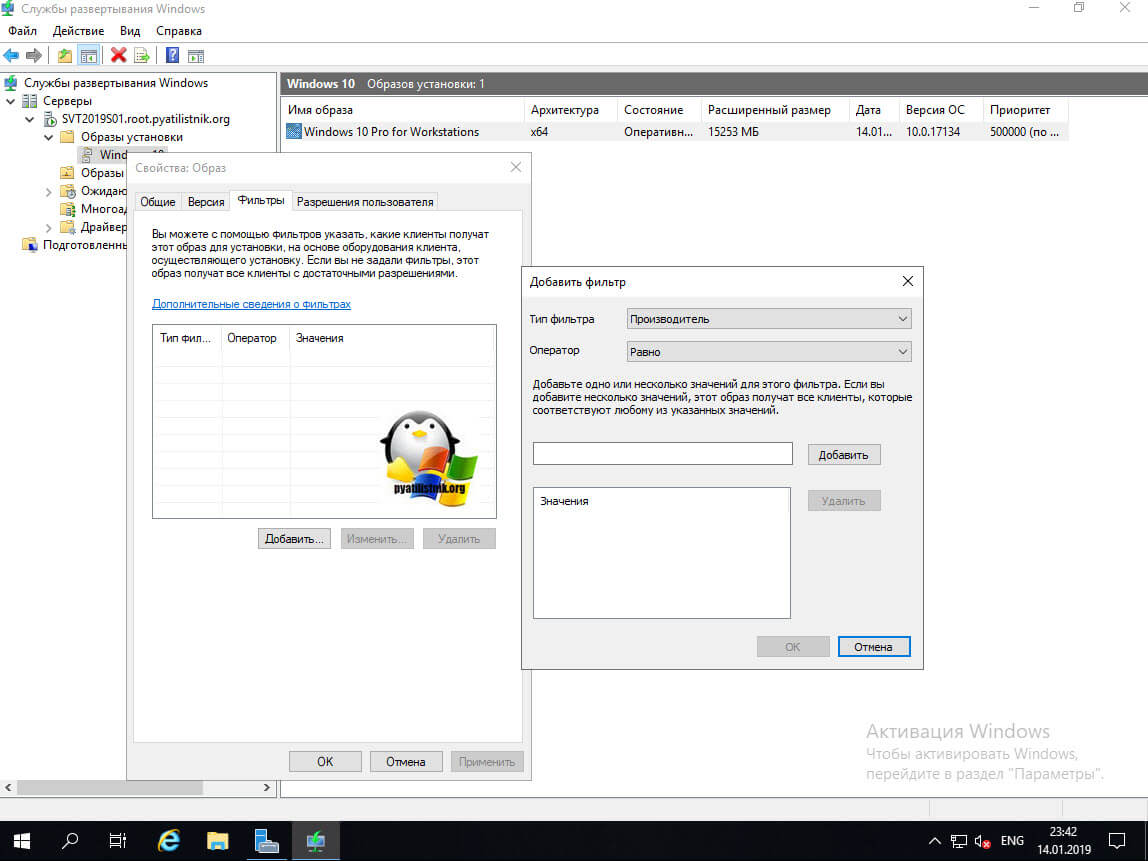

На вкладке фильтры, вы можете более тонко описать к каким компьютерам можно применять образ, например, к производителям Dell.

На вкладке «Разрешения пользователя» вы можете более выборочно задать, какие пользователи или группы Active Directory, могут его читать, чтобы применить.

Установка Windows 10 с WDS сервера

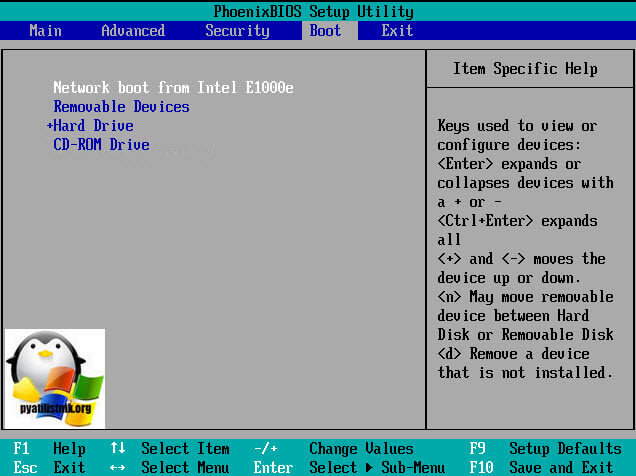

Когда у нас все готово, мы можем протестировать установку Windows с нашего PXE сервера. Для этого возьмите чистую рабочую станцию, в моем примере, это будет виртуальная машина на гипервизоре VMware ESXI 6.5. Первым делом вам необходимо:

- Либо выставить в биос загрузку с сетевой карты

- Либо выбрать при старте Boot Menu и загрузиться с сетевой карты

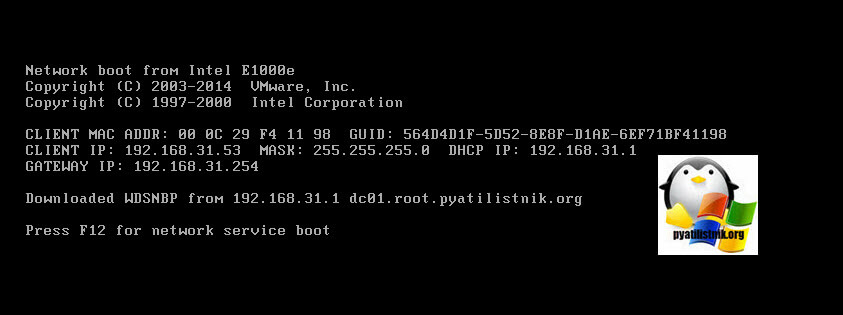

У вас появится окно с предложением нажать клавишу F12 сделаем это.

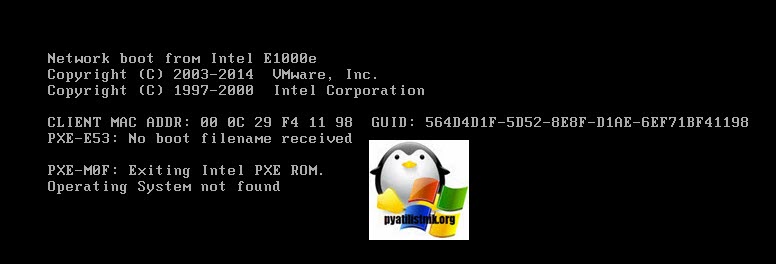

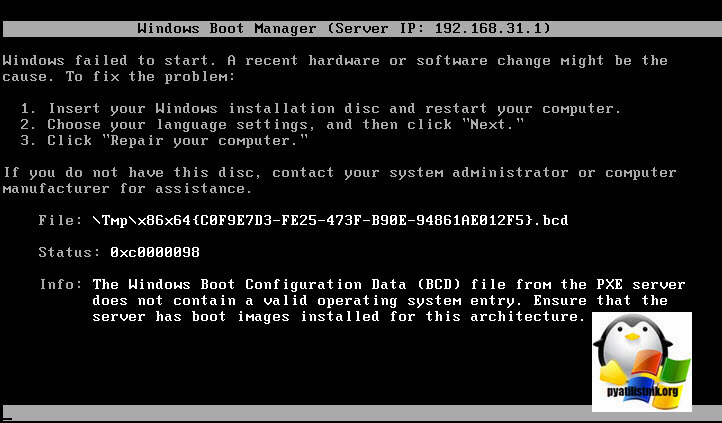

Если у вас все правильно настроено, то у вас начнется загрузка и вы увидите стандартный ползунок загрузки, если в сети вам никто не ответил, то вы получите ошибку:

так же вы можете поймать и такую ошибку, если у вас WDS сервер находится на другом хосте от DHCP:

Как решается ошибка со статусом 0xc0000098 на при загрузке с WDS сервера читайте по ссылке слева.

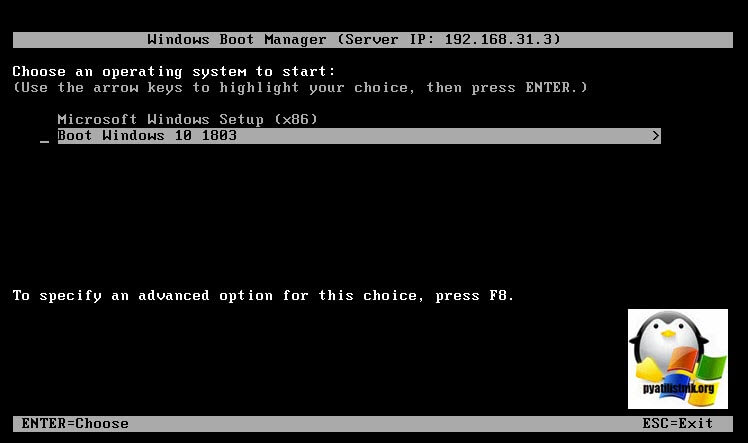

В итоге у вас должно появится окно с выбором загрузчика, их может быть много под каждое поколение и архитектуру ОС.

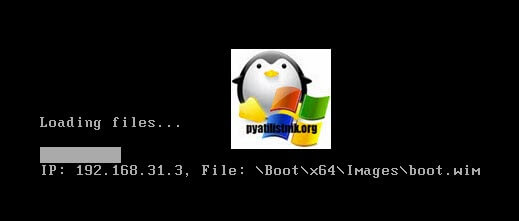

Начнется загрузка файла boot.wim, который находится в текущем загрузчике. Видно к какому ip-адресу обращается клиентский компьютер.

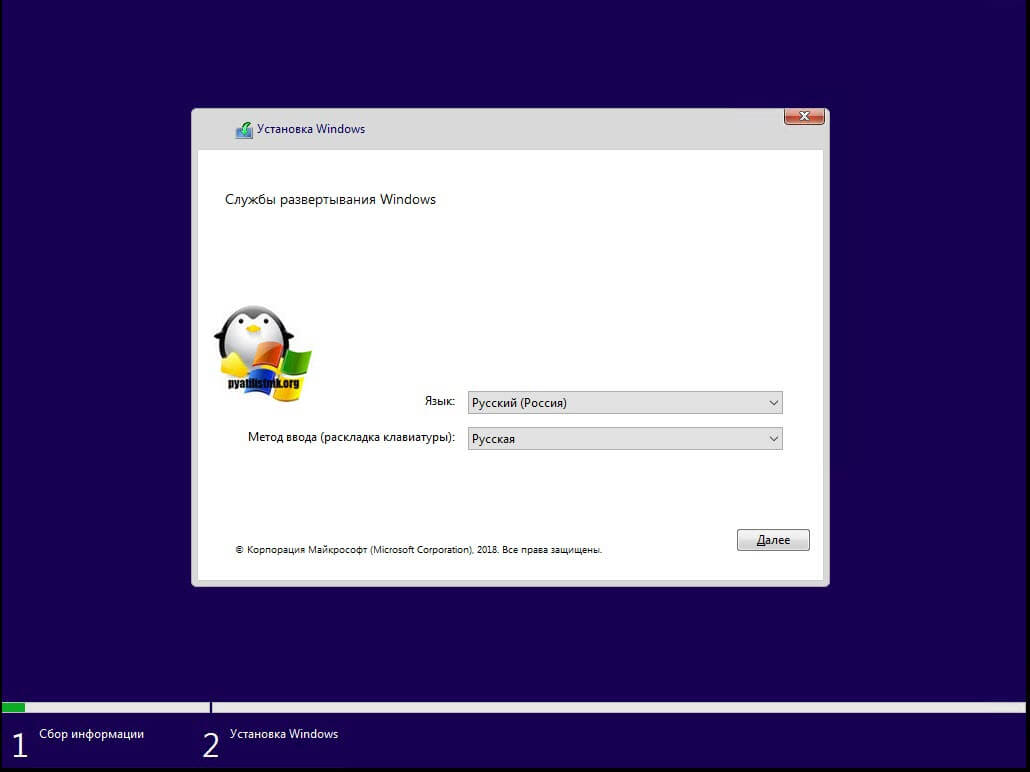

У вас откроется мастер установки Windows, выбираем язык мастера и нажимаем далее.

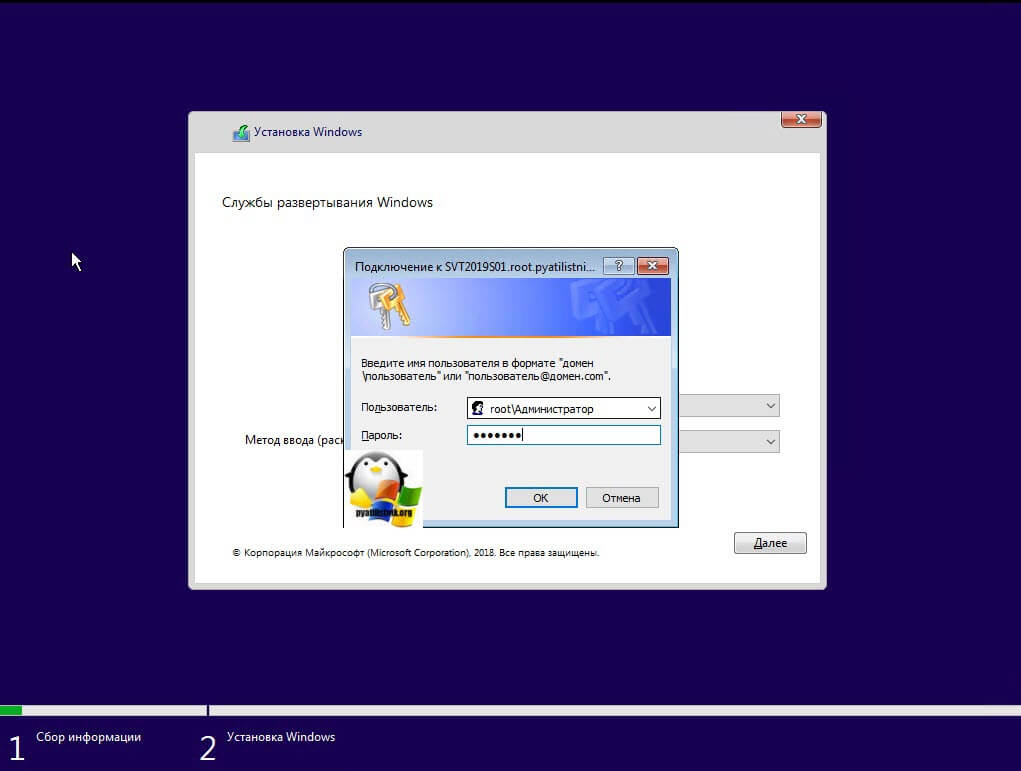

Вам необходимо авторизоваться, указав учетные данные имеющие доступ к серверу WDS.

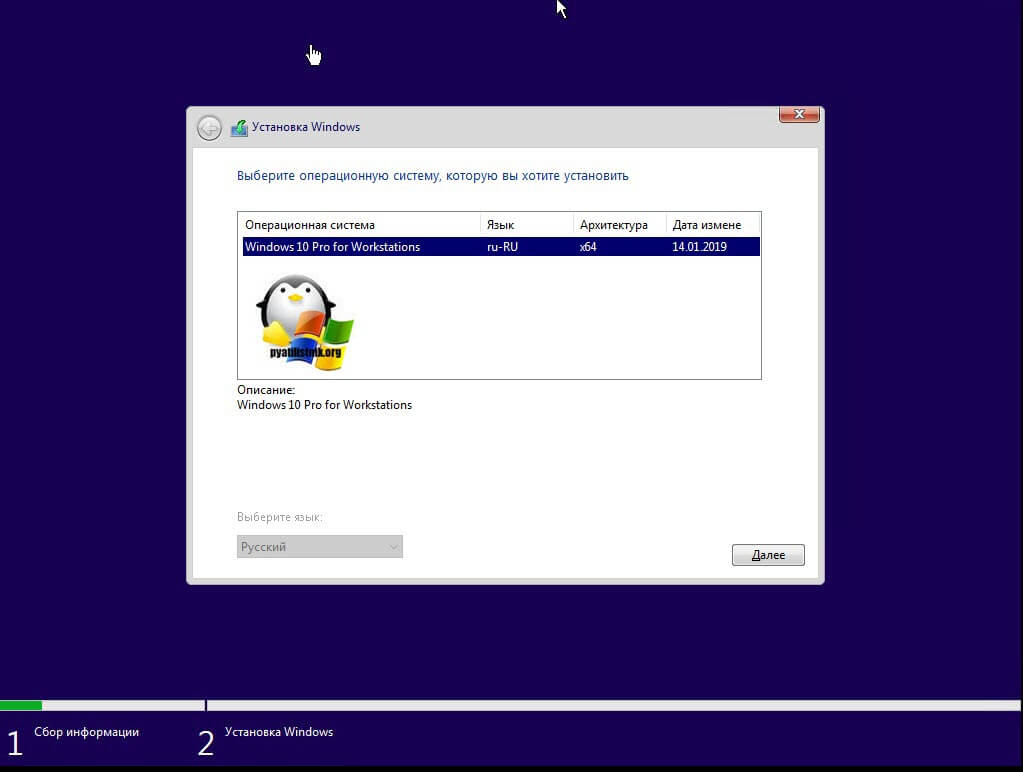

Если все хорошо, то вы увидите на следующем окне список доступных образов установки, в моем случае, это Windows 10 Pro for Workstations.

После чего вы увидите интерфейс разметки и выбора раздела для установки. В следующей статье я подробно расскажу, как вы можете создать свой эталонный образ со всеми обновлениями и установленным софтом, ну и передать его на WDS сервер. Надеюсь было не долго, а с вами Иван Семин .автор и создатель блога Pyatilistnik.org.

Популярные Похожие записи:

6 Responses to Установка и настройка WDS сервера в Windows Server 2019

Здравствуйте, и спасибо за статью — она сподвигла меня поэкспериментировать на домашнем сервере (Windows Server 2016). Установка windows 1809 на клиентский компьютер прошла штатно, но я перед установкой разметил чистый диск с помощью скрипта diskpart для mbr и создал раздел для восстановления, причем достаточного размера (около 900 мб). Так вот, после установки системы winre.wim оказался на системном разделе. Более того, я не могу переместить winre.wim с системного раздела на раздел восстановления с помощью команды reagentc. Когда я выключаю среду восстановления, то могу переместить winre.wim из системного раздела на раздел восстановления, но после включения среды восстановления файл winre.wim снова переезжает на системный раздел. Что я делаю не так?

Я провел контрольный эксперимент и установил ту же систему на тот же компьютер с флэшки, и вновь использовал тот же скрипт для diskpart для разметки диска. При таком способе установки среда восстановления оказалась там где надо, в разделе восстановление, это произошло автоматически при установке сисемы.

Как это можно объяснить? Спасибо!

Вы обещали разместить статью про то как создать свой образ, с установленными программами, обновлениями и файлом ответов(чтобы при развертывание образа система не задавала вопросов).Был бы очень признателен за такую статью.

Добрый день. Мне кажется, в статью надо добавить ещё работу с оснасткой DHCP и его опциями, как настроить DHCP, чтобы WDS заработал (на одной они машине или на разных)

Хорошая идея для отдельной статье, спасибо

Может кому будет полезно. Если DHCP на Mikrotik, то нужно указывать в DHCP — Networks — Next Server — IP WDS Сервера. Ну и плюс 67 опцию ‘boot\x64\wdsnbp.com’

Может кто подскажет, после установки подготовленного образа комп не добавляется в AD. Путь и как ему называться я указал. Имя компа после установки вида DESKTOP-4FD562. Может образ не правильно подготовил? После установки через WDS уже был созданный при подготовке образа пользователь Admin. Куда рыть? 🙂

Почему в статье после добавления ОБРАЗА ЗАГРУЗЧИКА на примере WinServer2008 не продолжили на нём же показывать как добавлять ОБРАЗ УСТАНОВКИ .

На 2008 не добавляются swim образы, он их не видит, загрузчик видит, установку нет

Я думаю многие интересующиеся могут столкнуться с этим