Программы для взлома

Содержание статьи

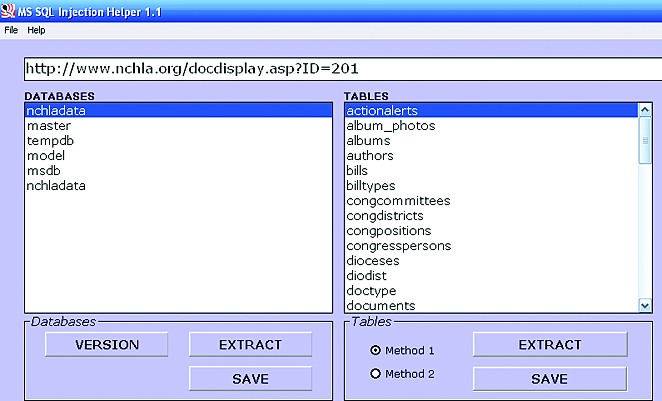

Легкие инъекции с MSSQL Injection Helper

Система: Windows

MSSQL Injection Helper — это одна из множества утилит, предназначенных для работы с SQL-инъекциями. Однако основная ее особенность состоит в том, что она заточена исключительно под базы данных MSSQL. Такие утилиты не слишком часто встречаются в наше время, когда наиболее широкое распространение получили программы для раскрутки MySQL-инъекций. Возможности и особенности проги:

- поддержка всех последних версий Microsoft SQL Server;

- дружественный и интуитивно понятный GUI-интерфейс;

- легкое переключение между русским и английским языком;

- несколько методов перебора;

- извлечение имен баз, таблиц и столбцов;

- извлечение имени пользователя и версиибазы данных;

- дампинг всего и вся;

- использование таблиц для сохранения дампов в понятном виде;

- удобная сортировка колонок.

Начать работу с программой не просто, а очень просто! MSSQL Injection Helper не требует установки, так что распаковывай архив в любое удобное для тебя место на диске, вбивай в соответствующее поле URL уязвимого скрипта (например, site.com/script.asp?id=1) и начинай работу.

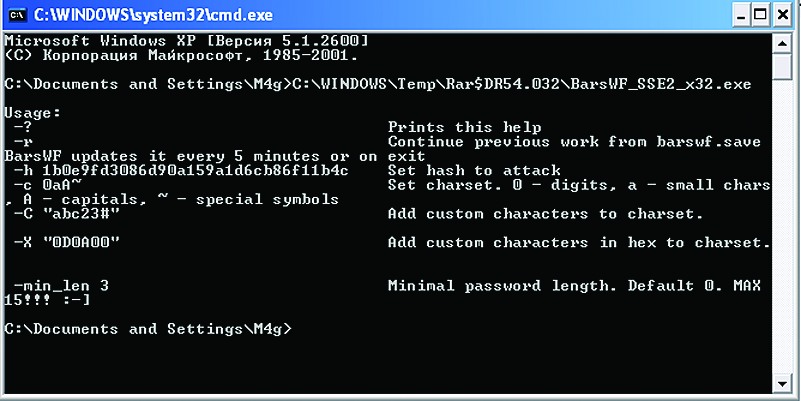

Самый быстрый MD5-крэкер в мире

Система: Windows

Мечтал ли ты во время брута MD5-хешей о заоблачной скорости вычислений и задействовании абсолютно всех ресурсов своего компьютера? Тогда специально для тебя спешу представить замечательный инструмент для взлома хешей BarsWF — World Fastest MD5 cracker. Как ты понял из названия, автор позиционирует свое творение как самый быстрый MD5-крякер в мире. В чём заключается его уникальность? Давай обратимся к плюсам и минусам проги:

- отличная поддержка многоядерных процессоров;

- версии для работы на видео- и центральном процессоре;

- работа в режиме командной строки;

- заточен исключительно под MD5;

- не имеет визуального интерфейса;

- позволяет брутить не более одного хеша одновременно.

А теперь немного фактов:

- Программа использует все ядра ЦП на полную. Тесты показали, что на Intel Core 2 Quad QX6700 (3,01 GHz) брутфорс выжимает около 200 миллионов паролей в секунду при использовании всех четырех ядер!

- Утилита замечательно работает с видеокартами Radeon: одна из ее версий использует технологию AMD BROOK, которая представляет собой аналог всем известной CUDA от NVidia.

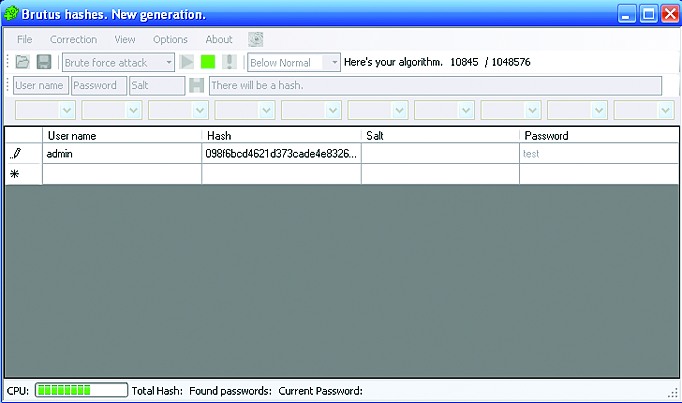

Определяем алгоритм генерации хеша

Система: Windows

Наверняка тебе часто попадались хеши, алгоритм генерации которых был неизвестен. Вероятно, в таких случаях ты пытался узнать название движка, с которого был слит дамп базы данных, а затем потрошил его исходники на предмет этого самого алгоритма. Но что делать, если определить тип движка не удается, а расшифровать хеш хочется до безумия? Спешу тебя обрадовать! Замечательная программа «Brutus hashes. New generation» предоставляет прекрасную возможность для автоматического определения практически любого алгоритма хеширования! Автор изначально позиционировал свое творение как очередную программу для брутфорса, но в действительности, сам того не подозревая, накодил совершенно другую, уникальную и крайне полезную вещь. 🙂

А теперь сам алгоритм определения типа хеша:

- Регистрируемся на взломанном ресурсе.

- Ищем в доступном нам дампе хеш от известного пароля, введенного тобой при регистрации.

- Вводим полученную информацию в соответствующие поля программы.

- Жмем на восклицательный знак и ждем, когда определится тип хеша.

Кстати, ты можешь разработать собственный алго с помощью встроенного конструктора. Всего доступен 6 131 066 257 801 вариант.

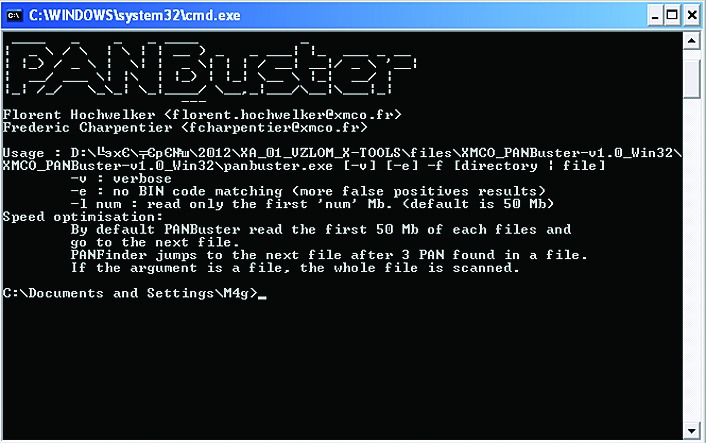

Аудит PCI DSS у тебя дома!

Система: *nix/win/mac

PANBuster — это консольная утилита, предназначенная для поиска номеров кредитных карт, хранящихся в открытом виде в твоей (и не только) системе. Программа может быть крайне полезна для проведения аудита на соответствие требованиям стандарта PCI DSS, так как он строго-настрого запрещает хранить PAN (номер) карты в открытом виде. Таким образом, PANBuster будет не лишней для всех PCI QSA, системных администраторов, разработчиков, аудиторов и специалистов по расследованию инцидентов.

Особенности и функциональные возможности утилиты:

- полная поддержка Windows, Linux, Mac OS X;

- идентификация бренда карты (VISA, Mastercard, American Express, JCB, Discover, China Union);

- идентификация эмисионного банка (более 1000 BIN);

- обнаружение PAN в следующих БД и системах: MySQL, MSSQL (бэкап-файлы), PostgreSQL, Excel, VMware VMDK, Oracle (дампы);

- парсинг сжатых файлов прямо в памяти (.ZIP, .GZ, .TGZ);

- низкое количество ложных срабатываний.

Работать с прогой достаточно просто: запускаем ее из командной строки («./panbuster -f ../») и получаем отчет о том, где и какие данные были найдены (карта платежной системый такой-то в файле таком-то).

Пробивам screen-локи на дедиках

Система: Windows

Если ты хоть раз находил на раздачах хороший дедик, то вполне мог столкнуться с таким явлением, как screen-лок. Программы, предназначенные для этого, позволяют тебе видеть рабочий стол дедика, но в то же время блокируют любые действия, пока ты не введешь правильный пароль. Конечно, можно забить на приглянувшуюся тебе машинку, но есть и другой выход. Итак, встречаем DDMgr — удобный менеджер и пробиватель screen-локов для дедиков. Особенности и функциональные возможности программы:

- удобный интерфейс;

- пробивание большинства скринлоков;

- выбор автозагружаемой программы;

- возможность менять размеры окна;

- функции изменения порта, редиректа портов и подключения дисков;

- форсирование поддержки буфера обмена (даже если он выключен, прога заставит его работать);

Благодаря перечисленным функциям, DDMgr может пригодиться не только обычному пользователю, но и владельцу или продавцу целого парка дедиков. Самая главная особенность программы заключается в том, что она позволяет не только пробивать скринлоки, но и снимать множество других ограничений, мешающих твоей комфортной работе с удаленным компьютером.

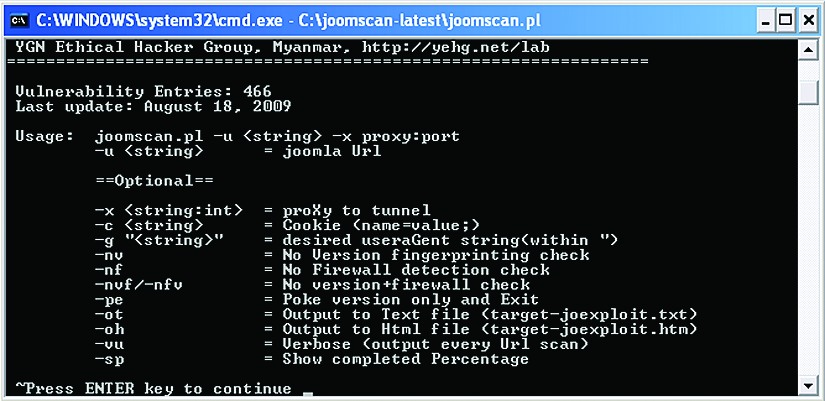

Сканер уязвимостей для Joomla!

Система: *nix/win

OWASP Joomla! Vulnerability Scanner — это один из самых популярных и культовых OWASP’овских проектов. Как ясно из названия, этот перловый скрипт представляет собой сканер уязвимостей для известнейшей CMS Joomla! Его база данных уже давно используется для вполне успешного развития множества сторонних онлайн- и офлайн-проектов. Однако мы не будем на них останавливаться и рассмотрим основные возможности и особенности самого сканера:

- определение версии движка;

- определение наиболее популярных WAF для Джумлы;

- огромная встроенная база данных для поиска уязвимостей Джумлы и ее компонентов;

- создание отчетов в HTML- и текстовом формате;

- автообновление сканера до последней версии;

- быстрая работа за счет отсутствия фаззера и наличия встроенной БД.

Сканер работает в интерактивном режиме и имеет подробный хелп, где описаны все его параметры. Пример запуска:

Есть масса дополнительных опций!

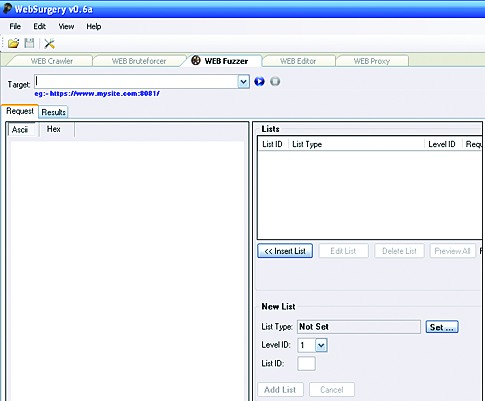

WebSurgery, или «все включено»

Система: Windows

В состав WebSurgery входят: веб-краулер, программа для брутфорса директорий и файлов, фаззер для продвинутой эксплуатации известных и неизвестных уязвимостей типа SQL-инъекция, тестер XSS, программа для брутфорса форм логина, детектор WAF, детектор уязвимых для DoS мест в системе и навороченный перехватчик трафика, которым твой браузер обменивается с веб-приложениями. Чтобы проиллюстрировать работу с комплексом, возьмем некий абстрактный PHP-скрипт vuln.php, уязвимый для слепой SQL-инъекции. Нам необходимо достать из БД MySQL MD5-хеш пользователя. Воспользуемся встроенным фаззером.

- Генерируем первый запрос (Initial Request):

- С помощью встроенного лист-генератора (List Configuration) создаем два списка: первый — с номерами от 1 до 32 (по длине MD5-хеша), а второй — с валидными символами для брута.

- Создаем финальный запрос для брута:

Утилиты для взлома windows

1. Nmap — Nmap ( «Network Mapper») является свободным открытым исходным кодом. Утилита для исследования сети и аудита безопасности. Она была разработана для быстрого сканирования больших сетей, хотя отлично работает против отдельных хостов. Nmap использует сырые IP пакеты в новые способ, чтобы определить, какие хосты доступны в сети, какие услуги (название приложения и версии) эти хосты предлагают, какие операционные системы (и версии ОС) они используют, какой тип пакетных фильтров / брандмауэров используются, а также десятки других характеристик. Nmap работает на большинстве типов компьютеров и адаптирована на все операционные системы.

2. Nikto — Nikto является открытым исходным кодом (GPL) сканер веб-сервер, который выполняет всесторонние тесты против веб-серверов для нескольких элементов, в том числе более 3200 потенциально опасных файлов / CGIs, версии на более чем 625 серверах, а версия конкретных проблем на более чем 230 серверах. Сканировать элементы и плагины часто обновляются и могут автоматически обновляться (если это необходимо).

3. THC-AMAP — AMAP является инструментом следующего поколения для сканирования и тестирования на проникновение в сеть. Он выполняет быстрое и надежное обнаружение протоколов приложений, выполняющихся на определенных портах

4. Wireshark- . Wireshark является самым главным в мире анализатором сетевых протоколов. Это позволяет увидеть, что происходит в вашей сети на микроскопического уровне. . Wireshark является одним из лучших средств анализа сети [протоколов], если не лучшим. С Wireshark можно проанализировать сеть до самых больших деталей, чтобы увидеть, что происходит. М ожно использовать для захвата пакетов Live, глубокой проверки сотен протоколов, просмотра и фильтрации пакетов.

5. THC-Hydra — Номер один из самых больших дыр в системе безопасности являются пароли, так как каждый взлом показывает пароль безопасности. Hydra одна из лучших программ для брута и тестирования безопасности, который поддерживает многочисленные протоколы для атаки. Новые модули легко добавить, кроме того, программа отличается надежностью и быстротой.

6. Metasploit Framework — The Metasploit Framework является передовым открытым исходным кодом платформы для разработки, тестирования и использования кода эксплойта. Этот проект изначально начинался как портативная сетевая игра и превратился в мощный инструмент для тестирования на проникновение, разработки эксплойтов, а также исследования уязвимости.

7. Jhon The Ripper — Джон Потрошитель популярное средство взлома паролей , которое чаще всего используется для выполнения словарных атак. Джон Потрошитель принимает образцы текстовых строк (из текстового файла, упоминаемого как вордлист, доступный здесь, здесь или здесь, в котором содержатся популярные и сложные слова, обнаруженные в словаре или пароле, которые были взломаны ранее, шифруются таким же образом, как и пароль (включая как алгоритм шифрования, так и ключ), и сравнение выходных данных с зашифрованной строкой. Это средство также можно использовать для выполнения различных изменений в словарях. Включая brute force и атаки Rainbow.

8. Aircrack-ng . -набор Wi-Fi (беспроводные сети)-это легендарный инструмент, потому что очень эффективный, когда используется в правильных руках. Для тех, кому поручено проникнуть в сеть или сделать аудит беспроводных сетей, Aircrack-NG станет лучшим другом. Если вы являетесь заурядным хакером, вы сможете взломать протокол WEP через несколько минут, и вы должны быть достаточно искусны в том, чтобы иметь возможность взломать WPA/WPA2.

9. OWASP Zed — Это средство взлома и пентестинга с простым интерфейсом пользователя находит уязвимости в веб-приложениях. Его популярность также объясняется тем, что у него есть большая поддержка и хорошие ресурсы. С помощью программы «устранение проблем» можно использовать автоматические сканеры, а также различные средства, позволяющие кибер-специалистам обнаруживать уязвимости в системе безопасности вручную. При использовании в качестве прокси-сервера он позволяет пользователю управлять всем трафиком, проходящего через него, включая трафик с использованием HTTPS. Он также может выполняться в режиме «Демон», который затем контролируется через интерфейс программирования приложений REST. Этот межплатформенный инструмент написан на языке Java и доступен во всех популярных операционных системах, включая Microsoft Windows, Linux и Mac OS x.

10. RainbowCrack — компьютерная программа для быстрого взлома хешей. Является реализацией техники Филиппа Окслина faster time-memory trade-off. Она позволяет создать базу предсгенерированных LanManager хешей, с помощью которой можно почти мгновенно взломать практически любой алфавитно-цифровой пароль.

11. Cain & Abel — Каин и Авель-это средство восстановления паролей, используемое в основном для операционных систем Майкрософт. Это популярное средство взлома позволяет пользователю добиваться восстановления различных паролей путем прослушивания сети (захват некоторых пакетов данных), взлом зашифрованных паролей с помощью словаря, брута (Генерирование хеш-значений из слов, а затем Сравнение зашифрованного хэш-кода с созданным методом, этот метод занимает меньше времени, чем использование словаря) и анализа атаки. Каин, как это часто упоминается, может также записывать VoIP (голос по протоколу IP, используемый для звонков через Интернет), декодировать хэшированные пароли, восстановить ключи беспроводных сетей и многое другое.

12. SuperScan — SuperScan мощный TCP сканер портов, пингер, распознаватель. SuperScan 4 (текущая версия) является полностью переписан-обновление очень популярного сканирования портов инструмент для Windows, SUPERSCAN.С помощью этой программы вы можете получать информацию о целых диапазонах IP адресов, сканируя порты, определяя имена хостов, и производя пингование.

13. Сканер GFI LANguard Network Security — GFI LANguard N.S.S. это решение для управления уязвимостями, которая сканирует сеть и выполняет более 15 000 оценок уязвимости. Он идентифицирует все возможные угрозы безопасности и предоставляет вам инструменты для исправления и проверки безопасности сети. GFI LANguard N.S.S. был признан инструмент Лидером коммерческой безопасности пользователей Nmap в течение 2 лет подряд, и было продано более 200000 раз!

14. Retina Network Scanner Security — Retina признанный в качестве отраслевого стандарта для оценки уязвимости, выявляет известные уязвимости в системе безопасности и помогает в определении приоритета угроз для реабилитации. Благодаря быстрому и точному сканированию, пользователи могут защитить свои сети от даже самых последних обнаруженных опасностей.

15. SamSpade — SamSpade обеспечивает последовательный графический интерфейс и реализацию для многих полезных задач сетевого запроса. Она была разработана с целью выследить спамеров, но может быть полезна для многих других задач- исследования сети, администрирования и безопасности. Она включает в себя такие инструменты, как пинг, NSLOOKUP, WHOIS, трассировку, HTTP веб-браузер, передача зоны DNS, SMTP проверки реле, поиск веб-сайта и more.

16. Nessus — nessus является самым популярным сканером уязвимостей, используется в более чем 75000 организаций по всему миру. Многие из крупнейших в мире организаций реализуют значительную экономию средств при использовании Nessus для проверки критически важных бизнес-устройств и приложений предприятия.

17. N-Stealth — N-Stealth представляет собой коммерческий сканер безопасности веб-сервера. Как правило, обновляется чаще, чем бесплатные веб-сканеры.

18. IRPAS — Межсетевой протокол маршрутизации атаки Suite — протоколы маршрутизации , которые используются маршрутизаторами для связи друг с другом , чтобы доставить данные, такие как IP. В то время как много усовершенствований было сделано для безопасности с первых дней существования Интернета ,ядро этой сети до сих пор использует неаутентифицированные услуги для критической коммуникации.

19. Solarwinds — Solarwinds содержит функцию сетевого мониторинга, инструменты обнаружения и атаки. Расширенные средства безопасности, тест интернет-безопасности .TCP Reset удаленно отобразит все активные сеансы на устройстве, может дешифровать и восстанавливать пароли. Сканер портов позволяет производить тестирование открытых портов TCP через адрес и порт диапазонов.

20. CookieDigger — CookieDigger поможет определить слабые поколения куки и небезопасную реализацию управления сеансами с помощью веб-приложений. Инструмент работает путем сбора и анализа куки.Создает отчет является ли важной информация, такая как имя пользователя и пароль, которые включены в куки values.