- Как посмотреть пароль от WI-FI -сети на MAC OS

- Использование утилиты «Связка ключей»

- Просмотр пароля при помощи «Терминала»

- Два способа посмотреть пароль от Wi-Fi на Mac OS от Хомяка

- Служба поддержки «Keychain access»

- Приложение Terminal

- Добываем Wi-Fi соседа стандартными средствами MacOS

- Принципы добычи паролей соседского Wi-Fi

- Добываем пароли. Соседи вешайтесь 😉

Как посмотреть пароль от WI-FI -сети на MAC OS

Применение WIFI-роутера в последние годы стало распространенным и привычным явлением. Это позволяет использовать интернет одновременно на нескольких устройствах. Такой подход удобен и помогает избежать лишних затрат на сетевое подключение. А благодаря функции сохранения пароля отсутствует необходимость каждый раз вводить его заново.

Но именно поэтому пароль часто забывается. После приобретения нового устройства, естественно, требуется его подключение. Тогда пользователю надо знать, как посмотреть пароль от wifi-сети на MAC OS.

Использование утилиты «Связка ключей»

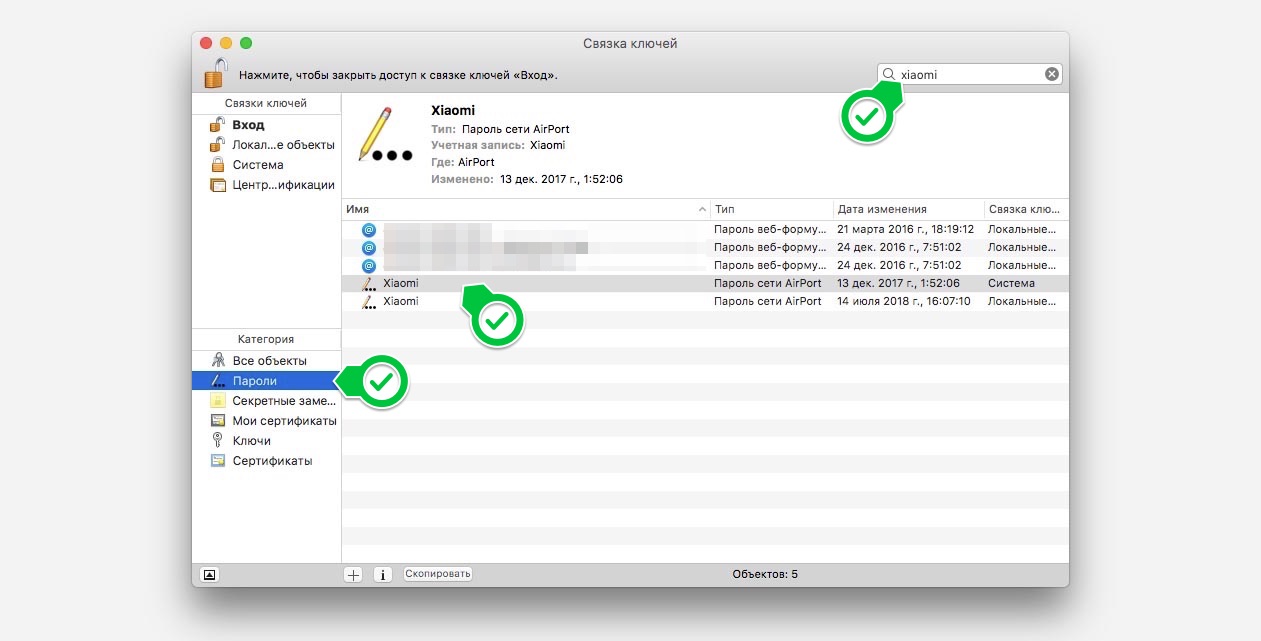

Часто тем, кто забывает пароль от «вайфая», приходится придумывать и устанавливать новый код. Для того чтобы упростить жизнь пользователям, на MACOS добавлена специальная функция «Связка ключей iCloud». Благодаря этой программе происходит синхронизация существующих данных о пользователе, в том числе имя, фамилия, кредитные карты и соцсети. Хранение безопасно, информация находится под надежной защитой.

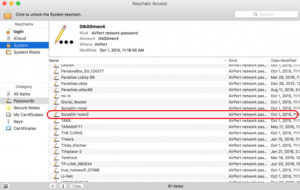

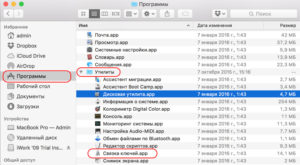

Для открытия утилиты «Связка ключей» на компьютере MAC необходимо зайти в раздел «Приложения», далее — «Утилиты».

После открытия в программе смотрим все сети, когда-либо сохраненные на устройстве MAC. Далее надо действовать по следующему алгоритму:

- Выбрать имя того подключения, доступ к которому нужен в текущий момент, нажать на него.

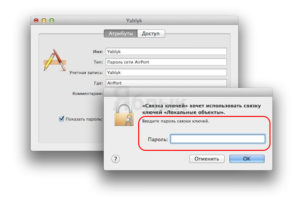

- Откроется окно, в него ввести имя пользователя и пароль администратора (они вбиваются при включении) для доступа к информации, хранящейся на компьютере MAC.

- После завершения шага 2 откроется окно с настройками выбранной сети. Чтобы посмотреть набор символов для подключения, необходимо поставить галочку в окошке «Показать пароль».

«Юзер» получит сведения только о той сети, к которой MAC ранее подключался. Иначе эта функция при попытке получения пароля будет бесполезна.

Удобство «Связки ключей» заключается в том, что в ней хранятся сведения не только о WI-FI, но и обо всех остальных данных, когда-либо используемых на ПК MAC.

Просмотр пароля при помощи «Терминала»

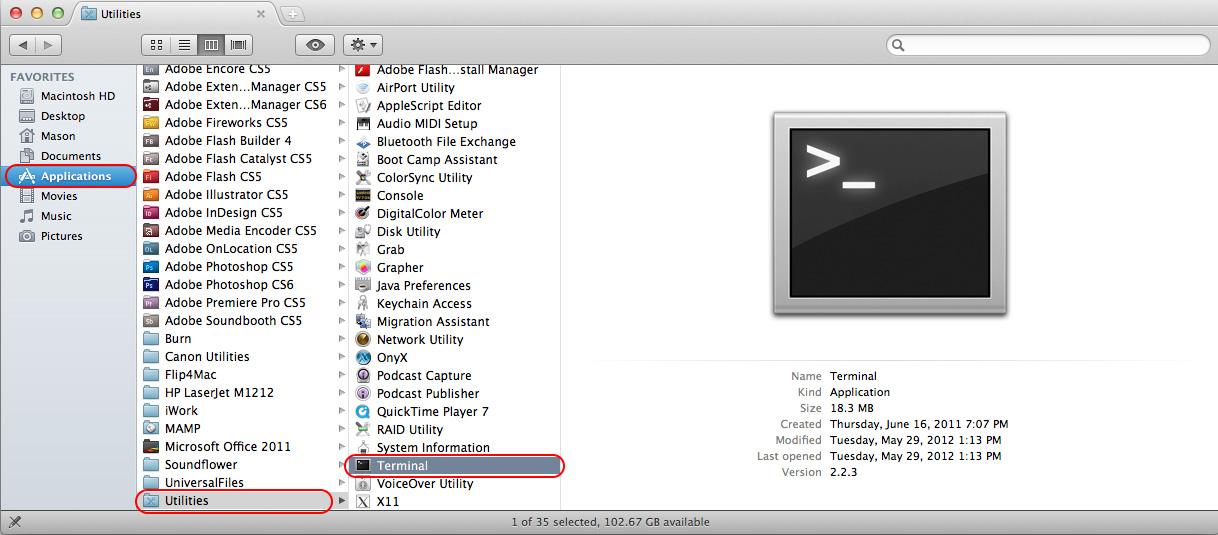

Вторым способом является открытие «Терминала». Для этого необходимо открыть его через раздел «Утилиты» либо при помощи поисковой программы Spotlight.

Использование одного из описанных способов позволяет забыть о постоянной смене кода доступа. Каждый метод эффективен и гарантирует получение информации при правильном выполнении действий в указанной последовательности.

В случае если не удается получить ключ, придется его менять. Для этого следует обратиться за помощью в службу поддержки провайдера. А дальше самостоятельно выполнить замену (при наличии такого умения) или воспользоваться услугами специалиста.

Источник

Два способа посмотреть пароль от Wi-Fi на Mac OS от Хомяка

Без паролей доступа к Интернету не обходится ни одно подключение. Введя один раз код доступа, можно не запоминать его, так как гаджет сохраняет сетевой ключ. Но такое удобство использования имеет отрицательную сторону — пароли со временем забываются или теряются. Расскажем, как легко можно посмотреть пароль от Вай-Фая на Макбуке.

Служба поддержки «Keychain access»

Инструкцию в формате видео смотрите тут:

«Keychain access» или «Связка ключей» — удобное приложение, хранит конфиденциальные данные пользователя. Пароль от Wi-Fi на Macbook определяется очень просто. Вызвать программу можно через меню поиска Spotlight или, зайдя в «Приложения», кликнуть по строке «Утилиты» и выбрать «Связка ключей».

Spotlight вызывается нажатием клавиш «Command» + «Space» или щелчком мышки по иконке с изображением лупы.

Далее, чтобы определить на Mac OS код сети, нужно придерживаться следующего алгоритма:

- После запуска утилиты необходимо зайти во вкладку «Password». Высветится список всех сетей, к которым подключалось устройство. Если список длинный, то найти нужный Wi-Fi можно, вбив в строку «Поиск» или «Search» искомое имя.

- Кликнуть дважды по найденному подключению или, выделив его, нажать клавишу «Return».

- Появится окно с данными беспроводного подключения. Установить галочку в опции «Show password».

- Выйдет запрос авторизации пользователя. Ввести логин и пароль учётной записи.

- После успешного подтверждения откроется нужный код.

Приложение Terminal

Отвечая на вопрос о том, как узнать пароль от Wi-Fi на Mac OS, необходимо упомянуть приложение Terminal. Программа запускает командную строку. Terminal также находится в меню «Утилиты» и можно вызвать его через Spotlight.

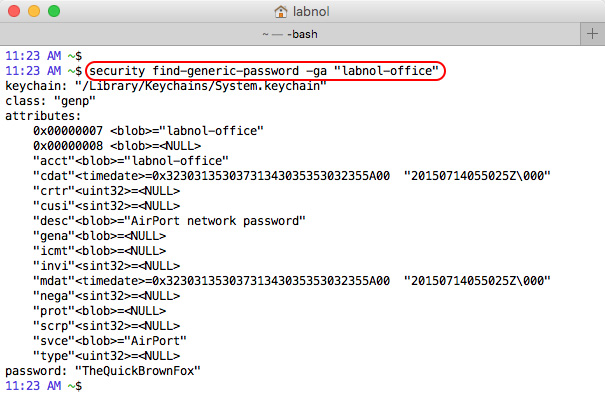

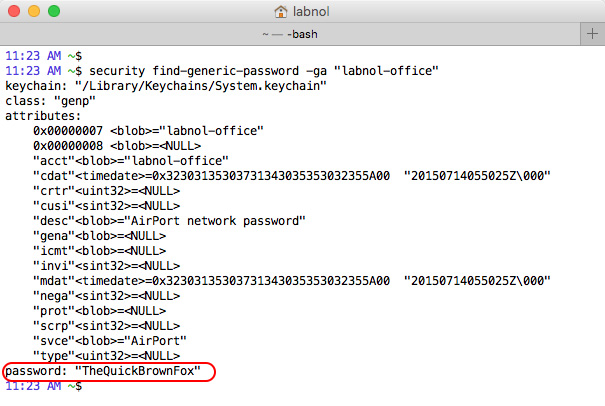

Порядок действий в этом случае следующий:

- Запускаем Terminal. На экране появится стандартное чёрное окно с командной строкой.

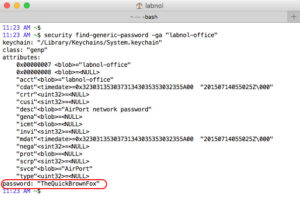

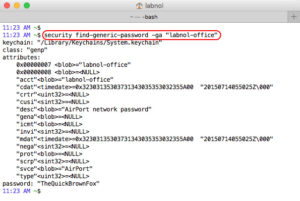

- Напечатать следующую строку: «security find-generic-password -ga SSID | grep password». Здесь «SSID» — имя сети Wi-Fi.

- После нажатия клавиши «Return» система запросит логин администратора и пароль. Необходимо будет правильно их ввести.

- После подтверждения доступа, откроется окно с настройками беспроводного подключения. В их числе будет и код доступа к сети Wi-Fi. Выглядеть это будет так: «password: «код от Wi-Fi»».

Благодаря описанным выше способам, можно избежать постоянного обращения к провайдеру с целью смены или напоминания секретного кода. Определить сетевой ключ данными методами можно, если гаджет подключался хоть раз к сети. Приложения не взламывают Wi-Fi, а сохраняют данные о ранее использованных соединениях.

Для большей уверенности и безопасности рекомендуется сохранять ключи безопасности в электронном или бумажном виде.

Источник

Добываем Wi-Fi соседа стандартными средствами MacOS

Я всегда был фанатом багов и уязвимостей «на поверхности», всегда завидовал чувакам, которые пишут эксплойты для самых защищённых ОС, а сам умел только скрипткиддить (термин из нулевых). Однако мой пост про уязвимости в системах контроля версий набрал более 1000 лайков на Хабре и остаётся топ1 постом за всю историю Хабра, несмотря на то, что был написан 9(!) лет назад.

И сегодня я хотел бы на пальцах показать и рассказать про такую штуку, как вардрайвинг. А точнее, как стандартными средствами MacOS можно добыть пароли от Wi-Fi соседей. Нелёгкая забросила меня на очередную квартиру. Как-то исторически сложилось, что я ленивый. Пару лет назад я уже писал, что моя лень, новая квартира и провод Beeline (бывшая Corbina) помогли мне найти багу у Билайна и иметь бесплатно интернет в их сети. «Сегодня» происходит «подобное», я на новой квартире, нет даже провода, но есть много сетей у соседей.

Заколебавшись расходовать мобильный трафик, я решил, что «соседям надо помогать», и под «соседями» я имел введу себя…

Когда-то давно я увлекался вардрайвингом, как раз именно до того момента, пока не обнаружил в старой квартире провод Билайна ) Там тоже было много сетей рядом и первое, что пришло в голову — мне нужен wi-fi. С тех пор прошло много лет. Обновляя свои данные про вардрайвинг, я нашёл в сети упоминание, что 90% работы спец.утилит «сегодня» можно сделать стандартными сервисами MacOS. Забегая вперёд, я хотел бы отметить, что не являюсь автором данного метода, я сам нашёл его в забугорном инете, просто, скажем, это вольный перевод и подробное, художественное описание способа добыть wi-fi пароли стандартными методами макоси, не более.

Принципы добычи паролей соседского Wi-Fi

Надо понимать, что имея Wi-Fi-приёмник, который есть сегодня в любом ноутбуке, ты можешь «снифать» весь беспроводной трафик около себя. Раньше, когда сети были открыты, достаточно было прийти в макдак и за вечер можно было получить 100-200 акков к одноклассникам. Открытая сеть + отсутсвие https делали своё дело.

Сейчас всё интереснее, все переходят на https (пользуясь случаем, хочу передать привет Lets Encypt. Любимый Lets Encypt, я в телевизоре и передаю вам привет, спасибо, что вы есть) и даже про WEP уже все забыли, все роутеры юзают WPA2. Но, как известно, меч был придуман раньше щита, и никакой WPA2 не помеха человеку, голодного до интернета и видящего около себя кучу Wi-Fi.

Продолжим. Имея Wi-Fi карту, т.е. любой современный ноутбук, мы можем снифать трафик возле себя. Но он бесполезен, ибо зашифрован. Единственное, что можно разобрать из него — метаданные, типа название сетей итп и «рукопожатия», handshake, т.е. авторизации пользователей в сети. Они происходят каждый раз, когда пользователь подключается к wi-fi-сети. Например, когда сосед приходит домой и его смартфон в кармане цепляется к домашнему wi-fi.

Если совсем грубо, рукопожатия представляют собой обычный хэш типа md5.

Это правда совсем грубо. Ключ там получается путем 4096 раундов SHA1. Если быть точным, то формула такая: Key = PBKDF2(HMAC−SHA1, passphrase, ssid, 4096, 256)

Кстати, можно заметить, что замешивается название точки, поэтому при уникальном названии предвычисления не помогают. И это аргумент за то, чтобы менять название точки на свое.

И да, я солгал в своём первом абзаце про «дешифрацию», это техническая ошибка и подмена понятий. Конечно, дешифровать хэш невозможно. Это как говорить «лицензия такси», зная, что деятельность такси в РФ не лицензируется. Но просто так удобней )

Так вот. Всё, что нам надо — это найти среди траффика радиосети вокруг себя рукопожатия и «дешифровать» их. И раньше была куча софта для всего это. Кто-то умел грамотно сканировать радиоканал, кто-то отлично его сниффал в дампы, кто-то находил хэши в дампах, кто-то умел их ломать. Сейчас всё стало проще, благодаря Тиму Куку. 90% работы за стороннее ПО делает стандартное приложение «Беспроводная диагностика». Многие его видели — когда проблемы с Wi-Fi, мак предлагает проверить сеть. Бесполезная утилита, которая даёт советы типа «перезагрузите роутер». Ну, т.е. мне так казалось )

Добываем пароли. Соседи вешайтесь 😉

Итак, погнали. Зажимаем Alt и кликаем по логотипу Wi-Fi в верхней панели. Вообще Alt и клик всегда открывает дополнительные опции в MacOS, но это тема отдельного топика.

Помимо прочей доп.инфы, которая порой очень полезная, мы можем запустить программу «Беспроводная диагностика». Думаю, все кто пользуются маком, помнят это окно.

Но нас интересует другое. Кликаем по пункту меню «Окно» и видим набор дополнительных утилит.

И тут прям есть всё, что надо, даже больше ) Конкретно нас интересуют 2 пункта. Сканирование и Анализатор. Первый покажет нам все сети вокруг с доп.инфой, типа на каком канале и на какой частоте работает сеть. Второй пункт позволит сниффать трафик на конкретном канале и частоте.

Нажимая на кнопку «Начать» в Анализаторе, Wi-Fi-карточка переключится в режим приёма и начнёт сканировать радиочастоту вокруг себя, дамп будет писаться в /var/tmp.

Файлы *.wcap это наши дампы, которые содержат бесполезный для нас траффик и нужные нам рукопожатия.

Надо понимать, что нам необходимо поймать именно рукопожатия. Т.е. нам надо поймать и сниффать траффик, когда сосед приходит домой вечером. Либо, если у вас есть ещё одно устройство на макоси, либо любой другой оси, вам помогут нюкеры. Программки, рассылающие поддельные команды деаунтефикации. Например, JamWiFi. Но это если прям совсем не терпится ) На моём опыте, достаточно просто запустить Анализатор в 6 вечера на часок.

«Стоп» скажите вы, «ты же обещал взлом сетей соседа стандартными методами?» ) Ха! И вы мне поверили?! На самом деле мы стандартными методами сделали 90% работы через GUI. У нас уже есть хэши, всё что нам надо — разбить их. Уверен, можно всё сделать и стандартными утилитами, но проще юзать hashcat. Собираем софт через brew или из сорцов. Первым делом нам надо конвертировать наш дамп, оставив в нём только наши хэши. Этим занимается бинарник cap2hccapx из пакета.

…

Мы видим, что успели перехватить 2 рукопожатия, попробуем «сломать их». Для этого нам нужен naive-hashcat:

Кошка пошла работать. В среднем у меня на маке я имею скорость в 2000 хешей в секунду, на скрине 7к, но это только старт. Судя по этому документу, на 1080gtx можно получить скорость в 400к хешей в секунду. Однако у меня всего 2 рукопожатия и не такой уж и большой словарь, поэтому пробежаться по нему не составило проблем. Смотрим файл home-wifi.txt, вуаля:

Вот и всё. К сожалению, эта сеть через несколько квартир от меня и на другом этаже, пинг 7 секунд ) Надо ловить соседа снизу или брать внешнюю wi-fi-карту с нормальной антенной. Но принцип, думаю, понятен.

Удачных сканирований вам, юные подованы вардрайверы. И большое спасибо разработчикам Kali Linux MacOS за такие подарки.

Источник