Почему Сноуден пользуется Linux?

Ваши предположения. Я читала что существует такая железо-бетонная система Tailes, и наш шпион с нее не слазит. Ну так, кто-то говорил что линукс не надежнее и не защищеннее *не буду перечислять* других? Собсно Эдварду Сноудену браво за хороший выбор. Согласны?) Кто-нибудь пробовал Tails?

может просто он удобнее? что он должен вендоз использовать обязательно?

Ему виднее, где есть закладки от АНБ, и где нет.

А что, действительно пользуется? Это хорошо.

Вторая задача любой разведки — ложь.

А так как вы не знаете, кто и как, и самое главное почему ведёт эту игру, вы не можете доверять тому кто это говорит.

Конкретно в случае Сноудена они и с первой-то не очень справились.

Когда благодаря ему оказалась слита такая жирная инфа (типа призмы, прослушки политиков и бэкдора в рса) то я сомневаюсь, что это все делалось ради того, чтобы впарить паре параноиков дистрибутив с бэкдором.

Потому что он задрот.

А может нас всех таким образом подбивают перейти на Tails, чтобы следить за каждым шагом? С другой стороны, на windows это возможно без особых ухищрений 😀

он еще журналиста, которому сливал данные заставил tails использовать для общения с ним. Так что не только удобство.

я пытался использовать Tails, у меня он даже не завёлся. Правда, это было задолго до Сноудена, может, ситуация изменилась. И да, есть системы гораздо более защищённые по многим параметрам, например Whonix. Или какой-то дикий самосбор.

И сколько человек рептилоиды таким образом зачипируют? 2.5? Они с бэкдором в RSA намного больше под колпаком держали.

он еще журналиста, которому сливал данные заставил tails использовать для общения с ним. Так что не только удобство.

Сноуден таки изнасиловал журналиста?

Она помещается на USB-флешке и может применяться на любом компьютере, не оставляя следов.

Она помогает пользоваться интернетом анонимно и обходить цензуру в любой стране, не оставляя следов (если только вы не сконфигурируете её иначе).

что это все делалось ради того, чтобы впарить паре параноиков дистрибутив с бэкдором.

А как насчет того, что бы впарить параноикам агента?

Когда благодаря ему оказалась слита такая жирная инфа (типа призмы, прослушки политиков и бэкдора в рса)

Там не было ничего такого о чём бы не догадывались те для кого эта информация была необходима. Может кто-то пытается обменять одну информацию, которая не является сенсацией, на попытку получения другой информации?

Само собой, я не утверждаю, что Сноуден — «троянский конь», я лишь предлагаю задуматься над такой возможностью.

Источник

Эдвард Сноуден использовал дистрибутив TAILS

Когда Эдвард Сноуден впервые появился перед видеокамерой летом прошлого года, многие обратили внимание на его ноутбук с наклейками анонимайзера Tor и Фонда электронных рубежей. Сейчас стало известно, какая операционная система установлена на этом ноутбуке: защищённый дистрибутив Linux под названием TAILS (The Amnesic Incognito Live System) на основе Debian.

Раньше дистрибутив назывался Amnesia и базировался на ОС Incognito

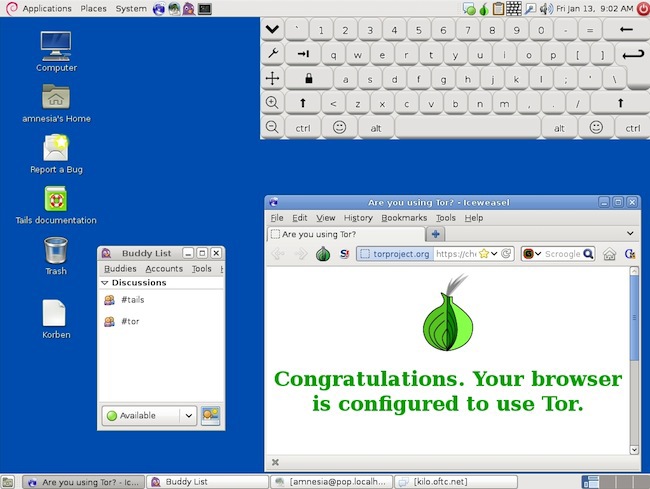

Загрузив образ TAILS с диска или флэшки, мы сразу получаем все необходимые инструменты для безопасной работы в интернете: Tor запускается автоматически, GPG для шифрования почты, OTR-чат, парольный менеджер KeePassX и другие программы, многие из которых модифицированы для безопасности. Дистрибутив спроектирован таким образом, что не хранит никакой информации локально (и вообще не обращается к накопителю), чтобы защитить секретные данные в случае, если компьютер попадёт в руки врага, и обезопасить систему от вредоносного ПО. Оперативная память стирается перед завершением работы с помощью sdmem, чтобы злоумышленник не мог восстановить её содержимое с недавно выключенного компьютера. Графический интерфейс может подделываться под Windows XP, чтобы не вызывать подозрений у окружающих.

Эдвард Сноуден заставил использовать TAILS даже Гленна Гринвальда, журналиста The Guardian, которому передавал секретные документы АНБ, и который недавно получил благодаря этим публикациям Пулитцеровскую премию — самую ценную награду в области журналистики.

Сейчас Фонд свободы прессы рекомендует дистрибутив TAILS всем журналистам и призывает пожертвовать на разработку. Через месяц должна выйти версия TAILS 1.0 — важнейшее событие в истории проекта. Отдельно идёт разработка мобильной версии для смартфонов и планшетов.

Несмотря на большое значение, дистрибутив TAILS до сих пор малоизвестен в сообществе и поэтому до последнего времени практически не получал никаких пожертвований. За прошлый год разработчикам удалось собрать всего 41 330 евро и 29,58 биткоинов, из которых 20 000 евро перечислили коллеги из проекта Tor в качестве вознаграждения за найденные баги, а ещё 21 000 евро — Национальный демократический институт.

Кстати, разработчики TAILS тоже соблюдают анонимность и общаются только по зашифрованной электронной почте. «АНБ различными способами давит на свободное ПО и разработчиков», — объясняют они причины своей скрытности.

С одной стороны, их анонимность наталкивает на мысль, что это может быть проектом тех же спецслужб, с внедрёнными закладками. Но есть свидетельства, что это не так. Например, в слайдах одной из презентаций АНБ упоминается TAILS как один из главных инструментов, который мешает прослушке трафика. Кроме того, весь исходный код открыт, так что его каждый мог проверить его за те пять лет, в течение которых разрабатывается эта ОС.

Источник

Ubuntu66.ru — новости, уроки, помощь, поддержка.

TAILS (англ. The Amnesic Incognito Live System) — дистрибутив Linux на основе Debian, созданный для обеспечения приватности и анонимности. Является продолжением развития ОС Incognito. Все исходящие соединения заворачиваются в анонимную сеть Tor, а все неанонимные блокируются. Система предназначена для загрузки с LiveCD или LiveUSB и не оставляет следов на машине, где использовалась. Проект Tor является главным спонсором TAILS. Операционная система рекомендована к использованию «Фондом свободной прессы».

Tails — сверхзащищённая сборка Linux, которой пользуется Эдвард Сноуден. А также использовалась Эдвардом Сноуденом для разоблачения PRISM (Program for Robotics, Intelligents Sensing and Mechatronics), формально классифицированная как совершенно секретная. PRISM дает право АНБ (Агенство национальной безопасности США) получать самую разнообразную информацию: просматривать электронную почту, прослушивать голосовые и видеочаты, просматривать фотографии, видео, отслеживать пересылаемые файлы, узнавать другие подробности из социальных сетей.

По заявлениям спецслужб, по решению суда на активное сотрудничество вынуждены были пойти многие крупные компании, предоставив спецслужбам доступ к серверам: Microsoft (Hotmail), Google (Google Mail), Yahoo, Facebook, YouTube, Skype, AOL, Apple и Paltalk.

Tails — это полноценная операционная система, которая содержит все необходимые инструменты для безопасной работы в интернете: Tor — запускается автоматически, GPG — для шифрования почты, OTR-чат, парольный менеджер KeePassX и другие программы, многие из которых модифицированы для безопасности. Дистрибутив спроектирован таким образом, что не хранит информации локально (и вообще не обращается к накопителю). Оперативная память стирается перед завершением работы с помощью sdmem, чтобы злоумышленник не мог восстановить её содержимое с недавно выключенного компьютера.

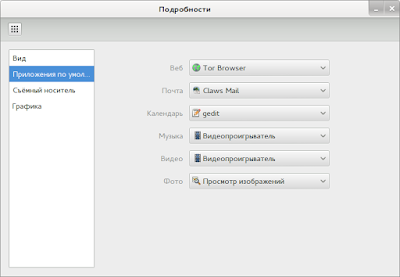

Программное обеспечение по умолчанию

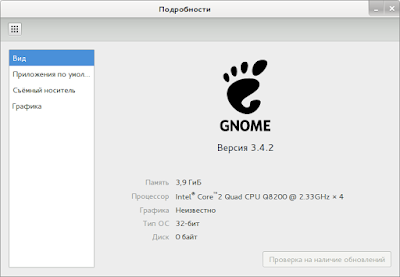

Окружение рабочего стола GNOME.

Tor в изолированном режиме с поддержкой сетевых мостов (включая обфусцированные) и графическим фронтендом Vidalia.

Firefox с модификацией Iceweasel, патчами безопасности, а также расширениями Torbutton, HTTPS Everywhere, NoScript и Adblock Plus.

NetworkManager для лёгкой настройки сети.

Pidgin со встроенным OTR.

Claws Mail со встроенной поддержкой GnuPG.

Liferea — RSS-агрегатор для GNOME.

Gobby для совместного редактирования текста.

Aircrack-ng для вардрайвинга беспроводных сетей Wi-Fi.

I2P для доступа к даркнету.

Шифрование и приватность:

LUKS и GNOME Disks для шифрования запоминающих устройств.

GnuPG для шифрования и цифровой подписи электронной почты.

Схема разделения секрета Шамира.

Виртуальная клавиатура.

MAT — средство для анонимизации метаданных.

PWGen — генератор паролей.

KeePassX — менеджер паролей.

Не так давно (11 августа) состоялся релиз Tails 1.5. Загрузить iso-образ с Tails 1.5 (987,0 МБ) можно с официального сайта по следующей ссылке:

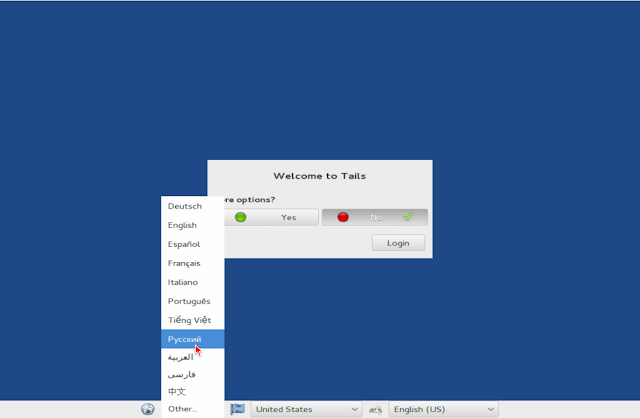

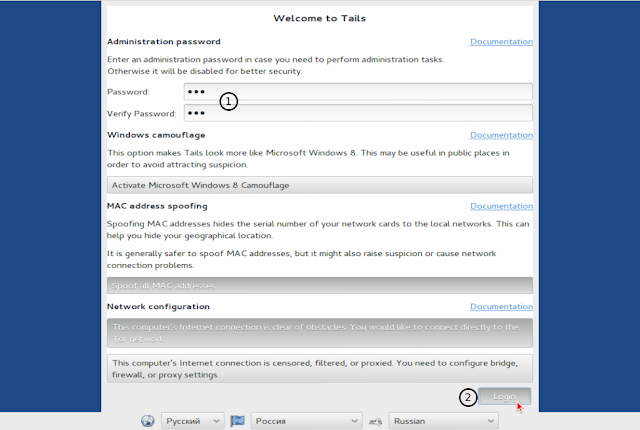

После загрузки образа и его записи на диск/флешку, вставьте носитель, перезагрузите компьютер и дождитесь загрузки live-образа с Tails 1.5 в оперативную память. У вас должна отобразиться вот такая картинка на экране:

Как видно на снимке, в опциях по загрузке присутствует только live-режим и нет установочного на ж/диск, как упоминалось выше.

Через несколько секунд откроется опция по использованию дистрибутива и выбор языка, на котором будет отображаться система, а также добавлена раскладка клавиатуры, выбранного языка. Кстати, раскладка клавиатуры по умолчанию переключается сочетанием клавиш Alt+Shift, которое можно изменить в процессе работы на собственное в параметре Раскладка:

После того как язык интерфейса выбран, в окне приглашения Tails (Welcome to Tails) присутствуют две опции: No и Yes. Опция No (по умолчанию) даёт право пользователю полноценно использовать дистрибутив, но без права делать в нём какие-то изменения: установка дополнительных программ и др. возможности присущие администратору системы. Если вас устраивает данный вариант, нажмите кнопку Login или клавишу Enter.

В случае, если вы выбрали вариант Yes, вам необходимо будет дважды ввести придуманный пароль, т.е. стать администратором системы и также нажать кнопку Login:

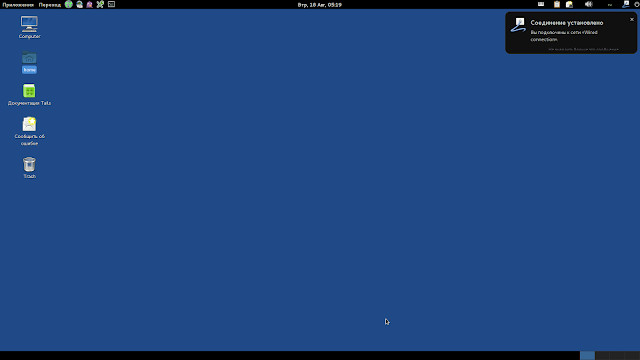

После входа в систему с подключенным модемом к компьютеру напрямую вы должны увидеть всплывающее извещение о том, что Соединение установлено:

Примечание. В случае подключения компьютера по беспроводной сети WiFi, кликните на значке Сеть на панели и подключитесь, выбором вашей сети.

По установлении сетевого соединения, через несколько секунд в трее появится «луковица» с извещением о том, что Tor готов к работе.

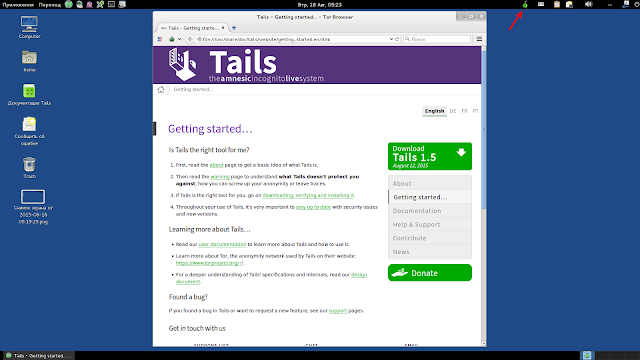

После этого вы можете безопасно пользоваться системой и конечно браузером Tor:

А также посмотреть Приложения по умолчанию:

Безопасной вам работы в сверхзащищённой системе Tails.

Ссылка на источник compizomania

18-08-2015.

Источник