- Как разделить VPN трафик в MacOS

- IPSec VPN для OS X и iOS. Без боли

- Vpn connections mac os

- Manually install ExpressVPN for Mac OS X with L2TP/IPsec

- Jump to…

- 1. Find your ExpressVPN account credentials

- 2. Set up the VPN configuration

- 3. Connect to the VPN

- Disconnect from the VPN

- Uninstall the VPN configuration

Как разделить VPN трафик в MacOS

Предположим, вы разработчик и часть ресурсов (например база данных) находятся в корпоративной сети, доступ в которую осуществляется через VPN.

Если вы посмотрите на все доступные инструкции как настраивать VPN на Mac OS, то увидите что авторы говорят вам ставить галку «отправлять весь трафик через VPN», что приводит к тому, что (Капитан Очевидность) весь трафик идет через VPN, что в свою очередь накладывает все ограничения корпоративной сети (запрет на посещение отдельных ресурсов, закрытые порты и т.д.) или ограничения сервиса анонимизации (узкий канал, долгий ping и т.д.).

Возникает вопрос — нельзя ли через VPN пускать только определенный трафик, а весь остальной (основной) трафик пусть идет по обычному каналу без ограничений.

Делается это довольно просто.

Кратко пройдемся по настройке VPN соединения.

Нажимаем на «яблочко» в левом верхнем углу экрана и выбираем «Системные настройки».

Выбираем «Сеть»

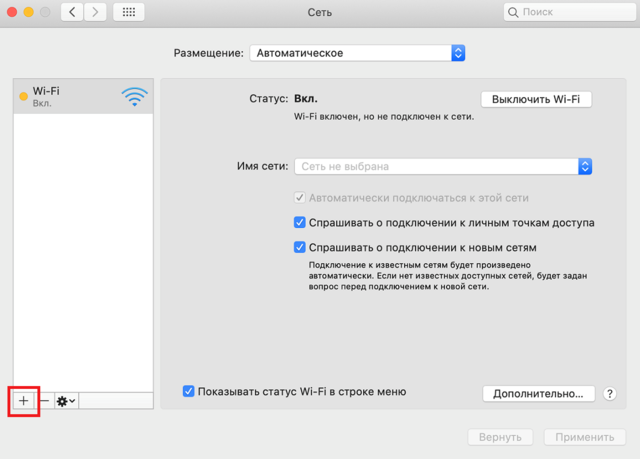

Нажимаем на «плюсик» в списке сетевых соединений.

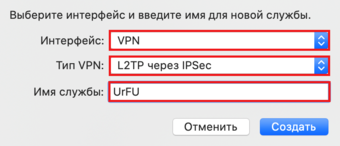

Выбираем «VPN»

Тип VPN (в моем случае это L2TP через IPSec)

Заполняем параметры соединения

Галку «Отправлять весь трафик через VPN» не ставим

Теперь нам надо узнать интерфейс через который идет VPN-трафик.

Запускаем ifconfig без подключенного VPN

Подключаем VPN и снова запускаем ifconfig

Видим что появился интерфейс ppp0

Теперь по умолчанию весь трафик идет по обычному соединению (не VPN).

Далее, мне нужно чтобы коннекты к моему серверу, расположенному по адресу 192.168.0.20 шли через VPN. Для этого нам нужно построить сетевой маршрут. Воспользуемся штатной unix-командой route.

Теперь весь трафик идет через мое обычное соединение, а трафик к корпоративному серверу идет через VPN.

Для удобства в файле

/.profile создаем алиасы на команду добавления маршрутов

Теперь чтобы поднять соединение, необходимо подключиться к VPN и выполнить команду server-vpn-up.

Альтернативный вариант, это создать файл /etc/ppp/ip-up, прописать в него [в моем случае]

и дать права на выполнение

После этого маршрут будет прописываться автоматически после соединения с VPN.

Какие могут встретиться подводные камни.

1. Может быть конфликт IP-адресов, если внутренняя и внешняя сеть используют одно адресное пространство (возможно я использую не правильный термин, поправьте в комментариях пожалуйста). Т.е. у вас и VPN и внутренняя домашняя сеть находятся в 192.168.0… В моем случае решением было перенастройка домашней сети на 10.0.1…

2. При подключении VPN автоматически ставился корпоративный DNS 192.168.0.7. И хотя весь трафик должен был идти вроде как не через VPN, все сайты переставали открываться. Решилось это добавлением Google-ового DNS 8.8.8.8 и поднятии его в самый верх.

Источник

IPSec VPN для OS X и iOS. Без боли

VPN (англ. Virtual Private Network — виртуальная частная сеть) — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет).

© Wikipedia

VPN используется для удаленного подключения к рабочему месту, для защиты данных, для обхода фильтров и блокировок, для выдачи себя за гражданина другой страны и вообще — штука незаменимая. Практически повсеместно в качестве простого средства для организации пользовательского VPN используется всем известный OpenVPN, который использовал и я. Ровно до тех пор, пока у меня не появился Macbook и OS X в придачу. Из-за того, что подход Apple к конфигурации DNS сильно отличается от подхода других *nix-систем, проброс DNS через VPN нормально не работал.

После некоторых исследований у меня получилось два варианта:

— Использование DNS «мимо» VPN, что сильно небезопасно, но решает проблему.

— Использование нативных для OS X VPN-протоколов: PPTP и семейства IPSec.

Разумеется, я выбрал второе и разумеется — IPSec, а не устаревший PPTP.

Настройка Linux ( в моем случае — Arch Linux )

- Открыть Настройки → Сеть

- Нажать (+) и выбрать VPN/Cisco IPSec

- Заполнить основную информацию ( адрес, имя пользователя и пароль )

- Выбрать «Настройки аутентификации» и указать группу и PSK ( из файла /etc/racoon/psk.key )

- Подключиться

OS X и IPSec

IPSec это не один протокол, а набор протоколов и стандартов, каждый из которых имеет кучу вариантов и опций. OS X поддерживает три вида IPSec VPN:

— IPSec/L2TP

— IKEv2

— Cisco VPN

Первый вариант избыточен — какой смысл пробрасывать ethernet-пакеты для пользовательского VPN?

Второй — требует сертификатов и сильно сложной настройки на стороне клиента, что тоже нехорошо.

Остается третий, который называется «Cisco», а на самом деле — XAuth+PSK. Его и будем использовать.

Препарация OS X

После некоторых неудачных попыток настроить VPN на OS X, я полез изучать систему на предмет того, как же именно там работает VPN.

Недолгий поиск дал мне файлик /private/etc/racoon/racoon.conf, в котором была строчка include «/var/run/racoon/*.conf»;.

После этого все стало понятно: при нажатии кнопки OS X генерирует конфиг для racoon и кладет его в /var/run/racoon/, после окончания соединения — удаляет. Осталось только получить конфиг, что я и сделал, запустив скрипт перед соединением.

Внутри я нашел именно ту информацию, которой мне не хватало для настройки сервера: IPSec proposals. Это списки поддерживаемых клиентом ( и сервером ) режимов аутентификации, шифрования и подписи, при несовпадении которых соединение не может быть установлено.

Итоговый proposal для OS X 10.11 и iOS 9.3 получился таким:

encryption_algorithm aes 256;

hash_algorithm sha256;

authentication_method xauth_psk_server;

dh_group 14;

Выбор VDS и настройка VPN

Для VPN-сервера я выбрал VDS от OVH, поскольку они дают полноценную виртуализацию с возможностью ставить любое ядро с любыми модулями. Это очень важно, поскольку ipsec работает на уровне ядра, а не пользователя, как OpenVPN.

Режим «Cisco VPN» (XAuth + PSK) предполагает двухэтапную аутентификацию:

— Используя имя группы и PSK для нее ( этап 1 )

— Используя имя пользователя и пароль ( этап 2 )

Настройка racoon

racoon — демон, который занимается управлением ключами ( IKE ). Именно он дает ядру разрешение на провешивание туннеля после того, как аутентифицирует клиента и согласует все детали протокола ( aka proposal ). racoon входит в стандартный пакет ipsec-tools и есть практически в любом дистрибутиве Linux «из коробки».

Используя случайные 64 бита группы и 512 бит ключа, я получаю достаточно вариантов, чтоб сделать перебор бессмысленным.

Настройка Linux

— Необходимо разрешить маршрутизацию: sysctl net.ipv4.ip_forward=1

— Необходимо разрешить протокол ESP и входящие соединения на порты 500/udp и 4500/udp: iptables -t filter -I INPUT -p esp -j ACCEPT; iptables -t filter -I INPUT -p udp —dport 500 -j ACCEPT; iptables -t filter -I INPUT -p udp —dport 4500 -j ACCEPT

— Необходимо включить NAT для нашей сети: iptables -t nat -A POSTROUTING -s 192.168.100.0/24 -j MASQUERADE

— Необходимо создать группу и создать/добавить туда пользователей: groupadd vpn и useradd -G vpn vpn_user

— Необходимо запустить racoon: racoon -vF

Настройка OS X

Настройки → Сеть

Выбрать (+) → VPN → Cisco IPSec → придумать название

Выбрать соединение → ввести адрес сервера, имя пользователя и пароль

Выбрать «Настройки аутентификации» → ввести имя группы и ключ ( именно в таком порядке )

Настройка iOS

Настройки → Основные → VPN → Добавить конфигурацию VPN.

Заполнить форму по аналогии, подключиться.

Источник

Vpn connections mac os

Настройка VPN-подключения на устройствах с MAC OS.

1. Откройте параметры любого сетевого подключения и нажмите на значок добавить

2. В открывшемся окне выберите тип подключения (VPN), протокол (L2TP) и задайте название подключения. Имя подключения может быть любым, но рекомендуется задавать его так, чтобы было понятно назначение подключения.

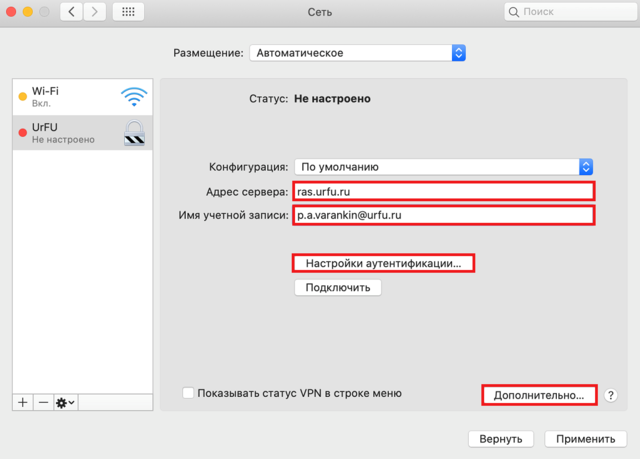

В свойствах нового подключения необходимо задать адрес сервера (ras.urfu.ru) и имя учетной записи.

Если вы являетесь сотрудником университета, то ваша учетная запись может иметь вид

Допустимы все три варианта использования.

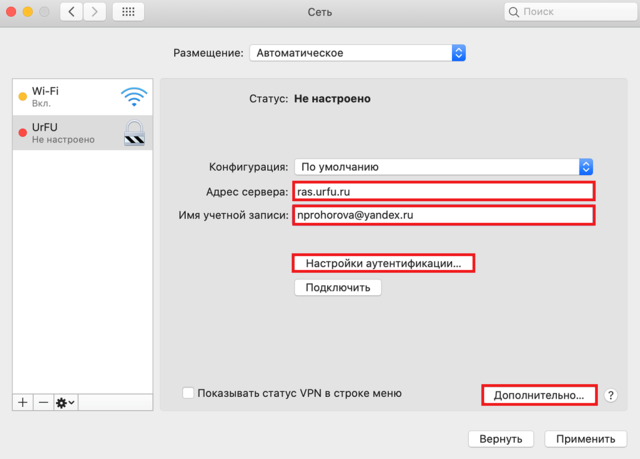

Если вы являетесь студентом университета, то ваша учетная запись может иметь вид

nprohorova@yandex.ru (учетная запись на основе личной почты, которая была сформирована в начале учебы)

natalia.prohorova@at.urfu.ru (эта учетная запись генерируется автоматически, посмотреть её можно в личном кабинете https://id.urfu.ru )

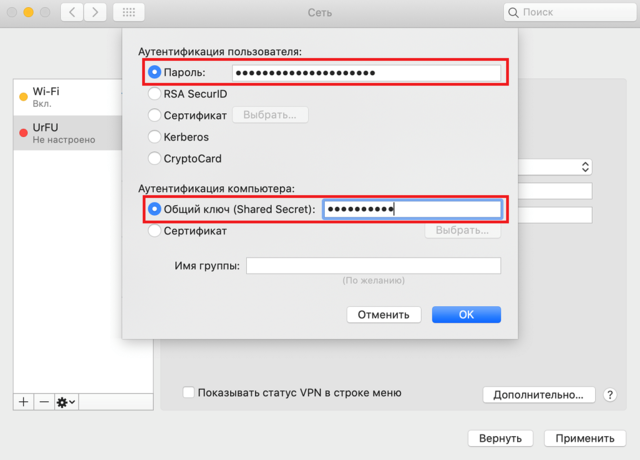

На следующем шаге необходимо настроить аутентификацию. Нужно ввести пароль от учетной записи и общий ключ (01234567890123456)

На последнем этапе нужно в дополнительных настройках VPN-подключения указать отправлять весь трафик через созданное VPN-подключение.

После применения настроек, VPN-подключение готово к использованию.

Создано / Изменено: 24 января 2020 / 19 февраля 2020

© ФГАОУ ВО «УрФУ имени первого Президента России Б.Н. Ельцина»

Увидели ошибку?

выделите фрагмент и нажмите:

Ctrl + Enter

Первая линия технической поддержки УрФУ:

Мы в социальных сетях:

Первая линия технической поддержки УрФУ

227-20-70 – заявки на обслуживание.

Отдел операционного обеспечения Дирекции ИТ

374-07-42 – счета, оплата, оргвопросы.

Источник

Manually install ExpressVPN for Mac OS X with L2TP/IPsec

Last updated: September 7, 2021

Need a VPN for Mac?

Love ExpressVPN? Want a free month?

This tutorial will show you how to set up ExpressVPN manually on your Mac OS X using the L2TP/IPsec protocol.

Not all ExpressVPN locations may be available for manually configured connections. To use the full list of VPN locations, use the app setup.

Important: L2TP/IPsec provides weak security benefits and should only be used for anonymization or for changing locations. If you are located in a country with a high level of internet censorship, you are recommended to use the ExpressVPN app for a more stable VPN connection.

Prefer app setup? See the instructions for app setup on Mac OS X 10.11 and above.

Jump to…

1. Find your ExpressVPN account credentials

Go to the ExpressVPN setup page. If prompted, enter your ExpressVPN credentials and click Sign In.

Enter the verification code that is sent to your email.

On the right, select L2TP/IPsec.

This will show you your username, password, and a list of server addresses around the world.

Keep this browser window open. You will need this information for the setup later.

2. Set up the VPN configuration

Click the Apple logo in the top-left corner of your screen. Select System Preferences… > Network.

In the Network window, click the plus (+) sign. In the pop-up window, enter the following details:

- Interface: Select VPN.

- VPN Type: Select L2TP over IPsec.

- Service Name: Enter a name that will help you recognize your VPN connection. It might be helpful to enter the location name (e.g., “ExpressVPN LA”).

Then click Create.

In the Network window, enter the following details:

- Configuration: Select Default.

- Server Address: Enter one of the server addresses you found earlier (e.g., la-abc-abcd.abcde.com).

- Account Name: Enter the username you found earlier.

Check the box next to Show VPN status in menu bar to see your VPN connection status in the menu bar.

Next, click Authentication Settings… Enter the following information:

- Password: Enter the password you found earlier.

- Shared Secret: Enter 12345678.

Click OK.

Then click Advanced…

Check the box for Send all traffic over VPN connection, then click OK.

Click Apply to save all of your settings.

3. Connect to the VPN

In the Network window, click Connect to start the VPN connection.

When you have connected successfully to the VPN, you will see the word “Connected” under the name of your connection.

You are now connected to ExpressVPN.

Disconnect from the VPN

To disconnect from the VPN, go to System Preferences… > Network.

Select the VPN connection you created. Then click Disconnect.

Uninstall the VPN configuration

To uninstall the VPN configuration, go to System Preferences… > Network.

Select the VPN connection you created. Click the minus (-) sign, then click Apply.

Was this article helpful?

We’re sorry to hear that. Let us know how we can improve.

A member of our Support Team will follow up on your issue.

Источник