Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

- Главная

- Настраиваем VPN сервер. Часть 5 — L2TP. Платформа Windows.

Настраиваем VPN сервер. Часть 5 — L2TP. Платформа Windows.

Протокол L2TP является более предпочтительным для построения VPN-сетей, нежели PPTP, в основном это касается безопасности и более высокой доступности, благодаря тому, что для для каналов данных и управления используется одна UDP-сессия. Сегодня мы рассмотрим настройку L2TP VPN-сервера на платформе Windows.

Несмотря на простоту развертывания и подключения самых различных клиентов протокол PPTP имеет ряд существенных недостатков. Самый существенный — это однофакторная аутентификация при помощи пары логин / пароль, а так как логин пользователя чаще всего известен (или не составляет труда его выяснить), то по факту для аутентификации используется только пароль, будучи скомпрометированным он позволяет третьим лицам получить полный доступ к корпоративной сети.

Второй недостаток, вытекающий из первого — невозможность проверить подлинность подключающегося хоста, т.е. администратор не может с уверенностью сказать, что данное подключение выполнено пользователем Иванов со служебного ноутбука, а не злоумышленником, получившим доступ к учетным данным.

И наконец, третий недостаток связан с тем, что PPTP использует для работы два соединения: канал данных и канал управления. Это создает сложности с подключением, так как не все провайдеры, особенно при мобильном или гостевом доступе, обеспечивают нормальное прохождение GRE-пакетов, что делает подключение к VPN-серверу невозможным.

L2TP не имеет указанного недостатка, так как использует только одну UDP-сессию для передачи данных и управления, что облегчает подключение клиентов и администрирование сетевой инфраструктуры.

Вторым достоинством L2TP является двухфакторная аутентификация. Перед установлением соединения узлы проверяют подлинность друг друга на основании сертификата или предварительного ключа и только после этого приступают к соединению. Аутентификация с использованием сертификатов требует развернутой в сети инфраструктуры PKI, при ее отсутствии можно использовать аутентификацию по предварительному ключу. Мы будем рассматривать именно этот вариант.

Аутентификация по предварительному ключу менее надежна, чем по сертификату, но тем не менее позволяет организовать более высокий уровень безопасности VPN-сети нежели с использованием протокола PPTP. Предварительный ключ указывается один раз, при создании VPN-подключения на клиенте и может быть неизвестен пользователю (настройку производит администратор), в этом случае можно быть уверенным в подлинности подключающегося хоста и компрометация пароля в этом случае не позволит подключится к сети предприятия, так как предварительный ключ неизвестен.

Для развертывания VPN L2TP-сервера мы будем использовать Windows Server 2008 R2 SP1, однако все сказанное, с небольшими поправками, будет справедливо и для иных версий Windows Server.

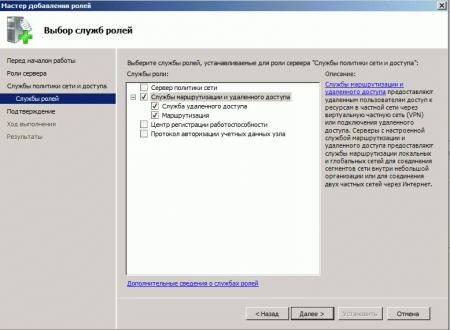

Нам потребуется установленная роль Службы политики сети и доступа, которая должна содержать Службы маршрутизации и удаленного доступа.

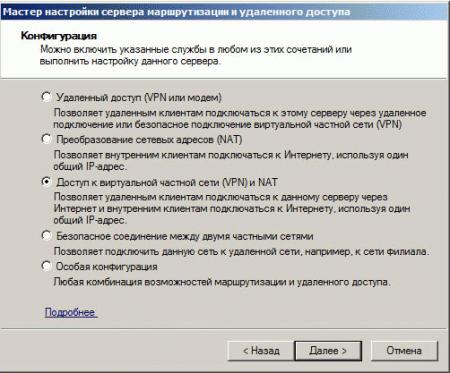

Дальнейшая настройка производится через оснастку Маршрутизация и удаленный доступ, доступной в меню Пуск — Администрирование. При первом обращении будет запущен мастер, который поможет вам быстро настроить необходимые службы. Если вы планируете использовать это сервер как роутер, для обеспечения доступа в интернет компьютеров локальной сети, то следует выбрать Доступ к виртуальной частной сети (VPN) и NAT, если вам нужен только VPN-сервер, то Удаленный доступ (VPN или модем).

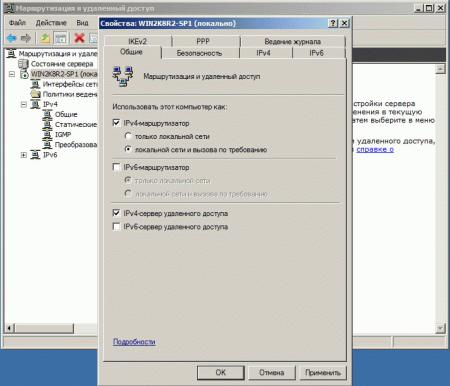

Настройку служб NAT мы рассматривать не будем, при необходимости обратитесь к данной статье. Также довольно часто встречается ситуация, когда службы NAT уже развернуты, в этом случае нужно включить службы VPN вручную. Для этого в оснастке Маршрутизация и удаленный доступ щелкните правой кнопкой мыши на имени сервера и выберите Свойства. В открывшемся окне на вкладке Общие поставьте переключатель IPv4-маршрутизатор в положение локальной сети и вызова по требованию, а также установите галочку IPv4-сервер удаленного доступа.

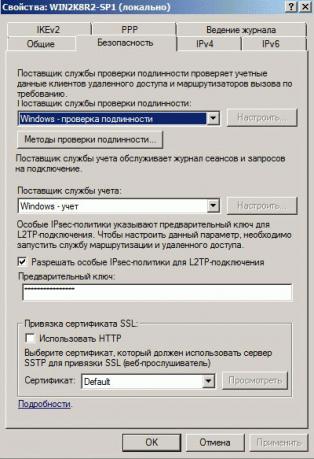

На вкладке Безопасность введите предварительный ключ.

Остальные параметры мы подробно рассматривать не будем, так как подробно рассматривали их в статье посвященной настройке PPTP-сервера. Применяем изменения, перезапускам службу.

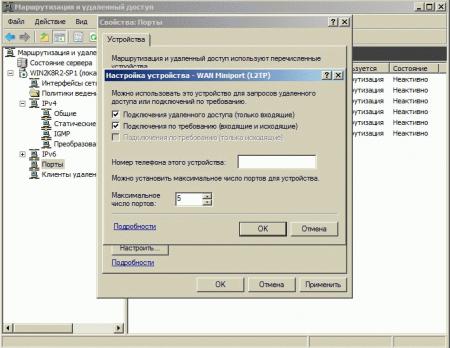

Затем переходим в раздел Порты и в свойствах L2TP устанавливаем обе галочки Подключения удаленного доступа и Подключения по требованию, максимальное число портов должно соответствовать или превышать предполагаемое количество клиентов. Неиспользуемые протоколы лучше отключить, убрав с свойствах обе галочки.

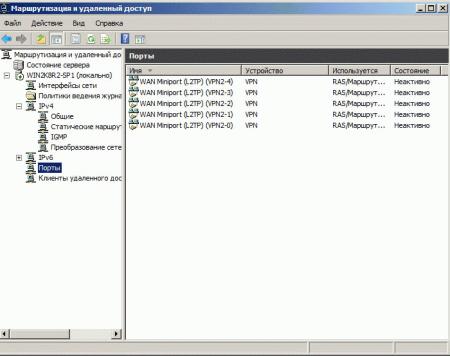

В итоге в списке портов должны остаться только L2TP порты в указанном вами количестве.

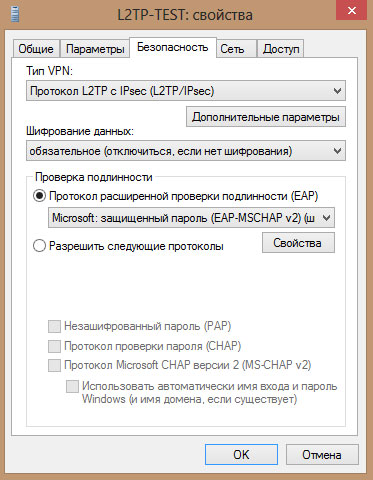

Настройка L2TP подключения на клиенте производится стандартными методами, на вкладке Безопасность выберите тип VPN как L2TP с IPsec и нажмите кнопку Дополнительные свойства, в открывшемся окне укажите использование предварительного ключа и введите сам ключ.

Также не забудьте включить использование протокола расширенной проверки подлинности EAP.

В остальном никаких отличий от создания PPTP подключения нет, пользователи могут подключаться к нашему серверу используя свои учетные данные.

Дополнительные материалы:

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал:

Подключение к VPN-серверу L2TP/IPSec из Windows

NOTE: Важно! Если вы планируете настроить Keenetic в качестве VPN-сервера, начать необходимо с проверки того, что он имеет публичный «белый» IP-адрес, а при использовании доменного имени KeenDNS, что оно настроено в режиме «Прямой доступ». При несоблюдении любого из этих условий подключение к такому серверу из Интернета будет невозможно. Исключение из этого правила описано ниже в разделе Примечание.

Встроенный VPN-сервер L2TP/IPSec можно настроить по инструкции «VPN-сервер L2TP/IPsec».

Рассмотрим пример создания VPN-подключения L2TP/IPSec на компьютере с ОС Windows 10.

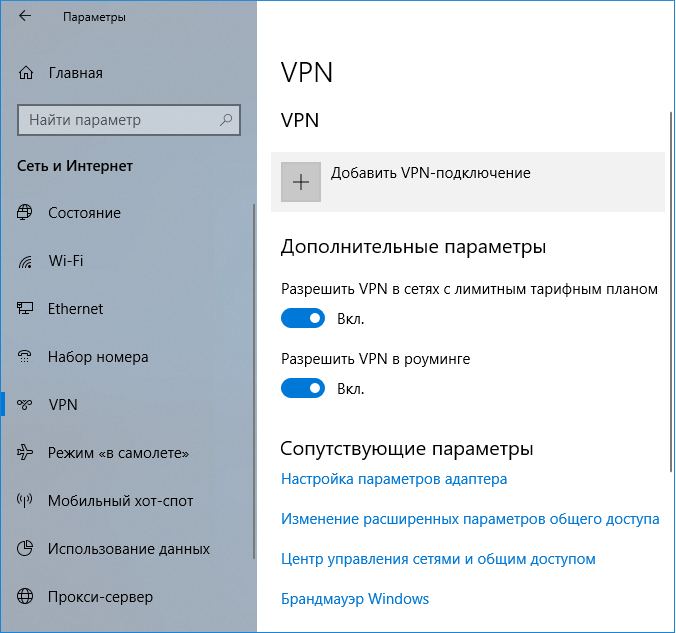

Нажмите правой кнопкой мыши на значок «Пуск», выберите раздел «Сетевые подключения» и на появившемся экране VPN.

Выберите пункт «Добавить VPN-подключение».

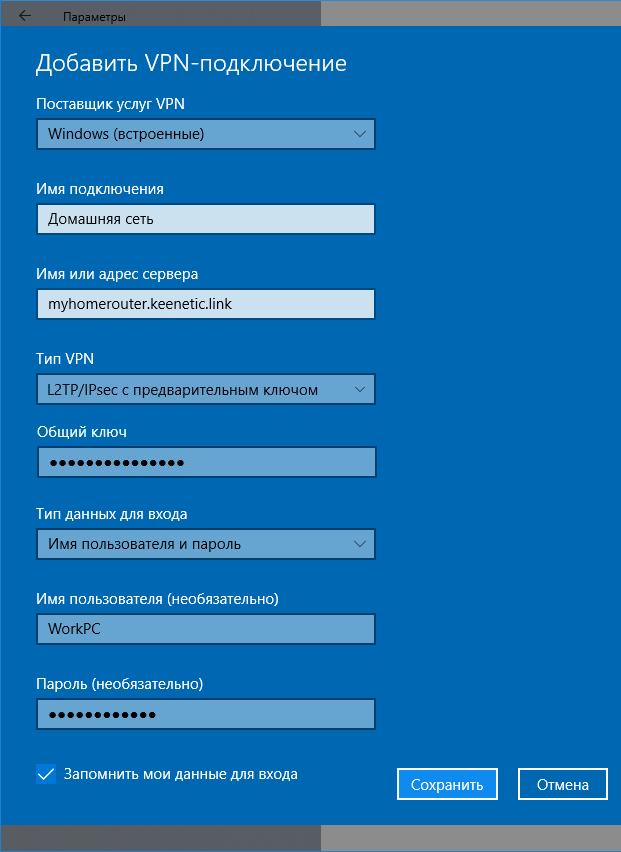

В настройках подключения в качестве поставщика услуг VPN выберите «Windows (встроенные)». Задайте имя подключения, например «Домашняя сеть». Введите доменное имя или IP-адрес Keenetic, в нашем примере myhomerouter.keenetic.link. Выберите тип VPN — «L2TP/IPSec с предварительным ключом». Введите общий ключ для IPSec, который вы придумали и записали во время настройки VPN-сервера Keenetic, потом имя пользователя (которому разрешено подключение по VPN) и его пароль. Нажмите кнопку «Сохранить».

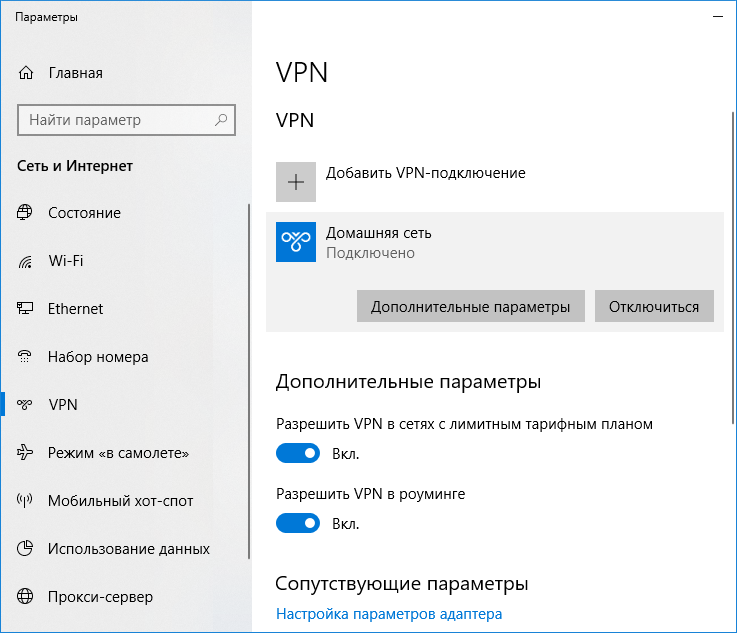

Для установления соединения нажмите кнопку «Подключиться».

NOTE: Важно! В операционной системе Windows существует проблема, когда невозможно установить одновременно более одного соединения к внешнему VPN-серверу L2TP/IPSec с компьютеров под управлением Windows, использующих один выход в Интернет (один внешний IP-адрес). Подробную информацию вы найдете в инструкции «Установка нескольких одновременных L2TP/IPSec-подключений».

Примечание

Возможность подключиться из Интернет к имеющему частный «серый» IP-адрес VPN-серверу появится лишь в том случае, когда на вышестоящем маршрутизаторе с «белым» IP настроен проброс портов на «серый» адрес Keenetic’а. Для L2TP/IPSec требуется проброс UDP 500 и UDP 4500. Другой вариант — проброс всех портов и протоколов, который на некоторых маршрутизаторах имеет название DMZ.

Типовым примером подобного маршрутизатора является CDCEthernet-модем. Он может получать от провайдера «белый» адрес и выдавать Keenetic’у «серый». Настройка проброса портов зависит от модема. Существуют те, что пробрасывают все порты без дополнительной настройки. В других эта настройка производится в их собственном веб-интерфейсе. А есть и такие, где она вообще не предусмотрена.

Другой пример такого маршрутизатора это оптический GPON-роутер или терминал от Ростелеком или МГТС, установленный на входе в квартиру. В таких устройствах проброс настраивается в их веб-интерфейсе.

Если проброс настроен правильно, можно пробовать установить VPN-соединение с внешним «белым» IP-адресом такого маршрутизатора. Он пробросит его на «серый» адрес Keenetic’а.

Правда в случае L2TP/IPSec есть исключение и из этого правила. Такое подключение легко установится со смартфона или планшета, но не установится с Windows-клиента.

Это известное ограничение Windows. В журнале Keenetic в таком случае попытка соединения заканчивается ошибками:

ipsec11[IKE] received retransmit of request with ID 0, retransmitting response

ipsec16[IKE] received retransmit of request with ID 0, retransmitting response

ipsec15[IKE] received retransmit of request with ID 0, retransmitting response

ipsec15[JOB] deleting half open IKE_SA with 193.0.174.212 after timeout

Да, L2TP/IPSec из Windows можно установить только если сам Keenetic имеет «белый» адрес. Проброс не поможет. Существуют однако другие, не столь привередливые виды VPN: PPTP, SSTP или OpenVPN. Их можно использовать для подключения Windows к серверу за NAT-ом после проброса. Для PPTP нужно пробросить TCP порт 1723 и GRE-протокол, для SSTP — TCP 443, а для OpenVPN UDP порт 1194 по умолчанию. Впрочем в последнем случае как протокол так и порт могут быть изменены по вашему желанию в конфигурации OpenVPN.

Пользователи, считающие этот материал полезным: 21 из 25

Настройка сервера L2TP/IPsec за устройством NAT-T

В этой статье описывается настройка сервера L2TP/IPsec за устройством NAT-T.

Оригинальная версия продукта: Windows 10 — все выпуски, Windows Server 2012 R2

Исходный номер КБ: 926179

Аннотация

В этот раздел, описание метода или задачи включены действия, содержащие указания по изменению параметров реестра. Однако неправильное изменение параметров реестра может привести к возникновению серьезных проблем. Поэтому следует в точности выполнять приведенные инструкции. Для дополнительной защиты создайте резервную копию реестра, прежде чем редактировать его. Так вы сможете восстановить реестр, если возникнет проблема. Дополнительные сведения о том, как создать и восстановить реестр, см. в этой информации, как создать и восстановить реестр в Windows.

По умолчанию Ассоциации безопасности Windows Vista и Windows Server 2008 не поддерживают сетевые связи безопасности протокола Интернета (IPsec) на серверы, расположенные за устройством NAT. Если виртуальный частный сервер сети (VPN) находится за устройством NAT, клиентский компьютер Windows Vista или Windows Server 2008 не может сделать протокол туннелинга уровня 2 (L2TP)/IPsec подключением к VPN-серверу. Этот сценарий включает VPN-серверы с Windows Server 2008 и Windows Server 2003.

Из-за того, как устройства NAT переводят сетевой трафик, в следующем сценарии могут возникнуть неожиданные результаты:

- Вы ставите сервер за устройство NAT.

- Используется среда IPsec NAT-T.

Если для связи необходимо использовать IPsec, используйте общедоступные IP-адреса для всех серверов, к которые можно подключиться из Интернета. Если необходимо поставить сервер за устройство NAT, а затем использовать среду IPsec NAT-T, вы можете включить связь, изменив значение реестра на клиентский компьютер VPN и VPN-сервер.

Установите ключ реестра AssumeUDPEncapsulationContextOnSendRule

Чтобы создать и настроить значение реестра AssumeUDPEncapsulationContextOnSendRule, выполните следующие действия:

Войдите на клиентский компьютер Windows Vista в качестве пользователя, который является членом группы администраторов.

Выберите запуск всех > программ, запуск > аксессуаров, тип > regedit, а затем выберите ОК. Если диалоговое окно Управления учетной записью пользователя отображается на экране и подсказок для повышения маркера администратора, выберите Продолжить.

Найдите и выделите следующий подраздел реестра:

Вы также можете применить значение Допустимый код DWORDContextOnSendRule для vpn-клиента Microsoft Windows XP Пакет обновления 2 (SP2). Для этого найдите и выберите подкайку HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\IPSec реестра.

В меню Редактирование указать значение New, а затем выберите значение DWORD (32-bit).

Введите AssumeUDPEncapsulationContextOnSendRule и нажмите кнопку ENTER.

Правой кнопкой мыши предположитьUDPEncapsulationContextOnSendRule, а затем выберите Изменить.

В поле «Данные о значении» введите одно из следующих значений:

Это значение по умолчанию. Если установлено 0, Windows не может установить связи безопасности с серверами, расположенными за устройствами NAT.

Если установлено 1, Windows может устанавливать связи безопасности с серверами, расположенными за устройствами NAT.

Если установлено 2, Windows может создавать ассоциации безопасности, когда сервер и клиентский компьютер VPN (Windows Vista или Windows Server 2008) находятся за устройствами NAT.

Выберите ОК, а затем выйти из редактора реестра.