- Как установить срок действия пароля Windows 10

- Как настроить срок действия пароля для локальной учетной записи Windows 10

- Как ограничить срок пароля для учетной записи Майкрософт

- Как настроить принудительную регулярную смену пароля в Windows 10

- Как изменить время истечения срока действия пароля в Windows 7 2021

- Настя и сборник весёлых историй

- Windows Server: Отключение срока действия пароля

- Отключение ограничения по сроку действия пароля локально

- Отключение ограничения по сроку действия пароля в домене

- Максимальный срок действия пароля Maximum password age

- Справочные материалы Reference

- Возможные значения Possible values

- Рекомендации Best practices

- Расположение Location

- Значения по умолчанию Default values

- Управление политикой Policy management

- Необходимость перезапуска Restart requirement

- Вопросы безопасности Security considerations

- Уязвимость Vulnerability

- Вопросы Considerations

- Возможное влияние Potential impact

Как установить срок действия пароля Windows 10

В этой инструкции подробно о том, как установить срок действия пароля для учетной записи Майкрософт и автономной учетной записи Windows 10 несколькими способами. Также может быть интересным: Как ограничить количество попыток ввода пароля, Как всё запретить и заблокировать в Windows 10.

Как настроить срок действия пароля для локальной учетной записи Windows 10

Установка срока действия пароля локальной учетной записи Windows 10 состоит из двух этапов. На первом требуется отключить неограниченный срок действия:

- Нажмите клавиши Win+R на клавиатуре, введите lusrmgr.msc и нажмите Enter.

- В открывшемся окне управления локальными пользователями выберите своего пользователя, нажмите по нему правой кнопкой мыши и откройте «Свойства».

- Снимите отметку «Срок действия пароля не ограничен» и примените настройки.

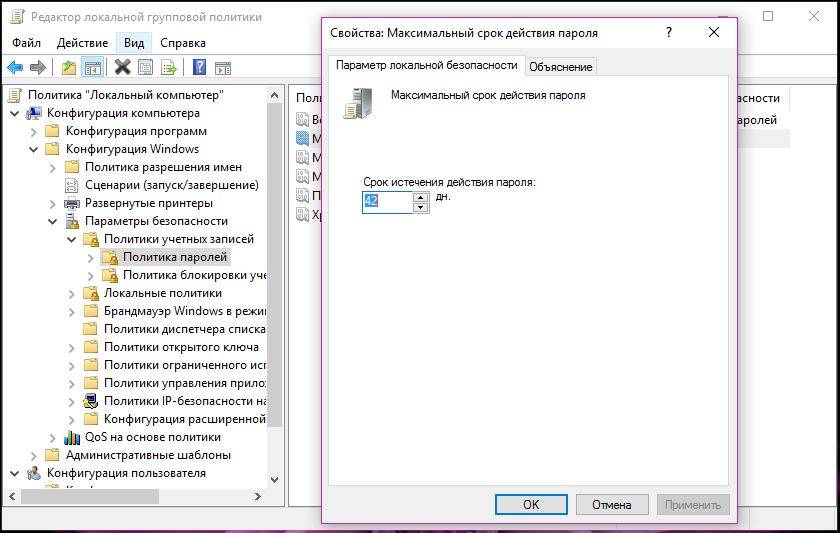

Готово. Теперь срок действия пароля существует и по умолчанию он равен 42 дням, однако вы можете изменить этот период. Если на вашем компьютере установлена Windows 10 Pro или Enterprise, можно использовать редактор локальной групповой политики:

- Нажмите клавиши Win+R, введите gpedit.msc и нажмите Enter.

- Перейдите к разделу Конфигурация компьютера — Параметры безопасности — Политики учетных записей — Политики паролей.

- Дважды нажмите по параметру «Максимальный срок действия пароля», задайте новое значение и примените настройки.

В Windows 10 Домашняя (как и в других редакциях ОС) для установки конкретного срока действия можно использовать PowerShell:

- Запустите Windows PowerShell от имени Администратора (это можно сделать нажав правой кнопкой мыши по кнопке «Пуск» и выбрав соответствующий пункт контекстного меню, есть и другие способы — Как запустить Windows PowerShell).

- Введите команду

- Для того, чтобы просмотреть установленные политики паролей, включая срок действия, можно использовать команду net accounts, как на скриншоте выше.

Как ограничить срок пароля для учетной записи Майкрософт

Если вы используете учетную запись Майкрософт, вы можете включить обязательную смену пароля раз в 72 дня. Срок для такой онлайн-аккаунта не меняется. Шаги для этого будут следующими:

- Зайдите в параметры вашей учетной записи Майкрософт: для этого можно напрямую зайти на сайт под своей учетной записью или открыть Параметры — Учетные записи — Ваши данные — Управление учетной записью Майкрософт.

- На странице управления учетной записью нажмите по «Дополнительные действия», а затем — «Изменить пароль».

- На следующем этапе задать новый пароль и установить отметку «Менять пароль через каждые 72 дня».

После сохранения изменений пароль будет действовать лишь указанные 72 дня, после чего вам будет предложено изменить его на новый.

А вдруг и это будет интересно:

Почему бы не подписаться?

Рассылка новых, иногда интересных и полезных, материалов сайта remontka.pro. Никакой рекламы и бесплатная компьютерная помощь подписчикам от автора. Другие способы подписки (ВК, Одноклассники, Телеграм, Facebook, Twitter, Youtube, Яндекс.Дзен)

26.12.2019 в 22:49

Исправьте lusmgr.msc на lusrmgr.msc.

=

Статья будет полна если хоть пару слов сказать кому и для чего это нужно. Сколько живу мне бы даже в голову не пришло задуматься об этом и даже от большого количества пользователей с которыми работаю ни разу даже намека не слышал. Даже придумать не могу где такое может пригодится.

ИМХО

27.12.2019 в 14:38

Исправил, спасибо.

А насчет кому нужно… тут как: на мой сайт ведь через поиск приходят обычно. Соответственно, кто искал (а ищут — это точно) как ограничить срок действия пароля, найдут и, вероятно, им известно зачем.

Вообще в организациях практикуется на всё пароли регулярно менять принудительно.

29.12.2019 в 15:22

В организациях может быть, но лично для меня это была новая информация о чём я говорил.

Спасибо Вам за труды!

Повторюсь, когда уведомления на ответы будут у Вас на сайте и прикрепление файлов в комментариях и личный кабинет бы не помешало где можно было бы найти все свои подписки и комментарии.

30.12.2019 в 13:44

Василий, к сожалению, уведомлений и прикрепления файлов реализовать по ряду объективных причин у меня не получится, прошу извинить.

25.08.2020 в 14:03

Статья очень полезна. Считаю комментарии Василия странными, т.к. устал уже всем знакомым уведомления отключать о смене пароля…

Как настроить принудительную регулярную смену пароля в Windows 10

Приватность и безопасность – предмет бесконечных споров, особенно когда речь заходит о Windows 10, хехе. Кто-то вообще не парится этим вопросом, а кто-то маниакально меняет пароль каждый день. Система Windows и используемая учетная запись созданы таким образом, что могут принуждать пользователя менять пароль по истечению определенного периода времени с момента последнего изменения. Здесь вы можете узнать, как настроить принудительную регулярную смену пароля в Windows 10.

Примечание: как утверждают исследователи, регулярная смена пароля вряд ли поможет вам защититься от взлома. Но каждому свое. Если вам для душевного спокойствия надо регулярно менять пароль, эта инструкция расскажет, как включить автоматический сброс.

Процедура зависит от того, какую версию Windows вы используете и каким образом предохраняетесь. Локальная учетная запись или MSA? Для всех вариантов есть свои сценарии.

Сценарий 1: групповая политика

Применим для изданий Windows 10 Профессиональная, Корпоративная или для учебных учреждений. Если у вас Windows 10 домашняя, переходите сразу к сценарию 2. Также этот метод применим только для систем, которые используют локальную учетную запись для входа. Если у вас используется пароль от учетной записи Microsoft, переходите сразу к сценарию 3.

Здесь установка запланированного сброса настраивается в правилах групповой политики.

- Нажмите Win +R и введите gpedit.msc.

- В открывшемся окне редактора групповой политики перейдите по пути:

Конфигурация компьютера – Конфигурация Windows – Параметры безопасности – Политики учетных записей – Политика паролей.

- Выберите пункт Максимальный срок действия пароля и установите нужное вам значение.

В этом же интерфейсе можно настроить другие параметры пароля, которые будут заставлять вас или других пользователей компьютера усложнять свои пароли. Можно задать требования сложности, минимальную длину и минимальный срок действия. Есть с чем поиграться.

Сценарий 2: командная строка

В Windows 10 Домашняя нет возможности управления групповой политикой, поэтому планировать принудительную смену пароля будем через командную строку. Опять же, только на случай использования локального аккаунта. Для паролей учетной записи Microsoft используйте сценарий 3.

- Запустите командную строку от имени Администратора. Для этого нажмите Win +X и в открывшемся списке выберите Командная строка (Администратор).

- Введите следующую команду:

wmic UserAccount set PasswordExpires=True

- Теперь надо ввести команду со значением количества дней, после истечения которых Windows заставит вас сменить пароль:

net accounts /maxpwage:72

В данном случае 72 обозначает 72 дня. Параметр можно задавать на ваше усмотрение.

- После установки введите команду netaccounts для проверки параметров паролей вашего компьютера.

Сценарий 3: MSA

Этот сценарий применим ко всем версиям Windows, где испольузется учетная запись Microsoft для входа в систему (пароль от учетной записи).

- Перейдите по ссылке на сайт управления учетной записью Microsoft.

- В разделе Безопасность учетной записи выберите Смена пароля.

- Отметьте пункт Менять пароль через каждые 72 дня.

- Завершите процесс смены пароля.

К сожалению, система не предлагает пользователю выбрать количество дней, после которых надо будет сбросить пароль. Но исследователи считают, что 72 дня является оптимальным вариантом.

Не забывайте, что в любой момент вы можете изменить пароль вручную. Эти три сценария лишь предоставляют вам возможность автоматизировать процесс, дабы вы не забыли о необходимости поменять данные по входу.

Актуальна ли для вас данная информация или вы менее заботливы безопасностью вашего компьютера или учетной записи? Расскажите об этом в комментариях.

Как изменить время истечения срока действия пароля в Windows 7 2021

Настя и сборник весёлых историй

В более ранних версиях Windows интервал по умолчанию, по которому пользователи были уведомлены об истечении срока действия пароля, составлял 14 дней до истечения срока действия. В Windows 7 и Windows Server 2008 R2 уведомление об истечении срока действия пароля по умолчанию происходит за 5 дней до истечения срока действия пароля.

Это по дизайну. Но если вы хотите изменить период уведомления об истечении срока действия пароля, вы можете сделать это следующим образом:

Используя gpedit.msc , групповую политику для изменения этого значения можно найти по адресу:

Конфигурация компьютера> Параметры Windows> Параметры безопасности> Локальные политики> Параметры безопасности в разделе «Интерактивный вход в систему»: Попросите пользователя сменить пароль до истечения срока действия .

Используя regedit , запись реестра, которая контролирует это, можно найти по адресу:

HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows NT CurrentVersion Winlogon

Windows Server: Отключение срока действия пароля

В целях повышения безопасности, в серверных операционных системах Windows включен срок действия пароля, по истечению которого, система будет сообщать вам о необходимости смен пароля. Если же данная функция вам не нужна, её возможно выключить через групповые политики.

Отключение ограничения по сроку действия пароля локально

Отключить данную настройку можно следующим образом:

Открываем Выполнить (Пуск — Выполнить или Win+R), после чего набираем gpedit.msc и жмем ОК.

Щелкаем два раза по этому пункту и ставим 0, чтобы отключить срок действия пароля.

Отключение ограничения по сроку действия пароля в домене

В отличии от предыдущего способа, где речь шла про редактирование локальных групповых политик, здесь нужно отредактировать групповые политики домена Active Directory. Для этого нужно удаленно зайти на сервер контроллера домена, открыть окно «Выполнить» и набрать там команду gpmc.msc , после чего нажать кнопку «ОК».

Откроется окно Управление групповой политикой. В нем находим нужную политику (по умолчанию — Default Domain Policy), и нажимаем на ней правой кнопкой мыши — и в появившемся контекстном меню выбираем «Изменить».

Откроется обычное окно редактирования групповых политик — где нужно совершить действия, описанные главой выше.

Максимальный срок действия пароля Maximum password age

Область применения Applies to

В этой статье описываются лучшие методики, расположение, значения, **** управление политиками и вопросы безопасности для параметра политики безопасности «Максимальный срок действия пароля». Describes the best practices, location, values, policy management, and security considerations for the Maximum password age security policy setting.

Справочные материалы Reference

Параметр политики «Максимальный срок действия пароля» определяет период времени (в днях), в течение который можно использовать пароль, прежде чем система потребует от пользователя его изменить. The Maximum password age policy setting determines the period of time (in days) that a password can be used before the system requires the user to change it. Вы можете задать срок действия паролей через несколько дней от 1 до 999 или указать, что срок действия паролей никогда не истечет, установив для этого числа 0 дней. You can set passwords to expire after a number of days between 1 and 999, or you can specify that passwords never expire by setting the number of days to 0. Если максимальный возраст пароля составляет от 1 до 999 дней, минимальный возраст пароля должен быть меньше максимального. If Maximum password age is between 1 and 999 days, the minimum password age must be less than the maximum password age. Если для максимального возраста пароля установлено значение 0, минимальный срок может быть любым значением от 0 до 998 дней. If Maximum password age is set to 0, Minimum password age can be any value between 0 and 998 days.

Примечание. Установка максимального срока действия пароля в значение -1 эквивалентна 0, что означает, что срок его действия никогда не истекает. Note: Setting Maximum password age to -1 is equivalent to 0, which means it never expires. Установка для него любого другого отрицательного числа эквивалентна установке для него неопределенного. Setting it to any other negative number is equivalent to setting it to Not Defined.

Возможные значения Possible values

- Указанное пользователем число дней от 0 до 999 User-specified number of days between 0 and 999

- Не определено Not defined

Рекомендации Best practices

Установите максимальный срок пароля в 30-90 дней в зависимости от среды. Set Maximum password age to a value between 30 and 90 days, depending on your environment. Таким образом, злоумышленнику достаточно времени, чтобы скомпрометировать пароль пользователя и получить доступ к сетевым ресурсам. This way, an attacker has a limited amount of time in which to compromise a user’s password and have access to your network resources.

Рекомендуемый корпорацией Майкрософт базовый уровень безопасности не содержит политику истечения срока действия паролей, так как она менее эффективна, чем современные меры защиты. The security baseline recommended by Microsoft doesn’t contain the password-expiration policy, as it is less effective than modern mitigations. Однако компании, которые не реализовали защиту паролем Azure AD, многофакторную проверку подлинности или другие современные средства защиты от атак с угадать пароли, должны оставить эту политику в силе. However, companies that didn’t implement Azure AD Password Protection, multifactor authentication, or other modern mitigations of password-guessing attacks, should leave this policy in effect.

Расположение Location

Конфигурация компьютера\Параметры Windows\Параметры безопасности\Политики учетных записей\Политика паролей Computer Configuration\Windows Settings\Security Settings\Account Policies\Password Policy

Значения по умолчанию Default values

В следующей таблице приведены фактические и действующие значения по умолчанию для этой политики. The following table lists the actual and effective default policy values. Значения по умолчанию также можно найти на странице свойств политики. Default values are also listed on the policy’s property page.

| Тип сервера или объект групповой политики (GPO) Server type or Group Policy Object (GPO) | Значение по умолчанию Default value |

|---|---|

| Политика домена по умолчанию Default domain policy | 42 дня 42 days |

| Политика контроллера домена по умолчанию Default domain controller policy | Не определено Not defined |

| Параметры по умолчанию для отдельного сервера Stand-alone server default settings | 42 дня 42 days |

| Параметры по умолчанию для контроллера домена Domain controller effective default settings | 42 дня 42 days |

| Эффективные параметры по умолчанию для серверов-членов Member server effective default settings | 42 дня 42 days |

| Эффективные параметры GPO по умолчанию на клиентских компьютерах Effective GPO default settings on client computers | 42 дня 42 days |

Управление политикой Policy management

В этом разделе описаны компоненты, средства и рекомендации, которые помогут в управлении этой политикой. This section describes features, tools, and guidance to help you manage this policy.

Необходимость перезапуска Restart requirement

Нет. None. Изменения этой политики становятся эффективными без перезапуска компьютера, если они сохраняются локально или распространяются с помощью групповой политики. Changes to this policy become effective without a computer restart when they are saved locally or distributed through Group Policy.

Вопросы безопасности Security considerations

В этом разделе описывается, как злоумышленник может использовать функцию или ее конфигурацию, как реализовать меры противодействия, а также возможные отрицательные последствия реализации. This section describes how an attacker might exploit a feature or its configuration, how to implement the countermeasure, and the possible negative consequences of implementation.

Уязвимость Vulnerability

Чем дольше пароль существует, тем выше вероятность того, что он будет скомпрометирован атакой с использованием атак злоумышленника, которые получают общие сведения о пользователе или когда пользователь делится паролем. The longer a password exists, the higher the likelihood that it will be compromised by a brute force attack, by an attacker gaining general knowledge about the user, or by the user sharing the password. Если установить **** для параметра политики «Максимальный срок действия пароля» значение 0, чтобы пользователям никогда не требовалось изменять свои пароли, злоумышленник может использовать скомпрометированную пароль, если допустимый пользователь имеет авторизованный доступ. Configuring the Maximum password age policy setting to 0 so that users are never required to change their passwords allows a compromised password to be used by the malicious user for as long as the valid user is authorized access.

Вопросы Considerations

Обязательное изменение паролей является долгосрочной практикой обеспечения безопасности, но текущие исследования настоятельно указывают на отрицательное влияние истечения срока действия пароля. Mandated password changes are a long-standing security practice, but current research strongly indicates that password expiration has a negative effect. Дополнительные сведения см. в руководстве по паролям Майкрософт. See Microsoft Password Guidance for further information.

Настройте для параметра политики «Максимальный срок использования пароля» значение, подходящее для бизнес-требований организации. Configure the Maximum password age policy setting to a value that is suitable for your organization’s business requirements. Например, многие организации имеют нормативные или страховые требования, требующие короткого срока действия паролей. For example, many organisations have compliance or insurance mandates requiring a short lifespan on passwords. Если такое требование существует, параметр политики максимального возраста паролей можно использовать для удовлетворения бизнес-требований. Where such a requirement exists, the Maximum password age policy setting can be used to meet business requirements.

Возможное влияние Potential impact

Если параметр политики максимального возраста паролей слишком низкий, пользователям приходится очень часто менять свои пароли. If the Maximum password age policy setting is too low, users are required to change their passwords very often. Такая конфигурация может снизить безопасность в организации, так как пользователи могут хранить свои пароли в незащиченном расположении или потерять их. Such a configuration can reduce security in the organization because users might keep their passwords in an unsecured location or lose them. Если значение этого параметра политики слишком высокое, уровень безопасности в организации снижается, так как он позволяет потенциальным злоумышленникам больше времени для обнаружения паролей пользователей или использования скомпрометных учетных записей. If the value for this policy setting is too high, the level of security within an organization is reduced because it allows potential attackers more time in which to discover user passwords or to use compromised accounts.