Взлом Windows Server 2003

| Список форумов SYSAdmins.RU -> Информационная Безопасность | На страницу 1, 2 След. |

| Автор | |||

|---|---|---|---|

| AiratOS Участник форума Зарегистрирован: 03.02.2007

|

| ||

| Вернуться к началу |

| ||

| |||

| Зарегистрируйтесь и реклама исчезнет! | |||

| |||

| schannel Участник форума Зарегистрирован: 05.05.2007

|

| ||

| Вернуться к началу |

| ||

| |||

| AiratOS Участник форума Зарегистрирован: 03.02.2007

|

| ||

| Вернуться к началу |

| ||

| |||

| schannel Участник форума Зарегистрирован: 05.05.2007

|

| ||

| Вернуться к началу |

| ||

| |||

| AiratOS Участник форума Зарегистрирован: 03.02.2007

|

| ||

| Вернуться к началу |

| ||

| |||

| Glor Участник форума Зарегистрирован: 07.04.2007

|

| ||

| Вернуться к началу |

| ||

| |||

| AiratOS Участник форума Зарегистрирован: 03.02.2007

|

| ||

| Вернуться к началу |

| ||

| |||

| Glor Участник форума Зарегистрирован: 07.04.2007

|

| ||

| Вернуться к началу |

| ||

| |||

| SpV82 Участник форума Зарегистрирован: 19.09.2006

|

| ||

| Вернуться к началу |

| ||

| |||

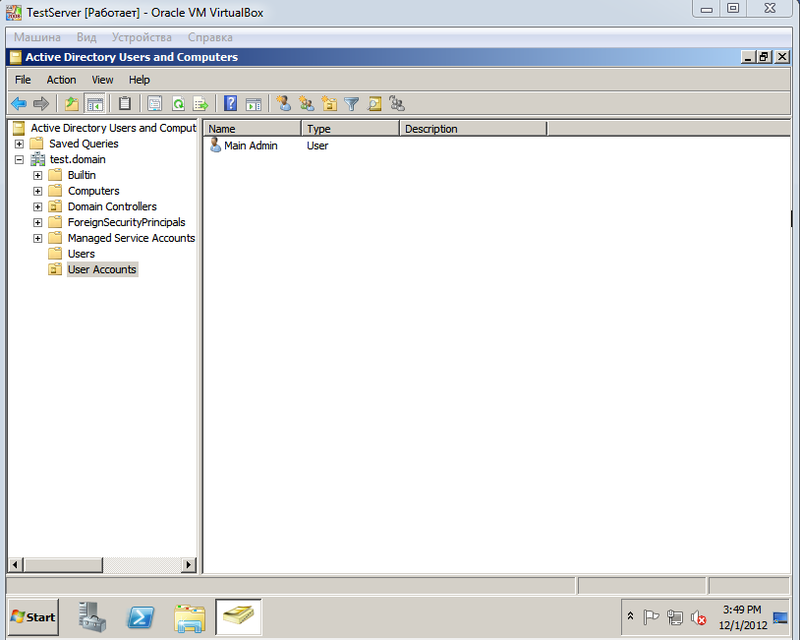

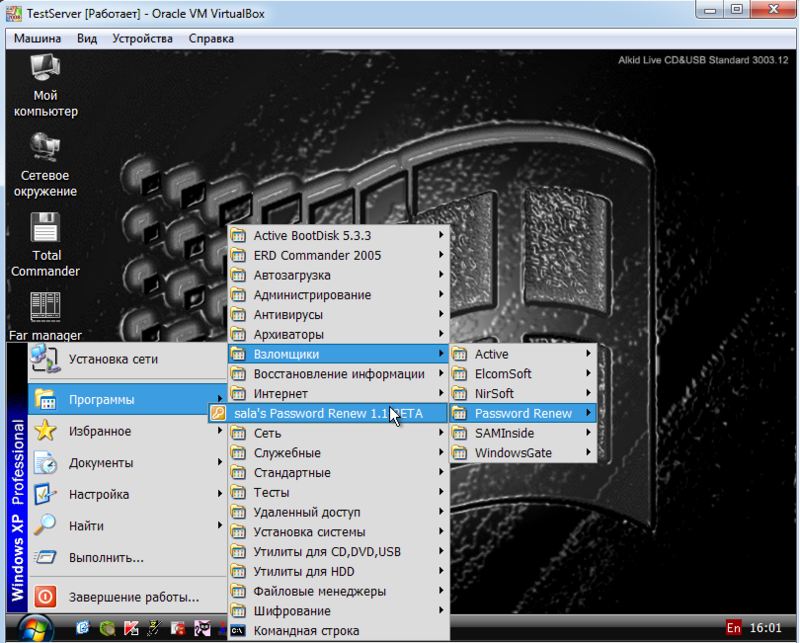

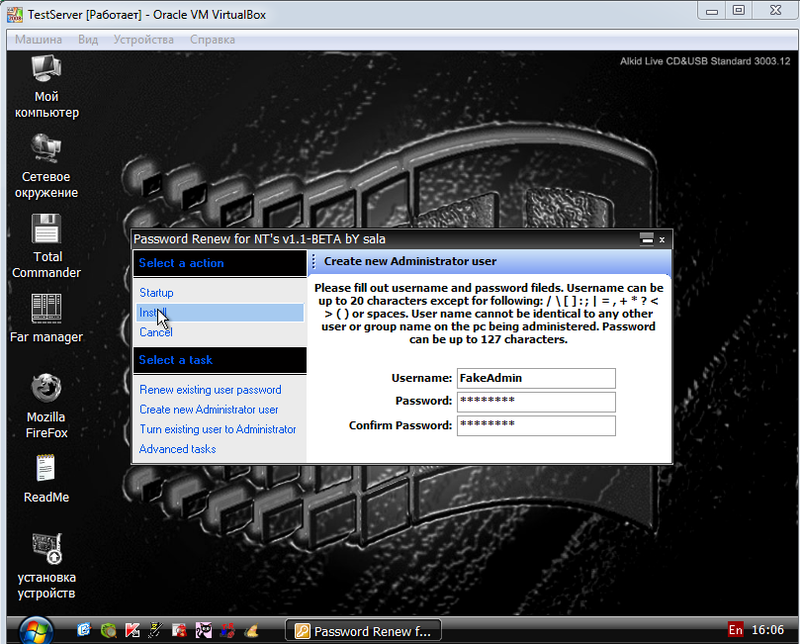

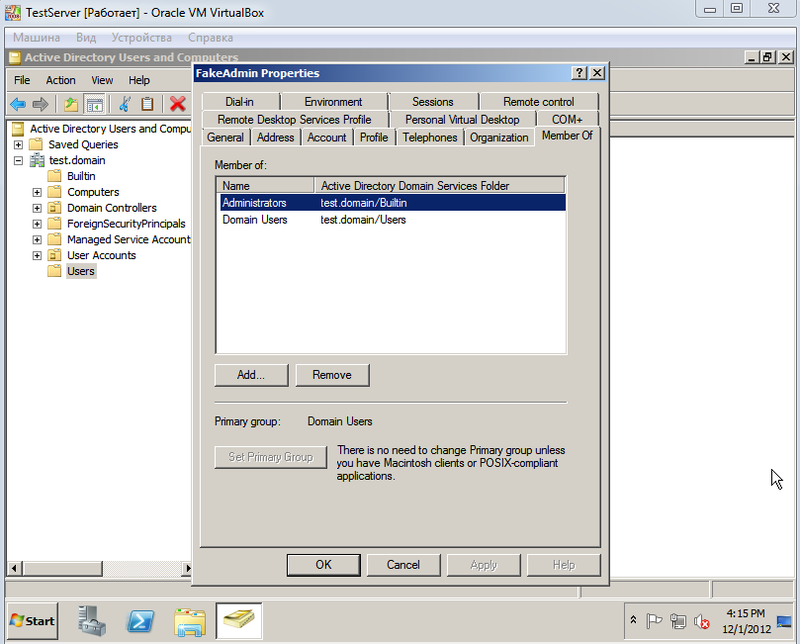

| Glor Участник форума Зарегистрирован: 07.04.2007 Взлом контроллера домена в два кликаВсе началось с того, что я, естественно в учебных целях, задался вопросом. Как получить доступ к контроллеру домена и учетным записям Active Directory без каких-либо паролей. Кто знает что может случиться, надо быть готовым ко всему. Сразу скажу что познания в программировании у меня минимальные, не говоря уже о понимании принципов работы Windows Server. Перепробовав несколько способов, найденных в интернете я не получил результата. Вам однозначно знакомо такое поганое чувство когда что-то не получается. Так вот именно с таким чувством я забросил свою затею, пока не пришлось сбрасывать пароль на одной персоналке. Добившись успеха, я решил применить то же самое к серверу. Итак под катом находится пошаговая инструкция для начинающих админов по взлому контроллера домена. Все что нам надо, это всеми любимый Alkid Live CD/USB и руки. Итак, устанавливаем на тестовый сервер, задаем суперсложный пароль для администратора, накатываем обновления. Создадим, одного пользователя, назовем его MainAdmin. Он и будет целью нашей «атаки». А дальше идет самое интересное: загружаемся с Alkid live CD, скачать ее можно на торрентах, и выбираем программку Password Renew. Программа попросит указать путь к папке Windows, выбираем C:\windows. Перезагружаемся и заходим с помощью только что созданной учетной записи. На этом собственно все. FakeAdmin состоит в группе Администраторы, зайдя под ним, мы можем делать все что нашей душе угодно, доступ к контроллеру домена и AD получен. P.S. Можно не пускать в серверную посторонних, делать контроллеры доменов в ненадежных местах контроллерами только для чтения, но мне кажется что этого мало. Если кто-нибудь знает как обезопасить себя от такого рода «атаки», пожалуйста, поделитесь опытом. Данная статья не подлежит комментированию, поскольку её автор ещё не является полноправным участником сообщества. Вы сможете связаться с автором только после того, как он получит приглашение от кого-либо из участников сообщества. До этого момента его username будет скрыт псевдонимом. | |||