- Web Application Proxy в Windows Server 2012 R2

- Установка роли ADFS в Windows Server 2012 R2

- Установка службы Web Application Proxy

- Публикация приложения через Web Application Proxy

- Управление SSL-сертификатами в AD FS и WAP в Windows Server 2016 Managing SSL Certificates in AD FS and WAP in Windows Server 2016

- Получение SSL-сертификатов Obtaining your SSL Certificates

- Сколько сертификатов требуется How many certificates are needed

- Требования к сертификатам SSL SSL Certificate Requirements

- Замена SSL-сертификата для AD FS Replacing the SSL certificate for AD FS

- Замена SSL-сертификата для AD FS, выполняемого в режиме привязки проверки подлинности сертификата по умолчанию Replacing the SSL certificate for AD FS running in default certificate authentication binding mode

- Дополнительные замечания Additional Notes

- Замена SSL-сертификата для AD FS, работающего в альтернативном режиме привязки TLS Replacing the SSL certificate for AD FS running in alternate TLS binding mode

- Дополнительные замечания Additional Notes

- Замена сертификата SSL для прокси веб-приложения Replacing the SSL certificate for the Web Application Proxy

Web Application Proxy в Windows Server 2012 R2

Продолжаем знакомиться с новыми возможностями ОС Windows Server 2012 R2. Ранее мы рассказывали о корпоративном аналоге DropBox в Windows Server 2012 R2 под названием Work Folders. Сегодня речь пойдет о еще одном новшестве новой серверной платформы – функции Web Application Proxy. Web Application Proxy – это новая функция роли Remote Access в Windows 2012 R2, позволяющая публиковать HTTP/ HTTPS приложения, расположенные в периметре корпоративной сети на клиентских устройствах (в первую очередь подразумеваются мобильные устройства) за ее периметром. Благодаря возможности интеграции c AD FS (служба может выступать в качестве ADFS-прокси), возможно обеспечить аутентификацию внешних пользователей, пытающихся получить доступ к опубликованным приложениям.

Web Application Proxy предоставляет такие же возможности публикации приложений, как и Forefront Unified Access Gateway (UAG), однако данная служба также позволяет взаимодействовать с другими серверами и сервисами, обеспечивая тем самым более гибкую и рациональную конфигурацию.

Web Application Proxy по сути выполняет функцию обратного прокси сервера (HTTP reverse proxy), организуя ретрансляцию запросов клиентов из внешней сети на внутренний сервер, и является межсетевым экраном на прикладном уровне.

Сервер со службой Web Application Proxy получает внешний HTTP/HTTPS трафик и терминирует его, после чего от своего имени инициирует новое подключение ко внутреннему приложению (веб-серверу). Т.е. внешние пользователи прямого доступа к внутреннему приложению реально не получают. Любой другой трафик, получаемый Web Application Proxy, отклоняется (в том числе отклоняются HTTP/HTTPS запросы, которые могут быть использованы при DoS, SSL и 0-day атаках).

Требования к организации Web Application Proxy и ключевые особенности:

- Систему можно развернуть на серверах с ОС Windows Server 2012 R2, включенных в домен Active Directory, с ролями AD FS и Web Application Proxy. Эти роли должны быть установлены на разных серверах.

- Необходимо обновить схему Active Directory до Windows Server 2012 R2 (обновлять контроллеры домена до Windows Server 2012 R2 не нужно)

- В качестве клиентских устройств поддерживаются устройства с ОС Windows, IOS (iPad и iPhone). Работы над клиентами для Android и Windows Phone пока еще не окончены

- Аутентификация клиентов осуществляется службой Active Directory Federation Services (ADFS), которая также выполняет функции ADFS – проксирования.

- Типовая схема размещения сервера с ролью Web Application Proxy представлена на рисунке. Данный сервер располагается в выделенной DMZ зоне и отделен от внешней (Интернет) и внутренней сети (Интранет) межсетевыми экранами. В этой конфигурации для работы Web Application Proxy требует наличия двух интерфейсов – внутреннего (Intranet) и внешнего (DMZ)

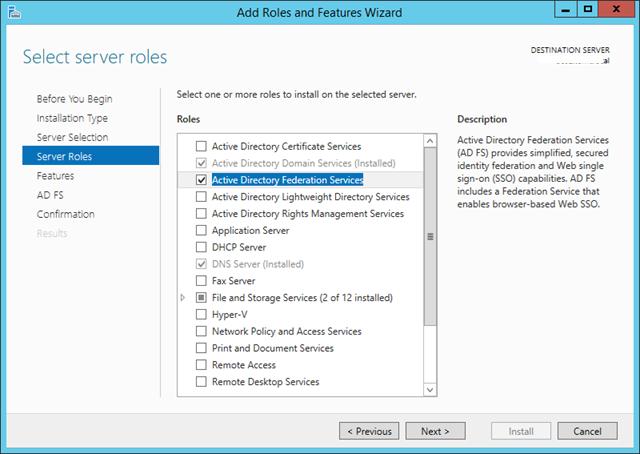

Установка роли ADFS в Windows Server 2012 R2

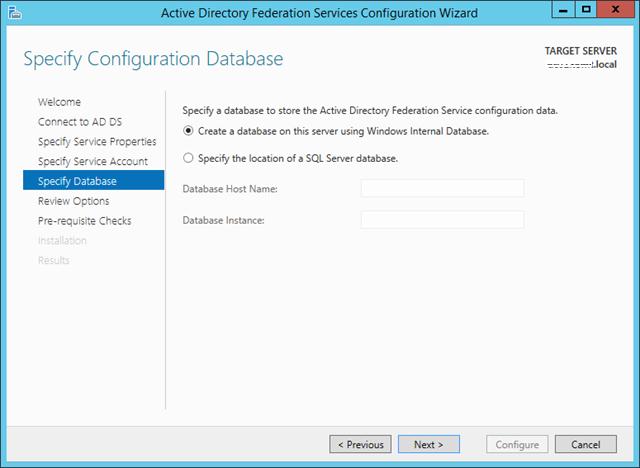

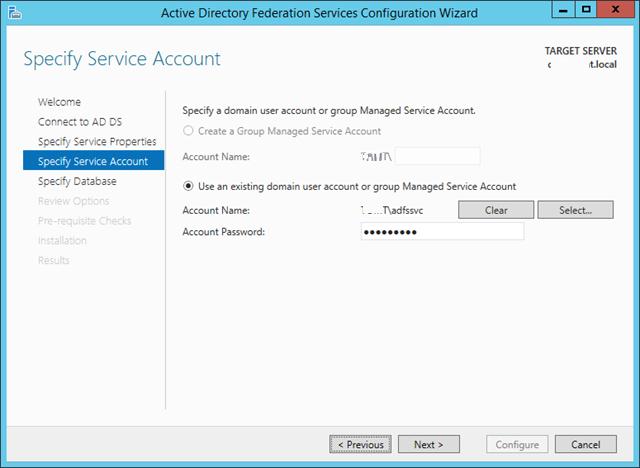

Для обеспечения дополнительной безопасности преаутентифкация внешних клиентов выполняется на сервере ADFS, в противном случае используется pass-through аутентификация на конечном сервере приложения (что менее секьюрно). Поэтому первый шаг при настройке Web Application Proxy – установка на отдельном сервере роли Active Directory Federation Services.

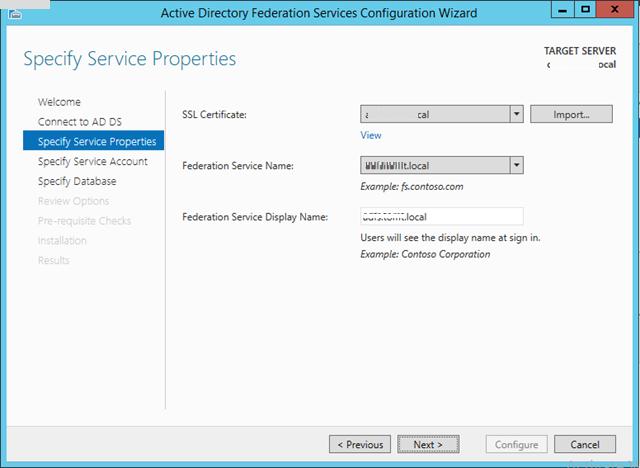

При установке ADFS нужно выбрать SSL сертификат, который будет использоваться для шифрования, а также DNS имена, которые будут использоваться клиентами при подключении (соответствующие записи в DNS зоне придется создать самостоятельно).

Затем нужно указать сервисную учетную запись для службы ADFS. Необходимо учесть, что имя ADFS должно быть указано в атрибут Service Principal Name аккаунта. Сделать это можно командой:

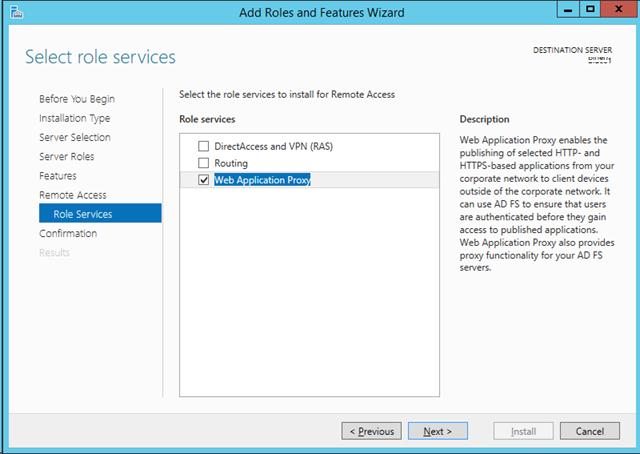

Установка службы Web Application Proxy

Следующий этап, настройка самой службы Web Application Proxy. Напомним, что служба Web Application Proxy в Windows Server 2012 R2 является частью роли “Remote Access”. Установите службу Web Application Proxy и запустите мастер ее настройки.

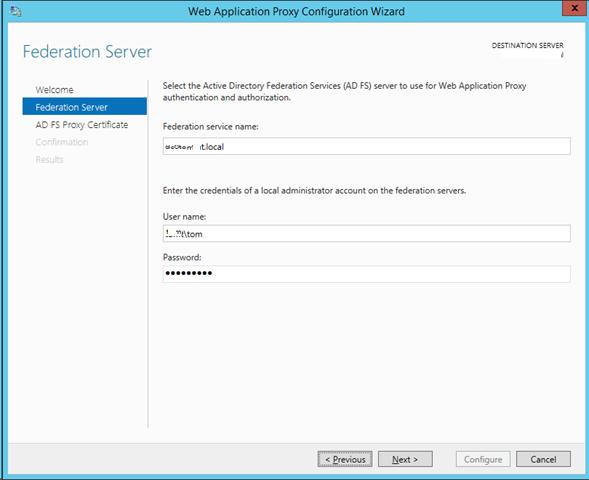

На первом этапе мастер предложит Вам указать имя ADFS сервера и параметры учетной записи, имеющей доступ к данной службе.

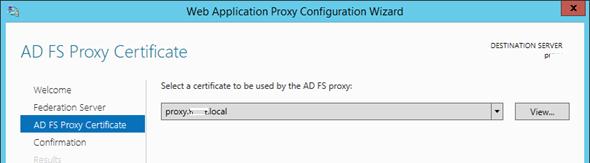

Далее нужно указать сертификат (убедитесь, что в альтернативных именах сертификата содержится имя сервера ADFS).

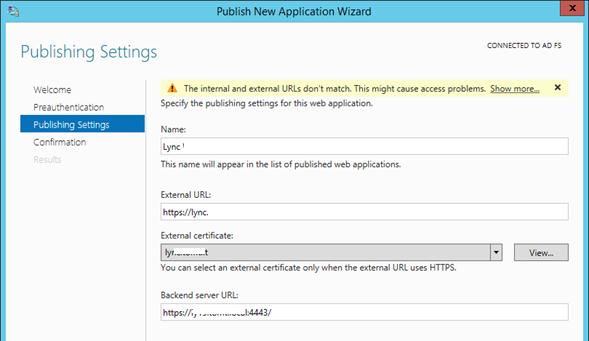

Публикация приложения через Web Application Proxy

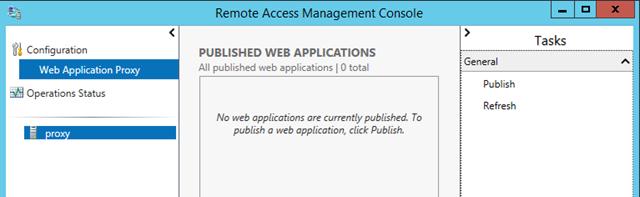

После того, как установлены роли ADFS и Web Application Proxy (которая работает еще и как ADFS Proxy), можно перейти непосредственно к публикации наружу конкретного приложения. Сделать это можно с помощью консоли Remote Access Management Console.

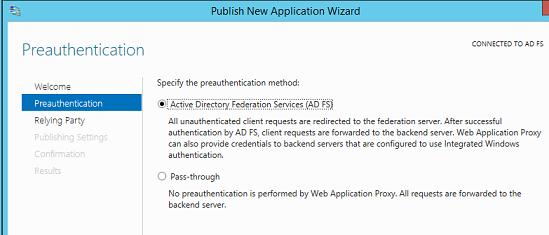

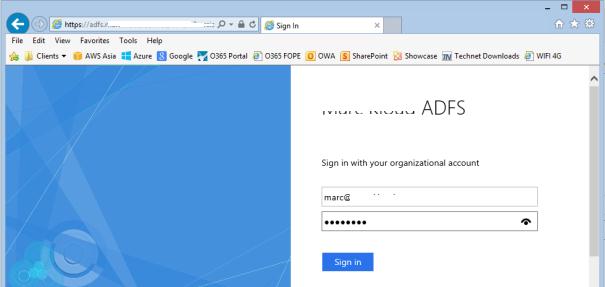

Запустите мастер публикации и укажите, хотите ли вы использовать для преаутентификации службу ADFS (это именно наш вариант).

Затем нужно задать имя публикуемого приложения, используемый сертификат, внешний URL (имеенно его для подключения будут использовать внешние пользователи) и внутрений URL-адрес сервера, на который будут пересылаться запросы.

Backend server URL: lync.winitpro.local:4443

Завершите работу мастера, и на этом публикация приложений окончена. Теперь, если попытаться с помощью браузера зайти на опубликованный внешний URL-адрес, то браузер сначала будет перенаправлен на службу аутентификации (ADFS Proxy), а после успешной аутентификации пользователь будет отправлен непосредственно на внутренний сайт (веб приложение).

Благодаря новой службе Web Application Proxy в Windows Server 2012 R2 возможно реализовать функционал обратного прокси сервера с целью публикации внутренних служб предприятия наружу без необходимости использования задействовать сторонние файерволы и продукты, в том числе такие, как Forefront и пр.

Управление SSL-сертификатами в AD FS и WAP в Windows Server 2016 Managing SSL Certificates in AD FS and WAP in Windows Server 2016

В этой статье описывается, как развернуть новый SSL-сертификат на серверах AD FS и WAP. This article describes how to deploy a new SSL certificate to your AD FS and WAP servers.

Рекомендуемый способ замены SSL-сертификата, пересылаемого в AD FS ферму, — использование Azure AD Connect. The recommended way to replace the SSL certificate going forward for an AD FS farm is to use Azure AD Connect. Дополнительные сведения см. в статье обновление SSL-сертификата для фермы службы федерации Active Directory (AD FS) (AD FS) . For more information see Update the SSL certificate for an Active Directory Federation Services (AD FS) farm

Получение SSL-сертификатов Obtaining your SSL Certificates

Для производственных AD FS ферм рекомендуется использовать общедоступный доверенный SSL-сертификат. For production AD FS farms a publicly trusted SSL certificate is recommended. Обычно это достигается путем отправки запроса подписи сертификата (CSR) стороннему поставщику сертификатов. This is usually obtained by submitting a certificate signing request (CSR) to a third party, public certificate provider. Существует множество способов создания CSR, в том числе с компьютера под управлением Windows 7 или более поздней версии. There are a variety of ways to generate the CSR, including from a Windows 7 or higher PC. Поставщик должен иметь документацию для этого. Your vendor should have documentation for this.

Сколько сертификатов требуется How many certificates are needed

Мы рекомендуем использовать общий SSL-сертификат для всех AD FS и прокси серверов. It is recommended that you use a common SSL certificate across all AD FS and Web Application Proxy servers. Подробные требования см. в документе AD FS и требования SSL-сертификата для прокси For detailed requirements see the document AD FS and Web Application Proxy SSL certificate requirements

Требования к сертификатам SSL SSL Certificate Requirements

Требования, включая именование, корневой уровень доверия и расширений, см. в документе AD FS и требования SSL к сертификатам прокси веб-приложения . For requirements including naming, root of trust and extensions see the document AD FS and Web Application Proxy SSL certificate requirements

Замена SSL-сертификата для AD FS Replacing the SSL certificate for AD FS

Сертификат AD FS SSL не совпадает с сертификатом связи службы AD FS, найденным в оснастке управления AD FS. The AD FS SSL certificate is not the same as the AD FS Service communications certificate found in the AD FS Management snap-in. Чтобы изменить AD FS SSL-сертификат, потребуется использовать PowerShell. To change the AD FS SSL certificate, you will need to use PowerShell.

Сначала определите режим привязки сертификата, в котором выполняются серверы AD FS: привязка проверки подлинности сертификата по умолчанию или альтернативный режим привязки клиента TLS. First, determine which certificate binding mode your AD FS servers are running: default certificate authentication binding, or alternate client TLS binding mode.

Замена SSL-сертификата для AD FS, выполняемого в режиме привязки проверки подлинности сертификата по умолчанию Replacing the SSL certificate for AD FS running in default certificate authentication binding mode

AD FS по умолчанию выполняет проверку подлинности сертификата устройства через порт 443 и проверку подлинности сертификата пользователя через порт 49443 (или настраиваемый порт, не 443). AD FS by default performs device certificate authentication on port 443 and user certificate authentication on port 49443 (or a configurable port that is not 443). В этом режиме используйте командлет PowerShell Set-AdfsSslCertificate для управления SSL-сертификатом. In this mode, use the powershell cmdlet Set-AdfsSslCertificate to manage the SSL certificate.

Выполните инструкции, описанные ниже. Follow the steps below:

Сначала необходимо получить новый сертификат. First, you will need to obtain the new certificate. Обычно это делается путем отправки запроса подписи сертификата (CSR) сторонним поставщикам сертификатов. This is usually done by submitting a certificate signing request (CSR) to a third party, public certificate provider. Существует множество способов создания CSR, в том числе с компьютера под управлением Windows 7 или более поздней версии. There are a variety of ways to generate the CSR, including from a Windows 7 or higher PC. Поставщик должен иметь документацию для этого. Your vendor should have documentation for this.

После получения ответа от поставщика сертификатов импортируйте его в хранилище локального компьютера на каждом AD FS и на прокси-сервере. Once you get the response from your certificate provider, import it to the Local Machine store on each AD FS and Web Application Proxy server.

На сервере- источнике AD FS используйте следующий командлет для установки нового SSL-сертификата. On the primary AD FS server, use the following cmdlet to install the new SSL certificate

Отпечаток сертификата можно найти, выполнив следующую команду: The certificate thumbprint can be found by executing this command:

Дополнительные замечания Additional Notes

- Командлет Set-AdfsSslCertificate является командлетом с несколькими узлами. Это означает, что будет выполнено обновление только с первичного узла и всех узлов фермы. The Set-AdfsSslCertificate cmdlet is a multi-node cmdlet; this means it only has to run from the primary and all nodes in the farm will be updated. Это новое в сервере 2016. This is new in Server 2016. На сервере 2012 R2 необходимо было выполнить Set-AdfsSslCertificate на каждом сервере. On Server 2012 R2 you had to run Set-AdfsSslCertificate on each server.

- Командлет Set-AdfsSslCertificate должен выполняться только на сервере-источнике. The Set-AdfsSslCertificate cmdlet has to be run only on the primary server. Сервер первичного сервера должен работать под сервером 2016, и уровень поведения фермы должен быть повышен до 2016. The primary server has to be running Server 2016 and the Farm Behavior Level should be raised to 2016.

- Командлет Set-AdfsSslCertificate будет использовать удаленное взаимодействие PowerShell для настройки других серверов AD FS, убедитесь, что порт 5985 (TCP) открыт на других узлах. The Set-AdfsSslCertificate cmdlet will use PowerShell Remoting to configure the other AD FS servers, make sure port 5985 (TCP) is open on the other nodes.

- Командлет Set-AdfsSslCertificate предоставит субъекту адфссрв разрешения на чтение закрытым ключам SSL-сертификата. The Set-AdfsSslCertificate cmdlet will grant the adfssrv principal read permissions to the private keys of the SSL certificate. Этот участник представляет службу AD FS. This principal represents the AD FS service. Нет необходимости предоставлять учетной записи службы AD FS доступ на чтение закрытых ключей SSL-сертификата. It’s not necessary to grant the AD FS service account read access to the private keys of the SSL certificate.

Замена SSL-сертификата для AD FS, работающего в альтернативном режиме привязки TLS Replacing the SSL certificate for AD FS running in alternate TLS binding mode

При настройке в альтернативном режиме клиентской привязки TLS AD FS выполняет проверку подлинности сертификата устройства в порте 443 и проверку подлинности сертификата пользователя на порте 443, а также на другом имени узла. When configured in alternate client TLS binding mode, AD FS performs device certificate authentication on port 443 and user certificate authentication on port 443 as well, on a different hostname. Имя узла сертификата пользователя — это AD FS имя узла, предварительно заданное с помощью «цертаус», например «certauth.fs.contoso.com». The user certificate hostname is the AD FS hostname pre-pended with «certauth», for example «certauth.fs.contoso.com». В этом режиме используйте командлет PowerShell Set-Адфсалтернатетлсклиентбиндинг для управления SSL-сертификатом. In this mode, use the powershell cmdlet Set-AdfsAlternateTlsClientBinding to manage the SSL certificate. Это позволит управлять не только альтернативной привязкой клиента TLS, но и всеми другими привязками, для которых AD FS задает SSL-сертификат. This will manage not only the alternative client TLS binding but all other bindings on which AD FS sets the SSL certificate as well.

Выполните инструкции, описанные ниже. Follow the steps below:

Сначала необходимо получить новый сертификат. First, you will need to obtain the new certificate. Обычно это делается путем отправки запроса подписи сертификата (CSR) сторонним поставщикам сертификатов. This is usually done by submitting a certificate signing request (CSR) to a third party, public certificate provider. Существует множество способов создания CSR, в том числе с компьютера под управлением Windows 7 или более поздней версии. There are a variety of ways to generate the CSR, including from a Windows 7 or higher PC. Поставщик должен иметь документацию для этого. Your vendor should have documentation for this.

После получения ответа от поставщика сертификатов импортируйте его в хранилище локального компьютера на каждом AD FS и на прокси-сервере. Once you get the response from your certificate provider, import it to the Local Machine store on each AD FS and Web Application Proxy server.

На сервере- источнике AD FS используйте следующий командлет для установки нового SSL-сертификата. On the primary AD FS server, use the following cmdlet to install the new SSL certificate

Отпечаток сертификата можно найти, выполнив следующую команду: The certificate thumbprint can be found by executing this command:

Дополнительные замечания Additional Notes

- Командлет Set-Адфсалтернатетлсклиентбиндинг является командлетом с несколькими узлами. Это означает, что будет выполнено обновление только с первичного узла и всех узлов фермы. The Set-AdfsAlternateTlsClientBinding cmdlet is a multi-node cmdlet; this means it only has to run from the primary and all nodes in the farm will be updated.

- Командлет Set-Адфсалтернатетлсклиентбиндинг должен выполняться только на сервере-источнике. The Set-AdfsAlternateTlsClientBinding cmdlet has to be run only on the primary server. Сервер первичного сервера должен работать под сервером 2016, и уровень поведения фермы должен быть повышен до 2016. The primary server has to be running Server 2016 and the Farm Behavior Level should be raised to 2016.

- Командлет Set-Адфсалтернатетлсклиентбиндинг будет использовать удаленное взаимодействие PowerShell для настройки других серверов AD FS, убедитесь, что порт 5985 (TCP) открыт на других узлах. The Set-AdfsAlternateTlsClientBinding cmdlet will use PowerShell Remoting to configure the other AD FS servers, make sure port 5985 (TCP) is open on the other nodes.

- Командлет Set-Адфсалтернатетлсклиентбиндинг предоставит субъекту адфссрв разрешения на чтение закрытым ключам SSL-сертификата. The Set-AdfsAlternateTlsClientBinding cmdlet will grant the adfssrv principal read permissions to the private keys of the SSL certificate. Этот участник представляет службу AD FS. This principal represents the AD FS service. Нет необходимости предоставлять учетной записи службы AD FS доступ на чтение закрытых ключей SSL-сертификата. It’s not necessary to grant the AD FS service account read access to the private keys of the SSL certificate.

Замена сертификата SSL для прокси веб-приложения Replacing the SSL certificate for the Web Application Proxy

Чтобы настроить привязку проверки подлинности сертификата по умолчанию или альтернативный режим привязки TLS клиента в WAP, можно использовать командлет Set-Вебаппликатионпроксисслцертификате. For configuring both the default certificate authentication binding or alternate client TLS binding mode on the WAP we can use the Set-WebApplicationProxySslCertificate cmdlet. Чтобы заменить сертификат SSL прокси-сервера веб – приложения на каждом прокси-сервере, используйте следующий командлет для установки нового сертификата SSL: To replace the Web Application Proxy SSL certificate, on each Web Application Proxy server use the following cmdlet to install the new SSL certificate:

Если приведенный выше командлет завершится сбоем, поскольку срок действия старого сертификата уже истек, перенастройте прокси-сервер с помощью следующих командлетов: If the above cmdlet fails because the old certificate has already expired, reconfigure the proxy using the following cmdlets:

Введите учетные данные пользователя домена, который является локальным администратором на AD FS сервере Enter the credentials of a domain user who is local administrator on the AD FS server