- Управление ключами OpenSSH OpenSSH key management

- Сведения о парах ключей About key pairs

- Создание ключей узла Host key generation

- Создание ключей пользователя User key generation

- Развертывание открытого ключа Deploying the public key

- Активация с помощью службы управления ключами Activate using Key Management Service

- Служба управления ключами в Windows 10 Key Management Service in Windows 10

- Настройка KMS в Windows 10 Configure KMS in Windows 10

- Служба управления ключами в Windows Server2012R2 Key Management Service in Windows Server 2012 R2

- Настройка KMS в Windows Server2012R2 Configure KMS in Windows Server 2012 R2

- Проверка конфигурации службы управления ключами Verifying the configuration of Key Management Service

- Служба управления ключами в более ранних версиях Windows Key Management Service in earlier versions of Windows

Управление ключами OpenSSH OpenSSH key management

Большинство операций аутентификации в средах Windows выполняется с использованием имени пользователя и пароля. Most authentication in Windows environments is done with a username-password pair. Это хорошо подходит для систем, использующих общий домен. This works well for systems that share a common domain. При работе с несколькими доменами, например с локальными и облачными системами, возникает риск атак методом перебора. When working across domains, such as between on-premise and cloud-hosted systems, it becomes vulnerable to brute force intrusions.

С другой стороны, среды Linux традиционно используют для аутентификации пару открытого и закрытого ключей, что делает ненужным использование угадываемых паролей. By comparison, Linux environments commonly use public-key/private-key pairs to drive authentication which doesn’t require the use of guessable passwords. OpenSSH содержит средства, поддерживающие такой сценарий: OpenSSH includes tools to help support this, specifically:

- ssh-keygen для создания защищенных ключей; ssh-keygen for generating secure keys

- ssh-agent и ssh-add для защищенного хранения закрытых ключей; ssh-agent and ssh-add for securely storing private keys

- scp и sftp для защищенного копирования файлов открытого ключа при первом использовании сервера. scp and sftp to securely copy public key files during initial use of a server

В этом документе описано, как использовать эти средства в Windows для перехода на аутентификацию с использованием ключей по протоколу SSH. This document provides an overview of how to use these tools on Windows to begin using key authentication with SSH. Если вы ничего не знаете об управлении ключами через SSH, мы настоятельно рекомендуем ознакомиться с документом NIST IR 7966 о защите интерактивного и автоматизированного управления доступом через Secure Shell (SSH). If you are unfamiliar with SSH key management, we strongly recommend you review NIST document IR 7966 titled «Security of Interactive and Automated Access Management Using Secure Shell (SSH).»

Сведения о парах ключей About key pairs

Парой ключей называются файлы открытого и закрытого ключей, которые используются в некоторых протоколах аутентификации. Key pairs refer to the public and private key files that are used by certain authentication protocols.

При аутентификации SSH на основе открытого ключа используются асимметричные алгоритмы шифрования для создания двух файлов ключей, один из которых считается закрытым, а второй открытым. SSH public-key authentication uses asymmetric cryptographic algorithms to generate two key files – one «private» and the other «public». Файлы закрытых ключей выполняют функцию паролей, а значит, должны быть постоянно защищены. The private key files are the equivalent of a password, and should stay protected under all circumstances. Если кто-то получит ваш закрытый ключ, он сможет войти от вашего имени на любой сервер с поддержкой SSH, к которому у вас есть доступ. If someone acquires your private key, they can log in as you to any SSH server you have access to. Открытый ключ размещается на сервере SSH. Его можно свободно распространять, не компрометируя закрытый ключ. The public key is what is placed on the SSH server, and may be shared without compromising the private key.

Если на сервере SSH используется аутентификация с помощью ключей, сервер и клиент SSH сравнивают открытые ключи, связанные с предоставленным именем пользователя, с закрытым ключом. When using key authentication with an SSH server, the SSH server and client compare the public keys for username provided against the private key. Если открытый ключ на стороне сервера не проходит проверку по закрытому ключу, сохраненному на стороне клиента, аутентификация не будет выполнена. If the server-side public key cannot be validated against the client-side private key, authentication fails.

Пару ключей можно дополнить многофакторной проверкой подлинности, например, настроив требование предоставлять парольную фразу при создании пары ключей (см. раздел о создании ключей ниже). Multi-factor authentication may be implemented with key pairs by requiring that a passphrase be supplied when the key pair is generated (see key generation below). При аутентификации пользователю предлагается ввести эту парольную фразу. Она применяется вместе с закрытым ключом для аутентификации пользователя. During authentication the user is prompted for the passphrase, which is used along with the presence of the private key on the SSH client to authenticate the user.

Создание ключей узла Host key generation

Для открытых ключей действуют определенные требования к ACL, которые в среде Windows соответствуют предоставлению доступа только администраторам и системной учетной записи. Public keys have specific ACL requirements that, on Windows, equate to only allowing access to administrators and System. Чтобы упростить эту задачу, To make this easier,

- был создан модуль PowerShell OpenSSHUtils для корректной настройки ACL для ключей. Этот модуль нужно установить на сервере. The OpenSSHUtils PowerShell module has been created to set the key ACLs properly, and should be installed on the server

- При первом использовании sshd будет автоматически создана пара ключей для узла. On first use of sshd, the key pair for the host will be automatically generated. Если ssh-agent в этот момент работает, ключи будут автоматически добавлены в локальное хранилище. If ssh-agent is running, the keys will be automatically added to the local store.

Чтобы упростить аутентификацию на сервере SSH, выполните следующие команды в командной строке PowerShell с повышенными привилегиями: To make key authentication easy with an SSH server, run the following commands from an elevated PowerShell prompt:

Так как со службой sshd пользователи не связаны, ключи узла сохраняются в папке \ProgramData\ssh. Since there is no user associated with the sshd service, the host keys are stored under \ProgramData\ssh.

Создание ключей пользователя User key generation

Чтобы использовать аутентификацию на основе ключей, необходимо заранее создать для клиента одну или несколько пар открытого и закрытого ключей. To use key-based authentication, you first need to generate some public/private key pairs for your client. Выполните ssh-keygen в командной строке PowerShell или cmd, чтобы создать файлы ключей. From PowerShell or cmd, use ssh-keygen to generate some key files.

Эта команда возвращает примерно такие выходные данные (где вместо username будет указано ваше имя пользователя). This should display something like the following (where «username» is replaced by your user name)

Можно нажать клавишу ВВОД, чтобы принять вариант по умолчанию, или указать путь для создания файлов ключей. You can hit Enter to accept the default, or specify a path where you’d like your keys to be generated. На этом этапе вам будет предложено указать парольную фразу для шифрования файлов закрытого ключа. At this point, you’ll be prompted to use a passphrase to encrypt your private key files. Парольная фраза в сочетании с файлом ключа обеспечивает двухфакторную аутентификацию. The passphrase works with the key file to provide 2-factor authentication. В нашем примере парольная фраза остается пустой. For this example, we are leaving the passphrase empty.

Теперь у вас есть пара открытого и закрытого ключей ED25519 (PUB-файлы содержат открытые ключи, а все остальные файлы нужны для закрытого ключа): Now you have a public/private ED25519 key pair (the .pub files are public keys and the rest are private keys):

Помните, что файлы закрытых ключей выполняют функцию пароля и должны защищаться так же тщательно. Remember that private key files are the equivalent of a password should be protected the same way you protect your password. Для этого, чтобы безопасно хранить закрытые ключи в контексте безопасности Windows, связанным с определенным именем входа Windows, используйте ssh-agent. To help with that, use ssh-agent to securely store the private keys within a Windows security context, associated with your Windows login. Запустите службу ssh-agent от имени администратора и выполните ssh-add, чтобы сохранить закрытый ключ. To do that, start the ssh-agent service as Administrator and use ssh-add to store the private key.

После этого при каждом выполнении аутентификации с этого клиента с использованием закрытого ключа, ssh-agent будет автоматически извлекать его и передавать клиенту SSH. After completing these steps, whenever a private key is needed for authentication from this client, ssh-agent will automatically retrieve the local private key and pass it to your SSH client.

Мы настоятельно рекомендуем создать резервную копию закрытого ключа в безопасном расположении, а затем удалить его из локальной системы после добавления в ssh-agent. It is strongly recommended that you back up your private key to a secure location, then delete it from the local system, after adding it to ssh-agent. Закрытый ключ невозможно извлечь из агента. The private key cannot be retrieved from the agent. Если вы утратите доступ к закрытому ключу, вам нужно будет создать новую пару ключей и обновить открытый ключ во всех системах, с которыми вы работаете. If you lose access to the private key, you would have to create a new key pair and update the public key on all systems you interact with.

Развертывание открытого ключа Deploying the public key

Чтобы использовать созданный ранее ключ пользователя, следует поместить открытый ключ на сервер в текстовый файл с именем authorized_keys в папке users\username\.ssh\. To use the user key that was created above, the public key needs to be placed on the server into a text file called authorized_keys under users\username\.ssh\. Для этого для безопасной передачи файлов в составе средств OpenSSH предоставляется служебная программа scp. The OpenSSH tools include scp, which is a secure file-transfer utility, to help with this.

Переместите содержимое открытого ключа (

.ssh\id_ed25519.pub) в текстовый файл с именем authorized_keys в папке

.ssh\ на нужном сервере или узле. To move the contents of your public key (

.ssh\id_ed25519.pub) into a text file called authorized_keys in

.ssh\ on your server/host.

В этом примере используется функция Repair-AuthorizedKeyPermissions модуля OpenSSHUtils, который вы ранее установили на узле согласно инструкциям выше. This example uses the Repair-AuthorizedKeyPermissions function in the OpenSSHUtils module which was previously installed on the host in the instructions above.

Эти действия завершают настройку, которая требуется для использования аутентификации SSH на основе ключей в среде Windows. These steps complete the configuration required to use key-based authentication with SSH on Windows. Теперь пользователь может подключаться к узлу sshd с любого клиента, где есть закрытый ключ. After this, the user can connect to the sshd host from any client that has the private key.

Активация с помощью службы управления ключами Activate using Key Management Service

Относится к: Applies to

- Windows 10; Windows 10

- Windows 8.1 Windows 8.1

- Windows 8 Windows 8

- Windows7 Windows 7

- Windows Server 2012 R2 Windows Server 2012 R2

- Windows Server 2012 Windows Server 2012

- Windows Server2008 R2 Windows Server 2008 R2

Необходимо активировать розничную версию? Looking for retail activation?

Службу управления ключами (KMS) для активации корпоративных лицензий Windows 10или Windows Server2012R2 можно разместить на компьютере под управлением одной из следующих операционных систем: There are three possible scenarios for volume activation of Windows 10 or Windows Server 2012 R2 by using a Key Management Service (KMS) host:

- Windows 10; Host KMS on a computer running Windows 10

- Windows Server2012R2; Host KMS on a computer running Windows Server 2012 R2

- более ранней версии Windows. Host KMS on a computer running an earlier version of Windows

Служба управления ключами в Windows 10 Key Management Service in Windows 10

Установив ключ узла KMS на компьютере под управлением Windows 10, вы сможете активировать другие компьютеры с Windows 10 и более ранними версиями клиентской операционной системы, например Windows 8.1 или Windows7. Installing a KMS host key on a computer running Windows 10 allows you to activate other computers running Windows 10 against this KMS host and earlier versions of the client operating system, such as Windows 8.1 or Windows 7. Клиенты обнаруживают сервер KMS с помощью записей ресурсов в DNS, поэтому может потребоваться некоторая конфигурация DNS. Clients locate the KMS server by using resource records in DNS, so some configuration of DNS may be required. Этот сценарий будет полезным, если ваша организация использует активацию корпоративных лицензий для клиентов и активацию на основании MAK для меньшего количества серверов. This scenario can be beneficial if your organization uses volume activation for clients and MAK-based activation for a smaller number of servers. Чтобы включить функции KMS, ключ KMS устанавливается на хост KMS; Затем хост активируется через Интернет или по телефону с помощью служб активации Майкрософт. To enable KMS functionality, a KMS key is installed on a KMS host; then, the host is activated over the Internet or by phone using Microsoft activation services.

Настройка KMS в Windows 10 Configure KMS in Windows 10

Чтобы активировать, используйте slmgr.vbs команду. To activate, use the slmgr.vbs command. Откройте повышенную командную подсказку и запустите одну из следующих команд: Open an elevated command prompt and run one of the following commands:

- Чтобы установить ключ KMS, введите slmgr.vbs /ipk . To install the KMS key, type slmgr.vbs /ipk .

- Чтобы активировать в Интернете, введите slmgr.vbs /ato . To activate online, type slmgr.vbs /ato .

- Чтобы активировать по телефону, выполните следующие действия: To activate by telephone, follow these steps:

- Запустите slmgr.vbs /dti и подтвердите ID установки. Run slmgr.vbs /dti and confirm the installation ID.

- Позвоните в Центры активации лицензирования Майкрософт по всему миру и следуйте голосовые запросы, чтобы ввести ID установки, полученный на шаге 1 на телефоне. Call Microsoft Licensing Activation Centers worldwide telephone numbers and follow the voice prompts to enter the installation ID that you obtained in step 1 on your telephone.

- Следуйте голосовым подсказкам и запишите ответный 48-значный код подтверждения для активации ОС. Follow the voice prompts and write down the responded 48-digit confirmation ID for OS activation.

- Выполните команду slmgr.vbs /atp \ . Run slmgr.vbs /atp \ .

Дополнительные сведения см. в разделе, посвященном Windows7, в статье Развертывание активации KMS. For more information, see the information for Windows 7 in Deploy KMS Activation.

Служба управления ключами в Windows Server2012R2 Key Management Service in Windows Server 2012 R2

Установка ключа хоста KMS на компьютере под управлением Windows Server позволяет активировать компьютеры под управлением Windows Server 2012 R2, Windows Server 2008 R2, Windows Server 2008, Windows 10, Windows 8.1, Windows 7 и Windows Vista. Installing a KMS host key on a computer running Windows Server allows you to activate computers running Windows Server 2012 R2, Windows Server 2008 R2, Windows Server 2008, Windows 10, Windows 8.1, Windows 7, and Windows Vista.

Вам не удастся установить ключ KMS клиента в службе KMS в Windows Server. You cannot install a client KMS key into the KMS in Windows Server.

Этот сценарий часто используется в больших организациях, для которых затраты на использование сервера необременительны. This scenario is commonly used in larger organizations that do not find the overhead of using a server a burden.

Если при попытке активировать Windows 10 Корпоративная отображается ошибка 0xC004F015, то сведения о том, что необходимо сделать, см. в статье KB 3086418. If you receive error 0xC004F015 when trying to activate Windows 10 Enterprise, see KB 3086418.

Настройка KMS в Windows Server2012R2 Configure KMS in Windows Server 2012 R2

Войдите в учетную запись локального администратора на компьютере с Windows Server2012R2. Sign in to a computer running Windows Server 2012 R2 with an account that has local administrative credentials.

Запустите диспетчер сервера. Launch Server Manager.

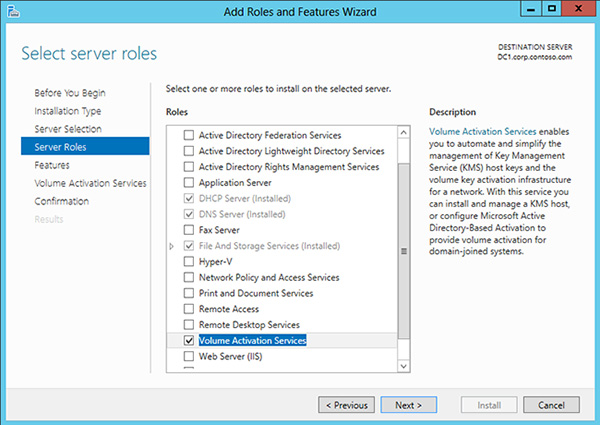

Добавьте роль «Службы активации корпоративных лицензий», как показано нарисунке4. Add the Volume Activation Services role, as shown in Figure 4.

Рисунок 4. Figure 4. Добавление роли «Службы активации корпоративных лицензий» в диспетчере сервера Adding the Volume Activation Services role in Server Manager

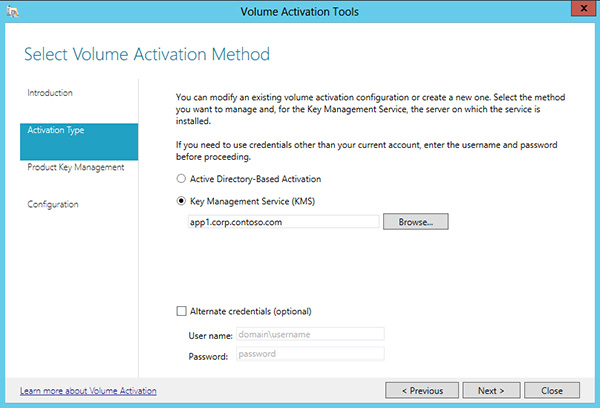

После установки роли щелкните ссылку, чтобы запустить средства активации корпоративных лицензий (рис.5). When the role installation is complete, click the link to launch the Volume Activation Tools (Figure 5).

Рисунок 5. Figure 5. Запуск средств активации корпоративных лицензий Launching the Volume Activation Tools

Выберите вариант Служба управления ключами (KMS) и укажите компьютер, который будет использоваться в качестве узла KMS (рис.6). Select the Key Management Service (KMS) option, and specify the computer that will act as the KMS host (Figure 6). Это может быть тот же компьютер, на котором устанавливается роль, или другой компьютер. This can be the same computer on which you installed the role or another computer. Например, это может быть клиентский компьютер под управлением Windows 10. For example, it can be a client computer running Windows 10.

Рисунок 6. Figure 6. Настройка компьютера в качестве узла KMS Configuring the computer as a KMS host

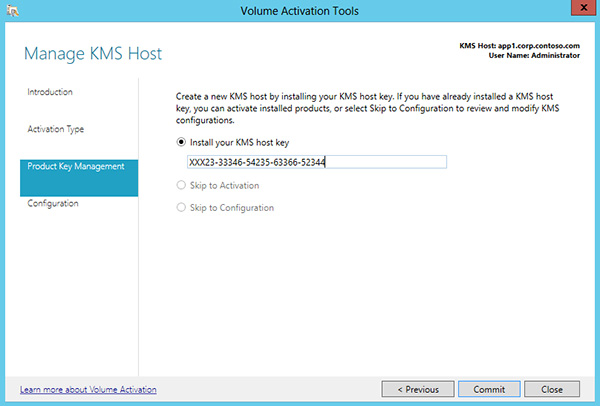

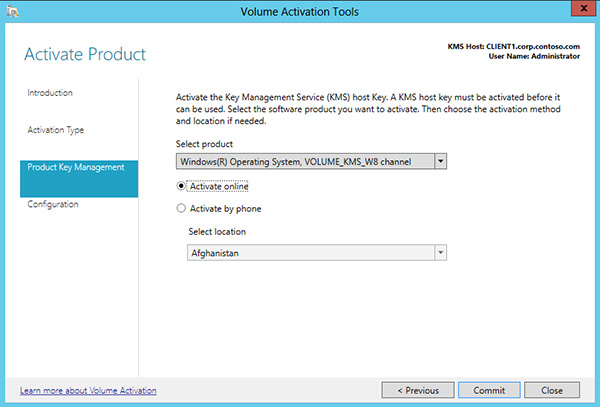

Введите ключ узла KMS в текстовое поле и нажмите кнопку Принять (рис.7). Install your KMS host key by typing it in the text box, and then click Commit (Figure 7).

Рисунок 7. Figure 7. Установка ключа узла KMS Installing your KMS host key

Если потребуется подтвердить замену существующего ключа, нажмите кнопку Да. If asked to confirm replacement of an existing key, click Yes.

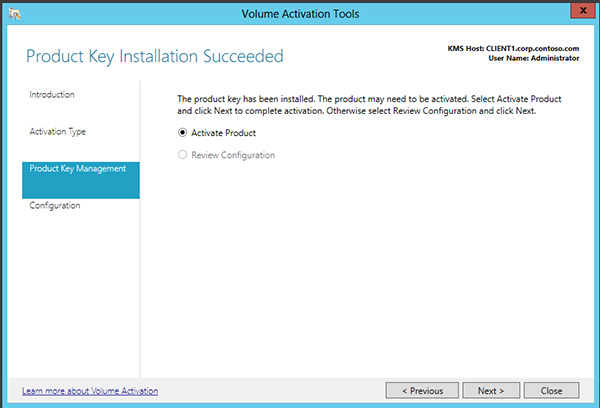

После установки ключа продукта вам потребуется активировать его. After the product key is installed, you must activate it. Нажмите кнопку Далее (рис.8). Click Next (Figure 8).

Рисунок 8. Figure 8. Активация программного обеспечения Activating the software

Вы можете активировать ключ KMS через Интернет или по телефону. The KMS key can be activated online or by phone. См. рис.9. See Figure 9.

Рисунок 9. Figure 9. Выбор активации через Интернет Choosing to activate online

После настройки узел KMS начнет ожидать запросы на активацию. Now that the KMS host is configured, it will begin to listen for activation requests. Однако клиенты не будут активированы до достижения порога активации. However, it will not activate clients successfully until the activation threshold is met.

Проверка конфигурации службы управления ключами Verifying the configuration of Key Management Service

Можно проверить активацию корпоративных лицензий KMS с сервера узла KMS или клиентского компьютера. You can verify KMS volume activation from the KMS host server or from the client computer. Минимальный порог для обработки запросов на активацию корпоративных лицензий с помощью KMS — 25компьютеров. KMS volume activation requires a minimum threshold of 25 computers before activation requests will be processed. Описанная здесь проверка будет увеличивать значение счетчика активаций при каждом обращении клиентского компьютера к узлу KMS, но пока не будет достигнут порог активации, будет возвращаться сообщение об ошибке, а не сообщение с подтверждением. The verification process described here will increment the activation count each time a client computer contacts the KMS host, but unless the activation threshold is reached, the verification will take the form of an error message rather than a confirmation message.

Если вы настроили активацию с помощью Active Directory, а затем активацию с помощью KMS, необходимо использовать клиентский компьютер, который не будет сразу пытаться активироваться с помощью Active Directory. If you configured Active Directory-based activation before configuring KMS activation, you must use a client computer that will not first try to activate itself by using Active Directory-based activation. Вы можете использовать компьютер рабочей группы, который не присоединен к домену, либо компьютер с Windows7или Windows Server2008R2. You could use a workgroup computer that is not joined to a domain or a computer running Windows 7 or Windows Server 2008 R2.

Для проверки действия активации корпоративной лицензии KMS выполните следующие действия. To verify that KMS volume activation works, complete the following steps:

Откройте журнал событий на узле KMS и убедитесь, что он опубликован в DNS. On the KMS host, open the event log and confirm that DNS publishing is successful.

Откройте окно командной строки на клиентском компьютере, введите Slmgr.vbs /ato и нажмите клавишу ВВОД. On a client computer, open a Command Prompt window, type Slmgr.vbs /ato, and then press ENTER.

Команда /ato заставляет операционную систему выполнить активацию с помощью ключа, установленного в операционной системе. The /ato command causes the operating system to attempt activation by using whichever key has been installed in the operating system. Ответ должен отображать состояние лицензии и подробные сведения о версии Windows. The response should show the license state and detailed Windows version information.

На клиентном компьютере или на хосте KMS откройте окно командной подсказки, введитеSlmgr.vbs ** dlv**и нажмите кнопку ENTER. On a client computer or the KMS host, open an elevated Command Prompt window, type Slmgr.vbs /dlv, and then press ENTER.

Команда /dlv отображает подробные сведения о лицензировании. The /dlv command displays the detailed licensing information. В ответ должно появиться сообщение о недостаточно большом значении счетчика активации KMS. The response should return an error that states that the KMS activation count is too low. Это подтверждает, что KMS работает правильно, даже если клиент не был активирован. This confirms that KMS is functioning correctly, even though the client has not been activated.

Подробнее об использовании и синтаксисе slmgr.vbs см. в разделе Параметры Slmgr.vbs. For more information about the use and syntax of slmgr.vbs, see Slmgr.vbs Options.

Служба управления ключами в более ранних версиях Windows Key Management Service in earlier versions of Windows

Если вы уже настроили инфраструктуру KMS в своей организации для одной из предыдущих версий Windows, вы можете использовать эту инфраструктуру для активации компьютеров с Windows 10 или Windows Server2012R2. If you have already established a KMS infrastructure in your organization for an earlier version of Windows, you may want to continue using that infrastructure to activate computers running Windows 10 or Windows Server 2012 R2. Существующий узел KMS должен работать под управлением Windows7 или более поздней версии. Your existing KMS host must be running Windows 7 or later. Для обновления узла KMS выполните следующие действия. To upgrade your KMS host, complete the following steps: