- Изменить номер RDP порта 3389 для удаленного рабочего стола в Windows 10 / Windows Server 2016 в Windows

- Изменить порт для подключения к удаленному рабочему столу в Windows 10

- Как подключиться к удаленному рабочему столу в Windows 10 через RDP

- Какие версии Windows 10 поддерживают RDP

- Настройка RDP в Windows 10 в локальной сети

- Подключение к удаленному рабочему столу Windows 10

- Подключение к удаленному рабочему столу Windows 10 через Интернет

- Настройка сети и проброс порта на роутере для подключения по RDP

- Безопасность при использовании технологии RDP

- RDP в Windows 10 Home / RDP Wrap

- Многопользовательский режим RDP

- Что делать, если подключение по RDP не работает

- Заключение

Изменить номер RDP порта 3389 для удаленного рабочего стола в Windows 10 / Windows Server 2016 в Windows

По умолчанию во всех операционных системах Windows для подключения по протоколу RDP (Remote Desktop Protocol / Удаленный рабочий стол) использует порт TCP 3389.

Если ваш компьютер подключен напрямую к интернету (например, VDS сервер), или вы настроили на своем пограничном маршрутизаторе перенаправление порта 3389/RDP в локальную сеть на компьютер или сервер с Windows, вы можете изменить стандартный RDP порт 3389 на любой другой. Изменив номер RDP порта для подключения, вы можете спрятать ваш RDP сервер от сканеров портов, уменьшите вероятность эксплуатации RDP уязвимостей (последняя критическая уязвимость в RDP BlueKeep описана в CVE-2019-0708), уменьшите количество попыток удалённого подбора паролей по RDP (не забывает периодически анализировать логи RDP подключений), SYN и других типов атак (особенно при отключенном NLA).

При выборе нестандартного номера порта для RDP обратите внимание, что желательно не использовать номера портов в диапазоне от 1 до 1023 (известные порты) и динамические порты из RPC диапазона (от 49152 до 65535).

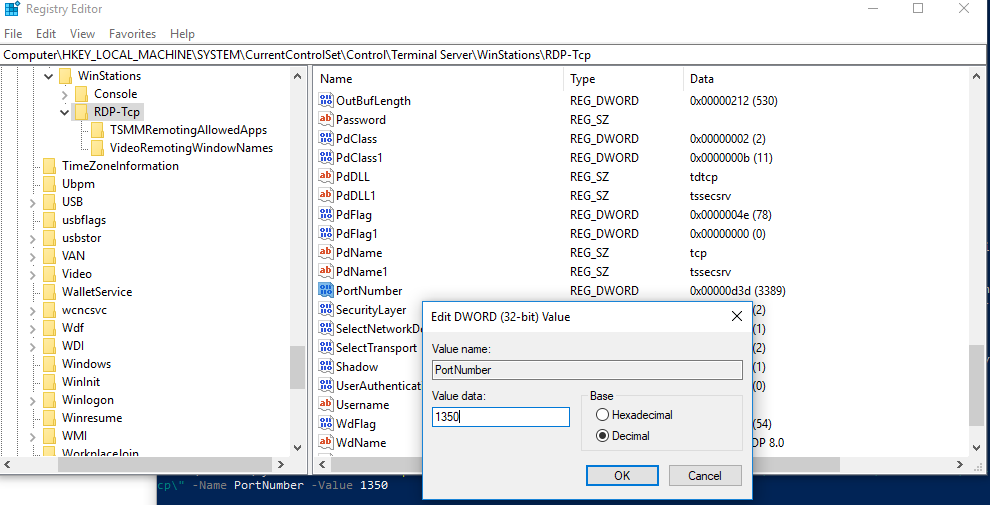

Попробуем изменить порт, на котором ожидает подключения служба Remote Desktop на 1350. Для этого:

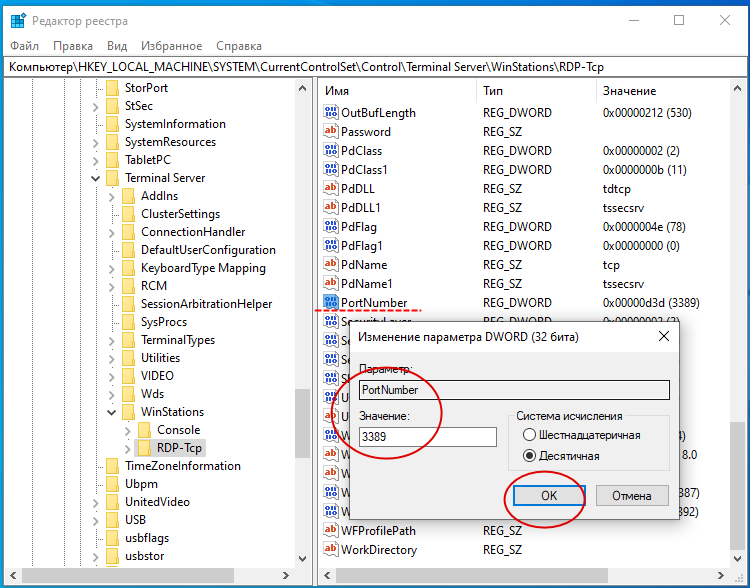

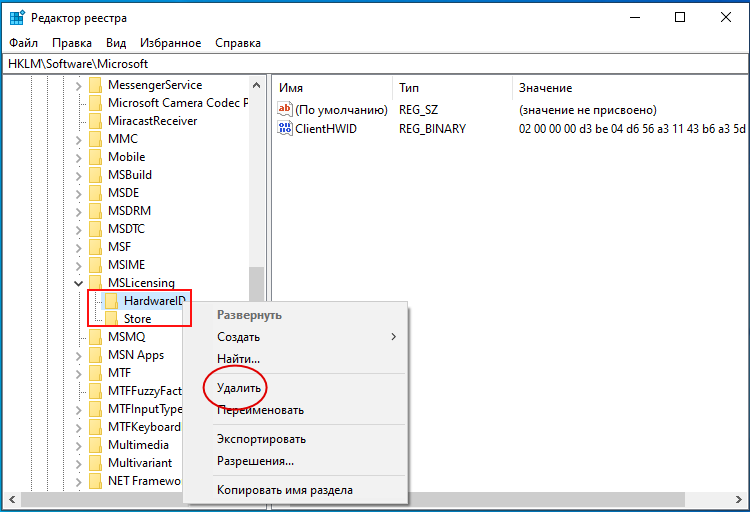

- Откройте редактор реестра и перейдите в ветку HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp;

- Найдите DWORD параметр реестра с именем PortNumber. В этом параметре указан порт, на котором ожидает подключения служба Remote Desktop;

- Измените значение этого порта. Я изменил RDP порт на 1350 в десятичном значении (Deciamal);

Полный код PowerShell скрипт для смены RDP порта, создания правила в брандмауэре и перезапуска службы RDP на новом порту может выглядеть так:

Write-host «Укажите номер нового RDP порта: » -ForegroundColor Yellow -NoNewline;$RDPPort = Read-Host

Set-ItemProperty -Path «HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-TCP\» -Name PortNumber -Value $RDPPort

New-NetFirewallRule -DisplayName «New RDP Port $RDPPort» -Direction Inbound –LocalPort $RDPPort -Protocol TCP -Action Allow

New-NetFirewallRule -DisplayName «New RDP Port $RDPPort» -Direction Inbound –LocalPort $RDPPort -Protocol UDP -Action Allow

Restart-Service termservice -force

Write-host «Номер RDP порта изменен на $RDPPort » -ForegroundColor Magenta

Можно изменить номер RDP удаленно на нескольких компьютерах в домене AD (определенной OU) с помощью Invoke-Command и Get-ADComputer:

Write-host «Укажите номер нового RDP порта: » -ForegroundColor Yellow -NoNewline;$RDPPort = Read-Host

$PCs = Get-ADComputer -Filter * -SearchBase «CN=DMZ,CN=Computers,DC=winitpro,DC=ru»

Foreach ($PC in $PCs) <

Invoke-Command -ComputerName $PC.Name -ScriptBlock <

param ($RDPPort)

Set-ItemProperty -Path «HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-TCP\» -Name PortNumber -Value $RDPPort

New-NetFirewallRule -DisplayName «New RDP Port $RDPPort» -Direction Inbound –LocalPort $RDPPort -Protocol TCP -Action Allow

New-NetFirewallRule -DisplayName «New RDP Port $RDPPort» -Direction Inbound –LocalPort $RDPPort -Protocol TCP -Action Allow

Restart-Service termservice -force

>

Это инструкция по смене стандартного RDP порта подойдёт для любой версии Windows, начиная с Windows XP (Windows Server 2003) и заканчивая Windows 10 (Windows Server 2019).

Изменить порт для подключения к удаленному рабочему столу в Windows 10

В сегодняшней статье рассмотрим как изменить порт для подключения к удаленному рабочему столу в Windows 10.

По умолчанию для подключения к удаленному рабочему столу используется порт 3389. Чтобы изменить порт на нужный вам – вы должны войти в систему пользователем обладающим правами администратора и немного подправить реестр. Перед редактированием реестра рекомендуется создать точку для восстановления системы.

1. Откройте редактор реестра: в строке поиска или в меню выполнить (выполнить вызывается клавишами Win+r) введите regedit и нажмите клавишу Enter.

2.Перейдите по пути HKEY_LOCAL_MACHINE\ SYSTEM\ CurrentControlSet\ Control\ Terminal Server\ WinStations\ RDP-Tcp. В разделе RDP-Tcp откройте параметр PortNumber => “система исчисления” выберите “Десятичная” => в поле “Значение” введите порт, который хотите использовать для подключения к удаленному рабочему столу. Нажмите “ОК” и закройте редактор реестра.

3. Перезагрузите компьютер, чтобы изменения вступили в силу.

После изменения порта вы должны указывать новое его значение в строке подключения на клиентской машине. То есть, откройте инструмент “Подключение к удаленному рабочему столу” и в строке “Компьютер” введите IP-адрес и порт компьютера к которому вы подключаетесь, в виде IP-адрес:порт (к примеру, 192.168.1.3:3330).

Если вы поменяли порт и не можете подключиться к компьютеру – скорее всего нужно разрешить данный порт в брандмауэре Windows.

На сегодня всё, если вы знаете другие способы – пишите в комментариях! Удачи Вам 🙂

Как подключиться к удаленному рабочему столу в Windows 10 через RDP

Необходимость подключиться к удаленному рабочему или домашнему компьютеру в реалиях современной жизни стало намного более актуальной, чем десяток лет назад. Предназначенных для целей инструментов существует достаточно много, однако удаленные сотрудники малых компаний чаще всего прибегают к встроенному в Windows 10 клиенту RDP, тогда как компьютерные мастера предпочитают использовать сторонние программы вроде TeamViewer, RAdmin или AnyDesk. Пользуются они и RDP, но лишь для периодического доступа к офисным ПК в локальных сетях.

Какие версии Windows 10 поддерживают RDP

Следует помнить, что не все редакции WIndows 10 поддерживают использование этого протокола подключения. Протокол доступен в редакциях Pro и Enterprise, исключения составляют редакции Домашняя и Single Language.

Настройка RDP в Windows 10 в локальной сети

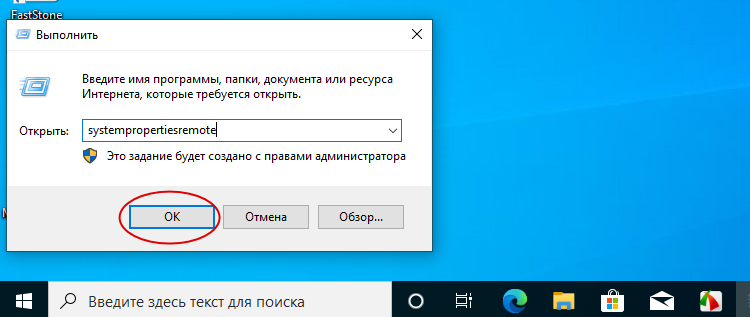

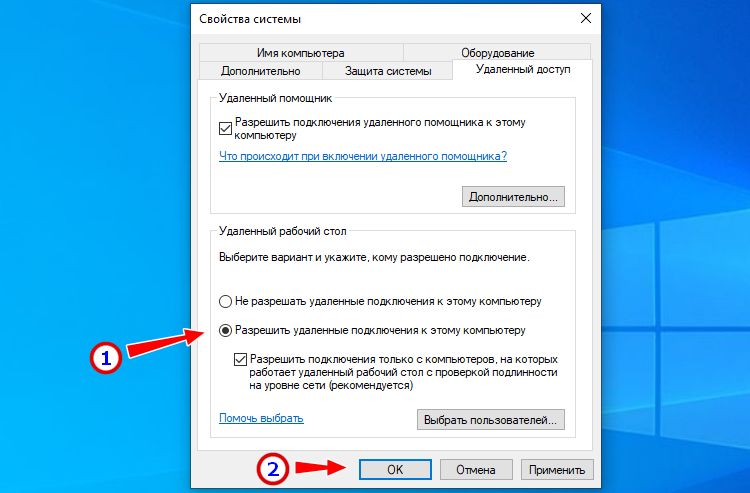

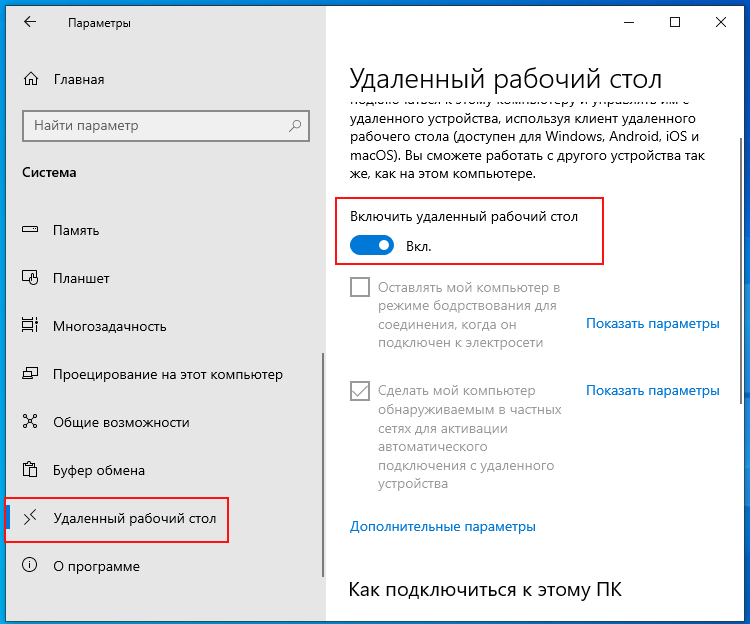

Ну что же, приступим к настройке удаленного рабочего стола в Windows 10. Сначала рассмотрим возможность удаленного управления в локальной сети, а затем усложним задачу, внеся коррективы в уже имеющиеся настройки для подключения к удаленному хосту из внешней сети. Первым делом включите удаленный рабочий стол, так как в Windows 10 он по умолчанию неактивен. Сделать это можно либо свойствах системы, либо в «Параметрах». Оба способа представлены ниже на скриншотах.

- Нажмите Win + R , выполните команду systempropertiesremote и в открывшемся окне поставьте переключатель в соответствующее положение.

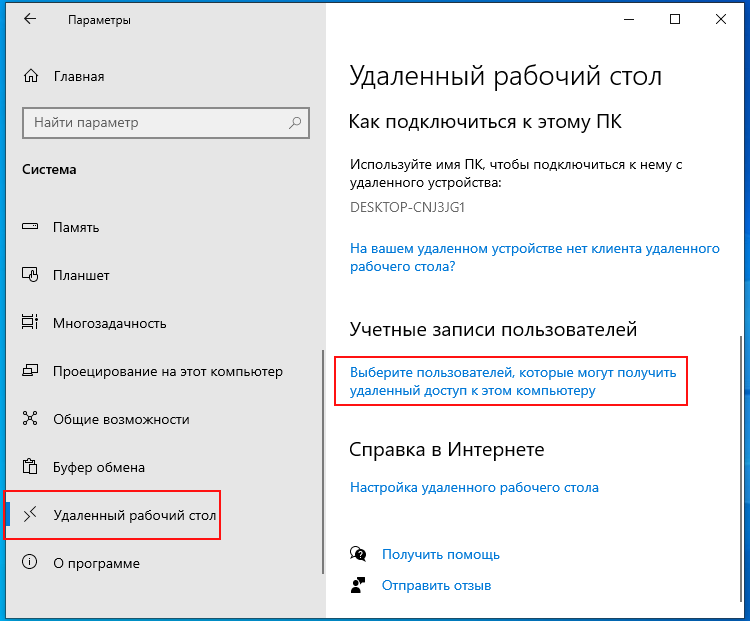

Зайдите в «Параметры» в раздел Система → Удаленный рабочий стол и включите опцию.

На этом этапе вы дополнительно можете создать список пользователей, которые получат право управления компьютером. Для этого выполняем следующие действия:

- Прокрутив содержимое вкладки «Удаленный рабочий стол» в приложении Параметры, найдите и нажмите ссылку «Выбрать пользователей…»;

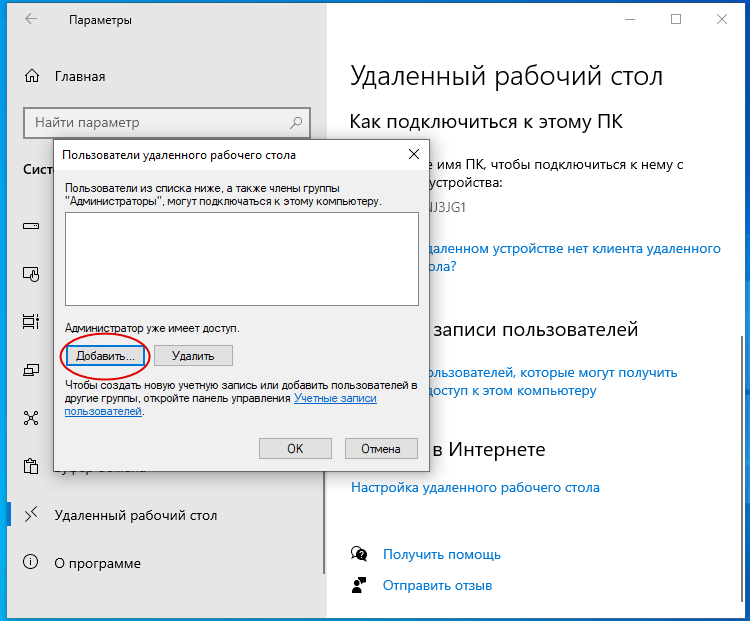

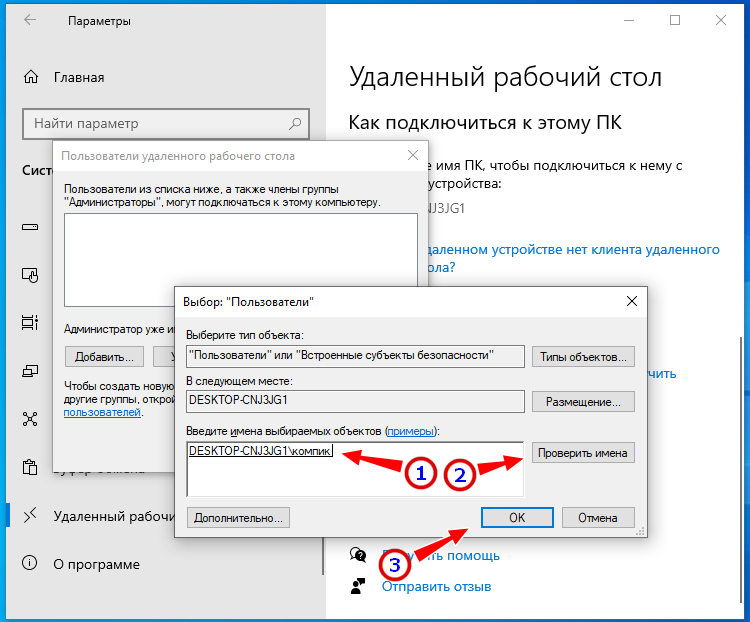

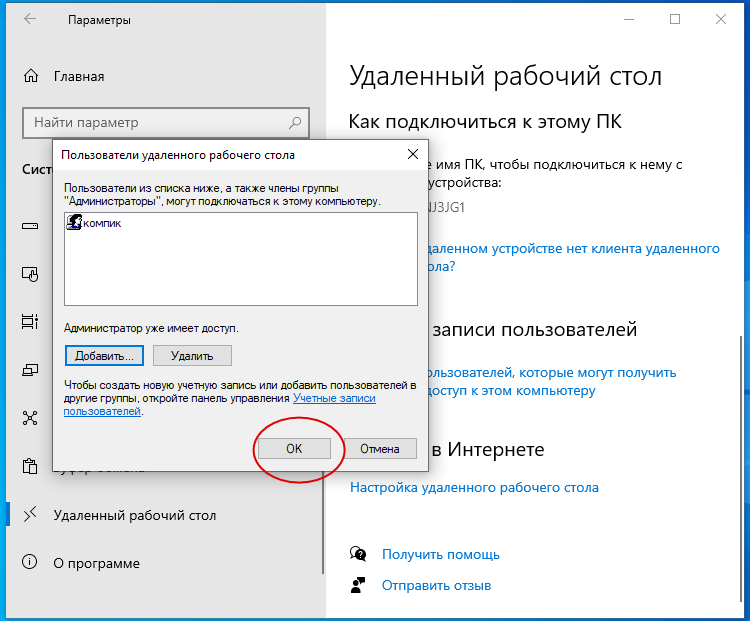

В открывшемся окошке нажмите «Добавить» и в следующем окне выбора пользователя введите его имя и нажмите «Проверить», а затем «OK»;

Подключение к удаленному рабочему столу Windows 10

По завершению настроек, описанных выше, вы уже можете подключаться к удаленному компьютеру в LAN. Для этого на управляющем ПК выполните следующие действия:

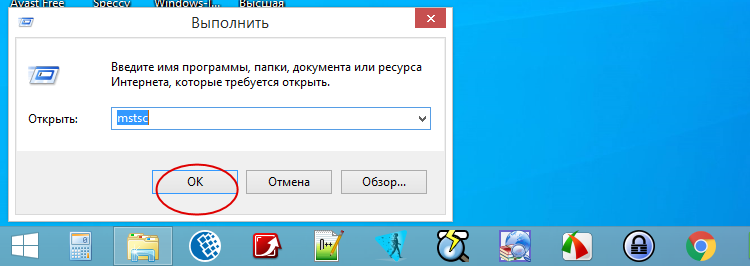

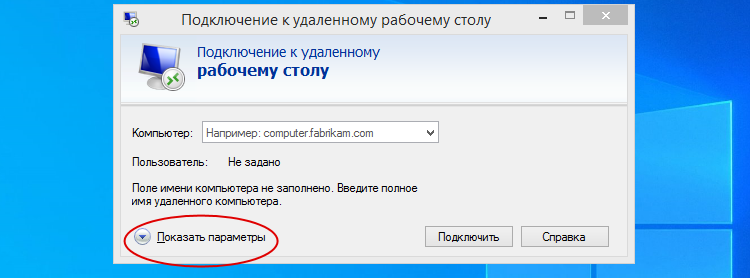

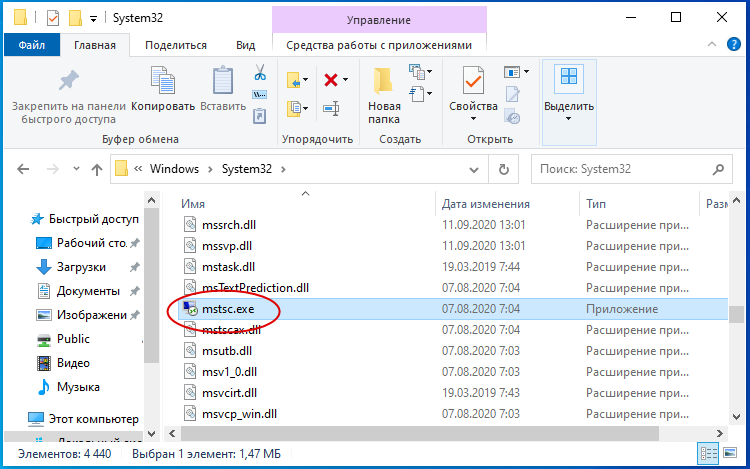

- Запустите средство подключения командой mstsc и разверните окно нажатием «Показать параметры»;

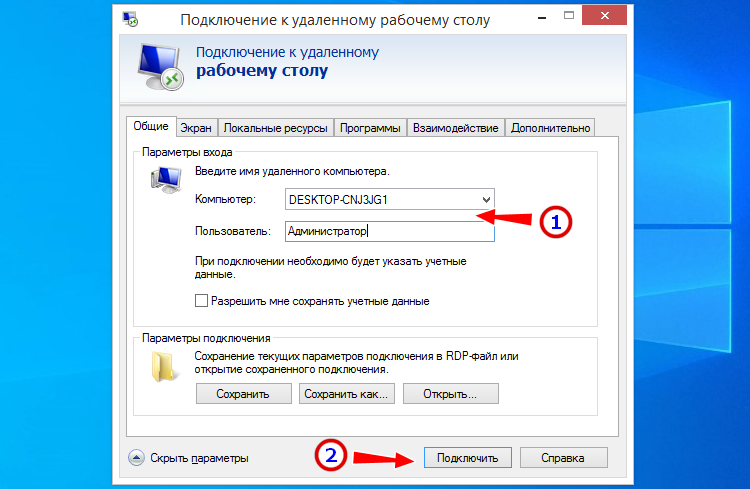

Введите имя удаленного компьютера или его IP адрес и имя пользователя, а затем нажмите «Подключить»;

О том, как определить локальный IP адрес компьютера с включенным RDP, рассказано далее в статье

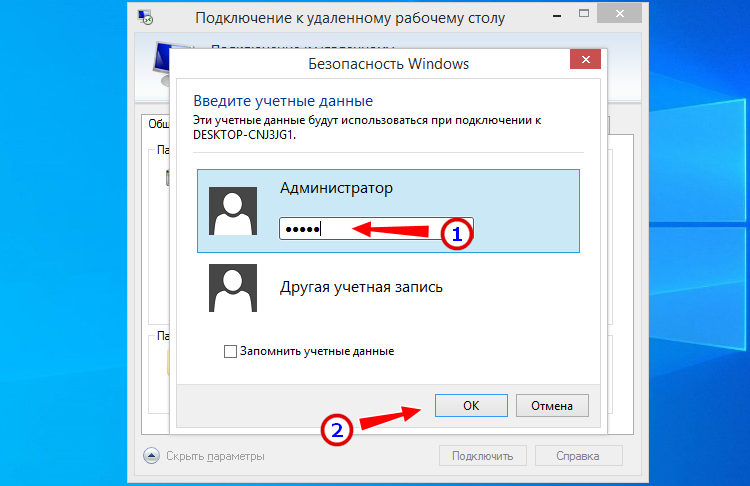

Введите пароль администратора удаленного компьютера и нажмите «ОК»;

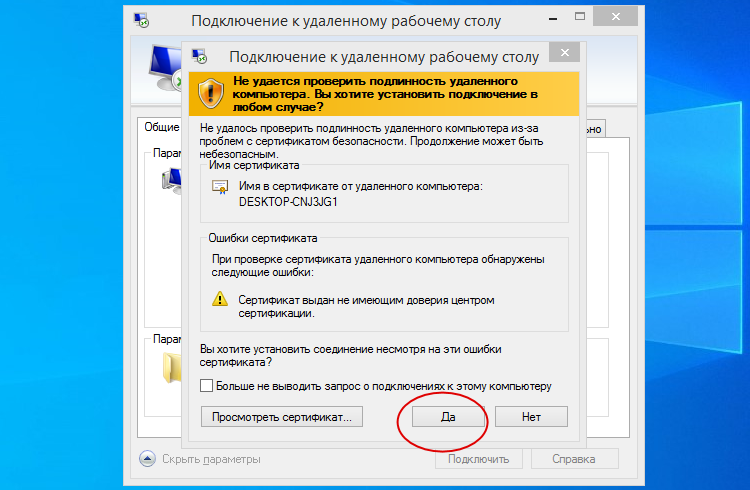

Появится окошко с ошибкой проверки сертификата, проигнорируйте его, нажав «Да».

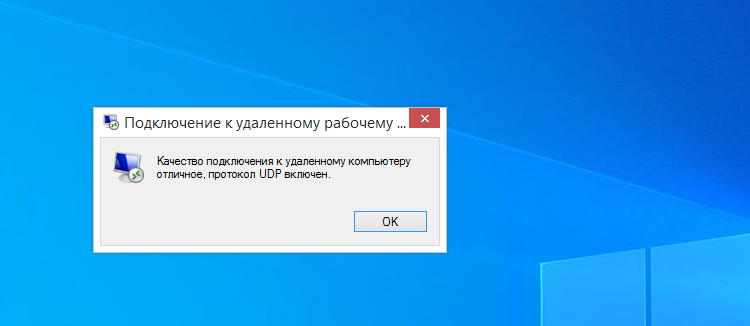

В итоге вы будете подключены к удаленному ПК и вскоре увидите перед собой его рабочий стол.

Подключение к удаленному рабочему столу Windows 10 через Интернет

Настройка сети и проброс порта на роутере для подключения по RDP

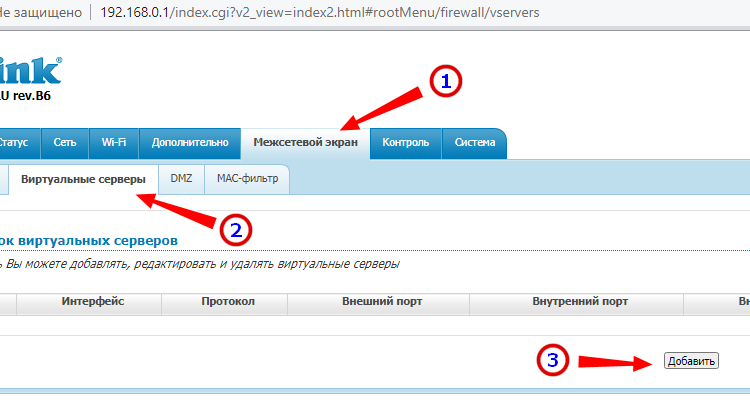

Для подключения к удаленному хосту из внешней сети вам нужно будет выполнять ряд дополнительных действия, а именно: определить внешний и внутренний IP адрес вашего компьютера и выполнить такую процедуру как проброс порта 3389 в роутере. Это необходимо, поскольку удаленный компьютер находится «за роутером», через который нам нужно пробиться. Трудность здесь в том, что модели роутеров у всех разные, поэтому вам придется немного покопаться, чтобы найти нужную настройку в своей модели маршрутизатора. В данном примере используется роутер D-Link 300.

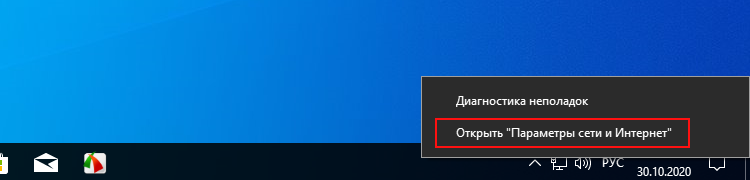

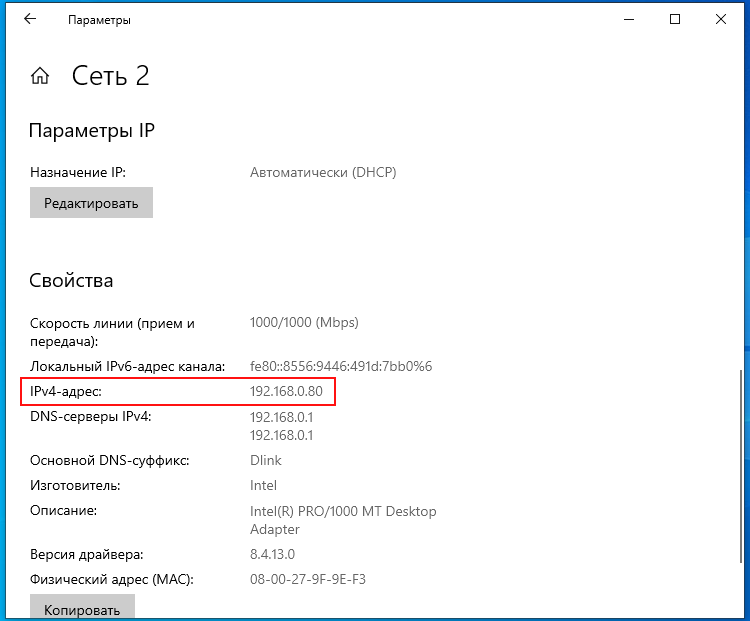

- Кликните правой кнопкой мыши по значку соединения в системном трее и нажмите «Открыть параметры сети и интернет»;

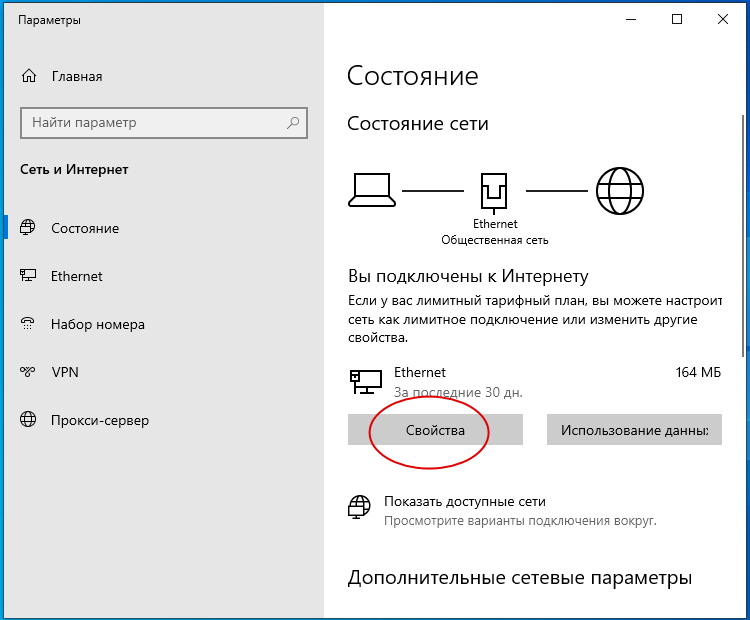

Нажмите кнопку свойства и в следующем окне найдите параметр IPv4 адрес. Это и есть IP адрес вашего устройства в локальной сети. Запишите его.

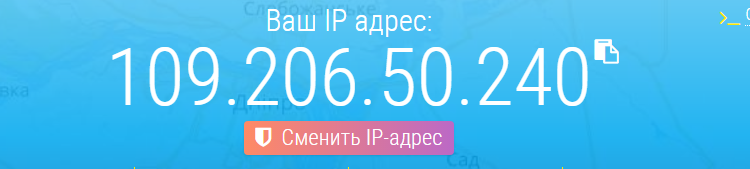

Определите ваш внешний IP адрес на сайте 2ip.ru и запишите его;

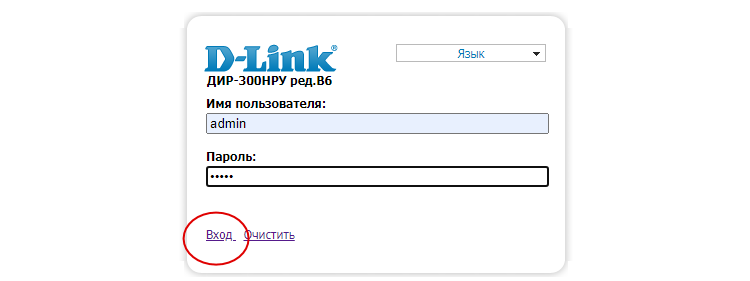

Перейдите в браузере по адресу 192.168.0.1 или 192.168.1.1 и введите логин/пароль роутера (по умолчанию используется admin/admin);

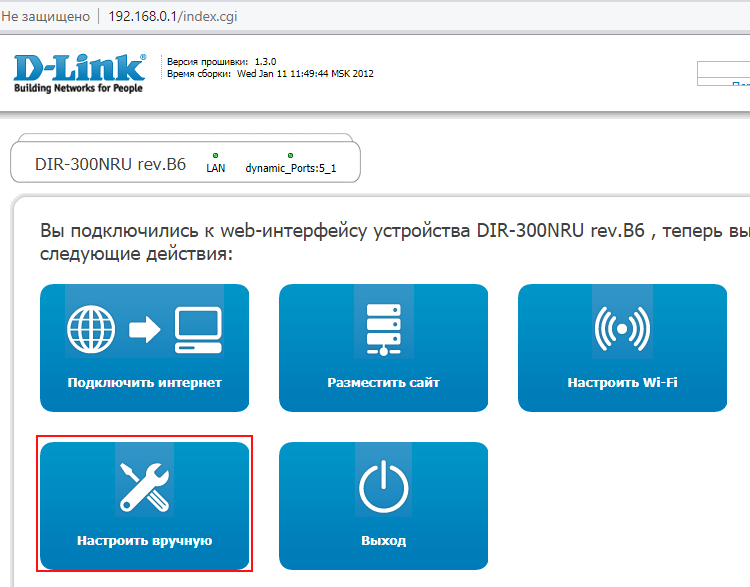

Зайдите в раздел «Настроить вручную», переключитесь на вкладку «Межсетевой экран» → «Виртуальные серверы» и нажмите кнопку «Добавить»;

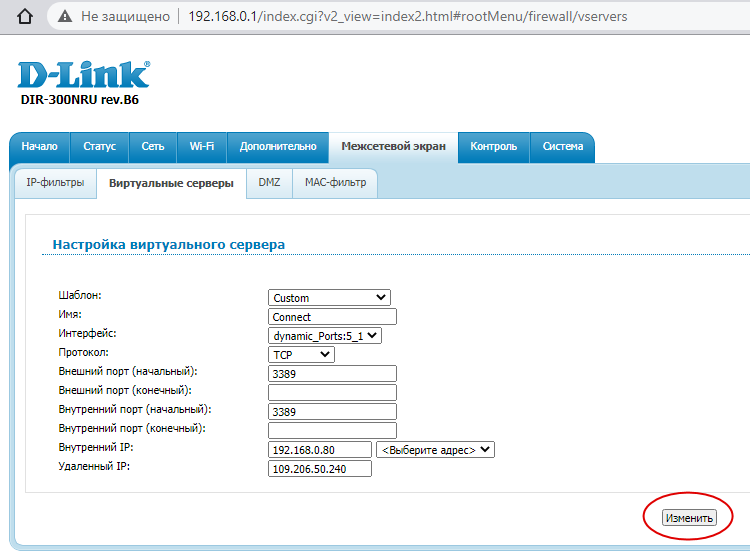

- Шаблон — оставляем Custom.

- Имя — произвольное на латинице.

- Внешний интерфейс — скорее всего, будет только один, оставляем без изменений.

- Проколол — лучшего всего TCP.

- Внешний и внешний порт (Начальный) — 3389.

- Внутренний IP — IPv4 адрес находящегося за роутером ПК, вы его уже записали, смотрите пункт No2.

- Внешний IP — полученный с помощью сервиса 2ip.ru IP адрес (если IP динамический, т.е. он часто меняется, это поле можно оставить пустым. В некоторых моделях маршрутизаторов его может и не быть вовсе).

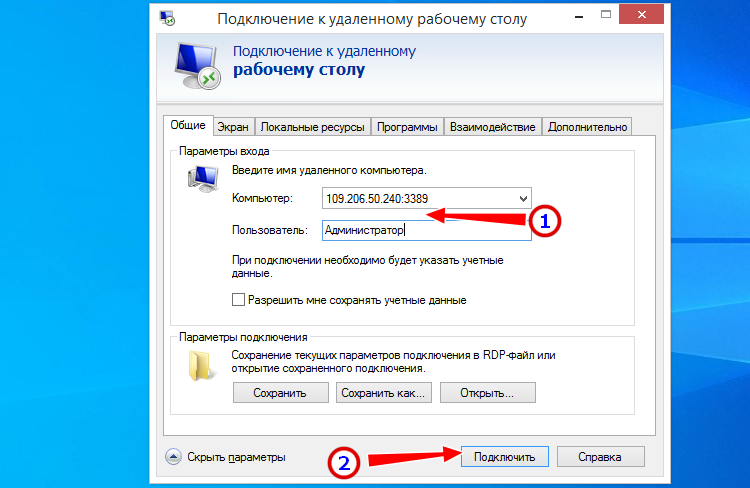

Дальнейшая процедура подключения сходна с описанной выше процедурой подключения в LAN, только вместо имени компьютера нужно ввести связку внешнего IP адреса и открытого порта, например, вот так: 109.206.50.240:3389. Клиент запускаем уже известной нам mstsc. Далее вводим пароль, после чего система открывает доступ к удаленному хосту.

Безопасность при использовании технологии RDP

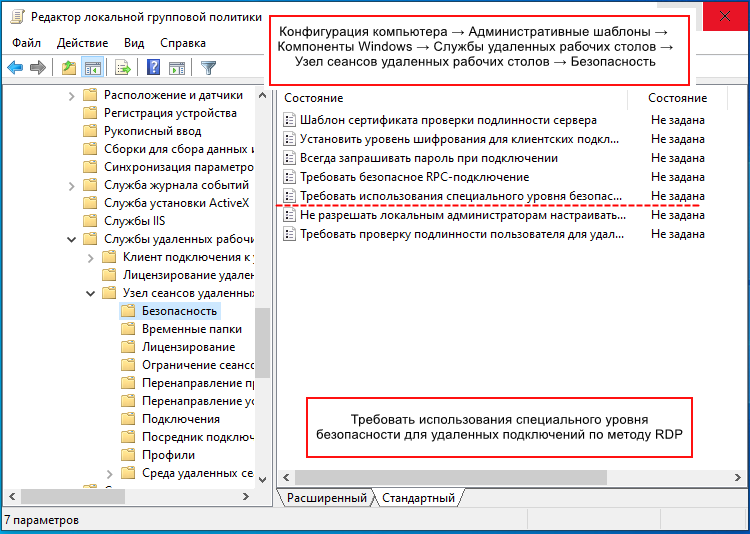

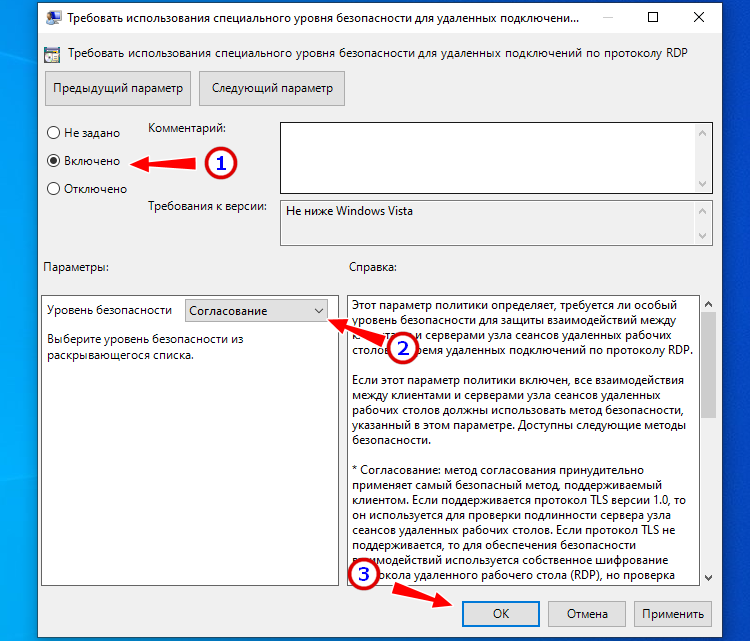

Все соединения по RDP шифруются, тем не менее, не будет излишним проверить некоторые настройки безопасности. Большую часть настроек можно выполнить через редактор Gpedit.

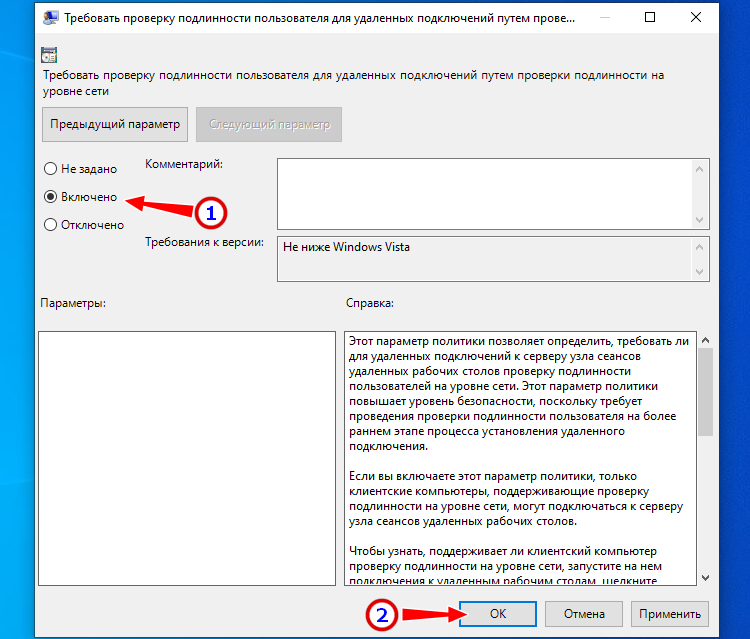

- Откройте его командой gpedit.msc и проследуйте по указанной на скриншоте цепочке настроек.

- Активируйте указанную на скриншоте политику, уровень безопасности выставьте «Согласование» или «SSL».

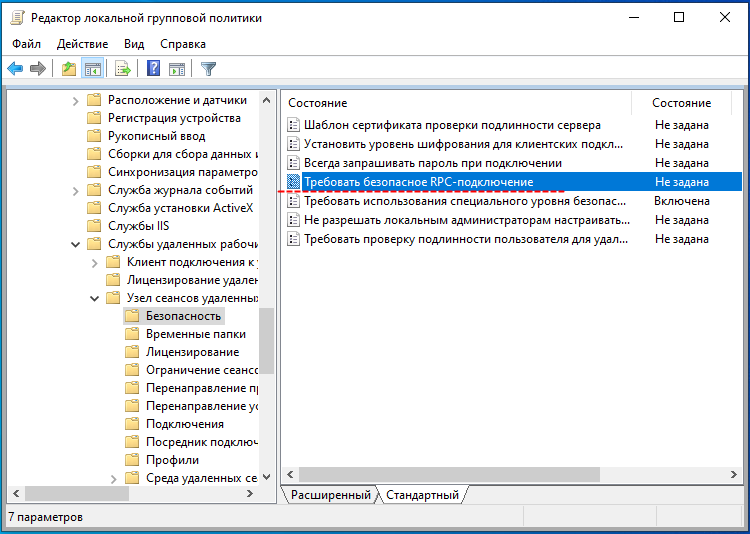

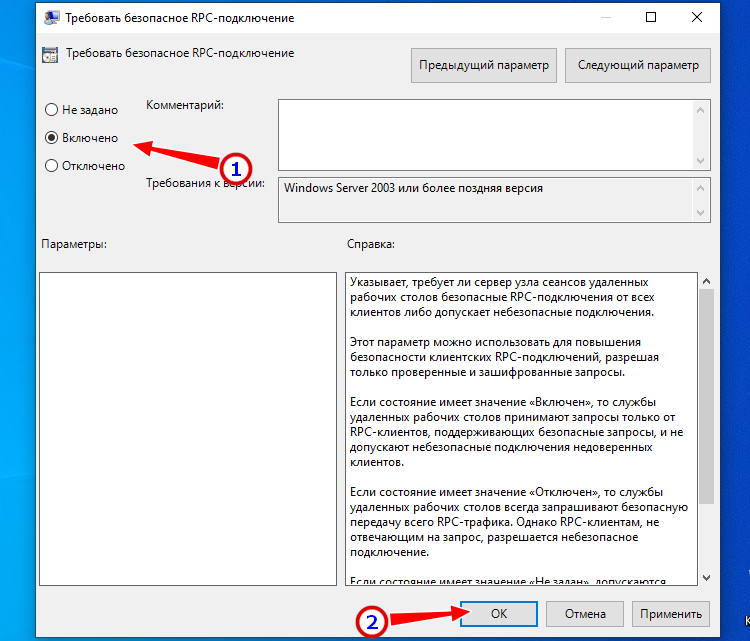

Включите политику «Требовать безопасное RPC-подключение».

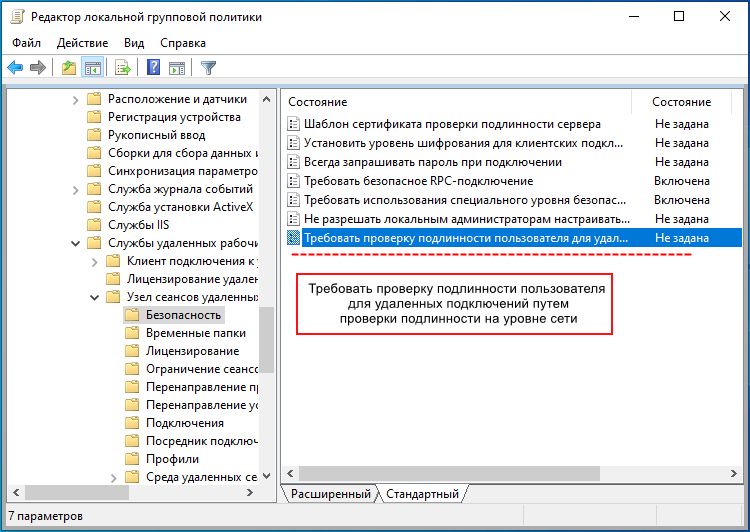

Следующей активируйте указанную на скриншоте политику;

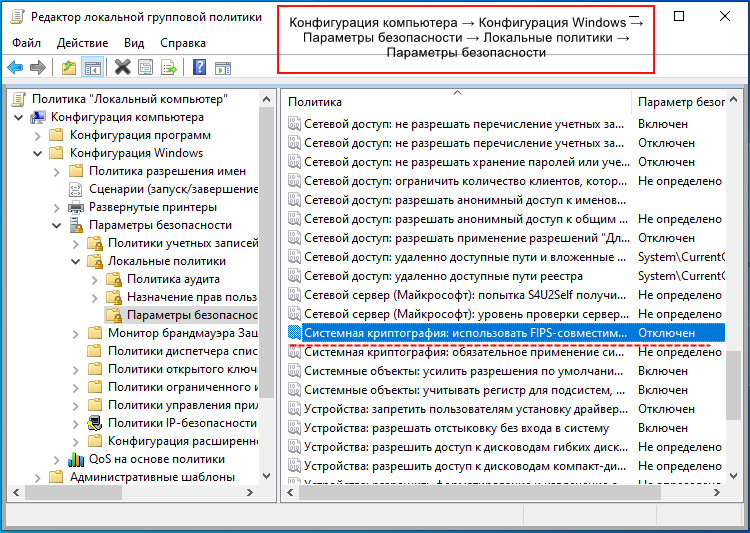

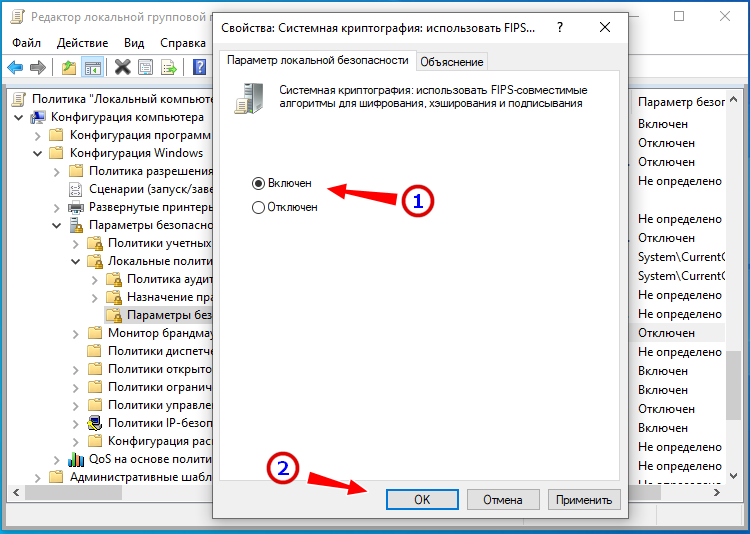

Перейдите по указанной на изображении цепочке настроек и включите справа политику «Системная криптография: использовать FIPS-совместимые алгоритмы…».

Измените порт RDP в Windows 10 по умолчанию, для чего, открыв редактор реестра командой regedit , перейдите по указанной ветке и дважды кликните по параметру PortNumber. В окошке редактирования укажите свой произвольный порт, открыв его затем в брандмауэре.

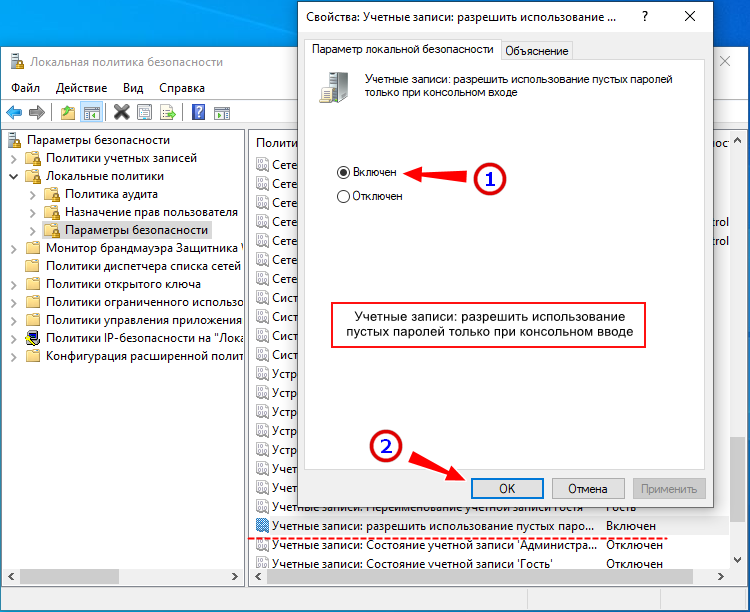

Откройте командой secpol.msc политики безопасности, зайдите в раздел Локальные политики → Параметры безопасности и убедитесь, что указанная на скриншоте настройка включена. Это — запрет устанавливать соединения с учетными записями без пароля.

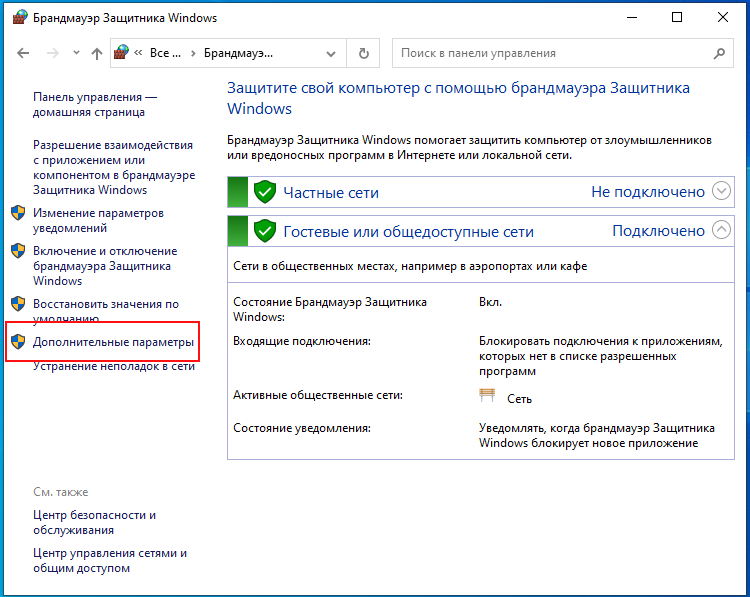

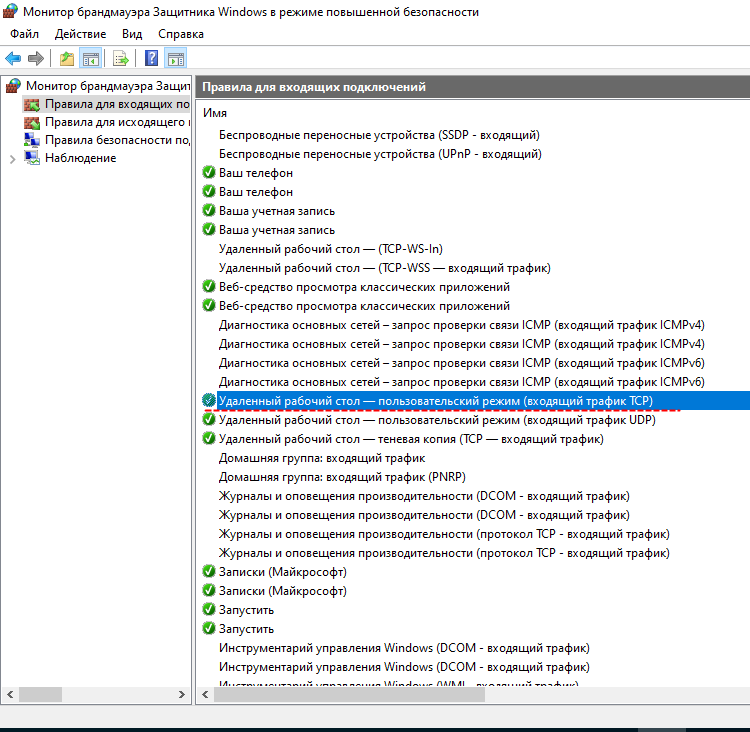

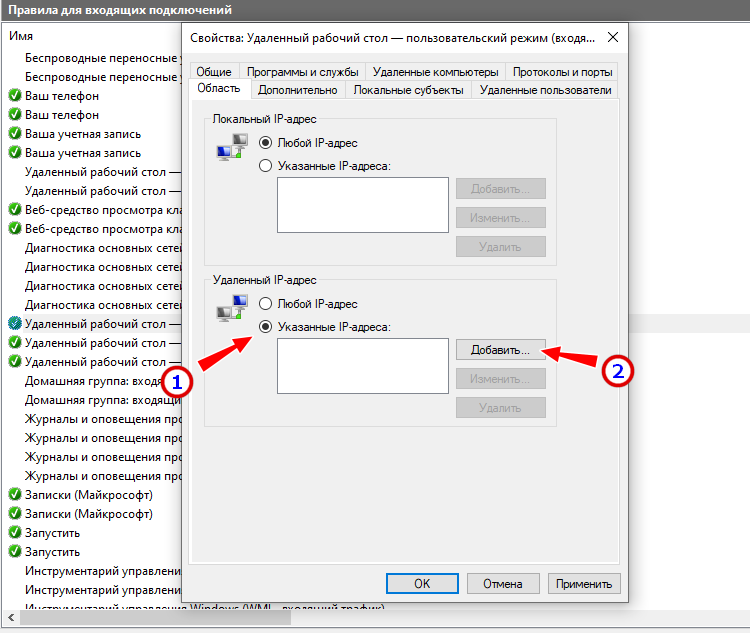

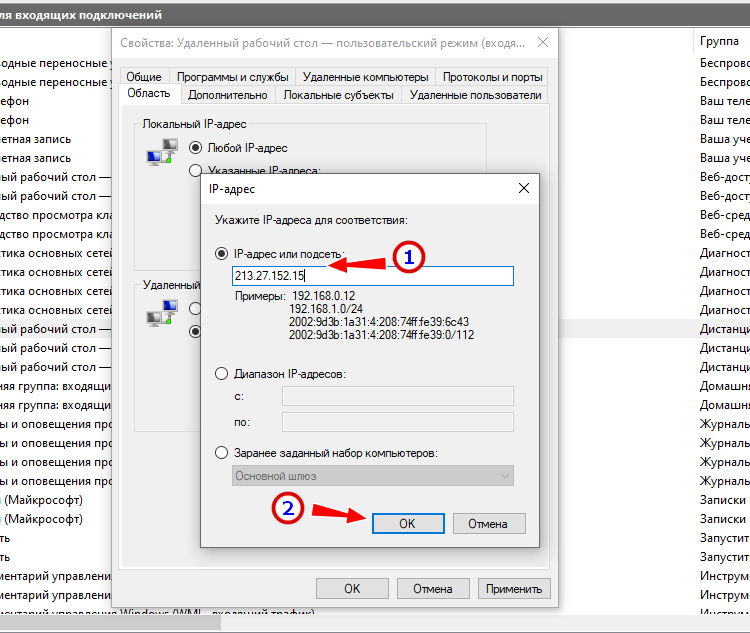

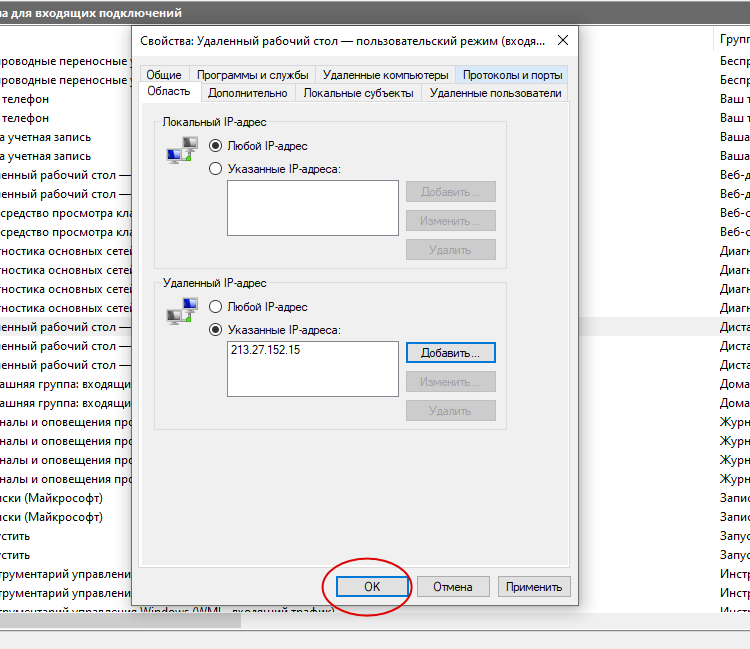

Зайдите в дополнительные параметры штатного брандмауэра и в правилах для входящих подключений найдите элемент «Удаленный рабочий стол — пользовательский режим (трафик TCP)». Кликните по ней два раза, переключитесь в окне свойств на вкладку «Область», активируйте радиокнопку «Указанные IP адреса», нажмите «Добавить». В открывшемся окошке укажите IP, с которого разрешено подключаться и сохраните настройки. Можно указать и диапазон IP адресов.

Приведенные здесь меры носят рекомендательный характер, но, если безопасность для вас в приоритете, есть смысл рассмотреть альтернативные способы удаленного управления, например, подключение к удаленному рабочему столу через VPN в связке с RDP, где вам не понадобится пробрасывать порты. Существует также такая технология как RDP Gateway — шлюзовой сервер, использующий RDP в связке с протоколом HTTPS. Данный способ подключения к удаленному рабочему столу в Windows 10 имеет ряд преимуществ, в частности, подключение к удаленным хостам через брандмауэры и совместное использование сети несколькими фоновыми приложениями.

RDP в Windows 10 Home / RDP Wrap

Выше мы уже упоминали, что редакция Home не поддерживает протокол RDP. Вплоть до билда 1809 в Windows 10 Домашняя для обхода этого ограничения использовалась своего рода заплатка — программа RDP Wrapper, однако в последних версиях она больше не работает, так как в Microsoft, похоже на то, закрыли эту лазейку. Для подключения через RDP в Windows 10 Home 2004 и выше используйте сторонние инструменты, в которых сегодня нет недостатка.

Многопользовательский режим RDP

Количество параллельных сессий RDP на рабочих хостах ограничено одним подключением, если же вы попытаетесь открыть следующую сессию, система выдаст предупреждение и попросит отключить сеанс первого пользователя. Это ограничение можно попробовать обойти с помощью программы RDP Wrapper, получив возможность подключать в Windows 10 по RDP несколько пользователей.

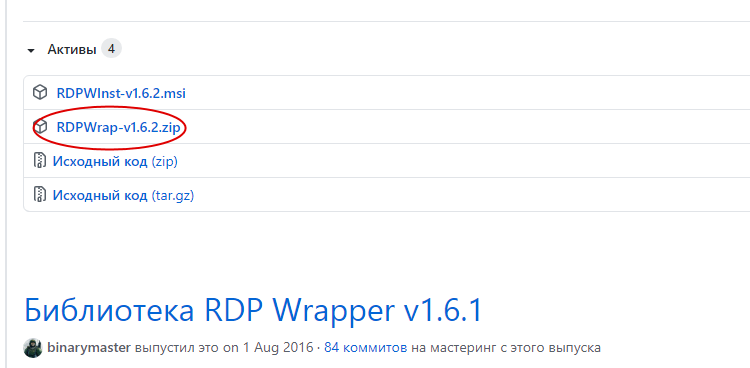

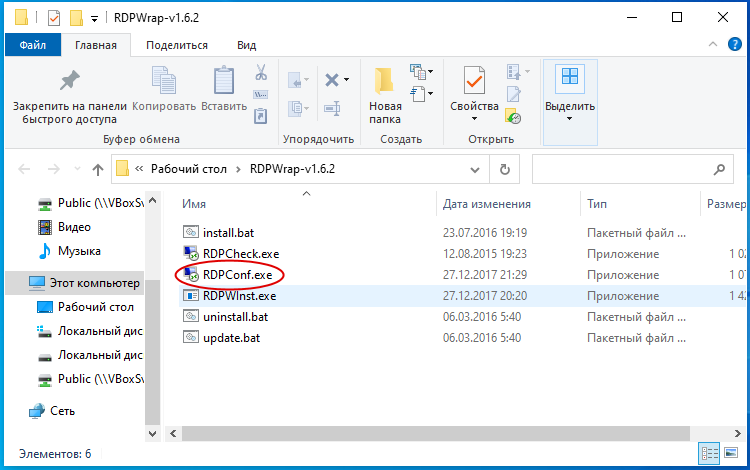

- Со страницы разработчика RDP Wrapper скачайте архив поледней версии программы (на текущий момент — RDPWrap-v1.6.2.zip) и распакуйте;

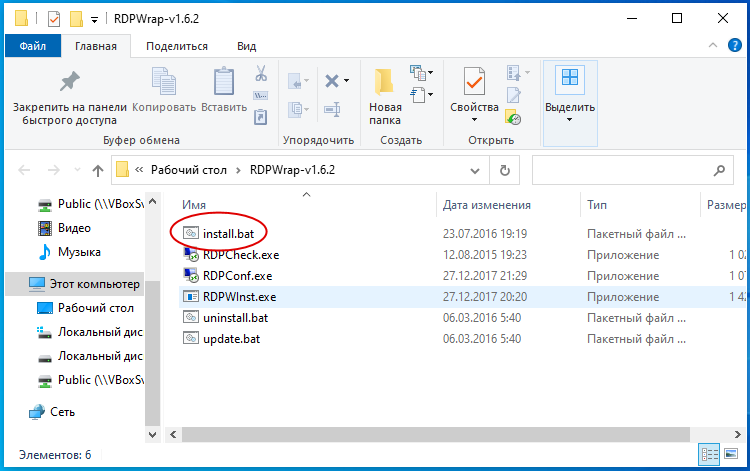

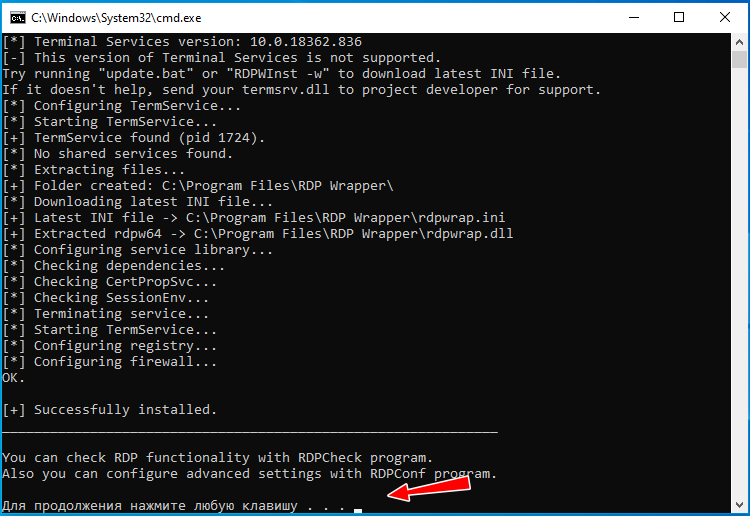

Запустив от имени администратора файл install.bat , установите приложение. По завершении установки вас попросят нажать любую клавишу в консоли;

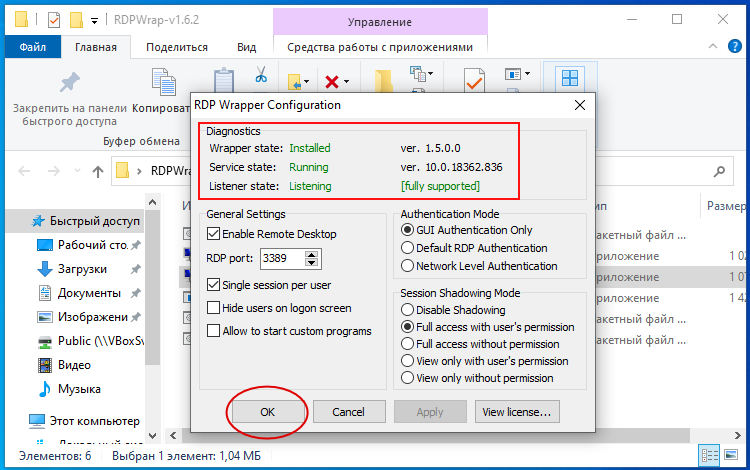

Запустите файл RDPConfig.exe и убедитесь, что все элементы блока «Diagnostics» окрашены в зеленый цвет;

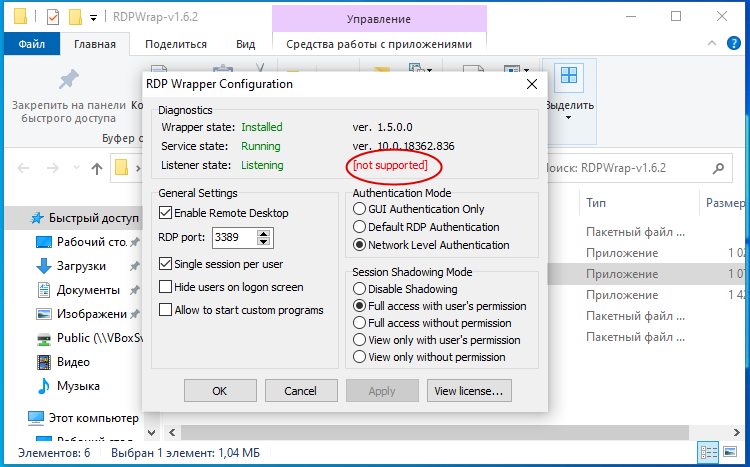

Если в окне RDPConfig вы увидите выделенное красным [not supported] , вам нужно обновить файл rdpwrap.ini. Найти его или его содержимое можно через поиск ресурса github.com, также вы можете обратиться за помощью в раздел github.com/stascorp/rdpwrap/issues, где обсуждаются проблемы с RDP Wrapper. Приводим 2 ссылки на конфигурационные файлы rdpwrap.ini от разработчиков asmtron и affinityv, которые стараются поддержать проект своими силами. Работоспособность необходимо проверять на конкретной системе.

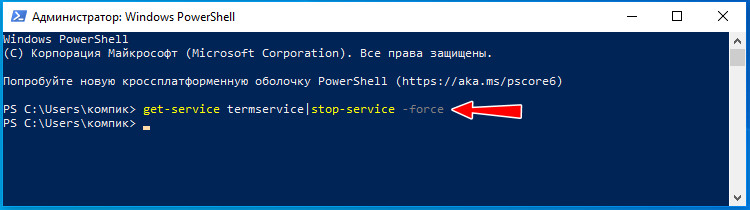

- В запущенной с правами администратора Powershell выполните команду

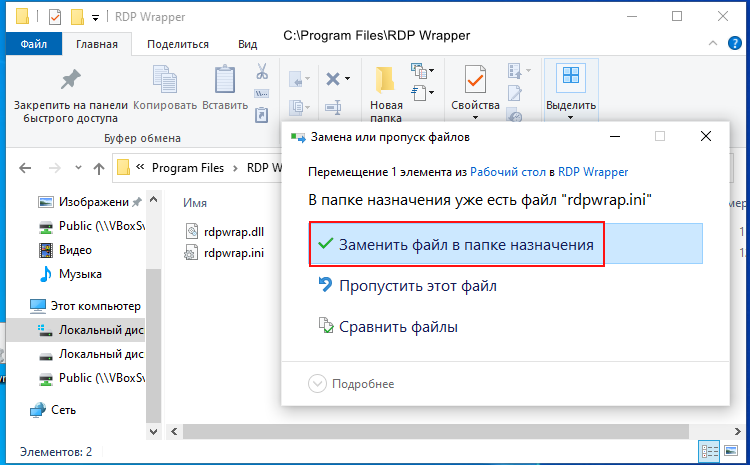

Скопируйте указанный файл в расположение C:\Program Files\RDP Wrapper с заменой и перезагрузитесь.

Если проблему устранить не удается, значит либо ваша версия Windows не поддерживает работу с RDP Wrapper, либо имеют место иные неполадки. В общем, пробуйте, если что-то не выходит, не стесняйтесь, опишите вашу проблему в комментариях.

Что делать, если подключение по RDP не работает

Существует достаточно много причин, по которым удаленное подключение может не функционировать. Если у вас не работает RDP в Windows 10, проверьте эти настройки:

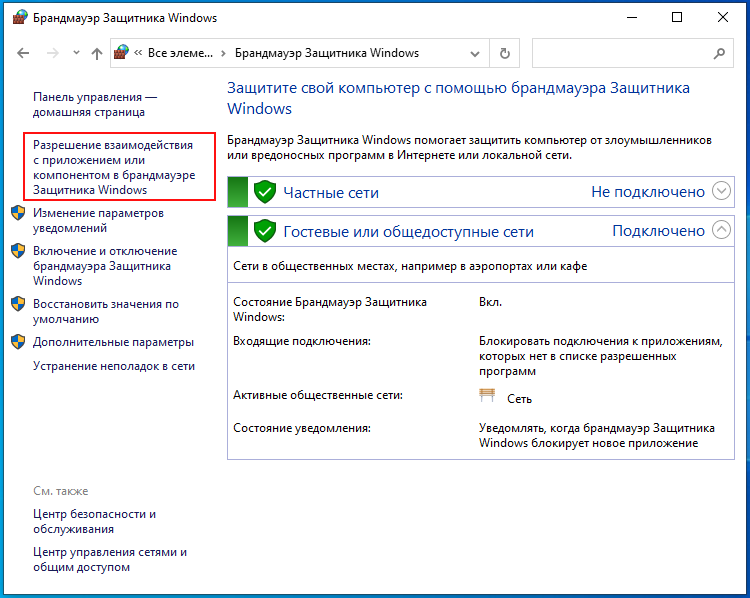

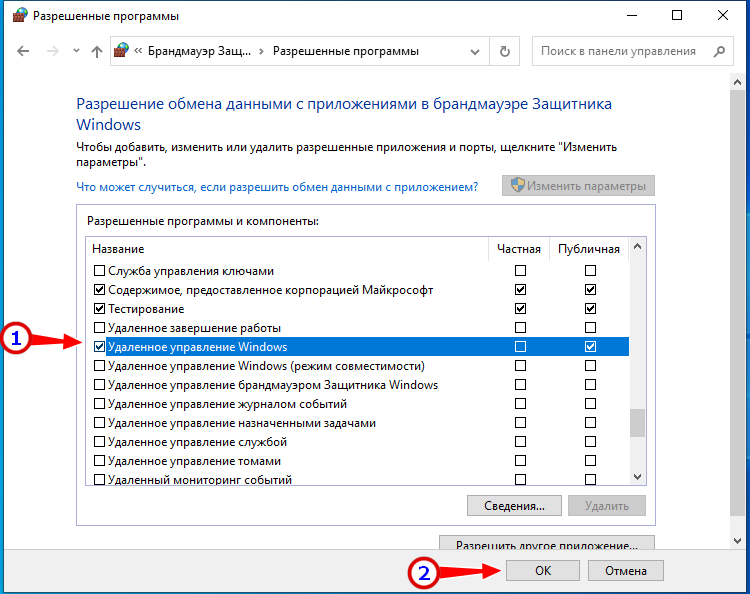

- Открыв штатный брандмауэр, нажмите слева «Разрешение взаимодействия с приложением или…». Найдите опцию «Удаленное управление Windows» и включите ее.

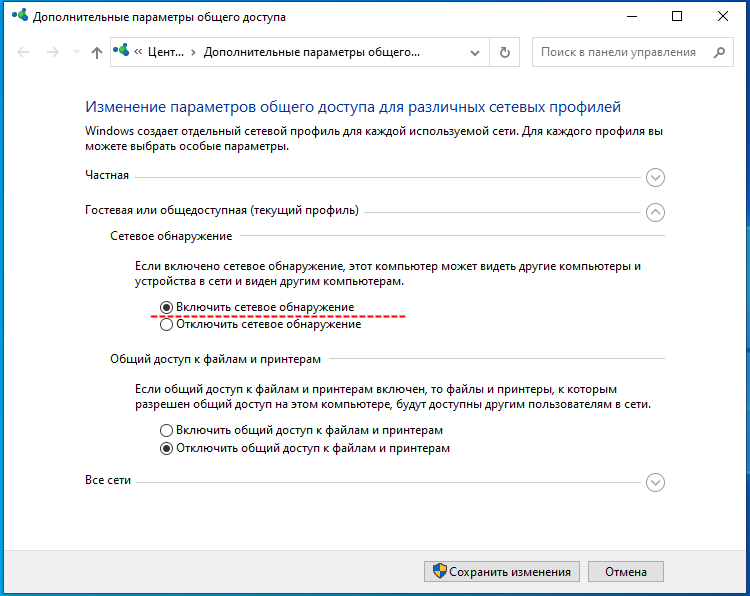

В центре управления сетями и общим доступом попробуйте включить сетевое обнаружение.

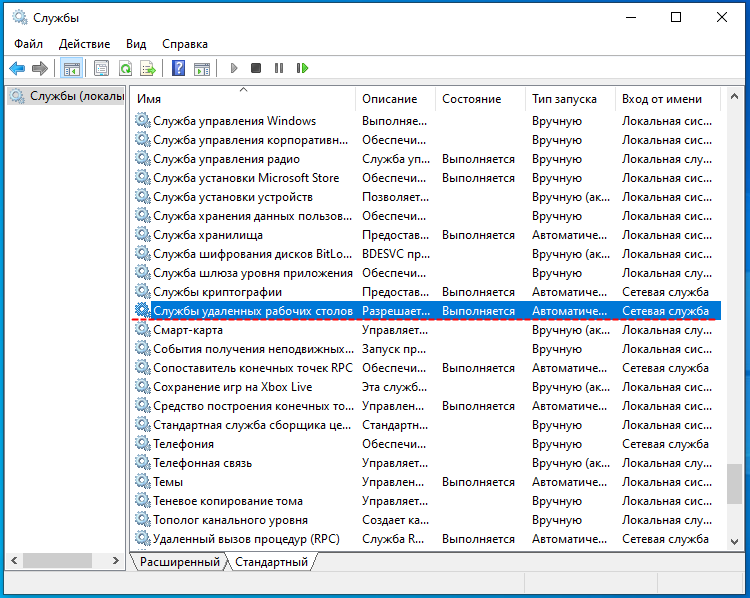

Проверьте, включена и работает ли у вас служба удаленных рабочих столов.

Заключение

Преимуществом использования RDP является более высокая скорость подключения, чем при использовании сторонних сервисов, но минусов у него гораздо больше. Протокол RDP изначально разрабатывался для удаленного управления в локальных сетях, но позже он был модифицирован с тем, чтобы использовать его для подключения из внешней сети. Похоже, дело не было доведено до ума — отсюда множество разных ошибок и необходимость ручного проброса портов. Для создателей системы, позиционируемой как наиболее удобной для пользователя, подобное решение вряд ли можно назвать эффективным. Нельзя пройти мимо и мимо уязвимости протокола RPD. Согласно отчетам компании Sophos, взлом RPD-подключения сегодня не представляет для злоумышленников особой сложности и занимает в среднем полторы минуты.