- Блоикровка дисплея Windows Server 2003

- Windows 2003 отключить блокировку

- Блокировка экрана компьютера при простое с помощью групповой политики

- MagicPast.NET:

- Linux Windows Софт Hardware BIOS Вебмастеру Интернет Сеть C++ Звук Статьи Автомобильные устройства PDA

- Отключить диалоговое окно «Причина непредвиденного завершения работы»

- Защищаем удаленный сервер на Windows как можем

- За тобой как за огненной стеной

- Защита внутренняя: остановить и не пущать

Блоикровка дисплея Windows Server 2003

| Список форумов SYSAdmins.RU -> WINDOWS |

| Автор | ||||||||

|---|---|---|---|---|---|---|---|---|

| vlad_k Участник форума Зарегистрирован: 14.06.2007 |

| |||||||

| Вернуться к началу |

| |||||||

| ||||||||

| Зарегистрируйтесь и реклама исчезнет! | ||||||||

| ||||||||

| vlad_k Участник форума Зарегистрирован: 14.06.2007 |

| |||||||

| Вернуться к началу |

| |||||||

| ||||||||

| natural Новичок Зарегистрирован: 30.06.2010 |

| |||||||

| Вернуться к началу |

| |||||||

| ||||||||

| vlad_k Участник форума Зарегистрирован: 14.06.2007 Windows 2003 отключить блокировкуСообщения: 51909

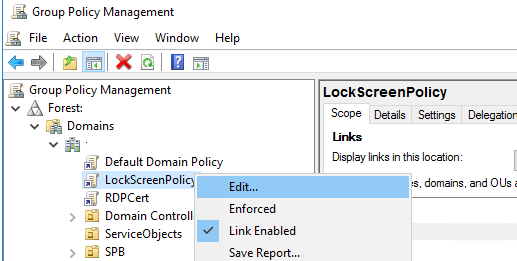

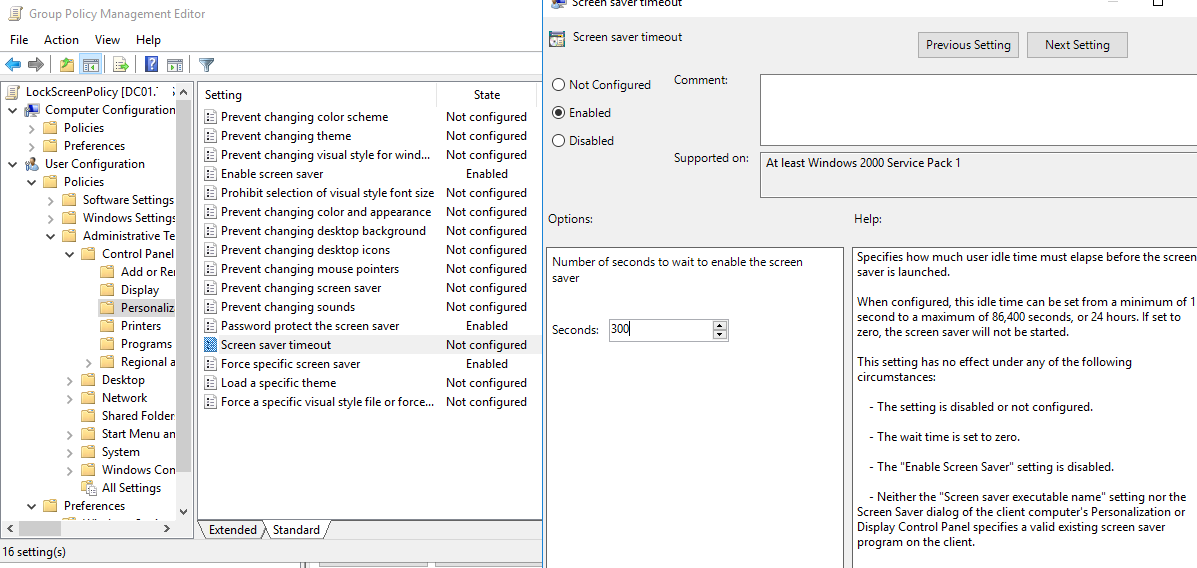

The_Immortal, Панель управления -> Персонализация -> Заставка -> флажок «Начинать с экрана входа в систему» снят? См. также политику: Конфигурация пользователя \Административные шаблоны\Панель управления\Персонализация -> параметр «Защита заставки с помощью пароля». Блокировка экрана компьютера при простое с помощью групповой политикиВ этой статье мы рассмотрим, как настроить автоматическую блокировку экрана/сессий на компьютерах и серверах домена с помощью GPO. Блокировка экрана компьютера при бездействии — это важный элемент информационной безопасности. Пользователь, отходя ненадолго от своего рабочего места, может забыть заблокировать свой компьютер (сочетание клавиш Win+L ). В этом случае доступ к его данным может получить любой другой сотрудник или клиент, находящийся поблизости. Политика автоматической блокировки экрана позволят исправить этот недостаток. Рабочий стол пользователя через некоторое время простоя (неактивности) будет автоматически заблокирован, и, чтобы вернуться в свою сессию, пользователю нужно будет заново ввести свой доменный пароль. Создадим и настроим доменную политику управления параметрами блокировки экрана:

В некоторых случаях вам может понадобится настроить различные политики блокировки для разных групп пользователей. Например, для офисных работников нужно блокировать экран через 10 минут, а на компьютерах операторов производства экран не должен блокироваться никогда. Для реализации такой стратегии вы можете использовать GPO Security Filtering (см. пример с групповыми политиками ограничением доступа к USB устройствам) или возможности Item Level Targeting в GPP. Рассмотрим второй вариант подробнее. Вы можете настроить параметры блокировки компьютеров не с помощью отдельных параметров GPO, а через реестр. Вместо рассмотренной выше политики вы можете через GPO распространить на компьютеры пользователей параметры реестра. Рассмотренным выше политикам соответствуют следующие параметры реестра в ветке HKEY_CURRENT_USER\Software\Policies\Microsoft\Windows\Control Panel\Desktop:

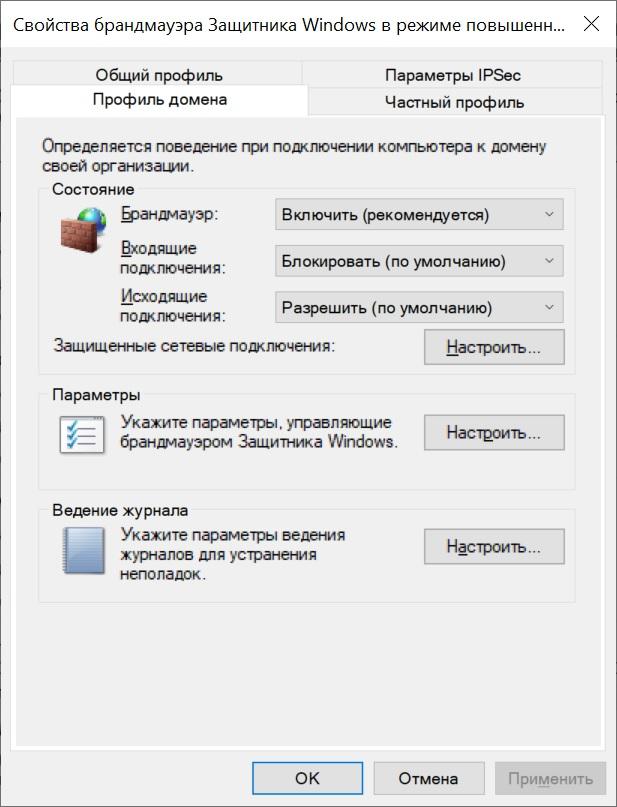

Создайте в домене группу пользователей ( SPB-not-lock-desktop ), для которых нужно отменить действие политики блокировки и наполните ее пользователями. Создайте в секции GPO (User Configuration -> Preferences -> Windows Settings -> Registry рассмотренные выше параметры реестра). Для каждого параметра и с помощью Item Level Targeting укажите, что политика не должна применяться для определенной группы безопасности (the user is not a member of the security group SPB-not-lock-desktop). MagicPast.NET:Linux Windows Софт Hardware BIOS Вебмастеру Интернет Сеть C++ Звук Статьи Автомобильные устройства PDAIP адрес: 185.151.241.146 Версия протокола: HTTP/1.1 Локальный порт: 59280 Windows Server 2008 Windows Server 2003 Файл подкачки (Swap) Master Boot Record (MBR) Навигация: Главная — Windows — Отключить диалоговое окно «Причина непредвиденного завершения работы» Отключить диалоговое окно «Причина непредвиденного завершения работы»Windows Server 2003 При перезагрузке или при выключении сервера на Windows Server 2003 появляется окно с просьбой ввести причину перезапуска или выключения, что крайне неудобно. Естественно, система не грузится, пока что-то не выбрать и это очень мешает автоматизированной работе администратора. Как решается эта проблема: Пуск — Выполнить — gpedit.msc Конфигурация компьютера — Административные шаблоны — Система — Элемент «Отображать диалог слежения за завершением работы», выбираем «Отключен» и нажимаем «ОК». Пуск — Выполнить — regedit В разделе HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows NT\ создаем подраздел Reliability (если его нет). В созданном подразделе создайте параметр ShutdownReasonOn типа DWORD, присвойте ему значение — 0 (ноль). Пуск — Выполнить — regedit В разделе HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\ установить значение 1 параметру DisableStatusMessages тип которого DWORD. Защищаем удаленный сервер на Windows как можемТема безопасности сервера Windows не раз поднималась, в том числе и в этом блоге. Тем не менее мне хотелось бы еще раз освежить в памяти старые методы защиты и рассказать о малоизвестных новых. Разумеется, будем использовать по максимуму встроенные средства. Итак, предположим, что у нас есть небольшая компания, которая арендует терминальный сервер в удаленном дата-центре. При проектировании любой защиты следует начинать с модели угроз — от кого или чего, собственно, будем защищаться. В нашей типовой конфигурации я буду строить оборону от внешних злобных хакеров, от некомпетентных (а может, и немного злонамеренных) пользователей. Начнем с внешнего периметра обороны — фаервола. За тобой как за огненной стенойВо времена Windows 2003 встроенный фаервол представлял собой жалкое зрелище, и в случае невозможности применения сторонних средств приходилось использовать IPSec. Пример такой настройки разобран, например, в материале Secure Windows Servers using IPSec Firewall. Сейчас, с появлением WFP (Windows Filtering Platform) дела стали получше. В принципе, с этим фаерволом так или иначе сталкивался, наверное, каждый системный администратор Windows, поэтому настройка удаленного доступа к серверу только с определенных IP не должна вызывать затруднений. Я обращу внимание на некоторые «фишки», которые используются редко. По умолчанию фаервол блокирует все входящие соединения, кроме явно разрешенных, но исходящие разрешает все, кроме явно запрещенных. Политику эту можно изменить, открыв управление фаерволом через wf.msc и выбрав «Свойства». Теперь, если мы захотим запретить пользователям терминального сервера выходить с этого сервера в интернет — у нас это получится.

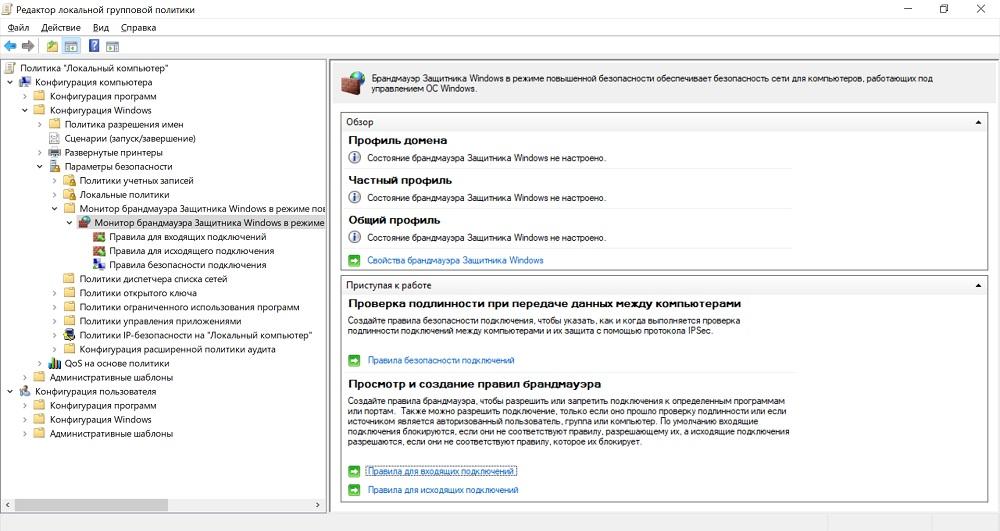

Для ценителей командной строки настройку фаервола можно производить в контексте netsh advfirewall. Почитать про команды можно в материале «Брандмауэр Windows 7 в режиме повышенной безопасности», я же добавлю, что блокировка входящих и исходящих подключений включается командой: Еще одной особенностью фаервола windows является то, что любая программа или настройка меняет его правила без уведомлений. Например, отключили вы все правила на нашем дедике, рядом появился второй, вы сделали между ними локальную сеть, настроили общий доступ и… внезапно у вас включается smb для всех и вся со всеми вытекающими последствиями. Выхода, по сути, два с половиной (напомню, мы пока говорим только про встроенные средства): регулярно проверять, не изменились ли правила, и использовать старый добрый IPSec или — как по мне, самый разумный вариант — настраивать фаервол групповой политикой. Настройка производится в Конфигурация компьютера — Конфигурация Windows — Параметры Безопасности — Монитор брандмауэра Защитника Windows в режиме повышенной безопасности. Настройка фаервола групповой политикой. Также при помощи фаервола windows можно реализовать простой fail2ban. Достаточно включить аудит неудачных попыток входа и при нескольких неудачах подряд блокировать IP источника. Можно использовать самописные скрипты, а можно уже готовые средства, о которых я писал в статье «Как дать шифровальщикам потопить компанию». Если же встроенного фаервола не хватает и хочется использовать что-то более серьезное, то можно установить стороннее ПО. Жаль, что большинство известных решений для Windows Server — платные. Другим вариантом будет поставить перед сервером роутер. Понятно, что такая установка подойдет, если мы используем colocation, а не аренду сервера где-то далеко-далеко за рубежом. Если же зарубежный дата-центр — это наш выбор, то можно использовать виртуализацию — например, встроенный Hyper-V — и установить в виртуалку привычный GNU\Linux или FreeBSD. Возникает вопрос: как сделать так, чтоб виртуалка имела прямой выход в интернет, а сервер — нет? Да еще чтобы MAC-адрес сервера не светился хостеру и не требовал тем самым покупки еще одного IP-адреса.

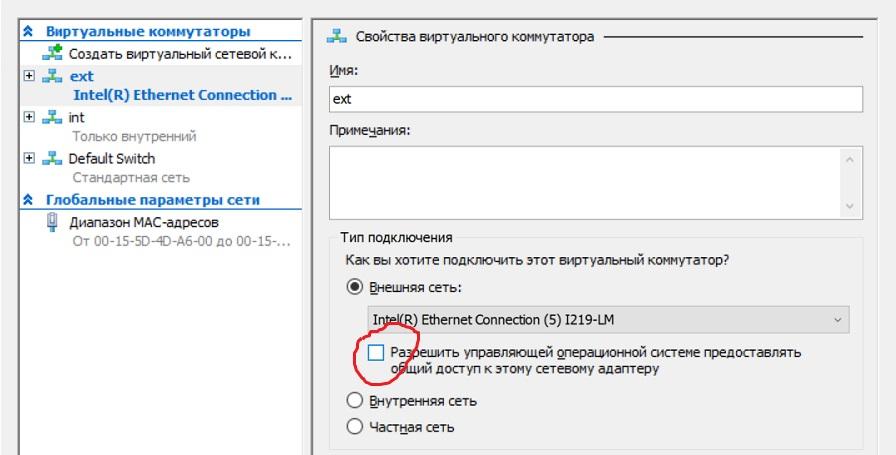

Для этого виртуальную машину нужно снабдить двумя сетевыми адаптерами. Один — для непосредственного подключения к интернету, для него мы сделаем виртуальный коммутатор типа «внешний» и снимем галочку, разрешающую операционной системе взаимодействие с этим коммутатором. Этой самой галочкой мы лишим сервер прямого доступа в интернет (настройку виртуальной машины-фаервола лучше произвести заранее), и его MAC не будет светиться хостеру. Настройка внешнего виртуального коммутатора. Другой виртуальный коммутатор следует сделать типа «внутренний» для взаимодействия виртуальной машины и сервера. На нем уже нужно настроить локальную адресацию. Так получится создать виртуальный роутер, стоящий перед сервером и защищающий его. Заодно на этой виртуальной машине можно настроить любимый VPN до офиса или удаленных сотрудников, не заморачиваясь с ролью «Маршрутизация и удаленный доступ» или со встроенным IPSec, как я рассказывал в статье «Как я базы 1С в Германии прятал». Главное, не забыть проверить автозапуск этой виртуальной машины при старте системы. Подключаться к такому серверу можно при помощи обычного RDP или использовать HTML5 клиенты с двухфакторной аутентификацией. Стоит на случай брутфорса озаботиться и решениями fail2ban, и блокировкой учетной записи на некоторое время при нескольких неудачных попытках авторизации подряд. Снаружи сервер мы более-менее защитили, перейдем к защите внутренней. Защита внутренняя: остановить и не пущатьКонечно, для защиты сервера изнутри очень хочется поставить какой-нибудь антивирус — мало ли что пользователи сервера накопируют или накачают из интернета. Но на практике антивирус на сервере может принести больше вреда, чем пользы. Поэтому я обычно использую механизмы блокировки запуска ПО не из белого списка — в частности, механизм SRP (software restriction policies), о котором я тоже упоминал в статье «Как дать шифровальщикам потопить компанию». Остановлюсь чуть подробнее на одном подводном камне, о котором часто забываем при включении SRP со стандартными настройками, когда блокируется все, кроме папок Windows и Program Files. Действительно, это отфильтровывает почти всех зловредов. Но не очень работает со злонамеренностью сотрудников, ведь в системных папках есть подпапки с правом на создание объектов пользователями. Например, можно посмотреть на папку C:\Windows\Temp. Разрешения на папку, которая попадет в белый список. И такая папка не одна. Можно, конечно, проводить аудит системных папок самостоятельно, а можно довериться людям, которые это уже сделали. Например, специалист Stefan Kanthak в своем блоге (по ссылке есть тестовый вирус EICAR, антивирус может сработать) в довольно агрессивной манере проходится по антивирусам и методам защиты Windows и заодно предлагает уже собранный пакет настроек SRP, который будет блокировать и такие подозрительные папки. По запросу автор предоставляет и программу для конвертирования этих настроек реестра в файлы локальных политик. Если вы предпочитаете использовать механизм AppLocker c более гибкими настройками, то вам может помочь решение AaronLocker.

Если AppLocker появился уже довольно давно, а возраст SRP перевалил за 15 лет, то относительно свежей альтернативой является WDAC (Windows Defender Application Control). Действительно, со времен Security Essentials встроенный «антивирус» обзавелся многими интересными возможностями. Например, WDAC — модуль, который отвечает за политики доступа к приложениям и библиотекам. Ранее он являлся частью Device Guard (защита компьютера, в том числе с применением технологий виртуализации), и немного про его настройку рассказывалось в материале «Принцип работы S Mode в Windows 10 и настройка Device Guard своими руками». Подробнее со всеми тонкостями можно ознакомиться в официальной документации, мне же остается добавить несколько минусов, отличающих его от классических решений вроде SRP и AppLocker:

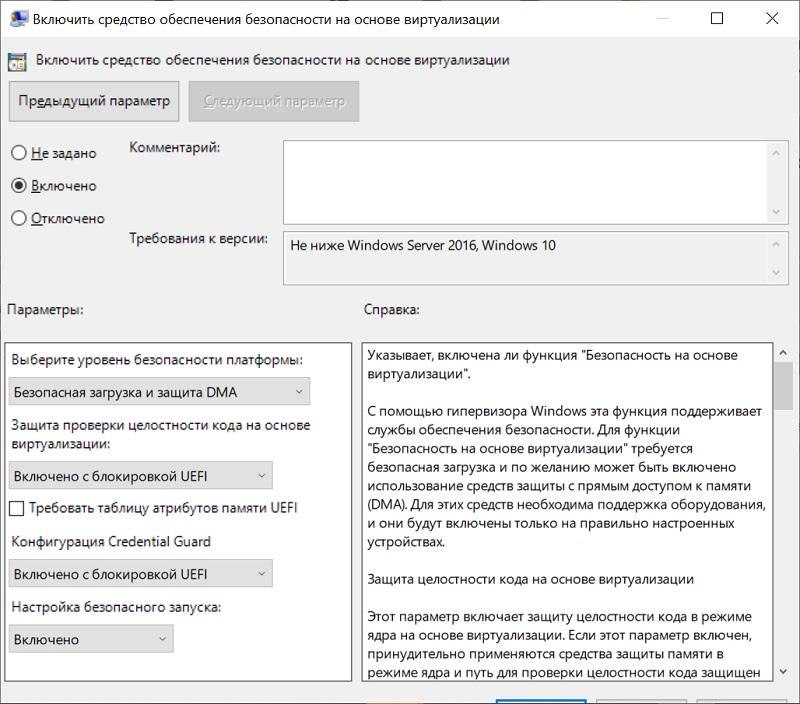

Зато возможна настройка в срезе приложения: например, если вы хотите дать доступ к cmd.exe вашему скрипту, а не стороннему вирусу — это можно реализовать. Да еще и политику можно применить до загрузки системы, при помощи UEFI. Блокировка хрома через WDAC. В целом из-за тягостной настройки сложилось впечатление, что WDAC больше позиционируется не сам по себе для управления компьютерами, а как средство, позволяющее интегрироваться с централизованными MDM-системами вроде Microsoft Intune. Но при этом разработка старых добрых SRP прекращена в Windows 10 1803. Если говорить про Защитник Windows, нельзя не упомянуть про Credential Guard и Remote Credential Guard. Первое средство использует опять же виртуализацию, запуская компонент LSA (Local Security Authority) в изолированном от операционной системы процессе, что сильно усложняет процесс кражи хешей паролей и билетов Kerberos. Подробнее про технологию можно почитать в официальной документации. Для работы процессор должен поддерживать виртуализацию, а также в системе должна быть включена безопасная загрузка (Secure Boot) и модуль TPM для привязки учетных данных к оборудованию. Включить Credential Guard можно через групповую политику Конфигурация компьютера — Административные шаблоны — Система — Device Guard — Включить средство обеспечения безопасности на основе виртуализации. Включение Credential Guard. Второе средство служит для защиты передаваемых учетных данных (особенно админских!) для удаленного подключения, например, по тому же RDP. Ранее для этих целей предлагался механизм Restricted Admin Mode, но он ограничивал подключение только одним сервером. Подключившись к серверу, нельзя было просто так использовать ресурсы сети, права администратора применялись только к одному серверу а-ля системный аккаунт Local System. Remote Credential Guard позволяет передавать учетные данные с локальной машины удаленному серверу без явного ввода пароля, что, помимо расширенной безопасности, даст и удобство подключения к серверам (SSO). Почитать подробнее можно в документации, ну а я добавлю, что для работы механизма достаточно включить его поддержку на сервере — например, через реестр командой: А потом подключаться к серверу командой: Теперь учетные данные в безопасности, а сервер достаточно защищен. Правда, в материале я осознанно не касался вопросов защиты от злонамеренного хостера, но тут все сводится в общем-то к одному — к шифрованию дисков. Только зарегистрированные пользователи могут участвовать в опросе. Войдите, пожалуйста. | ||||||||