- Adding Users to the Local Admin Group via Group Policy

- Local Administrators Group in Active Directory Domain

- How to Add Domain Users to the Local Administrators via GPO Preferences?

- Managing Local Admins Group Using Restricted Groups

- Using GPO to Add a Single User to the Local Admin Group on a Specific Computer

- Create a local user or administrator account in Windows 10

- Добавлeние учетных записей

- Добавление учетных записей

- Способ OOBEINFO.INI

- Способ NET USER

- Комбинированный метод

- Aвтоматический вход в систему

- Встроенная учетная запись Administrator (Администратор)

- Другие учетные записи

- Другие варианты работы с учетными записями.

- Переименование встроенных учетных записей

- Интерактивное добавление учетных записей

- Заключение

Adding Users to the Local Admin Group via Group Policy

You can use GPO (Group Policy) to add Active Directory users and groups to the local Administrators group on domain-joined servers and workstations. This allows you to grant local admin privileges on domain computers to technical support staff, HelpDesk team, specific users or other privileged accounts. In this article we’ll show how to manage members of the local Administrator group on domain computers using GPO.

Local Administrators Group in Active Directory Domain

When you joining a computer to an AD domain, the Domain Admins group is automatically added to the local Administrators group, and the Domain User group is added to the local Users group.

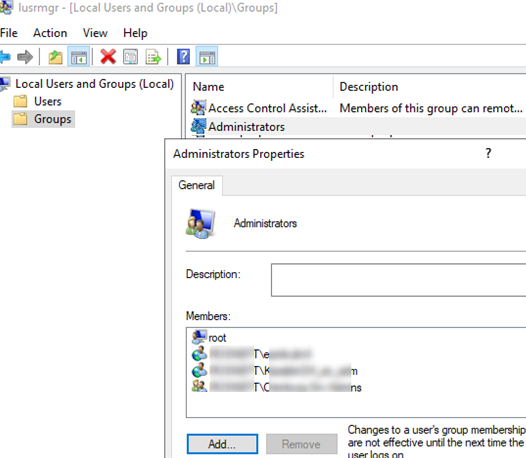

The easiest way to grant local admin privileges on a computer is to add a user or group to the local security group Administrators using the Local users and groups snap-in ( lusrmgr.msc ). However, this method is not convenient if there are a lot of computers and in some time unwanted people may stay the members of the privileged group. If you are using this method of granting local privileges, it is not convenient to control the members of the local admins group on each domain computer.

Microsoft recommends using the following groups to separate administrative privileges in an AD domain:

- Domain Admins are used only on domain controllers;

Suppose, you want to grant local administrator privileges on computers in the specific OU to the group of technical support and HelpDesk employees. Create a new security group in your domain using PowerShell and add the technical support accounts to it:

New-ADGroup munWKSAdmins -path ‘OU=Groups,OU=Munich,OU=DE,DC=woshub,DC=com’ -GroupScope Global –PassThru

Add-AdGroupMember -Identity munWKSAdmins -Members amuller, dbecker, kfisher

Open the domain Group Policy Management console ( GPMC.msc ), create a new policy (GPO) AddLocaAdmins and link it to the OU containing computers (in my example, it is ‘OU=Computers,OU=Munich,OU=DE,DC=woshub,DC=com’).

AD Group Policy provides two methods to manage local groups on domain computers. Let’s study them in turn:

- Local groups management using Group Policy Preferences;

- Restricted Groups.

How to Add Domain Users to the Local Administrators via GPO Preferences?

Group Policy Preferences (GPP) provide the most flexible and convenient way to grant local administrator privileges on domain computers through a GPO.

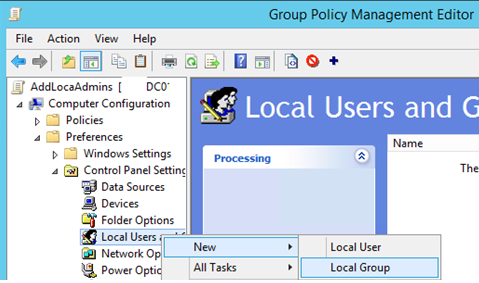

- Open the AddLocaAdmins GPO you created earlier in the Edit mode;

- Go to the following GPO section: Computer Configuration –> Preferences –> Control Panel Settings –> Local Users and Groups;

- Add a new rule (New ->Local Group);

- Select Update in the Action field (it is an important option!);

- In the Group Name dropdown list, select Administrators (Built-in). Even if this group has been renamed on the computer, the settings will be applied to the local Administrators group by its SID — S-1-5-32-544 ;

- Click the Add button and select the groups you want to add to the local administrators group (in our case, it is munWKSAdmins);

You can configure additional (granular) conditions for targeting the policy on the specific computers using the GPO WMI filters or Item-level Targeting.

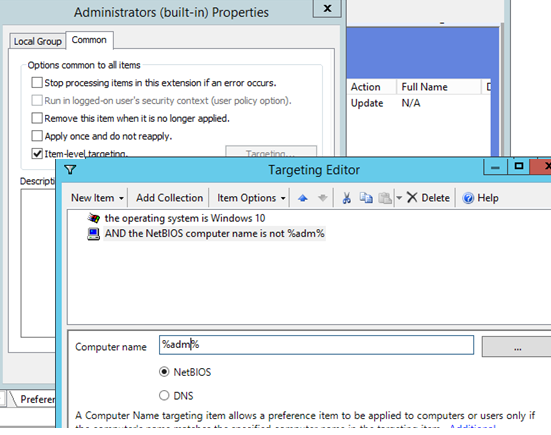

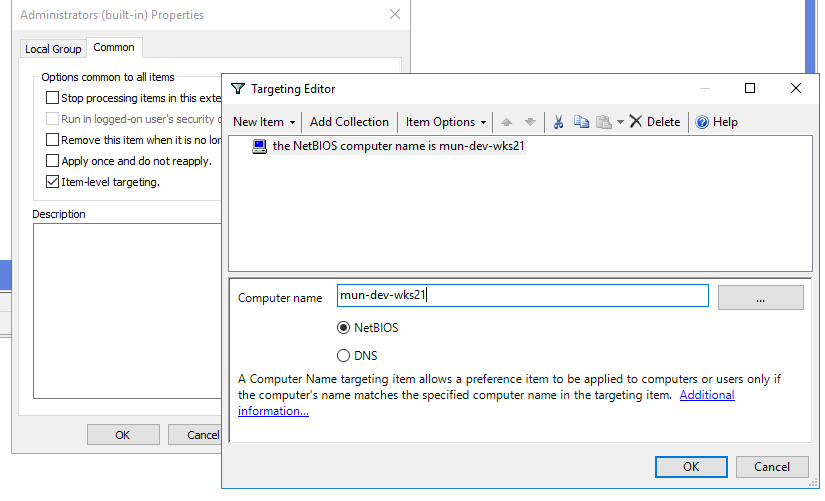

In the second case, go to the Common tab and check the Item-level targeting. Click Targeting. Here you can specify the conditions when the policy will be applied. For example, I want the policy of adding administrator groups to be applied only to Windows 10 computers, which NetBIOS/DNS names don’t contain adm . You can use your own filtering options.

It is not recommended to add individual user accounts to this policy. It is better to use the domain security groups. In this case, to grant administrator privileges to another tech support employee, it is enough to add them to the domain group (you won’t need to edit the GPO).

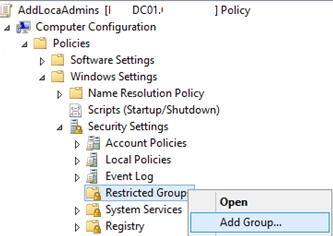

Managing Local Admins Group Using Restricted Groups

The Restricted Groups policy also allows to add domain groups/users to the local security group on computers. It is an older method of granting local administrator privileges and is used less often now (it is less flexible than that the Group Policy Preferences method).

- Open a GPO in the editing mode;

- Expand the section Computer Configuration -> Policies -> Security Settings -> Restricted Groups;

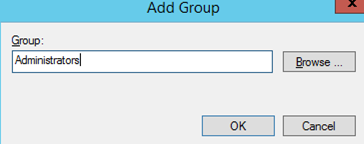

- Select Add Group in the context menu;

- In the next window, type Administrators and then click OK;

- Click Add in the Members of this group section and specify the group you want to add to the local admins;

- Save the changes, apply the policy to user computers and check the local Administrators group. It must contain only the group you have specified in the policy.

Using GPO to Add a Single User to the Local Admin Group on a Specific Computer

Sometimes you may need to grant a single user the administrator privileges on the specific computer. For example, you have several developers who need elevated privileges from time to time to test drivers, debug or install them on their computers. It is not advisable to add them to the group of workstation admins on all computers.

To grant local administrator privileges on the specific computer, you can use the following scheme:

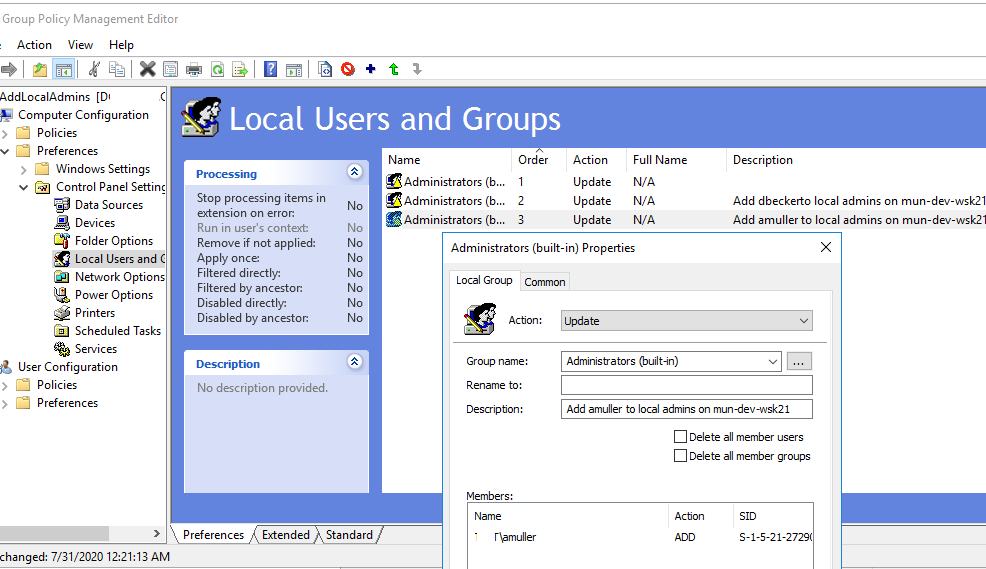

Right in the GPO preference section (Computer Configuration –> Preferences –> Control Panel Settings –> Local Users and Groups) of AddLocalAdmins policy created earlier create a new entry for the Administrators group with the following settings:

- Action: Update

- Group Name: Administrators (Built-in)

- Description: “ Add amuller to the local administrators on the mun-dev-wsk21 computer ”

- Members: Add -> amuller

- In the Common ->Targeting tab, specify this rule: “ the NETBIOS computer name is mun—dev-wks24. ” It means that this policy will be applied only to the computer specified here.

Also, pay attention to the order in which groups are applied on the computer (the Order GPP column). Local group settings are applied from top to bottom (starting from the Order 1 policy).

The first GPP policy (with the “Delete all member users” and “Delete all member groups” settings as described above) removes all users/groups from the local administrator groups and adds the specified domain group. Then the additional computer-specific policies are applied that add the specified user to the local admins. If you want to change the membership order in your Administrators group, use the buttons on top of your GPO Editor console.

Create a local user or administrator account in Windows 10

You can create a local user account (an offline account) for anyone who will frequently use your PC. The best option in most cases, though, is for everyone who uses your PC to have a Microsoft account.

If needed, the local user account can have administrator permissions; however, it’s better to just create a local user account whenever possible.

Caution: A user with an administrator account can access anything on the system, and any malware they encounter can use the administrator permissions to potentially infect or damage any files on the system. Only grant that level of access when absolutely necessary and to people you trust.

As you create an account, remember that choosing a password and keeping it safe are essential steps. Because we don’t know your password, if you forget it or lose it, we can’t recover it for you.

If you’re using Windows 10, version 1803 and later, you can add security questions as you’ll see in step 4 under Create a local user account. With answers to your security questions, you can reset your Windows 10 local account password. Not sure which version you have? You can check your version.

Create a local user account

Select Start > Settings > Accounts and then select Family & other users. (In some versions of Windows you’ll see Other users.)

Select Add someone else to this PC.

Select I don’t have this person’s sign-in information, and on the next page, select Add a user without a Microsoft account.

Enter a user name, password, or password hint—or choose security questions—and then select Next.

Change a local user account to an administrator account

Select Start > Settings > Accounts .

Under Family & other users, select the account owner name (you should see «Local Account» below the name), then select Change account type.

Note: If you choose an account that shows an email address or doesn’t say «Local account», then you’re giving administrator permissions to a Microsoft account, not a local account.

Under Account type, select Administrator, and then select OK.

Sign in with the new administrator account.

Добавлeние учетных записей

Если вы читали статьи сайта по порядку (не забывая про Справочник), то, вероятно, обратили внимание, что до сих пор мы лишь вскользь упомянули об учетной записи Администратор в статье Параметры файла ответов. А после статей об установке приложений у вас наверняка возник вопрос: как организовать автоматический вход в систему, чтобы ПО устанавливалось автоматически вслед за ОС и можно ли это проделать не под учетной записью Администратор? Данная статья призвана ответить на этот вопрос: вы узнаете как настроить автоматический вход в систему, а также создать новые и переименовать встроенные учетные записи. Начнем с создания учетных записей.

Добавление учетных записей

Добавить учетные записи можно двумя способами, и мы рассмотрим оба.

Способ OOBEINFO.INI

Примечание: метод работает только для Windows XP/2003

Используя этот способ вы попросту автоматизируете процесс создания пользователей, который обычно выполняется вручную на одном из графических этапов установки Windows — mini-setup.

Приступим. Откройте Блокнот и скопируйте туда следующие строки:

Имя пользователя заключено в кавычки; подставьте свое. Если вам нужен только один пользователь, то удалите второго. Eсли вам нужно больше пользователей, то добавляйте строки, увеличивая номер на единицу. Данный способ позволяет создать не более шести учетных записей (вплоть до Identity005). Учтите, что все пользователи будут включены в группу Администраторы .

По окончании сохраните файл как oobeinfo.ini в директории $ОЕМ$\$$\System32\oobe. Как видите, все очень просто.

Способ NET USER

Данный способ был описан еще в предыдущей версии сайта. Он более универсален, т.к. работает на всех NT платформах и позволяет создавать сколько угодно учетных записей, помещая их в различные группы.

Мы будем создавать учетные записи во время графического этапа установки Windows. Для этого мы будем задействовать файл cmdlines.txt (подробнее о cmdlines.txt в соответствующей статье). Из него мы выполним пакетный файл useraccounts.cmd, содержащий команды необходимые для создания учетных записей.

Если у вас еще не создан файл cmdlines.txt, то откройте Блокнот и скопируйте туда следующий текст

Сохраните файл как cmdlines.txt в директории C:\XPCD\$OEM$\.

Теперь нам нужно создать useraccounts.cmd. Скопируйте в Блокнот следующий текст:

net user Vadikan asdf1234 /add

net localgroup Administrators Vadikan /add

net localgroup Users Vadikan /delete

net accounts /maxpwage:unlimited

EXIT

Давайте рассмотрим команды по порядку.

- net user Vadikan asdf1234 /add — создает пользователя Vadikan с паролем asdf1234

- net localgroup Administrators Vadikan /add — добавляет пользователя Vadikan в группу Administrators

- net localgroup Users Vadikan /delete — удаляет пользователя Vadikan из группы Users (пользователь автоматически добавляется в нее при создании

- net accounts /maxpwage:unlimited — позволяет избежать истечения срока действия пароля (14 дней)

Для учетной записи, помещаемой в группу Administrators, пароль обязателен . Замените имя пользователя и пароль по своему усмотрению и сохраните файл как useraccounts.cmd в директории C:\XPCD\$OEM$\. Аналогичным образом вы можете добавить других пользователей в желаемые группы используя все тот же файл useraccounts.cmd и команды net user и net localgroup

Внимание: в локализованной русской версии группа Administrators называется Администраторы, а Users — Пользователи. Следовательно, вам надо внести соответствующие изменения, и сохранять файл в OEM кодировке (DOS 866). Блокнот эту кодировку не поддерживает, и нужен другой редактор (их список есть в FAQ.

Еще один момент, на который следует обратить внимание: если вы хотите создать пользователя, в имени которого есть пробелы (например, Super Vadikan), то вы должны заключить такое имя в кавычки:

net user «Super Vadikan» asdf1234 /add

Комбинированный метод

Изучив оба метода, вы, возможно, задумались над тем, как создать учетные записи способом OOBEINFO.INI, но лишь одну из них сделать Администратором. В принципе, это возможно. Обратите внимание на файл useraccounts.cmd, в котором для добавления учетных записей использовалась команда net user с сочетании с параметром /add . Для удаления учетных записей используется параметр /delete . В моем примере я создавал учетные записи Vadikan и Alex. Допустим, я хочу переместить Alex из администраторов, в обычные пользователи. Сначала удалим его из Administrators, а потом добавим в Users:

net localgroup Administrators «Alex» /delete

net localgroup Users «Alex» /add

Данные команды можно добавить в любой пакетный файл, который будет выполнен при первом входе в систему.

Будем считать, что с добавлением пользователей мы разобрались. Если вы хотите автоматически установить приложения по окончании инсталляции ОС, то нужно организовать автоматический вход в систему под желаемым пользователем. Давайте этим займемся.

Aвтоматический вход в систему

Как обычно, мы будем рассматривать несколько вариантов. Начнем, пожалуй, с самого простого: все что вам нужно, это организовать автоматический вход в систему для встроенной учетной записи Administrator.

Встроенная учетная запись Administrator (Администратор)

Если вас не интересуют другие учетные записи (в чем я сильно сомневаюсь ;), то проще всего задействовать файл ответов для организации автоматического входа в систему встроенной учетной записи Administrator. В файле ответов (winnt.sif) у вас должны быть следующие строки:

[GuiUnattended]

AdminPassword=»mypassword»

EncryptedAdminPassword=No

AutoLogon=Yes

AutoLogonCount=2

По порядку они означают следующее: пароль администратора, зашифрован ли пароль администратора (зашифровать можно при помощи Setup Manager, автоматический вход в систему, кол-во автоматических входов в систему (в Windows 2000 максимальное кол-во автоматических входов — 2).

Все что от вас требуется — это подставить свой пароль и установить желаемое количество автоматических входов в систему. Все.

Другие учетные записи

По правде говоря, описываемые ниже способы вполне применимы и к встроенной учетной записи Administrator. Кстати, я рекомендую вам ознакомиться со статьей MS KB Автоматизация входа в систему Windows, прежде чем приступать к изучению этой секции.

Итак, мы хотим импортировать автоматический вход в систему (auto logon) для вновь созданного пользователя. Автоматизировать процесс внесения изменений в реестр можно различными способами. Мы рассмотрим импортирование из *.REG файла командой REGEDIT , а также команду REG ADD .

В первой редакции статьи рассматривался только *.REG файл, но у нескольких человек возникли проблемы с импортом, природа которых осталась невыяснена (вообще, REGEDIT должна работать на Т-12). REG ADD проблемы решила.

Импорт из *.REG файла при помощи команды REGEDIT

Мы создадим файл autologon.reg, содержащий необходимые для автологона параметры реестра, а затем организуем импорт данных командой REGEDIT из useraccounts.cmd. Скопируйте в Блокнот следующие строки

Windows Registry Editor Version 5.00

Параметр AutoLogonCount задает количество автоматических входов в систему (в данном случае — один). Уберите этот параметр, если вы хотите постоянно входить в систему автоматически. Подставьте свое имя и пароль, и затем сохраните текст как autologon.reg в директории C:\XPCD\$OEM$\.

Теперь у вас должно быть три файла в директории $OEM$: cmdlines.txt, useraccounts.cmd и autologon.reg. Теперь нужно внести в useraccounts.cmd команду на импорт наших настроек реестра. Думаю, что вы уже догадались как это сделать — надо просто добавить строку

Это обеспечит импорт в реестр настроек автоматического входа в систему.

Команда REG ADD

В принципе, REG ADD делает тоже самое, что и REGEDIT /S — импортирует нужные параметры в реестр. В данном случае нам не понадобятся никакие дополнительные файлы, и мы просто внесем команды прямо в useraccounts.cmd:

REG ADD «HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon» /V DefaultUserName /t REG_SZ /D «Vadikan» /f

REG ADD «HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon» /V DefaultPassword /t REG_SZ /D asdf1234 /f

REG ADD «HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon» /V AutoAdminLogon /t REG_SZ /D 1 /f

REG ADD «HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon» /V AutoLogonCount /t REG_DWORD /D 1 /f

Уберите последнюю строку, если вы хотите постоянно входить в систему автоматически. Подставьте свое имя и пароль, и затем добавьте получившиеся строки в useraccounts.cmd.

Важное примечание! Организуя автоматический вход в систему для других учетных записей, нужно убедиться, что секция [GuiUnattended] в winnt.sif содержит только две строки, относящиеся к учетной записи Administrator:

Уберите все остальное (например, AutoLogon или AutoLogonCount). Замените звездочку в AdminPassword паролем, если вы хотите защитить учетную запись Администратор от постороннего доступа.

Необходимо помнить, что все, что вы указываете в winnt.sif (например, AdminPassword), не влияет на учетную запись Vadikan, описываемую на этой странице. Это влияет только на встроенную учетную запись Администратор.

Внимание! Параметры автоматического входа в систему, указываемые в файле svcpack.inf, не срабатывают. Используйте другие методы, описанные в этой статье.

Если вы все сделали правильно, то во время установки Windows на этапе Т-12 файл useraccounts.cmd будет запущен из cmdlines.txt.

Другие варианты работы с учетными записями.

Этот раздел необязателен, однако могут возникнуть ситуации, в которых изложенная ниже информация вам пригодится.

Переименование встроенных учетных записей

Переименовывать встроенные учетные записи необязательно, но некоторые это проделывают из соображений безопасности (злоумышленнику придется подбирать не только пароль, но и имя учетной записи), или просто ради удобства (Administrator — слишком длинное имя, особенно для тех, кому его часто приходится вводить). Существует возможность изменить имена пользователей, используемые в ХР по-умолчанию (Администратор, Гость для локализованной версии или Administrator и Guest для других версий). Сделать это можно как из командной строки, так и путем изменения одного файла в дистрибутиве.

Переименование учетных записей из командной строки

Существуют две крошечные утилиты — renuser.exe (10 кб) и netuser.exe (20 кб), с помощью любой из которых можно решить задачу одной командой. Утилиту необходимо разместить в $OEM$\$$\system32\ и на Т-12 выполнить команду, например, из файла cmdlines.txt.

В приведенных выше примерах переименовывается учетная запись Administrator.

Изменение файла defltwk.inf

Указать собственные имена для встроенных учетных записей можно путем правки файла defltwk.inf, содержащегося в дистрибутиве в сжатом виде. Делается это так (спасибо, ShaddyR):

- Находим файл i386\DEFLTWK.IN_ (это архив .cab, содержащий файл defltwk.inf)

- Распаковываем файл

- Находим опции

NewGuestName = «Типа_гость»

NewAdminis tra torName = «как_бы_админ»

Интерактивное добавление учетных записей

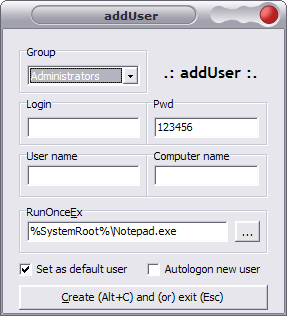

Иногда нужно по-быстрому добавить учетную запись или вообще сделать это еще на Т-12, причем заранее неизвестно, какое имя и пароль нужно пользователю и в какую группу его разместить. Для этого можно воспользоваться программой addUser (загрузить (173 кб), тема), которую сделал участник конференции Oszone zonderz.

Программа добавляет пользователя (с помощью net user), меняет имя компьютера (параметр ComputerName), имя юзера (параметр RegisteredOwner), прописывает автологон (параметр AutoAdminLogon) или просто делает имя юзера по умолчанию (параметр DefaultUserName), а также может прописывать команду в RunOnceEx, понимает любые пути (локальные, UNC, глобальные, переменные).

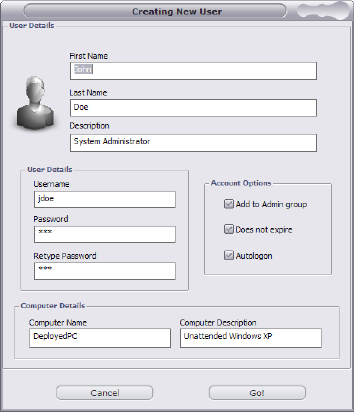

Аналогичная по функциональности программа недавно проскочила на MSFN — CreateUser.

Заключение

Как видите, учетные записи — это достаточно большая и важная тема автоустановки. Однако на поверку она оказывается весьма несложной, если разобраться с механизмами создания учетных записей и автологона. Есть различные варианты решения задач, а также встроенные команды Windows и утилиты, которые в этом помогут.